10 Meilleur Logiciel de Sécurité Internet — Sélection Rapide

En naviguant dans l’immense paysage numérique, j’ai été témoin des défis constants liés aux menaces en ligne. Des hackers déployant des ransomwares aux menaces plus insidieuses comme les malwares, adwares et spywares visant la protection des webcams, le monde digital peut s’avérer dangereux. Je m’appuie fortement sur la protection en temps réel pour garder mon univers numérique à l’abri, car elle assure une vigilance constante contre toute intrusion malveillante.

Il ne s’agit pas uniquement de protection antivirus ; c’est la protection complète contre les malwares et ransomwares qui sécurise chaque recoin de mon système d’exploitation, tout en assurant des performances optimales. J’avais autrefois peur des vulnérabilités en ligne, mais grâce aux outils de sécurité totale, et en particulier aux meilleures options antivirales et antimalwares, je peux désormais naviguer sur le web en toute confiance.

Table of Contents

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Résumé du Meilleur Logiciel de Sécurité Internet

Ce tableau comparatif résume les détails tarifaires de mes meilleurs choix de logiciels de sécurité internet afin de vous aider à trouver celui qui conviendra à votre budget et à vos besoins professionnels.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Meilleur pour la sécurité propulsée par la communauté | Not available | À partir de $10/utilisateur/mois (facturé annuellement) | Website | |

| 2 | Idéal pour une gestion de la sécurité unifiée | Essai gratuit de 14 jours | Tarification sur demande | Website | |

| 3 | Idéal pour l'analyse de données en temps réel | Not available | Tarification sur demande | Website | |

| 4 | Idéal pour la surveillance du dark web | Essai gratuit de 30 jours | À partir de $119.99/an (facturation annuelle) | Website | |

| 5 | Idéal pour la protection avancée contre les menaces | Not available | Tarification sur demande | Website | |

| 6 | Idéal pour une prévention intégrée des intrusions | Not available | Tarification sur demande | Website | |

| 7 | Idéal pour une stratégie de protection multicouche | Not available | Tarification sur demande | Website | |

| 8 | Idéal pour les environnements cloud hybrides | Not available | Prix sur demande | Website | |

| 9 | Idéal pour la détection des violations en temps réel | Forfait gratuit disponible | Tarifs sur demande | Website | |

| 10 | Idéal pour la sécurité des réseaux virtualisés | Not available | Tarification sur demande | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis sur le Meilleur Logiciel de Sécurité Internet

Vous trouverez ci-dessous mes résumés détaillés des meilleurs logiciels de sécurité internet qui ont été sélectionnés. Mes avis vous donnent un aperçu des fonctionnalités clés, des avantages et inconvénients, des intégrations et des cas d’utilisation idéaux de chaque outil pour vous aider à choisir le plus adapté à vos besoins.

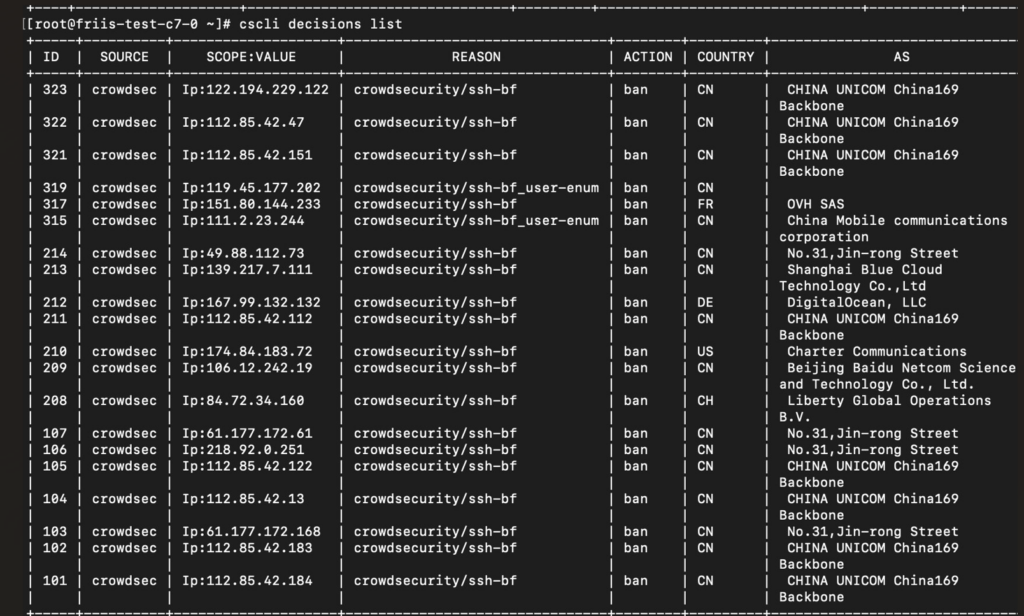

CrowdSec est une solution de sécurité open source, axée sur la communauté, qui détecte et répond aux menaces grâce à l'intelligence collective. Sa fondation sur le principe de la collaboration communautaire renforce l'approche de la sécurité et s'inscrit dans l'idée d'une sécurité portée par la communauté.

Pourquoi j'ai choisi CrowdSec : En cherchant quel outil recommander, CrowdSec a retenu mon attention grâce à son modèle unique basé sur la collaboration communautaire. La puissance de l'intelligence collective et du partage de connaissances entre les utilisateurs le distingue nettement des autres outils de sécurité du marché. C'est précisément cette forte dépendance à la communauté qui me pousse à lui attribuer le titre de 'Meilleur pour la sécurité propulsée par la communauté'.

Fonctionnalités et intégrations remarquables :

CrowdSec utilise un système d'analyse comportementale pour repérer les activités malveillantes. Il dispose également d'un système de bouncer, qui permet des réponses automatisées aux menaces détectées, assurant ainsi une action rapide. Concernant les intégrations, CrowdSec est compatible avec des plateformes populaires comme WordPress, Nginx et Docker, ce qui élargit son applicabilité à divers environnements.

Pros and Cons

Pros:

- Met en avant la puissance de l'intelligence collective pour une meilleure détection

- Large compatibilité avec les principales plateformes pour une meilleure adaptabilité

- Le système de bouncer garantit des réponses rapides et automatisées

Cons:

- Étant open-source, il peut nécessiter des ressources dédiées pour une maintenance optimale

- Certaines fonctionnalités peuvent être complexes pour les nouveaux utilisateurs

- La dépendance à la communauté peut parfois retarder les mises à jour ou correctifs

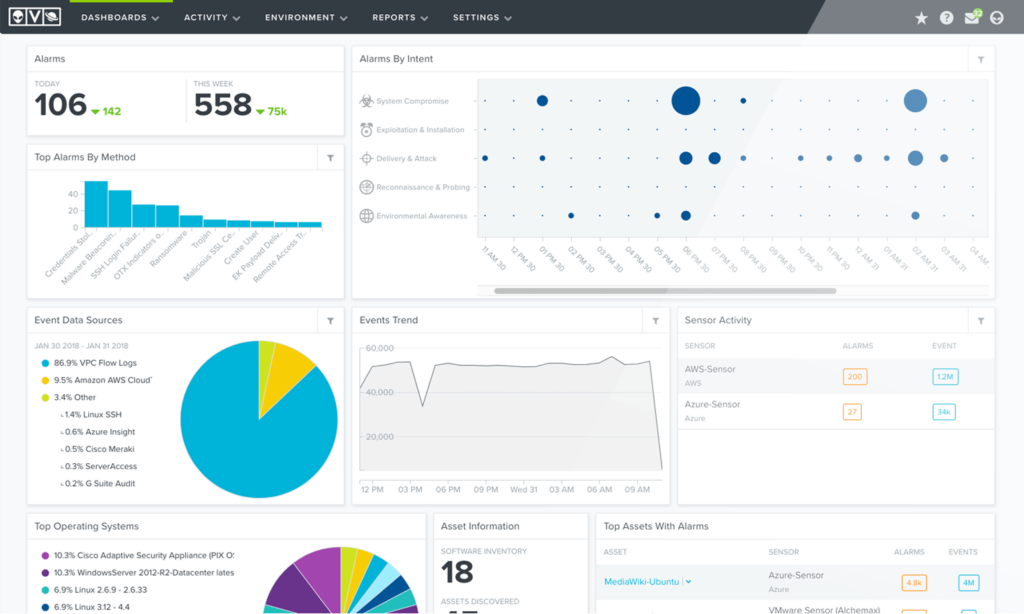

AlienVault USM propose une gestion de la sécurité tout-en-un pour les entreprises, offrant des opérations complètes et une protection unifiée.

Pourquoi j'ai choisi AlienVault USM : En sélectionnant les outils à inclure dans cette liste, AlienVault USM s'est imposé grâce à son approche globale de la sécurité. Sa suite intégrée, comprenant la découverte d'actifs, l'évaluation des vulnérabilités, la détection d'intrusions, et plus encore, offre un avantage distinctif. Selon mon analyse, l'essence même de cet outil, qui offre une plateforme « unifiée », en fait une solution optimale pour les entreprises recherchant une gestion de sécurité complète.

Fonctionnalités et intégrations remarquables :

AlienVault USM dispose d'un tableau de bord centralisé qui fournit une vue d'ensemble sur la posture de sécurité d'une organisation. Son renseignement sur les menaces intégré, mis à jour régulièrement, assure que les organisations sont toujours préparées face aux menaces émergentes. AlienVault USM s'intègre avec divers outils tiers, notamment pour le SIEM, la journalisation et le ticketing, renforçant ainsi sa position de solution de sécurité polyvalente.

Pros and Cons

Pros:

- Le tableau de bord centralisé offre une visibilité claire sur les opérations de sécurité

- Le renseignement sur les menaces, mis à jour régulièrement, garantit une défense proactive

- Les nombreuses intégrations tierces renforcent sa polyvalence

Cons:

- Peut représenter une courbe d'apprentissage pour les petites équipes ou celles découvrant les plateformes de sécurité unifiées

- Certaines fonctionnalités peuvent être complexes pour les organisations ayant des besoins de sécurité basiques

- Selon l'ampleur du déploiement, les exigences matérielles peuvent être importantes

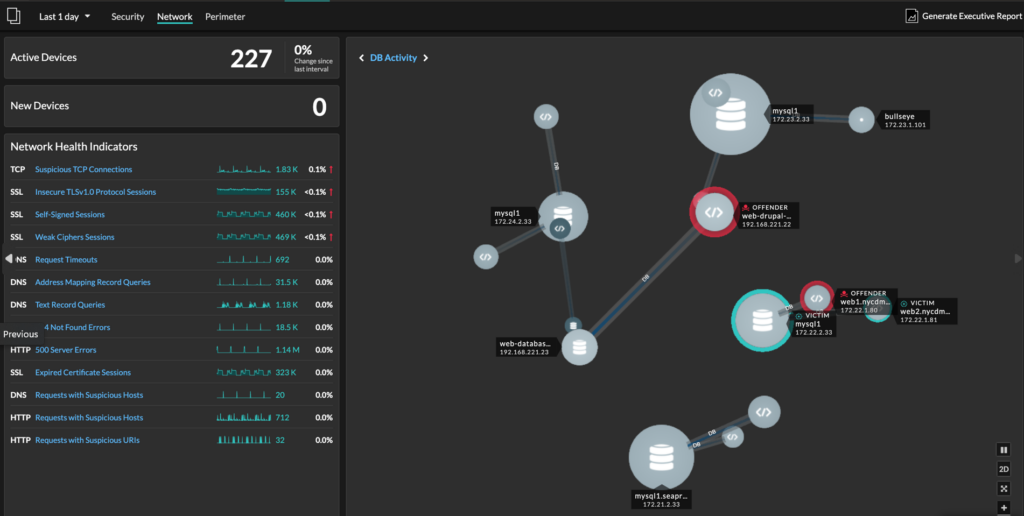

ExtraHop fournit des analyses de données en temps réel permettant aux entreprises de comprendre rapidement leurs opérations et leur état de sécurité. Il excelle dans la gestion de grands ensembles de données pour des informations immédiates.

Pourquoi j'ai choisi ExtraHop : En comparant différents outils, j'ai sélectionné ExtraHop pour sa capacité inégalée à proposer une analyse de données instantanée. Sa puissance pour traiter rapidement de grands volumes de données et offrir des informations exploitables le distingue nettement. Avec son accent mis sur le traitement en temps réel, il est évident que cet outil est idéal pour l'analyse de données en temps réel.

Fonctionnalités remarquables & intégrations :

ExtraHop se distingue par ses capacités avancées d'apprentissage automatique, lui permettant de détecter des anomalies et de fournir des alertes proactives. De plus, son inspection approfondie des paquets offre une visibilité granulaire sur le trafic réseau, aidant les entreprises à identifier des problèmes potentiels avant qu'ils ne s'aggravent. Grâce à l'intégration avec des plateformes comme AWS, Microsoft Azure Windows 10, même Linux, et Google Cloud, ExtraHop garantit son utilité dans des environnements d'infrastructures diversifiés.

Pros and Cons

Pros:

- Apprentissage automatique avancé offrant une détection proactive des anomalies

- Inspection approfondie des paquets offrant une visibilité réseau détaillée

- Large compatibilité cloud assurant une adaptation à diverses infrastructures

Cons:

- Peut s'avérer trop complexe pour les petites entreprises ayant des besoins plus simples

- La configuration initiale peut s'avérer complexe pour les non-initiés au domaine

- Selon le déploiement, il peut nécessiter des ressources dédiées pour des performances optimales

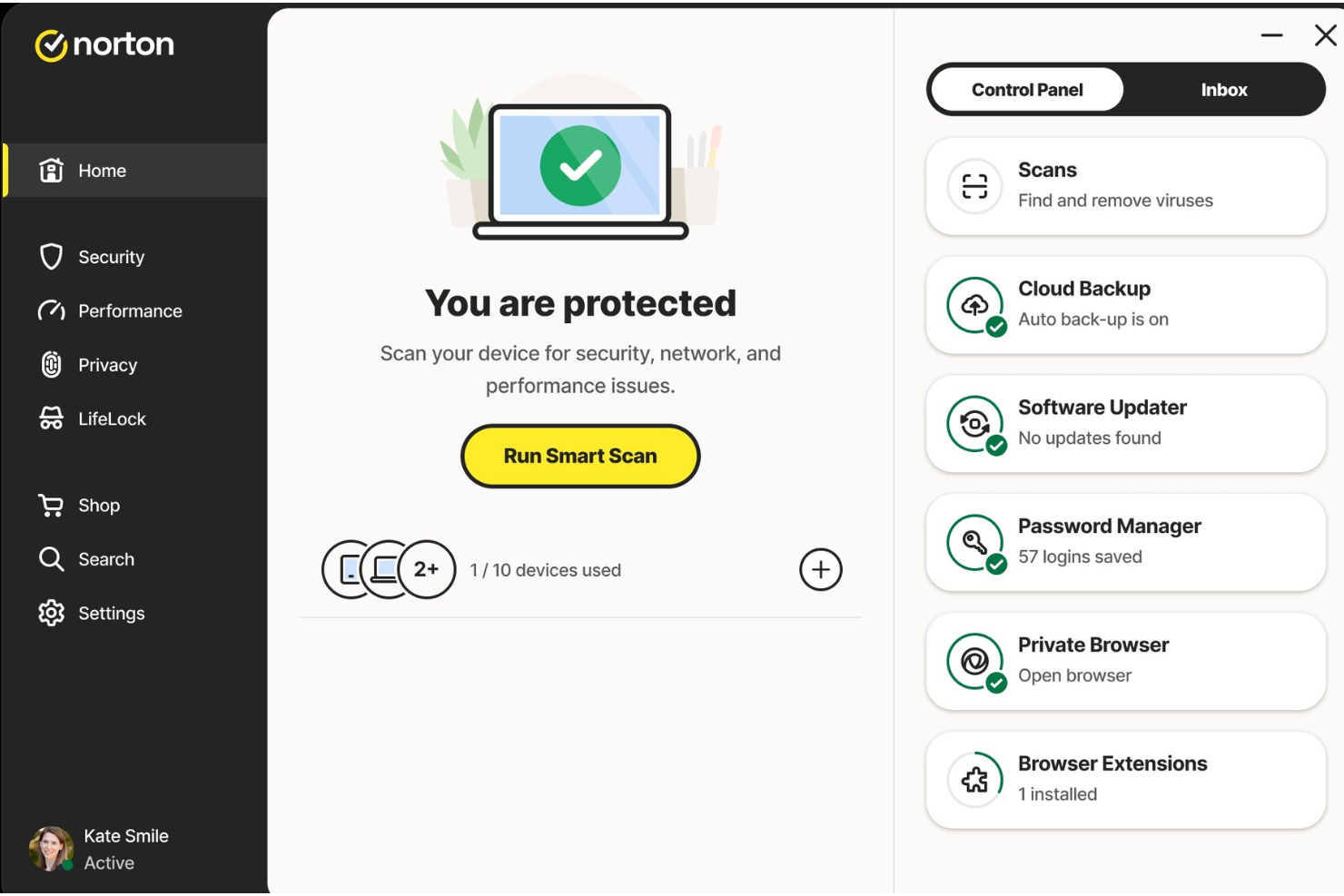

Norton propose une solution de cybersécurité adaptée aux petites entreprises, axée sur la protection contre les logiciels malveillants, l’hameçonnage et autres menaces en ligne. Elle s’adresse aux propriétaires de petites entreprises et aux responsables informatiques recherchant une protection fiable sans avoir besoin de ressources informatiques étendues. Avec des fonctionnalités telles qu’un antivirus en temps réel, une sauvegarde cloud et un VPN sécurisé, Norton répond aux principaux défis de sécurité pour garantir que vos activités commerciales ne soient pas interrompues.

Pourquoi j’ai choisi Norton

J’ai choisi Norton pour sa fonctionnalité remarquable de Surveillance du Dark Web, qui vous alerte si vos données personnelles ou professionnelles apparaissent sur le dark web. Cette fonctionnalité, couplée à la protection antivirus en temps réel, garantit que votre entreprise reste protégée contre les menaces connues et émergentes. De plus, le VPN sécurisé fournit des connexions chiffrées pour un travail à distance en toute sécurité, ce qui est essentiel pour préserver la confidentialité dans l’environnement numérique actuel. Ces caractéristiques font de Norton un excellent choix pour les entreprises qui privilégient la sécurité et la confidentialité.

Fonctionnalités clés de Norton

En plus de la surveillance du dark web et du VPN sécurisé, Norton propose :

- Sauvegarde Cloud : Offre 500 Go de stockage sécurisé pour protéger les données essentielles de l’entreprise contre la perte, le vol ou les ransomwares.

- Navigateurs privés : Améliore la confidentialité et la sécurité en ligne grâce à une expérience de navigation personnalisable.

- Gestionnaire de mots de passe : Fournit des coffres-forts chiffrés permettant de gérer en toute sécurité les identifiants et informations sensibles.

- Mise à jour des logiciels : Maintient vos logiciels à jour afin de réduire les failles de sécurité et préserver une protection optimale.

Intégrations Norton

Les intégrations natives ne sont pas actuellement listées par Norton.

Pros and Cons

Pros:

- Fonctionnalités de sécurité complètes incluant VPN et gestionnaire de mots de passe

- Mises à jour régulières pour assurer une défense contre les nouvelles menaces

- Protection puissante contre les logiciels malveillants avec des taux de détection élevés

Cons:

- Notifications fréquentes pour des mises à niveau et des fonctionnalités supplémentaires

- Peut être gourmand en ressources et ralentir les appareils

Idéal pour la protection avancée contre les menaces

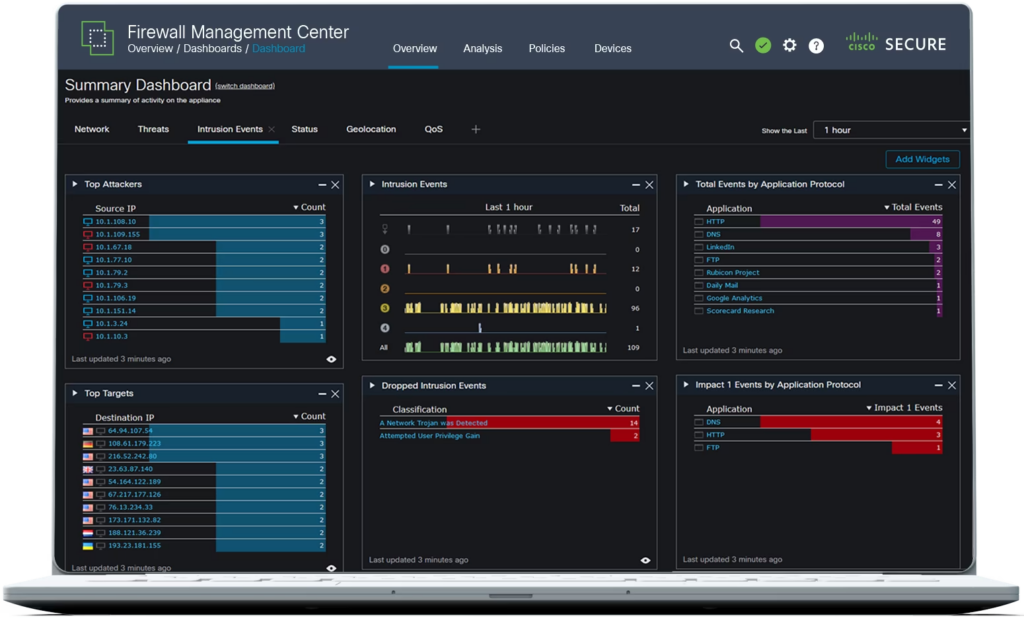

Cisco Secure Firewall Threat Defense Virtual est une solution complète conçue pour protéger les organisations contre les cybermenaces. Ce pare-feu virtuel offre une protection à plusieurs niveaux contre les attaques sophistiquées, confirmant ainsi sa position en tant que solution idéale pour la protection avancée contre les menaces.

Pourquoi j'ai choisi Cisco Secure Firewall Threat Defense Virtual : J'ai sélectionné Cisco Secure Firewall Threat Defense Virtual après une évaluation minutieuse de plusieurs options sur le marché. Les capacités avancées de cet outil ainsi que la réputation de Cisco dans le domaine de la cybersécurité ont motivé son inclusion dans cette liste, ce qui en fait la meilleure option pour les organisations qui accordent la priorité à une sécurité de haut niveau contre les attaques sophistiquées.

Fonctionnalités et intégrations remarquables :

Les fonctionnalités les plus notables de cet outil incluent son inspection approfondie des paquets, son système de prévention des intrusions et ses capacités de géo-filtrage. Cisco Secure Firewall Threat Defense Virtual s'intègre à l'écosystème de sécurité de Cisco ainsi qu'à des plateformes tierces de renseignement sur les menaces afin d'offrir une protection maximale.

Pros and Cons

Pros:

- Protection complète et à plusieurs niveaux contre une multitude de cybermenaces et d'escroqueries

- S'intègre facilement avec d'autres produits de sécurité Cisco et des plateformes tierces

- Mises à jour en temps réel des renseignements sur les menaces

Cons:

- Peut nécessiter l'intervention de professionnels qualifiés pour une configuration optimale

- L'intégration avec des produits non Cisco peut entraîner des ralentissements

- Coût potentiellement élevé pour les petites entreprises en raison de la notoriété de la marque.

Idéal pour une prévention intégrée des intrusions

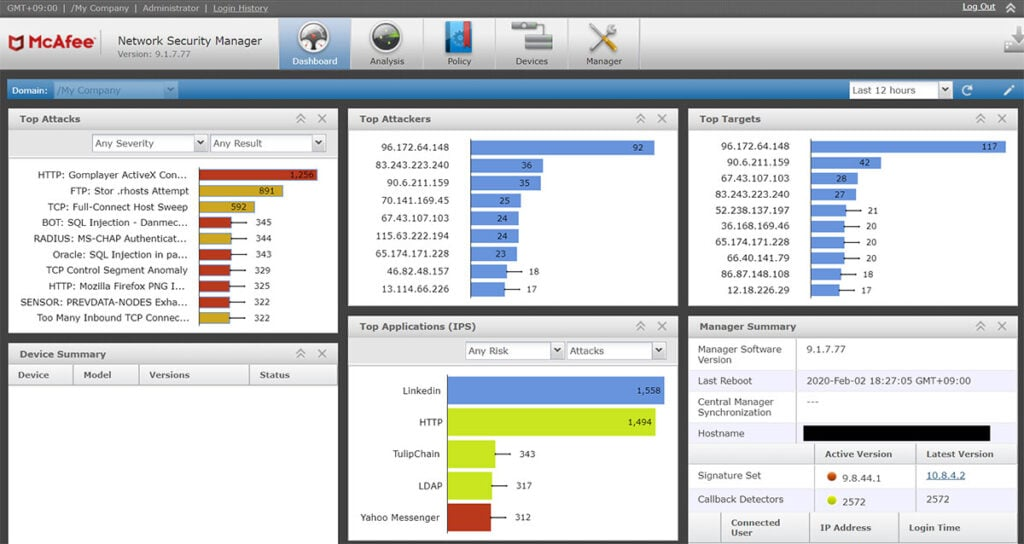

La plateforme McAfee Virtual Network Security offre une solution de sécurité complète qui allie détection et prévention contre les menaces cybernétiques dans les environnements virtuels.

Pourquoi j'ai choisi McAfee Virtual Network Security Platform : Dans mon processus de sélection d'une plateforme de sécurité réseau fiable, la solution de McAfee s'est imposée comme un choix de premier plan grâce à son approche globale de la prévention des intrusions. Je suis convaincu qu'elle est idéale pour une prévention intégrée des intrusions, grâce à son accent mis sur les contre-mesures proactives contre les violations potentielles.

Fonctionnalités et intégrations remarquables :

Les principales fonctionnalités de la McAfee Virtual Network Security Platform incluent une veille sur les menaces en temps réel, une détection avancée des logiciels malveillants et l'analyse comportementale. En matière d'intégration, la plateforme fonctionne de pair avec la suite d'outils de sécurité de McAfee, renforçant ainsi ses capacités, et elle dispose également d'une compatibilité intégrée avec divers outils tiers de gestion et de surveillance des réseaux.

Pros and Cons

Pros:

- La veille sur les menaces en temps réel garantit des mécanismes de défense toujours à jour

- La détection avancée des malwares permet d'identifier et de neutraliser même les menaces les plus récentes

- L'analyse comportementale aide à prédire et anticiper les vecteurs de menaces potentiels

Cons:

- Peut être difficile à prendre en main pour ceux qui ne connaissent pas l'écosystème McAfee

- Le déploiement dans de très grands réseaux pourrait demander des ressources considérables

- Coût potentiellement plus élevé par rapport à des solutions de sécurité plus basiques.

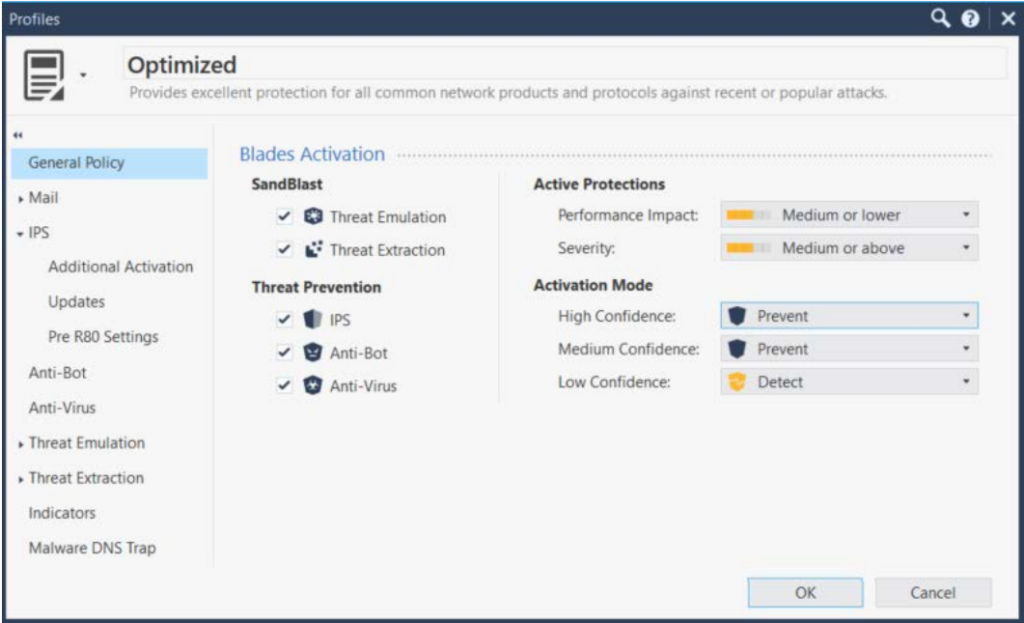

Check Point IPS est un système de sécurité multicouche qui protège les réseaux contre les menaces et attaques avancées. Son approche globale cible les vulnérabilités à différents stades, assurant une protection efficace.

Pourquoi j'ai choisi Check Point IPS : Check Point IPS s'est distingué par sa réputation établie dans le domaine de la sécurité. Son engagement envers un modèle de défense multicouche le différencie, en couvrant des failles potentielles que des systèmes monocouches pourraient omettre.

Fonctionnalités et intégrations remarquables :

Check Point IPS est reconnu pour ses capacités d'intelligence des menaces, permettant d'identifier et d'atténuer les risques en temps opportun. De plus, la capacité du système à offrir un contrôle précis sur les politiques de sécurité améliore son adaptabilité. Côté intégration, il s'associe à la suite logicielle Check Point, facilitant un écosystème de sécurité interconnecté.

Pros and Cons

Pros:

- Les capacités d'intelligence des menaces permettent une posture proactive face aux vulnérabilités

- Contrôle granulaire des politiques garantissant des mesures de sécurité adaptées

- Intégration étendue au sein de l'écosystème Check Point renforçant les mécanismes de défense globaux

Cons:

- Courbe d'apprentissage plus soutenue pour les nouveaux utilisateurs

- Peut être gourmand en ressources pour les infrastructures réseau plus petites

- Des faux positifs occasionnels peuvent nécessiter une supervision manuelle.

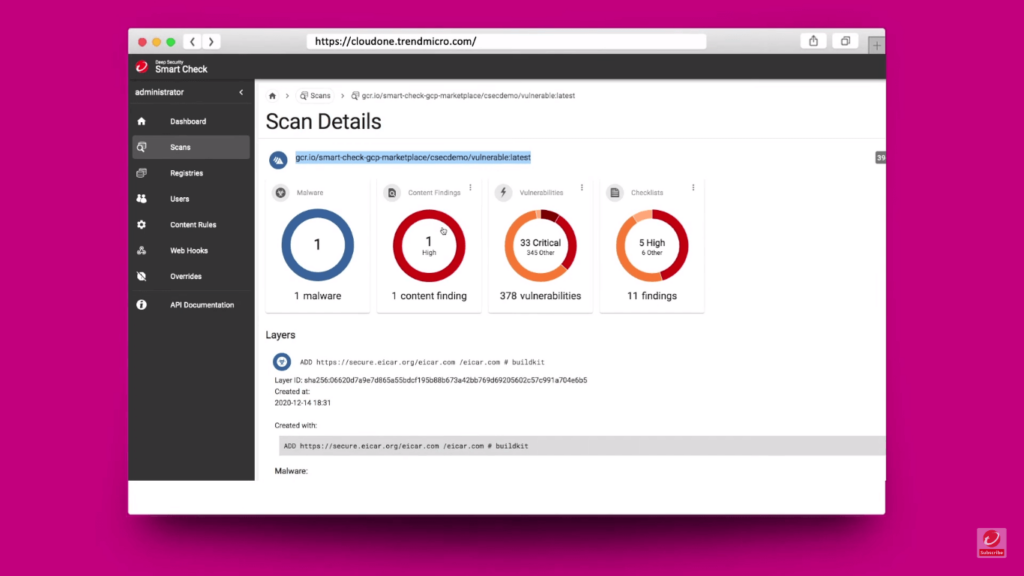

Trend Micro Hybrid Cloud Security propose une solution fiable pour protéger les applications et les données dans des environnements cloud hybrides. Elle est fortement recommandée pour ceux qui utilisent des contextes cloud hybrides.

Pourquoi j'ai choisi Trend Micro Hybrid Cloud Security : Lors de la sélection des outils pour cette liste, Trend Micro Hybrid Cloud Security s'est démarqué grâce à son accent particulier sur le cloud hybride. Je considère que cet outil est particulièrement compétent pour sécuriser les systèmes cloud hybrides, qui sont par nature complexes et présentent des défis uniques.

Fonctionnalités et intégrations remarquables :

La solution de Trend Micro se distingue par sa fonctionnalité Deep Security, qui offre un ensemble de capacités allant de la détection d'intrusion à la protection contre les vulnérabilités. Son automatisation intégrée réduit également les interventions manuelles, facilitant ainsi des opérations de sécurité plus fluides. À noter, la plateforme s'intègre efficacement avec les principaux fournisseurs de services cloud comme AWS, Azure et Google Cloud, garantissant ainsi que les mesures de sécurité sont bien alignées avec les opérations de l'infrastructure cloud.

Pros and Cons

Pros:

- Accent particulier sur la gestion des spécificités du cloud hybride

- La fonctionnalité Deep Security offre une gamme complète de mécanismes de protection

- Les intégrations avec les principaux fournisseurs cloud permettent des opérations de sécurité renforcées

Cons:

- Les entreprises sans environnement hybride pourraient juger certaines fonctionnalités superflues

- La courbe d'apprentissage peut être abrupte pour ceux qui ne sont pas familiers avec les menaces propres au cloud

- Une dépendance excessive à l'automatisation pourrait réduire la visibilité pour certains utilisateurs

SonicWall propose un ensemble robuste de solutions de sécurité conçues pour protéger les organisations contre une large gamme de menaces informatiques. Sa principale force réside dans la fourniture d'alertes immédiates en cas de violation potentielle, ce qui en fait un choix de premier plan pour ceux qui privilégient la détection des violations en temps réel.

Pourquoi j'ai choisi SonicWall : Lors de la sélection d'une solution de sécurité pour cette liste, SonicWall s'est distingué en raison de son expérience éprouvée et de ses fonctionnalités dédiées à la détection des violations dès qu'elles se produisent. SonicWall convient particulièrement à la détection des violations en temps réel grâce à son mécanisme de réponse rapide et à son analyse détaillée des menaces.

Fonctionnalités remarquables et intégrations :

Les fonctionnalités les plus notables de SonicWall incluent sa protection avancée contre les menaces, son système de prévention des intrusions, et l'inspection SSL à haute vitesse. En ce qui concerne les intégrations, SonicWall peut fonctionner avec divers outils de surveillance de réseau, et son service Capture Advanced Threat Protection (ATP) garantit la compatibilité avec une multitude de plateformes de renseignement sur les menaces.

Pros and Cons

Pros:

- La protection avancée contre les menaces offre un mécanisme de défense multicouche

- Le système de prévention des intrusions aide à déjouer les attaques potentielles

- L'inspection SSL à haute vitesse permet une transmission sécurisée des données sans compromettre la vitesse

Cons:

- L'interface peut être complexe pour les nouveaux utilisateurs

- Certaines fonctionnalités peuvent nécessiter une formation spécialisée pour être pleinement exploitées

- Des préoccupations potentielles sur le coût pour les plus petites entreprises en raison de la richesse fonctionnelle.

Palo Alto VM-Series est conçu pour protéger les environnements virtualisés contre les menaces potentielles en matière de sécurité. En mettant l'accent sur les spécificités des réseaux virtuels, il offre une protection rigoureuse, ce qui le rend particulièrement efficace pour garantir la sécurité des réseaux virtualisés.

Pourquoi j'ai choisi Palo Alto VM-Series : Après avoir passé en revue divers outils de cybersécurité, Palo Alto VM-Series s'est imposé comme un choix convaincant. Son engagement à sécuriser les réseaux virtualisés, plutôt qu'adopter une approche universelle, le distingue réellement. Grâce à cette spécialisation, je suis convaincu que Palo Alto VM-Series est la « Meilleure solution pour la sécurité des réseaux virtualisés », idéale pour les organisations qui s'appuient fortement sur l'infrastructure virtuelle.

Fonctionnalités et intégrations remarquables :

Palo Alto VM-Series se distingue grâce à son moteur de prévention des menaces qui détecte et bloque les menaces dans les environnements virtuels. De plus, la fonctionnalité WildFire propose une analyse des logiciels malveillants basée sur le cloud. En ce qui concerne les intégrations, VM-Series s'adapte aux principaux fournisseurs de cloud tels que AWS, Azure et Google Cloud, ce qui garantit une protection cohérente quel que soit l'environnement virtuel.

Pros and Cons

Pros:

- Prévention ciblée des menaces pour les environnements virtualisés

- L'intégration avec les principaux fournisseurs de cloud assure une compatibilité étendue

- WildFire offre une couche supplémentaire d'analyse et de prévention des logiciels malveillants

Cons:

- Courbe d'apprentissage potentiellement plus élevée pour les nouveaux utilisateurs de Palo Alto Networks

- Principalement axé sur le virtuel, ce qui peut ne pas convenir aux environnements hybrides

- Des coûts supplémentaires potentiels liés aux fonctionnalités avancées

Autres Logiciels de Sécurité Internet

Voici une liste supplémentaire de logiciels de sécurité internet que j’ai présélectionnés, mais qui n’ont pas intégré mon top 10. Ils méritent malgré tout votre attention.

- CyCognito

Idéal pour la gestion de l'exposition à grande échelle

- Blumira Automated Detection & Response

Le meilleur pour la réponse rapide aux incidents de sécurité

- AirMagnet Enterprise

Idéal pour le dépannage des réseaux sans fil

- ThreatBlockr

Idéal pour une réponse adaptive aux menaces

Critères de Sélection pour les Logiciels de Sécurité Internet

Pour sélectionner les meilleurs logiciels de sécurité internet à inclure dans cette liste, j’ai pris en compte les besoins courants des acheteurs et leurs problématiques, comme la protection contre les malwares ou la facilité d’utilisation. J’ai également utilisé la grille suivante pour structurer et équilibrer mon évaluation :

Fonctionnalité Principale (25% de la note globale)

Pour être inclus dans cette liste, chaque solution devait répondre à ces cas d’usage fréquents :

- Protéger contre les malwares et les virus

- Offrir une détection des menaces en temps réel

- Fournir une protection pare-feu

- Permettre une navigation sécurisée

- Effectuer des analyses régulières du système

Fonctionnalités Supplémentaires Remarquables (25% de la note globale)

Pour affiner la sélection, j’ai aussi recherché des options marquantes telles que :

- Protection avancée contre les ransomwares

- Services VPN intégrés

- Compatibilité multi-appareils

- Console de gestion basée sur le cloud

- Paramétrage de la sécurité personnalisable

Facilité d’Utilisation (10% de la note globale)

Pour juger de l’ergonomie de chaque système, j’ai considéré les éléments suivants :

- Interface utilisateur intuitive

- Navigation simple

- Tableau de bord personnalisable

- Design réactif

- Étiquetage clair et instructions explicites

Intégration des utilisateurs (10 % du score total)

Pour évaluer l’expérience d’intégration de chaque plateforme, j’ai pris en compte les éléments suivants :

- Disponibilité de vidéos de formation

- Visites interactives du produit

- Accès à des modèles

- Chatbots d’assistance

- Webinaires réguliers

Support client (10 % du score total)

Pour évaluer les services d’assistance client de chaque éditeur de logiciel, j’ai pris en compte les éléments suivants :

- Disponibilité 24h/24 et 7j/7

- Options de support multicanal

- Base de connaissances complète

- Délai de réponse

- Qualité de l’assistance

Rapport qualité/prix (10 % du score total)

Pour évaluer le rapport qualité/prix de chaque plateforme, j’ai pris en compte les éléments suivants :

- Tarifs compétitifs

- Formules d’abonnement flexibles

- Éventail des fonctionnalités incluses

- Disponibilité d’une période d’essai gratuite

- Réductions pour les abonnements longue durée

Avis clients (10 % du score total)

Pour mieux comprendre la satisfaction générale des clients, voici les éléments que j’ai analysés lors de la lecture des avis :

- Notes globales de satisfaction

- Retours sur la fiabilité

- Commentaires sur la facilité d’utilisation

- Avis concernant le support client

- Perception du rapport qualité/prix

Comment choisir un logiciel de sécurité Internet

Il est facile de se perdre dans de longues listes de fonctionnalités et dans des structures tarifaires complexes. Pour vous aider à garder le cap lors de votre processus de sélection, voici une liste de contrôles des facteurs à prendre en compte :

| Facteur | Ce qu’il faut considérer |

|---|---|

| Scalabilité | Le logiciel peut-il évoluer avec votre équipe ? Pensez aux besoins futurs d’expansion, au nombre d’appareils et à la capacité de l’outil à gérer davantage de données sans nuire aux performances. |

| Intégrations | Fonctionne-t-il bien avec vos systèmes existants ? Assurez-vous de sa compatibilité avec les autres logiciels que vous utilisez pour éviter les silos de données et les contournements manuels. |

| Personnalisation | Pouvez-vous adapter l’outil à vos besoins ? Vérifiez si les paramètres, les tableaux de bord et les alertes sont configurables pour s’adapter à vos processus. |

| Simplicité d’utilisation | L’interface est-elle intuitive pour votre équipe ? Assurez-vous qu’une formation minimale est nécessaire et que la prise en main est facile grâce à une conception adaptée. |

| Mise en œuvre et intégration | Quelle est la fluidité du processus d’installation ? Évaluez le temps et les ressources nécessaires à la migration ainsi que la disponibilité de supports de formation comme des vidéos ou des guides. |

| Coût | Le prix correspond-il à votre budget ? Comparez le coût aux fonctionnalités proposées et vérifiez l’absence de frais cachés ou d’engagements à long terme. |

| Mesures de sécurité | Quelles protections sont en place ? Assurez-vous que le logiciel répond à vos exigences de sécurité, telles que le chiffrement et la détection des menaces. |

| Conformité réglementaire | Est-il conforme aux normes du secteur ? Vérifiez la conformité aux lois ou standards applicables (RGPD, HIPAA, etc.) pour éviter tout risque légal. |

Qu’est-ce qu’un logiciel de sécurité Internet ?

Le logiciel de sécurité Internet correspond à une suite de programmes conçus pour protéger les ordinateurs et activités en ligne des utilisateurs contre les menaces malveillantes du dark web, nécessitant souvent des solutions de gestion des menaces complètes. Intégrant généralement des fonctionnalités supplémentaires telles que la détection de virus, la protection pare-feu et l’anti-hameçonnage, ce type de logiciel joue un rôle crucial dans la défense contre une large gamme de cyberattaques.

Fonctionnalités

Lorsque vous choisissez un logiciel de sécurité Internet, portez attention aux fonctionnalités clés suivantes :

- Protection contre les malwares : Détecte et supprime les logiciels malveillants pour assurer la sécurité de votre système contre les menaces.

- Logiciel pare-feu : Surveille le trafic réseau entrant et sortant afin de bloquer tout accès non autorisé.

- Navigation sécurisée : Garantit une utilisation sûre d’internet en avertissant des sites Web suspects et des tentatives d’hameçonnage.

- Détection des menaces en temps réel : Fournit des alertes et réponses instantanées face aux nouveaux risques de sécurité pour une protection rapide.

- Services VPN : Chiffre les connexions Internet pour protéger votre vie privée et garder vos activités en ligne anonymes.

- Paramètres de sécurité personnalisables : Permet d’adapter les réglages selon les besoins et préférences de sécurité spécifiques.

- Compatibilité multi-appareils : Protège plusieurs appareils avec un seul abonnement, idéal pour les équipes et les familles.

- Console de gestion basée sur le cloud : Offre un contrôle centralisé et des mises à jour à distance pour tous les appareils connectés.

- Protection contre les ransomwares : Protège contre les attaques qui verrouillent les données et réclament une rançon pour les libérer.

- Interface conviviale : Garantit une prise en main facile grâce à un design intuitif, réduisant la courbe d’apprentissage pour les nouveaux utilisateurs.

Bénéfices

Mettre en place un logiciel de sécurité Internet accompagné de services de pare-feu gérés offre plusieurs avantages pour votre équipe et votre entreprise. En voici quelques-uns dont vous pourrez bénéficier :

- Protection des données : Sécurise les informations sensibles contre des menaces telles que les malwares et le phishing.

- Garantie de confidentialité : Assure le caractère privé des activités en ligne avec des fonctions comme les services VPN.

- Détection des menaces : Fournit des alertes en temps réel pour intervenir rapidement face à d’éventuelles violations de sécurité.

- Contrôle d’accès : Gère et limite l’accès non autorisé grâce à des réglages de pare-feu.

- Économies : Réduit les pertes financières potentielles en cas de violations de données et d’attaques par ransomware.

- Amélioration de la productivité : Limite les interruptions en maintenant les systèmes exempts de logiciels malveillants.

- Confiance des utilisateurs : Renforce la motivation des équipes grâce à une navigation sécurisée et un environnement numérique sûr.

Coûts & Tarification

Sélectionner un logiciel de sécurité Internet nécessite de comprendre les différents modèles de tarification et formules proposés. Les coûts varient selon les fonctionnalités, la taille de l’équipe, les options supplémentaires, etc. Le tableau ci-dessous résume les formules courantes, leurs prix moyens et les principales caractéristiques incluses dans les solutions de sécurité Internet :

Tableau comparatif des formules de logiciels de sécurité Internet

| Type de formule | Prix moyen | Fonctionnalités courantes |

|---|---|---|

| Formule gratuite | $0 | Protection de base contre les malwares, compatibilité limitée avec les appareils et paramètres de pare-feu basiques. |

| Formule personnelle | $5-$25/utilisateur/mois | Protection contre les malwares, navigation sécurisée et services VPN de base. |

| Formule professionnelle | $30-$60/utilisateur/mois | Détection avancée des menaces, prise en charge multi-appareils et réglages de sécurité personnalisables. |

| Formule entreprise | $70-$150/utilisateur/mois | Gestion globale de la sécurité, console de gestion cloud et protection avancée contre les ransomwares. |

FAQ sur les logiciels de sécurité Internet

Voici quelques réponses aux questions courantes sur les logiciels de sécurité Internet :

Lequel est le meilleur, l'antivirus ou la sécurité Internet ?

Les programmes de sécurité Internet sont le meilleur choix si vous souhaitez une sécurité en ligne plus large. Ils incluent des logiciels antivirus, mais ajoutent également des outils pour vous protéger contre les cybermenaces qui vont au-delà des malware. Réfléchissez aux fonctionnalités nécessaires pour assurer la sécurité de vos données et de vos appareils.

Comment puis-je prévenir les attaques de phishing ?

Pour prévenir les attaques de phishing, utilisez un logiciel de sécurité Internet offrant une navigation sécurisée et une détection des menaces en temps réel. Sensibilisez votre équipe à reconnaître les e-mails et sites suspects, et mettez en place des outils qui bloquent les liens dangereux. Des mises à jour régulières et de la vigilance sont essentielles pour rester protégé.

Un logiciel de sécurité Internet peut-il ralentir mon ordinateur ?

Certains logiciels de sécurité Internet peuvent affecter les performances de votre ordinateur. Privilégiez des solutions reconnues pour leur faible impact sur le système, comme ESET ou Webroot, conçues pour fonctionner efficacement sans ralentir votre appareil. Tester différentes options vous aidera à trouver celle qui vous convient le mieux.

Un programme de sécurité Internet gratuit suffit-il ?

Les programmes de sécurité Internet gratuits offrent une protection de base, mais manquent souvent de fonctionnalités avancées telles que la détection des menaces en temps réel et les services VPN. Privilégiez une version payante si vous avez besoin d’une protection complète pour votre entreprise ou vos données personnelles.

Et après :

Si vous êtes en train de rechercher un logiciel de sécurité Internet, contactez gratuitement un conseiller SoftwareSelect pour des recommandations personnalisées.

Vous remplissez un formulaire puis discutez rapidement pour préciser vos besoins spécifiques. Ensuite, vous recevrez une liste restreinte de logiciels à examiner. Ils vous accompagneront même tout au long du processus d'achat, y compris pour la négociation des prix.