Meilleure Sélection de Logiciels de Sécurité des Données

Dans le paysage numérique actuel, la sécurité des données n'est plus seulement une priorité : c'est une nécessité. Vous êtes probablement confronté à des défis pour protéger les informations sensibles contre les menaces et garantir la conformité avec les réglementations. C'est là que les logiciels de sécurité des données entrent en jeu, offrant des solutions pour protéger vos données.

J'ai testé et évalué divers logiciels de manière indépendante. Mon objectif ? Vous donner une vision claire et impartiale des meilleures options disponibles. Dans cet article, je partage mes meilleures recommandations adaptées à différents besoins, secteurs et tailles d'équipe.

Vous trouverez des informations sur les fonctionnalités, la facilité d'utilisation et ce qui distingue chaque outil. Simplifions et éclairons vos décisions concernant la sécurité de vos données.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Résumé des Meilleurs Logiciels de Sécurité des Données

Ce tableau comparatif résume les détails de tarification de mes principaux choix de logiciels de sécurité des données pour vous aider à trouver celui qui correspond à votre budget et aux besoins de votre entreprise.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Idéal pour un accès réseau sécurisé et évolutif | Essai gratuit de 14 jours + démo gratuite disponible | Tarification sur demande | Website | |

| 2 | Idéal pour la conformité en matière de sécurité des données | Forfait gratuit disponible | À partir de 150 $/mois (facturé annuellement) | Website | |

| 3 | Idéal pour une protection antimalware multicouche | Essai gratuit de 30 jours | Tarification sur demande | Website | |

| 4 | Idéal pour la gestion des secrets et la protection des données | Not available | Tarification sur demande | Website | |

| 5 | Idéal pour l'évaluation des risques sur les bases de données Oracle | Not available | Tarification sur demande | Website | |

| 6 | Idéal pour le masquage et le clonage des données | Not available | Tarification sur demande | Website | |

| 7 | Idéal pour une gestion robuste des bases de données embarquées | Not available | Tarification sur demande | Website | |

| 8 | Idéal pour cibler précisément les vulnérabilités des données | Not available | Tarification sur demande | Website | |

| 9 | Idéal pour la protection cryptographique des enregistrements de bases de données | Not available | Tarifs sur demande | Website | |

| 10 | Idéal pour la découverte de données personnelles et la protection de la vie privée | Démo gratuite disponible | Tarification sur demande | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis sur les Meilleurs Logiciels de Sécurité des Données

Ci-dessous, vous trouverez mes résumés détaillés des meilleurs logiciels de sécurité des données ayant intégré ma sélection. Mes avis offrent un aperçu approfondi des fonctionnalités clés, avantages et inconvénients, intégrations et cas d’usage idéal de chaque outil pour vous aider à trouver celui qui vous convient.

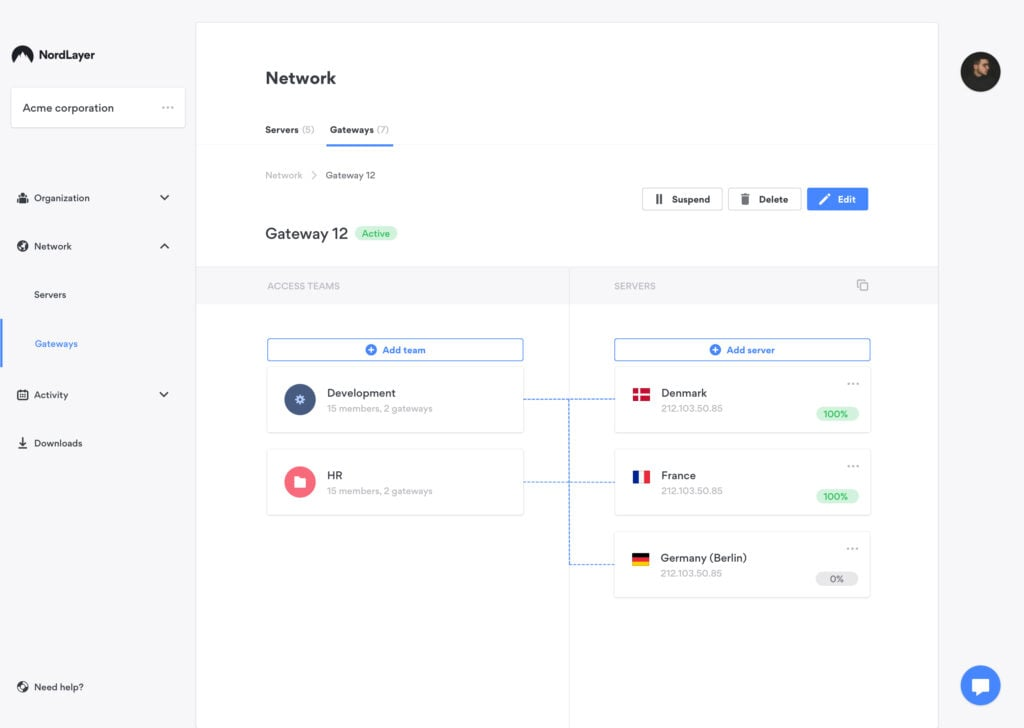

NordLayer, conçu par l'équipe réputée de NordVPN, propose une solution réseau sécurisée adaptée aux entreprises. Mettant l'accent sur la combinaison de la sécurité et de la scalabilité, NordLayer garantit que les sociétés peuvent croître tout en maintenant une protection solide pour leurs réseaux.

Pourquoi j'ai choisi NordLayer :

Pour sélectionner les bons outils, j'ai dû juger selon leur efficacité, leur utilité et leur capacité globale. En comparant différents fournisseurs de services, NordLayer s'est constamment distingué comme un des meilleurs choix. Son mélange unique de fonctionnalités de sécurité, allié à la capacité de mise à l'échelle qu'il offre, m'a conduit à déterminer qu'il surpasse clairement ses concurrents. Grâce à ces atouts, NordLayer est optimal pour les entreprises nécessitant un accès réseau sécurisé pouvant évoluer avec leur croissance.

Fonctionnalités phares & intégrations :

NordLayer dispose d'un solide mécanisme de réplication garantissant la cohérence des paramètres réseau à travers divers sites. Son support pour de multiples dépôts facilite l'organisation des données, et ses mesures avancées de sécurité des applications web sont remarquables. Côté intégration, NordLayer s'intègre sans difficulté à l'infrastructure d'une organisation, prenant en charge les principales plateformes et appareils sans accroc.

Pros and Cons

Pros:

- Offre des mécanismes de réplication avancés pour la cohérence du réseau

- Prise en charge de dépôts variés pour une meilleure gestion des données

- Solutions de sécurité pour applications web de haut niveau

Cons:

- Peut sembler complexe pour les petites équipes sans personnel informatique dédié

- Certains utilisateurs pourraient préférer une application autonome plutôt qu'une suite

- Selon la taille de l'entreprise, certaines fonctionnalités peuvent être excessives et peu utilisées

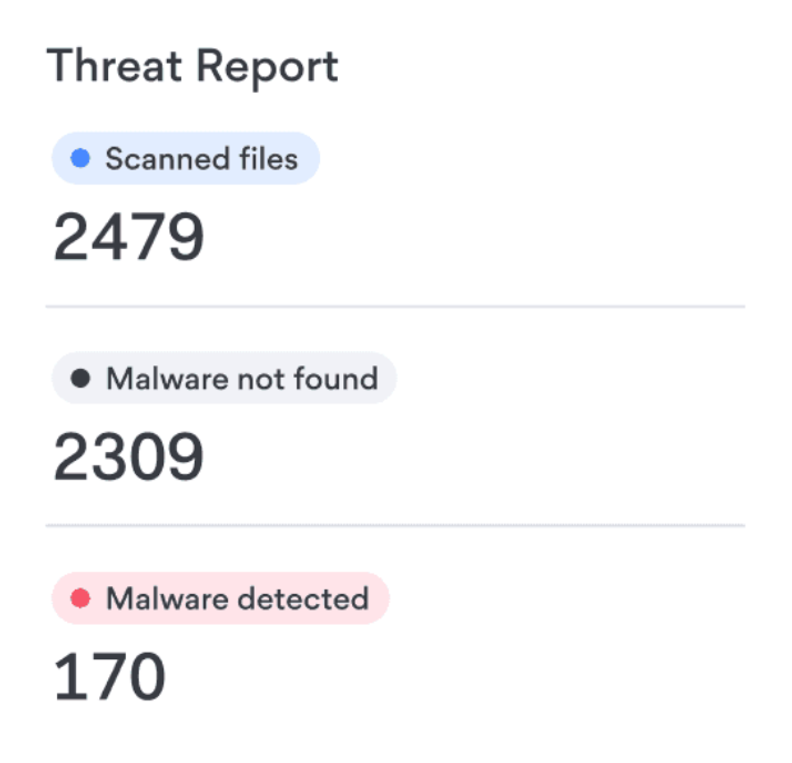

New Product Updates from NordLayer

NordLayer Enhances Security with Download Protection

NordLayer introduces a Download Protection feature that safeguards files from threats by scanning and blocking malicious downloads in real time. For more information, visit NordLayer's official site.

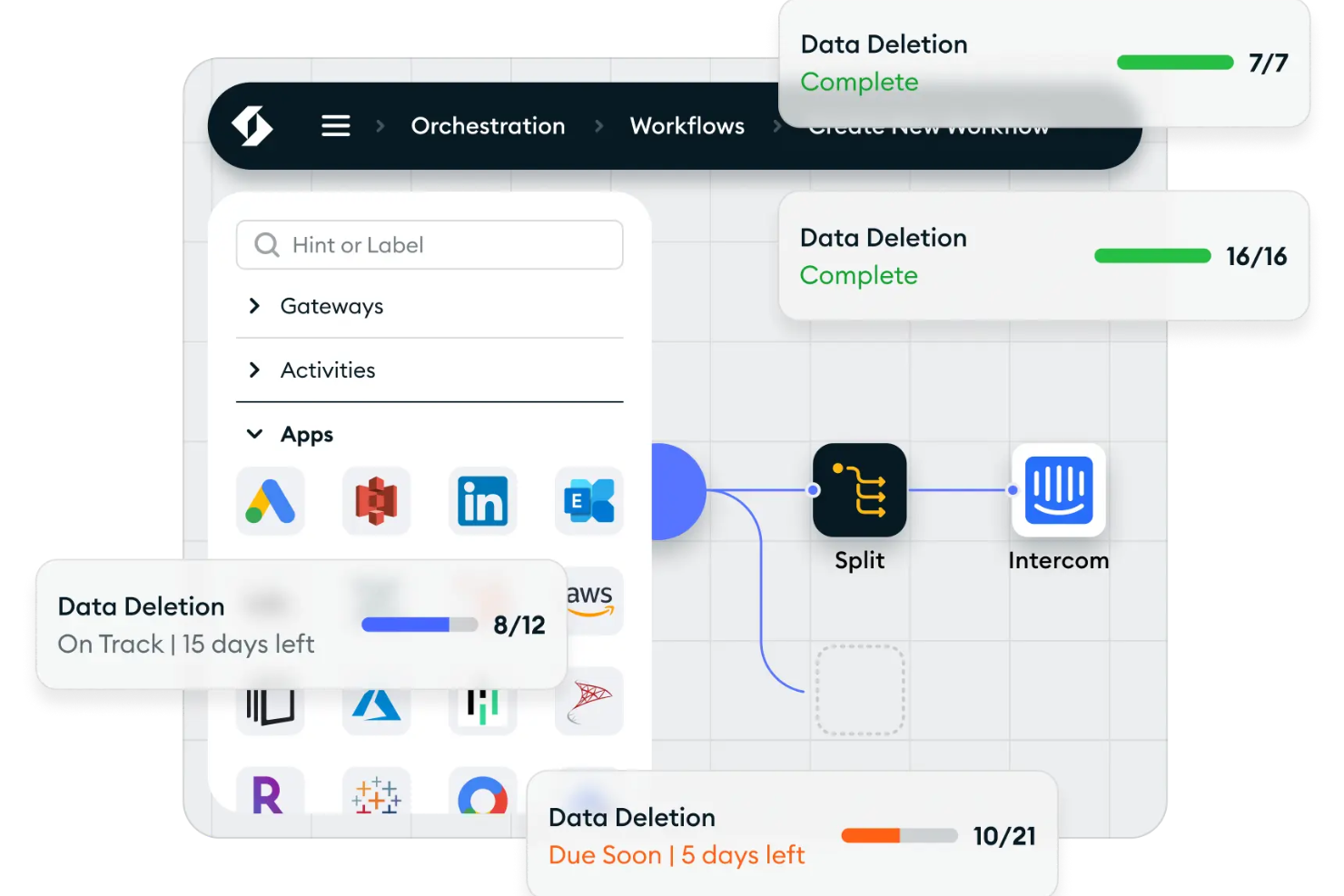

Ketch est une plateforme de gestion de la confidentialité des données conçue pour aider les entreprises à automatiser la conformité en matière de confidentialité et la gouvernance des données. En utilisant Ketch, votre équipe peut collecter et utiliser les données clients de manière responsable, tout en garantissant le respect des réglementations mondiales sur la confidentialité.

Pourquoi j'ai choisi Ketch :

Ketch se distingue par son orientation vers la conformité en matière de sécurité des données plutôt que sur la détection des menaces. Par exemple, il propose la gestion du consentement et l'automatisation des demandes des personnes concernées. Ces fonctionnalités sont essentielles pour s'assurer que votre organisation respecte les réglementations telles que le RGPD et le CCPA concernant la gestion sécurisée des informations. Ketch dispose également d'outils de cartographie des données qui fournissent des informations instantanées sur les données personnelles circulant dans l'ensemble de votre entreprise, vous aidant à détecter et évaluer les risques liés aux données grâce à la puissance de l'IA.

Fonctionnalités et intégrations clés :

De plus, Ketch couvre l'intégralité du cycle de vie des demandes des personnes concernées, du dépôt par le consommateur jusqu'à la réalisation dans vos systèmes de données. Cela comprend des formulaires de collecte personnalisables et un générateur de flux de travail par glisser-déposer, permettant à votre équipe de gérer efficacement et de répondre aux demandes d'accès ou de suppression de données. Parmi les intégrations figurent Adobe Experience Platform, AdRoll, Google Analytics, HubSpot, Salesforce, Shopify, Snowflake, Facebook Ads, Google Ads, LinkedIn, Mailchimp et Oracle.

Pros and Cons

Pros:

- Automatise la gestion des demandes des personnes concernées

- Des workflows personnalisables s'adaptent aux besoins spécifiques de l'entreprise

- Fournit une cartographie claire des données pour une meilleure visibilité

Cons:

- Courbe d'apprentissage potentielle lors de la mise en place

- N'offre pas de prévention ni de protection contre les menaces sur les données

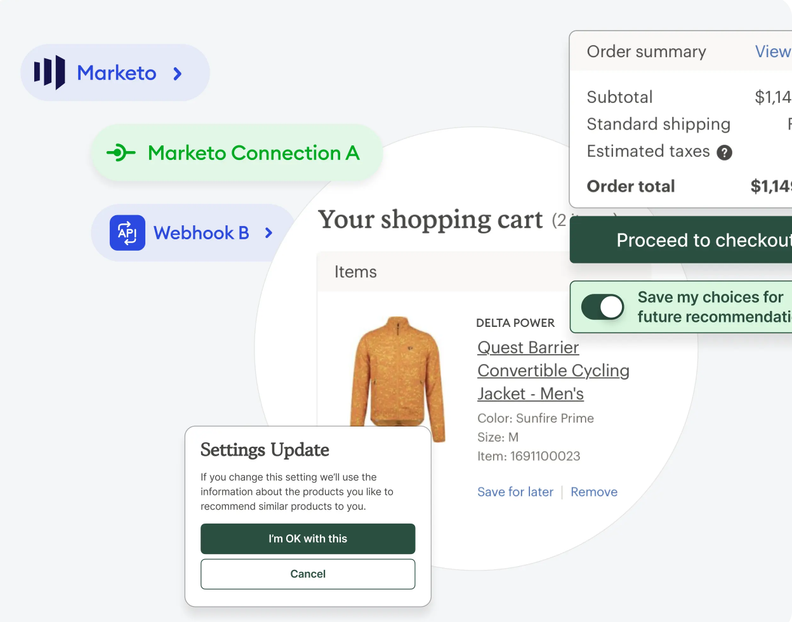

New Product Updates from Ketch

Ketch Expands Marketing Preference Management Capabilities

Ketch expands Marketing Preference Management, introducing capabilities for unifying consent, preferences, and zero-party data across systems. This update enables teams to activate customer data more effectively for personalized and compliant marketing. For more information, visit Ketch’s official site.

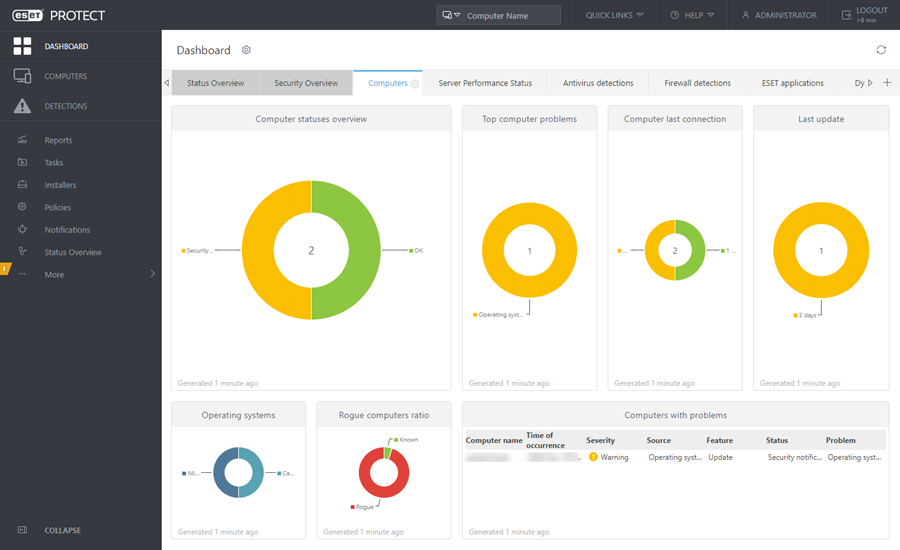

ESET propose des solutions de cybersécurité robustes offrant une protection multicouche contre diverses menaces de logiciels malveillants. À mesure que les menaces en ligne deviennent plus sophistiquées, les entreprises doivent disposer d'un mécanisme de défense comme ESET, qui privilégie une protection complète contre les malwares.

Pourquoi j’ai choisi ESET :

Lors de mon exploration des outils de cybersécurité, ESET s’est régulièrement démarqué. Après avoir évalué ses capacités et l’avoir comparé à d’autres solutions, mon opinion s’est forgée : ESET se distingue réellement grâce à son approche multicouche. Étant donné son engagement à combattre les menaces de malwares sous plusieurs angles, il est idéal pour une protection antimalware multicouche.

Fonctionnalités remarquables & intégrations :

ESET dispose de fonctionnalités avancées comme la sécurité réseau, qui surveille le trafic entrant et sortant afin de contrer toute activité malveillante. Le gestionnaire de mots de passe est aussi un atout pour les utilisateurs, centralisant et sécurisant tout ce qui est relatif aux mots de passe. Côté intégrations, ESET peut être intégré à divers systèmes d’exploitation et plateformes, garantissant ainsi une protection étendue des appareils.

Pros and Cons

Pros:

- Des fonctionnalités avancées de sécurité réseau protègent contre les menaces connues et émergentes

- Le gestionnaire de mots de passe intégré favorise des pratiques de gestion sécurisée des mots de passe

- Des options d’intégration flexibles assurent une protection sur diverses plateformes

Cons:

- L’interface peut sembler intimidante pour les utilisateurs non technophiles

- Des mises à jour fréquentes peuvent perturber certains workflows

- Bien que complète, la solution peut s’avérer trop riche en fonctionnalités pour les petites équipes ayant des besoins basiques

Idéal pour la gestion des secrets et la protection des données

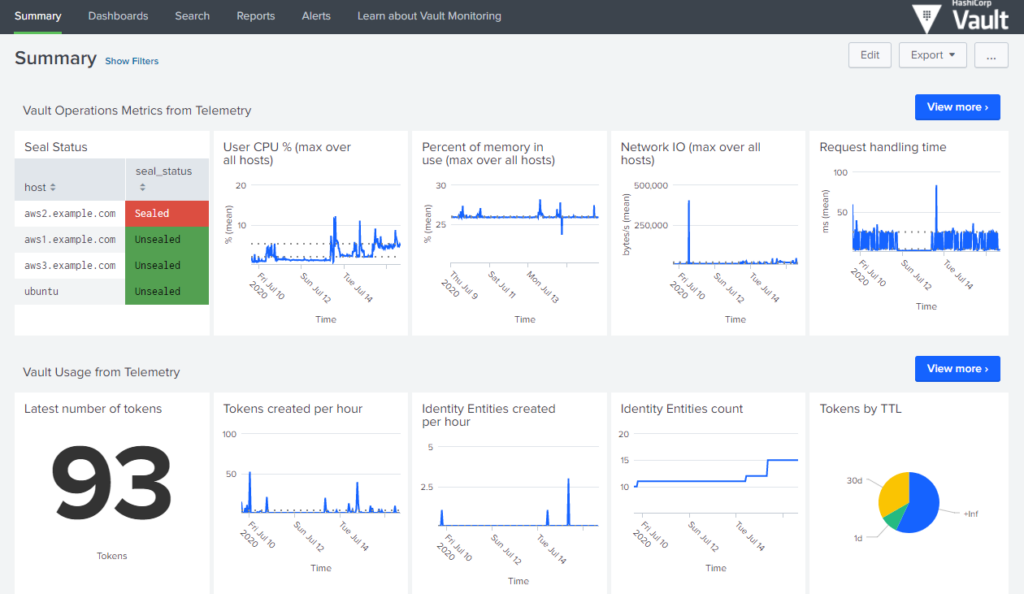

HashiCorp Vault est une solution avancée qui gère les secrets et protège les données sensibles. Face à la montée des menaces dans l'environnement numérique d'aujourd'hui, l'approche unique de Vault en matière de gestion des secrets en fait un outil essentiel pour les entreprises visant un niveau de protection des données optimal.

Pourquoi j'ai choisi HashiCorp Vault :

Dans le paysage des outils de cybersécurité, Vault s'est clairement démarqué lorsque j'ai sélectionné le meilleur. Ce n'était pas une décision prise à la légère : après avoir comparé différentes options, consulté des témoignages d'utilisateurs et fait confiance à mon expérience, j'ai choisi Vault. Il se distingue non seulement par ses capacités, mais aussi par sa conception. Pour les entreprises qui accordent la priorité à la gestion des secrets et recherchent une protection des données de haut niveau, Vault est incontestablement le meilleur choix.

Fonctionnalités clés & intégrations :

HashiCorp Vault excelle dans la gestion dynamique des secrets, permettant un accès temporaire et réduisant les risques liés aux mots de passe statiques. Il s'intègre également à de nombreux systèmes de pare-feu, renforçant la protection face aux cyberattaques potentielles. En termes d'intégrations, Vault fonctionne parfaitement avec divers fournisseurs cloud, assurant une gestion cohérente des secrets quel que soit l'emplacement de votre infrastructure.

Pros and Cons

Pros:

- La gestion dynamique des secrets réduit les risques

- Intégrations solides avec les principaux fournisseurs de cloud

- Protection renforcée contre les cyberattaques

Cons:

- L'installation peut être complexe pour les débutants

- Nécessite une surveillance et une gestion régulières

- La documentation peut être difficile à naviguer pour certains

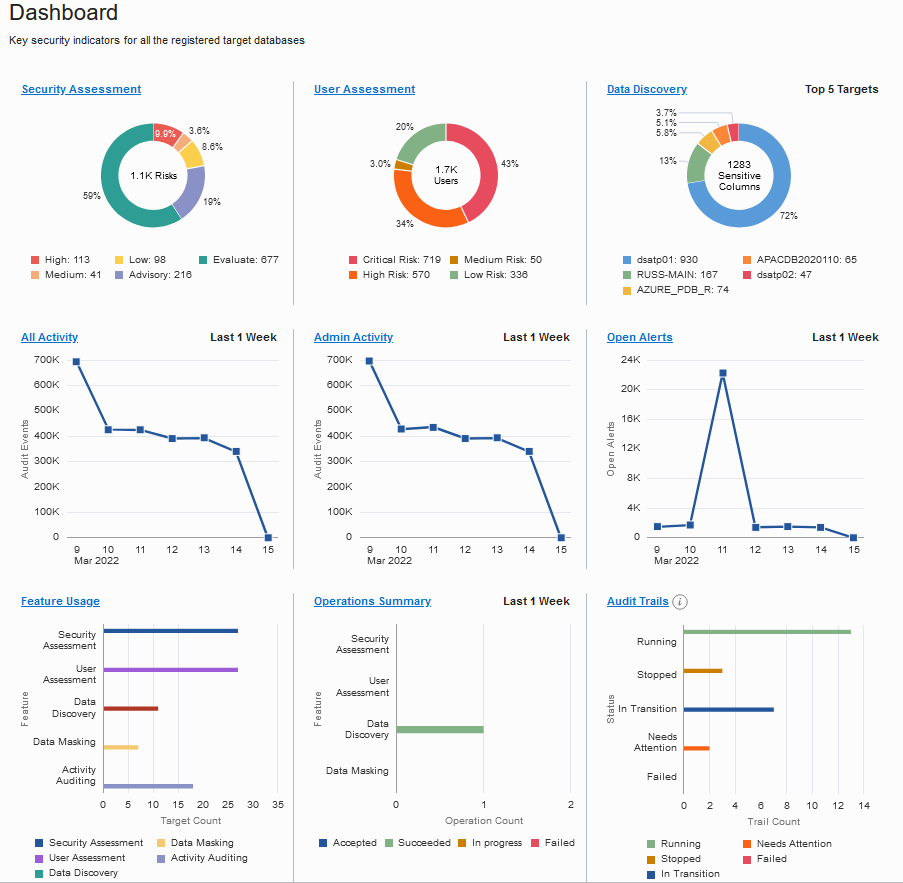

Idéal pour l'évaluation des risques sur les bases de données Oracle

Oracle Data Safe est une solution robuste dédiée à l'évaluation des risques des bases de données Oracle. Avec une approche tout-en-un, elle offre des fonctionnalités de sécurité de bout en bout, des rapports de conformité et des capacités de reprise après sinistre, ce qui la rend essentielle pour toute entreprise reposant sur l'écosystème de bases de données Oracle.

Pourquoi j'ai choisi Oracle Data Safe :

Dans ma recherche de l'outil d'évaluation des risques le plus performant dédié aux bases de données Oracle, Oracle Data Safe s'est imposé comme l'un des meilleurs. J'ai comparé ses capacités à celles d'autres outils et son approche globale tout-en-un s'est démarquée. Compte tenu de son focus spécialisé sur les bases de données Oracle et de sa large gamme de fonctionnalités, il n'est pas surprenant que je le considère comme le meilleur choix pour l'évaluation des risques liés aux bases de données Oracle.

Fonctionnalités phares et intégrations :

Oracle Data Safe propose une suite complète d'outils de sécurité et de gestion des risques. Ses outils de rapports de conformité sont particulièrement remarquables, car ils simplifient la tâche souvent complexe du maintien de la conformité des bases de données. De plus, ses intégrations avec l'écosystème Oracle, notamment Oracle Cloud Infrastructure et Oracle Autonomous Database, garantissent un environnement opérationnel fluide et connecté.

Pros and Cons

Pros:

- Plateforme tout-en-un offrant des solutions d'évaluation des risques de bout en bout

- Accent fort sur les rapports de conformité, garantissant le respect de la réglementation

- Étroitement intégré aux autres services Oracle pour une expérience unifiée

Cons:

- Peut être trop spécifique à Oracle pour les entreprises utilisant un environnement mixte de fournisseurs de bases de données

- La richesse de ses fonctionnalités peut entraîner une courbe d'apprentissage pour certains utilisateurs

- En tant qu'outil spécialisé, il peut être perçu comme une dépense supplémentaire en plus des autres services Oracle

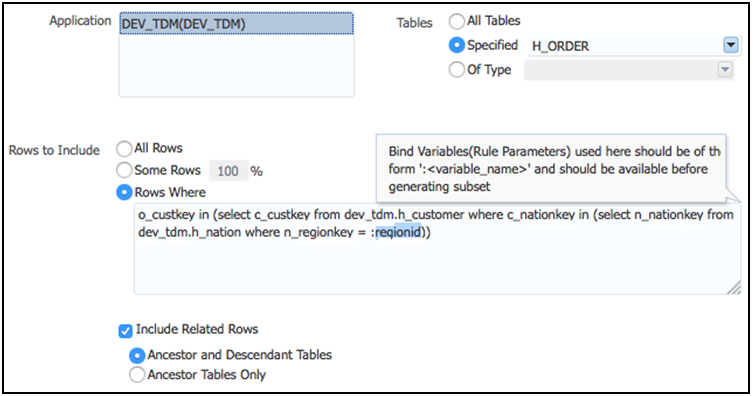

Oracle Data Masking and Subsetting se spécialise dans la protection des données sensibles en utilisant des techniques de masquage et de clonage des données. Cela garantit que les données réelles sont protégées même dans les environnements de test, ce qui en fait une solution essentielle pour les organisations accordant la priorité à la protection et à la gestion efficace des données.

Pourquoi j'ai choisi Oracle Data Masking and Subsetting :

Pour établir une liste définitive d'outils, j'ai comparé méticuleusement différents candidats. J'ai choisi Oracle Data Masking and Subsetting pour sa réputation constante et ses capacités robustes en matière de masquage des données. Son efficacité dans le masquage et le clonage en fait un choix évident pour les organisations recherchant ces fonctionnalités spécifiques.

Fonctionnalités remarquables & intégrations :

La force d'Oracle Data Masking and Subsetting réside dans ses fonctionnalités complètes de protection des données. Il offre une protection contre les ransomwares pour sécuriser vos données contre les menaces potentielles et un système d'autorisations permettant un contrôle précis de l'accès aux données. De plus, il est conçu avec des intégrations adaptées à une variété d'appareils mobiles, ce qui étend son utilité et son adaptabilité.

Pros and Cons

Pros:

- La protection avancée contre les ransomwares garantit l'intégrité des données

- Le système d'autorisations granulaires permet un accès contrôlé aux données

- La compatibilité avec une gamme d'appareils mobiles élargit son champ d'application

Cons:

- Complexité potentielle pour les nouveaux utilisateurs en raison de la richesse fonctionnelle

- L'intégration avec l'infrastructure existante peut nécessiter l'intervention d'un expert

- Certaines organisations pourraient juger ses fonctionnalités excessives pour des tâches simples

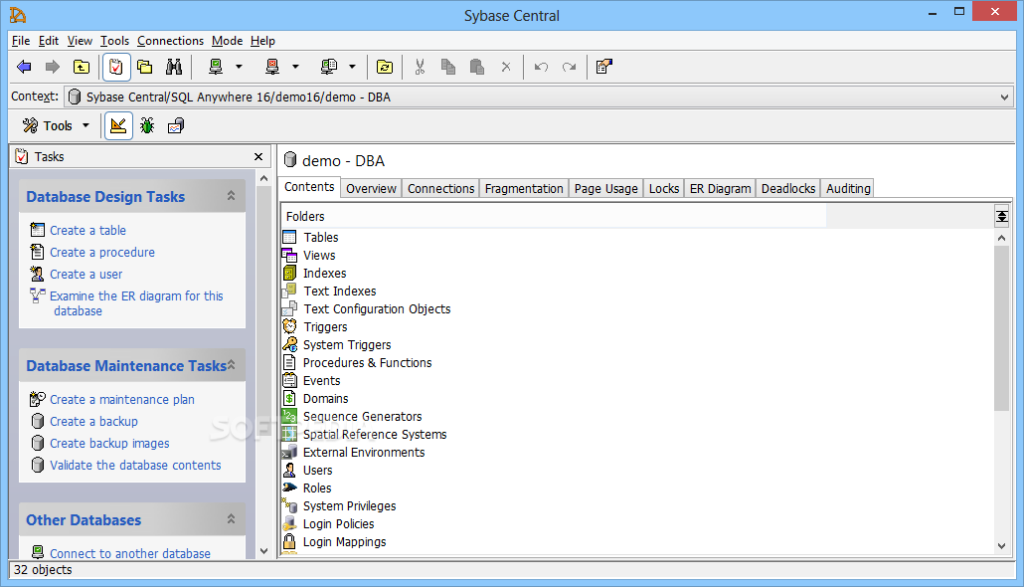

Les bases de données sont essentielles dans les environnements technologiques complexes d'aujourd'hui, en particulier pour la gestion solide des bases de données embarquées. Cela en fait un choix inestimable.

Pourquoi j'ai choisi SAP SQL Anywhere :

D'après mes recherches et analyses, SAP SQL Anywhere est la meilleure solution pour la gestion des données. Il excelle dans la gestion des bases de données embarquées et dispose d'une infrastructure fiable et performante. C'est un choix idéal pour les entreprises nécessitant une gestion des données fiable.

Fonctionnalités et intégrations remarquables :

SAP SQL Anywhere est conçu pour garder vos données synchronisées et cohérentes entre différentes applications et plateformes. Il propose des fonctionnalités de sécurité avancées pour protéger vos bases de données et une fonction d'automatisation qui simplifie les tâches de gestion tout en maintenant des performances élevées. SAP SQL Anywhere s'intègre également parfaitement avec les autres solutions SAP, ce qui en fait un composant essentiel d'une pile technologique d'entreprise complète.

Pros and Cons

Pros:

- Synchronisation fiable avec de multiples applications

- Mesures d'authentification avancées

- Automatisation efficace des tâches de base de données

Cons:

- La courbe d'apprentissage peut être plus abrupte pour les nouveaux utilisateurs

- Intégrations natives limitées en dehors de l'écosystème SAP

- La complexité peut être excessive pour les petits projets

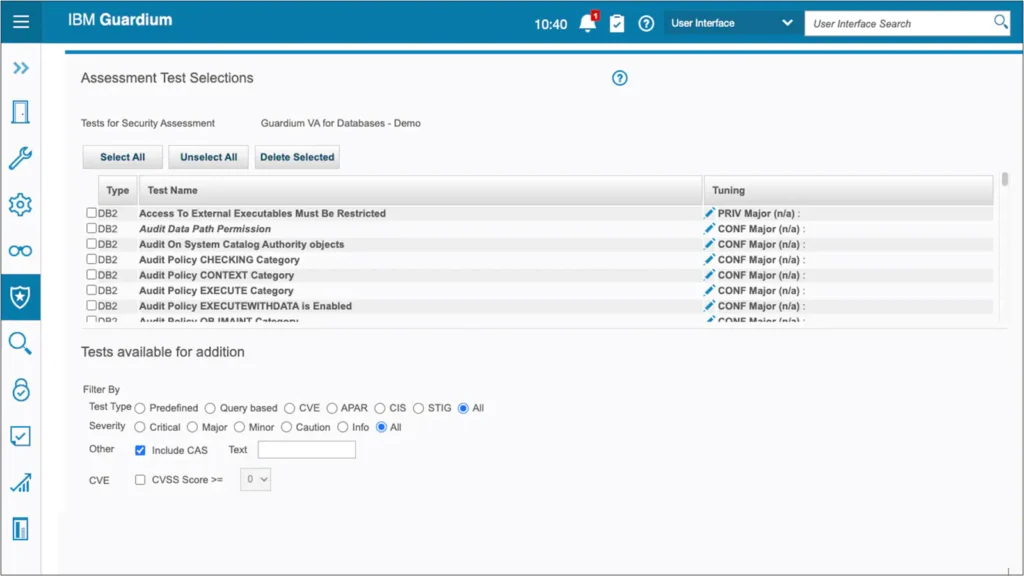

Idéal pour cibler précisément les vulnérabilités des données

L’évaluation des vulnérabilités d’IBM Security Guardium propose un examen minutieux de votre environnement de données afin d’identifier, de classifier et de prioriser les vulnérabilités. Alors que les violations de données deviennent de plus en plus sophistiquées, l’expertise de cet outil dans la détection des expositions est essentielle pour une protection proactive.

Pourquoi j’ai choisi IBM Security Guardium Vulnerability Assessment :

Le processus de sélection de l’outil d’évaluation des vulnérabilités idéal n’a pas été trivial. Parmi de nombreux prétendants, IBM Security Guardium s’est démarqué. Je l’ai choisi pour sa réputation reconnue et le parcours d’innovation constant d’IBM. Cet outil est le meilleur choix en termes de précision dans l’identification des vulnérabilités, en particulier dans les environnements sur site à grande échelle, cet outil s’impose comme la meilleure option.

Fonctionnalités remarquables & Intégrations :

La solution d’IBM propose une intégration avancée d’anti-programmes malveillants, garantissant la détection et la prévention des intrusions malicieuses. Grâce à la prise en charge de plusieurs systèmes d’exploitation, elle offre une grande polyvalence pour l’analyse de différents environnements informatiques. En outre, ses intégrations s’étendent à diverses sources de données, allant des bases de données traditionnelles aux environnements de big data, couvrant ainsi un large éventail de vulnérabilités potentielles.

Pros and Cons

Pros:

- Précision dans la détection des vulnérabilités

- Support complet de multiples systèmes d’exploitation

- Capacités avancées d’anti-programmes malveillants

Cons:

- Peut être intimidant pour les petites entreprises

- Nécessite des mises à jour régulières pour rester à jour face aux menaces

- La configuration initiale peut être complexe

Acra

Idéal pour la protection cryptographique des enregistrements de bases de données

Acra propose des outils spécialisés qui privilégient la protection cryptographique des enregistrements de bases de données, garantissant que les données sensibles restent confidentielles et non altérées. Conscient de la montée des menaces pesant sur l'intégrité des données et de la valeur des protections cryptographiques, Acra s'impose comme une solution pertinente pour les organisations souhaitant renforcer le chiffrement des données.

Pourquoi j'ai choisi Acra :

Choisir les bons outils pour une liste exige un examen approfondi du paysage. Après réflexion, j'ai retenu Acra pour son approche unique du chiffrement des données. Son engagement constant en faveur de la protection cryptographique le distingue de nombreux autres outils. Cette dévotion spécifique m'a convaincu qu'il est le mieux adapté pour protéger les enregistrements des bases de données.

Fonctionnalités et intégrations remarquables :

Acra propose un éventail de fonctionnalités axées sur le chiffrement robuste des données et la prévention de la perte de données. Ses mesures de confidentialité sont exhaustives, assurant aux organisations l'intégrité de leurs enregistrements. Les intégrations d'Acra avec les bases de données populaires soulignent également sa polyvalence et son applicabilité dans divers environnements de bases de données.

Pros and Cons

Pros:

- Mesures cryptographiques poussées pour les enregistrements de base de données

- Capacités efficaces de prévention de la perte de données (DLP)

- Intégrations étendues avec les bases de données populaires

Cons:

- Peut nécessiter une courbe d'apprentissage pour ceux qui ne sont pas familiers avec les outils cryptographiques

- L'intégration peut être complexe selon l'infrastructure existante

- Peut ne pas être adapté aux petits projets avec des besoins minimes en chiffrement

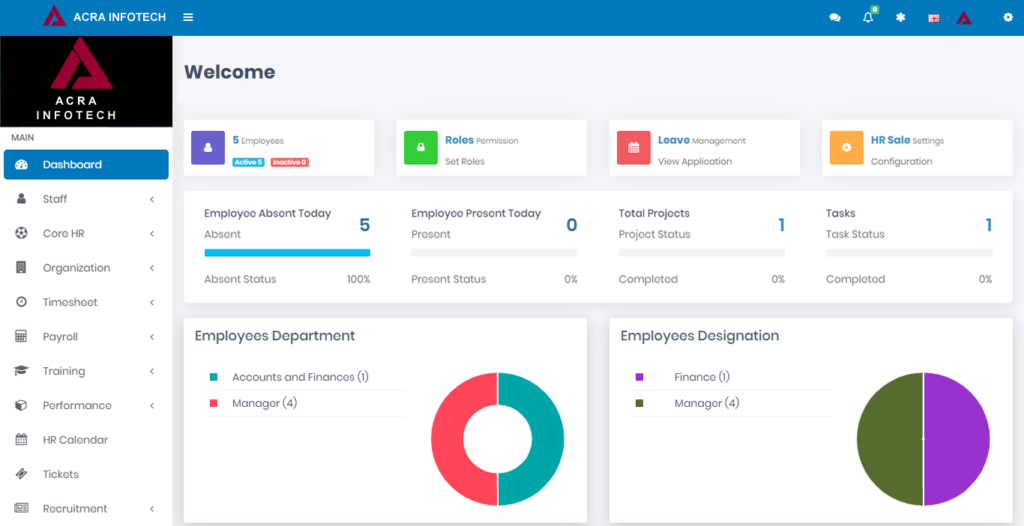

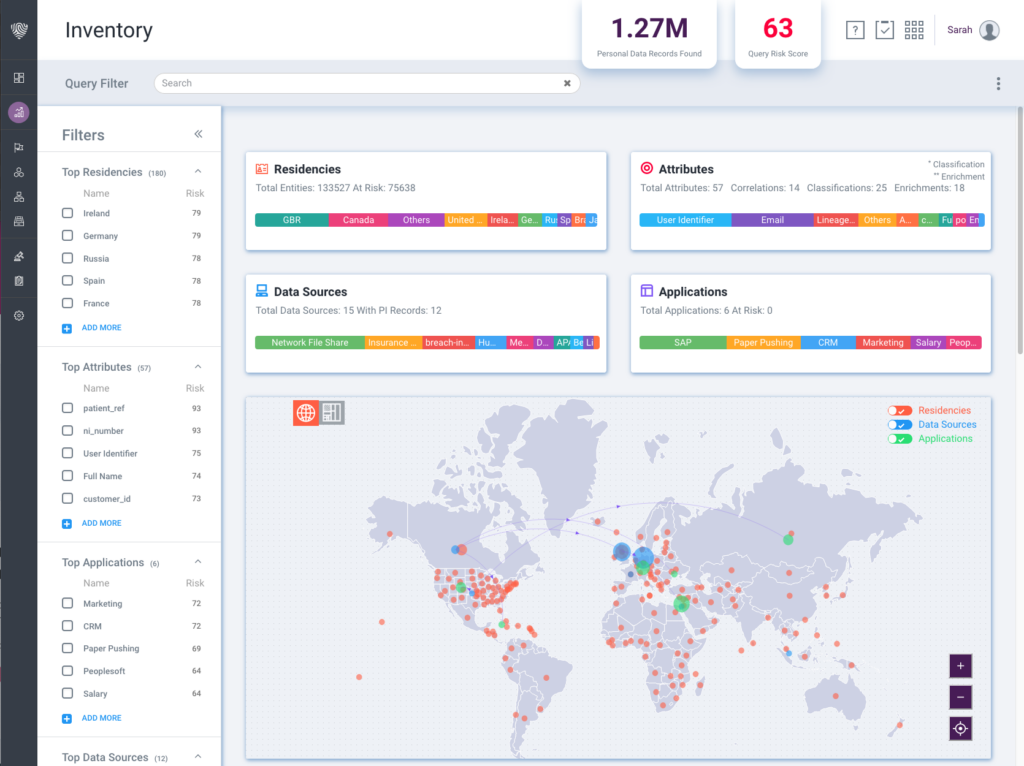

BigID

Idéal pour la découverte de données personnelles et la protection de la vie privée

BigID se spécialise dans l'aide aux organisations pour identifier et protéger leurs données personnelles les plus sensibles à travers l'ensemble de leur écosystème de données. Son accent sur la découverte des données personnelles et la demande croissante de confidentialité dans un monde guidé par le RGPD en font un outil essentiel pour les entreprises soucieuses de la sécurité de l'information.

Pourquoi j'ai choisi BigID :

Au cours de mon exploration des outils de protection des données, BigID s'est constamment démarqué. Je l'ai comparé à de nombreux outils et j'ai constaté que son approche de la découverte de données personnelles était inégalée. Mon opinion, formée en comparant ses fonctionnalités, est qu'il est sans conteste le meilleur pour la découverte de données personnelles et la protection de la vie privée.

Fonctionnalités et intégrations remarquables :

La force de BigID réside dans ses capacités avancées de découverte des données, qui vont au-delà de la simple protection des terminaux pour offrir une vue détaillée des données personnelles. Il intègre également des mesures proactives pour garantir la sécurité de l'information et la conformité au RGPD. Côté intégrations, BigID se connecte facilement à diverses sources et plateformes de données, assurant une supervision complète des données.

Pros and Cons

Pros:

- Les capacités avancées de découverte permettent une vue détaillée des données personnelles

- Répond de manière proactive aux problématiques de sécurité de l'information et du RGPD

- De nombreuses intégrations garantissent une couverture étendue de l'écosystème de données

Cons:

- Il peut y avoir une courbe d'apprentissage pour les nouveaux utilisateurs des outils de protection des données

- Selon l'ampleur du projet, la mise en place peut prendre du temps

- Bien que complètes, ses fonctionnalités peuvent être écrasantes pour les petites entreprises

Autres Logiciels de Sécurité des Données

Voici d’autres options de logiciels de sécurité des données qui n’ont pas intégré ma sélection principale, mais qui valent tout de même le détour :

- SQL Secure

Idéal pour la surveillance de la sécurité des serveurs SQL

- Satori Data Security Platform

Idéal pour la visibilité en temps réel des flux de données

- McAfee Vulnerability Manager for Database

Idéal pour des analyses approfondies des menaces sur les bases de données

Critères de Sélection des Logiciels de Sécurité des Données

Pour sélectionner les meilleurs logiciels de sécurité des données figurant dans cette liste, j'ai pris en compte les besoins et difficultés courants des acheteurs, tels que la protection des informations sensibles et le respect des réglementations sur les données. J'ai également utilisé le cadre suivant pour garantir une évaluation structurée et équitable :

Fonctionnalités de base (25 % de la note totale)

Pour être inclus dans cette liste, chaque solution devait répondre à ces besoins usuels :

- Protection des données sensibles

- Assurer le chiffrement des données

- Surveillance de l'accès aux données

- Gestion des droits et accès utilisateurs

- Détection des violations de données

Fonctionnalités supplémentaires distinctives (25 % de la note totale)

Pour affiner davantage la sélection, j'ai également recherché des fonctionnalités uniques, telles que :

- Veille sur les menaces en temps réel

- Rapports de conformité automatisés

- Analyse avancée des données

- Intégration multiplateforme

- Analyse du comportement des utilisateurs

Utilisabilité (10 % de la note totale)

Pour évaluer la facilité d'utilisation de chaque système, j'ai pris en compte les éléments suivants :

- Conception d'une interface intuitive

- Facilité de navigation

- Tableaux de bord personnalisables

- Courbe d'apprentissage minimale

- Performance réactive

Accueil et intégration (10 % du score total)

Pour évaluer l'expérience d'intégration de chaque plateforme, j'ai pris en compte les éléments suivants :

- Disponibilité de vidéos de formation

- Tours produits interactifs

- Accès à des modèles

- Assistance par chat en direct pendant la configuration

- Webinaires pour les nouveaux utilisateurs

Support client (10 % du score total)

Pour évaluer les services d'assistance client de chaque fournisseur de logiciel, j'ai pris en compte les éléments suivants :

- Disponibilité d'une assistance 24h/24 et 7j/7

- Options de communication multicanal

- Personnel d'assistance compétent

- Délai de réponse rapide

- Centre d'aide complet

Rapport qualité/prix (10 % du score total)

Pour évaluer le rapport qualité/prix de chaque plateforme, j'ai pris en compte les éléments suivants :

- Transparence des tarifs

- Tarification compétitive

- Formules d’abonnement flexibles

- Disponibilité d’une période d’essai gratuite

- Réductions pour engagements longue durée

Avis clients (10 % du score total)

Pour avoir une idée de la satisfaction globale des clients, j'ai pris en compte les éléments suivants lors de la lecture des avis :

- Notes de satisfaction globale

- Problèmes fréquemment signalés

- Éloges pour des fonctionnalités spécifiques

- Retour d'expérience sur l’assistance client

- Recommandations des utilisateurs

Comment choisir un logiciel de sécurité des données

Il est facile de se perdre dans de longues listes de fonctionnalités et des structures tarifaires complexes. Afin de rester concentré lors de votre processus de sélection de logiciel, voici une liste de critères à garder à l’esprit :

| Critère | À prendre en compte |

|---|---|

| Scalabilité | Le logiciel pourra-t-il évoluer avec votre entreprise ? Vérifiez s’il peut supporter une augmentation du volume de données et du nombre d’utilisateurs sans perte de performance. |

| Intégrations | Fonctionne-t-il avec vos systèmes actuels ? Vérifiez la compatibilité avec vos outils actuels pour éviter des solutions détournées coûteuses et chronophages. |

| Personnalisabilité | Pouvez-vous adapter le logiciel à vos besoins spécifiques ? La flexibilité des paramètres et des fonctionnalités garantit que le logiciel répondra à vos exigences particulières. |

| Facilité d’utilisation | L’interface est-elle intuitive pour votre équipe ? Un design simple réduit le temps de formation et favorise l’adoption par les utilisateurs. |

| Mise en œuvre et intégration | Combien de temps faudra-t-il pour être opérationnel ? Considérez la complexité de la configuration et l’assistance offerte lors de la transition. |

| Coût | Le prix correspond-il à votre budget ? Comparez les coûts initiaux et les dépenses à long terme, y compris les frais cachés ou les modules complémentaires nécessaires. |

| Garanties de sécurité | Existe-t-il des protections solides pour vos données ? Assurez-vous que le logiciel répond aux normes industrielles pour le chiffrement et le contrôle d’accès. |

| Exigences de conformité | Répond-il à vos besoins réglementaires ? Vérifiez qu’il est conforme à vos obligations légales telles que le RGPD ou la HIPAA pour éviter tout problème de conformité. |

Qu’est-ce qu’un logiciel de sécurité des données ?

Un logiciel de sécurité des données est conçu pour protéger les informations sensibles contre les accès non autorisés et les violations de sécurité. Les professionnels IT, analystes sécurité et responsables conformité utilisent généralement ces outils pour garantir l’intégrité et la confidentialité des données. Le chiffrement, les logiciels de masquage de données, les contrôles d’accès et la surveillance en temps réel contribuent à la conformité, la protection des données et la simplicité d’utilisation. Au final, ces solutions offrent une tranquillité d’esprit en maintenant la sécurité de vos données.

Fonctionnalités

Lors du choix d’un logiciel de sécurité des données, soyez attentif aux fonctionnalités essentielles suivantes :

- Chiffrement : Protège les données en les convertissant en un code sécurisé, garantissant que seuls les utilisateurs autorisés peuvent y accéder. Le logiciel PKI peut aider à gérer les clés de chiffrement et les certificats numériques une fois activé.

- Contrôles d’accès : Gère qui peut consulter ou modifier les données, contribuant à préserver la confidentialité et la sécurité.

- Surveillance en temps réel : Vérifie en continu les activités suspectes et vous alerte immédiatement en cas de menaces potentielles.

- Rapports de conformité : Facilite le respect des réglementations en générant les pistes d’audit et rapports nécessaires.

- Analyse du comportement des utilisateurs : Suit et analyse les actions des utilisateurs pour détecter toute activité inhabituelle pouvant indiquer un risque de sécurité.

- Sauvegardes automatisées : Sauvegarde régulièrement des copies de données pour éviter toute perte liée à une défaillance matérielle ou à une cyberattaque.

- Renseignement sur les menaces : Fournit des informations sur les risques potentiels en analysant des données provenant de différentes sources.

- Intégration multiplateforme : Garantit la compatibilité avec les systèmes existants, réduisant les interruptions et améliorant les fonctionnalités.

- Tableaux de bord personnalisables : Permet d’adapter les vues et rapports selon les besoins spécifiques, pour améliorer la gestion des données.

- Ressources de formation : Propose des guides, vidéos et outils interactifs pour aider les utilisateurs à comprendre et exploiter efficacement le logiciel.

Avantages

La mise en place d’un logiciel de sécurité des données apporte de nombreux avantages à votre équipe et à votre entreprise. En voici quelques-uns auxquels vous pouvez vous attendre :

- Renforcement de la protection des données : Le chiffrement et les contrôles d’accès garantissent que les informations sensibles restent protégées contre tout accès non autorisé.

- Conformité réglementaire : Les rapports de conformité aident votre entreprise à respecter les exigences légales et à éviter les sanctions.

- Détection des menaces : La surveillance en temps réel et le renseignement sur les menaces vous alertent des risques potentiels avant qu’ils ne deviennent des problèmes.

- Continuité opérationnelle : Les sauvegardes automatisées assurent la récupération des données en cas de panne matérielle ou de cyberattaque.

- Prise de décision éclairée : L’analyse du comportement utilisateur fournit des informations sur les activités des utilisateurs pour identifier et combler les failles de sécurité.

- Efficacité améliorée : L’intégration multiplateforme garantit une compatibilité optimale avec les systèmes existants, minimisant les perturbations.

- Autonomisation des utilisateurs : Les ressources de formation aident votre équipe à utiliser efficacement le logiciel, renforçant la sensibilisation globale à la sécurité.

Coûts & Tarification

Choisir un logiciel de sécurité des données ressemble à la sélection d’un logiciel de sécurité internet car il nécessite de comprendre les différents modèles et formules de tarification disponibles. Les coûts varient selon les fonctionnalités, la taille de l’équipe, les modules complémentaires, etc. Le tableau ci-dessous résume les formules courantes, leurs prix moyens et les fonctionnalités typiques incluses dans les solutions de sécurité des données :

Tableau comparatif des formules pour les logiciels de sécurité des données

| Type de formule | Prix moyen | Fonctionnalités courantes |

|---|---|---|

| Version gratuite | $0 | Chiffrement de base, protection des données limitée, et contrôles d’accès. |

| Formule personnelle | $5-$25/utilisateur/mois | Chiffrement renforcé, surveillance en temps réel, et rapport de conformité basique. |

| Formule entreprise | $25-$50/utilisateur/mois | Détection avancée des menaces, analyse du comportement utilisateur, et sauvegardes automatisées. |

| Formule grande entreprise | $50-$100/utilisateur/mois | Tableaux de bord personnalisables, intégration multiplateforme, et support dédié. |

FAQ sur les logiciels de sécurité des données

Voici quelques réponses aux questions courantes concernant les logiciels de sécurité des données :

Comment savoir si un logiciel de sécurité des données est compatible avec mes systèmes existants ?

Vérifiez les capacités d’intégration avec vos logiciels et systèmes actuels. La plupart des fournisseurs listeront les plateformes compatibles sur leur site web. Vous pouvez également contacter leur équipe de support pour confirmation. La compatibilité garantit que le logiciel fonctionne de manière transparente avec vos outils existants, vous faisant gagner du temps et réduisant les éventuels problèmes.

Les logiciels de sécurité des données peuvent-ils aider à répondre aux exigences de conformité ?

Oui, de nombreuses solutions de sécurité des données proposent des fonctionnalités qui aident à remplir les exigences de conformité. Ces outils incluent souvent des rapports automatiques de conformité et des pistes d’audit, ce qui vous aide à respecter des réglementations comme le RGPD ou la HIPAA. En utilisant ces fonctions, vous assurez à votre organisation de se conformer aux normes légales nécessaires et d’éviter d’éventuelles amendes.

À quelle fréquence faut-il mettre à jour un logiciel de sécurité des données ?

Des mises à jour régulières sont essentielles pour maintenir la sécurité. La plupart des éditeurs proposent des mises à jour automatiques pour vous garantir les dernières protections contre les nouvelles menaces. Je recommande de configurer votre logiciel pour qu’il se mette à jour automatiquement ou de vérifier régulièrement la disponibilité des mises à jour. Rester à jour minimise les vulnérabilités et améliore la sécurité.

Et ensuite :

Si vous êtes en train de rechercher un logiciel de sécurité des données, contactez gratuitement un conseiller SoftwareSelect pour des recommandations personnalisées.

Vous remplissez un formulaire et échangez rapidement avec eux pour détailler vos besoins. Ensuite, vous recevrez une liste restreinte de logiciels à examiner. Ils vous accompagneront même tout au long du processus d’achat, y compris lors de négociations tarifaires.