Liste des meilleurs logiciels de prévention des intrusions

La sécurité réseau sur les systèmes d'exploitation tels que Windows, Linux, Unix et macOS requiert des outils de prévention des intrusions robustes pour gérer des problématiques telles que les faux positifs et le suivi des adresses IP. Les principaux avantages incluent des contrôles sophistiqués d’intégrité des fichiers, la gestion des journaux, et la meilleure détection d’intrusions pour renforcer la sécurité des entreprises. Des fonctionnalités comme les analyseurs de paquets permettent d’identifier les tentatives de rootkit et de sécuriser les protocoles TCP et SSL.

Un système de détection d'intrusion réseau (NIDS) permet également de prévenir le trafic entrant non désiré, allégeant ainsi la charge de votre SOC. Pour ceux qui font face à des défis de sécurité réseau, cette solution globale répond à l'environnement dynamique des menaces numériques et constitue un atout potentiel selon vos besoins.

Table of Contents

- Meilleure sélection de logiciels

- Pourquoi nous faire confiance

- Comparer les caractéristiques

- Avis

- Autres logiciels de prévention des intrusions

- Tests associés

- Critères de sélection

- Comment choisir

- Qu'est-ce qu'un logiciel de prévention des intrusions ?

- Fonctionnalités

- Avantages

- Coûts & Tarification

- FAQ

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Résumé des meilleurs logiciels de prévention des intrusions

Ce tableau comparatif résume les détails tarifaires de ma sélection des meilleurs logiciels de prévention des intrusions afin de vous aider à trouver celui qui conviendra le mieux à votre budget et à vos besoins professionnels.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Idéal pour la détection avancée des menaces | Démo gratuite disponible | Tarification sur demande | Website | |

| 2 | Idéal pour une sécurité pilotée par la communauté | Not available | Gratuit pour les fonctionnalités de base. Les services étendus commencent à partir de 10 $/utilisateur/mois. | Website | |

| 3 | Idéal pour la détection des menaces en temps réel | Not available | $25/utilisateur/mois (facturé annuellement) | Website | |

| 4 | Meilleur pour des solutions de pare-feu évolutives | Not available | $30/user/month | Website | |

| 5 | Meilleur pour la protection avancée contre les vulnérabilités | Not available | $25/utilisateur/mois | Website | |

| 6 | Idéal pour les déploiements de sécurité virtualisée | Not available | $40/utilisateur/mois (facturé annuellement) | Website | |

| 7 | Idéal pour le contrôle personnalisé des politiques | Not available | Les informations tarifaires sont disponibles sur demande. | Website | |

| 8 | Le meilleur pour le contrôle d’accès cloud | Non disponible | $20/user/month | Website | |

| 9 | Idéal pour une protection réseau intégrée | Not available | $15/user/month | Website | |

| 10 | Idéal pour la gestion de réseaux complexes | Not available | $20/user/month | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis sur les meilleurs logiciels de prévention des intrusions

Vous trouverez ci-dessous mes résumés détaillés des meilleurs logiciels de prévention des intrusions figurant dans ma sélection. Mes avis proposent une analyse approfondie des principales fonctionnalités, des avantages & inconvénients, des intégrations et des cas d’utilisation idéaux pour chaque outil afin de vous aider à choisir le plus adapté.

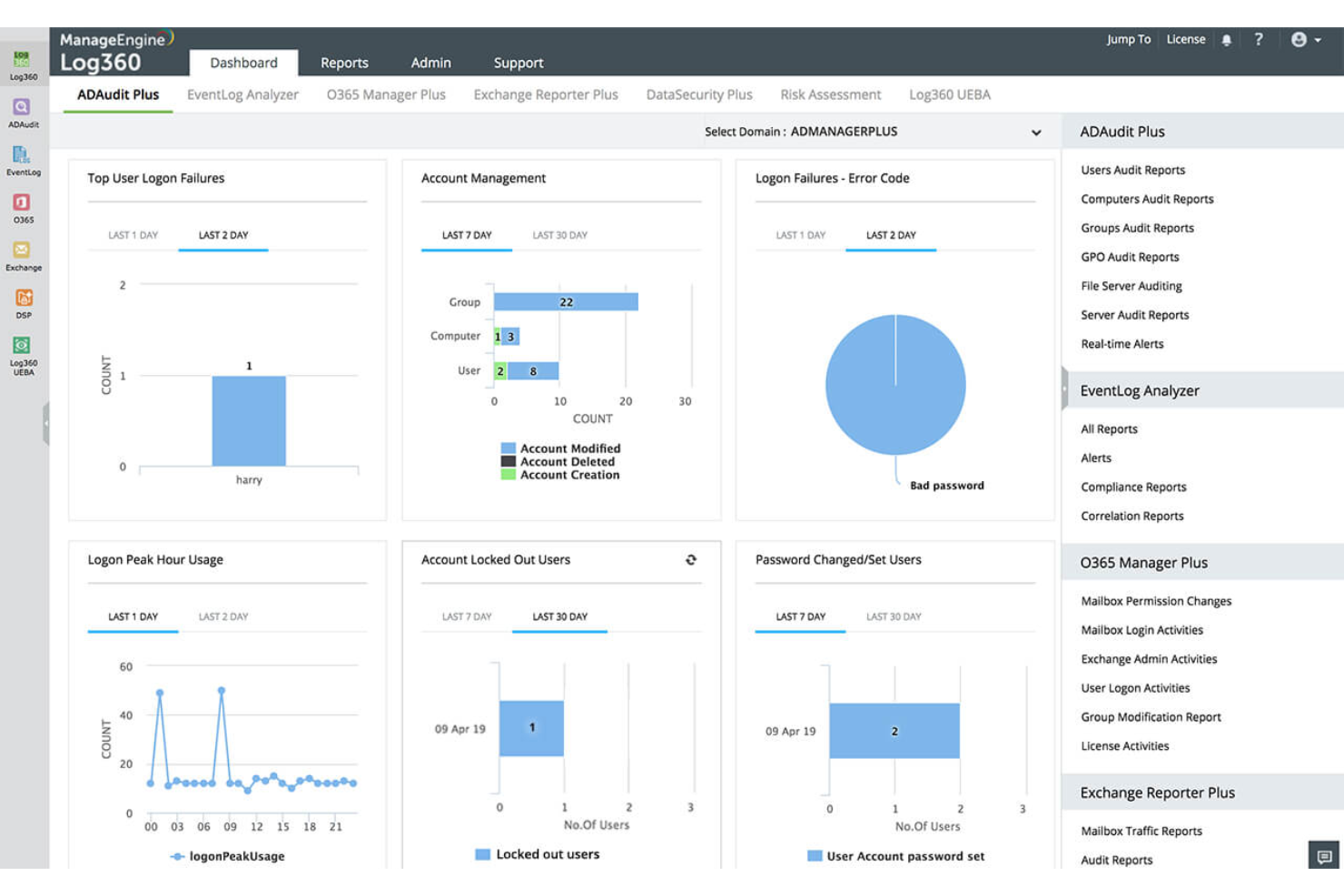

ManageEngine Log360 est une solution unifiée de gestion des informations et des événements de sécurité (SIEM) conçue pour aider les organisations à détecter, enquêter et répondre aux menaces de sécurité à travers leur réseau.

Pourquoi j'ai choisi ManageEngine Log360 : J'apprécie ses fonctionnalités avancées de détection des menaces. La solution utilise une corrélation d'événements en temps réel pour identifier avec précision les menaces de sécurité en analysant et en corrélant les événements sur l'ensemble de votre réseau. Cette approche proactive permet à votre équipe de détecter et de limiter les intrusions potentielles avant qu'elles ne deviennent des problèmes majeurs.

Fonctionnalités phares & intégrations :

De plus, ManageEngine Log360 propose des analyses comportementales solides grâce à son module d'analyse du comportement des utilisateurs et des entités (UEBA). En s'appuyant sur l'apprentissage automatique, l'UEBA établit une référence du comportement normal des utilisateurs et des entités, et identifie les anomalies pouvant indiquer des menaces internes ou des comptes compromis. Parmi les intégrations figurent Microsoft Exchange, Amazon Web Services (AWS), Microsoft Entra ID, Microsoft Azure et Active Directory.

Pros and Cons

Pros:

- Console de gestion des incidents

- Conformité avec les réglementations juridiques

- Visibilité de la sécurité globale sur les réseaux sur site, cloud et hybrides

Cons:

- Complexe à installer et à configurer

- Les journaux peuvent être difficiles à lire et à comprendre

New Product Updates from ManageEngine Log360

ManageEngine Log360 Adds New Log Source Integrations

ManageEngine Log360 introduced new integration support for NetFlow Analyzer and Firewall Analyzer, along with enhanced audit log parsing for OpManager products. The updates help teams centralize log collection and improve monitoring and analysis workflows. For more information, visit ManageEngine Log360's official site.

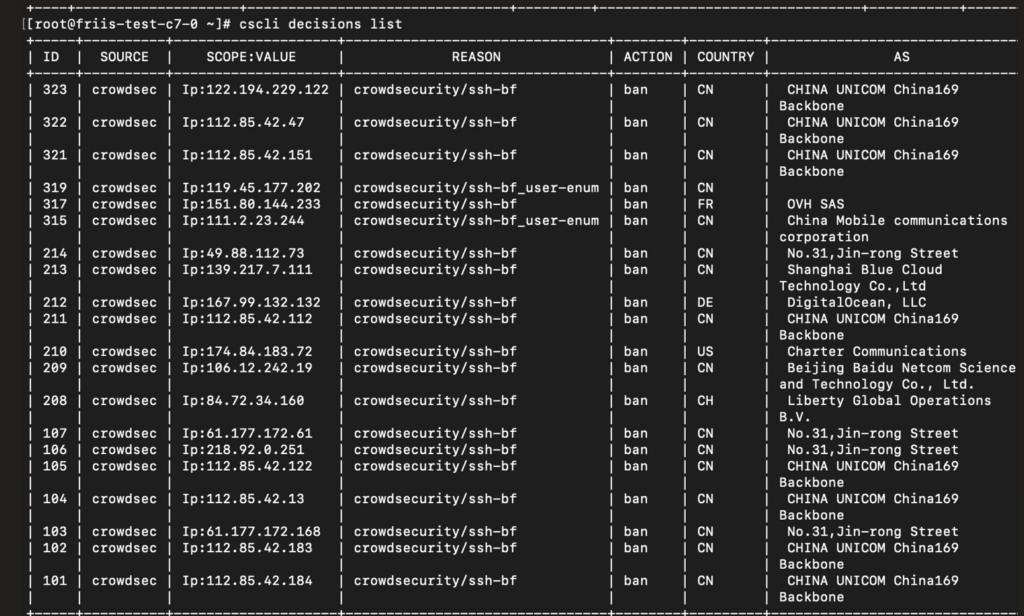

CrowdSec est une solution de sécurité open source et collaborative qui exploite la puissance d'une grande communauté pour améliorer son intelligence sur les menaces. Il s'agit d'un système moderne de détection comportementale capable d'identifier et de bloquer les comportements malveillants.

Pourquoi j'ai choisi CrowdSec : J'ai choisi CrowdSec car il adopte une approche innovante et communautaire de la cybersécurité. Sa force réside dans l'exploitation de l'intelligence collective pour offrir une sécurité plus robuste et adaptable. Cette capacité à partager et à apprendre d'une large gamme de scénarios réels lui permet de se démarquer, ce qui en fait un excellent choix pour ceux qui recherchent une solution de sécurité tournée vers la communauté.

Fonctionnalités et intégrations remarquables :

CrowdSec propose des fonctionnalités telles que l'analyse du comportement des adresses IP et un vaste catalogue de « signaux » permettant d'adapter vos défenses en fonction du type de menace. Il s'intègre également bien à diverses plateformes, comme WordPress, et prend en charge de nombreuses bases de données, notamment MySQL et PostgreSQL, offrant ainsi une couverture étendue et des capacités défensives accrues.

Pros and Cons

Pros:

- Approche de sécurité collaborative axée sur la communauté

- Détection des menaces flexible et adaptative

- Open-source et gratuit pour les fonctionnalités de base

Cons:

- Dépend d'une participation communautaire active

- Peut nécessiter des compétences techniques pour les fonctionnalités avancées

- Préoccupations potentielles concernant la vie privée dues au partage communautaire

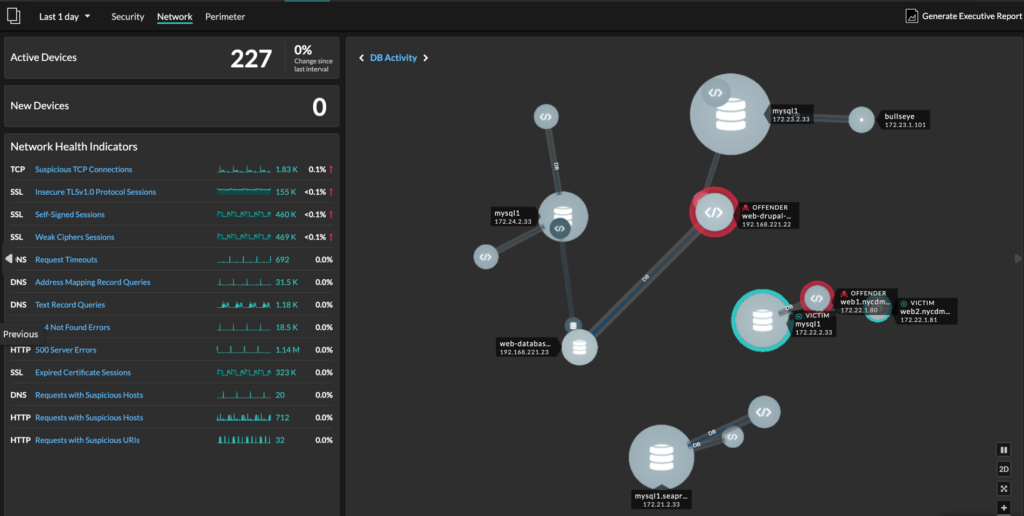

ExtraHop détecte et analyse les menaces en temps réel au niveau du réseau, offrant aux organisations une compréhension continue de l'activité réseau et la capacité de répondre rapidement aux potentielles menaces de sécurité.

Pourquoi j'ai choisi ExtraHop : J'ai sélectionné ExtraHop pour ses capacités de détection des menaces en temps réel de premier plan. Son apprentissage automatique analyse le trafic réseau et identifie les schémas inhabituels pouvant indiquer une menace. Cette fonctionnalité le distingue en assurant une détection rapide des menaces, ce qui en fait un choix idéal pour les organisations ayant besoin d'agir rapidement face à des incidents de sécurité potentiels.

Fonctionnalités et intégrations remarquables :

ExtraHop fournit des analyses en temps réel pour aider les organisations à mieux comprendre leur activité réseau. Ses algorithmes avancés d'apprentissage automatique détectent les menaces potentielles en identifiant les comportements inhabituels sur le réseau. ExtraHop s'intègre à AWS, Azure et Google Cloud, offrant une vision globale de la sécurité pour les environnements sur site et en cloud.

Pros and Cons

Pros:

- Excellente détection des menaces en temps réel

- Analyses puissantes

- Large éventail d'intégrations

Cons:

- Peut être trop complexe pour les petites organisations

- Le coût peut être prohibitif pour certaines entreprises

- Nécessite une configuration et une mise en place importantes

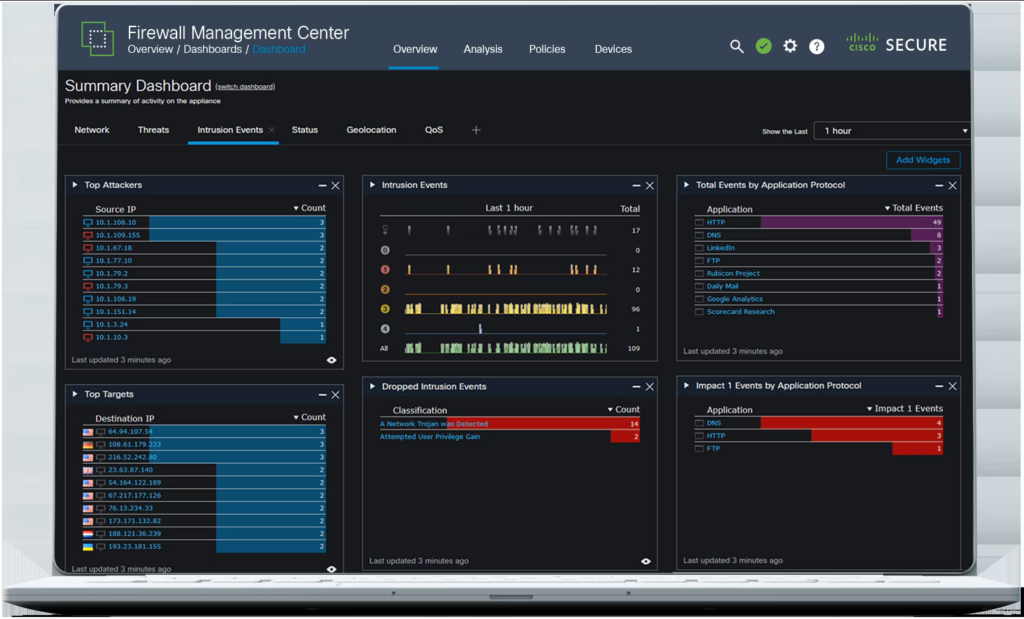

Cisco Secure Firewall fonctionne comme une puissante ligne de défense contre les menaces réseau, offrant une protection robuste pour de nombreuses architectures réseau. Sa capacité à évoluer et à s’adapter à différentes tailles de réseau en fait un choix idéal pour des solutions de pare-feu locales évolutives.

Pourquoi j'ai choisi Cisco Secure Firewall : Cisco Secure Firewall s'est imposé comme l'un des meilleurs outils lors de la sélection des pare-feux pour cette liste. La raison de mon choix est sa scalabilité ; il peut répondre efficacement aux besoins des petits comme des grands environnements réseau. Ainsi, je considère qu'il est le « Meilleur pour des solutions de pare-feu évolutives ».

Fonctionnalités clés & intégrations :

Les fonctionnalités principales de Cisco Secure Firewall incluent la détection et la protection contre les menaces, la gestion des politiques et la prévention des intrusions. Il se distingue par la segmentation du réseau, garantissant la mise en place de contrôles d'accès appropriés. Il propose également des intégrations avec d'autres solutions de sécurité Cisco, créant ainsi une infrastructure de sécurité robuste et unifiée.

Pros and Cons

Pros:

- Haute scalabilité pour différentes tailles de réseau

- Fonctionnalités robustes de détection et de prévention des menaces

- Intégration avec d'autres solutions Cisco

Cons:

- Le tarif peut être élevé pour les petites entreprises

- L'interface utilisateur peut être complexe pour les débutants

- Nécessite du personnel informatique qualifié pour une configuration et une gestion appropriées

Meilleur pour la protection avancée contre les vulnérabilités

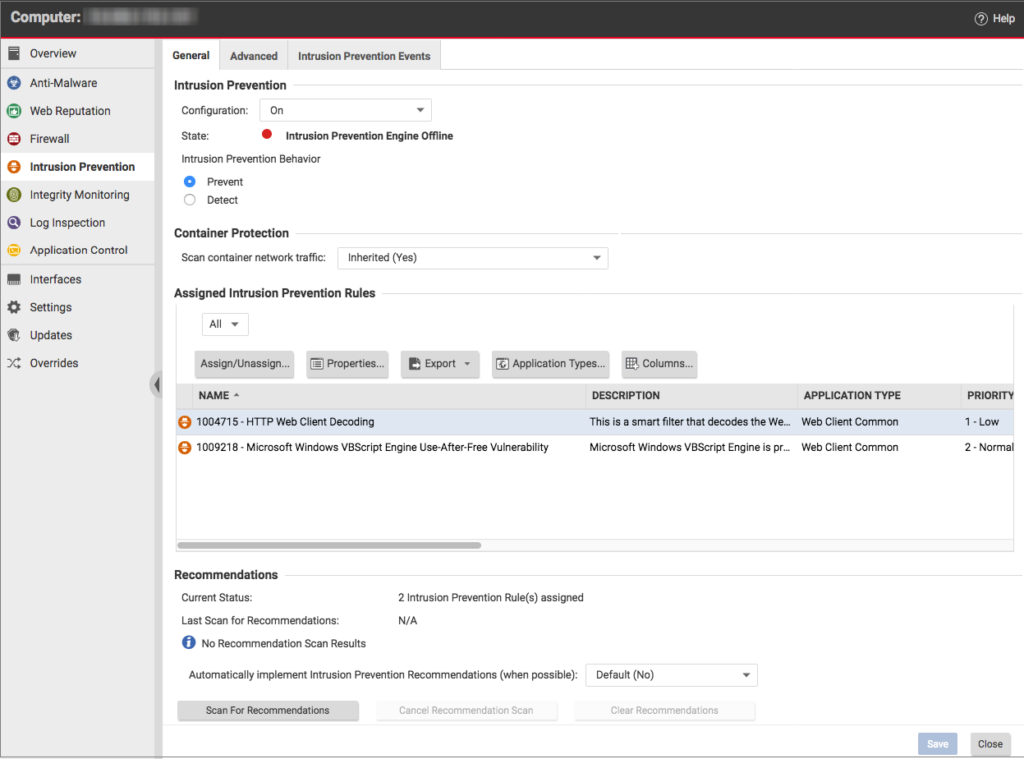

Trend Micro Intrusion Prevention est une solution de sécurité réseau qui offre une protection robuste et proactive contre les vulnérabilités et les menaces. En se concentrant sur la protection avancée contre les vulnérabilités, il s’avère être un outil convaincant pour protéger votre réseau contre d’éventuelles intrusions.

Pourquoi j’ai choisi Trend Micro Intrusion Prevention : J’ai sélectionné Trend Micro Intrusion Prevention pour cette liste en raison de son haut niveau d’efficacité dans la prévention des failles de sécurité. Je le considère comme le 'Meilleur pour la protection avancée contre les vulnérabilités', étant donné sa focalisation précise sur la détection et la réduction des vulnérabilités potentielles.

Fonctionnalités remarquables & intégrations :

Trend Micro Intrusion Prevention dispose de fonctionnalités impressionnantes telles que le correctif virtuel, la sandbox personnalisée et l’analyse avancée des menaces. Sa capacité à s’intégrer à divers outils tiers, y compris les solutions SIEM, en fait un choix d’autant plus solide pour sécuriser les infrastructures réseau.

Pros and Cons

Pros:

- Offre une protection avancée contre les vulnérabilités

- Fournit une intégration avec des outils tiers

- Sandbox personnalisée pour analyser les menaces potentielles

Cons:

- Le tarif peut être élevé pour les petites entreprises

- Nécessite du personnel informatique expérimenté pour une utilisation optimale

- L’interface utilisateur peut être complexe pour les débutants

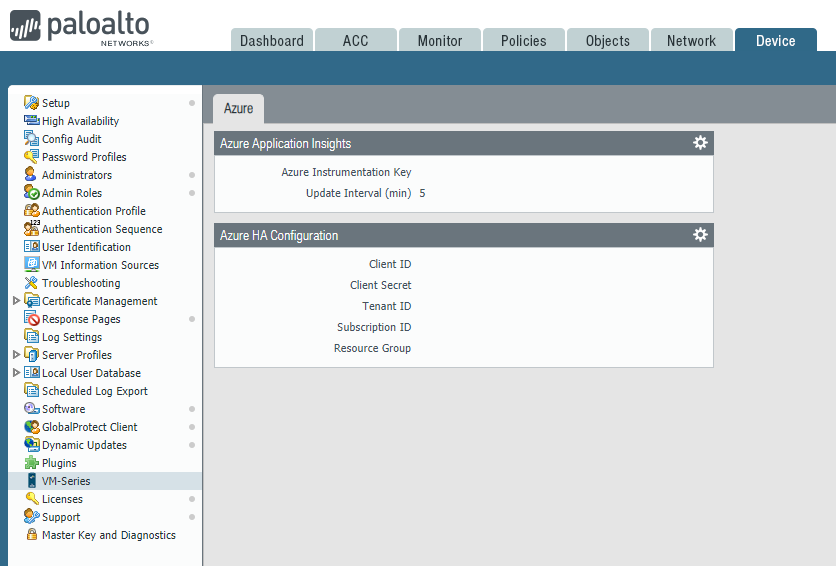

La VM-Series de Palo Alto propose des appliances pare-feu virtualisées qui offrent une sécurité réseau et une prévention des menaces pour les centres de données et les clouds privés. Elle est idéale pour les entreprises utilisant une infrastructure virtualisée.

Pourquoi j'ai choisi la VM-Series de Palo Alto : J'ai sélectionné la VM-Series de Palo Alto Networks principalement pour sa robustesse en matière de solutions de sécurité dans les environnements virtualisés. Elle s'est distinguée par sa capacité à offrir des fonctions de pare-feu et de prévention des menaces équivalentes à celles des appliances de sécurité physiques, mais de manière flexible et évolutive, ce qui en fait le meilleur choix pour les déploiements de sécurité virtualisés.

Fonctionnalités remarquables et intégrations :

La VM-Series de Palo Alto propose de nombreuses fonctionnalités puissantes, telles que la visibilité sur les applications, l’identification des utilisateurs, la prévention des intrusions et la détection des menaces. Elle dispose également d’intégrations avec de nombreux environnements cloud comme Amazon Web Services (AWS), Microsoft Azure et Google Cloud Platform, afin d’assurer une protection sur les déploiements hybrides et multi-cloud.

Pros and Cons

Pros:

- Capacités de pare-feu avancées

- Souplesse d'une appliance virtualisée

- Intégration avec diverses plateformes cloud

Cons:

- Courbe d'apprentissage pour l'installation et la configuration

- Nécessite d'importantes ressources informatiques

- Prix plus élevé que certains concurrents

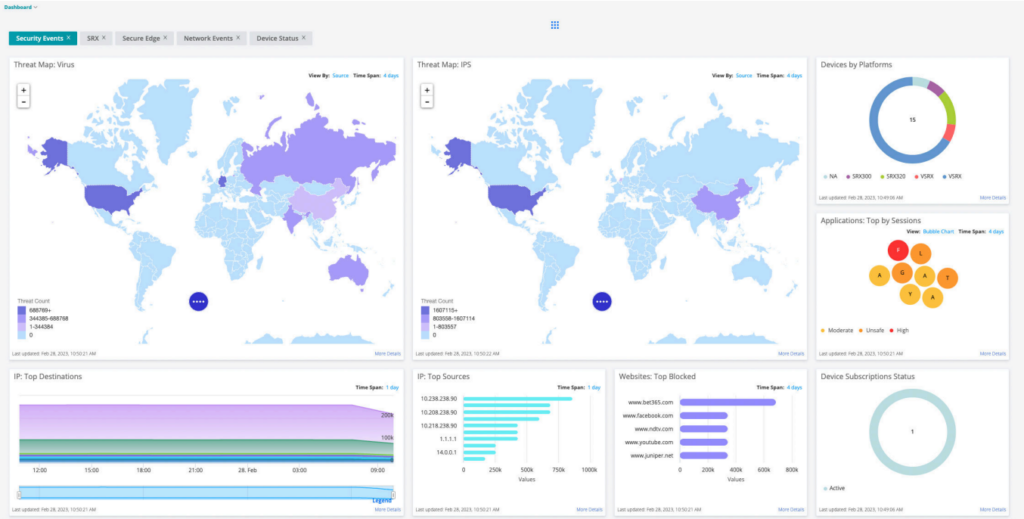

L'IDP de Juniper Networks propose des politiques de sécurité personnalisables pour répondre aux besoins spécifiques des entreprises, offrant ainsi une flexibilité permettant aux utilisateurs de rester protégés.

Pourquoi j'ai choisi Juniper Networks IDP : L'IDP de Juniper Networks a retenu mon attention grâce à ses capacités de personnalisation, parmi la multitude de logiciels de prévention des intrusions. J'ai sélectionné cet outil précisément pour sa faculté à permettre aux utilisateurs d'adapter les politiques de sécurité selon leurs besoins. Cette personnalisation fait de Juniper Networks IDP une option de choix pour ceux qui exigent un contrôle précis de leurs politiques de sécurité, ce qui en fait la meilleure solution pour la gestion personnalisée des politiques.

Fonctionnalités et intégrations remarquables :

Juniper Networks IDP offre l'application des politiques, une analyse approfondie des menaces ainsi qu'un reporting en temps réel. Les utilisateurs peuvent créer des politiques personnalisées et des règles de contrôle détaillées. Il est compatible avec les équipements réseau de Juniper ainsi qu'avec des dispositifs tiers, ce qui le rend adaptable à de nombreux environnements réseau.

Pros and Cons

Pros:

- Contrôle avancé des politiques personnalisées

- Compatibilité avec un large éventail d'appareils

- Rapports en temps réel

Cons:

- Les informations tarifaires ne sont pas transparentes

- Peut nécessiter une courbe d'apprentissage pour la configuration des politiques personnalisées

- Interopérabilité limitée avec les produits non-Juniper

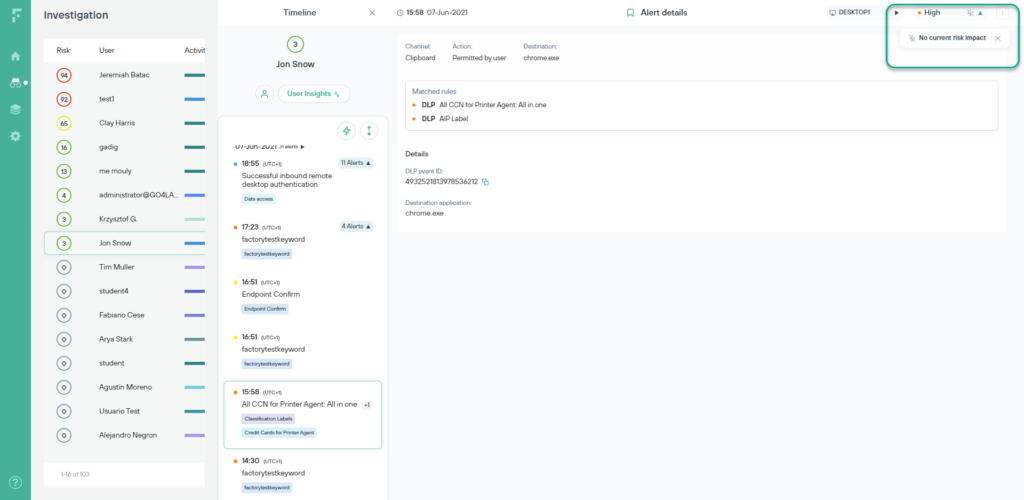

Forcepoint est une plateforme de cybersécurité qui met l’accent sur l’accès sécurisé aux ressources cloud. Elle offre de solides fonctionnalités de courtier de sécurité d’accès au cloud (CASB), garantissant une utilisation sûre et conforme des applications et des données dans le cloud.

Pourquoi j’ai choisi Forcepoint : J’ai choisi Forcepoint en raison de son accent sur la sécurisation de l’accès aux ressources cloud. Ses capacités CASB et son intégration avec divers fournisseurs de services cloud la distinguent de nombreux autres outils de cybersécurité. Je pense que Forcepoint est « Le meilleur pour le contrôle d’accès cloud » grâce à ses fonctionnalités avancées qui lui permettent de sécuriser efficacement les environnements cloud, offrant ainsi aux organisations une grande tranquillité d’esprit lors de l’utilisation d’applications cloud.

Fonctionnalités clés & intégrations :

Les fonctionnalités les plus avantageuses de Forcepoint incluent la découverte des applications cloud, l’évaluation des risques et la prévention de la perte de données. Ces caractéristiques aident les organisations à obtenir une visibilité sur leur utilisation du cloud et à protéger leurs données sensibles. Forcepoint s’intègre également à de nombreuses plateformes cloud populaires telles qu’AWS, Google Cloud et Microsoft Azure, ce qui renforce ses solides capacités de contrôle d’accès au cloud.

Pros and Cons

Pros:

- Excellentes capacités de contrôle d’accès au cloud

- S’intègre aux principales plateformes cloud

- Inclut des fonctionnalités de prévention de la perte de données

Cons:

- Peut être trop complet pour les petites entreprises

- L’interface utilisateur peut être complexe pour les débutants

- Le coût peut rapidement augmenter avec plus d’utilisateurs et de fonctionnalités

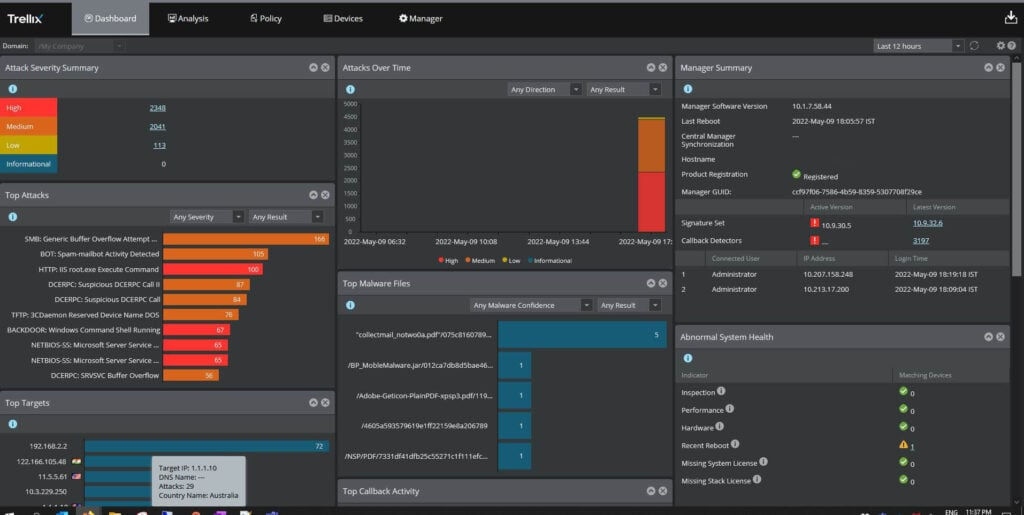

Trellix Intrusion Prevention System (IPS) est une solution de cybersécurité qui protège les réseaux contre les activités malveillantes. Elle intègre de nombreux mécanismes de défense, créant ainsi une couche de protection cohérente pour votre infrastructure réseau.

Pourquoi j'ai choisi Trellix Intrusion Prevention System : Lors de la sélection des outils pour cette liste, j'ai choisi Trellix IPS en raison de sa protection réseau polyvalente. Comparé à d'autres solutions, il intègre de nombreux mécanismes de sécurité, offrant une stratégie de défense robuste. Grâce à sa sécurité unique pour divers environnements réseau, je l'ai jugé « Idéal pour une protection réseau intégrée ».

Fonctionnalités remarquables & intégrations :

Parmi ses fonctionnalités majeures, Trellix IPS propose des systèmes de détection et de prévention des intrusions (IDS/IPS), de l'intelligence sur les menaces et de l'analyse comportementale. Ces capacités permettent d'identifier et d'atténuer les menaces avant qu'elles n'impactent le réseau. De plus, Trellix IPS s'intègre efficacement avec d'autres outils de sécurité et de surveillance réseau, renforçant ainsi sa capacité à protéger des environnements réseau complexes.

Pros and Cons

Pros:

- Protection réseau complète grâce à des mécanismes intégrés

- Capacités avancées d'intelligence sur les menaces

- Bonne compatibilité avec d'autres outils réseau

Cons:

- Peut être complexe pour les petits réseaux

- Le coût peut être élevé pour les grandes équipes

- La courbe d'apprentissage peut être abrupte pour les utilisateurs non techniques

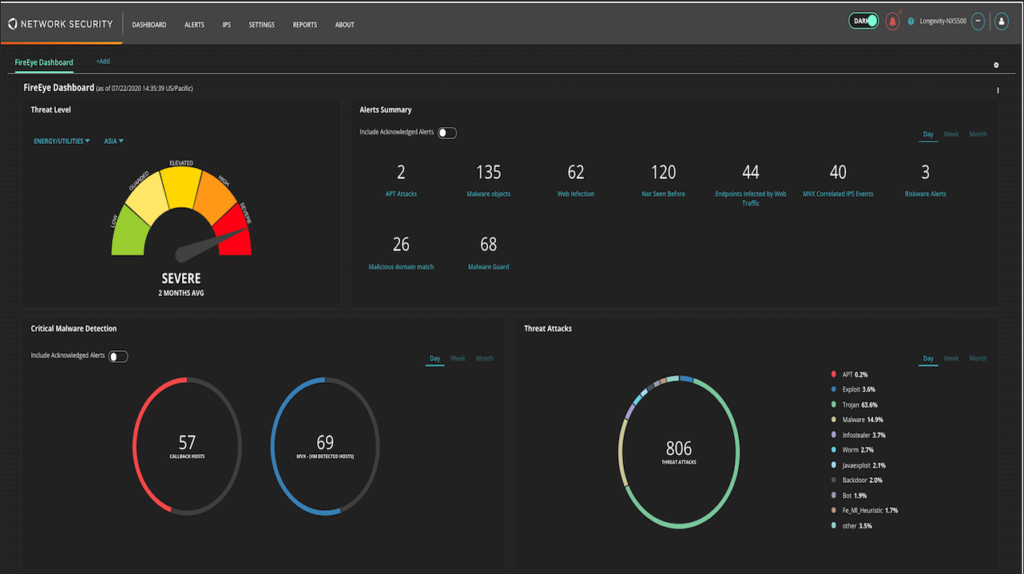

Trellix Network Security (une combinaison de McAfee Enterprise et FireEye) propose une suite complète de solutions pour gérer et sécuriser des environnements réseau complexes. Cet outil offre une visibilité sur le réseau, des mécanismes de détection des menaces et de réponse aux incidents.

Pourquoi j'ai choisi Trellix Network Security : En élaborant cette liste, j'ai sélectionné Trellix Network Security en raison de sa gamme étendue de fonctionnalités conçues pour répondre aux défis des réseaux complexes. Ce qui le distingue, c'est sa visibilité approfondie du réseau, associée à un solide volet de sécurité. En tenant compte de ces atouts, je l'ai jugé comme étant le « Meilleur pour la gestion des réseaux complexes ».

Fonctionnalités et intégrations remarquables :

Les fonctionnalités clés de Trellix Network Security incluent la surveillance réseau, le renseignement sur les menaces et les capacités de réponse automatisée. Ces éléments permettent de mettre en place des mesures à la fois préventives et réactives pour maintenir l'intégrité du réseau. Il s'intègre également parfaitement à d'autres outils de sécurité et systèmes de gestion réseau, permettant une approche plus globale de la gestion du réseau.

Pros and Cons

Pros:

- Fonctionnalités complètes de gestion réseau

- Mécanismes de sécurité intégrés pour la détection des menaces et la réponse

- Capacités d'intégration efficaces avec d'autres outils

Cons:

- Le tarif peut être élevé pour les petites organisations

- La configuration et le déploiement peuvent être complexes pour les utilisateurs non techniques

- Peut proposer des fonctionnalités superflues pour des environnements réseau simples

Autres logiciels de prévention des intrusions

Voici quelques autres options de logiciels de prévention des intrusions qui n’ont pas été incluses dans ma sélection, mais qui valent tout de même le coup d’œil :

- Vectra AI Network Detection and Response

Idéal pour des analyses réseau basées sur l'IA

- Venusense Intrusion Prevention and Management System (IPS)

Idéal pour une gestion complète des menaces

- ThreatBlockr

Idéal pour une réponse rapide aux menaces

Critères de sélection des logiciels de prévention des intrusions

Pour sélectionner les meilleurs logiciels de prévention des intrusions de cette liste, j'ai tenu compte des besoins courants des acheteurs et des problèmes fréquents tels que la sécurité réseau et la précision de la détection des menaces. J’ai aussi utilisé le cadre suivant pour que mon évaluation soit structurée et équitable :

Fonctionnalités de base (25% du score total)

Pour figurer dans cette liste, chaque solution devait répondre à ces cas d'utilisation courants :

- Détecter et bloquer les accès non autorisés

- Surveiller le trafic réseau en temps réel

- Fournir des alertes et notifications de menace

- Proposer des rapports de sécurité détaillés

- S’intégrer à l’infrastructure de sécurité existante

Fonctionnalités supplémentaires remarquables (25% du score total)

Pour affiner encore la sélection, j'ai également recherché des caractéristiques distinctives comme :

- Intégration avec des plateformes de renseignement sur les menaces

- Mises à jour automatiques des politiques

- Prise en charge des environnements virtuels et cloud

- Règles personnalisables de détection des menaces

- Outils d’analyse avancée et de reporting

Facilité d’utilisation (10% du score total)

Pour évaluer l’ergonomie de chaque système, j'ai pris en compte les éléments suivants :

- Interface utilisateur intuitive

- Navigation et mise en page claires

- Courbe d'apprentissage minimale

- Documentation utilisateur complète

- Design responsive pour divers dispositifs

Onboarding (10 % du score total)

Pour évaluer l'expérience d'onboarding de chaque plateforme, j'ai pris en compte les éléments suivants :

- Disponibilité de vidéos de formation

- Visites interactives du produit

- Accès à des webinaires et ateliers

- Ressources d'onboarding de soutien

- Processus de configuration et de démarrage rapide

Support client (10 % du score total)

Pour évaluer les services de support client de chaque fournisseur de logiciel, j'ai pris en compte les éléments suivants :

- Disponibilité du support 24h/24, 7j/7

- Options de support multicanal

- Accès à une équipe de support dédiée

- Base de connaissances complète

- Délais de réponse rapides

Rapport qualité-prix (10 % du score total)

Pour évaluer le rapport qualité-prix de chaque plateforme, j'ai pris en compte les éléments suivants :

- Tarification compétitive au regard des fonctionnalités

- Formules tarifaires flexibles

- Réductions pour engagements à long terme

- Structure tarifaire transparente

- Potentiel de retour sur investissement

Avis des clients (10 % du score total)

Pour avoir une idée de la satisfaction globale des clients, j'ai pris en compte les points suivants lors de l'analyse des avis :

- Retours positifs sur les fonctionnalités principales

- Mention de la fiabilité des performances

- Éloges sur la qualité du support client

- Commentaires sur la facilité d’utilisation

- Témoignages mettant en avant des fonctionnalités uniques

Comment choisir un logiciel de prévention des intrusions

Il est facile de se perdre dans des listes de fonctionnalités interminables et des structures tarifaires complexes. Pour vous aider à garder le cap pendant votre processus de sélection logicielle, voici une liste de critères à garder à l’esprit :

| Critère | Points à considérer |

|---|---|

| Scalabilité | Le logiciel peut-il évoluer avec votre entreprise ? Considérez le nombre d’utilisateurs et le volume de données qu’il peut gérer sans problème. Assurez-vous qu’il soutient vos plans d’expansion futurs. |

| Intégrations | S’intègre-t-il bien à vos outils existants ? Vérifiez la compatibilité avec votre pile de sécurité actuelle et vos autres systèmes d’entreprise essentiels. |

| Personnalisation | Pouvez-vous l’adapter à vos besoins ? Cherchez des possibilités de régler les règles de détection des menaces ou les fonctionnalités de reporting pour les adapter à vos processus. |

| Facilité d’utilisation | Est-il facile à prendre en main pour votre équipe ? Évaluez l’interface utilisateur et la rapidité avec laquelle les utilisateurs peuvent apprendre à naviguer dans le logiciel sans frustration. |

| Mise en œuvre et onboarding | Combien de temps faut-il pour démarrer ? Analysez le processus de configuration, les ressources disponibles et l’expertise technique requise. Visez une transition fluide. |

| Coût | Correspond-il à votre budget ? Analysez la structure tarifaire, y compris les frais cachés, et comparez avec des offres similaires pour garantir un bon rapport qualité-prix. |

| Mécanismes de sécurité | Répond-il à vos exigences en matière de sécurité ? Assurez-vous qu’il offre des mesures de protection robustes, comme le chiffrement et des mises à jour régulières, pour protéger votre réseau. |

| Conformité réglementaire | Est-il conforme aux réglementations du secteur ? Vérifiez qu’il prend en charge la conformité avec les normes telles que le RGPD ou l’HIPAA qui s’appliquent à votre entreprise. |

Qu’est-ce que le logiciel de prévention des intrusions ?

Un logiciel de prévention des intrusions est une solution de sécurité conçue pour détecter et bloquer les accès non autorisés aux réseaux. Les professionnels de la sécurité informatique et les administrateurs réseau utilisent généralement ces outils pour protéger les données sensibles et maintenir l’intégrité du réseau. Des fonctionnalités telles que la surveillance en temps réel, la détection des menaces et les réponses automatisées permettent d’identifier les intrusions et de prévenir les violations. Dans l’ensemble, ces outils assurent une protection essentielle pour garantir la sécurité et le fonctionnement de votre réseau.

Fonctionnalités

Lorsque vous choisissez un logiciel de prévention des intrusions, portez attention aux fonctionnalités clés suivantes :

- Surveillance en temps réel : Surveille en continu le trafic réseau afin d’identifier et de répondre instantanément aux menaces potentielles.

- Détection des menaces : Utilise des règles et des modèles prédéfinis pour reconnaître les activités suspectes et vous alerter.

- Réponse automatisée : Prend automatiquement des mesures contre les menaces détectées, minimisant ainsi l’intervention manuelle et le temps de réponse.

- Politiques personnalisables : Vous permet d’adapter les règles de sécurité pour répondre à vos besoins et exigences organisationnels spécifiques.

- Capacités d’intégration : S’intègre facilement à vos outils et infrastructures de sécurité existants afin de renforcer la protection globale.

- Scalabilité : S’adapte à la croissance de votre entreprise en gérant efficacement l’augmentation des volumes de données et d’utilisateurs.

- Gestion centralisée : Offre une interface unique pour gérer les politiques de sécurité et surveiller l’activité réseau sur tous les environnements.

- Virtual patching : Propose une protection contre les vulnérabilités même avant le déploiement des correctifs officiels, maintenant ainsi la sécurité de votre réseau.

- Rapports détaillés : Génère des rapports complets offrant des informations sur les événements de sécurité et l’état de santé du réseau.

- Soutien à la conformité : Aide à garantir le respect des réglementations sectorielles telles que le RGPD ou HIPAA, réduisant les risques liés à la conformité.

Avantages

L’implémentation d’un logiciel de prévention des intrusions offre plusieurs avantages à votre équipe et à votre entreprise. Voici ce à quoi vous pouvez vous attendre :

- Sécurité renforcée : Protège votre réseau contre les accès non autorisés et les violations potentielles en détectant et en bloquant les menaces en temps réel.

- Charge de travail manuelle réduite : Les réponses automatisées aux menaces limitent la nécessité d’une surveillance manuelle constante et d’interventions, libérant ainsi du temps à votre équipe.

- Conformité améliorée : Permet à votre entreprise de respecter les règlementations sectorielles grâce à des fonctionnalités favorisant l’adhésion à des normes telles que le RGPD ou HIPAA.

- Scalabilité : Grandit avec votre entreprise, s’adaptant à l’augmentation de la demande en données et en utilisateurs sans compromettre les performances.

- Contrôle centralisé : Propose une plateforme unique pour la gestion et le suivi des politiques de sécurité, simplifiant ainsi les opérations de votre équipe.

- Économies de coûts : Prévient les violations de données et les arrêts coûteux, ce qui permet à votre entreprise de réaliser des économies sur le long terme.

- Prise de décision éclairée : Fournit des rapports détaillés et des analyses, vous offrant une vision claire sur la santé et la sécurité de votre réseau.

Coûts & Tarification

Choisir un logiciel de prévention des intrusions nécessite de comprendre les différents modèles de tarification et forfaits disponibles. Les coûts varient en fonction des fonctionnalités, de la taille de l’équipe, des options supplémentaires, et plus encore. Le tableau ci-dessous résume les forfaits courants, leurs prix moyens, ainsi que les fonctionnalités typiques incluses dans les solutions logicielles de prévention des intrusions :

Tableau comparatif des forfaits pour les logiciels de prévention des intrusions

| Type de forfait | Prix moyen | Fonctionnalités courantes |

|---|---|---|

| Forfait gratuit | $0 | Détection basique des menaces, rapports limités et assistance communautaire. |

| Forfait personnel | $5-$25/user/month | Surveillance en temps réel, rapports de base et réponses automatisées aux menaces. |

| Forfait entreprise | $30-$75/user/month | Détection avancée des menaces, politiques personnalisables et capacités d’intégration. |

| Forfait grande entreprise | $80-$150/user/month | Renseignement complet sur les menaces, gestion centralisée et assistance à la conformité. |

FAQ sur les logiciels de prévention des intrusions

Voici quelques réponses aux questions courantes concernant les logiciels de prévention des intrusions :

En quoi un logiciel de prévention des intrusions diffère-t-il d’un pare-feu ?

Un logiciel de prévention des intrusions surveille et analyse activement le trafic réseau afin de détecter et bloquer les menaces potentielles, alors qu’un pare-feu contrôle principalement le trafic entrant et sortant sur la base de règles de sécurité prédéfinies. Les pare-feu servent de barrière, mais la prévention des intrusions apporte une couche d’intelligence permettant d’identifier et d’empêcher les attaques.

Les logiciels de prévention des intrusions peuvent-ils gérer le trafic chiffré ?

Oui, de nombreux systèmes de prévention des intrusions peuvent analyser le trafic chiffré. Ils utilisent des techniques telles que le déchiffrement SSL/TLS pour examiner les données au sein des connexions sécurisées. Cependant, cette opération peut introduire de la latence, il est donc important d’évaluer l’impact sur les performances du réseau.

Quels types d’alertes puis-je attendre d’un logiciel de prévention des intrusions ?

Un logiciel de prévention des intrusions fournit généralement des alertes en temps réel lors de la détection de menaces. Les alertes comprennent des informations sur le type de menace, son niveau de gravité et les actions recommandées. Vous pouvez personnaliser les paramètres d’alerte pour donner la priorité aux menaces critiques et réduire le bruit des faux positifs.

Comment les systèmes de prévention des intrusions s’intègrent-ils aux outils de sécurité existants ?

La plupart des systèmes de prévention des intrusions proposent des capacités d’intégration avec les outils de sécurité existants tels que les SIEM, les pare-feux et la protection des postes de travail. Cette intégration renforce la sécurité globale en partageant des informations sur les menaces et en offrant une vue unifiée de la posture de sécurité de votre réseau.

Les logiciels de prévention des intrusions conviennent-ils aux petites entreprises ?

Oui, les logiciels de prévention des intrusions peuvent être adaptés aux besoins des petites entreprises. De nombreux fournisseurs proposent des solutions évolutives adaptées à la taille de chaque entreprise. Les petites structures bénéficient ainsi d’une protection contre les cybermenaces sans nécessiter de ressources informatiques importantes.

À quelle fréquence un logiciel de prévention des intrusions doit-il être mis à jour ?

Des mises à jour régulières sont essentielles pour qu’un logiciel de prévention des intrusions reste efficace face aux nouvelles menaces. Les éditeurs publient généralement des mises à jour des signatures de menaces, des jeux de règles et des correctifs logiciels. Il est préférable de configurer les mises à jour automatiques afin que votre système soit constamment à jour et sécurisé.

Et maintenant :

Si vous êtes en train de rechercher un logiciel de prévention des intrusions, contactez gratuitement un conseiller SoftwareSelect pour obtenir des recommandations personnalisées.

Vous remplissez un formulaire, puis effectuez un rapide entretien afin qu’ils cernent au mieux vos besoins. Vous recevez ensuite une sélection de logiciels à examiner. Ils peuvent même vous accompagner tout au long du processus d’achat, y compris lors des négociations tarifaires.