10 Meilleurs logiciels d’investigation numérique

En explorant le monde complexe de l’informatique légale, j’ai pris la mesure du rôle inestimable que jouent les logiciels d’investigation numérique. En filtrant les preuves numériques, ils deviennent un véritable rempart contre les logiciels malveillants, garantissent l’intégrité des systèmes d’exploitation et renforcent notre posture globale en cybersécurité. Imaginez un outil capable d’extraire et d’analyser des données numériques pour offrir une vision plus claire au milieu du chaos.

Ce logiciel ne fait pas que protéger vos actifs numériques : il atténue aussi les défis liés à la découverte d’activités malveillantes et à la sécurisation des données sensibles. Il s'agit d’un équipement essentiel pour toute personne s’aventurant dans le vaste domaine des enquêtes numériques.

Table of Contents

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Résumé des meilleurs logiciels d’investigation numérique

Ce tableau comparatif résume les détails tarifaires de mes meilleurs choix de logiciels d’investigation numérique, pour vous aider à trouver celui qui correspond à votre budget et à vos besoins professionnels.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Idéal pour les corrélations de données multiplateformes | Essai gratuit de 15 jours | Tarification sur demande | Website | |

| 2 | Idéal pour les analyses d’activité réseau en temps réel | Not available | Tarification sur demande. | Website | |

| 3 | Idéal pour la gestion des événements et des journaux de sécurité | Démo gratuite disponible | Tarification sur demande. | Website | |

| 4 | Idéal pour la recherche sur les domaines et le DNS | Not available | Tarification sur demande. | Website | |

| 5 | Am besten geeignet für die automatisierte Datenbeschriftung und -annotation in der KI | Not available | $49/user/month | Website | |

| 6 | Idéal pour identifier des campagnes d’attaques à grande échelle | Not available | Prix sur demande. | Website | |

| 7 | Idéal pour la récupération avancée de données | Not available | Tarifs sur demande. | Website | |

| 8 | Meilleur pour l'extraction de données mobiles sur site | Not available | Tarification sur demande. | Website | |

| 9 | Idéal pour la récupération de preuves mobiles et cloud | Not available | Tarifs sur demande. | Website | |

| 10 | Meilleur pour l'extraction d'artéfacts numériques | Not available | Tarification sur demande. | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis sur les meilleurs logiciels d’investigation numérique

Vous trouverez ci-dessous mes résumés détaillés des meilleurs logiciels d’investigation numérique ayant intégré ma sélection. Mes avis proposent un aperçu détaillé des fonctionnalités clés, des avantages et inconvénients, des intégrations ainsi que des cas d’usage idéaux de chaque outil pour vous aider à trouver celui qui vous correspond le mieux.

Oxygen Forensics est une plateforme de criminalistique numérique qui gère la collecte, l'extraction et l'analyse de données provenant de dispositifs mobiles, d'ordinateurs, de services cloud et de sources IoT, avec des outils pour l'analyse de la chronologie, la détection de logiciels malveillants, la récupération de mots de passe et l'eDiscovery.

À qui s'adresse Oxygen Forensics ?

Oxygen Forensics convient parfaitement aux agences d'application de la loi, aux enquêteurs gouvernementaux et aux équipes de sécurité d'entreprise qui ont besoin d'une analyse forensic approfondie couvrant un large éventail de dispositifs et de sources de données.

Pourquoi j'ai choisi Oxygen Forensics

J'ai choisi Oxygen Forensics parmi les meilleurs en raison de son efficacité pour gérer les corrélations de données multiplateformes lors d'une même enquête. Mon équipe peut extraire des données de dispositifs mobiles, d'ordinateurs, de services cloud et de sources IoT, puis réaliser des analyses de chronologie et de liens sur l'ensemble de ces données. Concrètement, lorsque l'activité sur le téléphone d'un suspect, le stockage cloud et les artefacts d'ordinateur portable doivent tous s'imbriquer pour raconter une histoire, je n'ai pas à assembler des exports séparés. La capacité d'analyser plus de 900 applications et d'importer des extractions tierces dans cette même vue unifiée est ce qui rend la corrélation possible à grande échelle.

Fonctionnalités clés d'Oxygen Forensics

- Services de cartographie et de localisation : Localisez et analysez les données de position provenant des dispositifs sur des cartes dynamiques, avec des exports disponibles pour les rapports.

- Revue des médias : Passez en revue et classez les photos, vidéos et autres types de médias extraits lors d'une enquête grâce à une interface dédiée.

- Export eDiscovery : Exportez des informations électroniques stockées (ESI) dans des formats standard de l'industrie pour les procédures judiciaires ou des plateformes d'examen en aval.

- Marquage des preuves-clés : Marquez, étiquetez et annotez des pièces à conviction spécifiques au sein d'un dossier afin de les signaler pour révision ou collaboration.

Intégrations d'Oxygen Forensics

Oxygen Forensics importe et analyse les extractions provenant d'outils forensic tiers, y compris les formats de fichiers Cellebrite UFED et MSAB XRY, et dispose d'un connecteur direct avec Relativity pour exporter les données extraites vers des flux de travail d'examen eDiscovery. La documentation concernant le support API et Zapier n'est pas claire.

Pros and Cons

Pros:

- Déchiffre les applications de messagerie chiffrée comme Signal

- Prend en charge plusieurs extractions de dispositifs simultanées

- Analyse les artefacts de cryptomonnaies et de chats IA

Cons:

- Criminalistique informatique limitée par rapport au mobile

- Les coûts de licence sont assez élevés

ExtraHop est un outil reconnu offrant une surveillance approfondie et des analyses détaillées des activités réseau en temps réel. Grâce à son interface graphique avancée, il simplifie la tâche complexe de surveillance des anomalies réseau, démontrant ainsi qu’il est particulièrement adapté à la fourniture d’informations instantanées sur l’activité du réseau.

Pourquoi j’ai choisi ExtraHop :

Lors de la sélection des outils, je garde toujours les besoins de l’utilisateur au premier plan. J’ai choisi ExtraHop pour sa capacité unique à délivrer des informations en temps réel à l’aide d’une interface graphique conviviale. Parmi la multitude d’outils que j’ai comparés, ExtraHop s’est démarqué par son accent particulier sur l’analyse réseau en direct, et selon moi, il est incontestablement le « meilleur pour les analyses d’activité réseau en temps réel ».

Fonctionnalités remarquables et intégrations :

ExtraHop propose une interface graphique à la pointe qui rend l’analyse de logiciels malveillants réalisable et intuitive. La plateforme est optimisée pour divers systèmes, y compris macOS, ce qui la rend accessible à une large base d’utilisateurs.

De plus, ses capacités d’intégration sont à souligner, en particulier ses collaborations avec des plateformes IoT et son utilité pour les agences de maintien de l’ordre.

Pros and Cons

Pros:

- L’interface graphique intuitive simplifie l’analyse des malwares.

- Large compatibilité incluant la prise en charge de macOS.

- Intégrations robustes avec les plateformes IoT et utilité pour les agences de maintien de l’ordre.

Cons:

- La configuration initiale peut s’avérer complexe pour certains utilisateurs.

- Les fonctionnalités avancées exigent une courbe d’apprentissage plus importante.

- Certaines intégrations personnalisées peuvent nécessiter des configurations supplémentaires.

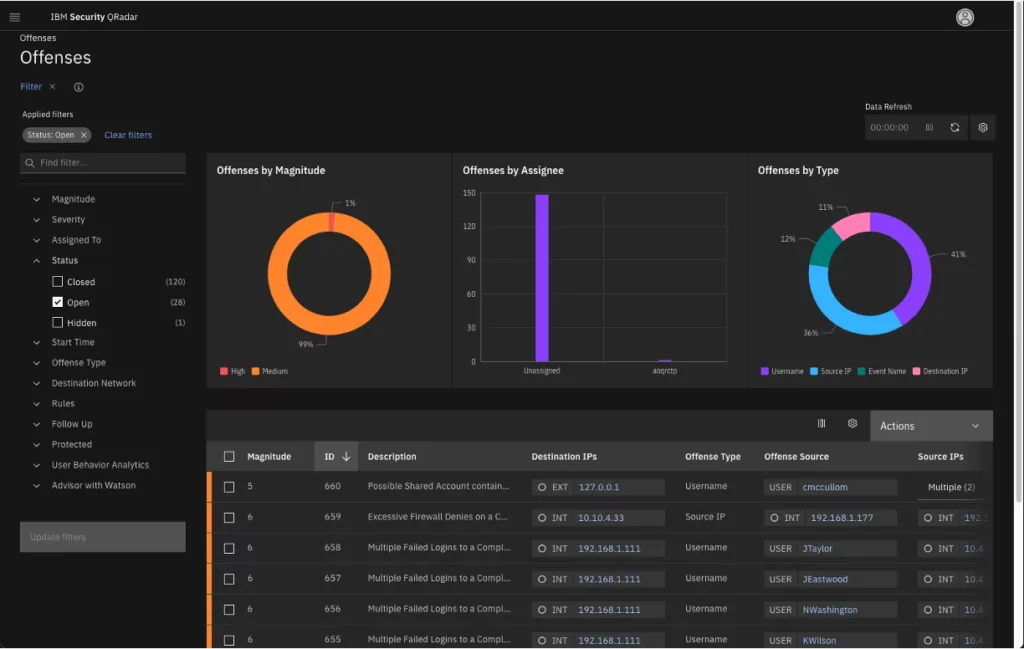

Idéal pour la gestion des événements et des journaux de sécurité

IBM Security QRadar SIEM est une plateforme robuste conçue pour gérer et analyser les événements de sécurité et les journaux provenant de diverses sources. Sa capacité à organiser et à interpréter efficacement d'importantes quantités de données de sécurité en fait un choix de premier plan pour la gestion des journaux.

Pourquoi j'ai choisi IBM Security QRadar SIEM :

Au cours de ma sélection d'outils à inclure, QRadar s'est constamment imposé en tête. Ses fonctionnalités, comparées à d'autres solutions, présentent des avantages clairs dans le domaine de la gestion des événements de sécurité et des journaux. J'ai choisi cet outil, basé sur ses fonctionnalités complètes et l'avis d'experts du secteur, comme étant le meilleur pour les événements de sécurité et la gestion des journaux.

Fonctionnalités remarquables et intégrations :

IBM Security QRadar SIEM excelle dans la corrélation d'ensembles de données disparates, permettant d'identifier d'éventuelles menaces de sécurité avant qu'elles ne s'aggravent. Ses capacités d'analyse avancées permettent une exploration approfondie des événements de sécurité, détectant les anomalies avec précision. Au niveau des intégrations, QRadar s'appuie sur un large éventail d'outils de sécurité tiers, renforçant ainsi sa puissance analytique.

Pros and Cons

Pros:

- Corrélation complète des données de sécurité provenant de diverses sources.

- Capacités analytiques avancées pour identifier précisément les menaces.

- Large gamme d'intégrations avec des outils de sécurité tiers.

Cons:

- La configuration initiale peut être complexe.

- L'importante quantité de données peut nécessiter des solutions de stockage conséquentes.

- Nécessite un réglage périodique pour rester optimal.

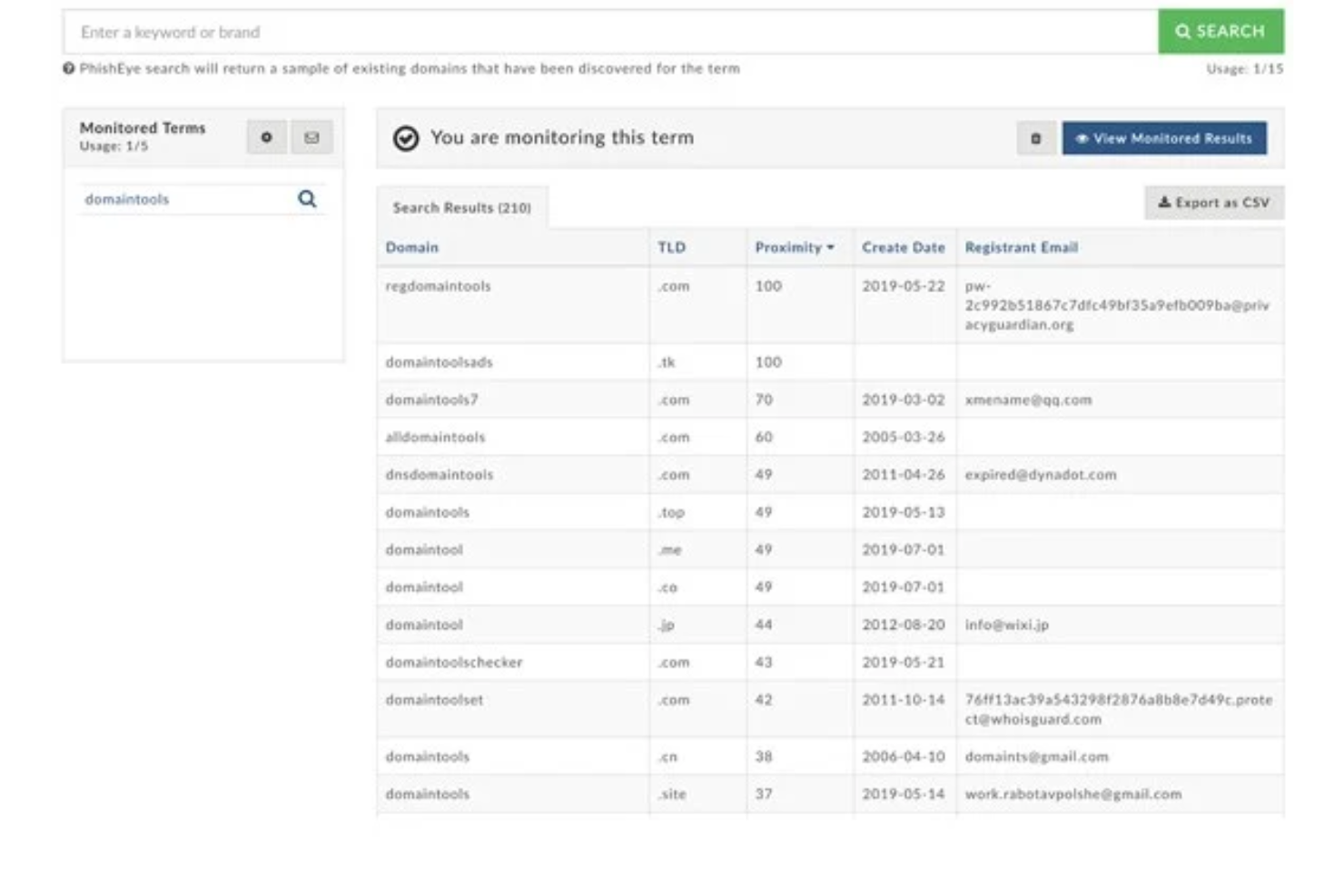

DomainTools est une plateforme complète dédiée à la fourniture d'informations et de recherches sur les noms de domaine et les enregistrements DNS. Conçue pour ceux qui ont besoin d'approfondir les métadonnées liées aux domaines, elle est la référence pour les particuliers et les organisations axés sur la recherche liée aux domaines et au DNS.

Pourquoi j'ai choisi DomainTools :

Lors de mon évaluation de différentes plateformes, choisir DomainTools est devenu une évidence. Cette décision est due à son focus exclusif sur les données liées aux domaines et au DNS. Sa capacité inégalée à extraire les métadonnées et à les présenter de manière accessible était sans égal, ce qui explique pourquoi je l'ai jugée « meilleure pour la recherche sur les domaines et le DNS ».

Fonctionnalités et intégrations remarquables :

DomainTools est réputé pour son extraction exhaustive de métadonnées de domaines. Il sert d'outil de forensic réseau robuste, permettant aux utilisateurs d'identifier les vulnérabilités et offrant un avantage dans la recherche en cybersécurité. L'outil a prouvé son efficacité en s'intégrant à une multitude de plateformes, y compris les systèmes Android, assurant ainsi une grande applicabilité.

Pros and Cons

Pros:

- Capacités approfondies d'extraction des métadonnées de domaines.

- Fonctionnalités avancées de forensic réseau pour détecter les vulnérabilités.

- Large intégration, notamment avec les plateformes Android.

Cons:

- Une phase d'apprentissage peut être nécessaire pour se familiariser avec ses nombreuses fonctionnalités.

- L'interface utilisateur peut sembler complexe pour les débutants.

- Les mises à jour ou alertes en temps réel pourraient ne pas être instantanées.

Am besten geeignet für die automatisierte Datenbeschriftung und -annotation in der KI

Labellerr ist eine spezialisierte Plattform, die das Training von KI-Modellen durch automatische Datenbeschriftung und -annotation beschleunigt. Ihre Hauptstärke liegt darin, KI-Teams bei der präzisen Verarbeitung großer Datenmengen zu unterstützen.

Warum ich Labellerr gewählt habe:

Ich habe mich hauptsächlich aufgrund seiner Leistungsfähigkeit bei der wichtigen Aufgabe der Datenbeschriftung und -annotation für Labellerr entschieden. Die Automatisierungsfunktionen reduzieren den Aufwand und die benötigte Zeit für diesen Prozess erheblich, was Labellerr zu einer herausragenden Wahl für KI-Projekte macht, die mit großen Datenmengen arbeiten. Aus diesem Grund ist Labellerr die beste Option zur Automatisierung von Datenbeschriftung und -annotation in der KI.

Hervorstechende Funktionen und Integrationen:

Labellerr bietet Datenbeschriftung in verschiedenen Formaten, innovative Annotationstools und Projektmanagement-Werkzeuge, die die Teamzusammenarbeit fördern. Zudem lässt es sich nahtlos mit führenden Datenspeicher- und Machine-Learning-Plattformen wie Amazon S3, Google Cloud, Microsoft Azure und weiteren integrieren, was den gesamten Arbeitsablauf vereinfacht.

Pros and Cons

Pros:

- Effiziente Automatisierung der Datenbeschriftung

- Unterstützt verschiedene Datenformate

- Leistungsstarke Projektmanagement-Tools

Cons:

- Eventuell nicht kosteneffektiv für kleinere Projekte

- Könnte für Anfänger kompliziert sein

- Begrenzte Flexibilität in bestimmten Arbeitsabläufen

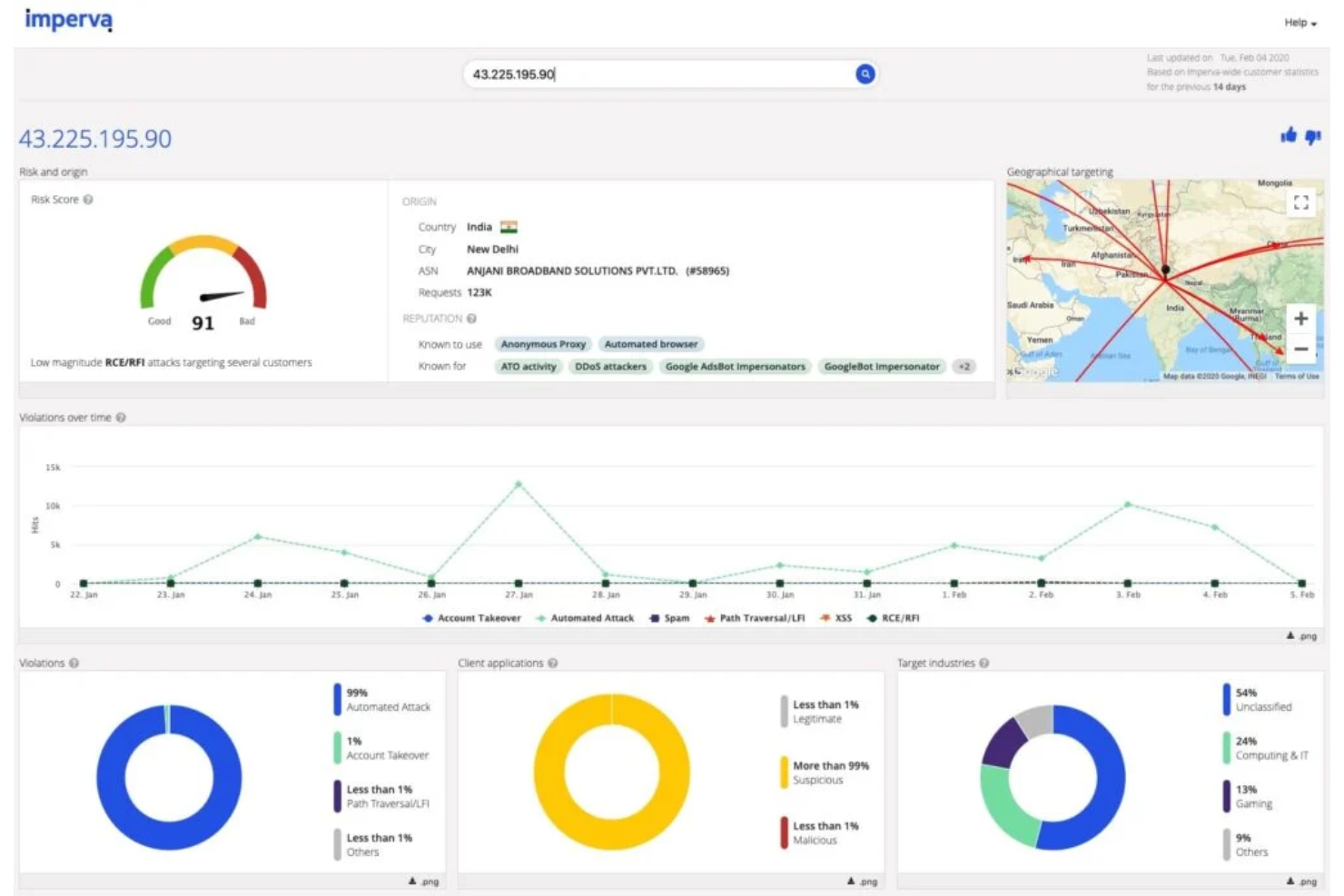

Idéal pour identifier des campagnes d’attaques à grande échelle

Imperva Attack Analytics est une plateforme dédiée à la criminalistique numérique qui aide les organisations à identifier et à analyser des campagnes malveillantes à grande échelle. L’architecture de l’outil est conçue pour dévoiler et documenter des schémas d’attaques complexes, le rendant particulièrement performant pour repérer d’importantes campagnes d’attaques.

Pourquoi j'ai choisi Imperva Attack Analytics :

Parmi les différents outils d’investigation numérique que j’ai examinés, j’ai sélectionné Imperva Attack Analytics pour son approche unique axée sur le décryptage des attaques à grande échelle. Cet outil se distingue par son analyse précise des images disques, des dumps et de divers formats de fichiers.

Compte tenu de sa capacité à détecter et documenter en profondeur des menaces cybernétiques étendues, je suis convaincu qu’il excelle comme « meilleur pour l’identification de campagnes d’attaques à grande échelle ».

Caractéristiques et intégrations remarquables :

Imperva se démarque par sa capacité à créer des images disques détaillées, facilitant l’étude approfondie des menaces cybernétiques. Il gère efficacement les dumps, garantissant des données présentées de façon intelligible. De plus, sa maîtrise du traitement de multiples formats de fichiers est remarquable.

Côté intégrations, il s’associe avec plusieurs grands outils d’analyse forensique, renforçant ainsi sa portée analytique.

Pros and Cons

Pros:

- Aptitude complète à créer et à analyser des images disques.

- Gestion et interprétation efficace des dumps.

- Capacités polyvalentes de traitement de formats de fichiers.

Cons:

- L’interface peut sembler complexe pour les débutants.

- Nécessite un espace de stockage important pour l’analyse à grande échelle.

- L’intégration avec certains outils peut nécessiter une configuration manuelle.

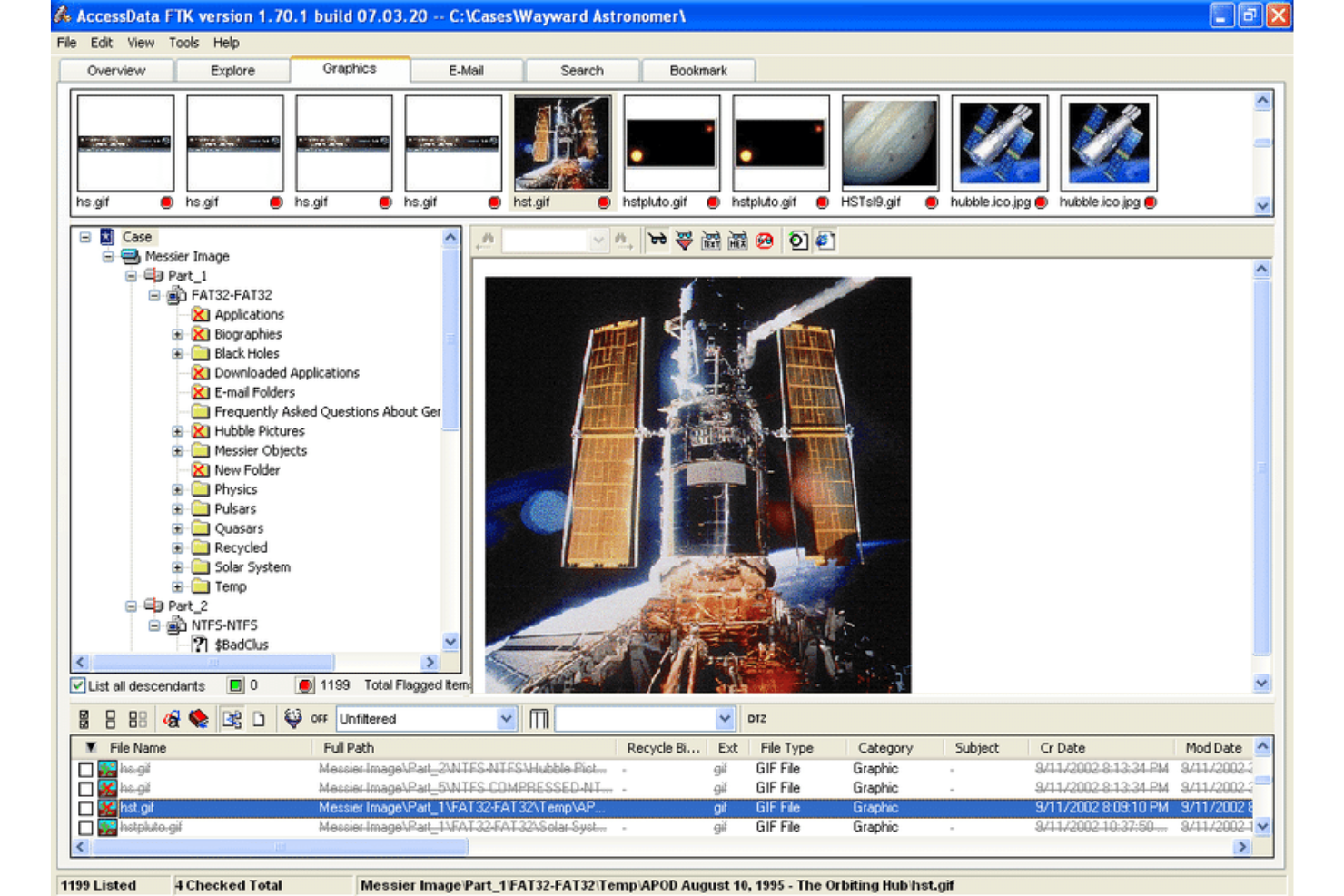

Le FTK Forensic Toolkit est une solution de pointe conçue pour des investigations informatiques légales complètes. Grâce à ses outils spécialisés, il aide les enquêteurs à récupérer, examiner et analyser les preuves numériques provenant d'une multitude d'appareils, soulignant ainsi son expertise en récupération avancée de données.

Pourquoi j'ai choisi FTK Forensic Toolkit :

Au cours de mon exploration approfondie des outils d'investigation numérique, j'ai sélectionné FTK Forensic Toolkit pour ses puissantes capacités en matière de récupération de données. Cette plateforme se distingue par ses fonctionnalités précises de clonage et son analyse approfondie en cybercriminalistique.

Sa résilience face aux cyberattaques renforce par ailleurs la raison pour laquelle je l'ai désigné comme « meilleur pour la récupération avancée de données ».

Fonctionnalités et intégrations remarquables :

FTK se démarque par ses fonctions méticuleuses de clonage, garantissant l'intégrité des données. Son efficacité à détecter et à contrer les cyberattaques est exceptionnelle, un atout essentiel dans le contexte numérique instable actuel.

De plus, ses capacités d'intégration sont vastes, fonctionnant en harmonie avec de nombreux outils utilisés en cybercriminalistique.

Pros and Cons

Pros:

- Capacités de clonage rigoureuses assurant des reproductions fidèles.

- Solides mécanismes de défense contre les cyberattaques.

- Intégrations complètes d'outils favorables aux enquêtes informatiques légales.

Cons:

- La configuration initiale peut s'avérer complexe pour certains utilisateurs.

- Le nombre important de fonctionnalités peut être déroutant.

- La vitesse de traitement des données peut varier selon le volume de preuves.

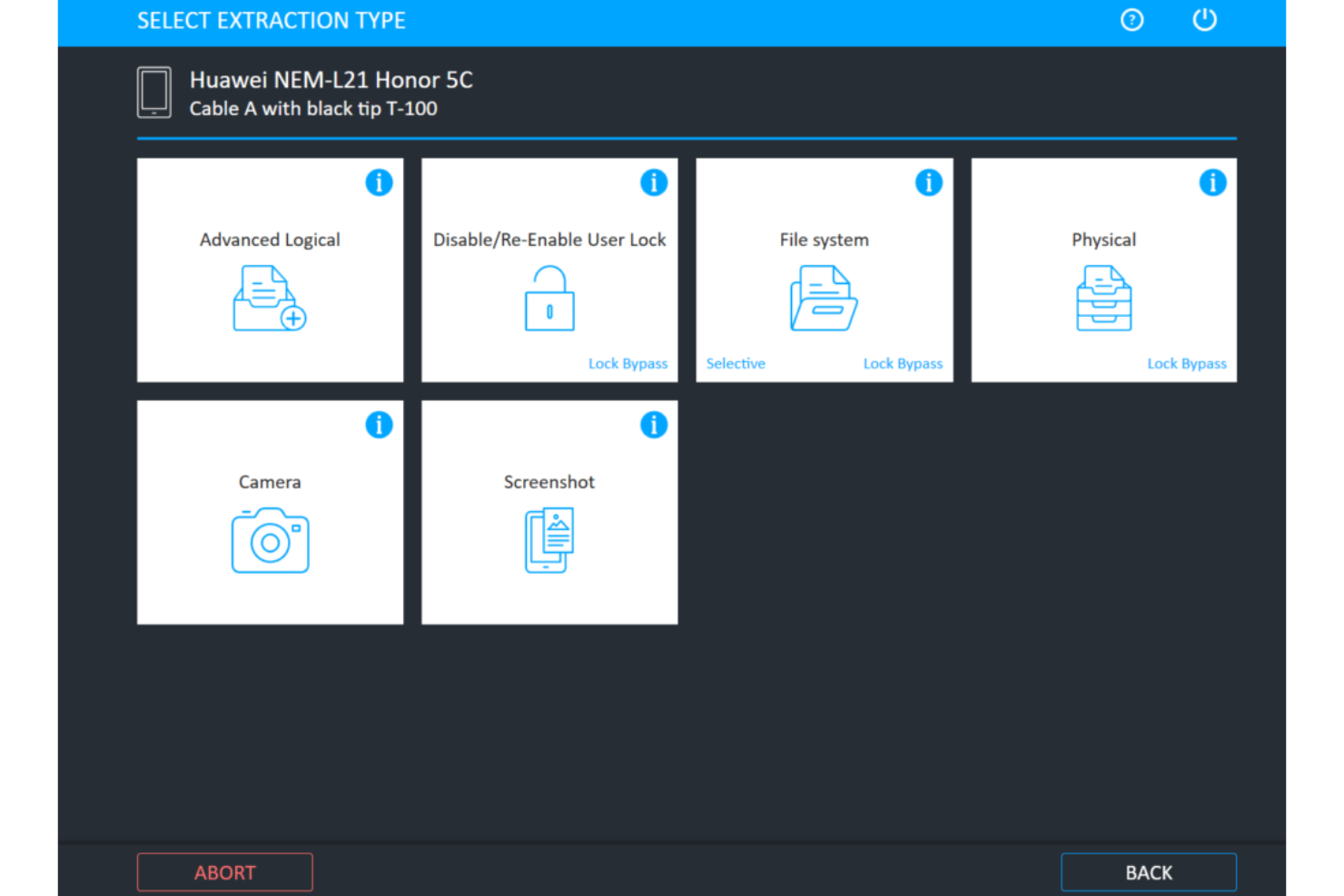

Cellebrite fonctionne comme un environnement d'enquête puissant assisté par ordinateur, conçu spécifiquement pour faciliter l'extraction des données mobiles de manière rapide et efficace. Ses capacités en matière de récupération de données mobiles sur site en font un outil inestimable pour les situations nécessitant une extraction immédiate.

Pourquoi j'ai choisi Cellebrite :

Lors de la sélection d'un outil pour ma liste, notamment pour l'extraction de données mobiles, la réputation de Cellebrite était indéniable. En comparant ses fonctionnalités et ses applications réelles, j'ai déterminé qu'il possède un avantage distinct pour les opérations sur site. Je considère que Cellebrite est, sans conteste, le meilleur pour l'extraction de données mobiles sur site, en raison de sa précision et de sa rapidité.

Fonctionnalités et intégrations remarquables :

Cellebrite offre une gamme de fonctionnalités adaptées à l'extraction immédiate sur site, garantissant aux enquêteurs un accès rapide à des données cruciales. Sa compatibilité avec une grande variété d'appareils mobiles assure que l'extraction est possible, quelle que soit la marque de l'appareil ou le système d'exploitation.

En ce qui concerne les intégrations, Cellebrite fonctionne efficacement avec d'autres plateformes d'enquête, augmentant la profondeur et l'étendue de toute investigation.

Pros and Cons

Pros:

- Environnement d'enquête robuste assisté par ordinateur.

- Très grande compatibilité avec une large gamme de dispositifs mobiles.

- Intégrations efficaces avec d'autres plateformes d'enquête.

Cons:

- Nécessite une formation spécialisée pour une utilisation optimale.

- Les composants matériels peuvent nécessiter des mises à jour fréquentes pour de nouveaux appareils.

- La configuration initiale et le calibrage peuvent être chronophages.

Magnet AXIOM est un outil complet conçu pour aider les experts en informatique légale à récupérer des preuves sur une variété de plateformes numériques, en particulier les téléphones mobiles et les environnements cloud. Grâce à sa spécialisation dans ces domaines, il se distingue particulièrement lorsqu'il s'agit de la récupération de preuves mobiles et cloud.

Pourquoi j'ai choisi Magnet AXIOM :

Dans ma recherche du logiciel le plus efficace, j'ai comparé de nombreuses options. Magnet AXIOM s'est clairement démarqué, non seulement grâce à sa réputation reconnue, mais aussi en raison de sa fonctionnalité ciblée qui répond à la fois aux besoins des plateformes mobiles et cloud. Selon moi, cet outil mérite amplement son titre de meilleur pour la récupération de preuves sur mobile et dans le cloud.

Fonctionnalités et intégrations remarquables :

Magnet AXIOM excelle dans l'analyse détaillée de la chronologie, permettant aux enquêteurs de retracer de façon exhaustive les activités sur un appareil ou un compte. De plus, sa compétence dans la récupération de l'historique internet, même sur les téléphones mobiles, s'avère très précieuse.

Ses intégrations avec les principaux fournisseurs de services cloud et les systèmes d'exploitation mobile populaires renforcent encore son utilité.

Pros and Cons

Pros:

- Analyse chronologique détaillée pour une compréhension approfondie.

- Performant pour récupérer l'historique internet sur différents appareils, notamment les téléphones mobiles.

- Intégrations remarquables avec les plateformes cloud et les OS mobiles.

Cons:

- Peut présenter une courbe d'apprentissage plus raide pour les débutants.

- Certaines fonctionnalités avancées peuvent être difficiles à prendre en main.

- Dépendance à des mises à jour continues pour supporter les versions récentes d'OS mobile.

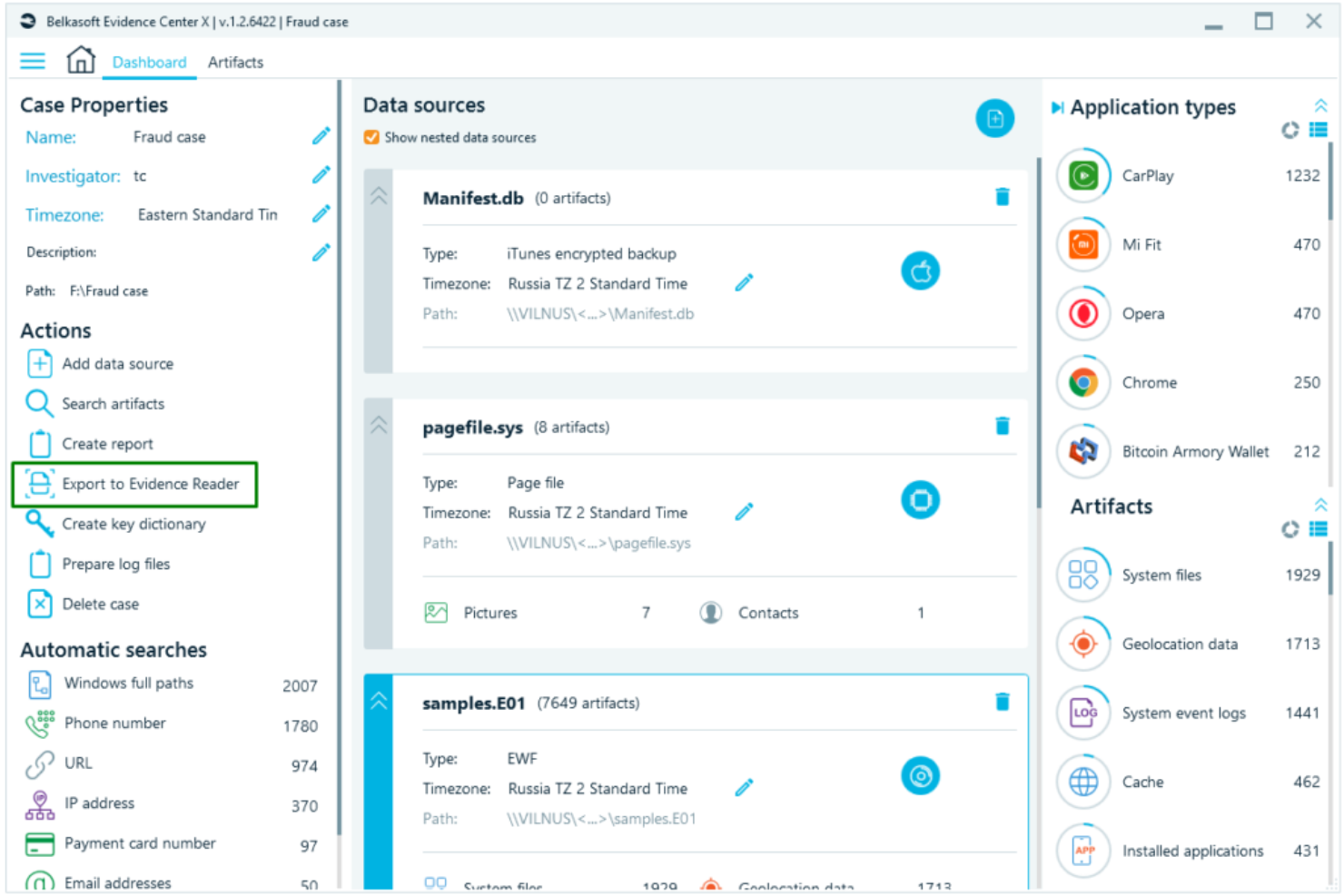

Dans le paysage complexe de la criminalistique numérique, Belkasoft Evidence Center se distingue comme un outil robuste conçu principalement pour extraire une multitude d'artéfacts numériques. Ses fonctionnalités spécialisées en font un choix irréprochable pour les professionnels souhaitant explorer en profondeur les données forensiques.

Pourquoi j'ai choisi Belkasoft Evidence Center :

Au cours de mes recherches à travers divers outils, le choix de Belkasoft s'est imposé naturellement grâce à ses capacités uniques. Ma décision s'est appuyée sur sa compétence inégalée à extraire des artéfacts numériques subtils à partir des systèmes informatiques. Son accent porté sur une extraction méticuleuse d'artéfacts m'a convaincu qu'il s'agit du « meilleur pour l'extraction d'artéfacts numériques ».

Fonctionnalités remarquables et intégrations :

Belkasoft se démarque par ses capacités avancées d'extraction de données forensiques. Il excelle dans la criminalistique de la mémoire, permettant aux experts de récupérer des données cruciales que de nombreux autres outils pourraient négliger. De plus, il propose l'imagerie forensique, une fonctionnalité essentielle pour préserver les preuves dans leur état d'origine. Sa plateforme s'intègre efficacement avec plusieurs systèmes informatiques importants, assurant une large compatibilité.

Pros and Cons

Pros:

- Focalisation approfondie sur l'extraction d'artéfacts numériques.

- Capacités avancées d'analyse de la mémoire.

- Fonctionnalité d'imagerie forensique efficace pour la préservation des preuves.

Cons:

- Une courbe d'apprentissage peut exister pour les nouveaux utilisateurs.

- L'étendue des fonctionnalités peut paraître intimidante au début.

- Coûts cachés potentiels pour des modules supplémentaires ou des formations avancées.

Autres logiciels d’investigation numérique

Voici une liste supplémentaire de logiciels d’investigation numérique que j’ai présélectionnés mais qui n’ont pas intégré le top 10. Ils méritent tout de même le détour.

- Detego Global

Meilleur pour des opérations de criminalistique numérique unifiées

- Cyber Triage

Idéal pour la réponse rapide aux incidents

- MailXaminer

Idéal pour l’analyse et la récupération d’emails

- Sandblast Threat Extraction

Idéal pour une défense avancée contre les menaces

Critères de sélection des logiciels d’investigation numérique

Pour sélectionner les meilleurs logiciels d’investigation numérique à intégrer dans cette liste, j’ai pris en compte les besoins courants des acheteurs ainsi que les points douloureux tels que la précision des données et la conformité aux réglementations. J’ai également utilisé le cadre d’évaluation suivant pour maintenir mon analyse structurée et équitable :

Fonctionnalités principales (25 % de la note globale)

Pour pouvoir figurer dans cette liste, chaque solution devait répondre aux cas d’usage courants suivants :

- Récupération de données

- Collecte de preuves

- Analyse de fichiers

- Réponse aux incidents

- Génération de rapports

Fonctionnalités distinctives supplémentaires (25 % de la note globale)

Pour affiner davantage la sélection, j’ai aussi recherché des fonctionnalités uniques telles que :

- Intégration cloud

- Surveillance en temps réel

- Compatibilité multiplateforme

- Chiffrement avancé

- Rapports automatisés

Facilité d’utilisation (10 % de la note globale)

Pour évaluer l’ergonomie de chaque système, j’ai pris en compte les éléments suivants :

- Interface intuitive

- Navigation aisée

- Tableaux de bord personnalisables

- Mise en place rapide

- Design réactif

Onboarding (10 % de la note globale)

Pour évaluer l’expérience d’intégration sur chaque plateforme, j’ai pris en compte les éléments suivants :

- Disponibilité de vidéos de formation

- Visites interactives du produit

- Guides étape par étape

- Accès aux webinaires

- Assistance par chatbot

Support client (10 % du score total)

Pour évaluer les services de support client de chaque fournisseur de logiciel, j’ai pris en compte les éléments suivants :

- Disponibilité du support 24h/24 et 7j/7

- Multiples canaux de contact

- Délai de réponse

- Personnel compétent

- FAQ complètes

Rapport qualité-prix (10 % du score total)

Pour évaluer le rapport qualité-prix de chaque plateforme, j’ai pris en compte les points suivants :

- Tarification compétitive

- Plans d’abonnement flexibles

- Disponibilité d’une période d’essai gratuite

- Rapport fonctionnalités/coût

- Réductions pour les offres à long terme

Avis clients (10 % du score total)

Pour mieux comprendre la satisfaction globale des clients, j’ai examiné les points suivants lors de la lecture des avis clients :

- Satisfaction des utilisateurs

- Forces mises en avant

- Faiblesses signalées

- Fréquence des mises à jour

- Engagement de la communauté

Comment choisir un logiciel de criminalistique numérique

Il est facile de se perdre dans de longues listes de fonctionnalités et des structures tarifaires complexes. Pour vous aider à rester concentré pendant votre processus de sélection de logiciel, voici une liste de points à garder à l'esprit :

| Critère | À quoi faire attention |

|---|---|

| Scalabilité | Le logiciel grandira-t-il avec votre équipe ? Vérifiez s’il prend en charge plus d’utilisateurs ou un volume de données accru à mesure que vos besoins évoluent. Évitez les outils qui freinent la croissance par de forts coûts de mise à niveau. |

| Intégrations | Fonctionne-t-il avec vos outils actuels ? Vérifiez s’il se connecte facilement aux systèmes que vous utilisez déjà afin d’éviter toute perturbation du flux de travail. Recherchez des API ou des connecteurs préconfigurés. |

| Personnalisation | Pouvez-vous l’adapter à vos processus ? Évaluez si vous pouvez ajuster les réglages ou les flux de travail selon les besoins de votre équipe, sans coûts ou complications supplémentaires. |

| Facilité d’utilisation | Est-il convivial pour votre équipe ? Assurez-vous que le personnel non technique puisse l’utiliser sans formation approfondie. Recherchez des interfaces intuitives et une navigation simple. |

| Mise en place et intégration | Combien de temps faut-il pour démarrer ? Évaluez le temps et les ressources nécessaires à l’implémentation du logiciel et à la formation de votre équipe. Privilégiez les outils qui proposent un accompagnement à l’installation et des ressources pédagogiques. |

| Coût | Est-il adapté à votre budget ? Comparez le coût total de possession, y compris les frais cachés ou les surcoûts pour des fonctionnalités essentielles. Privilégiez des modèles tarifaires transparents. |

| Sécurité | Vos données et enquêtes sont-elles protégées ? Vérifiez si le logiciel répond à vos exigences en matière de sécurité, comme le chiffrement ou les contrôles d’accès. Assurez-vous de la conformité avec les réglementations applicables. |

Qu’est-ce qu’un logiciel de criminalistique numérique ?

Un logiciel de criminalistique numérique est un outil utilisé pour recueillir, analyser et établir des rapports sur des données numériques à des fins d’enquête. Ces outils sont généralement utilisés par les forces de l’ordre, les professionnels de la cybersécurité et les équipes informatiques pour découvrir et comprendre des preuves numériques. Les fonctions de récupération de données, de collecte de preuves et d’analyse de fichiers facilitent les enquêtes précises et garantissent le respect des réglementations. De manière générale, ces logiciels sont essentiels pour révéler la vérité numérique et préserver l’intégrité des données.

Fonctionnalités

Lors du choix d’un logiciel de criminalistique numérique, veillez à rechercher les fonctionnalités clés suivantes :

- Récupération de données : Récupère les données perdues ou supprimées pour faciliter les enquêtes et garantir qu’aucune information n’est négligée.

- Collecte de preuves : Recueille des preuves numériques de manière systématique tout en maintenant leur intégrité pour les procédures juridiques.

- Analyse de fichiers : Examine les fichiers pour détecter des informations cachées ou des anomalies qui pourraient indiquer une falsification ou une activité malveillante.

- Réponse aux incidents : Propose des outils pour réagir rapidement aux incidents de sécurité, limitant ainsi les dommages potentiels.

- Génération de rapports : Crée des rapports détaillés afin de présenter les conclusions de manière claire et professionnelle.

- Intégration au cloud : Se connecte aux services cloud pour étendre les capacités d’accès et de stockage des données.

- Surveillance en temps réel : Assure une veille continue pour détecter et répondre aux menaces dès leur apparition.

- Compatibilité multiplateforme : Garantit le fonctionnement du logiciel sur différents systèmes d’exploitation et appareils.

- Chiffrement avancé : Protège les données sensibles par chiffrement pour empêcher tout accès non autorisé.

- Rapports automatisés : Gagne du temps en générant automatiquement des rapports, garantissant leur cohérence et leur exactitude.

Avantages

L’implémentation d’un logiciel de criminalistique numérique offre de nombreux avantages pour votre équipe et votre entreprise. Voici quelques bénéfices auxquels vous pouvez vous attendre :

- Précision accrue : Les fonctionnalités de récupération de données et de collecte de preuves assurent des enquêtes minutieuses et exactes.

- Enquêtes efficaces : Les rapports automatisés et la surveillance en temps réel font gagner du temps, permettant à votre équipe de se concentrer sur l’analyse.

- Sécurité renforcée : Le chiffrement avancé et les outils de réponse aux incidents aident à protéger les informations sensibles contre les accès non autorisés.

- Conformité légale : La génération de rapports et l’analyse de fichiers soutiennent le respect des normes juridiques et réglementaires lors des enquêtes.

- Accès multiplateforme : La compatibilité avec divers appareils et systèmes d’exploitation offre une flexibilité dans différents environnements.

- Scalabilité : L’intégration au cloud garantit que vos outils peuvent évoluer en fonction de la croissance de vos données et des besoins de votre équipe.

- Réactivité : Les capacités de réponse aux incidents permettent d’agir immédiatement et de limiter l’impact des failles de sécurité.

Coûts & Tarification

Choisir un logiciel de criminalistique numérique nécessite de comprendre les différents modèles de tarification et plans disponibles. Les coûts varient selon les fonctionnalités, la taille de l’équipe, les modules complémentaires et plus encore. Le tableau ci-dessous résume les forfaits courants, leurs prix moyens et les fonctionnalités typiquement incluses dans les solutions de criminalistique numérique :

Tableau comparatif des plans pour les logiciels de criminalistique numérique

| Type de plan | Prix moyen | Fonctionnalités courantes |

|---|---|---|

| Plan gratuit | $0 | Récupération de données de base, analyse de fichiers limitée et rapports standards. |

| Plan personnel | $10-$30/user/month | Récupération avancée de données, collecte de preuves et réponse basique aux incidents. |

| Plan entreprise | $50-$100/user/month | Analyse de fichiers approfondie, rapports automatisés et compatibilité multiplateforme. |

| Plan entreprise avancé | $150-$300/user/month | Surveillance en temps réel, chiffrement avancé, tableaux de bord personnalisables et support client prioritaire. |

FAQ sur les logiciels de criminalistique numérique

Voici des réponses à des questions courantes sur les logiciels de criminalistique numérique :

Comment évaluer la fiabilité d’un logiciel de criminalistique numérique ?

Évaluez la réputation du logiciel en consultant des références, des avis et des versions d’essai. Recherchez des retours sur sa stabilité, sa précision et sa facilité d’utilisation. Un logiciel fiable doit avoir fait ses preuves dans le traitement précis des données et fournir des performances constantes lors des enquêtes.

Quels types de données un logiciel de criminalistique numérique peut-il collecter et analyser ?

Un logiciel de criminalistique numérique peut prendre en charge divers types de données, notamment les fichiers informatiques, les données mobiles et les informations stockées dans le cloud. Il est essentiel de vous assurer que le logiciel supporte les sources de données spécifiques avec lesquelles vous travaillez, afin de maximiser son efficacité lors des enquêtes.

Le logiciel de criminalistique numérique peut-il s’intégrer à des systèmes ou outils existants ?

Oui, la plupart des logiciels de criminalistique numérique proposent des capacités d’intégration avec d’autres outils et systèmes. Vérifiez s’ils permettent des connexions fluides avec votre écosystème logiciel actuel pour améliorer l’efficacité du flux de travail et la gestion des données.

Et ensuite :

Si vous recherchez un logiciel de criminalistique numérique, contactez gratuitement un conseiller SoftwareSelect pour des recommandations personnalisées.

Vous remplissez un formulaire et avez une discussion rapide où ils recueillent les détails spécifiques de vos besoins. Ensuite, vous recevrez une liste restreinte de logiciels à examiner. Ils vous accompagneront même tout au long du processus d’achat, y compris lors des négociations tarifaires.