Liste des meilleures solutions de gestion des accès privilégiés

Les meilleures solutions de gestion des accès privilégiés aident les équipes à contrôler les permissions administratives, à réduire les risques d'accès non autorisés et à protéger les systèmes sensibles contre les menaces internes et externes. Ces outils facilitent l'application des politiques du moindre privilège, la surveillance des activités à haut risque et la sécurisation des identifiants à travers des environnements distribués.

Lorsque des erreurs de configuration exposent des systèmes critiques, que les processus d'approbation manuels ralentissent les interventions urgentes, ou que les comptes privilégiés ne sont pas suivis, les organisations font face à des brèches de sécurité accrues et à un risque opérationnel plus important. Ces problèmes compliquent la visibilité pour les équipes sécurité et IT, compliquent les audits et ralentissent la réaction face aux comportements suspects.

Fort de plus de 20 ans d'expérience dans le secteur en tant que Directeur technique (CTO), j'ai testé et analysé des dizaines de solutions de gestion des accès privilégiés dans des environnements réels afin d'évaluer leurs contrôles de sécurité, fonctionnalités d’audit et qualité d’intégration. Ce guide met en avant les meilleures solutions disponibles. Chaque avis couvre les fonctionnalités, avantages et inconvénients, ainsi que les cas d’usage idéaux, afin de vous aider à choisir l’outil adapté.

Pourquoi faire confiance à nos avis sur les logiciels ?

Nous testons et écrivons des avis sur les logiciels SaaS pour le développement depuis 2023. Étant nous-mêmes experts techniques, nous savons combien il est crucial et difficile de faire le bon choix lors de la sélection d’un logiciel. Nous investissons dans des recherches approfondies pour aider notre audience à prendre les meilleures décisions d’achat.

Nous avons testé plus de 2 000 outils pour différents cas d'usage du développement SaaS et rédigé plus de 1 000 avis logiciels complets. Découvrez comment nous restons transparents et consultez notre méthodologie d'évaluation des logiciels.

Table of Contents

- Meilleures Sélections de Logiciels

- Pourquoi nous faire confiance

- Comparer les Caractéristiques

- Critiques

- Autres solutions de gestion des accès à privilèges

- Avis associés

- Critères de sélection

- Comment choisir

- Tendances dans les solutions de gestion des accès à privilèges

- Qu'est-ce que les solutions de gestion des accès à privilèges ?

- Fonctionnalités

- Avantages

- Coûts & Tarification

- FAQs

Résumé des meilleures solutions de gestion des accès privilégiés

Ce tableau comparatif résume les informations tarifaires des principales solutions de gestion des accès privilégiés afin de vous aider à trouver celle qui conviendra le mieux à vos besoins et à votre budget.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Idéal pour l'élévation intelligente des privilèges | Essai gratuit + démo gratuite disponible | Tarification sur demande | Website | |

| 2 | Idéal pour un coffre-fort de mots de passe sécurisé | Non | À partir de $3,75/utilisateur/mois (facturé annuellement) | Website | |

| 3 | Idéal pour la conformité aux réglementations sur les données | Non | À partir de $10/utilisateur/mois (facturé annuellement) | Website | |

| 4 | Idéal pour une approche PAM sans agent | Essai gratuit de 30 jours disponible | À partir de $2/utilisateur/mois | Website | |

| 5 | Meilleur pour l'intégration au niveau de l'entreprise | Non | À partir de $50/utilisateur/mois (facturé annuellement) | Website | |

| 6 | Idéal pour un accès privilégié sans angles morts | Essai gratuit de 30 jours | À partir de 3 $/utilisateur/mois (facturation annuelle) | Website | |

| 7 | Idéal pour les petites et moyennes entreprises | Non | À partir de $7.95/utilisateur/mois (facturé annuellement) | Website | |

| 8 | Idéal pour une évolutivité dans tous les secteurs | Not available | Tarification sur demande | Website | |

| 9 | Idéal pour des intégrations tierces sans rupture | Non | À partir de $23/utilisateur/mois (facturé annuellement) | Website | |

| 10 | Idéal pour la gouvernance des identités | Non | À partir de $10/utilisateur/mois (facturé annuellement) | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis détaillés sur les meilleures solutions de gestion des accès privilégiés

Vous trouverez ci-dessous mes synthèses détaillées des meilleures solutions de gestion des accès privilégiés de ma sélection. Mes analyses présentent en profondeur les principales fonctionnalités, les avantages et inconvénients, les intégrations et les cas d’utilisation idéaux de chaque outil pour vous aider à faire le meilleur choix.

Dans le domaine des solutions de gestion des accès privilégiés, Heimdal se distingue en répondant aux défis de sécurité uniques rencontrés par divers secteurs d'activité, notamment la santé, le gouvernement et l'éducation. Conçu pour les organisations qui priorisent la conformité et la gouvernance des données, il offre un cadre robuste pour la gestion des accès aux comptes et systèmes sensibles. En éliminant les mots de passe administrateur partagés et en bloquant les installations de logiciels non autorisées, Heimdal fournit à votre équipe les outils nécessaires pour maintenir un environnement informatique sécurisé et conforme aux normes.

Pourquoi j'ai choisi Heimdal

J'ai choisi Heimdal pour son approche innovante de la gestion des accès privilégiés, en particulier sa fonctionnalité de Gestion intelligente de l'élévation et de la délégation des privilèges. Cet outil automatise les demandes d'administrateur, vous permettant d'accorder des droits administratifs temporaires qui expirent automatiquement, réduisant ainsi le risque d'accumulation de privilèges. De plus, le Contrôle des applications de Heimdal avec AppFencing bloque les installations de logiciels non autorisées, garantissant que seules les applications approuvées s'exécutent sur votre réseau. L'ensemble de ces fonctionnalités aide votre organisation à maintenir la sécurité sans compromettre l'efficacité.

Fonctionnalités clés de Heimdal

En plus de ses outils remarqués de gestion des privilèges, j'ai également identifié plusieurs autres fonctionnalités qui renforcent sa valeur :

- Gestion des comptes et sessions privilégiés : Cette fonctionnalité enregistre et audite toutes les sessions privilégiées, fournissant une traçabilité claire pour les audits de conformité et de sécurité.

- Accès Just-in-Time : Offre un accès temporaire aux systèmes critiques uniquement lorsque cela est nécessaire, réduisant ainsi le risque d'abus de privilèges.

- Approbations mobiles : Permet aux administrateurs de valider les demandes à distance, assurant à votre équipe un contrôle opérationnel même lorsqu'elle n'est pas à son poste.

- Rapports de conformité instantanés : Génère des rapports détaillés pour aider votre organisation à répondre à diverses normes réglementaires telles que ISO 27001 et HIPAA.

Intégrations de Heimdal

Les intégrations incluent ConnectWise RMM, Autotask PSA, et d'autres outils de cybersécurité tiers. De plus, Heimdal propose une API pour les intégrations personnalisées, ce qui vous permet d'adapter la solution à vos besoins spécifiques.

Pros and Cons

Pros:

- Contrôles d'accès granulaires basés sur les rôles

- Automatisation intelligente de l'élévation des privilèges

- Journaux complets de surveillance des sessions

Cons:

- L'interface peut paraître complexe

- Tarification non divulguée publiquement

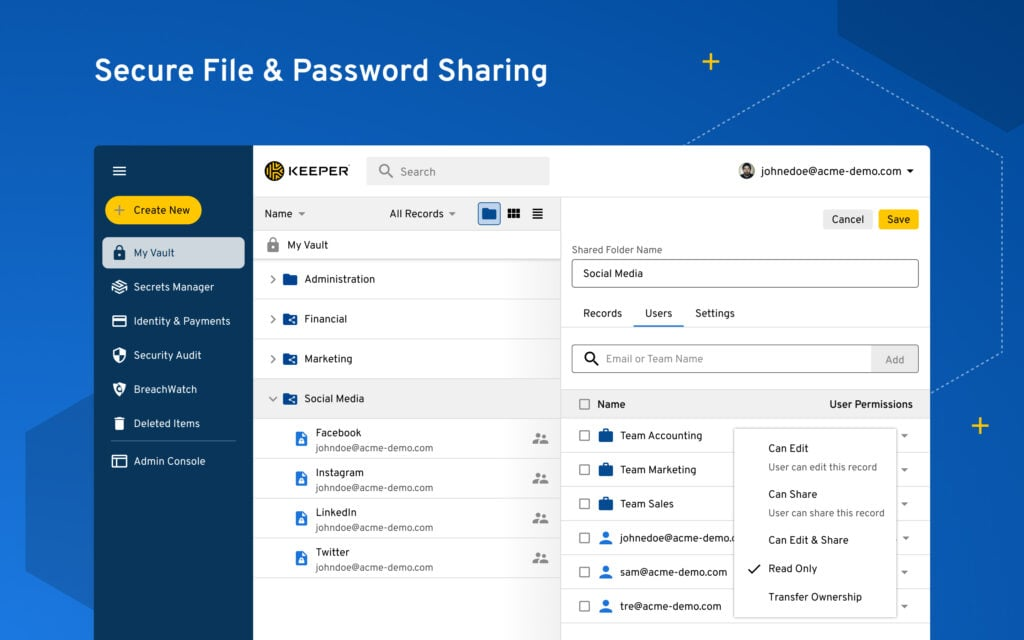

Keeper Security est une solution de gestion des mots de passe et de gestion des accès privilégiés conçue pour les entreprises et les particuliers. Elle se concentre sur la sécurisation des mots de passe et des données sensibles, en proposant des fonctionnalités qui renforcent la sécurité et la conformité.

Pourquoi j'ai choisi Keeper Security : Son coffre-fort sécurisé pour mots de passe différencie Keeper Security des autres solutions. La plateforme utilise une architecture de sécurité zéro confiance et zéro connaissance, garantissant un chiffrement de bout en bout des données utilisateur. Des fonctionnalités telles que le partage de mots de passe et la gestion des secrets renforcent la sécurité de votre équipe. Keeper Security est autorisé FedRAMP, répondant à des normes gouvernementales strictes, ce qui le rend idéal pour des environnements à haute sécurité.

Fonctionnalités marquantes & intégrations :

Fonctionnalités : partage de mots de passe, gestion des secrets et partage sécurisé de fichiers. Votre équipe peut bénéficier de l’authentification sans mot de passe, réduisant ainsi le risque de violations. Keeper Security est également conforme à des certifications telles que HIPAA, RGPD et PCI DSS.

Intégrations : Microsoft Azure, Active Directory, LDAP, SSO, SAML, Google Workspace, Okta, Duo Security, Slack et Splunk.

Pros and Cons

Pros:

- Architecture zéro connaissance

- Autorisation FedRAMP

- Authentification sans mot de passe

Cons:

- Peut être complexe pour les petites équipes

- Options de personnalisation limitées

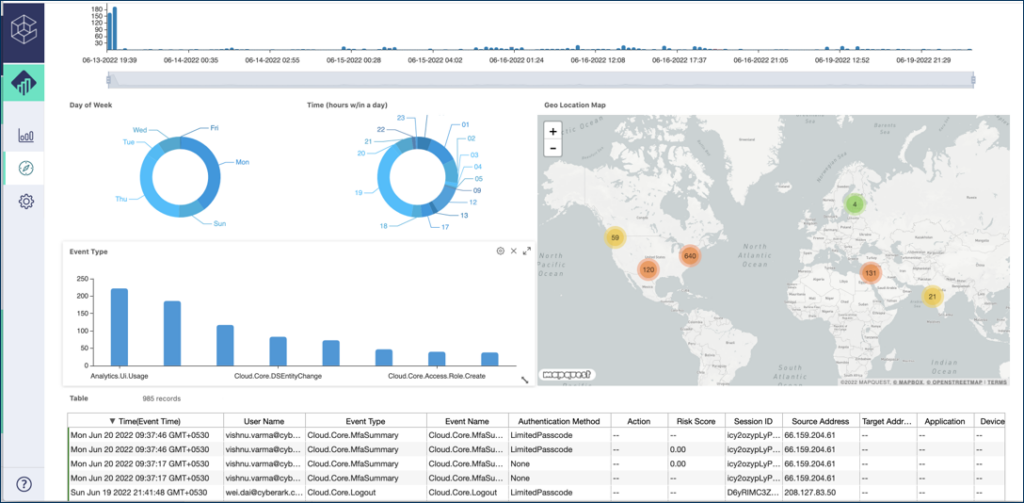

Cyberark est un fournisseur leader de solutions de sécurité des identités et de gestion des accès à privilège, desservant des secteurs comme la banque, la santé et le gouvernement. Il se concentre sur la sécurisation des accès privilégiés et le renforcement de la sécurité grâce à des fonctionnalités telles que l'authentification unique et l'authentification multi-facteurs.

Pourquoi j'ai choisi Cyberark : Il excelle en matière de conformité aux réglementations sur les données, ce qui en fait un excellent choix pour les secteurs réglementés. La plateforme de sécurité des identités de Cyberark propose des contrôles intelligents des privilèges et une gestion des secrets pour répondre aux exigences de conformité strictes. Elle offre des mesures de sécurité robustes sans compromettre la productivité. L’accent mis par la plateforme sur la conformité garantit que votre équipe peut respecter efficacement les normes réglementaires.

Fonctionnalités remarquables & intégrations :

Fonctionnalités : authentification unique, authentification multi-facteurs et gestion des secrets. Votre équipe peut bénéficier de la sécurité d'identité des terminaux pour protéger les appareils. Cyberark propose également la sécurité de l'identité machine afin de sécuriser les processus automatisés.

Intégrations : Splunk, ServiceNow, SailPoint, Okta, Microsoft Azure, AWS, Google Cloud, SAP, Oracle et IBM.

Pros and Cons

Pros:

- Soutien fort pour la conformité

- Sécurité de l'identité machine

- Large couverture sectorielle

Cons:

- Exige beaucoup de ressources

- Nécessite une expertise technique

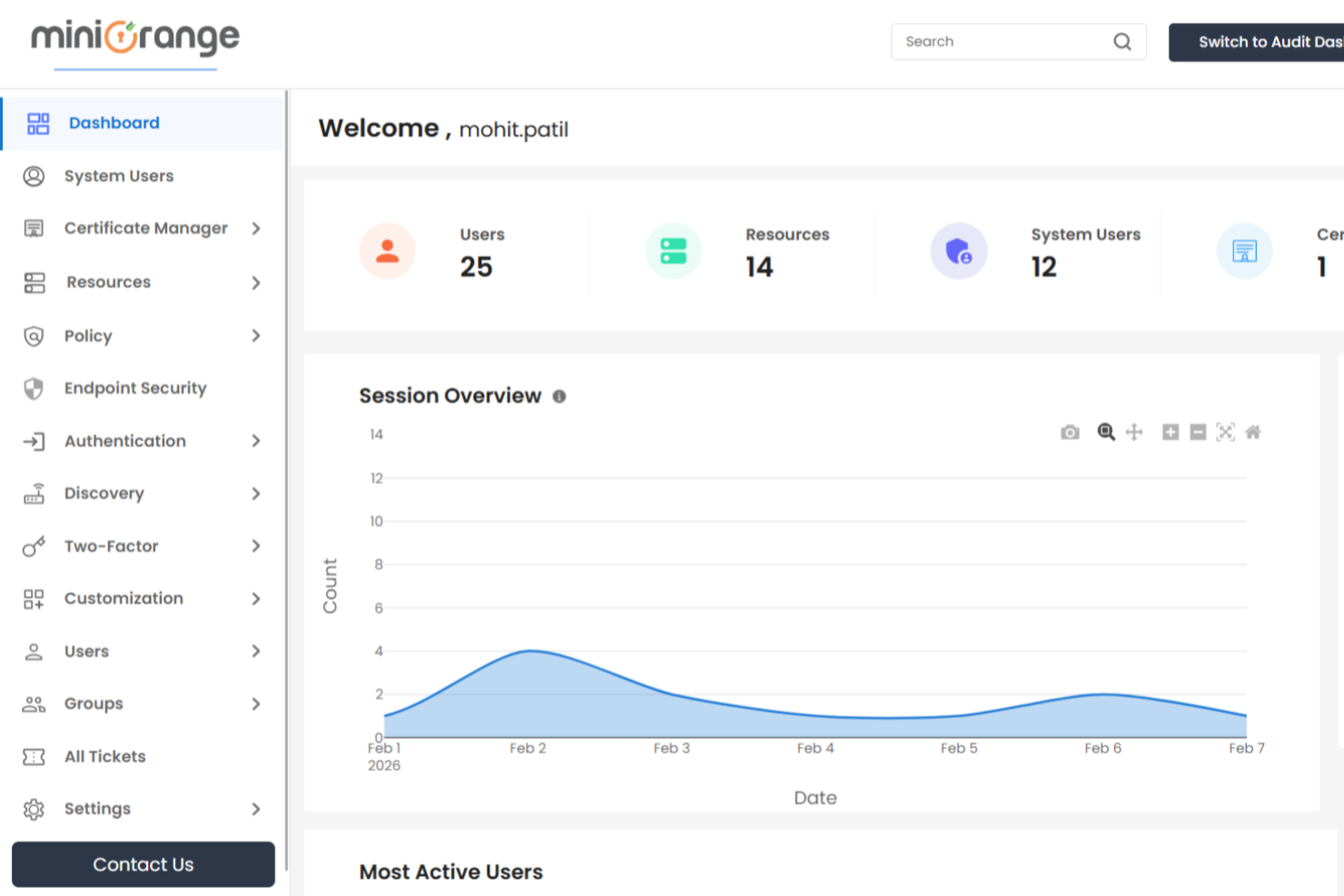

miniOrange PAM est une solution moderne de gestion des accès privilégiés axée sur l'identité, conçue pour les organisations qui exigent des contrôles de sécurité forte des comptes à privilèges. Elle convient parfaitement aux secteurs réglementés tels que la finance, la santé, l'industrie et le gouvernement, où la protection des données sensibles et le respect des exigences de conformité sont essentiels. Grâce à des fonctionnalités telles que la gestion de coffres-forts de mots de passe, la surveillance des sessions et l'accès juste-à-temps, miniOrange PAM permet de réduire les risques et de protéger les comptes à privilèges contre l'évolution des menaces informatiques.

Pourquoi j'ai choisi miniOrange PAM

J'ai choisi miniOrange PAM car il propose des fonctionnalités PAM modernes et matures avec une approche solide axée sur l'identité. C'est une solution cloud-first qui prend également en charge les environnements sur site et hybrides, vous offrant ainsi une flexibilité selon votre modèle d’infrastructure. J’apprécie ses fonctions avancées telles que la gestion des accès juste-à-temps, la surveillance et l’enregistrement des sessions privilégiées, le contrôle d’accès granulaire, la gestion sécurisée des mots de passe et la rotation automatisée des identifiants. Ces capacités permettent un audit en temps réel de l'activité privilégiée et l'élévation temporaire des privilèges uniquement selon des besoins vérifiés, respectant le principe du moindre privilège. Son architecture PAM sans agent simplifie aussi le déploiement et garantit une évolutivité, ce qui s’avère particulièrement utile si vous souhaitez renforcer la sécurité sans devoir gérer d'agents sur les postes utilisateurs.

Fonctionnalités clés de miniOrange PAM

En plus de ses solides capacités de gestion des accès privilégiés, j’ai aussi remarqué plusieurs fonctionnalités clés qui renforcent sa valeur :

- Surveillance et contrôle des sessions : Offre un suivi et un enregistrement en temps réel des sessions privilégiées, permettant une intervention si une activité non autorisée ou risquée est détectée.

- Authentification forte basée sur l'identité : Applique l’accès via SSO natif et MFA au niveau de l’identité, intégrant la confiance de l’appareil, la localisation et des signaux de risque pour renforcer la vérification.

- Accès privilégié juste-à-temps et EPM : Accorde un accès privilégié temporel via des workflows d’approbation, révoque automatiquement les droits après expiration et, avec la gestion des privilèges sur les endpoints, supprime les droits admin non nécessaires et fait respecter le principe du moindre privilège sur les postes.

- Détection de menaces pilotée par l’IA : Utilise la détection d’anomalies, des réponses automatiques et un apprentissage continu pour repérer les comportements suspects et améliorer la protection des comptes à privilèges.

Intégrations miniOrange PAM

Les intégrations incluent Salesforce, Google Workspace, Microsoft 365, AWS, Azure, Slack, Jira, ServiceNow, Zoom, Dropbox, SSH, RDP, ainsi que des solutions VPN et VDI. Une API est également disponible pour des intégrations personnalisées.

Pros and Cons

Pros:

- Flexibilité cloud-first et hybride

- PAM sans agent facilitant le déploiement

- Gestion des privilèges efficace sur les endpoints

Cons:

- Les configurations complexes peuvent nécessiter des spécialistes

- La migration des systèmes existants peut nécessiter une planification

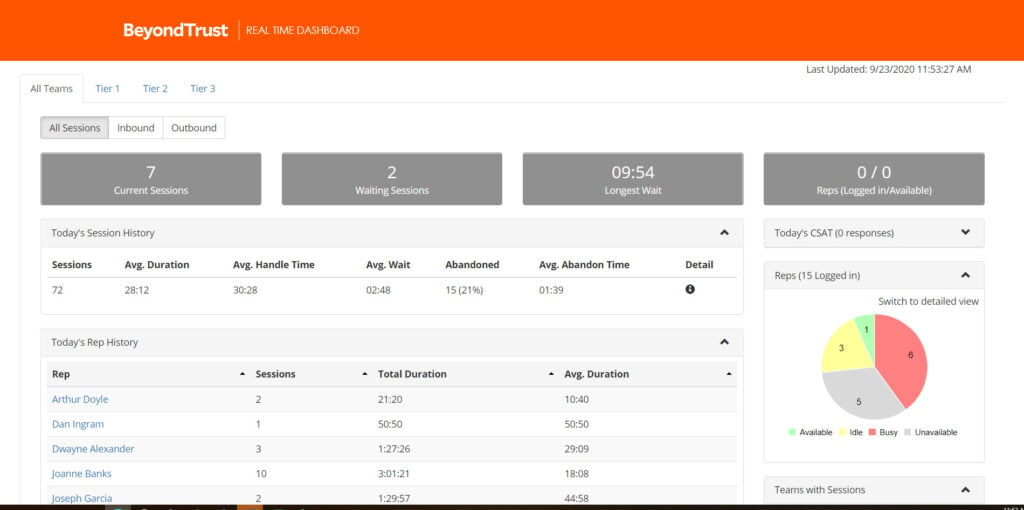

BeyondTrust est une solution de gestion des accès privilégiés conçue pour les grandes entreprises. Elle met l'accent sur la sécurisation et la gestion des accès au sein d'environnements informatiques complexes, fournissant des outils qui renforcent le contrôle et la conformité.

Pourquoi j'ai choisi BeyondTrust : Elle excelle dans l'intégration au niveau de l'entreprise, ce qui la rend idéale pour les grandes organisations aux systèmes variés. Des fonctionnalités telles que la surveillance des sessions et l'analyse des menaces en temps réel vous aident à maintenir une supervision et une sécurité accrues. La capacité de BeyondTrust à s'intégrer à divers systèmes d'entreprise garantit des opérations fluides. L'outil propose des contrôles d'accès granulaires, renforçant la sécurité de votre équipe.

Fonctionnalités clés & intégrations :

Fonctionnalités comprenant la surveillance des sessions, l'analyse des menaces en temps réel et des contrôles d'accès granulaires. Votre équipe peut utiliser la gestion des vulnérabilités pour identifier et traiter les risques potentiels. BeyondTrust fournit également des pistes d'audit détaillées pour des raisons de conformité.

Intégrations comprenant Microsoft Active Directory, LDAP, ServiceNow, Splunk, SailPoint, CyberArk, Okta, Duo Security, RSA et Google Workspace.

Pros and Cons

Pros:

- Pistes d'audit détaillées

- Analyse des menaces en temps réel

- Intégration poussée au niveau entreprise

Cons:

- La configuration initiale peut être longue

- Complexité pour les petites entreprises

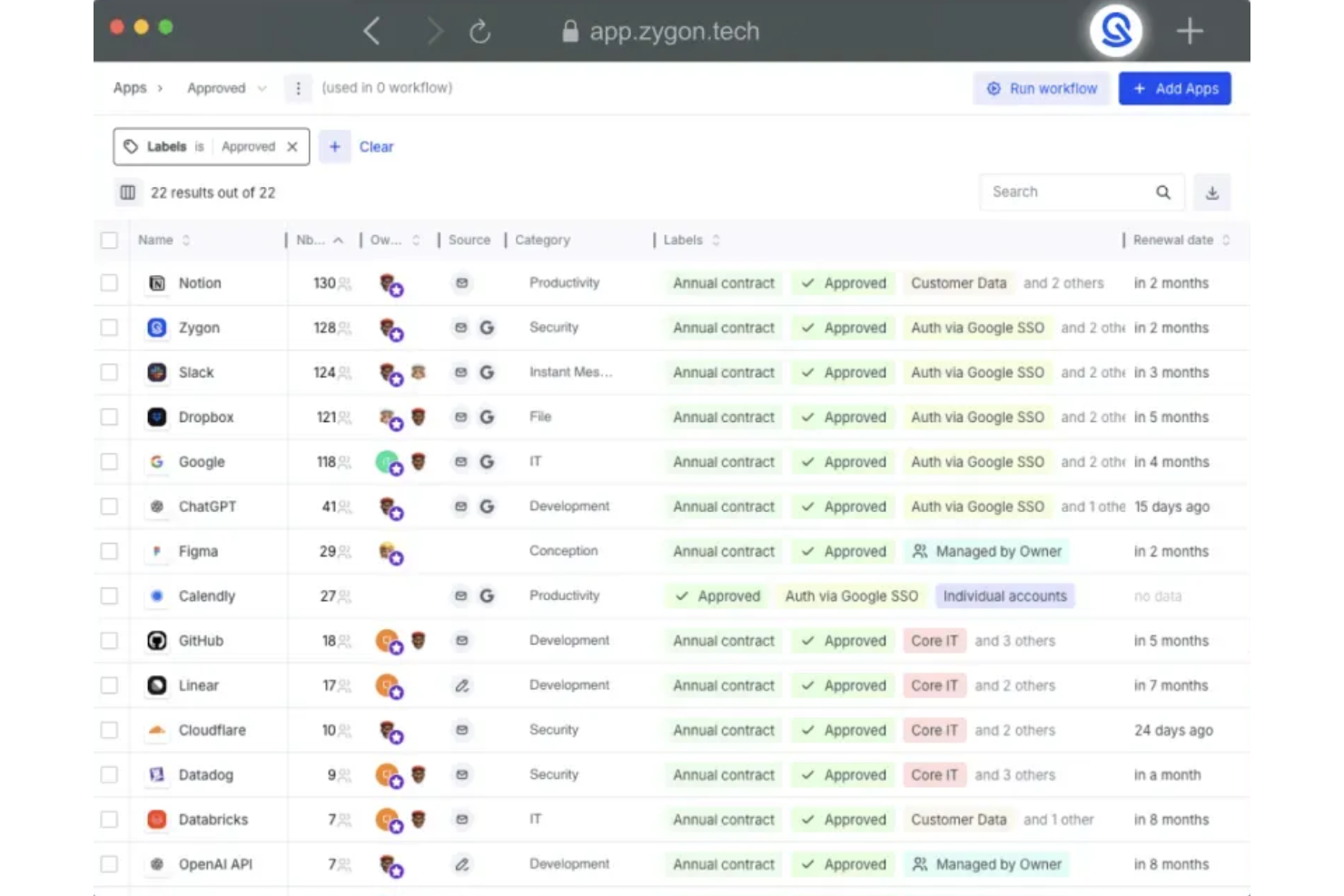

Zygon est une plateforme moderne de gouvernance des identités qui aide les équipes informatiques et de sécurité à contrôler les identités des utilisateurs, gérer les accès et détecter le shadow IT. Elle combine la gestion du cycle de vie des identités, les revues d'accès et des workflows de gouvernance pour renforcer la sécurité dans les environnements SaaS.

Pourquoi j'ai choisi Zygon : J'ai choisi Zygon car elle offre une visibilité automatisée et rapide sur toutes les applications et identités utilisateurs, ce qui est essentiel pour réduire la prolifération des accès. Vous pouvez constituer rapidement un inventaire consolidé des comptes cloud, même au sein du shadow IT, ce qui vous aide à sécuriser les accès privilégiés sans angles morts. Zygon automatise également la désactivation des comptes, les revues d'accès et les workflows de conformité, ce qui en fait une option solide pour les équipes souhaitant gagner du temps tout en restant prêtes pour les audits.

Fonctionnalités clés et intégrations :

Fonctionnalités : inventaire des identités cloud en temps réel, désactivation sans agent ni SCIM, et revues d'accès en masse. Zygon propose aussi une extension de navigateur pour gérer les applications sans connexions API et un Atlas d’Auto-Provisionnement pour suivre les méthodes d'authentification.

Intégrations : Google Workspace, Microsoft 365, Entra ID, Okta, n8n, Make, Slack et Microsoft Teams.

Pros and Cons

Pros:

- Désactivation sans agent ni SCIM

- Extension de navigateur pour les applications sans API

- Revues d'accès en masse

Cons:

- Rapports avancés limités

- Bibliothèque d'intégrations limitée

ManageEngine PAM360 est une solution de gestion des accès privilégiés conçue pour les petites et moyennes entreprises. Elle fournit un contrôle centralisé de l'infrastructure informatique, aidant à gérer et sécuriser efficacement les comptes à privilèges.

Pourquoi j'ai choisi ManageEngine PAM360 : Sa pertinence pour les petites et moyennes entreprises le distingue. L'outil offre une gestion complète des mots de passe et un suivi des sessions, le rendant accessible pour les équipes disposant de ressources informatiques limitées. Il propose également des rapports de conformité automatisés pour maintenir votre entreprise en conformité avec les réglementations. Le tableau de bord intuitif simplifie la gestion, permettant à votre équipe de se concentrer sur les tâches principales sans être submergée par des processus complexes.

Fonctionnalités et intégrations remarquables :

Fonctionnalités : génération automatique de rapports de conformité, surveillance des sessions et tableau de bord intuitif. Votre équipe peut bénéficier d'alertes en temps réel pour identifier les menaces potentielles à la sécurité. ManageEngine PAM360 propose aussi des pistes d'audit afin de tracer les activités des utilisateurs et assurer leur responsabilité.

Intégrations : Microsoft Active Directory, LDAP, ServiceNow, Jira, Azure, AWS, Google Cloud, Oracle, VMware et SAP.

Pros and Cons

Pros:

- Adapté aux petites entreprises

- Rapports de conformité automatisés

- Interface utilisateur intuitive

Cons:

- Capacités de reporting basiques

- Fonctionnalités avancées limitées

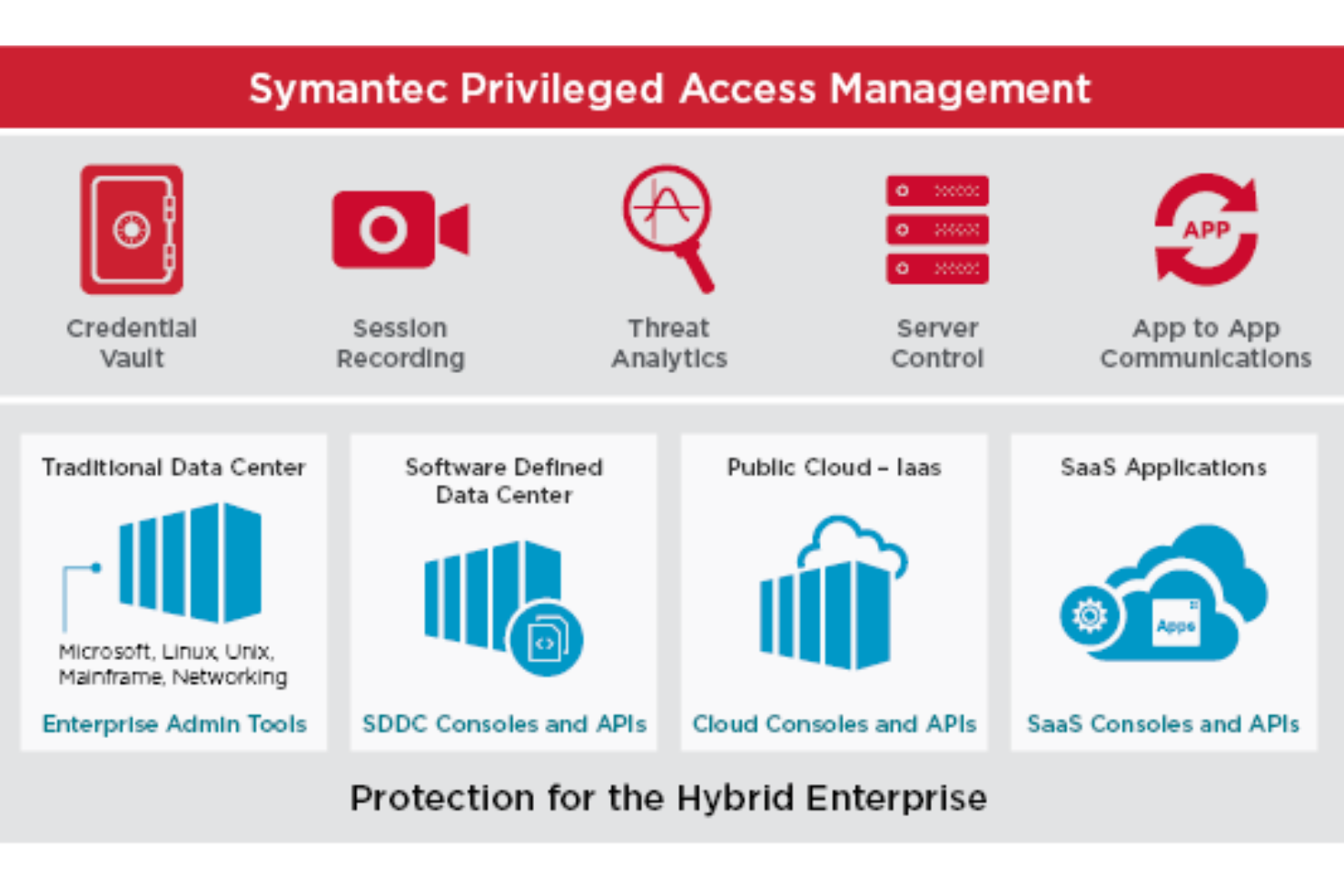

Broadcom est une solution de gestion des accès privilégiés destinée aux entreprises de divers secteurs. Elle se concentre sur la fourniture de solutions de sécurité évolutives pour gérer et protéger efficacement les comptes privilégiés.

Pourquoi j'ai choisi Broadcom : Son évolutivité à travers différents secteurs d’activité la rend polyvalente pour divers environnements d’entreprise. Broadcom propose une gestion centralisée des politiques et des contrôles d’accès, garantissant des mesures de sécurité cohérentes. La solution offre une détection automatisée des menaces pour identifier et répondre aux risques potentiels. La flexibilité de la plateforme lui permet de s’adapter aux besoins spécifiques de votre organisation, la rendant adaptée à des exigences opérationnelles variées.

Fonctionnalités remarquables & intégrations :

Fonctionnalités comprenant la gestion centralisée des politiques, la détection automatisée des menaces et des contrôles d’accès flexibles. Votre équipe peut utiliser des journaux d’audit détaillés pour suivre les activités des utilisateurs. Broadcom propose également des analyses en temps réel pour surveiller les événements de sécurité.

Intégrations : Microsoft Active Directory, LDAP, ServiceNow, SAP, Oracle, IBM, AWS, Azure, Google Cloud et Splunk.

Pros and Cons

Pros:

- Contrôles d’accès flexibles

- Détection automatisée des menaces

- Gestion centralisée des politiques

Cons:

- Maintenance continue nécessaire

- Configuration initiale complexe

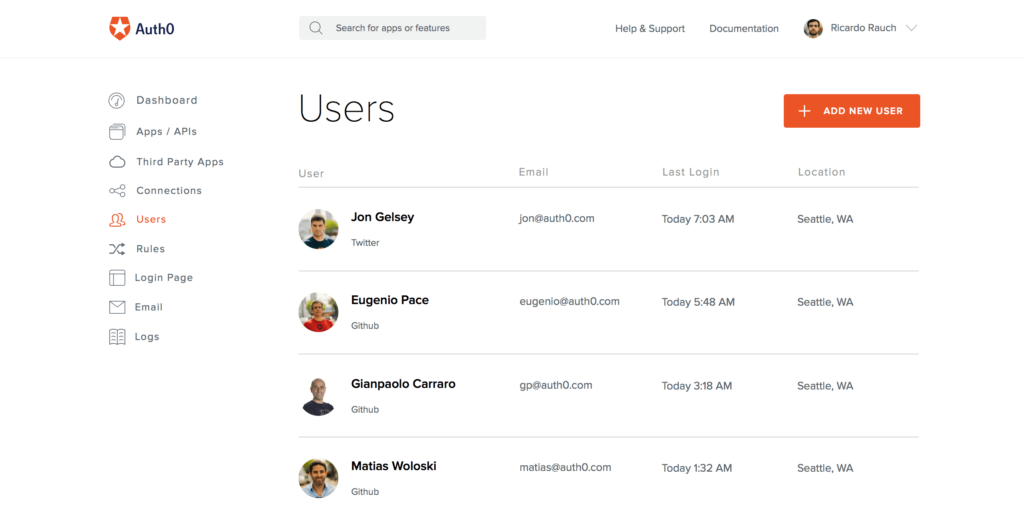

Auth0 est une plateforme de gestion des identités destinée aux développeurs et aux équipes informatiques. Elle fournit des services d'authentification et d'autorisation, aidant les entreprises à sécuriser l'accès utilisateur et à gérer efficacement les identités.

Pourquoi j'ai choisi Auth0 : La plateforme se distingue par ses intégrations tierces fluides, ce qui la rend polyvalente pour diverses applications. Les nombreuses options d'intégration d'Auth0 permettent à votre équipe de se connecter facilement aux systèmes existants. La plateforme prend en charge plusieurs méthodes d’authentification, renforçant la sécurité sans compliquer l’expérience utilisateur. Son support API complet offre une grande flexibilité pour adapter la solution à vos besoins spécifiques.

Fonctionnalités et intégrations remarquables :

Fonctionnalités comprenant plusieurs méthodes d’authentification, un support API complet et des écrans de connexion personnalisables. Votre équipe profite d’une surveillance de la sécurité en temps réel afin de détecter toute menace potentielle. Auth0 fournit également des analyses détaillées pour suivre l’activité des utilisateurs et améliorer les mesures de sécurité.

Intégrations avec Microsoft Azure, AWS, Google Cloud Platform, Salesforce, Slack, Twilio, Zendesk, GitHub, Zoom et Dropbox.

Pros and Cons

Pros:

- Support API complet

- Multiples méthodes d’authentification

- Intégrations tierces étendues

Cons:

- Peut présenter une courbe d’apprentissage abrupte

- Peut être gourmand en ressources

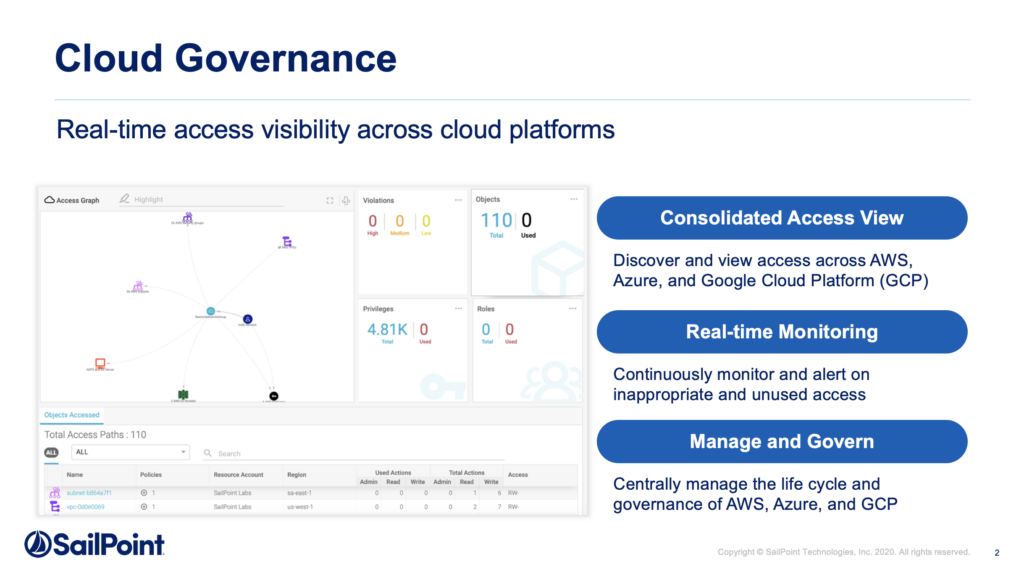

SailPoint est une solution de gouvernance des identités conçue pour les entreprises qui doivent gérer les identités numériques et sécuriser les accès. Elle aide les organisations à assurer la conformité et à réduire les risques de sécurité en offrant une vue d'ensemble sur qui a accès à quoi.

Pourquoi j'ai choisi SailPoint : Son orientation vers la gouvernance des identités le distingue, en fournissant des outils qui garantissent conformité et sécurité. SailPoint propose des fonctionnalités telles que la certification des accès et la gestion des politiques pour aider votre équipe à gérer efficacement les identités. La capacité de la plateforme à détecter et atténuer les risques d'accès renforce la sécurité de votre organisation. Avec SailPoint, vous pouvez automatiser les demandes et validations d'accès, rationalisant ainsi le processus de gestion des identités.

Fonctionnalités et intégrations remarquables :

Fonctionnalités inclut la certification des accès, la gestion des politiques et les demandes d'accès automatisées. Votre équipe peut bénéficier de rapports détaillés pour suivre la conformité. SailPoint propose également le contrôle d'accès basé sur les rôles pour garantir que les utilisateurs disposent du niveau d'accès approprié.

Intégrations incluent Microsoft Azure, AWS, ServiceNow, Workday, SAP, Salesforce, Oracle, Google Workspace, Okta et Box.

Pros and Cons

Pros:

- Rapport de conformité détaillé

- Demandes et validations d'accès automatisées

- Capacités avancées en gouvernance des identités

Cons:

- Peut être gourmand en ressources

- Complexe pour les petites organisations

Autres solutions de gestion des accès privilégiés

- One Identity

Idéal pour les solutions cloud

- Wallix

Idéal pour la gestion des accès distants

- Cakewalk

Idéal pour son interface conviviale

Critères de sélection des solutions de gestion des accès privilégiés

Pour sélectionner les meilleures solutions de gestion des accès privilégiés de cette liste, j’ai pris en compte les besoins courants des acheteurs et leurs problématiques, comme le respect de la conformité ou la gestion de l’accès à distance. J’ai aussi utilisé le cadre d’évaluation suivant afin de garder une analyse structurée et impartiale :

Fonctionnalités principales (25 % de la note globale)

Pour figurer dans cette sélection, chaque solution devait répondre à ces cas d’usage fréquents :

- Gérer les comptes privilégiés

- Contrôler l’accès aux données sensibles

- Surveiller les sessions utilisateurs

- Fournir des journaux d’audit

- Appliquer des politiques de sécurité

Fonctionnalités différenciantes supplémentaires (25 % de la note globale)

Pour départager davantage les solutions, j’ai aussi recherché des fonctions uniques, telles que :

- Authentification adaptative

- Capacités d'enregistrement de session

- Détection de menaces en temps réel

- Rapports de conformité automatisés

- Contrôles d'accès basés sur les rôles

Facilité d’utilisation (10% du score total)

Pour évaluer la facilité d’utilisation de chaque système, j’ai pris en compte les éléments suivants :

- Interface utilisateur intuitive

- Facilité de navigation

- Clarté des instructions

- Options de personnalisation

- Réactivité du design

Onboarding (10% du score total)

Pour évaluer l’expérience d’intégration de chaque plateforme, j’ai pris en compte les éléments suivants :

- Disponibilité de vidéos de formation

- Tours de produit interactifs

- Accès à des modèles

- Chatbots d’assistance

- Webinaires réguliers

Service client (10% du score total)

Pour évaluer les services d’assistance client de chaque fournisseur de logiciel, j’ai pris en compte les éléments suivants :

- Disponibilité du chat en direct

- Délai de réponse aux demandes

- Qualité de la documentation d’aide

- Accès à une équipe d’assistance dédiée

- Disponibilité d’un support 24/7

Rapport qualité-prix (10% du score total)

Pour évaluer le rapport qualité-prix de chaque plateforme, j’ai pris en considération les éléments suivants :

- Tarification compétitive

- Fonctionnalités incluses dans les offres de base

- Options tarifaires flexibles

- Réductions pour engagements longs

- Rentabilité pour les petites équipes

Avis clients (10% du score total)

Pour avoir une idée de la satisfaction globale des clients, j’ai pris en compte les points suivants lors de la lecture des avis :

- Régularité des retours positifs

- Problèmes fréquemment signalés

- Fréquence des mises à jour ou améliorations

- Satisfaction concernant le service client

- Note globale de satisfaction des utilisateurs

Comment choisir une solution de gestion des accès privilégiés

Il est facile de se perdre dans la multitude de fonctionnalités proposées et les structures tarifaires complexes. Pour vous aider à rester concentré lors de votre processus de sélection logicielle, voici une liste de critères à garder en tête :

| Critère | Ce qu’il faut considérer |

| Scalabilité | Assurez-vous que la solution peut suivre la croissance de votre organisation. Vérifiez si elle peut gérer une augmentation des utilisateurs et des données sans perte de performance. |

| Intégrations | Vérifiez si elle s’intègre à vos systèmes existants comme Active Directory, les services cloud et autres logiciels de gestion des accès utilisateurs utilisés par votre équipe. |

| Personnalisation | Recherchez des options permettant d’adapter la solution à vos processus et politiques de sécurité spécifiques. |

| Facilité d’utilisation | Évaluez si l’interface est intuitive pour votre équipe, ce qui réduit le temps de formation et les erreurs utilisateurs. |

| Budget | Déterminez si le prix correspond à vos contraintes financières, y compris d’éventuels coûts cachés liés à certains modules ou mises à niveau. |

| Garanties de sécurité | Vérifiez que la solution intègre une gestion robuste du chiffrement (logiciel PKI), l’authentification multi-facteurs et la conformité aux normes telles que le RGPD. |

| Services d’assistance | Prenez en compte la disponibilité de l’assistance (chat, téléphone, email) pour vous aider en cas de problème. |

| Surveillance des performances | Assurez-vous que l’outil offre une visibilité en temps réel sur les performances du système et l’activité des utilisateurs afin de réagir rapidement aux problèmes potentiels. |

Tendances des solutions de gestion des accès privilégiés

Au cours de mes recherches, j’ai analysé un grand nombre de mises à jour produits, communiqués de presse et journaux de versions publiés par les éditeurs de solutions de gestion des accès privilégiés. Voici quelques tendances émergentes que je surveille de près :

- Architecture Zero Trust : De plus en plus de fournisseurs adoptent des modèles Zero Trust, qui partent du principe que les menaces peuvent provenir aussi bien de l’extérieur que de l’intérieur. Cette approche nécessite une vérification continue des utilisateurs et des appareils, renforçant ainsi la sécurité. Des solutions comme CyberArk ont intégré ce principe dans leurs offres.

- Analyse comportementale : Les fournisseurs intègrent l’analyse comportementale pour surveiller les actions des utilisateurs et détecter les anomalies. Cela aide à identifier rapidement les activités suspectes. Par exemple, Ekran utilise l’analyse comportementale pour renforcer la surveillance de la sécurité.

- Solutions cloud natives : On observe un passage vers des architectures cloud natives, qui offrent flexibilité et évolutivité. Ces solutions sont conçues pour fonctionner de manière fluide dans les environnements cloud, comme on le voit chez des fournisseurs tels que PrivX.

- Authentification sans mot de passe : Le passage à des méthodes d’authentification sans mot de passe gagne du terrain. Cette tendance réduit le risque de vol d’identifiants et améliore l’expérience utilisateur. Des éditeurs comme BeyondTrust explorent les options sans mot de passe dans leurs solutions.

- Gestion unifiée des terminaux : Les fournisseurs se concentrent sur la gestion de tous les terminaux via une plateforme unique, ce qui simplifie la gestion de la sécurité. Cette tendance se retrouve dans les meilleurs logiciels de portail qui proposent un contrôle et une surveillance centralisés, comme ceux proposés par One Identity.

Qu’est-ce que les solutions de gestion des accès privilégiés ?

Les solutions de gestion des accès privilégiés sécurisent et gèrent les comptes privilégiés au sein d’une organisation. Les administrateurs IT, les professionnels de la sécurité et les responsables de la conformité utilisent généralement ces outils pour protéger les informations sensibles et maintenir la conformité réglementaire.

Des fonctionnalités comme l’architecture Zero Trust, l’analyse comportementale et l’authentification sans mot de passe permettent de sécuriser les accès, détecter les anomalies et améliorer l’expérience utilisateur. En somme, ces outils garantissent que seuls les utilisateurs autorisés ont accès aux systèmes critiques, réduisant ainsi le risque de fuites de données.

Fonctionnalités des solutions de gestion des accès privilégiés

Lorsque vous choisissez des solutions de gestion des accès privilégiés, faites attention aux fonctionnalités clés suivantes :

- Architecture Zero Trust : Implique une vérification continue des utilisateurs et des appareils, renforçant la sécurité en présumant que les menaces peuvent être internes ou externes.

- Analyse comportementale : Surveille les actions des utilisateurs pour détecter les anomalies, facilitant ainsi l’identification précoce des activités suspectes.

- Authentification sans mot de passe : Réduit le risque de vol d’identifiants et améliore l’expérience utilisateur en éliminant la nécessité de recourir à des mots de passe.

- Contrôles d’accès basés sur les rôles : Garantit que les utilisateurs disposent des niveaux d’accès appropriés, améliorant ainsi la sécurité et la conformité.

- Rapports de conformité automatisés : Simplifie le processus de génération des rapports pour assurer le respect des normes réglementaires.

- Surveillance des sessions : Suit les sessions des utilisateurs en temps réel afin de conserver une visibilité et de détecter les activités non autorisées.

- Architecture cloud native : Offre flexibilité et évolutivité, idéale pour les environnements reposant sur des services cloud.

- Gestion unifiée des terminaux : Apporte un contrôle et une surveillance centralisés de tous les terminaux, simplifiant la gestion de la sécurité.

- Certification des accès : Revoit et certifie régulièrement les droits d’accès pour maintenir la sécurité et la conformité.

- Détection des menaces en temps réel : Identifie les menaces potentielles dès leur apparition pour permettre une réponse rapide et une mitigation efficace.

Avantages des solutions de gestion des accès privilégiés

La mise en place de solutions de gestion des accès privilégiés offre de nombreux avantages pour votre équipe et votre entreprise. En voici quelques-uns auxquels vous pouvez vous attendre :

- Sécurité renforcée : Grâce à l’architecture Zero Trust et à l’analyse comportementale, ces outils réduisent les risques d’accès non autorisé et de fuite de données.

- Conformité réglementaire : Les rapports automatisés et la certification des accès aident à garantir le respect des normes et des réglementations du secteur.

- Expérience utilisateur améliorée : L’authentification sans mot de passe et les contrôles d’accès par rôle facilitent l’accès aux systèmes nécessaires sans compromettre la sécurité.

- Efficacité opérationnelle : Le provisionnement automatisé et la surveillance des sessions rationalisent les processus, réduisant la charge de travail des équipes IT tout en maintenant la supervision.

- Évolutivité : Les architectures cloud natives et la gestion unifiée des terminaux permettent à votre organisation de grandir sans compromettre la sécurité ni les performances.

- Réponse en temps réel : La détection des menaces en temps réel permet d’identifier et de traiter rapidement les menaces potentielles, minimisant ainsi leur impact sur votre activité.

- Contrôle centralisé : La gestion unifiée des identités et des accès dans divers environnements simplifie l’administration de la sécurité et renforce la gouvernance globale.

Coûts et tarification des solutions de gestion des accès privilégiés

Choisir une solution de gestion des accès privilégiés nécessite de comprendre les différents modèles et plans de tarification disponibles. Les coûts varient en fonction des fonctionnalités, de la taille de l’équipe, des modules complémentaires, et plus encore. Le tableau ci-dessous résume les plans courants, leurs prix moyens et les fonctionnalités typiquement incluses dans les solutions de gestion des accès privilégiés :

Tableau comparatif des plans pour les solutions de gestion des accès privilégiés

| Type de plan | Prix moyen | Fonctionnalités courantes |

| Plan gratuit | $0 | Contrôle d’accès de base, gestion limitée des utilisateurs et rapports simples. |

| Plan personnel | $5-$25 /utilisateur /mois | Accès pour un seul utilisateur, gestion des mots de passe et fonctions de sécurité de base. |

| Plan entreprise | $25-$50 /utilisateur /mois | Prise en charge multi-utilisateur, surveillance des sessions, accès basé sur les rôles et rapports de conformité. |

| Plan grande entreprise | $50-$100 /utilisateur /mois | Analyses de sécurité avancées, intégration avec d’autres systèmes, nombre d’utilisateurs illimité et support dédié. |

FAQ sur les solutions de gestion des accès privilégiés

Voici des réponses aux questions courantes sur les solutions de gestion des accès privilégiés :

Comment fonctionne une solution PAM ?

Les solutions PAM sécurisent les identifiants des comptes privilégiés en les stockant dans un coffre-fort sécurisé. Les administrateurs doivent passer par le système PAM pour accéder à ces identifiants, garantissant ainsi l’authentification et la journalisation de chaque accès. Ce processus aide à protéger les comptes sensibles contre toute utilisation non autorisée.

Quelle est la différence entre ZTNA et PAM ?

PAM se concentre sur la sécurisation et la gestion de l’accès aux systèmes critiques, tandis que ZTNA impose des contrôles d’accès stricts sur l’ensemble des réseaux. Les deux sont essentiels à la cybersécurité mais répondent à des besoins sécuritaires différents. PAM gère l’accès privilégié, tandis que ZTNA vérifie en continu les accès des utilisateurs au sein des réseaux.

Quelles sont les exigences pour la gestion des accès privilégiés ?

Une gestion efficace des accès privilégiés requiert l’authentification multifacteur, des mesures de sécurité automatisées et la suppression de l’accès utilisateur aux terminaux. Il est également crucial de définir des valeurs de référence et de surveiller toute déviation pour maintenir la sécurité. Ces pratiques permettent d’éviter les accès non autorisés et d’assurer la conformité.

Quels sont les risques liés à la gestion des accès privilégiés ?

Négliger la gestion des accès privilégiés peut entraîner des violations de données, l’escalade des privilèges et des menaces internes. Les attaquants pourraient exploiter des droits d’accès élevés, causant ainsi des dommages opérationnels et financiers. Mettre en place une solution PAM permet d’atténuer ces risques en sécurisant les comptes sensibles et en surveillant les accès.

Comment la PAM réduit-elle les menaces internes ?

La gestion des accès privilégiés réduit les menaces internes en limitant l’accès aux comptes sensibles et en surveillant l’activité des utilisateurs. Elle applique des contrôles stricts sur les ressources accessibles à chaque utilisateur, évitant ainsi les abus de privilèges. La traçabilité de tous les accès constitue un moyen de dissuasion contre d’éventuels actes malveillants.

Les solutions PAM peuvent-elles s’intégrer aux systèmes de sécurité existants ?

Oui, les solutions PAM s’intègrent souvent aux systèmes de sécurité existants tels que IAM, SIEM et d’autres outils informatiques. Cette intégration renforce la sécurité globale en fournissant une gestion et une surveillance unifiées des accès sur plusieurs plateformes.

Et ensuite ?

Développez la croissance de votre SaaS et vos compétences en leadership. Abonnez-vous à notre newsletter pour recevoir les dernières perspectives de CTOs et de leaders technologiques en devenir. Profitez de nos guides, ressources et stratégies d’experts pour évoluer et diriger plus efficacement !