Meilleures solutions CASB : sélection rapide

Ces outils, qui intègrent à la fois des mesures sur les endpoints et via API selon les cas d’usage, répondent spécifiquement à la recrudescence de cyberattaques ciblant des applications SaaS comme Microsoft Cloud App Security. Ayant parcouru de nombreux fournisseurs de solutions CASB, je peux attester de leur rôle essentiel dans le renforcement de votre posture de sécurité. Avec l’authentification unique (SSO) et la tokenisation, il ne s’agit pas simplement d’un autre logiciel : vous équipez vos applications cloud d’un véritable garde du corps numérique.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Résumé des meilleures solutions CASB

Ce tableau comparatif récapitule les informations tarifaires de mes principales sélections de solutions CASB pour vous aider à trouver la plus adaptée à votre budget et à vos besoins métier.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Idéal pour les fonctionnalités unifiées SIEM, DLP et CASB | Démo gratuite disponible | Tarification sur demande | Website | |

| 2 | Idéal pour l'analyse du comportement des utilisateurs | Essai gratuit + démo gratuite disponibles | Tarification sur demande | Website | |

| 3 | Idéal pour l’analyse du comportement des utilisateurs | Not available | À partir de $8/utilisateur/mois (facturé annuellement) + $40 de frais de base par mois | Website | |

| 4 | Idéal pour une protection complète contre les menaces | Not available | À partir de $10/utilisateur/mois (facturé annuellement) + $50 de frais de base par mois | Website | |

| 5 | Meilleur pour la détection avancée des menaces | Not available | À partir de 13 $/utilisateur/mois (facturé annuellement) | Website | |

| 6 | Idéal pour les outils de messagerie et de collaboration | Not available | À partir de 9 $/utilisateur/mois (facturé annuellement) | Website | |

| 7 | Meilleur pour les déploiements multi-cloud | Not available | À partir de 12 $/utilisateur/mois (facturé annuellement) | Website | |

| 8 | Idéal pour une sécurité et une sauvegarde e-mail complètes | Essai gratuit de 14 jours | À partir de $10/utilisateur/mois (facturation annuelle) | Website | |

| 9 | Idéal pour un contrôle granulaire du cloud | Non disponible | À partir de $10/utilisateur/mois (facturé annuellement) | Website | |

| 10 | Idéale pour la sécurité cloud orientée mobilité | Not available | À partir de 6 $/utilisateur/mois (facturé annuellement) | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis sur les meilleures solutions CASB

Vous trouverez ci-dessous mes synthèses détaillées des meilleures solutions CASB ayant intégré ma sélection. Mes avis offrent un aperçu approfondi des fonctionnalités clés, des avantages et inconvénients, des intégrations et des cas d’utilisation idéaux de chaque outil pour vous aider à choisir celui qui vous convient le mieux.

Idéal pour les fonctionnalités unifiées SIEM, DLP et CASB

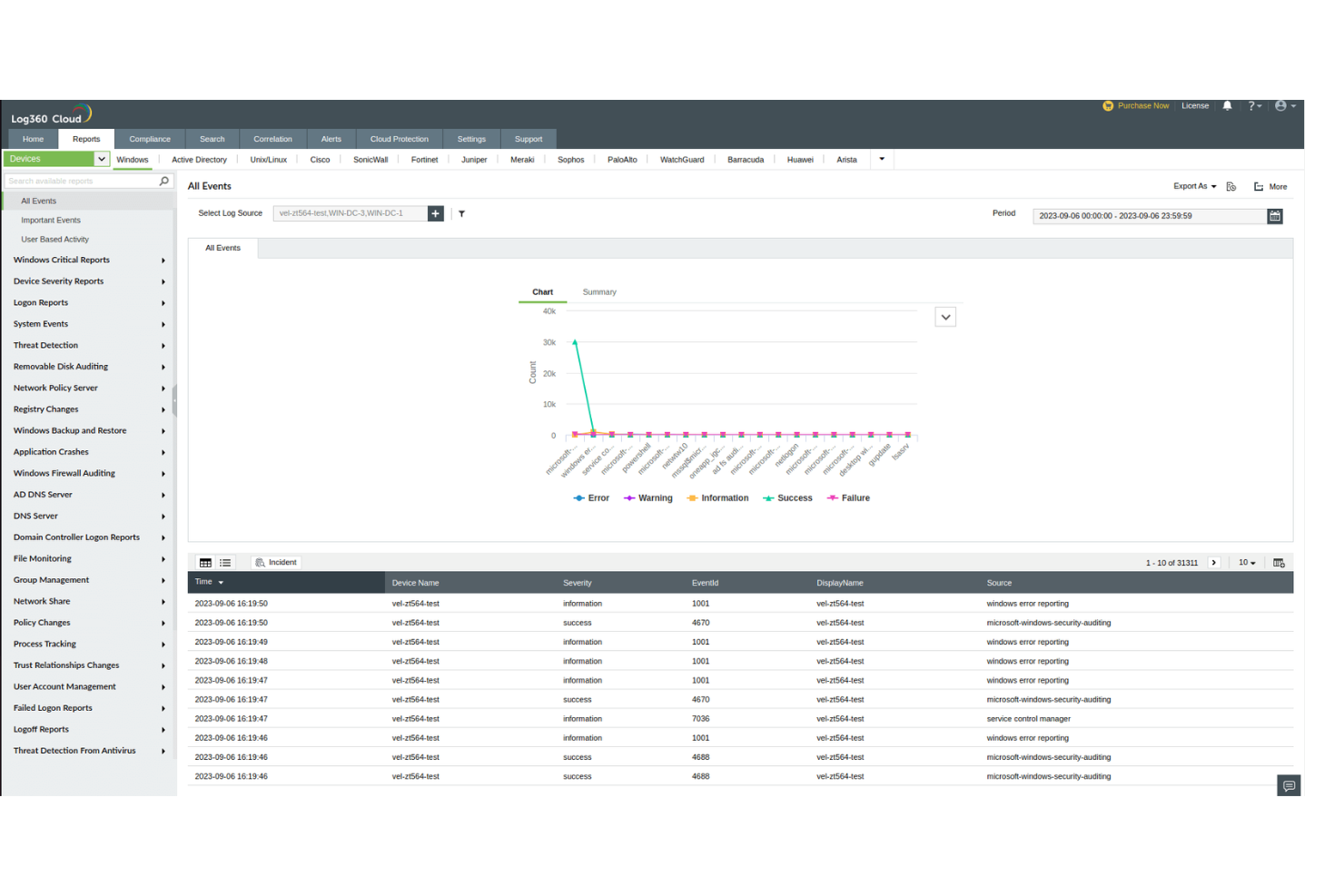

ManageEngine Log360 est une solution complète de gestion des informations et des événements de sécurité (SIEM) conçue pour renforcer la sécurité organisationnelle.

Pourquoi j'ai choisi ManageEngine Log360 :

J'apprécie l'approche unifiée de Log360, qui combine SIEM, prévention de la perte de données (DLP) et fonctions CASB. Cette intégration garantit que tous les aspects de la sécurité sont couverts, de la détection des menaces et de l'atténuation des attaques jusqu'à la gestion de la conformité et la recherche proactive de menaces.

Fonctionnalités et intégrations remarquables :

L'analyse du comportement des utilisateurs et des entités (UEBA) de ManageEngine Log360 utilise l'apprentissage automatique pour identifier les menaces internes en analysant les comportements des utilisateurs et des entités. De plus, l'analytique de sécurité en temps réel de la plateforme offre une surveillance continue des ressources réseau pour une détection immédiate des menaces. Les intégrations incluent Microsoft Exchange, Amazon Web Services (AWS), Microsoft Entra ID, Microsoft Azure et Active Directory.

Pros and Cons

Pros:

- Excellente visibilité à travers les systèmes

- Efficace pour l’audit à tous les niveaux informatiques d’une organisation

- Assure une surveillance et des alertes en temps réel

Cons:

- La mise en place initiale peut être complexe

- Problèmes de performance potentiels avec de gros volumes de données

New Product Updates from ManageEngine Log360

ManageEngine Log360 Adds New Log Source Integrations

ManageEngine Log360 introduced new integration support for NetFlow Analyzer and Firewall Analyzer, along with enhanced audit log parsing for OpManager products. The updates help teams centralize log collection and improve monitoring and analysis workflows. For more information, visit ManageEngine Log360's official site.

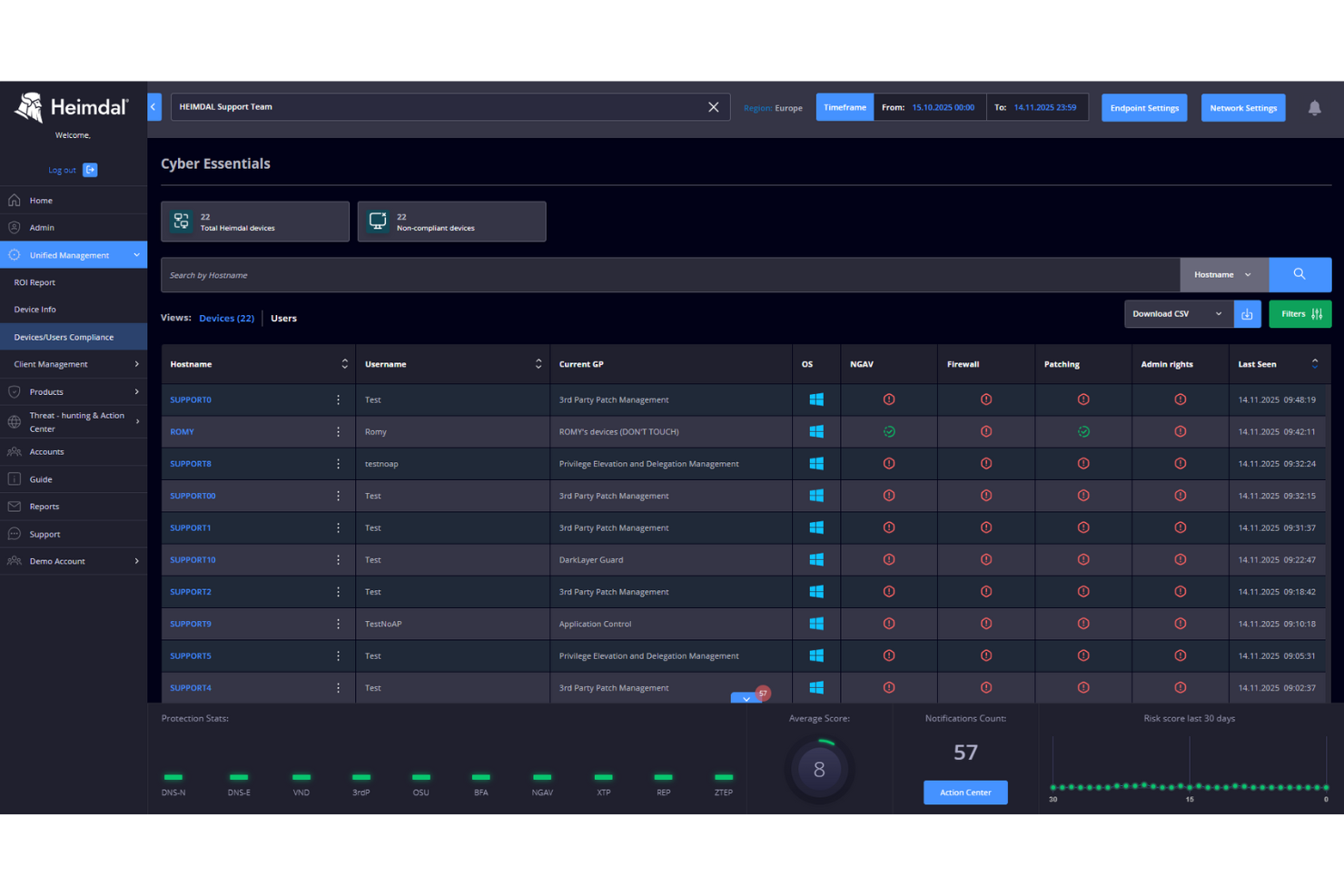

La solution Cloud Access Security Broker (CASB) de Heimdal est conçue pour répondre aux besoins des entreprises souhaitant renforcer la sécurité de leur environnement cloud. Elle permet aux organisations de garder le contrôle sur les applications cloud tout en assurant la sécurité des données et la conformité réglementaire. En offrant une visibilité sur l’utilisation du cloud et une protection contre les menaces, Heimdal séduit des secteurs tels que la santé, le gouvernement et l’éducation, qui nécessitent des mesures strictes de gouvernance et de conformité des données.

Pourquoi j'ai choisi Heimdal

J'ai choisi Heimdal pour sa capacité unique à offrir une visibilité complète et une protection contre les menaces au sein des environnements cloud. La solution CASB de Heimdal renforce la sécurité grâce à l’Analyse du Comportement des Utilisateurs et des Entités (UEBA), permettant de détecter les actions non autorisées et d’appliquer des règles d’accès conditionnel. De plus, ses fonctionnalités de sécurité des données mettent l’accent sur la prévention contre la perte de données (DLP), assurant des contrôles stricts pour les données au repos et en transit, ce qui s’avère crucial pour les organisations soumises à des exigences de conformité.

Fonctionnalités clés de Heimdal

En plus de ses puissantes capacités CASB, Heimdal propose plusieurs fonctionnalités clés qui augmentent sa valeur en tant que solution de sécurité cloud.

- Analyse du comportement des utilisateurs : Surveille les activités des utilisateurs afin de détecter les anomalies et de prévenir tout accès non autorisé.

- Détection des usages IT parallèles (Shadow IT) : Identifie les applications non approuvées et fournit des informations sur l’utilisation du cloud.

- Prévention contre la fuite de données : Protège les données sensibles en surveillant et en contrôlant leur circulation dans les environnements cloud.

- Accès conditionnel : Applique des politiques d’accès en fonction du rôle et du contexte utilisateur, garantissant que seules les personnes autorisées accèdent aux données.

Intégrations Heimdal

Les intégrations natives ne sont pas actuellement répertoriées par Heimdal ; cependant, la plateforme prend en charge les intégrations personnalisées via API.

Pros and Cons

Pros:

- Automatise la gestion des correctifs sur les terminaux

- Détection avancée des vulnérabilités et des menaces

- Visibilité détaillée sur les actifs et les licences

Cons:

- Aucune intégration native disponible

- L’interface nécessite une phase d’apprentissage

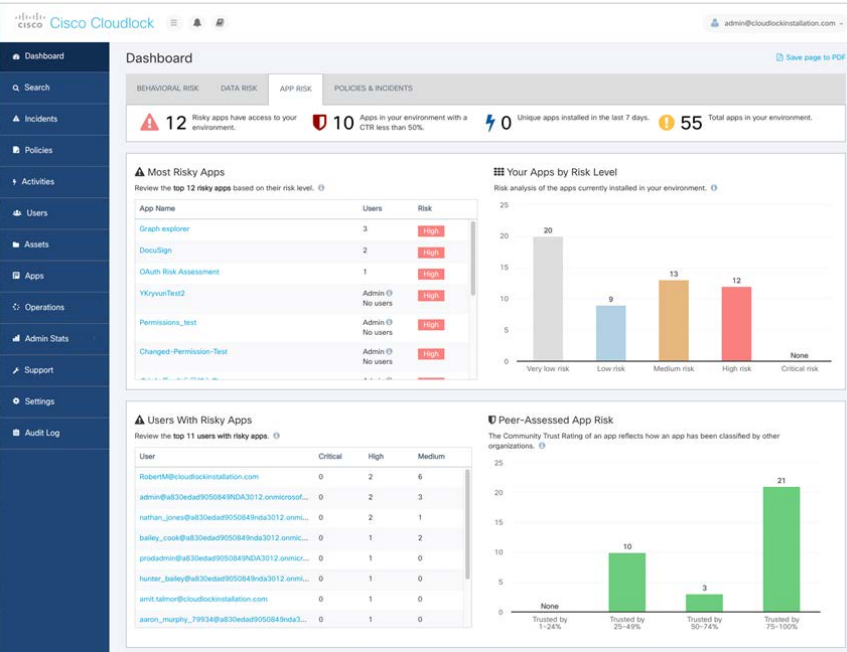

Cisco Cloudlock prend une longueur d'avance dans la course au CASB en offrant des analyses perspicaces du comportement des utilisateurs, transformant les données en informations exploitables. À mesure que les menaces en cybersécurité deviennent plus sophistiquées, la compréhension du comportement des utilisateurs devient primordiale, et c’est là que Cloudlock excelle.

Pourquoi j'ai choisi Cisco Cloudlock :

Mon parcours pour déterminer les meilleures solutions CASB m'a amené à évaluer de nombreux outils, mais l'approche centrée sur l’utilisateur de Cloudlock était sans égale. Sur le marché des CASB, il s'est imposé comme le leader pour fournir des informations sur les activités et anomalies des utilisateurs. Après de nombreuses réflexions et comparaisons, j’ai jugé qu’il était le « Meilleur pour l’analyse du comportement des utilisateurs » grâce à sa profondeur incomparable dans la compréhension et l’analyse des habitudes d’utilisation.

Fonctionnalités et intégrations phares :

Cloudlock se distingue par son User and Entity Behavior Analytics (UEBA) qui détecte et répond aux comportements anormaux des entités. À cela s’ajoute son Cybersecurity Orchestrator, qui automatise les politiques sur plusieurs clouds. Enfin, ses intégrations sont vastes, incluant notamment Salesforce, Dropbox et ServiceNow, entre autres.

Pros and Cons

Pros:

- Grand nombre d’intégrations tierces

- Orchestration automatisée des politiques

- Analyses approfondies du comportement utilisateur

Cons:

- Nécessite des ressources dédiées pour une utilisation complète

- Frais de base en plus du coût par utilisateur

- Peut nécessiter une courbe d’apprentissage plus importante

McAfee MVISION Cloud s'impose comme une référence puissante dans le secteur de la sécurité cloud, spécialisée dans la protection des organisations contre les menaces potentielles dans la sphère numérique. À mesure que les technologies cloud évoluent, la complexité des menaces s'accroît également, et MVISION Cloud s'est positionné comme un rempart fiable face à ces défis.

Pourquoi j'ai choisi McAfee MVISION Cloud :

Dans l'immense offre de solutions CASB, McAfee MVISION Cloud a retenu mon attention grâce à son engagement total en matière de protection contre les menaces. En comparant et évaluant divers outils, j'ai constaté que MVISION Cloud se démarquait continuellement par ses capacités robustes et son historique éprouvé. Je l'ai sélectionné comme 'Meilleur pour une protection complète contre les menaces' car, selon moi, il dépasse les attentes en s'assurant que chaque zone de vulnérabilité potentielle soit prise en compte.

Fonctionnalités et intégrations remarquables :

McAfee MVISION Cloud bénéficie d'une architecture multi-mode qui s'intègre à de nombreux services cloud, offrant des modes API, proxy direct et proxy inversé. Elle est particulièrement remarquable pour ses fonctions de prévention des pertes de données et sa protection contre les menaces en temps réel, garantissant la sécurité des données sensibles. Parmi les principales intégrations figurent les plus grands fournisseurs SaaS, PaaS et IaaS, ce qui en fait un choix polyvalent pour les organisations utilisant différents types de plateformes cloud.

Pros and Cons

Pros:

- Capacités complètes de prévention des pertes de données

- Large éventail d'intégrations de services cloud

- Mécanismes de protection contre les menaces robustes

Cons:

- Nécessite la maîtrise de configurations avancées pour une performance optimale

- Le tarif peut être élevé pour les petites entreprises

- La configuration initiale peut être complexe pour les débutants

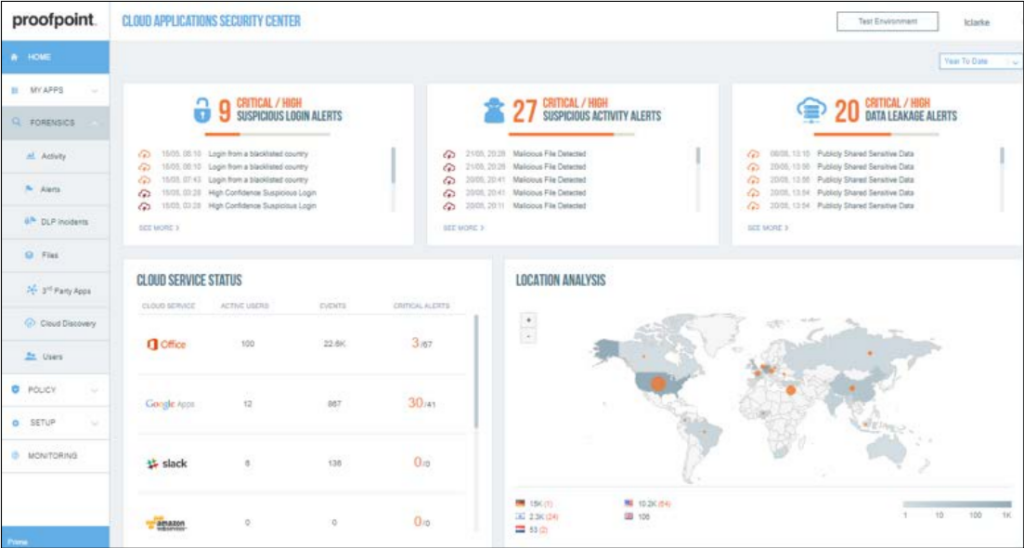

Proofpoint Cloud App Security Broker (CASB) est conçu pour les organisations qui privilégient la détection proactive des menaces. Alors que la plupart des CASB proposent une certaine forme d'atténuation des menaces, les techniques avancées de Proofpoint le distinguent.

Pourquoi j'ai choisi Proofpoint Cloud App Security Broker :

En explorant divers outils CASB, la capacité de Proofpoint à détecter les menaces avancées était indéniable. Ma sélection s’est fondée sur son aptitude à discerner et à contrer même les menaces les plus subtiles. Cette compétence, selon moi, en fait le « Meilleur pour la détection avancée des menaces ».

Fonctionnalités et intégrations remarquables :

Proofpoint offre une visibilité approfondie sur le shadow IT, ainsi que des mesures sophistiquées de protection des données. Son intelligence contre les menaces, alimentée par des heuristiques avancées, est remarquable. En termes d’intégration, il prend en charge les principales plateformes telles qu’Office 365, Dropbox et Salesforce.

Pros and Cons

Pros:

- Heuristiques avancées contre les menaces

- Visibilité complète sur le shadow IT

- Prend en charge un large éventail de plateformes populaires

Cons:

- Peut être plus coûteux que certaines alternatives

- Peut être complexe pour les petites équipes

- Courbe d'apprentissage potentiellement plus abrupte

Idéal pour les outils de messagerie et de collaboration

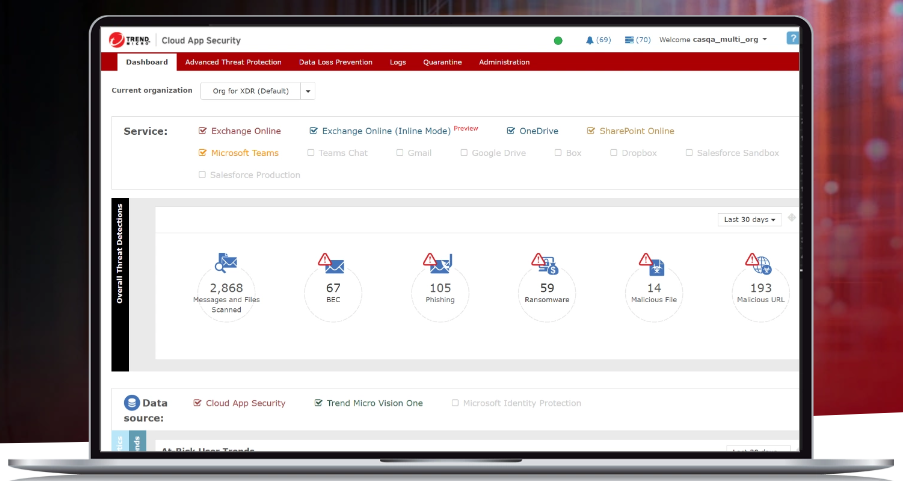

Trend Micro Cloud App Security se concentre principalement sur le renforcement de la sécurité des plateformes de messagerie électronique et de collaboration contre les menaces potentielles. Consciente de l’omniprésence et de l’importance des outils d’email et de collaboration en équipe dans l’espace de travail moderne, cette solution offre une protection spécialisée pour ces canaux.

Pourquoi j’ai choisi Trend Micro Cloud App Security :

J’ai sélectionné Trend Micro Cloud App Security car son engagement envers la sécurité des emails et des outils collaboratifs est manifeste. Lors de l’évaluation et de la comparaison de divers outils, l’approche ciblée de cette plateforme vis-à-vis de ces domaines spécifiques l’a clairement distinguée de la concurrence. C’est pourquoi je considère qu’elle mérite pleinement son étiquette « Idéal pour les outils de messagerie et de collaboration ».

Fonctionnalités et intégrations remarquables :

Parmi les principales fonctionnalités figurent la protection avancée contre les menaces pour les emails, l’analyse sandbox des malwares et la détection des exploits de documents. De plus, ses intégrations couvrent des plateformes telles que Microsoft Office 365, Google Workspace et Dropbox.

Pros and Cons

Pros:

- Protection dédiée contre les menaces par email

- Analyse sandbox efficace

- S’intègre aux principales plateformes collaboratives

Cons:

- Principalement axé sur la messagerie électronique et peut manquer de fonctionnalités CASB plus étendues

- Courbe d’apprentissage potentielle pour les nouveaux utilisateurs

- Intégrations limitées en dehors des outils de collaboration

Palo Alto Networks Prisma Access sert de point d'ancrage essentiel pour naviguer dans les eaux complexes des environnements multi-cloud. Avec la diversité des services cloud dans les entreprises actuelles, cet outil propose une solution centralisée permettant de garder chaque déploiement cloud sous contrôle.

Pourquoi j'ai choisi Palo Alto Networks Prisma Access :

Après avoir examiné et comparé différentes solutions CASB, j'ai trouvé que Prisma Access se distinguait pour les organisations utilisant plusieurs plateformes cloud. Ma décision a été influencée par son architecture unique, qui répond non seulement aux besoins des déploiements cloud singuliers, mais excelle également dans les environnements multi-cloud. C'est pourquoi je l'ai qualifié de « Meilleur pour les déploiements multi-cloud » en raison de son agilité à harmoniser et sécuriser des infrastructures cloud variées.

Fonctionnalités et intégrations remarquables :

Prisma Access propose un modèle de politique de sécurité cohérent, quel que soit l'environnement cloud. Il se distingue par ses capacités SASE (secure access service edge), qui combinent les services réseau et de sécurité avec des capacités de WAN. Concernant les intégrations, il s'adapte parfaitement aux principaux fournisseurs cloud, garantissant la compatibilité avec AWS, Azure et Google Cloud.

Pros and Cons

Pros:

- Harmonise la sécurité sur plusieurs clouds

- Application cohérente des politiques

- Intégration avec les principaux fournisseurs cloud

Cons:

- Peut être excessif pour les entreprises sur un seul cloud

- Courbe d'apprentissage pour les nouveaux utilisateurs

- La tarification peut ne pas convenir aux start-ups

Barracuda se positionne à l'avant-garde de la protection des communications par e-mail et assure la récupération des données grâce à ses mécanismes de sauvegarde robustes. Reconnue pour son accent sur la protection des e-mails, la plateforme se distingue par son engagement en matière de sécurité et de sauvegarde, là où la plupart des outils se spécialisent généralement dans l'un ou l'autre.

Pourquoi j'ai choisi Barracuda :

J'ai choisi Barracuda après avoir soigneusement évalué et comparé la solution à d'autres options, principalement pour son approche biface de la gestion des e-mails. Alors que de nombreuses solutions ne se concentrent que sur la sécurité ou la sauvegarde, Barracuda permet aux organisations de communiquer en toute confiance, sans craindre les violations de données, tout en ayant l'assurance d'une récupération des informations. Cette double fonctionnalité fait que, selon moi, Barracuda est la meilleure option pour une sécurité et une sauvegarde e-mail complètes.

Fonctionnalités remarquables et intégrations :

Barracuda se distingue par sa stratégie de défense multicouche contre le phishing, les malwares et les ransomwares. Autre point fort : ses politiques de rétention granulaire, qui offrent des options de sauvegarde et de restauration des données particulièrement flexibles. Grâce à une intégration transparente avec les principales plateformes de messagerie, Barracuda veille à ce que, même dans des environnements multiplateformes, les données restent sécurisées et récupérables.

Pros and Cons

Pros:

- Options de sauvegarde et de restauration granulaires

- Capacités d'intégration avec les principales plateformes de messagerie

- Protection complète contre une variété de menaces par e-mail

Cons:

- Nécessite des connaissances techniques pour les configurations avancées

- Certaines fonctionnalités peuvent être excessives pour les très petites entreprises

- Courbe d'apprentissage potentielle pour les nouveaux utilisateurs d'outils de sécurité e-mail

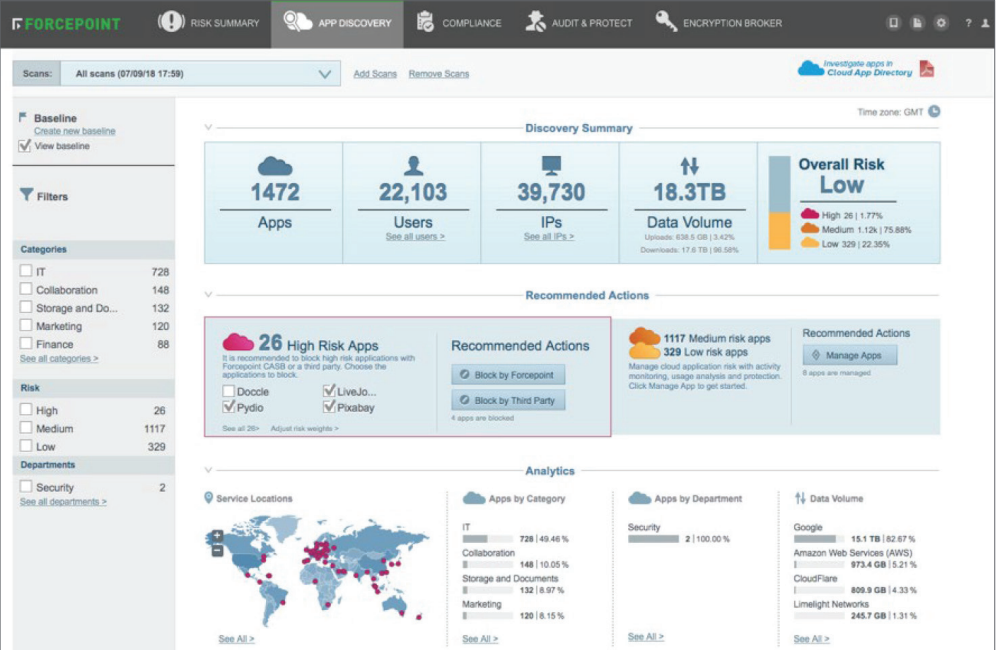

Au cœur de sa proposition, Forcepoint offre des mesures de sécurité robustes pour les déploiements dans le cloud, mais là où il excelle véritablement, c'est dans le contrôle minutieux du cloud. Naviguer dans l'immense écosystème du cloud exige une précision fine, et Forcepoint répond parfaitement à cet impératif.

Pourquoi j'ai choisi Forcepoint :

En examinant les options CASB, l'engagement de Forcepoint envers un contrôle granulaire s'est clairement démarqué. À mon avis, après avoir comparé et évalué différentes plateformes, il est devenu évident que Forcepoint propose l'un des mécanismes de contrôle du cloud les plus détaillés. Cette capacité intrinsèque a justifié ma conclusion selon laquelle il est « Idéal pour un contrôle granulaire du cloud ».

Fonctionnalités et intégrations remarquables :

Forcepoint propose notamment la prévention de la perte de données contextuelle et une protection avancée contre les menaces. De plus, son système d'évaluation adaptative des risques impressionne constamment. Côté intégrations, Forcepoint s'imbrique parfaitement avec des plateformes comme AWS, Microsoft Azure et Google Cloud.

Pros and Cons

Pros:

- Contrôle détaillé du cloud.

- Mécanismes de sécurité contextuels.

- Intégration complète avec les principaux fournisseurs cloud.

Cons:

- Peut s'avérer complexe pour les utilisateurs basiques.

- Peut être surdimensionné pour les petites organisations.

- Les fonctionnalités avancées peuvent nécessiter une formation.

À une époque où les appareils mobiles sont de plus en plus essentiels aux opérations des entreprises, Lookout, anciennement (CipherCloud), se concentre sur la fourniture de solutions de sécurité cloud adaptées à ces appareils. Comprenant les vulnérabilités spécifiques et les besoins particuliers des écosystèmes mobiles, Lookout propose une suite conçue principalement pour ces plateformes.

Pourquoi j'ai choisi Lookout :

J'ai sélectionné Lookout pour cette liste en raison de son accent évident sur la sécurité axée sur le mobile. Parmi la multitude d'outils que j'ai examinés, l'approche de Lookout, spécifiquement développée pour les environnements mobiles, l'a distingué des autres. Compte tenu de cet axe, j'ai déterminé que Lookout est la solution « Idéale pour la sécurité cloud orientée mobilité ».

Fonctionnalités remarquables & intégrations :

Lookout se distingue avec des fonctionnalités telles que la surveillance continue de l'état, la protection contre le phishing et la sécurité post-périmètre. En matière d'intégrations, il s'adapte parfaitement aux principaux systèmes d'exploitation mobiles, y compris Android et iOS, et prend également en charge les plateformes de gestion des appareils mobiles.

Pros and Cons

Pros:

- Spécialisé dans la sécurité des appareils mobiles

- Protection antiphishing complète

- Compatible avec les principaux OS mobiles et plateformes de gestion

Cons:

- Risque de manque de fonctionnalités avancées pour postes de travail

- Complexité potentielle pour les utilisateurs novices

- Peut être difficilement adaptable à de très grandes entreprises

Autres solutions CASB

Voici une liste d’autres solutions CASB que j’ai présélectionnées, même si elles n’ont pas atteint le haut de la liste. Elles méritent tout de même de s’y intéresser.

- CloudCodes

Idéal pour les environnements BYOD

- Saviynt

Idéale pour la gouvernance et la gestion des identités

- ManagedMethods

Meilleur pour la visibilité des applications cloud

- CensorNet

Meilleur pour une plateforme de sécurité unifiée

Critères de sélection des solutions CASB

Pour sélectionner les meilleures solutions CASB à inclure dans cette liste, j'ai pris en compte les besoins courants des acheteurs et leurs difficultés principales comme la sécurité des données et la conformité réglementaire. J’ai également utilisé le cadre suivant pour garantir une évaluation structurée et équitable :

Fonctionnalité principale (25 % de la note globale)

Pour figurer dans cette sélection, chaque solution devait répondre à ces cas d’usages communs :

- Protection des données sensibles

- Surveillance de l’activité des utilisateurs

- Application des politiques de sécurité

- Gestion des applications cloud

- Garantie de conformité

Fonctionnalités distinctives supplémentaires (25 % de la note globale)

Pour affiner la sélection, j’ai aussi recherché des caractéristiques uniques, telles que :

- Intégration à des outils d’intelligence sur les menaces

- Réaction automatisée aux incidents

- Analyses de données en temps réel

- Analyse avancée du comportement utilisateur

- Prise en charge multicloud

Facilité d’utilisation (10 % de la note globale)

Pour évaluer l’ergonomie de chaque système, j’ai pris en compte les points suivants :

- Interface intuitive

- Facilité de navigation

- Tableaux de bord personnalisables

- Accès rapide aux fonctionnalités

- Courbe d’apprentissage réduite

Onboarding (10 % de la note globale)

Pour évaluer l’expérience d’intégration sur chaque plateforme, j’ai pris en considération les points suivants :

- Disponibilité de vidéos de formation

- Visites interactives du produit

- Accès aux webinaires

- Documentation complète

- Présence de chatbots pour l'accompagnement

Support client (10% du score total)

Pour évaluer les services d'assistance client de chaque fournisseur de logiciels, j'ai pris en compte les éléments suivants :

- Disponibilité d'une assistance 24h/24 et 7j/7

- Canaux d'assistance multiples

- Réactivité face aux demandes

- Accès à une base de connaissances

- Options d'assistance personnalisée

Rapport qualité/prix (10% du score total)

Pour évaluer le rapport qualité/prix de chaque plateforme, j'ai pris en compte les éléments suivants :

- Tarifs compétitifs

- Formules d'abonnement flexibles

- Transparence des prix

- Réductions pour les engagements à long terme

- Inclusion des fonctionnalités essentielles dans les formules de base

Avis clients (10% du score total)

Pour avoir une idée de la satisfaction globale des clients, j'ai pris en compte les éléments suivants lors de la lecture des avis :

- Retours positifs sur les fonctionnalités

- Retours sur la fiabilité et la disponibilité

- Commentaires sur la facilité d'utilisation

- Satisfaction vis-à-vis du support client

- Valeur perçue par les utilisateurs

Comment choisir une solution CASB

Il est facile de se perdre dans de longues listes de fonctionnalités et des structures tarifaires complexes. Pour vous aider à rester concentré tout au long de votre processus de sélection logicielle, voici une liste de contrôle des facteurs à garder à l'esprit :

| Facteur | À prendre en compte |

|---|---|

| Scalabilité | La solution peut-elle évoluer avec votre équipe ? Pensez aux besoins futurs et à la capacité du logiciel à gérer une augmentation des données et des utilisateurs sans difficulté. |

| Intégrations | Est-ce qu'il s'intègre bien avec vos outils existants ? Cherchez des connexions fluides avec les logiciels que votre équipe utilise déjà pour éviter les perturbations. |

| Personnalisation | Pouvez-vous l'adapter à vos besoins ? Vérifiez que la solution propose des options permettant de modifier les workflows et les paramètres pour correspondre à vos processus. |

| Facilité d'utilisation | L'interface est-elle conviviale ? Un design simple réduit la courbe d'apprentissage et aide votre équipe à être rapidement opérationnelle. |

| Mise en œuvre et intégration | Combien de temps pour démarrer ? Vérifiez si le fournisseur accompagne lors de l'installation et fournit des ressources comme des guides et tutoriels. |

| Coût | Est-ce adapté à votre budget ? Regardez au-delà du prix affiché ; considérez les coûts cachés comme la maintenance, le support et les éventuelles mises à niveau. |

| Garanties de sécurité | Vos données et systèmes sont-ils protégés ? Vérifiez que la solution dispose de mesures de sécurité solides telles que le chiffrement et des mises à jour régulières pour se défendre contre les menaces. |

| Exigences de conformité | Répond-elle aux normes réglementaires ? Assurez-vous qu'elle soit conforme aux réglementations spécifiques à votre secteur. |

Qu'est-ce qu'une solution CASB ?

Les solutions CASB sont des outils qui aident les organisations à sécuriser leurs services cloud et leurs données. Les professionnels de l'informatique, les équipes de sécurité et les responsables de la conformité utilisent généralement ces outils pour protéger les informations sensibles et garantir le respect des réglementations. Les fonctionnalités comme la protection des données, le suivi de l'activité des utilisateurs et l'application des politiques permettent de maintenir la sécurité et de gérer efficacement les applications cloud. Globalement, ces outils offrent un soutien essentiel en matière de sécurité et de conformité pour les entreprises qui utilisent des services cloud.

Fonctionnalités

Lors de la sélection de solutions CASB, portez une attention particulière aux fonctionnalités clés suivantes :

- Protection des données : Protège les informations sensibles grâce au chiffrement et aux contrôles d'accès pour prévenir tout accès non autorisé.

- Surveillance de l'activité des utilisateurs : Suit et journalise les actions des utilisateurs afin de détecter les comportements suspects et de garantir la conformité avec les politiques de sécurité.

- Application des politiques : Applique de manière homogène les règles de sécurité à travers les applications telles que les plateformes de protection des charges de travail cloud pour garantir la conformité et protéger l'intégrité des données.

- Renseignement sur les menaces : S'intègre aux flux de renseignements sur les menaces pour identifier et répondre en temps réel aux potentielles menaces de sécurité.

- Analyses en temps réel : Fournit des informations sur l'utilisation des données et les incidents de sécurité, aidant les équipes à prendre des décisions éclairées rapidement.

- Prise en charge multi-cloud : Garantit la compatibilité et la sécurité sur différentes plateformes cloud, permettant une flexibilité dans le choix des services cloud.

- Gestion de la conformité : Aide les organisations à se conformer aux réglementations sectorielles grâce à des outils pour l'audit et le suivi du statut de conformité.

- Tableaux de bord personnalisables : Propose des vues adaptées des indicateurs de sécurité et des alertes, permettant aux utilisateurs de se concentrer sur les informations les plus pertinentes.

- Réponse automatisée aux incidents : Offre des outils pour répondre automatiquement aux incidents de sécurité, réduisant les temps de réaction et atténuant les risques.

- Capacités d'intégration : Se connecte de manière transparente à l'infrastructure informatique existante et aux outils de sécurité, renforçant la sécurité et l'efficacité globales du système.

Avantages

La mise en place de solutions CASB offre de nombreux avantages à votre équipe et à votre entreprise. En voici quelques-uns auxquels vous pouvez vous attendre :

- Sécurité renforcée : Protège les données sensibles grâce au chiffrement et aux contrôles d'accès, réduisant ainsi les risques de violation.

- Conformité réglementaire : Aide à garantir le respect des réglementations sectorielles grâce à des outils de gestion de la conformité et des capacités de reporting.

- Visibilité améliorée : Offre des informations sur les activités des utilisateurs et l'utilisation des données, permettant un meilleur suivi et une gestion des services cloud.

- Réponse efficace aux menaces : Intègre le renseignement sur les menaces et la réponse automatisée aux incidents pour traiter rapidement les éventuelles menaces de sécurité.

- Flexibilité sur plusieurs plateformes : Prend en charge plusieurs environnements cloud, permettant une gestion facile de la sécurité sur différents services.

- Analyses personnalisables : Fournit des tableaux de bord et des analyses adaptés, aidant les équipes à se concentrer sur les indicateurs et alertes de sécurité pertinents.

- Réduction des coûts : Diminue les pertes financières potentielles causées par les violations de données et les amendes réglementaires en améliorant la posture de sécurité globale.

Coûts & Tarification

Choisir des solutions CASB nécessite de comprendre les différents modèles et formules tarifaires disponibles. Les coûts varient selon les fonctionnalités, la taille de l'équipe, les options complémentaires et d'autres critères. Le tableau ci-dessous résume les formules courantes, leurs prix moyens et les fonctionnalités typiques incluses dans les solutions CASB :

Tableau comparatif des formules pour les solutions CASB

| Type de formule | Prix moyen | Fonctionnalités courantes |

|---|---|---|

| Formule gratuite | $0 | Protection de base des données, surveillance limitée de l'activité des utilisateurs et support communautaire. |

| Formule individuelle | $5-$25/utilisateur/mois | Protection améliorée des données, surveillance de l'activité des utilisateurs et application de politiques de base. |

| Formule entreprise | $30-$60/utilisateur/mois | Protection des données, application des politiques, intégration du renseignement sur les menaces et analyses. |

| Formule grande entreprise | $70-$100/utilisateur/mois | Protection avancée des données, gestion complète de la conformité, analyses en temps réel et intégrations personnalisées. |

FAQ sur les solutions CASB

Voici quelques réponses aux questions courantes sur les solutions CASB :

Quels sont les quatre piliers du CASB ?

Les quatre piliers du CASB sont la visibilité, la conformité, la sécurité dans le cloud et la protection contre les menaces. Ces éléments vous aident à garder le contrôle sur vos données et applications dans le cloud, en veillant à ce qu’elles soient utilisées de manière sécurisée et en conformité avec les politiques de l’entreprise.

Quels sont les trois éléments essentiels pour une solution CASB complète ?

Une solution CASB complète doit inclure la visibilité, la conformité et la sécurité des données. Ces éléments permettent une approche globale de la gestion de la sécurité dans le cloud, afin de surveiller l’utilisation, d’appliquer les politiques et de protéger efficacement les données sensibles.

Quels sont les défis liés à la mise en œuvre d'un CASB ?

La mise en œuvre d’un CASB peut être complexe en raison de problématiques de montée en charge et de l’intégration avec les systèmes existants. Vous devez vous assurer que la solution peut gérer de grands volumes de données et fonctionner sur plusieurs plates-formes cloud. Pensez aussi à la simplicité du déploiement et à la gestion continue.

Comment évaluer l'évolutivité d'un fournisseur CASB ?

Pour évaluer l’évolutivité, vérifiez si le CASB peut traiter des quantités croissantes de données et d’utilisateurs à mesure que votre organisation se développe. Assurez-vous que le fournisseur prend en charge plusieurs environnements cloud et propose des options de déploiement flexibles pour adapter la solution à vos besoins évolutifs.

Et maintenant :

Si vous êtes en train d'évaluer des solutions CASB, contactez gratuitement un conseiller SoftwareSelect pour obtenir des recommandations personnalisées.

Vous remplissez un formulaire puis discutez brièvement afin qu’ils comprennent vos besoins spécifiques. Ensuite, vous recevrez une liste restreinte de logiciels à examiner. Ils vous accompagnent même tout au long de votre processus d’achat, notamment lors de la négociation des prix.