10 Liste des meilleurs systèmes de détection d'intrusions réseau

Un système de détection d'intrusions réseau (NIDS) aide les équipes de sécurité à repérer les activités réseau suspectes et à réagir rapidement avant qu'une attaque ne se propage.

Beaucoup d'équipes recherchent un NIDS lorsqu'elles sont confrontées à des problématiques telles qu’un trop grand nombre de faux positifs, une visibilité limitée sur le trafic est-ouest ou une détection trop lente des menaces avancées. Sans alertes claires et en temps voulu, il est facile de passer à côté de véritables attaques ou de perdre du temps à poursuivre des événements inoffensifs.

J’ai accompagné des équipes de sécurité dans le déploiement et le réglage fin de solutions NIDS qui trouvent réellement un équilibre entre détection et pragmatisme, s'intégrant aux processus existants sans ajouter de bruit inutile. Ce guide s'appuie sur ces expériences afin de vous aider à choisir un système qui renforce vos défenses et s'adapte à la façon de travailler de votre équipe.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Résumé des meilleurs systèmes de détection d'intrusions réseau

Ce tableau comparatif résume les détails tarifaires de mes principales sélections de systèmes de détection d’intrusions réseau pour vous aider à trouver celui qui conviendra le mieux à votre budget et aux besoins de votre entreprise.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Idéal pour la protection de cybersécurité native du cloud | Non | $8.99/user/month | Website | |

| 2 | Idéal pour une protection cybersécuritaire étendue | Not available | Non disponible publiquement | Website | |

| 3 | Idéal pour l'intelligence des menaces et la réponse | Not available | Non divulgué publiquement | Website | |

| 4 | Idéal pour la gestion des politiques de pare-feu | Démo gratuite disponible | À partir de $33/utilisateur/mois | Website | |

| 5 | Idéal pour l’atténuation des attaques DDoS | Not available | Non communiqué publiquement | Website | |

| 6 | Idéal pour la détection des menaces pilotée par l'IA | Non | Non communiqué publiquement | Website | |

| 7 | Idéal pour les passionnés d'open source | Non | $29.99/year | Website | |

| 8 | Idéal pour la gestion unifiée de la sécurité | Not available | Gratuit | Website | |

| 9 | Idéal pour la détection automatisée des attaques en temps réel | Non | Non disponible publiquement | Website | |

| 10 | Idéal pour une analyse réseau complète | Non | Gratuit | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis sur les meilleurs systèmes de détection d'intrusions réseau

Voici mes résumés détaillés des meilleurs systèmes de détection d’intrusions réseau qui figurent sur ma liste. Mes critiques proposent une analyse complète des principales fonctionnalités, avantages et inconvénients, intégrations et cas d’utilisation idéaux pour chaque outil afin de vous aider à trouver celui qui vous conviendra le mieux.

Idéal pour la protection de cybersécurité native du cloud

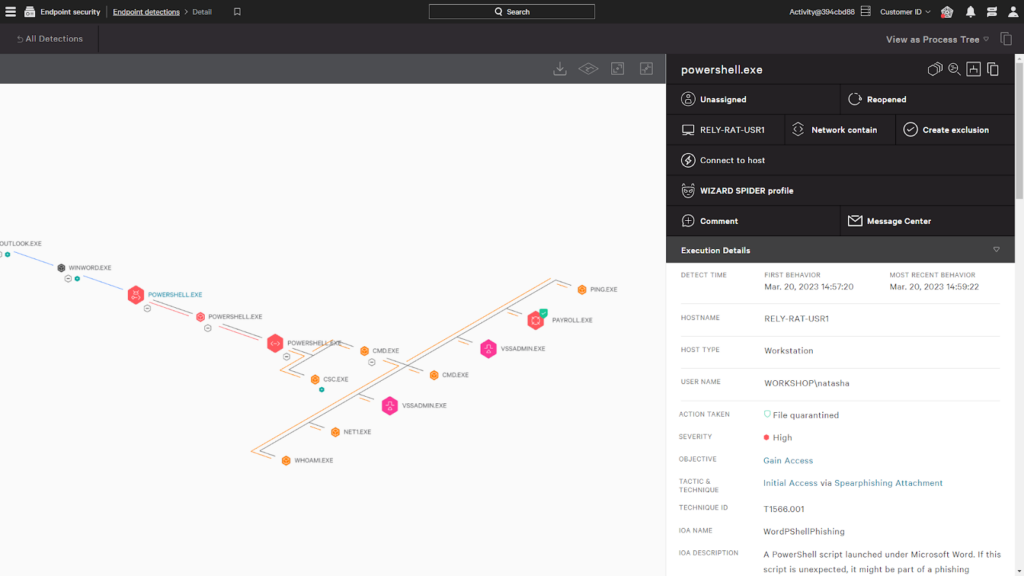

CrowdStrike Falcon est une plateforme de cybersécurité conçue pour offrir une protection complète native dans le cloud. Grâce à sa capacité à protéger les infrastructures basées sur le cloud contre diverses menaces informatiques, CrowdStrike Falcon est le choix idéal pour les organisations qui accordent la priorité à des défenses de cybersécurité robustes et natives du cloud.

Pourquoi j'ai choisi CrowdStrike Falcon :

J'ai choisi CrowdStrike Falcon car il met fortement l'accent sur une protection native du cloud. La capacité de l'outil à exploiter la puissance de l'IA pour détecter et contrer les menaces en temps réel lui confère une position unique par rapport aux autres solutions de cybersécurité. Par conséquent, c'est selon moi la « meilleure solution pour... » la protection de cybersécurité native du cloud.

Fonctionnalités remarquables et intégrations :

Parmi les fonctionnalités les plus importantes de CrowdStrike Falcon figurent la détection des menaces basée sur l'intelligence artificielle, la réponse aux menaces en temps réel et une visibilité complète sur les réseaux cloud. Il bénéficie également d'une architecture cloud qui le rend évolutif et facile à déployer. En matière d'intégrations, CrowdStrike Falcon peut se connecter à de nombreuses plates-formes et outils, notamment les principaux fournisseurs de cloud comme AWS, GCP et Azure, ainsi qu'à des solutions SIEM et des outils de gestion informatique.

Pros and Cons

Pros:

- Protection complète native du cloud

- Détection et réponse aux menaces en temps réel basée sur l'IA

- S'intègre avec une grande variété de plates-formes et d'outils

Cons:

- Le tarif peut être élevé pour les petites et moyennes entreprises

- Nécessite un engagement annuel pour la tarification

- Peut nécessiter des connaissances techniques avancées pour une utilisation efficace

Symantec Network Security, un produit de Broadcom, offre un ensemble complet de solutions de cybersécurité qui protègent l’ensemble du réseau d’une entreprise. Il propose une approche holistique de la sécurité réseau, ce qui en fait une solution optimale pour les organisations recherchant une protection cybersécuritaire à large spectre.

Pourquoi j'ai choisi Symantec Network Security :

Lors de mon évaluation, Symantec Network Security s’est démarqué par son approche globale et exhaustive de la cybersécurité. Contrairement à d’autres solutions qui peuvent se concentrer sur des aspects spécifiques de la sécurité, Symantec propose une suite d’outils variée pour une protection renforcée. Avec cette perspective complète à l’esprit, j’ai estimé que Symantec Network Security est « Idéal pour… » une protection cybersécuritaire étendue.

Fonctionnalités phares et intégrations :

Symantec Network Security propose une large gamme de fonctionnalités, dont la prévention des intrusions, le filtrage web et l’analyse des malwares. Il est reconnu pour ses capacités d’intégration avec une grande variété de systèmes, permettant aux entreprises de protéger leur infrastructure existante sans changements majeurs.

Pros and Cons

Pros:

- Propose un ensemble complet de solutions de cybersécurité

- Intégration transparente avec une variété de systèmes

- Forte attention portée à la fois sur la détection et la prévention des menaces

Cons:

- Aucune information tarifaire publique disponible

- Peut être trop complexe pour les petites organisations

- L’intégration avec des produits autres que Broadcom peut nécessiter une configuration supplémentaire

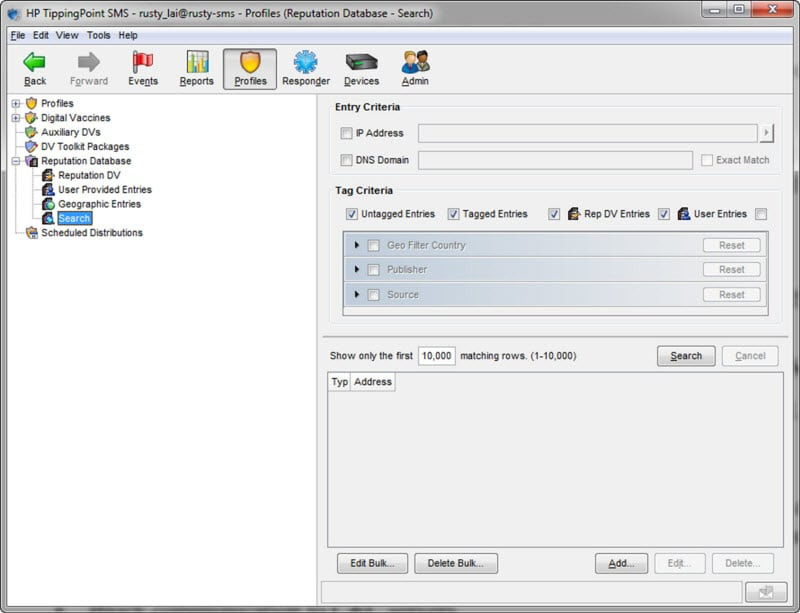

TippingPoint est une solution de sécurité réseau qui met l'accent sur une approche proactive de l'intelligence des menaces et de la réponse. Grâce à son système avancé de protection contre les menaces, TippingPoint peut identifier, analyser et réagir aux menaces potentielles en temps réel, ce qui en fait un excellent choix pour les organisations qui accordent la priorité à l'intelligence des menaces et à la réponse.

Pourquoi j'ai choisi TippingPoint :

Lors de mon processus de sélection, j'ai été impressionné par les capacités robustes de TippingPoint en matière d'intelligence des menaces et de réponse. Son approche proactive et son analyse en temps réel se démarquent dans le domaine de la sécurité réseau. En tenant compte de ces aspects, je suis convaincu que TippingPoint est le « Meilleur pour... » l'intelligence des menaces et la réponse.

Fonctionnalités remarquables et intégrations :

TippingPoint propose des fonctionnalités robustes telles que le système de protection contre les menaces et le service Digital Vaccine pour l'intelligence des menaces en temps réel. Il s'intègre parfaitement avec d'autres produits de sécurité de TrendMicro, offrant ainsi un système de défense interconnecté.

Pros and Cons

Pros:

- Approche proactive de l'intelligence des menaces et de la réponse

- Bonne intégration avec les autres produits TrendMicro

- Analyse et protection contre les menaces en temps réel

Cons:

- Les informations sur les tarifs ne sont pas publiquement disponibles

- Peut présenter une courbe d'apprentissage abrupte pour les débutants

- Absence d'intégrations avec des produits autres que TrendMicro

ManageEngine Firewall Analyzer est un outil de gestion des journaux de pare-feu qui vous aide à auditer les règles, surveiller l'activité VPN et proxy, et effectuer des vérifications de conformité—le tout sans nécessiter de matériel supplémentaire. Bien qu'il ne s'agisse pas d'un système classique de détection d'intrusion réseau (NIDS), il vous offre une visibilité sur le comportement du trafic et l'utilisation des règles, ce qui peut vous aider à repérer des schémas suspects et à renforcer la configuration de vos pare-feu en conséquence.

Pourquoi j'ai choisi ManageEngine Firewall Analyzer :

J'ai choisi cet outil pour les équipes qui souhaitent une compréhension approfondie du fonctionnement réel de leurs politiques de pare-feu. Si votre mission consiste à gérer une configuration multi-fournisseurs et à veiller à ce que les règles obsolètes ou trop permissives ne passent pas inaperçues, cet outil vous permet justement d’avoir cette visibilité. Il est également utile si vous devez fournir des rapports de conformité ou suivre les changements sur plusieurs appareils. À noter : bien qu'il prenne en charge les alertes en temps réel pour les modifications de configuration et les tendances d'utilisation, il n’analyse pas les paquets réseau bruts comme le ferait un NIDS.

Fonctionnalités et intégrations remarquables :

Firewall Analyzer vous permet de regrouper l'activité Internet par catégorie d'utilisateur (comme le streaming ou le partage de fichiers), signalant les comportements à risque élevé pour examen. Vous pouvez approfondir les journaux de sessions VPN par utilisateur ou groupe et obtenir également des données de bande passante pour les proxies. Pour les audits, il génère des rapports basés sur des standards comme PCI-DSS et ISO 27001. Il s'intègre à d'autres outils ManageEngine comme Log360, Endpoint Central, Patch Manager Plus et M365 Security Plus, vous offrant une pile de sécurité plus étendue si besoin.

Pros and Cons

Pros:

- Les capacités de surveillance en temps réel aident à identifier les schémas de trafic inhabituels

- Suivi VPN et gestion de la bande passante

- Fournit des analyses détaillées du trafic de pare-feu et de l'activité des utilisateurs

Cons:

- Temps de réponse plus longs aux correctifs pour les vulnérabilités des logiciels tiers

- Nécessite des mises à jour et une maintenance régulières

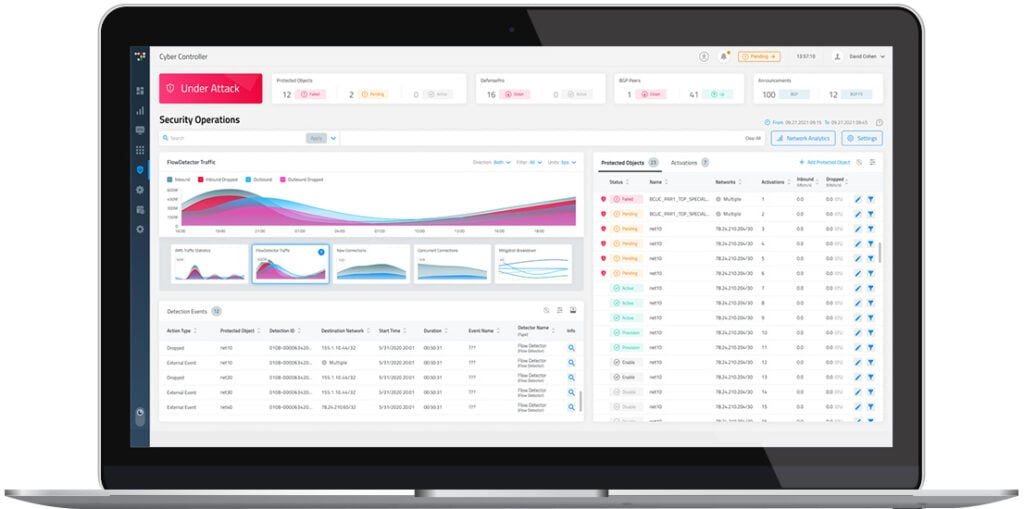

Radware DefensePro est une solution de cybersécurité reconnue, spécialisée dans l’atténuation des attaques par déni de service distribué (DDoS). Grâce à son objectif d’assurer une disponibilité ininterrompue des services, même en cas d’attaques DDoS sévères, elle s’impose comme un choix optimal pour les organisations cherchant une protection DDoS dédiée.

Pourquoi j’ai choisi Radware DefensePro :

J’ai sélectionné Radware DefensePro pour son approche dédiée et robuste visant à contrer les attaques DDoS. Sa capacité à détecter et à atténuer en temps réel des attaques DDoS multi-vecteurs la distingue nettement dans le paysage de la cybersécurité. Par conséquent, selon mon jugement, Radware DefensePro est la 'Meilleure solution pour...' les organisations souhaitant garantir la disponibilité des services lors d’attaques DDoS.

Fonctionnalités et intégrations remarquables :

Les principales caractéristiques de Radware DefensePro incluent la détection en temps réel des attaques DDoS, une protection multi-couches et une analyse des menaces alimentée par l’apprentissage automatique. La capacité du système à protéger contre une grande variété d’attaques, qu’elles soient volumétriques ou chiffrées, est impressionnante. En ce qui concerne les intégrations, Radware DefensePro peut être intégré à un écosystème de sécurité Radware plus large, en interfaçant avec des outils tels que Radware Alteon et AppWall pour une configuration de sécurité complète.

Pros and Cons

Pros:

- Protection dédiée contre les attaques DDoS multi-vecteurs

- Détection et atténuation des attaques en temps réel

- Peut s’intégrer à d’autres outils de sécurité Radware pour une approche de sécurité des données globale

Cons:

- Les informations tarifaires ne sont pas fournies de façon transparente

- Pourrait être trop spécialisé pour les organisations recherchant une solution de sécurité plus générale

- Ses fonctionnalités complètes peuvent entraîner une courbe d’apprentissage abrupte pour les utilisateurs

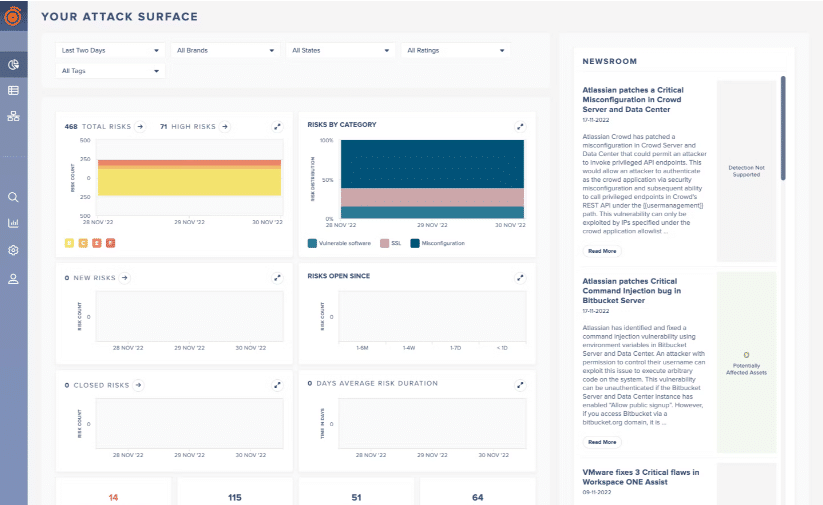

Darktrace offre une défense informatique à l'échelle de l'entreprise grâce à la technologie d'IA et à l'apprentissage automatique. Son focus sur l'IA auto-apprenante permet aux organisations de détecter les comportements réseau inhabituels et les menaces émergentes, ce qui en fait un choix idéal pour la détection proactive et pilotée par l'IA des menaces.

Pourquoi j'ai choisi Darktrace :

En sélectionnant Darktrace pour cette liste, j'ai pris en compte son approche unique de la détection des menaces, s'appuyant sur une IA auto-apprenante qui s'adapte et apprend du comportement de votre réseau. Cette technologie de réponse autonome lui permet de réagir aux menaces en quelques secondes, ce qui en fait un choix remarquable. À mon avis, Darktrace est « Idéal pour... » la détection des menaces pilotée par l'IA grâce à cette approche axée sur l'apprentissage automatique et la rapidité de réaction.

Fonctionnalités et intégrations remarquables :

Les fonctionnalités clés de Darktrace incluent son système immunitaire d'entreprise, qui apprend les « schémas de vie » normaux afin de détecter les écarts révélateurs d'une menace, ainsi que Darktrace Antigena, une solution de réponse pilotée par IA qui réagit aux menaces informatiques en cours. Concernant les intégrations, Darktrace peut fonctionner avec vos outils de sécurité existants, renforçant ainsi vos défenses en intégrant ses informations exploitant l'IA dans d'autres parties de votre écosystème de sécurité.

Pros and Cons

Pros:

- Utilise une IA auto-apprenante pour une détection adaptative des menaces

- La technologie de réponse autonome réagit en temps réel aux menaces

- Peut s'intégrer avec les outils de sécurité existants

Cons:

- La tarification n'est pas transparente

- Peut présenter une courbe d'apprentissage abrupte pour les utilisateurs non techniques

- Peut être disproportionné pour les petites organisations

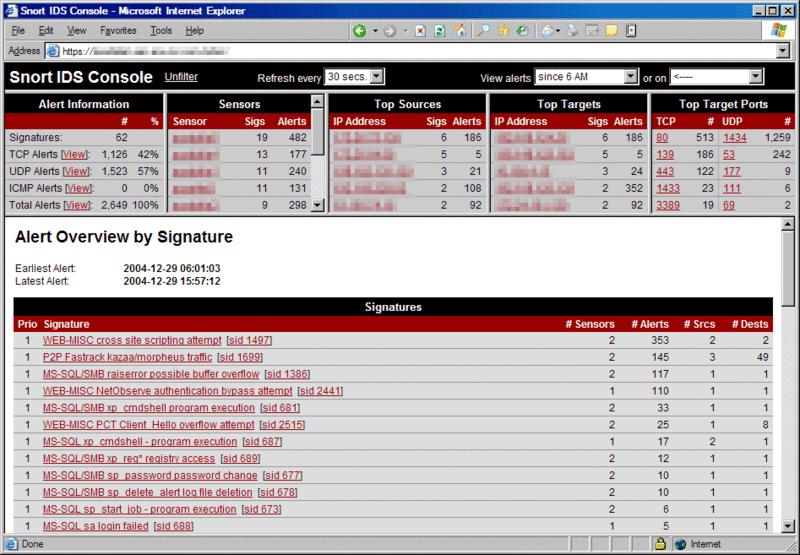

Snort est un puissant système de détection d'intrusions réseau open source qui inspecte le trafic réseau en temps réel afin de repérer d'éventuelles menaces. En tant qu'outil open source, Snort offre des fonctionnalités flexibles et personnalisables qui conviennent parfaitement aux utilisateurs expérimentés préférant garder le contrôle total sur la sécurité de leur réseau.

Pourquoi j'ai choisi Snort :

J'ai opté pour Snort en raison de sa grande maturité et de l'importante communauté qui le soutient, faisant de lui une solution éprouvée dans le domaine de la sécurité réseau open source. Son caractère ouvert donne aux utilisateurs la liberté d'adapter le système selon leurs besoins, pour une personnalisation difficile à égaler. C'est pourquoi je pense qu'il est le meilleur choix pour les passionnés de solutions open source appréciant la liberté et la flexibilité.

Fonctionnalités phares et intégrations :

Snort dispose d'un large éventail de fonctionnalités, notamment l'analyse du trafic en temps réel et l'enregistrement des paquets. Il utilise différentes méthodes de détection telles que les signatures, la détection par anomalies, et les techniques basées sur les politiques pour assurer une protection complète. Côté intégrations, Snort bénéficie de sa nature open source et affiche une grande compatibilité avec d'autres outils de sécurité. Sa flexibilité lui permet, par exemple, de bien fonctionner avec des solutions comme Security Onion et divers systèmes SIEM pour améliorer la détection et la réponse face aux menaces.

Pros and Cons

Pros:

- Forte communauté d'utilisateurs

- Personnalisation poussée

- Méthodes de détection complètes

Cons:

- Courbe d'apprentissage abrupte pour les débutants

- Nécessite une installation et une configuration manuelle

- Des ensembles de règles à jour sont payants

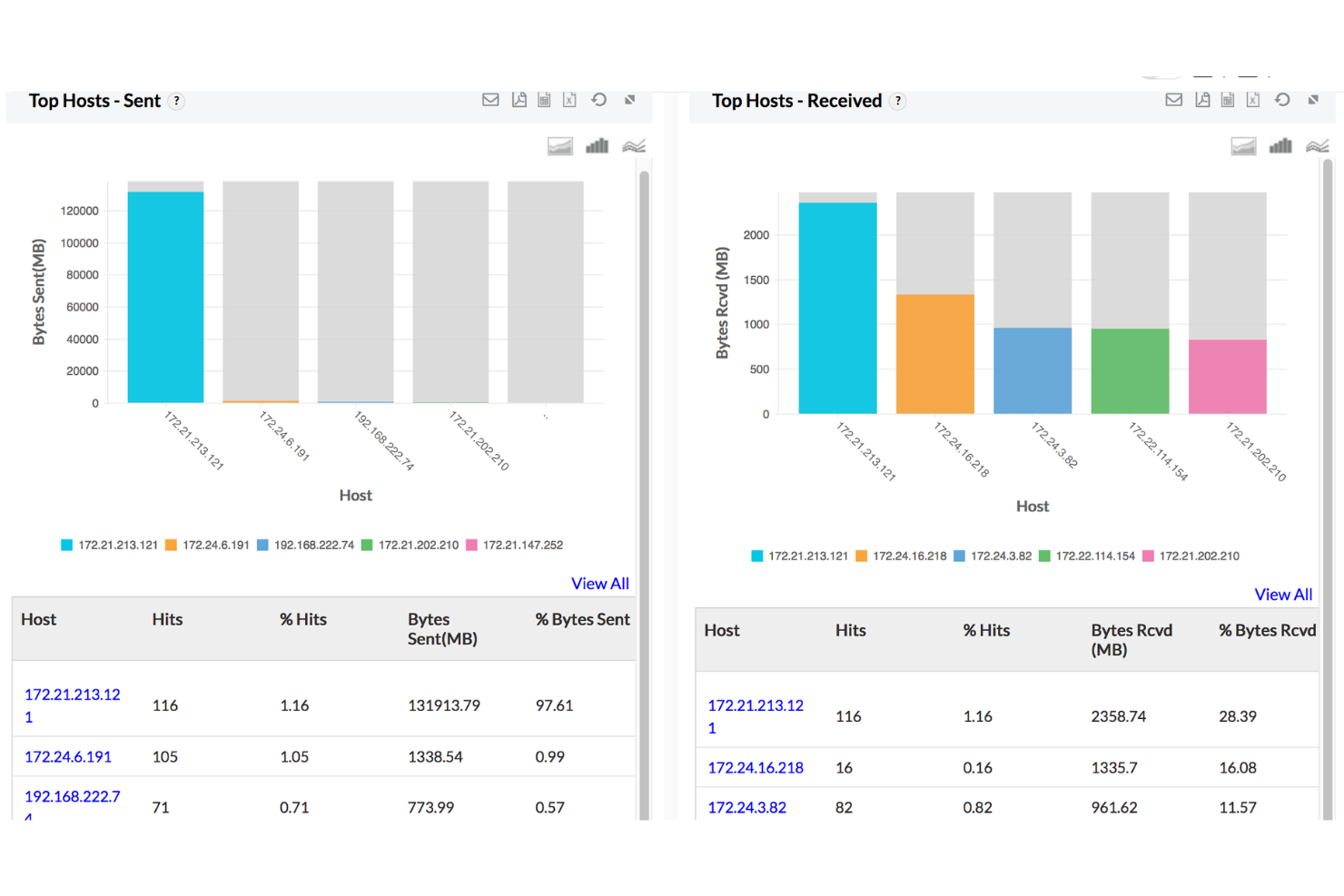

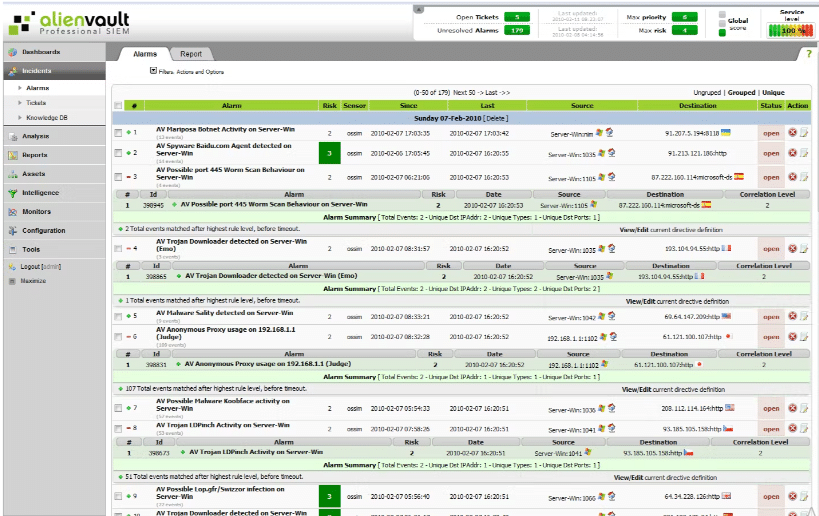

AlienVault OSSIM est un système open source de gestion des informations et des événements de sécurité (SIEM) qui combine visibilité réseau, gestion des logs, détection d'intrusions et conformité sur une seule plateforme unifiée. Il est parfait pour ceux qui recherchent une plateforme de sécurité centralisée afin de gérer plusieurs tâches de sécurité simultanément.

Pourquoi j'ai choisi AlienVault OSSIM :

AlienVault OSSIM figure dans ma sélection en raison de sa capacité à fusionner différentes technologies de sécurité au sein d'une seule plateforme unifiée. Il se distingue par un large éventail de fonctionnalités de sécurité intégrées, incluant la découverte des actifs, l'évaluation des vulnérabilités et la détection d'intrusions. Il est donc idéal pour les organisations ayant besoin d'une gestion de la sécurité unifiée.

Fonctionnalités phares et intégrations :

AlienVault OSSIM se démarque par des fonctionnalités telles que la découverte des actifs, l'évaluation des vulnérabilités et la surveillance comportementale. Son renseignement sur les menaces intégré, fourni par AlienVault Labs et l'AlienVault Open Threat Exchange (OTX), permet d'obtenir des informations en temps réel sur les menaces émergentes. Côté intégrations, il vous permet de centraliser les données issues de vos outils de sécurité existants pour une meilleure visibilité et un meilleur contrôle.

Pros and Cons

Pros:

- Intègre plusieurs fonctionnalités de sécurité sur une seule plateforme

- Fournit un renseignement sur les menaces en temps réel

- Centralise les données de multiples sources pour une meilleure visibilité

Cons:

- Peut nécessiter une expertise technique pour une utilisation optimale

- Certaines fonctionnalités avancées sont uniquement disponibles dans la version payante

- Le support commercial est payant

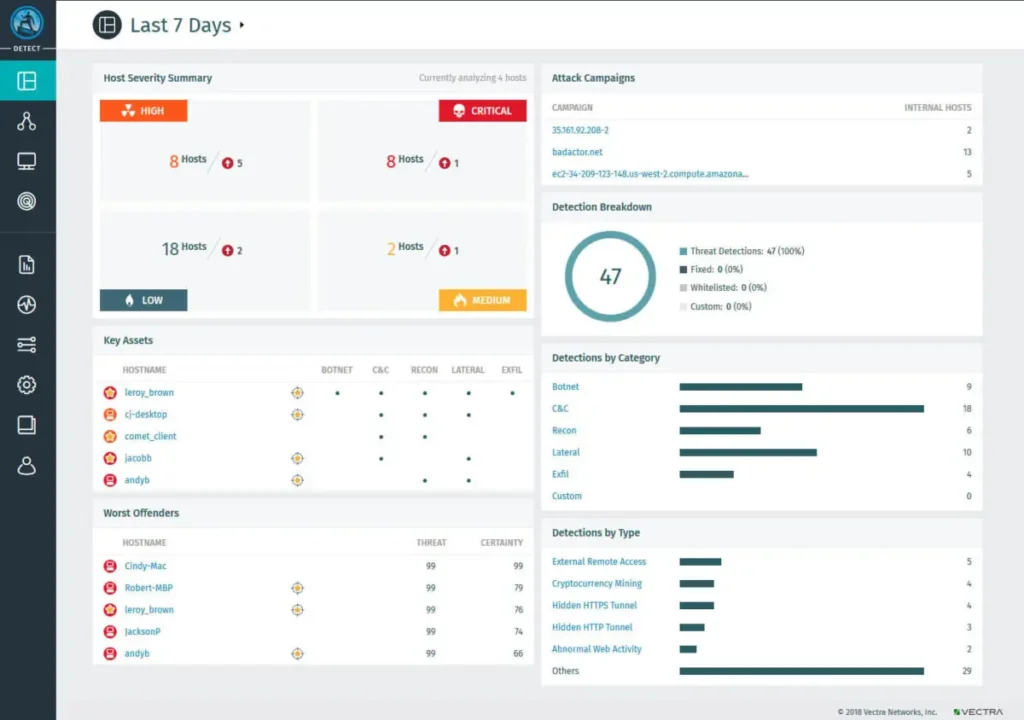

Vectra AI est une solution de détection et de réponse réseau (NDR) qui exploite l'intelligence artificielle pour identifier et contrer les menaces en temps réel. Grâce à son accent sur l'automatisation et l'identification immédiate des menaces, elle se distingue comme un choix de premier ordre pour les organisations recherchant une détection efficace des attaques en temps réel.

Pourquoi j'ai choisi Vectra AI :

J'ai choisi Vectra AI en raison de son fort accent sur la détection en temps réel et automatisée des menaces. L'outil applique l'IA pour détecter rapidement et automatiquement les comportements réseau anormaux, ce qui le distingue dans le domaine des outils de sécurité réseau. Ainsi, à mon avis, Vectra AI est « Idéal pour... » les organisations qui privilégient la détection rapide et automatisée des menaces potentielles.

Fonctionnalités remarquables et intégrations :

Les fonctionnalités remarquables de Vectra AI incluent la détection des menaces en temps réel, la chasse aux menaces pilotée par l'IA et la capacité de réponse automatisée. Il fournit une détection basée sur le réseau, enrichit les incidents de sécurité avec un contexte unique et propose des rapports complets.

Il est important de noter que Vectra AI s'intègre parfaitement avec les solutions de gestion des événements et informations de sécurité (SIEM) telles que Splunk, QRadar et Chronicle, ainsi qu'avec les systèmes de détection et de réponse sur les endpoints (EDR) comme Crowdstrike et Carbon Black.

Pros and Cons

Pros:

- Détection robuste des menaces en temps réel

- Utilise l'IA pour une chasse et une réponse aux menaces efficaces

- Offre des intégrations précieuses avec les solutions SIEM et EDR

Cons:

- Les tarifs ne sont pas communiqués directement, ce qui peut être flou pour les clients potentiels

- Le niveau élevé d'automatisation de l'outil peut limiter le contrôle manuel

- Ses fonctionnalités complètes peuvent être difficiles à appréhender pour les petites organisations

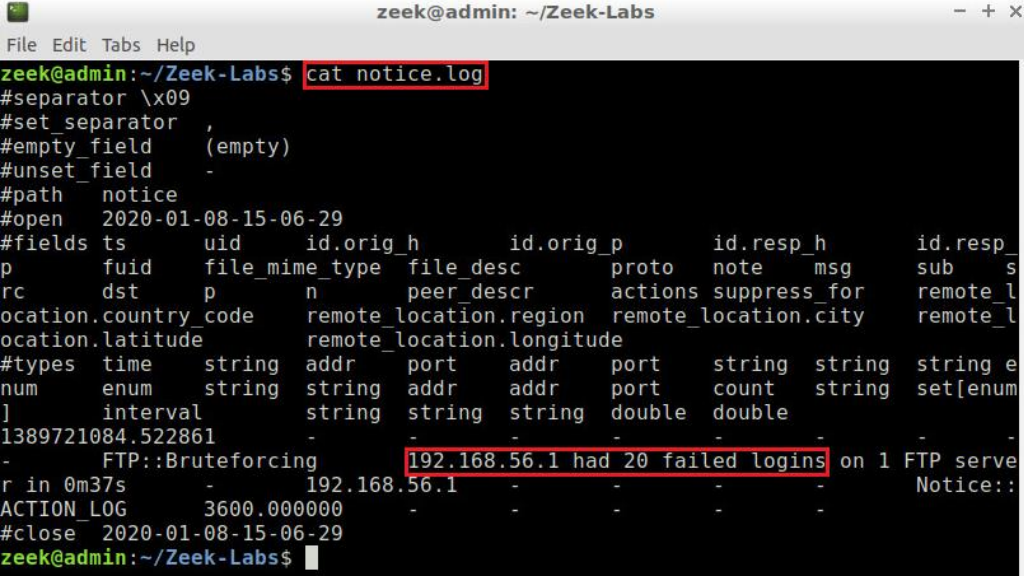

Zeek, anciennement connu sous le nom de Bro, est un système open source de détection d'intrusion réseau qui offre une plateforme puissante pour l'analyse du trafic réseau. Sa capacité à transformer le trafic réseau brut en journaux détaillés, fichiers et analyses personnalisées en fait un excellent choix pour ceux qui cherchent à comprendre en profondeur leur réseau.

Pourquoi j'ai choisi Zeek :

Lors de ma sélection d’outils, Zeek a retenu mon attention grâce à son approche unique axée sur la transformation des données du trafic réseau en informations complètes et exploitables. Cette analyse approfondie est la pierre angulaire des capacités de Zeek, fournissant aux utilisateurs des aperçus riches sur leur réseau que de nombreux autres NIDS n’offrent pas. Ainsi, je considère Zeek comme le meilleur pour une analyse réseau complète, en raison de ses capacités supérieures de transformation des données.

Fonctionnalités et intégrations remarquables :

L’interpréteur de scripts de Zeek est l’une de ses caractéristiques les plus distinctives. Il permet aux utilisateurs d’écrire des scripts qui orientent l’analyse du trafic réseau, offrant un contrôle inégalé sur le processus. De plus, Zeek propose des fonctions d’extraction de fichiers qui enrichissent encore l’analyse. En tant que plateforme open source, Zeek peut s’intégrer à divers autres outils. Notamment, il est souvent associé à ELK Stack pour la gestion des journaux, renforçant ainsi ses capacités pour une analyse réseau approfondie.

Pros and Cons

Pros:

- Analyse riche et complète du trafic réseau

- Grande flexibilité via son langage de script

- Extrait des fichiers à partir du trafic réseau pour des analyses approfondies

Cons:

- Nécessite une expertise technique pour une utilisation efficace

- Pas d'interface graphique intégrée, dépend d'outils tiers

- Le support commercial et la formation sont proposés en supplément

Autres outils de détection d'intrusions réseau

Voici quelques autres options de systèmes de détection d’intrusions réseau qui n’ont pas été retenues dans ma sélection principale, mais qui valent tout de même la peine d’être examinées :

- Corelight

Idéal pour les entreprises recherchant de l'évolutivité

- Security Onion

Idéal pour une boîte à outils de défense intégrée

- RSA NetWitness

Idéal pour les capacités d’enquête médico-légale

Critères de sélection

Pour choisir les meilleurs systèmes de détection d'intrusions réseau figurant dans cette liste, j'ai pris en compte les besoins courants des acheteurs et leurs points de douleur comme la montée en charge et la facilité d'intégration. J’ai également utilisé le cadre suivant pour structurer et rendre mon évaluation équitable :

Fonctionnalités essentielles (25% du score total)

Pour être retenue, chaque solution devait couvrir ces cas d’utilisation courants :

- Détecter les accès non autorisés

- Surveiller le trafic réseau

- Émettre des alertes sur des activités suspectes

- Enregistrer et rapporter les incidents de sécurité

- Identifier les menaces de type malware

Fonctionnalités distinctives supplémentaires (25% du score total)

Pour affiner encore la sélection, j’ai aussi recherché des fonctionnalités innovantes, telles que :

- Analyse des menaces par intelligence artificielle

- Intégration à des outils de sécurité tiers

- Visualisation des données en temps réel

- Règles de détection personnalisables

- Possibilité de déploiement sur le cloud

Expérience utilisateur (10% du score total)

Pour mesurer la facilité d’utilisation de chaque système, j’ai examiné les aspects suivants :

- Interface utilisateur intuitive

- Facilité de navigation

- Tableaux de bord personnalisables

- Design réactif pour l’accès mobile

- Notifications d’alerte claires et concises

Intégration (10 % du score total)

Pour évaluer l’expérience d’intégration de chaque plateforme, j’ai pris en compte les critères suivants :

- Disponibilité de vidéos de formation

- Visites interactives du produit

- Manuels utilisateur complets

- Accès à des webinaires en direct

- Assistance par chat à la demande

Support client (10 % du score total)

Pour évaluer les services de support client de chaque éditeur de logiciel, j’ai pris en compte les éléments suivants :

- Disponibilité 24h/24 et 7j/7

- Options de support multicanal

- Gestionnaires de compte dédiés

- Délai de réponse aux demandes

- Accès à une base de connaissances

Rapport qualité/prix (10 % du score total)

Pour juger le rapport qualité/prix de chaque plateforme, j’ai pris en compte les critères suivants :

- Transparence des tarifs

- Options de tarification par paliers

- Coût par rapport au nombre de fonctionnalités

- Réductions pour les contrats à long terme

- Comparaison avec les standards du secteur

Avis clients (10 % du score total)

Pour évaluer la satisfaction générale des clients, les éléments suivants ont été pris en compte lors de la lecture des avis :

- Satisfaction globale des utilisateurs

- Fréquence des mises à jour et améliorations

- Facilité d’intégration avec les systèmes existants

- Retours sur l’expérience du service client

- ROI rapporté et rapport coût-efficacité

Comment choisir un système de détection d’intrusion réseau

Il est facile de se perdre dans de longues listes de fonctionnalités et des structures tarifaires complexes. Pour vous aider à rester concentré lors de votre processus de sélection logicielle, voici une liste de points à garder à l’esprit :

| Facteur | À prendre en compte |

|---|---|

| Scalabilité | L’outil peut-il évoluer avec votre entreprise ? Pensez à vos besoins futurs et vérifiez si le système peut gérer l’augmentation du trafic réseau sans ralentissement. |

| Intégrations | Vérifiez la compatibilité avec vos outils de sécurité existants. Une intégration fluide permet de gagner du temps et minimise les erreurs. |

| Personnalisation | Pouvez-vous adapter le système à vos politiques de sécurité et processus métier spécifiques ? La flexibilité est essentielle pour répondre aux besoins particuliers des entreprises. |

| Simplicité d’utilisation | L’interface est-elle intuitive pour votre équipe ? Un système compliqué peut ralentir les réponses et décourager les utilisateurs. |

| Mise en place et intégration | Combien de temps faut-il pour déployer la solution ? Considérez la courbe d’apprentissage et les ressources nécessaires pour une transition en douceur. |

| Coût | Évaluez la structure tarifaire. Y a-t-il des frais cachés ou pour certaines fonctionnalités supplémentaires ? Assurez-vous que cela correspond à votre budget. |

| Garanties de sécurité | Dispose-t-il d’un chiffrement performant et de mises à jour régulières ? Vérifiez s’il répond à vos exigences de sécurité pour protéger les données sensibles. |

| Exigences de conformité | Est-il conforme aux réglementations en vigueur telles que le RGPD ou l’HIPAA ? La non-conformité peut entraîner des sanctions et des problèmes juridiques. |

Qu’est-ce qu’un système de détection d’intrusion réseau ?

Les systèmes de détection d’intrusion réseau sont des outils logiciels qui surveillent le trafic réseau afin de détecter et d’alerter sur toute activité suspecte ou malveillante. Ils sont utilisés par les analystes de la sécurité, les administrateurs informatiques et les équipes réseau qui doivent identifier les menaces rapidement pour protéger les données. Des fonctionnalités telles que l’inspection des paquets, la recherche de signatures et la journalisation des alertes facilitent la détection des comportements inhabituels, limitent les fausses alertes et offrent une visibilité complète sur ce qui se passe sur le réseau. Ces outils aident les équipes à devancer les attaques sans devoir passer manuellement au crible d’innombrables flux de trafic.

Fonctionnalités

Lors du choix d’un système de détection d’intrusion réseau, assurez-vous de rechercher les fonctionnalités clés suivantes :

- Surveillance en temps réel : Observe en continu le trafic réseau pour détecter et alerter instantanément en cas d'activités suspectes.

- Alertes personnalisables : Permet de définir des conditions spécifiques pour les alertes, s’assurant que vous êtes averti des menaces les plus pertinentes.

- Capacités d’intégration : Se connecte sans difficulté avec les outils de sécurité existants pour renforcer la protection globale du réseau.

- Renseignements sur les menaces : Utilise les données des incidents passés pour reconnaître et répondre plus efficacement aux nouvelles menaces.

- Interface conviviale : Propose un design intuitif qui facilite la navigation et la gestion des tâches de sécurité pour les équipes.

- Scalabilité : S’adapte à la croissance des besoins du réseau, garantissant des performances constantes à mesure que votre entreprise se développe.

- Génération de journaux et de rapports : Fournit des enregistrements détaillés des incidents détectés, aidant à l’analyse et à la conformité.

- Règles de détection personnalisables : Permettent d’adapter les protocoles de détection pour répondre aux politiques de sécurité spécifiques de l'organisation.

- Prise en charge du chiffrement : Garantit que les données sont transmises et stockées de façon sécurisée, protégeant les informations sensibles de tout accès non autorisé.

- Prise en charge de la conformité : Aide à répondre aux réglementations du secteur telles que le RGPD ou HIPAA, réduisant les risques juridiques.

Avantages

La mise en place d'un système de détection d'intrusion réseau offre plusieurs avantages pour votre équipe et votre entreprise. Voici quelques bénéfices auxquels vous pouvez vous attendre :

- Meilleure sécurité : La surveillance en temps réel et les renseignements sur les menaces contribuent à protéger votre réseau contre les accès non autorisés et les violations potentielles.

- Conformité renforcée : Le soutien à la conformité permet à votre entreprise de répondre aux réglementations du secteur, réduisant les risques juridiques.

- Économies : La détection précoce des menaces évite des violations de données coûteuses, permettant à votre entreprise d’économiser sur le long terme.

- Meilleure allocation des ressources : Les alertes personnalisables permettent à votre équipe de se concentrer sur les véritables menaces, optimisant ainsi l’utilisation des ressources.

- Scalabilité : Le système évolue avec votre entreprise tout en maintenant les performances à mesure que les besoins réseau augmentent.

- Prise de décisions informée : La génération de journaux et de rapports détaillés fournit des informations utiles pour les stratégies de sécurité futures et les améliorations à apporter.

- Efficacité accrue : Une interface conviviale et des capacités d’intégration simplifient les tâches de gestion de la sécurité.

Coûts et Tarification

Le choix d’un système de détection d'intrusion réseau nécessite de comprendre les différents modèles et plans tarifaires disponibles. Les coûts varient selon les fonctionnalités, la taille de l’équipe, les modules complémentaires et d’autres critères. Le tableau ci-dessous résume les offres courantes, leurs prix moyens et les caractéristiques typiques incluses dans les solutions de systèmes de détection d’intrusion réseau :

Tableau comparatif des offres pour un système de détection d'intrusion réseau

| Type d’offre | Prix moyen | Fonctionnalités courantes |

|---|---|---|

| Plan gratuit | $0 | Surveillance de base, alertes limitées et assistance communautaire. |

| Plan personnel | $10-$30/user/month | Surveillance en temps réel, alertes personnalisables et options d’intégration basiques. |

| Plan entreprise | $50-$100/user/month | Détection avancée des menaces, rapports détaillés et prise en charge multi-utilisateurs. |

| Plan grand compte | $150-$300/user/month | Fonctionnalités complètes de sécurité, prise en charge de la conformité et gestionnaire de compte dédié. |

FAQ sur les systèmes de détection d'intrusion réseau

Voici des réponses à des questions courantes sur les systèmes de détection d’intrusion réseau :

Les systèmes de détection d'intrusion réseau peuvent-ils empêcher les attaques ?

Quelles sont les limites des systèmes de détection d'intrusion réseau ?

À quelle fréquence faut-il mettre à jour son système de détection d'intrusion réseau ?

Est-il nécessaire d'avoir une équipe dédiée pour gérer les systèmes de détection d'intrusion réseau ?

Et après :

Si vous êtes en train de rechercher des systèmes de détection d'intrusion réseau, contactez gratuitement un conseiller SoftwareSelect pour obtenir des recommandations personnalisées.

Vous remplissez un formulaire et avez un échange rapide au cours duquel ils s'intéressent précisément à vos besoins. Ensuite, vous recevez une liste restreinte de logiciels à examiner. Ils vous accompagnent même tout au long du processus d'achat, y compris lors des négociations tarifaires.