10 Meilleurs outils d'audit de sécurité réseau en bref

Quand il s'agit de protéger le réseau de votre organisation, je sais que vous cherchez plus que de simples fonctionnalités de sécurité basiques. Les outils d'audit de sécurité réseau agissent comme les gardiens de votre infrastructure informatique, surveillant les vulnérabilités et les modifications non autorisées.

Le principal avantage est que ces outils apportent de la clarté dans l'univers chaotique de la sécurité réseau en offrant des informations en temps réel et des recommandations exploitables. Ils résolvent les points sensibles clés comme les angles morts dans les protocoles de sécurité, les exigences de conformité complexes et le manque d'évaluations de vulnérabilité en temps voulu.

Table of Contents

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Résumé des meilleurs outils d'audit de sécurité réseau

Ce tableau comparatif résume les détails tarifaires de mes meilleurs choix d’outils d’audit de sécurité réseau pour vous aider à trouver celui qui correspond le mieux à votre budget et à vos besoins professionnels.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Idéal pour la sécurité et la conformité basées sur le cloud | Essai gratuit de 30 jours + démo gratuite disponible | Tarifs sur demande | Website | |

| 2 | Idéal pour l’analyse des applications web | Démo gratuite disponible | À partir de $50/utilisateur/mois (facturé annuellement) | Website | |

| 3 | Idéal pour l'évaluation des vulnérabilités centrée sur les données | Not available | Tarification sur demande | Website | |

| 4 | Idéal pour des tests complets de vulnérabilités web | Version gratuite disponible | À partir de $39/utilisateur/mois (facturé annuellement) | Website | |

| 5 | Idéal pour la détection des modifications de configuration | Démo gratuite disponible | Tarification sur demande | Website | |

| 6 | Idéal pour la visibilité continue sur les vulnérabilités | Not available | À partir de $3/utilisateur/mois (facturé annuellement) | Website | |

| 7 | Idéal pour la gestion des vulnérabilités basée sur le risque | Not available | Tarification sur demande | Website | |

| 8 | Idéal pour une détection étendue des vulnérabilités | Essai gratuit de 7 jours + démo gratuite | Tarification sur demande | Website | |

| 9 | Idéal pour détecter les vulnérabilités des applications web | Not available | Gratuit (Open-source) | Website | |

| 10 | Meilleur pour la visibilité sur les écosystèmes numériques | Not available | Tarification sur demande | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis sur les meilleurs outils d'audit de sécurité réseau

Vous trouverez ci-dessous mes résumés détaillés des meilleurs outils d’audit de sécurité réseau qui figurent dans ma sélection. Mes avis offrent un aperçu détaillé des principales fonctionnalités, avantages et inconvénients, intégrations, ainsi que des cas d’utilisation idéaux de chaque solution afin de vous aider à trouver celle qui vous conviendra le mieux.

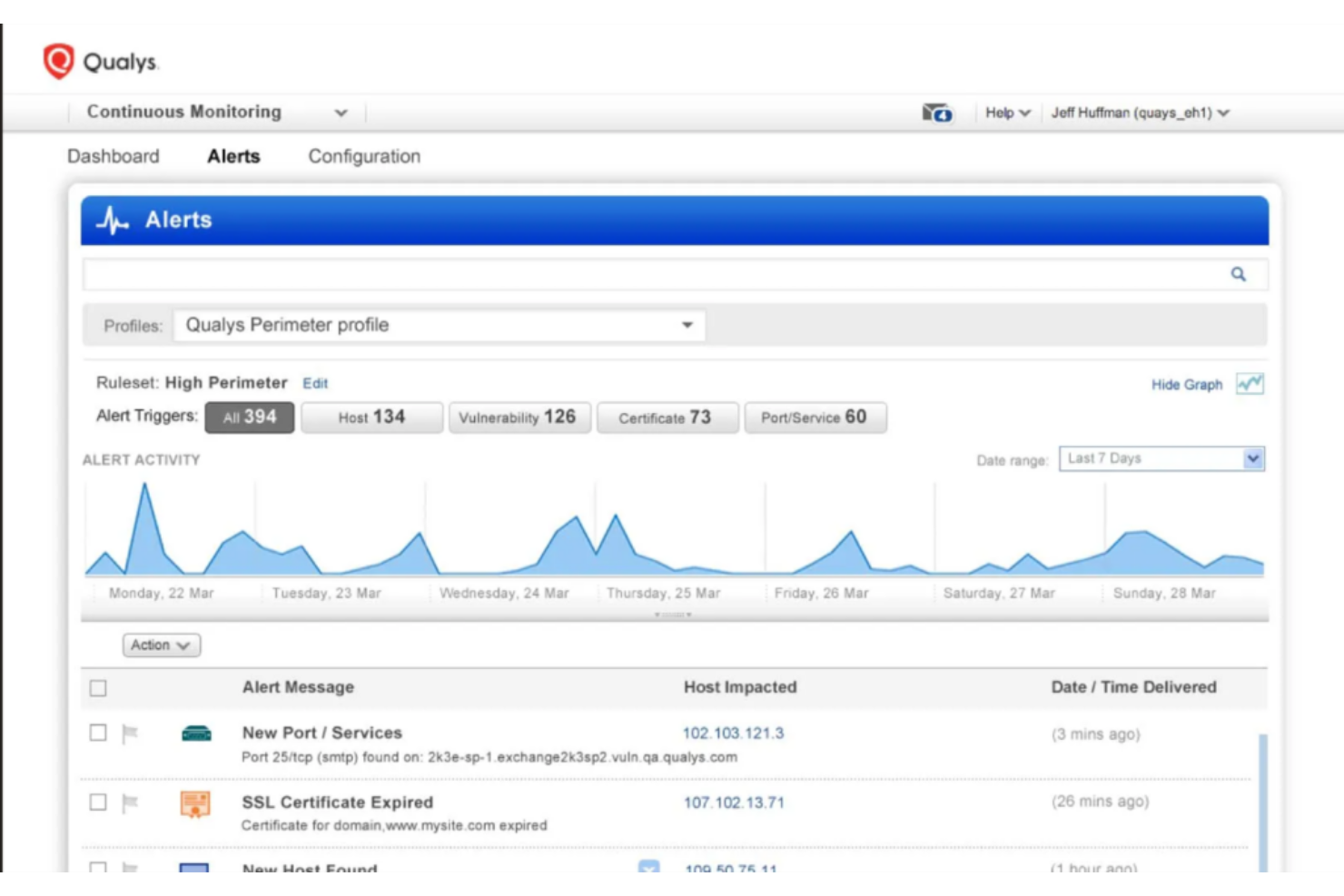

Qualys est une solution de sécurité et de conformité basée sur le cloud, reconnue pour l’identification et l’atténuation des menaces. Grâce à sa fondation centrée sur le cloud, elle est conçue pour les organisations souhaitant exploiter une infrastructure cloud sans compromettre la sécurité ni la conformité.

Pourquoi j'ai choisi Qualys :

Lors de la sélection des meilleurs outils, Qualys s'est distingué grâce à son approche dédiée à la sécurité et à la conformité dans le cloud. Au vu de ses fonctionnalités et en le comparant à d'autres plateformes, il est évident que Qualys s'est imposé dans son domaine avec ses offres cloud intégrées et priorisées. Je l'ai choisi non seulement pour ses capacités cloud, mais aussi pour son approche globale de la sécurité, qui s’inscrit parfaitement dans les écosystèmes informatiques modernes, répondant au besoin de sécurité et de conformité en mode cloud.

Fonctionnalités phares et intégrations :

Qualys propose une gamme complète incluant la gestion de pare-feu, la détection des vulnérabilités et la mise en œuvre de politiques de sécurité, garantissant la protection des adresses IP et des points d'accès contre les pirates potentiels. Ses modèles, simples à déployer et à personnaliser, facilitent le respect des normes de sécurité. Côté intégrations, Qualys se connecte aux environnements serveur Windows et peut être utilisé avec des systèmes sur site, ce qui renforce sa polyvalence.

Pros and Cons

Pros:

- Solutions de sécurité robustes et cloud, avec des fonctionnalités étendues.

- Modèles facilement personnalisables pour répondre aux exigences de sécurité.

- Intégrations polyvalentes aussi bien avec les environnements cloud que sur site.

Cons:

- La richesse de la suite d’outils peut décourager les débutants.

- La transparence du modèle de tarification fait défaut, ce qui peut gêner la budgétisation.

- Certains utilisateurs peuvent rencontrer une courbe d'apprentissage importante pour exploiter tout son potentiel.

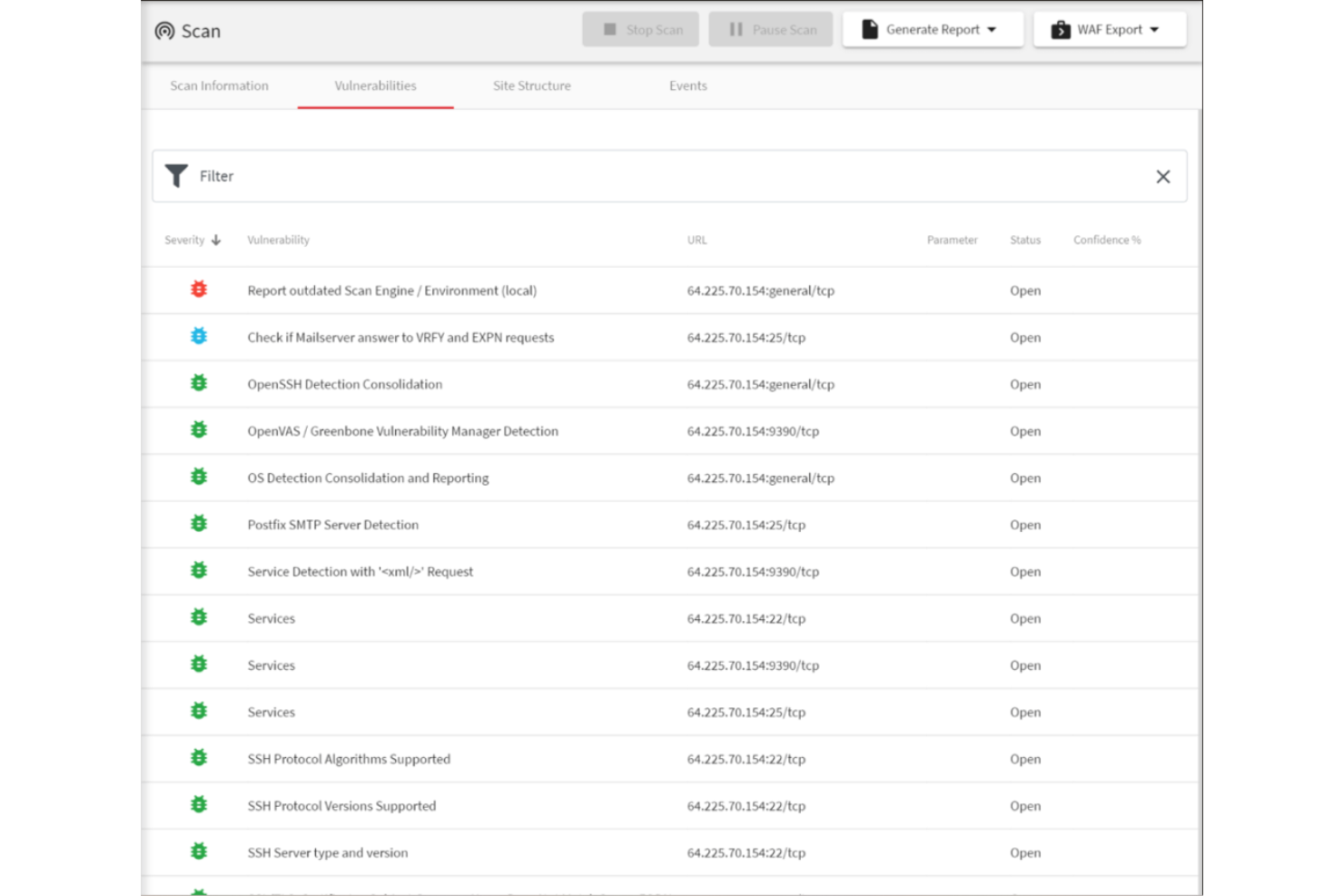

Acunetix se concentre exclusivement sur l’exploration approfondie des vulnérabilités des applications web. Il se distingue particulièrement par sa capacité à découvrir, signaler et gérer les problèmes de sécurité propres aux applications web, ce qui en fait un outil de référence pour l’analyse des applications web.

Pourquoi j’ai choisi Acunetix :

Lors de ma sélection d’outils, Acunetix a véritablement retenu mon attention grâce à la puissance de son analyse des applications web. J’ai choisi cet outil après avoir comparé la profondeur de ses fonctionnalités à celles d’autres solutions dans la catégorie des outils d’audit de sécurité réseau. Selon moi, là où il se démarque vraiment, c’est dans son expertise pointue sur les applications web, et c’est précisément pour cela qu’il est idéal pour l’analyse des applications web.

Fonctionnalités remarquables et intégrations :

Acunetix propose des fonctions avancées de test d’intrusion et un puissant scanner de vulnérabilités dédié aux applications web. Par ailleurs, il s’intègre avec les traqueurs de tickets populaires et d’autres outils de cybersécurité, ce qui facilite le processus de remédiation. Pour ceux qui travaillent avec des bases de données SQL, Acunetix offre également des outils spécifiques visant à garantir la sécurité des données dans ces systèmes.

Pros and Cons

Pros:

- Spécialement conçu pour les vulnérabilités des applications web.

- S’intègre avec les principaux traqueurs d’incidents et outils de cybersécurité.

- Propose des tests et des outils de protection contre l’injection SQL.

Cons:

- Risque d’être trop spécialisé pour les sociétés cherchant une évaluation plus large des vulnérabilités.

- Peut être intimidant pour les débutants peu familiers avec la sécurité des applications web.

- Affiché à un prix plus élevé que certaines autres solutions, ce qui peut représenter un budget conséquent pour certaines entreprises.

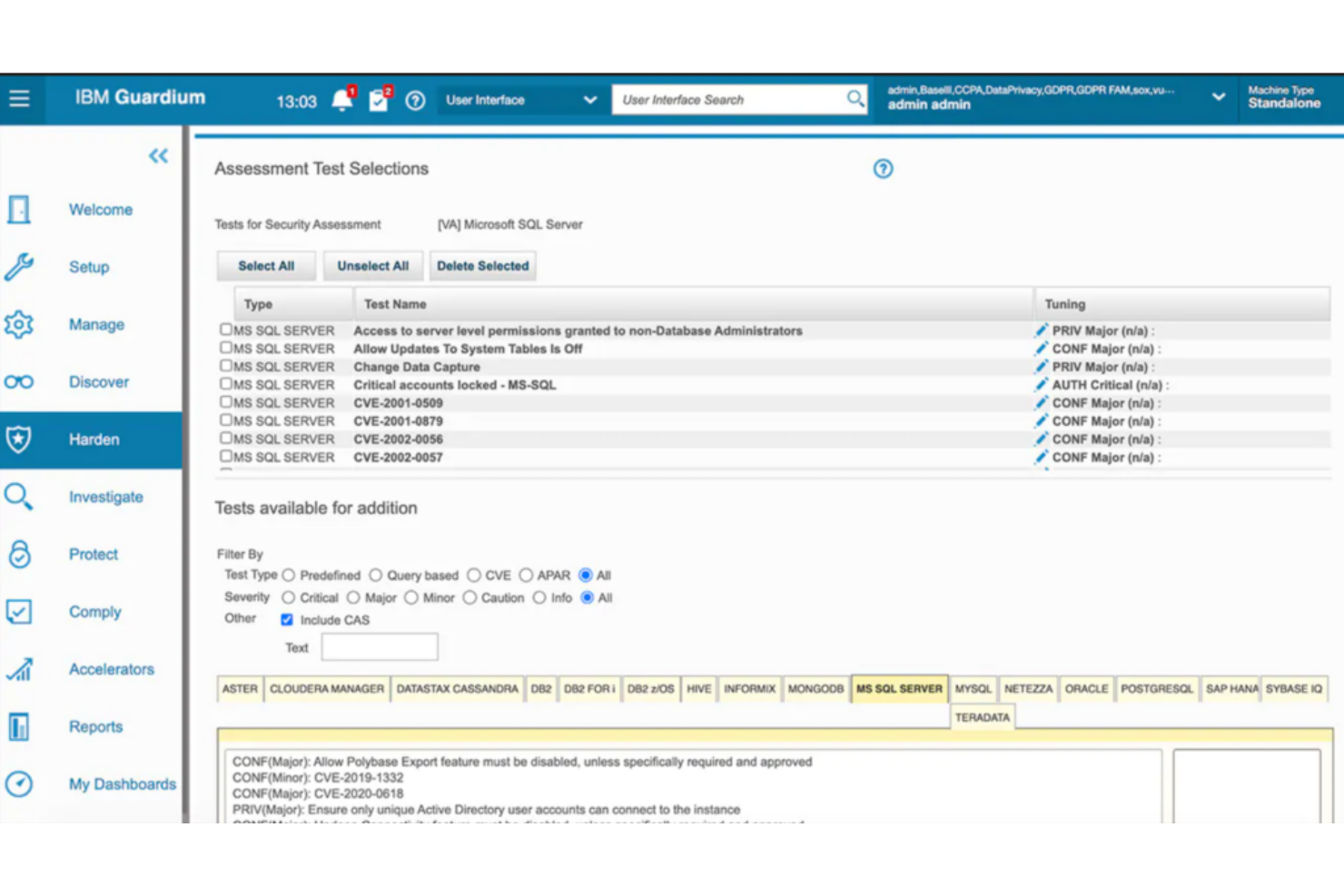

Idéal pour l'évaluation des vulnérabilités centrée sur les données

IBM Security Guardium Vulnerability Assessment (VA) explore en profondeur les infrastructures de données pour identifier les vulnérabilités. Avec un accent mis sur la protection des données, il propose des analyses et des scans complets afin de détecter les points faibles au sein des dépôts de données.

Pourquoi j'ai choisi IBM Security Guardium Vulnerability Assessment :

Après avoir évalué et comparé de nombreux outils d'évaluation des vulnérabilités, IBM Security Guardium VA s'est distingué grâce à son approche centrée sur les données. Alors que beaucoup d'outils se concentrent sur les périmètres réseau, l'accent mis par Guardium VA sur la donnée fait réellement la différence. D'après mon analyse, je l'ai choisi comme « Meilleur pour l'évaluation des vulnérabilités axée sur les données ».

Fonctionnalités clés et intégrations :

Guardium VA offre une visibilité approfondie sur les bases de données, les entrepôts de données et les environnements de données volumineuses, garantissant des évaluations complètes. Les alertes en temps réel, des algorithmes d'évaluation du risque poussés et des rapports personnalisables font partie de ses principales caractéristiques. Côté intégration, Guardium VA se connecte avec d'autres solutions IBM Security et des outils d'audit de sécurité réseau populaires.

Pros and Cons

Pros:

- Scans détaillés de vulnérabilités pour les bases de données et entrepôts de données.

- Les alertes en temps réel assurent une capacité de réaction immédiate.

- Les rapports personnalisables répondent aux besoins spécifiques de chaque organisation.

Cons:

- Nécessite un processus de mise en place plus poussé.

- Courbe d'apprentissage potentiellement importante pour les utilisateurs non familiers avec les interfaces IBM.

- Risque de faux positifs nécessitant une vérification manuelle.

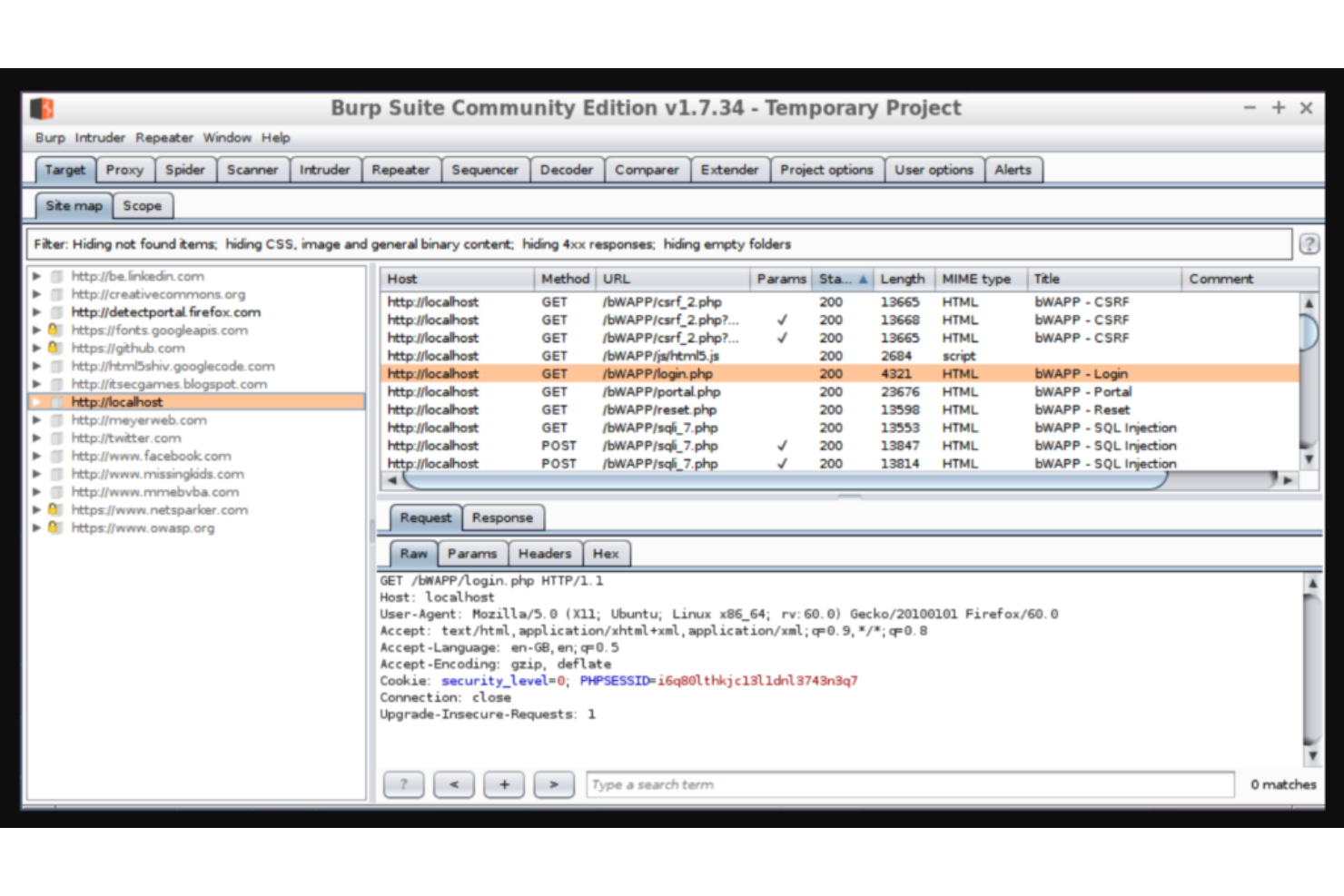

Burp Suite est un ensemble d’outils reconnu, spécialement conçu pour les tests de sécurité des applications web. Conçu pour examiner les applications web à la recherche de vulnérabilités, son approche exhaustive de la sécurité web fait de lui la référence absolue pour des évaluations approfondies des vulnérabilités en ligne.

Pourquoi j'ai choisi Burp Suite :

Au moment de sélectionner les outils à inclure dans cette liste, Burp Suite s’est constamment distingué grâce à son ensemble exhaustif de fonctionnalités et ses capacités étendues. La comparaison et l’évaluation m’ont amené à reconnaître la spécificité de Burp Suite pour l’analyse de vulnérabilités web. J’ai choisi Burp Suite principalement pour ses méthodes de test méticuleuses et approfondies, ce qui en fait la solution idéale pour l'examen complet des vulnérabilités web.

Fonctionnalités remarquables et intégrations :

Burp Suite dispose d’un éventail d’outils, allant des scanners aux proxys d’interception, assurant ainsi un test de pénétration complet. Le logiciel est personnalisable, permettant aux testeurs de s’adapter à différentes architectures et environnements web. De plus, l’extensibilité de Burp Suite permet son intégration avec une multitude d’autres outils de test, optimisant ainsi son usage dans divers scénarios de sécurité.

Pros and Cons

Pros:

- L'ensemble complet d’outils garantit des évaluations détaillées des vulnérabilités web.

- Configurations personnalisables pour s’adapter à des scénarios de test uniques.

- Prend en charge l’intégration avec une grande variété d’outils de sécurité et de test.

Cons:

- Peut sembler complexe pour les débutants en raison de sa richesse fonctionnelle.

- La version gratuite manque de nombreuses fonctionnalités avancées présentes dans les versions payantes.

- L’utilisation continue nécessite des mises à jour périodiques face aux nouvelles menaces.

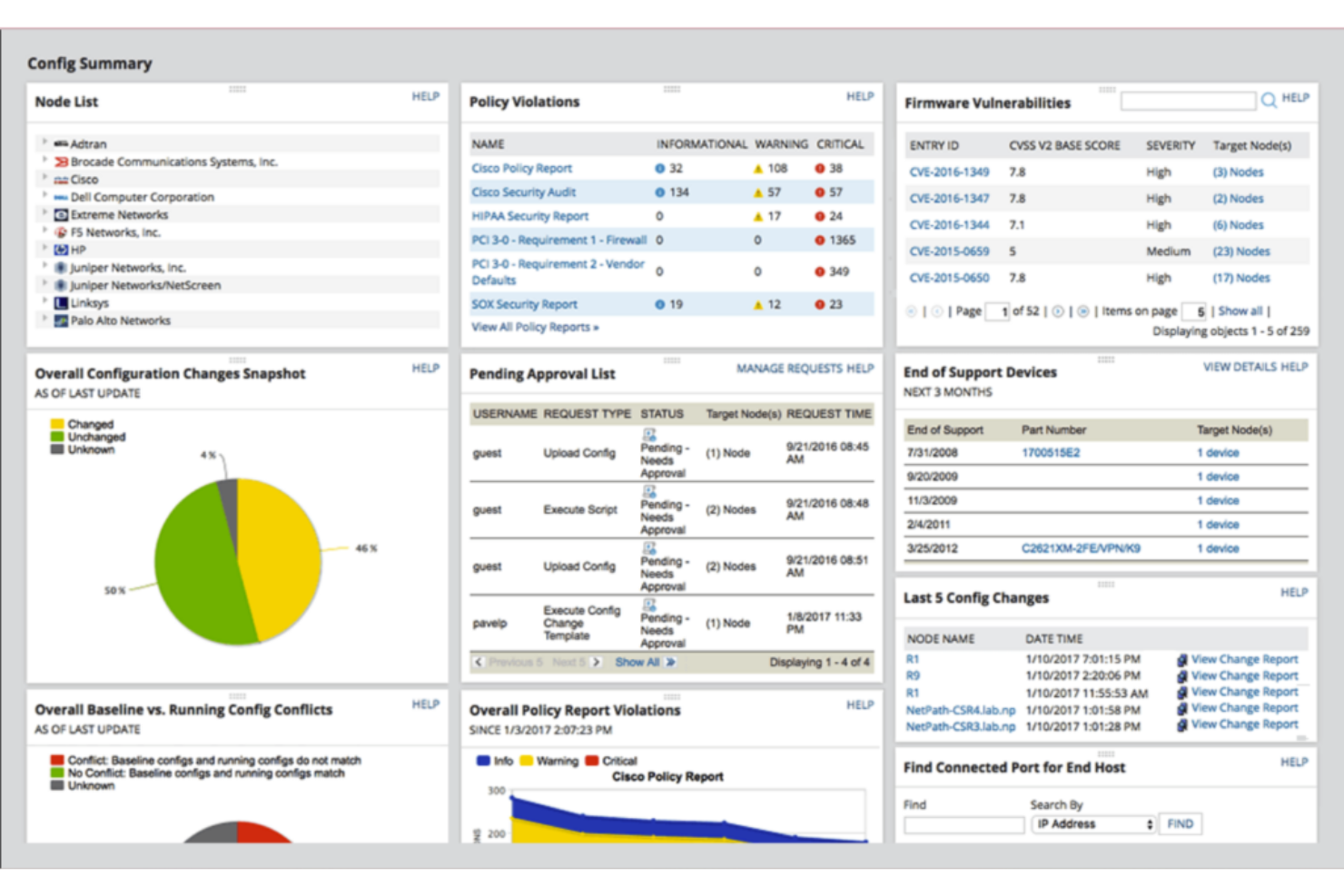

Idéal pour la détection des modifications de configuration

SolarWinds Network Configuration Manager (NCM) est un outil puissant conçu pour détecter et gérer efficacement les modifications des configurations réseau. Grâce à une surveillance en temps réel et à des alertes, NCM excelle dans l'identification et la correction de tout changement de configuration non désiré, garantissant ainsi la sécurité et la performance du réseau.

Pourquoi j'ai choisi SolarWinds Network Configuration Manager :

Pour déterminer la solution la plus efficace pour la détection des changements de configuration, SolarWinds NCM s'est imposé en tête de ma liste après la comparaison de plusieurs outils. J'ai estimé que SolarWinds NCM, avec sa combinaison unique de fonctionnalités, se démarque particulièrement lorsqu'il s'agit de détecter les modifications de configuration. C'est pourquoi j'ai choisi cet outil, puisqu'il correspond véritablement à l'appellation « Meilleur pour la détection des modifications de configuration ».

Fonctionnalités et intégrations remarquables :

SolarWinds NCM dispose d'une série de fonctionnalités telles que les sauvegardes de configuration automatisées, l'évaluation des vulnérabilités et les rapports de conformité, qui renforcent collectivement son efficacité à détecter les changements de configuration. L'outil propose également une intégration avec d'autres produits et solutions SolarWinds, ainsi qu'avec ManageEngine, ce qui améliore encore ses capacités d'audit de sécurité réseau.

Pros and Cons

Pros:

- Surveillance robuste en temps réel pour la détection instantanée des changements.

- Fonctionnalités complètes de rapports de conformité.

- Intégration avec d'autres produits SolarWinds et ManageEngine.

Cons:

- La configuration initiale peut être quelque peu complexe.

- Peut être considéré comme excessif pour de très petits réseaux.

- Dépendance à d'autres produits SolarWinds pour des fonctionnalités étendues.

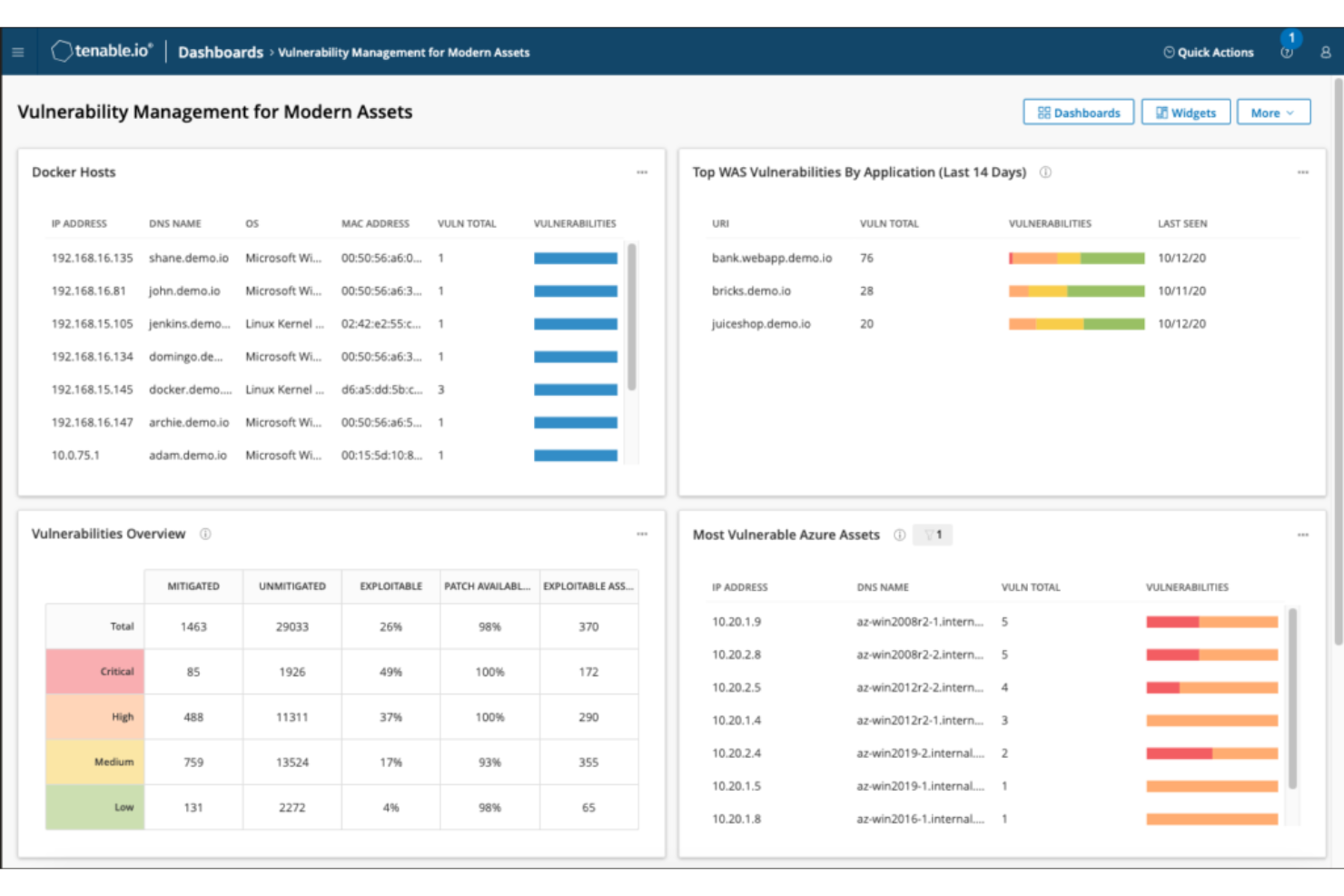

Idéal pour la visibilité continue sur les vulnérabilités

Tenable Vulnerability Management est conçu pour offrir des évaluations approfondies des vulnérabilités au sein d'infrastructures informatiques variées. La force de cet outil réside dans sa capacité à fournir de manière continue des informations sur les menaces de sécurité potentielles, ce qui justifie sa position en tant que meilleur choix pour une visibilité continue sur les vulnérabilités.

Pourquoi j'ai choisi Tenable Vulnerability Management :

En comparant et en sélectionnant les outils les plus performants pour la gestion des vulnérabilités, j'ai constaté que Tenable se démarquait pour la fourniture d'informations continues. Il ne s'agit pas seulement de détecter les vulnérabilités ; il s'agit de surveiller et de mettre à jour en continu les mécanismes de défense. J'ai jugé que l'orientation de cet outil vers la visibilité continue, plutôt que des vérifications ponctuelles, correspond parfaitement aux exigences de la cybersécurité moderne.

Fonctionnalités remarquables et intégrations :

Tenable propose des fonctionnalités avancées de scanner de vulnérabilités ainsi que des rapports d'audit essentiels pour une évaluation approfondie. De plus, il intègre différents systèmes d'exploitation, notamment Linux et Windows, assurant ainsi une large compatibilité. Ses capacités d'automatisation permettent également de rationaliser de nombreuses tâches pour les professionnels de la sécurité informatique.

Pros and Cons

Pros:

- Scanner de vulnérabilités complet couvrant un large éventail de menaces potentielles.

- Intégration avec les principaux systèmes d'exploitation pour garantir l'adaptabilité.

- Capacités d'automatisation pour réduire les interventions manuelles.

Cons:

- Peut être complexe pour les nouveaux utilisateurs peu familiers avec les outils de sécurité informatique avancés.

- Principalement axé sur les grandes entreprises, ce qui peut exclure les petites structures.

- Les tarifs peuvent être élevés pour les entreprises avec un budget serré.

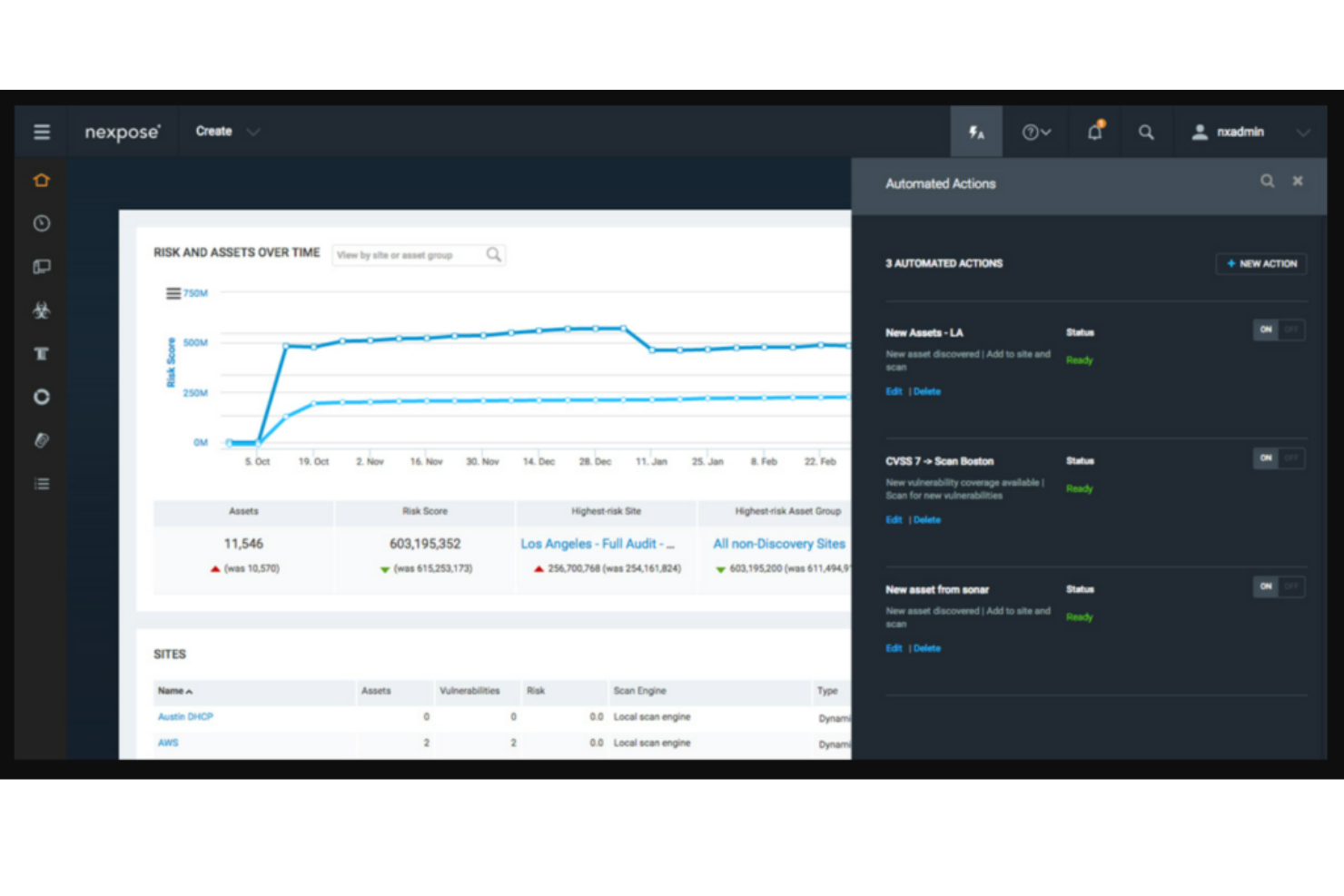

Nexpose, développé par Rapid7, est une solution robuste de gestion des vulnérabilités qui aide à identifier, quantifier et atténuer les risques. Son approche basée sur le risque garantit que les vulnérabilités sont priorisées en fonction de leur impact potentiel, ce qui la rend particulièrement adaptée à une gestion des vulnérabilités axée sur le risque.

Pourquoi j'ai choisi Nexpose :

Lors de la sélection des outils pour cette compilation, Nexpose a attiré mon attention à plusieurs reprises en raison de son approche holistique de la gestion des vulnérabilités basée sur le risque. À mon avis, après avoir comparé plusieurs plateformes, la capacité de Nexpose à intégrer les évaluations des risques avec les données de vulnérabilités le distingue vraiment. J'ai choisi Nexpose parce que sa méthode centrée sur le risque permet une meilleure allocation des ressources et une meilleure priorisation, soulignant ainsi sa pertinence pour la gestion des vulnérabilités selon les risques associés.

Fonctionnalités et intégrations remarquables :

Nexpose dispose d'une fonction dynamique de découverte des actifs, permettant de s'assurer que chaque point de terminaison du réseau est identifié et évalué. Il ne s'agit pas seulement d'identifier les vulnérabilités ; Nexpose fournit également des recommandations détaillées pour la remédiation. L'outil s'intègre à Active Directory, offrant des informations détaillées sur les comptes utilisateurs et les permissions, et se conforme aux exigences de création de rapports pour la conformité telles que HIPAA, ISO, PCI DSS et RGPD.

Pros and Cons

Pros:

- La découverte complète des actifs recense chaque appareil et point de terminaison du réseau.

- Offre des conseils de remédiation exploitables, pas seulement l'identification des vulnérabilités.

- Capacités poussées d'audit de conformité, notamment pour HIPAA et RGPD.

Cons:

- L'interface peut nécessiter une courbe d'apprentissage pour certains utilisateurs.

- Le manque de transparence des prix peut compliquer la planification budgétaire.

- Peut être perçu comme gourmand en ressources pour des environnements réseau de petite taille.

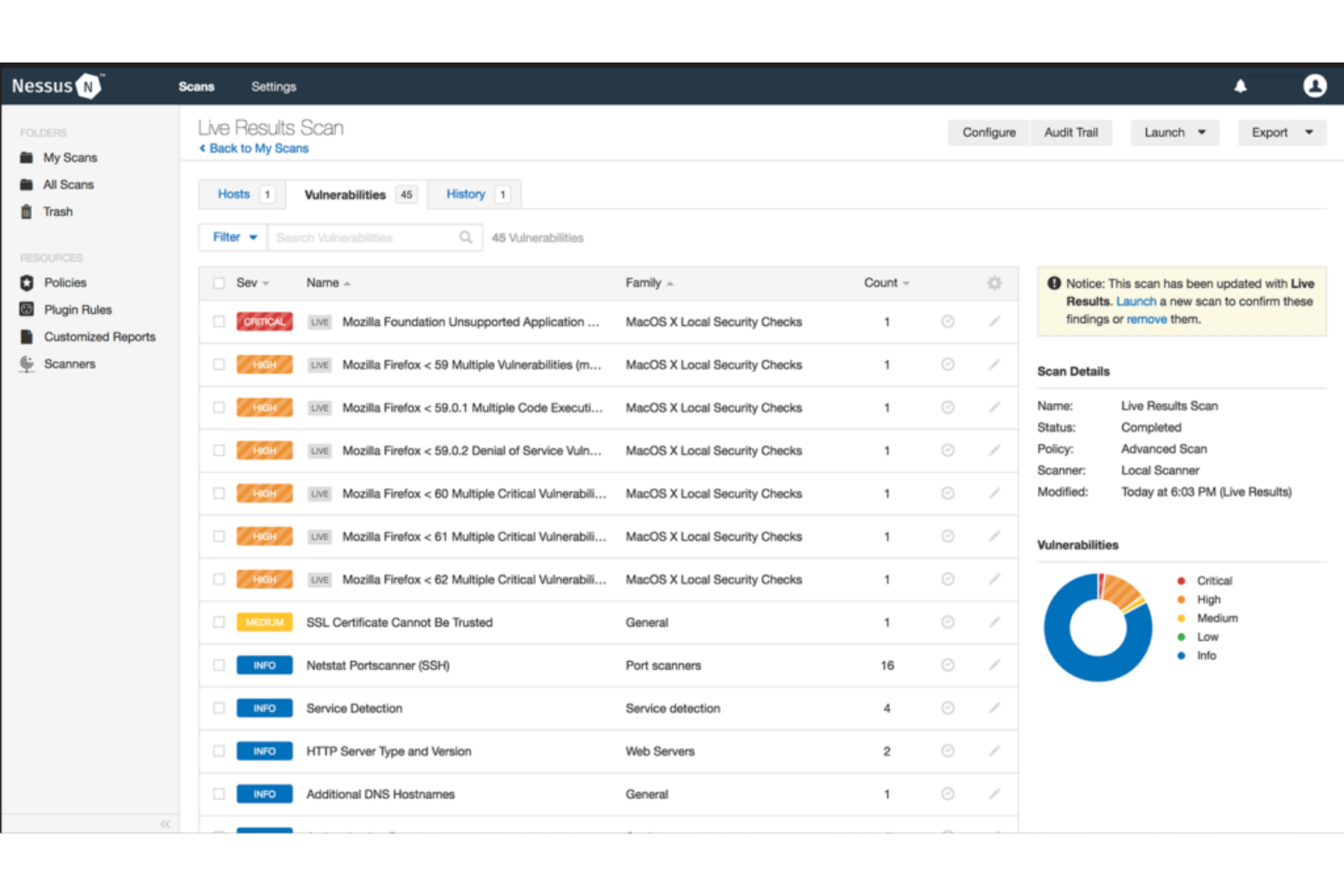

Nessus est une solution de scan de vulnérabilités de premier plan qui aide les entreprises à découvrir les faiblesses sur l'ensemble de leurs réseaux. Grâce à ses capacités de scan étendues, il est particulièrement adapté pour détecter les vulnérabilités sur une large gamme d'actifs.

Pourquoi j'ai choisi Nessus :

Lorsque j'ai dû sélectionner un outil capable de détecter un large éventail de vulnérabilités, Nessus s'est imposé comme une évidence. Après avoir comparé différents outils et évalué leurs fonctionnalités, il est devenu clair que Nessus offre un mélange unique de caractéristiques et d'intégrations que beaucoup de ses concurrents n'ont pas. J'ai choisi Nessus pour ses méthodes de détection globales inégalées, ce qui confirme son statut de « Meilleur pour la détection étendue des vulnérabilités ».

Fonctionnalités et intégrations remarquables :

Nessus s'est forgé une réputation grâce à une gamme complète de fonctionnalités adaptées aux environnements informatiques simples comme complexes. L'une de ses principales forces est son intégration avec des logiciels d'audit, permettant un flux de travail optimisé lors des contrôles de sécurité. De plus, sa compatibilité avec les routeurs garantit un audit approfondi de l'infrastructure réseau, offrant ainsi une vision globale de la gestion des risques et du niveau de sécurité.

Pros and Cons

Pros:

- Analyse de vulnérabilités complète couvrant de nombreux actifs informatiques.

- Intégration avec d'importants logiciels d'audit.

- Les options de scan avancées conviennent aussi bien aux débutants qu'aux utilisateurs expérimentés.

Cons:

- L'interface utilisateur peut sembler intimidante pour les débutants.

- La configuration de scans personnalisés peut demander des connaissances avancées.

- Des faux positifs occasionnels peuvent nécessiter une vérification manuelle.

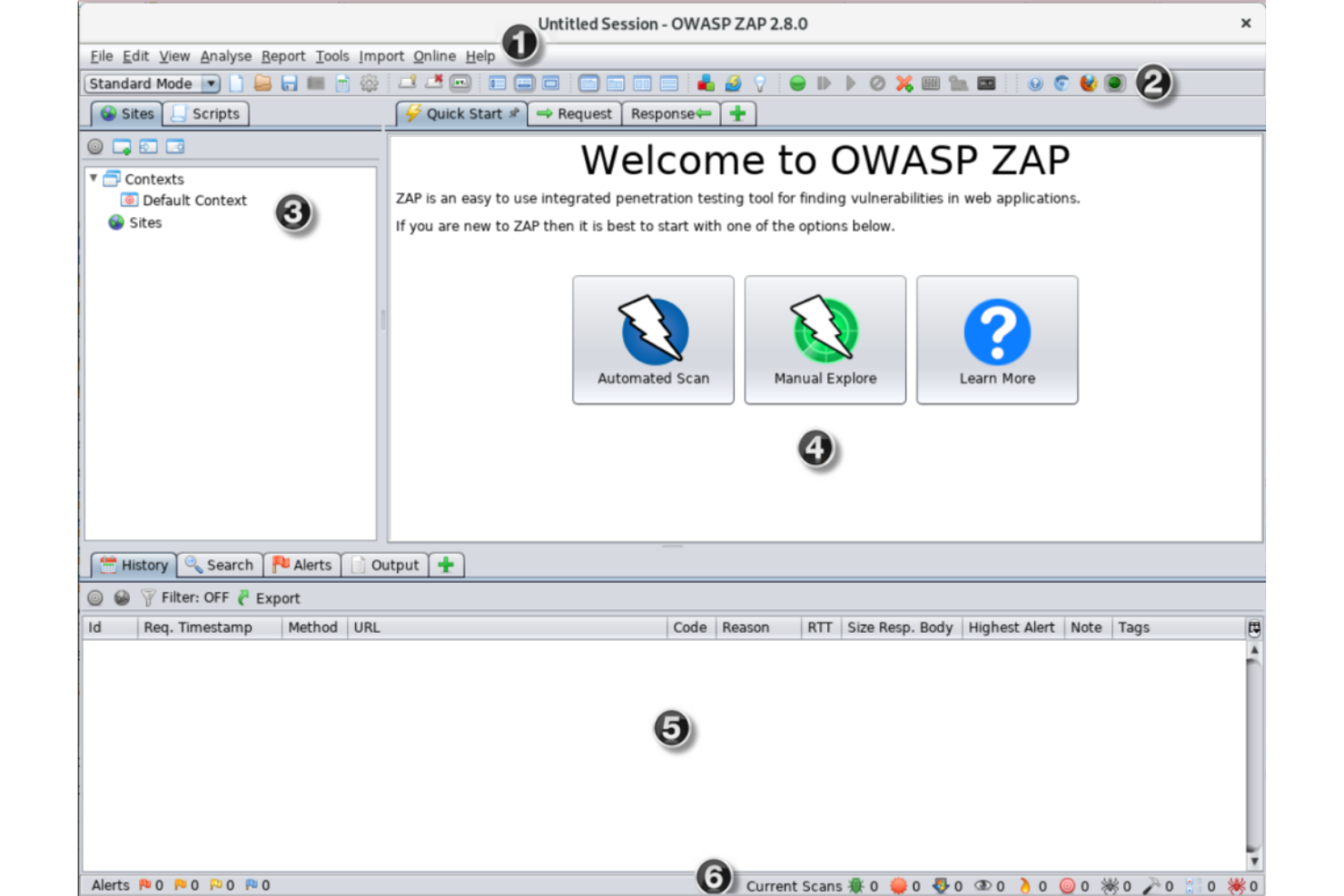

Le Zed Attack Proxy (ZAP) est un outil largement reconnu, spécialement conçu pour détecter les vulnérabilités dans les applications web. Ses performances dans la découverte des risques de sécurité et la richesse de ses fonctionnalités confirment sa réputation comme étant le choix de référence pour l’identification des vulnérabilités des applications web.

Pourquoi j’ai choisi ZAP :

Au cours de ma recherche d’outils d’audit de sécurité réseau, ZAP s’est constamment imposé comme l’un des meilleurs en matière de détection de vulnérabilités dans les applications web. Après avoir soigneusement comparé divers outils, il est apparu évident que ZAP propose une combinaison de fonctionnalités particulièrement adaptées à la découverte des failles applicatives. J’ai choisi ZAP pour sa capacité spécialisée à analyser systématiquement les applications web et repérer les risques de sécurité potentiels, ce qui le rend idéal pour détecter les vulnérabilités des applications web.

Fonctionnalités et intégrations remarquables :

ZAP se distingue par ses scanners personnalisables, offrant des capacités de pentest adaptées à différentes architectures d’applications web. L’outil fournit des rapports de conformité complets, essentiels pour les réglementations GDPR et SOX, garantissant que les applications respectent les exigences critiques en matière de conformité. De plus, ZAP s’intègre efficacement à une variété d’outils et de plateformes de tests, renforçant son utilité dans des environnements informatiques variés.

Pros and Cons

Pros:

- Son caractère open-source garantit des mises à jour régulières et une communauté dynamique.

- Propose un ensemble complet de fonctionnalités adaptées à la détection des vulnérabilités web.

- Fournit des rapports de conformité détaillés pour les réglementations clés comme GDPR et SOX.

Cons:

- Avec sa richesse fonctionnelle, une courbe d’apprentissage peut exister pour les débutants.

- Bien que l’outil soit gratuit, certains plugins ou extensions peuvent être payants.

- Le support dédié, contrairement à celui des solutions commerciales, peut être quelque peu limité.

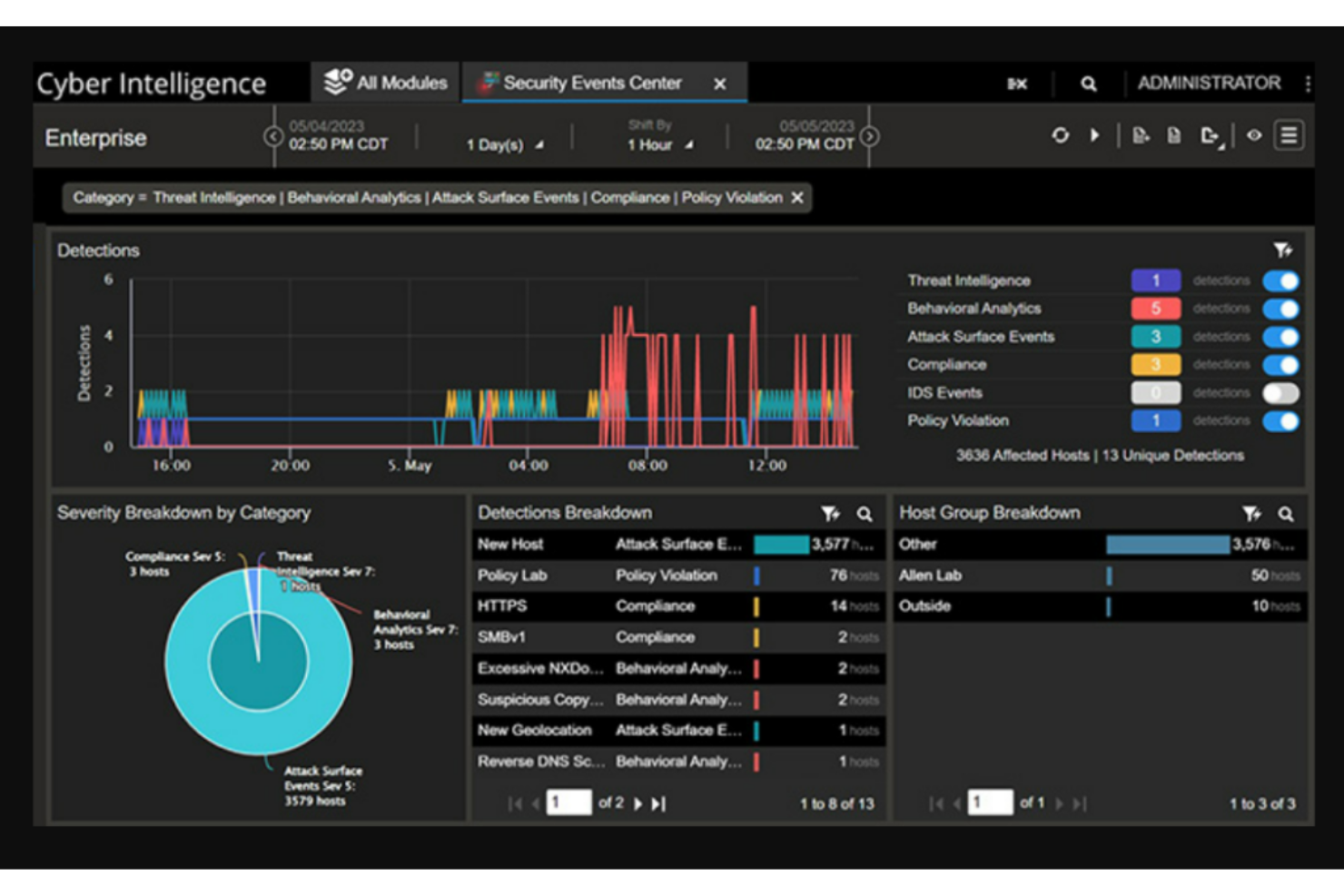

Meilleur pour la visibilité sur les écosystèmes numériques

NETSCOUT Omnis Network Security est un outil complet conçu pour offrir une vision approfondie des écosystèmes numériques et garantir une sécurité réseau robuste. Ses capacités vont au-delà de la simple détection, offrant une clarté et un contrôle inégalés sur des environnements numériques complexes.

Pourquoi j'ai choisi NETSCOUT Omnis Network Security :

Dans le processus de sélection d'une solution offrant une visibilité approfondie sur les écosystèmes numériques, Omnis Network Security de NETSCOUT s'est imposé comme un leader évident. J'ai déterminé sa supériorité en comparant ses fonctionnalités avec d'autres outils et en évaluant leur pertinence dans le paysage numérique actuel. J'ai choisi cet outil car il fournit non seulement la visibilité nécessaire, mais il améliore également la compréhension des interactions numériques, ce qui en fait le 'Meilleur pour la visibilité sur les écosystèmes numériques.'

Fonctionnalités et intégrations remarquables :

NETSCOUT Omnis Network Security est doté d'un ensemble de fonctionnalités permettant la surveillance en temps réel et la détection des menaces. Cet outil offre une vue granulaire des interactions réseau, garantissant que les risques potentiels sont identifiés rapidement. De plus, ses capacités d'intégration avec des outils comme ManageEngine ajoutent une couche supplémentaire de polyvalence, renforçant ses capacités d'audit de la sécurité réseau.

Pros and Cons

Pros:

- Surveillance et visualisation complètes des interactions numériques.

- Intégration avec des solutions reconnues comme ManageEngine.

- Capacités avancées de détection des menaces.

Cons:

- Peut être trop complexe pour les petites organisations.

- L'interface utilisateur peut présenter une courbe d'apprentissage plus élevée pour certains.

- La personnalisation peut nécessiter une expertise spécialisée.

Autres outils d'audit de sécurité réseau

Voici une liste d’outils supplémentaires d’audit de sécurité réseau que j’ai présélectionnés, mais qui ne figurent pas dans le top 10. Ils méritent vraiment d’être découverts.

- Zeek

Idéal pour l'analyse en temps réel du trafic réseau

- Security Onion

Idéal pour la détection d’intrusion et l’investigation numérique

- Ivanti Neurons for RBVM

Idéal pour la gestion des vulnérabilités basée sur les risques

Critères de sélection des outils d'audit de sécurité réseau

Pour sélectionner le meilleur outil d'audit de sécurité réseau à inclure dans cette liste, j'ai pris en compte les besoins courants des acheteurs et leurs points de douleur, comme l'identification des vulnérabilités et la conformité réglementaire. J'ai également appliqué le cadre d'évaluation suivant pour structurer mon analyse et la rendre équitable :

Fonctionnalité de base (25 % du score total)

Pour être inclus dans cette liste, chaque solution devait répondre aux cas d'utilisation suivants :

- Identifier les vulnérabilités réseau

- Effectuer des audits de sécurité réguliers

- Garantir la conformité aux normes

- Surveiller le trafic réseau

- Générer des rapports de sécurité détaillés

Fonctionnalités supplémentaires marquantes (25 % du score total)

Pour affiner la sélection, j'ai aussi recherché des caractéristiques uniques comme :

- Alertes de menaces en temps réel

- Tableaux de bord personnalisables

- Suggestions automatiques de remédiation

- Intégration avec des outils tiers

- Chiffrement avancé des données

Facilité d'utilisation (10 % du score total)

Pour juger la convivialité de chaque système, j'ai pris en compte les éléments suivants :

- Interface utilisateur intuitive

- Navigation aisée

- Courbe d'apprentissage minimale

- Documentation claire

- Design réactif

Onboarding (10 % du score total)

Pour évaluer l'expérience d'onboarding sur chaque plateforme, j'ai considéré les éléments suivants :

- Disponibilité de vidéos de formation

- Guides d'installation étape par étape

- Visites interactives du produit

- Accès aux webinaires

- Chatbots d'assistance

Support client (10 % du score total)

Pour évaluer les services d’assistance client de chaque fournisseur de logiciel, j’ai pris en compte les éléments suivants :

- Disponibilité 24h/24 et 7j/7

- Multiples canaux de support

- Délai de réponse

- Personnel compétent

- FAQ complètes

Rapport qualité-prix (10 % du score total)

Pour évaluer le rapport qualité-prix de chaque plateforme, j’ai pris en compte les critères suivants :

- Tarification concurrentielle

- Abonnements flexibles

- Disponibilité d’une période d’essai gratuite

- Coût par rapport aux fonctionnalités proposées

- Réductions pour une utilisation à long terme

Avis clients (10 % du score total)

Pour avoir une idée de la satisfaction générale des clients, j’ai pris en compte les points suivants lors de la lecture des avis clients :

- Note de satisfaction globale

- Retours sur l’efficacité des fonctionnalités

- Commentaires sur la facilité d’utilisation

- Expériences avec le service d’assistance

- Perception du rapport qualité-prix

Comment choisir un outil d’audit de la sécurité réseau

Il est facile de se perdre dans la multitude de fonctionnalités et des structures tarifaires compliquées. Pour vous aider à rester concentré au fil de votre processus de sélection, voici une liste de critères à garder à l’esprit :

| Critère | À prendre en compte |

|---|---|

| Scalabilité | L’outil peut-il évoluer avec votre organisation ? Pensez au nombre d’appareils et d’utilisateurs à prendre en charge aujourd’hui et demain. Privilégiez des solutions à plans évolutifs. |

| Intégrations | Fonctionne-t-il avec votre environnement technique actuel ? Vérifiez sa compatibilité avec vos systèmes existants (SIEM, gestion des tickets, services cloud, etc.). Évitez les outils nécessitant une intégration trop personnalisée. |

| Personnalisation | Pouvez-vous adapter l’outil à vos modes de travail ? Privilégiez ceux permettant de configurer alertes, rapports et tableaux de bord selon vos besoins. Fuyez les solutions trop rigides. |

| Facilité d'utilisation | Est-il convivial pour votre équipe ? Testez l’interface pour une navigation intuitive. Évitez les solutions trop complexes nécessitant beaucoup de formation. |

| Mise en œuvre et onboarding | Combien de temps et d’efforts pour sa mise en place ? Évaluez le temps et les ressources nécessaires au déploiement. Optez pour des outils accompagnés de guides clairs et d’un support lors de la prise en main. |

| Coût | Est-ce dans votre budget ? Comparez les modèles tarifaires et le coût total, frais cachés compris. Testez l’outil via une démo ou un essai gratuit avant de vous engager. |

| Sécurité | Répond-il à vos exigences en matière de sécurité ? Évaluez le chiffrement, la protection des données et la conformité réglementaire. Préférez les solutions mettant l’accent sur la sécurité. |

| Exigences réglementaires | Répond-il à vos besoins de conformité ? Vérifiez la compatibilité avec les réglementations de votre secteur (RGPD, HIPAA, etc.). Évitez les outils ne proposant pas les garanties nécessaires. |

Qu’est-ce qu’un outil d’audit de la sécurité réseau ?

Un outil d’audit de la sécurité réseau est une solution logicielle spécialisée conçue pour évaluer, surveiller et renforcer la posture de sécurité de l’infrastructure numérique d’une organisation. Ces outils sont utilisés par les professionnels IT, administrateurs réseau et spécialistes de la sécurité pour identifier les vulnérabilités, mauvaises configurations et menaces potentielles au sein de leurs réseaux.

Grâce à ces outils, les entreprises peuvent détecter les faiblesses de sécurité avant qu’elles ne soient exploitées par des acteurs malveillants, assurant ainsi l’intégrité des données et la continuité opérationnelle. Cela inclut, par exemple, une évaluation approfondie des périmètres réseau via des logiciels d’audit de pare-feu dédiés.

Fonctionnalités

Lors du choix d’un outil d’audit de la sécurité réseau, portez une attention particulière aux fonctionnalités clés suivantes :

- Analyse des vulnérabilités : Identifie automatiquement les risques de sécurité potentiels au sein de votre réseau pour vous aider à prioriser les efforts de correction.

- Surveillance du trafic : Observe et analyse le flux de données afin de détecter en temps réel des schémas inhabituels ou des menaces potentielles.

- Contrôles de conformité : Garantit que votre réseau respecte les réglementations propres à votre secteur, comme le RGPD ou HIPAA, afin d’éviter les sanctions.

- Tableaux de bord personnalisables : Vous permettent d’adapter l’interface pour afficher les informations les plus pertinentes selon vos besoins spécifiques.

- Capacités d’intégration : Se connecte de manière transparente à d’autres outils de votre environnement technologique, comme les SIEM ou les systèmes de ticketing, pour renforcer l’ensemble des fonctionnalités.

- Alertes de menace en temps réel : Fournit des notifications immédiates en cas d’incidents de sécurité potentiels, permettant une réaction et une atténuation rapides.

- Rapports automatisés : Génère des rapports de sécurité détaillés pour suivre les vulnérabilités et démontrer les efforts de conformité.

- Contrôles d’accès utilisateur : Gère qui peut visualiser ou modifier les paramètres réseau, ajoutant ainsi une couche de sécurité supplémentaire à vos opérations.

- Chiffrement des données : Protège les informations sensibles de votre réseau contre les accès non autorisés et les violations.

- Guides interactifs d’intégration : Offre des instructions étape par étape et des ressources pour aider les nouveaux utilisateurs à comprendre et utiliser rapidement l’outil.

Avantages

Mettre en place des outils d’audit de sécurité réseau offre plusieurs avantages pour votre équipe et votre entreprise. Voici quelques bénéfices auxquels vous pouvez vous attendre :

- Posture de sécurité améliorée : Des analyses de vulnérabilités régulières et des alertes de menaces en temps réel vous permettent de traiter les risques de sécurité de manière proactive.

- Conformité réglementaire : Les contrôles de conformité garantissent le respect des normes du secteur, réduisant le risque d’amendes et de sanctions.

- Allocation efficace des ressources : Les rapports automatisés et les tableaux de bord personnalisables apportent des informations pour prioriser efficacement les efforts de sécurité.

- Protection accrue des données : Des fonctionnalités comme le chiffrement des données et la gestion de l’accès utilisateur protègent les informations sensibles contre tout accès non autorisé.

- Efficacité opérationnelle accrue : Les capacités d’intégration permettent une collaboration harmonieuse avec les outils existants, optimisant la gestion des flux de travail.

- Réaction rapide aux incidents : Les alertes en temps réel et la surveillance du trafic permettent d’identifier et de traiter rapidement les menaces potentielles.

- Onboarding convivial : Les guides interactifs et les interfaces personnalisables facilitent l’adoption et l’utilisation efficace de l’outil par les équipes.

Coûts et tarification

Choisir un outil d’audit de sécurité réseau nécessite de comprendre les différents modèles de tarification et formules disponibles. Les coûts varient selon les fonctionnalités, la taille de l’équipe, les modules complémentaires et plus encore. Le tableau ci-dessous résume les offres courantes, leurs prix moyens et les fonctionnalités généralement incluses dans les solutions d’audit de sécurité réseau :

Tableau comparatif des formules pour les outils d’audit de sécurité réseau

| Type de formule | Prix moyen | Fonctionnalités courantes |

|---|---|---|

| Formule gratuite | $0 | Analyse de vulnérabilités de base, surveillance du trafic limitée et support communautaire. |

| Formule personnelle | $10-$30/user/month | Options d’analyse avancées, tableaux de bord personnalisables, outils de cartographie réseau et assistance par e-mail. |

| Formule entreprise | $50-$100/user/month | Contrôles de conformité complets, capacités d’intégration, alertes de menaces en temps réel et génération de rapports automatisée. |

| Formule grande entreprise | $150-$300/user/month | Chiffrement complet des données, gestionnaire de compte dédié, support client prioritaire et services d’intégration personnalisés. |

FAQ sur les outils d’audit de sécurité réseau

Voici des réponses à des questions courantes concernant les outils d’audit de sécurité réseau :

À quelle fréquence faut-il effectuer des audits de sécurité réseau ?

Il est préférable d’effectuer des audits de sécurité réseau régulièrement, souvent tous les trimestres ou tous les six mois, selon la taille de votre organisation et votre niveau de risque. Des audits réguliers vous permettent de garder une longueur d’avance sur les vulnérabilités et de garantir la conformité aux normes du secteur. Prenez en compte la complexité de votre réseau et tout changement récent lors de la planification de la fréquence des audits.

Quels sont les principaux défis liés à l’utilisation des outils d’audit de sécurité réseau ?

Les défis courants incluent la gestion des faux positifs, la complexité de la mise en place, et l’assurance que l’outil couvre tous les aspects de votre réseau. Il est important de choisir un outil qui offre une documentation claire et un support adapté pour relever efficacement ces défis.

Les outils d’audit de sécurité réseau nécessitent-ils une formation spécialisée ?

Alors que certains outils sont conviviaux, d’autres peuvent nécessiter une formation spécialisée pour une utilisation efficace. Privilégiez les solutions proposant des ressources complètes pour l’intégration, telles que des vidéos de formation et des guides interactifs, afin d’aider votre équipe à se familiariser rapidement avec l’outil.

Que dois-je faire si un outil d’audit de sécurité réseau détecte une vulnérabilité ?

Lorsqu’une vulnérabilité est détectée, il convient de prioriser sa correction en fonction du niveau de risque. Utilisez les fonctionnalités de rapport de l’outil pour comprendre l’impact et prendre les mesures appropriées. Collaborez avec votre équipe informatique pour appliquer les correctifs et surveiller la situation de près.

Et ensuite :

Si vous êtes en train de rechercher un outil d’audit de sécurité réseau, contactez gratuitement un conseiller SoftwareSelect pour des recommandations personnalisées.

Vous remplissez un formulaire et discutez brièvement afin qu’ils puissent cerner précisément vos besoins. Vous recevrez ensuite une liste restreinte de logiciels à examiner. Ils vous accompagneront même tout au long du processus d’achat, y compris lors de la négociation des prix.