Meilleurs outils d'analyse de la sécurité des applications statiques – Shortlist

Voici ma sélection des meilleurs outils d’analyse de la sécurité applicative statique :

Dans le monde technologique d'aujourd'hui, où tout va très vite, s'assurer que votre code est sécurisé est plus important que jamais. Les outils d'analyse statique de la sécurité des applications peuvent faire toute la différence pour vous et votre équipe, en identifiant les vulnérabilités avant qu'elles ne posent problème. Vous connaissez les défis à relever face aux menaces de sécurité, et ces outils offrent un moyen concret d'y répondre.

J'ai testé et évalué ces outils de manière indépendante afin de vous fournir un avis objectif sur ce qui existe. Vous pouvez avoir confiance dans le fait que mes meilleurs choix sont le fruit de recherches approfondies et répondent aux besoins du développement SaaS. Dans cet article, je vous guide à travers les meilleures options, en mettant en avant leurs fonctionnalités uniques et comment elles peuvent aider votre équipe à rester en sécurité.

Table of Contents

- Sélection

- Pourquoi nous faire confiance

- Comparer les spécifications

- Avis

- Autres outils d'analyse statique de la sécurité applicative

- Comparatifs connexes

- Critères de sélection

- Comment choisir

- Qu'est-ce qu'un outil d'analyse statique de la sécurité applicative ?

- Fonctionnalités

- Avantages

- Coûts et tarification

- FAQ

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Résumé des meilleurs outils d'analyse de la sécurité des applications statiques

Ce tableau comparatif récapitule les détails tarifaires de ma sélection des meilleurs outils d’analyse de la sécurité applicative statique pour vous aider à choisir celui qui correspond à votre budget et aux besoins de votre entreprise.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Best for continuous code quality | Free plan available (up to 5 users) | From $65/month | Website | |

| 2 | Best for fitting into CI/CD pipelines | Free plan available | From $34/developer/month | Website | |

| 3 | Best for automatic patch generation | Free plan available | From $200/month | Website | |

| 4 | Best for vulnerability detection | Free demo available | Pricing upon request | Website | |

| 5 | Best for scalable vulnerability detection | Free plan available + free demo | From $350/month | Website | |

| 6 | Best for unlimited parallel test runs | Free demo available | Pricing upon request | Website | |

| 7 | Best for open-source collaboration | Free plan available | From $4/user/month | Website | |

| 8 | Best for real-time observability | 15-day free trial | From $7/month | Website | |

| 9 | Best for integrated DevOps workflows | Free plan available | From $29/user/month | Website | |

| 10 | Best for real-time observability | Free trial + free demo available | Pricing upon request | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis détaillés sur les meilleurs outils d'analyse de la sécurité des applications statiques

Vous trouverez ci-dessous mes synthèses détaillées des meilleurs outils d’analyse de la sécurité applicative statique figurant dans ma sélection. Mes avis donnent un aperçu approfondi des principales fonctionnalités, avantages & inconvénients, intégrations et cas d’utilisation idéaux de chaque solution afin de vous aider à faire le meilleur choix.

SonarQube is a Static Application Security Testing (SAST) tool that combines code security and quality in a single platform. It performs static code analysis to find bugs, vulnerabilities, and code smells in human-written and AI-generated code. The platform supports SAST, taint analysis, secrets detection, software composition analysis (SCA), and infrastructure-as-code (IaC) scanning.

Why I picked SonarQube: I included SonarQube because it joins security analysis with code quality, helping teams keep code secure and maintainable. It integrates with CI/CD pipelines for consistent checks across development stages. The tool supports multiple programming languages and produces clear reports showing where issues occur. It also includes optional LLM-powered fix suggestions for quicker remediation.

Standout features & integrations:

Features include static analysis for bugs and vulnerabilities, detailed reporting, and secrets detection with over 400 patterns.

Integrations include Jenkins, Azure DevOps, GitHub, GitLab, Bitbucket, Bamboo, TeamCity, CircleCI, Travis CI, and SonarCloud.

Pros and Cons

Pros:

- Supports many programming languages

- Integrates with CI/CD pipelines

- Continuous code quality checks

Cons:

- Some false positives

- Requires regular updates

New Product Updates from SonarQube

SonarQube Cloud Introduces Architecture Management

SonarQube Cloud now offers architecture management to automatically map your project's structure, ensuring design integrity and resolving deviations seamlessly. For more information, visit SonarQube's official site.

Corgea is built for developers and security teams who want stronger application security through static analysis. It uses AI to surface vulnerabilities that traditional tools often miss, including business logic flaws and configuration issues. Because it integrates directly into common development environments, teams can improve security without slowing down their workflow.

Why I Picked Corgea

I picked Corgea because its AI-driven analysis reduces false positives while improving detection quality. Its use of Large Language Models (LLMs) helps it reason about code context and catch issues like business logic flaws that are typically hard to find with rule-based scanners. Corgea also fits cleanly into CI/CD pipelines, providing real-time feedback so teams can fix issues early and keep security part of the normal development process.

Corgea Key Features

In addition to its AI-driven analysis, I also found the following features noteworthy:

- Comprehensive Language Support: Analyzes code across 10+ languages and frameworks, ensuring broad coverage for diverse tech stacks.

- Secret Scanning: Identifies hardcoded secrets and sensitive data within your code to prevent data breaches.

- Intelligent File Filtering: Optimizes scan performance by excluding non-relevant files, ensuring accurate and efficient analysis.

- Automated Fixing: Offers context-aware fixes that can be applied either automatically or after review, streamlining the remediation process.

Corgea Integrations

Integrations include CI/CD pipelines, pull request reviews, IDE support, GitHub, GitLab, Bitbucket, Jenkins, and Azure DevOps.

Pros and Cons

Pros:

- Broad multi-language code coverage

- Reduced false positives with AI

- Detects complex business logic flaws

Cons:

- Newer tool with limited history

- Results may vary between scans

ZeroPath is designed to help development and security teams get ahead of code vulnerabilities by using AI to surface issues such as broken authentication, logic bugs, exploitable dependencies, and misconfigured pipelines. If your team is building software rapidly and wants a SAST solution that catches real threats without overwhelming you with false alarms, then ZeroPath is worth a look.

Why I Picked Zeropath

I picked ZeroPath because its AI-native static application security testing (SAST) engine goes beyond pattern matching and understands code context and business logic—so you and your team can trust that findings are meaningful. The tool’s automatic patch generation lets you review or merge suggested fixes directly in pull requests, reducing time spent manually crafting remediation. Its deep discovery of authentication bypasses, IDORs, race conditions and logic flaws means you’re catching vulnerability types many legacy scanners miss.

Zeropath Key Features

In addition to its core SAST capabilities, ZeroPath offers:

- Custom Code Policies: Create natural-language or rule-based policies to flag specific patterns or anti-patterns in your codebase.

- Secrets Detection: Scan for leaked credentials, keys, tokens, or API secrets within repositories and enforce remediation workflows.

- Infrastructure as Code (IaC) Misconfiguration Detection: Analyze IaC templates (e.g., Terraform, CloudFormation) for insecure configurations before deployment.

- Security Intelligence Dashboard: View real-time metrics on vulnerability trends, exploitability scoring (CVSS 4.0), team performance, and compliance status.

Zeropath Integrations

Integrations include GitHub, GitLab, Bitbucket, Azure DevOps, Jira, Jenkins, Slack, Microsoft Teams, and CircleCI.

Pros and Cons

Pros:

- Gives you clear fixes that speed up your security reviews.

- Cuts down noisy findings so your team can focus on real issues.

- It catches logic flaws and hidden risks you might miss in normal scans.

Cons:

- You may need time to adjust your workflow around its automation.

- Integration options may not be extensive enough for complex enterprise environments.

DerScanner is a static application security testing tool ideal for InfoSec and IT security managers. It integrates dynamic, static, and mobile application security testing to help organizations secure their code while maintaining privacy.

Why I picked DerScanner: It excels in vulnerability detection, offering a unified platform for static, dynamic, and mobile security testing. Its compliance with CWE standards ensures thorough security checks. The tool's ability to scan both proprietary and open-source code makes it versatile for different environments. A user-friendly interface adds to its appeal, making it accessible for various team members.

Standout features & integrations:

Features include efficient scanning of both proprietary and open-source code, compliance with Common Weakness Enumeration standards, and a user-friendly interface that simplifies security processes.

Integrations include Jenkins, Jira, GitHub, GitLab, Bitbucket, Azure DevOps, Slack, Bamboo, CircleCI, and Travis CI.

Pros and Cons

Pros:

- Supports open-source and proprietary code

- Compliance with CWE standards

- Unified security testing

Cons:

- Limited offline support

- May need technical expertise

Aikido Security offers a Static Application Security Testing (SAST) solution aimed at securing code, cloud, and runtime environments. It's designed for developers across industries like FinTech, HealthTech, and startups, focusing on vulnerability detection and compliance support.

Why I picked Aikido Security: Aikido Security specializes in scalable vulnerability detection, ensuring genuine security issues are prioritized. It integrates seamlessly with CI/CD pipelines and IDEs for real-time detection. Users can customize rules to fit their specific needs, and AI-powered one-click fixes simplify the remediation process. Its support for compliance with standards like SOC 2 and ISO further enhances its appeal.

Standout features & integrations:

Features include vulnerability detection that minimizes false alerts, customizability for tailored rule creation, and automated compliance support for standards like SOC 2 and ISO.

Integrations include Azure Pipelines, Jira, GitHub, Bitbucket, GitLab, Slack, Trello, Jenkins, CircleCI, and Travis CI.

Pros and Cons

Pros:

- Real-time detection

- Great for compliance support

- Scalable for large teams

Cons:

- Limited offline support

- May require technical setup

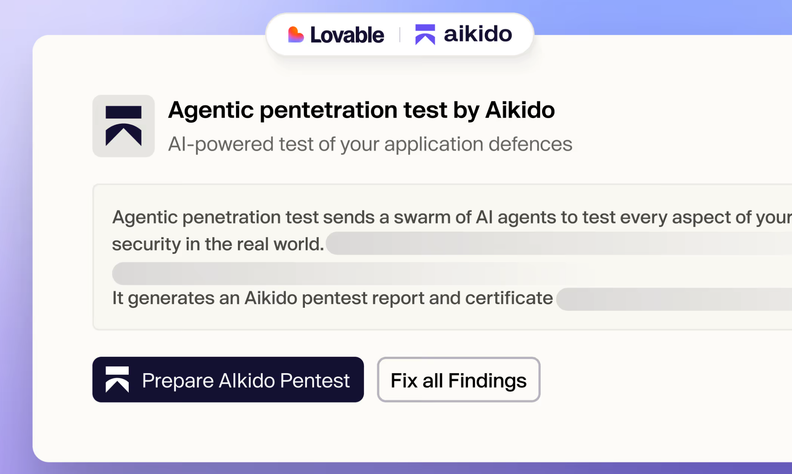

New Product Updates from Aikido Security

Aikido Adds Lovable Integration for Pentesting

Aikido introduces integration with Lovable and integrated pentesting. This update helps teams detect and fix security issues before deployment. For more information, visit Aikido Security's official site.

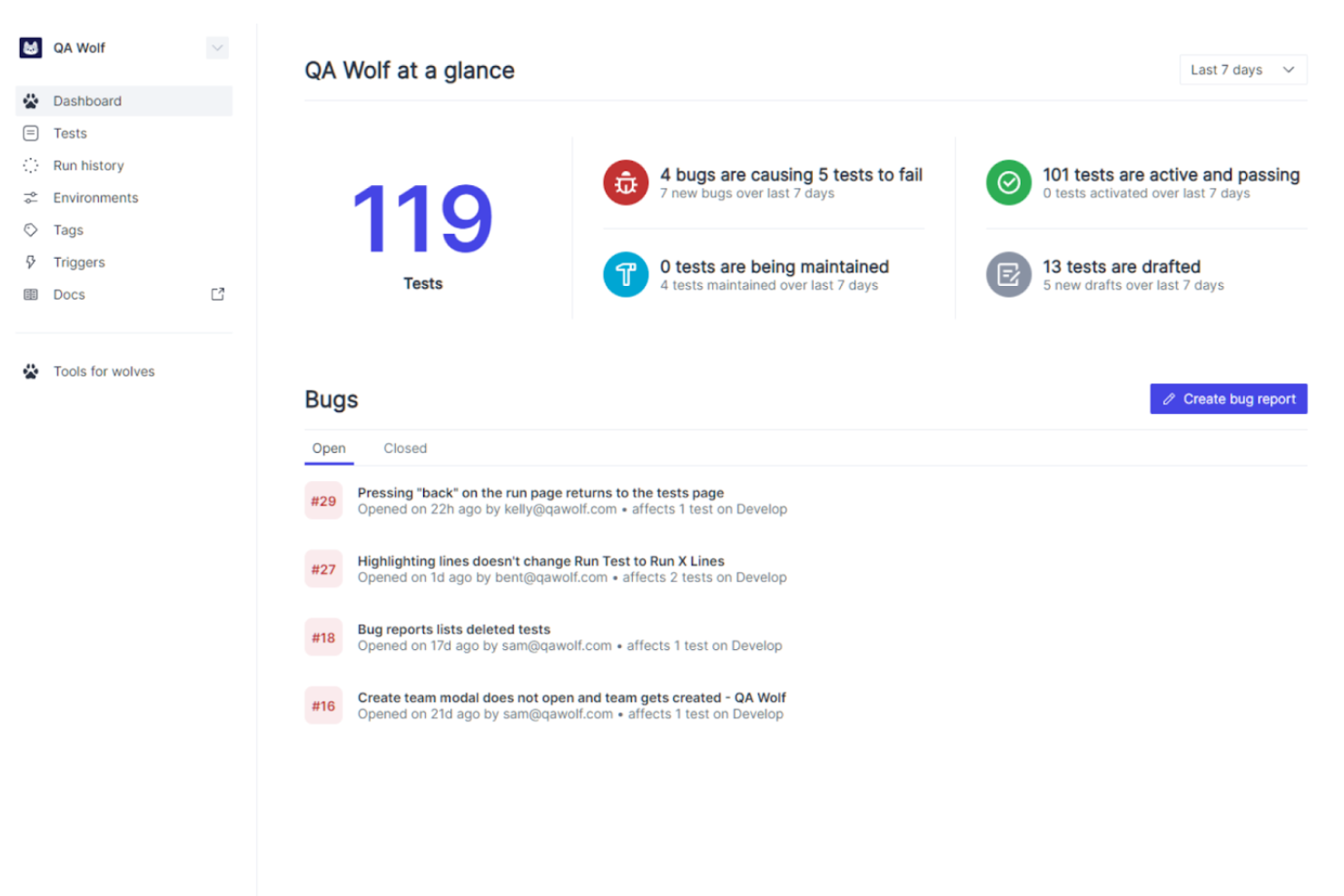

QA Wolf is a hybrid platform and service aimed at software teams in industries like fintech, healthcare, and eCommerce. It provides automated end-to-end test coverage for web and mobile applications, enhancing quality assurance and reducing QA costs.

Why I picked QA Wolf: QA Wolf excels in offering unlimited parallel test runs, which is a game-changer for teams looking to speed up their testing processes. The platform's human-verified bug reports help ensure accuracy. Its zero-flake guarantee reduces the chances of flaky tests, making it reliable for consistent testing. The AI-driven test creation and maintenance improve productivity by minimizing the time spent on QA tasks.

Standout features & integrations:

Features include human-verified bug reports that ensure accuracy, a zero-flake guarantee to reduce flaky tests, and AI-driven test creation for improved productivity.

Integrations include GitHub, GitLab, Bitbucket, Slack, Jira, Trello, Asana, CircleCI, Jenkins, Travis CI, and Azure DevOps.

Pros and Cons

Pros:

- AI-driven test creation

- Human-verified bug reports

- Unlimited parallel test runs

Cons:

- May need technical expertise

- Not ideal for small teams

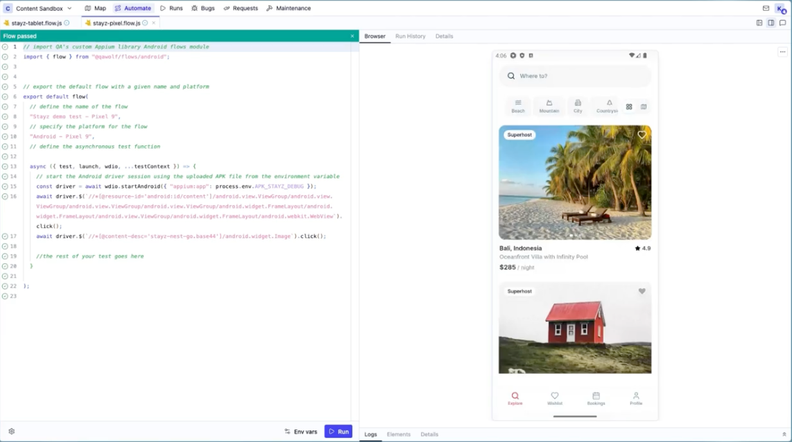

New Product Updates from QA Wolf

QA Wolf Adds Android Emulator Infrastructure for Device Testing

QA Wolf introduces Android emulator infrastructure with expanded device and OS testing support. These updates enable teams to test across real-world device conditions and improve test coverage. For more information, visit QA Wolf’s official site.

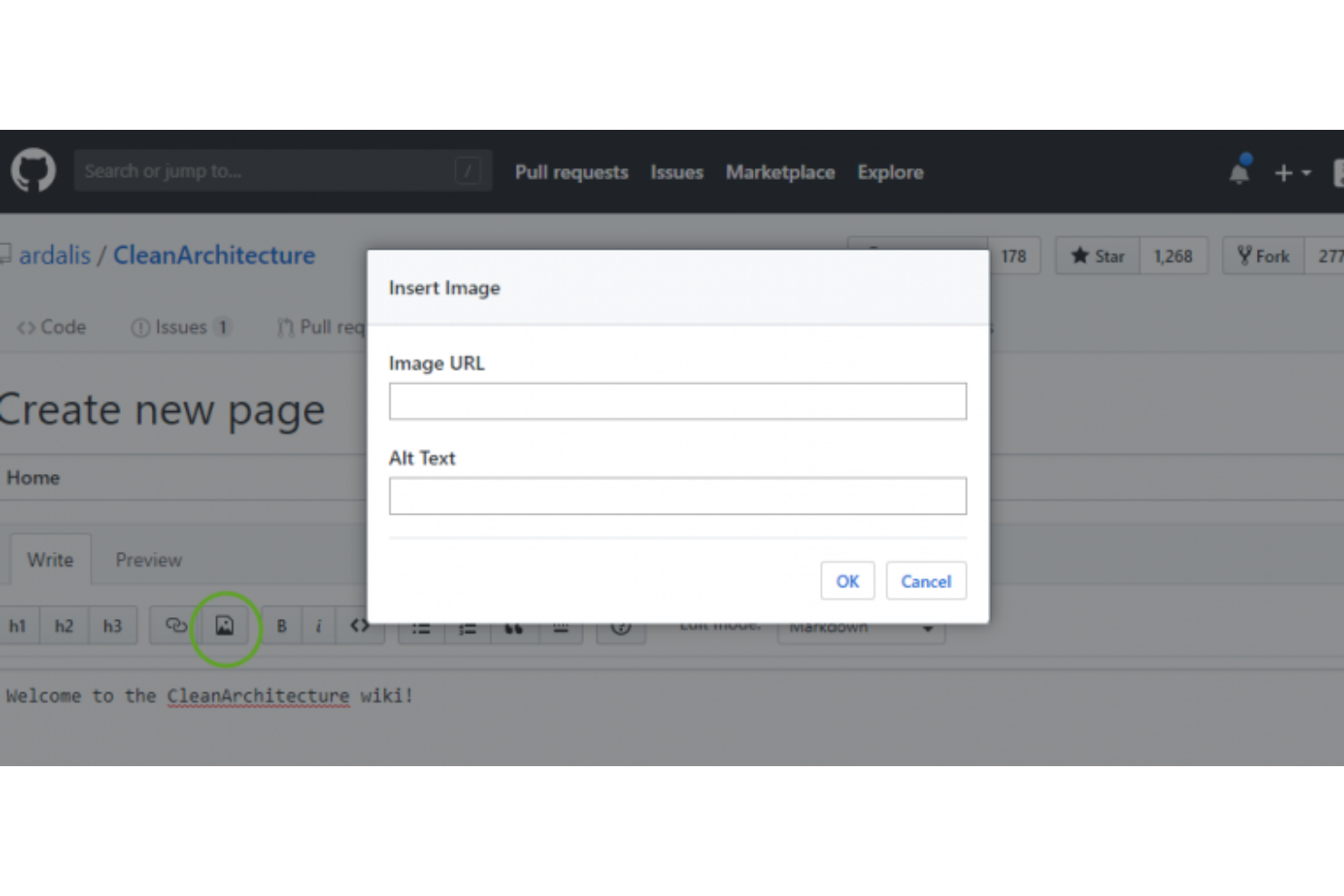

GitHub is a collaborative software development platform widely used by developers across various industries, including healthcare and finance. It offers tools for security, automation, and code management, making it suitable for tasks like DevSecOps and CI/CD.

Why I picked GitHub: GitHub excels in open-source collaboration, providing a platform where developers can work together on projects from anywhere. Its built-in application security tools use AI to quickly identify and address vulnerabilities, which supports its USP. GitHub Actions automate workflows, enhancing efficiency in managing code changes. With GitHub Advanced Security, you gain enterprise-grade security options to protect your codebase.

Standout features & integrations:

Features include GitHub Copilot for AI-assisted coding, GitHub Actions for workflow automation, and Codespaces for instant development environments. These features enhance collaboration and streamline development processes.

Integrations include Slack, Trello, Jira, Visual Studio, Azure DevOps, Google Cloud, AWS, Heroku, Docker, and Kubernetes.

Pros and Cons

Pros:

- GitHub Actions for automation

- AI-driven security tools

- Extensive open-source community

Cons:

- Dependency on Git knowledge

- Potential for complex configurations

Dynatrace is an all-in-one software intelligence platform used by IT and DevOps teams across various sectors. It provides monitoring and analytics for applications, infrastructure, and user experience, helping teams optimize performance and ensure reliability.

Why I picked Dynatrace: Dynatrace offers real-time observability, making it a top choice for teams needing instant insights into their systems. Its AI-powered root cause analysis helps quickly identify issues, saving you time. The platform's full-stack monitoring covers everything from applications to infrastructure. Additionally, automated deployment and scaling simplify managing complex environments.

Standout features & integrations:

Features include AI-driven root cause analysis that speeds up troubleshooting, full-stack monitoring to cover applications and infrastructure, and automated deployment for simplified management of complex environments.

Integrations include AWS, Azure, Google Cloud, Kubernetes, ServiceNow, Slack, Jira, Microsoft Teams, Ansible, and Puppet.

Pros and Cons

Pros:

- Full-stack monitoring

- AI-driven root cause analysis

- Real-time data analysis

Cons:

- Complex initial setup

- High resource consumption

GitLab empowers users to build modern applications and accelerate digital transformation by embracing automated processes to deliver code faster.

In addition to providing code repository and version control functions, GitLab comes with built-in DevOps workflows such as continuous integration and continuous delivery (CI/CD) pipelines. GitLab boosts developer productivity and collaboration among developers while reducing costs, cycle time, and time to market.

GitLab is free for individual users. Its Premium edition targets customers who want to enhance team productivity and coordination and is priced at $19/user/month. GitLab Ultimate tier is priced at $99/user/month and is designed for organization-wide security, planning, and compliance.

New Relic is an observability platform tailored for developers, offering monitoring solutions for applications and infrastructure. It's designed for IT teams looking to enhance performance and gain insights through data analysis.

Why I picked New Relic: New Relic excels in real-time observability, providing instant insights into application performance. Its ability to monitor an entire stack in real-time with pre-built dashboards is a key differentiator. The platform supports over 780 integrations, ensuring comprehensive visibility across programming environments. This makes it a versatile tool for troubleshooting and enhancing user experience.

Standout features & integrations:

Features include end-to-end monitoring set up in under five minutes, comprehensive visibility across various programming environments, and actionable insights to proactively troubleshoot issues.

Integrations include AWS, Azure, Google Cloud, Kubernetes, Slack, Jira, PagerDuty, ServiceNow, Splunk, and Datadog.

Pros and Cons

Pros:

- Actionable performance insights

- Supports extensive integrations

- Real-time application monitoring

Cons:

- Dependency on internet connectivity

- High data volume costs

Autres outils d'analyse de la sécurité des applications statiques

Voici quelques autres outils d’analyse de la sécurité des applications statiques qui ne figurent pas dans ma sélection principale, mais qui méritent tout de même d’être découverts :

- DeepSource

For code quality analysis

- Nexus Lifecycle

For open-source management

- Mend SAST

For fast vulnerability detection

- IDA Pro

For advanced binary analysis

- StackHawk

For automated security testing

- Codiga

For real-time code analysis

- GuardRails

For developer-first security

- Flawnter

For in-depth code inspection

- Mend.io

For AI SAST scanning

- Codacy

DevOps intelligence platform with high-quality code on 40+ programming languages.

- Checkmarx

Fast and accurate scans easily integrated into the tools you use daily, with remediation guidance.

- Klocwork

Static code analysis and SAST tool for C, C++, C#, Java, JavaScript, Python, and Kotlin.

- Veracode

Integrate automated AppSec testing into your CI/CD pipeline.

- Brinqa

Consolidate, prioritize and manage findings from all your AST tools.

- SpectralOps

Advanced AI backed technology with over 2000 detectors to discover and classify your data silos and uncover data breaches.

- LGTM.COM

Free SAST tool for open source projects.

- Reshift

Code security tool that secures your code as you build

- INSIDER CLI

Covers the OWASP Top 10 to make source code analysis to find vulnerabilities right in the source code.

Critères de sélection des outils d'analyse de la sécurité des applications statiques

Pour choisir les meilleurs outils d'analyse de la sécurité des applications statiques à inclure dans cette liste, j'ai pris en compte les besoins et points de douleur les plus courants des acheteurs, tels que l'intégration aux workflows de développement existants et la facilité d'utilisation pour les développeurs. J'ai également utilisé le cadre d'analyse suivant pour rendre mon évaluation structurée et équitable :

Fonctionnalités principales (25 % de la note globale)

Pour figurer dans cette sélection, chaque solution devait répondre à ces cas d'usage courants :

- Détection des vulnérabilités de sécurité

- Analyse du code source

- Fourniture de recommandations de correction

- Intégration dans les pipelines CI/CD

- Prise en charge de plusieurs langages de programmation

Fonctionnalités différenciatrices (25 % de la note globale)

Pour départager les meilleurs outils, j'ai également recherché des fonctions uniques, telles que :

- Détection de vulnérabilités en temps réel

- Analyse basée sur l'IA

- Règles de sécurité personnalisables

- Intégration avec les outils de développement

- Rapports de conformité

Utilisabilité (10 % de la note globale)

Pour évaluer l'ergonomie de chaque système, j'ai considéré les éléments suivants :

- Interface utilisateur intuitive

- Navigation aisée

- Documentation claire

- Courbe d'apprentissage minimale

- Design responsive

Intégration (10 % du score total)

Pour évaluer l'expérience d'intégration de chaque plateforme, j'ai pris en compte les éléments suivants :

- Disponibilité de vidéos de formation

- Visites interactives du produit

- Accès à des modèles

- Webinaires à la demande

- Assistance par chatbot

Support client (10 % du score total)

Pour évaluer les services d'assistance de chaque fournisseur de logiciel, j'ai pris en compte les éléments suivants :

- Disponibilité 24h/24 et 7j/7

- Multiples canaux de support

- Délai de réponse

- Expertise technique

- Disponibilité de FAQ

Rapport qualité/prix (10 % du score total)

Pour évaluer le rapport qualité/prix de chaque plateforme, j'ai pris en compte les éléments suivants :

- Paliers tarifaires

- Disponibilité d'une version d'essai gratuite

- Fonctionnalités incluses

- Coût par rapport aux concurrents

- Réductions pour les plans longue durée

Avis clients (10 % du score total)

Pour avoir une idée de la satisfaction globale des clients, j'ai pris en compte les éléments suivants lors de la lecture des retours utilisateurs :

- Notes de satisfaction des utilisateurs

- Commentaires sur la fonctionnalité

- Retours sur l'assistance proposée

- Facilité de mise en œuvre

- Fiabilité globale de l'outil

Comment choisir un outil de test de sécurité des applications statiques

Il est facile de se perdre dans de longues listes de fonctionnalités et des structures tarifaires complexes. Pour vous aider à rester concentré lors de votre processus de sélection logicielle, voici une liste de critères à garder en tête :

| Critère | À prendre en compte |

|---|---|

| Scalabilité | L'outil peut-il évoluer avec votre entreprise ? Pensez aux limites utilisateurs, à la capacité de traitement des données et à la facilité d'intégration avec les technologies futures. |

| Intégrations | Est-ce compatible avec vos outils et méthodes de travail actuels ? Vérifiez la compatibilité avec vos chaînes CI/CD et environnements de développement pour garantir un fonctionnement fluide. |

| Personnalisation | Pouvez-vous adapter l'outil à vos besoins spécifiques ? Recherchez la possibilité de modifier les règles de détection et les rapports selon votre politique de sécurité. |

| Simplicité d'utilisation | L'outil est-il convivial pour tous les membres de l'équipe ? Évaluez l'interface et la navigation pour assurer une adoption rapide sans formation approfondie. |

| Mise en place et intégration | Combien de temps pour une utilisation efficace ? Considérez les ressources et le temps nécessaires pour le déploiement, la formation initiale et l'intégration avec vos systèmes existants. |

| Coût | Le prix correspond-il à votre budget ? Comparez les différents tarifs, tenez compte d'éventuels frais cachés, et voyez s'il existe une version d'essai gratuite avant de vous engager. |

| Garanties de sécurité | L'outil suit-il les bonnes pratiques de sécurité ? Vérifiez le chiffrement des données, les contrôles d'accès et la conformité avec les réglementations pertinentes. |

| Exigences de conformité | L'outil répond-il aux normes spécifiques à votre secteur ? Vérifiez les certifications ou la prise en compte de règlements comme le RGPD ou HIPAA si votre secteur l'exige. |

Qu'est-ce qu'un outil de test de sécurité des applications statiques ?

Les outils de test de sécurité des applications statiques sont des solutions logicielles qui analysent le code source afin d'identifier les vulnérabilités de sécurité dès les premières étapes du développement. Les développeurs, les équipes de sécurité et les professionnels de l'assurance qualité utilisent ces outils pour renforcer la sécurité du code et assurer le respect des normes du secteur. L'analyse du code, la détection des vulnérabilités et les capacités d'intégration permettent d'identifier les menaces potentielles et d'améliorer la qualité du code. Ces outils offrent, dans l'ensemble, des informations précieuses pour aider les équipes à maintenir des applications logicielles sûres et fiables.

Fonctionnalités

Lors de la sélection d'un outil de test de sécurité des applications statiques, soyez attentif aux fonctionnalités clés suivantes :

- Analyse du code : Analyse automatiquement le code source pour identifier les vulnérabilités de sécurité, aidant les développeurs à corriger les problèmes tôt dans le processus de développement.

- Détection des vulnérabilités : Identifie les menaces et les faiblesses potentielles dans le code, fournissant des rapports détaillés pour la remédiation.

- Capacités d'intégration : Se connecte facilement aux environnements de développement existants et aux pipelines CI/CD pour garantir des tests de sécurité continus.

- Règles personnalisables : Permet aux utilisateurs d'adapter les vérifications de sécurité aux politiques organisationnelles et aux exigences de conformité spécifiques.

- Retour en temps réel : Fournit des informations et suggestions immédiates aux développeurs, réduisant ainsi le temps nécessaire pour les revues de code manuelles.

- Rapports de conformité : Génère une documentation permettant de démontrer le respect des normes professionnelles et des réglementations telles que le RGPD ou la HIPAA.

- Prise en charge multilingue : Analyse le code écrit dans divers langages de programmation, s'adaptant à des équipes de développement variées.

- Interface conviviale : Garantit la facilité d'utilisation grâce à une navigation intuitive, réduisant la courbe d'apprentissage pour les nouveaux utilisateurs.

- Scalabilité : S'adapte à la croissance de votre entreprise, gérant efficacement l'augmentation des besoins en données et utilisateurs.

- Mécanismes de sécurité : Inclut des fonctionnalités comme le chiffrement des données et le contrôle d'accès afin de protéger les informations sensibles lors de l'analyse.

Avantages

L’implémentation d’outils d’analyse statique de la sécurité des applications offre de nombreux avantages pour votre équipe et votre entreprise. Voici quelques bénéfices à prévoir :

- Détection précoce des vulnérabilités : Identifie les problèmes de sécurité dans le code avant qu’ils n’atteignent la production, réduisant ainsi le risque d’exploitation.

- Amélioration de la qualité du code : Fournit une analyse détaillée et un retour d’information pour aider les développeurs à écrire un code plus propre et plus sécurisé.

- Conformité renforcée : Génère des rapports qui démontrent le respect des normes et réglementations sectorielles, facilitant les audits.

- Gain de temps : Automatise le processus de revue de sécurité, permettant aux développeurs de se concentrer sur le développement de fonctionnalités plutôt que de vérifier manuellement le code.

- Réduction des coûts : Détecte les vulnérabilités tôt dans le cycle de développement, économisant les coûts liés à la résolution des problèmes après le déploiement.

- Meilleure collaboration : S’intègre avec les outils et flux de travail existants, favorisant une meilleure communication entre les équipes de développement et de sécurité.

- Scalabilité : S’adapte aux besoins des équipes en expansion, garantissant des pratiques de sécurité cohérentes à mesure que votre activité se développe.

Coûts & Tarification

Le choix d’outils d’analyse statique de la sécurité des applications requiert une compréhension des différents modèles et plans tarifaires disponibles. Les coûts varient selon les fonctionnalités, la taille des équipes, les modules complémentaires et autres. Le tableau ci-dessous résume les formules courantes, leurs prix moyens et les caractéristiques généralement incluses dans les solutions d’outils d’analyse statique de la sécurité des applications :

Tableau comparatif des formules pour les outils d’analyse statique de la sécurité des applications

| Type de formule | Prix moyen | Fonctionnalités courantes |

|---|---|---|

| Formule gratuite | $0 | Analyse de code basique, support linguistique limité, et assistance communautaire. |

| Formule personnelle | $10-$30/user/month | Analyse de code avancée, prise en charge multilingue, et capacités d’intégration de base. |

| Formule entreprise | $45-$100/user/month | Analyse de code complète, règles personnalisées, intégration avec pipelines CI/CD, et support par email. |

| Formule grande entreprise | $150-$300/user/month | Analyse complète, détection des vulnérabilités en temps réel, rapports de conformité, et support dédié. |

Outils d’analyse statique de la sécurité des applications (FAQ)

Voici des réponses aux questions courantes concernant les outils d’analyse statique de la sécurité des applications :

Quand peut-on utiliser l’analyse statique de la sécurité des applications pour un projet ?

Vous pouvez utiliser les outils d’analyse statique de la sécurité des applications dès le début du cycle de vie de développement logiciel. Ils ne nécessitent pas que l’application soit en cours d’exécution, ce qui les rend idéaux pour détecter les vulnérabilités pendant la phase de développement, vous permettant d’aborder les questions de sécurité de manière proactive.

Parmi les problèmes suivants, lesquels ne seront pas détectés par les outils SAST ?

Les outils SAST ne peuvent pas détecter les problèmes liés à l’exécution puisqu’ils analysent le code sans l’exécuter. Cela signifie qu’ils ne trouveront pas de problèmes comme les échecs d’authentification ou les mauvaises configurations des serveurs, qui nécessitent que l’application soit opérationnelle pour être identifiés.

L’analyse statique de la sécurité des applications permet-elle d’identifier les vulnérabilités potentielles ?

Oui, l’analyse statique de la sécurité des applications est efficace pour identifier les vulnérabilités potentielles dans le code source d’une application. Ces outils effectuent des tests en boîte blanche, ce qui permet de trouver les causes profondes des failles de sécurité et de fournir des conseils de remédiation.

Les outils d’analyse statique de la sécurité des applications conviennent-ils à tous les langages de programmation ?

Non, tous les outils d’analyse statique de la sécurité des applications ne prennent pas en charge tous les langages de programmation. La plupart des outils sont spécialisés dans des langages populaires comme Java, C++ et Python, mais la prise en charge peut varier. Avant d’acheter, assurez-vous que l’outil choisi supporte bien les langages utilisés par votre équipe. Si vous travaillez avec des langages moins répandus, il sera peut-être nécessaire de chercher des outils spécialisés ou de vérifier la compatibilité auprès du fournisseur.

Et maintenant :

Si vous êtes en train de rechercher des outils d’analyse statique de la sécurité des applications, contactez gratuitement un conseiller SoftwareSelect pour obtenir des recommandations personnalisées.

Vous remplissez un formulaire et échangez brièvement pour détailler vos besoins. Ensuite, vous recevez une liste restreinte de solutions logicielles à examiner. Ils vous accompagnent même tout au long du processus d’achat, y compris lors des négociations tarifaires.