10 Liste des meilleurs logiciels de sécurité de bases de données

Dans le paysage numérique actuel, protéger ses données est plus difficile que jamais. Avec des menaces informatiques en constante évolution, il vous faut des outils fiables pour protéger vos bases de données contre les violations et les accès non autorisés.

En tant qu’expert indépendant testant et évaluant des logiciels, je comprends les problématiques auxquelles vous faites face. Vous recherchez des solutions efficaces, faciles à intégrer, et conformes à la réglementation.

Dans cet article, je partage mes meilleurs choix de logiciels de sécurité pour bases de données. J’ai évalué chaque option selon ses fonctionnalités, son expérience utilisateur et les besoins du secteur. Que vous fassiez partie d'une petite équipe ou d'une grande organisation, vous trouverez ici des options adaptées à vos besoins spécifiques. Découvrons le bon outil pour sécuriser vos données.

Table of Contents

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Résumé des meilleurs logiciels de sécurité de bases de données

Ce tableau comparatif résume les informations tarifaires de mes sélections de logiciels de sécurité de bases de données pour vous aider à trouver celui qui correspond à votre budget et à vos besoins professionnels.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Idéal pour un accès chiffré aux bases de données | Essai gratuit de 21 jours | À partir de $199/utilisateur/an (facturé annuellement) | Website | |

| 2 | Idéal pour les applications cloud intégrées et les services de plateforme | Démo gratuite disponible | Tarification sur demande | Website | |

| 3 | Idéal pour les services de sécurité gérés | Démo gratuite disponible | Tarification sur demande | Website | |

| 4 | Idéal pour le chiffrement complet des disques et des fichiers | Essai gratuit de 30 jours | Tarification sur demande | Website | |

| 5 | Idéal pour la prévention des menaces sur tous les réseaux | Démo gratuite disponible | Tarification sur demande | Website | |

| 6 | Idéal pour la surveillance en temps réel des bases de données | Not available | Tarification sur demande | Website | |

| 7 | Idéal pour l'évaluation centralisée des vulnérabilités des bases de données | Not available | Tarification sur demande | Website | |

| 8 | Idéal pour l'analyse et l'information sur les risques liés aux données | Not available | Tarifs sur demande | Website | |

| 9 | Idéal pour l'analyse du comportement des utilisateurs | Not available | Tarification sur demande | Website | |

| 10 | Idéal pour une surveillance complète des performances des bases de données | Not available | Tarification sur demande | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis sur les meilleurs logiciels de sécurité de bases de données

Vous trouverez ci-dessous mes résumés détaillés des meilleurs logiciels de sécurité de bases de données ayant intégré ma sélection. Mes avis offrent une analyse approfondie des fonctionnalités clés, avantages et inconvénients, intégrations et cas d’usage idéaux pour chaque outil afin de vous aider à trouver celui qu’il vous faut.

DbVisualizer vous offre un espace de travail unifié pour explorer, auditer et sécuriser vos bases de données sans devoir jongler entre plusieurs outils — ce qui est un vrai soulagement lorsque vous êtes responsable du contrôle d'environnements de données sensibles. Si vous gérez des sources de données hétérogènes ou supervisez le travail SQL au sein de plusieurs équipes, vous apprécierez la structure et la clarté que l'outil apporte à des tâches souvent dispersées. Il vous aide à rester concentré sur la protection des accès aux données tout en vous laissant la flexibilité nécessaire pour dépanner et analyser rapidement.

Pourquoi j'ai choisi DbVisualizer

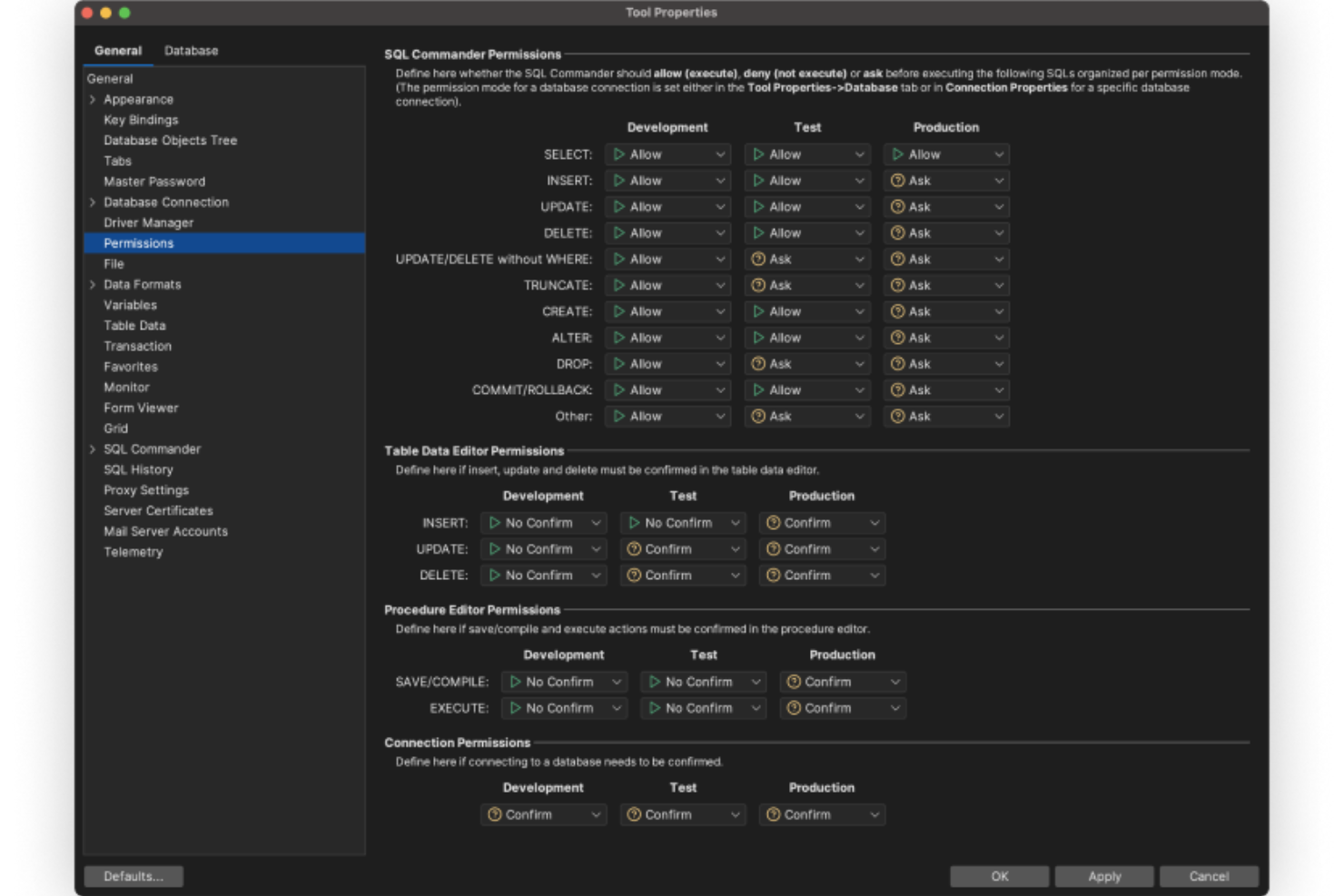

J'ai choisi DbVisualizer pour son accent marqué sur les fonctionnalités de sécurité : accès contrôlé, connexions chiffrées et barrières de sécurité qui protègent les informations sensibles. Vous pouvez vous connecter via des tunnels SSH pour garantir un transfert de données crypté, réduisant ainsi les risques lors du travail sur le cloud ou sur site. Il est aussi possible de définir les autorisations utilisateur directement dans l’outil afin de restreindre les modifications de données, aidant ainsi votre équipe à éviter tout changement risqué. J'apprécie également la présence d'une option de mot de passe principal local, qui permet de protéger les identifiants enregistrés sur votre machine et de ne pas les laisser exposés.

Fonctionnalités clés de DbVisualizer

En plus de ses fonctions de sécurité, DbVisualizer propose plusieurs outils qui facilitent la gestion des bases de données :

- Constructeur de requêtes visuel : Permet de manipuler facilement les tables et de visualiser les données grâce à une interface glisser-déposer.

- Requêtes réutilisables : Permet aux utilisateurs d'enregistrer et réutiliser des requêtes avec des variables et des favoris pour une gestion efficace des bases de données.

- Analytique de performance : Donne un aperçu des performances des bases de données pour optimiser les opérations et améliorer l'expérience utilisateur.

- Édition en ligne : Facilite l’édition directe des données dans la base, simplifiant ainsi la gestion des informations.

Intégrations DbVisualizer

Les intégrations incluent DB2, MariaDB, MySQL, Oracle, PostgreSQL, SQL Server, SQLite, Sybase, Vertica et H2. Une API est disponible pour des intégrations personnalisées.

Pros and Cons

Pros:

- Un chiffrement SSH robuste sécurise les connexions distantes

- Le contrôle des droits utilisateur réduit les modifications accidentelles de données

- Le contrôle de version améliore la sécurité et la traçabilité des scripts SQL pour les audits

Cons:

- De grands volumes de résultats peuvent ralentir les performances lors des audits de sécurité

- La configuration des autorisations exige une attention particulière au sein des équipes

New Product Updates from DbVisualizer

DbVisualizer Adds AI Assistant and New Database Support

DbVisualizer introduces an AI assistant, OS-native file chooser support, and new database compatibility with Impala and Neo4j. These updates help users write SQL faster, simplify file handling, and expand database connectivity. For more information, visit DbVisualizer’s official site.

Oracle

Idéal pour les applications cloud intégrées et les services de plateforme

Oracle est un géant dans le monde des systèmes de gestion de bases de données, proposant une suite complète d’outils qui aident les entreprises à gérer et sécuriser leurs données. Réputé pour sa puissance d’intégration, Oracle réunit applications cloud et services de plateforme dans un environnement unifié, une caractéristique déterminante pour de nombreuses entreprises.

Pourquoi j'ai choisi Oracle :

Au cours de l'évaluation de différents outils, Oracle s'est constamment démarqué par l'étendue de son offre. Mon choix a été guidé par sa réputation établie et les avis de nombreux professionnels du secteur qui louent ses capacités. Parmi la multitude de solutions disponibles, la faculté qu’a Oracle d’intégrer applications cloud et services de plateforme fait la différence, renforçant ma conviction qu’il s’agit du meilleur choix pour les organisations recherchant des capacités d’intégration.

Fonctionnalités et intégrations remarquables :

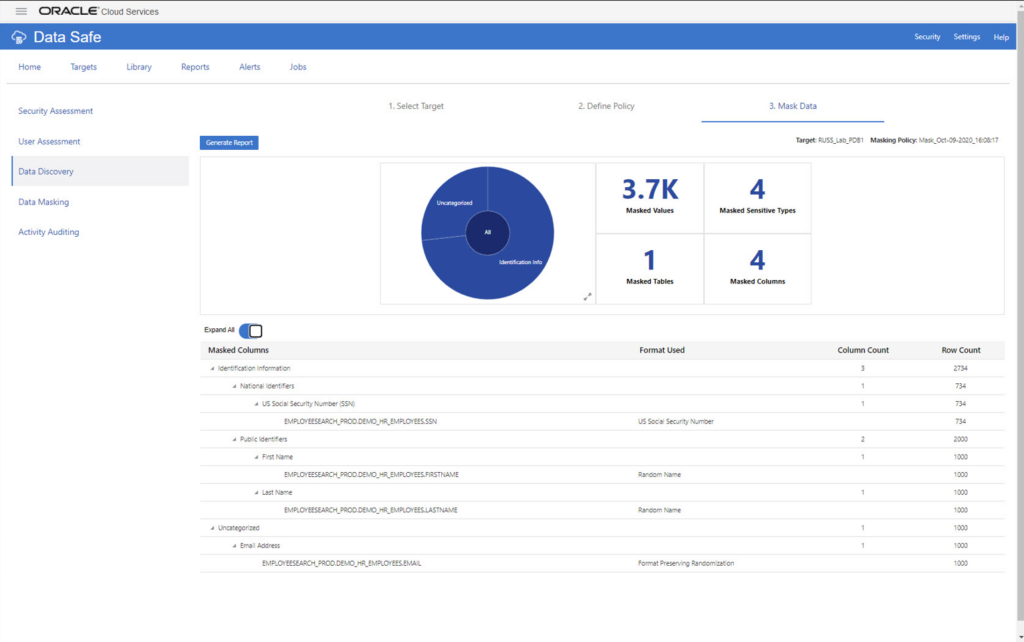

Oracle est reconnu pour ses mécanismes de sécurité avancés, comprenant le chiffrement des données, le masquage des données, et un pare-feu robuste assurant une défense solide contre les menaces potentielles. Par ailleurs, ses capacités de machine learning permettent de surveiller les activités et de détecter les anomalies. Les intégrations constituent l’un des points forts d’Oracle : il se connecte aisément avec les géants du cloud comme AWS et Microsoft Azure. En outre, il est compatible avec de multiples systèmes d’exploitation, dont Linux et Windows, ce qui en fait un système de gestion de bases de données polyvalent.

Pros and Cons

Pros:

- Solutions de sécurité des données robustes avec chiffrement avancé et pare-feu

- Grande évolutivité aussi bien pour les petites entreprises que pour les grands groupes

- Intégrations complètes avec les principaux fournisseurs de cloud et systèmes d’exploitation

Cons:

- Peut sembler complexe pour les nouveaux utilisateurs de systèmes de gestion de bases de données

- La richesse fonctionnelle peut paraître excessive pour les tâches simples

- L’installation sur site nécessite des ressources et une maintenance dédiées.

Trustwave se spécialise dans la fourniture de solutions de sécurité avancées, adaptées aux besoins uniques de diverses organisations. Leurs services de sécurité gérés sont conçus pour offrir une stratégie de protection complète, garantissant ainsi que les entreprises soient protégées contre les menaces en constante évolution. Leur expertise dans ce domaine particulier justifie leur réputation de meilleure solution pour les services de sécurité gérés.

Pourquoi j'ai choisi Trustwave :

Lorsqu'il s'agissait de sélectionner le bon outil pour la gestion de la sécurité, Trustwave figurait parmi les principaux candidats. J'ai choisi Trustwave après de nombreuses comparaisons et après avoir constaté que leur approche des solutions de sécurité est à la fois innovante et efficace. Leur engagement à fournir des services gérés de bout en bout les distingue de la concurrence. Compte tenu de leur longue réputation et de leur efficacité prouvée, il est facile de comprendre pourquoi ils sont considérés comme les « Meilleurs pour... » les services de sécurité gérés.

Caractéristiques et intégrations remarquables :

Trustwave propose une suite de sécurité robuste, comprenant l'intégration SIEM, des contrôles de sécurité avancés contre les hackers et une surveillance des activités afin de garantir une réponse en temps réel aux menaces. Ils ont également intégré des techniques d'apprentissage automatique pour prédire et prévenir les risques de sécurité potentiels. Les intégrations de Trustwave sont étendues : ils travaillent avec les principaux fournisseurs de cloud comme AWS et Azure, et prennent en charge l'intégration avec des systèmes de gestion de bases de données populaires tels qu'Oracle Database et PostgreSQL.

Pros and Cons

Pros:

- Services de sécurité gérés complets couvrant aussi bien les environnements sur site que dans le cloud.

- Large éventail d'intégrations avec les fournisseurs de cloud populaires et les systèmes de bases de données, ce qui améliore son adaptabilité

- Respecte les directives RGPD assurant la confidentialité des données en plus de la gestion des menaces

Cons:

- Certaines entreprises pourraient trouver les fonctionnalités offertes trop nombreuses et au-delà de leurs besoins

- La configuration initiale et la mise en place peuvent être complexes pour les entreprises ayant des besoins plus simples

- La richesse des services proposés peut entraîner une courbe d'apprentissage pour certaines équipes informatiques

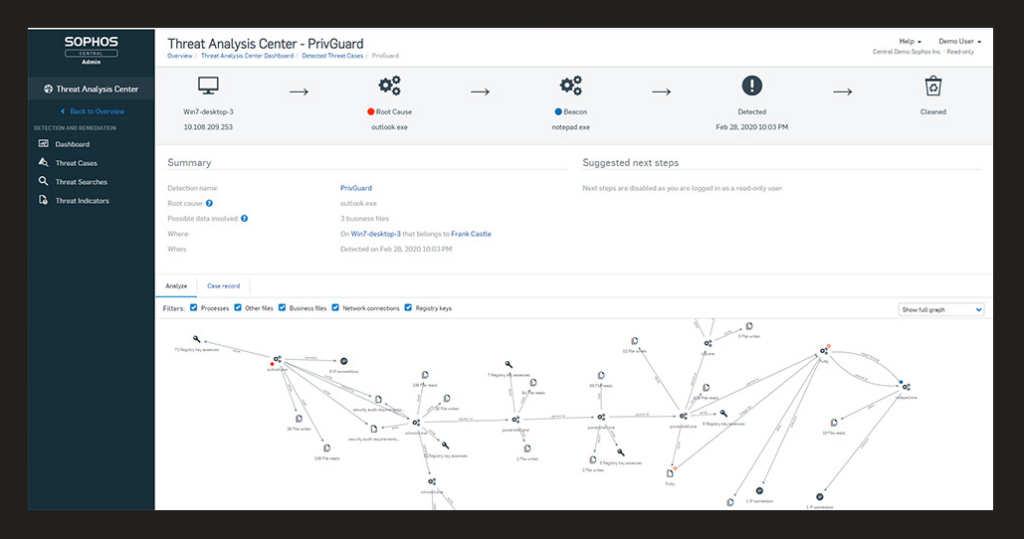

Idéal pour le chiffrement complet des disques et des fichiers

Sophos SafeGuard Encryption est un outil de sécurité complet conçu pour chiffrer des disques durs entiers ainsi que des fichiers individuels, garantissant ainsi qu'ils restent inaccessibles aux utilisateurs non autorisés. Conscient de l'importance cruciale de préserver les informations sensibles des mains indésirables, Sophos offre des capacités de chiffrement de premier ordre qui sont essentielles à l'ère numérique actuelle, consolidant ainsi sa position en tant que solution de référence pour le chiffrement complet des disques et des fichiers.

Pourquoi j'ai choisi Sophos SafeGuard Encryption :

Parmi le dédale des produits de sécurité disponibles, le choix du bon outil repose souvent sur son efficacité et sa fiabilité. Après avoir évalué et comparé de nombreuses options, Sophos SafeGuard Encryption s'est distingué principalement par sa double capacité : il ne se limite pas au chiffrement complet des disques, mais va plus loin en chiffrant également les fichiers individuels. Cette combinaison unique est la raison pour laquelle je considère qu'il est « Idéal pour... » les entreprises ou particuliers ayant besoin d'une approche globale de leur stratégie de chiffrement.

Fonctionnalités et intégrations remarquables :

Sophos SafeGuard Encryption se distingue par ses fonctionnalités de sécurité avancées, offrant une protection robuste contre les pirates et les menaces potentielles. Il utilise efficacement des systèmes de gestion des clés, garantissant un accès uniquement aux personnes autorisées. Notamment, l'outil propose des intégrations avec les systèmes d'exploitation majeurs comme Windows et Linux, ainsi qu'une compatibilité avec les systèmes de bases de données cloud tels qu'AWS et Azure, ce qui élargit son utilité sur de multiples plateformes.

Pros and Cons

Pros:

- Double capacité de chiffrement complet des disques et des fichiers, renforçant la posture de sécurité globale.

- Gestion des clés robuste assurant un contrôle strict de l'accès aux données chiffrées.

- Compatibilité étendue avec les principaux systèmes d'exploitation et bases de données cloud, offrant une grande flexibilité de déploiement.

Cons:

- La complexité potentielle de la configuration initiale peut nécessiter des compétences techniques.

- L'interface peut ne pas être aussi conviviale pour les nouveaux venus, comparée à certains concurrents.

- Certains utilisateurs pourraient souhaiter une granularité accrue dans les paramètres et contrôles de chiffrement.

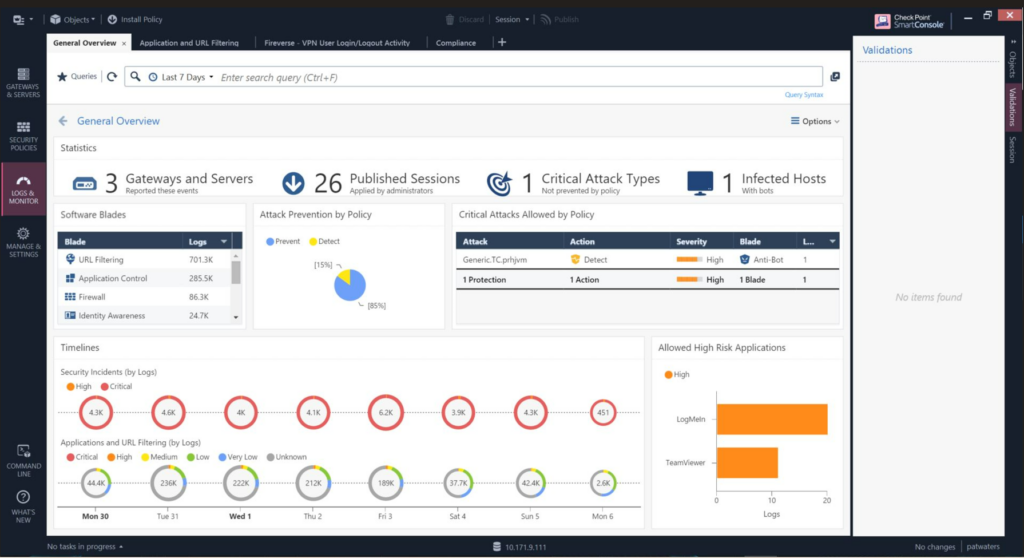

Check Point offre une posture de sécurité robuste pour les organisations, en mettant l'accent sur la prévention des menaces à travers des réseaux variés. À mesure que les cybermenaces évoluent, Check Point demeure à la pointe de l'innovation, ce qui en fait un excellent choix pour ceux qui privilégient une prévention complète des menaces dans tous les environnements réseau.

Pourquoi j'ai choisi Check Point :

Au cours de mon processus de recherche, le choix des bons outils était essentiel, et Check Point a retenu mon attention grâce à son orientation spécialisée vers la prévention des menaces. J'ai évalué ses atouts à travers des comparaisons approfondies, et il s'est clairement imposé comme un leader. Ce qui le distingue particulièrement, c'est son approche holistique de la sécurité, couvrant chaque recoin du réseau d'une organisation. Compte tenu de son efficacité, je suis convaincu qu'il est « Le meilleur pour... » garantir une prévention constante des menaces sur tous les réseaux.

Fonctionnalités et intégrations remarquables :

Check Point propose une suite de sécurité avancée, avec des fonctionnalités comprenant un pare-feu de premier ordre, une intégration SIEM, et des protocoles de sécurité évolués contre les pirates informatiques et les potentielles erreurs de configuration dans des systèmes comme MySQL. Ses intégrations sont étendues, se connectant aux principaux fournisseurs de cloud tels qu'AWS et Azure. De plus, Check Point prend en charge les intégrations avec des serveurs de bases de données, y compris Oracle Database, PostgreSQL et bien d'autres.

Pros and Cons

Pros:

- Conformité au RGPD, garantissant la confidentialité des données tout en gérant les menaces

- Large éventail de possibilités d'intégration, le rendant compatible avec les fournisseurs cloud et systèmes de bases de données populaires

- Prévention complète des menaces sur des réseaux variés, qu'ils soient sur site ou dans le cloud

Cons:

- La diversité des fonctionnalités peut exiger une courbe d'apprentissage plus importante pour les équipes informatiques

- En fonction de la configuration, il peut exister certaines complexités lors de la mise en place initiale

- Pour les petites organisations, l'étendue des fonctionnalités peut être supérieure aux besoins

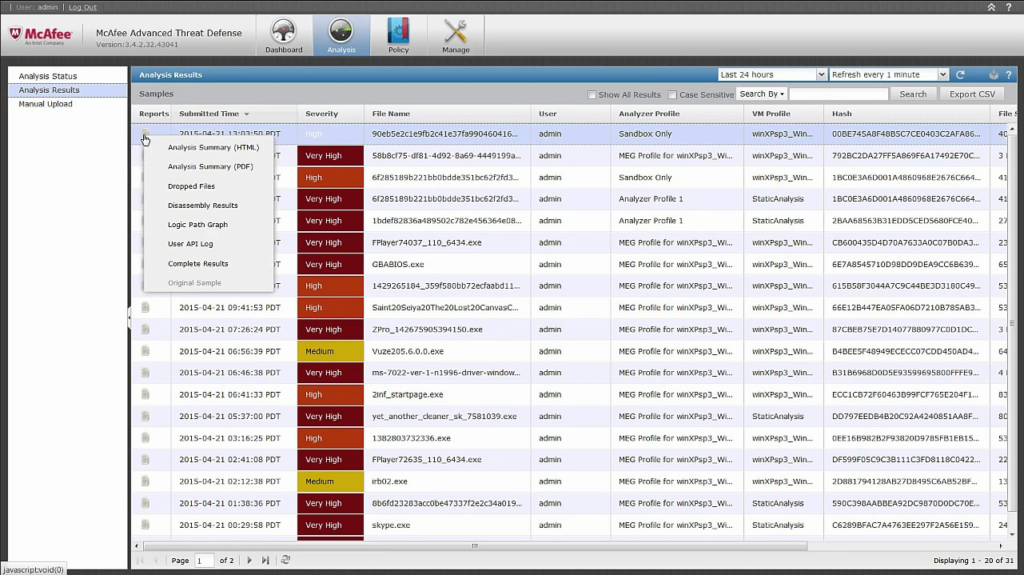

Idéal pour la surveillance en temps réel des bases de données

McAfee Database Security est un outil essentiel qui garantit la protection des bases de données contre les menaces potentielles, offrant aux organisations un filet de sécurité à l’ère des défis croissants de la cybersécurité. Leur expertise en surveillance des bases de données en temps réel les rend inestimables pour les entreprises qui accordent la priorité à la détection rapide des menaces et à une réponse instantanée.

Pourquoi j’ai choisi McAfee Database Security :

Parmi les nombreux outils de sécurité analysés, le nom de McAfee s’est imposé avec force. Ce qui a motivé ma décision de choisir cet outil plutôt qu’un autre, c’est sa réputation exceptionnelle dans le domaine des solutions de sécurité, ainsi que les retours constants des professionnels. McAfee se distingue nettement par sa surveillance en temps réel des bases de données, ce qui en fait mon choix numéro un pour les organisations qui ne peuvent se permettre le moindre retard dans la détection des menaces de sécurité.

Caractéristiques remarquables & intégrations :

La force de McAfee réside dans sa capacité à fournir une surveillance d’activité en temps réel, garantissant ainsi la détection rapide des erreurs de configuration, des injections SQL et des accès non autorisés aux données. Ceci est renforcé par des politiques de sécurité avancées et un pare-feu performant qui atténuent les menaces potentielles. McAfee Database Security s’intègre aux systèmes SIEM, permettant aux entreprises d’avoir une vue d’ensemble complète de leur posture de sécurité. De plus, sa compatibilité avec les principaux serveurs de bases de données, tels que MySQL et Oracle Database, renforce sa polyvalence.

Pros and Cons

Pros:

- Capacités robustes de surveillance en temps réel

- Contrôles de sécurité avancés contre les injections SQL et les violations de données

- Intégrations efficaces avec les systèmes SIEM et les principaux serveurs de bases de données

Cons:

- L’interface peut sembler complexe pour les nouveaux utilisateurs

- Se concentre principalement sur les bases de données, pouvant nécessiter des outils complémentaires pour une sécurité globale

- Certaines fonctionnalités avancées peuvent nécessiter un temps d’apprentissage important

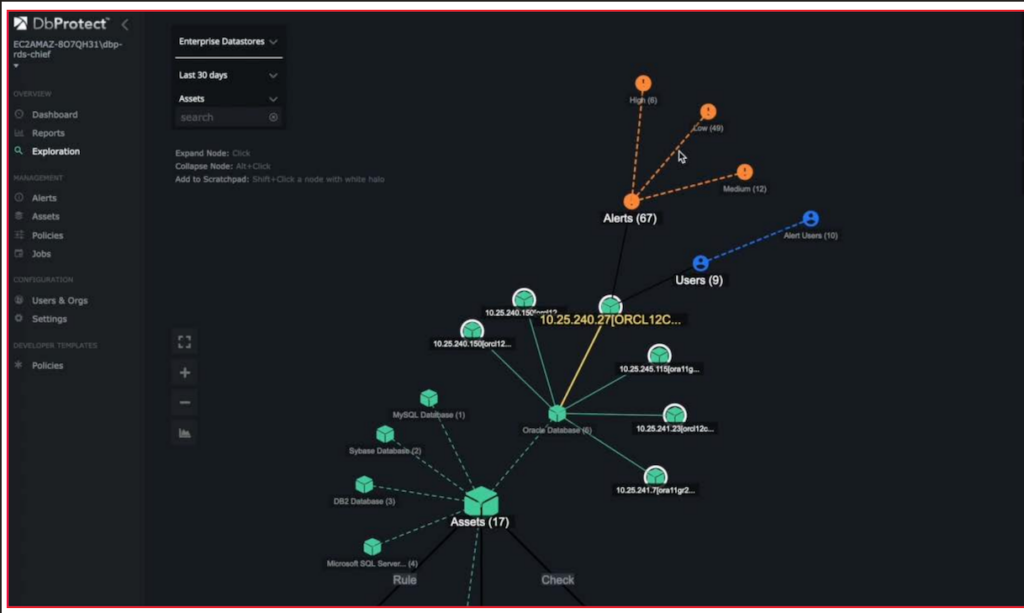

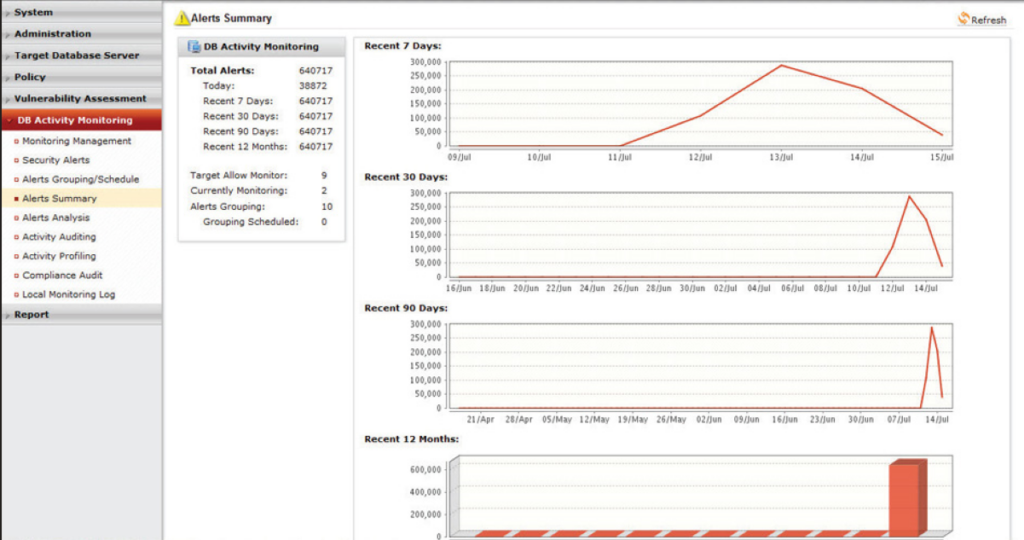

Idéal pour l'évaluation centralisée des vulnérabilités des bases de données

Fortinet FortiDB est un produit de sécurité conçu spécifiquement pour évaluer les vulnérabilités dans l'ensemble des bases de données. Alors que les menaces informatiques continuent d'évoluer, la centralisation des évaluations de vulnérabilité des bases de données devient une stratégie essentielle, faisant de FortiDB un outil indispensable pour renforcer les mesures de sécurité.

Pourquoi j'ai choisi Fortinet FortiDB :

Lorsque je recherchais l'outil de sécurité optimal, Fortinet FortiDB a attiré mon attention principalement en raison de son approche centralisée de l'évaluation des vulnérabilités des bases de données. Par rapport à de nombreux autres produits de sécurité sur le marché, FortiDB se distingue par cette approche centralisée, rendant la gestion des vulnérabilités plus simple et exhaustive. J'en ai donc conclu que c'est « Idéal pour... » les organisations à la recherche d'une méthode centralisée pour l'évaluation des vulnérabilités des bases de données, leur permettant ainsi de renforcer efficacement leur posture de sécurité.

Fonctionnalités clés & Intégrations :

Fortinet FortiDB offre un ensemble robuste de fonctionnalités, incluant des contrôles de sécurité avancés, la surveillance d'activité et des capacités de chiffrement des données qui protègent les bases contre les menaces potentielles. Son intégration SIEM permet une journalisation et un reporting complets, et l'outil s'intègre avec les systèmes de gestion de bases de données populaires comme Oracle Database, PostgreSQL et MySQL. Il est également conçu pour corriger les mauvaises configurations courantes susceptibles d'exposer les bases aux pirates informatiques.

Pros and Cons

Pros:

- Met l'accent sur les évaluations de vulnérabilité centralisées, rationalisant la gestion de la sécurité

- S'intègre aisément avec les systèmes de gestion de bases de données populaires

- L'intégration SIEM améliore les capacités de journalisation et de reporting

Cons:

- Peut être excessif pour les petites entreprises qui n'ont pas besoin d'une gestion centralisée des vulnérabilités

- Certaines fonctionnalités peuvent nécessiter une importante courbe d'apprentissage pour ceux peu familiers avec les subtilités de la sécurité des bases de données

- Nécessite des mises à jour régulières pour suivre l'évolution des menaces de sécurité

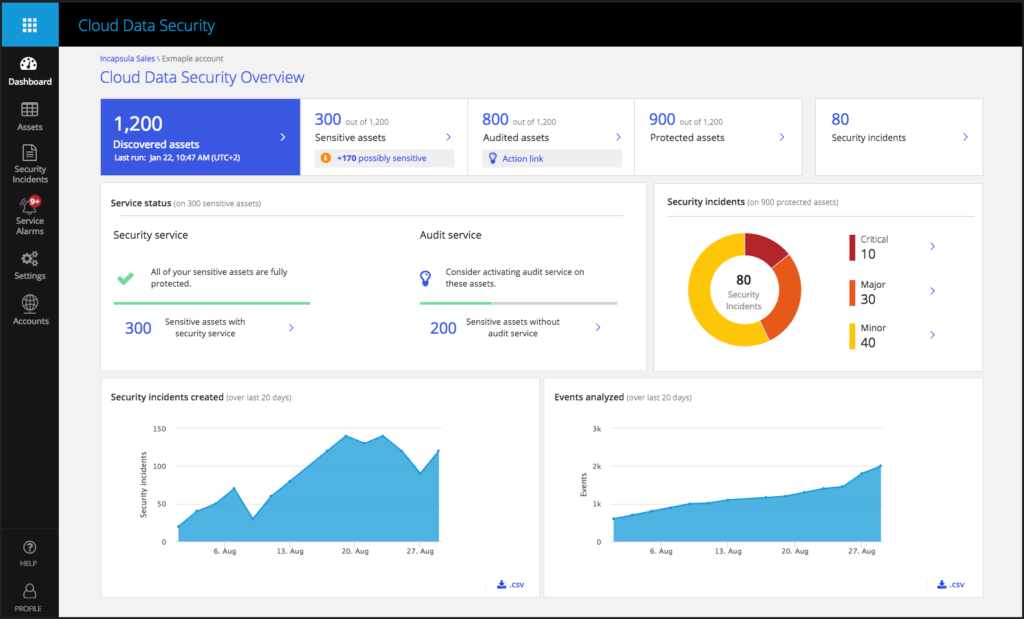

Idéal pour l'analyse et l'information sur les risques liés aux données

Imperva Data Security se présente comme une solution complète conçue pour protéger les données sensibles tout en offrant des analyses approfondies des risques potentiels. Avec l'importance croissante de la gestion et de la sécurité des données, Imperva se distingue en fournissant des analyses ciblées qui aident les entreprises à comprendre et à atténuer les vulnérabilités potentielles, justifiant ainsi sa réputation en tant qu'outil de référence pour l'analyse des risques sur les données et les informations clés.

Pourquoi j'ai choisi Imperva Data Security :

Mon processus de sélection des bons outils a été minutieux, et l’offre d’Imperva s’est immédiatement démarquée. Le choix est vite devenu évident lorsque j’ai constaté son engagement inégalé envers l’analyse des risques sur les données, associé à des perspectives rarement proposées par d’autres fournisseurs. Cette combinaison unique place Imperva un cran au-dessus. J’ai toujours pensé que comprendre les risques représente la moitié de la lutte en matière de sécurité, et, selon moi, cet outil est « Idéal pour… » les entreprises à la recherche non seulement de protection, mais aussi de clarté concernant leurs vulnérabilités de données.

Fonctionnalités et intégrations remarquables :

Imperva est salué pour son ensemble complet de fonctionnalités avancées, notamment le chiffrement des données, le masquage des données et la garantie de la confidentialité en conformité avec le RGPD. De plus, son pare-feu robuste protège contre les menaces telles que l’injection SQL et d'autres violations de données. Les intégrations sont un atout majeur, permettant à Imperva de se connecter aux bases de données cloud comme AWS et Azure, tout en offrant une compatibilité avec les systèmes de gestion de bases de données populaires, y compris Oracle Database, PostgreSQL et MySQL.

Pros and Cons

Pros:

- Analyses de données avancées offrant une vision approfondie des vulnérabilités

- Large intégration avec les principaux fournisseurs cloud et systèmes de gestion de bases de données

- Pare-feu et contrôles de sécurité complets, assurant une protection contre les menaces modernes

Cons:

- Peut sembler trop complexe pour les entreprises ne recherchant qu'une solution de sécurité de base

- Certaines fonctionnalités peuvent nécessiter une prise en main, notamment pour les petites équipes

- Comme il s'agit d'une suite complète, elle peut être excessive pour les organisations ayant des besoins limités en gestion des données

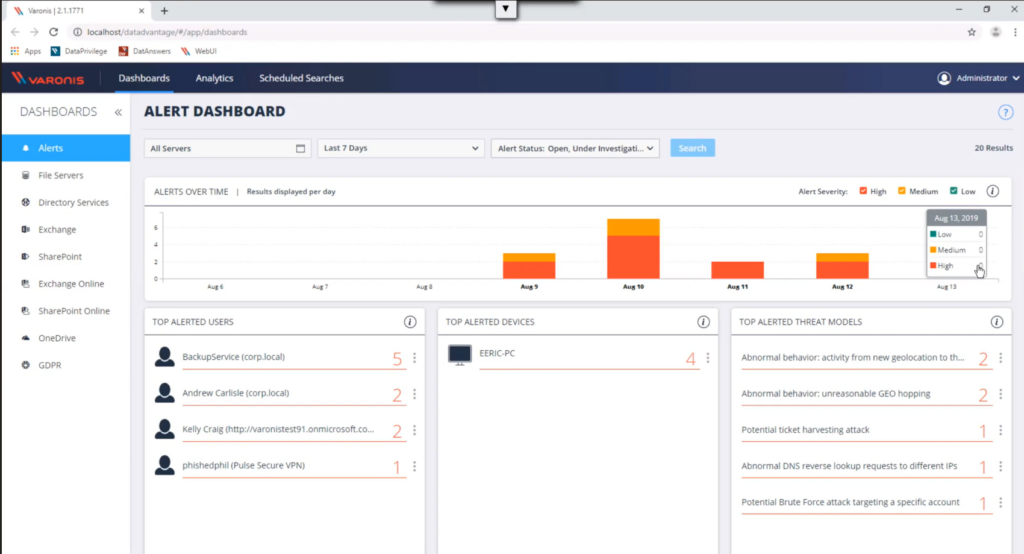

Idéal pour l'analyse du comportement des utilisateurs

La plateforme de sécurité des données Varonis est une solution de sécurité complète axée sur la surveillance et l'analyse du comportement des utilisateurs afin de prévenir les potentielles violations de données. Face à l'importance croissante de la compréhension des habitudes des utilisateurs pour renforcer la sécurité, Varonis excelle grâce à l'exploitation de l'analyse comportementale comme principal mécanisme de défense.

Pourquoi j'ai choisi Varonis Data Security Platform :

Lors du choix du bon outil pour cette liste, j'ai été attiré par Varonis en raison de son approche spécifique de la sécurité basée sur l'analyse du comportement utilisateur. De nombreuses plateformes proposent des solutions de sécurité génériques, mais Varonis se distingue par sa spécialisation dans l'analyse des habitudes des utilisateurs. Je suis fermement convaincu qu'il s'agit du « Meilleur pour... » les organisations souhaitant mettre l'accent sur l'analyse comportementale pour renforcer leur posture de sécurité.

Fonctionnalités phares & intégrations :

L'une des fonctionnalités principales de Varonis est sa surveillance avancée de l'activité des utilisateurs, offrant des informations en temps réel sur tout comportement inhabituel. Ceci est complété par des capacités de chiffrement et de masquage des données qui ajoutent un niveau supplémentaire de sécurité. Son écosystème d'intégrations est vaste : il fonctionne en adéquation avec des fournisseurs de cloud populaires tels qu'AWS et Azure, et est également compatible avec des serveurs de bases de données comme Oracle Database et PostgreSQL.

Pros and Cons

Pros:

- Compatibilité avec un large éventail de fournisseurs de cloud et de systèmes de gestion de bases de données

- Outils de surveillance de l'activité étendus, soutenus par le machine learning pour une détection des menaces améliorée

- Spécialisé dans l'analyse du comportement des utilisateurs, offrant une approche unique de la sécurité des données

Cons:

- Peut présenter une courbe d'apprentissage pour les entreprises non familières avec les outils d'analyse du comportement utilisateur

- Nécessite des mises à jour régulières pour s'adapter à l'évolution des environnements de sécurité

- Certaines fonctionnalités peuvent être redondantes pour les petites entreprises ayant uniquement besoin de solutions de sécurité basiques

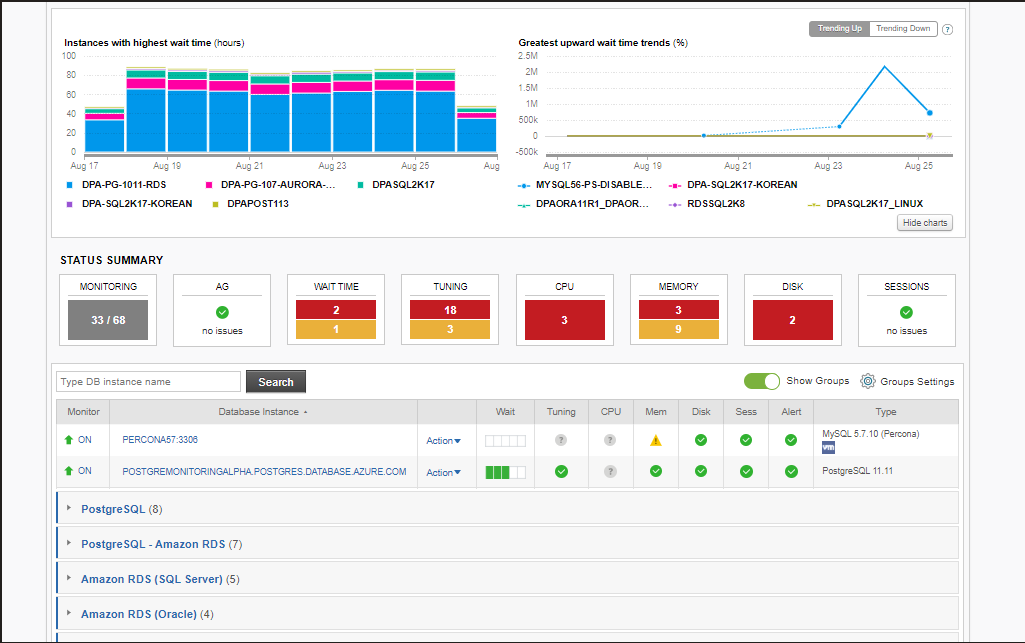

Idéal pour une surveillance complète des performances des bases de données

SolarWinds Database Management est un outil robuste qui permet aux utilisateurs de surveiller, d’optimiser et d’améliorer les performances des bases de données. Avec la complexité croissante des écosystèmes de bases de données, il est crucial de disposer d’une solution offrant une vue d’ensemble de la santé et des performances des bases de données, et c’est là que SolarWinds se distingue.

Pourquoi j’ai choisi SolarWinds Database Management :

Dans mon processus de sélection des outils de gestion de bases de données, j’ai été particulièrement attiré par SolarWinds en raison de son approche globale de la surveillance des performances. Parmi la multitude d’outils comparés, SolarWinds s’est démarqué grâce à ses détails précis et sa vision exhaustive de la santé des bases de données. J’ai déterminé que c’est véritablement la « Meilleure option pour… » ceux qui ont besoin d’une vue d’ensemble de la performance de leur base de données et souhaitent prendre des mesures préventives sur la base d’analyses détaillées.

Fonctionnalités exceptionnelles & intégrations :

SolarWinds propose une multitude de fonctionnalités, des mécanismes de sécurité avancés à la surveillance approfondie de l’activité. La capacité à identifier les menaces potentielles d’injection SQL et à fournir un masquage des données garantit la confidentialité et la sécurité des données. S’intégrant à une variété de serveurs de bases de données tels qu’Oracle Database, PostgreSQL et MySQL, il offre une grande polyvalence pour s’adapter à divers systèmes de gestion de bases de données. L’outil intègre également des fonctions de gestion des données en cloud, facilitant la transition pour ceux qui utilisent des solutions de bases de données cloud.

Pros and Cons

Pros:

- Des fonctionnalités de sécurité avancées, y compris le masquage des données et la détection des menaces d’injection SQL, renforcent la posture de sécurité

- L’intégration avec différents serveurs de bases de données garantit compatibilité et polyvalence

- Les capacités complètes de surveillance offrent une vue holistique des performances des bases de données

Cons:

- La nature exhaustive de l’outil peut paraître excessive pour ceux qui recherchent des solutions plus simples

- Certains utilisateurs peuvent rencontrer des difficultés à personnaliser et adapter l’outil à leurs besoins spécifiques

- Peut présenter une courbe d’apprentissage plus difficile pour les débutants en raison de ses nombreuses fonctionnalités

Autres logiciels de sécurité de bases de données

Voici d’autres options de logiciels de sécurité de bases de données qui n’ont pas été retenues dans ma sélection, mais qui restent intéressantes à explorer :

- NetApp Data Protection

Idéal pour la sauvegarde de données évolutive

- Digital Guardian Data Protection

Idéal pour les tâches de prévention de la perte de données

- DataSunrise

Meilleur pour la protection automatisée des données

Critères de sélection des logiciels de sécurité de bases de données

Pour choisir les meilleurs logiciels de sécurité de bases de données à inclure dans cette liste, j’ai pris en compte les besoins courants des acheteurs et les points de douleur comme la protection des données sensibles et la conformité réglementaire. J'ai également appliqué le cadre suivant afin d’évaluer chaque solution de façon structurée et équitable :

Fonctionnalités clés (25% de la note globale)

Pour être prise en compte dans cette liste, chaque solution devait couvrir les cas d’usage suivants :

- Surveillance de l'activité des bases de données

- Détection et prévention des accès non autorisés

- Assurer le chiffrement des données

- Fournir des pistes d’audit

- Prise en charge des rapports de conformité

Fonctionnalités distinctives supplémentaires (25% de la note globale)

Pour affiner la sélection, j’ai également recherché des fonctionnalités uniques telles que :

- Détection automatique des menaces

- Alertes en temps réel

- Intégration avec des systèmes SIEM

- Analyse des comportements utilisateurs

- Compatibilité multiplateforme

Facilité d'utilisation (10% de la note globale)

Pour évaluer la convivialité de chaque outil, j’ai pris en compte les aspects suivants :

- Interface intuitive

- Facilité de navigation

- Tableaux de bord personnalisables

- Vitesse de mise en place

- Accessibilité sur tous supports

Intégration des nouveaux utilisateurs (10% de la note totale)

Pour évaluer l'expérience d'intégration de chaque plateforme, j'ai pris en compte les éléments suivants :

- Disponibilité de vidéos de formation

- Tours interactifs du produit

- Accès à des webinaires

- Disponibilité de modèles

- Support à l'intégration et chatbots

Service client (10% de la note totale)

Pour évaluer les services d'assistance client de chaque éditeur de logiciel, j'ai pris en compte les éléments suivants :

- Disponibilité 24h/24 et 7j/7

- Options de support multicanal

- Réactivité aux demandes

- Disponibilité de la documentation d’assistance

- Accès à une équipe de support dédiée

Rapport qualité/prix (10% de la note totale)

Pour évaluer le rapport qualité/prix de chaque plateforme, j'ai pris en compte les éléments suivants :

- Transparence des tarifs

- Comparaison avec les concurrents

- Fonctionnalités incluses dans le prix de base

- Disponibilité de versions d’essai gratuites

- Évolutivité des plans tarifaires

Avis clients (10% de la note totale)

Pour avoir une idée de la satisfaction client globale, j'ai pris en compte les aspects suivants lors de la lecture des avis clients :

- Notes de satisfaction globale

- Fréquence des retours positifs

- Problèmes fréquemment mentionnés

- Témoignages d’utilisateurs

- Retours sur l’expérience du support client

Comment choisir un logiciel de sécurité de base de données

Il est facile de se perdre dans de longues listes de fonctionnalités et des structures tarifaires complexes. Pour vous aider à rester concentré lors de votre processus de sélection de logiciel, voici une liste de points à garder à l’esprit :

| Facteur | À prendre en compte |

|---|---|

| Évolutivité | Le logiciel peut-il évoluer avec votre organisation ? Pensez à la taille future de la base de données, au nombre d’utilisateurs et au volume de données. Recherchez des tarifs échelonnés ou des fonctionnalités évolutives. |

| Intégrations | Fonctionne-t-il avec vos systèmes existants ? Vérifiez la compatibilité avec les bases de données, services cloud et outils de sécurité. Évitez les pièges de l’intégration manuelle. |

| Personnalisation | Pouvez-vous adapter le logiciel à vos besoins ? Recherchez la possibilité de modifier les paramètres, rapports et alertes pour correspondre à vos flux de travail. |

| Facilité d’utilisation | L’interface est-elle intuitive pour votre équipe ? Testez la navigation et la convivialité de la conception pour garantir une adoption rapide par tous les membres. |

| Mise en œuvre et intégration des utilisateurs | À quelle vitesse pouvez-vous commencer ? Évaluez les ressources de formation, les visites guidées et le support lors de la configuration afin de minimiser la perturbation. |

| Coût | Le prix correspond-il à votre budget ? Comparez les abonnements, les coûts cachés et les réductions disponibles pour garantir l’accessibilité. |

| Mesures de sécurité | Répond-il à vos exigences en matière de sécurité ? Vérifiez le chiffrement, les contrôles d’accès et les mesures de protection des données pour sécuriser les informations sensibles. |

| Exigences de conformité | Répond-il à vos besoins réglementaires ? Vérifiez la disponibilité de rapports de conformité intégrés et le support des réglementations spécifiques à votre secteur. |

Qu'est-ce qu'un logiciel de sécurité de base de données ?

Le logiciel de sécurité de base de données est conçu pour protéger les bases de données contre les menaces telles que les accès non autorisés et les violations de données. Les professionnels de l'informatique, administrateurs de bases de données et équipes de sécurité utilisent généralement ces outils pour garantir l’intégrité des données et la conformité. Le chiffrement, les contrôles d’accès, les logiciels de masquage de données et les pistes d’audit aident à sécuriser les données, à surveiller l’activité et à répondre aux exigences réglementaires. Ces outils offrent une protection essentielle et une tranquillité d’esprit aux organisations manipulant des informations sensibles.

Fonctionnalités

Lors du choix d’un logiciel de sécurité de base de données, veillez à rechercher les fonctionnalités clés suivantes :

- Chiffrement : Protège les données en les convertissant dans un format sécurisé, garantissant que seules les personnes autorisées peuvent accéder aux informations sensibles.

- Contrôles d'accès : Gère les autorisations des utilisateurs pour empêcher tout accès non autorisé à la base de données, contribuant ainsi à maintenir l'intégrité des données.

- Pistes d'audit : Suit l'activité et les modifications de la base de données, fournissant un registre pour la conformité et l'analyse judiciaire.

- Alertes en temps réel : Avertit les équipes de sécurité en cas d'activités suspectes ou de menaces potentielles, permettant une réaction rapide pour protéger les données.

- Analyse du comportement des utilisateurs : Surveille les schémas d'activité des utilisateurs pour détecter les anomalies susceptibles d'indiquer des failles de sécurité.

- Rapports de conformité : Offre des outils pour générer des rapports attestant du respect des réglementations et normes du secteur.

- Capacités d'intégration : Fonctionne de façon transparente avec les systèmes et outils de sécurité existants pour renforcer la protection globale des données.

- Détection automatisée des menaces : Utilise des algorithmes pour identifier les menaces et vulnérabilités potentielles sans intervention manuelle.

- Tableaux de bord personnalisables : Permettent aux utilisateurs de configurer l'interface pour afficher les indicateurs de sécurité et informations pertinentes.

- Compatibilité multiplateforme : Garantit la compatibilité avec différents systèmes et environnements de bases de données, offrant une flexibilité aux infrastructures informatiques diverses.

Avantages

La mise en place d'un logiciel de sécurité des bases de données offre de nombreux avantages à votre équipe et à votre entreprise. En voici quelques-uns dont vous pourrez bénéficier :

- Protection des données : Garde les informations sensibles à l'abri des violations grâce au chiffrement et aux contrôles d'accès.

- Conformité réglementaire : Aide à respecter les normes du secteur grâce aux rapports de conformité et aux pistes d'audit.

- Détection des menaces : Identifie les menaces potentielles à la sécurité grâce à des alertes en temps réel et à la détection automatisée des menaces.

- Responsabilisation des utilisateurs : Surveille les actions des utilisateurs via les pistes d'audit, assurant la traçabilité et la responsabilité.

- Efficacité opérationnelle : Réduit les tâches de sécurité manuelles en automatisant la détection des menaces et la génération de rapports.

- Réduction des risques : Minimise l'impact des potentielles violations de données grâce à l'analyse du comportement des utilisateurs et à la gestion des accès.

- Perspectives en matière de sécurité : Fournit des informations précieuses sur la posture de sécurité par le biais de tableaux de bord et de rapports personnalisables.

Coûts & Tarification

Choisir un logiciel de sécurité des bases de données nécessite de comprendre les différents modèles et plans tarifaires disponibles. Les coûts varient en fonction des fonctionnalités, de la taille de l'équipe, des modules complémentaires et plus encore. Le tableau ci-dessous résume les plans courants, leurs prix moyens et les fonctionnalités typiques incluses dans les solutions de sécurité des bases de données :

Tableau comparatif des plans pour les logiciels de sécurité des bases de données

| Type de plan | Prix moyen | Fonctionnalités courantes |

|---|---|---|

| Plan gratuit | $0 | Surveillance de base, contrôles d'accès limités et support communautaire. |

| Plan individuel | $5-$25/user/month | Gestion des accès utilisateurs, chiffrement basique et support par email. |

| Plan entreprise | $30-$75/user/month | Détection avancée des menaces, rapports de conformité et support prioritaire. |

| Plan grand compte | $100-$250/user/month | Intégrations personnalisées, pistes d'audit complètes, gestionnaire de compte dédié et support 24/7. |

FAQ sur les logiciels de sécurité des bases de données

Voici quelques réponses aux questions fréquentes concernant les logiciels de sécurité des bases de données :

Comment les logiciels de sécurité des bases de données protègent-ils contre les accès non autorisés ?

Les logiciels de sécurité des bases de données utilisent le chiffrement, les contrôles d’accès et l’authentification des utilisateurs pour empêcher les accès non autorisés. Vous pouvez définir des autorisations pour différents utilisateurs, de sorte que seuls ceux disposant des bons identifiants aient accès aux données sensibles. Des audits réguliers permettent également d’identifier toute tentative d’accès non autorisé.

Quels sont les défis courants lors de la mise en œuvre d'un logiciel de sécurité de base de données ?

Les défis d’implémentation peuvent inclure la compatibilité avec les systèmes existants, la complexité de la configuration et la nécessité de former le personnel. Il est important de planifier ces aspects en recherchant des fournisseurs offrant un solide support et des processus d’intégration clairs pour faciliter la transition.

Ces outils sont-ils uniquement compatibles avec certaines bases de données ?

Si certains outils de sécurité des bases de données sont conçus pour des systèmes spécifiques comme Oracle Database ou PostgreSQL, beaucoup d’autres sont polyvalents et prennent en charge plusieurs systèmes de gestion de bases de données, qu’ils soient sur site ou dans le cloud.

À quelle fréquence les mesures de sécurité des bases de données doivent-elles être mises à jour ?

Les mesures de sécurité doivent être régulièrement actualisées pour se prémunir contre de nouvelles menaces. De nombreux outils proposent des mises à jour automatiques et la détection des menaces afin de sécuriser votre base de données. Il est judicieux de revoir périodiquement vos politiques de sécurité et de les adapter selon l’évolution des risques.

Et après :

Si vous recherchez actuellement un logiciel de sécurité des bases de données, contactez gratuitement un conseiller SoftwareSelect pour recevoir des recommandations.

Vous remplissez un formulaire, puis avez une brève conversation afin qu'ils comprennent précisément vos besoins. Ensuite, vous recevrez une liste restreinte de logiciels à examiner. Ils vous accompagneront même tout au long du processus d'achat, y compris pour la négociation des prix.