Meilleurs logiciels de gestion des clés de chiffrement : sélection

La gestion des clés de chiffrement peut vite devenir un casse-tête pour les experts techniques comme vous. Vous jonglez entre sécurité des données et conformité, deux enjeux majeurs. Les logiciels de gestion des clés de chiffrement apportent une solution : ils simplifient le processus pour garantir la sécurité de vos données et le respect des réglementations du secteur.

J’ai testé et évalué de façon indépendante les meilleures options du marché. Fort de mon expérience dans l’industrie SaaS, je vous propose une analyse impartiale, approfondie et documentée de mes meilleurs choix. Vous trouverez ici un aperçu des fonctionnalités, des avantages et des inconvénients, afin de vous aider à faire le meilleur choix pour votre équipe.

Restez avec moi pour découvrir les solutions de gestion des clés de chiffrement les mieux adaptées à vos besoins et à la sécurité de vos données.

Table of Contents

- Meilleure sélection de logiciels

- Pourquoi nous faire confiance

- Comparatif des spécifications

- Avis

- Autres logiciels de gestion des clés de chiffrement

- Avis associés

- Critères de sélection

- Comment choisir

- Qu'est-ce qu'un logiciel de gestion des clés de chiffrement ?

- Fonctionnalités

- Avantages

- Tarifs & Prix

- FAQ

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Résumé des meilleurs logiciels de gestion des clés de chiffrement

Ce tableau comparatif résume les options tarifaires de mes meilleurs logiciels de gestion des clés de chiffrement pour vous permettre de trouver celui qui correspond à votre budget et vos besoins d’entreprise.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Idéal pour un contrôle granulaire du chiffrement dans le stockage cloud | Not available | Tarifs sur demande | Website | |

| 2 | Idéal pour l'intégration et la sécurité dans le cloud Azure | Essai gratuit de 30 jours + démo gratuite disponible | Tarification sur demande | Website | |

| 3 | Idéal pour les utilisateurs Google Cloud recherchant des services de clés natifs | Not available | Tarification sur demande | Website | |

| 4 | Idéal pour la gestion des clés dans l’écosystème AWS | Not available | Tarif sur demande | Website | |

| 5 | Idéal pour la sécurité d'entreprise centrée sur Oracle | Not available | Tarification sur demande | Website | |

| 6 | Idéal pour une protection robuste des données au repos | Not available | Tarification sur demande | Website | |

| 7 | Idéal pour les équipes IT gérant des clés SSH et SSL | Not available | Tarification sur demande | Website | |

| 8 | Idéal pour la protection des données avec ingénierie de la confidentialité | Not available | Tarification sur demande | Website | |

| 9 | Idéal pour la gestion des clés de chiffrement zero trust | Essai gratuit + plan gratuit + démo gratuite disponible | Tarification sur demande | Website | |

| 10 | Idéal pour des solutions de cybersécurité multifacettes | Not available | Tarification sur demande | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis sur les meilleurs logiciels de gestion des clés de chiffrement

Vous trouverez ci-dessous un résumé détaillé des meilleurs logiciels de gestion des clés de chiffrement retenus dans cette sélection. Mes avis donnent un aperçu complet des fonctionnalités clés, avantages et inconvénients, intégrations ainsi que des cas d’usage adaptés à chaque outil pour vous aider à choisir le vôtre.

Box KeySafe offre aux entreprises des contrôles de chiffrement robustes adaptés à leurs besoins de stockage cloud. En confiant la gestion des clés de chiffrement aux utilisateurs, il garantit que les données stockées dans le cloud restent sous le contrôle de leur propriétaire légitime. Cette forte emphase sur le contrôle granulaire le rend particulièrement adapté aux organisations souhaitant affiner leurs processus de chiffrement dans le cloud.

Pourquoi j'ai choisi Box KeySafe :

Lorsque j'ai entrepris de comparer différentes solutions de chiffrement, Box KeySafe a retenu mon attention grâce à son approche unique du chiffrement pour le stockage cloud. La capacité de l'outil à offrir aux entreprises une autonomie sur la gestion de leurs clés de chiffrement a été l'élément déterminant de mon choix.

Grâce à sa capacité à proposer un contrôle nuancé du chiffrement dans un environnement cloud, je suis convaincu que Box KeySafe est la meilleure option pour les entreprises à la recherche d'un contrôle précis de leurs données cloud chiffrées.

Fonctionnalités principales et intégrations :

L'un des aspects les plus remarquables de Box KeySafe est son module matériel de sécurité dédié (HSM), qui garantit la protection permanente des clés de chiffrement de l'organisation. De plus, ses journaux d'audit complets offrent aux entreprises une visibilité claire sur l'utilisation de leurs clés de chiffrement, renforçant ainsi la transparence.

En termes d'intégrations, Box KeySafe s'intègre parfaitement à l'écosystème Box, permettant aux entreprises de profiter d'une large gamme de services Box. Cette compatibilité permet d'accéder à des fichiers chiffrés où que l'on soit et de collaborer en toute sécurité avec ses équipes.

Pros and Cons

Pros:

- Des clés de chiffrement gérées par l'utilisateur offrent aux entreprises un contrôle inégalé

- Intégration aisée avec l'ensemble de l'écosystème Box

- Journaux d'audit détaillés pour assurer la transparence sur l'utilisation des clés de chiffrement

Cons:

- N'est pas une solution autonome ; dépend de l'écosystème Box

- Peut être difficile à configurer sans expertise technique

- Compatibilité limitée en dehors de l'écosystème Box

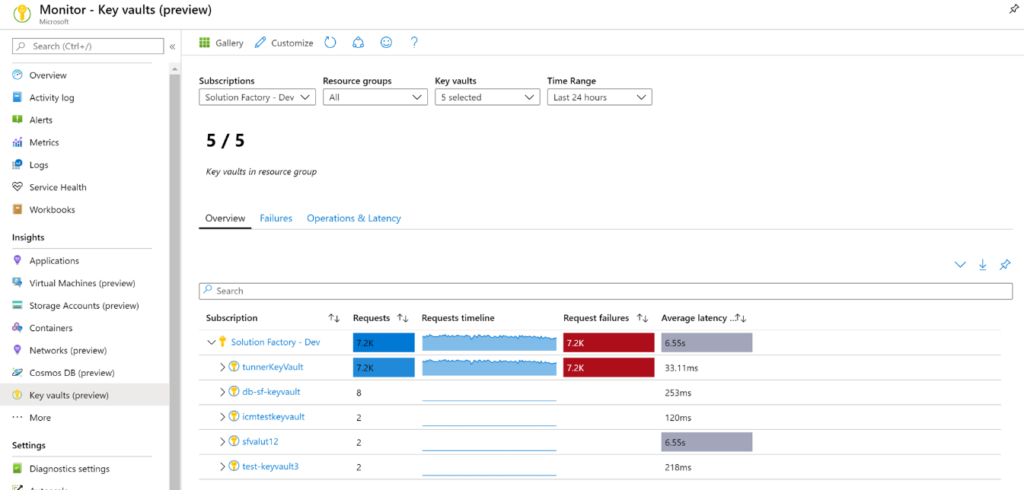

Azure Key Vault est la solution dédiée de Microsoft pour la gestion sécurisée des clés cryptographiques, des secrets et des certificats utilisés par les applications et services cloud. Grâce à ses capacités d'intégration avec d'autres services Azure, il offre un environnement intuitif aux entreprises déjà investies dans l'écosystème Azure, ce qui en fait un choix optimal pour l'intégration et la sécurité dans le cloud Azure.

Pourquoi j'ai choisi Azure Key Vault :

J'ai sélectionné Azure Key Vault après avoir comparé plusieurs plateformes de gestion de clés. Il s'est constamment distingué comme un outil offrant un mélange unique d'intégration, de praticité et de sécurité pour ceux qui sont engagés dans la plateforme Azure.

La décision était évidente : pour les entreprises fortement investies dans Azure, cet outil s'impose comme le meilleur pour garantir à la fois une intégration fluide et une sécurité de premier ordre au sein du cloud Azure.

Fonctionnalités et intégrations remarquables :

Azure Key Vault se distingue par des fonctionnalités telles que les modules matériels de sécurité (HSM) conformes à la norme FIPS 140-2 Niveau 2, garantissant le plus haut niveau de sécurité pour les clés cryptographiques. De plus, la plateforme offre une gestion centralisée des secrets d'application, ce qui peut réduire les points potentiels d'exposition.

En ce qui concerne les intégrations, la véritable force d'Azure Key Vault réside dans sa cohésion avec les autres services Azure. Que ce soit Azure Active Directory pour les services d'identité, Azure DevOps pour la livraison continue, ou Azure Policy pour la gouvernance cloud, les entreprises disposent de nombreuses options afin d'assurer des flux de travail fluides.

Pros and Cons

Pros:

- L'intégration poussée avec les services Azure garantit une expérience cloud cohérente

- Les modules matériels de sécurité offrent une protection cryptographique de haut niveau

- La gestion centralisée réduit les vulnérabilités potentielles de sécurité

Cons:

- Peut ne pas convenir aux entreprises n'utilisant pas l'écosystème Azure

- La configuration et le déploiement peuvent nécessiter une expertise spécifique à Azure

- Risque de coûts additionnels lors de l'utilisation de certaines fonctionnalités ou intégrations

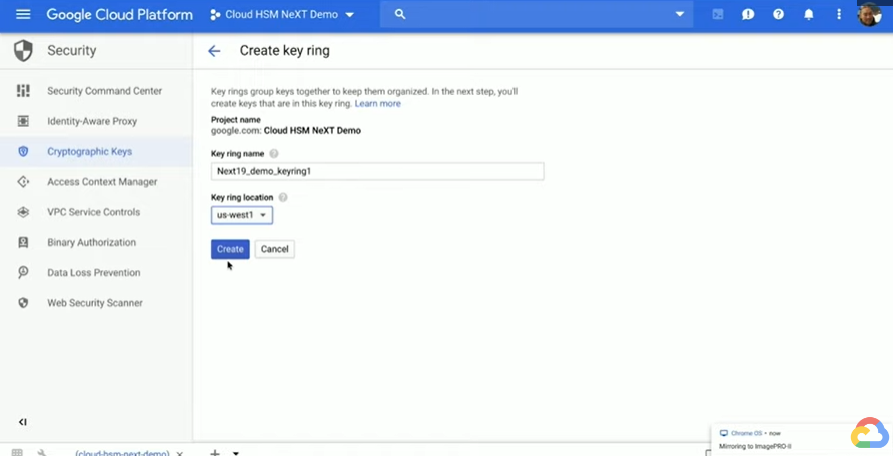

Idéal pour les utilisateurs Google Cloud recherchant des services de clés natifs

Cloud Key Management est l'outil phare de Google Cloud pour la gestion et la manipulation des clés cryptographiques au sein de son écosystème. Pour les entreprises déjà engagées dans la suite de services Google Cloud, cette solution propose une gestion interne des clés conçue pour une compatibilité maximale et une intégration facilitée.

Pourquoi j'ai choisi Cloud Key Management :

Après avoir examiné divers outils de gestion des clés, j'ai constaté que Cloud Key Management offrait des avantages distincts pour ceux qui sont profondément intégrés à l'environnement Google Cloud. Sa compatibilité native avec les services Google Cloud, combinée à de solides fonctionnalités de sécurité, le place un cran au-dessus des autres pour ce public spécifique.

Pour les utilisateurs de Google Cloud, cet outil est clairement le meilleur pour bénéficier de services de clés natifs et dédiés sans les frictions des intégrations tierces.

Fonctionnalités et intégrations remarquables :

Cloud Key Management se distingue par un système hiérarchique de gestion des clés permettant aux entreprises de définir et gérer des clés aux niveaux projet et organisation. En outre, il utilise des modules matériels de sécurité (HSM) en arrière-plan, assurant ainsi la conformité avec des normes de sécurité élevées pour les opérations cryptographiques.

Côté intégration, il excelle lorsqu'il est associé à d'autres services Google Cloud. De Google Cloud Storage à Compute Engine en passant par BigQuery, les utilisateurs peuvent intégrer sans effort des opérations cryptographiques, profitant de la compatibilité de l'outil avec l'écosystème Google Cloud.

Pros and Cons

Pros:

- Natif à Google Cloud, offrant une compatibilité optimale

- La gestion hiérarchique offre un contrôle structuré sur les clés

- Construit sur des HSM sécurisés pour améliorer les opérations cryptographiques

Cons:

- Spécialement conçu pour Google Cloud, ce qui le rend moins flexible pour des stratégies multi-cloud

- Certaines fonctionnalités peuvent présenter une courbe d'apprentissage pour les nouveaux utilisateurs

- Les coûts peuvent s'accumuler lors de l'association avec d'autres services Google Cloud

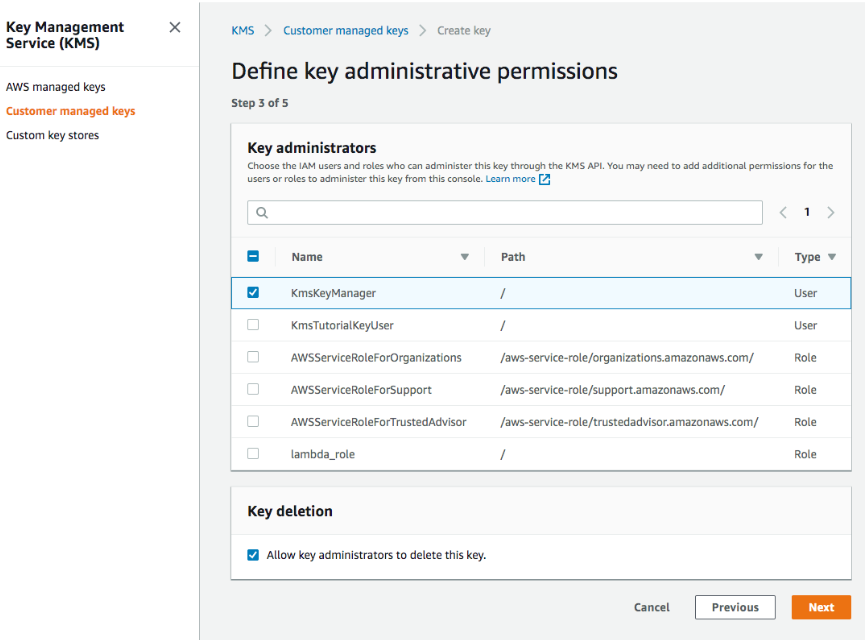

AWS Key Management Service (KMS) est un service géré qui permet aux utilisateurs de créer et de gérer facilement des clés cryptographiques utilisées pour la protection des données. Faisant partie de l’écosystème AWS vaste, ce service garantit une gestion des clés efficace et optimisée spécifiquement pour les applications et services basés sur AWS.

Pourquoi j’ai choisi AWS Key Management Service :

Pour déterminer les bons outils à inclure dans cette liste, j’ai accordé une grande importance à la capacité d’intégration native. AWS Key Management Service s’est imposé à moi en raison de son intégration et de son optimisation au sein de l’environnement AWS. Je pense que c’est la meilleure option pour ceux qui sont fortement engagés dans l’écosystème AWS, car disposer d’un système de gestion des clés du même fournisseur peut simplifier de nombreux aspects opérationnels, de la facturation à l’assistance technique.

Fonctionnalités et intégrations remarquables :

AWS KMS propose une gestion centralisée des clés cryptographiques, avec des autorisations pouvant être ajustées finement à l’aide d’AWS Identity and Access Management (IAM). De plus, il prend en charge les clés symétriques et asymétriques, offrant ainsi une flexibilité selon le cas d’utilisation.

En tant que service AWS, KMS s’intègre sans effort à la plupart des services AWS comme Amazon S3, Amazon RDS, AWS Lambda, et bien d’autres. Cela signifie que les données stockées ou traitées dans ces services peuvent être chiffrées avec des clés gérées dans KMS, simplifiant ainsi la sécurité à travers de multiples services AWS.

Pros and Cons

Pros:

- Contrôle d’accès granulaire via AWS IAM

- Prise en charge des clés symétriques et asymétriques offrant une grande polyvalence

- Intégration native AWS qui simplifie l’utilisation pour les applications basées sur AWS

Cons:

- La configuration initiale peut nécessiter une bonne compréhension des services AWS et des politiques IAM

- Le modèle de tarification peut s’avérer complexe selon l’utilisation des clés et des appels API

- Peut ne pas convenir aux environnements non-AWS

Idéal pour la sécurité d'entreprise centrée sur Oracle

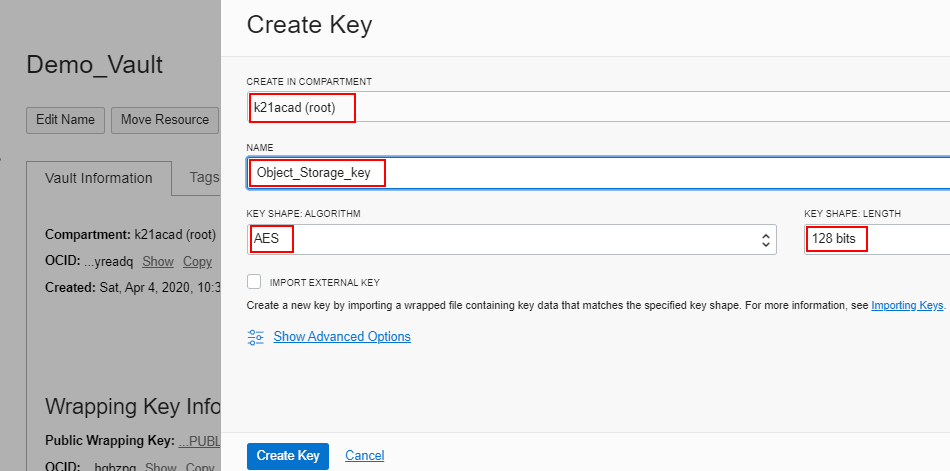

Oracle Cloud Infrastructure Vault offre une gestion centralisée des clés, facilitant la protection et le contrôle des données sensibles sur l'ensemble des applications Oracle Cloud. Conçu pour les plateformes Oracle, cet outil propose une solution de sécurité complète aux entreprises fortement investies dans les services Oracle.

Pros and Cons

Pros:

- Spécialisé pour les plateformes Oracle, garantissant une intégration plus étroite et moins de problèmes de compatibilité.

- Les clés soutenues par des modules de sécurité matérielle offrent une sécurité cryptographique renforcée.

- Les politiques de rotation automatisées favorisent une hygiène de sécurité constante.

Cons:

- Peut ne pas être le choix principal pour les environnements non-Oracle.

- Courbe d'apprentissage potentielle pour ceux qui ne connaissent pas l'interface cloud d'Oracle.

- Les intégrations personnalisées hors de l'écosystème Oracle peuvent nécessiter une configuration supplémentaire.

Idéal pour une protection robuste des données au repos

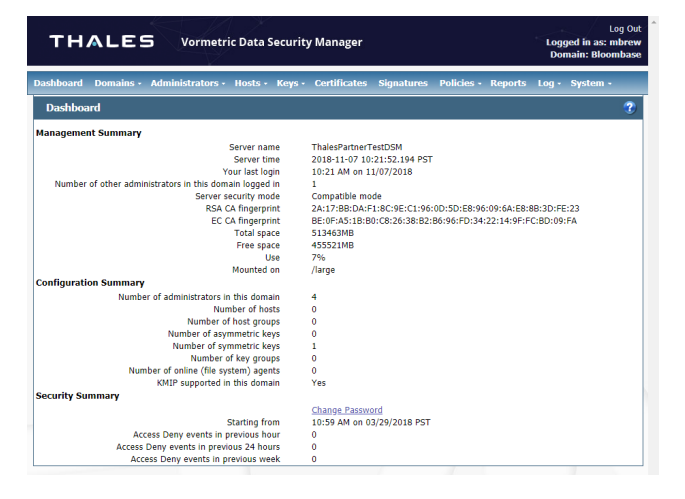

La plateforme Vormetric Data Security se présente comme un pilier du chiffrement, axé sur la défense des données au repos. Elle reconnaît la nécessité de protéger les données inactives, souvent vulnérables aux menaces, et propose des solutions spécifiquement conçues à cet effet.

Pourquoi j'ai choisi la plateforme Vormetric Data Security :

J'ai sélectionné la plateforme Vormetric Data Security car, parmi la multitude d'outils de chiffrement, sa volonté de protéger les données au repos m'a particulièrement marqué. Ce n’est pas qu’un simple outil de chiffrement ; il s’agit d’une plateforme développée avec cette préoccupation spécifique en tête.

Alors que les entreprises font face à des vecteurs de menaces variés, l’accent mis par Vormetric sur la protection des données au repos est, selon moi, à la fois opportun et essentiel, ce qui m’a amené à la considérer comme la meilleure dans ce domaine précis.

Fonctionnalités et intégrations principales :

Vormetric se distingue par son chiffrement transparent, qui offre chiffrement, contrôles d'accès et journalisation des accès aux données sans qu’il soit nécessaire de réorganiser les applications, bases de données ou infrastructures. Leur chiffrement applicatif permet aux développeurs d’intégrer aisément le chiffrement dans leurs applications. La plateforme inclut également une fonctionnalité de masquage des données, réduisant ainsi le risque d’exposition des informations sensibles.

Côté intégration, Vormetric fait preuve d’adaptabilité. Elle s’aligne avec la plupart des services d’infrastructure populaires, fournisseurs de cloud et plateformes big data. Cela permet aux entreprises de mettre en œuvre un chiffrement puissant sans refonte de leurs environnements existants.

Pros and Cons

Pros:

- Le chiffrement transparent assure une intégration sans perturbation

- Focalisation dédiée sur la protection des données au repos

- Adaptation facile avec les infrastructures et environnements cloud existants

Cons:

- Tarification non transparente

- Peut être complexe pour les organisations disposant de peu de compétences techniques

- Risque de latence lors de l'accès aux données en raison de processus de chiffrement poussés

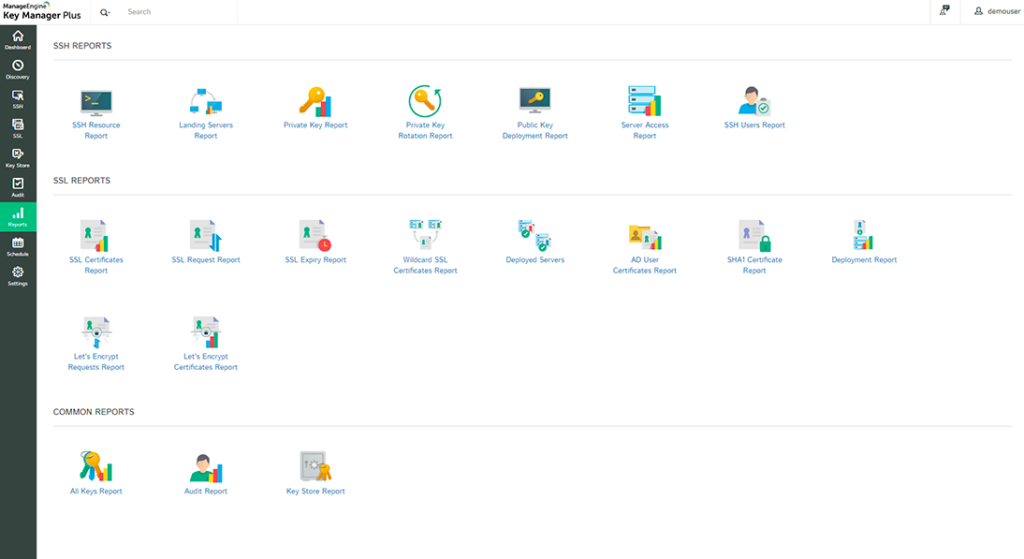

ManageEngine Key Manager Plus offre des outils spécialisés qui simplifient la tâche complexe de gestion des clés SSH et SSL. Reconnaissant le rôle essentiel que jouent ces clés dans la sécurité informatique, cette plateforme propose une solution intégrée pour permettre aux équipes informatiques de superviser et de maintenir facilement leurs clés de chiffrement.

Pourquoi j’ai choisi ManageEngine Key Manager Plus :

Pour sélectionner un outil de gestion des clés, j’ai recherché un logiciel qui répond aux défis spécifiques que rencontrent fréquemment les équipes informatiques. Mon choix s’est porté sur ManageEngine Key Manager Plus en raison de sa spécialisation sur les clés SSH et SSL. Étant donné la complexité liée à la gestion de ces types de clés, j’ai trouvé que cet outil constituait une solution robuste pour les équipes IT. Sa capacité à se concentrer sur ces types de clés spécifiques le distingue des outils de gestion des clés plus généralistes.

Fonctionnalités et intégrations remarquables :

ManageEngine Key Manager Plus se démarque grâce à sa fonctionnalité de rotation automatique des clés, réduisant ainsi le travail manuel tout en renforçant la sécurité. La plateforme offre également des pistes d’audit détaillées, assurant aux équipes la possibilité de suivre l’utilisation et les modifications des clés pour des besoins de conformité.

En matière d’intégration, ManageEngine Key Manager Plus est conçu pour fonctionner avec une variété d’outils et de plateformes d’infrastructures informatiques. Parmi les intégrations notables figurent la prise en charge des principaux clients SSH, serveurs web et équipements réseau, facilitant ainsi une approche de sécurité IT plus unifiée.

Pros and Cons

Pros:

- Spécialement conçu pour la gestion des clés SSH et SSL

- La rotation automatique des clés renforce l’efficacité et la sécurité

- Des pistes d’audit complètes facilitent la conformité

Cons:

- Peut être trop spécialisé pour les organisations ayant besoin d’une gestion des clés plus généraliste

- L’interface utilisateur peut nécessiter un temps d’apprentissage pour les nouveaux utilisateurs

- Certaines fonctionnalités avancées peuvent être superflues pour les petites équipes

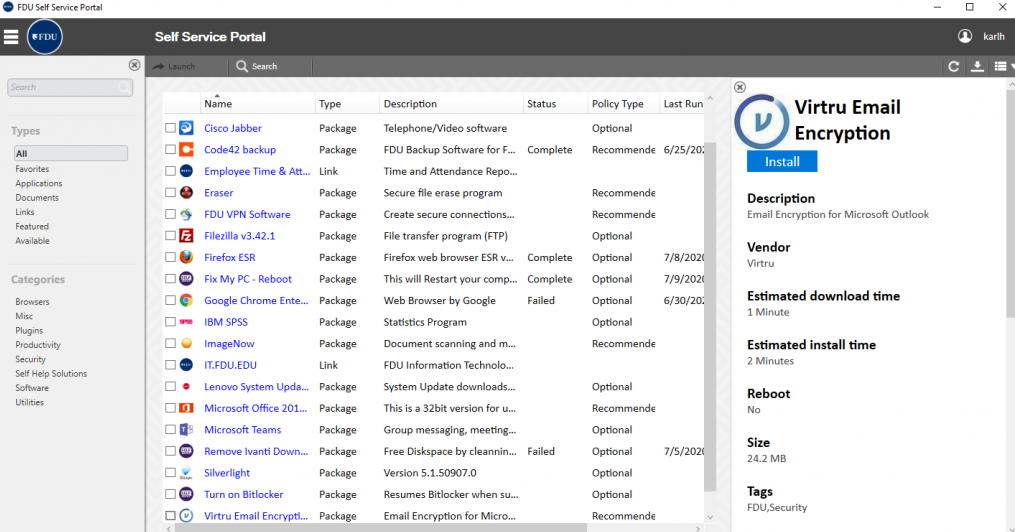

Virtru propose une approche innovante de la protection des données en s'appuyant sur la puissance de l’ingénierie de la confidentialité. Alors que les organisations doivent relever les défis liés à la sécurisation des informations sensibles, Virtru s’impose comme une référence, répondant à la fois aux besoins de chiffrement et aux principes de l’ingénierie de la confidentialité.

Pourquoi j'ai choisi Virtru :

Au cours de mes recherches sur les outils de chiffrement et de confidentialité, Virtru a véritablement retenu mon attention grâce à sa combinaison unique de chiffrement et d’ingénierie de la confidentialité. J’ai déterminé que sa manière d’associer protection des données et approche ingénierique de la vie privée le distingue sur un marché déjà saturé.

Compte tenu de l’importance croissante de la confidentialité et de la protection des données, l’engagement de Virtru à unir ces deux aspects en fait la meilleure solution pour les entreprises à la recherche d’une solution complète de protection des données centrée sur la confidentialité.

Fonctionnalités & intégrations remarquables :

Le format de données de confiance (TDF) breveté de Virtru garantit que les données restent chiffrées tout au long de leur cycle de vie. De plus, sa plateforme de protection des données offre des contrôles d'accès granulaires et des capacités de révocation, donnant aux utilisateurs une gestion directe de l’accessibilité de leurs données. Leur politique de sécurité axée sur l'utilisateur garantit la protection des données tout en facilitant le partage sécurisé.

Côté intégrations, Virtru est reconnu pour fonctionner parfaitement avec des plateformes populaires comme Google Workspace et Microsoft 365. Ces intégrations permettent aux entreprises de bénéficier des capacités de Virtru sans quitter leurs principaux outils de travail.

Pros and Cons

Pros:

- Intégration du chiffrement avec les principes de l'ingénierie de la confidentialité

- Intégrations complètes avec des plateformes grand public comme Google Workspace et Microsoft 365

- Contrôle granulaire sur l’accessibilité des données

Cons:

- La tarification n’est pas communiquée de façon transparente

- Courbe d’apprentissage pour les utilisateurs non techniques

- Dépendance à des plateformes tierces pour une fonctionnalité complète

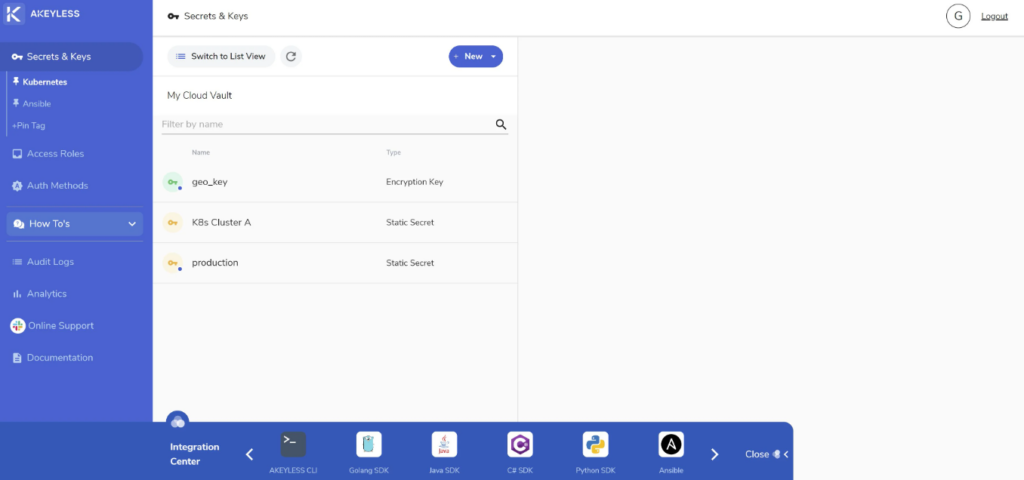

La plateforme Akeyless Vault offre aux entreprises une solution complète pour la gestion de leurs clés de chiffrement, reposant sur le modèle de sécurité zero trust. En adoptant ce modèle, Akeyless garantit que les données sont chiffrées et déchiffrées sans jamais exposer les clés de chiffrement, ce qui correspond parfaitement au principe de ne faire confiance à aucune entité, qu'elle soit interne ou externe au système.

Pourquoi j’ai choisi Akeyless Vault Platform :

Dans ma quête de plateformes de gestion des clés de chiffrement, Akeyless Vault Platform a toujours retenu mon attention. La raison principale de mon choix est son engagement inébranlable envers le modèle zero trust, une approche de sécurité en phase avec l’écosystème actuel de la cybersécurité.

Étant donné l’accent mis sur le non-exposition des clés, y compris lors des processus de chiffrement ou de déchiffrement, je considère qu’il s’agit sans conteste de la meilleure solution pour ceux qui privilégient la gestion des clés de chiffrement basée sur le zero trust.

Fonctionnalités et intégrations phares :

Une caractéristique déterminante d’Akeyless Vault Platform est sa cryptographie par fragments distribués, garantissant que les clés restent scindées et n’existent jamais en tant qu’entité complète. De plus, la plateforme propose une rotation automatisée des secrets et des clés, ce qui limite les risques d’exposition des clés dans le temps.

Côté intégration, Akeyless Vault Platform est compatible avec de nombreux outils DevOps et plateformes cloud. Ainsi, les entreprises peuvent fluidifier leurs flux de travail, qu’elles utilisent AWS, Azure, Google Cloud ou Kubernetes, pour ne citer qu’eux.

Pros and Cons

Pros:

- Respect du modèle de sécurité zero trust pour une protection renforcée

- La cryptographie par fragments distribués assure que les clés de chiffrement n’existent jamais dans leur intégralité

- Large compatibilité avec les principales plateformes cloud et outils DevOps

Cons:

- Peut représenter une courbe d’apprentissage pour les entreprises novices avec le concept zero trust

- L’intégration peut nécessiter une expertise technique lors de la mise en place

- Les fonctionnalités de la plateforme peuvent sembler complexes pour les petites entreprises ou équipes

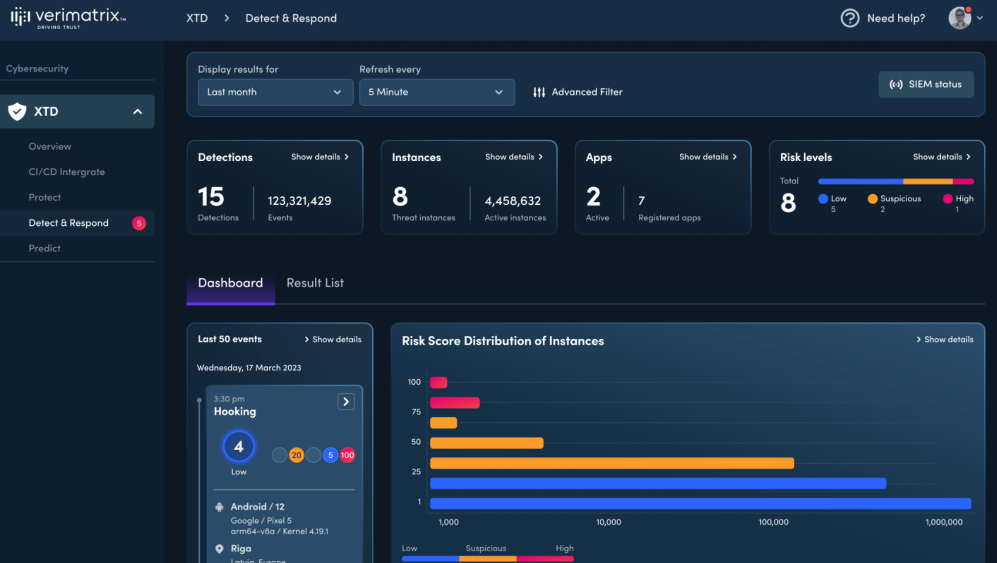

Verimatrix Key Shield est une plateforme complète de gestion des clés qui va au-delà des offres traditionnelles, garantissant aux entreprises les outils nécessaires pour protéger les données sensibles. Face à l'augmentation des menaces informatiques auxquelles les entreprises sont confrontées aujourd'hui, cette plateforme propose une approche multifacette de la cybersécurité, en adéquation avec les besoins des entreprises modernes.

Pourquoi j'ai choisi Verimatrix Key Shield :

Lors de la sélection de l'outil à mettre en avant, Verimatrix Key Shield a retenu mon attention en raison de son approche globale de la cybersécurité. Elle ne se limite pas à la gestion des clés ; ses fonctionnalités couvrent un large éventail de solutions de sécurité, la distinguant des outils plus spécialisés.

Pour les entreprises à la recherche d'une solution de sécurité tout-en-un sans compromis sur les fonctionnalités individuelles, Verimatrix Key Shield s'impose comme le meilleur choix.

Fonctionnalités remarquables & intégrations :

L'une des principales caractéristiques de Verimatrix Key Shield est son cadre de sécurité adaptatif, qui évolue en permanence en fonction des menaces détectées, offrant ainsi aux entreprises une protection dynamique. De plus, sa fonction d'analyse approfondie fournit des informations sur les vulnérabilités potentielles, permettant aux entreprises de prendre des mesures préventives.

Verimatrix Key Shield a été conçu pour s'intégrer parfaitement à une variété d'outils et de plateformes professionnelles. Parmi les intégrations clés figurent divers fournisseurs cloud, bases de données et autres logiciels d'entreprise, assurant ainsi aux entreprises de maintenir une posture de sécurité cohérente pour l'ensemble de leurs opérations.

Pros and Cons

Pros:

- Solutions de cybersécurité complètes allant au-delà de la simple gestion des clés

- Cadre de sécurité adaptatif face à l'évolution des menaces

- Analyse riche offrant des informations sur les vulnérabilités potentielles

Cons:

- Peut être excessif pour les petites entreprises ayant des besoins spécifiques

- L'intégration avec certains outils de niche peut nécessiter une configuration supplémentaire

- Comme pour toutes les solutions tout-en-un, il existe un risque de fonctionnalités non exploitées

Autres logiciels de gestion des clés de chiffrement

Voici d’autres solutions de gestion des clés de chiffrement qui n’ont pas été retenues dans ma sélection principale, mais qui méritent tout de même le détour :

- Townsend Security Alliance Key Manager

Idéal pour le contrôle centralisé du cycle de vie des clés

- WinMagic SecureDoc Enterprise Server

Idéal pour les besoins de chiffrement à l’échelle de l’entreprise

- TokenEx

Idéal pour la tokenisation cloud et la sécurité des données

Critères de sélection des logiciels de gestion des clés de chiffrement

Pour sélectionner les meilleurs logiciels de gestion des clés de chiffrement de cette liste, j’ai pris en compte les besoins courants des acheteurs et les difficultés comme la sécurité des données et la conformité réglementaire. Voici également le cadre que j’ai utilisé afin de garantir une évaluation rigoureuse et équitable :

Fonctionnalités essentielles (25% de la note totale)

Pour figurer au sein de cette liste, chaque solution devait couvrir ces besoins récurrents :

- Gérer les clés de chiffrement

- Stocker les données en toute sécurité

- Assurer la conformité aux réglementations

- Gérer la rotation et l’expiration des clés

- Fournir des pistes d’audit

Fonctionnalités différenciantes (25% de la note totale)

Pour affiner ma sélection, j’ai également recherché des fonctionnalités distinctives telles que :

- Intégration avec les services cloud

- Gestion automatique du cycle de vie des clés

- Prise en charge de l’authentification multifacteur

- Surveillance et alertes en temps réel

- Politiques de sécurité personnalisables

Facilité d’utilisation (10% de la note totale)

Pour évaluer la convivialité de chaque système, j’ai tenu compte des éléments suivants :

- Interface utilisateur intuitive

- Navigation aisée

- Documentation claire

- Rapidité d’exécution des tâches

- Tableaux de bord personnalisables

Intégration des nouveaux utilisateurs (10 % du score total)

Pour évaluer l’expérience d’accueil proposée par chaque plateforme, j’ai pris en compte les éléments suivants :

- Disponibilité de vidéos de formation

- Visites interactives du produit

- Guides de migration étape par étape

- Accès à des chatbots pour l’assistance

- Webinaires pour les nouveaux utilisateurs

Support client (10 % du score total)

Pour évaluer les services de support client de chaque fournisseur de logiciels, j’ai considéré les points suivants :

- Disponibilité d’un support 24/7

- Délai de réponse aux demandes

- Accès à une base de connaissances

- Disponibilité d’un support par chat en direct

- Qualité de la documentation de support

Rapport qualité/prix (10 % du score total)

Pour juger du rapport qualité/prix de chaque plateforme, j’ai étudié les critères suivants :

- Tarification compétitive

- Structure tarifaire transparente

- Disponibilité d’essais gratuits

- Gamme des paliers de tarification

- Coût par rapport aux fonctionnalités offertes

Avis des clients (10 % du score total)

Pour évaluer le niveau général de satisfaction des clients, j’ai prêté attention aux points suivants lors de la lecture des avis :

- Notes globales de satisfaction

- Fréquence des retours positifs

- Problèmes récurrents signalés

- Mentions de la qualité du support client

- Avis sur l’efficacité des fonctionnalités

Comment choisir un logiciel de gestion des clés de chiffrement

Il est facile de se perdre dans de longues listes de fonctionnalités et des structures tarifaires complexes. Pour vous aider à garder le cap au cours de votre processus de sélection, voici une liste des facteurs à garder à l’esprit :

| Facteur | À prendre en compte |

|---|---|

| Scalabilité | Le logiciel peut-il évoluer avec votre entreprise ? Vérifiez s’il gère une augmentation du volume de données et du nombre d’utilisateurs sans difficulté. |

| Intégrations | Fonctionne-t-il avec vos systèmes existants ? Assurez-vous de la compatibilité avec vos outils actuels, tels que les services cloud ou les bases de données. |

| Personnalisation | Avez-vous besoin de solutions sur-mesure ? Privilégiez un logiciel permettant d’ajuster les paramètres à vos processus et politiques de sécurité. |

| Simplicité d’utilisation | Votre équipe va-t-elle le trouver intuitif ? Une interface conviviale permet d’économiser du temps et de réduire les erreurs. |

| Mise en œuvre et intégration | À quelle vitesse pouvez-vous débuter ? Évaluez la disponibilité de ressources (vidéos de formation, support) afin d’aider votre équipe à démarrer rapidement. |

| Coût | Est-ce adapté à votre budget ? Comparez les paliers tarifaires et évaluez les coûts sur le long terme. Privilégiez une structure de prix transparente pour éviter les mauvaises surprises. |

| Mécanismes de sécurité | Les fonctions de sécurité sont-elles à la hauteur ? Vérifiez la présence du chiffrement, la rotation des clés et la conformité aux standards du secteur. |

| Exigences de conformité | Le logiciel respecte-t-il les exigences réglementaires ? Assurez-vous qu’il prend en charge les réglementations propres à votre secteur, telles que le RGPD ou l’HIPAA. |

Qu’est-ce qu’un logiciel de gestion des clés de chiffrement ?

Un logiciel de gestion des clés de chiffrement est un outil qui aide les organisations à créer, stocker et gérer les clés de chiffrement. Les professionnels IT, équipes de sécurité ou responsables de conformité utilisent généralement ces outils pour garantir la sécurité des données et respecter la législation. Des fonctionnalités telles que la rotation des clés, l’intégration avec les services cloud et des politiques de sécurité personnalisables facilitent la gestion efficace des clés, à l’image de ce que proposent les logiciels PKI. Dans l’ensemble, ces outils offrent une solution sûre et organisée pour protéger les informations sensibles.

Fonctionnalités

Au moment de choisir un logiciel de gestion des clés de chiffrement, soyez attentif aux fonctionnalités clés suivantes :

- Rotation des clés : Met automatiquement à jour les clés de chiffrement afin d'améliorer la sécurité et de prévenir les accès non autorisés.

- Capacités d'intégration : Se connecte sans difficulté avec les systèmes existants et les services cloud pour une gestion des données optimisée.

- Politiques de sécurité personnalisables : Vous permet d’adapter les paramètres de sécurité aux besoins spécifiques et aux exigences de conformité de votre organisation.

- Pistes d’audit : Fournit des journaux détaillés sur l'utilisation et l'accès aux clés, facilitant la conformité et la surveillance de la sécurité.

- Authentification à facteurs multiples : Ajoute une couche de sécurité supplémentaire en exigeant plusieurs formes de vérification avant d’accéder aux clés de chiffrement.

- Gestion automatisée du cycle de vie des clés : Simplifie la génération, la distribution et la suppression des clés, réduisant la charge de travail manuelle.

- Surveillance en temps réel : Fournit des alertes immédiates et des analyses sur les activités de gestion des clés, ce qui permet d'identifier rapidement les menaces potentielles.

- Soutien à la conformité : Veille à ce que les pratiques de chiffrement respectent les réglementations sectorielles comme le RGPD ou la loi HIPAA.

- Interface conviviale : Facilite la navigation et l’utilisation, la rendant accessible aux membres de l’équipe quel que soit leur niveau technique.

Avantages

La mise en place d’un logiciel de gestion des clés de chiffrement apporte de nombreux bénéfices à votre équipe et à votre entreprise. Associée à des services de chiffrement des e-mails, vous pouvez former un cadre de sécurité complet. Voici quelques avantages dont vous pouvez bénéficier :

- Sécurité renforcée : La rotation automatisée des clés et l’authentification à facteurs multiples protègent les données sensibles contre tout accès non autorisé.

- Conformité réglementaire : Le soutien à la conformité garantit que vos pratiques de chiffrement respectent les standards du secteur comme le RGPD ou la loi HIPAA.

- Efficacité opérationnelle : La gestion automatisée du cycle de vie des clés réduit les tâches manuelles et libère du temps à votre équipe pour d’autres priorités.

- Amélioration du suivi : La surveillance en temps réel et les pistes d’audit permettent de détecter et de réagir rapidement aux menaces potentielles.

- Intégration simplifiée : Les capacités d’intégration permettent une connexion aisée avec les systèmes existants, améliorant la continuité des processus.

- Accessibilité utilisateur : Une interface conviviale permet à tous les membres de l’équipe de gérer les clés de chiffrement, quel que soit leur niveau de compétence technique.

Coûts & Tarification

Le choix d’un logiciel de gestion des clés de chiffrement nécessite de comprendre les différents modèles et formules de tarification disponibles. Les coûts varient en fonction des fonctionnalités, de la taille de l’équipe, des modules complémentaires, etc. Le tableau ci-dessous résume les formules communes, leurs prix moyens et les fonctionnalités typiques incluses dans les solutions de gestion des clés de chiffrement :

Tableau comparatif des formules pour les logiciels de gestion des clés de chiffrement

| Type de formule | Prix moyen | Fonctionnalités courantes |

|---|---|---|

| Formule gratuite | $0 | Gestion de clés basique, intégrations limitées, et support communautaire. |

| Formule personnelle | $5-$25/user/month | Rotation des clés, pistes d’audit basiques, et support par email. |

| Formule entreprise | $30-$75/user/month | Intégrations avancées, authentification à facteurs multiples, et surveillance en temps réel. |

| Formule entreprise avancée | $100-$250/user/month | Politiques de sécurité personnalisables, soutien à la conformité, support dédié, et capacités complètes d’audit. |

FAQ sur les logiciels de gestion des clés de chiffrement

Voici des réponses à des questions courantes concernant les logiciels de gestion des clés de chiffrement :

Quel est le but d’un logiciel de gestion des clés de chiffrement ?

Un logiciel de gestion des clés de chiffrement aide les organisations à générer, stocker et gérer les clés de chiffrement de manière sécurisée. Son objectif principal est de veiller à ce que les clés soient manipulées de façon à protéger les données sensibles et à respecter les normes du secteur. Ce type de logiciel inclut souvent des fonctionnalités telles que la rotation des clés et des pistes d’audit pour renforcer la sécurité.

Un logiciel de gestion des clés de chiffrement peut-il s’intégrer à des systèmes informatiques existants ?

Oui, la plupart des logiciels de gestion des clés de chiffrement peuvent s’intégrer aux systèmes informatiques existants. Cela inclut les services cloud, bases de données et autres applications d’entreprise. Assurez-vous que le logiciel choisi prend en charge les plateformes que vous utilisez actuellement afin de maintenir un flux de travail sans interruption ni difficulté.

Comment évaluer la sécurité d’une solution de gestion des clés de chiffrement ?

Pour évaluer la sécurité, vérifiez la présence de fonctionnalités telles que l’authentification multifacteur, la rotation des clés et la conformité avec des normes telles que le RGPD ou la HIPAA. Optez pour des logiciels offrant des pistes d’audit détaillées et une surveillance en temps réel pour détecter et répondre rapidement à d’éventuelles menaces.

Une formation est-elle nécessaire pour utiliser un logiciel de gestion des clés de chiffrement ?

Oui, une formation est souvent nécessaire pour utiliser efficacement un logiciel de gestion des clés de chiffrement. Bien que certains outils proposent des interfaces conviviaux, il est essentiel de comprendre les principes de la gestion des clés et les fonctionnalités propres au logiciel. Privilégiez les solutions qui offrent des ressources de formation complètes, comme des vidéos et des visites interactives du produit, pour aider votre équipe à se former rapidement.

Et après :

Si vous êtes en train de rechercher un logiciel de gestion des clés de chiffrement, prenez contact avec un conseiller SoftwareSelect pour des recommandations personnalisées et gratuites.

Vous remplissez un formulaire, puis vous discutez brièvement de vos besoins spécifiques. Ensuite, vous recevrez une liste restreinte de logiciels à examiner. Ils vous accompagneront même tout au long du processus d’achat, y compris lors des négociations tarifaires.