Meilleurs logiciels de provisionnement des utilisateurs - Shortlist

Gérer les accès utilisateurs peut être un vrai casse-tête pour toute équipe informatique. Il faut s'assurer que chacun ait les bons droits sans compromettre la sécurité. C'est là qu'interviennent les logiciels de provisionnement des utilisateurs. Ils permettent d’automatiser et de simplifier la gestion des utilisateurs, faisant ainsi gagner du temps à votre équipe et réduisant les erreurs.

Pour avoir testé et évalué ces outils, j’ai identifié quelques solutions incontournables qui peuvent faciliter votre quotidien. J’ai fait le travail de recherche pour vous. Ce comparatif vous guidera parmi les meilleurs logiciels de provisionnement des utilisateurs en détaillant leurs fonctionnalités, avantages et inconvénients.

Vous bénéficierez d’un aperçu impartial de chaque outil pour vous aider à faire le meilleur choix selon les besoins de votre équipe. Plongeons ensemble dans l’univers des logiciels de provisionnement des utilisateurs pour trouver celui qui vous convient.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Résumé des meilleurs logiciels de provisionnement des utilisateurs

Ce tableau comparatif résume les détails tarifaires de mes principaux choix de logiciels de provisionnement des utilisateurs pour vous aider à trouver le meilleur en fonction de votre budget et des besoins de votre entreprise.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Idéal pour le provisioning mondial des utilisateurs et des équipements physiques | Démo gratuite disponible | à partir de $5/personne/mois | Website | |

| 2 | Idéal pour l'approvisionnement automatisé des utilisateurs | Essai gratuit disponible | À partir de 8 $/utilisateur/mois (facturé annuellement) | Website | |

| 3 | Idéal pour une gestion Active Directory rationalisée | Essai gratuit de 30 jours | À partir de $7/utilisateur/mois (minimum 5 utilisateurs). | Website | |

| 4 | Idéal pour l'automatisation intégrée des RH et de l'IT | Démo gratuite disponible | Tarification sur demande. | Website | |

| 5 | Idéal pour les capacités de répertoire en tant que service | Essai gratuit de 30 jours + démo gratuite disponible | Tarification sur demande. | Website | |

| 6 | Idéal pour l'authentification basée sur les risques | Not available | Tarification sur demande. | Website | |

| 7 | Idéal pour une vérification d'identité d'entreprise sécurisée | Essai gratuit de 30 jours disponible | Tarifs sur demande. | Website | |

| 8 | Idéal pour l'authentification adaptative de la main-d'œuvre | Essai gratuit de 30 jours + démonstration gratuite disponible | Tarification sur demande. | Website | |

| 9 | Idéal pour la gestion des identités et des accès open source | Not available | Tarification sur demande. | Website | |

| 10 | Idéal pour la gestion des opérations SaaS | Essai gratuit + offre gratuite disponible | Tarification sur demande. | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Test des meilleurs logiciels de provisionnement des utilisateurs

Vous trouverez ci-dessous mes résumés détaillés des meilleurs logiciels de provisionnement des utilisateurs qui ont été retenus dans ma sélection. Mes revues fournissent un aperçu complet des fonctionnalités clés, avantages & inconvénients, intégrations et cas d’usages idéaux de chaque outil, pour vous aider à choisir le meilleur.

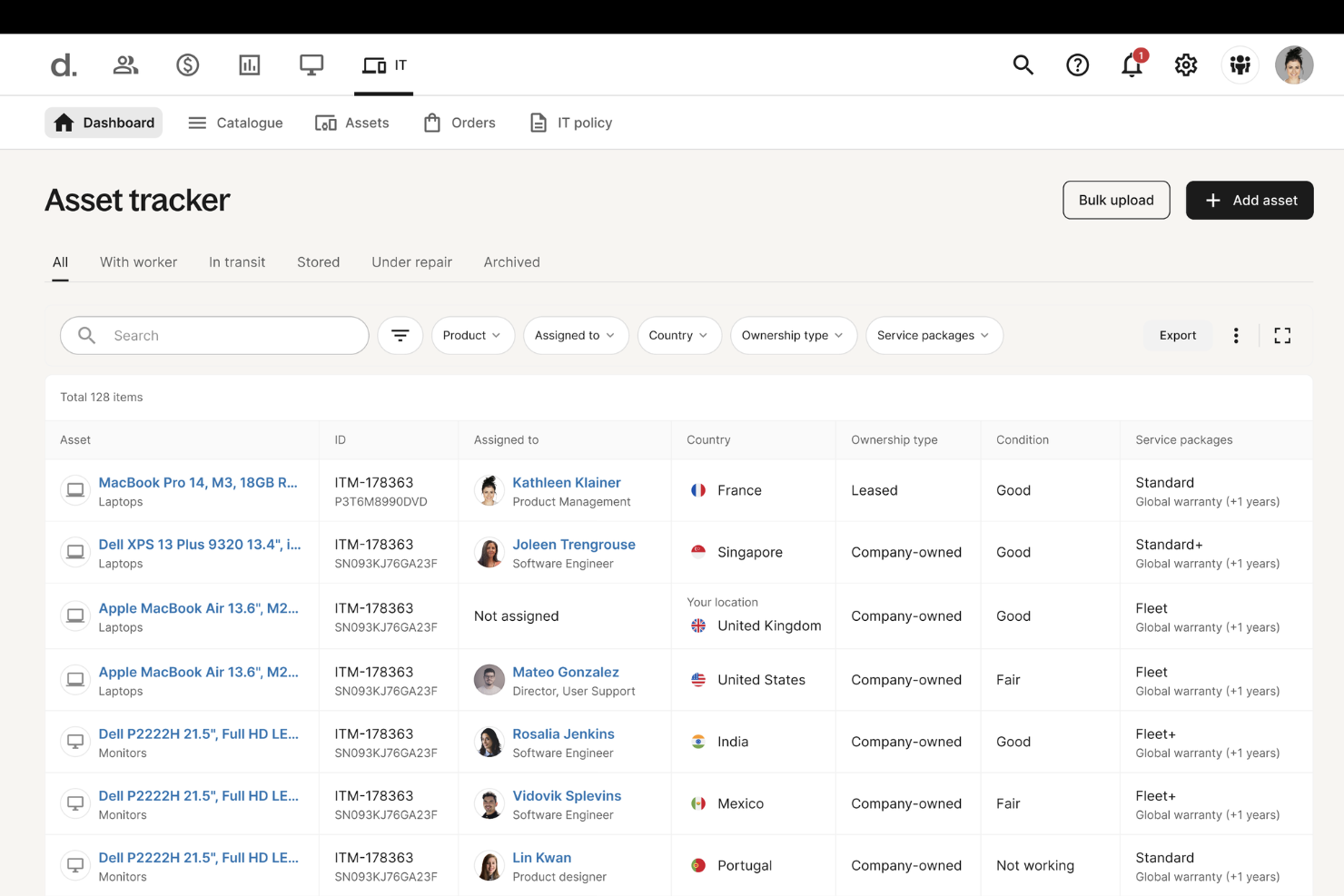

Deel IT

Idéal pour le provisioning mondial des utilisateurs et des équipements physiques

Deel est un leader mondial dans la gestion de la paie, des ressources humaines et de l'informatique, offrant une large gamme de solutions qui permettent aux entreprises de gérer des équipes réparties dans plus de 130 pays. Avec un fort accent sur le soutien aux opérations internationales, Deel fournit des outils pour gérer tous les aspects, de la livraison d'équipement à la gestion de la main-d'œuvre, tout en garantissant la conformité.

Pourquoi j'ai choisi Deel : Deel IT automatise les principaux flux de travail, tels que l'intégration et la sortie des employés, permettant aux entreprises d'équiper les nouvelles recrues avec des appareils préconfigurés, comprenant toutes les applications et paramètres de sécurité nécessaires. La portée mondiale de la plateforme garantit que la fourniture d'actifs physiques n'est pas limitée par les frontières géographiques : l'équipement et les comptes utilisateurs peuvent être activés rapidement, où que se trouve l'employé.

Fonctionnalités et intégrations phares :

D'autres points forts incluent un support mondial 24/7 et une visibilité en temps réel sur tous les actifs informatiques, permettant aux entreprises de suivre, mettre à jour et gérer les appareils dans différentes régions de manière efficace. La plateforme prend également en charge la récupération et la réutilisation des appareils, assurant une utilisation optimale des ressources physiques. Deel s'intègre à des systèmes comme Apple Business Manager, Windows Autopilot, Okta, BambooHR, Rippling et Workday.

Pros and Cons

Pros:

- Permet le déploiement d'équipements dans plus de 130 pays

- Aide à automatiser les flux d'assets physiques

- Peut combiner la gestion RH et IT des actifs dans une seule plateforme

Cons:

- Peut être moins adapté pour les équipes avec des besoins IT très complexes

- Ne propose pas de fonctionnalités au-delà de la gestion des appareils, comme la gestion réseau ou des serveurs

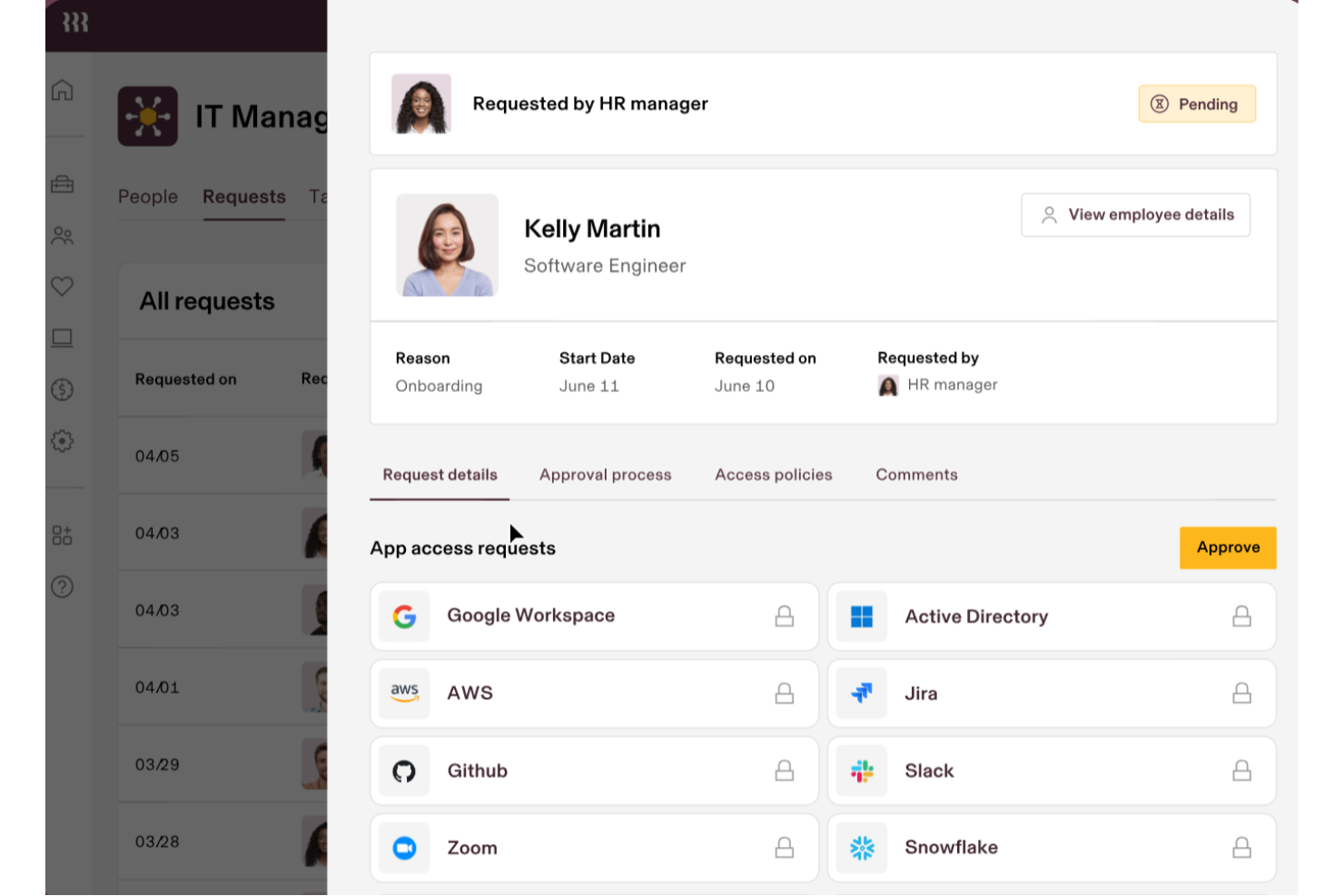

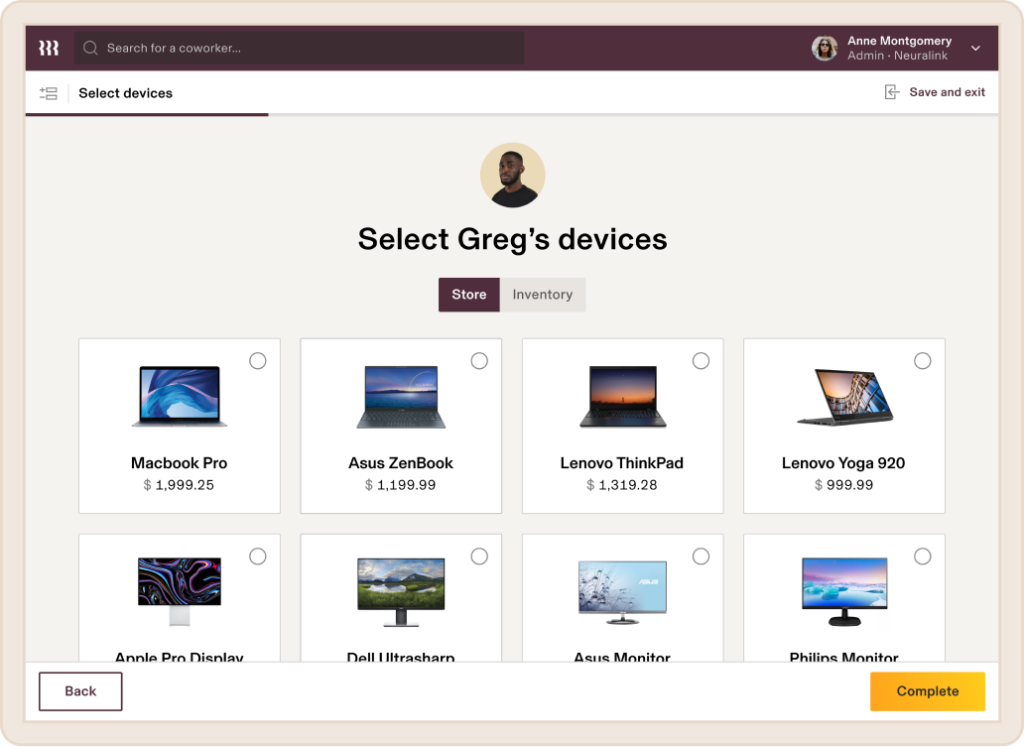

Idéal pour l'approvisionnement automatisé des utilisateurs

Rippling IT est une plateforme complète conçue pour aider les entreprises à gérer efficacement leur infrastructure informatique, avec des outils pour la gestion des appareils, la gestion de l'identité et des accès, ainsi que la gestion des inventaires. Amy Mortlock, VP Marketing chez ShadowDragon, partage : « La gestion automatisée des appareils est impressionnante. Lorsqu'une personne rejoint, quitte ou change de poste, Rippling gère automatiquement la configuration des appareils, l'installation des logiciels et les paramètres de sécurité—aucune intervention manuelle de l'informatique n'est requise. »

Pourquoi j'ai choisi Rippling IT : Il propose un approvisionnement automatisé des utilisateurs. Lorsque vous recrutez un nouvel employé, le système crée automatiquement ses comptes utilisateurs sur toutes les applications nécessaires en fonction des rôles prédéfinis et des départements. Par exemple, si vous intégrez un nouveau représentant commercial, Rippling créera ses comptes et lui donnera accès à toutes les applications désignées pour les ventes, sans intervention manuelle.

Fonctionnalités phares & intégrations :

D'autres fonctionnalités incluent la configuration spécifique aux applications, qui vous permet de définir des règles d'approvisionnement adaptées à chaque application. Cela signifie que différents rôles au sein de votre entreprise peuvent bénéficier d'un accès personnalisé aux outils dont ils ont besoin. La plateforme propose également des journaux d'audit détaillés et des rapports, offrant une visibilité sur les activités des utilisateurs et aidant à la conformité. Parmi les intégrations figurent Slack, Microsoft Teams, Zoom, Asana, Jira, Salesforce, Hubspot, Google Workspace, Microsoft 365, GitHub, Datadog et Checkr.

Pros and Cons

Pros:

- Automatisation des flux de travail personnalisable

- Support pour l'intégration et le départ des employés ainsi que de leurs appareils

- Capacités de verrouillage et d'effacement à distance des appareils

Cons:

- Toutes les fonctionnalités peuvent ne pas être nécessaires pour les petites structures

- Peut être complexe à configurer au départ

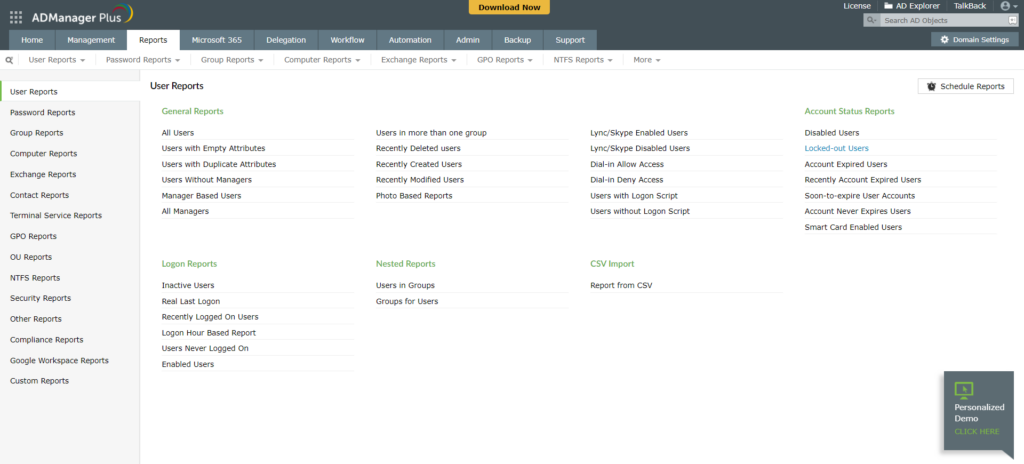

Idéal pour une gestion Active Directory rationalisée

ManageEngine ADManager Plus offre une plateforme complète conçue pour gérer et maintenir les domaines Active Directory de manière efficace. En mettant l’accent sur la simplification des opérations dans Active Directory, l’outil s'aligne parfaitement sur notre démarche visant à proposer le meilleur outil pour une gestion Active Directory rationalisée.

Pourquoi j’ai choisi ManageEngine ADManager Plus : J’ai choisi ManageEngine ADManager Plus après avoir comparé plusieurs outils de gestion Active Directory. Son souci de fournir une expérience utilisateur optimisée et ses fonctionnalités riches l’ont démarqué. Lors de l’évaluation de sa capacité à simplifier les tâches complexes liées à AD, il est apparu clairement qu’il s'agit du meilleur choix pour ceux qui recherchent un outil offrant une approche directe de la gestion Active Directory.

Fonctionnalités et intégrations remarquables :

ManageEngine ADManager Plus propose une gamme de fonctionnalités destinées aussi bien aux administrateurs débutants qu’aux experts. Sa gestion en masse des utilisateurs, alliée à des rapports détaillés, rend les opérations quotidiennes efficaces. De plus, il s’intègre de manière essentielle à diverses applications et systèmes locaux, ce qui permet une gestion informatique plus unifiée.

Pros and Cons

Pros:

- Capacités complètes de gestion Active Directory

- Système de rapports intégré

- Fournit un portail en libre-service pour les utilisateurs finaux

Cons:

- Courbe d’apprentissage plus raide pour les débutants

- L’interface utilisateur pourrait être plus moderne

- Prend en charge moins de fonctions d'automatisation avancées

Rippling est une plateforme qui fusionne sans effort les fonctions RH et IT, offrant aux entreprises une solution unifiée pour la gestion des données des employés et l'accès aux systèmes. La capacité intrinsèque de l'outil à combiner les processus RH avec les droits informatiques est la pierre angulaire de sa puissance en matière d'automatisation intégrée des RH et de l'IT.

Pourquoi j'ai choisi Rippling : Au cours de mon parcours de sélection et de comparaison des plateformes, Rippling s'est démarqué de manière significative. Ce qui a attiré mon attention, c'est son approche globale pour relier les tâches RH aux fonctions IT. Cette combinaison unique, associée à la maîtrise de la gestion des identités (IAM) et de la gouvernance des identités, m'a convaincu qu'il s'agissait vraiment de la meilleure solution pour ceux qui recherchent une automatisation intégrée des RH et de l'IT.

Fonctionnalités et intégrations remarquables :

Rippling propose des fonctionnalités qui facilitent une gouvernance efficace des identités, garantissant que les bons droits sont attribués aux bonnes personnes. Ses solides capacités IAM rendent également la gestion des accès utilisateurs structurée et systématique. Côté intégrations, Rippling est compatible avec des plateformes clés telles que G Suite, Slack, et une multitude d’applications RH, renforçant ainsi son approche unifiée.

Pros and Cons

Pros:

- Automatisation globale des RH et de l'IT sur une seule plateforme

- Forte emphase sur la gestion des identités (IAM) et la gouvernance des identités

- Permet un contrôle précis des droits

Cons:

- L'interface peut sembler intimidante au départ

- Certaines fonctionnalités requièrent une formation pour une utilisation optimale

- Nécessite plus d'intégrations natives

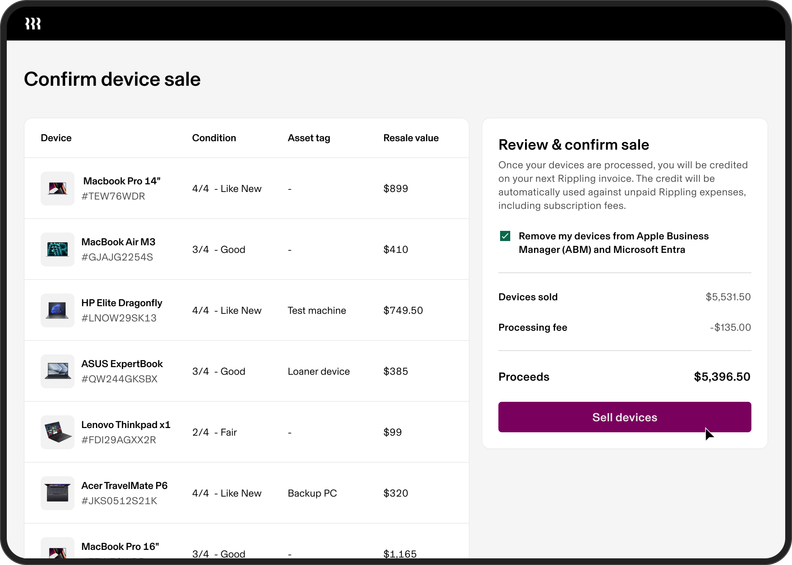

New Product Updates from Rippling

Rippling Adds New Device Buyback Feature

Rippling has unveiled Device Buyback in its Inventory Management, allowing IT teams to retire and recycle hardware securely, with proceeds credited to future invoices. For more information, visit Rippling's official site.

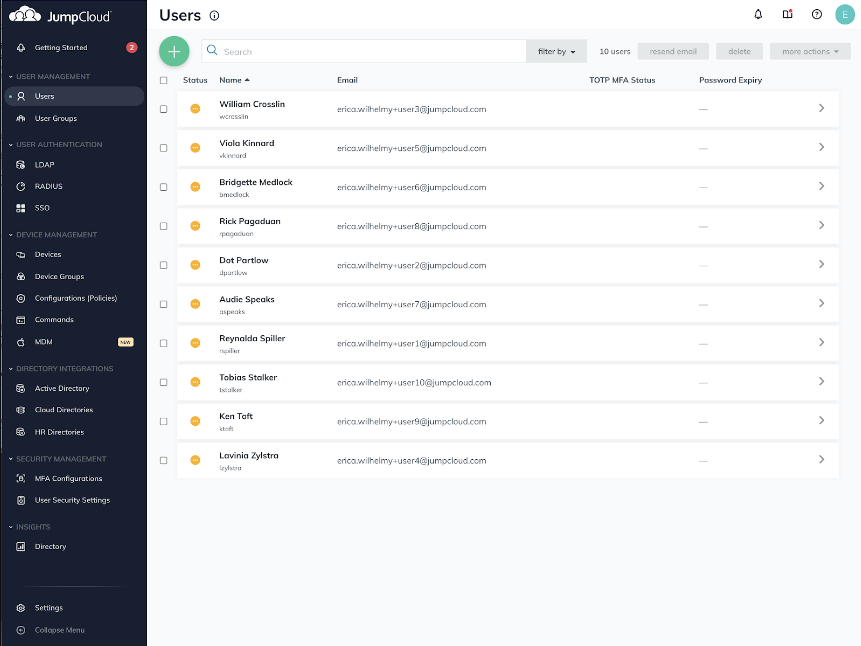

JumpCloud offre une plateforme centralisée pour gérer les identités des utilisateurs à travers diverses ressources informatiques. Les entreprises peuvent ainsi réaliser une gestion unifiée des identités grâce à leurs fonctionnalités de répertoire en tant que service, répondant ainsi aux demandes d'accès complexes dans les environnements informatiques hétérogènes d'aujourd'hui.

Pourquoi j'ai choisi JumpCloud : Dans le vaste paysage des outils informatiques, le choix du bon outil dépend souvent de besoins spécifiques et de fonctionnalités marquantes. En déterminant la meilleure solution pour les services de répertoire, JumpCloud s'est immédiatement imposé comme un choix de premier plan en raison de ses capacités solides de gestion des identités utilisateur. J'ai opté pour cet outil car il combine efficacement des processus utilisateurs automatisés avec des fonctionnalités de répertoire sophistiquées, en faisant le meilleur choix pour les capacités de répertoire en tant que service.

Fonctionnalités clés et intégrations :

JumpCloud excelle dans la gestion et l'automatisation des identités utilisateur, garantissant que les demandes d'accès sont traitées efficacement. L'API complète de la plateforme renforce encore ses fonctionnalités de répertoire, facilitant des intégrations complexes et des flux de travail personnalisés. Concernant les intégrations, JumpCloud a établi des partenariats avec diverses plateformes informatiques, permettant aux entreprises de conserver la cohérence dans la gestion des identités au sein d'écosystèmes variés.

Pros and Cons

Pros:

- Gestion complète des identités utilisateur

- API avancée pour des intégrations et workflows personnalisés

- Gestion efficace des demandes d'accès

Cons:

- Peut être intimidant pour les petites organisations

- Certaines fonctionnalités avancées peuvent nécessiter une expertise technique

- Les intégrations, bien que nombreuses, peuvent ne pas couvrir certains outils de niche sectoriels

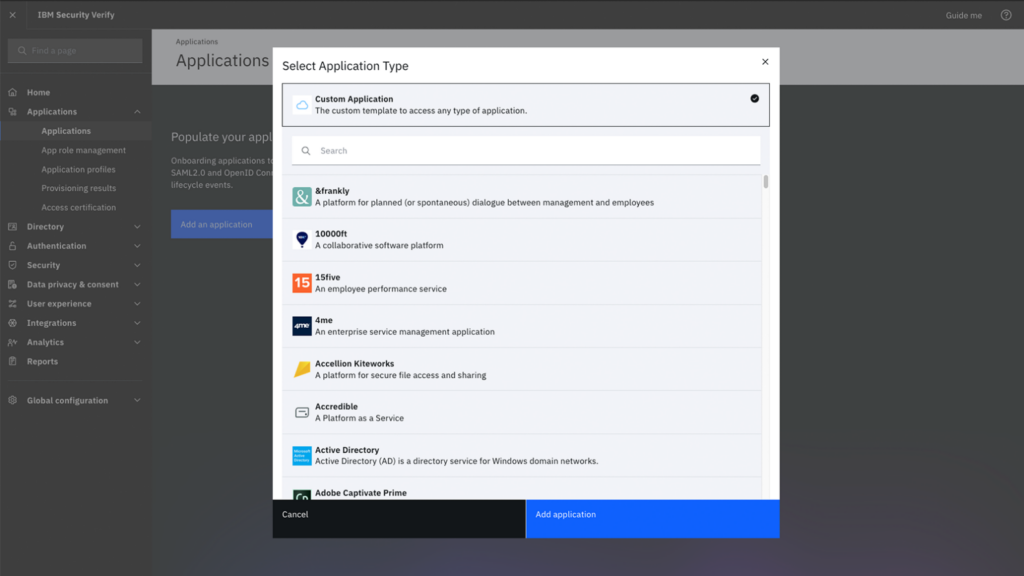

IBM Security Verify est une solution complète de gestion des accès mettant l'accent sur l'authentification basée sur les risques, garantissant que les utilisateurs se voient accorder l'accès en fonction des risques contextuels. Cette approche équilibre sécurité et commodité pour l'utilisateur, s'alignant parfaitement avec les exigences croissantes des entreprises numériques modernes.

Pourquoi j'ai choisi IBM Security Verify : En sélectionnant et comparant divers outils, IBM Security Verify a particulièrement retenu mon attention grâce à son approche unique de l'authentification. L'accent mis sur une méthode axée sur le risque, différente des stratégies d'authentification traditionnelles, a suscité mon intérêt. Ainsi, je suis d'avis que pour les organisations cherchant à passer à un système d'authentification plus contextuel et dynamique, IBM Security Verify est la meilleure option pour l'authentification basée sur les risques.

Fonctionnalités remarquables & intégrations :

IBM Security Verify est un outil d'approvisionnement des comptes et une solution d'identité complète. Son mécanisme d'authentification basé sur les risques évalue de nombreux paramètres avant d'accorder l'accès, ajoutant ainsi une couche de sécurité supplémentaire. Côté intégration, IBM Security Verify est compatible avec de nombreuses applications et systèmes d'entreprise, assurant des pratiques d'identité cohérentes quel que soit le support sous-jacent.

Pros and Cons

Pros:

- Authentification avancée basée sur les risques pour une sécurité renforcée.

- Outil complet de gestion des utilisateurs garantissant une administration efficace des comptes.

- Large compatibilité avec de nombreuses applications et systèmes d'entreprise.

Cons:

- Peut être perçu comme complexe pour les petites organisations.

- L'intégration avec certains systèmes hérités peut demander des efforts supplémentaires.

- Comme pour de nombreuses solutions IBM, une courbe d'apprentissage plus prononcée pour certains utilisateurs.

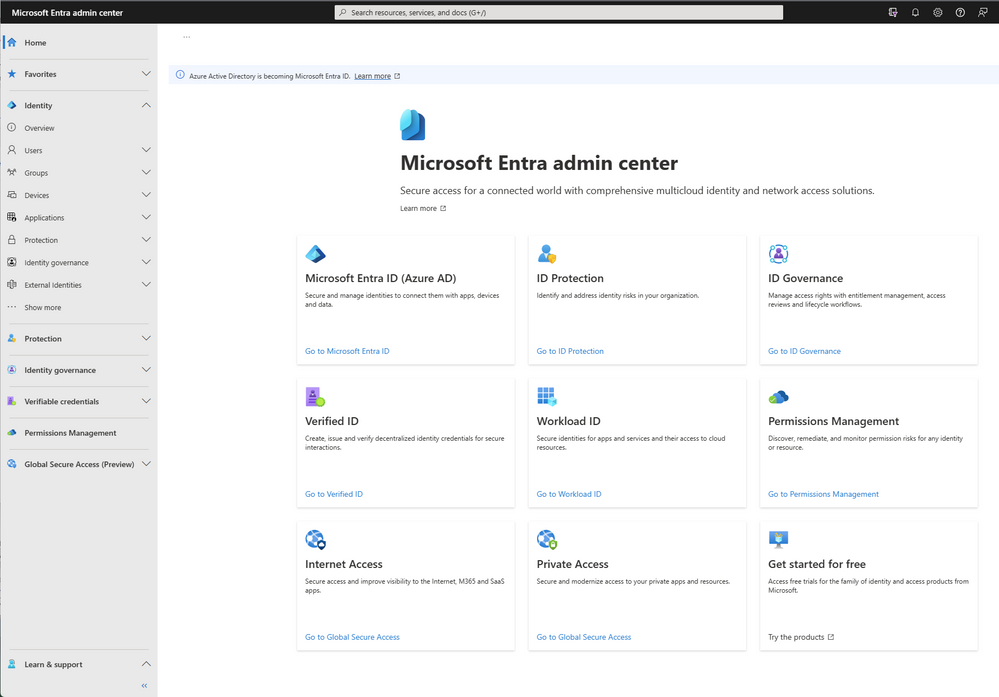

Microsoft Entra ID est un outil conçu pour offrir aux entreprises un mécanisme robuste de vérification d'identité. À mesure que les entreprises se développent et évoluent dans des environnements hybrides complexes, une vérification d'identité sécurisée et fiable devient indispensable. Microsoft Entra ID se concentre précisément sur cet aspect, garantissant que les identités d'entreprise sont vérifiées avec le plus haut niveau de sécurité.

Pourquoi j'ai choisi Microsoft Entra ID : J'ai choisi Microsoft Entra ID comme mon premier choix parmi les outils de vérification d'identité. Il convient parfaitement au secteur des entreprises, en particulier à celles qui opèrent dans des environnements hybrides. Après l'avoir comparé à d'autres options, j'ai constaté qu'il excelle à fournir une vérification d'identité sécurisée. Cela facilite la gestion et l'authentification des utilisateurs pour le département informatique, en toute confiance.

Fonctionnalités phares & intégrations :

Microsoft Entra ID offre des fonctionnalités adaptées aux infrastructures métier complexes d'aujourd'hui. Il est hautement adaptable aux environnements hybrides, assurant une vérification d'identité complète tant sur site que sur le cloud. De plus, son intégration poussée avec Microsoft 365 permet aux entreprises de maintenir une méthode de vérification d'identité cohérente à travers l'ensemble de la suite d'applications Microsoft.

Pros and Cons

Pros:

- Conçu sur mesure pour les entreprises, répondant aux défis spécifiques de la vérification d'identité.

- Grande efficacité en environnement hybride, équilibrant à la fois le local et le cloud.

- La forte intégration avec Microsoft 365 assure une expérience fluide pour le département informatique.

Cons:

- Peut sembler complexe pour les petites entreprises sans infrastructures hybrides

- Les entreprises qui n'investissent pas dans l'écosystème Microsoft pourraient trouver certaines fonctionnalités redondantes

- La complexité peut nécessiter du personnel informatique dédié pour l'installation et la maintenance

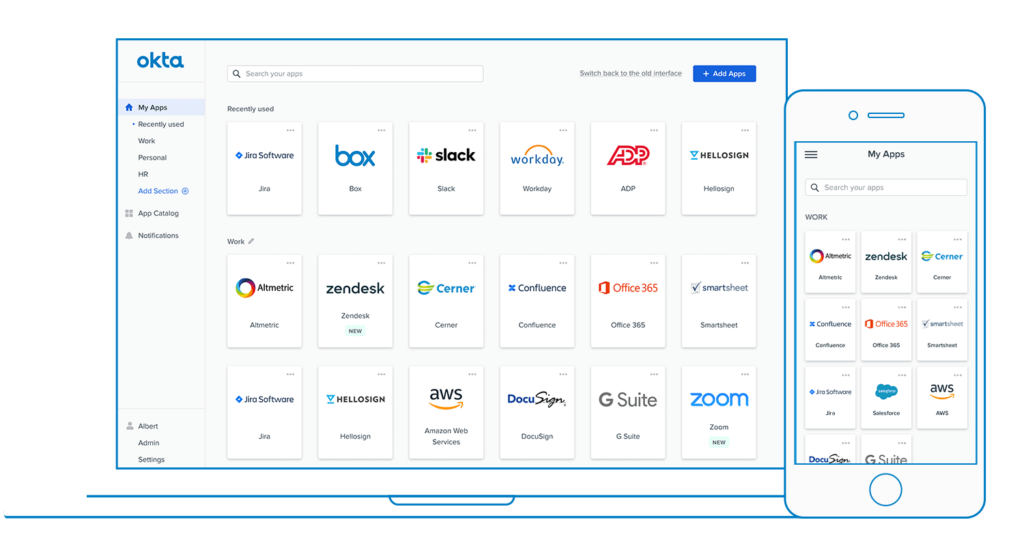

Okta Workforce Identity est un outil de renom dans le domaine de la cybersécurité, axé sur la fourniture de solutions d'identité robustes pour la main-d'œuvre moderne. Son atout principal est l'authentification adaptative, ajustant les exigences d'accès en fonction de divers contextes et scénarios d'utilisateur, ce qui est essentiel dans l'environnement de travail diversifié et dynamique d'aujourd'hui.

Pourquoi j'ai choisi Okta Workforce Identity : J'ai constaté qu'Okta Workforce Identity est un choix de premier plan pour l'authentification adaptative. Cet outil se distingue par sa capacité à adapter les protocoles d'accès en fonction du comportement et du contexte des utilisateurs. Après avoir comparé différentes options, je suis convaincu qu'Okta Workforce Identity est la solution idéale pour l'authentification adaptative de la main-d'œuvre. Il s'avère particulièrement utile pour les entreprises affichant des dynamiques et des exigences de sécurité en constante évolution.

Fonctionnalités remarquables & intégrations :

Okta Workforce Identity va bien au-delà d'un simple outil d'authentification. Il propose des fonctionnalités avancées de rapports de conformité, aidant les entreprises à satisfaire facilement à leurs obligations réglementaires. De plus, Okta s'intègre à une multitude d'applications d'entreprise, renforçant ainsi son adaptabilité et assurant des pratiques d'identité cohérentes sur diverses plateformes.

Pros and Cons

Pros:

- Une authentification adaptative complète répond aux besoins variés de la main-d'œuvre.

- Des rapports de conformité approfondis aident les entreprises à répondre à des exigences réglementaires strictes.

- Intégrations étendues avec une multitude d'outils d'entreprise, ce qui le rend polyvalent dans des environnements informatiques variés.

Cons:

- Peut être considéré comme disproportionné pour les très petites entreprises

- Certaines fonctionnalités avancées peuvent nécessiter une courbe d'apprentissage plus importante

- En tant qu'outil complet, la configuration initiale peut s'avérer longue

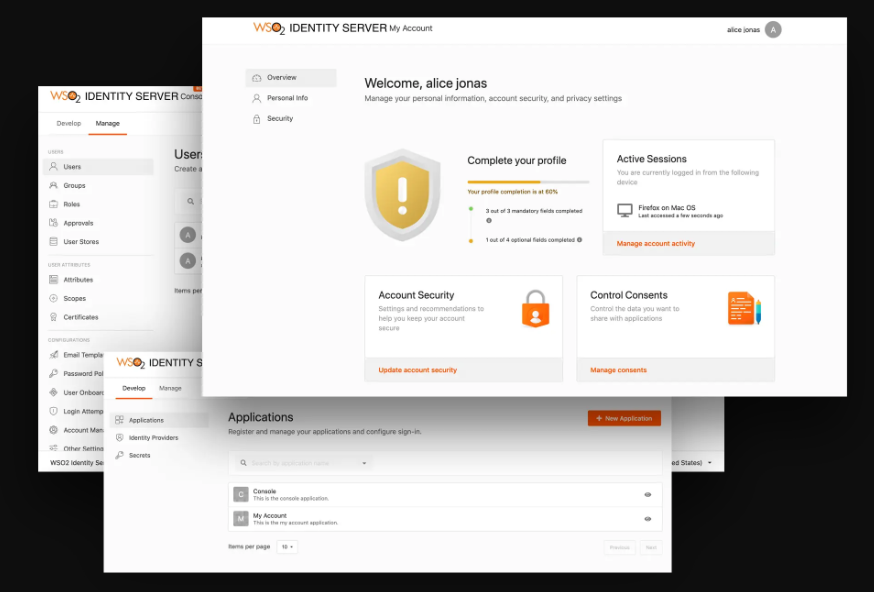

WSO2 Identity Server propose une solution complète pour la gestion des identités, garantissant un accès sécurisé et en temps réel aux applications et aux services. En tant que plateforme open source, elle s'adresse aux organisations qui privilégient la flexibilité, la personnalisation et la transparence dans leurs stratégies de gestion des identités et des accès.

Pourquoi j'ai choisi WSO2 Identity Server : Après avoir évalué divers outils, j'ai constaté que WSO2 Identity Server open source était la meilleure option pour la gestion des identités et des accès. Sa transparence et sa flexibilité en font le choix numéro un.

Fonctionnalités phares & intégrations :

WSO2 Identity Server se distingue par un processus de provisioning efficace, garantissant une gestion des données utilisateurs rapide et précise. La plateforme prend en charge les mécanismes d'authentification unique (SSO) et d'authentification multifacteur (MFA), renforçant ainsi son engagement en faveur d'un accès sécurisé. Côté intégrations, WSO2 se connecte à une gamme d'outils d'entreprise, assurant une gestion cohérente des identités à travers divers systèmes métiers.

Pros and Cons

Pros:

- La nature open source garantit la transparence et des options de personnalisation.

- Un processus de provisioning efficace améliore l'expérience de gestion des données utilisateurs.

- Un large éventail d'intégrations garantit des pratiques d'identité cohérentes entre les outils.

Cons:

- Peut présenter une courbe d'apprentissage plus abrupte pour les personnes non familières avec les plateformes open source

- Nécessite des ressources dédiées pour une personnalisation et un déploiement optimaux

- Risque de complexité lors de l'intégration avec des systèmes propriétaires

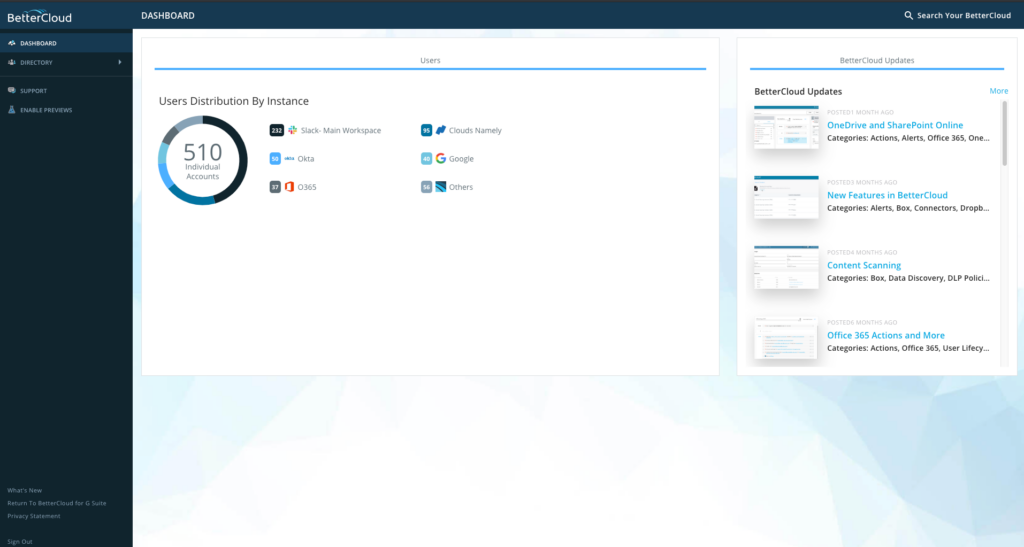

BetterCloud est une plateforme basée sur le cloud, conçue sur mesure pour les professionnels de l'informatique, offrant des outils de gestion SaaS étendus pour garantir des opérations efficaces et sécurisées. Son excellence dans la supervision de multiples environnements SaaS rejoint directement notre affirmation précédente sur ses compétences en gestion des opérations SaaS.

Pourquoi j'ai choisi BetterCloud : Lors de la sélection des outils pour cette liste, BetterCloud a retenu mon attention grâce à son approche unique de gestion d'écosystèmes SaaS variés. En comparant différentes plateformes, il est devenu évident que BetterCloud bénéficiait d'un avantage distinct, notamment en centralisant la gestion des applications SaaS. Étant donné sa capacité à offrir des contrôles granulaires sur diverses applications SaaS, il convient particulièrement à ceux qui recherchent une gestion robuste des opérations SaaS.

Fonctionnalités et intégrations remarquables :

BetterCloud se distingue par des fonctionnalités telles que la traçabilité avancée des audits, l'authentification multifactorielle, et la déprovisionnement automatisé pour sécuriser et optimiser les applications SaaS. De plus, il propose des intégrations essentielles avec des applications SaaS majeures comme Slack, Google Workspace et Dropbox, rendant le processus de gestion cohérent et intégré.

Pros and Cons

Pros:

- Outils complets de gestion SaaS en mode cloud

- Intègre l'authentification multifactorielle pour plus de sécurité

- Déprovisionnement efficace des comptes utilisateurs

Cons:

- Peut s'avérer complexe pour les débutants

- Peut être excessif pour les petites entreprises

- La structure tarifaire pourrait être plus transparente

Autres logiciels de provisionnement des utilisateurs

Voici quelques autres options de logiciels de provisionnement des utilisateurs qui n’ont pas été retenues dans ma sélection principale, mais qui méritent tout de même d’être étudiées :

- Lumos

Idéal pour les solutions informatiques économes en énergie

- ConductorOne

Idéal pour l'orchestration des droits d'accès

- GroupID By Imanami

Idéal pour le cycle de vie des groupes et l'automatisation

Critères de sélection des logiciels de provisionnement des utilisateurs

Pour sélectionner les meilleurs logiciels de provisionnement des utilisateurs pour ce comparatif, j’ai pris en compte les besoins fréquents des acheteurs et leurs points de douleur comme la sécurité et la capacité d’intégration. J’ai également suivi ce cadre d’évaluation afin de garantir une analyse structurée et équitable :

Fonctionnalités principales (25 % du score total)

Pour être inclus dans cette sélection, chaque solution devait répondre à ces cas d’usages courants :

- Gestion des accès utilisateurs

- Automatisation du provisionnement utilisateur

- Intégration avec les systèmes existants

- Rapports détaillés

- Conformité avec la réglementation

Fonctionnalités exceptionnelles supplémentaires (25 % du score total)

Pour affiner la sélection entre les concurrents, j’ai aussi recherché des fonctionnalités uniques telles que :

- Protocoles de sécurité avancés

- Workflows personnalisables

- Analyses en temps réel

- Authentification multifacteur

- Portails en libre-service

Ergonomie (10 % du score total)

Pour évaluer la prise en main de chaque système, j’ai pris en compte :

- Interface intuitive

- Navigation aisée

- Courbe d’apprentissage réduite

- Performances réactives

- Documentation claire

Intégration des utilisateurs (10% du score total)

Pour évaluer l’expérience d’intégration sur chaque plateforme, j’ai pris en compte les éléments suivants :

- Disponibilité de vidéos de formation

- Tours interactifs du produit

- Accès à des modèles

- Chatbots d’assistance

- Webinaires informatifs

Support client (10% du score total)

Pour évaluer les services d'assistance proposés par chaque éditeur, j’ai pris en compte les critères suivants :

- Disponibilité de l’assistance 24h/24 et 7j/7

- Réactivité aux demandes

- Accès à une base de connaissances

- Assistance personnalisée

- Forums communautaires

Rapport qualité-prix (10% du score total)

Pour mesurer le rapport qualité-prix de chaque plateforme, j’ai pris en compte :

- Tarification compétitive

- Fonctionnalités incluses dans les offres de base

- Évolutivité des niveaux de tarification

- Transparence des coûts

- Réductions pour paiement annuel

Avis des clients (10% du score total)

Pour évaluer la satisfaction globale des utilisateurs, j’ai pris en compte les éléments suivants lors de la lecture des avis :

- Notes de satisfaction globale

- Retours sur l’efficacité des fonctionnalités

- Commentaires sur la facilité d’utilisation

- Remarques sur le support client

- Retours sur la fiabilité et la stabilité

Comment choisir un logiciel de gestion des autorisations utilisateurs

Il est facile de se perdre parmi des listes de fonctionnalités interminables et des tarifications complexes. Pour vous aider à rester concentré lors de votre sélection logicielle, voici une liste de facteurs à garder à l’esprit :

| Facteur | À prendre en compte |

|---|---|

| Évolutivité | Le logiciel peut-il évoluer avec votre organisation ? Pensez à vos besoins futurs et vérifiez s’il peut gérer plus d’utilisateurs sans coûts supplémentaires ou perte de performance. |

| Intégrations | Se connecte-t-il à vos systèmes actuels ? Vérifiez la compatibilité avec votre environnement technique pour éviter des contournements coûteux ou des limitations. |

| Personnalisation | Pouvez-vous adapter l’outil à vos processus ? Évaluez la facilité de modification des réglages et des droits pour coller à vos méthodes de travail. |

| Facilité d’utilisation | L’interface est-elle intuitive pour votre équipe ? Assurez-vous qu’une formation poussée n’est pas nécessaire et que cela n’entrave pas l’efficacité au quotidien. |

| Mise en œuvre et intégration | Combien de temps faut-il pour démarrer ? Étudiez le processus d’installation, les ressources nécessaires et le support durant la prise en main afin d’éviter les retards. |

| Coût | La tarification est-elle alignée avec votre budget ? Comparez les coûts face aux fonctionnalités et à l’évolutivité. Attention aux frais cachés ou aux tarifs peu flexibles. |

| Sécurité | Des mesures de protection des données sont-elles en place ? Évaluez le chiffrement, les contrôles d’accès et la conformité aux normes du secteur pour garantir la sécurité de vos informations sensibles. |

| Disponibilité de l’assistance | Quel support propose le fournisseur ? Vérifiez la disponibilité 24/7, les délais de réponse, ainsi que la qualité des ressources comme des guides ou des forums pour vous aider en cas de besoin. |

Qu’est-ce qu’un logiciel de gestion des autorisations utilisateurs ?

Un logiciel de gestion des autorisations utilisateurs est un outil permettant aux entreprises de contrôler qui accède à leurs systèmes, applications et données. Il permet de tout organiser en s’assurant que chaque personne dispose des droits adaptés à son rôle.

Au lieu d’ajouter ou de supprimer les utilisateurs manuellement, le logiciel s’en occupe automatiquement lorsqu’une personne rejoint, change de poste ou quitte l’entreprise. Cela permet de maintenir à jour les accès et de réduire le risque d’erreurs.

Fonctionnalités

Lors du choix d’un logiciel de gestion des autorisations utilisateurs, portez attention aux fonctionnalités clés suivantes :

- Création automatisée des utilisateurs : Crée automatiquement de nouveaux comptes utilisateurs, permettant de gagner du temps et de réduire les erreurs lors de l'intégration.

- Gestion des accès : Contrôle les autorisations et les niveaux d'accès des utilisateurs afin de garantir la sécurité et la conformité.

- Rapports de conformité : Génère des rapports pour aider les organisations à répondre aux exigences réglementaires et aux besoins d'audit.

- Fédération d'identités : Connecte plusieurs systèmes d'identité, permettant un accès fluide sur différentes plateformes.

- Authentification unique (SSO) : Permet aux utilisateurs d'accéder à plusieurs applications avec un seul ensemble d'identifiants, simplifiant ainsi les procédures de connexion.

- Authentification multi-facteur : Ajoute une couche supplémentaire de sécurité en exigeant une vérification additionnelle au-delà des mots de passe.

- Gestion basée sur des règles : Applique des règles aux comptes utilisateurs et aux appartenances de groupes afin de maintenir l'intégrité de l'annuaire.

- Pistes d'audit : Suit les activités et changements des utilisateurs pour garantir la transparence et faciliter le dépannage.

- Workflows personnalisables : Permet aux organisations d'adapter le logiciel à leurs processus et besoins spécifiques.

- Capacités d'intégration : Se connecte avec les systèmes et applications existants afin d'améliorer la fonctionnalité et l'efficacité.

Avantages

La mise en place d'un logiciel de gestion du provisionnement des utilisateurs offre de nombreux avantages pour votre équipe et votre entreprise. Voici quelques bénéfices auxquels vous pouvez vous attendre :

- Gain de temps : Automatise la création des utilisateurs et la gestion des accès, réduisant ainsi le travail manuel et accélérant le processus d'intégration.

- Sécurité renforcée : Des fonctionnalités telles que l'authentification multi-facteur et les contrôles d'accès protègent les données sensibles contre tout accès non autorisé.

- Assurance de conformité : Génère des rapports de conformité et des pistes d'audit, facilitant le respect des exigences réglementaires.

- Précision accrue : L'automatisation réduit les erreurs dans le provisionnement des utilisateurs, garantissant les bons niveaux d'accès et autorisations.

- Efficacité opérationnelle : Les capacités d'intégration permettent au logiciel de fonctionner avec les systèmes existants, optimisant ainsi les processus globaux.

- Scalabilité : Soutient les organisations en croissance en gérant l'augmentation du nombre d’utilisateurs sans charge administrative supplémentaire.

- Gestion simplifiée : Centralise la gestion des utilisateurs, facilitant la supervision et l’ajustement des rôles et des autorisations.

Coûts & Tarification

Le choix d'un logiciel de provisionnement des utilisateurs requiert la compréhension des différents modèles et formules tarifaires disponibles. Les coûts varient selon les fonctionnalités, la taille de l’équipe, les modules complémentaires et d’autres facteurs. Le tableau ci-dessous synthétise les formules courantes, leurs tarifs moyens et les fonctionnalités typiques incluses dans les solutions de provisionnement des utilisateurs :

Tableau comparatif des formules de logiciels de provisionnement des utilisateurs

| Type de formule | Prix moyen | Fonctionnalités courantes |

|---|---|---|

| Formule gratuite | $0 | Gestion basique des utilisateurs, intégrations limitées, et support communautaire. |

| Formule personnelle | $5-$25/user/month | Provisionnement des utilisateurs, rapports basiques, et support par e-mail. |

| Formule entreprise | $25-$50/user/month | Intégrations avancées, rapports de conformité, et support téléphonique. |

| Formule avancée | $50-$100/user/month | Workflows personnalisés, gestionnaire de compte dédié, et services d’assistance premium. |

FAQ sur les logiciels de gestion des identités utilisateur

Voici des réponses à des questions fréquentes concernant les logiciels de gestion des identités utilisateur :

Quelle est la différence entre le provisionnement et le déprovisionnement des utilisateurs ?

Le provisionnement consiste à créer des comptes utilisateurs et à attribuer les droits d’accès lorsqu’une personne rejoint votre organisation. Le déprovisionnement, quant à lui, consiste à supprimer ces accès lorsqu’elle quitte l’entreprise. Les deux étapes sont essentielles pour garantir la sécurité. L’automatisation de ces tâches permet de gagner du temps et de réduire les erreurs, tout en assurant que les utilisateurs disposent des bons accès au bon moment et plus aucun lorsqu’ils n’en ont plus besoin.

Les logiciels de gestion des utilisateurs peuvent-ils s'intégrer aux systèmes informatiques existants ?

Oui, la majorité des logiciels de gestion des identités utilisateur peuvent s’intégrer aux systèmes informatiques existants. Cela inclut les annuaires comme Active Directory et les services cloud comme Google Workspace. Cette intégration permet de garantir la cohérence sur l’ensemble des plateformes et de réduire le besoin de mises à jour manuelles. Vérifiez la compatibilité avec vos systèmes actuels avant l’achat afin d’éviter tout problème.

Comment le logiciel de gestion des identités utilisateur améliore-t-il la sécurité ?

Le logiciel de gestion des identités utilisateur renforce la sécurité en automatisant la gestion des accès et en assurant la conformité. Il permet de faire respecter les politiques de sécurité, comme la mise à jour des mots de passe et l’authentification multifacteur. En maintenant des données utilisateur et des permissions à jour, il limite les risques d’accès non autorisé. Des audits réguliers et des rapports viennent compléter ces efforts de sécurité.

Une formation est-elle nécessaire pour utiliser ce type de logiciel ?

Oui, une formation est généralement nécessaire pour bien utiliser un logiciel de gestion des identités utilisateur. Le niveau de formation dépend de la complexité de l’outil. La plupart des éditeurs proposent des ressources de formation comme des vidéos, des webinaires ou de la documentation. Investir du temps dans la formation permet à vous et à votre équipe de profiter pleinement des fonctionnalités du logiciel et d’assurer une mise en œuvre plus fluide.

Et ensuite :

Si vous êtes en train de comparer des logiciels de gestion des identités utilisateur, contactez gratuitement un conseiller SoftwareSelect pour obtenir des recommandations personnalisées.

Il vous suffit de remplir un formulaire et d’avoir un bref échange afin de préciser vos besoins. Vous recevrez ensuite une liste restreinte de logiciels à examiner. Ils vous accompagneront même tout au long de l’achat, y compris lors des négociations tarifaires.