Les endpoints sont des dispositifs – smartphones, ordinateurs portables et ordinateurs de bureau – qui se connectent à un réseau. Les endpoints peuvent être vulnérables aux menaces informatiques et offrir un accès direct aux attaquants pour accéder à des informations sensibles ou perturber le fonctionnement du réseau.

La sécurité des endpoints (EPS) consiste à protéger les points d’entrée des dispositifs utilisateurs contre l’exploitation par des entités et campagnes malveillantes. C’est un investissement extrêmement important, étant donné que les violations de données coûtent en moyenne 9,44 millions de dollars aux entreprises en 2023.

Qu’est-ce que la sécurité des endpoints ?

La sécurité des endpoints englobe un ensemble de technologies et de pratiques visant à sécuriser les terminaux d’un réseau. Les capacités pour atténuer les risques associés aux dispositifs d'extrémité incluent généralement les logiciels antivirus, les pare-feux, le chiffrement des données, les systèmes de détection et de prévention des intrusions (IDPS), ainsi qu’une gestion régulière des correctifs.

Les endpoints sont souvent le maillon le plus faible de la sécurité d’un réseau. Il est donc nécessaire de les protéger en déployant des mesures de sécurité à plusieurs niveaux, tels que le réseau, l’hôte et l’application.

Par exemple, les organisations peuvent empêcher tout accès non autorisé provenant de sources externes et internes en utilisant une combinaison de pare-feux réseau, de pare-feux basés sur l’hôte et de pare-feux au niveau applicatif. Cela garantit l’intégrité et la disponibilité des endpoints et des données qu’ils traitent.

Les solutions de sécurité des endpoints contribuent à renforcer la posture de sécurité globale d’une organisation — en particulier avec le télétravail ; les employés se connectent de partout et sur différents appareils.

Que sont les endpoints ?

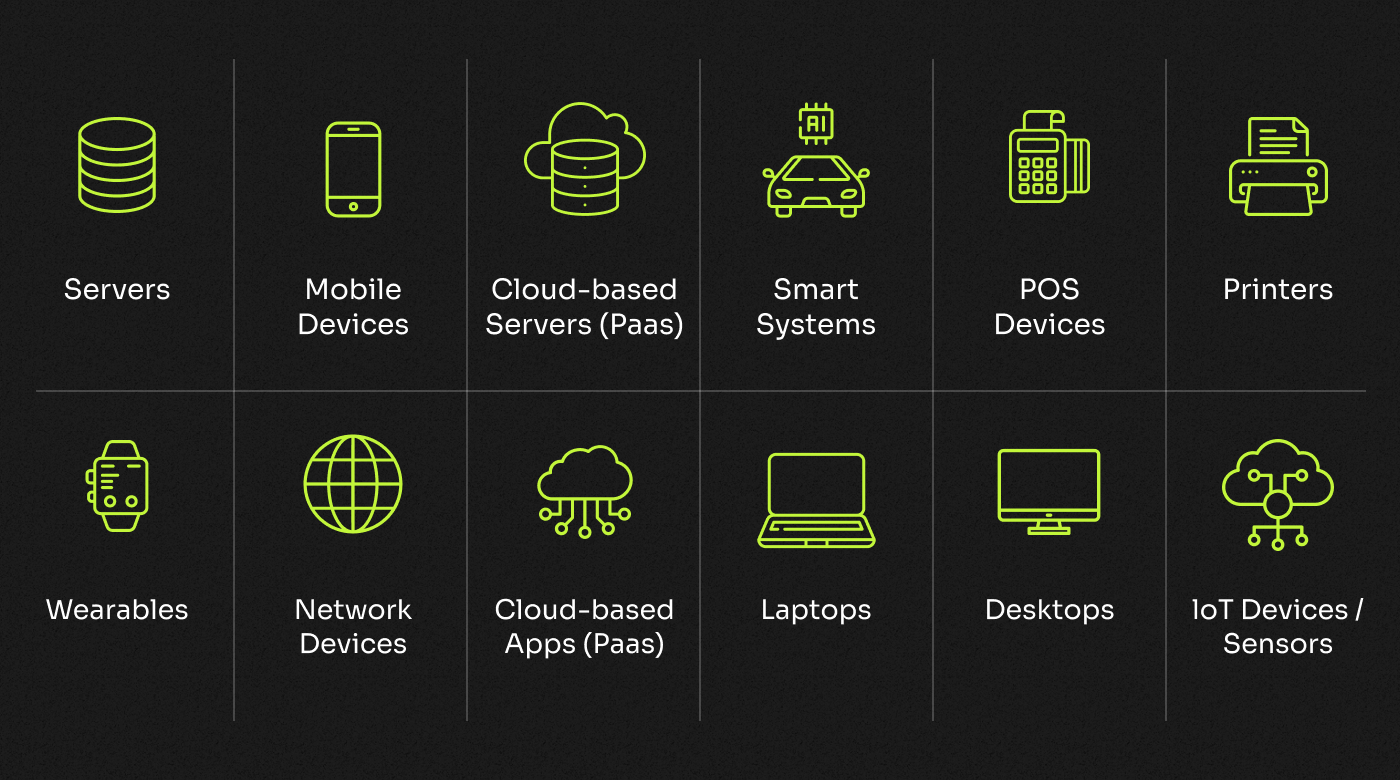

Les dispositifs d’extrémité peuvent être, sans s’y limiter, l’un des éléments suivants :

- Ordinateurs (de bureau et portables)

- Appareils mobiles (smartphones et tablettes)

- Serveurs

- Machines virtuelles

- Routeurs réseau

- Imprimantes, télécopieurs et scanners

- Appareils IoT

Comment fonctionnent les plateformes de sécurité des endpoints ?

Chaque outil diffère, mais ils incluent généralement un ensemble de fonctionnalités permettant de mettre en place des mesures de sécurité sur plusieurs appareils individuels. Ces outils surveillent, analysent et consignent en continu le comportement des endpoints, recherchant en temps réel tout signe d’activité suspecte.

Une couche principale de sécurité consiste à analyser les fichiers entrants pour détecter les malwares avec un logiciel antivirus et à configurer des pare-feux pour bloquer les connexions indésirables. Pour détecter les menaces, ces outils utilisent différentes méthodes telles que l’analyse basée sur les signatures, l’analyse heuristique et des algorithmes d’apprentissage automatique. Lorsqu’un fichier potentiellement nuisible est identifié, le système de protection des endpoints peut le mettre en quarantaine avant qu’il ne pénètre sur le réseau.

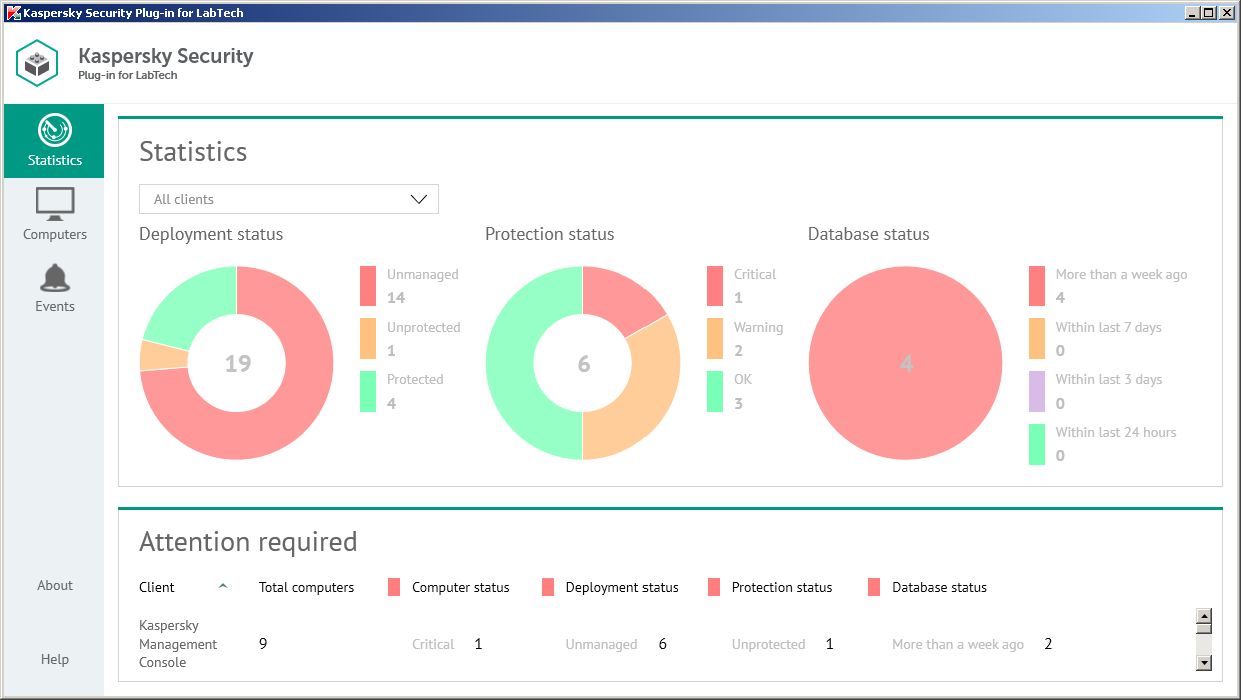

Les systèmes de protection des endpoints utilisent une console de gestion pour offrir une vue centralisée de tous les appareils, de leur état de sécurité et des menaces détectées. Cette interface permet aux administrateurs de surveiller et contrôler la protection des endpoints sur l’ensemble des systèmes clients.

Les administrateurs peuvent configurer des politiques, définir des règles de sécurité et déployer des mises à jour ou correctifs sur les systèmes clients via la console. Celle-ci est généralement reliée aux systèmes grâce à un canal de communication sécurisé, tel qu’un VPN ou une connexion chiffrée, pour garantir la confidentialité et l’intégrité des données échangées entre la console et les endpoints.

En outre, la protection des endpoints inclut souvent des contrôles de gestion des correctifs pour appliquer des mises à jour régulières et remédier aux nouvelles vulnérabilités découvertes.

Les plateformes de protection des endpoints peuvent être déployées selon trois modèles : sur site, hybride et cloud.

Sur site

La protection des endpoints sur site consiste à déployer l’infrastructure de sécurité au sein même du centre de données du client. Cela offre un contrôle total et permet aux organisations de superviser directement leur environnement de sécurité. Ce modèle peut convenir aux organisations soumises à des exigences strictes de conformité ou détenant des données sensibles devant obligatoirement rester en interne, comme les institutions financières.

Cloud

La protection des endpoints basée sur le cloud repose sur des services de sécurité hébergés à distance. Ce modèle offre une facilité de déploiement, une grande évolutivité et un accès aux fonctionnalités de sécurité depuis n’importe où. Il est idéal pour les organisations disposant de ressources informatiques limitées ou celles qui privilégient l’agilité et la gestion à distance.

Hybride

Un modèle hybride combine à la fois des composants sur site et des composants basés sur le cloud. Il offre la sécurité et le contrôle granulaire de la gestion de certains aspects de la sécurité en local, tout en tirant parti de l'évolutivité et de la commodité des services basés sur le cloud pour d'autres. Il peut s'agir d'un bon choix pour les organisations souhaitant équilibrer personnalisation et évolutivité.

Par exemple, une organisation de santé peut choisir un modèle hybride pour disposer des meilleurs outils afin de répondre aux exigences de conformité pour la protection des données des patients tout en bénéficiant de l'évolutivité et de la facilité de déploiement du cloud.

Étude de cas : Comment Allied Beverage Group a stoppé une attaque par ransomware

Pour mieux comprendre comment la sécurité des endpoints fonctionne dans des scénarios concrets, examinons un cas où une entreprise du secteur des boissons l'a utilisée pour se protéger contre les cybermenaces.

Allied Beverage Group est un important distributeur de boissons aux États-Unis. Lorsqu'ils ont mis en place leur infrastructure informatique, ils savaient à quel point il était important de détecter les menaces cachées aux différents points de contrôle, mais leurs ressources limitaient l'étendue de leur équipe de sécurité.

Ils ont déployé une solution de sécurité des endpoints populaire de Cisco, avec une livraison native dans le cloud, une visibilité complète pour la gestion des menaces et des services de chasse aux menaces gérés. Grâce à cette plateforme, ils ont rapidement détecté le début d'une tentative d'infiltration au cours de laquelle un utilisateur non autorisé a essayé d'augmenter ses privilèges pour accéder à des parties plus sensibles du réseau. Grâce à cette détection précoce, Allied a pu rapidement résoudre le problème avant que de réelles conséquences ne se produisent.

Lorsque la pandémie de COVID a frappé, ils ont pu faire passer sans difficulté 80 % de leur personnel en télétravail, alors qu'ils n'avaient jamais travaillé à distance auparavant, car leurs appareils étaient déjà sécurisés. Les représentants d'Allied affirment qu'il aurait été difficile de protéger efficacement leurs appareils dans ces circonstances sans une solution complète de sécurité des endpoints.

La valeur de la sécurité des endpoints

Dans un monde de plus en plus interconnecté, les solutions de sécurité des endpoints sont essentielles pour protéger les données sensibles et prévenir les cybermenaces. Les organisations font face à un paysage de risques de sécurité en constante évolution, comprenant les logiciels malveillants, logiciels espions, ransomwares, attaques de phishing et d'ingénierie sociale, ainsi que des menaces avancées telles que les attaques de type "man-in-the-middle", les attaques par déni de service distribué, et les menaces persistantes avancées engendrées par des pirates disposant d'un accès non détecté.

Avec 450 000 nouveaux programmes malveillants détectés chaque jour, les professionnels de l'informatique estiment qu'il s'agit d'une menace majeure à la sécurité. En outre, au deuxième trimestre 2021, il y a eu 188,9 millions d'attaques par ransomware.

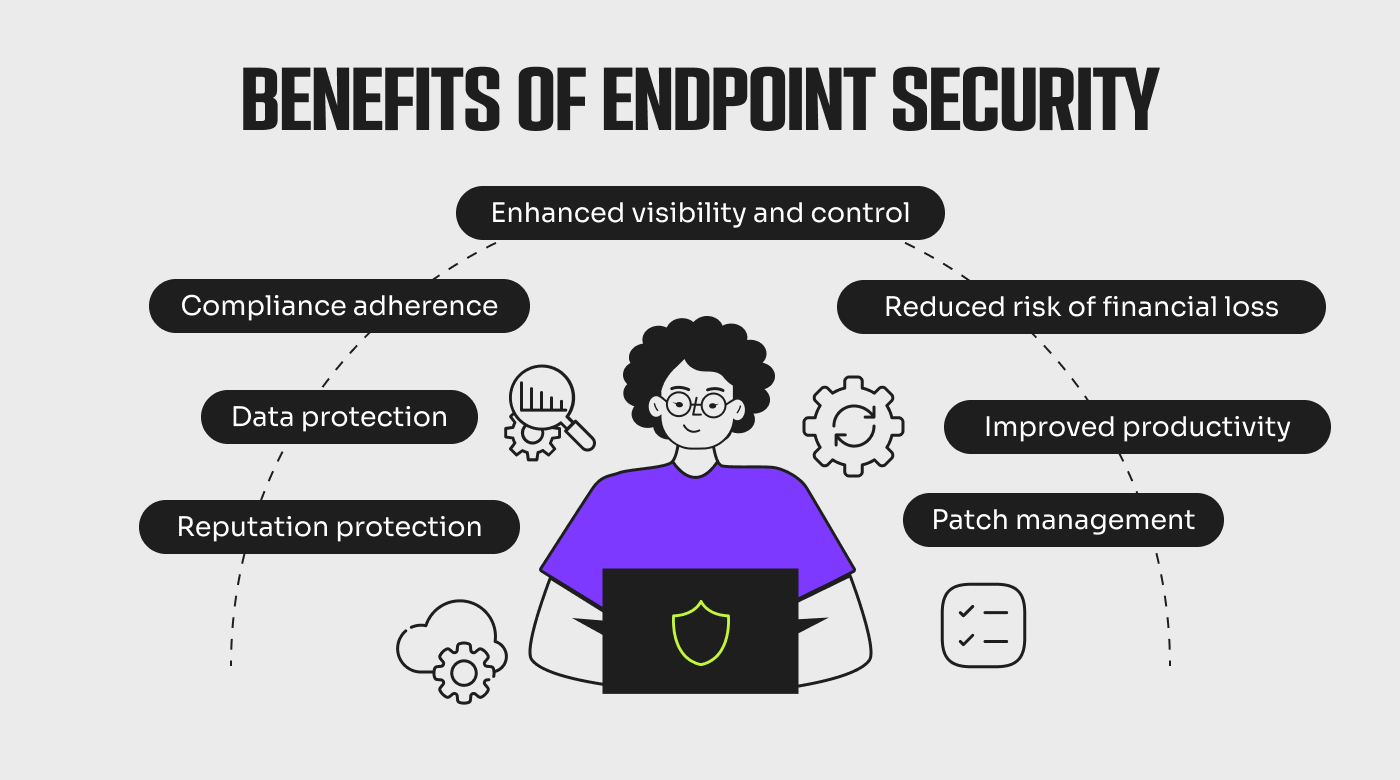

En plus d'assurer la sécurité essentielle des appareils, les outils de protection des endpoints permettent d’atténuer de façon proactive les issues négatives et d’offrir divers avantages supplémentaires à votre organisation, notamment :

- Protection des données : Détecte les malwares et comportements suspects sur le réseau afin de protéger les données critiques stockées sur les endpoints, évitant ainsi les violations de données. 65 % des utilisateurs indiquent que l’exposition de données sensibles est leur principale préoccupation en matière de cyberattaques.

- Visibilité et contrôle accrus : Offre une visibilité sur l'état de sécurité des endpoints, permettant aux administrateurs d’appliquer des politiques de sécurité, de suivre des incidents et de mettre en œuvre les remédiations nécessaires.

- Respect des réglementations : Veille au respect de la sécurité et à la conformité requise par les réglementations sectorielles et les lois sur la protection des données.

- Réduction du risque de pertes financières : Prévient les incidents de sécurité coûteux, comme les attaques de ransomware et les interruptions d'activité, ce qui permet d’éviter des dépenses inutiles.

- Protection de la réputation : Préserve la réputation de l'organisation en empêchant les violations de données et autres incidents susceptibles de nuire à la confiance des clients et à l'image de marque.

- Gestion des correctifs : Maintient à jour les logiciels, systèmes d’exploitation et applications avec les derniers correctifs de sécurité.

- Productivité améliorée : Protége contre les interruptions de service, les pertes de données et autres perturbations du système pour permettre aux utilisateurs de travailler en toute sécurité et efficacité. Les professionnels de la cybersécurité rapportent que l'impact négatif sur la productivité a été la conséquence la plus significative des attaques ciblant les endpoints.

Facteurs à prendre en compte

Pour tirer le meilleur parti de votre plateforme de sécurité des points de terminaison, vous devez comprendre les meilleures pratiques dans ce domaine et évaluer soigneusement quels outils acheter. Avant de vous présenter mes solutions de sécurité des points de terminaison préférées, voyons quels facteurs vous devez prendre en considération :

- Capacités de détection des menaces : Assurez-vous que la solution offre des mécanismes de détection et de prévention en temps réel pour se protéger contre les cybermenaces.

- Simplicité d’utilisation et de gestion : Recherchez une solution intuitive qui dispose de fonctions de gestion centralisée, vous permettant de déployer, surveiller et mettre à jour facilement la sécurité sur tous les points de terminaison.

- Intégration : Vérifiez la capacité de la solution à s’intégrer à votre infrastructure de sécurité existante et à d'autres outils pour garantir un écosystème de sécurité cohérent.

- Impact sur les performances : Évaluez l’incidence de la solution sur les performances des points de terminaison. Veillez à ce qu’elle ne nuise pas significativement à la productivité de vos utilisateurs.

- Compatibilité : Vérifiez que la solution est compatible avec les systèmes d’exploitation et appareils de votre organisation. Elle doit protéger les points de terminaison sur différentes plateformes, comme Windows, macOS et les appareils mobiles.

Outils que vous pouvez utiliser

Vous savez que la sécurité des points de terminaison est indispensable pour protéger votre entreprise, mais il existe tellement d’options qu’il est difficile de savoir laquelle choisir. Pour vous aider à faire le bon choix selon vos besoins, j’ai testé plusieurs solutions et je peux recommander mes 5 meilleures sélections en fonction de ce que chaque solution fait de mieux.

1. Kaspersky - Idéal pour les utilisateurs avancés et experts

Kaspersky propose une console de gestion centralisée permettant aux administrateurs de déployer, surveiller et gérer facilement les politiques de sécurité sur plusieurs appareils.

J'ai choisi Kaspersky pour ses fonctionnalités puissantes dont peuvent tirer parti les utilisateurs avancés et experts, notamment :

- Détection de menaces sophistiquée allant bien au-delà d’un simple antivirus. Elle permet de détecter et bloquer la prise de contrôle de comptes administrateur et d’utiliser des retours arrière pour corriger toute modification effectuée par un attaquant

- Gestion automatique des vulnérabilités et des correctifs

- Protection multiplateforme – Windows, Linux, macOS, appareils mobiles et serveurs

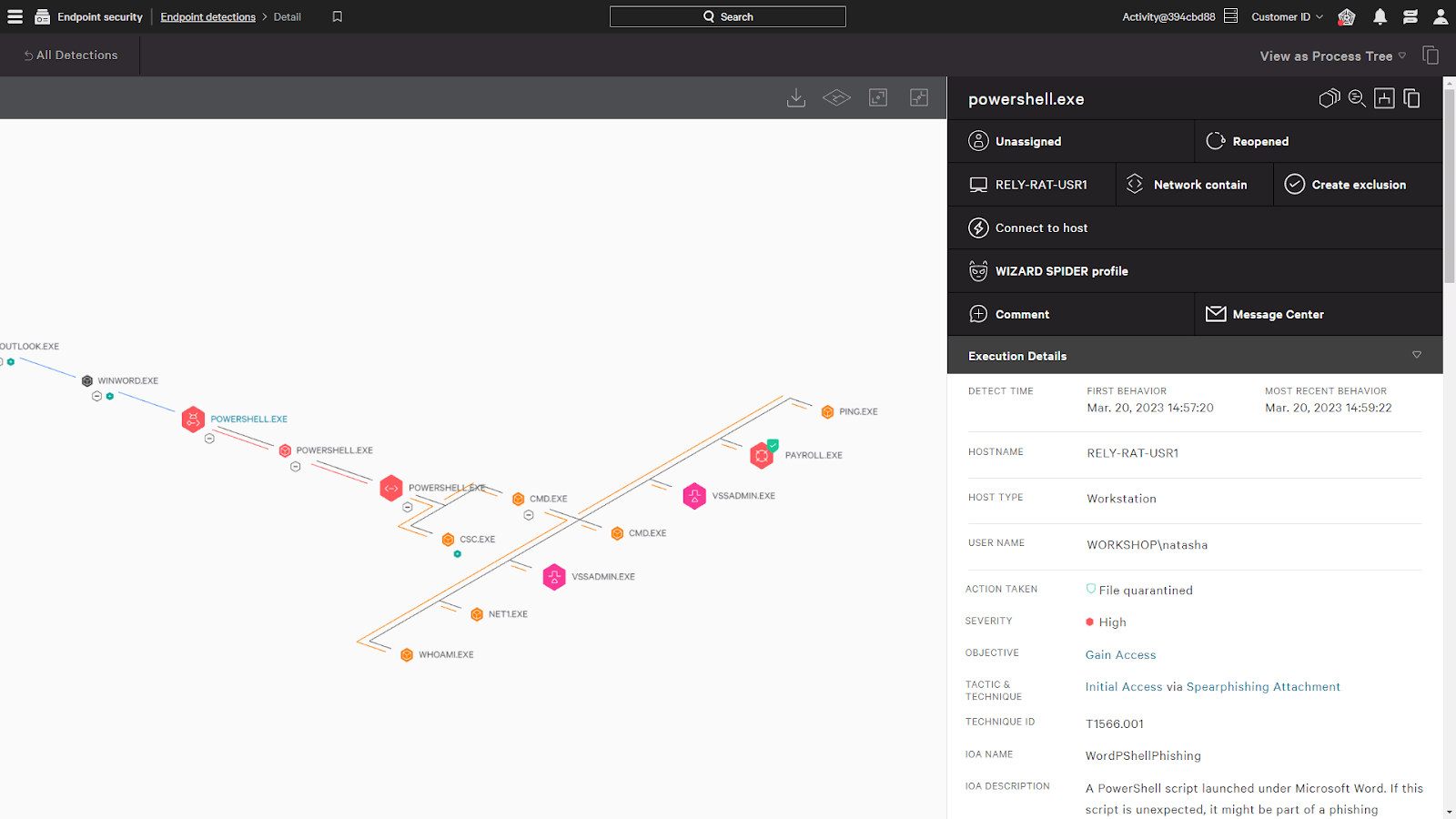

- L’analyse des causes premières permet de visualiser la propagation d’une attaque, y compris sa création sur le poste de travail et les informations sur le fichier : origine, métadonnées, signature numérique

2. Bitdefender - Idéal pour les entreprises

La plateforme de sécurité des points de terminaison de Bitdefender utilise des algorithmes avancés et l’apprentissage automatique pour détecter et bloquer les menaces cyber sophistiquées. Cette solution surveille en continu les fichiers et processus en temps réel afin de prévenir les infections par des malwares.

Ce que j’apprécie chez Bitdefender, c’est l’étendue des fonctionnalités dont les grandes entreprises peuvent bénéficier, notamment :

- Analyse comportementale qui vous permet d’établir une base de comportement attendu afin que toute anomalie puisse être identifiée et signalée comme risque de sécurité potentiel

- Protection web qui sécurise les activités de navigation sur le web depuis les endpoints

- Pare-feu intégré

- Contrôle des applications et des appareils

- Gestion des correctifs

3. CrowdStrike Falcon Insight XDR - Idéal pour une visibilité complète des attaques

Crowdstrike Falcon Insight XDR offre une visibilité complète sur l’état de vos endpoints et propose une hiérarchisation des alertes pour combattre les menaces en temps utile.

Ce que j’apprécie chez Crowdstrike, c’est que la configuration prend quelques minutes et ne nécessite pas de redémarrer vos systèmes. Il propose des mises à jour automatiques, des soumissions dans des bacs à sable et des profils d’acteurs détaillés pour vous fournir plus d’informations sur les attaques.

D’après moi, l’une de ses offres les plus puissantes est la collecte et l’analyse de la télémétrie des endpoints. Il collecte et analyse les données issues des endpoints, comme les ordinateurs, serveurs et appareils mobiles, afin d’identifier des indicateurs potentiels de compromission ou des activités suspectes.

4. Sophos Intercept X - Idéal pour la détection des malwares

Sophos Intercept X utilise des algorithmes d’apprentissage approfondi pour prévenir les malwares connus et inconnus. Selon mon analyse, il fournit toutes les fonctionnalités standards d’une plateforme de protection des endpoints, telles que l’intelligence sur les menaces en temps réel, la protection contre les exploits et l’analyse des causes racines.

Cependant, ce qui me frappe, c’est sa fonctionnalité appelée CryptoGuard. Elle protège contre les ransomwares en détectant et en stoppant les tentatives de chiffrement non autorisées en temps réel.

Un autre point fort est sa capacité à filtrer le trafic web pour bloquer l’accès à des sites malveillants ou inappropriés, empêchant ainsi les utilisateurs de télécharger des logiciels malveillants à leur insu.

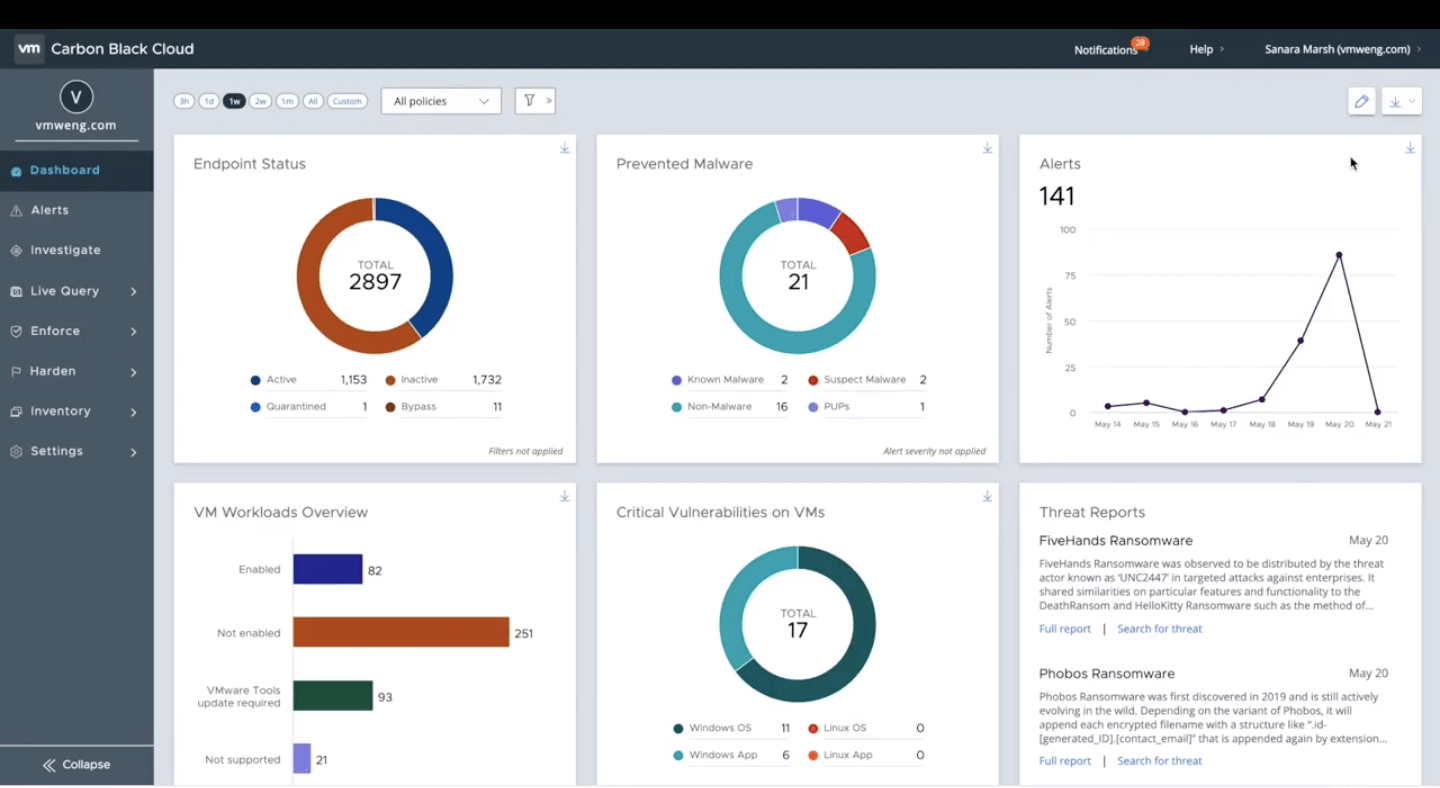

5. VMware Carbon Black Endpoint - Idéal pour une large gamme d’intégrations

VMware Carbon Black Endpoint analyse le comportement des endpoints et utilise des algorithmes d’apprentissage automatique pour détecter et signaler les activités suspectes, offrant ainsi des capacités de détection des menaces renforcées.

Ce que j’apprécie avec Carbon Black, c’est qu’il propose plus de 140 options d’intégration, ce qui vous permet de l’intégrer à vos flux de travail existants. Les intégrations sont natives pour Splunk, ServiceNow, Netskope, LogRhythm, Exabeam et Sumo Logic.

Limites de la sécurité des endpoints

Supposons que vous ayez choisi le bon outil pour votre organisation. Parfait ! Mais votre parcours n’est pas terminé pour autant. Au cours de ma carrière en cybersécurité, j’ai constaté qu’il pouvait encore subsister des obstacles lors de la mise en œuvre et de la gestion continue.

Voici quelques obstacles auxquels il faut être préparé.

Environnements complexes

Lorsqu’elles protègent leurs endpoints, les organisations peuvent avoir une grande diversité de systèmes d’exploitation, de plateformes et d’appareils sur leur réseau. Cela peut inclure différentes versions de Windows, macOS et Linux ou des appareils mobiles comme iOS et Android.

Chaque plateforme peut nécessiter des mesures de sécurité et des configurations spécifiques afin d'assurer une protection contre les menaces. Par exemple, lors du déploiement d'une application web sur une plateforme cloud comme AWS, il peut être nécessaire de configurer des groupes de sécurité, des listes de contrôle d'accès réseau (ACL) et de mettre en place des pare-feux d'applications web (WAF) pour se protéger contre d'éventuelles attaques. À l'inverse, lors du déploiement d'une application mobile sur iOS, il faudra prendre en compte la sécurisation des données utilisateur par chiffrement et se conformer aux directives d'Apple en matière de confidentialité et de sécurité des données.

Vous pouvez également disposer d'un réseau complexe comportant de nombreux points d'accès, routeurs et commutateurs, ce qui augmente la surface d'attaque. Cette diversité complique la mise en œuvre d'une solution de sécurité uniforme protégeant efficacement tous les points de terminaison.

De plus, il se peut que votre organisation compte une main-d'œuvre vaste et diversifiée, incluant des employés à distance, des sous-traitants et des partenaires. Gérer et sécuriser les terminaux de cette main-d'œuvre dynamique peut s'avérer difficile.

Faux positifs et faux négatifs

Les faux positifs se produisent lorsqu'une solution de sécurité identifie à tort une activité ou un fichier inoffensif comme étant malveillant. Cela peut entraîner des alertes ou actions inutiles, comme le blocage d'activités légitimes des utilisateurs ou la mise en quarantaine de fichiers sans danger. Les faux positifs peuvent impacter la productivité et engendrer de la frustration chez les utilisateurs et les administrateurs.

À l'inverse, les faux négatifs apparaissent lorsqu'une solution de sécurité ne parvient pas à détecter une véritable menace. Cela peut se produire pour plusieurs raisons, telles que des renseignements sur les menaces obsolètes, de nouvelles techniques d'attaque inconnues ou des tactiques d'évasion sophistiquées employées par les cybercriminels. Les faux négatifs peuvent laisser les terminaux vulnérables aux attaques et aboutir à des violations de la sécurité.

Sensibilisation et formation des utilisateurs

La sensibilisation et la formation des utilisateurs sont des composantes essentielles d'une stratégie de sécurité des terminaux complète. Si les solutions de sécurité des terminaux peuvent protéger contre les menaces connues, les actions et comportements des utilisateurs peuvent toujours introduire des vulnérabilités.

Par exemple, un utilisateur peut recevoir un courriel semblant provenir d'une entreprise ou d'une organisation légitime, l'invitant à cliquer sur un lien ou à fournir des informations sensibles. S'il ne repère pas les signes d'une tentative de hameçonnage, il peut se faire piéger à son insu et causer une violation de la sécurité.

En formant les utilisateurs aux principaux types d'attaques d'ingénierie sociale et aux meilleures pratiques pour les identifier et y répondre, les organisations peuvent permettre à leurs employés d'être plus prudents et vigilants.

Évolution des menaces

Le principal défi auquel sont confrontés les professionnels de la cybersécurité avec leur solution de protection des terminaux actuelle est l'insuffisance de la protection face aux attaques les plus récentes.

En conséquence, les solutions de sécurité des terminaux doivent continuellement s'adapter et évoluer pour détecter et atténuer efficacement ces menaces émergentes. Cela nécessite des mises à jour régulières des flux de renseignements sur les menaces, qui apportent des informations sur les dernières signatures de logiciels malveillants et les modes d'attaque.

Par ailleurs, lorsque de nouvelles vulnérabilités sont découvertes dans les systèmes d'exploitation et les logiciels, les solutions de sécurité des terminaux doivent pouvoir appliquer rapidement des correctifs ou des mises à jour pour pallier ces failles. Cela implique une surveillance régulière et une communication avec les éditeurs de logiciels.

Bring Your Own Device (BYOD)

La pratique BYOD induit des difficultés lors de l'adoption d'outils de sécurité des terminaux, principalement en raison de la complexité croissante liée à la multiplication des appareils mobiles et des objets connectés (IoT). Par exemple, il existe déjà 14,3 milliards d'appareils IoT actifs à l'échelle mondiale.

En outre, les organisations ne disposent pas toujours du même niveau de contrôle administratif et de visibilité sur les dispositifs BYOD et IoT. Cela peut compliquer l'application des politiques de sécurité et la garantie d'une bonne installation et configuration des outils de sécurité des terminaux sur les appareils personnels des employés.

La pratique BYOD brouille également la frontière entre un usage personnel et professionnel des appareils. Les salariés peuvent avoir des applications, des comptes e-mails et des fichiers personnels sur leurs appareils, ce qui accroît le risque de fuite de données.

Si l'appareil personnel d'un collaborateur est infecté par un logiciel malveillant ou compromis par un cybercriminel, cela peut menacer les données et systèmes de l'organisation. Les solutions de sécurité des terminaux doivent donc être capables de détecter et de répondre à de telles menaces sur les appareils des employés, ce qui peut représenter un défi complexe.

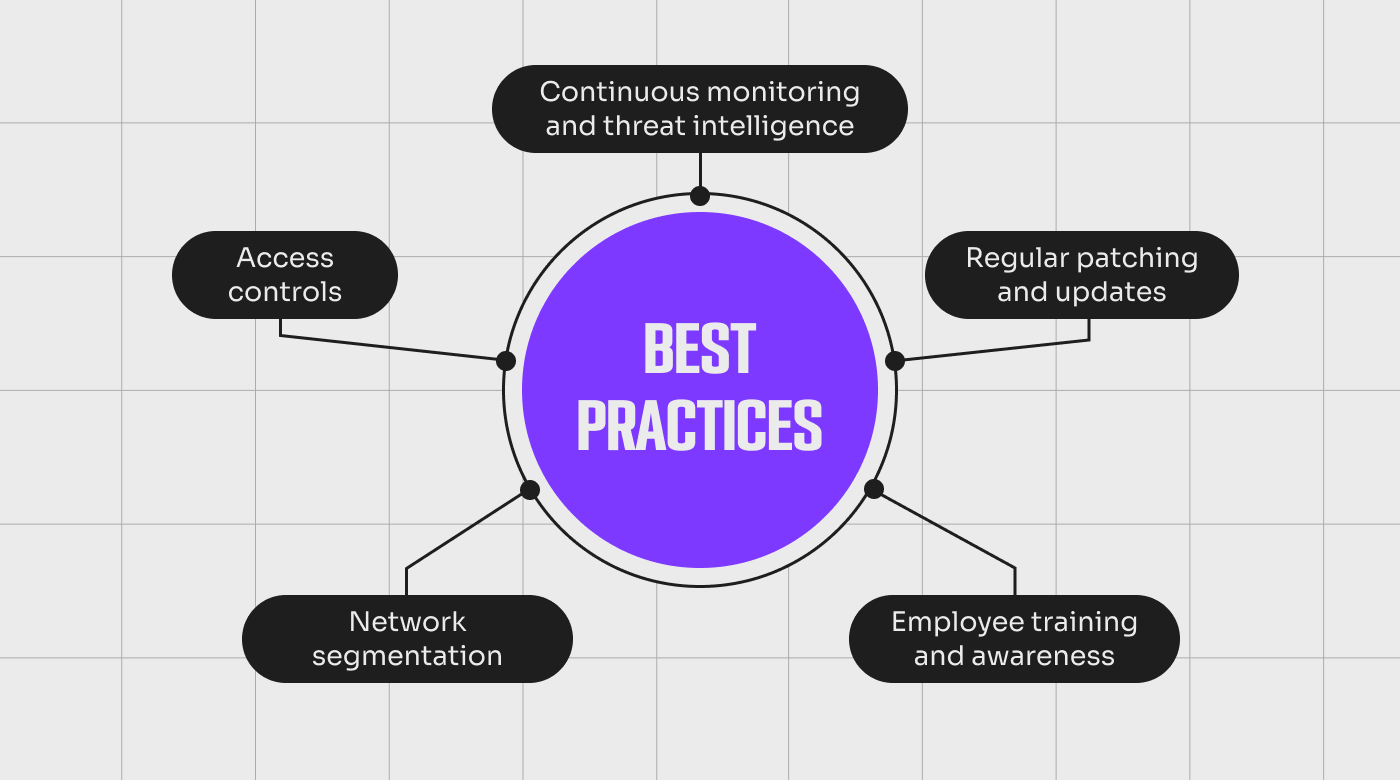

Bonnes pratiques à adopter

Si les dispositifs de sécurité des terminaux ne sont pas totalement infaillibles, certaines bonnes pratiques peuvent être adoptées par votre organisation pour minimiser les risques et maximiser la sécurité.

Correctifs et mises à jour réguliers

En maintenant à jour les systèmes d'exploitation, applications et logiciels, les organisations peuvent efficacement se protéger contre les vulnérabilités connues.

Pour ce faire, vous pouvez utiliser des outils automatisés pour rationaliser le processus de correctifs et garantir des mises à jour en temps opportun sur tous les terminaux. Vous pouvez établir un calendrier régulier de déploiement des correctifs afin d'assurer des mises à jour cohérentes sans perturber les opérations de l'entreprise.

Si vous disposez d'un système centralisé de gestion des correctifs, cela peut vous aider à générer des rapports pour suivre la progression du déploiement des correctifs et identifier toute lacune. Avant de déployer des correctifs, vous pouvez effectuer des tests approfondis pour réduire au minimum les perturbations potentielles du système ou les problèmes de compatibilité.

Contrôles d'accès

Les contrôles d'accès sont des mesures de sécurité qui régulent et gèrent l'accès à un système ou à une ressource. Ils déterminent quelles actions un utilisateur peut effectuer sur le système ou la ressource et garantissent que seules les personnes autorisées peuvent interagir avec un système.

Dans le cadre des contrôles d'accès, vous pouvez :

- Mettre en place des mécanismes d'authentification robustes tels que l'authentification multifacteur (MFA) pour garantir que seules les personnes autorisées peuvent accéder aux terminaux

- Mettre en place des politiques de mot de passe strictes, incluant des changements réguliers de mots de passe et l'utilisation de mots de passe complexes

- Autoriser uniquement les applications approuvées afin de contrôler quelles applications peuvent s'exécuter sur les terminaux

- Utiliser le contrôle d'accès basé sur les rôles (RBAC) pour attribuer les privilèges appropriés en fonction des rôles et des responsabilités des utilisateurs

- Appliquer le principe du moindre privilège pour restreindre l'accès aux seules ressources nécessaires

- Utiliser le chiffrement pour protéger les données sensibles sur les terminaux, comme le chiffrement complet du disque et au niveau des fichiers

- Utiliser des protocoles de connexion sécurisés tels que Secure Sockets Layer (SSL) ou un réseau privé virtuel (VPN) pour authentifier les utilisateurs et vérifier leur identité avant de leur accorder l'accès à un terminal

- Surveiller et analyser régulièrement les journaux d'accès à la recherche d'activités suspectes

Segmentation du réseau

La segmentation du réseau est une méthode qui consiste à diviser un réseau informatique en sous-réseaux plus petits appelés segments. Par exemple, les organisations peuvent créer des segments séparés pour différents groupes d'utilisateurs ou départements, comme la finance, les ressources humaines et l'informatique.

En séparant différentes parties d'un réseau, les organisations peuvent limiter l'accès aux données sensibles et aux ressources, rendant ainsi plus difficile pour les attaquants de se déplacer latéralement au sein du réseau.

Une approche courante de la segmentation du réseau consiste à utiliser des réseaux locaux virtuels (VLAN). Les VLAN permettent la séparation logique des appareils au sein d'un réseau physique, réduisant la surface d'attaque que les attaquants peuvent exploiter.

Formation et sensibilisation des employés

Sensibiliser au sujet des menaces actuelles aide à instaurer une culture de la sécurité au sein de l'organisation et à réduire le risque d'erreur humaine et d'attaques d'ingénierie sociale. Voici quelques activités que vous pouvez mettre en œuvre :

- Partager des informations sur les vecteurs d'attaque courants et les techniques d'ingénierie sociale

- Effectuer des simulations de phishing pour évaluer la sensibilisation et la réaction des employés

- Proposer des incitations ou des récompenses pour les employés qui adoptent de bonnes pratiques de sécurité

- Offrir une formation spécialisée aux employés occupant des postes à risque élevé

- Collaborer avec les équipes informatiques et de sécurité pour garantir que la formation est conforme aux politiques et procédures de sécurité de l'organisation

- Former les employés à la planification de la réponse aux incidents — définir les rôles et responsabilités, établir des protocoles de communication et détailler les étapes à suivre pendant et après un incident

- Mettre à jour régulièrement les supports de formation et les ressources pour rester informé sur l'évolution des risques en matière de sécurité

Supervision continue et veille sur les menaces

En combinant la surveillance continue avec la veille sur les menaces, les organisations peuvent identifier de manière proactive les vulnérabilités, détecter les comportements anormaux et atténuer les menaces avant qu'elles ne causent des dommages importants. Cette approche garantit que les pratiques de sécurité des terminaux sont toujours à jour et alignées sur les dernières menaces, offrant ainsi une meilleure protection contre les cyberattaques.

Les organisations peuvent mettre en place une plateforme de sécurité des terminaux avec des fonctions de gestion des menaces et de surveillance. Elles offrent une gestion centralisée, permettant aux organisations de rationaliser les opérations de sécurité et de maintenir une visibilité sur l'ensemble des terminaux.

Prioriser la sécurité des terminaux

Alors que les entreprises doivent faire face à des menaces informatiques qui évoluent, il reste crucial de prioriser la sécurité des terminaux pour maintenir une défense solide contre les attaques potentielles. Le paysage des menaces en cybersécurité pose chaque jour de nouveaux défis aux organisations. Pour approfondir votre compréhension des moyens de contrer ces menaces, explorer une gamme de livres sur la cybersécurité peut fournir des connaissances fondamentales et des stratégies avancées.

Rester en avance sur ces menaces nécessite non seulement des connaissances à jour, mais aussi une communauté de dirigeants informés partageant des perspectives et des stratégies. Il existe de nombreuses ressources en cybersécurité remarquables pour vous permettre d’en savoir plus.

Pour les CTO et les dirigeants technologiques à l’avant-garde de l’innovation et de la défense en cybersécurité, abonnez-vous à notre newsletter pour bénéficier de conseils d’experts et de solutions de pointe en sécurité des terminaux.