10 Beste Network Intrusion Detection Systeme Übersicht

Ein Network Intrusion Detection System (NIDS) hilft Sicherheitsteams, verdächtige Netzwerkaktivitäten zu erkennen und schnell zu reagieren, bevor sich ein Angriff ausbreiten kann.

Viele Teams suchen nach einem NIDS, wenn sie vor Herausforderungen wie zu vielen Fehlalarmen, eingeschränkter Sichtbarkeit des Ost-West-Verkehrs oder einer langsamen Erkennung fortgeschrittener Bedrohungen stehen. Ohne klare, zeitnahe Warnmeldungen werden echte Angriffe leicht übersehen oder es wird unnötig Zeit auf harmlose Ereignisse verschwendet.

Ich habe mit Sicherheitsteams zusammengearbeitet, um NIDS-Lösungen einzuführen und zu optimieren, die tatsächlich eine Balance zwischen Erkennung und Praxistauglichkeit bieten und sich nahtlos in bestehende Arbeitsabläufe einfügen, ohne zusätzliche Störungen zu verursachen. Dieser Leitfaden basiert auf diesen Erfahrungen, um Ihnen dabei zu helfen, ein System auszuwählen, das Ihre Verteidigung stärkt und Ihr Team optimal unterstützt.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Beste Network Intrusion Detection Systeme Zusammenfassung

Diese Vergleichstabelle fasst die Preisinformationen meiner Top-Network-Intrusion-Detection-System-Auswahl zusammen, damit Sie das passende System für Ihr Budget und Ihre geschäftlichen Anforderungen finden.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten geeignet für cloud-nativen Cybersicherheitsschutz | Nein | $8.99/user/month | Website | |

| 2 | Am besten für breit angelegten Cybersicherheitsschutz | Not available | Nicht öffentlich verfügbar | Website | |

| 3 | Am besten geeignet für Bedrohungsinformationen und schnelle Reaktionen | Not available | Nicht öffentlich verfügbar | Website | |

| 4 | Am besten für das Management von Firewall-Richtlinien geeignet | Kostenlose Demo verfügbar | Ab $33/Nutzer/Monat | Website | |

| 5 | Am besten zur Abwehr von DDoS-Angriffen geeignet | Not available | Nicht öffentlich verfügbar | Website | |

| 6 | Am besten für KI-gesteuerte Bedrohungserkennung | Nein | Nicht öffentlich verfügbar | Website | |

| 7 | Am besten für Open-Source-Enthusiasten | Nein | $29.99/Jahr | Website | |

| 8 | Am besten für einheitliches Sicherheitsmanagement | Not available | Kostenlos | Website | |

| 9 | Am besten geeignet für automatisierte Angriffserkennung in Echtzeit | Nein | Nicht öffentlich verfügbar | Website | |

| 10 | Am besten geeignet für umfassende Netzwerkanalyse | Nein | Kostenlos | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Beste Network Intrusion Detection Systeme im Test

Nachfolgend finden Sie meine ausführlichen Zusammenfassungen der besten Network Intrusion Detection Systeme, die es auf meine Shortlist geschafft haben. Meine Bewertungen bieten einen detaillierten Einblick in die wichtigsten Funktionen, Vor- & Nachteile, Integrationen und idealen Anwendungsfälle jedes Tools, damit Sie das für Sie passende System finden.

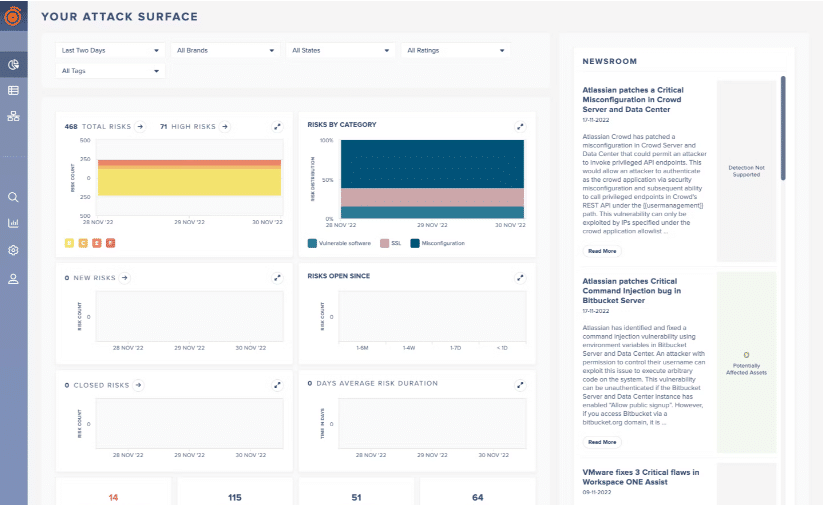

Am besten geeignet für cloud-nativen Cybersicherheitsschutz

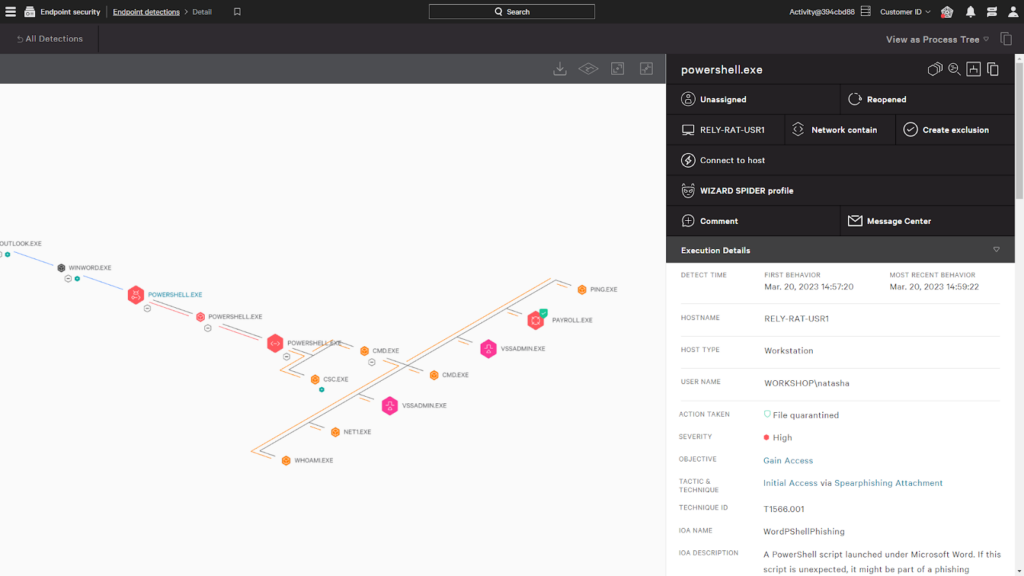

CrowdStrike Falcon ist eine Cybersicherheitsplattform, die entwickelt wurde, um umfassenden cloud-nativen Schutz zu bieten. Dank der Fähigkeit, cloudbasierte Infrastrukturen vor verschiedenen Cyberbedrohungen zu schützen, ist CrowdStrike Falcon die ideale Wahl für Unternehmen, die robuste, cloud-native Cybersicherheitsmaßnahmen priorisieren.

Warum ich CrowdStrike Falcon ausgewählt habe:

Ich habe CrowdStrike Falcon ausgewählt, weil es einen starken Fokus auf cloud-nativen Schutz legt. Die Fähigkeit des Tools, die Leistung von KI zu nutzen, um Bedrohungen in Echtzeit zu erkennen und darauf zu reagieren, hebt es von anderen Cybersicherheitslösungen ab. Daher ist es meiner festen Überzeugung nach CrowdStrike Falcon die 'beste Wahl für...' cloud-nativen Cybersicherheitsschutz.

Herausragende Funktionen und Integrationen:

Zu den wichtigsten Funktionen von CrowdStrike Falcon gehören KI-basierte Bedrohungserkennung, Echtzeit-Bedrohungsreaktion und umfassende Sichtbarkeit über Cloud-Netzwerke hinweg. Es zeichnet sich außerdem durch eine cloudbasierte Architektur aus, was es skalierbar und einfach bereitzustellen macht. Hinsichtlich der Integrationen kann CrowdStrike Falcon mit einer Vielzahl von Plattformen und Tools verbunden werden, darunter große Cloud-Anbieter wie AWS, GCP und Azure sowie SIEM-Lösungen und IT-Betriebstools.

Pros and Cons

Pros:

- Umfassender cloud-nativer Schutz

- KI-gestützte Echtzeit-Bedrohungserkennung und -reaktion

- Integriert sich mit einer Vielzahl von Plattformen und Tools

Cons:

- Die Preisgestaltung kann für kleine bis mittelgroße Unternehmen hoch sein

- Erfordert jährliche Verpflichtung für die Preisgestaltung

- Erfordert möglicherweise fortgeschrittene technische Kenntnisse für die effektive Nutzung

Symantec Network Security, ein Produkt von Broadcom, bietet ein umfassendes Set an Cybersicherheitslösungen, das das gesamte Netzwerk eines Unternehmens absichert. Es verfolgt einen ganzheitlichen Ansatz der Netzwerksicherheit und ist damit optimal für Organisationen, die einen breit angelegten Cybersecurity-Schutz suchen.

Warum ich Symantec Network Security ausgewählt habe:

Während meiner Bewertung fiel mir Symantec Network Security durch seinen weitreichenden, umfassenden Ansatz in der Cybersicherheit auf. Im Gegensatz zu anderen Lösungen, die sich möglicherweise nur auf bestimmte Sicherheitsaspekte konzentrieren, stellt Symantec eine breit gefächerte Suite an Werkzeugen für einen robusten Schutz bereit. Mit diesem ganzheitlichen Ansatz kam ich zu dem Schluss, dass Symantec Network Security „am besten für...“ breit angelegten Cybersicherheitsschutz geeignet ist.

Hervorstechende Funktionen und Integrationen:

Symantec Network Security bietet eine breite Palette an Funktionen, darunter Eindringungsschutz, Web-Filterung und Malware-Analyse. Es ist bekannt für seine Integrationsfähigkeit mit einer Vielzahl von Systemen, was es Unternehmen ermöglicht, ihre bestehende Infrastruktur ohne größere Änderungen abzusichern.

Pros and Cons

Pros:

- Bietet ein umfassendes Set an Cybersicherheitslösungen

- Nahtlose Integration mit einer Vielzahl von Systemen

- Starker Fokus auf sowohl Erkennung als auch Prävention von Bedrohungen

Cons:

- Keine öffentlichen Preisinformationen verfügbar

- Für kleinere Organisationen möglicherweise zu komplex

- Integration mit Nicht-Broadcom-Produkten kann zusätzliche Konfiguration erfordern

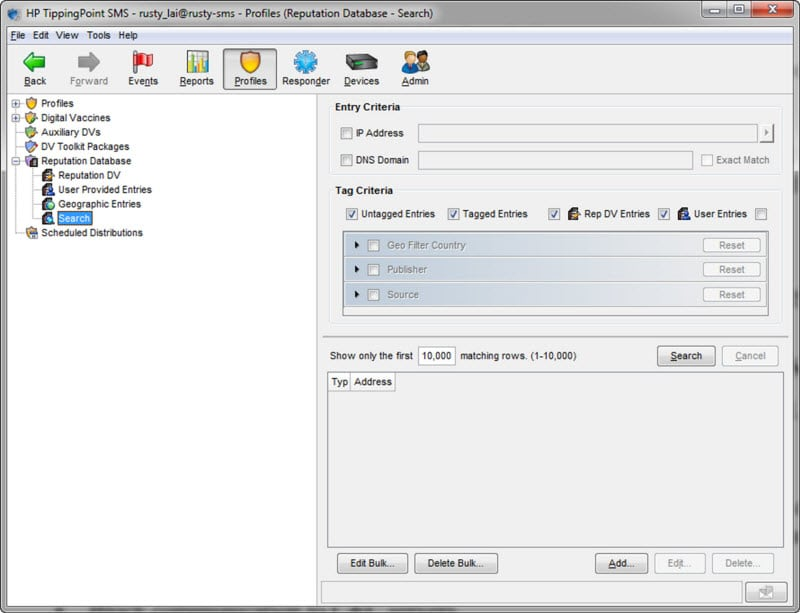

TippingPoint ist eine Netzwerksicherheitslösung, die sich auf einen proaktiven Ansatz bei Bedrohungsinformationen und Reaktionsmaßnahmen konzentriert. Mit seinem fortschrittlichen Bedrohungsschutzsystem kann TippingPoint potenzielle Bedrohungen in Echtzeit erkennen, analysieren und darauf reagieren, was es zu einer hervorragenden Wahl für Unternehmen macht, die Wert auf Bedrohungsinformationen und schnelle Reaktion legen.

Warum ich TippingPoint gewählt habe:

Im Auswahlprozess haben mich die außergewöhnlichen Fähigkeiten von TippingPoint in Bezug auf Bedrohungsinformationen und Reaktion beeindruckt. Der proaktive Ansatz und die Echtzeitanalyse fallen in der Netzwerksicherheitsbranche besonders auf. Aufgrund dieser Eigenschaften bin ich überzeugt, dass TippingPoint die beste Wahl für Bedrohungsinformationen und schnelle Reaktionen ist.

Herausragende Funktionen und Integrationen:

TippingPoint bietet leistungsstarke Funktionen wie das Threat Protection System und den Digital Vaccine-Service für Bedrohungsinformationen in Echtzeit. Es lässt sich gut mit anderen Sicherheitsprodukten von TrendMicro integrieren und schafft so ein vernetztes Abwehrsystem.

Pros and Cons

Pros:

- Proaktiver Ansatz bei Bedrohungsinformationen und Reaktion

- Gute Integration mit anderen TrendMicro-Produkten

- Echtzeit-Bedrohungsanalyse und -schutz

Cons:

- Preisinformationen sind nicht öffentlich verfügbar

- Könnte für Einsteiger eine steile Lernkurve bieten

- Fehlende Integrationen mit Produkten außerhalb von TrendMicro

Am besten für das Management von Firewall-Richtlinien geeignet

ManageEngine Firewall Analyzer ist ein Firewall-Log-Management-Tool, das Ihnen hilft, Regeln zu prüfen, VPN- und Proxy-Aktivitäten zu überwachen und Compliance-Prüfungen durchzuführen – und das alles ohne zusätzliche Hardware. Zwar handelt es sich nicht um ein herkömmliches Intrusion Detection System (NIDS), doch erhalten Sie Einblick in das Verkehrsverhalten und die Regelverwendung, was Ihnen hilft, verdächtige Muster zu erkennen und Ihre Firewall-Konfigurationen entsprechend zu optimieren.

Warum ich ManageEngine Firewall Analyzer ausgewählt habe:

Ich habe dieses Tool für Teams ausgewählt, die einen tieferen Einblick in die tatsächliche Funktionsweise ihrer Firewall-Richtlinien wünschen. Wenn Sie die Verwaltung eines Multi-Vendor-Firewall-Setups übernehmen und sicherstellen müssen, dass veraltete oder zu großzügige Regeln nicht durchrutschen, erhalten Sie mit diesem Tool genau die nötige Transparenz. Es ist außerdem hilfreich, wenn Sie unter dem Druck stehen, Compliance-Berichte zu erstellen oder Änderungen über mehrere Geräte hinweg nachzuverfolgen. Beachten Sie jedoch: Obwohl Echtzeit-Benachrichtigungen für Konfigurationsänderungen und Nutzungstrends unterstützt werden, werden rohe Netzwerkpakete nicht wie bei einem NIDS analysiert.

Herausragende Funktionen & Integrationen:

Mit dem Firewall Analyzer können Sie Internetaktivitäten nach Benutzerkategorien gruppieren (wie Streaming oder Filesharing) und risikoreiches Verhalten zur Überprüfung markieren. Sie können VPN-Sitzungsprotokolle nach Benutzer oder Gruppe auswerten und erhalten Bandbreitendaten auch für Proxys. Für Audits erstellt das Tool Berichte auf Basis von Standards wie PCI-DSS und ISO 27001. Es lässt sich mit anderen ManageEngine-Tools wie Log360, Endpoint Central, Patch Manager Plus und M365 Security Plus integrieren und bietet Ihnen so bei Bedarf einen umfassenderen Security-Stack.

Pros and Cons

Pros:

- Echtzeitüberwachung hilft, ungewöhnliche Verkehrsmuster zu erkennen

- VPN-Überwachung und Bandbreitenmanagement

- Bietet detaillierte Einblicke in Firewall-Verkehr und Benutzeraktivitäten

Cons:

- Langsamere Patchbereitstellung bei Schwachstellen von Drittanbietersoftware

- Regelmäßige Updates und Wartung erforderlich

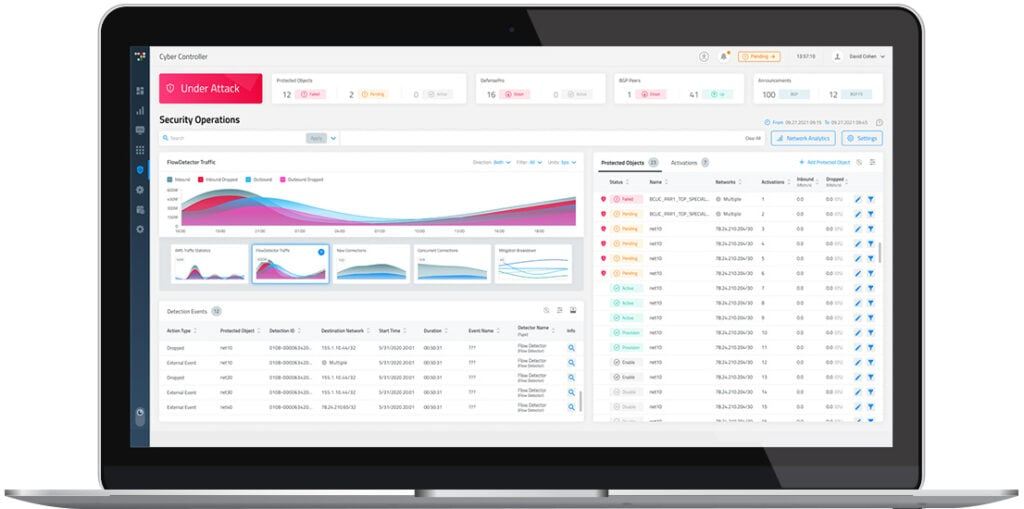

Radware DefensePro ist eine renommierte Cybersicherheitslösung, die sich auf die Abwehr von Distributed Denial of Service (DDoS)-Angriffen spezialisiert hat. Mit dem Fokus darauf, eine unterbrechungsfreie Serviceverfügbarkeit selbst bei schweren DDoS-Angriffen sicherzustellen, ist sie die optimale Wahl für Organisationen, die auf dedizierten DDoS-Schutz setzen.

Warum ich Radware DefensePro ausgewählt habe:

Ich habe Radware DefensePro aufgrund seines gezielten und leistungsstarken Ansatzes zur Abwehr von DDoS-Angriffen gewählt. Die Fähigkeit, Multi-Vektor-DDoS-Angriffe in Echtzeit zu erkennen und abzuwehren, hebt sie deutlich in der Cybersicherheitslandschaft hervor. Daher ist Radware DefensePro meines Erachtens die „Beste Wahl für ...“ Organisationen, die während DDoS-Angriffen die Serviceverfügbarkeit sicherstellen möchten.

Herausragende Funktionen und Integrationen:

Zentrale Merkmale von Radware DefensePro sind die Echtzeiterkennung von DDoS-Angriffen, mehrschichtiger Schutz und durch maschinelles Lernen unterstützte Bedrohungsanalysen. Das System beeindruckt durch seinen Schutz vor einer Vielzahl von Angriffen, von volumetrischen bis zu verschlüsselten Attacken. Hinsichtlich der Integrationen lässt sich Radware DefensePro in ein umfassendes Radware-Sicherheitsökosystem einbinden und arbeitet mit Tools wie Radware's Alteon und AppWall für ein rundum abgesichertes Setup zusammen.

Pros and Cons

Pros:

- Spezialisierter Schutz gegen Multi-Vektor-DDoS-Angriffe

- Echtzeit-Erkennung und Abwehr von Angriffen

- Kann mit anderen Radware-Sicherheitstools für einen ganzheitlichen Datenschutzansatz integriert werden

Cons:

- Preisangaben werden nicht transparent gemacht

- Könnte zu spezialisiert für Organisationen sein, die eine allgemeinere Sicherheitslösung suchen

- Die umfangreichen Funktionen können für Nutzer eine steile Lernkurve bedeuten

Darktrace bietet unternehmensweiten Cyberschutz durch KI-Technologie und maschinelles Lernen. Der Fokus auf selbstlernende KI ermöglicht es Organisationen, ungewöhnliches Netzwerkverhalten und aufkommende Bedrohungen zu erkennen, was Darktrace zu einer idealen Wahl für proaktive, KI-gesteuerte Bedrohungserkennung macht.

Warum ich Darktrace gewählt habe:

Bei der Auswahl von Darktrace für diese Liste habe ich seinen einzigartigen Ansatz zur Bedrohungserkennung berücksichtigt: Die selbstlernende KI passt sich dem Netzwerkverhalten an und lernt daraus. Diese autonome Reaktionstechnologie ermöglicht es, in Sekundenschnelle auf Bedrohungen zu reagieren, wodurch Darktrace besonders hervorsticht. Meiner Meinung nach ist Darktrace 'am besten geeignet für...' KI-gesteuerte Bedrohungserkennung, da der Fokus auf maschinellem Lernen und schneller Reaktionszeit liegt.

Herausragende Funktionen und Integrationen:

Zu den wichtigsten Funktionen von Darktrace gehört das 'Enterprise Immune System', das normale 'Lebensmuster' erlernt, um Abweichungen zu erkennen, die auf eine Bedrohung hindeuten, sowie Darktrace Antigena, eine KI-basierte Lösung, die auf laufende Cyberbedrohungen reagiert. In Bezug auf Integrationen kann Darktrace mit Ihren bestehenden Sicherheitstools zusammenarbeiten und Ihre Abwehr stärken, indem es KI-gestützte Einblicke in andere Bereiche Ihres Sicherheitssystems integriert.

Pros and Cons

Pros:

- Setzt selbstlernende KI zur adaptiven Bedrohungserkennung ein

- Autonome Reaktionstechnologie reagiert in Echtzeit auf Bedrohungen

- Kann mit bestehenden Sicherheitstools integriert werden

Cons:

- Preisinformationen sind nicht transparent

- Könnte für nicht-technische Nutzer eine steile Lernkurve haben

- Für kleinere Organisationen möglicherweise überdimensioniert

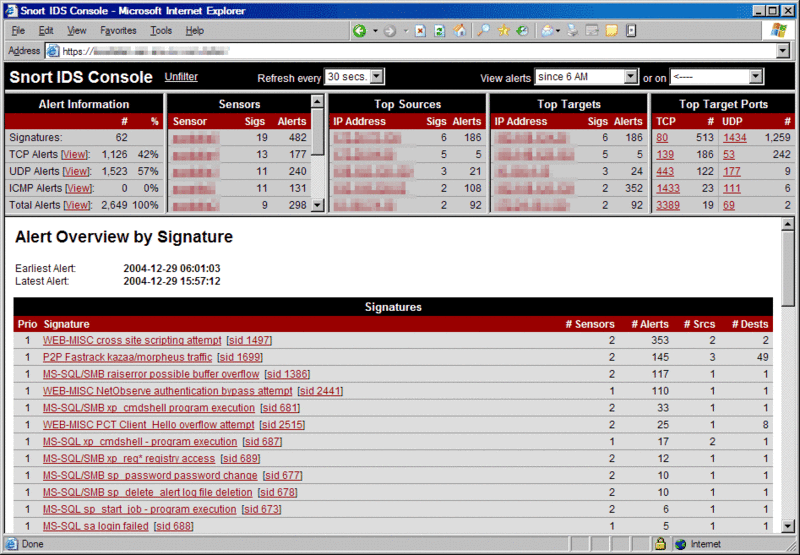

Snort ist ein leistungsstarkes Open-Source-Netzwerk-Überwachungssystem, das den Netzwerkverkehr in Echtzeit überwacht, um potenzielle Bedrohungen zu erkennen. Als Open-Source-Tool bietet Snort flexible, anpassbare Funktionen, die besonders technikaffine Nutzer ansprechen, die gerne selbst die Kontrolle über ihre Netzwerksicherheit behalten möchten.

Warum ich Snort ausgewählt habe:

Ich habe mich für Snort entschieden, weil es auf eine lange Tradition und eine starke Community-Unterstützung zurückblicken kann. Es handelt sich um eine bewährte Lösung im Bereich der Open-Source-Netzwerksicherheit. Durch die Offenheit haben Nutzer die Freiheit, das System nach ihren eigenen Vorstellungen anzupassen, was ein außergewöhnliches Maß an Individualisierung ermöglicht. Deshalb halte ich es für ideal für Open-Source-Enthusiasten, die Wert auf Kontrolle und Flexibilität legen.

Hervorstechende Funktionen und Integrationen:

Snort bietet eine breite Palette an Funktionen, einschließlich Echtzeit-Traffic-Analyse und Protokollierung von Paketdaten. Es nutzt verschiedene Erkennungsmethoden wie Signatur- und Anomalie-basierte Erkennung sowie Richtlinien-basierte Techniken, um einen umfassenden Schutz zu gewährleisten. Dank seines Open-Source-Charakters ist Snort mit vielen anderen Sicherheitslösungen kompatibel. Die Flexibilität erlaubt die Integration mit Systemen wie Security Onion und diversen SIEM-Systemen, um die Bedrohungserkennung und -reaktion zu optimieren.

Pros and Cons

Pros:

- Starke Community-Unterstützung

- Hohes Maß an Anpassbarkeit

- Umfassende Erkennungsmethoden

Cons:

- Hohe Einstiegshürde für Einsteiger

- Manuelle Einrichtung und Konfiguration erforderlich

- Aktuelle Regelwerke sind kostenpflichtig

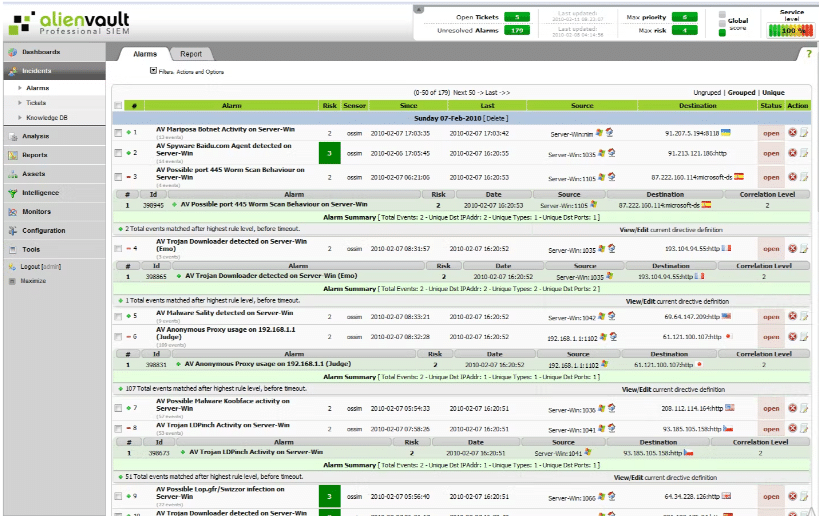

AlienVault OSSIM ist ein Open-Source Security Information and Event Management (SIEM) System, das Netzwerktransparenz, Log-Management, Intrusion Detection und Compliance in einer einheitlichen Plattform kombiniert. Es ist ideal für alle, die eine zentrale Sicherheitsplattform suchen, um verschiedene Sicherheitsthemen gleichzeitig zu verwalten.

Warum ich mich für AlienVault OSSIM entschieden habe:

AlienVault OSSIM wurde in meine Auswahl aufgenommen, weil es verschiedene Sicherheitstechnologien in einer einzigen, integrierten Plattform vereint. Es hebt sich durch ein breites Spektrum integrierter Sicherheitsfunktionen hervor, darunter Asset-Erkennung, Schwachstellenbewertung und Erkennung von Eindringversuchen. Daher ist es besonders für Organisationen geeignet, die ein einheitliches Sicherheitsmanagement benötigen.

Herausragende Funktionen und Integrationen:

AlienVault OSSIM punktet mit Features wie Asset-Erkennung, Schwachstellenbewertung und Verhaltensüberwachung. Die integrierten Bedrohungsinformationen von AlienVault Labs sowie dem AlienVault Open Threat Exchange (OTX) liefern Echtzeitinformationen über neue Bedrohungen. Was die Integrationen angeht, erlaubt es die Zentralisierung von Daten aus bestehenden Sicherheitstools für bessere Sichtbarkeit und Kontrolle.

Pros and Cons

Pros:

- Integriert mehrere Sicherheitsfunktionen in einer einzigen Plattform

- Bietet Bedrohungsinformationen in Echtzeit

- Zentralisiert Daten aus mehreren Quellen für bessere Sichtbarkeit

Cons:

- Kann technisches Fachwissen erfordern, um optimal genutzt zu werden

- Einige fortgeschrittene Funktionen nur in der kostenpflichtigen Version verfügbar

- Kommerzieller Support kostet extra

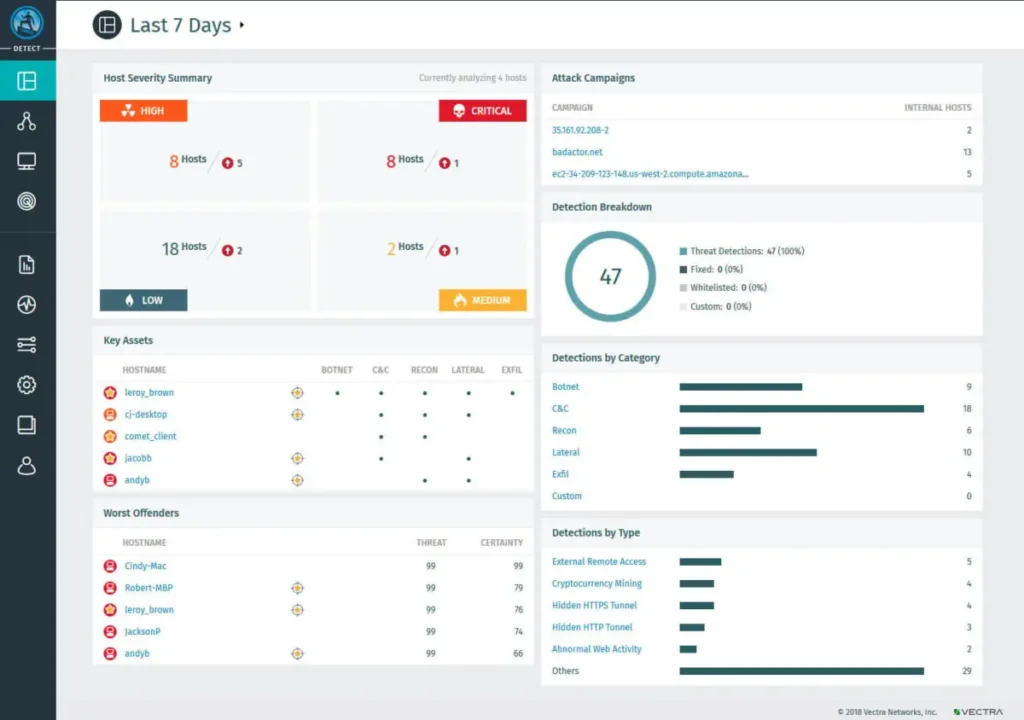

Vectra AI ist eine Network Detection and Response (NDR)-Lösung, die künstliche Intelligenz nutzt, um Bedrohungen in Echtzeit zu identifizieren und zu bekämpfen. Aufgrund des Schwerpunkts auf Automatisierung und sofortiger Erkennung von Bedrohungen ist sie die ideale Wahl für Unternehmen, die eine effektive Angriffserkennung in Echtzeit anstreben.

Warum ich Vectra AI gewählt habe:

Ich habe mich für Vectra AI entschieden, weil es einen starken Fokus auf die automatisierte Erkennung von Bedrohungen in Echtzeit legt. Das Tool setzt KI ein, um anomales Netzwerkverhalten schnell und automatisch aufzuspüren, wodurch es sich von anderen Netzwerksicherheitslösungen abhebt. Daher ist Vectra AI meiner Meinung nach „am besten geeignet für...“ Unternehmen, die großen Wert auf eine schnelle, automatisierte Erkennung potenzieller Bedrohungen legen.

Hervorstechende Funktionen und Integrationen:

Zu den Besonderheiten von Vectra AI zählen die Erkennung von Bedrohungen in Echtzeit, eine KI-gestützte Bedrohungssuche sowie automatisierte Reaktionen. Die Lösung bietet netzwerkbasierte Erkennung, reichert Sicherheitsvorfälle mit einzigartigem Kontext an und stellt umfassende Berichte bereit.

Wichtig ist zudem, dass Vectra AI sich nahtlos in Security Information and Event Management (SIEM)-Lösungen wie Splunk, QRadar und Chronicle integrieren lässt, sowie in Endpoint Detection and Response (EDR)-Systeme wie Crowdstrike und Carbon Black.

Pros and Cons

Pros:

- Leistungsstarke Erkennung von Bedrohungen in Echtzeit

- Setzt KI für effiziente Bedrohungssuche und -reaktion ein

- Bietet wertvolle Integrationen mit SIEM- und EDR-Lösungen

Cons:

- Die Preisgestaltung wird nicht direkt offengelegt, was für potenzielle Kunden unübersichtlich sein kann

- Der hohe Automatisierungsgrad könnte die manuelle Steuerung einschränken

- Der umfassende Funktionsumfang kann für kleinere Unternehmen überwältigend sein

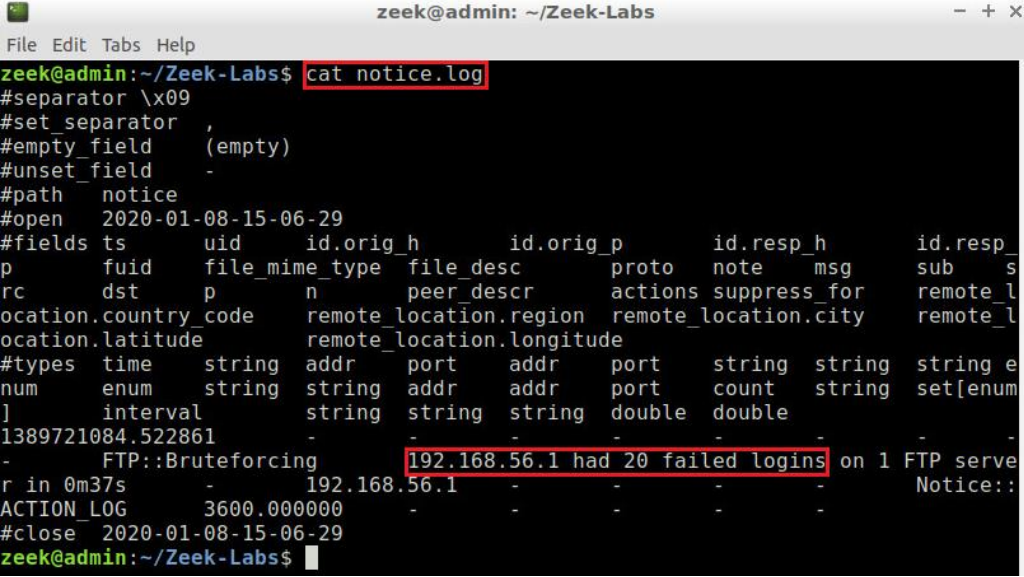

Zeek, ehemals bekannt als Bro, ist ein Open-Source-System zur Erkennung von Netzwerkangriffen, das eine leistungsstarke Plattform für die Analyse von Netzwerkverkehr bietet. Dank seiner Fähigkeit, Rohdaten aus dem Netzwerkverkehr in hochpräzise Protokolle, Dateien und benutzerdefinierte Erkenntnisse umzuwandeln, ist es eine ausgezeichnete Wahl für alle, die ein tiefgehendes Verständnis ihres Netzwerks anstreben.

Warum ich Zeek ausgewählt habe:

Bei der Auswahl von Tools fiel mir Zeek aufgrund seines einzigartigen Schwerpunkts auf die Umwandlung von Netzwerkverkehrsdaten in umfassende, verwertbare Informationen auf. Diese gründliche Analyse bildet das Fundament von Zeeks Leistungsfähigkeit und verschafft Nutzern detaillierte Einblicke in ihr Netzwerk, wie sie viele andere NIDS nicht bieten. Daher halte ich Zeek für die beste Lösung zur umfassenden Netzwerkanalyse, insbesondere aufgrund seiner überlegenen Datenumwandlungsfähigkeiten.

Hervorstechende Funktionen und Integrationen:

Der Skript-Interpreter von Zeek ist eine seiner markantesten Eigenschaften. Er ermöglicht es Nutzern, Skripte zu schreiben, die die Analyse des Netzwerkverkehrs steuern, was eine beispiellose Kontrolle über den Prozess bietet. Darüber hinaus verfügt Zeek über Möglichkeiten zur Dateiextraktion, was die Analyse zusätzlich verbessert. Als Open-Source-Plattform kann Zeek mit einer Vielzahl anderer Tools integriert werden. Besonders häufig wird es mit dem ELK Stack für das Logmanagement kombiniert, wodurch seine Fähigkeiten für eine gründliche Netzwerkanalyse weiter ausgebaut werden.

Pros and Cons

Pros:

- Umfassende und tiefgehende Analyse des Netzwerkverkehrs

- Hohe Flexibilität durch eigene Skriptsprache

- Extrahiert Dateien aus dem Netzwerkverkehr zur detaillierten Analyse

Cons:

- Erfordert technisches Fachwissen für die effektive Nutzung

- Keine eigene Benutzeroberfläche, setzt Drittanbietertools voraus

- Kommerzieller Support und Schulungen sind kostenpflichtig

Weitere Network Intrusion Detection System Tools

Hier sind einige zusätzliche Network Intrusion Detection System Optionen, die es zwar nicht auf meine Shortlist geschafft haben, aber dennoch empfehlenswert sind:

- Corelight

Am besten für Unternehmen mit Fokus auf Skalierbarkeit

- Security Onion

Am besten für ein integriertes Verteidigungs-Toolkit

- RSA NetWitness

Am besten geeignet für forensische Ermittlungsmöglichkeiten

Auswahlkriterien

Bei der Auswahl der besten Network Intrusion Detection Systeme für diese Liste habe ich typische Anforderungen und Schmerzpunkte von Käufern wie Skalierbarkeit und Integrationsfähigkeit berücksichtigt. Zur Strukturierung und Objektivierung meiner Bewertung habe ich außerdem folgenden Bewertungsrahmen genutzt:

Kernfunktionalität (25% der Gesamtbewertung)

Um in diese Liste aufgenommen zu werden, musste jede Lösung die folgenden Anwendungsfälle erfüllen:

- Unbefugten Zugriff erkennen

- Netzwerkverkehr überwachen

- Warnungen bei verdächtigen Aktivitäten ausgeben

- Sicherheitsvorfälle protokollieren und berichten

- Malware-Bedrohungen identifizieren

Zusätzliche besondere Funktionen (25% der Gesamtbewertung)

Zur weiteren Eingrenzung habe ich auch nach besonderen Merkmalen gesucht, wie z. B.:

- KI-basierte Bedrohungsanalyse

- Integration mit Drittanbieter-Sicherheitslösungen

- Echtzeit-Datenvisualisierung

- Anpassbare Erkennungsregeln

- Cloud-basierte Bereitstellungsoptionen

Benutzerfreundlichkeit (10% der Gesamtbewertung)

Um die Benutzerfreundlichkeit jedes Systems einzuschätzen, habe ich Folgendes berücksichtigt:

- Intuitive Benutzeroberfläche

- Einfache Navigation

- Anpassbare Dashboards

- Responsives Design für mobilen Zugriff

- Klare und verständliche Warnmeldungen

Onboarding (10 % der Gesamtbewertung)

Um die Onboarding-Erfahrung für jede Plattform zu bewerten, habe ich Folgendes berücksichtigt:

- Verfügbarkeit von Schulungsvideos

- Interaktive Produkttouren

- Umfassende Benutzerhandbücher

- Zugang zu Live-Webinaren

- On-Demand-Chat-Support

Kundensupport (10 % der Gesamtbewertung)

Um die Kundensupport-Dienste jedes Softwareanbieters zu bewerten, habe ich Folgendes berücksichtigt:

- 24/7-Erreichbarkeit

- Support über mehrere Kanäle

- Persönliche Ansprechpartner

- Reaktionszeit auf Anfragen

- Zugang zu einer Wissensdatenbank

Preis-Leistungs-Verhältnis (10 % der Gesamtbewertung)

Um das Preis-Leistungs-Verhältnis jeder Plattform zu beurteilen, habe ich Folgendes berücksichtigt:

- Transparente Preisgestaltung

- Gestaffelte Preismodelle

- Kosten im Verhältnis zum Funktionsumfang

- Rabatte für langfristige Verträge

- Vergleich mit Branchenstandards

Kundenbewertungen (10 % der Gesamtbewertung)

Um ein Gefühl für die allgemeine Kundenzufriedenheit zu erlangen, habe ich bei der Analyse von Kundenbewertungen Folgendes berücksichtigt:

- Allgemeine Nutzerzufriedenheit

- Häufigkeit von Updates und Verbesserungen

- Leichte Integration in bestehende Systeme

- Feedback zu den Erfahrungen mit dem Kundenservice

- Berichtetes ROI und Kosteneffizienz

Wie wählt man ein Network Intrusion Detection System aus?

Es ist leicht, sich in langen Funktionslisten und komplexen Preisstrukturen zu verlieren. Damit Sie bei Ihrem individuellen Software-Auswahlprozess den Überblick behalten, finden Sie hier eine Checkliste wichtiger Faktoren:

| Faktor | Worauf Sie achten sollten |

|---|---|

| Skalierbarkeit | Kann das Tool mit Ihrem Unternehmen wachsen? Denken Sie an zukünftige Anforderungen und ob das System erhöhtes Netzwerkaufkommen bewältigen kann, ohne langsamer zu werden. |

| Integrationen | Prüfen Sie, ob es mit Ihren vorhandenen Sicherheitstools zusammenarbeitet. Eine nahtlose Integration spart Zeit und reduziert Fehler. |

| Anpassbarkeit | Können Sie das System an Ihre spezifischen Sicherheitsrichtlinien und Arbeitsabläufe anpassen? Flexibilität ist entscheidend bei individuellen Geschäftsanforderungen. |

| Benutzerfreundlichkeit | Ist die Benutzeroberfläche für Ihr Team intuitiv? Ein kompliziertes System kann Reaktionszeiten verlangsamen und Nutzer frustrieren. |

| Implementierung und Onboarding | Wie lange dauert die Inbetriebnahme? Berücksichtigen Sie die Lernkurve und die erforderlichen Ressourcen für einen reibungslosen Übergang. |

| Kosten | Überprüfen Sie die Preisstruktur. Gibt es versteckte Kosten oder Gebühren für Zusatzfunktionen? Stellen Sie sicher, dass es in Ihr Budget passt. |

| Sicherheitsvorkehrungen | Verfügt das System über starke Verschlüsselung und regelmäßige Sicherheitsupdates? Achten Sie darauf, dass es Ihren Sicherheitsanforderungen entspricht, um sensible Daten zu schützen. |

| Compliance-Anforderungen | Entspricht das System Branchenvorschriften wie GDPR oder HIPAA? Bei Nichteinhaltung drohen Bußgelder und rechtliche Konsequenzen. |

Was sind Network Intrusion Detection Systeme?

Network Intrusion Detection Systeme sind Software-Tools, die den Netzwerkverkehr überwachen, um verdächtige oder schädliche Aktivitäten zu erkennen und darauf hinzuweisen. Sie werden von Sicherheitsanalysten, IT-Admins und Netzwerkteams genutzt, die Bedrohungen frühzeitig erkennen und Daten schützen müssen. Funktionen wie Paket-Inspektion, Signaturabgleich und Protokollierung von Warnmeldungen helfen dabei, ungewöhnliches Verhalten zu erkennen, Fehlalarme zu reduzieren und Teams einen klaren Überblick über die Vorgänge im Netzwerk zu verschaffen. Diese Tools unterstützen dabei, Angriffen zuvorzukommen, ohne dass alles manuell durchforstet werden muss.

Funktionen

Achten Sie bei der Auswahl eines Network Intrusion Detection Systems auf folgende Schlüsselfunktionen:

- Echtzeitüberwachung: Überwacht kontinuierlich den Netzwerkverkehr, um verdächtige Aktivitäten sofort zu erkennen und zu melden.

- Anpassbare Warnmeldungen: Ermöglicht das Festlegen spezifischer Bedingungen für Benachrichtigungen, sodass Sie über die relevantesten Bedrohungen informiert werden.

- Integrationsfähigkeit: Lässt sich nahtlos mit bestehenden Sicherheitstools verbinden, um den Gesamtschutz des Netzwerks zu stärken.

- Bedrohungsintelligenz: Nutzt Daten aus vergangenen Vorfällen, um neue Bedrohungen effektiver zu erkennen und darauf zu reagieren.

- Benutzerfreundliche Oberfläche: Bietet ein intuitives Design, das es Teams erleichtert, sich zurechtzufinden und Sicherheitsaufgaben zu verwalten.

- Skalierbarkeit: Passt sich wachsenden Netzwerkanforderungen an und stellt sicher, dass die Leistung mit dem Wachstum Ihres Unternehmens konstant bleibt.

- Protokoll- und Berichtserstellung: Stellt detaillierte Aufzeichnungen erkannter Vorfälle bereit, unterstützt die Analyse und Compliance.

- Anpassbare Erkennungsregeln: Ermöglichen die Anpassung von Erkennungsprotokollen an spezifische Sicherheitsrichtlinien der Organisation.

- Verschlüsselungsunterstützung: Stellt sicher, dass Daten sicher übertragen und gespeichert werden, sodass sensible Informationen vor unbefugtem Zugriff geschützt sind.

- Unterstützung bei Compliance: Hilft bei der Einhaltung von Branchenvorschriften wie DSGVO oder HIPAA und reduziert rechtliche Risiken.

Vorteile

Die Implementierung eines Netzwerkintrusionserkennungssystems bietet zahlreiche Vorteile für Ihr Team und Ihr Unternehmen. Hier sind einige, auf die Sie sich freuen können:

- Erhöhte Sicherheit: Echtzeitüberwachung und Bedrohungsintelligenz schützen Ihr Netzwerk vor unbefugtem Zugriff und möglichen Angriffen.

- Verbesserte Compliance: Unterstützung bei der Einhaltung gesetzlicher Vorschriften reduziert das Risiko rechtlicher Probleme.

- Kosteneinsparungen: Durch die frühzeitige Erkennung von Bedrohungen werden teure Datenpannen verhindert und langfristig Kosten gespart.

- Bessere Ressourcennutzung: Anpassbare Warnmeldungen ermöglichen Ihrem Team, sich auf echte Bedrohungen zu konzentrieren und Ressourcen zu optimieren.

- Skalierbarkeit: Das System wächst mit Ihrem Unternehmen und hält die Leistung auch bei steigenden Netzwerkanforderungen aufrecht.

- Fundierte Entscheidungsfindung: Detaillierte Protokoll- und Berichtserstellung liefern Einblicke für zukünftige Sicherheitsstrategien und Verbesserungen.

- Gesteigerte Effizienz: Eine benutzerfreundliche Oberfläche und die Möglichkeit zur Integration vereinfachen die Aufgaben rund um das Sicherheitsmanagement.

Kosten und Preise

Die Auswahl eines Netzwerkintrusionserkennungssystems erfordert das Verständnis der verschiedenen verfügbaren Preisstrukturen und Tarife. Die Kosten variieren je nach Funktionsumfang, Teamgröße, Erweiterungen und mehr. Die folgende Tabelle fasst gängige Tarife, deren Durchschnittspreise und typische Funktionen von Netzwerkintrusionserkennungssystemen zusammen:

Tarifvergleichstabelle für Netzwerkintrusionserkennungssysteme

| Tarifart | Durchschnittspreis | Übliche Funktionen |

|---|---|---|

| Kostenloser Tarif | $0 | Grundlegende Überwachung, eingeschränkte Warnmeldungen und Community-Support. |

| Persönlicher Tarif | $10-$30/user/month | Echtzeitüberwachung, anpassbare Meldungen und grundlegende Integrationsoptionen. |

| Business-Tarif | $50-$100/user/month | Erweiterte Bedrohungserkennung, detaillierte Berichterstattung und Mehrbenutzerunterstützung. |

| Enterprise-Tarif | $150-$300/user/month | Umfassende Sicherheitsfunktionen, Unterstützung bei der Einhaltung von Compliance und dediziertes Account-Management. |

Häufig gestellte Fragen zu Network Intrusion Detection Systemen

Hier finden Sie Antworten auf häufige Fragen zu Network Intrusion Detection Systemen:

Können Network Intrusion Detection Systeme Angriffe verhindern?

Was sind die Einschränkungen von Network Intrusion Detection Systemen?

Wie oft sollte ein Network Intrusion Detection System aktualisiert werden?

Ist ein eigenes Team zur Verwaltung von Network Intrusion Detection Systemen erforderlich?

Wie geht es weiter?

Wenn Sie gerade Network Intrusion Detection Systeme recherchieren, kontaktieren Sie einen SoftwareSelect-Berater für kostenlose Empfehlungen.

Sie füllen ein Formular aus und führen ein kurzes Gespräch, in dem Ihre spezifischen Anforderungen erfasst werden. Anschließend erhalten Sie eine Liste mit passenden Softwarelösungen zur Ansicht. Die Berater unterstützen Sie zudem im gesamten Kaufprozess, einschließlich Preisverhandlungen.