10 Kurzliste der besten Secrets-Management-Tools

Bei der Navigation durch die Komplexität des Secrets Managements habe ich Tools untersucht, die entwickelt wurden, um Ihre Verschlüsselungsschlüssel, Datenbank-Zugangsdaten, API-Tokens und mehr zu schützen. Die Integration einer Secrets-Management-Plattform in Ihren Softwareentwicklungsprozess zentralisiert das Zugriffsmanagement über Multi-Cloud-Umgebungen hinweg und sorgt dafür, dass Endpunkte in Microservices und Git-Repositories geschützt bleiben. Nutzen Sie einen vertrauenswürdigen Management-Service und stärken Sie Ihre digitale Festung.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Zusammenfassung der besten Secrets-Management-Tools

Diese Vergleichstabelle fasst die Preisinformationen meiner Top-Auswahl an Secrets-Management-Tools zusammen, um Ihnen bei der Auswahl des besten Tools für Ihr Budget und Ihre geschäftlichen Anforderungen zu helfen.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten geeignet zum Synchronisieren von Geheimnisspeichern | 14-tägige kostenlose Testversion | Ab $40/Monat | Website | |

| 2 | Am besten für dynamisches Secrets-Management geeignet | Not available | Preis auf Anfrage | Website | |

| 3 | Am besten für Benutzer von Microsoft Azure | Nein | Preis auf Anfrage | Website | |

| 4 | Am besten geeignet für die Integration in Google Cloud | Not available | Preise auf Anfrage | Website | |

| 5 | Am besten geeignet für Open-Source-Enthusiasten | Nein | Ab $3/Nutzer/Monat (jährliche Abrechnung) | Website | |

| 6 | Am besten geeignet zur Absicherung von CI/CD-Pipelines | Nein | Preise auf Anfrage | Website | |

| 7 | Am besten geeignet für Multi-Plattform-Unterstützung | Not available | Ab $5/Nutzer/Monat (jährlich abgerechnet) | Website | |

| 8 | Am besten geeignet für skalierbare Unternehmenslösungen | Not available | Ab $10/Benutzer/Monat (mindestens 10 Lizenzen) + $100 Grundgebühr pro Monat | Website | |

| 9 | Am besten für DevOps-Integration | Not available | Ab $9/Benutzer/Monat (jährliche Abrechnung) | Website | |

| 10 | Am besten geeignet für cloud-native Umgebungen | Nein | Preise auf Anfrage | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Bewertungen der besten Secrets-Management-Tools

Im Folgenden finden Sie meine detaillierten Zusammenfassungen der besten Secrets-Management-Tools, die es auf meine Shortlist geschafft haben. Meine Bewertungen bieten einen detaillierten Einblick in die wichtigsten Funktionen, Vor- und Nachteile, Integrationen und idealen Anwendungsfälle jedes Tools, um Ihnen die Suche nach dem besten Tool zu erleichtern.

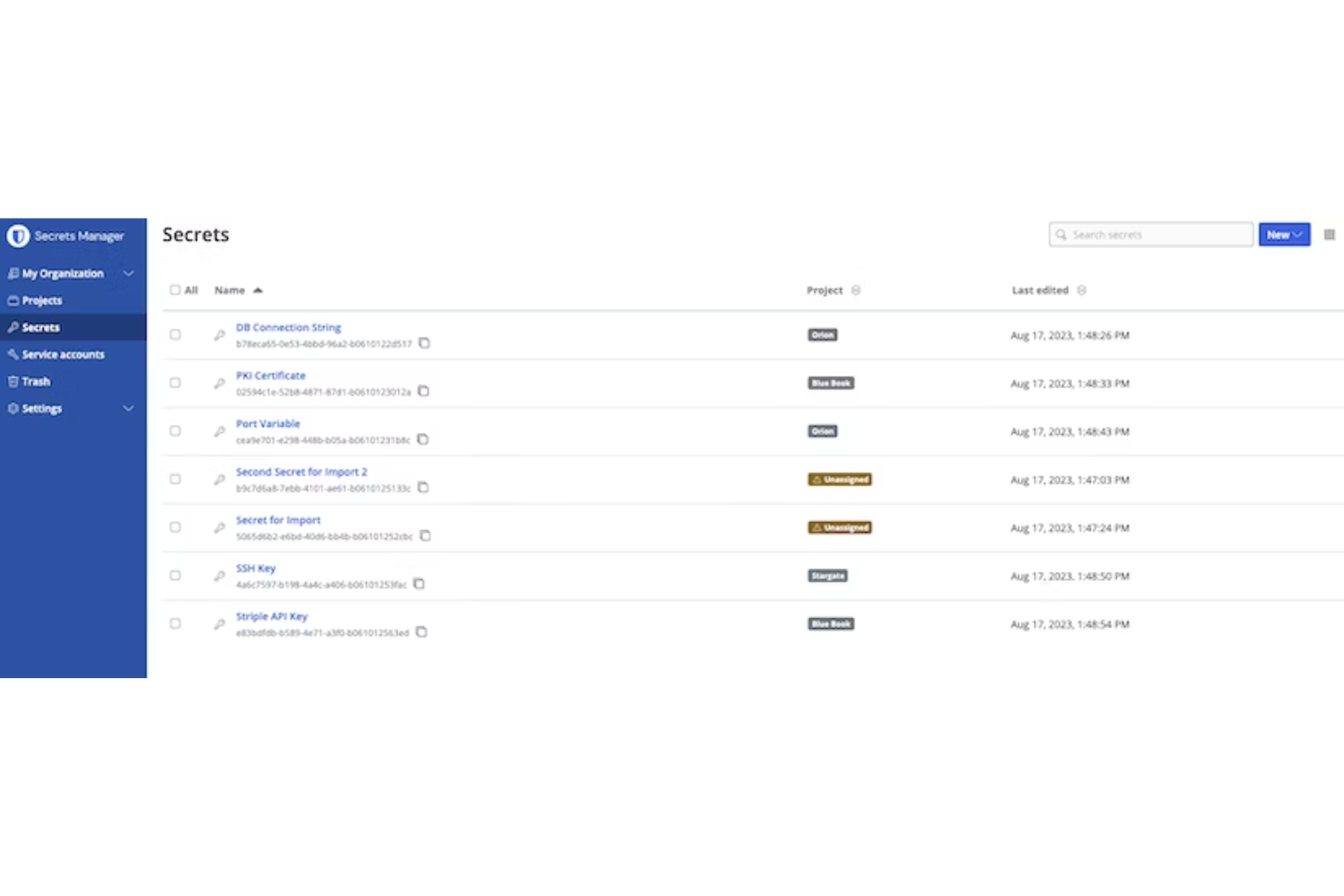

Pulumi ESC ist ein Geheimnisverwaltungsdienst, der entwickelt wurde, um sensible Informationen wie API-Schlüssel, Datenbankzugangsdaten und andere vertrauliche Daten sicher über Cloud-Infrastrukturen hinweg zu verwalten. Entwickelt für Entwickler, DevOps-Teams und IT-Administratoren, integriert sich Pulumi ESC in die Pulumi-Plattform, um Geheimnisse während des gesamten Lebenszyklus der Infrastruktur zu schützen.

Warum ich Pulumi ausgewählt habe:

Pulumi ESC bietet eine zentrale Verwaltung und Orchestrierung von Geheimnissen, die es einfach macht, die Verbreitung von Geheimnissen und die Komplexität von Konfigurationen sicher über Ihre gesamte Cloud-Infrastruktur und Anwendungen hinweg zu steuern. Sie können Geheimnisse mit jedem Geheimnisspeicher abrufen und synchronisieren–einschließlich HashiCorp Vault, AWS Secrets Manager, Azure Key Vault, GCP Secret Manager, 1Password und mehr–und diese Geheimnisse in jeder Anwendung, jedem Tool oder jeder CI/CD-Plattform nutzen.

Besondere Funktionen und Integrationen:

Weitere Funktionen umfassen Pulumi IaC, das es ermöglicht, Cloud-Infrastrukturen mit gängigen Programmiersprachen zu definieren und zu verwalten–mit IDE-Unterstützung, Autovervollständigung und Typüberprüfung. Zusätzlich nutzt Pulumi Insights KI, um die Entwicklung von Infrastruktur-Code und das Ressourcenmanagement zu beschleunigen, sodass Sie Cloud-Ressourcen effizient durchsuchen und analysieren können. Zu den Integrationen gehören AWS, Azure, Google Cloud, Kubernetes, GitHub, GitLab, Datadog, Jenkins, 1Password, HashiCorp Vault, DigitalOcean und Docker.

Pros and Cons

Pros:

- Ermöglicht die Nutzung vertrauter Programmiersprachen

- Erleichtert Strategien über mehrere Cloud-Anbieter hinweg

- Unterstützt modularen und wiederverwendbaren Code

Cons:

- Könnte für Nicht-Programmierer zu umfangreich sein, wo einfachere Formate ausreichen würden

- Mögliche Performance-Probleme bei größeren Projekten

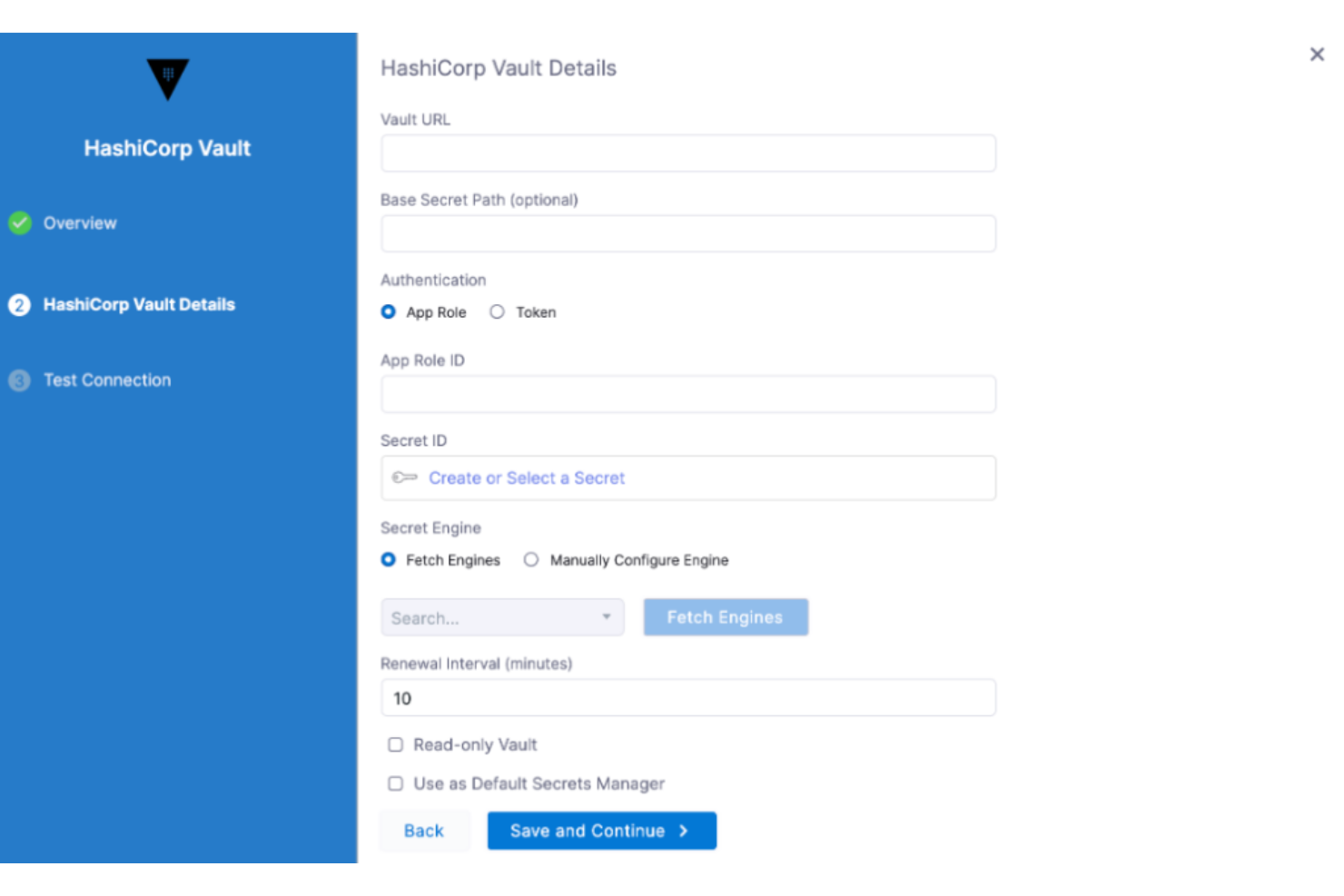

HashiCorp Vault bietet Unternehmen ein zentrales Tool zur Verwaltung, Kontrolle und zum Schutz sensibler Daten wie Geheimnissen, Token und Zertifikaten. Mit zunehmender Komplexität von Anwendungen und Infrastrukturumgebungen steigt auch der Bedarf an dynamischem Secrets-Management, wodurch die Fähigkeiten von Vault besonders wichtig werden.

Warum ich HashiCorp Vault gewählt habe:

Im Bereich des Secrets-Managements können nur wenige Tools mit der Anpassungsfähigkeit und umfassenden Funktionalität von HashiCorp Vault mithalten. Ich habe dieses Tool nach dem Vergleich verschiedener Plattformen ausgewählt und festgestellt, dass sein Ansatz zum dynamischen Secrets-Management einzigartig ist. Nach meinem Ermessen ist Vault die erste Wahl für Unternehmen, die ein robustes, skalierbares und flexibles Secrets-Management suchen.

Herausragende Funktionen und Integrationen:

HashiCorp Vault zeichnet sich durch Funktionen wie die sofortige Generierung von Geheimnissen aus, wodurch Anwendungen nur das erhalten, was sie benötigen, und zwar genau dann, wenn sie es brauchen. Außerdem werden Geheimnisse nach ihrer Nutzung automatisch widerrufen. Darüber hinaus bietet die Verschlüsselung als Dienst eine weitere Ebene des Datenschutzes. Das Tool lässt sich effizient mit zahlreichen Plattformen wie AWS, Kubernetes und Terraform integrieren, was das Management von Geheimnissen in verschiedenen Ökosystemen ermöglicht.

Pros and Cons

Pros:

- Sofortige Generierung von Geheimnissen erhöht die Sicherheit

- Vielseitige Verschlüsselung-als-Dienst-Funktion

- Große Auswahl an Integrationen mit wichtigen Infrastruktur-Plattformen

Cons:

- Für Neueinsteiger steilere Lernkurve

- Einrichtung und Konfiguration können komplex sein

- Für kleinere Setups oder Projekte möglicherweise überdimensioniert

Azure Key Vault ist ein dedizierter Dienst innerhalb der Microsoft Azure-Cloud-Plattform, der kryptografische Schlüssel, Geheimnisse und Zertifikate für Azure-basierte Anwendungen verwaltet. Für Unternehmen, die bereits auf das Azure-Ökosystem setzen, bietet die Integration und Verwaltung von Geheimnissen über Key Vault sowohl Einfachheit als auch eine native Benutzererfahrung.

Warum ich Azure Key Vault gewählt habe:

Beim Auswählen und Vergleichen fiel mir Azure Key Vault aufgrund seiner nativen Integration in die Azure-Umgebung besonders auf. Für Unternehmen, die tief im Azure-Ökosystem verwurzelt sind, ist die Wahl von Azure Key Vault nahezu intuitiv. Diese native Integration macht es zu einer optimalen Wahl, insbesondere für Nutzer von Microsoft Azure.

Herausragende Funktionen und Integrationen:

Azure Key Vault bietet starken Datenschutz durch Hardware-Sicherheitsmodule (HSMs). Die zentrale Verwaltung von Anwendunggeheimnissen sorgt für Einheitlichkeit und Konsistenz über verschiedene Dienste hinweg. Darüber hinaus integriert sich Key Vault eng mit anderen Azure-Diensten, was es Entwicklern erleichtert, Anwendunggeheimnisse sicher zu verwahren, ohne sie direkt im Code handhaben zu müssen.

Pros and Cons

Pros:

- Native Integration in das Azure-Ökosystem

- Nutzt Hardware-Sicherheitsmodule für zusätzlichen Schutz

- Zentrale Verwaltung sorgt für Konsistenz

Cons:

- Eventuell nicht die erste Wahl für Nicht-Azure-Umgebungen

- Die Ersteinrichtung erfordert eventuell Erfahrung mit Azure

- Preisgestaltung kann aufgrund verschiedener Tarife komplex sein

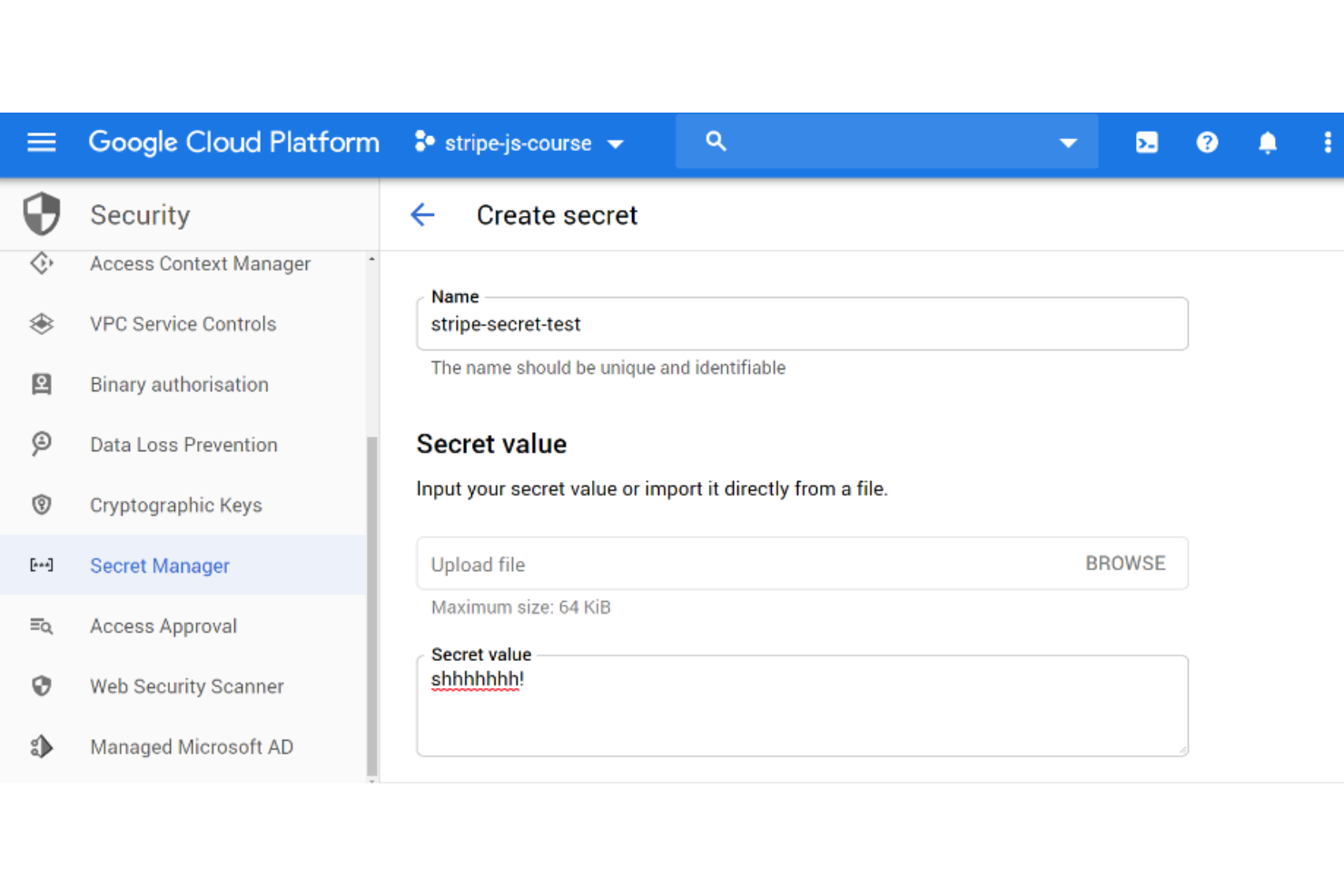

Google Cloud Secret Manager verwaltet sensible Daten für Unternehmen, die Google Cloud-Dienste nutzen, sicher.

Warum ich mich für den Google Cloud Secret Manager entschieden habe:

Bei der Auswahl der Tools für diese Liste ist mir die native Integration des Google Cloud Secret Manager in die Google Cloud-Plattform sofort aufgefallen. Aufgrund meiner Erfahrung mit Tools für das Geheimnismanagement wurde die reibungslose Nutzungsmöglichkeit für Google Cloud-Nutzer zum entscheidenden Faktor für meine Wahl. Für Unternehmen, die bereits auf die Google Cloud Suite setzen, bietet er ein maßgeschneidertes und optimiertes Erlebnis für genau diese Umgebung.

Hervorstechende Funktionen und Integrationen:

Google Cloud Secret Manager bietet robuste Zugriffskontrollen durch Cloud IAM-Richtlinien. Seine automatischen und bedarfsgesteuerten Rotationen von Geheimnissen tragen zur Aufrechterhaltung des Sicherheitszyklus bei. Besonders bemerkenswert ist die einfache Integration mit beliebten Google Cloud-Diensten, sodass Entwickler ein vertrautes und zusammenhängendes Erlebnis haben.

Pros and Cons

Pros:

- Eng in die Google Cloud-Plattform integriert

- Starke Zugriffskontrollen über Cloud IAM

- Unterstützt automatische Rotationen von Geheimnissen

Cons:

- Möglicherweise nicht geeignet für Plattformen außerhalb von Google Cloud

- Für Nutzer, die neu bei Google Cloud sind, besteht eine Lernkurve

- Die Preise können je nach Nutzung und Integration variieren

Bitwarden bietet ein Geheimnisverwaltungs-Tool, das mit Transparenz im Mittelpunkt entwickelt wurde, da es auf einem Open-Source-Modell basiert. Der Community-getriebene Ansatz der Plattform sorgt für kontinuierliche Verbesserung und macht sie zur bevorzugten Wahl unter Liebhabern von Open-Source-Lösungen.

Warum ich Bitwarden ausgewählt habe:

Bei der Entscheidung, welches Tool in diese Liste aufgenommen wird, fiel Bitwarden sofort durch sein Open-Source-Prinzip auf. Im Bereich der Geheimnisverwaltung, wo Vertrauen oberste Priorität hat, ist die von Bitwarden gebotene Transparenz unerreicht. Ich habe diese Plattform besonders für diejenigen ausgewählt, denen Open-Source-Prinzipien am Herzen liegen, da ich glaube, dass sie für sie die beste Wahl ist.

Hervorstechende Funktionen und Integrationen:

Bitwarden bietet Funktionen wie die Möglichkeit zum Self-Hosting, wodurch Organisationen die vollständige Kontrolle über ihre Daten behalten. Der Passwortgenerator und der TOTP-Authenticator erhöhen zudem die Sicherheit, indem sie für starke, einzigartige Geheimnisse sorgen. Was die Integrationen betrifft, arbeitet Bitwarden reibungslos mit verschiedenen Browsern und Betriebssystemen zusammen und ermöglicht damit unkomplizierten Zugang für Nutzer in unterschiedlichen technischen Umgebungen.

Pros and Cons

Pros:

- Wirklich quelloffen und transparent

- Self-Hosting-Optionen verfügbar

- Starke Sicherheitsfunktionen wie Passwortgeneratoren und TOTP

Cons:

- Höhere Einstiegshürde für weniger technikaffine Nutzer

- Jährliche Abrechnung könnte einige potenzielle Kunden abschrecken

- Fehlen einiger fortschrittlicher Funktionen, wie sie in unternehmensfokussierten Tools zu finden sind

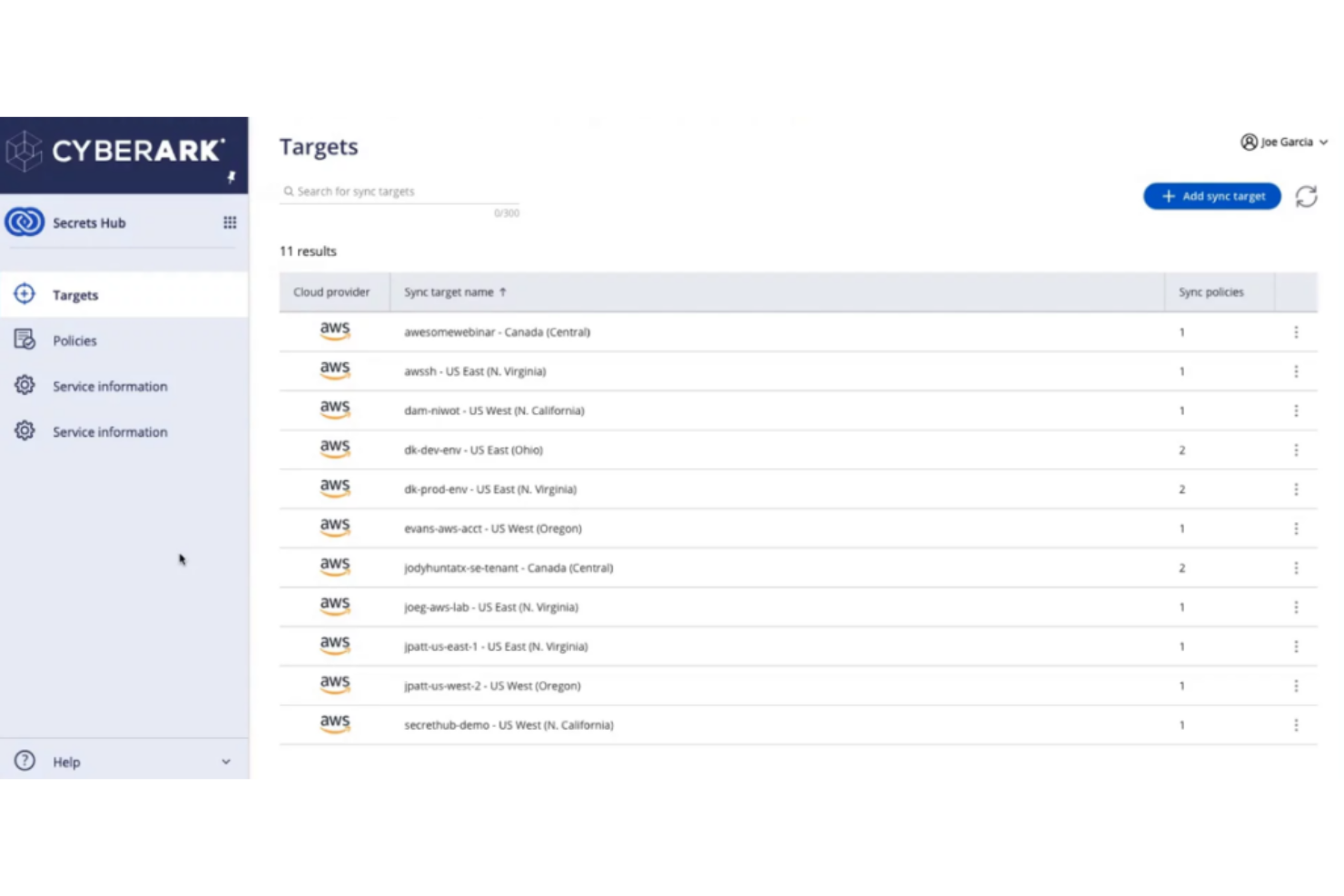

Das CyberArk DEVSECOPS-Tool stärkt die Sicherheit in CI/CD-Pipelines mit gezielten Schutzmaßnahmen gegen Schwachstellen. Ideal für sicherheitsorientierte Organisationen.

Warum ich CyberArk DEVSECOPS ausgewählt habe:

Unter den vielen Tools, die ich geprüft habe, stach CyberArk DEVSECOPS durch seinen Schwerpunkt auf die oft vernachlässigten CI/CD-Pipelines hervor. Das tiefe Verständnis für die dortigen Sicherheitslücken und der robuste Ansatz, diese zu adressieren, machten das Tool einzigartig. Ich habe diese Lösung gewählt, weil sie meines Erachtens genau dort einen unvergleichlichen Schutz bietet, wo er am meisten benötigt wird – direkt im CI/CD-Prozess.

Hervorstechende Funktionen und Integrationen:

CyberArk DEVSECOPS bietet Funktionen wie Just-in-Time-Zugriff, damit nur autorisierte Instanzen Änderungen vornehmen können, sowie dynamische Geheimnisbereitstellung, was das Risiko von Geheimnislecks reduziert. Darüber hinaus trägt die Fähigkeit, offengelegte Geheimnisse im Code zu identifizieren, zu einer weiteren Sicherheitsebene bei. Das Tool lässt sich nahtlos in beliebte CI/CD-Tools wie Jenkins, GitLab und Travis CI integrieren und unterstützt damit einen sichereren Entwicklungszyklus.

Pros and Cons

Pros:

- Just-in-Time-Zugriff minimiert unautorisierte Eingriffe

- Dynamische Geheimnisbereitstellung verhindert unbefugte Offenlegung

- Code-Scanning erkennt und behebt offengelegte Geheimnisse

Cons:

- Für Teams ohne CI/CD-Sicherheitserfahrung eventuell komplex

- Die zahlreichen Integrationen decken eventuell nicht jedes Nischentool ab

- Erfordert kontinuierliches Monitoring für optimale Wirksamkeit

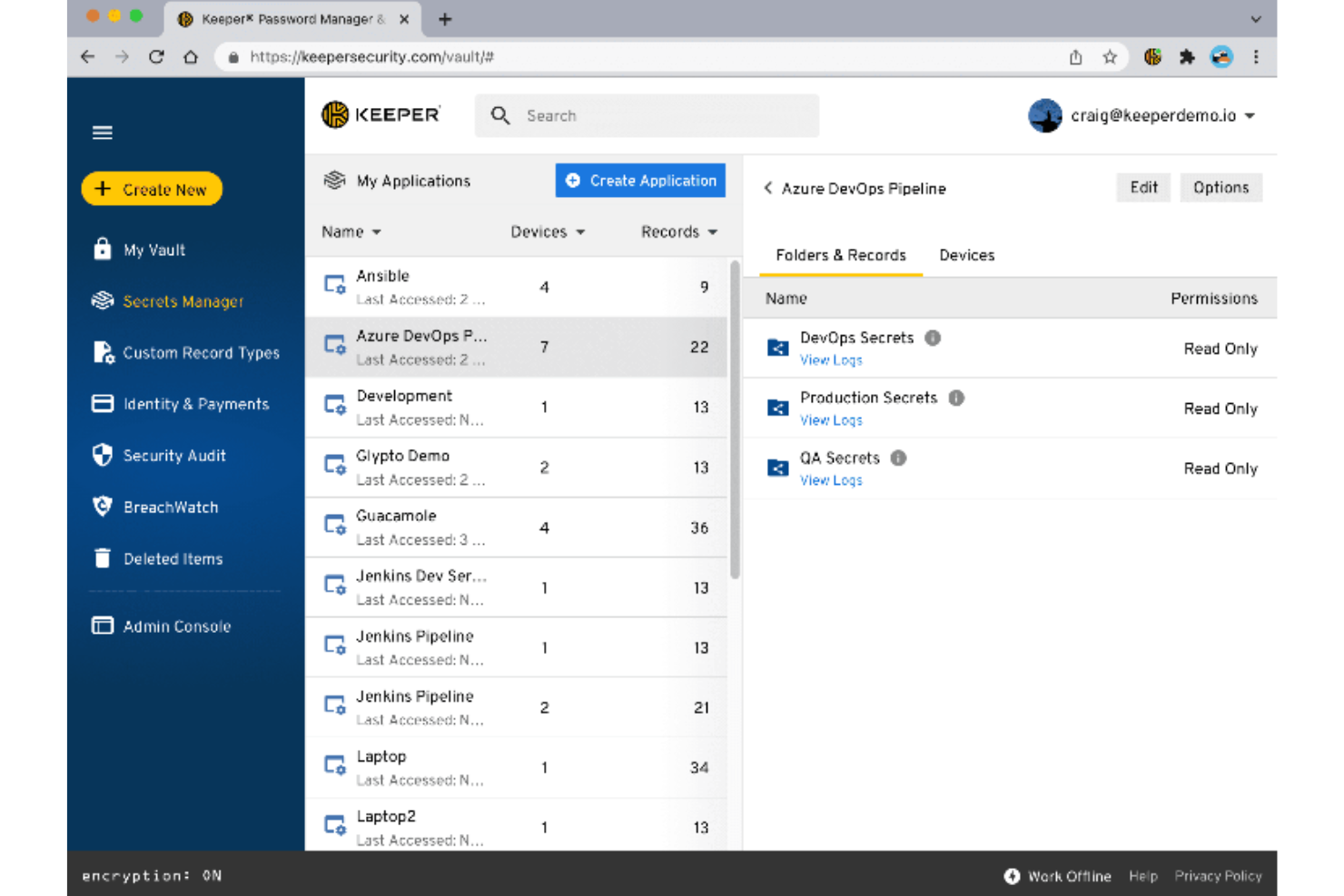

Keeper Secrets Manager ist eine umfassende Lösung für das Geheimnismanagement, die mit sensiblen Daten auf verschiedensten Plattformen umgeht. Für Unternehmen, die sich im Labyrinth moderner Technologiestapel bewegen, bietet Keeper einen sicheren Hafen und überzeugt durch Kompatibilität mit einer Vielzahl von Plattformen.

Warum ich Keeper Secrets Manager gewählt habe:

Ich habe Keeper Secrets Manager in diese Liste aufgenommen, nachdem ich festgestellt hatte, dass seine Multi-Plattform-Fähigkeiten unübertroffen sind. Beim Vergleich verschiedener Tools wurde deutlich, dass Keeper großen Wert auf Kompatibilität mit unterschiedlichen Plattformen legt. Ich bin der Meinung, dass Keeper Secrets Manager für diejenigen, die mit einer Vielzahl von Plattformen arbeiten, die optimale Wahl ist und daher die beste Unterstützung für mehrere Plattformen bietet.

Herausragende Funktionen und Integrationen:

Keeper Secrets Manager überzeugt durch seinen biometrischen Login, der eine zusätzliche Sicherheitsebene bietet. Die sichere Dateispeicherung stellt zudem sicher, dass wichtige Dokumente außerhalb der Reichweite neugieriger Blicke bleiben. Im Bereich Integration arbeitet Keeper nicht nur mit gängigen Plattformen wie Windows, macOS und Linux zusammen, sondern bietet auch Erweiterungen für die meisten Browser sowie Apps für mobile Geräte, was ein durchgängiges Nutzererlebnis ermöglicht.

Pros and Cons

Pros:

- Umfassende Multi-Plattform-Unterstützung

- Der biometrische Login bietet eine zusätzliche Sicherheitsebene

- Die sichere Dateispeicherung sorgt dafür, dass wichtige Dateien vertraulich bleiben

Cons:

- Für einfachere Anwendungsfälle möglicherweise zu komplex

- Die Benutzeroberfläche erfordert eventuell eine Eingewöhnung

- Zusatzfunktionen können mit zusätzlichen Kosten verbunden sein

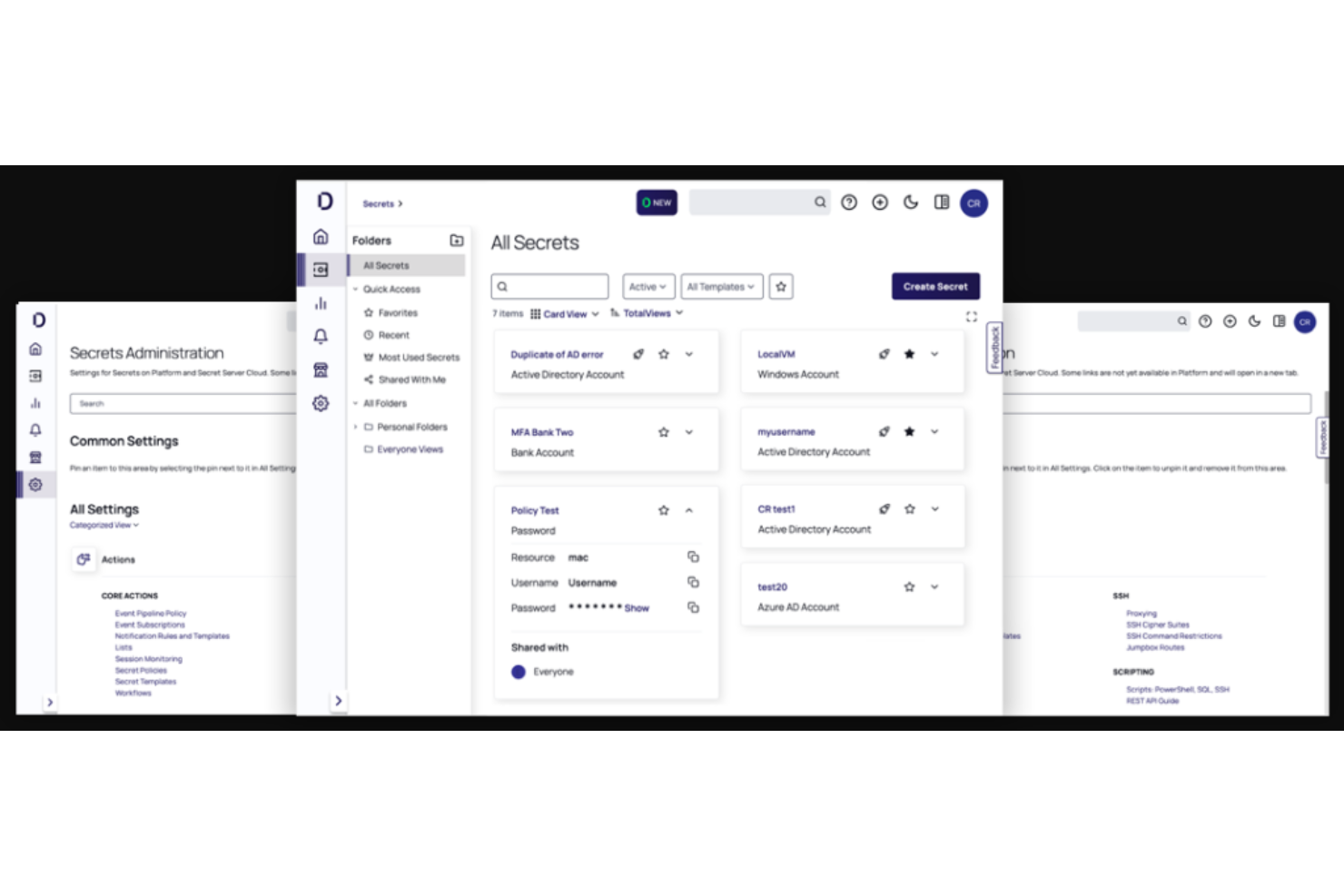

Delinea Secret Server ist eine spezialisierte Software, die entwickelt wurde, um sensible Daten und Zugangsdaten in verschiedenen Unternehmensumgebungen sicher zu verwalten. Ihre Architektur verspricht Skalierbarkeit und Anpassungsfähigkeit und adressiert die komplexen Anforderungen wachsender Organisationen.

Warum ich Delinea Secret Server ausgewählt habe:

Delinea Secret Server ist die beste skalierbare Enterprise-Lösung für die Verwaltung von Geheimnissen. Es zeichnet sich durch seine Robustheit und die Fähigkeit aus, mit einer Organisation zu wachsen, und ist damit eine erstklassige Wahl in einem gesättigten Markt.

Herausragende Funktionen und Integrationen:

Delinea Secret Server bietet zahlreiche Funktionen, die auf die sich verändernden Bedürfnisse von Unternehmen zugeschnitten sind. Die rollenbasierte Zugriffskontrolle gewährleistet eine präzise Steuerung darüber, wer worauf zugreifen darf, und die Prüfprotokolle sorgen für Transparenz beim Datenzugriff und der Nutzung. Das Tool lässt sich mit führenden IT-Plattformen und Anwendungen integrieren, sodass Unternehmen ihre bestehenden Workflows nicht neu gestalten müssen. Diese Integrationen umfassen SIEM-Lösungen, Ticketsysteme und andere IT-Tools.

Pros and Cons

Pros:

- Skalierbare Architektur, geeignet für große Unternehmen

- Präzise, rollenbasierte Zugriffskontrolle

- Umfassende Prüfprotokolle für Transparenz

Cons:

- Für kleinere Organisationen möglicherweise zu komplex

- Stärkere Lernkurve für neue Nutzer

- Höhere Anfangsinvestition im Vergleich zu manchen Alternativen

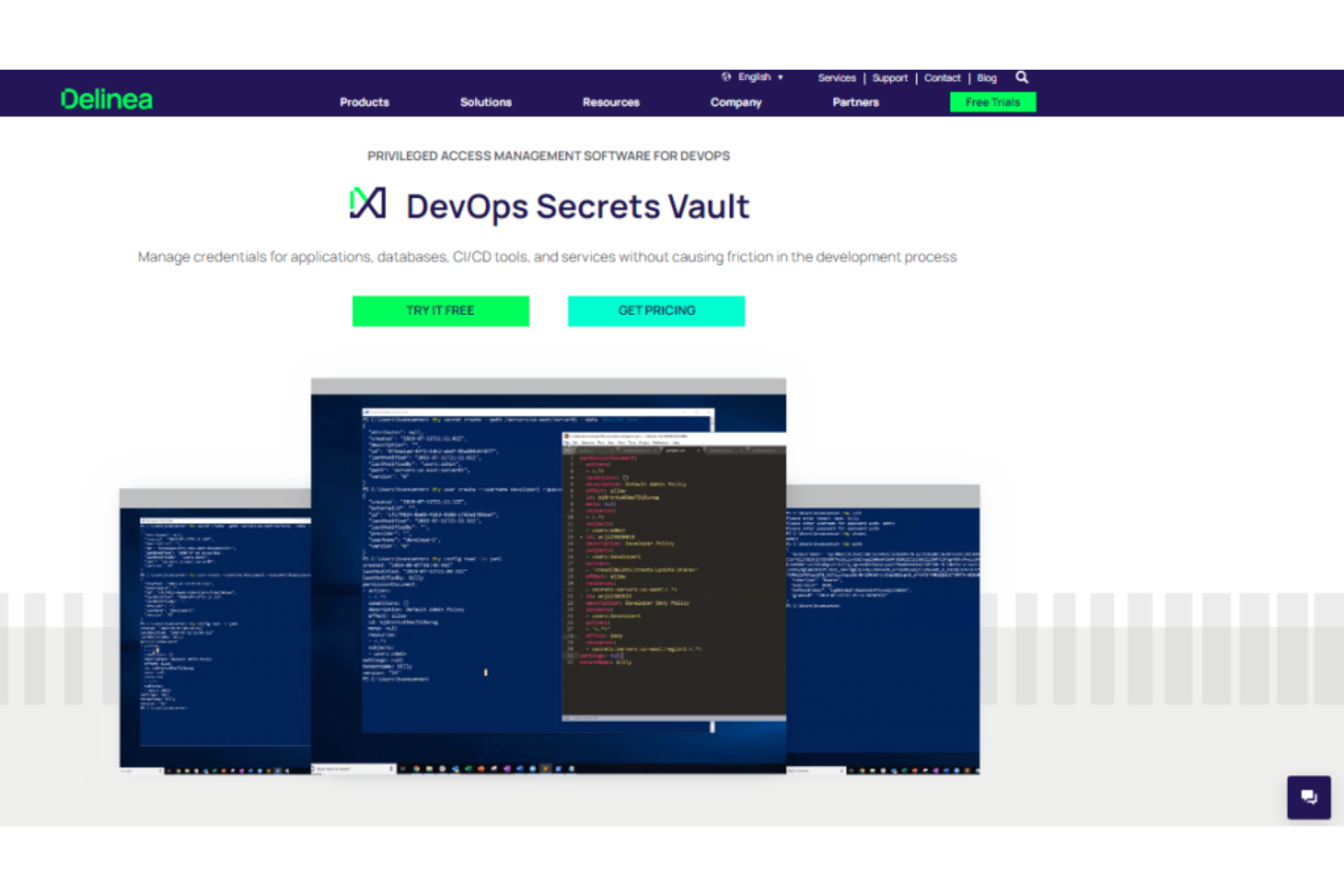

Delinea DevOps Secrets Vault bietet eine fortschrittliche Lösung für das Geheimnismanagement in modernen DevOps-Umgebungen. Da DevOps-Praktiken immer wichtiger für eine effiziente Softwarebereitstellung werden, ist dieses Tool speziell darauf ausgelegt, sich in diese Prozesse zu integrieren.

Warum ich Delinea DevOps Secrets Vault ausgewählt habe:

Auf meiner Suche nach den besten Tools für das Geheimnismanagement stach Delinea DevOps Secrets Vault durch seinen auf DevOps-Ökosysteme zugeschnittenen Ansatz hervor. Es wurde schnell klar, dass dieses Tool ideal für Teams ist, die tief in DevOps-Strukturen eingebunden sind, weshalb ich es als beste Lösung für DevOps-Integration bezeichne.

Hervorstechende Funktionen und Integrationen:

Delinea DevOps Secrets Vault überzeugt mit Funktionen wie extrem schneller Geheimnisabfrage, was Verzögerungen in DevOps-Pipelines minimiert. Zudem verfügt es über ein robustes rollenbasiertes Zugriffskontrollsystem, das granulare Rechtevergabe und minimierte Risiken ermöglicht. Bei Integrationen punktet das Tool mit Unterstützung für eine Vielzahl gängiger DevOps-Tools, darunter Jenkins, Kubernetes und Terraform, wodurch Arbeitsabläufe reibungsloser und sicherer gestaltet werden.

Pros and Cons

Pros:

- Speziell für DevOps-Umgebungen entwickelt

- Schnelle Geheimnisabfrage verringert Pipeline-Verzögerungen

- Umfangreiche Integrationen mit gängigen DevOps-Tools

Cons:

- Für Teams ohne DevOps-Nutzung eventuell überdimensioniert

- Erfordert anfängliche Einrichtung und Einarbeitung

- Premium-Funktionen können die Kosten für größere Teams in die Höhe treiben

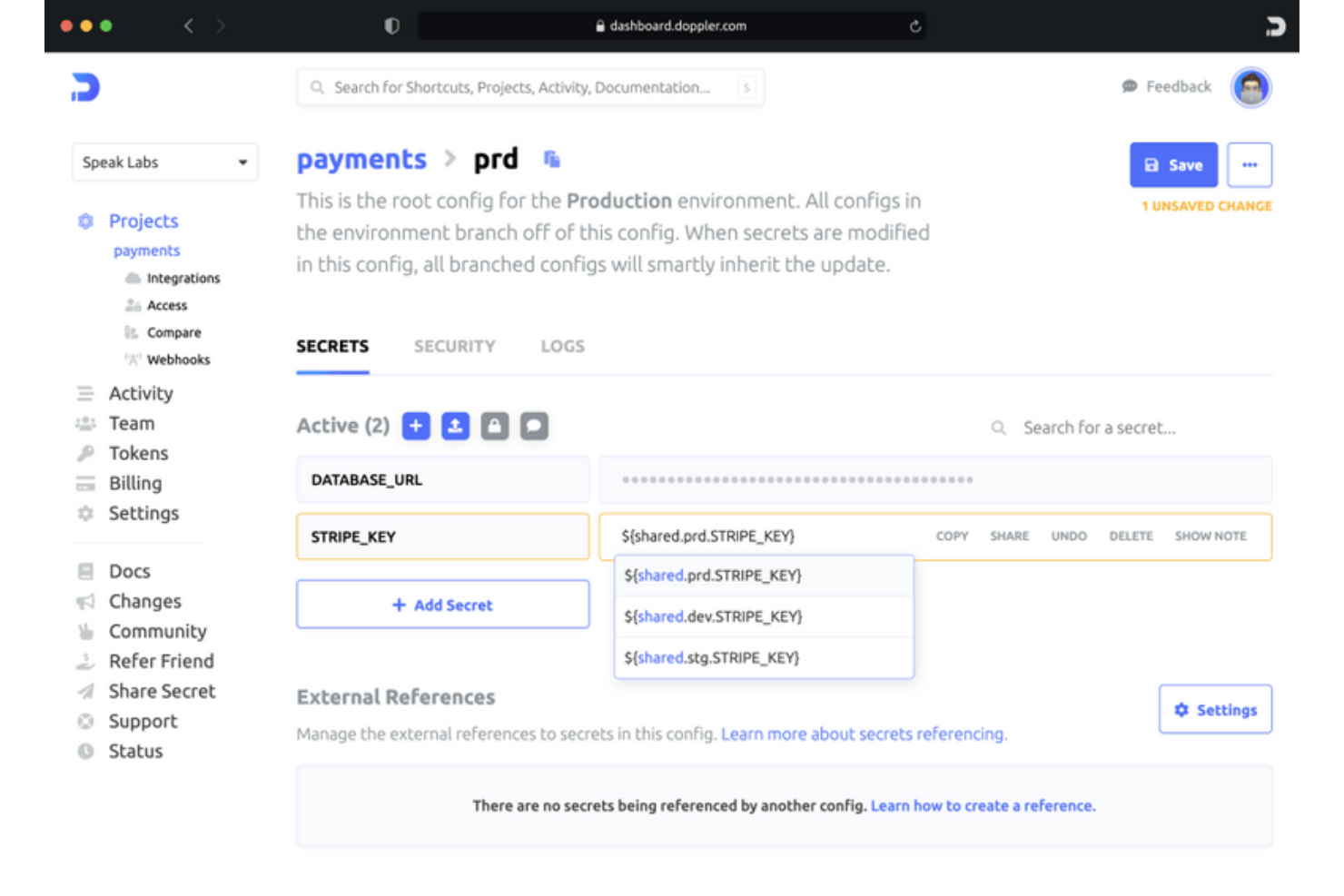

Die Doppler SecretOps Platform ist auf die zentrale Verwaltung und sichere Speicherung von Anwendungspasswörtern und -geheimnissen spezialisiert. Mit einem Fokus auf Cloud-native Infrastrukturen rationalisiert diese Plattform das Secret Management für Entwickler, die in modernen Cloud-Umgebungen arbeiten.

Warum ich die Doppler SecretOps Platform gewählt habe:

Die SecretOps Platform von Doppler war ein klarer Kandidat bei der Auswahl der Tools, da sie stark auf cloud-native Praktiken ausgerichtet ist. Ich habe dieses Tool gewählt, weil es umfassende Unterstützung für Organisationen bietet, die Cloud-native Workflows tief integriert haben.

Hervorstechende Funktionen und Integrationen:

Die Doppler SecretOps Platform bietet Funktionen wie automatische Geheimnisrotation, was den manuellen Aufwand reduziert und die Sicherheit erhöht. Zudem stellt die Plattform sicher, dass Geheimnisse spezifisch für die jeweilige Umgebung gespeichert werden, was eine bessere Organisation und weniger Fehler zwischen Umgebungen zur Folge hat. Für Integrationen verbindet sie sich mit weit verbreiteten Cloud-Plattformen wie AWS (Amazon Web Services), Azure und GCP und garantiert so Kompatibilität und einen reibungsloseren Betrieb.

Pros and Cons

Pros:

- Automatische Geheimnisrotation verringert manuellen Aufwand

- Umgebungsspezifische Speicherung von Geheimnissen fördert bessere Organisation

- Starke Kompatibilität mit führenden Cloud-Plattformen

Cons:

- Eventuell weniger geeignet für nicht cloud-native Unternehmen

- Für kleinere Unternehmen könnten manche Funktionen überdimensioniert sein

- Die Ersteinrichtung kann zeitaufwändig sein, bis alles vollständig integriert ist

Weitere Secrets-Management-Tools

Hier sind einige zusätzliche Optionen für Secrets-Management-Tools, die es zwar nicht auf meine Shortlist geschafft haben, aber dennoch einen Blick wert sind:

- Akeyless Vault Platform

Am besten für den einheitlichen Zugriff auf Geheimnisse geeignet

- CyberArk Conjur

Am besten geeignet für geprüfte Compliance-Anforderungen

- Thycotic Secret Server

Am besten für lokale Bereitstellungen geeignet

Auswahlkriterien für Secrets-Management-Tools

Bei der Auswahl der besten Tools für Secrets Management, die in diese Liste aufgenommen werden sollten, habe ich typische Anforderungen und Schmerzpunkte wie Compliance im Bereich Sicherheit und einfache Integration berücksichtigt. Außerdem habe ich das folgende Schema verwendet, um meine Bewertung strukturiert und fair zu gestalten:

Kernfunktionen (25% der Gesamtbewertung)

Um in diese Liste aufgenommen zu werden, musste jede Lösung die folgenden gängigen Anwendungsfälle abdecken:

- Sichere Speicherung von Geheimnissen

- Verwaltung von Zugriffskontrollen

- Audit-Logging

- Verschlüsselung von Daten

- Integration in bestehende Systeme

Zusätzliche herausragende Funktionen (25% der Gesamtbewertung)

Um die Auswahl weiter einzuschränken, habe ich auch auf besondere Merkmale geachtet, zum Beispiel:

- Automatisiertes Rotieren von Geheimnissen

- Multi-Cloud-Unterstützung

- Rollenbasierte Zugriffskontrollen

- Anpassbare Dashboards

- Echtzeitüberwachung

Benutzerfreundlichkeit (10% der Gesamtbewertung)

Um die Benutzerfreundlichkeit jedes Systems einzuschätzen, habe ich Folgendes betrachtet:

- Intuitive Oberflächengestaltung

- Einfache Navigation

- Minimale Einarbeitungszeit

- Klare Dokumentation

- Reaktionsschnelle Systemleistung

Onboarding (10% der Gesamtbewertung)

Um die Einstiegserfahrung für jede Plattform zu bewerten, habe ich Folgendes herangezogen:

- Verfügbarkeit von Schulungsvideos

- Schritt-für-Schritt-Einrichtungsanleitungen

- Interaktive Produkttouren

- Zugang zu Webinaren

- Unterstützende Chatbots

Kundensupport (10 % der Gesamtbewertung)

Um die Kundensupportleistungen jedes Softwareanbieters zu bewerten, habe ich Folgendes berücksichtigt:

- 24/7-Support verfügbar

- Schneller Chat-Support

- Umfassendes Hilfezentrum

- Zugriff auf dedizierte Account-Manager

- Verfügbarkeit von Community-Foren

Preis-Leistungs-Verhältnis (10 % der Gesamtbewertung)

Um das Preis-Leistungs-Verhältnis jeder Plattform zu beurteilen, habe ich Folgendes geprüft:

- Konkurrenzfähige Preismodelle

- Transparente Preisstruktur

- Verfügbarkeit einer kostenlosen Testphase

- Kosten im Verhältnis zum Funktionsumfang

- Rabatte für langfristige Bindung

Kundenbewertungen (10 % der Gesamtbewertung)

Um einen Eindruck der Gesamtzufriedenheit der Kunden zu erhalten, habe ich beim Lesen von Bewertungen auf folgende Faktoren geachtet:

- Gesamtzufriedenheit

- Rückmeldungen zur Benutzerfreundlichkeit

- Kundenmeinungen zum Support

- Berichte zur Systemzuverlässigkeit

- Empfehlungen durch Nutzer

Wie wähle ich ein Secrets-Management-Tool aus?

Es ist leicht, sich von langen Funktionslisten und komplexen Preisstrukturen überwältigen zu lassen. Damit Sie bei Ihrer individuellen Softwareauswahl den Überblick behalten, finden Sie hier eine Checkliste wichtiger Aspekte:

| Faktor | Worauf achten? |

|---|---|

| Skalierbarkeit | Wächst das Tool mit Ihrem Unternehmen mit? Berücksichtigen Sie künftige Nutzerzahlen, steigende Datenmengen und zusätzliche Funktionen. Suchen Sie nach Lösungen, die Wachstum problemlos bewältigen. |

| Integrationen | Ist das Tool mit Ihren aktuellen Systemen kompatibel? Prüfen Sie die Kompatibilität mit bestehender Software und Plattformen. Achten Sie auf nahtlose API-Anbindungen. |

| Anpassbarkeit | Lässt sich das Tool auf Ihre Bedürfnisse zuschneiden? Prüfen Sie, ob nutzerdefinierte Einstellungen, Workflows und Vorlagen möglich sind. |

| Benutzerfreundlichkeit | Ist die Benutzeroberfläche für Ihr Team intuitiv? Vermeiden Sie Tools mit steiler Lernkurve. Suchen Sie nach übersichtlichen Dashboards und klarer Navigation. |

| Implementierung und Onboarding | Wie schnell kann Ihr Team starten? Bewerten Sie den Zeit- und Ressourcenaufwand für die Einrichtung. Achten Sie auf Tools mit klaren Anleitungen und Support. |

| Kosten | Passt das Tool zu Ihrem Budget? Vergleichen Sie Preismodelle und eventuell versteckte Kosten. Stellen Sie den Gegenwert der enthaltenen Funktionen gegenüber. |

| Sicherheitsmaßnahmen | Sind Ihre Secrets gut geschützt? Prüfen Sie Verschlüsselungsstandards, Zugriffskontrollen und Auditmöglichkeiten. Stellen Sie die Einhaltung von Sicherheitsrichtlinien sicher. |

| Compliance-Anforderungen | Erfüllt das Tool branchenspezifische Standards? Überprüfen Sie die Einhaltung von Vorgaben wie GDPR, HIPAA oder anderen relevanten Standards. |

Was sind Secrets-Management-Tools?

Secrets-Management-Tools sind Lösungen, die speziell für die sichere Speicherung und Verwaltung vertraulicher Informationen wie Passwörter, API-Schlüssel und Zertifikate entwickelt wurden. IT-Fachkräfte, Entwickler und Sicherheitsteams nutzen diese Tools, um Daten zu schützen und die Systemintegrität zu wahren. Verschlüsselung, Audit-Logs und Zugriffssteuerungen unterstützen eine sichere Datenverwaltung und die Einhaltung von Compliance-Vorgaben. Diese Tools bieten erheblichen Mehrwert, da sie sicherstellen, dass sensible Informationen geschützt und nur autorisierten Nutzern zugänglich sind.

Funktionen

Beim Vergleich von Secrets-Management-Tools sollten Sie besonders auf folgende Schlüsselfunktionen achten:

- Sichere Speicherung: Schützt sensible Informationen wie Passwörter und API-Schlüssel vor unbefugtem Zugriff.

- Zugriffskontrolle: Verwaltet, wer Geheimnisse einsehen und ändern darf, sodass nur autorisierte Nutzer Zugriff erhalten.

- Protokollierung von Zugriffen: Erstellt Aufzeichnungen über den Zugriff auf und die Veränderungen von Geheimnissen für Compliance- und Sicherheitsprüfungen.

- Verschlüsselung: Schützt Daten, indem sie in ein sicheres Format umgewandelt werden, das nur von berechtigten Nutzern gelesen werden kann.

- Integrationsmöglichkeiten: Ermöglicht eine nahtlose Verbindung mit bestehenden Systemen und Anwendungen für reibungslose Abläufe.

- Automatisierte Geheimnis-Rotation: Aktualisiert regelmäßig Geheimnisse, um das Risiko einer Offenlegung zu minimieren und die Sicherheit zu erhöhen.

- Rollenbasierte Zugriffskontrolle: Weist Berechtigungen basierend auf Benutzerrollen zu, um das Sicherheitsmanagement zu vereinfachen.

- Anpassbare Dashboards: Bietet personalisierte Ansichten und Einblicke, damit Nutzer schnell auf relevante Informationen zugreifen können.

- Echtzeitüberwachung: Bietet eine fortlaufende Überwachung und Warnungen bei potenziellen Sicherheitsbedrohungen oder -verletzungen.

- Unterstützung bei der Einhaltung gesetzlicher Vorschriften: Stellt sicher, dass das Tool Branchenstandards wie DSGVO und HIPAA erfüllt, damit Unternehmen compliant bleiben.

Vorteile

Die Implementierung von Tools für das Geheimnismanagement bringt viele Vorteile für Ihr Team und Ihr Unternehmen. Hier sind einige, auf die Sie sich freuen können:

- Erhöhte Sicherheit: Durch den Einsatz von Verschlüsselung und Zugriffskontrollen schützen diese Tools sensible Informationen vor unbefugtem Zugriff.

- Einhaltung gesetzlicher Vorschriften: Mit Funktionen wie Protokollierung von Zugriffen und Compliance-Unterstützung können Sie Branchenstandards wie DSGVO und HIPAA erfüllen.

- Verbesserte Effizienz: Die Automatisierung der Geheimnis-Rotation verringert den manuellen Aufwand und minimiert das Risiko menschlicher Fehler.

- Vereinfachte Verwaltung: Rollenbasierte Zugriffskontrollen und anpassbare Dashboards erleichtern die Verwaltung und Überwachung der Zugriffsberechtigungen.

- Höhere Zuverlässigkeit: Die Echtzeitüberwachung stellt sicher, dass Sie bei potenziellen Bedrohungen gewarnt werden und Ihre Systeme sicher und vertrauenswürdig bleiben.

- Nahtlose Integration: Dank der Integrationsmöglichkeiten kann das Tool mit Ihren bestehenden Systemen zusammenarbeiten und so für einen reibungslosen Ablauf sorgen.

- Kosteneinsparungen: Durch die Verhinderung von Datenpannen und die Einhaltung gesetzlicher Vorgaben helfen diese Tools, teure Strafen und Imageschäden zu vermeiden.

Kosten & Preise

Die Auswahl von Tools für das Geheimnismanagement erfordert ein Verständnis der verschiedenen Preismodelle und -pläne. Die Kosten variieren je nach Funktionsumfang, Teamgröße, Zusatzoptionen und mehr. Die folgende Tabelle fasst übliche Pläne, Durchschnittspreise und typische enthaltene Funktionen von Lösungen für das Geheimnismanagement zusammen:

Vergleichstabelle für Pläne von Geheimnismanagement-Tools

| Plan-Typ | Durchschnittlicher Preis | Häufige Funktionen |

|---|---|---|

| Kostenloser Plan | $0 | Basis-Speicherung, begrenzte Zugriffskontrolle und grundlegende Verschlüsselung. |

| Persönlicher Plan | $5-$25/user/Monat | Sichere Speicherung, Zugriffskontrolle, Protokollierung von Zugriffen und grundlegende Integrationen. |

| Geschäftsplan | $26-$50/user/Monat | Erweiterte Verschlüsselung, rollenbasierter Zugriff, Integrationen und Echtzeitüberwachung. |

| Enterprise-Plan | $51-$100+/user/Monat | Anpassbare Dashboards, automatisierte Geheimnis-Rotation, Compliance-Unterstützung und Premium-Support. |

FAQs zu Tools für das Secrets Management

Hier finden Sie Antworten auf häufig gestellte Fragen zu Tools für das Secrets Management:

Können Tools für das Secrets Management mit CI/CD-Pipelines integriert werden?

Ja, die meisten Tools für das Secrets Management funktionieren mit beliebten CI/CD-Plattformen wie Jenkins, GitLab und GitHub Actions. Sie können Geheimnisse in Build-Prozesse einspeisen, ohne sie in Ihrer Pipeline zu hinterlegen. Dies schützt Zugangsdaten davor, dass sie im Code oder in Logs offengelegt werden. Sie müssen Zugriffsrichtlinien sorgfältig konfigurieren, damit nur autorisierte Jobs diese Geheimnisse abrufen können.

Wie gehen Tools für das Secrets Management mit der Schlüsselrotation um?

Tools für das Secrets Management bieten in der Regel automatisierte Funktionen zur Schlüsselrotation. Sie können Richtlinien festlegen, damit Geheimnisse regelmäßig oder nach bestimmten Ereignissen, etwa einem Sicherheitsvorfall, rotiert werden. Einige Tools unterstützen auch Just-in-Time-Zugriff, sodass Schlüssel nur dann existieren, wenn sie gebraucht werden. Das begrenzt die langfristige Gefährdung und sorgt dafür, dass Ihre Zugangsdaten aktuell bleiben.

Unterstützen Tools für das Secrets Management cloud-native Umgebungen?

Ja, die meisten Tools unterstützen Kubernetes und cloud-native Stacks. Oft gibt es Sidecar Injector oder Integrationen mit Admission-Controllern. Damit kann Ihr Team Geheimnisse in Container einspeisen, ohne sie auf die Festplatte zu schreiben. Das senkt das Risiko in dynamischen Cloud-Umgebungen, in denen sich Workloads häufig ändern.

Wie kann ich den Zugriff auf Geheimnisse überwachen?

Sie können den Zugriff überwachen, indem Sie Logging und Monitoring auf der Plattform für das Secrets Management aktivieren. Die meisten Tools protokollieren, wer wann und von wo auf ein Geheimnis zugegriffen hat. Diese Protokolle helfen dabei, verdächtiges Verhalten zu erkennen und Compliance zu gewährleisten. Achten Sie darauf, dass Ihr Logging-Setup mit Ihren bestehenden Überwachungswerkzeugen integriert ist.

Wie geht es weiter:

Wenn Sie gerade dabei sind, Tools für das Secrets Management zu recherchieren, verbinden Sie sich mit einem SoftwareSelect-Berater für kostenlose Empfehlungen.

Sie füllen ein Formular aus und führen ein kurzes Gespräch, bei dem die Berater genau auf Ihre Anforderungen eingehen. Anschließend erhalten Sie eine Auswahl an Software, die Sie überprüfen können. Die Berater unterstützen Sie sogar durch den gesamten Kaufprozess, einschließlich Preisverhandlungen.