10 Kurzliste der besten Internet-Sicherheitssoftware

Beim Navigieren durch die weite digitale Landschaft habe ich aus erster Hand die unaufhörlichen Herausforderungen durch Online-Bedrohungen erlebt. Von Hackern, die Ransomware einsetzen, bis hin zu schwer fassbaren Gefahren durch Malware, Adware und Spyware für Webcam-Schutz – die digitale Welt kann ein gefährliches Terrain sein. Ich verlasse mich stark auf Echtzeit-Schutz, um meine digitale Domäne zu sichern, da er einen ständigen Wachposten gegen bösartige Angriffe garantiert.

Es geht nicht nur um Antiviren-Schutz; vielmehr sorgt umfassender Anti-Malware- und Ransomware-Schutz dafür, dass jede Ecke meines Betriebssystems gesichert ist und die Systemleistung optimal bleibt. Einst hatte ich große Angst vor Online-Schwachstellen, doch mit Rundum-Sicherheitslösungen an meiner Seite – vor allem dank Anti-Malware- und den besten Antivirus-Optionen – bewege ich mich jetzt mit sicherem Schritt durchs Netz.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Zusammenfassung der besten Internet-Sicherheitssoftware

Diese Vergleichstabelle fasst die Preisinformationen meiner Top-Auswahl an Internet-Sicherheitssoftware zusammen, um Ihnen dabei zu helfen, die beste Lösung für Ihr Budget und Ihre geschäftlichen Anforderungen zu finden.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten für gemeinschaftlich betriebene Sicherheit | Not available | Ab $10/Nutzer/Monat (jährliche Abrechnung) | Website | |

| 2 | Am besten geeignet für einheitliches Sicherheitsmanagement | 14-tägige kostenlose Testversion | Preise auf Anfrage | Website | |

| 3 | Am besten für Echtzeit-Datenanalysen | Not available | Preis auf Anfrage | Website | |

| 4 | Am besten geeignet für die Dark Web-Überwachung | 30-tägige kostenlose Testphase | Ab $119.99/Jahr (jährliche Abrechnung) | Website | |

| 5 | Am besten für fortschrittlichen Bedrohungsschutz geeignet | Not available | Preis auf Anfrage | Website | |

| 6 | Am besten geeignet für integrierte Eindringungsprävention | Not available | Preise auf Anfrage | Website | |

| 7 | Am besten geeignet für eine mehrschichtige Schutzstrategie | Not available | Preis auf Anfrage | Website | |

| 8 | Am besten geeignet für hybride Cloud-Umgebungen | Not available | Preise auf Anfrage | Website | |

| 9 | Am besten für die Echtzeit-Erkennung von Sicherheitsverstößen | Kostenloser Plan verfügbar | Preise auf Anfrage | Website | |

| 10 | Beste für die Sicherheit virtualisierter Netzwerke | Not available | Preise auf Anfrage | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Testbericht: Beste Internet-Sicherheitssoftware

Nachfolgend finden Sie meine detaillierten Zusammenfassungen der besten Internet-Sicherheitssoftware, die es auf meine Shortlist geschafft haben. Meine Bewertungen bieten einen detaillierten Einblick in die wichtigsten Funktionen, Vor- & Nachteile, Integrationen und optimale Anwendungsfälle der jeweiligen Tools, um Ihnen bei der Auswahl zu helfen.

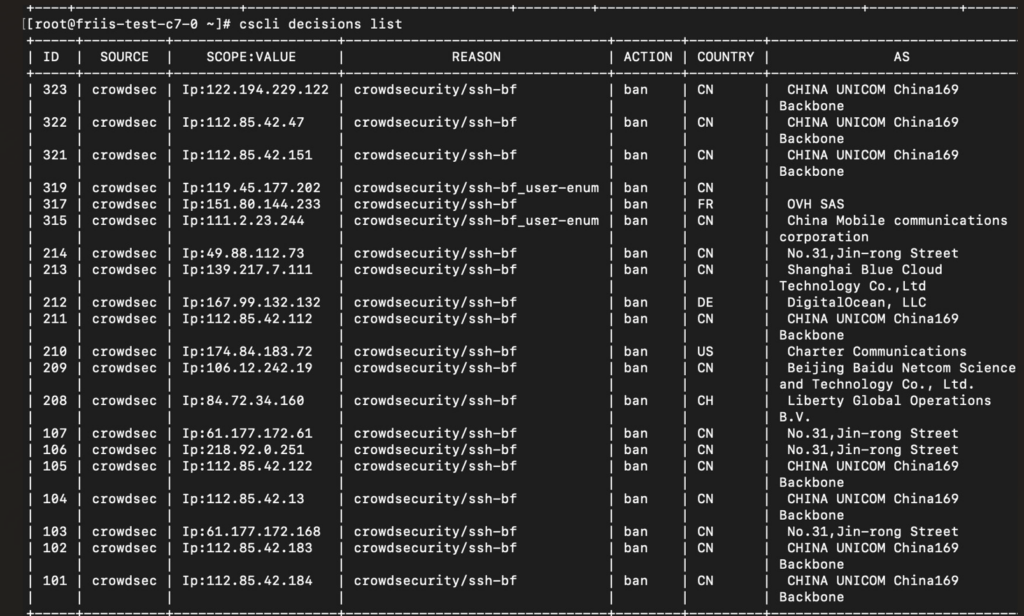

CrowdSec ist eine Open-Source-Sicherheitslösung, die von der Community entwickelt wird und Bedrohungen anhand kollektiver Intelligenz erkennt und auf sie reagiert. Die Grundlage des Tools ist das Prinzip der Zusammenarbeit in der Community, was den Sicherheitsansatz verbessert und das Konzept von gemeinschaftlich betriebener Sicherheit widerspiegelt.

Warum ich CrowdSec gewählt habe: Bei der Auswahl, welches Tool ich empfehlen würde, hat CrowdSec durch sein einzigartiges, gemeinschaftsbasiertes Modell meine Aufmerksamkeit erregt. Die Kraft der kollektiven Intelligenz und des Wissensaustauschs unter den Nutzern unterscheidet es deutlich von anderen Sicherheitswerkzeugen auf dem Markt. Gerade dieses starke Vertrauen in die Community ist der Grund, weshalb ich finde, dass es die Auszeichnung „Am besten für gemeinschaftlich betriebene Sicherheit“ verdient.

Herausragende Funktionen & Integrationen:

CrowdSec nutzt ein Verhaltensanalysesystem, um bösartige Aktivitäten zu erkennen. Zudem verfügt es über ein Bouncer-System, das automatisierte Reaktionen auf identifizierte Bedrohungen ermöglicht und so für zeitnahes Handeln sorgt. In Bezug auf Integrationen ist CrowdSec mit gängigen Plattformen wie WordPress, Nginx und Docker kompatibel, was den Einsatzbereich in unterschiedlichen Umgebungen erweitert.

Pros and Cons

Pros:

- Betont die Stärke kollektiver Intelligenz zur verbesserten Erkennung

- Breite Kompatibilität mit wichtigen Plattformen erhöht die Anpassungsfähigkeit

- Das Bouncer-System sorgt für schnelle und automatisierte Reaktionen

Cons:

- Als Open-Source-Lösung kann ein höherer Wartungsaufwand nötig sein

- Manche Funktionen können für neue Nutzer komplex sein

- Abhängigkeit von der Community kann Updates oder Patches verzögern

Am besten geeignet für einheitliches Sicherheitsmanagement

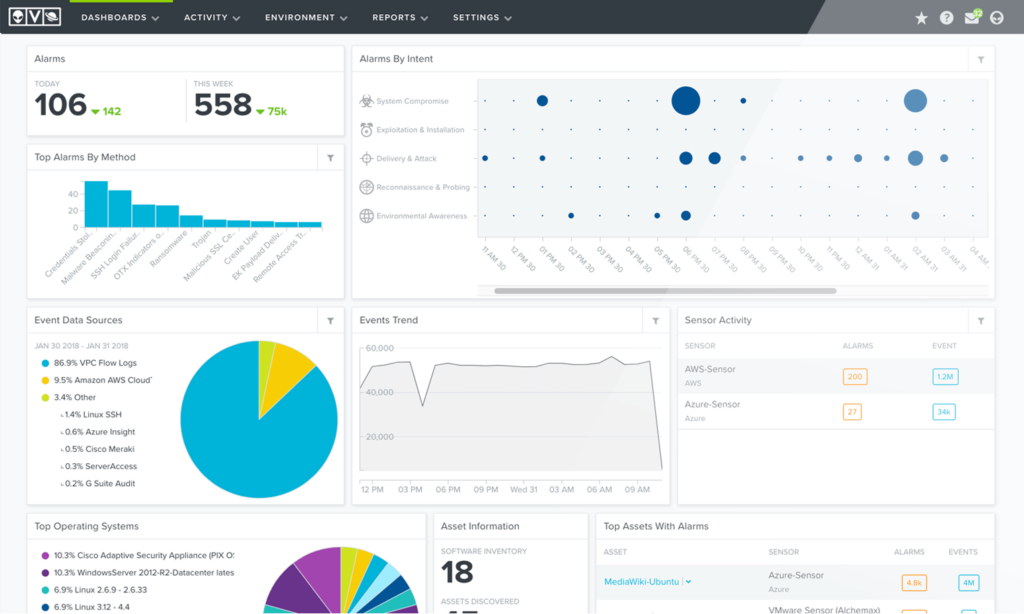

AlienVault USM bietet umfassendes Sicherheitsmanagement für Unternehmen und liefert ausgefeilte Abläufe sowie ganzheitlichen Schutz.

Warum ich AlienVault USM ausgewählt habe: Bei der Entscheidung, welche Tools in diese Liste aufgenommen werden, fiel die Wahl auf AlienVault USM aufgrund seines ganzheitlichen Ansatzes in Sachen Sicherheit. Die integrierte Suite, bestehend aus Asset-Erkennung, Schwachstellenbewertung, Einbruchserkennung und mehr, verschafft einen besonderen Vorteil. Nach meiner Einschätzung macht gerade das Prinzip einer 'vereinten' Plattform dieses Tool optimal für Unternehmen, die ein umfassendes Sicherheitsmanagement suchen.

Hervorstechende Funktionen & Integrationen:

AlienVault USM überzeugt mit einem zentralen Dashboard, das einen Überblick über die Sicherheitslage eines Unternehmens bietet. Die integrierte Bedrohungsanalyse, die regelmäßig aktualisiert wird, stellt sicher, dass Unternehmen stets gegen neu aufkommende Bedrohungen gewappnet sind. AlienVault USM lässt sich mit verschiedenen Drittanbietertools, darunter für SIEM, Protokollierung und Ticketing, integrieren und festigt so seine Position als vielseitige Sicherheitslösung.

Pros and Cons

Pros:

- Zentrales Dashboard bietet transparente Übersicht über Sicherheitsoperationen

- Regelmäßig aktualisierte Bedrohungsinformationen sorgen für proaktiven Schutz

- Vielfältige Integrationen mit Drittanbietern erhöhen die Vielseitigkeit

Cons:

- Kann für kleinere Teams oder Neueinsteiger in einheitliche Sicherheitsplattformen eine Lernkurve bedeuten

- Einige Funktionen könnten für Organisationen mit einfachen Sicherheitsanforderungen zu umfangreich sein

- Je nach Implementierungsgröße können die Hardwareanforderungen erheblich sein

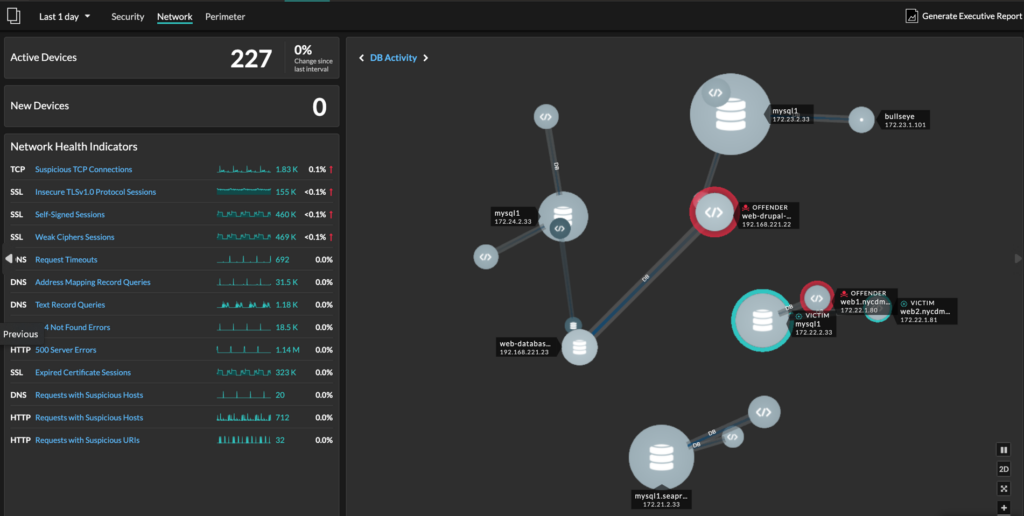

ExtraHop bietet Echtzeit-Datenanalysen, mit denen Unternehmen ihre Betriebsabläufe und Sicherheitslage schnell erfassen können. Es zeichnet sich durch die Verarbeitung großer Datenmengen für sofortige Einblicke aus.

Warum ich ExtraHop ausgewählt habe: Beim Vergleich verschiedener Tools habe ich mich für ExtraHop entschieden, weil es eine unvergleichliche Fähigkeit zur Analyse von Daten in Echtzeit bietet. Die Leistungsfähigkeit bei der schnellen Verarbeitung großer Datensätze und die Bereitstellung umsetzbarer Erkenntnisse machen es einzigartig. Aufgrund des klaren Fokus auf Echtzeitverarbeitung ist dieses Tool besonders für Echtzeit-Datenanalysen geeignet.

Herausragende Funktionen & Integrationen:

ExtraHop überzeugt durch seine fortschrittlichen Machine-Learning-Funktionen, mit denen Anomalien erkannt und proaktive Benachrichtigungen bereitgestellt werden können. Zudem ermöglicht die Deep-Packet-Inspection eine detaillierte Sicht auf den Netzwerkverkehr, wodurch Unternehmen potenzielle Probleme erkennen, bevor sie sich verschärfen. Durch die Integration mit Plattformen wie AWS, Microsoft Azure, Windows 10, sogar Linux sowie Google Cloud ist ExtraHop in unterschiedlichsten Infrastrukturen vielseitig einsetzbar.

Pros and Cons

Pros:

- Fortschrittliches maschinelles Lernen ermöglicht proaktive Anomalieerkennung

- Deep-Packet-Inspection bietet detaillierte Netzwerksichtbarkeit

- Große Cloud-Kompatibilität gewährleistet Anpassungsfähigkeit an verschiedene Infrastrukturen

Cons:

- Könnte für kleinere Unternehmen mit einfachen Anforderungen zu komplex sein

- Die Ersteinrichtung kann für branchenfremde Nutzer komplex sein

- Je nach Implementierung sind für optimale Leistung eventuell dedizierte Ressourcen erforderlich

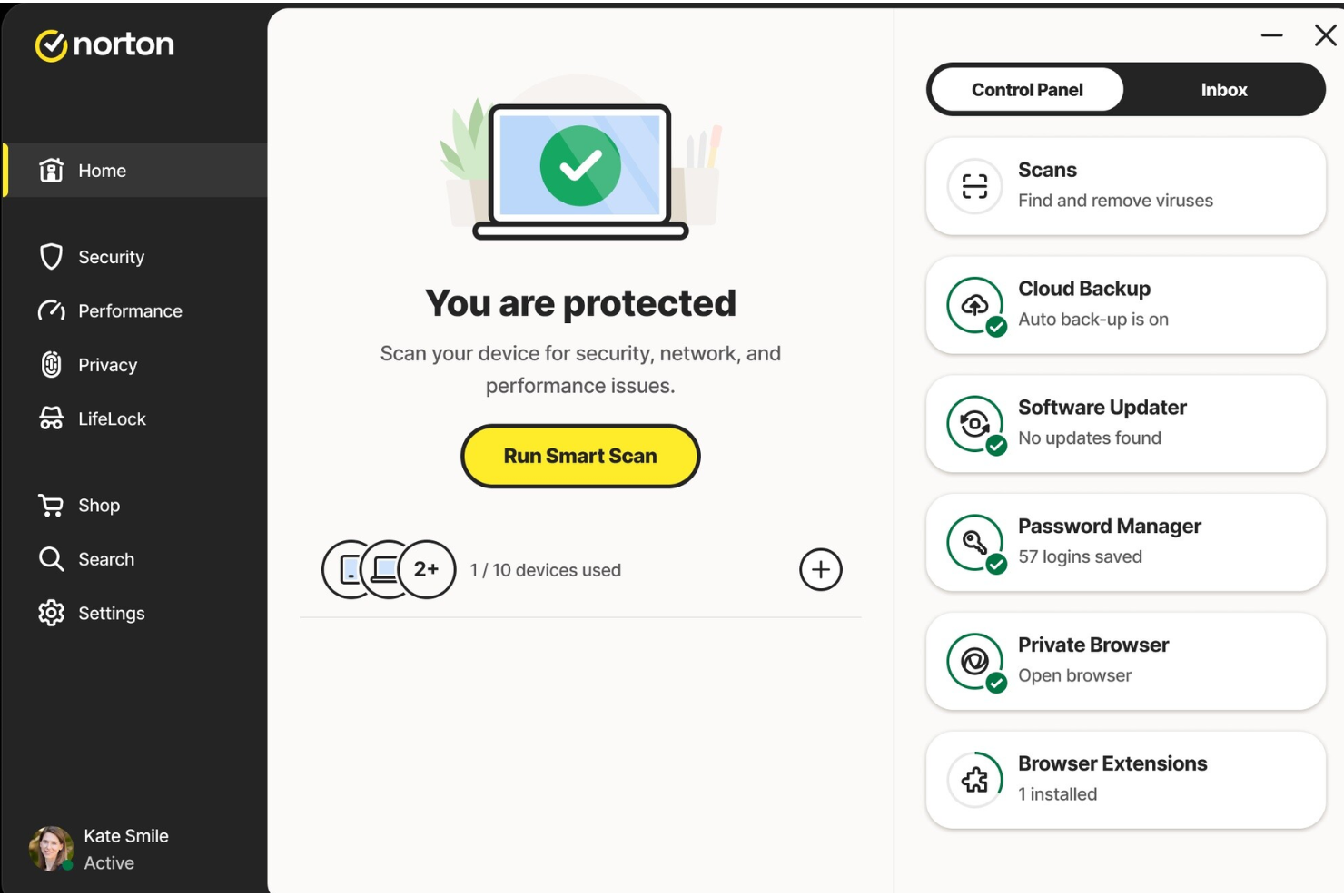

Norton bietet eine maßgeschneiderte Cybersicherheitslösung für kleine Unternehmen und konzentriert sich auf den Schutz vor Malware, Phishing und anderen Online-Bedrohungen. Es richtet sich an Geschäftsinhaber und IT-Manager kleiner Unternehmen, die einen zuverlässigen Schutz ohne umfangreiche IT-Ressourcen suchen. Mit Funktionen wie Echtzeit-Antivirenschutz, Cloud-Backup und einem sicheren VPN adressiert Norton kritische Sicherheitsherausforderungen, um sicherzustellen, dass Ihre Geschäftsabläufe ununterbrochen bleiben.

Warum ich Norton gewählt habe

Ich habe Norton wegen des herausragenden Merkmals der Dark Web-Überwachung ausgewählt, das Sie benachrichtigt, wenn Ihre persönlichen oder geschäftlichen Daten im Darknet auftauchen. Diese Funktion, kombiniert mit dem Echtzeit-Antivirenschutz, stellt sicher, dass Ihr Unternehmen sowohl vor bekannten als auch vor neuen Bedrohungen geschützt bleibt. Außerdem sorgt das sichere VPN für verschlüsselte Verbindungen bei der Arbeit aus der Ferne, was zum Schutz der Privatsphäre in der heutigen digitalen Welt unerlässlich ist. Diese Funktionen machen Norton zur ausgezeichneten Wahl für Unternehmen, die Wert auf Sicherheit und Datenschutz legen.

Wichtige Funktionen von Norton

Zusätzlich zur Dark Web-Überwachung und dem sicheren VPN bietet Norton:

- Cloud-Backup: Bietet 500 GB sicheren Speicherplatz zum Schutz wichtiger Unternehmensdaten vor Verlust durch Diebstahl oder Ransomware.

- Privater Browser: Erhöht die Online-Privatsphäre und Sicherheit durch ein anpassbares Surferlebnis.

- Passwortmanager: Stellt verschlüsselte Tresore für die sichere Verwaltung von Zugangsdaten und sensiblen Informationen bereit.

- Software-Updater: Hält Ihre Software auf dem neuesten Stand, um Sicherheitslücken zu schließen und optimalen Schutz zu gewährleisten.

Norton-Integrationen

Norton listet derzeit keine nativen Integrationen auf.

Pros and Cons

Pros:

- Umfassende Sicherheitsfunktionen inklusive VPN und Passwortmanager

- Regelmäßige Updates für den Schutz vor neuen Bedrohungen

- Starker Malware-Schutz mit hoher Erkennungsrate

Cons:

- Häufige Aufforderungen zu Upgrades und Zusatzfunktionen

- Kann ressourcenintensiv sein und Geräte verlangsamen

Am besten für fortschrittlichen Bedrohungsschutz geeignet

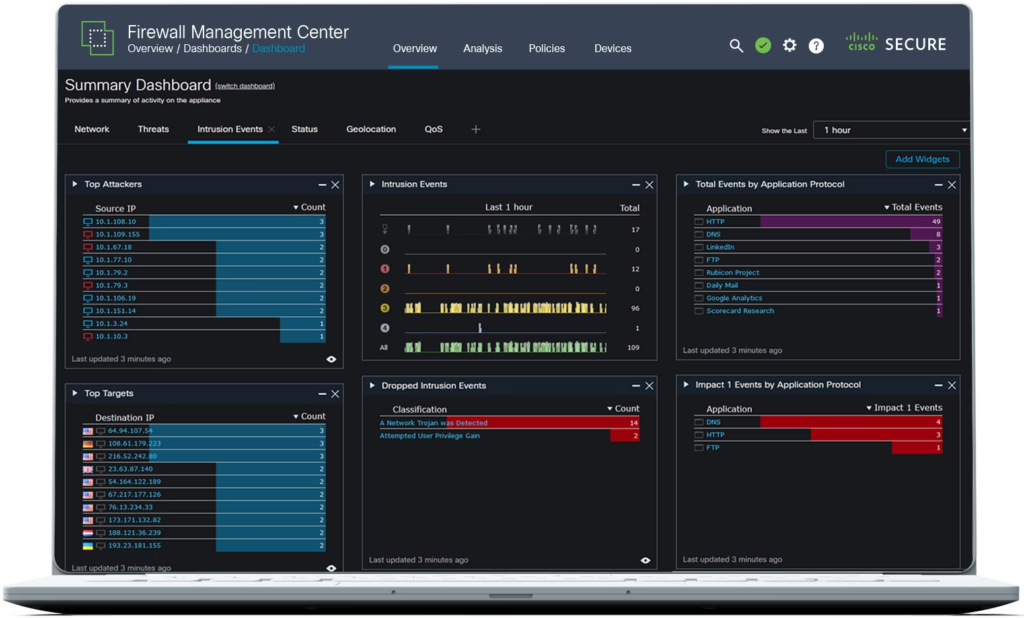

Cisco Secure Firewall Threat Defense Virtual ist eine umfassende Lösung, die entwickelt wurde, um Organisationen vor Cyber-Bedrohungen zu schützen. Diese virtuelle Firewall bietet einen mehrschichtigen Schutz gegen ausgeklügelte Angriffe und bestätigt ihre Position als die beste Wahl für fortschrittlichen Bedrohungsschutz.

Warum ich mich für Cisco Secure Firewall Threat Defense Virtual entschieden habe: Nach sorgfältiger Bewertung mehrerer Optionen auf dem Markt habe ich mich für Cisco Secure Firewall Threat Defense Virtual entschieden. Die fortschrittlichen Fähigkeiten dieses Tools und Ciscos Ruf im Bereich der Cybersicherheit waren ausschlaggebend für die Aufnahme in die Liste und machen es zur besten Wahl für Unternehmen, die Wert auf erstklassigen Schutz vor komplexen Angriffen legen.

Herausragende Funktionen & Integrationen:

Zu den wichtigsten Funktionen dieses Tools gehören Deep Packet Inspection, Intrusion Prevention System und Geo-Filtering-Funktionen. Cisco Secure Firewall Threat Defense Virtual lässt sich in Ciscos Sicherheitsökosystem und Drittanbieter-Bedrohungsinformationsplattformen integrieren, um maximalen Schutz zu gewährleisten.

Pros and Cons

Pros:

- Umfassender, mehrschichtiger Schutz gegen eine Vielzahl von Cyber-Bedrohungen und Betrugsversuchen

- Gute Integration mit anderen Cisco-Sicherheitsprodukten und Drittanbieter-Plattformen

- Echtzeit-Updates zu Bedrohungsinformationen

Cons:

- Für eine optimale Konfiguration sind möglicherweise Fachkräfte erforderlich

- Integration mit Produkten außerhalb des Cisco-Ökosystems kann zu Verlangsamungen führen

- Möglicherweise hohe Kosten für kleinere Unternehmen aufgrund des Markenaufschlags.

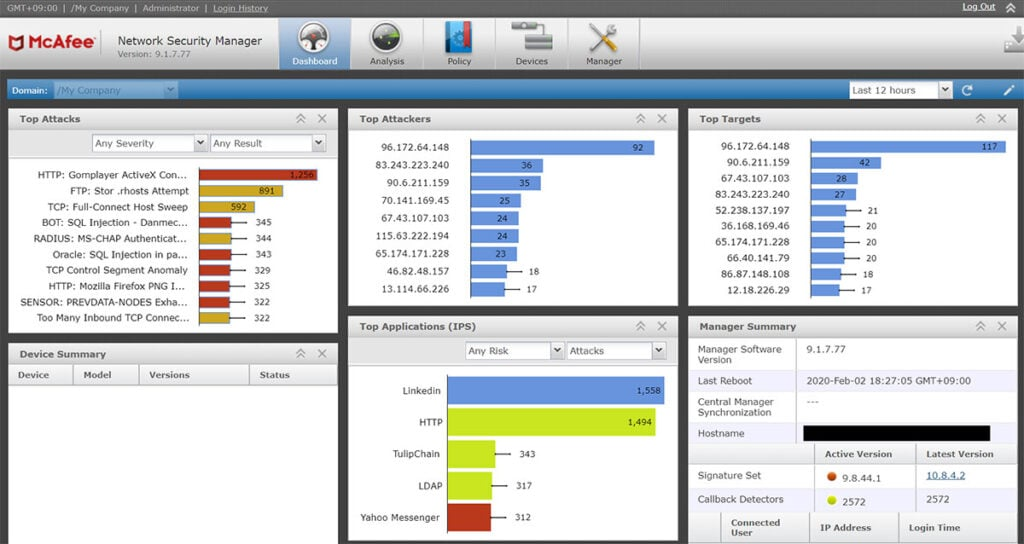

Am besten geeignet für integrierte Eindringungsprävention

McAfee Virtual Network Security Platform bietet eine umfassende Sicherheitslösung, die sowohl Erkennung als auch Prävention gegen Cyber-Bedrohungen in virtuellen Umgebungen gewährleistet.

Warum ich mich für die McAfee Virtual Network Security Platform entschieden habe: Bei meiner Auswahl einer zuverlässigen Netzwerksicherheitsplattform hat sich die Lösung von McAfee als Spitzenreiter erwiesen, da sie einen ganzheitlichen Ansatz zur Eindringungserkennung verfolgt. Ich bin überzeugt, dass sie am besten für integrierte Eindringungsprävention geeignet ist, da sie proaktive Gegenmaßnahmen gegen potenzielle Verstöße in den Fokus stellt.

Herausragende Funktionen & Integrationen:

Zu den wichtigsten Funktionen der McAfee Virtual Network Security Platform zählen Bedrohungsintelligenz in Echtzeit, fortschrittliche Malware-Erkennung und Verhaltensanalysen. In puncto Integration arbeitet die Plattform nahtlos mit der McAfee-Sicherheits-Suite zusammen, wodurch ihre Leistungsfähigkeit gesteigert wird. Zudem ist sie von Haus aus mit diversen Netzwerküberwachungs- und Verwaltungstools von Drittanbietern kompatibel.

Pros and Cons

Pros:

- Bedrohungsintelligenz in Echtzeit gewährleistet stets aktuelle Verteidigungsmechanismen

- Fortschrittliche Malware-Erkennung kann selbst die neuesten Bedrohungen identifizieren und neutralisieren

- Verhaltensanalysen helfen, potenzielle Bedrohungsvektoren vorherzusehen und proaktiv zu unterbinden

Cons:

- Könnte für Benutzer, die nicht mit dem McAfee-Ökosystem vertraut sind, eine Herausforderung darstellen

- Die Bereitstellung in sehr großen Netzwerken könnte beträchtliche Ressourcen erfordern

- Möglicherweise höhere Kosten im Vergleich zu einfacheren Sicherheitslösungen.

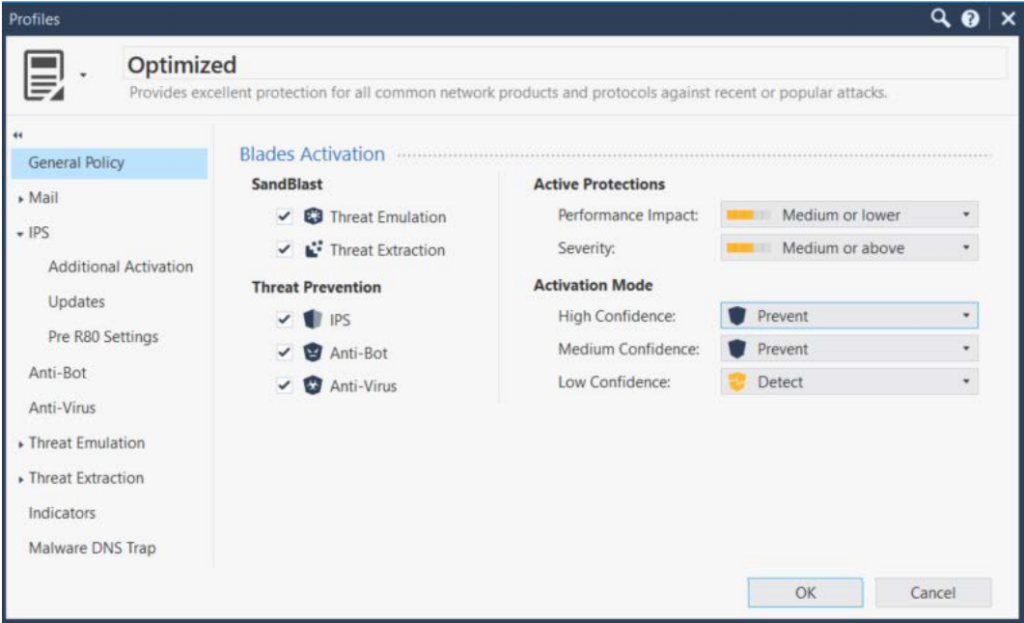

Check Point IPS ist ein mehrschichtiges Sicherheitssystem, das Netzwerke vor fortschrittlichen Bedrohungen und Angriffen schützt. Sein umfassender Ansatz zielt auf Schwachstellen in verschiedenen Phasen ab und bietet so einen effektiven Schutz.

Warum ich Check Point IPS ausgewählt habe: Check Point IPS hat sich durch seinen etablierten Ruf im Sicherheitsbereich als bemerkenswerter Kandidat hervorgetan. Sein Bekenntnis zum mehrschichtigen Verteidigungsmodell hebt es hervor, da potenzielle Lücken abgedeckt werden, die bei einlagigen Systemen übersehen werden könnten.

Herausragende Funktionen & Integrationen:

Check Point IPS ist bekannt für seine Bedrohungsintelligenz-Fähigkeiten, die eine zeitnahe Identifizierung und Eindämmung von Risiken ermöglichen. Zudem erlaubt das System eine feingranulare Steuerung der Sicherheitsrichtlinien, wodurch es sehr anpassungsfähig ist. In puncto Integration arbeitet es mit der breiteren Check Point Software-Suite zusammen und ermöglicht so ein vernetztes Sicherheitsökosystem.

Pros and Cons

Pros:

- Fähigkeiten zur Bedrohungsintelligenz bieten einen proaktiven Schutz vor Schwachstellen

- Feinkörnige Steuerung von Richtlinien garantiert maßgeschneiderte Sicherheitsmaßnahmen

- Umfassende Integration innerhalb des Check Point-Ökosystems stärkt die gesamte Verteidigung

Cons:

- Für Neueinsteiger möglicherweise mit einer steileren Lernkurve verbunden

- Kann für kleinere Netzwerk-Infrastrukturen ressourcenintensiv sein

- Gelegentliche Fehlalarme erfordern manuelle Überwachung.

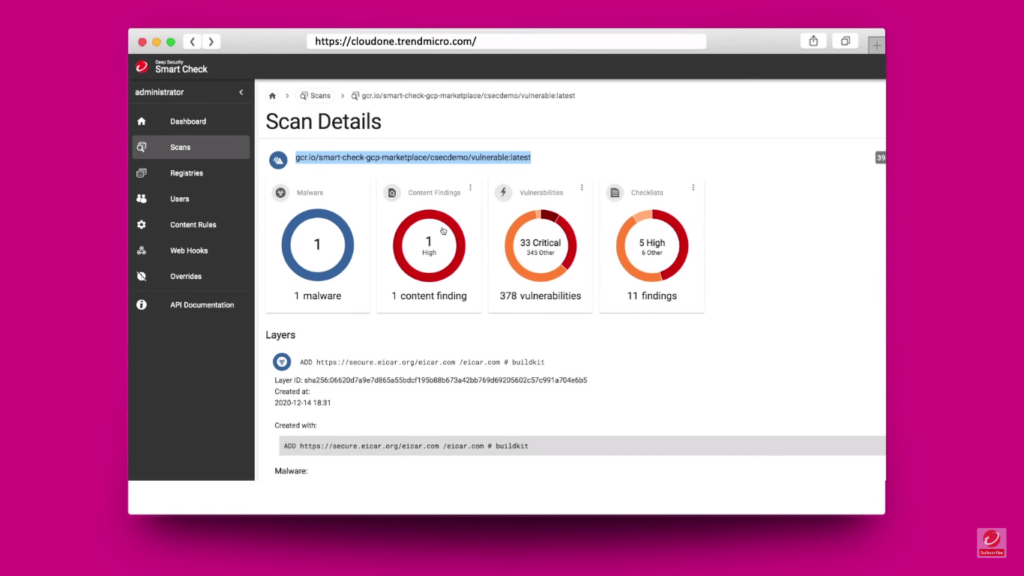

Trend Micro Hybrid Cloud Security bietet eine zuverlässige Lösung zum Schutz von Anwendungen und Daten in hybriden Cloud-Umgebungen. Sie wird besonders für diejenigen empfohlen, die in hybriden Cloud-Kontexten arbeiten.

Warum ich mich für Trend Micro Hybrid Cloud Security entschieden habe: Bei der Auswahl der Tools für diese Liste hat mich Trend Micro Hybrid Cloud Security vor allem aufgrund seines speziellen Schwerpunkts auf hybride Cloud-Umgebungen überzeugt. Ich halte dieses Tool für besonders geeignet, hybride Cloud-Systeme abzusichern, die von Natur aus komplex sind und spezielle Herausforderungen mit sich bringen.

Hervorstechende Funktionen & Integrationen:

Die Lösung von Trend Micro glänzt mit ihrer Deep Security-Funktion, die ein umfassendes Spektrum an Möglichkeiten wie Eindringungserkennung und Schwachstellenschutz bietet. Dank integrierter Automatisierung wird zudem der manuelle Aufwand reduziert, was zu reibungsloseren Sicherheitsabläufen führt. Besonders hervorzuheben ist auch die effektive Integration der Plattform mit wichtigen Cloud-Dienstanbietern wie AWS, Azure und Google Cloud, wodurch sichergestellt wird, dass die Sicherheitsmaßnahmen optimal mit den Cloud-Infrastrukturen harmonieren.

Pros and Cons

Pros:

- Spezialisierter Fokus auf die Besonderheiten der hybriden Cloud-Sicherheit

- Die Deep Security-Funktion bietet eine umfassende Auswahl an Schutzmechanismen

- Integrationen mit großen Cloud-Anbietern ermöglichen effektive Sicherheitsoperationen

Cons:

- Unternehmen ohne hybride Umgebungen könnten einige Funktionen als überflüssig empfinden

- Die Lernkurve ist möglicherweise steil für Personen ohne Erfahrung mit Cloud-spezifischen Bedrohungen

- Eine mögliche Überautomatisierung könnte für manche Nutzer die Transparenz verringern

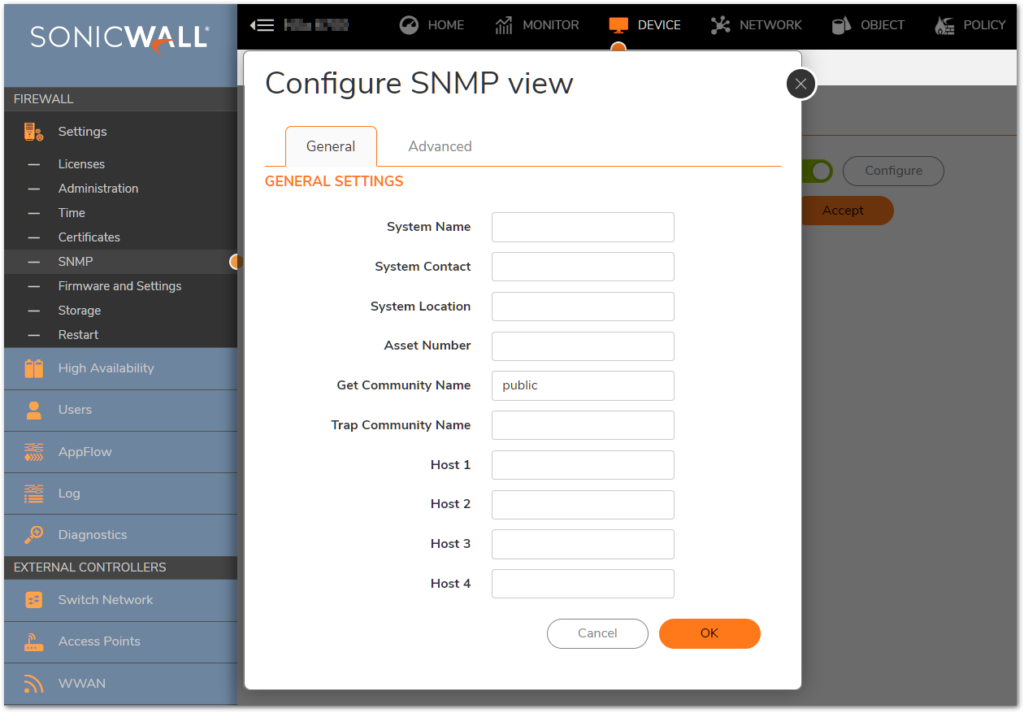

SonicWall bietet ein umfassendes Set an Sicherheitslösungen, das darauf ausgelegt ist, Organisationen vor einer Vielzahl von Cyber-Bedrohungen zu schützen. Die Hauptstärke liegt in der Bereitstellung sofortiger Warnmeldungen bei potenziellen Sicherheitsverletzungen, was SonicWall zur ersten Wahl für alle macht, die Echtzeit-Erkennung von Sicherheitsverstößen priorisieren.

Warum ich SonicWall gewählt habe: Bei der Auswahl einer Sicherheitslösung für diese Liste stach SonicWall durch seine bewährte Erfolgsbilanz und die speziell auf die Erkennung von Sicherheitsverletzungen zugeschnittenen Funktionen hervor. SonicWall eignet sich am besten für die Echtzeit-Erkennung von Sicherheitsverstößen dank seines schnellen Reaktionsmechanismus und seiner detaillierten Bedrohungsanalyse.

Herausragende Funktionen & Integrationen:

Zu den bemerkenswertesten Funktionen von SonicWall zählen der fortschrittliche Bedrohungsschutz, das Eindringungsschutzsystem und die Hochgeschwindigkeits-SSL-Inspektion. In Sachen Integration kann SonicWall mit verschiedenen Netzwerküberwachungstools zusammenarbeiten, und der Capture Advanced Threat Protection (ATP) Service gewährleistet die Kompatibilität mit einer Vielzahl von Threat-Intelligence-Plattformen.

Pros and Cons

Pros:

- Fortschrittlicher Bedrohungsschutz bietet einen mehrschichtigen Verteidigungsmechanismus

- Das Eindringungsschutzsystem hilft, potenzielle Angriffe abzuwehren

- Hochgeschwindigkeits-SSL-Inspektion ermöglicht sichere Datenübertragung ohne Geschwindigkeitseinbußen

Cons:

- Die Benutzeroberfläche kann für neue Anwender komplex sein

- Bestimmte Funktionen erfordern möglicherweise spezielle Schulungen für die vollständige Nutzung

- Mögliche Kostenbedenken für kleinere Unternehmen aufgrund des umfassenden Funktionsumfangs.

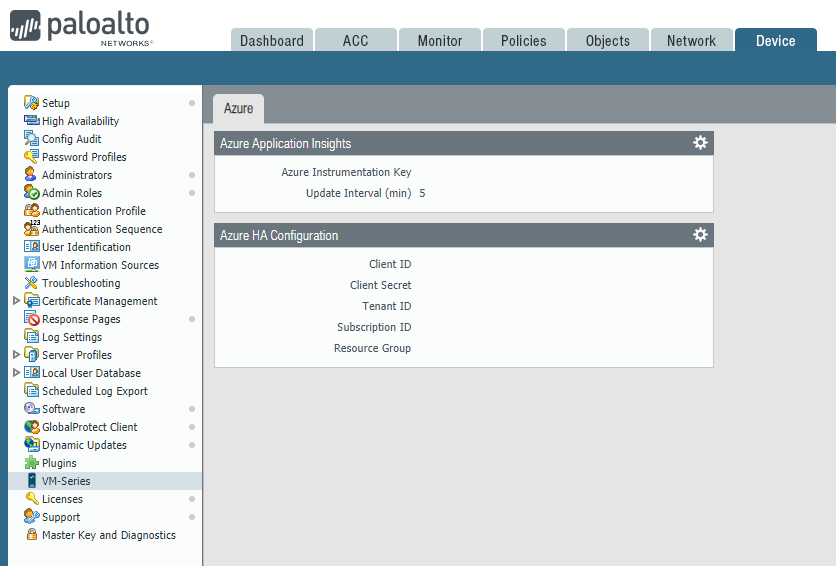

Palo Alto VM-Series ist speziell darauf ausgelegt, virtualisierte Umgebungen vor potenziellen Sicherheitsbedrohungen zu schützen. Mit einem Fokus auf die Besonderheiten virtueller Netzwerke bietet es einen rigorosen Schutz und ist besonders dafür geeignet, die Sicherheit von virtualisierten Netzwerken zu gewährleisten.

Warum ich mich für Palo Alto VM-Series entschieden habe: Nach einer gründlichen Prüfung verschiedener Cybersicherheitstools hat sich die Palo Alto VM-Series als überzeugende Wahl herausgestellt. Ihr konsequenter Fokus auf den Schutz von virtualisierten Netzwerken, statt eines universellen Ansatzes, hebt sie deutlich hervor. Aufgrund dieser Spezialisierung bin ich überzeugt, dass die Palo Alto VM-Series die 'Beste für die Sicherheit virtualisierter Netzwerke' ist und sich an Organisationen richtet, die stark auf virtuelle Infrastrukturen setzen.

Herausragende Funktionen & Integrationen:

Palo Alto VM-Series überzeugt mit seiner Threat Prevention Engine, die Bedrohungen in virtuellen Umgebungen erkennt und stoppt. Außerdem bietet die WildFire-Funktion cloudbasiertes Malware-Analysen. Was Integrationen betrifft, so fügt sich die VM-Series nahtlos in die großen Cloud-Anbieter wie AWS, Azure und Google Cloud ein und sorgt dafür, dass der Schutz unabhängig von der jeweiligen virtuellen Umgebung konsistent bleibt.

Pros and Cons

Pros:

- Gezielte Bedrohungsprävention für virtualisierte Umgebungen

- Integration mit großen Cloud-Anbietern gewährleistet breite Kompatibilität

- WildFire bietet eine zusätzliche Schicht der Malware-Analyse und -Prävention

Cons:

- Für Nutzer, die neu bei Palo Alto Networks sind, könnte die Einarbeitung anspruchsvoller sein

- Vorwiegend auf virtuelle Umgebungen ausgerichtet, was für hybride Umgebungen evtl. nicht optimal ist

- Mögliche Zusatzkosten durch fortgeschrittene Features

Weitere Internet-Sicherheitssoftware

Nachstehend finden Sie eine Liste zusätzlicher Internet-Sicherheitssoftware, die ich in die engere Wahl gezogen, aber nicht in die Top 10 aufgenommen habe. Es lohnt sich definitiv, einen Blick darauf zu werfen.

- CyCognito

Am besten für skalierbares Exposure-Management geeignet

- Blumira Automated Detection & Response

Am besten für eine schnelle Reaktion auf Sicherheitsvorfälle

- AirMagnet Enterprise

Am besten zur Fehlerbehebung in drahtlosen Netzwerken geeignet

- ThreatBlockr

Am besten für adaptive Bedrohungsabwehr geeignet

Auswahlkriterien für Internet-Sicherheitssoftware

Bei der Auswahl der besten Internet-Sicherheitssoftware für diese Liste habe ich häufige Käuferbedürfnisse und -probleme wie Malware-Schutz und Benutzerfreundlichkeit berücksichtigt. Außerdem habe ich folgenden Rahmen verwendet, um meine Bewertung strukturiert und fair zu gestalten:

Kernfunktionen (25 % der Gesamtbewertung)

Für die Aufnahme in diese Liste musste jede Lösung folgende gängige Anwendungsfälle abdecken:

- Schutz vor Malware und Viren

- Echtzeit-Erkennung von Bedrohungen

- Bereitstellung von Firewall-Schutz

- Ermöglichung von sicherem Surfen

- Regelmäßige System-Scans durchführen

Zusätzliche herausragende Funktionen (25 % der Gesamtbewertung)

Um die Auswahl weiter einzuschränken, habe ich auch nach einzigartigen Merkmalen gesucht, wie zum Beispiel:

- Erweiterter Ransomware-Schutz

- Integrierte VPN-Dienste

- Kompatibilität für mehrere Geräte

- Cloud-basierte Verwaltungsoberfläche

- Anpassbare Sicherheitseinstellungen

Benutzerfreundlichkeit (10 % der Gesamtbewertung)

Um die Nutzbarkeit jedes Systems einzuschätzen, habe ich Folgendes berücksichtigt:

- Intuitive Benutzeroberfläche

- Einfache Navigation

- Anpassbares Dashboard

- Reaktionsschnelles Design

- Klare Beschriftungen und Anleitungen

Onboarding (10 % der Gesamtbewertung)

Um die Onboarding-Erfahrung jeder Plattform zu bewerten, habe ich Folgendes berücksichtigt:

- Verfügbarkeit von Schulungsvideos

- Interaktive Produkttouren

- Zugriff auf Vorlagen

- Unterstützende Chatbots

- Regelmäßige Webinare

Kundensupport (10 % der Gesamtbewertung)

Um die Kundensupport-Dienste der jeweiligen Softwareanbieter zu beurteilen, habe ich Folgendes berücksichtigt:

- 24/7 Erreichbarkeit

- Multikanal-Supportmöglichkeiten

- Umfassende Wissensdatenbank

- Reaktionszeit

- Qualität der Unterstützung

Preis-Leistungs-Verhältnis (10 % der Gesamtbewertung)

Um das Preis-Leistungs-Verhältnis jeder Plattform zu bewerten, habe ich Folgendes berücksichtigt:

- Wettbewerbsfähige Preise

- Flexible Abonnementpläne

- Umfang der enthaltenen Funktionen

- Verfügbarkeit von kostenlosen Testversionen

- Rabatte für Langzeitverträge

Kundenbewertungen (10 % der Gesamtbewertung)

Um einen Eindruck von der allgemeinen Kundenzufriedenheit zu gewinnen, habe ich bei der Auswertung der Kundenbewertungen Folgendes berücksichtigt:

- Gesamte Zufriedenheitsbewertungen

- Feedback zur Zuverlässigkeit

- Kommentare zur Benutzerfreundlichkeit

- Meinungen zum Kundensupport

- Wahrnehmung des Preis-Leistungs-Verhältnisses

Wie wählt man Internet-Sicherheitssoftware aus?

Es ist leicht, sich in langen Funktionslisten und komplexen Preisstrukturen zu verlieren. Damit Sie bei der Auswahl Ihrer Software den Fokus behalten, finden Sie hier eine Checkliste mit wichtigen Faktoren:

| Faktor | Was zu beachten ist |

|---|---|

| Skalierbarkeit | Kann die Software mit Ihrem Team wachsen? Berücksichtigen Sie zukünftiges Wachstum, die Anzahl der Geräte und ob das Tool auch bei steigendem Datenvolumen leistungsfähig bleibt. |

| Integrationen | Funktioniert es gut mit Ihren bestehenden Systemen? Suchen Sie nach Kompatibilität mit anderer Software, die Sie verwenden, um Datensilos und manuelle Umgehungslösungen zu vermeiden. |

| Anpassbarkeit | Können Sie das Tool auf Ihre Bedürfnisse zuschneiden? Prüfen Sie, ob Sie Einstellungen, Dashboards und Benachrichtigungen an Ihre Arbeitsabläufe anpassen können. |

| Benutzerfreundlichkeit | Ist die Benutzeroberfläche für Ihr Team intuitiv? Achten Sie darauf, dass nur eine minimale Schulung nötig ist und das Design eine schnelle Einführung ermöglicht. |

| Implementierung & Onboarding | Wie reibungslos läuft der Einrichtungsprozess ab? Bewerten Sie den Zeit- und Ressourcenaufwand bei der Migration und prüfen Sie, ob Schulungsmaterialien wie Videos oder Anleitungen verfügbar sind. |

| Kosten | Passen die Preise zu Ihrem Budget? Vergleichen Sie die Kosten mit dem Funktionsumfang und prüfen Sie versteckte Gebühren oder langfristige Vertragsbindungen. |

| Sicherheitsvorkehrungen | Welche Schutzmechanismen sind vorhanden? Stellen Sie sicher, dass die Software Ihren Sicherheitsanforderungen entspricht, einschließlich Verschlüsselung und Möglichkeiten zur Bedrohungserkennung. |

| Compliance-Anforderungen | Erfüllt sie branchenspezifische Vorschriften? Prüfen Sie, ob das Tool im Einklang mit relevanten Gesetzen und Standards wie DSGVO oder HIPAA steht, um rechtliche Probleme zu vermeiden. |

Was ist Internet-Sicherheitssoftware?

Internet-Sicherheitssoftware ist eine Programmsuite, die entwickelt wurde, um Computer und Online-Aktivitäten der Nutzer vor Bedrohungen aus dem Darknet zu schützen und erfordert oft umfassende Lösungen zum Bedrohungsmanagement. Typischerweise beinhaltet sie zusätzliche Funktionen wie Virenerkennung, Firewall und Anti-Phishing und spielt eine entscheidende Rolle beim Schutz vor einer Vielzahl von Cyberangriffen.

Funktionen

Achten Sie bei der Auswahl von Internet-Sicherheitssoftware auf folgende Schlüsselfunktionen:

- Malware-Schutz: Erkennt und entfernt schadhafte Software, um Ihr System vor Bedrohungen zu schützen.

- Firewall-Software: Überwacht ein- und ausgehenden Netzwerkverkehr, um unbefugten Zugriff zu blockieren.

- Sicheres Surfen: Gewährleistet eine sichere Internetnutzung, indem vor verdächtigen Websites und Phishing-Versuchen gewarnt wird.

- Bedrohungserkennung in Echtzeit: Bietet sofortige Warnungen und Reaktionen auf neue Sicherheitsrisiken für einen zeitnahen Schutz.

- VPN-Dienste: Verschlüsselt Internetverbindungen, um Ihre Privatsphäre zu schützen und Ihre Online-Aktivitäten anonym zu halten.

- Anpassbare Sicherheitseinstellungen: Ermöglicht Anpassungen, um individuellen Sicherheitsanforderungen und Vorlieben gerecht zu werden.

- Kompatibilität mit mehreren Geräten: Schützt mehrere Geräte mit einem einzigen Abonnement – ideal für Teams und Familien.

- Cloud-basierte Verwaltungsoberfläche: Bietet zentralisierte Steuerung und Updates für alle verbundenen Geräte aus der Ferne.

- Ransomware-Schutz: Schützt vor Angriffen, die Daten verschlüsseln und Lösegeld für die Freigabe verlangen.

- Benutzerfreundliche Oberfläche: Sichert eine einfache Bedienung durch intuitives Design und reduziert die Einarbeitungszeit für neue Nutzer.

Vorteile

Die Implementierung von Internetsicherheitssoftware zusammen mit verwalteten Firewall-Diensten bietet zahlreiche Vorteile für Ihr Team und Ihr Unternehmen. Auf diese Vorzüge können Sie sich freuen:

- Datenschutz: Schützt sensible Informationen vor Cyber-Bedrohungen wie Malware und Phishing.

- Wahrung der Privatsphäre: Gewährleistet private Online-Aktivitäten durch Funktionen wie VPN-Dienste.

- Bedrohungserkennung: Bietet Warnungen in Echtzeit, um potenzielle Sicherheitsvorfälle schnell zu erkennen und zu beheben.

- Zugangskontrolle: Steuert und beschränkt unbefugte Zugriffe mithilfe von Firewalleinstellungen.

- Kosteneinsparungen: Reduziert potenzielle finanzielle Verluste durch Datenverstöße und Ransomware-Angriffe.

- Steigerung der Produktivität: Minimiert Störungen, indem Systeme frei von schädlicher Software gehalten werden.

- Benutzersicherheit: Stärkt das Vertrauen der Mitarbeitenden durch sicheres Surfen und eine geschützte digitale Umgebung.

Kosten & Preise

Die Auswahl einer Internetsicherheitssoftware erfordert ein Verständnis der verschiedenen verfügbaren Preismodelle und Pläne. Die Kosten variieren je nach Funktionen, Teamgröße, Zusatzoptionen und mehr. Die folgende Tabelle fasst verbreitete Tarife, deren durchschnittliche Preise und typische Merkmale von Internetsicherheitslösungen zusammen:

Vergleichstabelle für Internetsicherheitssoftware

| Tariftyp | Durchschnittspreis | Gängige Merkmale |

|---|---|---|

| Kostenloser Tarif | $0 | Basisschutz vor Malware, eingeschränkte Gerätekompatibilität und grundlegende Firewalleinstellungen. |

| Persönlicher Tarif | $5-$25/user/month | Malware-Schutz, sicheres Surfen und Basis-VPN-Dienste. |

| Business-Tarif | $30-$60/user/month | Erweiterte Bedrohungserkennung, Unterstützung für mehrere Geräte und anpassbare Sicherheitseinstellungen. |

| Enterprise-Tarif | $70-$150/user/month | Umfassendes Sicherheitsmanagement, cloudbasierte Verwaltungsoberfläche und erweiterter Ransomware-Schutz. |

Häufig gestellte Fragen zur Internetsicherheitssoftware

Hier finden Sie Antworten auf häufig gestellte Fragen zur Internetsicherheitssoftware:

Was ist besser: Antivirus oder Internetsicherheit?

Internetsicherheitsprogramme sind die bessere Wahl, wenn Sie umfassenderen Online-Schutz wünschen. Sie enthalten Antivirensoftware, bieten aber zusätzlich Tools zum Schutz vor Cyberbedrohungen, die über Malware hinausgehen. Überlegen Sie, welche Funktionen Sie benötigen, um Ihre Daten und Geräte zu schützen.

Wie kann ich Phishing-Angriffe verhindern?

Um Phishing-Angriffe zu verhindern, verwenden Sie Internetsicherheitssoftware mit sicherem Surfen und Bedrohungserkennung in Echtzeit. Schulen Sie Ihr Team dazu, verdächtige E-Mails und Webseiten zu erkennen, und setzen Sie Tools ein, die schädliche Links blockieren. Regelmäßige Updates und Aufmerksamkeit sind entscheidend für Ihre Sicherheit.

Kann Internetsicherheitssoftware meinen Computer verlangsamen?

Einige Internetsicherheitsprogramme können die Leistung des Computers beeinflussen. Wählen Sie Lösungen, die bekannt sind für niedrige Systembelastung, wie ESET oder Webroot, welche so konzipiert sind, effizient zu laufen, ohne Ihr Gerät zu verlangsamen. Testen Sie verschiedene Optionen, um die passende Lösung zu finden.

Reicht ein kostenloses Internetsicherheitsprogramm aus?

Kostenlose Internetsicherheitsprogramme bieten grundlegenden Schutz, fehlen jedoch oft erweiterte Funktionen wie Echtzeit-Bedrohungserkennung und VPN-Dienste. Ziehen Sie eine kostenpflichtige Version in Betracht, wenn Sie einen umfassenderen Schutz für Ihr Unternehmen oder Ihre privaten Daten benötigen.

Wie geht es weiter:

Wenn Sie gerade Internetsicherheitssoftware recherchieren, kontaktieren Sie kostenlos einen SoftwareSelect-Berater für Empfehlungen.

Sie füllen ein Formular aus und führen ein kurzes Gespräch, in dem Ihre Anforderungen genau geklärt werden. Danach erhalten Sie eine Auswahl an geeigneter Software zur Prüfung. Auf Wunsch unterstützen die Berater Sie auch im gesamten Kaufprozess – einschließlich Preisverhandlungen.