10 Beste Digital-Forensics-Software

Beim Navigieren durch die komplexe Welt der Computerforensik habe ich erkannt, welche unschätzbare Rolle Digital-Forensics-Software spielt. Durch das Durchforsten digitaler Beweise dient sie als wertvoller Schutzschild gegen Malware, sichert die Integrität von Betriebssystemen und stärkt unsere allgemeine Cybersicherheitslage. Stellen Sie sich ein Tool vor, das digitale Daten extrahiert und analysiert – und so inmitten des Chaos ein klareres Bild präsentiert.

Diese Software schützt nicht nur Ihre digitalen Werte, sondern erleichtert auch die oft schwierigen Herausforderungen bei der Aufdeckung bösartiger Aktivitäten und der Sicherung sensibler Daten. Sie ist ein unverzichtbares Werkzeug für alle, die sich in das weite Feld digitaler Ermittlungen wagen.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Zusammenfassung: Beste Digital-Forensics-Software

Diese Vergleichstabelle fasst die Preisdaten meiner Top-Auswahl an Digital-Forensics-Softwares zusammen, um Ihnen bei der Auswahl der besten Lösung für Ihr Budget und Ihre geschäftlichen Anforderungen zu helfen.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten für plattformübergreifende Datenkorrelationen | 15-tägige kostenlose Testversion | Preise auf Anfrage | Website | |

| 2 | Am besten für Echtzeit-Netzwerkaktivitäten-Einblicke | Not available | Preise auf Anfrage. | Website | |

| 3 | Am besten für Sicherheitsereignis- und Log-Management | Kostenlose Demo verfügbar | Preise auf Anfrage. | Website | |

| 4 | Am besten für Domain- und DNS-basierte Recherche | Not available | Preise auf Anfrage. | Website | |

| 5 | Am besten geeignet für umfassende digitale Ermittlungen | Not available | Preise auf Anfrage. | Website | |

| 6 | Am besten zur Identifizierung großangelegter Angriffskampagnen | Not available | Preise auf Anfrage. | Website | |

| 7 | Am besten geeignet für fortschrittliche Datenwiederherstellung | Not available | Preise auf Anfrage. | Website | |

| 8 | Am besten für die Vor-Ort-Extraktion von Mobilgerätedaten geeignet | Not available | Preise auf Anfrage. | Website | |

| 9 | Am besten für die Wiederherstellung von Beweismitteln aus mobilen und Cloud-Quellen geeignet | Not available | Preise auf Anfrage. | Website | |

| 10 | Am besten zur Extraktion digitaler Artefakte geeignet | Not available | Preis auf Anfrage. | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Digitale Forensik-Software: Bewertungen

Unten finden Sie meine ausführlichen Zusammenfassungen der besten Digital-Forensics-Software, die es auf meine Shortlist geschafft haben. Meine Bewertungen bieten einen detaillierten Überblick über die wichtigsten Funktionen, Vorteile & Nachteile, Integrationen und ideale Anwendungsfälle jeder Lösung, um Ihnen die passende Auswahl zu erleichtern.

Oxygen Forensics ist eine digitale Forensik-Plattform, die Datenerhebung, -extraktion und -analyse über mobile Geräte, Computer, Cloud-Dienste und IoT-Quellen hinweg verarbeitet, mit Tools für Zeitachsenanalyse, Malware-Erkennung, Passwortwiederherstellung und eDiscovery.

Für wen eignet sich Oxygen Forensics am besten?

Oxygen Forensics ist ideal für Strafverfolgungsbehörden, Regierungsuntersucher und Unternehmenssicherheitsteams, die tiefgehende forensische Analysen über eine Vielzahl von Geräten und Datenquellen benötigen.

Warum ich Oxygen Forensics ausgewählt habe

Ich habe Oxygen Forensics als eines der besten ausgewählt, weil es plattformübergreifende Datenkorrelationen in einer einzigen Untersuchung hervorragend bewältigt. Mein Team kann Daten von Mobilgeräten, Computern, Cloud-Diensten und IoT-Quellen abrufen und anschließend eine Zeitachsen- sowie Link-Analyse über alle zusammen durchführen. Das bedeutet, wenn die Handyaktivitäten eines Verdächtigen, Cloud-Speicher und Laptop-Artefakte zu einer einzigen Geschichte verbunden werden müssen, muss ich keine separaten Exporte zusammenfügen. Die Fähigkeit, mehr als 900 Apps auszuwerten und Drittanbieter-Extraktionen in diese einheitliche Ansicht zu importieren, macht die Korrelation im großen Maßstab möglich.

Wichtige Funktionen von Oxygen Forensics

- Kartierungs- und Ortungsdienste: Standortdaten von Geräten auf dynamischen Karten visualisieren und analysieren, mit Exportmöglichkeiten für Berichte.

- Medienprüfung: Fotos, Videos und andere Mediendateien, die während einer Untersuchung extrahiert wurden, in einer eigenen Überprüfungsoberfläche sichten und kategorisieren.

- eDiscovery-Export: Export von elektronisch gespeicherten Informationen (ESI) in branchenüblichen Formaten zur Verwendung in Gerichtsverfahren oder nachgelagerten Überprüfungsplattformen.

- Schlüsselnachweis-Markierung: Bestimmte Beweisstücke innerhalb eines Falls markieren, taggen und kommentieren, um sie für die Überprüfung oder Zusammenarbeit zu kennzeichnen.

Oxygen Forensics Integrationen

Oxygen Forensics importiert und analysiert Extraktionen aus forensischen Tools von Drittanbietern, einschließlich Cellebrite UFED- und MSAB XRY-Dateiformaten, und bietet eine direkte Schnittstelle zu Relativity, um extrahierte Daten in eDiscovery-Review-Workflows zu exportieren. API- und Zapier-Support sind nicht klar dokumentiert.

Pros and Cons

Pros:

- Entschlüsselt verschlüsselte Messenger-Apps wie Signal

- Unterstützt mehrere gleichzeitige Gerätextraktionen

- Analysiert Kryptowährung und KI-Chat-Artefakte

Cons:

- Begrenzte Computerforensik im Vergleich zu mobilen Geräten

- Lizenzkosten sind recht hoch

ExtraHop ist ein herausragendes Tool, das umfassende Überwachung und Einblicke in Echtzeit-Netzwerkaktivitäten bietet. Mit seiner fortschrittlichen grafischen Oberfläche vereinfacht es die komplexe Aufgabe, Netzwerkabweichungen zu verfolgen, und beweist, dass es sich besonders gut für Echtzeit-Einblicke in Netzwerkaktivitäten eignet.

Warum ich ExtraHop gewählt habe:

Bei der Auswahl von Tools stehen für mich die Bedürfnisse der Nutzer immer an erster Stelle. Ich habe mich für ExtraHop entschieden wegen der einzigartigen Fähigkeit, Echtzeit-Einblicke über eine benutzerfreundliche grafische Oberfläche zu liefern. Unter den zahlreichen Tools, die ich verglichen habe, hat mich ExtraHop durch den besonderen Fokus auf Live-Netzwerkanalyse überzeugt und ist in meinen Augen zweifellos 'am besten für Echtzeit-Netzwerkaktivitäten-Einblicke' geeignet.

Herausragende Funktionen und Integrationen:

ExtraHop verfügt über eine hochmoderne grafische Oberfläche, die Malware-Analyse möglich und intuitiv macht. Die Plattform ist für verschiedene Systeme, einschließlich macOS, optimiert und somit für eine breite Nutzerschaft zugänglich.

Darüber hinaus sind die Integrationsmöglichkeiten bemerkenswert, besonders in der Zusammenarbeit mit IoT-Plattformen sowie dem Nutzen für Strafverfolgungsbehörden.

Pros and Cons

Pros:

- Die intuitive grafische Oberfläche vereinfacht die Malware-Analyse.

- Breite Kompatibilität einschließlich Unterstützung für macOS.

- Leistungsstarke Integrationen mit IoT-Plattformen und Nutzen für Strafverfolgungsbehörden.

Cons:

- Die anfängliche Einrichtung kann für manche Benutzer komplex sein.

- Fortgeschrittene Funktionen verlangen eine steilere Lernkurve.

- Einige benutzerdefinierte Integrationen können zusätzliche Konfigurationen erfordern.

Am besten für Sicherheitsereignis- und Log-Management

IBM Security QRadar SIEM ist eine robuste Plattform, die entwickelt wurde, um Sicherheitsereignisse und Protokolle aus verschiedenen Quellen zu verwalten und zu analysieren. Ihre Fähigkeit, enorme Mengen an Sicherheitsdaten effektiv zu organisieren und auszuwerten, macht sie zur ersten Wahl für das Log-Management.

Warum ich IBM Security QRadar SIEM ausgewählt habe:

Auf meiner Suche nach den besten Tools stand QRadar immer ganz vorn. Im Vergleich zu anderen Lösungen überzeugte es durch klare Vorteile im Bereich der Verwaltung von Sicherheitsereignissen und Logdaten. Ich habe dieses Tool gewählt, weil es umfassende Funktionen bietet und von Branchenexperten als beste Lösung für Sicherheitsereignisse und Log-Management empfohlen wird.

Herausragende Funktionen und Integrationen:

IBM Security QRadar SIEM brilliert bei der Korrelation unterschiedlichster Datensätze und erkennt potenzielle Sicherheitsbedrohungen, bevor sie eskalieren. Dank fortschrittlicher Analysefunktionen ist eine tiefgehende Untersuchung von Sicherheitsereignissen möglich und Auffälligkeiten werden präzise erkannt. Bei den Integrationen bietet QRadar eine breite Palette an Anbindungen zu Drittanbieter-Sicherheitstools, wodurch die Analysefähigkeiten weiter gestärkt werden.

Pros and Cons

Pros:

- Umfassende Korrelation von Sicherheitsdaten aus verschiedenen Quellen.

- Fortschrittliche Analysefähigkeiten zur Erkennung von Bedrohungen.

- Große Bandbreite an Integrationen mit Drittanbieter-Sicherheitstools.

Cons:

- Kann in der Anfangsphase komplex einzurichten sein.

- Die enorme Datenmenge kann erhebliche Speicherlösungen erforderlich machen.

- Erfordert regelmäßige Anpassungen, um optimal effektiv zu bleiben.

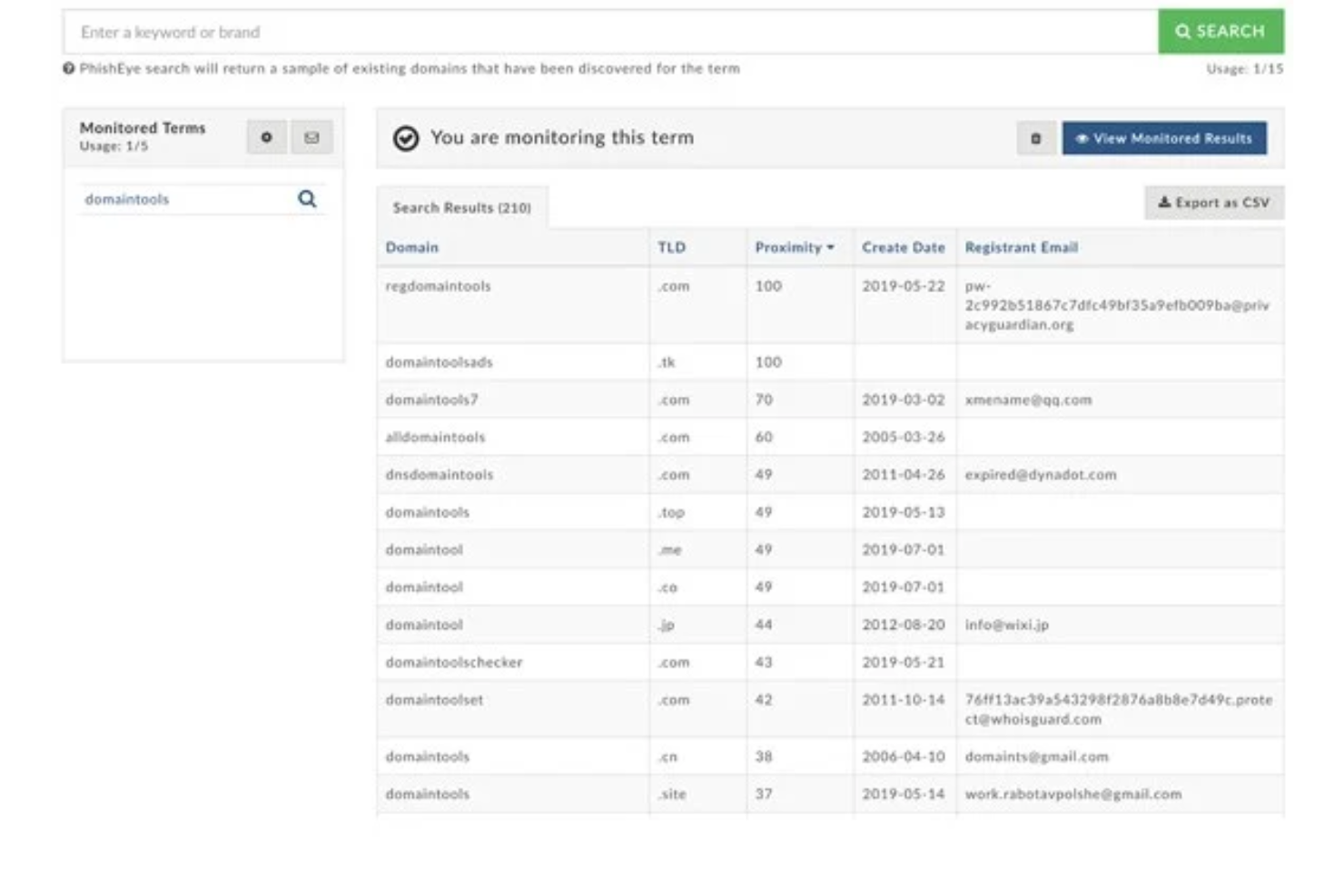

DomainTools ist eine umfassende Plattform, die sich auf die Bereitstellung von Erkenntnissen und Recherchen zu Domainnamen und DNS-Einträgen spezialisiert hat. Sie richtet sich an alle, die tiefgreifende Analysen von domainbezogenen Metadaten benötigen, und ist die erste Anlaufstelle für Einzelpersonen und Organisationen, die sich auf Forschung im Bereich von Domain- und DNS-Daten konzentrieren.

Warum ich DomainTools gewählt habe:

Während meiner Bewertung verschiedener Plattformen wurde schnell klar, dass DomainTools die beste Wahl ist. Diese Entscheidung basierte auf der klaren Fokussierung auf Domain- und DNS-Daten. Die unübertroffene Fähigkeit, Metadaten zu extrahieren und diese auf zugängliche Art darzustellen, war einzigartig – ein entscheidendes Kriterium dafür, warum ich es als 'am besten für Domain- und DNS-basierte Recherche' einstufte.

Hervorstechende Funktionen und Integrationen:

DomainTools ist bekannt für die umfassende Extraktion von Domain-Metadaten. Es dient als leistungsstarkes Netzwerk-Forensik-Tool, mit dem Nutzer Schwachstellen ausfindig machen können, und bietet damit einen Vorsprung in der Cybersecurity-Forschung. Das Tool hat sich als integrationsstark mit einer Vielzahl von Plattformen – einschließlich Android-Systemen – bewährt und sorgt so für eine breite Anwendbarkeit.

Pros and Cons

Pros:

- Tiefgreifende Fähigkeiten zur Extraktion von Domain-Metadaten.

- Starke Netzwerk-Forensik-Funktionen zur Erkennung von Schwachstellen.

- Weite Integration, auch mit Android-Plattformen.

Cons:

- Es kann einige Zeit dauern, sich mit der Vielzahl an Funktionen vertraut zu machen.

- Die Benutzeroberfläche kann für Einsteiger komplex sein.

- Echtzeit-Updates oder Benachrichtigungen erfolgen möglicherweise nicht sofort.

OpenText EnCase Forensic ist ein renommiertes Werkzeug, das Fachleute in die Lage versetzt, umfassende digitale Ermittlungen durchzuführen, indem es Festplatten, Smartphones und eine Vielzahl anderer Geräte untersucht. Anerkannt für seine Fähigkeit, ganzheitliche Untersuchungen zu ermöglichen, gilt es als erste Wahl für umfassende digitale Erkundungsaufgaben.

Warum ich OpenText EnCase Forensic ausgewählt habe:

Auf meiner Reise durch die Auswahl und den Vergleich forensischer Werkzeuge stach EnCase Forensic wegen seiner umfangreichen Möglichkeiten hervor. Ich stellte fest, dass dieses Tool in puncto gründlicher Untersuchungen verschiedenster digitaler Plattformen einen Vorsprung hat. Seine Vielzahl an Funktionen und Kompatibilität mit Geräten macht es eindeutig zum „besten Tool für umfassende digitale Ermittlungen“.

Herausragende Funktionen und Integrationen:

EnCase Forensic verfügt über eine Reihe von Funktionen, mit denen Fachleute sowohl offene als auch proprietäre Systeme tiefgründig untersuchen können. Dieses leistungsstarke Analysetool ist zudem in der Lage, Daten von Smartphones und unterschiedlichen mobilen Geräten zu verarbeiten, sodass eine große Bandbreite elektronischer Beweismittel abgerufen und bewertet werden kann.

Wichtige Integrationen von EnCase Forensic umfassen gängige Betriebssysteme und eine Vielzahl von Dateisystemen, was die Möglichkeit bietet, umfangreiche digitale Beweise zu sammeln.

Pros and Cons

Pros:

- Große Gerätekompatibilität, einschließlich Festplatten und mobiler Geräte.

- Kann sowohl offene als auch proprietäre Plattformen durchsuchen.

- Umfangreiche Integrationen mit gängigen Betriebssystemen.

Cons:

- Die Vielzahl an Funktionen kann für Einsteiger überwältigend sein.

- Die Erstinstallation kann Expertenwissen erfordern.

- Kann im Vergleich zu spezialisierteren forensischen Tools als teuer gelten.

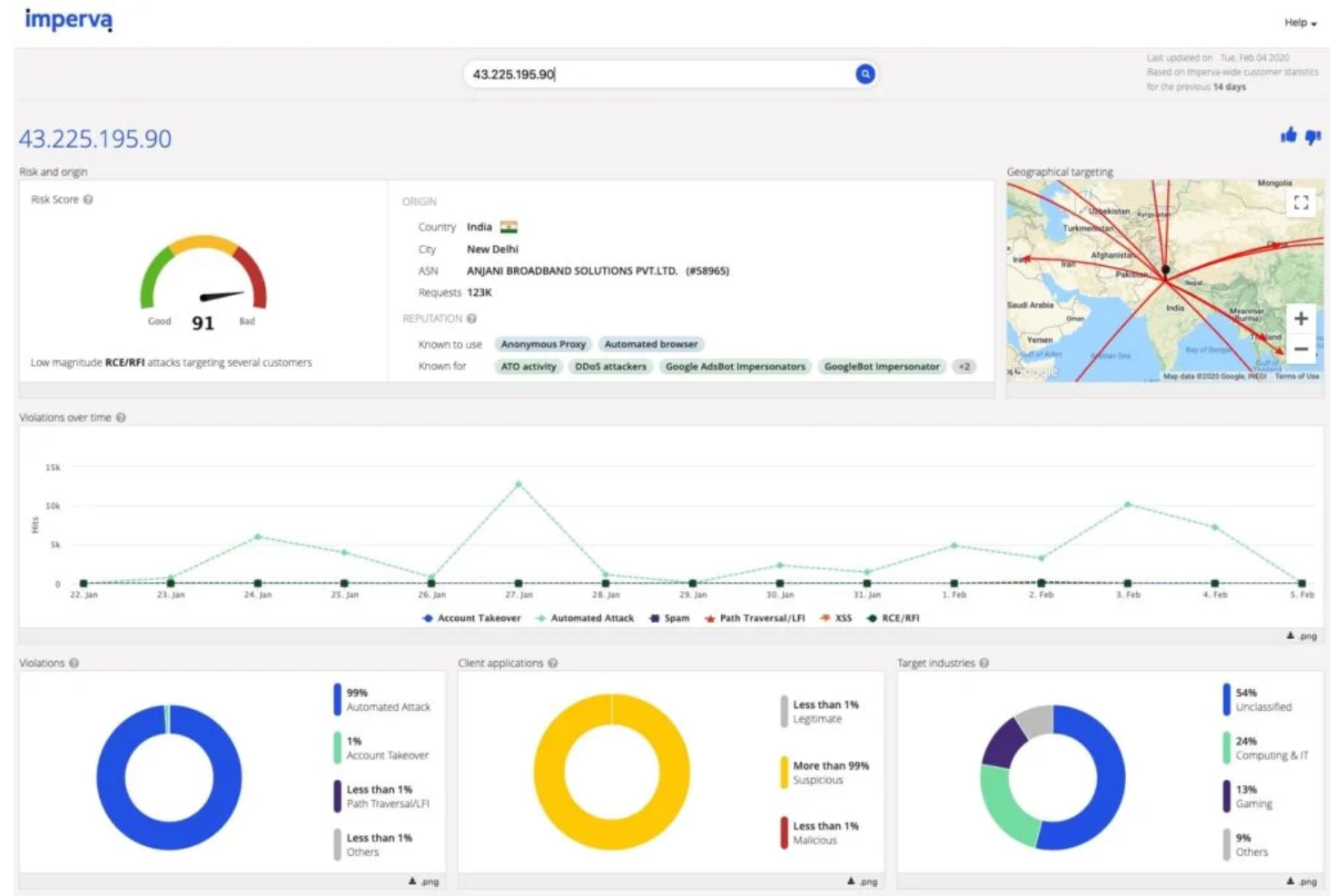

Am besten zur Identifizierung großangelegter Angriffskampagnen

Imperva Attack Analytics ist eine spezialisierte Plattform für digitale Forensik, die Unternehmen dabei unterstützt, großangelegte bösartige Kampagnen zu identifizieren und zu analysieren. Die Architektur des Tools ist darauf ausgelegt, komplexe Angriffsmuster aufzudecken und zu dokumentieren, wodurch es sich besonders bei der Erkennung umfangreicher Angriffskampagnen auszeichnet.

Warum ich Imperva Attack Analytics gewählt habe:

Von den digitalen Forensik-Tools, die ich untersucht habe, habe ich Imperva Attack Analytics aufgrund seines einzigartigen Schwerpunkts auf das Entschlüsseln großangelegter Angriffe ausgewählt. Dieses Tool hebt sich durch seine präzise Analyse von Festplatten-Images, Speicherabbildern und verschiedenen Dateiformaten deutlich hervor.

Angesichts seiner Fähigkeit, umfassende Cyberbedrohungen aufzudecken und zu dokumentieren, halte ich es für besonders geeignet als 'am besten zur Identifizierung großangelegter Angriffskampagnen'.

Herausragende Funktionen und Integrationen:

Imperva überzeugt mit der Möglichkeit, detaillierte Festplatten-Images zu erstellen, was eine gründliche Untersuchung von Cyberbedrohungen ermöglicht. Das Tool verarbeitet Speicherabbilder effizient und stellt Daten in einer verständlichen Form dar. Zudem ist die Kompetenz bei der Verarbeitung verschiedener Dateiformate bemerkenswert.

Bei den Integrationen fügt es sich in mehrere führende forensische Analysetools ein und erweitert so seine analytische Reichweite.

Pros and Cons

Pros:

- Umfassende Fähigkeit zur Erstellung und Analyse von Festplatten-Images.

- Effiziente Verwaltung und Auswertung von Speicherabbildern.

- Vielseitige Möglichkeiten zur Verarbeitung verschiedener Dateiformate.

Cons:

- Die Benutzeroberfläche kann für Einsteiger komplex sein.

- Umfangreiche Analysen benötigen erheblichen Speicherplatz.

- Für manche Integrationen ist unter Umständen eine manuelle Konfiguration erforderlich.

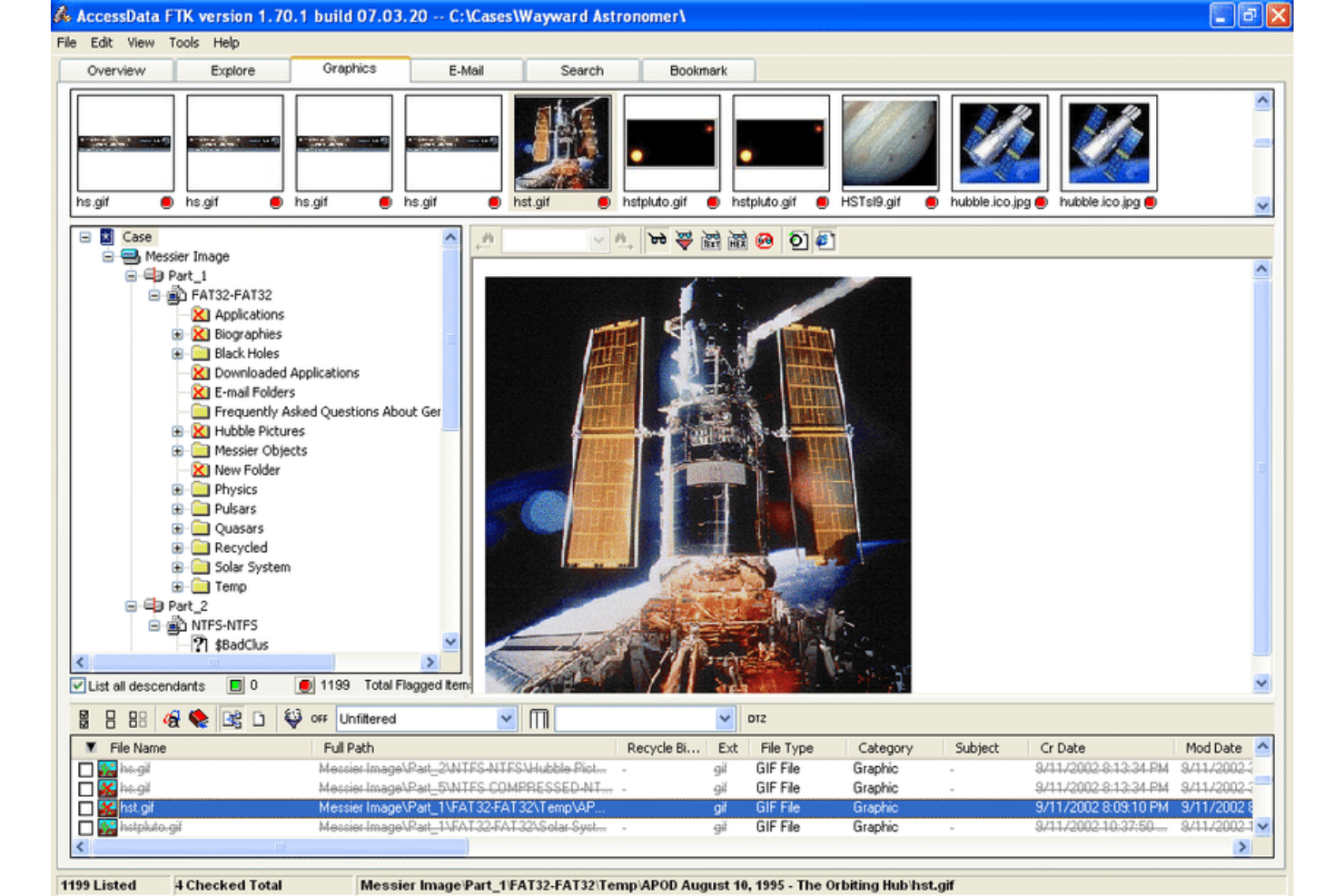

Das FTK Forensic Toolkit ist eine führende Lösung, die für umfassende digitale Forensikuntersuchungen entwickelt wurde. Mit seinen spezialisierten Werkzeugen unterstützt es Ermittler bei der Wiederherstellung, Überprüfung und Analyse digitaler Beweise von einer Vielzahl digitaler Geräte und unterstreicht damit seine Kompetenz in der fortschrittlichen Datenwiederherstellung.

Warum ich FTK Forensic Toolkit ausgewählt habe:

Während meiner umfassenden Recherche zu digitalen Forensik-Tools habe ich mich für das FTK Forensic Toolkit aufgrund seiner leistungsstarken Fähigkeiten zur Datenwiederherstellung entschieden. Diese Plattform hebt sich durch präzise Klonfunktionen und eine tiefgehende Analyse im Bereich Cyber-Forensik hervor.

Seine Widerstandsfähigkeit bei der Abwehr von Cyberangriffen verstärkt zusätzlich meine Entscheidung, es als 'am besten für fortschrittliche Datenwiederherstellung' einzustufen.

Herausragende Funktionen und Integrationen:

FTK überzeugt mit seinen akribischen Klonfunktionen, die die Integrität der Daten gewährleisten. Seine Fähigkeit, Cyberangriffe zu erkennen und abzuwehren, ist außergewöhnlich und stellt ein entscheidendes Merkmal in der heutigen volatilen digitalen Landschaft dar.

Darüber hinaus sind die Integrationsmöglichkeiten vielfältig; es arbeitet reibungslos mit zahlreichen Werkzeugen, die in der Cyber-Forensik eingesetzt werden, zusammen.

Pros and Cons

Pros:

- Strenge Klonfunktionen, die genaue Replikationen gewährleisten.

- Starke Schutzmechanismen gegen Cyberangriffe.

- Umfassende Tool-Integrationen, die digitale Forensikuntersuchungen unterstützen.

Cons:

- Die Ersteinrichtung kann für einige Nutzer komplex sein.

- Die Vielzahl an Funktionen kann überwältigend sein.

- Die Geschwindigkeit der Datenverarbeitung kann je nach Beweisvolumen variieren.

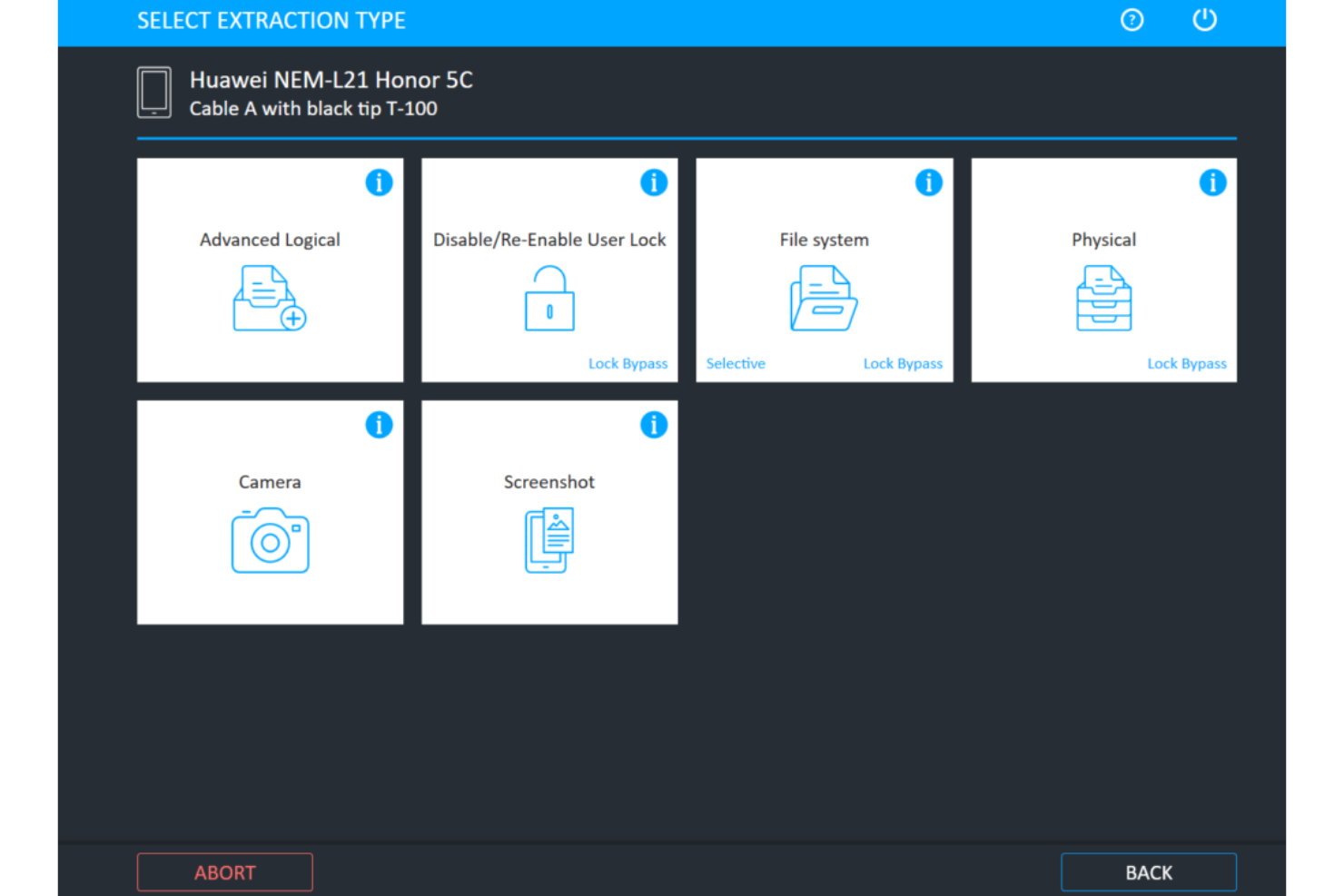

Cellebrite fungiert als leistungsstarke, computergestützte Ermittlungsumgebung, die ausdrücklich dazu entwickelt wurde, die Extraktion von Mobilgerätedaten schnell und effektiv zu erleichtern. Seine Stärke in der Vor-Ort-Datengewinnung macht es unverzichtbar für Situationen, in denen eine sofortige Extraktion erforderlich ist.

Warum ich Cellebrite gewählt habe:

Bei der Auswahl eines Tools für meine Liste, insbesondere für die Extraktion von Mobilgerätedaten, war Cellebrites Ruf unumstritten. Im Vergleich seiner Funktionen und der Anwendung in der Praxis habe ich festgestellt, dass es einen deutlichen Vorteil bei Vor-Ort-Einsätzen bietet. Meiner Meinung nach ist Cellebrite zweifellos das beste Tool für die Vor-Ort-Extraktion von Mobilgerätedaten, da es besonders präzise und schnell arbeitet.

Herausragende Funktionen und Integrationen:

Cellebrite bietet eine Vielzahl von Funktionen, die speziell für die sofortige Vor-Ort-Extraktion entwickelt wurden und Ermittlern zeitnahen Zugriff auf entscheidende Daten ermöglichen. Durch seine Kompatibilität mit einer großen Bandbreite mobiler Geräte ist die Extraktion unabhängig von Gerätehersteller oder Betriebssystem möglich.

Bezüglich Integrationen arbeitet Cellebrite effektiv mit anderen Ermittlungsplattformen zusammen und erweitert so die Tiefe und Reichweite jeder Untersuchung.

Pros and Cons

Pros:

- Robuste, computergestützte Ermittlungsumgebung.

- Hohe Kompatibilität mit einer Vielzahl mobiler Endgeräte.

- Effiziente Integrationen mit anderen Ermittlungsplattformen.

Cons:

- Für die optimale Nutzung ist eine spezielle Schulung erforderlich.

- Hardwarekomponenten müssen für neuere Geräte möglicherweise häufig aktualisiert werden.

- Die anfängliche Einrichtung und Kalibrierung kann zeitaufwändig sein.

Am besten für die Wiederherstellung von Beweismitteln aus mobilen und Cloud-Quellen geeignet

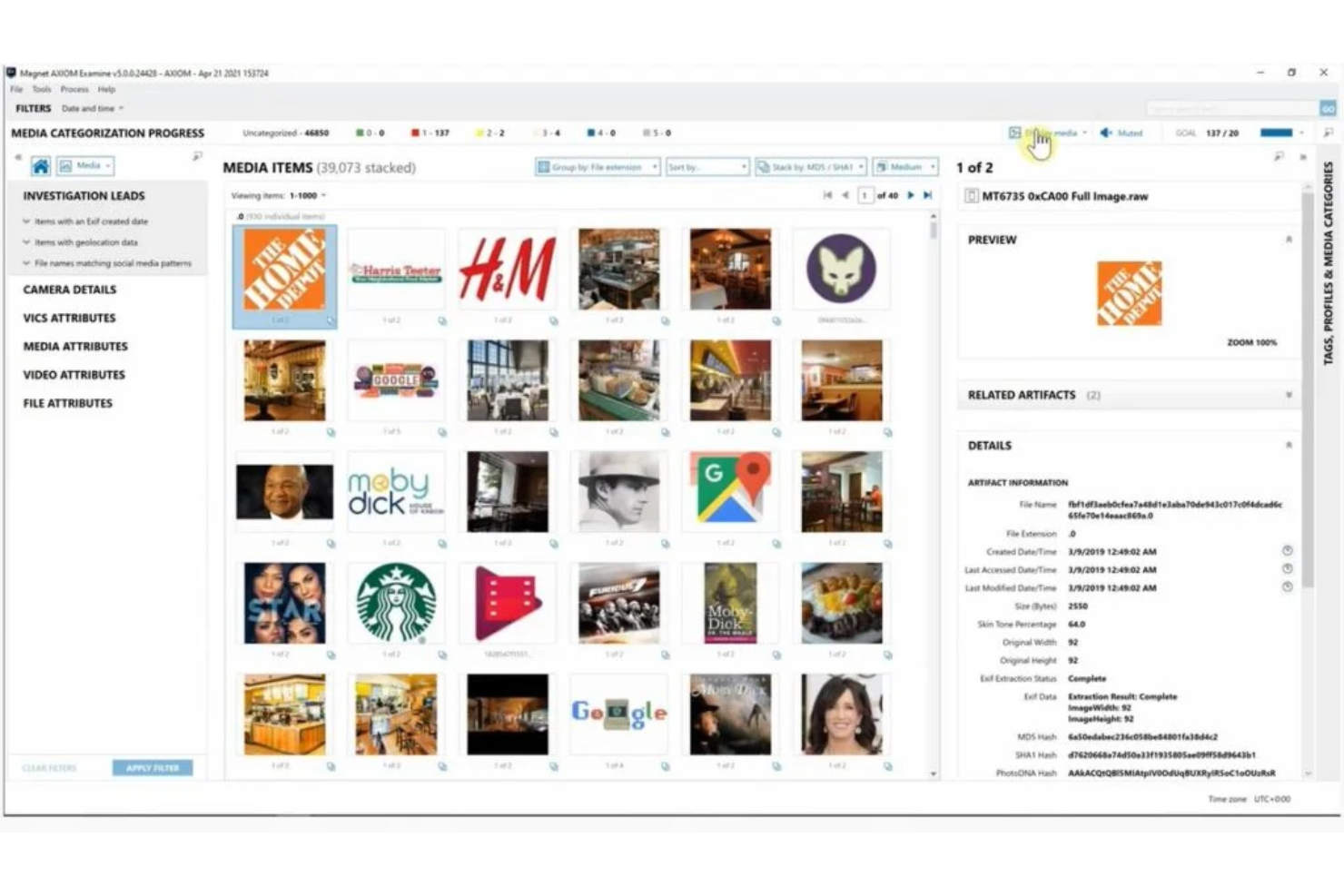

Magnet AXIOM ist ein umfassendes Werkzeug, das Ermittlerinnen und Ermittler in der Computerforensik bei der Sicherung von Beweismitteln aus einer Vielzahl digitaler Plattformen unterstützt, insbesondere bei Mobiltelefonen und Cloud-Umgebungen. Aufgrund dieser Spezialisierung kommt seine Stärke besonders bei der Wiederherstellung von Beweisen aus mobilen und Cloud-Quellen zur Geltung.

Warum ich Magnet AXIOM ausgewählt habe:

Auf der Suche nach den effizientesten Softwaretools habe ich zahlreiche Optionen verglichen. Magnet AXIOM hob sich nicht nur durch seinen ausgezeichneten Ruf hervor, sondern auch durch seine gezielte Funktionalität für mobile und Cloud-Plattformen. Aus meiner Sicht verdient dieses Tool zu Recht den Titel als bestes Werkzeug für die Wiederherstellung von Beweisen aus mobilen und Cloud-Quellen.

Herausragende Funktionen und Integrationen:

Magnet AXIOM überzeugt mit einer detaillierten Zeitachsenanalyse, mit der Ermittlerinnen und Ermittler Aktivitäten auf einem Gerät oder Konto lückenlos nachvollziehen können. Darüber hinaus ist die Kompetenz bei der Wiederherstellung von Internetverläufen, selbst auf Mobiltelefonen, von unschätzbarem Wert.

Die Integration mit großen Cloud-Dienstanbietern und beliebten Betriebssystemen für Mobiltelefone steigert zusätzlich den Nutzen dieses Werkzeugs.

Pros and Cons

Pros:

- Detaillierte Zeitachsenanalyse für umfassende Einblicke.

- Versiert in der Wiederherstellung von Internetverläufen aus verschiedenen Geräten, insbesondere Mobiltelefonen.

- Bemerkenswerte Integrationen mit Cloud-Plattformen und mobilen Betriebssystemen.

Cons:

- Für Einsteiger möglicherweise mit höherer Lernkurve verbunden.

- Einige fortgeschrittene Funktionen könnten überfordern.

- Abhängigkeit von kontinuierlichen Updates zur Unterstützung der neuesten mobilen Betriebssystemversionen.

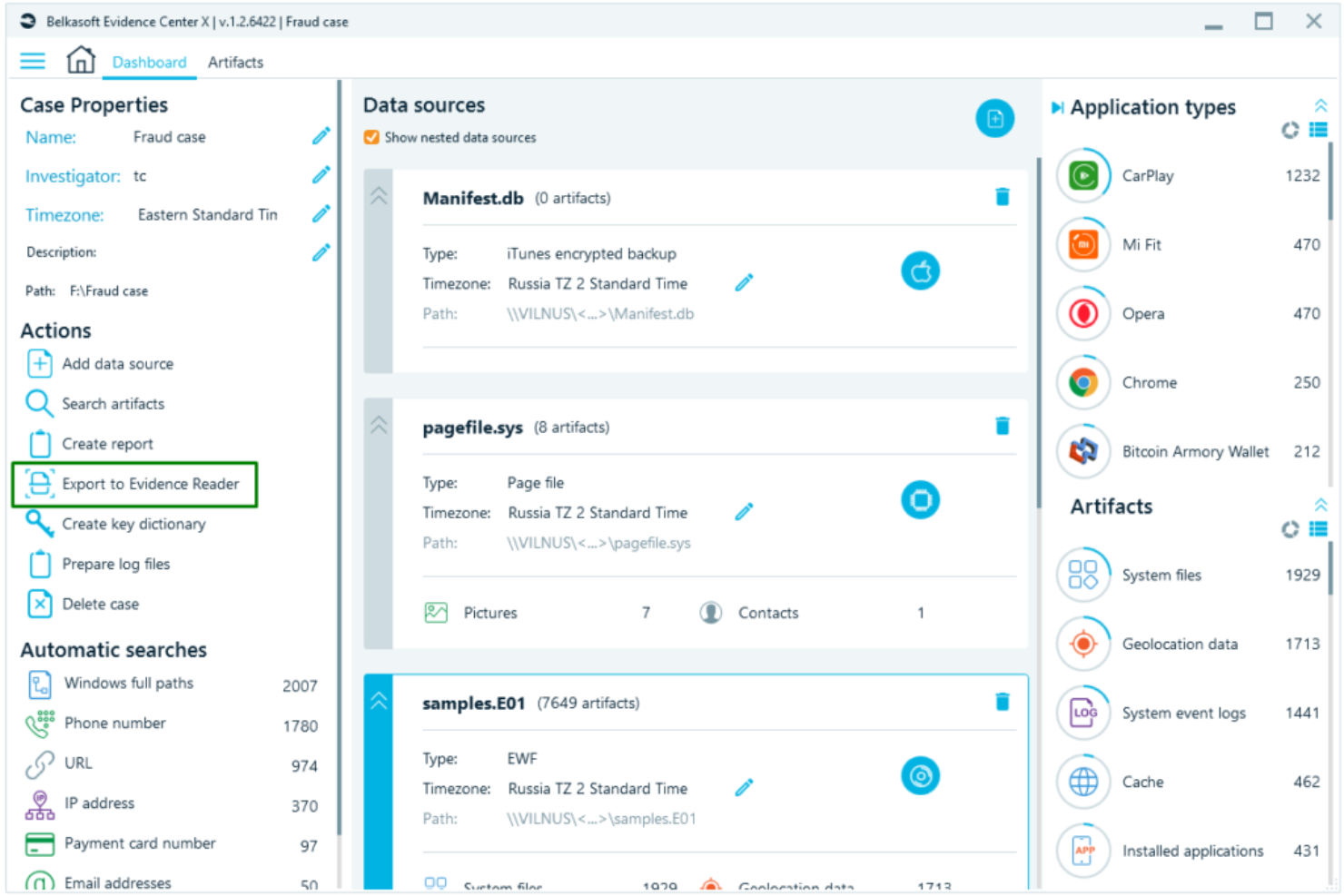

In der komplexen Welt der digitalen Forensik erweist sich das Belkasoft Evidence Center als ein leistungsstarkes Werkzeug, das in erster Linie dazu entwickelt wurde, eine Fülle digitaler Artefakte zu extrahieren. Seine spezialisierten Funktionen machen es zur perfekten Wahl für Fachleute, die tief in forensische Daten eindringen möchten.

Warum ich das Belkasoft Evidence Center gewählt habe:

Auf meiner Suche nach verschiedenen Tools fiel die Wahl klar auf Belkasoft aufgrund seiner einzigartigen Fähigkeiten. Meine Entscheidung beruhte auf seiner unvergleichlichen Leistungsfähigkeit bei der Extraktion feinster digitaler Artefakte von Computersystemen. Der Fokus auf akribisches Artefakt-Extrahieren überzeugte mich davon, dass es „am besten für die Extraktion digitaler Artefakte“ geeignet ist.

Herausragende Funktionen und Integrationen:

Belkasoft glänzt durch fortschrittliche Möglichkeiten zur forensischen Datenextraktion. Es brilliert in der Speicherforensik und ermöglicht Ermittlern, entscheidende Daten wiederherzustellen, die viele andere Tools übersehen könnten. Darüber hinaus bietet es forensisches Imaging, eine entscheidende Funktion zur Bewahrung von Beweismitteln im Originalzustand. Die Plattform lässt sich effizient mit mehreren führenden Computersystemen integrieren und gewährleistet so eine breite Kompatibilität.

Pros and Cons

Pros:

- Umfassender Fokus auf die Extraktion digitaler Artefakte.

- Fortschrittliche Speicherforensik-Fähigkeiten.

- Effiziente forensische Imaging-Funktion zur Beweissicherung.

Cons:

- Eine gewisse Lernkurve für Neueinsteiger.

- Der Funktionsumfang kann zunächst überwältigend wirken.

- Mögliche versteckte Kosten für zusätzliche Module oder fortgeschrittene Schulungen.

Weitere Digital-Forensics-Software

Nachfolgend eine Liste weiterer Digital-Forensics-Software, die ich vorausgewählt, aber nicht in die Top 10 aufgenommen habe. Sie sind auf jeden Fall einen Blick wert.

- Detego Global

Am besten für vereinheitlichte digitale Forensikabläufe

- Cyber Triage

Am besten geeignet für schnelle Reaktion auf Sicherheitsvorfälle

- MailXaminer

Am besten für E-Mail-Analyse und -Wiederherstellung geeignet

- Sandblast Threat Extraction

Gut geeignet für fortschrittlichen Bedrohungsschutz

Auswahlkriterien für Digital-Forensics-Software

Bei der Auswahl der besten Digital-Forensics-Software für diese Liste habe ich gängige Anforderungen und Probleme von Käufern wie Datenintegrität und Einhaltung von Datenschutzvorschriften berücksichtigt. Für eine strukturierte und faire Bewertung habe ich außerdem folgendes Rahmenwerk angewandt:

Kernfunktionen (25% der Gesamtbewertung)

Um in diese Liste aufgenommen zu werden, musste jede Lösung die folgenden gängigen Anwendungsfälle abdecken:

- Datenwiederherstellung

- Beweissicherung

- Dateianalyse

- Vorfallreaktion

- Berichtserstellung

Zusätzliche herausragende Funktionen (25% der Gesamtbewertung)

Um die Auswahl weiter einzugrenzen, habe ich zudem nach besonderen Merkmalen gesucht, wie zum Beispiel:

- Cloud-Integration

- Echtzeit-Überwachung

- Plattformübergreifende Kompatibilität

- Erweiterte Verschlüsselung

- Automatisierte Berichterstellung

Benutzerfreundlichkeit (10% der Gesamtbewertung)

Um die Benutzerfreundlichkeit jedes Systems einzuschätzen, habe ich folgende Aspekte geprüft:

- Intuitive Benutzeroberfläche

- Einfache Navigation

- Anpassbare Dashboards

- Schnelle Einrichtung

- Responsives Design

Einarbeitung (10% der Gesamtbewertung)

Zur Bewertung des Onboarding-Erlebnisses jeder Plattform habe ich Folgendes berücksichtigt:

- Verfügbarkeit von Schulungsvideos

- Interaktive Produkttouren

- Schritt-für-Schritt-Anleitungen

- Zugang zu Webinaren

- Chatbot-Unterstützung

Kundensupport (10 % der Gesamtbewertung)

Um die Kundensupport-Dienste jeder Software einzuschätzen, habe ich Folgendes berücksichtigt:

- 24/7 Support-Verfügbarkeit

- Mehrere Kontaktkanäle

- Reaktionszeit

- Kompetentes Personal

- Umfassende FAQs

Preis-Leistungs-Verhältnis (10 % der Gesamtbewertung)

Um das Preis-Leistungs-Verhältnis jeder Plattform zu bewerten, habe ich Folgendes betrachtet:

- Konkurrenzfähige Preisgestaltung

- Flexible Abonnementpläne

- Verfügbarkeit einer kostenlosen Testphase

- Verhältnis von Funktionen zu Kosten

- Rabatte für Langzeit-Abos

Kundenbewertungen (10 % der Gesamtbewertung)

Um ein Gefühl für die allgemeine Kundenzufriedenheit zu bekommen, habe ich beim Lesen von Bewertungen besonders auf Folgendes geachtet:

- Nutzerzufriedenheit

- Hervorgehobene Stärken

- Gemeldete Schwächen

- Häufigkeit von Updates

- Community-Engagement

Wie wählt man digitale Forensik-Software aus?

Es ist leicht, sich in langen Funktionslisten und komplexen Preisstrukturen zu verlieren. Damit Sie während Ihres individuellen Auswahlprozesses den Überblick behalten, finden Sie hier eine Checkliste der wichtigsten Faktoren:

| Faktor | Worauf achten? |

|---|---|

| Skalierbarkeit | Wächst die Software mit Ihrem Team? Überlegen Sie, ob sie mehr Nutzer oder größere Datenmengen unterstützt, wenn Ihr Bedarf steigt. Vermeiden Sie Tools, die mit hohen Upgrade-Kosten das Wachstum einschränken. |

| Integrationen | Funktioniert sie mit Ihren bestehenden Tools? Prüfen Sie, ob sie sich einfach mit bereits genutzten Systemen verbinden lässt, um Unterbrechungen im Arbeitsablauf zu vermeiden. Achten Sie auf APIs oder vorkonfigurierte Verbindungen. |

| Anpassbarkeit | Können Sie die Software an Ihre Prozesse anpassen? Bewerten Sie, ob Sie Einstellungen oder Workflows ohne zusätzliche Kosten oder Komplikationen verändern können. |

| Benutzerfreundlichkeit | Ist sie auch für Ihr Team ohne technische Kenntnisse verständlich? Stellen Sie sicher, dass nicht-technisches Personal die Software ohne aufwendige Schulungen nutzen kann. Suchen Sie nach intuitiven Oberflächen und einfacher Navigation. |

| Implementierung und Onboarding | Wie schnell können Sie starten? Bewertung von Zeit- und Ressourceneinsatz für die Einführung und das Training der Mitarbeitenden. Bevorzugen Sie Tools mit geführtem Setup und Schulungsangeboten. |

| Kosten | Passt es ins Budget? Vergleichen Sie die Gesamtkosten inklusive versteckter Gebühren und Zusatzkosten für essenzielle Funktionen. Suchen Sie transparente Preislisten. |

| Sicherheitsvorkehrungen | Sind Ihre Daten und Ermittlungen geschützt? Prüfen Sie, ob die Software Ihre Sicherheitsanforderungen wie Verschlüsselung und Zugriffskontrollen erfüllt. Stellen Sie die Einhaltung relevanter Vorschriften sicher. |

Was ist digitale Forensik-Software?

Digitale Forensik-Software ist ein Werkzeug, das zur Sammlung, Analyse und Berichterstattung digitaler Daten für Untersuchungszwecke dient. Diese Tools werden häufig von Strafverfolgungsbehörden, IT-Teams und Cybersicherheits-Fachleuten eingesetzt, um digitale Beweise zu sichern und zu verstehen. Funktionen wie Datenwiederherstellung, Beweissicherung und Dateianalyse unterstützen bei präzisen Ermittlungen und bei der Einhaltung von Vorschriften. Insgesamt sind diese Werkzeuge essenziell, um digitale Wahrheiten zu enthüllen und die Datenintegrität zu bewahren.

Funktionen

Achten Sie bei der Auswahl digitaler Forensik-Software auf folgende Hauptmerkmale:

- Datenwiederherstellung: Stellt verlorene oder gelöschte Daten wieder her, um Untersuchungen zu unterstützen und sicherzustellen, dass nichts übersehen wird.

- Beweissicherung: Sammelt digitale Beweise systematisch und stellt deren Integrität für rechtliche Verfahren sicher.

- Dateianalyse: Untersucht Dateien auf versteckte Informationen oder Unregelmäßigkeiten, die auf Manipulation oder böswillige Aktivitäten hinweisen könnten.

- Vorfallreaktion: Bietet Werkzeuge, um schnell auf Sicherheitsvorfälle zu reagieren und potenzielle Schäden zu minimieren.

- Berichtserstellung: Erstellt detaillierte Berichte, um Ergebnisse klar und professionell darzustellen.

- Cloud-Integration: Verbindet sich mit Cloud-Diensten, um Datenzugriff und Speicherkapazität zu erweitern.

- Echtzeitüberwachung: Bietet kontinuierliche Überwachung, um Bedrohungen sofort zu erkennen und zu reagieren.

- Plattformübergreifende Kompatibilität: Stellt sicher, dass die Software auf verschiedenen Betriebssystemen und Geräten funktioniert.

- Erweiterte Verschlüsselung: Schützt sensible Daten durch Verschlüsselung und verhindert unbefugten Zugriff.

- Automatisierte Berichte: Spart Zeit durch automatische Berichtserstellung und gewährleistet Konsistenz sowie Genauigkeit.

Vorteile

Die Implementierung einer Software für digitale Forensik bietet Ihrem Team und Ihrem Unternehmen zahlreiche Vorteile. Hier sind einige, auf die Sie sich freuen können:

- Verbesserte Genauigkeit: Datenwiederherstellung und Beweissicherung sorgen für gründliche und präzise Untersuchungen.

- Effiziente Untersuchungen: Automatisierte Berichte und Echtzeitüberwachung sparen Zeit und ermöglichen Ihrem Team, sich auf die Analyse zu konzentrieren.

- Erhöhte Sicherheit: Erweiterte Verschlüsselung und Vorfallreaktions-Tools schützen sensible Informationen vor unbefugtem Zugriff.

- Rechtliche Konformität: Berichtserstellung und Dateianalyse unterstützen die Einhaltung gesetzlicher Standards und Vorschriften bei Untersuchungen.

- Plattformübergreifender Zugriff: Kompatibilität mit verschiedenen Geräten und Betriebssystemen sorgt für Flexibilität in unterschiedlichen Umgebungen.

- Skalierbarkeit: Cloud-Integration stellt sicher, dass Ihre Tools mit Ihren Anforderungen und der Größe Ihres Teams mitwachsen können.

- Schnelle Reaktion: Vorfallreaktionsfunktionen ermöglichen sofortiges Handeln und reduzieren Auswirkungen von Sicherheitsverletzungen.

Kosten & Preise

Die Auswahl der richtigen Software für digitale Forensik erfordert ein Verständnis der verschiedenen verfügbaren Preismodelle und Pakete. Die Kosten variieren je nach Funktionen, Teamgröße, Zusatzoptionen und mehr. Die folgende Tabelle fasst die gängigen Pläne, ihre Durchschnittspreise und typische Funktionen von Softwarelösungen für digitale Forensik zusammen:

Paketvergleichstabelle für Software zur digitalen Forensik

| Paket-Typ | Durchschnittspreis | Typische Funktionen |

|---|---|---|

| Kostenloses Paket | $0 | Grundlegende Datenwiederherstellung, eingeschränkte Dateianalyse und Standardberichte. |

| Persönliches Paket | $10-$30/user/month | Erweiterte Datenwiederherstellung, Beweissicherung und grundlegende Vorfallreaktion. |

| Business-Paket | $50-$100/user/month | Umfassende Dateianalyse, automatisierte Berichte und plattformübergreifende Kompatibilität. |

| Unternehmenspaket | $150-$300/user/month | Echtzeitüberwachung, erweiterte Verschlüsselung, anpassbare Dashboards und bevorzugter Kundensupport. |

Häufig gestellte Fragen zu Digital Forensics Software

Hier finden Sie Antworten auf häufig gestellte Fragen zu Digital Forensics Software:

Wie bewerte ich die Zuverlässigkeit von Digital Forensics Software?

Bewerten Sie den Ruf der Software anhand von Referenzen, Bewertungen und Testversionen. Suchen Sie nach Rückmeldungen zur Stabilität, Genauigkeit und Benutzerfreundlichkeit. Zuverlässige Software sollte eine starke Erfolgsbilanz bei der genauen Datenverarbeitung und konstante Leistung während Untersuchungen nachweisen.

Welche Datentypen kann Digital Forensics Software erfassen und analysieren?

Digital Forensics Software kann verschiedene Datentypen verarbeiten, darunter Computerdateien, mobile Daten und cloudbasierte Informationen. Es ist wichtig sicherzustellen, dass die Software die spezifischen Datenquellen unterstützt, mit denen Sie arbeiten, um ihre Effektivität in Untersuchungen zu maximieren.

Kann Digital Forensics Software in bestehende Systeme oder Tools integriert werden?

Ja, die meisten Digital Forensics Software bietet Integrationsmöglichkeiten mit anderen Tools und Systemen. Überprüfen Sie, ob sie nahtlose Verbindungen zu Ihrer aktuellen Softwareumgebung unterstützt, um die Effizienz von Arbeitsabläufen und das Datenmanagement zu verbessern.

Was kommt als Nächstes:

Wenn Sie gerade Digital Forensics Software recherchieren, sprechen Sie kostenlos mit einem SoftwareSelect-Berater für Empfehlungen.

Sie füllen ein Formular aus und führen ein kurzes Gespräch, in dem Ihre spezifischen Anforderungen geklärt werden. Anschließend erhalten Sie eine Liste passender Software zur Auswahl. Die Berater begleiten Sie sogar während des gesamten Kaufprozesses, einschließlich Preisverhandlungen.