Beste Data-Sicherheitssoftware Shortlist

In der heutigen digitalen Welt ist Datensicherheit mehr als nur eine Priorität – sie ist eine Notwendigkeit. Wahrscheinlich stehen Sie vor Herausforderungen, wenn es darum geht, sensible Informationen vor Bedrohungen zu schützen und die Einhaltung von Vorschriften sicherzustellen. Genau dafür gibt es Data-Sicherheitssoftware, die Lösungen bietet, um Ihre Daten zu schützen.

Ich habe verschiedene Softwareprodukte unabhängig getestet und bewertet. Mein Ziel? Ihnen einen klaren und unvoreingenommenen Überblick über die besten Optionen zu bieten. In diesem Listicle teile ich meine Top-Empfehlungen, die auf unterschiedliche Bedürfnisse, Branchen und Teamgrößen zugeschnitten sind.

Sie finden Einblicke in Funktionen, Benutzerfreundlichkeit und Besonderheiten jedes Tools. So treffen Sie fundierte und einfachere Entscheidungen für Ihre Datensicherheit.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Zusammenfassung: Beste Data-Sicherheitssoftware

Diese Vergleichstabelle fasst die Preisinformationen meiner besten Data-Sicherheitssoftware-Auswahl zusammen, damit Sie die passende Lösung für Ihr Budget und Ihre Geschäftsanforderungen finden.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten geeignet für sicheren Netzwerkzugriff mit Skalierbarkeit | 14-tägige kostenlose Testphase + kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 2 | Am besten geeignet für die Einhaltung von Datensicherheitsvorschriften | Kostenlose Version verfügbar | Ab $150/Monat (jährlich abgerechnet) | Website | |

| 3 | Am besten geeignet für mehrschichtigen Malware-Schutz | 30-tägige kostenlose Testversion | Preis auf Anfrage | Website | |

| 4 | Am besten für Geheimnismanagement und Datenschutz | Not available | Preise auf Anfrage | Website | |

| 5 | Am besten geeignet für die Risikobewertung von Oracle-Datenbanken | Not available | Preise auf Anfrage | Website | |

| 6 | Am besten geeignet für Datenanonymisierung und Klonen | Not available | Preis auf Anfrage | Website | |

| 7 | Am besten geeignet für robustes, eingebettetes Datenbankmanagement | Not available | Preis auf Anfrage | Website | |

| 8 | Am besten geeignet für das präzise Auffinden von Datensicherheitslücken | Not available | Preise auf Anfrage | Website | |

| 9 | Am besten geeignet für den kryptografischen Schutz von Datenbankeinträgen | Not available | Preis auf Anfrage | Website | |

| 10 | Am besten geeignet zur Erkennung und zum Schutz personenbezogener Daten | Kostenlose Demo verfügbar | Preis auf Anfrage | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Bewertungen der besten Data-Sicherheitssoftware

Nachfolgend finden Sie meine ausführlichen Zusammenfassungen der besten Data-Sicherheitssoftware, die es auf meine Shortlist geschafft haben. Meine Bewertungen bieten einen detaillierten Einblick in die wichtigsten Funktionen, Vor- & Nachteile, Integrationen und ideale Anwendungsfälle jedes Tools, damit Sie die richtige Lösung finden.

Am besten geeignet für sicheren Netzwerkzugriff mit Skalierbarkeit

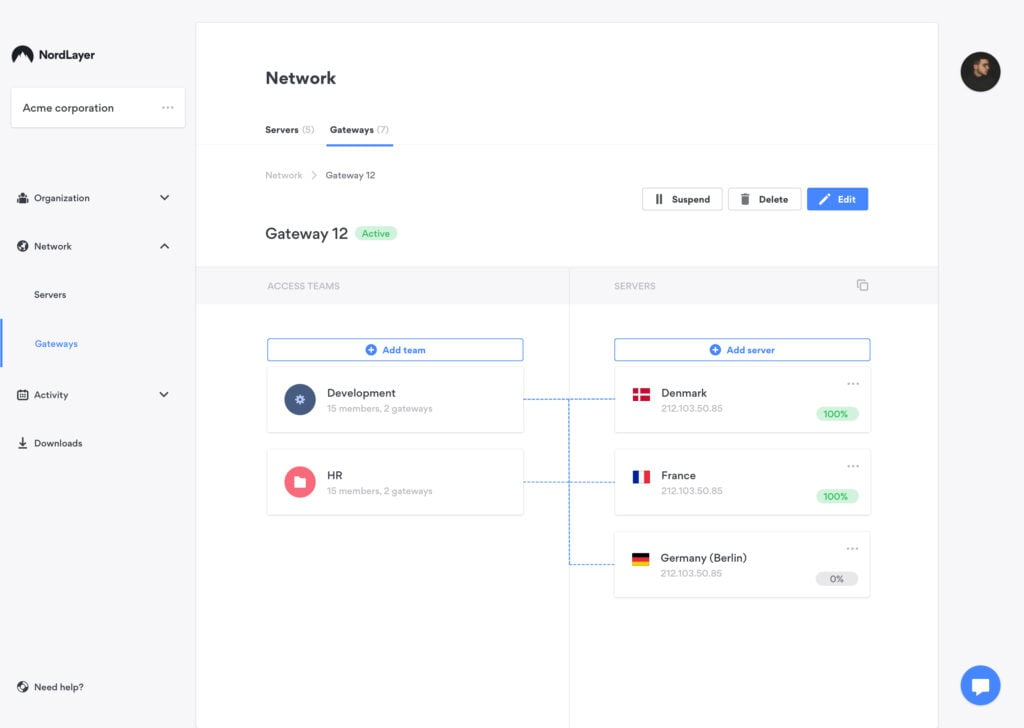

NordLayer, entwickelt vom renommierten NordVPN-Team, bietet eine sichere Netzwerklösung, die speziell auf Unternehmen zugeschnitten ist. Mit dem Fokus auf die Verbindung von Sicherheit und Skalierbarkeit stellt NordLayer sicher, dass Unternehmen wachsen können, ohne dabei auf einen starken Schutz ihrer Netzwerke verzichten zu müssen.

Warum ich NordLayer gewählt habe:

Bei der Auswahl der richtigen Tools musste ich nach Wirksamkeit, Nutzen und Gesamtleistung beurteilen. Im Vergleich zu verschiedenen Dienstleistern kristallisierte sich NordLayer kontinuierlich als Spitzenkandidat heraus. Die einzigartige Kombination von Sicherheitsfunktionen mit der angebotenen Skalierbarkeit überzeugte mich davon, dass NordLayer deutlich aus der Masse hervorsticht. Aufgrund dieser Eigenschaften ist NordLayer optimal für Unternehmen, die einen sicheren Netzwerkzugang benötigen, der mit ihnen mitwächst.

Herausragende Funktionen & Integrationen:

NordLayer bietet einen zuverlässigen Replikationsmechanismus, der die Konsistenz von Netzwerkeinstellungen an verschiedenen Standorten gewährleistet. Die Unterstützung mehrerer Repositorys hilft bei der Datenorganisation und die fortschrittlichen Webanwendungssicherheitsmaßnahmen sind beeindruckend. In puncto Integration fügt sich NordLayer nahtlos in die Infrastruktur eines Unternehmens ein und unterstützt alle wichtigen Plattformen und Geräte ohne Probleme.

Pros and Cons

Pros:

- Bietet fortschrittliche Replikationsmechanismen für Netzwerk-Konsistenz

- Unterstützt verschiedene Repositorys zur besseren Datenverwaltung

- Hochentwickelte Sicherheitsfunktionen für Webanwendungen

Cons:

- Für kleinere Teams ohne dediziertes IT-Personal könnte die Lösung als komplex wahrgenommen werden

- Einige Nutzer bevorzugen eventuell eine eigenständige Anwendung statt einer Suite

- Je nach Unternehmensgröße sind einige Funktionen möglicherweise zu umfangreich und werden nicht vollständig genutzt

New Product Updates from NordLayer

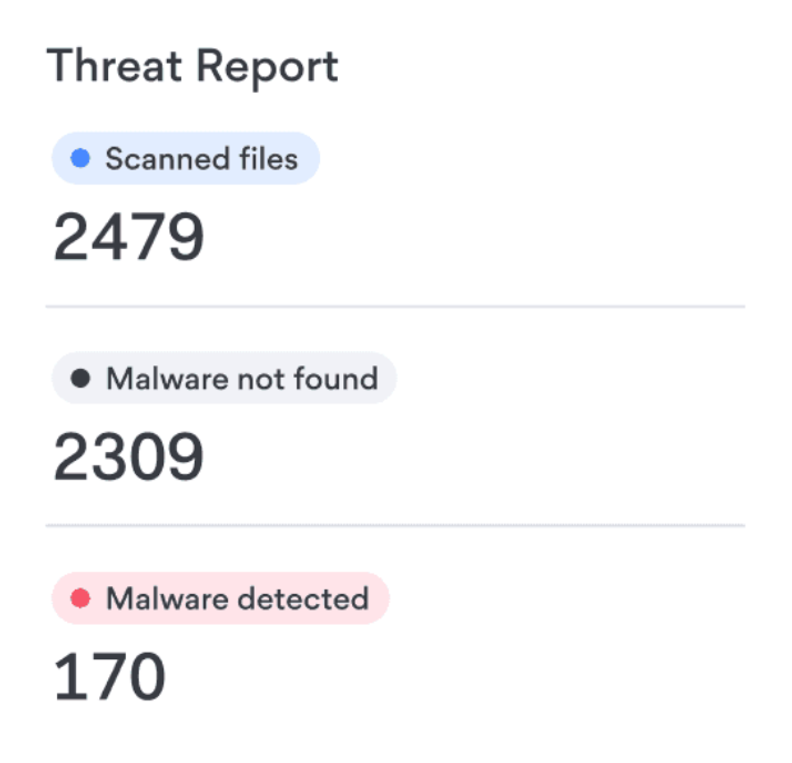

NordLayer Enhances Security with Download Protection

NordLayer introduces a Download Protection feature that safeguards files from threats by scanning and blocking malicious downloads in real time. For more information, visit NordLayer's official site.

Ketch

Am besten geeignet für die Einhaltung von Datensicherheitsvorschriften

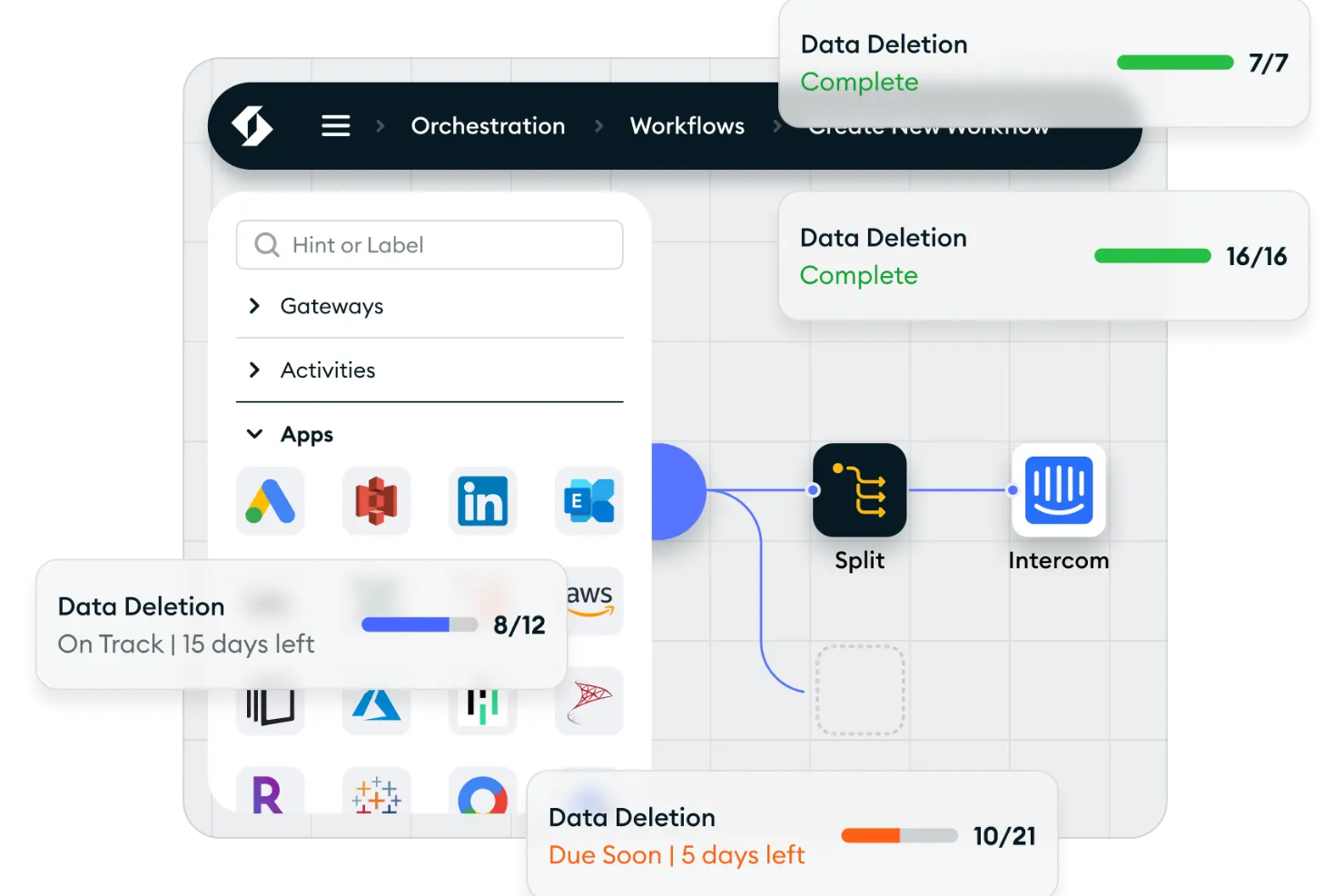

Ketch ist eine Plattform für Datenschutzmanagement, die Unternehmen dabei unterstützt, Datenschutzkonformität und Datenverwaltung zu automatisieren. Mit Ketch kann Ihr Team Kundendaten verantwortungsbewusst erfassen und nutzen und dabei die Einhaltung globaler Datenschutzbestimmungen sicherstellen.

Warum ich Ketch ausgewählt habe:

Ketch zeichnet sich dadurch aus, dass der Schwerpunkt auf der Einhaltung von Datensicherheitsvorschriften liegt und nicht auf der Bedrohungserkennung. So bietet es beispielsweise ein Einwilligungsmanagement und eine Automatisierung von Anfragen betroffener Personen. Diese Funktionen sind entscheidend, um sicherzustellen, dass Ihr Unternehmen Vorschriften wie die DSGVO und den CCPA für die sichere Verarbeitung von Informationen einhält. Ketch verfügt außerdem über Daten-Mapping-Tools, die sofortige Einblicke in personenbezogene Daten ermöglichen, die in Ihrem gesamten Unternehmen verarbeitet werden. So können Sie mit KI-Unterstützung Datenrisiken erkennen und bewerten.

Herausragende Funktionen & Integrationen:

Darüber hinaus deckt Ketch den gesamten Lebenszyklus von Anfragen betroffener Personen ab, von der Aufnahme über die Bearbeitung bis zur Erfüllung in Ihren Datensystemen. Dazu gehören anpassbare Aufnahmeformulare und ein Drag-and-Drop-Workflow-Builder, mit dem Ihr Team Datenzugriffs- oder Löschanfragen effizient verwalten und beantworten kann. Einige Integrationen umfassen Adobe Experience Platform, AdRoll, Google Analytics, HubSpot, Salesforce, Shopify, Snowflake, Facebook Ads, Google Ads, LinkedIn, Mailchimp und Oracle.

Pros and Cons

Pros:

- Automatisiert die Bearbeitung von Anfragen betroffener Personen

- Anpassbare Workflows ermöglichen die Ausrichtung auf spezifische Geschäftsanforderungen

- Bietet übersichtliches Daten-Mapping für bessere Transparenz

Cons:

- Mögliche Einarbeitungshürde bei der Einrichtung

- Bietet keinen Schutz oder Prävention gegen Datenbedrohungen

New Product Updates from Ketch

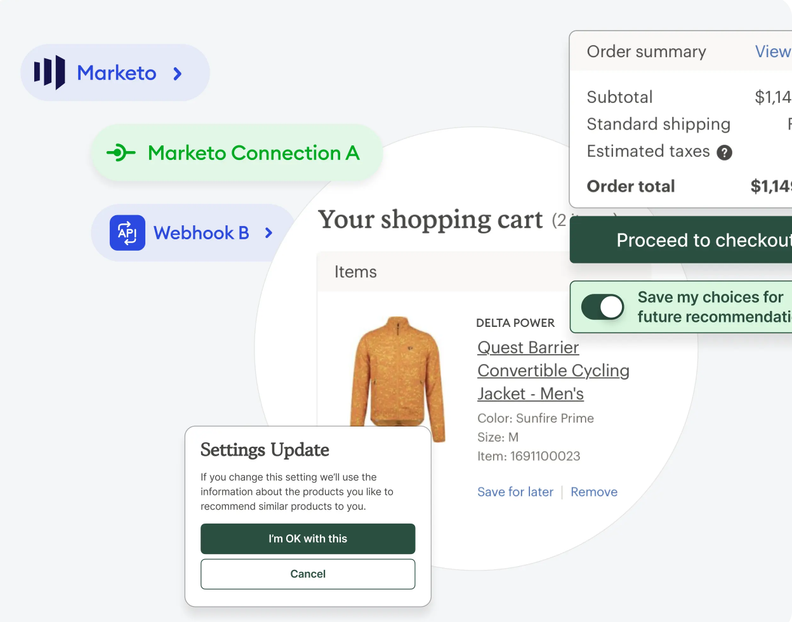

Ketch Expands Marketing Preference Management Capabilities

Ketch expands Marketing Preference Management, introducing capabilities for unifying consent, preferences, and zero-party data across systems. This update enables teams to activate customer data more effectively for personalized and compliant marketing. For more information, visit Ketch’s official site.

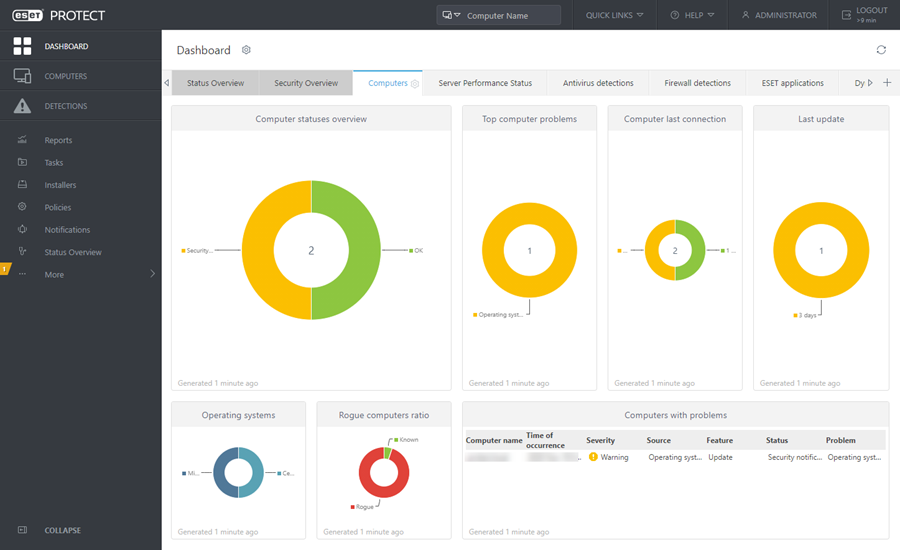

ESET bietet robuste Cybersicherheitslösungen, die einen mehrschichtigen Schutz vor verschiedenen Malware-Bedrohungen gewährleisten. Da Online-Bedrohungen immer ausgefeilter werden, müssen Unternehmen über einen Abwehrmechanismus wie ESET verfügen, der umfassenden Malware-Schutz in den Vordergrund stellt.

Warum ich ESET ausgewählt habe:

Während meiner Recherche zu Cybersicherheitstools stach ESET immer wieder hervor. Nach der Bewertung seiner Fähigkeiten und dem Vergleich mit anderen Kandidaten habe ich mir eine Meinung gebildet: ESET hebt sich tatsächlich durch seinen mehrschichtigen Ansatz ab. Aufgrund seines Engagements, Malware-Bedrohungen aus verschiedenen Blickwinkeln zu begegnen, eignet es sich am besten für einen vielschichtigen Malware-Schutz.

Hervorstechende Funktionen & Integrationen:

ESET verfügt über fortschrittliche Funktionen wie Netzwerksicherheit, die ein- und ausgehenden Datenverkehr überwacht und so bösartige Aktivitäten verhindert. Der Passwortmanager ist ebenfalls ein Pluspunkt für Nutzer, da er passwortbezogene Vorgänge zentralisiert und absichert. Was die Integration betrifft, lässt sich ESET in verschiedene Betriebssysteme und Plattformen einbinden und sorgt so für einen umfassenden Geräteschutz.

Pros and Cons

Pros:

- Erweiterte Netzwerksicherheitsfunktionen schützen vor bekannten und neuen Bedrohungen

- Integrierter Passwortmanager fördert sichere Passwort-Praktiken

- Flexible Integrationsoptionen gewährleisten Schutz auf verschiedenen Plattformen

Cons:

- Die Benutzeroberfläche könnte für technisch weniger versierte Nutzer einschüchternd wirken

- Häufige Updates können Arbeitsabläufe einiger Nutzer stören

- Obwohl umfassend, könnte es für kleinere Teams mit einfachen Anforderungen zu funktionsreich sein

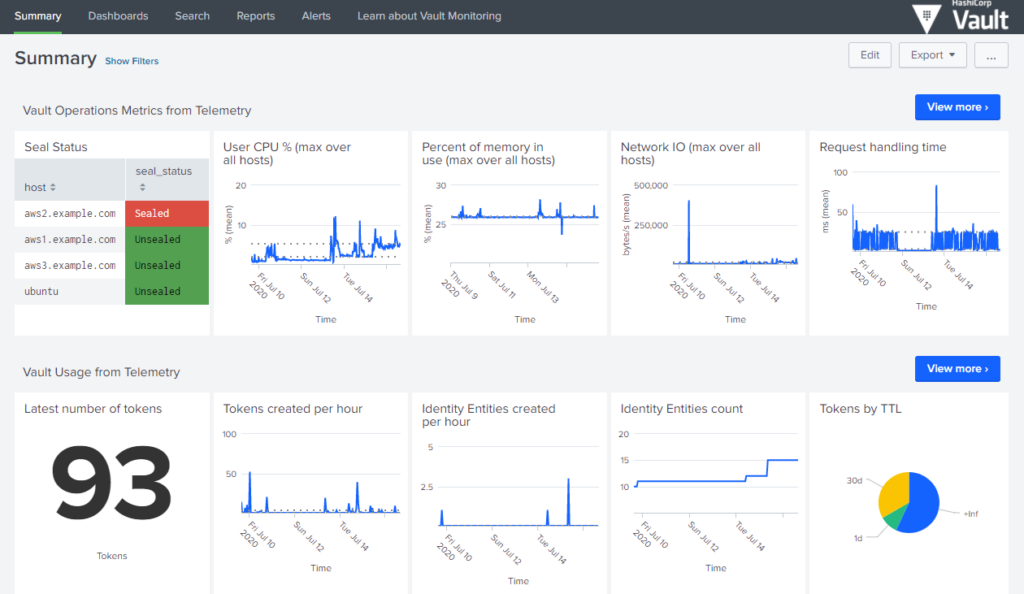

HashiCorp Vault ist eine fortschrittliche Lösung zur Verwaltung von Geheimnissen und schützt sensible Daten. Angesichts der zunehmenden Bedrohungen in der heutigen digitalen Umgebung ist Vaults einzigartiger Ansatz beim Geheimnismanagement entscheidend für Unternehmen, die erstklassigen Datenschutz anstreben.

Warum ich mich für HashiCorp Vault entschieden habe:

Im Bereich der Cybersicherheitstools stach Vault bei meiner Auswahl als klarer Favorit hervor. Es war keine spontane Entscheidung; vielmehr habe ich verschiedene Optionen verglichen, Nutzerbewertungen ausgewertet und mich auf meine Erfahrung verlassen, um Vault zu wählen. Es ist einzigartig, nicht nur in seinen Fähigkeiten, sondern auch im Design. Vault ist zweifellos die beste Wahl für Unternehmen, die Wert auf Geheimnismanagement legen und eine starke Datensicherheit suchen.

Herausragende Funktionen & Integrationen:

HashiCorp Vault glänzt durch dynamisches Geheimnismanagement, erlaubt temporären Zugriff und verringert die Risiken, die mit statischen Passwörtern verbunden sind. Es lässt sich zudem in zahlreiche Firewall-Systeme integrieren und erhöht somit den Schutz vor potenziellen Cyberangriffen. Was die Integrationen betrifft, arbeitet Vault gut mit verschiedenen cloudbasierten Anbietern zusammen und stellt sicher, dass Geheimnisse konsistent verwaltet werden, unabhängig davon, wo sich Ihre Infrastruktur befindet.

Pros and Cons

Pros:

- Dynamisches Geheimnismanagement reduziert Risiken

- Starke Integrationen mit führenden Cloud-Anbietern

- Erhöhter Schutz vor Cyberangriffen

Cons:

- Einrichtung kann für Einsteiger komplex sein

- Benötigt kontinuierliche Überwachung und Verwaltung

- Dokumentation kann für manche schwer zu navigieren sein

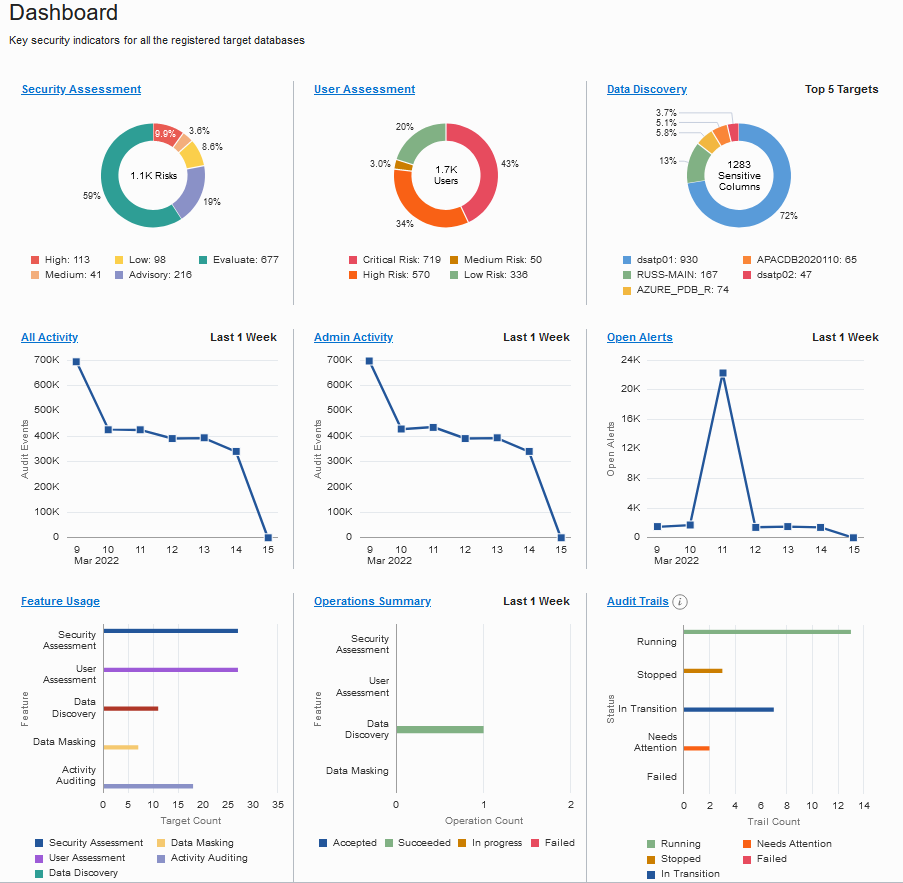

Oracle Data Safe ist eine leistungsstarke Lösung, die speziell der Risikobewertung von Oracle-Datenbanken gewidmet ist. Mit einem All-in-One-Ansatz bietet es umfassende Sicherheitsfunktionen, Compliance-Berichte und Möglichkeiten zur Notfallwiederherstellung, was es für jedes Unternehmen, das auf das Oracle-Datenbank-Ökosystem setzt, unverzichtbar macht.

Warum ich Oracle Data Safe gewählt habe:

Auf der Suche nach dem fähigsten, speziell für Oracle entwickelten Tool zur Risikobewertung von Datenbanken hat sich Oracle Data Safe als Spitzenkandidat erwiesen. Ich habe seine Funktionen mit anderen verglichen und fand den All-in-One-Ansatz sowie die durchgängige Lösung besonders überzeugend. Aufgrund seines spezialisierten Fokus auf Oracle-Datenbanken und seinen umfangreichen Funktionen sehe ich es wenig überraschend als die beste Wahl für die Risikobewertung von Oracle-Datenbanken.

Hervorstechende Funktionen & Integrationen:

Oracle Data Safe bietet eine umfassende Suite an Sicherheits- und Risikomanagement-Tools. Besonders hervorzuheben sind die Compliance-Berichtsfunktionen, die die oftmals komplexe Aufgabe der Datenbank-Compliance erheblich vereinfachen. Zudem sorgen die Integrationen im Oracle-Ökosystem, darunter Oracle Cloud Infrastructure und Oracle Autonomous Database, für einen reibungslosen und vernetzten Betriebsablauf.

Pros and Cons

Pros:

- All-in-One-Plattform für durchgängige Risikobewertungs-Lösungen

- Starker Fokus auf Compliance-Berichterstattung zur Einhaltung von Vorschriften

- Nahtlose Integration mit anderen Oracle-Diensten für ein einheitliches Erlebnis

Cons:

- Könnte für Unternehmen mit gemischten Datenbankanbietern zu Oracle-spezifisch sein

- Der Funktionsumfang kann für einige Nutzer eine Einarbeitungsphase mit sich bringen

- Als spezialisiertes Tool kann es als zusätzliche Ausgabe zu anderen Oracle-Diensten gesehen werden

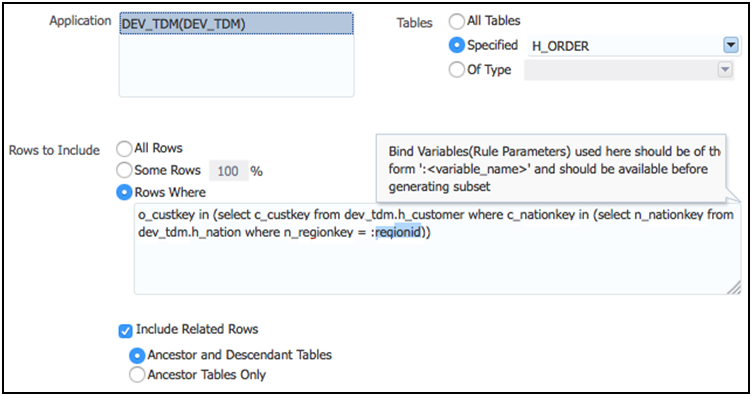

Am besten geeignet für Datenanonymisierung und Klonen

Oracle Data Masking and Subsetting ist darauf spezialisiert, sensible Daten zu schützen, indem Methoden wie Datenanonymisierung und das Klonen von Daten genutzt werden. So wird sichergestellt, dass echte Daten selbst in Testumgebungen geschützt bleiben, wodurch es sich als ein entscheidendes Werkzeug für Organisationen erweist, die Datenschutz und effizientes Datenmanagement priorisieren.

Warum ich Oracle Data Masking and Subsetting gewählt habe:

Für die Auswahl der besten Lösungen habe ich verschiedene Anwärter sorgfältig verglichen. Oracle Data Masking and Subsetting habe ich aufgrund seines beständigen Rufs und seiner leistungsstarken Fähigkeiten im Bereich Datenanonymisierung gewählt. Seine Stärken in der Anonymisierung und im Klonen von Daten machen es zur naheliegenden Wahl für Unternehmen, die genau diese Funktionalitäten suchen.

Herausragende Funktionen & Integrationen:

Die Stärke von Oracle Data Masking and Subsetting liegt in seinen umfassenden Funktionen zum Datenschutz. Es bietet Schutz vor Ransomware, der Ihre Daten vor potenziellen Bedrohungen bewahrt, sowie ein Berechtigungssystem, das eine detaillierte Kontrolle über den Datenzugriff ermöglicht. Darüber hinaus ist es mit Integrationen ausgestattet, die eine Vielzahl von mobilen Geräten unterstützen, wodurch seine Nutzbarkeit und Anpassungsfähigkeit erweitert wird.

Pros and Cons

Pros:

- Erweiterter Schutz vor Ransomware garantiert kompromisslose Datensicherheit

- Granulares Berechtigungssystem ermöglicht kontrollierten Datenzugriff

- Kompatibilität mit einer Vielzahl mobiler Geräte erweitert den Anwendungsbereich

Cons:

- Die umfangreiche Feature-Palette kann für neue Anwender potenziell komplex sein

- Die Integration in bestehende Infrastrukturen kann Expertenwissen erfordern

- Manche Organisationen könnten die Funktionen für einfache Aufgaben als überdimensioniert empfinden

Datenbanken sind in den heutigen komplexen Technologieumgebungen unverzichtbar, insbesondere im Hinblick auf ein starkes integriertes Datenbankmanagement. Dies macht sie zu einer unschätzbaren Wahl.

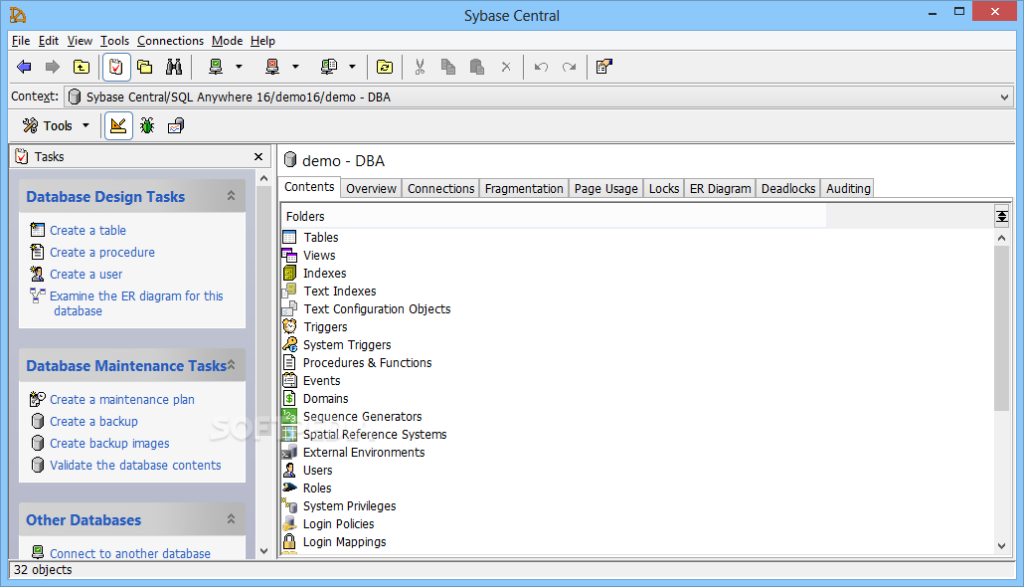

Warum ich SAP SQL Anywhere ausgewählt habe:

Basierend auf meinen Recherchen und Analysen ist SAP SQL Anywhere die beste Lösung für das Datenmanagement. Es zeichnet sich im Bereich des eingebetteten Datenbankmanagements aus und bietet eine zuverlässige und effiziente Infrastruktur. Es ist die ideale Wahl für Unternehmen, die eine verlässliche Datenverwaltung benötigen.

Hervorstechende Funktionen & Integrationen:

SAP SQL Anywhere wurde entwickelt, um Ihre Daten über verschiedene Anwendungen und Plattformen hinweg synchron und konsistent zu halten. Es verfügt über fortschrittliche Sicherheitsfunktionen zum Schutz Ihrer Datenbanken und eine Automatisierungsfunktion, die Datenbankaufgaben vereinfacht und gleichzeitig eine hohe Leistung sicherstellt. SAP SQL Anywhere lässt sich zudem nahtlos in andere SAP-Lösungen integrieren und ist dadurch ein unverzichtbarer Bestandteil eines vollständigen Enterprise-Technologie-Stacks.

Pros and Cons

Pros:

- Starke Synchronisierung mit mehreren Apps

- Fortschrittliche Authentifizierungsmaßnahmen

- Effiziente Automatisierung von Datenbankaufgaben

Cons:

- Für neue Benutzer möglicherweise größere Einarbeitung erforderlich

- Begrenzte native Integrationen außerhalb des SAP-Ökosystems

- Die Komplexität könnte für kleinere Projekte zu groß sein

Am besten geeignet für das präzise Auffinden von Datensicherheitslücken

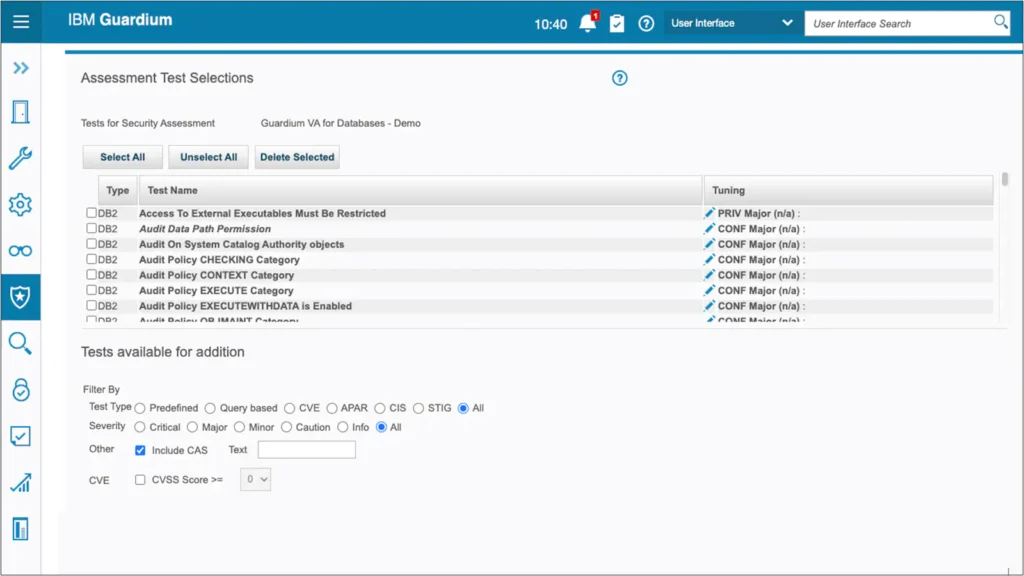

IBM Security Guardium Vulnerability Assessment bietet eine sorgfältige Überprüfung Ihrer Datenumgebung, um Schwachstellen zu identifizieren, zu klassifizieren und zu priorisieren. Da Datenverletzungen immer ausgeklügelter werden, ist die Expertise dieses Tools bei der Erkennung von Schwachstellen entscheidend für einen proaktiven Schutz.

Warum ich IBM Security Guardium Vulnerability Assessment gewählt habe:

Die Auswahl des idealen Tools zur Schwachstellenbewertung war nicht trivial. Unter zahlreichen Konkurrenten hob sich IBM Security Guardium hervor. Ich habe es wegen seiner renommierten Erfolgsbilanz und IBMs Geschichte kontinuierlicher Innovation ausgewählt. Das Tool ist die beste Wahl, wenn es um Präzision bei der Identifikation von Schwachstellen geht – insbesondere in groß angelegten Vor-Ort-Umgebungen.

Herausragende Funktionen & Integrationen:

Die Lösung von IBM überzeugt durch fortschrittliche Anti-Malware-Integration, wodurch böswillige Angriffe erkannt und verhindert werden können. Mit Unterstützung für mehrere Betriebssysteme bietet sie Vielseitigkeit beim Scannen verschiedener IT-Umgebungen. Darüber hinaus erstrecken sich die Integrationen auf diverse Datenquellen – von traditionellen Datenbanken bis hin zu Big-Data-Umgebungen, was ein breites Spektrum möglicher Schwachstellen abdeckt.

Pros and Cons

Pros:

- Hohe Präzision bei der Erkennung von Schwachstellen

- Umfassende Unterstützung mehrerer Betriebssysteme

- Fortschrittliche Anti-Malware-Funktionen

Cons:

- Könnte für kleine Unternehmen überfordernd sein

- Erfordert regelmäßige Updates zur aktuellen Bedrohungserkennung

- Die Erstkonfiguration kann aufwendig sein

Acra bietet spezialisierte Tools, die den kryptografischen Schutz von Datenbankeinträgen in den Vordergrund stellen und so sicherstellen, dass sensible Daten vertraulich und unverändert bleiben. Angesichts der zunehmenden Bedrohungen für die Datenintegrität und des Werts kryptografischer Schutzmaßnahmen erweist sich Acra als eine relevante Lösung für Unternehmen, die Wert auf eine verstärkte Datenverschlüsselung legen.

Warum ich Acra gewählt habe:

Die Auswahl der richtigen Tools für eine Liste erfordert eine eingehende Analyse des Marktes. Nach reiflicher Überlegung habe ich mich für Acra entschieden, da das Tool einen einzigartigen Ansatz in der Datenverschlüsselung verfolgt. Der konsequente Fokus auf kryptografischen Schutz hebt es von vielen anderen Tools ab. Diese spezielle Ausrichtung hat mich davon überzeugt, dass es besonders für den Schutz von Datenbankeinträgen geeignet ist.

Herausragende Funktionen & Integrationen:

Acra verfügt über eine Vielzahl von Funktionen, die auf eine robuste Datenverschlüsselung und Verhinderung von Datenverlust (Data Loss Prevention) abzielen. Die Maßnahmen zum Datenschutz sind umfassend und geben Unternehmen die Sicherheit, dass ihre Datenbestände unversehrt bleiben. Integrationen von Acra mit gängigen Datenbanken unterstreichen zudem seine Vielseitigkeit und Anwendbarkeit in unterschiedlichen Datenbankumgebungen.

Pros and Cons

Pros:

- Tiefgreifende kryptografische Maßnahmen für Datenbankeinträge

- Effektive Funktionen zur Verhinderung von Datenverlust (DLP)

- Umfangreiche Integrationen mit gängigen Datenbanken

Cons:

- Könnte eine Einarbeitungszeit für Nutzer ohne Erfahrung mit kryptografischen Tools erfordern

- Die Integration kann je nach bestehender Infrastruktur komplex sein

- Eventuell nicht geeignet für kleine Projekte mit geringem Verschlüsselungsbedarf

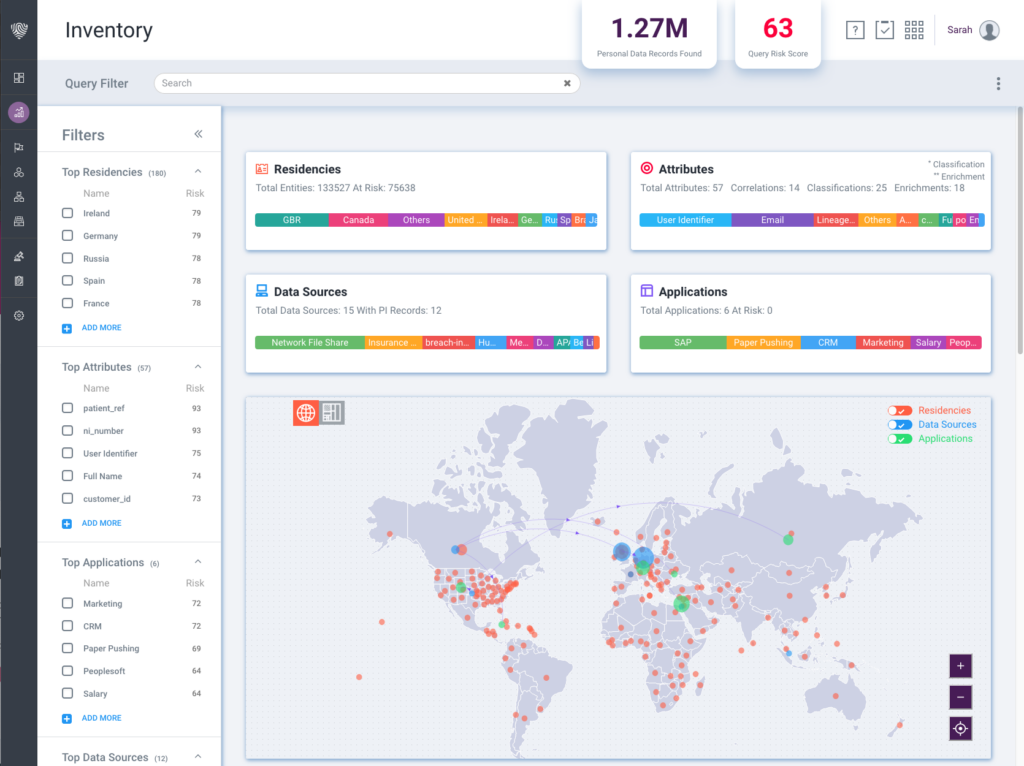

BigID ist darauf spezialisiert, Unternehmen dabei zu unterstützen, ihre sensibelsten personenbezogenen Daten im gesamten Datenökosystem zu finden und zu schützen. Der Fokus auf die Erkennung personenbezogener Daten und die steigende Nachfrage nach Datenschutz in der heutigen, durch die DSGVO geprägten Welt machen es zu einem unverzichtbaren Tool für Unternehmen, denen Informationssicherheit wichtig ist.

Warum ich BigID gewählt habe:

Während meiner Recherche zu Datenschutztools ist mir BigID immer wieder positiv aufgefallen. Ich habe es mit vielen anderen Tools verglichen und festgestellt, dass der Ansatz zur Erkennung personenbezogener Daten unübertroffen ist. Mein Urteil, dass es in Sachen personenbezogene Datenerkennung und Datenschutz eindeutig führend ist, basiert auf einem Vergleich seiner Fähigkeiten.

Herausragende Funktionen & Integrationen:

Die Stärke von BigID liegt in seinen fortschrittlichen Möglichkeiten zur Datenerkennung, die über herkömmlichen Endpunktschutz hinausgehen und eine detaillierte Ansicht personenbezogener Daten bieten. Außerdem werden proaktive Maßnahmen integriert, um Informationssicherheit und die Einhaltung der DSGVO sicherzustellen. Was die Integration angeht, lässt sich BigID nahtlos mit verschiedenen Datenquellen und Plattformen verbinden und gewährleistet so einen umfassenden Überblick über alle Daten.

Pros and Cons

Pros:

- Fortschrittliche Möglichkeiten zur Datenerkennung ermöglichen einen detaillierten Überblick über personenbezogene Daten

- Geht proaktiv auf Informationssicherheit und DSGVO-Anforderungen ein

- Umfassende Integrationen sorgen für eine breite Abdeckung des gesamten Datenökosystems

Cons:

- Für Anwender mit wenig Erfahrung im Bereich Datenschutztools ist eine gewisse Einarbeitungszeit nötig

- Je nach Umfang kann die Implementierung zeitaufwändig sein

- Trotz der umfassenden Funktionen könnten sie für kleine Unternehmen überwältigend sein

Weitere Data-Sicherheitssoftware

Hier sind einige weitere Lösungen für Data-Sicherheitssoftware, die es nicht auf meine Shortlist geschafft haben, aber dennoch einen Blick wert sind:

- SQL Secure

Am besten geeignet für Sicherheitsmonitoring von SQL-Servern

- Satori Data Security Platform

Am besten geeignet für Echtzeit-Transparenz bei Datenflüssen

- McAfee Vulnerability Manager for Database

Am besten geeignet für umfassende Bedrohungseinblicke in Datenbanken

Auswahlkriterien für Data-Sicherheitssoftware

Bei der Auswahl der besten Data-Sicherheitssoftware für diese Liste habe ich die typischen Bedürfnisse und Schmerzpunkte der Käufer berücksichtigt, wie den Schutz sensibler Informationen und die Einhaltung von Datenschutzvorschriften. Außerdem habe ich den folgenden Bewertungsrahmen genutzt, um meine Einschätzungen strukturiert und fair zu gestalten:

Kernfunktionen (25% der Gesamtwertung)

Um überhaupt in diese Liste aufgenommen zu werden, musste jede Lösung diese grundlegenden Anwendungsfälle abdecken:

- Schutz sensibler Daten

- Sicherstellung von Datenverschlüsselung

- Überwachung des Datenzugriffs

- Verwaltung von Benutzerrechten

- Erkennung von Datenlecks

Weitere herausragende Funktionen (25% der Gesamtwertung)

Um die Auswahl weiter einzugrenzen, habe ich außerdem nach einzigartigen Funktionen gesucht, darunter:

- Echtzeit-Bedrohungsanalyse

- Automatisierte Compliance-Berichte

- Erweiterte Datenanalysen

- Plattformübergreifende Integration

- Analyse des Nutzerverhaltens

Benutzerfreundlichkeit (10% der Gesamtwertung)

Um die Benutzerfreundlichkeit einzuschätzen, habe ich Folgendes betrachtet:

- Intuitive Oberflächengestaltung

- Leichte Navigation

- Individuell anpassbare Dashboards

- Minimale Einarbeitungszeit

- Schnelle Reaktionszeit

Onboarding (10 % der Gesamtbewertung)

Um das Onboarding-Erlebnis jeder Plattform zu bewerten, habe ich Folgendes berücksichtigt:

- Verfügbarkeit von Schulungsvideos

- Interaktive Produkttouren

- Zugriff auf Vorlagen

- Live-Chat-Support während der Einrichtung

- Webinare für neue Nutzer

Kundensupport (10 % der Gesamtbewertung)

Um den Kundensupport jedes Softwareanbieters zu beurteilen, habe ich Folgendes berücksichtigt:

- 24/7 Support-Verfügbarkeit

- Kommunikationsmöglichkeiten über mehrere Kanäle

- Kompetentes Support-Personal

- Schnelle Antwortzeiten

- Umfassendes Hilfezentrum

Preis-Leistungs-Verhältnis (10 % der Gesamtbewertung)

Zur Bewertung des Preis-Leistungs-Verhältnisses jeder Plattform habe ich Folgendes berücksichtigt:

- Transparente Preisgestaltung

- Wettbewerbsfähige Preise

- Flexible Abonnement-Modelle

- Verfügbarkeit einer kostenlosen Testphase

- Rabatte für langfristige Bindungen

Kundenbewertungen (10 % der Gesamtbewertung)

Um ein Gefühl für die allgemeine Kundenzufriedenheit zu bekommen, habe ich beim Lesen von Kundenrezensionen Folgendes beachtet:

- Gesamtzufriedenheitswertungen

- Häufig gemeldete Probleme

- Lob für bestimmte Funktionen

- Feedback zum Kundensupport

- Empfehlungen von Nutzern

Wie Sie Software für Datensicherheit auswählen

Lange Funktionslisten und komplexe Preisstrukturen können schnell überwältigend werden. Damit Sie bei der Auswahl Ihrer Software fokussiert bleiben, finden Sie hier eine Checkliste mit Aspekten, die Sie im Hinterkopf behalten sollten:

| Faktor | Was ist zu beachten? |

|---|---|

| Skalierbarkeit | Wächst die Software mit Ihrem Unternehmen mit? Prüfen Sie, ob sie größere Datenmengen und mehr Nutzer verarbeiten kann, ohne dass die Leistung leidet. |

| Integrationen | Funktioniert sie mit Ihren vorhandenen Systemen? Achten Sie auf die Kompatibilität mit Ihren aktuellen Tools, um kostspielige und zeitraubende Umwege zu vermeiden. |

| Anpassbarkeit | Lässt sich die Software auf Ihre spezifischen Anforderungen zuschneiden? Flexibilität bei Einstellungen und Funktionen sorgt dafür, dass Ihre individuellen Bedürfnisse erfüllt werden. |

| Benutzerfreundlichkeit | Ist die Oberfläche für Ihr Team intuitiv bedienbar? Ein einfaches Design verkürzt die Einarbeitungszeit und steigert die Akzeptanz. |

| Implementierung und Onboarding | Wie schnell können Sie starten? Beachten Sie, wie komplex die Einrichtung ist und welche Unterstützung Sie während der Umstellung erhalten. |

| Kosten | Passt der Preis in Ihr Budget? Vergleichen Sie die Einstiegskosten und langfristigen Ausgaben, inklusive versteckter Gebühren oder erforderlicher Zusatzmodule. |

| Sicherheitsvorkehrungen | Bietet die Software einen soliden Schutz für Ihre Daten? Achten Sie darauf, dass sie Branchenstandards für Verschlüsselung und Zugriffskontrollen erfüllt. |

| Compliance-Anforderungen | Unterstützt sie Ihre regulatorischen Vorgaben? Prüfen Sie, ob die Software mit gesetzlichen Anforderungen wie DSGVO oder HIPAA konform ist, um Probleme zu vermeiden. |

Was ist Datensicherheitssoftware?

Datensicherheitssoftware dient dazu, sensible Informationen vor unbefugtem Zugriff und Datenpannen zu schützen. IT-Fachkräfte, Sicherheitsanalysten und Compliance-Beauftragte nutzen diese Werkzeuge typischerweise, um Datenintegrität und Datenschutz sicherzustellen. Verschlüsselung, Datenmaskierungssoftware, Zugriffskontrollen und Überwachung in Echtzeit helfen bei der Einhaltung von Vorgaben, dem Schutz von Daten und einer einfachen Bedienung. Insgesamt sorgen diese Tools für ein gutes Gefühl, weil Ihre Daten geschützt sind.

Funktionen

Wenn Sie Datensicherheitssoftware auswählen, sollten Sie auf folgende Schlüsselfunktionen achten:

- Verschlüsselung: Schützt Daten, indem sie in einen sicheren Code umgewandelt werden, sodass nur autorisierte Benutzer darauf zugreifen können. PKI-Software kann dabei helfen, Verschlüsselungsschlüssel und digitale Zertifikate nach der Aktivierung zu verwalten.

- Zugriffskontrollen: Bestimmt, wer Daten ansehen oder bearbeiten darf, und trägt somit dazu bei, Datenschutz und Sicherheit zu gewährleisten.

- Echtzeitüberwachung: Überwacht kontinuierlich auf verdächtige Aktivitäten und warnt Sie sofort vor potenziellen Bedrohungen.

- Compliance-Berichte: Vereinfachen die Einhaltung von Vorschriften, indem sie notwendige Prüfpfade und Berichte erstellen.

- Analyse des Benutzerverhaltens: Verfolgt und analysiert Nutzeraktionen, um ungewöhnliche Aktivitäten zu erkennen, die auf ein Sicherheitsrisiko hindeuten könnten.

- Automatisierte Backups: Speichert regelmäßig Kopien der Daten, um Datenverlust durch Hardwarefehler oder Cyberangriffe zu verhindern.

- Bedrohungsinformationen: Liefert Einblicke in potenzielle Sicherheitsrisiken, indem Daten aus verschiedenen Quellen analysiert werden.

- Plattformübergreifende Integration: Stellt die Kompatibilität mit bestehenden Systemen sicher, verringert Unterbrechungen und verbessert die Funktionalität.

- Anpassbare Dashboards: Ermöglicht es Ihnen, Ansichten und Berichte individuell anzupassen, um das Datenmanagement zu optimieren.

- Schulungsmaterialien: Bietet Anleitungen, Videos und interaktive Tools, um den Nutzern zu helfen, die Software effektiv zu verstehen und zu verwenden.

Vorteile

Die Implementierung von Datensicherheits-Software bietet zahlreiche Vorteile für Ihr Team und Ihr Unternehmen. Hier sind einige, auf die Sie sich freuen können:

- Verbesserter Datenschutz: Verschlüsselung und Zugriffskontrollen sorgen dafür, dass sensible Informationen vor unbefugtem Zugriff geschützt bleiben.

- Regulatorische Compliance: Compliance-Berichte helfen Ihrem Unternehmen, gesetzliche Anforderungen zu erfüllen und Strafen zu vermeiden.

- Bedrohungserkennung: Echtzeitüberwachung und Bedrohungsinformationen warnen Sie vor potenziellen Risiken, bevor sie zu Problemen werden.

- Operative Kontinuität: Automatisierte Backups sorgen für die Wiederherstellung der Daten im Falle von Hardwarefehlern oder Cyberangriffen.

- Fundierte Entscheidungsfindung: Die Analyse des Nutzerverhaltens liefert Einblicke in Nutzeraktivitäten und hilft dabei, Sicherheitslücken zu identifizieren und zu beheben.

- Verbesserte Effizienz: Plattformübergreifende Integration gewährleistet einen reibungslosen Betrieb mit bestehenden Systemen und minimiert Unterbrechungen.

- Stärkung der Nutzer: Schulungsmaterialien helfen Ihrem Team, die Software effektiv zu nutzen und das allgemeine Sicherheitsbewusstsein zu erhöhen.

Kosten & Preise

Die Auswahl von Datensicherheits-Software ähnelt der Wahl von Internetsicherheits-Software, da sie ein Verständnis verschiedener Preisstrukturen und verfügbarer Modelle erfordert. Die Kosten variieren je nach Funktionen, Teamgröße, Zusatzoptionen und mehr. Die folgende Tabelle fasst gängige Tarife, deren Durchschnittspreise und typische Funktionen von Datensicherheits-Softwarelösungen zusammen:

Tarifvergleichstabelle für Datensicherheits-Software

| Tariftyp | Durchschnittspreis | Übliche Funktionen |

|---|---|---|

| Gratis-Tarif | $0 | Basisverschlüsselung, begrenzter Datenschutz und Zugriffskontrollen. |

| Persönlicher Tarif | $5-$25/user/month | Erweiterte Verschlüsselung, Echtzeitüberwachung und grundlegende Compliance-Berichte. |

| Business-Tarif | $25-$50/user/month | Erweiterte Bedrohungserkennung, Analyse des Nutzerverhaltens und automatisierte Backups. |

| Enterprise-Tarif | $50-$100/user/month | Anpassbare Dashboards, plattformübergreifende Integration und dedizierter Support. |

Häufig gestellte Fragen zu Datenschutzsoftware

Hier finden Sie Antworten auf häufige Fragen zur Datenschutzsoftware:

Woher weiß ich, ob eine Datenschutzsoftware mit meinen bestehenden Systemen kompatibel ist?

Prüfen Sie die Integrationsmöglichkeiten mit Ihrer aktuellen Software und Ihren Systemen. Die meisten Anbieter listen kompatible Plattformen auf ihrer Website auf. Sie können auch den Support des Anbieters kontaktieren, um dies zu bestätigen. Kompatibilität sorgt dafür, dass die Software reibungslos mit Ihren vorhandenen Tools funktioniert, was Zeit spart und mögliche Probleme reduziert.

Kann Datenschutzsoftware bei Compliance-Anforderungen helfen?

Ja, viele Datenschutzsoftware-Lösungen bieten Funktionen, die Sie bei der Einhaltung von Compliance-Anforderungen unterstützen. Diese Tools enthalten oft automatisierte Compliance-Berichte und Prüfpfade, mit denen Sie Vorschriften wie die DSGVO oder HIPAA erfüllen können. Durch die Nutzung dieser Funktionen stellen Sie sicher, dass Ihr Unternehmen die erforderlichen gesetzlichen Standards einhält und mögliche Strafen vermeidet.

Wie oft sollte Datenschutzsoftware aktualisiert werden?

Regelmäßige Updates sind entscheidend, um die Sicherheit aufrechtzuerhalten. Die meisten Softwareanbieter bieten automatische Updates an, damit Sie stets den neuesten Schutz gegen neue Bedrohungen haben. Ich empfehle, Ihre Software auf automatische Updates einzustellen oder regelmäßig manuell zu prüfen, ob neue Aktualisierungen verfügbar sind. Bleiben Sie auf dem neuesten Stand, um Schwachstellen zu minimieren und die Sicherheit zu erhöhen.

Wie es weitergeht:

Wenn Sie gerade dabei sind, Datenschutzsoftware zu recherchieren, kontaktieren Sie einen SoftwareSelect-Berater für kostenlose Empfehlungen.

Sie füllen ein Formular aus und führen ein kurzes Gespräch, in dem sie die Details zu Ihren Anforderungen aufnehmen. Anschließend erhalten Sie eine Liste geeigneter Software zur Auswahl. Die Berater unterstützen Sie sogar während des gesamten Kaufprozesses, einschließlich Preisverhandlungen.