10 Die beste Datenbanksicherheits-Software: Shortlist

In der heutigen digitalen Landschaft ist es herausfordernder denn je, Ihre Daten zu schützen. Da sich Cyber-Bedrohungen ständig weiterentwickeln, benötigen Sie zuverlässige Tools, um Ihre Datenbanken vor Angriffen und unbefugtem Zugriff zu schützen.

Als jemand, der Software unabhängig testet und bewertet, kenne ich die Herausforderungen, denen Sie gegenüberstehen. Sie suchen Lösungen, die effektiv, einfach zu integrieren und regelkonform sind.

In diesem Artikel stelle ich meine Top-Empfehlungen für Datenbanksicherheits-Software vor. Ich habe jede Lösung anhand ihrer Funktionen, Nutzerfreundlichkeit und branchenspezifischen Anforderungen bewertet. Egal, ob Sie Teil eines kleinen Teams oder eines großen Unternehmens sind – hier finden Sie Optionen, die Ihren speziellen Anforderungen entsprechen. Finden wir gemeinsam das passende Tool zum Schutz Ihrer Daten.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Datenbanksicherheits-Software – Zusammenfassung

Diese Vergleichstabelle fasst die Preisinformationen meiner Top-Auswahl an Datenbanksicherheits-Software zusammen, um Ihnen die Entscheidung für eine zu Ihrem Budget und Geschäftsbedarf passende Lösung zu erleichtern.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten für verschlüsselten Datenbankzugriff | 21-tägige Testversion | Ab $199/Nutzer/Jahr (jährliche Abrechnung) | Website | |

| 2 | Am besten geeignet für integrierte Cloud-Anwendungen und Plattformdienste | Kostenlose Demo verfügbar | Preis auf Anfrage | Website | |

| 3 | Am besten für Managed Security Services | Kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 4 | Am besten für Festplatten- und Dateiverschlüsselung geeignet | 30-tägige kostenlose Testversion | Preise auf Anfrage | Website | |

| 5 | Am besten für die Bedrohungsprävention in allen Netzwerken | Kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 6 | Am besten geeignet für die Echtzeit-Überwachung von Datenbanken | Not available | Preise auf Anfrage | Website | |

| 7 | Am besten geeignet für zentralisierte Schwachstellenbewertungen in Datenbanken | Not available | Preis auf Anfrage | Website | |

| 8 | Am besten für Datenrisikoanalysen und -einsichten | Not available | Preise auf Anfrage | Website | |

| 9 | Am besten geeignet für Benutzerverhaltensanalysen | Not available | Preis auf Anfrage | Website | |

| 10 | Am besten geeignet für umfassendes Monitoring der Datenbankleistung | Not available | Preise auf Anfrage | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Datenbanksicherheits-Software – Testberichte

Im Folgenden finden Sie meine detaillierten Zusammenfassungen der besten Datenbanksicherheits-Software, die es auf meine Shortlist geschafft haben. Meine Testberichte geben Ihnen einen tiefen Einblick in die wichtigsten Funktionen, Vor- & Nachteile, Integrationen und idealen Anwendungsfälle jedes Tools, damit Sie die beste Lösung für Ihre Bedürfnisse finden.

DbVisualizer bietet Ihnen einen einheitlichen Arbeitsbereich, um Ihre Datenbanken zu erkunden, zu überprüfen und zu sichern, ohne zwischen mehreren Tools wechseln zu müssen – was eine Erleichterung sein kann, wenn Sie für die Kontrolle sensibler Datenumgebungen verantwortlich sind. Wenn Sie verschiedene Datenquellen verwalten oder den SQL-Betrieb über mehrere Teams hinweg beaufsichtigen, werden Sie feststellen, dass das Tool Struktur und Übersicht in Aufgaben bringt, die sich sonst oft zerstreut anfühlen. Es hilft Ihnen, sich auf den Schutz des Datenzugriffs zu konzentrieren und gibt Ihnen dennoch die Flexibilität, schnell zu analysieren und Probleme zu beheben.

Darum habe ich DbVisualizer gewählt

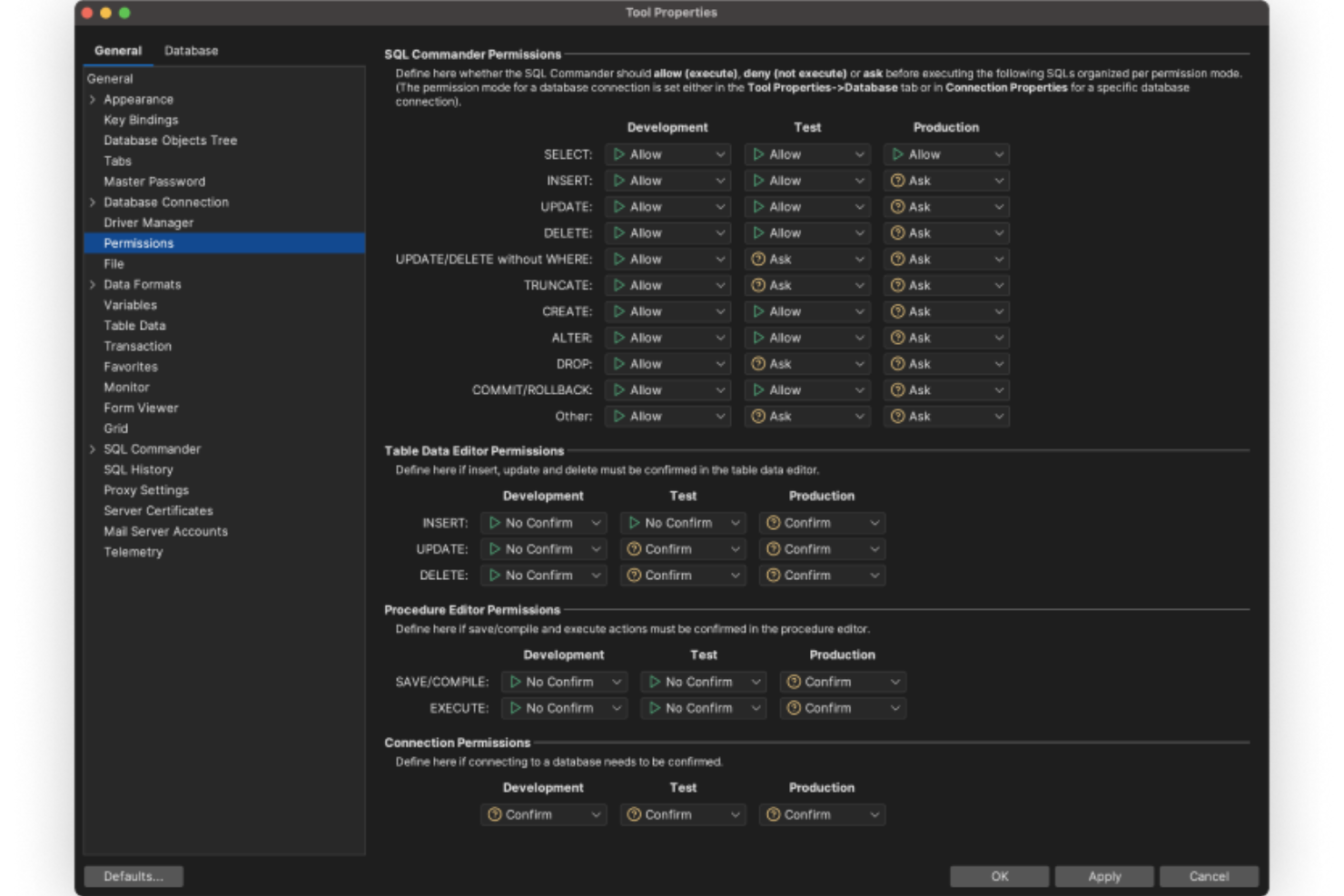

Ich habe DbVisualizer wegen des starken Fokus auf Datenbanksicherheitsfunktionen gewählt: Kontrollierter Zugriff, verschlüsselte Verbindungen und Sicherheitsvorkehrungen, die sensible Informationen schützen. Sie können sich über SSH-Tunnel verbinden, um einen verschlüsselten Datentransfer zu gewährleisten – das reduziert das Risiko, wenn Sie in Cloud- oder On-Premise-Umgebungen arbeiten. Zudem lässt sich die Benutzerberechtigung innerhalb des Tools so einstellen, dass Änderungen an den Daten eingeschränkt werden. So vermeiden Sie riskante Änderungen im Team. Ein weiterer Pluspunkt ist die Option eines lokalen Master-Passworts, mit dem gespeicherte Zugangsdaten auf Ihrem Rechner geschützt werden können, anstatt sie ungeschützt zu lassen.

DbVisualizer Hauptfunktionen

Neben den Sicherheitsfunktionen bietet DbVisualizer mehrere Tools, die das Datenbankmanagement verbessern:

- Visueller Abfrage-Editor: Ermöglicht einfache Tabellenbearbeitung und Datenvisualisierung per Drag-and-Drop-Oberfläche.

- Wiederverwendbare Abfragen: Nutzer können Abfragen samt Variablen und Lesezeichen speichern und wiederverwenden – für effizientes Datenbankmanagement.

- Performance-Analytik: Liefert Einblicke in die Datenbankperformance, um Abläufe zu optimieren und die Nutzererfahrung zu verbessern.

- Inline-Bearbeitung: Erleichtert direktes Bearbeiten von Daten innerhalb der Datenbank und vereinfacht Aufgaben im Datenmanagement.

DbVisualizer Integrationen

Integrationen umfassen DB2, MariaDB, MySQL, Oracle, PostgreSQL, SQL Server, SQLite, Sybase, Vertica und H2. Eine API steht für individuelle Integrationen zur Verfügung.

Pros and Cons

Pros:

- Starke SSH-Verschlüsselung schützt Remote-Verbindungen

- Benutzerrechte verhindern versehentliche Datenänderungen

- Versionskontrolle verbessert die Sicherheit und Nachverfolgung von SQL-Skripten

Cons:

- Große Ergebnismengen können die Leistung bei Sicherheitsüberprüfungen beeinträchtigen

- Für Rechteverwaltung ist eine sorgfältige Einrichtung im Team erforderlich

New Product Updates from DbVisualizer

DbVisualizer Adds AI Assistant and New Database Support

DbVisualizer introduces an AI assistant, OS-native file chooser support, and new database compatibility with Impala and Neo4j. These updates help users write SQL faster, simplify file handling, and expand database connectivity. For more information, visit DbVisualizer’s official site.

Oracle

Am besten geeignet für integrierte Cloud-Anwendungen und Plattformdienste

Oracle ist ein Gigant im Bereich der Datenbankmanagementsysteme und bietet eine umfassende Palette von Werkzeugen, mit denen Unternehmen ihre Daten verwalten und sichern können. Bekannt für seine Integrationsstärke vereint Oracle Cloud-Anwendungen und Plattformdienste in einer einheitlichen Umgebung – ein Merkmal, das sich für viele Unternehmen als entscheidend erweist.

Warum ich Oracle gewählt habe:

Im Rahmen der Bewertung verschiedener Werkzeuge fiel Oracle durch seine umfassenden Angebote immer wieder positiv auf. Mein Urteil wurde durch seinen etablierten Ruf und die Meinung zahlloser Branchenexperten gestützt, die seine Fähigkeiten loben. Unter den zahlreichen verfügbaren Lösungen zeichnet sich Oracle insbesondere durch seine außergewöhnliche Fähigkeit aus, Cloud-Anwendungen und Plattformdienste zu integrieren. Das bestärkte mich in der Überzeugung, dass es wirklich die beste Wahl für Organisationen ist, die Integrationsmöglichkeiten suchen.

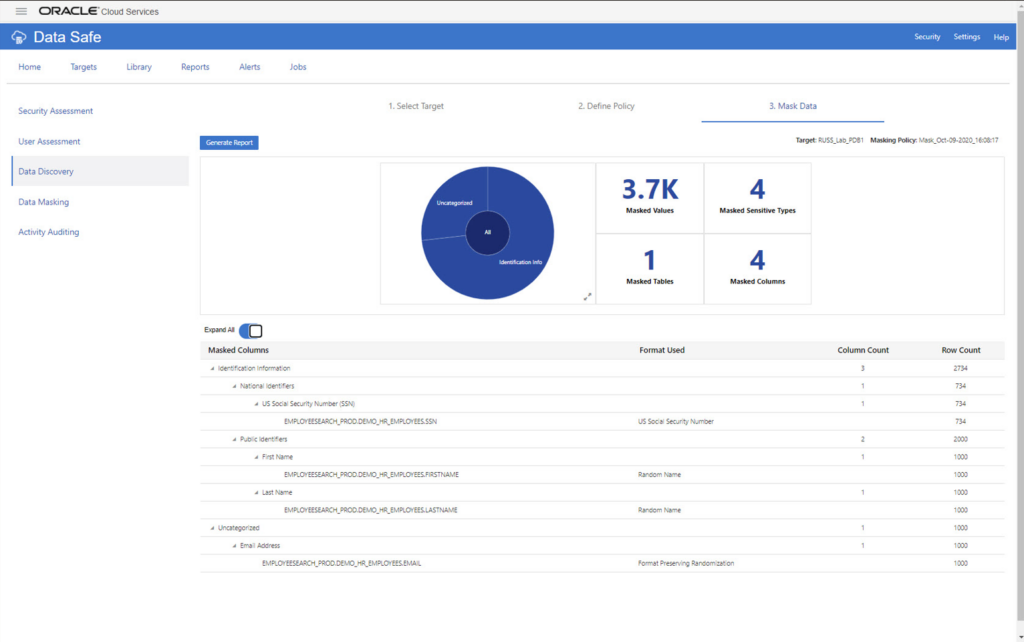

Herausragende Funktionen & Integrationen:

Oracle ist bekannt für seine fortschrittlichen Sicherheitsmechanismen, die Datenverschlüsselung, Datenmaskierung und eine robuste Firewall umfassen. Damit bietet es eine starke Verteidigung gegen potenzielle Bedrohungen. Darüber hinaus unterstützen maschinelles Lernen und KI-Funktionen die Überwachung von Aktivitäten und das Erkennen von Anomalien. Integrationen sind eine besondere Stärke von Oracle: Es lässt sich mühelos mit Cloud-Größen wie AWS und Microsofts Azure verbinden. Zudem ist es mit verschiedenen Betriebssystemen wie Linux und Windows kompatibel, was seine Position als vielseitiges Datenbankmanagementsystem weiter festigt.

Pros and Cons

Pros:

- Leistungsstarke Datensicherheitslösungen mit fortschrittlicher Verschlüsselung und Firewall

- Hohe Skalierbarkeit für kleine Unternehmen ebenso wie für große Konzerne

- Umfassende Integrationen mit führenden Cloud-Anbietern und Betriebssystemen

Cons:

- Für Nutzer ohne Erfahrung mit Datenbankmanagementsystemen mitunter komplex

- Der Funktionsumfang kann für einfache Aufgaben überwältigend sein

- Die lokale Installation erfordert eigene Ressourcen und Wartung.

Trustwave ist auf die Bereitstellung fortschrittlicher Sicherheitslösungen spezialisiert, die auf die individuellen Anforderungen verschiedener Organisationen zugeschnitten sind. Die Managed Security Services sind darauf ausgelegt, eine umfassende Schutzstrategie zu bieten und sicherzustellen, dass Unternehmen vor sich entwickelnden Bedrohungen geschützt sind. Ihre Expertise auf diesem speziellen Gebiet rechtfertigt ihren Ruf als besten Anbieter für Managed Security Services.

Warum ich Trustwave gewählt habe:

Bei der Auswahl des richtigen Tools für Managed Security gehörte Trustwave zu den Top-Kandidaten. Ich habe Trustwave nach gründlichen Vergleichen ausgewählt und festgestellt, dass ihre Herangehensweise an Sicherheitslösungen sowohl innovativ als auch effizient ist. Ihr Engagement für ganzheitliche Managed Services hebt sie von der Konkurrenz ab. Angesichts ihres langjährigen Rufs und ihrer nachgewiesenen Erfolgsbilanz ist es offensichtlich, warum sie als 'Beste für...' Managed Security Services gelten.

Herausragende Funktionen & Integrationen:

Trustwave bietet eine leistungsstarke Sicherheits-Suite, darunter SIEM-Integration, fortschrittliche Sicherheitskontrollen gegen Hacker sowie Aktivitätsüberwachung für eine Reaktion auf Bedrohungen in Echtzeit. Außerdem kommen Techniken des maschinellen Lernens zum Einsatz, um potenzielle Sicherheitsrisiken vorherzusagen und zu verhindern. Die Integrationen von Trustwave sind umfangreich; sie arbeiten mit führenden Cloud-Anbietern wie AWS und Azure zusammen und unterstützen Integrationen mit gängigen Datenbankmanagementsystemen wie Oracle Database und PostgreSQL.

Pros and Cons

Pros:

- Umfassende Managed Security Services für sowohl lokale als auch cloudbasierte Umgebungen.

- Große Auswahl an Integrationen mit führenden Cloud-Anbietern und Datenbanksystemen, was die Anpassungsfähigkeit verbessert

- Hält sich an die DSGVO-Richtlinien und gewährleistet so Datenschutz und Bedrohungsmanagement

Cons:

- Einige Unternehmen könnten den Funktionsumfang als zu umfangreich empfinden

- Einrichtung und Initialkonfiguration könnten für Unternehmen mit einfacheren Anforderungen komplex sein

- Die Tiefe der angebotenen Services kann für manche IT-Teams eine Lernkurve bedeuten

Am besten für Festplatten- und Dateiverschlüsselung geeignet

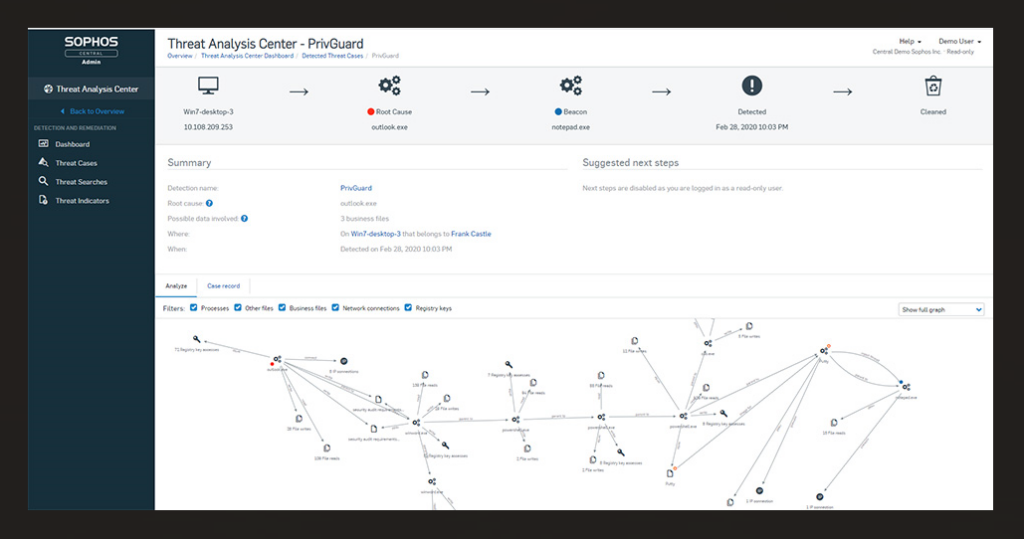

Sophos SafeGuard Encryption ist ein umfassendes Sicherheitswerkzeug, das dafür konzipiert ist, komplette Festplatten und einzelne Dateien zu verschlüsseln, sodass sie für unbefugte Personen unzugänglich bleiben. Angesichts der entscheidenden Notwendigkeit, sensible Informationen vor dem Zugriff Dritter zu schützen, bietet Sophos erstklassige Verschlüsselungsfunktionen, die in der heutigen digitalen Ära unverzichtbar sind, und festigt damit seine Position als erste Wahl für Festplatten- und Dateiverschlüsselung.

Warum ich Sophos SafeGuard Encryption gewählt habe:

Im Dschungel der verfügbaren Sicherheitsprodukte entscheidet am Ende oft Effizienz und Zuverlässigkeit bei der Auswahl. Nach intensiver Recherche und dem Vergleich zahlreicher Optionen hat mich Sophos SafeGuard Encryption vor allem durch seine doppelte Fähigkeit überzeugt: Es bleibt nicht bei der Festplattenverschlüsselung stehen, sondern ermöglicht zusätzlich die Verschlüsselung einzelner Dateien. Diese einzigartige Kombination macht es für mich zur besten Wahl für Unternehmen oder Einzelpersonen, die einen ganzheitlichen Ansatz bei ihrer Verschlüsselungsstrategie verfolgen möchten.

Hervorstechende Funktionen & Integrationen:

Sophos SafeGuard Encryption überzeugt mit fortschrittlichen Sicherheitsfunktionen und bietet einen robusten Schutz vor Hackern und potenziellen Bedrohungen. Das effiziente Schlüsselmanagement sorgt dafür, dass nur autorisierte Nutzer Zugriff auf die verschlüsselten Daten haben. Besonders hervorzuheben ist die Integration mit führenden Betriebssystemen wie Windows und Linux sowie die Kompatibilität mit Cloud-Datenbanksystemen wie AWS und Azure, wodurch sich die Einsatzmöglichkeiten auf zahlreiche Plattformen erweitern.

Pros and Cons

Pros:

- Die doppelte Fähigkeit zur Verschlüsselung von Festplatten und Dateien verbessert die gesamte Sicherheitslage.

- Robustes Schlüsselmanagement gewährleistet strikte Zugriffskontrolle auf verschlüsselte Daten.

- Umfangreiche Kompatibilität mit führenden Betriebssystemen und Cloud-Datenbanken bietet Flexibilität beim Einsatz.

Cons:

- Die anfängliche Einrichtung kann potenziell komplex sein und erfordert technisches Fachwissen.

- Die Benutzeroberfläche könnte für Neueinsteiger weniger benutzerfreundlich sein als die einiger Mitbewerber.

- Einige Nutzer wünschen sich eventuell feinere Einstellmöglichkeiten bei den Verschlüsselungsoptionen und -kontrollen.

Check Point bietet eine robuste Sicherheitsstrategie für Unternehmen und legt dabei den Schwerpunkt auf die Verhinderung von Bedrohungen in unterschiedlichen Netzwerken. Da sich Cyberbedrohungen ständig weiterentwickeln, bleibt Check Point an vorderster Front und ist somit eine hervorragende Wahl für alle, die umfassenden Schutz vor Bedrohungen in sämtlichen Netzwerkumgebungen priorisieren.

Warum ich Check Point ausgewählt habe:

Während meines Rechercheprozesses war die Auswahl der richtigen Tools von größter Bedeutung, und Check Point hat meine Aufmerksamkeit durch seinen speziellen Fokus auf die Bedrohungsabwehr auf sich gezogen. Ich habe seine Vorzüge durch umfassende Vergleiche bewertet und es wurde eindeutig als führend identifiziert. Besonders herausragend ist der ganzheitliche Ansatz zur Sicherheit, der wirklich jede Ecke des Netzwerks eines Unternehmens abdeckt. Angesichts dieser Stärken bin ich überzeugt, dass es 'Am besten geeignet für ...' die konsequente Bedrohungsprävention über alle Netzwerke hinweg ist.

Herausragende Funktionen & Integrationen:

Check Point bietet eine fortschrittliche Sicherheitssuite mit Funktionen wie einer Firewall der Spitzenklasse, SIEM-Integration und modernen Sicherheitsprotokollen zum Schutz vor Hackern und potenziellen Fehlkonfigurationen in Systemen wie MySQL. Die Integrationen sind umfassend und ermöglichen die Verbindung mit führenden Cloud-Anbietern wie AWS und Azure. Darüber hinaus unterstützt Check Point Integrationen mit Datenbankservern, darunter Oracle Database, PostgreSQL und weitere.

Pros and Cons

Pros:

- Einhaltung der DSGVO stellt sicher, dass Datenschutz beim Bedrohungsmanagement gewahrt bleibt

- Umfangreiche Integrationsmöglichkeiten sorgen für Kompatibilität mit gängigen Cloud-Anbietern und Datenbanksystemen

- Umfassende Bedrohungsprävention in verschiedenen Netzwerken — egal ob vor Ort oder cloudbasiert

Cons:

- Die Vielzahl von Funktionen kann eine steilere Lernkurve für IT-Teams bedeuten

- Je nach Konfiguration kann die Ersteinrichtung komplex sein

- Für kleinere Unternehmen könnte der Funktionsumfang zu groß sein

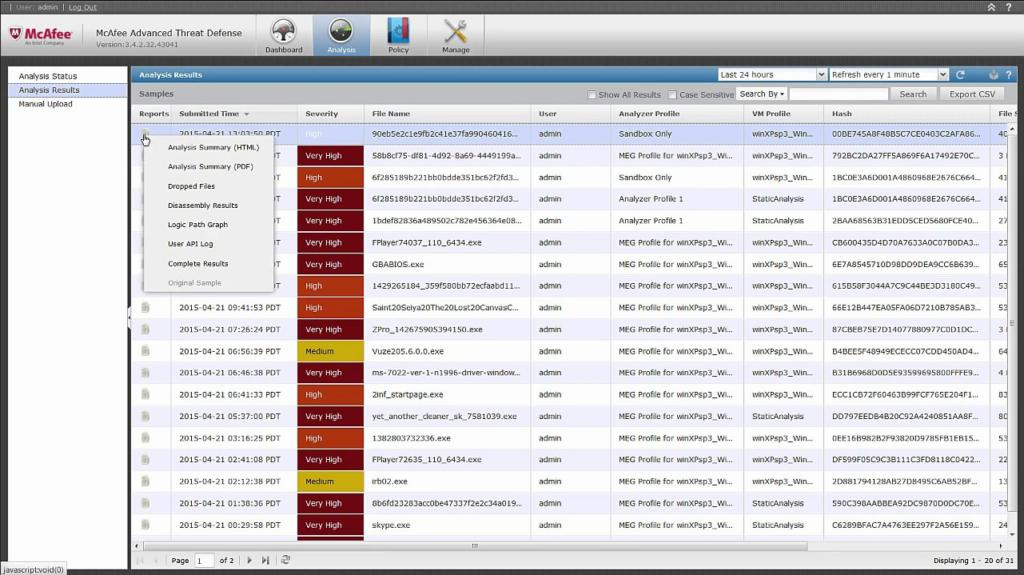

Am besten geeignet für die Echtzeit-Überwachung von Datenbanken

McAfee Database Security ist ein entscheidendes Werkzeug, das dafür sorgt, dass Datenbanken vor potenziellen Bedrohungen geschützt sind, und bietet Organisationen ein Sicherheitsnetz in einer Ära sich wandelnder Cybersecurity-Herausforderungen. Ihre Expertise im Bereich der Echtzeit-Überwachung von Datenbanken macht sie für Unternehmen, die eine schnelle Bedrohungserkennung und sofortige Reaktion priorisieren, unverzichtbar.

Warum ich McAfee Database Security gewählt habe:

Während ich verschiedene Sicherheitstools analysierte, stach der Name McAfee besonders hervor. Was meine Entscheidung, dieses Tool anderen vorzuziehen, maßgeblich beeinflusste, war sein hervorragender Ruf im Bereich Sicherheit und das konstant positive Feedback von Fachleuten. McAfee übertrifft andere deutlich, wenn es um die Bereitstellung von Echtzeit-Überwachung für Datenbanken geht, weshalb es meine erste Wahl für Organisationen ist, die sich keine Verzögerung bei der Erkennung von Sicherheitsbedrohungen leisten können.

Herausragende Funktionen & Integrationen:

McAfees Stärke liegt in der Fähigkeit, eine Überwachung von Aktivitäten in Echtzeit zu ermöglichen, wodurch Fehlkonfigurationen, SQL-Injections und unautorisierte Datenzugriffe schnell erkannt werden. Dies wird durch fortschrittliche Sicherheitsrichtlinien und eine robuste Firewall, die potenzielle Bedrohungen abwehrt, noch weiter verbessert. McAfee Database Security lässt sich in SIEM-Systeme integrieren, wodurch Unternehmen einen umfassenden Überblick über ihren Sicherheitsstatus erhalten. Zudem verstärkt die Kompatibilität mit den wichtigsten Datenbankservern, darunter MySQL und Oracle Database, die Vielseitigkeit des Tools.

Pros and Cons

Pros:

- Starke Möglichkeiten zur Überwachung in Echtzeit

- Fortschrittliche Sicherheitskontrollen gegen SQL-Injections und Datenlecks

- Effektive Integrationen mit SIEM-Systemen und wichtigen Datenbankservern

Cons:

- Die Benutzeroberfläche kann für Einsteiger komplex sein

- Fokussiert überwiegend auf Datenbanken, was zusätzliche Tools für ganzheitliche Sicherheit erforderlich machen könnte

- Bestimmte fortgeschrittene Funktionen können eine steile Lernkurve aufweisen

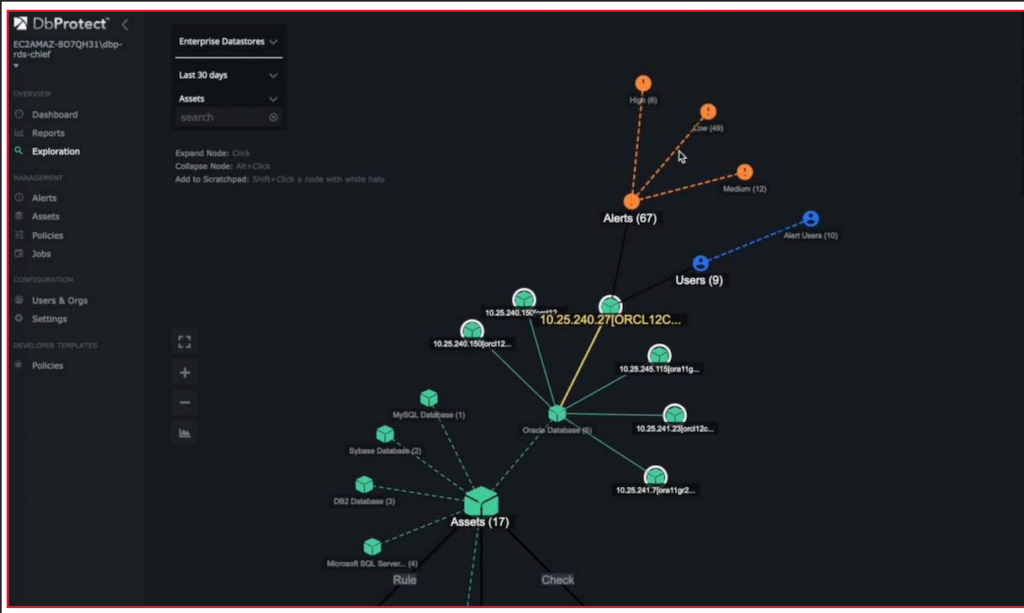

Am besten geeignet für zentralisierte Schwachstellenbewertungen in Datenbanken

Fortinet FortiDB ist ein Sicherheitsprodukt, das speziell dafür entwickelt wurde, Schwachstellen in Datenbanken zu bewerten. Da sich Cyberbedrohungen ständig weiterentwickeln, wird die Zentralisierung von Schwachstellenbewertungen in Datenbanken zu einer entscheidenden Strategie, wodurch FortiDB ein unverzichtbares Werkzeug zur Stärkung der Sicherheitsmaßnahmen ist.

Warum ich Fortinet FortiDB ausgewählt habe:

Bei der Auswahl des optimalen Sicherheitstools fiel meine Wahl auf Fortinet FortiDB, vor allem wegen des Schwerpunkts auf zentralisierte Schwachstellenbewertungen in Datenbanken. Im Vergleich zu vielen anderen Sicherheitsprodukten am Markt zeichnet sich FortiDB durch seinen zentralisierten Ansatz aus, der das Schwachstellenmanagement effizienter und umfassender macht. Daher kam ich zu dem Schluss, dass es am besten für Organisationen geeignet ist, die einen zentralisierten Ansatz für Schwachstellenbewertungen in Datenbanken suchen und so ihre Sicherheitslage wirksam stärken können.

Herausragende Funktionen & Integrationen:

Fortinet FortiDB bietet eine leistungsstarke Palette an Features, darunter erweiterte Sicherheitskontrollen, Aktivitätsüberwachung und Datenverschlüsselungsfunktionen, die die Datenbanken vor potenziellen Bedrohungen schützen. Die SIEM-Integration ermöglicht ein umfassendes Logging und Reporting, und das Tool lässt sich in gängige Datenbankmanagementsysteme wie Oracle Database, PostgreSQL und MySQL integrieren. Es wurde außerdem entwickelt, um häufige Fehlkonfigurationen zu beheben, die Datenbanken für Hacker angreifbar machen könnten.

Pros and Cons

Pros:

- Fokussiert auf zentrale Schwachstellenbewertungen und vereinfacht dadurch das Sicherheitsmanagement

- Problemlose Integration mit gängigen Datenbankmanagementsystemen

- SIEM-Integration verbessert Protokollierungs- und Reportingfunktionen

Cons:

- Könnte für kleinere Unternehmen überdimensioniert sein, die keine zentrale Schwachstellenverwaltung benötigen

- Einige Funktionen können eine steile Lernkurve erfordern, besonders für Nutzer ohne Vorkenntnisse im Bereich Datenbanksicherheit

- Erfordert regelmäßige Updates, um mit neuen Bedrohungen Schritt zu halten

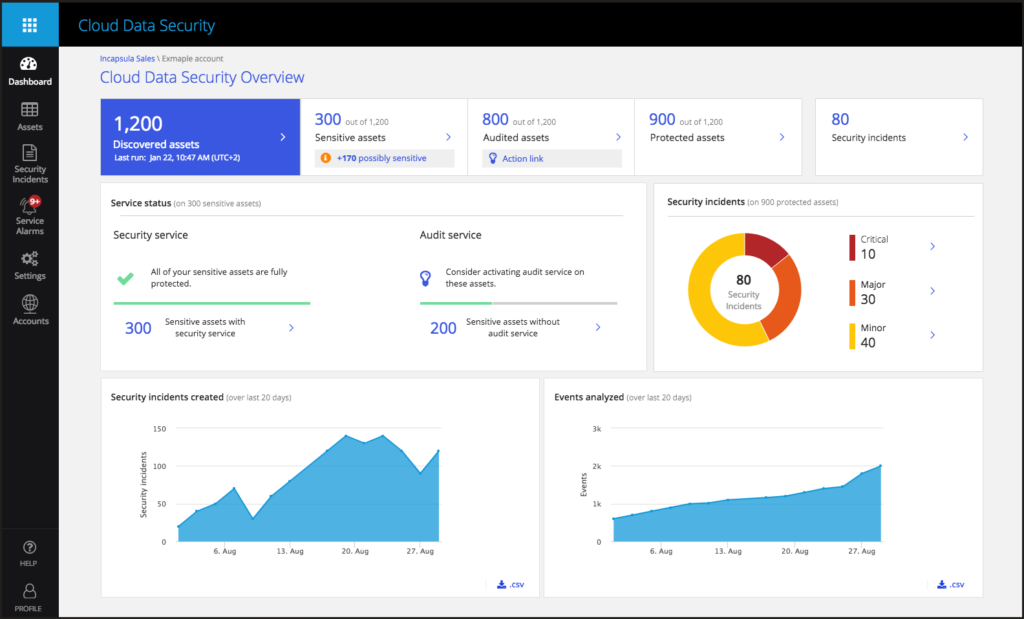

Imperva Data Security präsentiert sich als umfassende Lösung zum Schutz sensibler Daten und bietet gleichzeitig tiefgehende analytische Einblicke in potenzielle Risiken. Angesichts der steigenden Bedeutung von Datenmanagement und -sicherheit überzeugt Imperva mit gezielten Analysen, die Unternehmen dabei unterstützen, potenzielle Schwachstellen zu erkennen und zu minimieren – und festigt so seinen Ruf als bevorzugtes Tool für Datenrisikoanalysen und -einsichten.

Warum ich Imperva Data Security gewählt habe:

Meine Suche nach den richtigen Tools war intensiv, und das Angebot von Imperva stach sofort heraus. Die Entscheidung fiel mir leicht, da sich Imperva durch seinen unvergleichlichen Fokus auf Datenrisikoanalysen in Kombination mit aufschlussreichen Insights abhebt, wie sie viele Anbieter nicht bieten. Diese einzigartige Kombination macht Imperva eindeutig überlegen. Ich war schon immer der Meinung, dass das Verständnis von Risiken die halbe Miete in der Sicherheit ist, und dieses Tool ist meiner Ansicht nach 'am besten geeignet für...' Unternehmen, die nicht nur Schutz, sondern auch Klarheit in Bezug auf ihre Datenrisiken suchen.

Herausragende Funktionen & Integrationen:

Imperva wird für seine fortschrittliche Sicherheits-Suite gelobt, insbesondere für Funktionen wie Datenverschlüsselung, Datenmaskierung und die Gewährleistung von Datenschutz gemäß DSGVO. Darüber hinaus schützt eine leistungsstarke Firewall vor Bedrohungen wie SQL-Injection und anderen Datenpannen. Die Integrationsmöglichkeiten gehören zu den großen Stärken: Imperva verbindet sich mit Cloud-Datenbanken wie AWS und Azure und unterstützt zudem gängige Datenbanksysteme wie Oracle Database, PostgreSQL und MySQL.

Pros and Cons

Pros:

- Erweiterte Datenanalysen mit tieferen Einblicken in Schwachstellen

- Breite Integration mit beliebten Cloud-Anbietern und Datenbanksystemen

- Umfassende Firewall- und Sicherheitskontrollen, die Schutz vor modernen Bedrohungen gewährleisten

Cons:

- Kann überwältigend wirken, wenn Unternehmen lediglich nach grundlegenden Sicherheitslösungen suchen

- Einige Funktionen können insbesondere für kleinere Teams eine Lernkurve aufweisen

- Als umfassende Suite könnte es für Organisationen mit geringem Datenmanagementbedarf überdimensioniert sein

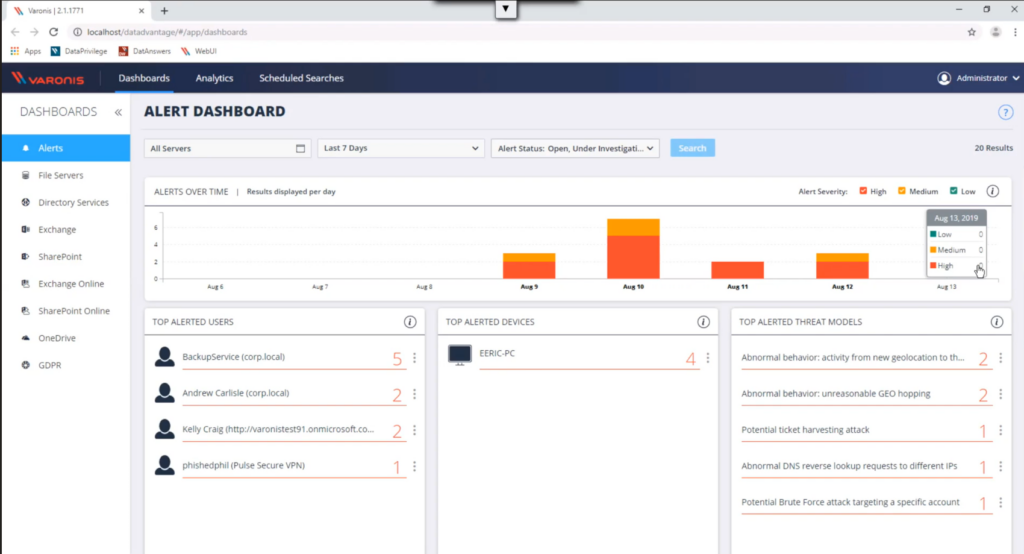

Die Varonis Data Security Platform ist eine umfassende Sicherheitslösung, die sich darauf konzentriert, das Benutzerverhalten zu überwachen und zu analysieren, um potenzielle Datenverletzungen zu verhindern. Angesichts der zunehmenden Bedeutung, Benutzergewohnheiten zu verstehen, um die Sicherheit zu stärken, zeichnet sich Varonis dadurch aus, dass es Benutzerverhaltensanalysen als hauptsächlichen Abwehrmechanismus nutzt.

Warum ich mich für die Varonis Data Security Platform entschieden habe:

Bei der Auswahl des passenden Tools für diese Liste habe ich mich zu Varonis hingezogen gefühlt – aufgrund des einzigartigen Sicherheitsansatzes durch Benutzerverhaltensanalytik. Viele Plattformen bieten generische Sicherheitslösungen, doch Varonis hebt sich durch die spezielle Fokussierung auf die Analyse von Benutzergewohnheiten ab. Ich bin fest davon überzeugt, dass dies die 'Beste Lösung für...' Organisationen ist, die die Benutzerverhaltensanalytik in den Mittelpunkt ihrer Sicherheitsstrategie stellen möchten.

Herausragende Funktionen & Integrationen:

Zu den Kernfunktionen von Varonis zählt die fortschrittliche Überwachung von Benutzeraktivitäten, die in Echtzeit Einblicke in ungewöhnliche Verhaltensmuster bietet. Ergänzt wird dies durch Funktionen wie Datenverschlüsselung und Datenmaskierung, was der Sicherheit eine zusätzliche Schutzschicht verleiht. Das Integrationsspektrum ist breit gefächert: Varonis arbeitet nahtlos mit großen Cloud-Anbietern wie AWS und Azure zusammen und ist ebenfalls kompatibel mit Datenbankservern wie Oracle Database oder PostgreSQL.

Pros and Cons

Pros:

- Kompatibilität mit einer großen Anzahl an Cloud-Datenbankanbietern und Datenbankmanagementsystemen

- Umfangreiche Aktivitätsüberwachungstools, unterstützt durch maschinelles Lernen für verbessertes Bedrohungsmanagement

- Spezialisiert auf Benutzerverhaltensanalysen und bietet einen einzigartigen Ansatz zur Datensicherheit

Cons:

- Könnte für Unternehmen, die neu mit Benutzerverhaltensanalyse-Tools arbeiten, eine gewisse Einarbeitungszeit benötigen

- Regelmäßige Updates erforderlich, um sich an neue Sicherheitslandschaften anzupassen

- Einige Funktionen könnten für kleinere Unternehmen, die nur grundlegende Sicherheitslösungen benötigen, überflüssig sein

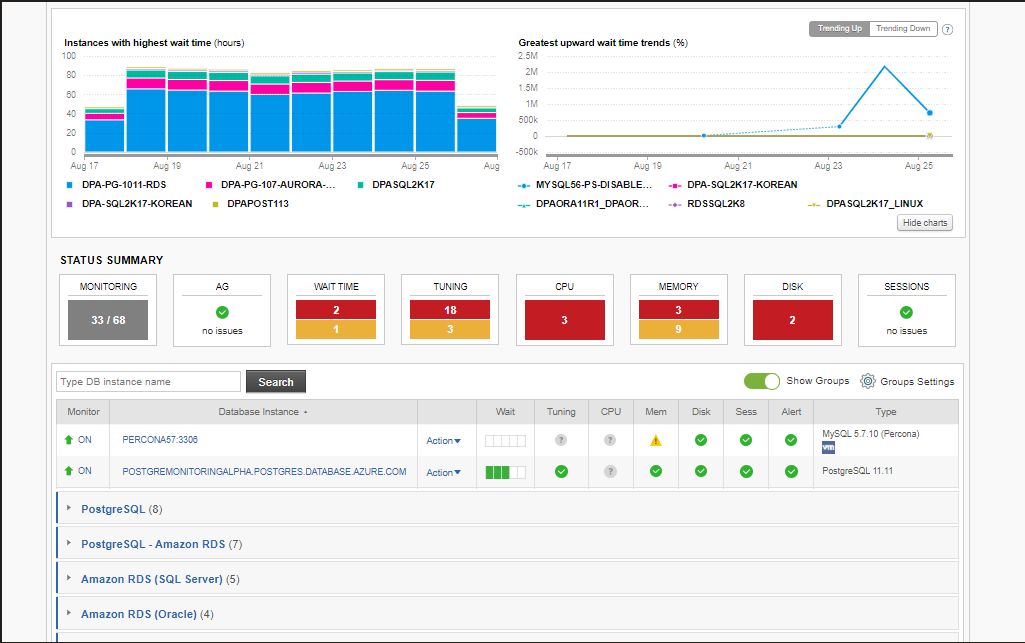

Am besten geeignet für umfassendes Monitoring der Datenbankleistung

SolarWinds Database Management ist ein robustes Tool, mit dem Benutzer die Datenbankleistung überwachen, optimieren und verbessern können. Angesichts der zunehmenden Komplexität von Datenbank-Ökosystemen ist es entscheidend, eine Lösung zu haben, die einen ganzheitlichen Überblick über die Gesundheit und Leistung der Datenbank bietet – und genau hier glänzt SolarWinds.

Warum ich SolarWinds Database Management ausgewählt habe:

Bei meiner Auswahl von Datenbankverwaltungstools hat mich SolarWinds besonders durch seinen umfassenden Ansatz zur Überwachung der Datenbankleistung angesprochen. Unter der Vielzahl von Tools, die ich verglichen habe, stach SolarWinds besonders durch seine detaillierte Darstellung und den umfassenden Blick auf die Datenbankgesundheit hervor. Ich kam zu dem Schluss, dass es wirklich „Am besten geeignet für...“ all jene ist, die einen übergeordneten Überblick über die Leistung ihrer Datenbank benötigen und auf Basis detaillierter Einblicke vorbeugende Maßnahmen ergreifen wollen.

Hervorstechende Funktionen & Integrationen:

SolarWinds bietet eine Vielzahl an Funktionen, von fortschrittlichen Sicherheitsmechanismen bis hin zur detaillierten Aktivitätsüberwachung. Die Fähigkeit, potenzielle SQL-Injection-Bedrohungen zu erkennen und Datenmaskierung bereitzustellen, gewährleistet Datenschutz und Sicherheit. Dank der Integration mit verschiedenen Datenbankservern wie Oracle Database, PostgreSQL und MySQL bietet das Tool Vielseitigkeit zur Unterstützung unterschiedlichster Datenbanksysteme. Zudem sind Cloud-Datenfunktionen enthalten, die einen reibungslosen Übergang für Anwender von Cloud-Datenbanklösungen ermöglichen.

Pros and Cons

Pros:

- Erweiterte Sicherheitsfunktionen, einschließlich Datenmaskierung und SQL-Injection-Bedrohungserkennung, stärken die Sicherheitslage

- Integration mit verschiedenen Datenbankservern sorgt für Kompatibilität und Vielseitigkeit

- Umfassende Überwachungsfunktionen bieten einen ganzheitlichen Überblick über die Datenbankleistung

Cons:

- Der umfassende Funktionsumfang könnte für Anwender, die nach einfacheren Lösungen suchen, überwältigend sein

- Manche Nutzer könnten Schwierigkeiten bei der Anpassung an spezifische Anforderungen haben

- Kann für Einsteiger aufgrund der umfangreichen Funktionen eine steilere Lernkurve mit sich bringen

Weitere Datenbanksicherheits-Software

Hier sind weitere Optionen für Datenbanksicherheits-Software, die es nicht auf meine Shortlist geschafft haben, aber dennoch einen Blick wert sind:

- NetApp Data Protection

Am besten geeignet für skalierbare Datensicherungslösungen

- Digital Guardian Data Protection

Am besten geeignet für Aufgaben zur Vermeidung von Datenverlusten

- DataSunrise

Am besten für die Integration von Unternehmensdaten geeignet

Kriterien für die Auswahl von Datenbanksicherheits-Software

Bei der Auswahl der besten Datenbanksicherheits-Software für diese Liste habe ich typische Käuferbedürfnisse und Probleme wie den Schutz sensibler Daten und die Erfüllung gesetzlicher Vorgaben berücksichtigt. Außerdem habe ich das folgende Bewertungsschema genutzt, um die Auswahl strukturiert und fair zu gestalten:

Kernfunktionen (25 % der Gesamtwertung)

Um in diese Liste aufgenommen zu werden, musste jede Lösung diese grundlegenden Anwendungsfälle abdecken:

- Datenbankaktivitäten überwachen

- Unbefugten Zugriff erkennen und verhindern

- Datenverschlüsselung sicherstellen

- Audit-Trails bereitstellen

- Compliance-Reporting unterstützen

Zusätzliche herausragende Funktionen (25 % der Gesamtwertung)

Um die Auswahl weiter einzugrenzen, habe ich außerdem nach besonderen Merkmalen gesucht wie:

- Automatisierte Bedrohungserkennung

- Echtzeit-Benachrichtigungen

- Integration mit SIEM-Systemen

- Nutzerverhaltensanalyse

- Plattformübergreifende Unterstützung

Benutzerfreundlichkeit (10 % der Gesamtwertung)

Um die Nutzerfreundlichkeit der jeweiligen Systeme einzuschätzen, habe ich folgende Aspekte betrachtet:

- Intuitive Benutzeroberfläche

- Einfache Navigation

- Anpassbare Dashboards

- Schnelle Einrichtung

- Zugänglichkeit auf verschiedenen Geräten

Onboarding (10 % der Gesamtbewertung)

Um die Onboarding-Erfahrung jeder Plattform zu bewerten, habe ich Folgendes berücksichtigt:

- Verfügbarkeit von Schulungsvideos

- Interaktive Produkttouren

- Zugang zu Webinaren

- Verfügbarkeit von Vorlagen

- Unterstützung beim Onboarding und Chatbots

Kundenservice (10 % der Gesamtbewertung)

Um den Kundenservice jedes Softwareanbieters zu bewerten, habe ich folgende Kriterien berücksichtigt:

- 24/7 Erreichbarkeit

- Support über mehrere Kanäle

- Reaktionsgeschwindigkeit auf Anfragen

- Verfügbarkeit von Support-Dokumentation

- Zugang zu einem dedizierten Support-Team

Preis-Leistungs-Verhältnis (10 % der Gesamtbewertung)

Zur Bewertung des Preis-Leistungs-Verhältnisses jeder Plattform habe ich Folgendes betrachtet:

- Transparenz der Preisgestaltung

- Vergleich mit Wettbewerbern

- Im Basispreis enthaltene Funktionen

- Verfügbarkeit von kostenlosen Testversionen

- Skalierbarkeit der Preismodelle

Kundenbewertungen (10 % der Gesamtbewertung)

Um ein Gefühl für die Zufriedenheit der Kunden zu erhalten, habe ich bei der Auswertung der Kundenbewertungen auf folgende Punkte geachtet:

- Gesamtzufriedenheit

- Häufigkeit von positivem Feedback

- Häufig erwähnte Probleme

- Nutzer-Erfahrungsberichte

- Feedback zur Kundensupport-Erfahrung

So wählen Sie eine Datenbanksicherheitssoftware aus

Es ist leicht, sich in langen Funktionslisten und komplexen Preisstrukturen zu verlieren. Damit Sie sich bei Ihrem individuellen Auswahlprozess auf das Wesentliche konzentrieren, hier eine Checkliste mit entscheidenden Faktoren, die Sie berücksichtigen sollten:

| Faktor | Was ist zu beachten |

|---|---|

| Skalierbarkeit | Kann die Software mit Ihrem Unternehmen wachsen? Achten Sie auf zukünftige Datenbankgröße, Nutzeranzahl und Datenvolumen. Suchen Sie nach gestaffelten Preismodellen oder skalierbaren Funktionen. |

| Integrationen | Funktioniert die Software mit Ihren bestehenden Systemen? Prüfen Sie die Kompatibilität mit Datenbanken, Cloud-Services und Sicherheitstools. Vermeiden Sie Fallstricke bei manuellen Integrationen. |

| Anpassbarkeit | Können Sie die Software individuell anpassen? Suchen Sie nach Optionen zur Anpassung von Einstellungen, Berichten und Benachrichtigungen an Ihre Arbeitsabläufe. |

| Benutzerfreundlichkeit | Ist die Benutzeroberfläche für Ihr Team intuitiv? Testen Sie auf einfache Navigation und benutzerfreundliches Design, damit alle Teammitglieder die Software schnell nutzen können. |

| Implementierung und Onboarding | Wie schnell können Sie starten? Bewerten Sie Schulungsressourcen, Produkttouren und Unterstützung beim Einrichten, um Unterbrechungen zu minimieren. |

| Kosten | Passt der Preis zu Ihrem Budget? Vergleichen Sie Abogebühren, versteckte Kosten und mögliche Rabatte, um sich die beste Wahl leisten zu können. |

| Sicherheitsvorkehrungen | Erfüllt die Software Ihre Sicherheitsanforderungen? Prüfen Sie Verschlüsselung, Zugriffskontrollen und Datenschutzfunktionen zum Schutz sensibler Daten. |

| Compliance-Anforderungen | Unterstützt die Software Ihre regulatorischen Vorgaben? Achten Sie auf integrierte Compliance-Berichte und Unterstützung branchenspezifischer Vorschriften. |

Was ist Datenbanksicherheitssoftware?

Datenbanksicherheitssoftware ist dafür konzipiert, Datenbanken vor Bedrohungen wie unbefugtem Zugriff und Datenlecks zu schützen. IT-Fachkräfte, Datenbankadministratoren und Sicherheitsteams nutzen diese Lösungen in der Regel, um Datenintegrität und Compliance sicherzustellen. Verschlüsselung, Zugriffskontrollen, Software zum Datenmaskieren und Protokollierung helfen dabei, Daten zu schützen, Aktivitäten zu überwachen und gesetzliche Anforderungen zu erfüllen. Diese Tools bieten Organisationen, die mit sensiblen Informationen arbeiten, essenziellen Schutz und Sicherheit.

Funktionen

Achten Sie bei der Auswahl einer Datenbanksicherheitssoftware auf folgende zentrale Funktionen:

- Verschlüsselung: Schützt Daten, indem sie in ein sicheres Format umgewandelt werden, sodass nur autorisierte Benutzer auf vertrauliche Informationen zugreifen können.

- Zugriffssteuerungen: Verwalten Benutzerberechtigungen, um unbefugten Zugriff auf die Datenbank zu verhindern und die Datenintegrität zu wahren.

- Prüfpfade: Verfolgen die Datenbankaktivitäten und -änderungen und liefern einen Nachweis für Compliance und forensische Analysen.

- Echtzeitwarnungen: Benachrichtigen Sicherheitsteams bei verdächtigen Aktivitäten oder potenziellen Bedrohungen, sodass schnell auf den Schutz der Daten reagiert werden kann.

- Analyse des Benutzerverhaltens: Überwacht Muster im Benutzerverhalten, um Unregelmäßigkeiten zu erkennen, die auf Sicherheitsverletzungen hindeuten könnten.

- Compliance-Berichte: Stellt Werkzeuge zur Verfügung, um Berichte zu erstellen, die die Einhaltung von Branchenvorschriften und -standards belegen.

- Integrationsfähigkeit: Funktioniert nahtlos mit bestehenden Systemen und Sicherheitstools und verbessert so den gesamten Datenschutz.

- Automatisierte Bedrohungserkennung: Nutzt Algorithmen, um potenzielle Bedrohungen und Schwachstellen ohne manuelles Eingreifen zu identifizieren.

- Anpassbare Dashboards: Ermöglichen es den Nutzern, die Benutzeroberfläche individuell anzupassen, um relevante Sicherheitskennzahlen und Einblicke anzuzeigen.

- Plattformübergreifende Unterstützung: Gewährleistet die Kompatibilität mit verschiedenen Datenbanksystemen und -umgebungen und bietet Flexibilität für unterschiedliche IT-Infrastrukturen.

Vorteile

Die Implementierung von Datenbanksicherheitssoftware bietet Ihrem Team und Ihrem Unternehmen zahlreiche Vorteile. Auf diese können Sie sich freuen:

- Datenschutz: Schützt vertrauliche Informationen mit Verschlüsselung und Zugriffssteuerungen vor Sicherheitsverletzungen.

- Regulatorische Konformität: Unterstützt die Einhaltung von Branchenstandards durch Compliance-Berichte und Prüfpfade.

- Bedrohungserkennung: Erkennt potenzielle Sicherheitsbedrohungen mithilfe von Echtzeitwarnungen und automatisierter Bedrohungserkennung.

- Nutzerverantwortlichkeit: Überwacht Benutzeraktionen mit Prüfpfaden und stellt so Verantwortlichkeit und Nachverfolgbarkeit sicher.

- Betriebliche Effizienz: Reduziert manuelle Sicherheitsaufgaben durch Automatisierung der Bedrohungserkennung und Berichterstellung.

- Risikominderung: Minimiert das Risiko potenzieller Datenschutzverletzungen durch Analyse des Nutzerverhaltens und Zugriffskontrolle.

- Sicherheitsanalysen: Liefert wertvolle Einblicke in die Sicherheitslage durch anpassbare Dashboards und Berichte.

Kosten & Preise

Die Auswahl einer Datenbanksicherheitssoftware erfordert ein Verständnis der verschiedenen verfügbaren Preismodelle und -pläne. Die Kosten variieren je nach Funktionsumfang, Teamgröße, Zusatzmodulen und mehr. Die folgende Tabelle fasst gängige Pläne, deren Durchschnittspreise und typische enthaltene Funktionen von Datenbanksicherheitslösungen zusammen:

Vergleichstabelle für Datenbanksicherheitssoftware

| Tariftyp | Durchschnittspreis | Typische Funktionen |

|---|---|---|

| Gratis-Tarif | $0 | Basisüberwachung, eingeschränkte Zugriffssteuerung und Community-Support. |

| Personal-Tarif | $5-$25/user/month | Benutzerzugriffsverwaltung, grundlegende Verschlüsselung und E-Mail-Support. |

| Business-Tarif | $30-$75/user/month | Erweiterte Bedrohungserkennung, Compliance-Berichte und priorisierter Support. |

| Enterprise-Tarif | $100-$250/user/month | Individuelle Integrationen, vollständige Prüfpfade, dedizierter Account Manager und 24/7-Support. |

Häufig gestellte Fragen zur Datenbanksicherheitssoftware

Hier finden Sie Antworten auf häufig gestellte Fragen zur Datenbanksicherheitssoftware:

Wie schützt Datenbanksicherheitssoftware vor unbefugtem Zugriff?

Datenbanksicherheitssoftware verwendet Verschlüsselung, Zugriffskontrollen und Benutzer-Authentifizierung, um unbefugten Zugriff zu verhindern. Sie können Berechtigungen für verschiedene Benutzer festlegen, sodass nur Personen mit den richtigen Zugangsdaten auf sensible Daten zugreifen können. Regelmäßige Audits helfen außerdem, unbefugte Zugriffsversuche zu erkennen.

Welche häufigen Herausforderungen gibt es bei der Implementierung von Datenbanksicherheitssoftware?

Herausforderungen bei der Implementierung können die Kompatibilität mit bestehenden Systemen, die Komplexität der Einrichtung und der Schulungsbedarf für das Personal umfassen. Es ist wichtig, diese Aspekte einzuplanen, indem Sie Anbieter auswählen, die umfassenden Support und klare Einführungsprozesse bieten, um den Umstieg zu erleichtern.

Unterstützen diese Tools nur bestimmte Datenbanken?

Während einige Datenbanksicherheits-Tools speziell für bestimmte Datenbanksysteme wie Oracle Database oder PostgreSQL entwickelt wurden, sind viele andere vielseitig und unterstützen mehrere Datenbankmanagementsysteme – sowohl vor Ort als auch cloudbasiert.

Wie oft sollten Maßnahmen zur Datenbanksicherheit aktualisiert werden?

Sicherheitsmaßnahmen sollten regelmäßig aktualisiert werden, um sich gegen neue Bedrohungen zu schützen. Viele Tools bieten automatische Updates und Bedrohungserkennung, um Ihre Datenbank zu sichern. Es ist sinnvoll, Ihre Sicherheitsrichtlinien regelmäßig zu überprüfen und sie bei Bedarf an sich entwickelnde Risiken anzupassen.

Wie geht es weiter?

Wenn Sie auf der Suche nach einer passenden Datenbanksicherheitssoftware sind, kontaktieren Sie kostenlos einen SoftwareSelect-Berater für Empfehlungen.

Sie füllen ein Formular aus und sprechen kurz mit dem Berater, der Ihre spezifischen Anforderungen aufnimmt. Anschließend erhalten Sie eine Vorauswahl an Software zur Überprüfung. Der Berater unterstützt Sie auch während des gesamten Kaufprozesses, einschließlich Preisverhandlungen.