Beste CASB-Lösungen: Shortlist

Diese Tools, die sowohl Endpunkt- als auch API-basierte Maßnahmen in Praxisfällen integrieren, adressieren gezielt die zunehmenden Cyberangriffe auf SaaS-Anwendungen wie Microsoft Cloud App Security. Als jemand, der bereits zahlreiche CASB-Anbieter getestet hat, kann ich bezeugen, wie entscheidend sie zur Stärkung der Sicherheitslage beitragen. Mit Funktionen wie Single Sign-On und Tokenisierung nutzen Sie nicht einfach nur eine Software, sondern statten Ihre Cloud-Anwendungen mit einem standhaften Verteidiger aus.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Beste CASB-Lösungen: Zusammenfassung

Diese Vergleichsmatrix fasst die Preisinformationen zu meinen ausgewählten Top-CASB-Lösungen zusammen und hilft Ihnen, die passende Wahl für Ihr Budget und Ihre Geschäftsanforderungen zu treffen.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten geeignet für einheitliche SIEM-, DLP- und CASB-Funktionen | Kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 2 | Am besten für Analyse des Nutzerverhaltens | Kostenlose Testversion + kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 3 | Am besten für Analysen zum Nutzerverhalten | Not available | Ab $8/Nutzer/Monat (jährliche Abrechnung) + $40 Grundgebühr pro Monat | Website | |

| 4 | Beste Lösung für umfassenden Bedrohungsschutz | Not available | Ab $10/Benutzer/Monat (jährliche Abrechnung) + $50 Grundgebühr pro Monat | Website | |

| 5 | Am besten geeignet für fortschrittliche Bedrohungserkennung | Not available | Ab $13/Nutzer/Monat (jährliche Abrechnung) | Website | |

| 6 | Am besten geeignet für E-Mail- und Kollaborationstools | Not available | Ab $9/Nutzer/Monat (jährliche Abrechnung) | Website | |

| 7 | Am besten für Multi-Cloud-Bereitstellungen | Not available | Ab $12/Nutzer/Monat (jährliche Abrechnung) | Website | |

| 8 | Am besten geeignet für umfassenden E-Mail-Schutz und Backup-Lösungen | 14-tägige kostenlose Testversion | Ab $10/Benutzer/Monat (jährliche Abrechnung) | Website | |

| 9 | Am besten für granulare Cloud-Kontrolle | Nicht verfügbar | Ab $10/Nutzer/Monat (jährliche Abrechnung) | Website | |

| 10 | Am besten geeignet für mobilezentrierte Cloud-Sicherheit | Not available | Ab $6/Nutzer/Monat (jährliche Abrechnung) | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Beste CASB-Lösungen: Bewertungen

Im Folgenden finden Sie meine ausführlichen Zusammenfassungen der besten CASB-Lösungen, die es auf meine Shortlist geschafft haben. Meine Bewertungen bieten einen detaillierten Einblick in die wichtigsten Funktionen, Vor- & Vorteile, Integrationen und ideale Anwendungsfälle der einzelnen Tools, damit Sie die passende Lösung für sich finden.

Am besten geeignet für einheitliche SIEM-, DLP- und CASB-Funktionen

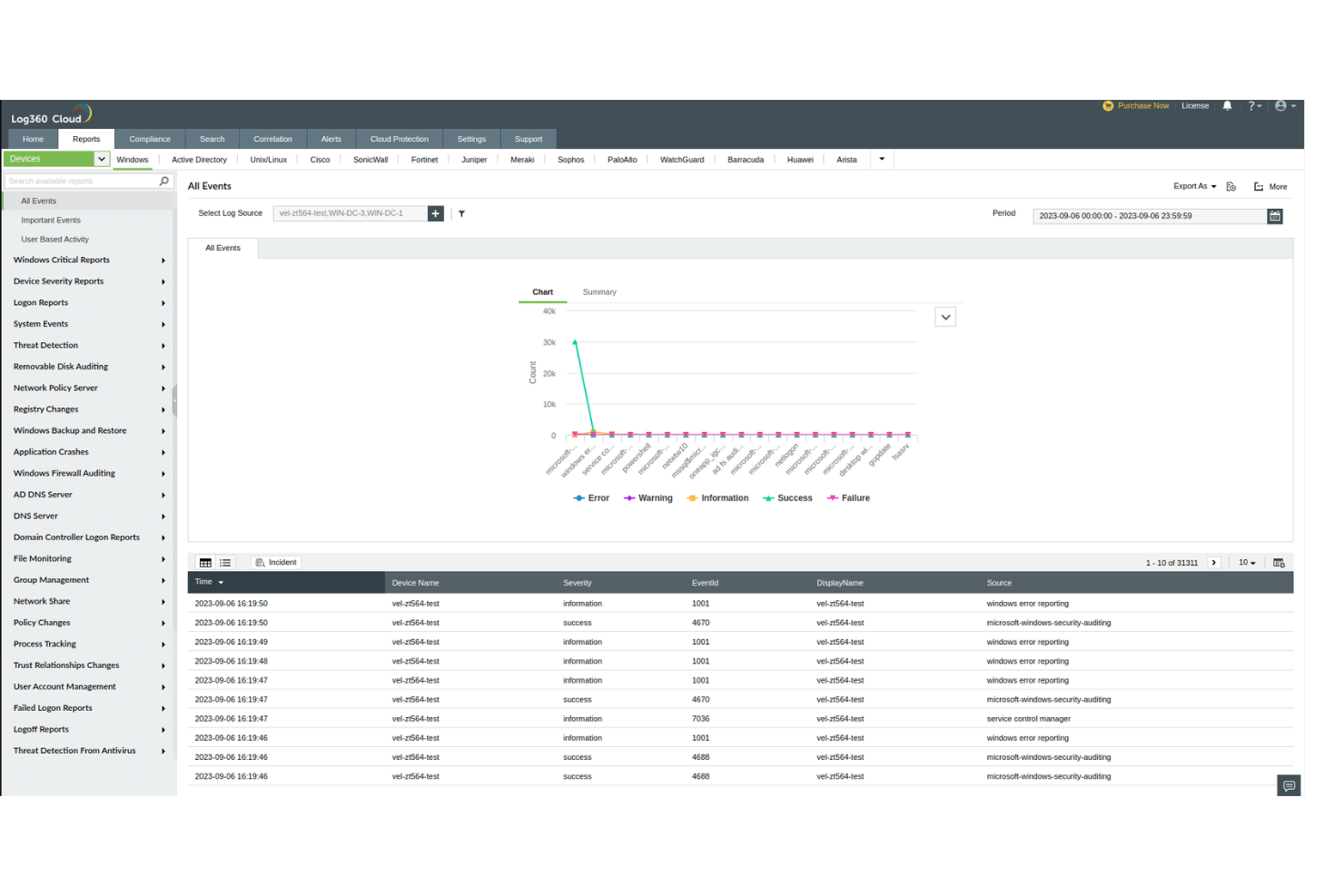

ManageEngine Log360 ist eine umfassende Security Information and Event Management (SIEM) Lösung, die entwickelt wurde, um die Sicherheit von Unternehmen zu erhöhen.

Warum ich ManageEngine Log360 ausgewählt habe:

Mir gefällt der einheitliche Ansatz von Log360, der SIEM mit Data Loss Prevention (DLP) und CASB-Funktionen kombiniert. Diese Integration sorgt dafür, dass alle Aspekte der Sicherheit abgedeckt sind, von der Bedrohungserkennung und Angriffsminderung bis hin zum Compliance-Management und proaktiven Threat Hunting.

Hervorstechende Funktionen & Integrationen:

Die User and Entity Behavior Analytics (UEBA) von ManageEngine Log360 nutzen maschinelles Lernen, um Insider-Bedrohungen zu identifizieren, indem das Verhalten von Nutzern und Entitäten analysiert wird. Zusätzlich bietet die Plattform Echtzeit-Sicherheitsanalysen mit kontinuierlicher Überwachung von Netzwerkressourcen zur sofortigen Erkennung von Bedrohungen. Zu den Integrationen zählen Microsoft Exchange, Amazon Web Services (AWS), Microsoft Entra ID, Microsoft Azure und Active Directory.

Pros and Cons

Pros:

- Exzellente Sichtbarkeit über alle Systeme hinweg

- Effektiv für das Auditieren aller IT-Ebenen in einem Unternehmen

- Bietet Echtzeitüberwachung und Benachrichtigung

Cons:

- Die Ersteinrichtung kann komplex sein

- Mögliche Performance-Probleme bei großen Datenmengen

New Product Updates from ManageEngine Log360

ManageEngine Log360 Adds New Log Source Integrations

ManageEngine Log360 introduced new integration support for NetFlow Analyzer and Firewall Analyzer, along with enhanced audit log parsing for OpManager products. The updates help teams centralize log collection and improve monitoring and analysis workflows. For more information, visit ManageEngine Log360's official site.

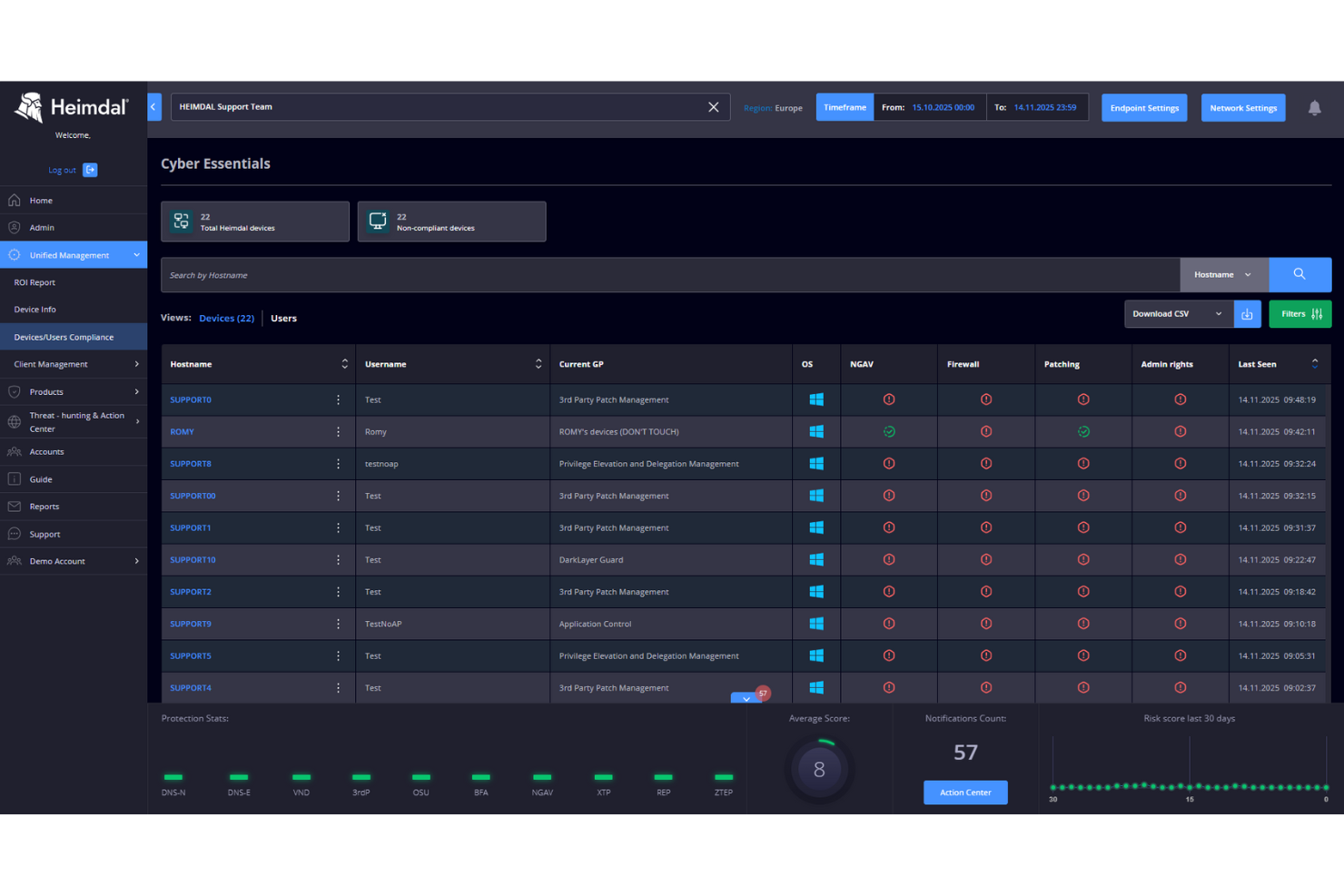

Heimdals Cloud Access Security Broker (CASB)-Lösung ist darauf ausgelegt, den Bedürfnissen von Unternehmen gerecht zu werden, die ihre Cloud-Sicherheit verbessern möchten. Sie ermöglicht es Organisationen, die Kontrolle über Cloud-Anwendungen zu behalten und gleichzeitig die Datensicherheit und Compliance sicherzustellen. Durch die Bereitstellung von Transparenz über die Cloud-Nutzung und den Schutz vor Bedrohungen spricht Heimdal insbesondere Branchen wie Gesundheitswesen, Behörden und Bildungseinrichtungen an, die strenge Anforderungen an Datenschutz und Compliance haben.

Warum ich Heimdal gewählt habe

Ich habe mich für Heimdal entschieden, weil die Lösung eine einzigartige Fähigkeit bietet, umfassende Transparenz und Bedrohungsschutz in Cloud-Umgebungen zu gewährleisten. Heimdals CASB-Lösung steigert die Sicherheit, indem sie User and Entity Behaviour Analysis (UEBA) einsetzt, um unautorisierte Aktivitäten zu erkennen und konditionale Zugriffsrichtlinien durchzusetzen. Darüber hinaus liegen die Datenschutzfunktionen auf Data Loss Prevention (DLP), sodass umfassende Kontrollen für ruhende und übertragene Daten ermöglicht werden – entscheidend für Unternehmen mit hohen Compliance-Anforderungen.

Heimdal Hauptfunktionen

Neben den leistungsfähigen CASB-Fähigkeiten bietet Heimdal mehrere Schlüsselmerkmale, die seinen Wert als Cloud-Sicherheitslösung weiter erhöhen.

- Analyse des Benutzerverhaltens: Überwacht Benutzeraktivitäten, um Abweichungen zu erkennen und unberechtigten Zugriff zu verhindern.

- Shadow-IT-Erkennung: Identifiziert nicht genehmigte Anwendungen und bietet Einblicke in die Cloud-Nutzung.

- Schutz vor Datenlecks: Schützt sensible Daten, indem deren Bewegung in Cloud-Umgebungen überwacht und kontrolliert wird.

- Konditionale Zugangskontrolle: Durchsetzung von Zugriffsvorgaben basierend auf Benutzerrollen und Kontexten, sodass nur autorisierter Zugriff auf Daten möglich ist.

Heimdal Integrationen

Native Integrationen werden von Heimdal derzeit nicht angeboten; die Plattform unterstützt jedoch API-basierte, individuelle Integrationen.

Pros and Cons

Pros:

- Automatisiertes Patching über alle Endpunkte

- Starke Erkennung von Schwachstellen und Bedrohungen

- Detaillierte Sicht auf Assets und Lizenzen

Cons:

- Keine nativen Integrationen verfügbar

- Benutzeroberfläche erfordert Einarbeitungszeit

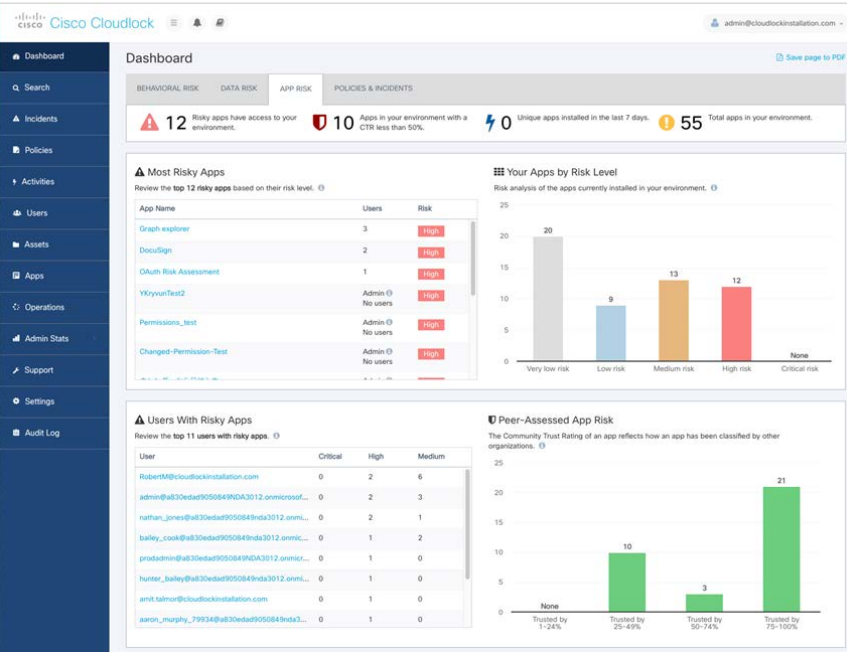

Cisco Cloudlock prescht im CASB-Rennen voran, indem es aufschlussreiche Analysen zum Nutzerverhalten liefert und Daten in umsetzbare Erkenntnisse verwandelt. Da Cybersecurity-Bedrohungen immer ausgeklügelter werden, ist das Verständnis des Nutzerverhaltens von zentraler Bedeutung – und genau hier brilliert Cloudlock.

Warum ich Cisco Cloudlock gewählt habe:

Meine Suche nach den besten CASB-Lösungen führte mich durch zahlreiche Tools, doch Cloudlocks nutzerzentrierter Ansatz war unerreicht. Im Bereich der CASBs wurde es zur führenden Wahl, wenn es um Einblicke in Nutzeraktivitäten und Anomalien geht. Nach reiflicher Überlegung und Vergleichen bewertete ich es als 'Am besten für Analysen zum Nutzerverhalten', da es eine unvergleichliche Tiefe im Verständnis und der Analyse von Nutzungsmustern bietet.

Herausragende Funktionen & Integrationen:

Cloudlock hebt sich durch seine User and Entity Behavior Analytics (UEBA) ab, die fehlverhaltende Entitäten erkennt und darauf reagiert. Ergänzt wird dies durch den Cybersecurity Orchestrator, der Richtlinien automatisiert – und das cloud-weit. Besonders bemerkenswert ist die enorme Anzahl an Integrationen, darunter Salesforce, Dropbox und ServiceNow sowie viele weitere.

Pros and Cons

Pros:

- Umfangreiche Integrationen von Drittanbietern

- Automatisierte Richtlinien-Orchestrierung

- Tiefe Einblicke ins Nutzerverhalten

Cons:

- Erfordert für die volle Nutzung dedizierte Ressourcen

- Grundgebühr zusätzlich zu Nutzerkosten

- Hat eventuell eine steilere Lernkurve

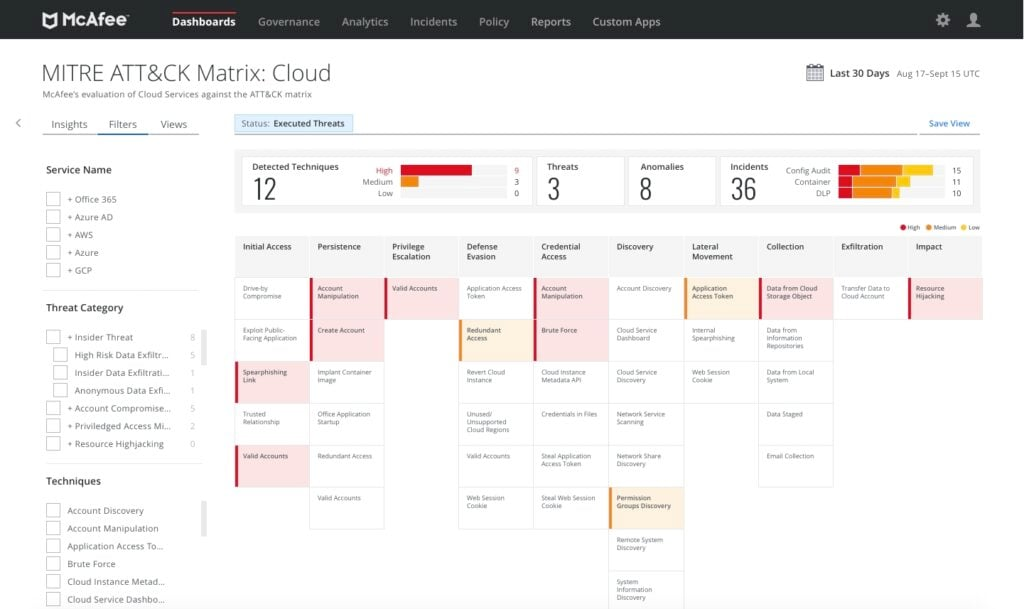

McAfee MVISION Cloud ist ein Kraftpaket im Bereich der Cloud-Sicherheit und spezialisiert sich darauf, Unternehmen vor potenziellen Bedrohungen in der digitalen Welt zu schützen. Mit der Weiterentwicklung von Cloud-Technologien steigt auch die Komplexität der Bedrohungen, und MVISION Cloud hat sich als verlässlicher Schutzschild gegen diese Herausforderungen positioniert.

Warum ich McAfee MVISION Cloud ausgewählt habe:

In dem riesigen Angebot an CASB-Lösungen ist mir McAfee MVISION Cloud durch seinen konsequenten Fokus auf umfassenden Bedrohungsschutz aufgefallen. Beim Vergleichen und Bewerten verschiedener Tools habe ich festgestellt, dass MVISION Cloud durch seine robusten Funktionen und seine bewährte Erfolgsbilanz immer wieder hervorsticht. Ich habe es als 'Beste Lösung für umfassenden Bedrohungsschutz' ausgewählt, weil es meiner Meinung nach jeden denkbaren Schwachpunkt abdeckt und darüber hinausgeht.

Herausragende Funktionen & Integrationen:

McAfee MVISION Cloud bietet eine Multi-Mode-Architektur, die sich mit zahlreichen Cloud-Diensten integriert und sowohl API- als auch Forward/Reverse-Proxy-Modi unterstützt. Besonders hervorzuheben sind seine Fähigkeiten zur Verhinderung von Datenverlust und zum Echtzeitschutz vor Bedrohungen, sodass sensible Daten stets sicher sind. Zu den wichtigsten Integrationen zählen namhafte SaaS-, PaaS- und IaaS-Anbieter, was es zu einer vielseitigen Wahl für Unternehmen macht, die verschiedene Cloud-Plattformen nutzen.

Pros and Cons

Pros:

- Umfassende Funktionen zur Verhinderung von Datenverlust

- Breite Palette von Cloud-Service-Integrationen

- Robuste Mechanismen für Bedrohungsschutz

Cons:

- Erfordert Kenntnisse in fortgeschrittener Konfiguration für optimale Leistung

- Der Preis kann für kleinere Unternehmen hoch sein

- Die Ersteinrichtung kann für Einsteiger komplex sein

Am besten geeignet für fortschrittliche Bedrohungserkennung

Proofpoint Cloud App Security Broker (CASB) ist speziell für Organisationen konzipiert, die großen Wert auf proaktive Bedrohungserkennung legen. Während die meisten CASBs eine Art von Bedrohungsabwehr bieten, hebt sich Proofpoint durch fortschrittliche Techniken ab.

Warum ich mich für Proofpoint Cloud App Security Broker entschieden habe:

Bei meiner Analyse verschiedener CASB-Tools war die Fähigkeit von Proofpoint, fortgeschrittene Bedrohungen zu erkennen, unbestreitbar. Meine Auswahl basierte auf der Fähigkeit, selbst die subtilsten Bedrohungen zu identifizieren und abzuwehren. Diese Kompetenz macht das Tool meines Erachtens zum 'Besten für fortschrittliche Bedrohungserkennung'.

Herausragende Funktionen & Integrationen:

Proofpoint bietet tiefe Einblicke in Schatten-IT sowie ausgeklügelte Maßnahmen zum Datenschutz. Die Bedrohungsintelligenz, unterstützt durch fortschrittliche Heuristiken, ist lobenswert. Bei der Integration werden wichtige Plattformen wie Office 365, Dropbox und Salesforce unterstützt.

Pros and Cons

Pros:

- Fortschrittliche Bedrohungsheuristiken

- Umfassende Sichtbarkeit von Schatten-IT

- Unterstützt eine breite Palette beliebter Plattformen

Cons:

- Könnte teurer als manche Alternativen sein

- Kann für kleine Teams komplex sein

- Möglicherweise steilere Lernkurve

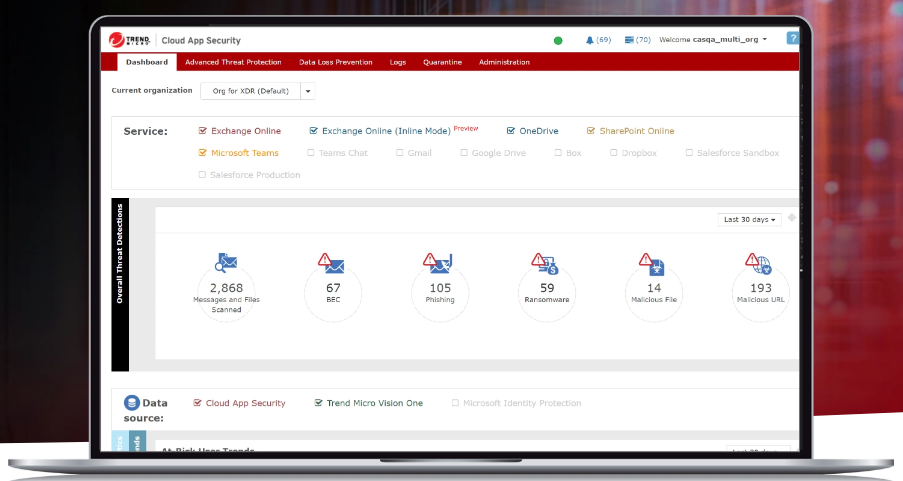

Am besten geeignet für E-Mail- und Kollaborationstools

Trend Micro Cloud App Security konzentriert sich in erster Linie darauf, E-Mail- und Kollaborationsplattformen gegen potenzielle Bedrohungen zu schützen. In Anerkennung der Allgegenwart und Bedeutung von E-Mail sowie Team-Kollaborationstools im modernen Arbeitsumfeld bietet es einen spezialisierten Schutz für diese Kanäle.

Warum ich Trend Micro Cloud App Security ausgewählt habe:

Ich habe mich für Trend Micro Cloud App Security entschieden, weil sein Fokus auf E-Mail- und Kollaborationssicherheit sofort erkennbar war. Beim Bewerten und Vergleichen verschiedener Tools konnte sich diese Plattform durch ihren gezielten Ansatz in diesen spezifischen Bereichen klar vom Wettbewerb abheben. Daher halte ich die Bezeichnung 'Am besten geeignet für E-Mail- und Kollaborationstools' für treffend.

Hervorstechende Funktionen & Integrationen:

Zu den Hauptfunktionen zählen erweiterter Bedrohungsschutz für E-Mails, Sandbox-Malware-Analyse und die Erkennung von Dokumenten-Exploits. Darüber hinaus lässt sich die Lösung in Plattformen wie Microsoft Office 365, Google Workspace und Dropbox integrieren.

Pros and Cons

Pros:

- Gezielter E-Mail-Bedrohungsschutz

- Effektive Sandbox-Analyse

- Integriert sich mit führenden Kollaborationsplattformen

Cons:

- Fokus hauptsächlich auf E-Mail und kann umfassendere CASB-Funktionen vermissen lassen

- Möglicherweise Lernaufwand für neue Nutzer

- Begrenzte Integrationen außerhalb von Kollaborationstools

Palo Alto Networks Prisma Access dient als wichtiger Anker bei der Navigation durch die komplexen Gewässer von Multi-Cloud-Umgebungen. Angesichts der Vielfalt an Cloud-Services in heutigen Unternehmen bietet dieses Tool eine zentrale Lösung, um jede Cloud-Bereitstellung im Blick zu behalten.

Warum ich mich für Palo Alto Networks Prisma Access entschieden habe:

Nachdem ich verschiedene CASB-Lösungen untersucht und abgewogen hatte, stellte sich Prisma Access als herausragende Wahl für Organisationen heraus, die mehrere Cloud-Plattformen nutzen. Meine Entscheidung wurde durch seine besondere Architektur beeinflusst, die nicht nur für einzelne Cloud-Bereitstellungen geeignet ist, sondern auch in Multi-Cloud-Umgebungen überzeugt. Deshalb habe ich es aufgrund seiner Agilität, unterschiedliche Cloud-Landschaften zu harmonisieren und abzusichern, als 'Am besten für Multi-Cloud-Bereitstellungen' eingestuft.

Herausragende Funktionen & Integrationen:

Prisma Access setzt auf ein konsistentes Sicherheitsrichtlinienmodell – unabhängig von der Cloud-Umgebung. Bemerkenswert sind auch die Secure Access Service Edge (SASE)-Funktionen, die Netzwerk- und Sicherheitsdienste mit WAN-Fähigkeiten vereinen. Bei den Integrationen punktet es durch die problemlose Verbindung mit führenden Cloud-Anbietern und garantiert Kompatibilität mit AWS, Azure und Google Cloud.

Pros and Cons

Pros:

- Harmonisiert Sicherheit über mehrere Clouds hinweg

- Konsistente Richtlinienumsetzung

- Integration mit führenden Cloud-Anbietern

Cons:

- Für reine Single-Cloud-Unternehmen möglicherweise zu umfangreich

- Lernaufwand für erstmalige Nutzer

- Preisgestaltung ist möglicherweise für Startups ungünstig

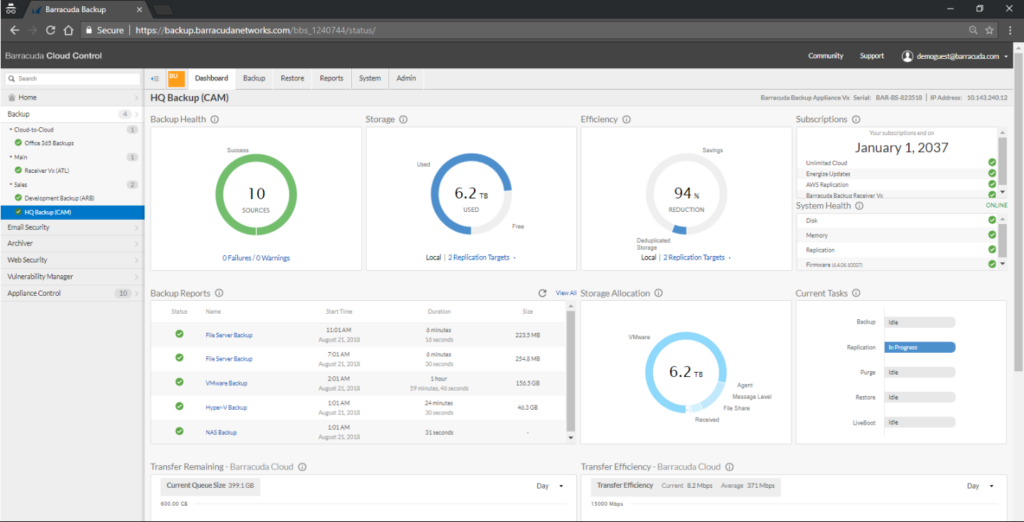

Barracuda steht an der Spitze, wenn es darum geht, E-Mail-Kommunikation zu schützen und durch seine robusten Backup-Mechanismen die Datenwiederherstellung zu gewährleisten. Die Plattform ist bekannt für ihren Fokus auf E-Mail-Schutz und positioniert sich durch die Betonung sowohl auf Sicherheit als auch Backup einzigartig in einem Markt, in dem Tools in der Regel auf eines der beiden spezialisiert sind.

Warum ich mich für Barracuda entschieden habe:

Ich habe mich nach sorgfältigem Abwägen und Vergleichen mit anderen Lösungen für Barracuda entschieden, hauptsächlich aufgrund seines zweigleisigen Ansatzes beim E-Mail-Management. Während viele Lösungen sich nur auf Sicherheit oder Backup konzentrieren, sorgt Barracuda dafür, dass Unternehmen sicher kommunizieren können, ohne ständige Angst vor Datenpannen zu haben, und gleichzeitig die Gewissheit der Datenwiederherstellung haben. Diese doppelte Funktionalität ist der Grund, warum ich glaube, dass Barracuda am besten für umfassenden E-Mail-Schutz und Backup-Lösungen geeignet ist.

Hervorstechende Funktionen & Integrationen:

Barracuda überzeugt mit seiner mehrschichtigen Verteidigungsstrategie gegen Phishing, Schadsoftware und Ransomware. Ein weiteres bemerkenswertes Merkmal sind die feingranularen Aufbewahrungsrichtlinien, die vielseitige Optionen für Backup und Wiederherstellung bieten. Barracuda lässt sich nahtlos in die wichtigsten E-Mail-Plattformen integrieren und stellt so sicher, dass Daten auch in Multi-Plattform-Umgebungen geschützt und wiederherstellbar bleiben.

Pros and Cons

Pros:

- Feingranulare Optionen für Backup und Wiederherstellung

- Integrationsmöglichkeiten mit führenden E-Mail-Plattformen

- Umfassender Schutz vor verschiedenen E-Mail-Bedrohungen

Cons:

- Für fortgeschrittene Konfigurationen sind technische Kenntnisse erforderlich

- Einige Funktionen könnten für sehr kleine Unternehmen überdimensioniert sein

- Mögliche Lernkurve für Einsteiger in E-Mail-Sicherheitstools

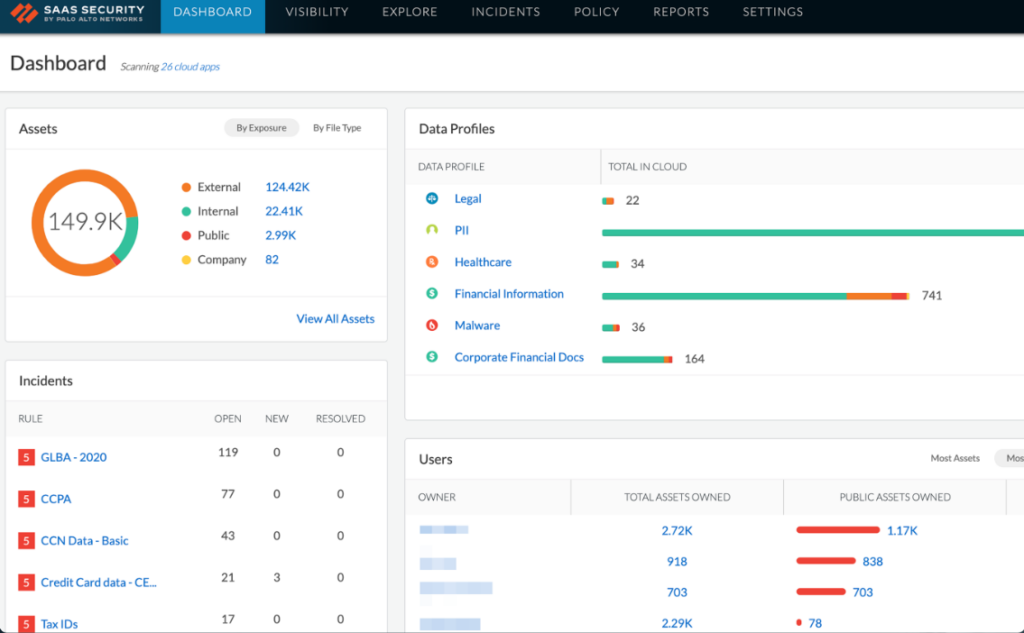

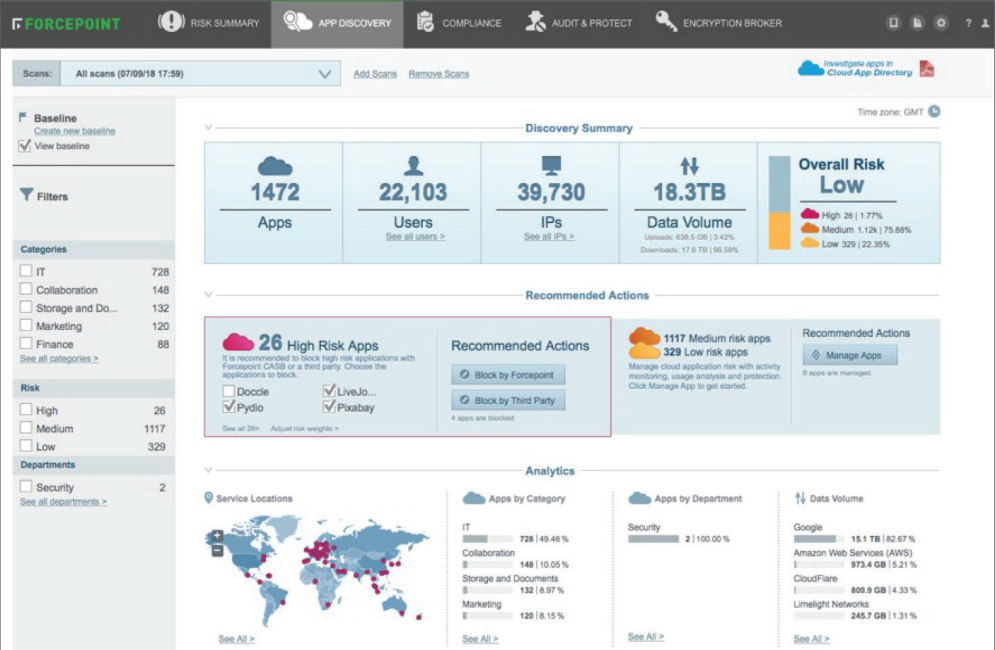

Im Kern bietet Forcepoint robuste Sicherheitsmaßnahmen für Cloud-Bereitstellungen, doch sein wahres Können zeigt sich in der akribischen Cloud-Kontrolle. Die Navigation im riesigen Cloud-Ökosystem erfordert fein abgestimmte Präzision, und genau diese liefert Forcepoint.

Warum ich Forcepoint gewählt habe:

Beim Prüfen von CASB-Optionen fiel Forcepoint durch sein Engagement für granulare Kontrolle besonders auf. Meiner Meinung nach, nach dem Vergleich und der Bewertung verschiedener Plattformen, wurde deutlich, dass Forcepoint eine der detailliertesten Kontrollmechanismen für Clouds bereitstellt. Diese Fähigkeit hat mich überzeugt, dass es die 'Beste Wahl für granulare Cloud-Kontrolle' ist.

Herausragende Funktionen & Integrationen:

Forcepoint verfügt über Funktionen wie kontextbezogene Datenverlustprävention und fortschrittlichen Bedrohungsschutz. Besonders beeindruckt mich zudem das adaptive Risikoscoring. Bei den Integrationen harmoniert Forcepoint hervorragend mit Plattformen wie AWS, Microsoft Azure und Google Cloud.

Pros and Cons

Pros:

- Detaillierte Cloud-Kontrollen.

- Kontextbezogene Sicherheitsmechanismen.

- Umfassende Integration mit führenden Cloud-Anbietern.

Cons:

- Könnte für grundlegende Nutzer zu komplex sein.

- Eventuell überdimensioniert für kleinere Organisationen.

- Für fortgeschrittene Funktionen kann Schulung erforderlich sein.

In einer Ära, in der mobile Geräte zunehmend integraler Bestandteil von Geschäftsprozessen werden, konzentriert sich Lookout, ehemals (CipherCloud), auf die Bereitstellung von Cloud-Sicherheit, die speziell auf diese Geräte zugeschnitten ist. Mit einem Verständnis für die einzigartigen Schwachstellen und Anforderungen mobiler Ökosysteme bietet Lookout eine Suite, die in erster Linie für solche Plattformen entwickelt wurde.

Warum ich Lookout gewählt habe:

Ich habe Lookout für diese Liste ausgewählt, weil der klare Schwerpunkt auf mobiler Sicherheit liegt. Unter den zahlreichen Tools, die ich geprüft habe, hebt sich Lookout durch seinen eigens für mobile Umgebungen konzipierten Ansatz ab. Aufgrund dieses Fokus beschreibe ich Lookout am treffendsten als 'Am besten geeignet für mobilezentrierte Cloud-Sicherheit.'

Hauptmerkmale & Integrationen:

Lookout punktet mit Funktionen wie kontinuierlicher Zustandsüberwachung, Phishing-Schutz und Sicherheit über die Perimeter hinaus. In Sachen Integrationen ist Lookout auf die wichtigsten mobilen Betriebssysteme wie Android und iOS ausgelegt und unterstützt zusätzlich Plattformen für das Management mobiler Geräte.

Pros and Cons

Pros:

- Konzentriert sich auf mobile Gerätesicherheit

- Umfassender Schutz vor Phishing-Angriffen

- Unterstützt gängige mobile Betriebssysteme und Verwaltungsplattformen

Cons:

- Könnte über keine umfangreichen Desktop-Funktionen verfügen

- Potenzielle Komplexität für unerfahrene Nutzer

- Skalierbarkeit für sehr große Unternehmen möglicherweise eingeschränkt

Weitere CASB-Lösungen

Nachfolgend eine Liste weiterer CASB-Lösungen, die ich auf die Shortlist gesetzt, aber nicht in die Top-Auswahl aufgenommen habe. Definitiv einen Blick wert.

- CloudCodes

Am besten geeignet für BYOD-Umgebungen

- Saviynt

Am besten für Identitätsverwaltung und -steuerung

- ManagedMethods

Am besten geeignet für einheitliche SIEM-, DLP- und CASB-Funktionalitäten

- CensorNet

Am besten für eine einheitliche Sicherheitsplattform

Auswahlkriterien für CASB-Lösungen

Beim Auswählen der besten CASB-Lösungen für diese Liste habe ich gängige Käuferbedürfnisse und typische Herausforderungen wie Datensicherheit und die Einhaltung von Vorschriften berücksichtigt. Außerdem habe ich folgenden Bewertungsrahmen genutzt, um die Auswahl strukturiert und fair zu gestalten:

Kernfunktionalität (25 % der Gesamtwertung)

Um in diese Liste aufgenommen zu werden, musste jede Lösung folgende Anwendungsfälle bedienen:

- Sensiblen Daten schützen

- Nutzeraktivitäten überwachen

- Sicherheitsrichtlinien durchsetzen

- Cloud-Anwendungen verwalten

- Compliance sicherstellen

Zusätzliche, herausragende Funktionen (25 % der Gesamtwertung)

Zur weiteren Eingrenzung der Auswahl habe ich auch auf besondere Merkmale geachtet, etwa:

- Integration von Threat Intelligence

- Automatisierte Incident Response

- Echtzeit-Datenanalysen

- Erweiterte Analysen des Nutzerverhaltens

- Multi-Cloud-Unterstützung

Benutzerfreundlichkeit (10 % der Gesamtwertung)

Für eine Einschätzung der Benutzerfreundlichkeit der Systeme habe ich Folgendes berücksichtigt:

- Intuitive Benutzeroberfläche

- Einfache Navigation

- Individuell anpassbare Dashboards

- Schneller Zugriff auf Funktionen

- Minimale Einarbeitungszeit

Einstieg (10 % der Gesamtwertung)

Um die Onboarding-Erfahrung für jede Plattform zu bewerten, habe ich Folgendes betrachtet:

- Verfügbarkeit von Schulungsvideos

- Interaktive Produkttouren

- Zugang zu Webinaren

- Umfassende Dokumentation

- Vorhandensein von Chatbots für Anleitungen

Kundensupport (10% der Gesamtbewertung)

Um den Kundensupport jedes Softwareanbieters zu bewerten, habe ich Folgendes berücksichtigt:

- Verfügbarkeit von 24/7-Support

- Mehrere Support-Kanäle

- Reaktionsschnelligkeit bei Anfragen

- Zugang zu einer Wissensdatenbank

- Personalisierte Support-Optionen

Preis-Leistungs-Verhältnis (10% der Gesamtbewertung)

Um das Preis-Leistungs-Verhältnis jeder Plattform zu bewerten, habe ich Folgendes berücksichtigt:

- Konkurrenzfähige Preisgestaltung

- Flexible Abonnementoptionen

- Transparente Preisgestaltung

- Rabatte bei langfristiger Bindung

- Enthaltene essentielle Funktionen in Basisplänen

Kundenbewertungen (10% der Gesamtbewertung)

Um ein Gefühl für die allgemeine Kundenzufriedenheit zu bekommen, habe ich bei der Durchsicht von Kundenrezensionen Folgendes berücksichtigt:

- Positives Feedback zur Funktionalität

- Berichte über Zuverlässigkeit und Verfügbarkeit

- Kommentare zur Benutzerfreundlichkeit

- Zufriedenheit mit dem Kundensupport

- Von den Nutzern wahrgenommener Nutzen

So wählen Sie eine CASB-Lösung aus

Es ist leicht, sich in langen Funktionslisten und komplexen Preisstrukturen zu verlieren. Um Ihnen beim Software-Auswahlprozess zu helfen und den Fokus zu bewahren, finden Sie hier eine Checkliste von Faktoren, die Sie im Auge behalten sollten:

| Faktor | Worauf zu achten ist |

|---|---|

| Skalierbarkeit | Kann die Lösung mit Ihrem Team wachsen? Berücksichtigen Sie zukünftige Anforderungen und prüfen Sie, ob die Lösung mit mehr Daten und Benutzern problemlos umgehen kann. |

| Integrationen | Lässt sie sich gut mit vorhandenen Tools verbinden? Suchen Sie nach nahtlosen Anbindungen an Software, die Ihr Team bereits nutzt, um Unterbrechungen zu vermeiden. |

| Anpassbarkeit | Können Sie sie an Ihre Bedürfnisse anpassen? Stellen Sie sicher, dass die Lösung Möglichkeiten bietet, Arbeitsabläufe und Einstellungen auf Ihre Prozesse zuzuschneiden. |

| Benutzerfreundlichkeit | Ist die Oberfläche intuitiv zu bedienen? Ein einfaches Design verkürzt die Einarbeitungszeit und hilft Ihrem Team, schnell produktiv zu werden. |

| Implementierung und Onboarding | Wie lange dauert das Einrichten? Prüfen Sie, ob der Anbieter Unterstützung beim Einstieg bietet und ob Ressourcen wie Anleitungen und Tutorials bereitgestellt werden. |

| Kosten | Passt es zu Ihrem Budget? Schauen Sie über den Listenpreis hinaus – berücksichtigen Sie versteckte Kosten wie Wartung, Support und mögliche Upgrades. |

| Sicherheitsmaßnahmen | Sind Ihre Daten und Systeme geschützt? Vergewissern Sie sich, dass die Lösung starke Sicherheitsmechanismen wie Verschlüsselung und regelmäßige Updates zum Schutz vor Bedrohungen bietet. |

| Compliance-Anforderungen | Erfüllt sie regulatorische Vorgaben? Überprüfen Sie, ob die Lösung branchenspezifische Richtlinien erfüllt, die für Ihr Unternehmen relevant sind. |

Was sind CASB-Lösungen?

CASB-Lösungen sind Werkzeuge, die Unternehmen dabei helfen, ihre Cloud-Dienste und Daten zu sichern. IT-Fachkräfte, Sicherheitsteams und Compliance-Beauftragte nutzen diese Tools in der Regel, um vertrauliche Informationen zu schützen und gesetzliche Vorgaben einzuhalten. Funktionen wie Datenschutz, Überwachung von Benutzeraktivitäten und Richtlinienumsetzung tragen dazu bei, die Sicherheit zu gewährleisten und Cloud-Anwendungen effizient zu verwalten. Insgesamt bieten diese Werkzeuge essenzielle Unterstützung in den Bereichen Sicherheit und Compliance für Unternehmen, die Cloud-Services nutzen.

Funktionen

Achten Sie bei der Auswahl von CASB-Lösungen auf die folgenden Hauptfunktionen:

- Datenschutz: Schützt sensible Informationen durch Verschlüsselung und Zugangskontrollen, um unbefugten Zugriff zu verhindern.

- Überwachung der Benutzeraktivitäten: Verfolgt und protokolliert Benutzeraktionen, um verdächtiges Verhalten zu erkennen und die Einhaltung der Sicherheitsrichtlinien sicherzustellen.

- Richtliniendurchsetzung: Setzt Sicherheitsregeln konsequent in Anwendungen wie Cloud-Workload-Schutzplattformen um, um die Einhaltung zu gewährleisten und die Datenintegrität zu schützen.

- Bedrohungsaufklärung: Integriert sich mit Threat-Intelligence-Feeds, um potenzielle Sicherheitsbedrohungen in Echtzeit zu erkennen und darauf zu reagieren.

- Echtzeitanalysen: Bietet Einblicke in die Datennutzung und Sicherheitsvorfälle, damit Teams schnell fundierte Entscheidungen treffen können.

- Multi-Cloud-Unterstützung: Gewährleistet Kompatibilität und Sicherheit über verschiedene Cloud-Plattformen hinweg und ermöglicht Flexibilität bei der Auswahl von Cloud-Diensten.

- Compliance-Management: Unterstützt Unternehmen bei der Einhaltung von Branchenvorschriften durch Tools für Audits und Berichte zum Compliance-Status.

- Anpassbare Dashboards: Bietet benutzerdefinierte Ansichten von Sicherheitskennzahlen und Warnmeldungen, sodass sich Nutzer auf die relevantesten Informationen konzentrieren können.

- Automatisierte Vorfallreaktion: Stellt Werkzeuge bereit, um auf Sicherheitsvorfälle automatisch zu reagieren, Reaktionszeiten zu verkürzen und Risiken zu minimieren.

- Integrationsmöglichkeiten: Bindet sich nahtlos in bestehende IT-Infrastrukturen und Sicherheitstools ein und verbessert so die Gesamtsicherheit und Effizienz des Systems.

Vorteile

Die Implementierung von CASB-Lösungen bietet zahlreiche Vorteile für Ihr Team und Ihr Unternehmen. Hier sind einige, auf die Sie sich freuen können:

- Verbesserte Sicherheit: Schützt sensible Daten durch Verschlüsselung und Zugangskontrollen und verringert so das Risiko von Sicherheitsverletzungen.

- Regulatorische Compliance: Trägt mit Compliance-Management-Tools und Berichtsfunktionen zur Einhaltung von Branchenvorschriften bei.

- Verbesserte Transparenz: Bietet Einblicke in Benutzeraktivitäten und Datennutzung und ermöglicht so eine bessere Überwachung und Verwaltung von Cloud-Diensten.

- Effiziente Reaktion auf Bedrohungen: Integriert Bedrohungsaufklärung und automatisierte Vorfallreaktion, um potenzielle Sicherheitsbedrohungen schnell zu adressieren.

- Flexibilität auf verschiedenen Plattformen: Unterstützt mehrere Cloud-Umgebungen und ermöglicht eine einfache Verwaltung der Sicherheit über verschiedene Dienste hinweg.

- Anpassbare Einblicke: Stellt individuelle Dashboards und Analysen bereit, sodass Teams den Fokus auf relevante Sicherheitskennzahlen und Warnmeldungen legen können.

- Kosteneinsparungen: Verringert potenzielle finanzielle Verluste durch Datenschutzverletzungen und regulatorische Bußgelder, indem die allgemeine Sicherheitslage verbessert wird.

Kosten & Preise

Bei der Auswahl von CASB-Lösungen ist es wichtig, die verschiedenen verfügbaren Preismodelle und -pläne zu berücksichtigen. Die Kosten variieren je nach Funktionen, Teamgröße, Zusatzmodulen und mehr. Die folgende Tabelle fasst gängige Pläne, ihre Durchschnittspreise und typische Merkmale von CASB-Lösungen zusammen:

Vergleichstabelle für CASB-Lösungen

| Planart | Durchschnittspreis | Übliche Merkmale |

|---|---|---|

| Kostenloser Plan | $0 | Grundlegender Datenschutz, eingeschränkte Überwachung der Benutzeraktivitäten und Community-Support. |

| Persönlicher Plan | $5-$25/user/month | Erweiterter Datenschutz, Überwachung der Benutzeraktivitäten und grundlegende Richtliniendurchsetzung. |

| Geschäftsplan | $30-$60/user/month | Datenschutz, Richtliniendurchsetzung, Integration von Bedrohungsinformationen und Analysen. |

| Unternehmensplan | $70-$100/user/month | Erweiterter Datenschutz, vollständiges Compliance-Management, Echtzeitanalysen und individuelle Integrationen. |

CASB-Lösungen FAQs

Hier finden Sie Antworten auf häufig gestellte Fragen zu CASB-Lösungen:

Was sind die vier Säulen von CASB?

Die vier Säulen von CASB sind Sichtbarkeit, Compliance, Cloud-Sicherheit und Bedrohungsschutz. Diese Komponenten helfen Ihnen dabei, die Kontrolle über Ihre Daten und Anwendungen in der Cloud zu behalten und deren sichere sowie regelkonforme Nutzung zu gewährleisten.

Welche drei Elemente sind für eine vollständige CASB-Lösung unerlässlich?

Eine vollständige CASB-Lösung sollte Sichtbarkeit, Compliance und Datensicherheit beinhalten. Diese Komponenten bieten einen umfassenden Ansatz für das Management der Cloud-Sicherheit, indem Sie die Nutzung überwachen, Richtlinien durchsetzen und sensible Daten effektiv schützen können.

Welche Herausforderungen gibt es bei der Implementierung von CASB?

Die Implementierung von CASB kann aufgrund von Skalierbarkeitsproblemen und der Integration in bestehende Systeme eine Herausforderung darstellen. Es muss sichergestellt werden, dass die Lösung große Datenmengen verarbeiten und mit mehreren Cloud-Plattformen arbeiten kann. Zudem sollten die einfache Implementierung und das laufende Management berücksichtigt werden.

Wie bewertet man die Skalierbarkeit eines CASB-Anbieters?

Bei der Bewertung der Skalierbarkeit sollten Sie prüfen, ob der CASB mit zunehmenden Datenmengen und Benutzerzahlen in Ihrem Unternehmen umgehen kann. Überprüfen Sie, ob der Anbieter mehrere Cloud-Umgebungen unterstützt und flexible Bereitstellungsoptionen bietet, um den sich verändernden Anforderungen gerecht zu werden.

Wie geht es weiter:

Wenn Sie gerade CASB-Lösungen recherchieren, nehmen Sie Kontakt mit einem SoftwareSelect-Berater auf und erhalten Sie kostenlose Empfehlungen.

Sie füllen ein Formular aus und führen ein kurzes Gespräch, in dem Ihre Anforderungen im Detail besprochen werden. Anschließend erhalten Sie eine Auswahlliste passender Softwarelösungen. Sie werden sogar während des gesamten Kaufprozesses unterstützt, einschließlich der Preisverhandlungen.