10 Beste API-Sicherheits-Tools Auswahlliste

In der heutigen digitalen Landschaft ist der Schutz Ihrer API von entscheidender Bedeutung. Sie stehen wahrscheinlich vor den Herausforderungen, sensible Daten zu sichern und gleichzeitig den reibungslosen Betrieb Ihrer Systeme sicherzustellen. Das ist ein schwieriger Balanceakt – hier kommen API-Sicherheits-Tools ins Spiel.

Ich habe Zeit investiert, um die besten Optionen für Sie zu recherchieren, damit Sie das nicht tun müssen. Sie finden hier eine Liste mit Top-Empfehlungen, die Ihnen helfen kann, Ihre Daten zu schützen und das Vertrauen Ihrer Nutzer zu wahren.

In diesem Artikel teile ich meine unabhängigen Bewertungen und Erkenntnisse, um Ihnen bei der Auswahl des richtigen Tools für Ihr Team zu helfen. Egal, ob Sie ein kleines Startup oder ein großes Unternehmen sind – hier ist für jeden etwas dabei. Lassen Sie uns gemeinsam den passenden Kandidaten für Sie finden.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Übersicht der besten API-Sicherheits-Tools

Diese Vergleichstabelle fasst Preisdetails meiner Top-Auswahl an API-Sicherheits-Tools zusammen und hilft Ihnen, das passende Tool für Ihr Budget und Ihre Unternehmensbedürfnisse zu finden.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten für KI-gesteuerte Bedrohungserkennung | 30-tägige kostenlose Testversion + kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 2 | Am besten geeignet zum Aufdecken versteckter und undokumentierter APIs | Kostenlose Demo verfügbar | Preis auf Anfrage | Website | |

| 3 | Am besten geeignet für detailliertes Scannen verschiedener API-Formate | Kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 4 | Am besten für Quellcodeanalyse | Kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 5 | Am besten geeignet für API-Zugriffsmanagement-Lösungen | Kostenloser Tarif verfügbar | Preis auf Anfrage | Website | |

| 6 | Am besten für automatisiertes API-Testing | 14-tägige kostenlose Testversion | Ab $50/Nutzer/Monat (jährlich abgerechnet) | Website | |

| 7 | Am besten geeignet für die schnelle Überprüfung von API-Endpunkten | Not available | Ab $10/Nutzer/Monat (mindestens 3 Plätze) | Website | |

| 8 | Am besten geeignet für intelligentes Monitoring des API-Verkehrs | Not available | Preise auf Anfrage | Website | |

| 9 | Am besten für Schwachstellen in Webanwendungen | Kostenlose Testversion verfügbar | Ab $35/Benutzer/Monat (jährlich abgerechnet) | Website | |

| 10 | Am besten geeignet für Edge-Netzwerksicherheit | Not available | Preise auf Anfrage | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Detaillierte Bewertungen der besten API-Sicherheits-Tools

Nachfolgend finden Sie meine ausführlichen Zusammenfassungen der besten API-Sicherheits-Tools, die es in meine Auswahlliste geschafft haben. Meine Bewertungen bieten einen detaillierten Einblick in die wichtigsten Funktionen, Vor- & Nachteile, Integrationen und ideale Anwendungsfälle jedes Tools – damit Sie das Richtige für sich finden.

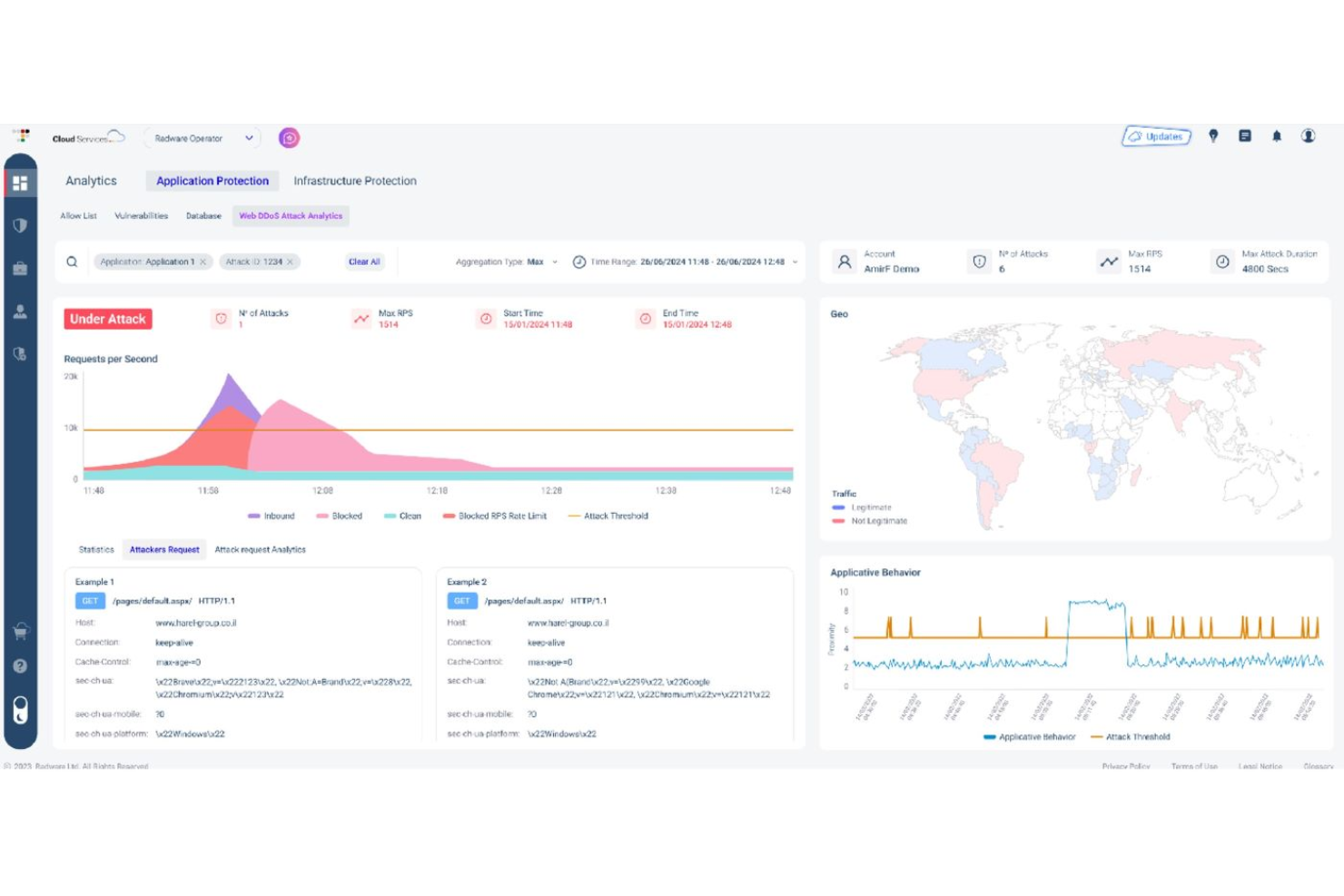

Radware bietet einen ausgeklügelten API-Sicherheitsdienst, der speziell für Unternehmen entwickelt wurde, die ihre APIs absichern möchten, und ist damit eine starke Option für Teams, die KI-gesteuerte Bedrohungserkennung benötigen. Dieser Service spricht IT-Sicherheitsfachleute und Organisationen an, die Wert auf zuverlässigen API-Schutz legen, indem er Echtzeit-Einblicke und automatisierten Schutz vor komplexen Angriffen bietet.

Warum ich Radware gewählt habe

Ich habe Radware aufgrund seiner KI-gestützten Bedrohungserkennung ausgewählt, die API-Erkennung, Business-Logik-Schutz und Laufzeitschutz in einer Plattform vereint. Die automatisierte API-Erkennung verschafft Ihnen Transparenz über eigene, Drittanbieter- und Schatten-APIs, während das Management der Laufzeitsituation den Live-Verkehr überprüft und reale Risiken aufzeigt. Die Schutzebene für Business-Logik verfolgt API-Workflows, um komplexe Angriffe zu erkennen und zu blockieren, sodass Teams gängige OWASP-API-Sicherheitsrisiken adressieren können.

Radware Hauptfunktionen

Neben KI-gesteuerter Bedrohungserkennung bietet Radware:

- Adaptive Protection: Erhält legitimen API-Verkehr auch bei umfangreichen DDoS-Angriffen aufrecht und stellt so die Geschäftskontinuität sicher.

- Unified Platform: Erleichtert die Zusammenarbeit von Dev-, Sec- und DevSecOps-Teams, vereinfacht die Einhaltung von Vorschriften und reduziert Komplexität.

- Umfassender Schutz: Bietet Schutz gegen die OWASP Top 10 API-Sicherheitsrisiken und verschiedene DDoS-Angriffe.

Radware Integrationen

Nativ gelistete Integrationen gibt es bei Radware derzeit nicht. Dennoch können individuelle Integrationen über verfügbare APIs möglich sein.

Pros and Cons

Pros:

- Erkennt und blockiert fortgeschrittene Webanwendungsangriffe

- Bietet Echtzeit-Verkehrsüberwachung und Bedrohungswarnungen

- Schützt vor mehreren OWASP-Angriffskategorien

Cons:

- Anpassungsoptionen für die Sicherheitskonfigurationen sind begrenzt

- Berichtswerkzeuge sind schwer zu bedienen und effektiv anzupassen

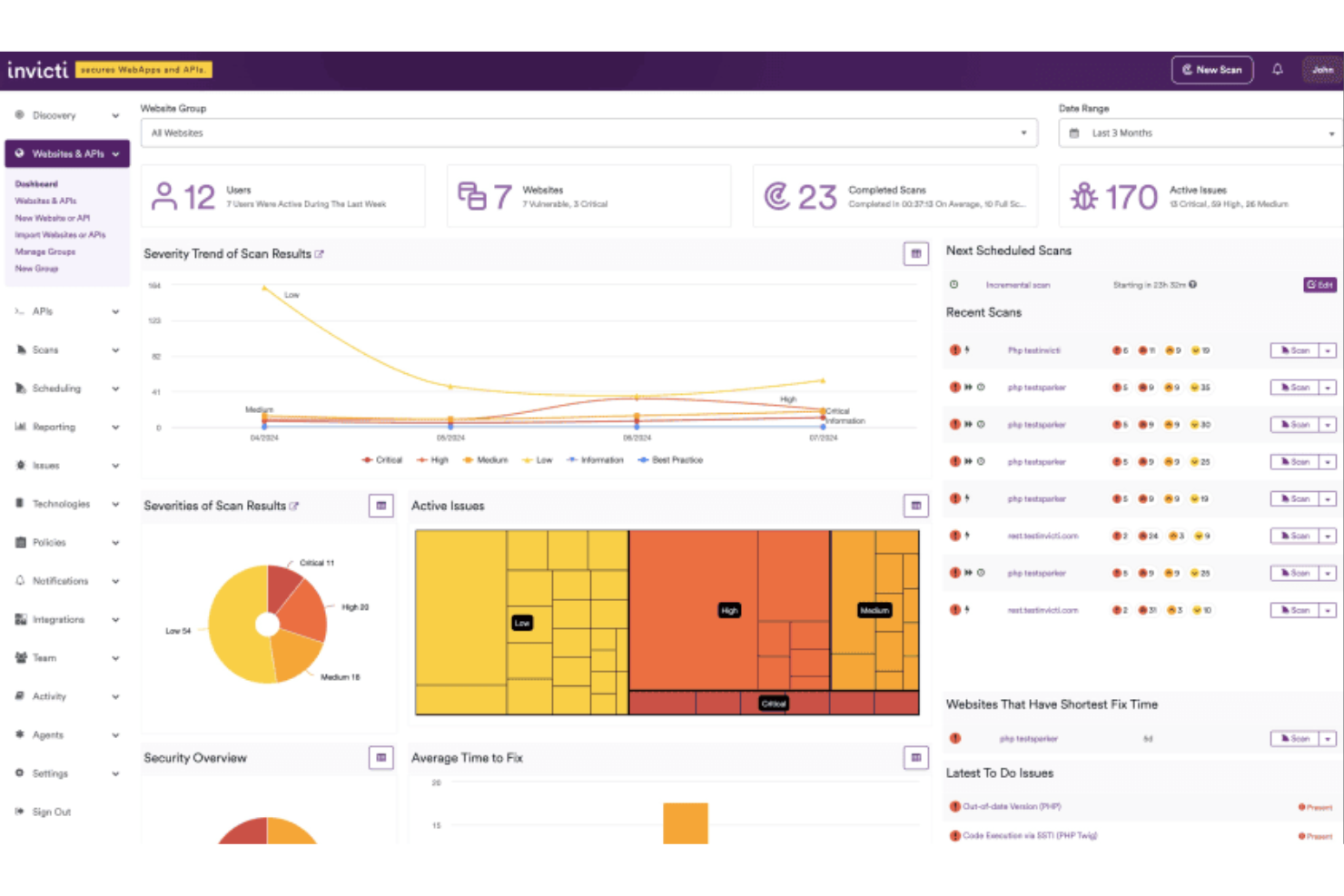

Invicti

Am besten geeignet zum Aufdecken versteckter und undokumentierter APIs

Invicti ist ein umfassendes Sicherheitswerkzeug für Webanwendungen und APIs, das automatisierte Erkennung und Sicherheitstests für Webanwendungen und APIs bietet, sodass Benutzer Schwachstellen finden und beheben können. Die Plattform verschafft einen Überblick über Webressourcen, Schwachstellen und Behebungsmaßnahmen und integriert sich in bestehende Entwickler-Workflows, um sichereren Code zu produzieren.

Warum ich Invicti ausgewählt habe:

Einer der überzeugendsten Aspekte von Invicti ist die Fähigkeit, versteckte und undokumentierte APIs zu entdecken. Das ist entscheidend, da viele Sicherheitsverletzungen über übersehene oder vergessene APIs geschehen, die nicht ausreichend abgesichert sind. Die API-Erkennungsfunktion von Invicti, die in den Softwareentwicklungslebenszyklus eingebettet ist, stellt sicher, dass alle APIs – einschließlich der verborgenen oder nicht verknüpften – identifiziert und getestet werden.

Besondere Funktionen und Integrationen:

Die dynamische Anwendungssicherheitstestung von Invicti kombiniert mit proof-basierter Scan-Technologie liefert präzise und verwertbare Daten. Die Plattform unterstützt mehrere API-Typen, einschließlich REST, SOAP und GraphQL. Zu den Integrationen gehören MuleSoft Anypoint Exchange, Amazon API Gateway, Apigee API Hub, Kubernetes, Azure Boards, Bitbucket, Bugzilla, FogBugz, DefectDojo, Freshservice, GitHub, GitLab, Jazz Team Server und Jira.

Pros and Cons

Pros:

- Erstellt detaillierte Schwachstellenberichte

- Proof-basierte Scan-Technologie

- Einfach zu bedienen und einzurichten

Cons:

- Begrenzte Anpassungsmöglichkeiten

- Enterprise-Version kann für einige Nutzer teuer sein

Acunetix

Am besten geeignet für detailliertes Scannen verschiedener API-Formate

Acunetix ist ein Sicherheits-Scanner für Webanwendungen und APIs, der automatisierte Sicherheitstests für Unternehmen ermöglicht und eine umfassende Lösung zur Erkennung, Überprüfung und Behebung von Schwachstellen in Webanwendungen und APIs bietet.

Warum ich Acunetix gewählt habe:

Mir gefällt die Fähigkeit, tiefgehende Schwachstellenscans für verschiedene API-Formate durchzuführen, darunter REST, SOAP und GraphQL. Diese Vielseitigkeit stellt sicher, dass unabhängig von der verwendeten API-Architektur Acunetix potenzielle Sicherheitslücken effektiv identifizieren und beheben kann. Das Tool unterstützt integrierte Sicherheitsprüfungen und ermöglicht den Import von API-Definitionen, was den Prozess der Entdeckung und des Testens von API-Endpunkten vereinfacht.

Hervorstechende Funktionen und Integrationen:

Zu den Funktionen gehören die Erkennung von über 12.000 Schwachstellen, darunter die OWASP Top 10, SQL-Injektionen und XSS. Die Fähigkeit des Tools, innerhalb von Minuten verwertbare Scanergebnisse zu liefern und automatisch hochriskante Schwachstellen zu priorisieren, steigert zudem die Effizienz von Security-Teams erheblich. Integrationen umfassen MuleSoft Anypoint Exchange, Apigee API hub, Kubernetes, Azure Boards, BitBucket, Bugzilla, DefectDojo, FogBugz, Freshservice, GitHub und GitLab.

Pros and Cons

Pros:

- Erweiterte Berichtsfunktionen

- Für schnelle Scans bekannt

- Fähigkeit, eine große Bandbreite an Schwachstellen zu identifizieren

Cons:

- Begrenzte Anpassungsmöglichkeiten

- Einarbeitung für Anfänger erforderlich

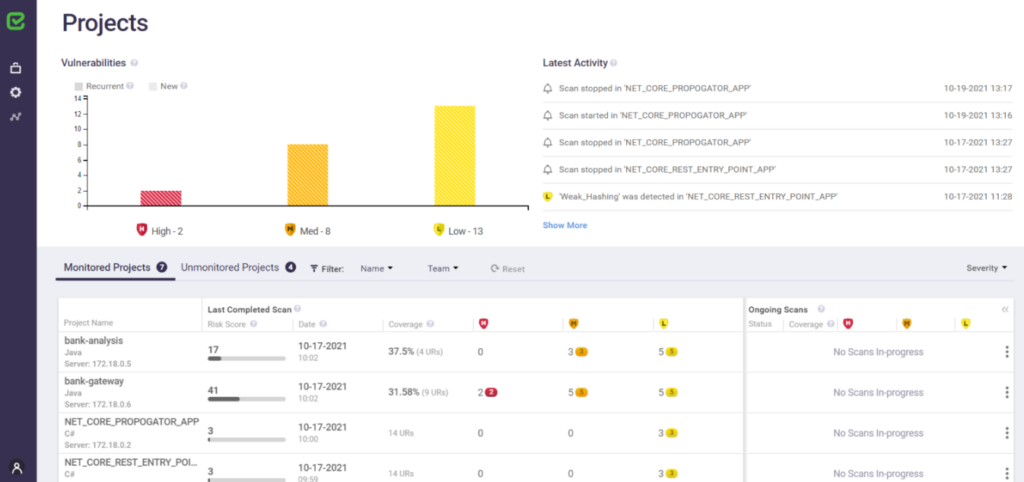

Checkmarx ist eine umfassende Softwaresicherheitslösung, die sich auf das Erkennen von Schwachstellen im Quellcode von Anwendungen spezialisiert hat. Durch die gründliche Analyse des Codes bietet Checkmarx Entwicklern Einblicke in potenzielle Sicherheitslücken.

Warum ich Checkmarx ausgewählt habe:

Bei der Entscheidung, welche Tools besonders hervorgehoben werden sollten, fiel meine Wahl auf Checkmarx aufgrund seiner tiefgehenden Codeanalysefunktionen. Das Besondere an Checkmarx ist seine Fähigkeit, große Mengen an Code zu durchsuchen und selbst subtile Schwachstellen aufzudecken. Ich bin der Meinung, dass Checkmarx 'Am besten für Quellcodeanalyse' geeignet ist, weil hier der Fokus darauf liegt, die grundlegenden Schichten der Software robust und sicher zu halten.

Hervorstechende Funktionen und Integrationen:

Eine der wichtigsten Funktionen von Checkmarx ist das Static Application Security Testing (SAST), mit dem der Code auf Schwachstellen untersucht wird, ohne das Programm auszuführen. Die Open Source Analysis (OSA) ermöglicht zudem Einblicke in die Sicherheit und Compliance von Open-Source-Komponenten. Was die Integrationen betrifft, so arbeitet Checkmarx problemlos mit bekannten Entwicklungstools und Plattformen wie GitHub, GitLab und Jenkins zusammen, was einen reibungslosen Workflow für Entwickler ermöglicht.

Pros and Cons

Pros:

- Umfassende und tiefgehende Code-Scan-Funktionen

- Bietet Transparenz für Open-Source-Komponenten

- Nahtlose Integration mit gängigen Entwicklungsplattformen

Cons:

- Könnte für Einsteiger eine steile Lernkurve haben

- Umfangreiche Funktionen könnten bei kleineren Projekten zu viel sein

- Mögliche Verzögerungen aufgrund der ausführlichen Analyse bei größeren Codebasen

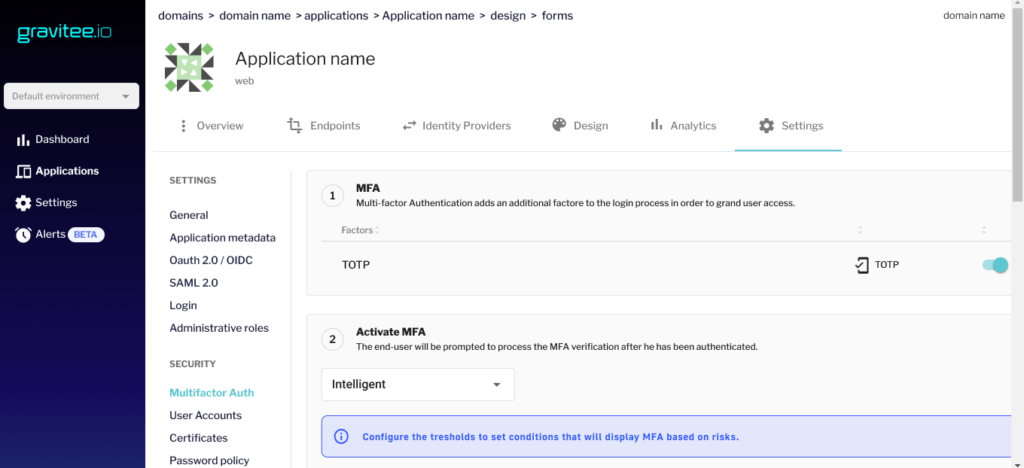

Gravitee bietet eine vielseitige Plattform für das Management und die Überwachung von API-Gateways. Ihr Fokus auf die Bereitstellung robuster Lösungen für das API-Zugriffsmanagement gibt Unternehmen die Flexibilität und Kontrolle, die sie für ihr API-Ökosystem benötigen, und positioniert sie als erste Wahl für Lösungen im Bereich API-Zugriffsmanagement.

Warum ich Gravitee gewählt habe:

Bei der Auswahl von Tools für diese Liste ist mir Gravitee besonders aufgefallen. Im Prozess des Vergleichs und der Bewertung verschiedener Plattformen habe ich Gravitee aufgrund seines umfassenden Funktionsumfangs gewählt, der explizit auf das API-Zugriffsmanagement zugeschnitten ist. Meiner Ansicht nach machen das Engagement für verbesserten API-Zugangsschutz und die erweiterbaren Möglichkeiten Gravitee zum idealen Tool, „am besten geeignet für API-Zugriffsmanagement-Lösungen“.

Herausragende Funktionen und Integrationen:

Gravitee überzeugt durch eine dezentralisierte Architektur, die ein verteiltes API-Management ermöglicht. Die Open-Source-Natur bietet Anpassungsmöglichkeiten, die viele geschlossene Plattformen nicht bieten. Hinsichtlich der Integration verfügt Gravitee über eine breite Auswahl an Konnektoren zu gängigen Identitätsanbietern, wodurch Identitäts- und Zugriffsmanagement innerhalb des API-Ökosystems gewährleistet wird.

Pros and Cons

Pros:

- Dezentrale Architektur sorgt für Skalierbarkeit und Ausfallsicherheit

- Open-Source-Charakter bietet umfangreiche Anpassungsmöglichkeiten

- Unterstützt eine breite Auswahl an Identitätsanbietern für eine einfache Integration

Cons:

- Für Einrichtung und Anpassung kann technisches Fachwissen erforderlich sein

- Organisationen, die geschlossene Systeme gewohnt sind, könnten die Open-Source-Natur abschreckend finden

- Erfordert regelmäßige Updates und Wartung, um sicher und effizient zu bleiben

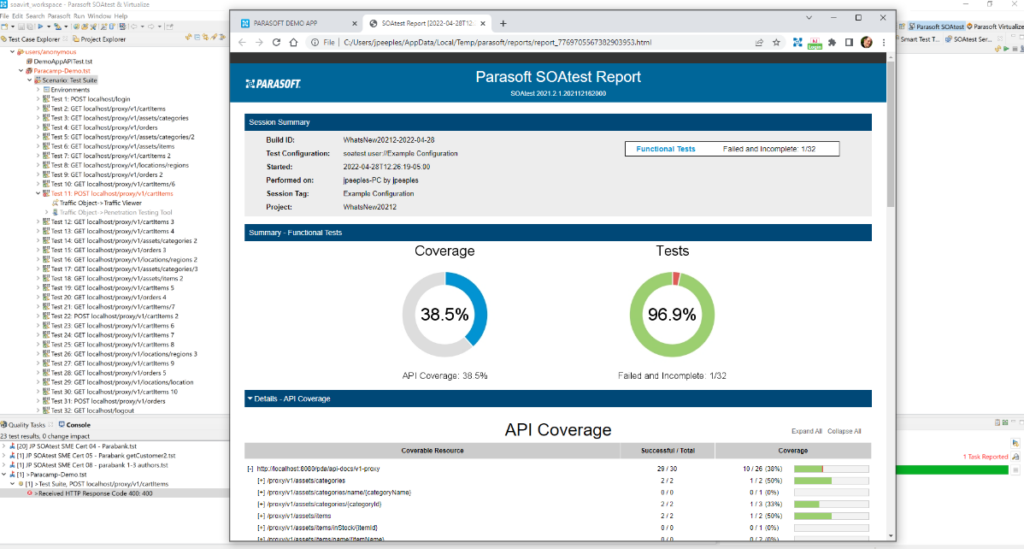

Parasoft SOAtest setzt sich für die Optimierung des API-Testprozesses ein. Durch die Automatisierung komplexer Tests stellt dieses Tool sicher, dass APIs einwandfrei funktionieren, und bestätigt damit seinen Status als Top-Wahl für automatisiertes Testen.

Warum ich Parasoft SOAtest ausgewählt habe:

Unter den verschiedenen API-Testtools, die ich geprüft habe, fiel mir das Engagement von Parasoft SOAtest für Automatisierung besonders auf. Die Plattform überzeugte durch ihre effiziente Bewältigung komplexer Testszenarien und bot etwas Einzigartiges. Aufgrund ihrer Fähigkeiten ist klar, warum dieses Tool den Titel „Am besten für automatisiertes API-Testing“ verdient.

Herausragende Funktionen und Integrationen:

Parasoft SOAtest bietet eine umfassende Test-Suite, darunter Sicherheits-, Last- und Performance-Tests. Die intelligente Testgenerierung nutzt KI, um potenzielle Defekte frühzeitig zu erkennen. Bei den Integrationen arbeitet Parasoft SOAtest effektiv mit weit verbreiteten CI/CD-Tools zusammen und sorgt so für einen reibungslosen Testablauf.

Pros and Cons

Pros:

- Vielfältige Testarten

- KI-gestützte Testgenerierung

- Starke Kompatibilität mit CI/CD-Pipelines

Cons:

- Für kleine Projekte eventuell zu umfangreich

- Ersteinrichtung kann komplex sein

- Oberfläche kann für neue Nutzer unübersichtlich wirken

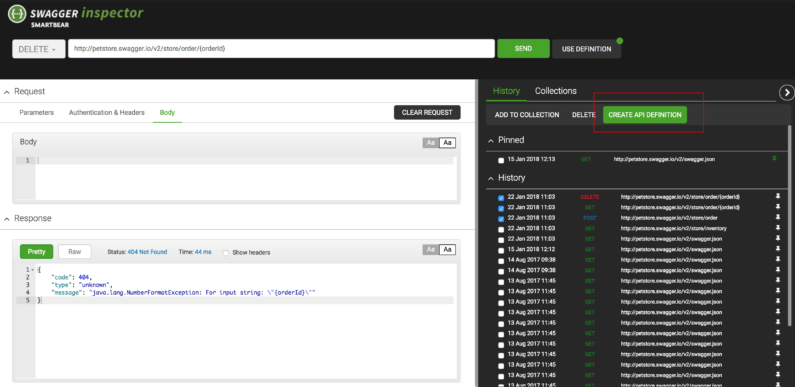

Am besten geeignet für die schnelle Überprüfung von API-Endpunkten

Swagger Inspector bietet Nutzern einen klaren, unkomplizierten Ansatz zum Testen und Validieren von API-Endpunkten. Die Effizienz bei der schnellen Analyse und Bereitstellung von Ergebnissen zu API-Endpunkten ist der Grund, warum es als das beste Tool für die zügige Überprüfung dieser Endpunkte gilt.

Warum ich Swagger Inspector gewählt habe:

Während ich verschiedene Tools zur API-Inspektion ausprobierte, fiel mir Swagger Inspector durch seine Einfachheit und schnelle Ausgabe besonders auf. Die Fähigkeit, sofortiges Feedback zur API-Performance und -Zuverlässigkeit bereitzustellen, ist einzigartig. Diese beispiellose Geschwindigkeit bei der Analyse macht es zum besten Tool für eine rasche API-Endpunkt-Inspektion.

Herausragende Funktionen und Integrationen:

Swagger Inspector überzeugt mit einer intuitiven Benutzeroberfläche, die es ermöglicht, Testläufe durchzuführen und OpenAPI-Dokumentationen schnell zu generieren. Außerdem sorgt die cloudbasierte Struktur des Tools dafür, dass Nutzer Endpunkte von überall aus ohne Einrichtung überprüfen können. In Sachen Integration synchronisiert sich Swagger Inspector mit SwaggerHub, was eine effektive Zusammenarbeit und das Teilen von API-Dokumentationen ermöglicht.

Pros and Cons

Pros:

- Cloud-basiert für einfachen Zugriff und Testen

- Intuitive Benutzeroberfläche für schnelle Endpunkt-Inspektion

- Einfache Integration mit SwaggerHub für Zusammenarbeit

Cons:

- Begrenzte Anpassungsmöglichkeiten

- Könnte für sehr komplexe APIs zu einfach gehalten sein

- Benötigt für optimale Leistung durchgehend Online-Zugang

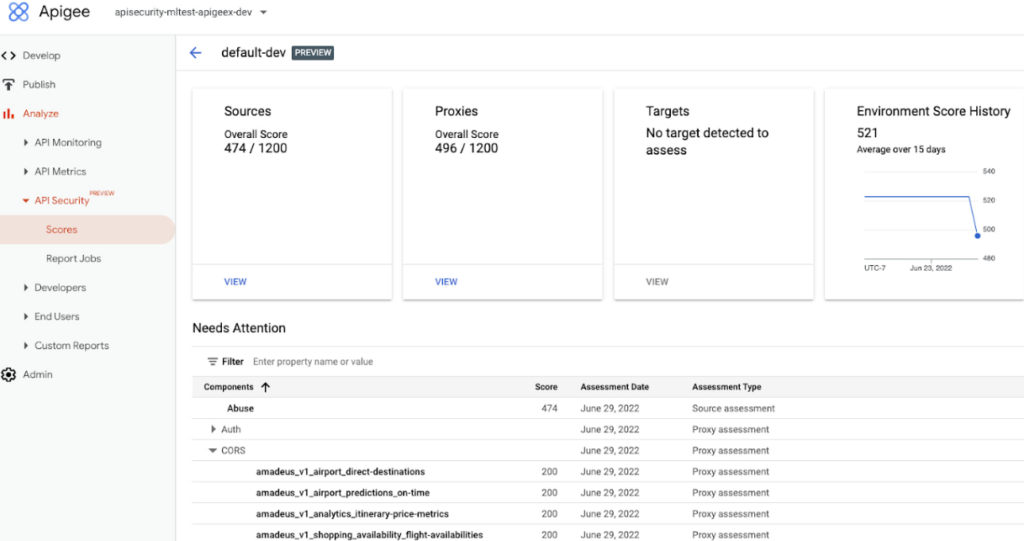

Am besten geeignet für intelligentes Monitoring des API-Verkehrs

Apigee Sense von Google analysiert den API-Verkehr, um Anomalien und Bedrohungen zu erkennen, und liefert Einblicke für ein effizientes und sicheres API-Management.

Warum ich Google Apigee Sense ausgewählt habe:

Nach sorgfältiger Prüfung verschiedener Werkzeuge bin ich zu dem Schluss gekommen, dass Google Apigee Sense die beste Option für intelligentes Monitoring des API-Verkehrs ist. Seine fortschrittlichen Analysen und maschinellen Lernfunktionen, kombiniert mit detaillierten API-Verkehrsanalysen, ermöglichen einzigartige Einblicke, die anderen Plattformen fehlen. Googles Expertise im Bereich Machine Learning spiegelt sich in der Fähigkeit dieser Plattform wider, API-Verkehr nicht nur zu überwachen, sondern auch zu verstehen, was ihr einen deutlichen Vorteil gegenüber ähnlichen Tools verschafft.

Herausragende Funktionen und Integrationen:

Google Apigee Sense glänzt durch seine auf maschinellem Lernen basierende Anomalieerkennung, die ungewöhnliche Muster und potenzielle Bedrohungen im API-Verkehr identifizieren kann. Darüber hinaus bieten die Verhaltensanalysen der APIs einen detaillierten Überblick darüber, wie und von wem APIs genutzt werden. In puncto Integration lässt sich Apigee Sense als Google-Produkt nahtlos mit einer Reihe anderer Tools der Google Cloud Platform verbinden, wodurch die Funktionalität und Reichweite erheblich gesteigert wird.

Pros and Cons

Pros:

- Anomalieerkennung durch maschinelles Lernen

- Detaillierte Verhaltensanalysen von APIs

- Starke Integrationsmöglichkeiten mit Google Cloud Platform Tools

Cons:

- Für Anfänger eventuell komplex

- Die Preisstruktur kann für manche undurchsichtig sein

- Abhängigkeit vom Google Cloud-Ökosystem ist nicht für jeden attraktiv

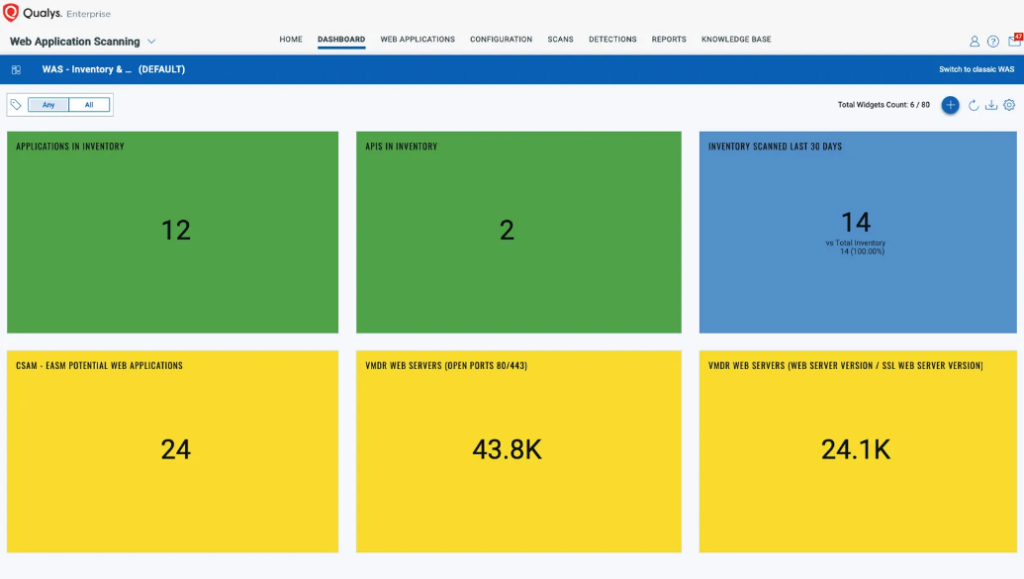

Qualys Web Application Scanning taucht tief in Webanwendungen ein, um Schwachstellen zu erkennen und zu melden. Mit seinen gründlichen Scan-Fähigkeiten stellt dieses Tool sicher, dass Webanwendungen wirkungsvoll gegen potenzielle Bedrohungen geschützt sind und untermauert so seinen Ruf als das beste Tool zur Identifizierung von Schwachstellen in Webanwendungen.

Warum ich Qualys Web Application Scanning gewählt habe:

Als ich begann, Tools für das Scannen von Webanwendungen zu evaluieren, stach Qualys sofort aus der Masse hervor. Die Fähigkeit, tief in Anwendungen einzudringen und selbst kleinste Schwachstellen aufzuspüren, ist unerreicht. Diese intensive Prüfung ist genau der Grund, warum ich es als 'Bestes für Schwachstellen in Webanwendungen' bewerte.

Herausragende Funktionen und Integrationen:

Qualys bietet kontinuierliches Monitoring und stellt so sicher, dass Webanwendungen regelmäßig auf potenzielle Bedrohungen überprüft werden. Die Six Sigma Genauigkeit sorgt für minimale Fehlalarme und liefert stets verlässliche Ergebnisse. In puncto Integrationen arbeitet Qualys effektiv mit führenden Cloud-Anbietern zusammen und ist dadurch flexibel in verschiedenen Umgebungen einsetzbar.

Pros and Cons

Pros:

- Six Sigma Genauigkeit reduziert Fehlalarme

- Kontinuierliches Monitoring für unterbrechungsfreien Schutz

- Effektive Integration mit führenden Cloud-Anbietern

Cons:

- Erfordert für die tiefergehende Nutzung gewisse Fachkenntnisse

- Die Benutzeroberfläche kann für Einsteiger herausfordernd sein

- High-End-Funktionen können für kleinere Webanwendungen überdimensioniert sein

Edgio ist auf die Bereitstellung modernster Lösungen für Netzwerksicherheit spezialisiert, insbesondere am Netzwerkrand (Edge). Der Schwerpunkt liegt auf dem Schutz verteilter Netzwerkknoten, was den steigenden Anforderungen heutiger dezentraler IT-Infrastrukturen entspricht und Edgio besonders für die Netzwerksicherheit am Edge prädestiniert.

Warum ich Edgio gewählt habe:

Im Auswahlprozess für geeignete Tools fiel meine Wahl auf Edgio. Nach dem Vergleich verschiedener Plattformen habe ich Edgio aufgrund des klaren Fokus auf die Sicherheit von Edge-Netzwerken ausgewählt. Die Herangehensweise und die fortschrittlichen Funktionen machen sie zur besten Wahl für 'Am besten geeignet für Edge-Netzwerksicherheit'.

Herausragende Funktionen und Integrationen:

Edgio bietet leistungsstarke Echtzeit-Überwachungsfunktionen, die eine sofortige Bedrohungserkennung am Netzwerkrand ermöglichen. Darüber hinaus sorgen adaptive Sicherheitsrichtlinien dafür, dass das Netzwerk gegenüber neuen Bedrohungen widerstandsfähig bleibt. Bei den Integrationen verbindet sich Edgio mit führenden Cloud-Anbietern und steigert so seine Anpassungsfähigkeit und Reichweite in verschiedensten IT-Umgebungen.

Pros and Cons

Pros:

- Echtzeit-Überwachung zur sofortigen Bedrohungserkennung

- Adaptive Sicherheitsrichtlinien für dynamische Netzwerkumgebungen

- Einfache Integration mit führenden Cloud-Anbietern

Cons:

- Könnte eine höhere Einarbeitungszeit für Nutzer bedeuten, die mit Edge-Sicherheitskonzepten nicht vertraut sind

- Echtzeit-Überwachung kann zusätzliche Ressourcen erfordern

- Die Spezialisierung ist möglicherweise nicht für diejenigen geeignet, die eine allgemeinere Sicherheitslösung suchen

Weitere API-Sicherheits-Tools

Nachfolgend finden Sie eine Liste weiterer API-Sicherheits-Tools, die ich zwar auf die Auswahlliste gesetzt, aber nicht in die Top 10 aufgenommen habe. Diese sind definitiv einen Blick wert.

- Orca Security

Geeignet für ein tiefgreifendes Management der Sicherheitslage in Cloud-Umgebungen

- Wallarm API Security Platform

Am besten geeignet für die Analyse von API-Bedrohungen in Echtzeit

- StackHawk

Am besten geeignet für entwicklerorientierte API-Sicherheit

- ImmuniWeb

Am besten geeignet für KI-gesteuerte API-Sicherheit

- 42Crunch

Am besten für umfassenden API-Schutz

- Astra Pentest

Am besten für umfassende API-Penetrationstests

Auswahlkriterien für API-Sicherheits-Tools

Bei der Auswahl der besten API-Sicherheits-Tools für diese Liste habe ich die typischen Bedürfnisse und Herausforderungen von Käufern wie den Schutz sensibler Daten und die Einhaltung von Vorschriften berücksichtigt. Zudem habe ich nach folgendem Schema bewertet, um eine strukturierte und faire Auswahl zu treffen:

Kernfunktionen (25% der Gesamtbewertung)

Um in diese Liste aufgenommen zu werden, musste jede Lösung die folgenden Anwendungsfälle erfüllen:

- Schutz der APIs vor unbefugtem Zugriff

- Überwachung des API-Datenverkehrs auf Auffälligkeiten

- Sicherstellung der Einhaltung von Sicherheitsstandards

- Verschlüsselung von Daten während der Übertragung und im Ruhezustand

- Bereitstellung detaillierter Analysen und Berichte

Zusätzliche besondere Merkmale (25% der Gesamtbewertung)

Um die Auswahl weiter einzugrenzen, habe ich auch auf einzigartige Features geachtet, wie beispielsweise:

- Automatisierte Bedrohungserkennung

- Anpassbare Sicherheitsrichtlinien

- Echtzeit-Warnungen und Benachrichtigungen

- Integration in bestehende Sicherheitsinfrastrukturen

- KI-gestützte Sicherheitsanalysen

Benutzerfreundlichkeit (10% der Gesamtbewertung)

Um das Nutzungserlebnis jedes Systems beurteilen zu können, habe ich folgende Aspekte betrachtet:

- Intuitive Benutzeroberfläche

- Einfache Navigation

- Minimale Einarbeitungszeit

- Anpassbare Dashboards

- Klare und verständliche Dokumentation

Onboarding (10 % der Gesamtbewertung)

Um die Onboarding-Erfahrung jeder Plattform zu bewerten, habe ich Folgendes berücksichtigt:

- Verfügbarkeit von Schulungsvideos

- Interaktive Produkttouren

- Zugang zu Webinaren und Tutorials

- Schritt-für-Schritt-Einrichtungsanleitungen

- Reaktionsschneller Support während des Onboardings

Kundensupport (10 % der Gesamtbewertung)

Um die Kundensupport-Dienste der jeweiligen Software-Anbieter zu bewerten, habe ich Folgendes berücksichtigt:

- 24/7-Verfügbarkeit des Kundensupports

- Mehrere Support-Kanäle (E-Mail, Chat, Telefon)

- Zugang zu einem dedizierten Account Manager

- Umfassendes Online-Hilfezentrum

- Schnelle Reaktionszeiten auf Anfragen

Preis-Leistungs-Verhältnis (10 % der Gesamtbewertung)

Um das Preis-Leistungs-Verhältnis jeder Plattform zu beurteilen, habe ich Folgendes berücksichtigt:

- Wettbewerbsfähige Preise im Vergleich zu den angebotenen Funktionen

- Flexible Abonnementpläne

- Transparente Preisstruktur ohne versteckte Gebühren

- Rabatte bei jährlicher Bindung

- Verfügbarkeit einer kostenlosen Testversion oder Demo

Kundenbewertungen (10 % der Gesamtbewertung)

Um ein Bild der generellen Kundenzufriedenheit zu erhalten, habe ich beim Lesen der Kundenbewertungen Folgendes beachtet:

- Allgemeine Zufriedenheitsbewertung

- Konsistenz positiver Rückmeldungen

- Häufig erwähnte Stärken und Schwächen

- Häufigkeit von Updates und Verbesserungen

- Kundenreferenzen und Erfolgsgeschichten

Wie wählt man ein API-Sicherheitstool aus?

Es ist leicht, sich in langen Funktionslisten und komplexen Preisstrukturen zu verlieren. Damit Sie bei Ihrem individuellen Auswahlprozess den Überblick behalten, finden Sie hier eine Checkliste mit Faktoren, die Sie berücksichtigen sollten:

| Faktor | Worauf zu achten ist |

|---|---|

| Skalierbarkeit | Wächst das Tool mit Ihrer API-Nutzung? Suchen Sie nach skalierbaren Lösungen, die steigenden Traffic und Datenmengen ohne Leistungsprobleme bewältigen können. |

| Integrationen | Funktioniert es mit Ihren bestehenden Systemen? Stellen Sie sicher, dass das Tool sich nahtlos in Ihren aktuellen Technologiestack einfügt, um Unterbrechungen zu vermeiden. |

| Anpassbarkeit | Können Sie das Tool an Ihre Anforderungen anpassen? Prüfen Sie, ob Einstellungen und Richtlinien für Ihre Sicherheitsanforderungen individuell festgelegt werden können. |

| Benutzerfreundlichkeit | Ist die Benutzeroberfläche für Ihr Team intuitiv? Ein benutzerfreundliches Design kann die Einarbeitungszeit verkürzen und die Akzeptanz erhöhen. |

| Implementierung und Onboarding | Wie schnell können Sie starten? Bewerten Sie den Einrichtungsprozess und den verfügbaren Support für einen reibungslosen Umstieg. |

| Kosten | Passt es in Ihr Budget? Vergleichen Sie die Preismodelle und bedenken Sie langfristige Ausgaben, inklusive potenzieller versteckter Kosten. |

| Sicherheitsvorkehrungen | Gibt es robuste Schutzmaßnahmen? Überprüfen Sie die Sicherheitsmechanismen des Tools wie Verschlüsselung und Zugriffskontrollen, um Ihre Daten zu schützen. |

| Compliance-Anforderungen | Erfüllt das Tool die Standards Ihrer Branche? Stellen Sie sicher, dass notwendige Compliance-Frameworks wie GDPR oder HIPAA unterstützt werden, um rechtliche Probleme zu vermeiden. |

Was sind API-Sicherheitstools?

API-Sicherheitstools sind Lösungen, die entwickelt wurden, um APIs vor unberechtigtem Zugriff und potenziellen Bedrohungen zu schützen. Sie werden in der Regel von IT-Fachleuten, Entwicklern und Sicherheitsteams eingesetzt, um Daten zu sichern und die Einhaltung von Branchenstandards zu gewährleisten.

Funktionen wie Überwachung, Verschlüsselung und Zugriffskontrollen tragen dazu bei, sensible Informationen zu schützen, eine Integration in bestehende Systeme zu ermöglichen und die regulatorische Compliance einzuhalten. Insgesamt bieten diese Werkzeuge essenzielle Sicherheitsmaßnahmen, damit Ihre APIs und Daten geschützt bleiben.

Funktionen

Beim Auswählen von API-Sicherheitstools sollten Sie auf folgende zentrale Funktionen achten:

- Zugriffskontrolle: Verwaltet, wer auf Ihre APIs zugreifen darf, und stellt sicher, dass nur autorisierte Benutzer Zugang erhalten.

- Verschlüsselung: Schützt Daten sowohl während der Übertragung als auch im Ruhezustand und hält vertrauliche Informationen sicher.

- Überwachung: Überwacht den API-Datenverkehr auf ungewöhnliche Aktivitäten, um potenzielle Bedrohungen schnell zu erkennen.

- Unterstützung bei der Einhaltung von Vorschriften: Hilft bei der Erfüllung von Branchenstandards wie DSGVO oder HIPAA, um rechtliche Probleme zu vermeiden.

- Integrationsfähigkeit: Funktioniert nahtlos mit Ihren bestehenden Systemen und minimiert Unterbrechungen.

- Anpassbare Richtlinien: Ermöglicht die Anpassung der Sicherheitseinstellungen an spezifische Bedürfnisse und Anforderungen.

- Echtzeit-Benachrichtigungen: Bietet sofortige Benachrichtigungen über Sicherheitsverletzungen oder Unregelmäßigkeiten.

- Analysen und Berichte: Bietet Einblicke in die Nutzung und den Sicherheitsstatus Ihrer APIs und unterstützt die Entscheidungsfindung.

- Automatisierte Bedrohungserkennung: Erkennt und behebt Bedrohungen mithilfe KI-gesteuerter Analysen.

- Benutzerfreundliche Oberfläche: Sorgt für eine einfache Bedienung im Team, verkürzt die Einarbeitungszeit und fördert die Akzeptanz.

Vorteile

Die Implementierung von API-Sicherheitstools bietet zahlreiche Vorteile für Ihr Team und Ihr Unternehmen. Folgende Punkte können Sie erwarten:

- Erhöhter Datenschutz: Verschlüsselungs- und Zugriffskontrollfunktionen schützen vertrauliche Informationen vor unbefugtem Zugriff.

- Einhaltung gesetzlicher Vorschriften: Die Unterstützung bei der Compliance hilft Ihnen, Branchenstandards wie DSGVO einzuhalten und potenzielle rechtliche Probleme zu vermeiden.

- Verbesserte Bedrohungserkennung: Automatisierte Bedrohungserkennung und Echtzeit-Benachrichtigungen erkennen und beheben Sicherheitsrisiken schnell.

- Nahtlose Integration: Dank Integrationsfähigkeit funktioniert das Tool problemlos mit Ihren bestehenden Systemen und minimiert Störungen.

- Fundierte Entscheidungsfindung: Analysen und Berichte liefern wertvolle Einblicke in die API-Nutzung und den Sicherheitsstatus.

- Individuelle Sicherheitseinstellungen: Durch anpassbare Richtlinien können Sie Sicherheitsmaßnahmen gezielt an Ihre Anforderungen anpassen.

- Benutzerfreundlichkeit: Eine benutzerfreundliche Oberfläche sorgt dafür, dass Ihr Team das Tool schnell einführen und effizient nutzen kann.

Kosten & Preise

Die Auswahl von API-Sicherheitstools erfordert ein Verständnis der verschiedenen verfügbaren Preismodelle und Tarife. Die Kosten variieren je nach Funktionsumfang, Teamgröße, Zusatzoptionen und weiteren Faktoren. Die folgende Tabelle fasst gängige Pläne, Durchschnittspreise und typische Merkmale von Lösungen im Bereich API-Sicherheitstools zusammen:

Vergleichstabelle der Tarife für API-Sicherheitstools

| Tarifart | Durchschnittlicher Preis | Typische Merkmale |

|---|---|---|

| Kostenloser Tarif | $0 | Basisüberwachung, eingeschränkte Zugriffskontrolle und Community-Support. |

| Persönlicher Tarif | $10-$30/user/month | Erweiterte Überwachung, grundlegende Verschlüsselung und E-Mail-Support. |

| Business-Tarif | $50-$100/user/month | Umfassende Überwachung, erweiterte Verschlüsselung, Integrationsfähigkeit und Prioritäts-Support. |

| Enterprise-Tarif | $150-$300/user/month | Umfassende Sicherheitsfunktionen, individuelle Richtlinien, Unterstützung für Compliance, dedizierter Account-Manager und 24/7-Support. |

API-Sicherheits-Tools: Häufig gestellte Fragen

Hier finden Sie Antworten auf häufig gestellte Fragen zu API-Sicherheits-Tools:

Welche Sicherheitsrisiken bestehen bei APIs?

APIs sind Risiken wie Datenlecks, schwacher Authentifizierung und unsicheren Endpunkten ausgesetzt. Unbefugter Zugriff kann sensible Daten preisgeben oder Systeme durch Angriffe wie Injektionen oder DoS stören. Sie sollten sich auf starke Authentifizierung und Verschlüsselung konzentrieren, um diese Risiken zu minimieren.

Wie testet man Sicherheitslücken bei APIs?

Das Testen der API-Sicherheit umfasst Methoden wie statische und dynamische Tests, Penetrationstests und Fuzz-Testing. Damit lassen sich Schwachstellen durch die Simulation von Angriffen erkennen. Regelmäßige Tests stellen sicher, dass Ihre APIs gegen neue Bedrohungen geschützt bleiben.

Welche Arten von API-Sicherheit gibt es?

API-Sicherheit kann nach Protokollen wie SOAP, REST und GraphQL kategorisiert werden. Jedes verwendet unterschiedliche Methoden zur Sicherung von Daten, etwa digitale Signaturen bei SOAP oder tokenbasierte Authentifizierung bei REST. Wählen Sie passend zu den Anforderungen Ihres Systems.

Wie schützen WAFs und API-Gateways APIs?

Web Application Firewalls (WAFs) und API-Gateways schützen APIs, indem sie den Datenverkehr filtern und überwachen. Sie blockieren bösartige Anfragen und setzen Sicherheitsrichtlinien durch, wodurch sie eine Barriere gegen unbefugten Zugriff und Angriffe bilden.

Kann Zero Trust-Architektur den API-Schutz gewährleisten?

Zero Trust-Architektur erhöht die API-Sicherheit, indem jede Anfrage unabhängig von ihrem Ursprung überprüft wird. Jede Interaktion erfordert Authentifizierung und Autorisierung, wodurch das Risiko von Sicherheitsvorfällen durch kontinuierliche Überprüfung minimiert wird.

Was ist nötig, um APIs zu schützen?

Der Schutz von APIs erfordert eine Kombination aus Authentifizierung, Verschlüsselung und Überwachung. Implementieren Sie starke Zugriffskontrollen und führen Sie regelmäßige Sicherheitsüberprüfungen durch. Es ist auch entscheidend, Sicherheitsupdates einzuspielen und Ihr Team über Best Practices aufzuklären.

Warum gibt es so große Preisunterschiede zwischen verschiedenen Tools?

Die Kosten spiegeln oft die Leistungsfähigkeit, Skalierbarkeit, den Support und den Markenruf des Tools wider. Tools, die für größere Unternehmen entwickelt wurden oder fortschrittliche Funktionen zur Bedrohungserkennung und -abwehr bieten, kosten in der Regel mehr als einfache Lösungen für Start-ups oder kleine Firmen.

Wie geht es weiter?

Wenn Sie gerade API-Sicherheits-Tools recherchieren, verbinden Sie sich mit einem SoftwareSelect-Berater, um kostenlose Empfehlungen zu erhalten.

Sie füllen ein Formular aus und führen ein kurzes Gespräch, bei dem Ihre Anforderungen im Detail besprochen werden. Anschließend erhalten Sie eine Liste mit passenden Softwarelösungen zur Auswahl. Sie werden sogar während des gesamten Kaufprozesses unterstützt, einschließlich Preisverhandlungen.