Wir hören scheinbar täglich von Datenpannen. Aber wie viele Menschen wissen eigentlich, was der Begriff bedeutet? Hier ist eine unkomplizierte Definition, die Sie verwenden können, dank Israel Mazin, Mitgründer, CEO und Vorsitzender von Memcyco: „Eine Datenpanne ist der unbefugte Zugriff und die Entwendung von sensiblen, vertraulichen oder geschützten Informationen.“

Übrigens gibt es einen Grund, warum scheinbar alle über Datenpannen sprechen: Sie nehmen stetig zu und 2023 gab es einen merklichen Anstieg. Sicherheitsexperten und andere IT-Fachleute verwenden eine Vielzahl von Cybersicherheits-Softwares und Tools – von Sicherheitsrisikobewertungen bis zur Schadensbegrenzung im Falle eines Vorfalls.

In diesem Artikel erkläre ich, wie und warum es zu Datenpannen kommt – und was CTOs sowie andere Technologieverantwortliche dagegen tun können. Lassen Sie uns anfangen.

Was ist eine Datenpanne?

Hier sind noch ein paar weitere unkomplizierte Definitionen für eine Datenpanne:

- „Eine Datenpanne tritt auf, wenn vertrauliche, geschützte oder sensible Daten ohne Erlaubnis eingesehen, offengelegt oder entwendet werden“, sagt Will Teevan, CEO von Recast Software

- „Eine Datenpanne ist der unbefugte Zugriff auf sowie Diebstahl, Veränderung, Übertragung oder Verkauf von privaten oder sensiblen Daten als Folge eines Sicherheitsvorfalls“, sagt Andrew Kraut, Senior Research Engineer bei Permiso.

Diese Definitionen lassen ein Muster erkennen: Eine Datenpanne beinhaltet den unbefugten Zugriff auf sensible Informationen und den anschließenden Diebstahl oder eine andere unautorisierte Nutzung dieser Informationen.

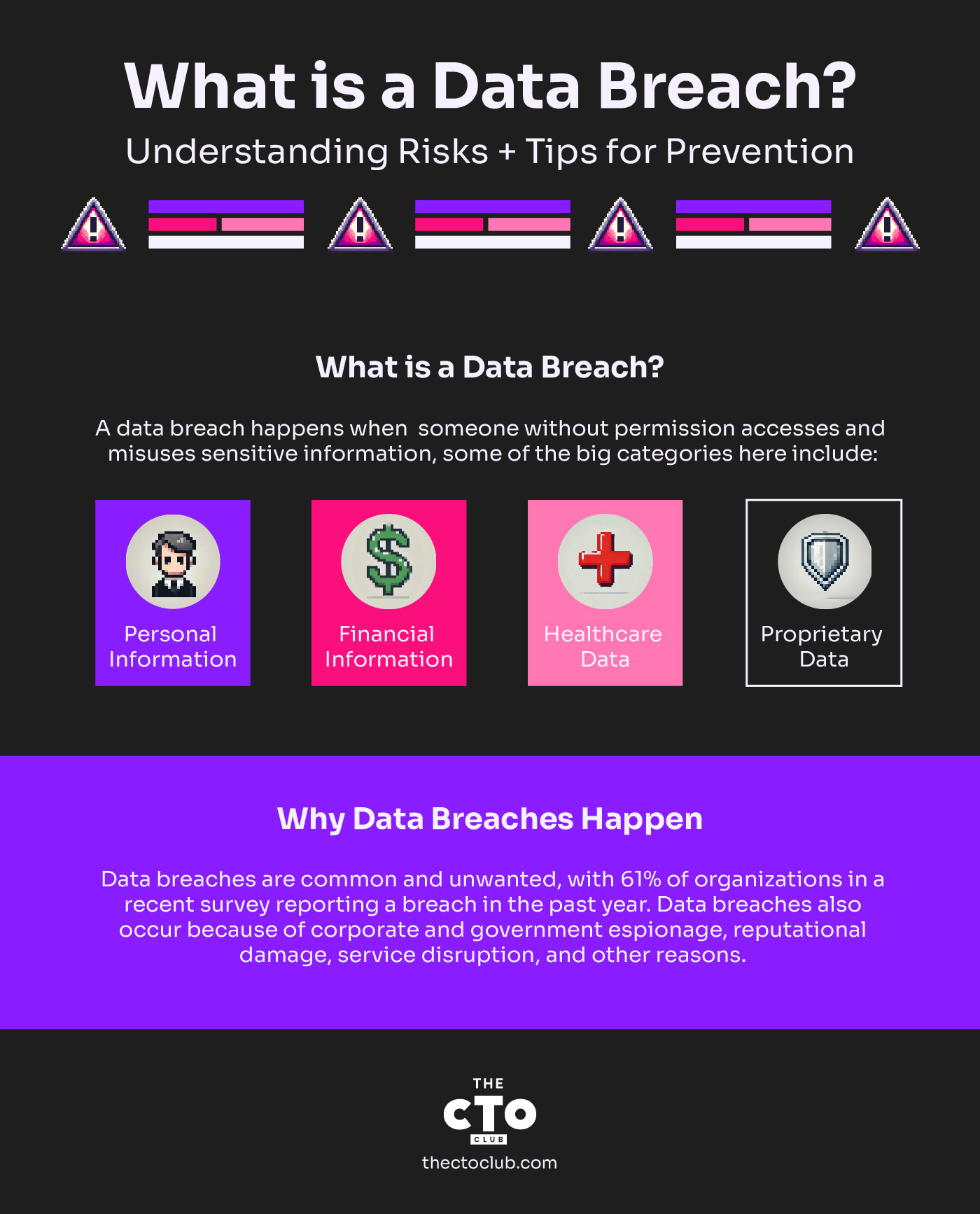

Im Grunde könnte heutzutage jede vertrauliche Information – also alles, was nicht ohnehin öffentlich zugänglich ist – als sensibel gelten. Zu den wichtigsten Kategorien zählen dabei:

- Persönliche Informationen: Hierzu gehören alle personenbezogenen Daten – auch bekannt als PII – die ein Unternehmen über seine Kunden sammelt, wie Adressen, Telefonnummern, Führerscheinnummern, Passnummern, Sozialversicherungsnummern, Geburtsdaten usw.

- Finanzielle Informationen: Dazu zählen in der Regel Bankkontonummern, Kreditkartennummern oder andere Zugangsdaten, die Hacker und Cyberkriminelle nutzen könnten, um auf die Konten von Privatpersonen oder Organisationen zuzugreifen oder daraus Geld zu stehlen.

- Gesundheitsdaten: Diese könnten zwar auch unter „persönliche Informationen“ fallen, verdienen jedoch eine eigene Erwähnung, da das Gesundheitswesen inzwischen ein großes Ziel für Cyberangriffe und andere kriminelle Akteure geworden ist, die von Ransomware und anderen Bedrohungen profitieren wollen.

- Unternehmensinterne Daten: Dazu gehören private oder firmeninterne Informationen eines Unternehmens – von geistigem Eigentum über Entwicklungspläne bis hin zu Marktstrategien und mehr.

Warum passieren Datenpannen?

Sie müssen kein CISO oder Sicherheitsexperte sein, um zu verstehen, dass Datenpannen schlimm sind. Niemand – weder Einzelpersonen noch Organisationen – will sie erleben, und dennoch passieren sie regelmäßig. In einer Umfrage, die kürzlich von Teevans Firma in Zusammenarbeit mit dem Ponemon Institute durchgeführt wurde, berichteten 61 % der Befragten, ihr Unternehmen sei in den letzten 12 Monaten Opfer einer Datenpanne geworden.

Diese Daten unterstreichen das allgegenwärtige Ausmaß von Cyberbedrohungen und die dringende Notwendigkeit für Unternehmen, ihre Abwehrmaßnahmen zu verstärken.

Warum sind Datenpannen so häufig? Ganz einfach: Sie funktionieren. Cyberangreifer und andere böswillige Akteure haben Cyberkriminalität zu einem eigenen lukrativen Geschäftszweig gemacht, ausgestattet mit einem immer ausgefeilteren Arsenal an Angriffstools und -techniken. Während das Motiv meistens finanzieller Gewinn ist, gibt es noch andere Gründe. Datenpannen entstehen ebenso durch Firmen- und Regierungsspionage, Rufschädigung, Dienstunterbrechungen und weitere Ursachen.

Der Clou: Cyberkriminelle können sich Misserfolge leisten – und das häufig –, während ihre Ziele es sich meist nicht leisten können.

„Angreifer müssen nur einmal Erfolg haben, Verteidiger dagegen jedes Mal“, sagt Kraut.

-

Acronis Cyber Protect

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

IDrive

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.4 -

Dell PowerProtect Cyber Recovery

Visit Website

Wie es zu Datenpannen kommt

Ein weiterer massiver Grund für Datenpannen ist, dass es in unserem zunehmend digitalen Zeitalter mehr Sicherheitsrisiken und Angriffsvektoren gibt als je zuvor. „Die Komplexität und Raffinesse von Cyberbedrohungen entwickelt sich ständig weiter“, sagt Teevan.

Im Großen und Ganzen lassen sich diese Bedrohungen meist in eine (oder mehrere) der folgenden Kategorien einordnen:

- Menschliches Versagen: Dies ist seit langem eine der größten Ursachen für Datenpannen: Menschen machen Fehler. Im Sicherheitskontext kann das alles beinhalten – von der Nutzung (und Wiederverwendung) schwacher Passwörter über das versehentliche Fehlverwalten sensibler Daten bis hin zu falsch konfigurierten Cloud-Konten und mehr. Selbst etwas scheinbar „Einfaches“ wie ein verlorenes Handy oder Laptop kann zu einem Sicherheitsvorfall führen. Außerdem handelt es sich nicht immer um Versehen – verschiedene Bedrohungen von innen können in einer Organisation ebenfalls zu Sicherheitsverletzungen führen.

- Cyberangriffe: Diese Kategorie hat im Laufe der Zeit enorm an Umfang und Komplexität zugenommen und umfasst eine Vielzahl an bösartigen Werkzeugen und Methoden, mit denen Cyber-Angreifer sich unautorisierten Zugang zu den Daten einer Organisation verschaffen können.

„Cyberangriffe, wie Phishing-Attacken, Malware oder Ransomware, nutzen Sicherheitslücken aus, um unbefugten Zugriff auf Systeme zu erlangen“, sagt Teevan.

Weitere Cyberangriffe sind Distributed-Denial-of-Service-Attacken (DDoS), die darauf zielen, Webanwendungen eines Unternehmens zu stören oder lahmzulegen, und die Übernahme von Cloud-Konten.

- System-Schwachstellen: Schließlich gibt es zahlreiche potentielle Schwachstellen – manchmal Ergebnis anfänglicher menschlicher Fehler – in den IT- und Geschäftssystemen eines Unternehmens. Das umfasst Dinge wie ungepatchte oder anderweitig veraltete Software, falsch konfigurierte Cloud- oder SaaS-Konten oder unzureichende Tools, Prozesse und Richtlinien, um Sicherheitsrisiken zu minimieren und auf Vorfälle zu reagieren.

Bemerkenswerte Datenpannen

Oh, wo sollen wir anfangen? Schon aus dem letzten Jahrzehnt könnte man ein ganzes Buch mit bemerkenswerten Datenpannen füllen. Im Ernst, eine Wikipedia-Liste von Datenpannen liest sich wie ein Who's Who großer Unternehmen und Regierungsbehörden – und enthält mehr als 460 Verweise.

Hier sind einige Beispiele bemerkenswerter Vorfälle:

- 2013 wurde das Internetunternehmen Yahoo gehackt – ein Vorgang, der heute oft als die größte bekannte Datenpanne gilt. Später wurde bekannt, dass alle 3 Milliarden Nutzerkonten von Yahoo während des Angriffs kompromittiert wurden.

- 2009 berichtete Wired, dass das National Archives and Records Administration die mögliche Kompromittierung persönlicher Daten von mehreren zehn Millionen US-Militärveteranen untersuchte. Die Ursache? Eine defekte Festplatte, die ohne vorheriges vollständiges Löschen der Daten an einen Händler zurückgesendet wurde.

- Ende 2022 wurden beim Videospielhersteller Activision Spiel- und Mitarbeiterdaten gestohlen, nachdem ein Angestellter Opfer einer Phishing-Attacke wurde.

- Ende 2023 erlangten Cyberangreifer Zugriff auf persönliche Daten von rund 6,9 Millionen Kunden der Ahnenforschungsplattform 23andMe – eine weitaus größere Zahl als zunächst berichtet.

Bedeutung der frühzeitigen Erkennung von Datenpannen

Wer auch nur einen kurzen Blick auf die Geschichte von Datenpannen wirft, erkennt ein Muster: Keine Datenpanne ist je „gut“ (es sei denn, man ist der Angreifer), aber viele fallen deutlich gravierender aus, als sie müssten, weil sie zu lange unbemerkt oder nicht gemeldet bleiben. Manche Organisationen verursachen sogar weit größeren Schaden als die eigentliche Panne, indem sie versuchen, das Ereignis zu verschweigen, anstatt die Betroffenen zeitnah zu informieren.

Ein schneller Nachweis und eine zügige Reaktion auf Datenpannen sind entscheidend, um die Folgen gering zu halten. Das ist einer der Hauptgründe für Sicherheitsansätze wie „Assume Breach“, bei denen davon ausgegangen wird, dass Vorfälle jederzeit passieren können. Ähnliche Denkweisen bestimmen mehrere Konzepte und Strategien der modernen Datensicherheit – etwa Zero Trust und das Prinzip der minimalen Rechtevergabe – denn Sicherheitsvorfälle werden als unvermeidbar betrachtet. Warum also nicht die eigenen Detektions-, Abwehr- und Reaktionsfähigkeiten so stark wie möglich machen?

Die Auswirkungen von Datenpannen auf SaaS-Unternehmen

Auch wenn dies für Unternehmen jeder Art und Größe zutrifft, ist dies besonders wichtig für SaaS-Unternehmen, deren gesamtes Geschäftsmodell auf dem Vertrauen in die digitalen Produkte und Dienstleistungen des Unternehmens beruht. SaaS-Datenpannen haben mehrere negative Auswirkungen, wenn sie unbemerkt bleiben oder im Nachgang nicht richtig behandelt werden, darunter:

- Finanzielle Verluste

- Schädigung des Rufs

- Rechtliche und regulatorische Compliance-Auswirkungen

Obwohl finanzielle Verluste am greifbarsten erscheinen mögen, können Konsequenzen wie Reputationsschäden wesentlich länger anhalten – gerade angesichts des digitalen Vertrauens, das sowohl im B2B- als auch im B2C-SaaS-Bereich erforderlich ist.

Verhinderung und Eindämmung von Datenpannen

Die Herausforderungen sind hier ebenso zahlreich wie eindeutig. Jede Organisation, die beim Datenschutz sprichwörtlich den Kopf in den Sand steckt, lädt einen Vorfall praktisch ein.

Was sollten wir also tun? Fachleute empfehlen verschiedene Best Practices und Tools für Datensicherheit.

Best Practices für Datensicherheit: 6 Prinzipien

1. Analysieren und stärken Sie Ihre Cybersecurity-Position: „Beginnen Sie mit der Bewertung Ihrer aktuellen Cybersicherheitsmaßnahmen“, sagt Teevan. „Nutzen Sie Tools, die potenzielle Risiken quantifizieren helfen und Einblicke in System-Schwachstellen sowie veraltete Anwendungen geben.“

2. Patchen, Patchen, Patchen: Konsequentes Patch Management ist ein Schlüssel zur Minimierung von Systemschwachstellen und verringert die Anzahl der bekannten und unbekannten (sogenannte „Zero-Day“-) Exploits, die Angreifern zur Verfügung stehen.

„Die Automatisierung des Patch-Prozesses für Betriebssysteme und Anwendungen ist entscheidend, da Automatisierung ein schnelles Patchen ermöglicht und das Zeitfenster für Angriffe erheblich verkürzt“, sagt Teevan.

3. Stellen Sie Sichtbarkeit und Kontrolle über Ihre Umgebungen sicher: Im Bereich IT-Sicherheit gilt der Grundsatz: Was Sie nicht sehen, können Sie nicht schützen – böswillige Akteure agieren im Verborgenen, was IT-seitig jene Bereiche eines Systems meint, die dem Unternehmen selbst unbekannt oder unsichtbar sind. Hierzu zählt auch die Nutzung von Dark-Web-Überwachungstools für kompromittierte Daten, die im Netz kursieren.

„Ein umfassender Überblick über Ihre Hard- und Softwarelandschaft ist essenziell für fundierte Entscheidungen und eine wirksame Risikobewertung“, sagt Teevan. „Diese erhöhte Transparenz der IT-Umgebungen ermöglicht es Unternehmen, Schwachstellen zu identifizieren, den Systemzustand zu überwachen, und sicherzustellen, dass sämtliche Assets aktuell und gegen Bedrohungen geschützt sind.“

Zusätzlich zur Echtzeitsichtbarkeit und -überwachung ist auch eine „Papier“-Spur wichtig, um Audits zu unterstützen und ein detailliertes Verständnis von Sicherheitsvorfällen bei Bedarf zu ermöglichen. Kraut von Permiso empfiehlt das Protokollieren von Datenzugriffen: „Neben regulatorischen Anforderungen ist das Protokollieren von Zugriffsversuchen ein großartiges Mittel, um zu überprüfen, dass die richtigen Personen (oder aber auch die Falschen, falls abgelehnt) auf die richtigen Daten zugreifen können.“

4. Gehen Sie intelligent mit Benutzerberechtigungen um: Menschliches Versagen wird es immer geben – Sie können dies aber minimieren, indem Sie den Zugang zu Daten und Systemen strikt auf das beschränken, was für die jeweilige Tätigkeit unbedingt erforderlich ist.

„Zu weitreichende Administratorrechte laden zu Angriffen ein,“ sagt Teevan. „Beschränken Sie den Benutzerzugang auf notwendige Funktionen, um das Risiko unbefugter Handlungen und damit die Gefahr für die Sicherheit zu verringern.“

Kraut empfiehlt, solche Datenschutzstrategien möglichst frühzeitig einzuführen: „Bauen Sie Datenschutzstrategien von Anfang an ein: Wenn Ihre Entwickler nicht auf vertrauliche Daten zugreifen können, weil technische Kontrollen es verhindern, ist es wahrscheinlich, dass dies auch Angreifer nicht können. Solche Kontrollen im Nachhinein umzusetzen, ist deutlich schwieriger."

Ebenso erfordert und erzwingt das Minimieren menschlicher Fehler als Hauptursache für Datenpannen die Durchsetzung starker Passwörter und den Einsatz von Tools wie Multi-Faktor-Authentifizierung.

5. Setzen Sie auf einen menschenzentrierten Security-Ansatz: Betrachten Sie den menschlichen Faktor nicht als Schwäche – Menschen sollten Ihre Stärke sein.

„Entwickeln Sie ein speziell auf Ihr Unternehmen zugeschnittenes Security-Schulungsprogramm und führen Sie regelmäßig Simulationen durch, um die Bereitschaft Ihrer Mitarbeiter zu testen“, empfiehlt Kraut. Dieser proaktive Ansatz hilft, das Risiko durch menschliches Versagen als bedeutenden Faktor bei Datenpannen zu verringern.

Kraut schlägt hier auch eine weitere menschenzentrierte Vorgehensweise vor: „Kontrollieren Sie gegenseitig Ihre Arbeit: Jede Branche kann von dieser Praxis profitieren“, sagt er. „Kommerzielle Fluggesellschaften haben zwei Piloten, die sich gegenseitig kontrollieren. Felskletterer nutzen mehrere Sicherungspunkte. Sicherheitsingenieure können Code- und Architekturüberprüfungen einsetzen, um Versäumnisse vor der Produktion zu erkennen.“

6. Führen Sie regelmäßige Cyber-Risikoanalysen durch: Durch formale Risikoanalysen lassen sich Schwachstellen erkennen und priorisieren. Die Einbindung externer Fachkenntnisse bietet eine objektive Sichtweise und erhöht die Wirksamkeit Ihrer Cybersicherheitsstrategie.

Werkzeuge zur Verhinderung von Datenschutzverletzungen

Datenschutzverletzungen können jede Organisation treffen, aber mit den richtigen Tools und Technologien können Sie Ihr Risiko deutlich senken.

Hier sind wichtige Werkzeugkategorien, die dabei helfen, sensible Daten zu schützen und Bedrohungen zu erkennen, bevor sie zu schwerwiegenden Vorfällen werden:

1. Data Loss Prevention (DLP) Tools

DLP-Tools sind darauf ausgelegt, den unbefugten Zugriff auf sensible Daten oder deren Übertragung zu verhindern. Diese Tools überwachen und steuern Daten in Bewegung (wie E-Mails und Dateiübertragungen), Daten im Ruhezustand (gespeicherte Daten) und Daten in der Nutzung (verarbeitete Daten). DLP-Systeme identifizieren automatisch sensible Informationen, wie Kreditkartennummern oder geistiges Eigentum, und setzen Sicherheitsrichtlinien durch, um Lecks zu verhindern.

- Empfohlene Tools: Symantec DLP, Digital Guardian, Forcepoint DLP

2. Verschlüsselungstools

Verschlüsselung ist eine der effektivsten Methoden, um Daten vor Kompromittierung zu schützen. Durch die Verschlüsselung sensibler Daten bleiben diese auch bei Abfangen oder unbefugtem Zugriff unlesbar. Moderne Verschlüsselungstools können Daten im Ruhezustand, bei der Übertragung und auf Geräten wie Laptops und Mobiltelefonen sichern.

- Empfohlene Tools: BitLocker, VeraCrypt, AxCrypt

3. Intrusion Detection and Prevention Systems (IDPS)

IDPS-Tools helfen dabei, verdächtige Aktivitäten in Ihrem Netzwerk zu erkennen und zu verhindern, die auf einen Angriff hindeuten könnten. Diese Systeme überwachen den Netzwerkverkehr auf ungewöhnliche Muster und können Angriffe in Echtzeit blockieren, sodass ein Bruch verhindert wird, bevor er passiert. Sie senden zudem Warnungen bei potenziellen Bedrohungen, sodass Ihr Team schnell reagieren kann.

- Empfohlene Tools: Snort, Suricata, Cisco Firepower

4. Multi-Faktor-Authentifizierung (MFA)

MFA fügt eine zusätzliche Sicherheitsebene hinzu, indem sie von den Nutzern die Verifizierung ihrer Identität über mehrere Methoden verlangt, zum Beispiel durch ein Passwort und einen einmaligen Code, der auf das Handy gesendet wird. Selbst wenn Passwörter kompromittiert werden, erschwert MFA es Angreifern erheblich, sich unbefugten Zugang zu Systemen oder Daten zu verschaffen.

- Empfohlene Tools: Duo Security, Google Authenticator, Okta

5. Schwachstellen-Scan- und Management-Tools

Schwachstellenscanner erkennen Schwachstellen in Ihrem Netzwerk, Ihren Systemen und Ihrer Software, die von Angreifern ausgenutzt werden könnten. Das regelmäßige Scannen nach Schwachstellen hilft Ihnen, Sicherheitslücken zu schließen, bevor sie bei einer Datenschutzverletzung ausgenutzt werden. Schwachstellenmanagement-Plattformen geben auch Patch-Empfehlungen, um diese Probleme proaktiv zu beheben.

- Empfohlene Tools: Nessus, Qualys, OpenVAS

6. Security Information and Event Management (SIEM) Tools

SIEM-Tools sammeln, analysieren und melden Sicherheitsereignisse in Echtzeit, sodass Ihr Team schneller auf potenzielle Bedrohungen reagieren kann. Durch die Korrelation von Daten aus verschiedenen Quellen wie Firewalls, Servern und Anwendungen bieten SIEM-Systeme einen ganzheitlichen Überblick über Ihre Sicherheitslage und helfen, potenzielle Sicherheitsverletzungen frühzeitig zu erkennen.

- Empfohlene Tools: Splunk, LogRhythm, IBM QRadar

7. Endpoint Protection Platforms (EPP)

Endgeräte wie Laptops, Smartphones und IoT-Geräte sind bevorzugte Ziele für Angreifer. EPP-Tools schützen diese Geräte, indem sie Infektionen durch Schadsoftware, Ransomware-Angriffe und unbefugten Zugriff verhindern. Einige fortschrittliche Plattformen enthalten zudem Funktionen wie Endpoint Detection and Response (EDR) zum Echtzeit-Tracking von Bedrohungen und deren Behebung.

- Empfohlene Tools: CrowdStrike Falcon, Sophos Intercept X, Carbon Black

Durch den kombinierten Einsatz dieser Tools stellen Sie sicher, dass Ihr Unternehmen eine mehrschichtige Verteidigungsstrategie hat, sodass es Angreifer deutlich schwerer haben, ins System einzudringen. Von Verschlüsselung und DLP bis hin zu IDPS und SIEM – die Implementierung dieser Technologien liefert den Sicherheitsrahmen, der erforderlich ist, um Ihre Daten vor möglichen Vorfällen zu schützen.

Das Fazit

Datenpannen sind eine Bedrohung, die immer gravierender wird. Die gute Nachricht ist jedoch, dass sich mit der richtigen Kombination aus technologischen Werkzeugen, proaktiven Strategien und starker technischer Führung Risiken minimieren und im Falle eines Sicherheitsvorfalls schnell reagieren und Lösungen herbeiführen lassen.

Wie gehen Sie mit Datensicherheit um? Abonnieren Sie unbedingt den Newsletter des CTO Club, um keine Branchennews oder Diskussionen zu verpassen!