Cybersecurity schützt Computersysteme, Netzwerke und Daten vor digitalen Angriffen, unbefugtem Zugriff und Beschädigung. Spezifische Cybersecurity-Bedrohungen umfassen verschiedene bösartige Aktivitäten, die darauf abzielen, die Datenintegrität, die Privatsphäre und die Funktionalität digitaler Systeme zu beeinträchtigen, wie Hacking, Viren und Phishing-Angriffe.

Um diese Herausforderungen zu bewältigen, müssen CTOs Cybersecurity-Tools einsetzen, um Bedrohungen effektiv zu erkennen, zu verhindern und zu bekämpfen. Von Endpoint-Sicherheitssoftware bis hin zu fortschrittlichen Threat-Intelligence-Plattformen – die richtigen Werkzeuge sind entscheidend, um Systeme zu schützen, Datensicherheit zu gewährleisten und Vertrauen in der heutigen digitalen Welt zu bewahren.

Cybersecurity-Bedrohungen sind allgegenwärtig, und das rapide Wachstum von SaaS, Cloud-Diensten und automatisierter kritischer Infrastruktur hat aus einem einstigen Ärgernis eine erhebliche Gefahr gemacht.

CTOs müssen ihre Technik schützen. Unabhängig von Branche oder eigenem Risikobewusstsein muss man vorausdenken, Angriffe abwehren und auf eine sich ständig wandelnde Cybercrime-Landschaft reagieren.

Was sind Cybersecurity-Bedrohungen?

Eine Cybersecurity-Bedrohung ist jeder vorsätzliche Angriff auf ein Computersystem durch böswillige Akteure. Diese Bedrohungen nehmen viele Formen an, von einfachen unautorisierten Zugriffsversuchen durch Einzelpersonen bis hin zu massiven, transnationalen Angriffen mit mehreren Vektoren, die auch von Staaten und nichtstaatlichen Organisationen ausgehen können.

Cloud-Systeme sind häufig Ziel solcher Angriffe – es lohnt sich also zu wissen, womit man es zu tun hat.

Laut Taylor haben sich Angreifer in den letzten 2-3 Jahren von massenhaften, opportunistischen Phishing-Mails hin zu hochgradig zielgerichteten, sozial manipulierten Angriffen entwickelt.

„Sie nutzen KI, um glaubhaftere E-Mails zu verfassen, das Verhalten von Führungskräften zu imitieren und sogar Stimme sowie Video zu manipulieren“, erklärt er. „Die Perimeter-Barriere ist nicht mehr die Firewall – es ist der Endnutzer, quasi die menschliche Firewall.“

„Um sich anzupassen, müssen Organisationen über reines Abhaken von Schulungen hinausgehen. Sie brauchen kontinuierliche, motivierende und positiv verstärkende Aufklärung – alle brauchen Coaching, keine Schuldzuweisungen.“

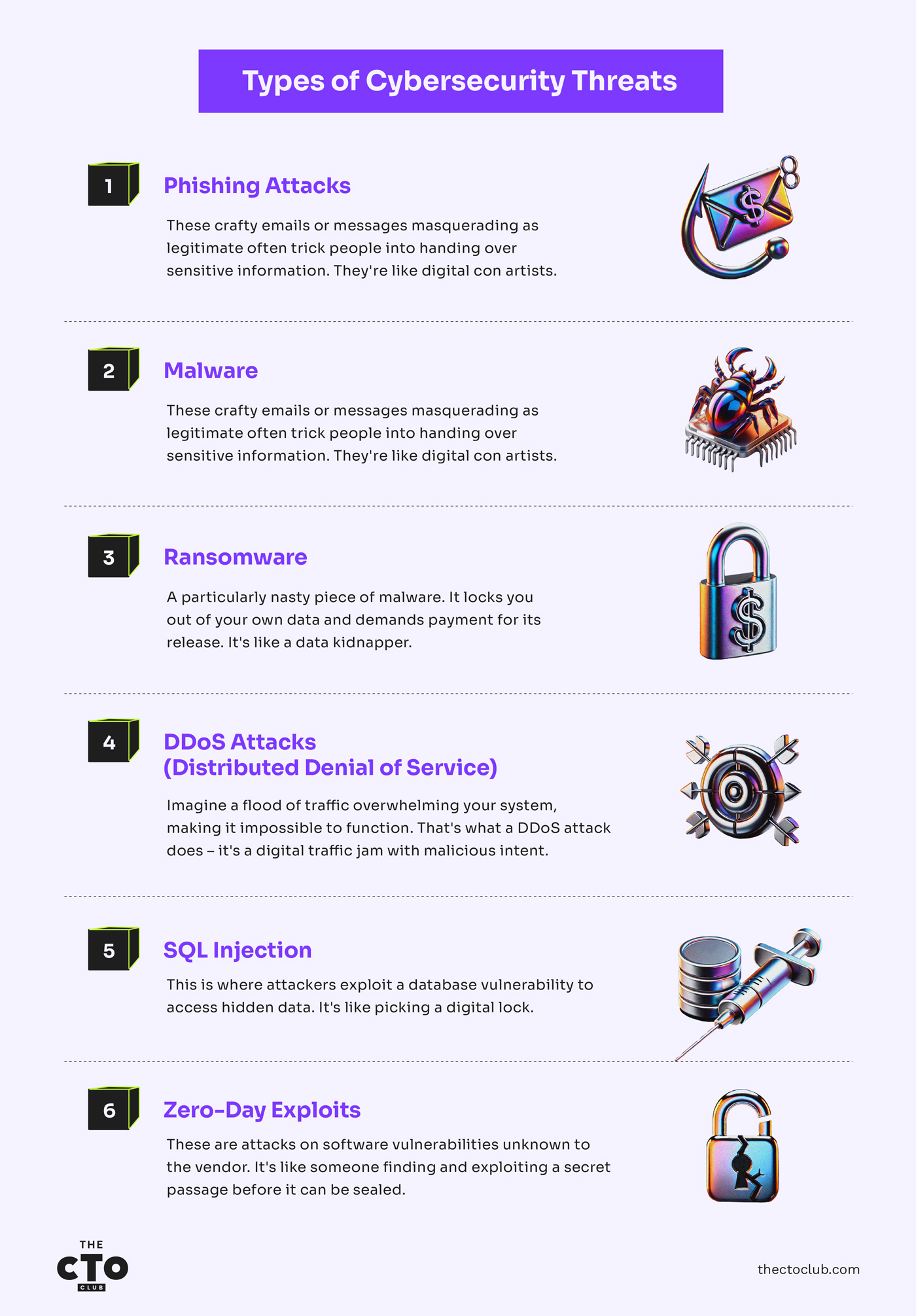

Arten von Cybersecurity-Bedrohungen

Cybersecurity-Bedrohungen treten in vielen Formen auf, jede hat ihre eigene, heimtückische Art, Schaden anzurichten. Schauen wir sie uns genauer an:

- Phishing-Angriffe: Diese raffinierten E-Mails oder Nachrichten tarnen sich als seriöse Absender und verleiten Menschen oft dazu, sensible Informationen preiszugeben. Sie agieren wie digitale Betrüger.

- Malware: Diese breite Kategorie umfasst Viren, Würmer und Ransomware. Denken Sie an Malware wie an einen ungebetenen Eindringling, der sich in Ihr System schleicht, um zu stehlen, zu schädigen oder Kontrolle zu übernehmen.

- Ransomware: Eine besonders heimtückische Form von Malware. Sie sperrt den Zugang zu Ihren Daten und verlangt Lösegeld für die Freigabe. Vergleichbar mit einem Daten-Entführer.

- DDoS-Angriffe (Distributed Denial of Service): Stellen Sie sich eine Flut von Datenverkehr vor, die Ihr System lahmlegt, sodass es nicht mehr funktioniert. Genau das macht ein DDoS-Angriff – ein digitaler Stau mit böser Absicht.

- SQL-Injection: Hierbei nutzen Angreifer eine Schwachstelle in der Datenbank aus, um an versteckte Daten zu gelangen – wie das Aufsperren eines digitalen Schlosses.

- Zero-Day-Exploits: Hier greifen Kriminelle Software-Schwachstellen an, die dem Anbieter noch unbekannt sind – als würde jemand einen geheimen Durchgang finden und nutzen, bevor er gesichert werden kann.

Jede dieser Bedrohungen stellt ein echtes Risiko dar und sie entwickeln sich ständig weiter. Cybersecurity ist nicht nur ein IT-Thema, sondern ein wesentlicher Teil unseres digitalen Lebens. Die Dringlichkeit, sich dagegen zu schützen, war nie größer. Informiert und wachsam zu bleiben ist entscheidend.

Man-in-the-Middle-Angriffe

Mal ehrlich – die meisten von uns glauben zu wissen, was Man-in-the-Middle-Angriffe sind. „Ach ja, da schaltet sich jemand zwischen zwei kommunizierende Parteien, hab ich verstanden.“

Aber nach der Bewältigung der Folgen solcher Angriffe in drei verschiedenen Unternehmen kann ich sagen, dass es einen großen Unterschied gibt zwischen dem Verständnis des Konzepts und der tatsächlichen Erkennung, wenn man selbst betroffen ist.

Wie sieht ein MitM-Angriff wirklich aus (nicht laut Sicherheitsteam)?

Vergessen Sie für einen Moment die Lehrbuchdefinition. So sieht ein Man-in-the-Middle-Angriff in der Realität aus:

- Es ist nicht offensichtlich: Als einer meiner Kunden betroffen war, wurde sein Datenverkehr 47 Tage lang abgefangen, bevor es jemand bemerkte. Keine Alarme, keine merklichen Performance-Probleme, nur subtile Unregelmäßigkeiten in den Transaktionsdaten, die die meisten Überwachungssysteme völlig übersehen haben.

- Es passiert dort, wo man es am wenigsten erwartet: Alle konzentrieren sich auf externe Kommunikation. Ich habe jedoch verheerende Man-in-the-Middle-Angriffe zwischen internen Systemen gesehen – von Server zu Server, von App zu Datenbank –, wo Teams oft auf die Sicherheitskontrollen verzichten, die sie extern einsetzen würden.

- Es ist selten zufällig. Die Zeiten von „Spray and Pray" sind vorbei. Heutige Angreifer betreiben wochenlange Aufklärung, um besonders schützenswerte Kommunikationskanäle zu identifizieren, bevor sie zuschlagen. Sie halten gezielt Ausschau nach Ihren Zahlungssystemen, Authentifizierungsservern und API-Gateways.

Die Methoden sind einfach, aber brutal effektiv:

- Der Angreifer positioniert sich zwischen zwei Parteien – Benutzer zu App, Server zu Server oder Gerät zu Netzwerk.

- Er baut mit beiden Seiten eigenständige verschlüsselte Verbindungen auf, sodass beide glauben, direkt miteinander zu kommunizieren.

- Er entschlüsselt, liest, verändert gegebenenfalls und verschlüsselt die Daten erneut, bevor er sie weiterleitet.

- Beide Seiten glauben, eine sichere, private Verbindung zu haben – was jedoch nicht der Fall ist.

Das Beängstigendste daran? Ein gut ausgeführter Man-in-the-Middle-Angriff sieht für die meisten Sicherheitstools wie ganz normaler Datenverkehr aus. Ich habe Security-Operation-Center mit Millionen-Investitionen in ihre Security-Stacks gesehen, die solche Angriffe komplett übersehen haben.

Angriffstechniken, die ich trotz „ausreichender“ Sicherheit habe erfolgreich werden sehen

Nach der Untersuchung von Dutzenden solcher Vorfälle sind dies die Techniken, die selbst gut ausgestattete Sicherheitsprogramme regelmäßig umgehen:

WLAN-Abhören: Immer noch erschreckend effektiv

Ich weiß, es klingt wie Security 101, aber es funktioniert:

- Die Falle „Airport Executive Lounge“: Einer meiner Industriekunden verlor die Zugangsdaten seines CEOs in einer Flughafenlounge. Der Angreifer richtete einen gefälschten Access Point mit dem Namen „Executive_Lounge_Premium“ ein, dessen Signal besser war als das des echten Netzwerks. Innerhalb von 20 Minuten verband sich der CEO und schickte seine gesamte Kommunikation über den Laptop des Angreifers. Das Unternehmen bemerkte erst drei Wochen später ungewöhnliche Überweisungen im Gesamtwert von mehr als 1 Million Dollar.

- Das „Netzwerk-Upgrade“ im Hotel: Eine weitere gängige Methode besteht darin, dass Angreifer sich als IT-Support ausgeben, angeblich ein „Upgrade des Hotelnetzwerks“ ankündigen und neue (bösartige) Zugangsdaten verteilen. Ihr Team glaubt, besseren Service zu bekommen, und leitet den Datenverkehr über das System des Angreifers.

Craig Taylor, ein CISSP-zertifizierter Cybersicherheitsexperte und Mitgründer von CyberHoot, weist darauf hin, dass das häufigste Missverständnis sei, Man-in-the-Middle (MITM)-Angriffe beträfen nur öffentliche WLANs oder unverschlüsselte Umgebungen.

„In Wirklichkeit können Angreifer Lücken im Zertifikatsmanagement, falsch konfigurierte VPNs oder sogar kompromittierte Geräte innerhalb vertrauenswürdiger Netzwerke ausnutzen“, ergänzt Taylor. „CTOs übersehen oft interne Bedrohungen und verlassen sich fälschlicherweise allein auf Verschlüsselung.“

DNS-Spoofing: Ihre digitale Landkarte wird umgeleitet

DNS ist das Navigationssystem des Internets – wenn es kompromittiert wird, werden Nutzer an Ziele geleitet, die zwar genau so aussehen wie erwartet, aber tatsächlich unter der Kontrolle eines Angreifers stehen:

- Die lautlose Umleitung: Eine von mir betreute Gesundheitseinrichtung hatte über Monate kompromittierte DNS-Einträge. Der Angreifer leitete gezielt nur einige wenige wichtige Domains um: Zahlungsabwicklung, EHR-System und E-Mail-Portal. Für die Nutzer sah alles ganz normal aus, aber alle ihre Zugangsdaten wurden abgegriffen.

- Die gezielte Injektion: Raffinierte Angreifer leiten nicht sämtlichen DNS-Verkehr um – sie warten auf bestimmte, besonders schützenswerte Anfragen (wie zu Banken oder Zahlungssystemen), bevor sie gefälschte Antworten einschleusen. Dieser selektive Ansatz erschwert die Erkennung erheblich.

Der „Session Sidejack“ – Die unterschätzte Cyber-Bedrohung

Diese Technik zielt auf aktive Sitzungen, nicht auf die Aufbau-Phase von Verbindungen:

- Cookie-Diebstahl über ungeschütztes WLAN: Ein Angreifer im selben Netzwerk kann Session-Cookies aus nicht-HTTPS-Verbindungen stehlen und so aktive Sitzungen kapern, ohne die Zugangsdaten zu kennen.

- Der Cross-Site-Timing-Angriff: Ich habe erlebt, wie Angreifer kleinste Zeitunterschiede in Antwortzeiten ausnutzen, um festzustellen, ob Nutzer bei bestimmten Diensten eingeloggt sind, um danach gezielte Sidejacking-Angriffe zu starten.

In einem Handelsunternehmen, das ich beraten habe, stahl ein Angreifer die Session-Cookies eines eingeloggten Admins und schaffte es anschließend wochenlang Kundendaten abzuziehen – während der Admin weiterhin ahnungslos mit dem System arbeitete.

Business Email Compromise: Der profitabelste MitM

E-Mail-basierte Man-in-the-Middle-Angriffe haben massiv an Raffinesse gewonnen:

- Die Rechnungsmanipulation: Angreifer überwachen den E-Mail-Verkehr zwischen Unternehmen, dann fangen sie PDF-Rechnungen ab und ändern die Zahlungsdaten. Ich habe gesehen, wie Firmen Millionen verloren haben, nur weil niemand angerufen hat, um die plötzlichen „Bankänderungen“ in einer E-Mail zu verifizieren.

- Die Lookalike-Domain-Masche: Ein Bauunternehmen, mit dem ich zusammenarbeitete, verlor 927.000 $, als ein Angreifer „constructioncorp-invoices.com“ registrierte (die echte Domain war „constructioncorp.com“) und von dort E-Mails verschickte. Der subtile Unterschied blieb wochenlang unbemerkt.

Bedrohungen für die Cybersicherheit in der Lieferkette

Ich habe zu oft beobachtet, wie CTOs sich geradezu obsessiv darauf konzentrieren, ihre eigenen Systeme zu härten, während sie eine eklatante Schwachstelle vollkommen ignorieren – die Software und Dienstleistungen, die von „vertrauenswürdigen“ Anbietern in ihre Umgebung gelangen.

Ich will es ganz deutlich sagen: Ihre Lieferkette ist wahrscheinlich Ihr schwächstes Glied, und Angreifer wissen das.

Wie sehen Bedrohungen für die Cybersicherheit in der Lieferkette aus?

Vergessen Sie das abstrakte Konzept. Hier ist die Realität moderner Angriffe auf die Lieferkette:

- Der Angriff, den Sie nie kommen sehen: Als ein großes Logistikunternehmen, das ich beraten habe, kompromittiert wurde, geschah dies nicht über die stark gesicherte Peripherie – sondern durch ein routinemäßiges Update eines vertrauten Inventarmanagement-Systems. Das Update war digital signiert, bestand alle Sicherheitsprüfungen und wurde automatisch auf über 400 Servern ausgerollt. Die Hintertür blieb 143 Tage unentdeckt.

- Das perfekte trojanische Pferd: Angriffe auf die Lieferkette sind verheerend effektiv, weil sie sich bei legitimer Software von vertrauenswürdigen Anbietern anhängen. Sie laufen mit denselben Rechten und Zugriffen wie die eigentliche vertrauenswürdige Software. Ich habe gesehen, wie bösartiger Code von Ihren Administratoren verteilt wurde, die gerade „Wartungsarbeiten durchführten“.

- Der Explosionsradius ist gewaltig: Als bei einem Finanzdienstleister ein Angriff über dessen Build-Pipeline erfolgte, wurde der schädliche Code gleichzeitig an 734 Banken und Kreditgenossenschaften verteilt. Es wird also nicht nur ein System kompromittiert – sondern Hunderte oder Tausende auf einmal.

SaaS-Unternehmen sind erheblichen Risiken durch Dritte ausgesetzt, weil sie auf Partner, Auftragnehmer und Subunternehmer angewiesen sind, die essenzielle Dienste bereitstellen, aber oft nicht über vergleichbare Standards und Praktiken in der Cybersicherheit verfügen.

„Das gilt besonders für kleinere, spezialisierte Unternehmen, kann aber auch bei größeren Organisationen zutreffen“, erklärt Jeff Le, geschäftsführender Gesellschafter bei 100 Mile Strategies und Visiting Fellow am National Security Institute. „SaaS-Unternehmen unterziehen ihre Partner nicht unbedingt derselben Prüfung, Kategorisierung oder Schulungsstrenge wie ihre eigenen internen Partner und Stakeholder.“

Regierungen weltweit stehen vor ähnlichen Herausforderungen, da sie häufig nur mit einfachen Tools wie Excel-Tabellen und statischen Listen ihre Partner erfassen. Effektive Kontrolle erfordert laufende Überwachung, die weit über interne Prozesse hinausgeht und auch eine proaktive Bewertung von Drittparteien einschließt.

„Penetrationstests und Red Teaming sind hilfreich, aber es muss mehr geben als punktuelle Bewertungen“, ergänzt Le.

Warum traditionelle Sicherheitsmaßnahmen versagen

Das Standard-Sicherheitskonzept scheitert kläglich bei Angriffen auf die Lieferkette:

- Signaturprüfung ist wertlos: Kompromittierte Updates sind digital durch den legitimen Anbieter mit den echten Zertifikaten signiert, und Ihre Sicherheitstools erkennen sie als vollkommen legitim.

- Verhaltensüberwachung greift zu kurz: Da der Schadcode innerhalb einer vertrauenswürdigen Anwendung läuft, verschmilzt sein Verhalten häufig mit legitimen Aktivitäten.

- Lieferantenbewertungen wiegen in falscher Sicherheit: Ich habe erlebt, wie Unternehmen mit perfekten Sicherheitszertifikaten kurze Zeit später selbst zum Ausgangspunkt massiver Lieferkettenkompromittierungen wurden.

Der SolarWinds-Angriff war keine Ausnahme, sondern ein Ausblick auf die neue Normalität. Die meisten CTOs, mit denen ich spreche, sind auf diesen Umstand immer noch völlig unvorbereitet.

Abwehrstrategie gegen Cyberbedrohungen

Um sich gegen Angriffe auf die Lieferkette zu schützen, ist ein grundlegend anderer Ansatz erforderlich, aber das heißt nicht, dass Sie Ihre Anbieter aufgeben oder alles selbst entwickeln müssen:

- Meine unpopuläre Meinung: Zero Trust für Updates: Selbst signierte Updates von vertrauenswürdigen Anbietern sollten als potenziell kompromittiert betrachtet werden. Eine Gesundheitsorganisation, mit der ich zusammenarbeitete, führte eine 72-stündige Staging-Policy für alle Anbieter-Updates in einer isolierten Umgebung ein, bevor sie breit ausgerollt wurden. Innerhalb von sechs Monaten entdeckten sie zwei kompromittierte Updates, die sonst unbemerkt geblieben wären.

- Stücklisten für Software (SBOMs) sind nicht verhandelbar: Fordern Sie von jedem Anbieter eine detaillierte SBOM. Als ein Fertigungskunde dies zur Pflicht machte, stellte sich heraus, dass 40 % ihrer Anbieter nicht einmal eine umfassende Liste der Komponenten ihrer Software erstellen konnten. Das ist eine rote Flagge, die Sie nicht ignorieren dürfen.

- Runtime Application Self-Protection (RASP): Implementieren Sie Lösungen, die verdächtige Verhaltensweisen unabhängig von der Quelle erkennen und blockieren. So besteht Schutz auch, wenn vertrauenswürdige Anwendungen aus dem Ruder laufen.

- Lieferanten-Segmentierung, die tatsächlich funktioniert: Erstellen Sie Netzwerksegmente, die den Zugriff Ihrer Anbieter selbst dann einschränken, wenn deren Software wie vorgesehen funktioniert. Ein Einzelhändler, dem ich beratend zur Seite stand, beschränkte die Software seines Kassensystem-Anbieters so, dass nur wirklich benötigte Zugriffe erlaubt wurden. Als der Anbieter später kompromittiert wurde, beschränkte sich der Angriff auf einen kleinen Teil der Systeme.

Supply-Chain-Angriffe werden nicht verschwinden – sie nehmen sowohl in Häufigkeit als auch in Komplexität zu. Mit der richtigen Herangehensweise können Sie Ihr Risiko jedoch drastisch senken, ohne das Geschäft lahmzulegen.

Seien Sie nicht der CTO, der dem Vorstand erklären muss, warum er der Sicherheit eines Anbieters mehr vertraut hat als der eigenen. Schaffen Sie Sicherheitsstrukturen, die davon ausgehen, dass sogar Ihre vertrauenswürdigsten Partner kompromittiert sein könnten – denn einige werden es irgendwann sein.

Praktische Schritte

Nach der Implementierung von MitM-Schutzmechanismen in diversen Organisationen zeigt sich: Das funktioniert in der Praxis:

Technische Maßnahmen, die Ergebnisse liefern

- Zertifikat-Pinning mit Fallbacks: Standardmäßiges Cert Pinning ist zu fehleranfällig. Implementieren Sie dynamisches Pinning mit durchdachten Fehlermodi. Ein Finanzkunde reduzierte so das MitM-Risiko um 87 %, während er 99,9 % App-Verfügbarkeit beibehielt.

- DNS over HTTPS (DoH) einsetzen: Wenn Sie DNS-Abfragen über verschlüsselte Kanäle übertragen, verhindern Sie viele MitM-Techniken. Mit der richtigen Umsetzung bleibt das für Nutzer nahezu unsichtbar und reduziert die Angriffsfläche erheblich.

- Multi-Channel-Authentifizierung: Bestätigen Sie kritische Aktionen über einen separaten Kanal. Ein Gesundheitskunde verhinderte mit außerbandlicher Verifizierung bei Systemzugriffsänderungen im ersten Monat drei MitM-Versuche.

- Zero Trust auch für internen Traffic: Die Annahme, dass interner Datenverkehr "sicher" ist, ist überholt. Auch Server-zu-Server-Kommunikation muss ebenso geprüft werden wie externer Traffic.

Prozessanpassungen, die Cybersecurity-Bedrohungen sofort stoppen

- Die Zwei-Kanal-Verifizierungsregel: Jede finanzielle Änderung (Bankdaten, Zahlungsinformationen) muss über einen anderen Kommunikationskanal bestätigt werden. Diese simple Richtlinie stoppte 94 % aller versuchten Finanzbetrugsfälle bei einem Unternehmen, mit dem ich gearbeitet habe.

- Die "Nur-bekannter-Kontakt"-Policy: Legen Sie ein Verzeichnis verifizierter Kontakte für Schlüssel-Lieferanten und -Partner an und verarbeiten Sie finanzielle Anfragen nur von diesen vorab bestätigten Personen.

- Die Transaktionsanomalie-Überwachung: Implementieren Sie automatisierte Systeme, die plötzliche Änderungen im Transaktionsverhalten erkennen – etwa neue Konten, ungewöhnliche Beträge oder unerwartete Empfänger.

Der Menschliche Faktor: Sicherheit muss intuitiv sein

- Drei-Minuten-Mikrotrainings: Vergessen Sie stundenlange Sicherheitsschulungen. Ich habe Slack/Teams-basierte, dreiminütige Videos zu spezifischen Bedrohungen eingeführt. Beteiligung und Behaltensleistung stiegen im Vergleich zu klassischen Formaten enorm.

- Die "Anhalten-und-Prüfen"-Kultur: Fördern Sie eine Kultur, in der Verifizierung anerkannt wird und nicht als Störung gilt. Geben Sie Teammitgliedern, die potenzielle MitM-Attacken durch Überprüfung entdeckt haben, öffentliches Lob.

- Das Simulationsangriffs-Programm: Führen Sie regelmäßig (ethische) simulierte MitM-Angriffe durch. Unternehmen, die dies tun, verzeichnen dauerhaft 76 % weniger erfolgreiche Social-Engineering-Angriffe.

Umsetzung von Cybersicherheitsbedrohungen

Sehen Sie, ich verstehe das – Sie müssen Sicherheit mit dem laufenden Geschäftsbetrieb in Einklang bringen.

Hier ist ein stufenweiser Ansatz, der die Produktivität nicht zerstört:

- Beginnen Sie mit den wichtigsten Zielen: Schützen Sie zuerst Finanzsysteme, Authentifizierungsdienste und sensible Datenübertragungen. So erhalten Sie 80 % des Schutzes mit 20 % des Aufwands.

- Ergänzen Sie Prüfmechanismen: Fügen Sie menschliche Überprüfungsschritte für kritische Änderungen hinzu, bevor Sie technische Kontrollen implementieren, die den Betrieb beeinträchtigen könnten.

- Setzen Sie technische Kontrollen schrittweise ein: Beginnen Sie mit Überwachung anstatt direkt mit Blockierung, führen Sie Neuerungen zunächst in Testumgebungen ein und haben Sie klare Rückrollverfahren.

- Machen Sie Sicherheit sichtbar, aber nicht störend: Die besten Man-in-the-Middle-Schutzmaßnahmen sind die, die Nutzer kaum bemerken, jedoch klar bestätigen, dass Schutz aktiv ist.

Warnung

Ich habe schon zu viele Schadensfälle durch erfolgreiche Man-in-the-Middle-Angriffe bereinigt, und sie haben alle eines gemeinsam – alle dachten: "Das passiert uns nicht" oder "Wir sind bereits geschützt." Tatsächlich haben diese Angriffe Erfolg, weil sie auf solches falsches Vertrauen setzen.

Warten Sie nicht, bis Sie dem Vorstand erklären müssen, wie Ihr Unternehmen 2 Millionen Dollar auf ein Angreiferkonto überwiesen hat. Fangen Sie bei den Grundlagen an – Verschlüsselung, Verifizierung und Sensibilisierung – und bauen Sie darauf auf.

Bedrohungslandschaft

Seit der Morris-Wurm 1988 wichtige Computersysteme lahmlegte, zielt bösartige Software auf Schwachstellen in geschützten Netzwerken ab. Würmer sind in der vernetzten SaaS-Welt besonders relevant, da sie sich eigenständig ohne Wirt über Netzwerke verbreiten können.

Spezifische Cybersecurity-Bedrohungen für SaaS-Plattformen

Sicherheitsrisiken treten in verschiedenen Formen auf und wirken sich je nach Art der betroffenen Infrastruktur unterschiedlich aus. Zum Beispiel sagen 43 % der Unternehmen mit einer gewissen Sicherheit, dass sie mindestens eine Datenpanne hatten, die auf eine Fehlkonfiguration ihres SaaS-Systems zurückzuführen ist.

Weitere 63 % geben an, nicht sicher beurteilen zu können, ob Fehlkonfigurationen ihrer SaaS-Systeme schuld sind. Eine andere Umfrage stellt fest, dass fast die Hälfte der befragten SaaS-Unternehmen Schwachstellen übersehen.

Im Vergleich dazu zielten nur 17 % der Sicherheitsverletzungen auf Fehlkonfigurationen von IaaS-Systemen ab. Ein Grund hierfür scheint die Verbreitung zu komplexer Berechtigungsstrukturen zu sein, die regelmäßige unbefugte Zugriffsversuche geradezu garantieren.

Unternehmen weltweit sitzen derzeit auf mehr als 40 Millionen individuellen Berechtigungen in ihren verschiedenen SaaS-Systemen, was für Datensicherheit-Profis ein regelrechter Dschungel voller Gefahren ist.

Noch schlimmer sind die fehlerhaften Verteidigungssysteme, die viele Unternehmen betreiben. Im Durchschnitt verfügt jedes Unternehmen über fast 4.500 interne Benutzerkonten ohne Multi-Faktor-Authentifizierung (MFA). Da MFA wohl die stärkste Einzelmaßnahme zur Vermeidung von Datenpannen ist, entsteht dadurch ein weicher Kern, der von praktisch jedem Hacker ausgenutzt werden kann, der die äußere Schicht durchbricht.

Die besondere Verwundbarkeit von SaaS-Netzwerken hat zum Anstieg des Modells der geteilten Verantwortlichkeit beim Schutz vor Cyberangriffen geführt. Dieses teilt die Aufgaben klar zwischen Nutzern und Cloud-Anbietern auf.

Obwohl die genaue Grenze der Aufgabenteilung etwas variiert, sieht das Grundmodell vor, dass Nutzer für die von ihnen in die Cloud geladenen Ressourcen verantwortlich sind. Gleichzeitig übernimmt der Cybersecurity-Anbieter die Sicherheit für die cloudnativen Anwendungen.

Le merkt an, dass CSET entscheidend ist, um Führung und Teams auf gemeinsame Erwartungen und standardisierte Abläufe einzuschwören. Er fährt fort, dass Cybersicherheit eine kollektive Verantwortung im gesamten Unternehmen sein muss und nicht allein Domain von CISO oder Technikern – denn menschliches Versagen bleibt das schwächste Glied in der Sicherheitskette.

„Angesichts der Verbreitung von KI-gestützten Angriffswerkzeugen, etwa Ransomware-as-a-Service und anderer bösartiger Exploits, müssen Zero-Trust-Prinzipien bis in die Vorstandsetage und Geschäftsführung hinein erweitert werden, um zu zeigen, dass Sicherheit Priorität hat und nicht nur ein Slogan ist“, ergänzt Le.

Eine Kultur der Sensibilisierung aufbauen

Gute Informationssicherheit beginnt mit einem wachsamen Team, das die Bedrohungen, denen es ausgesetzt ist, kennt. Das setzt gesteigerte Risikowahrnehmung voraus, die Sie auf verschiedene Arten fördern können.

Vierteljährliche oder monatliche Meetings für alle Mitarbeitenden sowie ein jährliches Schulungsmodul sind ein guter Anfang.

Mitarbeitende mit Zugang zu sensiblen Informationen sollten häufiger erinnert und nachgeschult werden – idealerweise monatlich oder öfter.

Sprechen Sie ihre Sprache: Risiko, Umsatz und Ruf. Ich habe gute Erfahrungen damit gemacht, Cyber-Bedrohungen als Geschäftsrisiken und nicht als technische Probleme zu vermitteln. Anstatt zum Beispiel zu sagen: „Wir brauchen Endpunktschutz“, sage ich: „Diese Investition verringert das Risiko eines Ransomware-Angriffs, der den Betrieb lahmlegt und 250.000 $ an Ausfallkosten verursachen kann.“

Die Macht regelmäßiger Audits zu Cyber-Bedrohungen

Sie müssen Ihren Schulungsplan mit regelmäßigen Security-Audits unterstützen. Das ist ein grundlegender Bestandteil der meisten Risiko-Management- und Risikominderungsstrategien. Sie können Ihre interne Sicherheitsarchitektur sowie Bedrohungen von außen durch simulierte Angreifer überprüfen.

Ethical-Hacking-Maßnahmen können Schwachstellen und Angriffspunkte aufdecken, die in weniger intensiven internen Prüfungen unentdeckt bleiben würden.

Investieren Sie in die richtigen Werkzeuge und Technologien

Menschen sind zwar essentiell, können aber nur so effektiv sein wie ihre Werkzeuge. Nehmen Sie sich die Zeit, in Cybersecurity-Software zu investieren, die Ihre Netzwerke wirklich sicherer macht.

Unverzichtbare Cybersicherheits-Tools für SaaS

Manche Sicherheitstools sind so grundlegend, dass sie in keinem Unternehmen fehlen sollten. Zusätzlich zu offensichtlichen Maßnahmen wie guter Firewall-Absicherung und starken Passwörtern sind diese empfehlenswert:

- Cloud Access Security Broker (CASBs)

- Sichere Web-Gateways

- ACL Analytics

Denken Sie darüber nach, wie Sie Ihre Berechtigungen verwalten. Es gibt zahlreiche Tools, die Ihnen helfen, den unbefugten Zugriff auf sensible Daten zu verhindern und autorisierten Parteien schnelle und sichere Logins zu ermöglichen. Diese Tools sind bei verschiedenen Anbietern als Standardprodukte erhältlich, aber letztlich lassen sie sich in vier grundsätzliche Kategorien einordnen:

- Mandatory Access Control (MAC): Verpflichtende Zugriffskontrolle

- Role-Based Access Control (RBAC): Rollenbasierte Zugriffskontrolle

- Discretionary Access Control (DAC): Discretionäre Zugriffskontrolle

- Rule-Based Access Control (RBAC oder RB-RBAC): Regelbasierte Zugriffskontrolle

Bewertung & Auswahl von Cybersecurity-Bedrohungslösungen

Wenn Sie Sicherheitsfunktionen hinzufügen, sollten Sie es nicht übertreiben. Ein Werkzeug ist ein Werkzeug, und der teuerste Hammer der Welt ist nur ein Briefbeschwerer, wenn Sie eigentlich einen Schraubenzieher brauchen. Investieren Sie nur in die Tools, die Sie auch sinnvoll nutzen können, und konzentrieren Sie sich darauf, Ihre Teams auszustatten statt angesagte neue Gadgets zu beschaffen.

Dazu benötigen Sie eine Methode, um Sicherheitstools zu bewerten, sobald Sie diese ausprobieren. Idealerweise sind Ihre Bewertungsmetriken objektiv und für alle Beteiligten nachvollziehbar, statt sich nur an persönlichen Vorlieben zu orientieren. Legen Sie Wert auf Skalierbarkeit, Kompatibilität mit Ihrem Betriebssystem und bestehenden Anwendungen sowie auf die Verwendbarkeit in einem dynamischen SaaS-Ökosystem.

Taylor ergänzt, dass ein ungewöhnlicher, aber wirkungsvoller Ansatz das „Positive Phishing“ ist. „Organisationen, die Cybersicherheit spielerisch gestalten und gutes Verhalten belohnen, schaffen eine Kultur der Aufmerksamkeit."

"Es geht nicht mehr um ‚Erwischt!‘-Sicherheit, sondern um ‚Wir schaffen das‘-Sicherheit", fährt er fort.

CISA: Ihre Geheimwaffe

Lassen Sie uns über die am meisten unterschätzte Ressource in Ihrem Sicherheitsarsenal sprechen. Während Sie sechsstellige Beträge für teure Sicherheitstools und Berater ausgeben, veröffentlicht eine Regierungsbehörde kontinuierlich Informationen, die Ihrem Unternehmen Millionen sparen könnten – und die meisten CTOs, die ich kenne, nutzen sie kaum.

Warum CISA mehr ist als nur ein weiteres Regierungsakronym

Die Cybersecurity and Infrastructure Security Agency (CISA) ist keine bürokratische Randerscheinung, die veraltete Warnungen herausgibt.

Sie hat sich zu einer zentralen Instanz im Bereich Cybersicherheit entwickelt, die Ihre Aufmerksamkeit verdient:

- Sie sieht, was Sie nicht sehen: CISA hat Einblick in kritische Infrastrukturen, Regierungssysteme und Tausende Datenschutzverletzungen in der Privatwirtschaft. Als ich die Empfehlungen der CISA nach dem SolarWinds-Angriff implementierte, erkannten wir Kompromittierungsindikatoren in unserer Umgebung, die keines unserer kommerziellen Tools identifizierte – drei Wochen bevor unser Sicherheitspartner entsprechende Erkennungsregeln veröffentlichte.

- Sie ist schneller als Ihre Anbieter: Nach einem gravierenden Zero-Day-Angriff im letzten Jahr veröffentlichte die CISA innerhalb von 48 Stunden umsetzbare Handlungsempfehlungen, während die meisten Sicherheitsanbieter noch an ihren Marketing-E-Mails zum Vorfall arbeiteten. Zeit ist im Ernstfall Ihre wertvollste Ressource – und CISA liefert, wenn es darauf ankommt.

- Sie spricht sowohl die Sprache der Geschäftsleitung als auch der Techniker: Die Hinweise der CISA verbinden technische Tiefe mit geschäftlichen Auswirkungen – ideal, um Bedrohungen an die Unternehmensleitung zu kommunizieren, ohne essenzielle technische Details für das Sicherheitsteam zu verlieren.

Jeff Le, geschäftsführender Partner bei 100 Mile Strategies und Visiting Fellow am National Security Institute, betont, dass Unternehmen durch die Umsetzung der besten CISA-Praktiken und der Zusammenarbeit mit Lösungsanbietern, die Secure-by-Design-Prinzipien verfolgen, einige Unsicherheiten reduzieren können. Allerdings hat er auch gesehen, dass Organisationen mehr Wert auf die Sicherheitskonfiguration bei Microsoft 365 und Google Workspace legen.

„Beide nutzen Ressourcen, die auf umfassende Transparenz ausgerichtet sind. Dies ist besonders in Cloud-Umgebungen wichtig und hilft, Lücken zu schließen und Risiken zu mindern“, fährt er fort.

Le ergänzt: „Ein klarer Maßstab, der die betriebliche Umsetzung mit dem NIST Cybersecurity Framework 2.0 verbindet, gibt allen eine Roadmap an die Hand und erinnert daran, zur grundlegenden Sicherheits-Hygiene zurückzukehren und unnötige Komplexität zu reduzieren – vor allem mit Blick auf die Aspekte Governance und Identifikation.“

Reaktion auf Cybersecurity-Vorfälle

Sie haben Ihre Infrastruktur mit hervorragenden Sicherheitstools ausgestattet, und jede*r ist sensibilisiert für die Vertraulichkeit der Unternehmensdaten. Trotzdem kommt es zu einer Sicherheitsverletzung – und sie geschieht gerade jetzt. Was tun Sie?

Planung von Notfallmaßnahmen

Im Idealfall haben Sie für den Ernstfall bereits einen abgestimmten Plan zur Hand. Unterschiedliche Angriffsarten erfordern unterschiedliche Strategien, Sie benötigen möglicherweise mehrere Reaktionspläne. Bevor Sie mit der Abwehr beginnen können, müssen Sie also zunächst den Vorfall identifizieren und die entsprechende Reaktion einleiten.

Sobald Sie die Bedrohung erkannt haben (in diesem Fall einen DDoS-Angriff), müssen Sie sie so schnell wie möglich isolieren. Datenkompartimentierung ist hierbei Ihr Freund, vergleichbar mit den Schotten eines Segelschiffs. Mit internen Firewalls und einer schnellen Reaktion können Sie den Zugriff des Angreifers und die Verweildauer auf Ihren Systemen in der Regel begrenzen.

Der nächste Schritt ist die Beseitigung. Bei einem DDoS-Angriff könnten Sie eine IP-Sperre einleiten. Sie könnten auf Reserve-Server umschalten, Ihren Cloud-Service-Anbieter informieren und die Strafverfolgungsbehörden einschalten, um deren Ermittlungen einzuleiten. Warten Sie, bis der Angriff vorbei ist, bevor Sie mit den Wiederherstellungsmaßnahmen beginnen.

Cybersecurity-Bedrohung Krisenkommunikation: Intern und Extern

Die Kommunikation zwischen allen Beteiligten ist hier entscheidend. Es könnten viele Personen an unterschiedlichen Orten zusammenarbeiten müssen, um die Bedrohung effektiv abzuwehren. Wie bei der Erstentdeckung und -reaktion sollten Sie einen Plan für die möglichst schnelle Einrichtung von Kommunikationskanälen haben, mit diversen Alternativen und Wegen, sodass kein einzelner Kanal kompromittiert werden kann.

Wenn beispielsweise Ihre internen Mitteilungs- und E-Mail-Systeme angegriffen werden, sollten alle in der Lage sein, diesen Umstand zu erkennen und wissen, dass Sie stattdessen auf Textnachrichten ausweichen. In extremen Fällen könnten Sie sogar Teamleiter per Social Media direkt anschreiben.

Analyse und Wiederherstellung nach dem Vorfall

Wenn der Vorfall vorbei ist, beginnt die Wiederherstellung. Stellen Sie verlorene Daten wieder her und bringen Sie Ihre Website wieder online. Überprüfen Sie Protokolle, um festzustellen, wo Schaden entstanden ist, und spielen Sie Backups zurück. Führen Sie ein Nachgespräch zum Vorfall durch, um festzustellen, was passiert ist, wo die Schwachstelle lag und wie Sie sich künftig verbessern können.

CISAs Intelligence Engine: So nutzen Sie sie

Hören Sie auf, CISA-Warnungen zu behandeln wie einen weiteren Sicherheits-Newsletter, der Ihr Postfach vollstopft. So nutzen erfolgreiche CTOs diese Ressource:

- Der Known Exploited Vulnerabilities (KEV)-Katalog ist Gold wert: CISAs KEV verschwendet keine Zeit mit theoretischen Schwachstellen – er konzentriert sich ausschließlich auf die, die tatsächlich in freier Wildbahn ausgenutzt werden. Ich habe Unternehmen geholfen, automatisierte Patch-Workflows einzurichten, die direkt durch KEV-Updates ausgelöst werden, wodurch ihre durchschnittliche Reaktionszeit von 27 auf 4 Tage gesenkt wurde.

- Deren Warnungen sollten Ihre Reaktions-Playbooks bestimmen: Eine von mir beratene Gesundheitseinrichtung entwickelte Reaktionsvorlagen basierend auf den CISA-Warnkategorien, mit vorab genehmigten Maßnahmen für jede Schweregradstufe. Das eliminierte Entscheidungsunfähigkeit während Vorfällen und beschleunigte die durchschnittliche Reaktionszeit um 64%.

- Branchenspezifische Informationen, die Sie sonst nirgends bekommen: Die Sector Risk Management Teams von CISA liefern branchenspezifische Bedrohungsinformationen, die kommerzielle Anbieter nicht bereitstellen können. Diese Informationen sind für regulierte Branchen von unschätzbarem Wert, um ihre individuelle Bedrohungslage zu verstehen.

Mehr als nur Cybersecurity-Bedrohungswarnungen: CISAs unterschätzte Dienste mit echtem Mehrwert

CISA bietet kostenlose Dienste, die mit Angeboten von Anbietern mithalten können:

- Protective DNS ist ein Selbstläufer: Ihr Protective DNS Resolver-Dienst blockiert bösartige Domains auf Grundlage von Informationen aus Bundesquellen und steht der öffentlichen und privaten kritischen Infrastruktur kostenfrei zur Verfügung. Als eines der von mir betreuten Energieunternehmen dies einführte, verzeichnete es innerhalb von 90 Tagen einen Rückgang erfolgreicher Phishing-Versuche um 72%.

- Das SCuBA-Projekt für Cloud-Sicherheit: CISAs Secure Cloud Business Applications-Projekt bietet Cloud-Sicherheitsleitfäden, die Marketingfloskeln der Anbieter durchdringen. Die Basisempfehlungen halfen mehreren Kunden, kritische Cloud-Sicherheitslücken zu schließen, die kommerzielle Tools komplett übersehen hatten.

- Kostenlose Penetrationstests, die Sie nicht nutzen: Im Rahmen des Risk and Vulnerability Assessment-Programms bietet CISA Organisationen der kritischen Infrastruktur kostenlose Penetrationstests. Das sind keine Berufseinsteiger – es handelt sich um erfahrene Profis, die die schlimmsten Angriffe branchenübergreifend gesehen haben.

So machen Sie CISA zum festen Bestandteil Ihres Sicherheitsprogramms

So operationalisieren Sie CISA-Intelligence, ohne Mehraufwand zu erzeugen:

- Automatisieren Sie CISA-Warnungen in Ihrem Security-Workflow: Richten Sie die direkte Integration ihrer Feeds in Ihr Ticketsystem oder Ihre SOAR-Plattform ein. Ein Fertigungskunde reduzierte die Zeit für die Vulnerability-Triage um 40%, indem CISA KEV-Einträge automatisiert als priorisierte Patch-Tickets erstellt wurden.

- Etablieren Sie eine regelmäßige CISA-Review-Routine: Beauftragen Sie ein Teammitglied, wöchentlich 30 Minuten neue CISA-Publikationen zu prüfen und relevante Erkenntnisse im Security-Meeting vorzustellen. Diese kleine Investition zahlt sich enorm aus.

- Nutzen Sie deren Incident-Response-Ressourcen, bevor Sie sie brauchen: Nehmen Sie Kontakt zu Ihrem regionalen CISA-Team auf, bevor eine Krise eintritt. Ein von mir beratener Einzelhändler hatte binnen Stunden nach einem schwerwiegenden Vorfall CISA-Experten vor Ort, weil die Beziehung schon Monate zuvor aufgebaut wurde.

Die effektivsten Sicherheitsverantwortlichen, die ich kenne, konsumieren CISAs Informationen nicht nur – sie beteiligen sich aktiv an Informationsaustauschprogrammen und geben Feedback, das das gesamte Ökosystem stärkt.

Werden Sie nicht zum CTO, der erst nach einem Sicherheitsvorfall hektisch beginnt, die Richtlinien der CISA umzusetzen. Integrieren Sie diese noch heute in Ihre Sicherheitsstrategie, und Sie gewinnen einen unschätzbaren Verbündeten bei der Abwehr von Bedrohungen, die von den meisten kommerziellen Tools erst erkannt werden, wenn es zu spät ist.

Branchenvorschriften

Regierungen weltweit regulieren technologieintensive Branchen nur allzu gern, und ein klassischer Sicherheitsvorfall weckt ihr Interesse wie nichts anderes. Seien Sie darauf vorbereitet, nach einer Sicherheitsverletzung einige schwierige Fragen beantworten zu müssen.

Verständnis von DSGVO, CCPA und anderen Vorschriften

Der California Consumer Privacy Act (CCPA) und die Datenschutz-Grundverordnung (DSGVO) der Europäischen Union gelten als Goldstandard für Datenschutzvorschriften. Beide sind für Unternehmen relevant, die Informationen über Grenzen hinweg verarbeiten, da Sie vermutlich an beiden gemessen werden.

Die DSGVO ist vermutlich am restriktivsten, da sie sechs spezifische rechtliche Grundlagen für die Verarbeitung von Verbraucherdaten durch ein Unternehmen festlegt. Die CCPA tut dies nicht, verlangt aber, dass jede Datenverarbeitung rechtmäßig und nicht betrügerisch erfolgt. Die EU-Regelung ist rein regulatorisch, während Kalifornien sowohl Aufsichtsbehörden als auch einen gesetzlichen Kodex vorzuweisen hat.

Und dann gibt es noch HIPAA. Wenn Ihr Unternehmen in den Vereinigten Staaten mit medizinischen Daten in Berührung kommt, legt der Health Insurance Portability and Accountability Act Standards und Sanktionen für von privaten Einrichtungen verwaltete Gesundheitsinformationen fest.

Sicher bleiben

Die Landschaft der Cyber-Bedrohungen stellt Organisationen täglich vor neue Herausforderungen. Um zu verstehen, wie man diesen Bedrohungen entgegenwirken kann, bietet die Lektüre einer Vielzahl aufschlussreicher Bücher über Cybersicherheit grundlegendes Wissen und fortgeschrittene Strategien, die in das Arsenal jedes Technologieführers gehören.

Um diesen Bedrohungen immer einen Schritt voraus zu sein, ist aktuelles Wissen und der Austausch mit einer Community informierter Führungskräfte unerlässlich. Es gibt viele bemerkenswerte Cybersecurity-Ressourcen für weitere Informationen. Für CTOs und Technologieführer, die an der Spitze von Innovation und Verteidigung im Bereich Cybersicherheit stehen, abonnieren Sie unseren Newsletter für Expertenratschläge und wegweisende Lösungen im Bereich Cybersicherheit.

FAQs: Verbesserung Ihrer Cybersecurity-Bedrohungsstrategie

Was sind die ersten Schritte nach der Identifizierung einer Cybersecurity-Bedrohung?

Sie können nichts bekämpfen, was Sie nicht gefunden haben. Identifizieren Sie zuerst, dass ein Angriff im Gange oder unmittelbar bevorsteht, und isolieren Sie diesen dann, um den Schaden zu begrenzen. Setzen Sie Ihren Notfall-Eindämmungsplan um und versuchen Sie, den Angriff zu stoppen. Abschließend vereinbaren Sie ein Debriefing für das Sicherheitsteam, um zu analysieren, was passiert ist, was schiefgelaufen und was richtig gelaufen ist.

Wie kann ich Stakeholder davon überzeugen, in den Schutz vor Cybersecurity-Bedrohungen zu investieren?

Stakeholder haben ein Interesse an der kontinuierlichen Rentabilität und Funktionalität Ihres Unternehmens. Schon allein die Aufzählung der Statistiken über die Häufigkeit und die Kosten solcher Angriffe überzeugt die meisten. Falls das noch nicht reicht, schlagen Sie einige relativ günstige Upgrades vor, wie zum Beispiel die Einführung von MFA für Ihre WLAN-Netzwerke, und berichten Sie anschließend über deren Erfolg.

Was ist ein typischer Mythos bezüglich Cybersecurity-Bedrohungen?

Mit Abstand der am weitesten verbreitete Mythos ist, dass Cyberkriminelle keinen Grund hätten, Ihr Netzwerk anzugreifen. Selbst wenn Sie keine Kreditkartendaten oder nationale Sicherheitsinformationen verwalten, besitzen Sie vermutlich zumindest einige vertrauliche Informationen, die ein paar Dollar wert sind. Hacker, die auf finanziellen Gewinn aus sind, werden immer motiviert sein, Ihre Systeme zu knacken.