Liste des meilleurs outils de sécurité DevOps

Les meilleurs outils de sécurité DevOps aident les équipes à détecter les vulnérabilités tôt, à réduire les risques dans les pipelines CI/CD, à appliquer des contrôles de sécurité et à éviter que des erreurs de configuration n'atteignent la production. Ces outils intègrent les contrôles de sécurité dans les workflows de développement et de déploiement afin que les problèmes soient identifiés avant de provoquer des pannes ou des violations.

Les équipes adoptent souvent des outils de sécurité DevOps lorsque les revues manuelles ralentissent les livraisons, que des failles de sécurité passent inaperçues dans des pipelines en évolution rapide, ou que des erreurs de configuration exposent l’infrastructure et les applications. Ces problèmes augmentent l'effort de réponse aux incidents, retardent les déploiements et créent des tensions entre les équipes de développement, d'exploitation et de sécurité.

Fort de plus de 20 ans d’expérience dans l’industrie en tant que directeur technique, j'ai testé et évalué des dizaines d’outils de sécurité DevOps en environnements réels pour juger leur précision de détection, leurs intégrations et leur facilité d'utilisation. Ce guide met en avant les meilleurs outils de sécurité DevOps pour maintenir des pipelines de livraison sécurisés. Chaque revue détaille les fonctionnalités, les avantages et inconvénients, ainsi que les cas d'utilisation idéaux pour vous aider à choisir la bonne solution.

Pourquoi faire confiance à nos avis logiciels

Nous testons et analysons des logiciels SaaS dédiés au développement depuis 2023. En tant qu’experts techniques, nous savons à quel point le choix d’un logiciel est crucial et complexe. Nous investissons dans une recherche approfondie pour accompagner notre audience dans des décisions d’achat logicielles plus éclairées.

Nous avons testé plus de 2 000 outils pour différents cas d’utilisation en développement SaaS et rédigé plus de 1 000 avis logiciels détaillés. Découvrez comment nous restons transparents et consultez notre méthodologie d’avis logiciel.

Table of Contents

- Meilleure Sélection de Logiciels

- Pourquoi Nous Faire Confiance

- Comparer les Caractéristiques

- Avis

- Autre Outil de Sécurité DevOps

- Avis Connexes

- Critères de Sélection

- Comment Choisir

- Tendances des Outils de Sécurité DevOps

- Qu'est-ce qu'un Outil de Sécurité DevOps ?

- Fonctionnalités

- Avantages

- Coûts & Tarification

Résumé des meilleurs outils de sécurité DevOps

Ce tableau comparatif synthétise les informations tarifaires de mes meilleures sélections d’outils de sécurité DevOps pour vous aider à trouver celui qui convient à votre budget et à vos besoins métiers.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Idéal pour les tests de sécurité applicative statique | Version gratuite disponible (jusqu’à 5 utilisateurs) | À partir de $65/mois | Website | |

| 2 | Idéal pour l'intégration IA-DevOps | Offre gratuite disponible | À partir de $200/mois | Website | |

| 3 | Idéal pour une sécurité adaptée aux développeurs | Offre gratuite disponible | À partir de 25$/produit/mois | Website | |

| 4 | Idéal pour l'analyse des vulnérabilités | Démo gratuite disponible | Tarification sur demande | Website | |

| 5 | Idéal pour la sécurité cloud-native | Démo gratuite disponible | Tarification sur demande | Website | |

| 6 | Idéal pour la conformité open source | Essai de 14 jours + offre gratuite disponible | À partir de 207 $/mois | Website | |

| 7 | Idéal pour la détection des menaces en temps réel | Démo gratuite disponible | Tarification sur demande | Website | |

| 8 | Idéal pour la sécurité des conteneurs | Démo gratuite disponible | Tarification sur demande | Website | |

| 9 | Idéal pour l'intégration CI/CD | Essai gratuit de 14 jours | À partir de $42/utilisateur/mois | Website | |

| 10 | La meilleure pour la surveillance réseau | Not available | Gratuit à utiliser | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis détaillés sur les meilleurs outils de sécurité DevOps

Vous trouverez ci-dessous mes analyses détaillées des meilleurs outils de sécurité DevOps. Mes tests couvrent les fonctionnalités clés, les points forts et faibles, les intégrations possibles et les cas d’utilisation recommandés pour vous aider à choisir l’outil idéal.

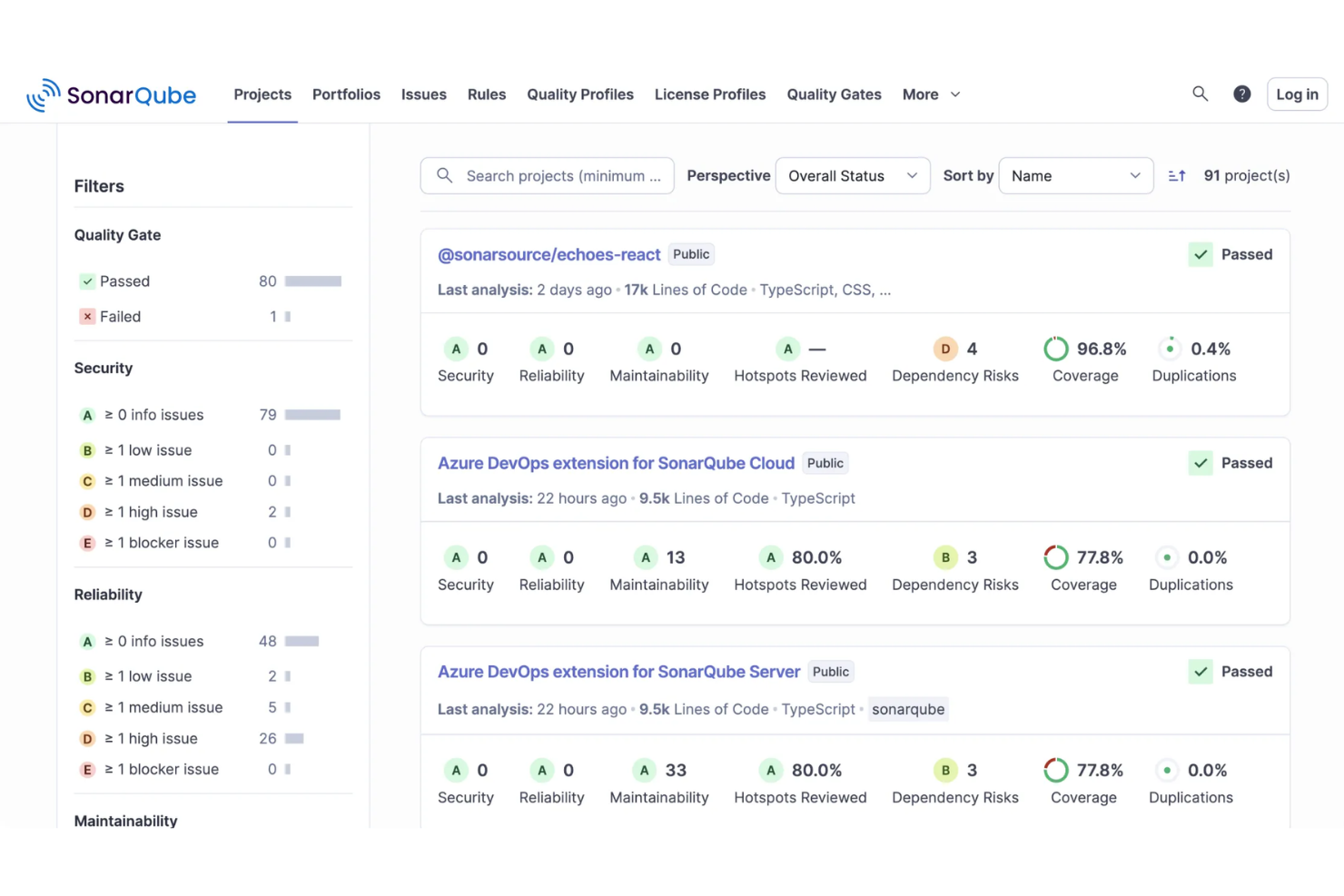

SonarQube est idéal si vous souhaitez maintenir des normes élevées de qualité et de sécurité du code. Que vous soyez développeur ou ingénieur de plateforme, SonarQube propose une solution complète aux défis courants tels que l'identification des vulnérabilités et le respect des normes de conformité. Ses fonctionnalités avancées aident à rationaliser le processus de développement, ce qui en fait une solution attrayante si vous souhaitez renforcer votre posture de sécurité sans compromettre l'efficacité.

Pourquoi j'ai choisi SonarQube

J'ai choisi SonarQube pour ses puissantes capacités de tests de sécurité applicative statique (SAST), indispensables pour identifier et atténuer les vulnérabilités dès le début du processus de développement. La fonctionnalité d'analyse de la contamination des données est particulièrement précieuse car elle permet de suivre les flux de données non fiables, aidant votre équipe à repérer des vulnérabilités potentielles comme les injections SQL et les failles XSS. De plus, la détection des secrets par SonarQube veille à ce que les informations sensibles comme les clés API et mots de passe ne soient pas divulguées par inadvertance, répondant à un besoin crucial dans le paysage de la sécurité DevOps.

Fonctionnalités clés de SonarQube

En plus de son analyse de sécurité remarquable, j’apprécie également que SonarQube propose :

- Analyse de la composition logicielle (SCA) : Analyse les bibliothèques tierces pour détecter les vulnérabilités et problèmes de conformité, fournissant une nomenclature logicielle complète (SBOM).

- Analyse de l’infrastructure en tant que code (IaC) : Détecte les erreurs de configuration dans des outils comme Terraform et Kubernetes, proposant des recommandations de correction concrètes.

- Portes de qualité personnalisables : Permet de définir et d’imposer des seuils de qualité minimum, assurant une qualité de code constante sur l’ensemble de vos projets.

- Retour en temps réel : Fournit des insights et des conseils immédiats dans les IDE et pipelines CI/CD, contribuant au maintien de l’efficacité et de la sécurité du flux de travail.

Intégrations SonarQube

Les intégrations incluent GitHub, GitLab, Bitbucket, Azure DevOps, Jenkins, Bamboo, CircleCI, Travis CI, TeamCity et Maven.

Pros and Cons

Pros:

- Fournit des retours en temps réel pour détecter rapidement les bugs lors du développement.

- S’intègre parfaitement aux pipelines CI/CD, optimisant ainsi le flux de travail.

- Prend en charge plus de 35 langages de programmation pour une large applicabilité.

Cons:

- Les temps d’analyse peuvent être longs sur les très grandes bases de code.

- Peut générer de faux positifs, nécessitant une vérification manuelle.

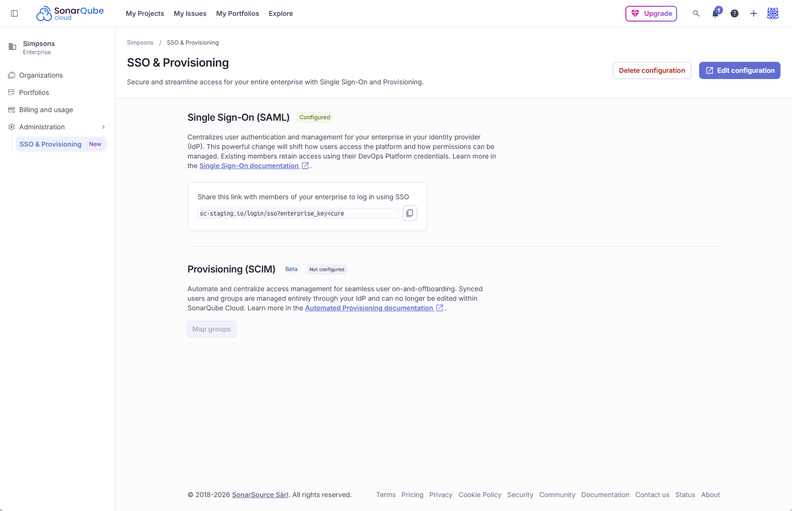

New Product Updates from SonarQube

SonarQube Cloud Adds Azure DevOps Analysis and SCIM Automation

SonarQube Cloud introduces Automatic Analysis for Azure DevOps and SCIM User Lifecycle Management (Beta). These updates automate code analysis and user management, reducing manual setup and improving efficiency. For more information, visit SonarQube Cloud’s official site.

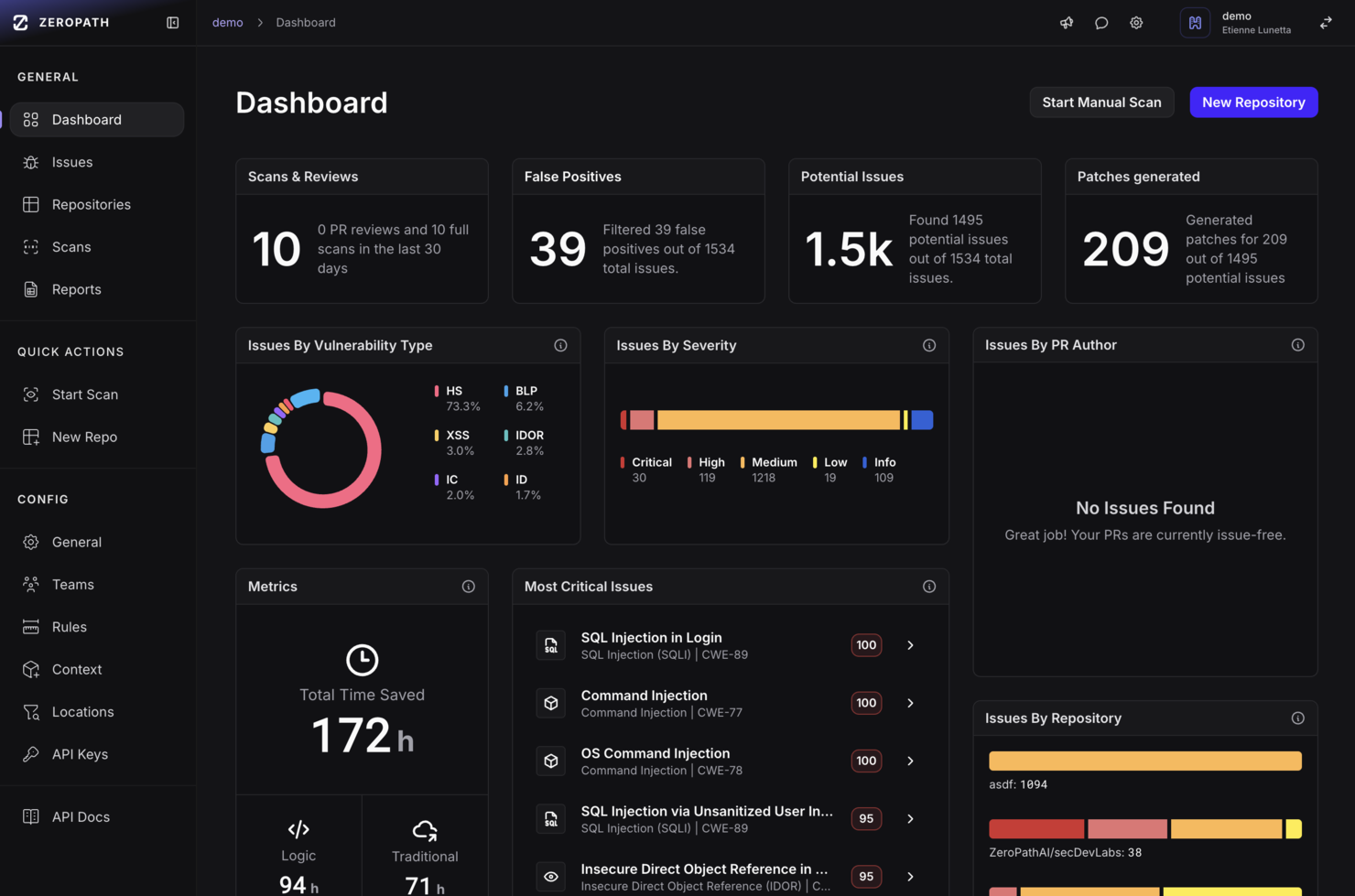

ZeroPath est une plateforme de sécurité du code et des applications, native à l’IA, qui s’intègre directement dans votre workflow DevOps, en particulier si vous gérez des dépôts de code, des pipelines CI/CD, et souhaitez que la sécurité suive le rythme de vos déploiements. Avec une approche axée sur les développeurs et une détection pertinente des vulnérabilités, elle est conçue pour les ingénieurs DevOps, les équipes sécurité applicative et les managers techniques travaillant dans des équipes logicielles dynamiques qui veulent éviter les mauvaises surprises en fin de parcours et intégrer la sécurité plus tôt dans le processus.

Pourquoi j'ai choisi Zeropath

J’ai choisi Zeropath pour sa capacité unique à fusionner des analyses pilotées par l’IA avec les processus DevOps, élément clé pour garantir la sécurité sans ralentir le développement. Sa fonctionnalité de détection approfondie des vulnérabilités permet d’identifier les problèmes de sécurité avant qu’ils ne deviennent critiques, tandis que le tri contextuel assure une focalisation sur les menaces les plus pertinentes. De plus, les métriques de sécurité en temps réel de Zeropath offrent une surveillance continue, permettant à votre équipe de déployer du code avec rapidité et sécurité.

Fonctionnalités clés de Zeropath

Au-delà de ses fonctionnalités principales, j’ai également relevé plusieurs options qui renforcent la posture sécurité de votre équipe :

- Analyse de la composition logicielle (SCA) : Cette fonctionnalité identifie et gère les vulnérabilités présentes dans les dépendances tierces de votre code.

- Détection Infrastructure as Code (IaC) : Elle vous aide à détecter et corriger les failles dans la configuration de votre infrastructure.

- Rapports de conformité automatisés : Fournit des rapports automatisés pour garantir la conformité de vos applications aux normes du secteur.

- Politiques de code personnalisées : Vous pouvez définir des règles en langage naturel que ZeroPath appliquera sur vos dépôts, aidant votre équipe à maintenir des standards homogènes.

Intégrations de Zeropath

Des intégrations sont disponibles avec GitHub, GitLab, Bitbucket, Azure DevOps, et la documentation API permet des intégrations personnalisées.

Pros and Cons

Pros:

- Génère des correctifs de code pilotés par l’IA afin d’accélérer la remédiation.

- Tableau de bord clair avec des métriques pour surveiller la posture de sécurité sur l’ensemble des dépôts.

- Prend en charge les environnements mixtes (SAST, SCA, IaC, secrets) sur une seule plateforme, ce qui limite la prolifération des outils.

Cons:

- Peut s’avérer trop riche en fonctionnalités pour de petites équipes recherchant uniquement une détection basique des vulnérabilités.

- Comme pour tout outil basé sur l’IA, faire confiance à l’automatisation (génération de correctifs, triage) nécessite une vérification.

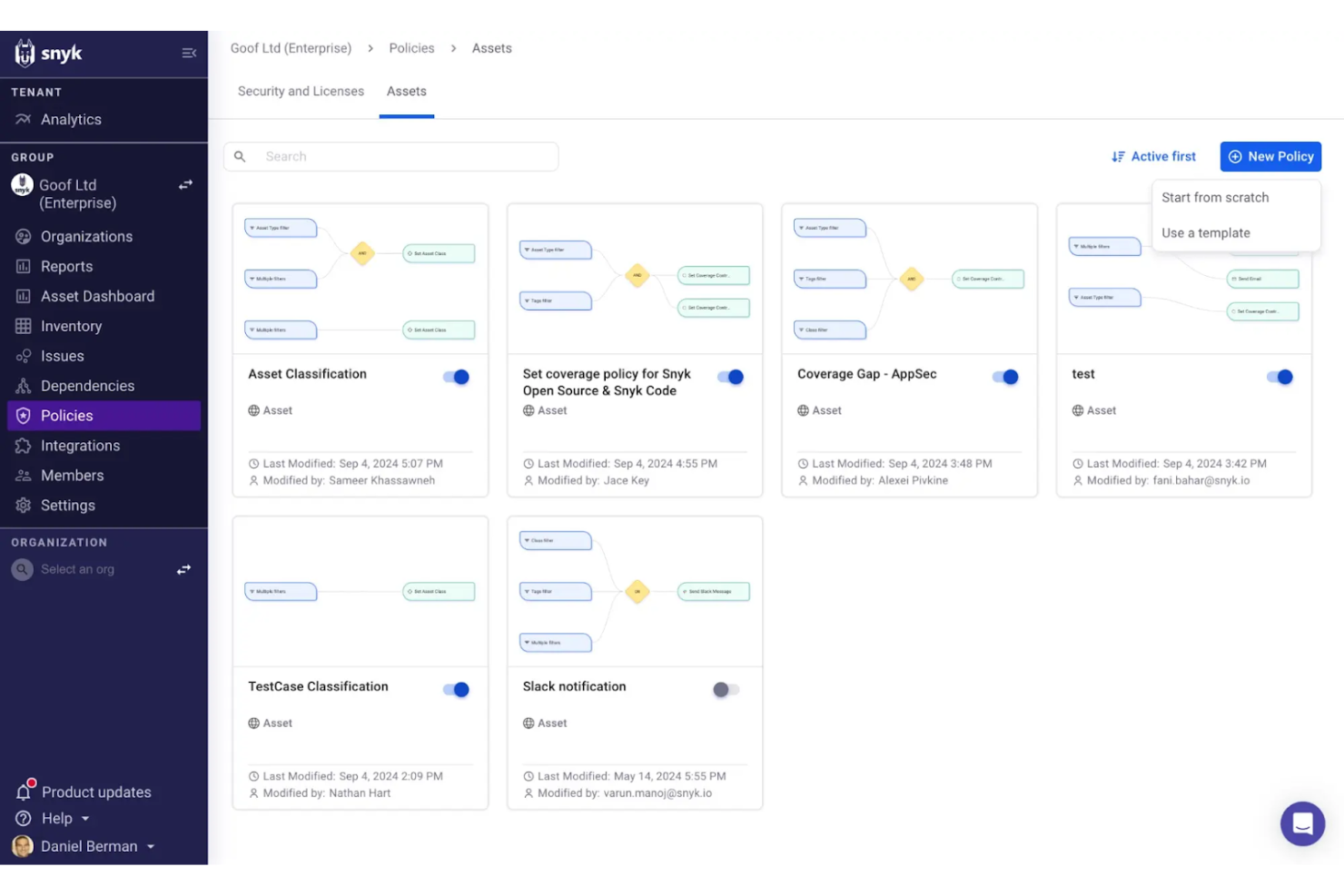

Snyk est une plateforme de sécurité axée sur l’aide aux développeurs pour identifier et corriger les vulnérabilités dans les bibliothèques open source et les conteneurs. Elle s’adresse aux équipes de développement qui souhaitent intégrer des pratiques de sécurité directement dans leurs workflows sans perturber leur productivité.

Pourquoi j’ai choisi Snyk : Elle offre une approche de la sécurité adaptée aux développeurs, s’intégrant parfaitement aux workflows existants. Snyk procure une détection des vulnérabilités en temps réel, permettant à votre équipe de traiter les problèmes au fur et à mesure de l’écriture du code. Sa base de données complète sur les vulnérabilités assure une protection constante contre les menaces les plus récentes. Les demandes de correction automatique (pull requests) rendent la remédiation rapide et efficace.

Fonctionnalités et intégrations remarquables :

Fonctionnalités : base de données détaillée des vulnérabilités qui vous informe sur les menaces potentielles. Snyk propose également des analyses de sécurité exploitables, vous aidant à prioriser et à corriger efficacement les failles. Les outils de gestion des politiques de la plateforme vous permettent d’appliquer les normes de sécurité sur l’ensemble de vos projets.

Intégrations : GitHub, GitLab, Bitbucket, Jenkins, Azure DevOps, Jira, Slack, AWS, Docker et Kubernetes.

Pros and Cons

Pros:

- Détection et remédiation des vulnérabilités en temps réel

- Intégration transparente avec les outils et workflows de développement populaires

- Couverture complète pour le code, les dépendances open source, les conteneurs et l’infrastructure as code

Cons:

- Risque de faux positifs dans la détection des vulnérabilités

- Support limité pour les langages de programmation moins courants

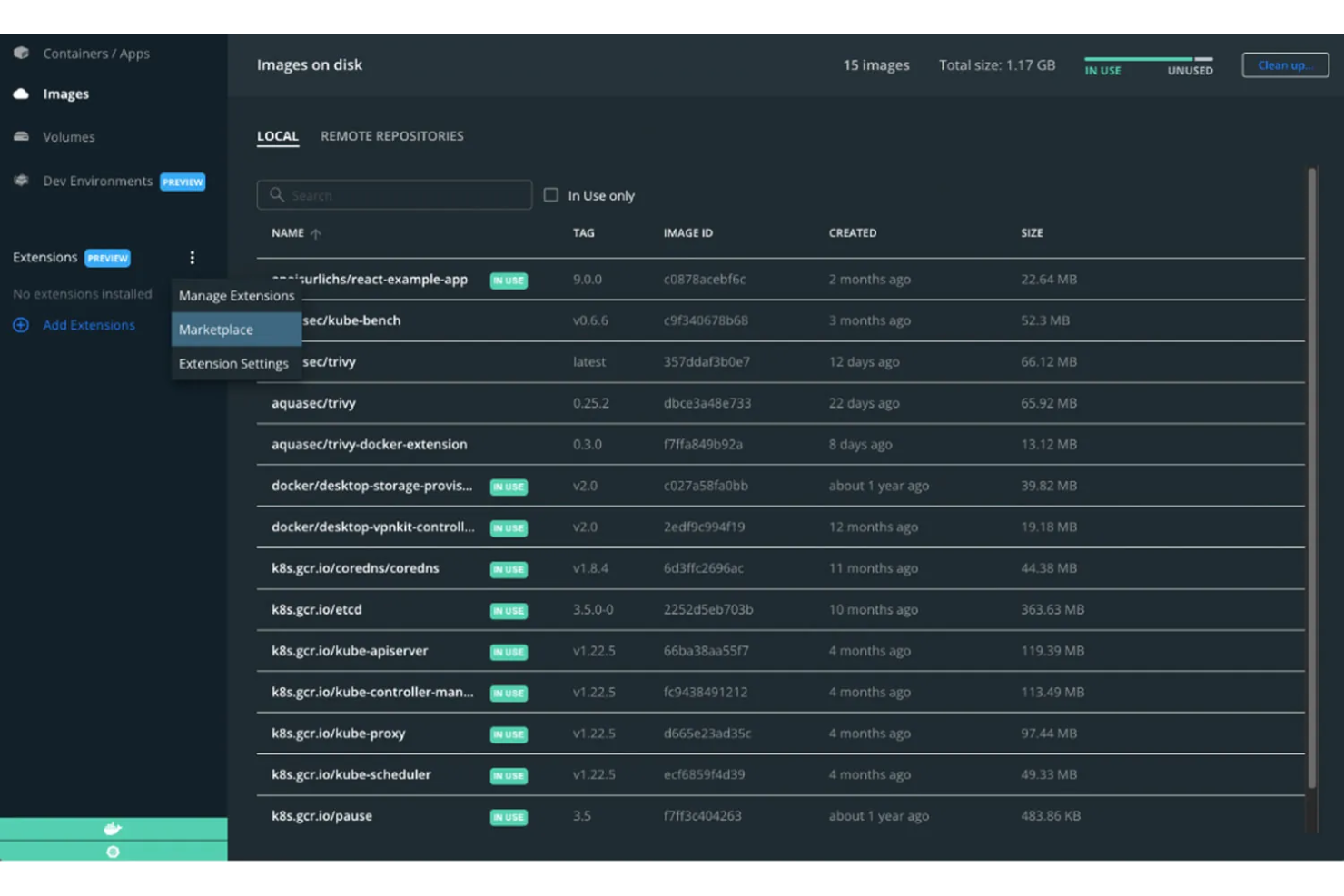

Trivy est un outil de sécurité conçu pour analyser les vulnérabilités dans les conteneurs, les systèmes de fichiers et les dépôts Git. Il s'adresse principalement aux équipes DevOps souhaitant identifier et gérer efficacement les risques de sécurité.

Pourquoi j'ai choisi Trivy : Trivy excelle dans l'analyse des vulnérabilités, fournissant des évaluations complètes des images de conteneurs. Il propose une installation et des analyses rapides, ce qui le rend accessible aux équipes de toutes tailles. La capacité de l'outil à détecter diverses vulnérabilités permet d'assurer la sécurité de vos projets. De plus, il est compatible avec de multiples systèmes d'exploitation et plateformes.

Fonctionnalités et intégrations remarquables :

Fonctionnalités : bases de données de vulnérabilités étendues, qui vous tiennent informé des menaces les plus récentes. Trivy propose également des options d'analyse personnalisables, vous permettant de cibler des axes de préoccupation spécifiques. Son interface conviviale simplifie le processus d'analyse, facilitant l'adoption par votre équipe.

Intégrations : Docker, Kubernetes, GitHub Actions, GitLab CI, CircleCI, Jenkins, Travis CI, AWS, Azure et Google Cloud Platform.

Pros and Cons

Pros:

- Bases de données de vulnérabilités étendues

- Installation et analyse rapides

- Compatible avec plusieurs plateformes

Cons:

- Capacités hors ligne limitées

- Nécessite des mises à jour régulières

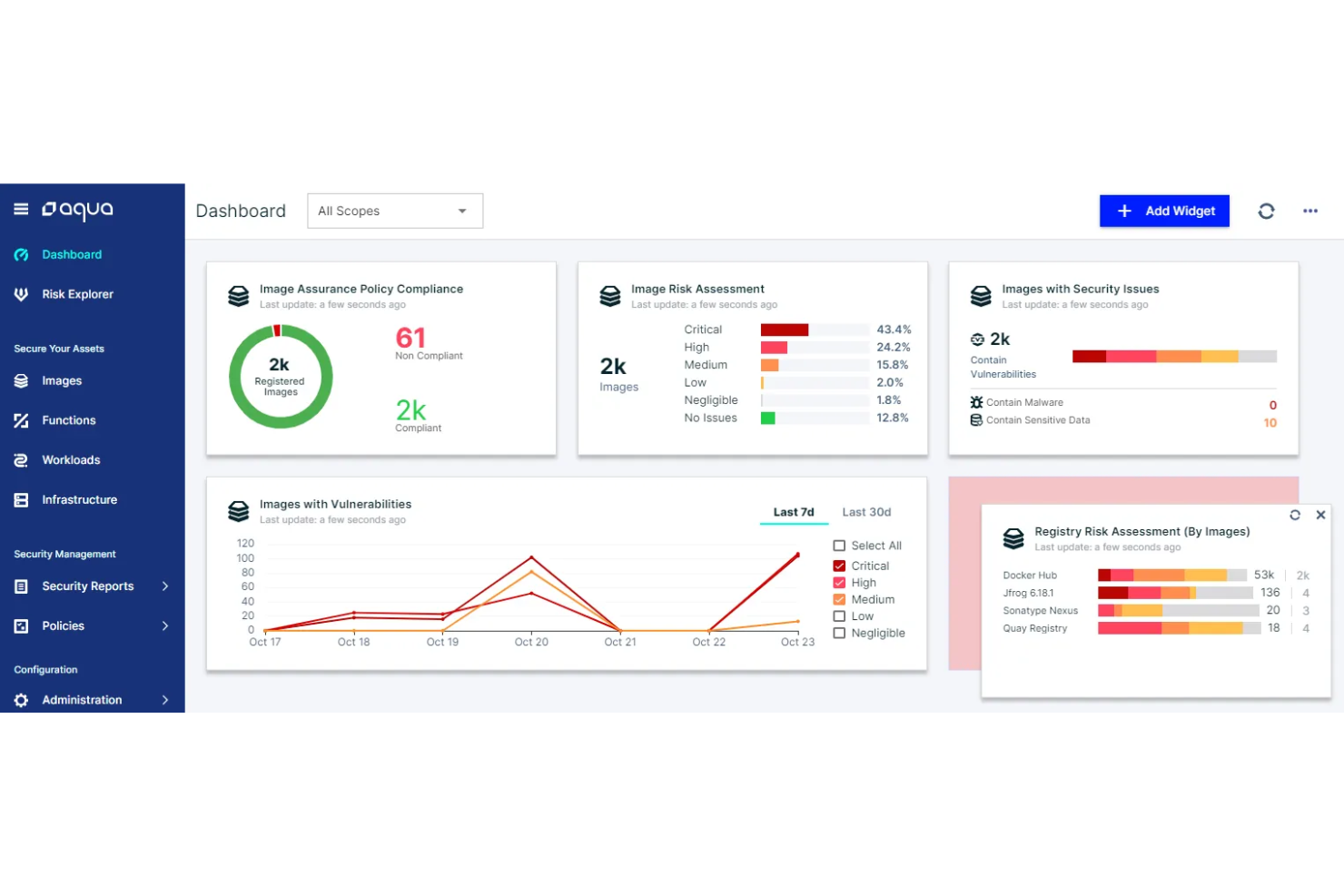

Aqua est une plateforme de sécurité qui protège les applications cloud-native, destinée aux équipes DevOps et aux professionnels de la sécurité. Elle offre une sécurité complète pour les conteneurs, les fonctions serverless et d'autres technologies cloud-native.

Pourquoi j'ai choisi Aqua : Cet outil propose une sécurité native pour le cloud, avec des fonctionnalités adaptées aux environnements conteneurisés. Aqua fournit une protection en temps réel et une gestion des vulnérabilités, garantissant la sécurité de vos applications tout au long de leur cycle de vie. Il inclut l'analyse des images pour détecter les vulnérabilités dès le début du processus de développement. Les contrôles de sécurité basés sur la politique de la plateforme aident votre équipe à rester conforme aux normes du secteur.

Fonctionnalités remarquables & intégrations :

Fonctionnalités : Détection des menaces en temps réel, qui permet de protéger vos applications lors de leur exécution. Aqua offre également des pistes d'audit détaillées, fournissant une visibilité sur les événements de sécurité et les incidents. Ses contrôles de conformité automatisés garantissent que votre équipe respecte les exigences réglementaires sans intervention manuelle.

Intégrations : Docker, Kubernetes, AWS, Azure, Google Cloud Platform, Red Hat OpenShift, Jenkins, GitHub, GitLab et Bitbucket.

Pros and Cons

Pros:

- Protection complète des applications cloud-native

- Gestion avancée des vulnérabilités tout au long du cycle de vie logiciel

- Intégration avec les principaux pipelines CI/CD

Cons:

- Impact potentiel sur les performances lors des analyses approfondies

- Peut nécessiter une personnalisation pour les environnements complexes

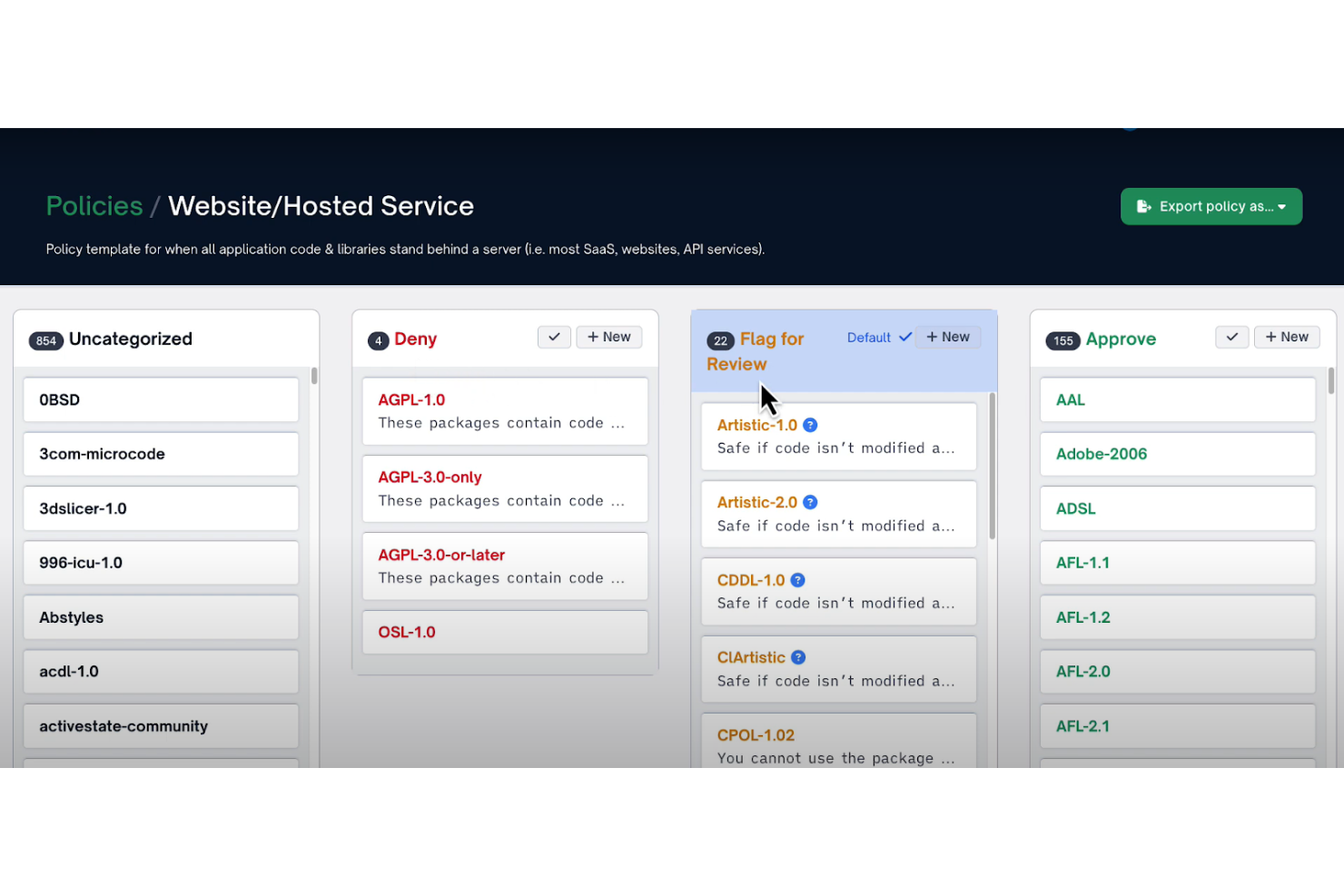

FOSSA est un outil de gestion de conformité conçu pour les équipes de développement utilisant des logiciels open source. Il aide les utilisateurs à automatiser la conformité des licences et les vérifications de sécurité à travers leurs projets logiciels.

Pourquoi j'ai choisi FOSSA : Il offre une conformité open source et propose une détection automatisée des licences ainsi qu'une évaluation des risques. Votre équipe peut gérer efficacement les dépendances open source grâce à ses rapports complets et à ses alertes. La surveillance continue de FOSSA vous permet de rester en conformité avec l'évolution des exigences légales. Il propose également des pistes d'audit détaillées, précieuses lors des audits de conformité.

Fonctionnalités et intégrations remarquables :

Fonctionnalités : analyse des dépendances en temps réel, vous aidant à suivre les modifications dans vos bibliothèques open source. Il propose aussi une gestion personnalisable des politiques, vous permettant de définir des règles et alertes spécifiques. L'outil propose des tableaux de bord complets qui visualisent l'état de conformité et de sécurité.

Intégrations : GitHub, GitLab, Bitbucket, Jira, Slack, Azure DevOps, Docker, Jenkins, npm et Maven.

Pros and Cons

Pros:

- Gestion complète de la conformité des licences open source

- Suivi et analyse automatisés des dépendances

- Intégration avec les principaux outils CI/CD

Cons:

- La précision des données de dépendance peut varier

- Support limité pour les politiques de licences personnalisées

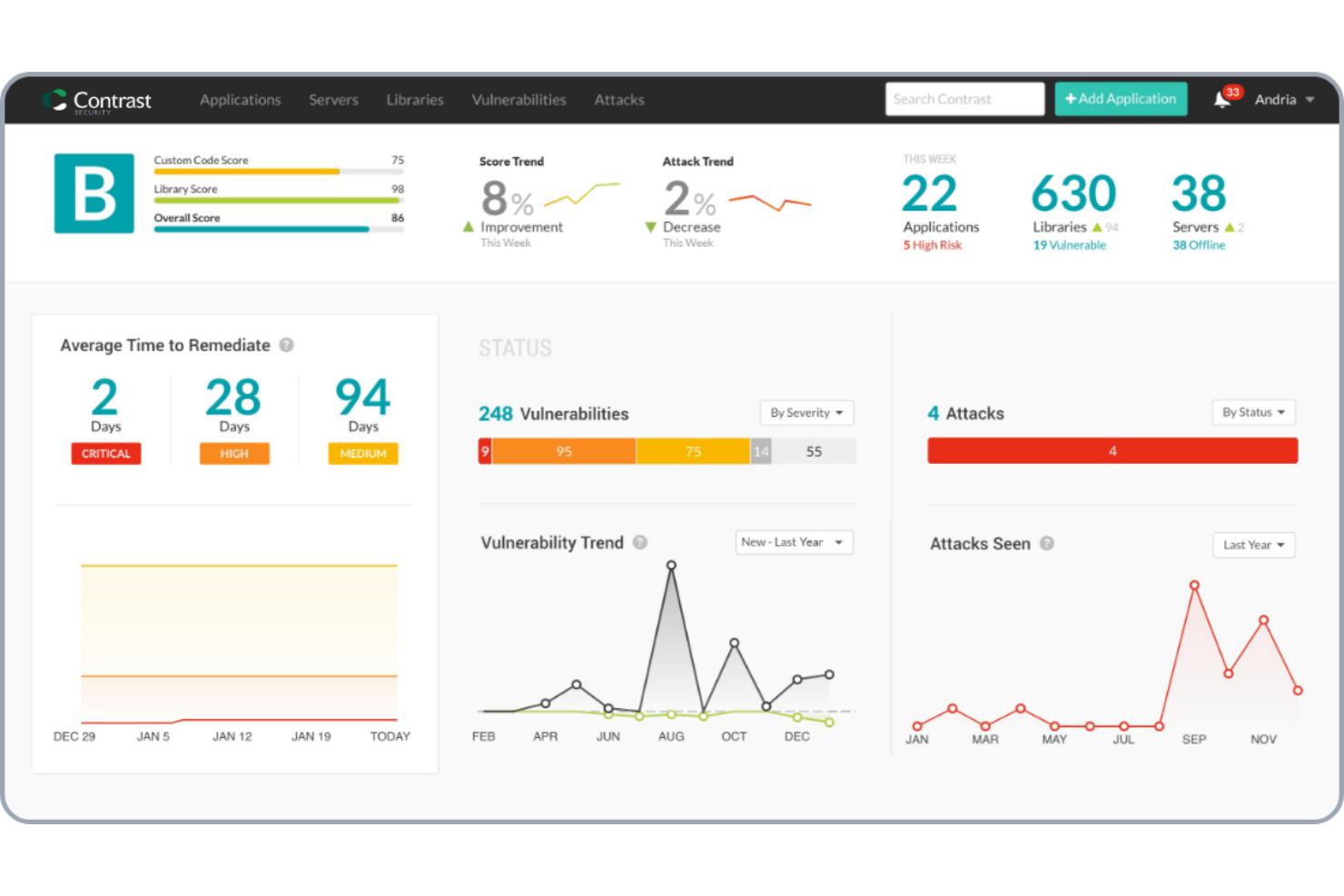

Contrast Security est une plateforme de sécurité applicative conçue pour les développeurs et les équipes de sécurité. Elle offre une détection des menaces en temps réel et une protection des applications, renforçant la sécurité sans ralentir les processus de développement.

Pourquoi j'ai choisi Contrast Security : Elle met l'accent sur la détection des menaces en temps réel, permettant à votre équipe d'identifier et de réduire les risques dès qu'ils surviennent. La fonctionnalité de test de sécurité applicatif interactif (IAST) du logiciel analyse en continu les applications à la recherche de vulnérabilités pendant l'exécution. Cela garantit que vous êtes immédiatement informé des problèmes de sécurité. Ses capacités d'autoprotection bloquent automatiquement les attaques, ajoutant ainsi une couche supplémentaire de sécurité.

Fonctionnalités remarquables & intégrations :

Fonctionnalités : surveillance continue des applications, ce qui permet de maintenir la sécurité tout au long du cycle de développement. Contrast Security fournit également des informations détaillées sur les vulnérabilités, vous permettant de traiter rapidement les problèmes potentiels. L'application de politiques automatisée de la plateforme garantit des standards de sécurité sur l'ensemble de vos applications.

Intégrations : Jenkins, Jira, Slack, GitHub, GitLab, Bitbucket, Splunk, AWS, Azure et Google Cloud Platform.

Pros and Cons

Pros:

- Détection des vulnérabilités en temps réel

- Intégration transparente dans les pipelines CI/CD

- Évaluations automatisées de la sécurité

Cons:

- Défis d'intégration potentiels avec les outils existants

- Surcharge potentielle des performances

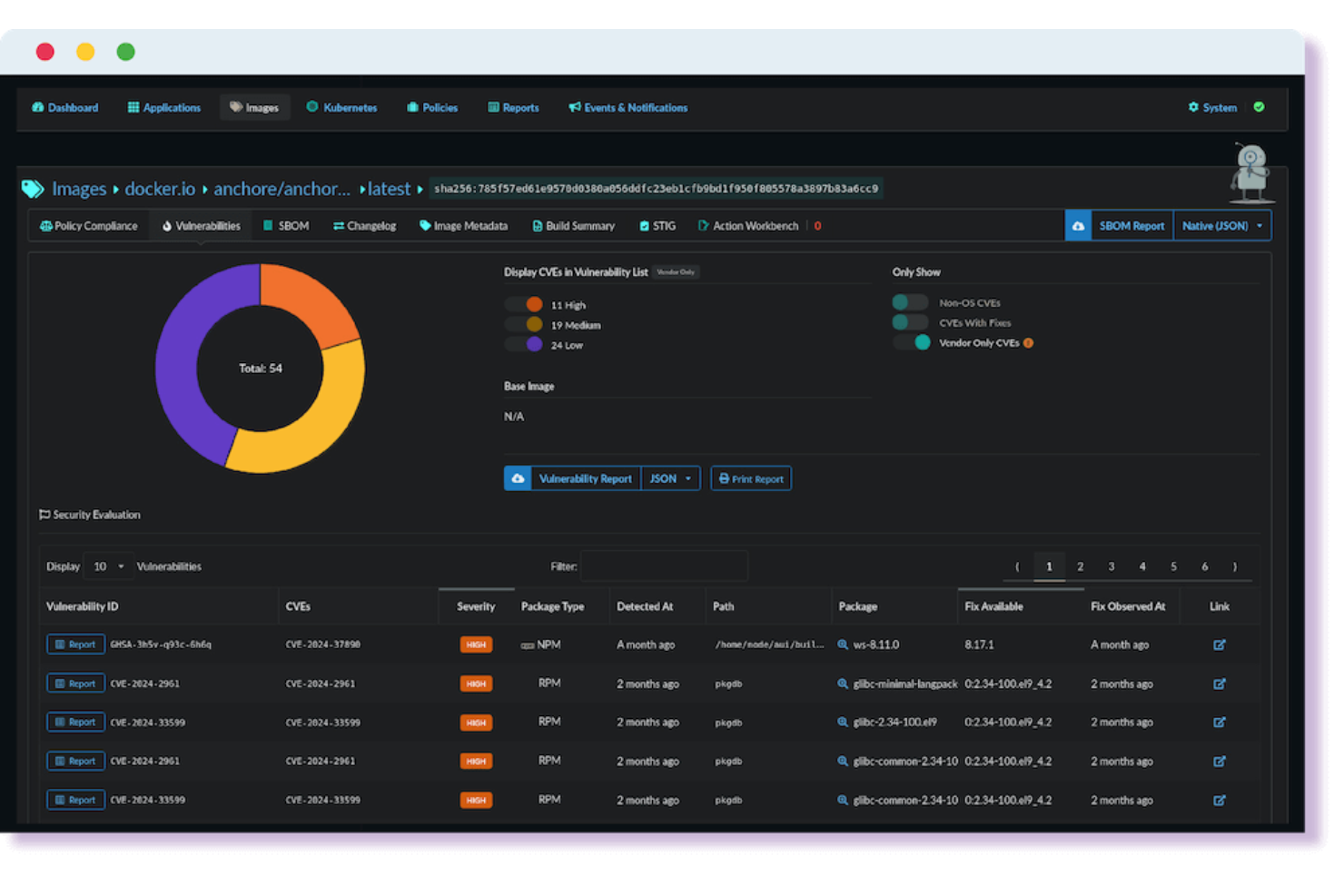

Anchore est un outil DevSecOps axé sur la sécurité des conteneurs, principalement destiné aux équipes de développement et de sécurité. Il aide à gérer les vulnérabilités et à garantir la conformité des applications conteneurisées.

Pourquoi j'ai choisi Anchore : Son fort accent sur la sécurité des conteneurs le rend indispensable pour les équipes utilisant Docker et Kubernetes. Anchore propose des politiques de sécurité détaillées et une analyse des vulnérabilités adaptées aux environnements de conteneurs. La capacité de l'outil à appliquer des politiques de conformité garantit que vos conteneurs sont sécurisés et alignés sur les normes du secteur. Il fournit également des alertes en temps réel en cas de détection de problèmes de sécurité.

Fonctionnalités et intégrations clés :

Fonctionnalités : analyse détaillée des images, permettant d'identifier les vulnérabilités à différents niveaux. Les vérifications de conformité d'Anchore assurent que vos conteneurs respectent les standards réglementaires. L'outil offre aussi des politiques de sécurité personnalisables, vous permettant de définir des règles spécifiques pour vos environnements de conteneurs.

Intégrations : Jenkins, Kubernetes, Docker, GitHub, GitLab, Bitbucket, AWS, Azure, Google Cloud Platform et Red Hat OpenShift.

Pros and Cons

Pros:

- Analyse complète des images de conteneurs

- Prend en charge la génération de SBOM (Software Bill of Materials)

- Intégration avec les pipelines CI/CD et les outils d'orchestration

Cons:

- Les faux positifs peuvent nécessiter une révision manuelle

- Fonctionnalités limitées dans les environnements isolés du réseau

StackHawk est un outil DevSecOps qui automatise les tests de sécurité dans les workflows CI/CD. Il cible principalement les équipes d'ingénierie souhaitant renforcer la sécurité applicative en identifiant les vulnérabilités dès les premières étapes.

Pourquoi j'ai choisi StackHawk : Cet outil se distingue par son intégration CI/CD, offrant des tests AppSec automatisés à chaque pull request. Il prend en charge l'analyse via Docker et fonctionne efficacement avec les microservices et les API, y compris REST et GraphQL. Ces caractéristiques en font une option pertinente pour les équipes cherchant à intégrer la sécurité naturellement dans leurs processus de développement.

Fonctionnalités et intégrations remarquables :

Fonctionnalités : découverte d’API, gestion sécuritaire centralisée et tests automatisés contre des vulnérabilités comme celles répertoriées dans l’OWASP Top 10. L’outil propose aussi une configuration et des analyses rapides, permettant ainsi de gagner du temps.

Intégrations : GitHub, Snyk, AWS, Atlassian, GitLab, Jenkins, Bitbucket, Azure DevOps, CircleCI et Travis CI.

Pros and Cons

Pros:

- Intégration transparente avec les pipelines CI/CD

- Tests de sécurité automatisés pour une détection précoce des problèmes

- Collaboration renforcée entre les équipes de développement et de sécurité

Cons:

- Surcharge liée à la gestion des faux positifs

- Nécessite une maintenance régulière des règles de sécurité

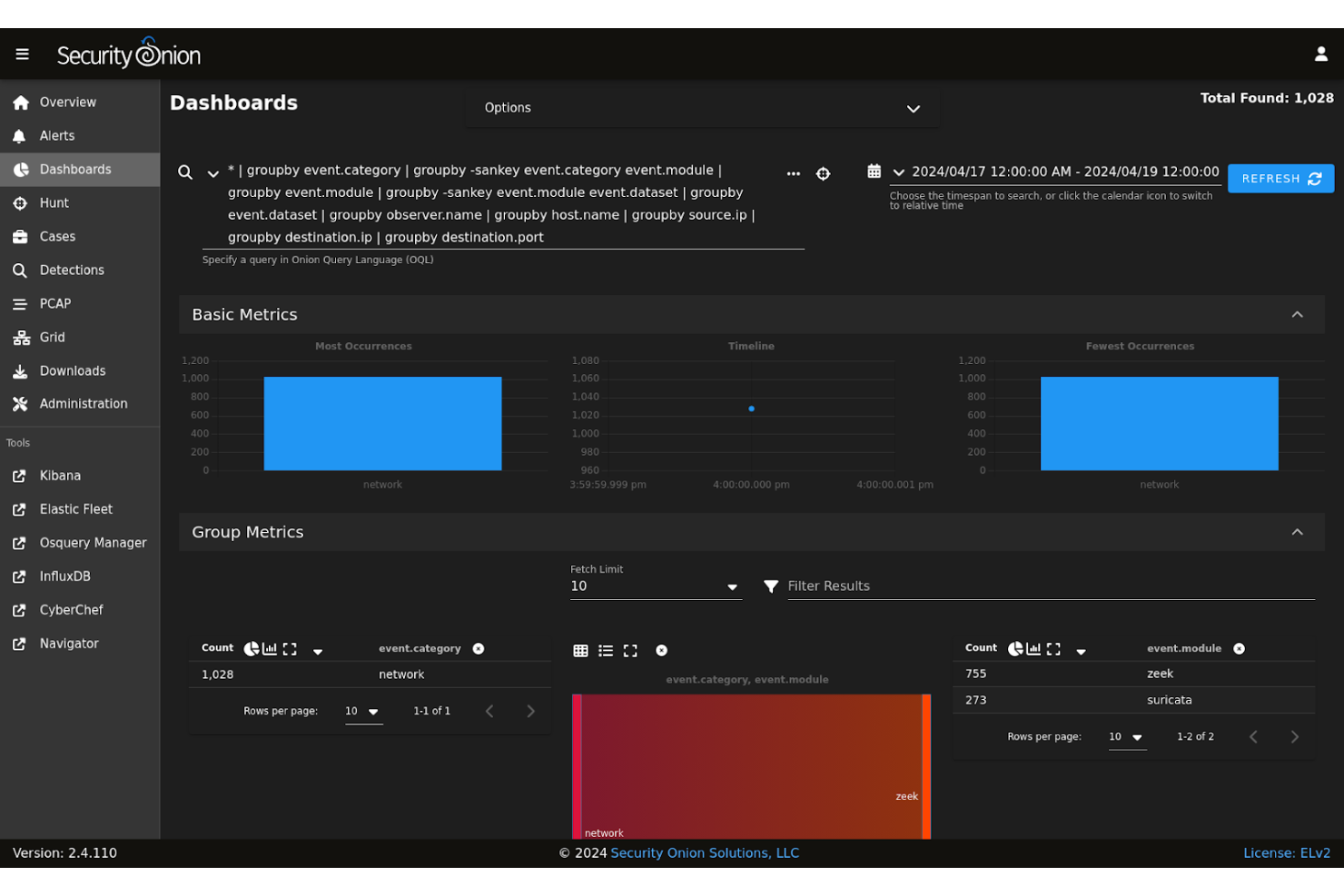

Security Onion est une distribution Linux gratuite et open source dédiée à la détection d'intrusion, à la surveillance de la sécurité réseau et à la gestion des journaux. Elle s'adresse aux équipes informatiques et de sécurité souhaitant renforcer leurs capacités de surveillance réseau.

Pourquoi j'ai choisi Security Onion : Cette solution est spécialisée dans la surveillance réseau, proposant des outils pour la détection d'intrusion et la chasse aux menaces. La plateforme regroupe plusieurs outils de cybersécurité open source, permettant à votre équipe d'analyser en profondeur le trafic réseau. Son architecture évolutive prend en charge les grands environnements, ce qui la rend adaptée aux entreprises. Security Onion propose également des tableaux de bord personnalisables pour visualiser efficacement les événements de sécurité.

Fonctionnalités et intégrations remarquables :

Fonctionnalités : gestion complète des journaux, qui vous aide à suivre tous les événements de sécurité au même endroit. Security Onion propose également des flux de renseignements sur les menaces, permettant à votre équipe d’anticiper les menaces émergentes. Son système d’alertes en temps réel vous informe immédiatement des potentiels problèmes de sécurité.

Intégrations : Zeek, Suricata, Snort, Elasticsearch, Logstash, Kibana, Grafana, Wazuh, TheHive et MISP.

Pros and Cons

Pros:

- Combine plusieurs outils de sécurité

- Système d’alerte en temps réel

- Tableaux de bord personnalisables

Cons:

- Nécessite une expertise technique

- Complexité de la configuration initiale

Autres outils de sécurité DevOps

Voici d’autres options d’outils de sécurité DevOps qui ne figurent pas dans ma sélection principale mais qui méritent tout de même votre attention.

Critères de sélection des outils de sécurité DevOps

Pour choisir les meilleurs outils de sécurité DevOps de cette liste, j’ai pris en compte les besoins courants des acheteurs et les difficultés rencontrées au quotidien, comme la gestion des vulnérabilités et le respect des normes. J’ai également appliqué la grille suivante pour structurer et équilibrer mon évaluation.

Fonctionnalités principales (25 % de la note finale)

Pour être inclus dans cette sélection, chaque solution devait répondre aux besoins suivants :

- Analyse des vulnérabilités

- Prise en charge de l’intégration continue

- Contrôles de conformité

- Alertes automatisées

- Rapports de sécurité

Fonctionnalités différenciantes (25 % de la note finale)

Pour affiner la sélection, j'ai aussi ciblé certains avantages uniques, comme :

- Détection des menaces en temps réel

- Analyses pilotées par l’IA

- Gestion personnalisée des politiques

- Sécurisation des conteneurs

- Tests de sécurité applicative interactifs

Facilité d’utilisation (10% du score total)

Pour évaluer la facilité d’utilisation de chaque solution, j’ai pris en compte les éléments suivants :

- Interface utilisateur intuitive

- Courbe d’apprentissage minimale

- Navigation claire

- Tableaux de bord personnalisables

- Intégration efficace aux flux de travail

Intégration et prise en main (10% du score total)

Pour évaluer l’expérience d’intégration de chaque plateforme, j’ai considéré les points suivants :

- Disponibilité de vidéos de formation

- Visites guidées interactives du produit

- Accès à des webinaires

- Présence de chatbots

- Utilisation de modèles pour un démarrage rapide

Support client (10% du score total)

Pour évaluer le service client de chaque éditeur, j’ai pris en considération :

- Disponibilité d’une assistance 24/7

- Gestionnaires de comptes dédiés

- Base de connaissances complète

- Chat en direct réactif

- Accès aux forums communautaires

Rapport qualité-prix (10% du score total)

Pour estimer le rapport qualité/prix des solutions, j’ai pris en compte :

- Tarification compétitive

- Plans de paiement flexibles

- Fonctionnalités incluses pour le prix

- Version d’essai ou démonstration disponible

- Transparence tarifaire

Avis clients (10% du score total)

Pour apprécier la satisfaction globale, j’ai vérifié les éléments suivants dans les retours d’utilisateurs :

- Notes globales de satisfaction

- Commentaires sur l’efficacité des fonctionnalités

- Retours sur la fiabilité

- Commentaires sur le support client

- Fréquence des mises à jour et améliorations fonctionnelles

Comment choisir des outils de sécurité DevOps

Il est facile de se perdre face à des listes de fonctionnalités interminables et des structures tarifaires complexes. Pour vous aider à rester concentré lors de votre processus de sélection logicielle, voici une liste de points essentiels à garder en tête.

| Critère | Point à examiner |

| Scalabilité | Assurez-vous que l’outil peut évoluer avec votre équipe. Il doit supporter une augmentation de la charge de travail sans perte de performance. |

| Intégrations | Vérifiez si l’outil s’intègre facilement à vos systèmes existants, comme vos pipelines CI/CD, vos outils de gestion de versions et les services cloud. |

| Personnalisation | Privilégiez les outils proposant une adaptation des fonctionnalités aux besoins et workflows de votre équipe. |

| Simplicité d’utilisation | Considérez le caractère intuitif de l’outil. Votre équipe ne devrait pas rencontrer une courbe d’apprentissage élevée ni nécessiter une longue formation avant de commencer. |

| Budget | Comparez les coûts selon votre enveloppe budgétaire. Tenez compte du prix initial, des coûts récurrents et évaluez si l’outil offre un bon retour sur investissement. |

| Garanties de sécurité | Examinez les mesures de sécurité mises en place, comme le chiffrement, la conformité aux normes et la régularité des mises à jour pour contrer les vulnérabilités. |

| Support | Évaluez la qualité du support client proposé. Un support réactif peut être essentiel pour résoudre rapidement les problèmes ou répondre à vos questions. |

| Performance | Testez les performances de l’outil dans différents contextes afin de vérifier qu’il répond aux exigences de vitesse et d’efficacité de votre équipe. |

Tendances des outils de sécurité DevOps

Dans le cadre de mes recherches, j’ai parcouru de nombreux communiqués de presse, journaux de mises à jour et annonces de différents fournisseurs d’outils DevSecOps. Voici quelques tendances émergentes auxquelles j’accorde une attention particulière.

- Sécurité anticipée (shift-left security) : De plus en plus de fournisseurs intègrent la sécurité plus tôt dans le cycle de développement. Cette tendance permet de détecter les vulnérabilités plus rapidement et de réduire les coûts de correction. Certains outils adoptent cette approche en intégrant directement des vérifications de sécurité dans le processus de codage.

- Sécurité cloud native : Avec la migration des entreprises vers le cloud, la demande d'outils protégeant les applications cloud natives augmente. Certaines entreprises proposent des fonctionnalités adaptées aux environnements conteneurisés et sans serveur, garantissant la sécurité à travers des configurations multi-cloud.

- Renseignement sur les menaces en temps réel : Les fournisseurs améliorent leurs plateformes avec des données en temps réel sur les menaces afin de réagir rapidement face aux nouvelles vulnérabilités. Certaines entreprises offrent des fonctionnalités permettant d'obtenir immédiatement des informations sur les menaces en cours, aidant ainsi les entreprises à répondre plus vite.

- Politique en tant que code : Cette approche permet de définir et de gérer les politiques de sécurité sous forme de code, ce qui les rend facilement versionnables et auditables. Elle gagne en popularité auprès des équipes DevOps grâce à sa cohérence et sa facilité d'intégration avec les pipelines CI/CD.

- Architecture zero trust : Les fournisseurs adoptent de plus en plus les principes du zero trust, garantissant qu'aucun utilisateur ou système n'est considéré comme digne de confiance par défaut. Cette tendance est essentielle pour préserver la sécurité dans les environnements distribués complexes d'aujourd'hui, certaines solutions intégrant des fonctionnalités zero trust pour renforcer la posture globale de sécurité.

Que sont les outils de sécurité DevOps ?

Les outils de sécurité DevOps ajoutent des contrôles de sécurité dans les flux de développement et de déploiement afin de détecter les risques avant que le code n'atteigne la production. Les développeurs, les équipes d'exploitation et de sécurité utilisent ces outils pour limiter l'exposition tout en maintenant la cadence des mises en production.

L'analyse de vulnérabilités, les vérifications de configuration et l'application des politiques facilitent la détection précoce des problèmes, l'évitement des erreurs de configuration et la sécurisation des systèmes. Globalement, ces outils permettent aux équipes de livrer des logiciels avec moins de problèmes de sécurité et moins d'efforts manuels.

Fonctionnalités des outils de sécurité DevOps

Lors du choix d'outils de sécurité DevOps, recherchez les caractéristiques clés suivantes.

- Analyse de vulnérabilités : Détecte les faiblesses de sécurité dans le code et les applications, permettant aux équipes de corriger les problèmes tôt dans le développement.

- Renseignement sur les menaces en temps réel : Fournit des informations immédiates sur les menaces potentielles, permettant une réponse rapide et l'atténuation des risques.

- Politique en tant que code : Permet de gérer les politiques de sécurité comme du code, assurant cohérence et facilité d'intégration avec les flux de travail de développement.

- Sécurité native du cloud : Offre une protection spécialisée pour les environnements conteneurisés et sans serveur, essentielle pour les applications modernes basées sur le cloud.

- Test de sécurité applicative interactif (IAST) : Analyse en continu les applications pendant l'exécution afin d'identifier les vulnérabilités dès leur apparition.

- Alertes automatisées : Avertit les équipes des problèmes de sécurité au fur et à mesure, assurant ainsi une action rapide.

- Vérifications de conformité : Garantit que les applications respectent les normes et réglementations de l'industrie, réduisant les risques liés à la conformité.

- Architecture Zero Trust : Met en œuvre des mesures de sécurité qui ne font confiance par défaut à aucun utilisateur ni système, renforçant ainsi la posture de sécurité globale.

- Analyses détaillées : Fournit des rapports complets et des informations sur la performance de la sécurité, aidant les équipes à comprendre et à améliorer leur posture de sécurité.

- Hiérarchisation des vulnérabilités : Classe les vulnérabilités identifiées en fonction de leur gravité pour orienter efficacement les efforts de correction.

- Détection des mauvaises configurations : Identifie les erreurs de configuration dans l'infrastructure ou les applications, réduisant la surface d'attaque.

- Analyse statique de code : Analyse le code source à la recherche de problèmes de sécurité et de bugs dès le début du cycle de vie du développement logiciel.

- Lignes directrices pour le codage sécurisé : Intègre des recommandations dans les IDE pour favoriser le développement de code sécurisé.

- Intégration de la sécurité de bout en bout : Intègre des contrôles de sécurité tout au long du cycle de vie du développement, de la conception au déploiement.

- Modélisation des menaces : Analyse les menaces potentielles lors de la phase de planification afin d'anticiper et traiter les risques.

- Pare-feu applicatif web (WAF) : Protège contre les menaces courantes comme les injections SQL et les attaques XSS.

- Intégration OWASP ZAP : Offre une solution de sécurité robuste pour l'analyse automatisée des vulnérabilités des applications web.

- Analyse des dépendances : Identifie et atténue les vulnérabilités au sein des bibliothèques et dépendances tierces.

- Surveillance du code source : Évalue en continu la base de code pour détecter des modifications non autorisées ou des vulnérabilités.

- Sécurité du pipeline : Garantit la sécurité des pipelines CI/CD en intégrant des outils automatisés.

- Environnement de développement sécurisé : Fournit des IDE préconfigurés et des outils dotés de bonnes pratiques de sécurité intégrées.

- Protection en temps réel : Sécurise les environnements de production contre les attaques en surveillant les comportements.

- Validation du provisionnement : Automatise les contrôles de sécurité lors du provisionnement pour éviter des déploiements non sécurisés.

- Outils de script sécurisés : Applique les meilleures pratiques de sécurité aux scripts personnalisés utilisés dans l'automatisation.

- Plugins de sécurité : Étend les outils DevOps avec des fonctionnalités de sécurité modulaires adaptées à des besoins spécifiques.

- Protection des charges de travail cloud : Surveille et sécurise les charges de travail dans les environnements cloud contre les menaces.

- Politiques de contrôle d'accès : Gère les permissions des services cloud pour garantir un accès au strict nécessaire.

- Intégration du pipeline DevSecOps : Intègre sans friction les outils de tests de sécurité dans le flux de travail DevOps.

- Modélisation des menaces dans le pipeline : Évalue en continu le pipeline pour identifier les risques et vulnérabilités potentiels.

- Outils d'analyse statique avancée : Détectent des vulnérabilités plus profondes dans le code source, y compris les risques liés à la chaîne d'approvisionnement logicielle.

- Tests de pénétration automatisés : Simulent des attaques sur les applications pour révéler les failles exploitables.

- Surveillance de la chaîne d'approvisionnement : Suit les composants logiciels pour identifier les vulnérabilités dans les dépendances amont et aval.

- Sécurité en amont : Intègre la sécurité plus tôt dans le cycle de vie afin d'identifier et de réduire les risques plus rapidement.

- Automatisation détaillée de la conformité : Vérifie le respect des normes de sécurité à travers l'ensemble des outils et processus.

Avantages des outils de sécurité DevOps

L'adoption d'outils de sécurité DevOps apporte de nombreux avantages à votre équipe et à votre entreprise. Voici quelques bénéfices à anticiper.

- Détection précoce des vulnérabilités : Permet d'identifier les problèmes de sécurité dès la phase de codage, réduisant ainsi le coût et la complexité de leur correction ultérieure.

- Conformité renforcée : Garantit que les applications respectent les normes du secteur grâce à des contrôles automatisés, minimisant ainsi les risques réglementaires.

- Collaboration améliorée : L’intégration de la sécurité dans le cycle de développement favorise la coopération entre les équipes de développement et de sécurité.

- Réponse plus rapide face aux menaces : L’intelligence en temps réel sur les menaces permet d’agir rapidement afin de limiter les dommages potentiels causés par les vulnérabilités.

- Politiques de sécurité cohérentes : L’utilisation de la politique en tant que code assure l’application uniforme des protocoles de sécurité sur tous les projets, renforçant ainsi la sécurité globale.

- Réduction des tâches manuelles : L’automatisation des tâches de sécurité permet aux membres de l’équipe de se concentrer sur d’autres aspects critiques du développement.

- Meilleure visibilité : Des analyses détaillées offrent un aperçu des performances en matière de sécurité, aidant les équipes à comprendre et à améliorer leur posture de sécurité.

Coûts et tarification des outils de sécurité DevOps

Choisir des outils de sécurité DevOps implique de comprendre les différents modèles de tarification et les formules disponibles. Les coûts varient en fonction des fonctionnalités, de la taille de l’équipe, des modules complémentaires, etc. Le tableau ci-dessous résume les formules standards, les prix moyens et les fonctionnalités typiques des solutions de sécurité DevOps.

Tableau comparatif des formules pour les outils de sécurité DevOps

| Type de formule | Prix moyen | Fonctionnalités courantes |

| Formule gratuite | $0 | Analyse de vulnérabilité basique, assistance limitée, et surveillance open source. |

| Formule personnelle | $5-$25/ utilisateur/mois | Analyse renforcée, analyses de base, et assistance communautaire. |

| Formule Business | $25-$50/ utilisateur/mois | Alertes en temps réel, contrôles de conformité, rapports détaillés et assistance par e-mail. |

| Formule Entreprise | $50+/utilisateur/ mois | Renseignements avancés sur les menaces, politiques personnalisées, assistance dédiée et accords de niveau de service (SLA). |

Quelle est la prochaine étape ?

Accélérez la croissance de votre SaaS et développez vos compétences en leadership. Abonnez-vous à notre newsletter pour recevoir les dernières analyses des CTO et des leaders technologiques en devenir.

Nous vous aidons à évoluer plus intelligemment et à diriger avec assurance grâce à des guides, des ressources et des stratégies d’experts reconnus !