Liste des meilleurs outils IAST

Les meilleurs outils IAST permettent aux équipes de développement et de sécurité de détecter les vulnérabilités en temps réel en analysant les applications pendant leur exécution. Ils combinent l'instrumentation du code et la surveillance à l'exécution pour révéler des problèmes tels que des flux de données non sécurisés, des entrées non validées et une logique d'authentification faible, des risques qui échappent souvent aux analyses statiques ou aux revues manuelles.

Beaucoup d’équipes se tournent vers l’IAST car elles en ont assez de courir après les faux positifs, de déboguer des traces de pile ambiguës ou de gérer plusieurs outils de sécurité qui ne s’intègrent pas à leurs pipelines de développement. Ces lacunes font perdre du temps et laissent certains risques non traités, surtout lorsque les applications manipulent des données sensibles sur plusieurs langages et frameworks.

J’ai collaboré avec des équipes d’ingénierie et de sécurité ayant migré d’anciennes solutions de tests statiques vers des outils IAST, et j’ai testé ces outils en production ainsi qu’en environnements CI/CD. Cette expérience m’a permis d’identifier les plateformes qui offrent réellement des résultats précis sans ralentir les cycles de livraison.

Dans ce guide, vous découvrirez quels outils IAST offrent une visibilité utile sur les risques en temps réel, réduisent le bruit dans les alertes et aident votre équipe à prioriser les vulnérabilités qui comptent vraiment.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Résumé des meilleurs outils IAST

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Idéal pour une analyse complète du code | Formule gratuite disponible + démo gratuite | À partir de 350$/mois | Website | |

| 2 | Idéal pour la flexibilité de l'analyse dynamique de sécurité | Démo gratuite disponible | À partir de 55 $/utilisateur/mois (facturé annuellement) | Website | |

| 3 | Idéal pour l'analyse rapide des applications web | Démo gratuite disponible | À partir de $50/utilisateur/mois (facturé annuellement) | Website | |

| 4 | Idéal pour une plateforme complète de gestion de l’exposition logicielle | Démo gratuite disponible | Tarification sur demande | Website | |

| 5 | Idéal pour les solutions hybrides de sécurité applicative | Not available | À partir de $35/utilisateur/mois (facturé annuellement) | Website | |

| 6 | Idéal pour une intégrité logicielle holistique | Not available | À partir de $40/utilisateur/mois (facturé annuellement) | Website | |

| 7 | Idéal pour la défense des applications basées sur le cloud | Not available | À partir de 65 $/utilisateur/mois (facturation annuelle) | Website | |

| 8 | Idéal pour la gestion intégrée des vulnérabilités | Essai gratuit + démo gratuite disponibles | À partir de $30/utilisateur/mois (facturé annuellement) | Website | |

| 9 | Idéal pour automatiser les tests de vulnérabilité applicative | Démo gratuite disponible | À partir de 29 $/utilisateur/mois (facturé annuellement) | Website | |

| 10 | Idéal pour des programmes de sécurité applicative évolutifs | Démo gratuite disponible | À partir de 30 $/utilisateur/mois (facturé annuellement) | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis sur les meilleurs outils IAST

Aikido Security est une plateforme de sécurité tout-en-un conçue pour aider votre équipe de développement à sécuriser chaque aspect de votre pile, du code jusqu’au cloud. En centralisant divers analyseurs de sécurité sur une seule plateforme, Aikido améliore le processus d'identification et de résolution des vulnérabilités.

Pourquoi j'ai choisi Aikido Security :

Les capacités de test de sécurité des applications statiques (SAST) d'Aikido constituent une raison majeure de le considérer parmi les meilleurs outils IAST. Son analyseur de code source complet peut détecter des vulnérabilités telles que l'injection SQL, le cross-site scripting (XSS) et les débordements de mémoire tampon avant que les problèmes ne soient fusionnés, garantissant ainsi que les menaces potentielles soient traitées tôt dans le processus de développement.

Fonctionnalités et intégrations remarquables :

Aikido propose également AI Autofix, qui fournit des correctifs en un clic pour les vulnérabilités détectées. Parmi les autres fonctionnalités clés figurent la gestion de la posture cloud permettant de détecter les mauvaises configurations sur les principaux fournisseurs cloud, la détection de secrets afin d’identifier les clés API et mots de passe exposés dans votre code, ainsi que l'analyse de la sécurité des conteneurs pour s'assurer que vos images de conteneurs ne contiennent aucune vulnérabilité. La plateforme s'intègre à GitHub, GitLab, BitBucket, Azure Pipelines, Drata, Vanta, Asana, ClickUp, Monday.com, Microsoft Teams et Jira.

Pros and Cons

Pros:

- Dispose d'un tableau de bord complet et de rapports personnalisables

- Propose des analyses exploitables

- S'adapte aux équipes en croissance

Cons:

- Ignore les vulnérabilités si aucune correction n'est disponible

- Ne possède pas de sécurité des terminaux ni de capacités de détection d'intrusion

New Product Updates from Aikido Security

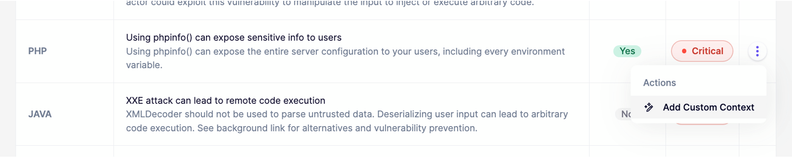

Aikido Security Enhances AI Pentest and AutoTriage Accuracy

Aikido Security introduces AI Pentest vulnerability escalation and custom context for AutoTriage to enhance exploitability assessment and reduce false positives. For more information, visit Aikido Security's official site.

Invicti s'est imposé comme un outil puissant dans le domaine de la cybersécurité, se concentrant principalement sur l'analyse dynamique de la sécurité. Son approche d'analyse adaptative permet non seulement une détection approfondie des vulnérabilités, mais offre également un degré de flexibilité que de nombreuses entreprises jugent inestimable.

Pourquoi j'ai choisi Invicti :

En constituant une liste d'outils de sécurité, mon processus de sélection m'a conduit à Invicti, et pour de bonnes raisons. Lors de l'évaluation du marché, Invicti a marqué les esprits par sa capacité à s'adapter à différentes structures et environnements d'applications web. Cette caractéristique de flexibilité dynamique est essentielle dans l'écosystème numérique diversifié d'aujourd'hui, et c'est pourquoi je considère qu'Invicti est inégalé sur ce point.

Fonctionnalités et intégrations remarquables :

Invicti est salué pour ses capacités d'analyse sur mesure, qui lui permettent de s'adapter à divers environnements applicatifs. Sa technologie Proof-Based Scanning™ fournit des preuves tangibles des vulnérabilités identifiées, garantissant ainsi que les menaces sont réelles et non des faux positifs. Côté intégration, Invicti s'intègre à divers environnements informatiques, offrant une compatibilité avec les principaux outils de suivi des incidents, plateformes CI/CD et solutions de sécurité.

Pros and Cons

Pros:

- Analyse adaptée à des applications variées

- Proof-Based Scanning™ minimise les faux positifs

- Large compatibilité d'intégration

Cons:

- Peut nécessiter du temps pour la configuration dans des environnements complexes

- Le coût peut être prohibitif pour les petites entreprises

- Des fonctionnalités supplémentaires peuvent nécessiter des achats séparés

Acunetix s'est imposé comme une solution de cybersécurité remarquable, spécialement conçue pour l'analyse des applications web. Avec le besoin croissant de capacités de scan rapides, le temps de traitement accéléré d'Acunetix répond à la demande de détection rapide des vulnérabilités dans les applications web.

Pourquoi j'ai choisi Acunetix :

Dans le domaine des outils de sécurité axés sur les applications web, mon choix s'est porté sur Acunetix en raison de sa rapidité marquée dans les processus de scan. Après avoir comparé plusieurs outils, le point fort d'Acunetix réside dans son rythme et son efficacité inégalés à identifier les vulnérabilités. Cette approche axée sur la vitesse consolide sa position comme le meilleur outil pour l'analyse rapide des applications web.

Fonctionnalités et intégrations remarquables :

Acunetix est doté de fonctionnalités avancées de détection des vulnérabilités, capables d'identifier les injections SQL, les vulnérabilités XSS et bien plus encore. Sa technologie DeepScan permet l'analyse des applications web dynamiques, garantissant une couverture approfondie. En termes d'intégration, Acunetix propose une compatibilité avec les trackers de tickets les plus utilisés, les plateformes CI/CD, et les pare-feux applicatifs web populaires, renforçant ainsi son utilité dans des environnements informatiques variés.

Pros and Cons

Pros:

- Capacités avancées de détection des vulnérabilités

- Intégration avec des plateformes et outils informatiques courants

- Technologie DeepScan pour les applications web dynamiques

Cons:

- Courbe d'apprentissage pour les nouveaux utilisateurs

- Peut être surdimensionné pour de très petites applications

- Les fonctionnalités premium peuvent augmenter les coûts

Idéal pour une plateforme complète de gestion de l’exposition logicielle

Checkmarx propose une plateforme conçue pour identifier les vulnérabilités logicielles, du code source à l'exécution. En couvrant l'ensemble du paysage d'exposition des logiciels, cet outil propose une approche globale, garantissant que les applications restent sécurisées à chaque étape du cycle de développement.

Pourquoi j'ai choisi Checkmarx :

Après avoir évalué et comparé divers outils, j'ai conclu que Checkmarx se distingue par son approche exhaustive de la sécurité logicielle. Mon jugement a été influencé par sa capacité à surveiller les vulnérabilités tant au niveau du code source qu'à l'exécution. Reconnaissant les difficultés rencontrées par de nombreuses entreprises pour gérer les expositions logicielles tout au long du cycle de vie d'un produit, je pense que Checkmarx est le mieux placé pour offrir une plateforme complète d'exposition logicielle.

Fonctionnalités phares et intégrations :

Checkmarx met en avant son outil SAST, qui examine minutieusement le code source à la recherche de risques potentiels. De plus, son test de sécurité applicative interactif (IAST) analyse l'application en temps d'exécution afin de détecter les vulnérabilités qui pourraient échapper à l'analyse de code. Côté intégration, Checkmarx s'intègre facilement avec les outils CI/CD populaires, les systèmes de gestion de versions et les gestionnaires de tickets, garantissant des flux de travail fluides et une gestion des vulnérabilités en temps réel.

Pros and Cons

Pros:

- Propose des solutions SAST et IAST, garantissant un large spectre de détection des vulnérabilités.

- S'intègre facilement avec les outils de développement et de déploiement populaires.

- Couverture complète adaptée à l'ensemble du cycle de développement logiciel

Cons:

- Pourrait être surdimensionné pour les petits projets ou petites équipes

- Peut sembler complexe pour les équipes novices dans les plateformes de sécurité

- L'absence de tarification transparente pourrait rebuter certains utilisateurs potentiels

Micro Focus propose une gamme étendue de solutions de sécurité applicative, capables de sécuriser aussi bien les applications traditionnelles que modernes. Grâce à son approche hybride, elle s'adresse aux entreprises utilisant un mélange d'applications sur site et basées sur le cloud, garantissant ainsi une protection complète.

Pourquoi j'ai choisi Micro Focus :

Dans ma quête des outils de sécurité applicative les plus polyvalents et complets, Micro Focus s'est démarqué de façon évidente. J'ai retenu cette solution car elle comble efficacement l'écart entre les exigences des applications traditionnelles et modernes, offrant une plateforme adaptable aux besoins variés des entreprises. Sa capacité à proposer des solutions hybrides confirme sa position en tant que meilleur choix pour les sociétés souhaitant sécuriser des environnements applicatifs mixtes.

Fonctionnalités clés et intégrations :

Micro Focus offre un ensemble de fonctionnalités impressionnantes, incluant des tests de sécurité applicative dynamiques et statiques, ce qui permet d'analyser les menaces potentielles à chaque étape du cycle de développement. De plus, ses capacités de gestion des vulnérabilités permettent aux équipes de prioriser et d'aborder méthodiquement les enjeux de sécurité. Côté intégrations, Micro Focus s'insère harmonieusement dans différents écosystèmes de développement, se connectant aux outils CI/CD populaires et à d'autres plateformes de développement logiciel, garantissant ainsi une approche de sécurité globale.

Pros and Cons

Pros:

- Protection hybride complète des applications

- Gestion riche des vulnérabilités

- S’intègre facilement à divers outils de développement

Cons:

- La courbe d’apprentissage peut être plus raide

- Certaines fonctionnalités peuvent être excessives pour les petites équipes

- L’interface pourrait être plus intuitive pour les nouveaux utilisateurs

Synopsys est à la pointe de l'assurance de l'intégrité logicielle tout au long du cycle de développement. Cette plateforme propose des outils complets qui vont au-delà de la simple sécurité, en approfondissant la qualité et la fiabilité du logiciel dans son essence même.

Pourquoi j'ai choisi Synopsys :

Dans le vaste paysage des outils d'intégrité logicielle, Synopsys m'a particulièrement impressionné. J'ai sélectionné cet outil en raison de son approche globale qui traite non seulement des vulnérabilités mais aussi de la qualité et de la fiabilité globales du logiciel. Une telle perspective holistique en fait le meilleur choix pour les entreprises cherchant à atteindre une intégrité logicielle irréprochable.

Fonctionnalités et intégrations remarquables :

Synopsys se distingue par sa suite d'outils de tests de sécurité applicative statique et dynamique, associés à l'analyse de la composition logicielle. Ces fonctionnalités offrent une vision approfondie des menaces potentielles et de l'état de santé général des logiciels. En termes d'intégrations, Synopsys s'intègre efficacement avec de nombreux outils et plateformes de développement, connectant les solutions CI/CD populaires et les plateformes de développement logiciel pour une approche intégrée de l'intégrité logicielle.

Pros and Cons

Pros:

- Approche globale de l'intégrité logicielle

- Ensemble robuste d'outils de test et d'analyse

- Intégrations efficaces avec les principales plateformes de développement

Cons:

- La configuration initiale peut être complexe

- Les fonctionnalités complètes peuvent être déroutantes pour les débutants

- Le prix peut constituer un obstacle pour les petites équipes

Qualys Web App Scanning offre une solution complète pour la sécurité des applications web, exploitant la puissance et l’accessibilité du cloud. Son objectif principal est de protéger les applications dans l’environnement cloud, ce qui le rend particulièrement efficace pour les entreprises qui s’appuient fortement sur les infrastructures cloud.

Pourquoi j'ai choisi Qualys Web App Scanning :

Mon processus de sélection m'a naturellement conduit vers Qualys Web App Scanning après une comparaison méticuleuse et une évaluation des différents outils disponibles sur le marché. Son caractère natif cloud, associé à des fonctionnalités de scan de sécurité robustes, le distingue des autres solutions. Avec l’adoption croissante des infrastructures cloud, j’ai estimé que Qualys se démarque par une défense robuste spécifiquement adaptée aux applications hébergées dans le cloud.

Fonctionnalités phares et intégrations :

Qualys se distingue par sa fonctionnalité de Surveillance Continue, qui surveille en permanence les applications web d’une organisation et alerte instantanément les équipes de toute vulnérabilité ou menace. De plus, son intégration avec un pare-feu applicatif web assure une protection en temps réel contre les menaces, facilitant ainsi une stratégie de défense proactive. Côté intégrations, Qualys prend en charge de nombreuses plateformes, notamment les systèmes SIEM, les outils GRC et les plateformes de gestion de bugs, le rendant polyvalent pour des environnements informatiques diversifiés.

Pros and Cons

Pros:

- La Surveillance Continue assure un contrôle permanent des vulnérabilités.

- Pare-feu applicatif web intégré pour une protection en temps réel.

- Des intégrations polyvalentes compatibles avec un grand nombre d’environnements IT

Cons:

- Une période d’apprentissage peut être nécessaire pour ceux qui ne sont pas familiers avec les outils cloud

- Certaines fonctionnalités peuvent paraître complexes pour les petites applications

- Le modèle de licence ne convient pas à toutes les tailles ou types d’organisations

Rapid7 s'est imposé comme un leader en cybersécurité, spécialisé dans la gestion des vulnérabilités et la détection des menaces. En adoptant une approche intégrée, l'outil simplifie le processus d'identification, d'analyse et de correction des vulnérabilités potentielles au sein d'un système.

Pourquoi j'ai choisi Rapid7 :

Parmi la vaste gamme d'outils de gestion des vulnérabilités, Rapid7 m'a particulièrement séduit grâce à ses capacités d'intégration cohérentes. Ayant évalué divers outils, j'ai constaté que la capacité de Rapid7 à non seulement détecter les vulnérabilités mais aussi à les gérer et les atténuer efficacement le distingue des autres. Cette approche intégrée et cohérente en fait le choix optimal pour ceux qui recherchent une gestion des vulnérabilités globale.

Fonctionnalités phares et intégrations :

Rapid7 se distingue par une gamme dynamique de fonctionnalités, dont InsightVM pour la gestion des vulnérabilités en temps réel et Metasploit pour les tests d'intrusion. De plus, sa capacité à surveiller continuellement les environnements permet d'adopter une approche proactive de la détection des menaces. En ce qui concerne les intégrations, Rapid7 s'adapte à une multitude de systèmes, notamment les solutions SIEM populaires, les fournisseurs de cloud et les systèmes de ticketing, afin d'assurer un processus de gestion des vulnérabilités fluide.

Pros and Cons

Pros:

- Surveillance des vulnérabilités en temps réel

- Outils complets pour les tests de pénétration

- Large éventail d'intégrations pour des opérations simplifiées

Cons:

- Peut nécessiter du personnel qualifié pour une utilisation optimale

- La tarification peut ne pas convenir aux petites entreprises

- Certains utilisateurs peuvent trouver l'interface difficile à prendre en main

HCL AppScan est un outil robuste de sécurité des applications qui identifie les vulnérabilités et aide à leur remédiation. Avec une forte orientation vers l'automatisation, cet outil simplifie le processus de tests de vulnérabilité, permettant aux entreprises de sécuriser efficacement leurs applications.

Pourquoi j'ai choisi HCL AppScan :

Lors de l'évaluation de la multitude d'outils de sécurité applicative disponibles, HCL AppScan a attiré mon attention grâce à son engagement envers l'automatisation. J'ai choisi cette plateforme parce qu'elle a nettement progressé pour garantir que les tests de vulnérabilité sont à la fois complets et automatisés, réduisant ainsi les interventions manuelles. Son accent mis sur l'automatisation du processus de test en fait le meilleur choix pour ceux qui recherchent un scan de vulnérabilités efficace et constant sans la charge des vérifications manuelles.

Fonctionnalités et intégrations remarquables :

Au cœur de HCL AppScan se trouve son moteur de scan automatisé, capable de détecter un large éventail de vulnérabilités, des injections SQL aux scripts intersites. De plus, l'outil fournit des recommandations et des analyses exploitables pour combler les failles de sécurité. Côté intégrations, HCL AppScan offre une compatibilité avec divers environnements et plateformes de développement, garantissant que les tests de sécurité restent une composante essentielle du cycle de développement sans provoquer d'interruptions.

Pros and Cons

Pros:

- Détection automatique et complète des vulnérabilités

- Recommandations exploitables pour la remédiation

- Compatible avec de nombreux environnements de développement

Cons:

- Peut être intimidant pour les nouveaux utilisateurs

- Les configurations avancées exigent une compréhension approfondie

- Options de personnalisation limitées pour les rapports

Veracode se présente comme une plateforme complète de sécurité des applications, conçue pour répondre aux exigences des organisations modernes. Avec un accent sur l'évolutivité, elle aide les entreprises à renforcer leurs mesures de sécurité au fur et à mesure de leur croissance, garantissant qu'aucune application ne soit laissée de côté, quelle que soit son ampleur.

Pros and Cons

Pros:

- Capacités d'analyse de sécurité de bout en bout

- Basé sur le cloud pour un accès permanent et des mises à jour en continu

- Intégration robuste avec les outils DevOps populaires

Cons:

- Courbe d'apprentissage pour certaines fonctionnalités avancées

- Les tarifs peuvent être élevés pour les petits utilisateurs

- La dépendance au cloud peut ne pas convenir à toutes les préférences en matière de confidentialité

Autres outils IAST

Ci-dessous, vous trouverez une liste d’outils IAST supplémentaires que j’ai sélectionnés mais qui n’ont pas atteint le top 10. Ils valent tout de même le détour.

- Detectify

Idéal pour des analyses de vulnérabilités issues du crowdsourcing

- Contrast Security

Idéal pour une protection continue des applications

- ImmuniWeb

Idéal pour les tests de sécurité web basés sur l'IA

Autres analyses d’outils liés à l’IAST

Critères de sélection des outils IAST

Pour sélectionner les meilleurs outils IAST à inclure dans cette liste, j’ai pris en compte les besoins courants des acheteurs et leurs principales difficultés, comme la détection précoce des vulnérabilités et l’intégration fluide aux pipelines CI/CD existants. J’ai également utilisé le cadre suivant pour garantir une évaluation structurée et équitable :

Fonctionnalités principales (25 % du score total)

Pour figurer dans cette liste, chaque solution devait couvrir ces cas d’usage :

- Détecter les vulnérabilités de sécurité

- Fournir une analyse en temps réel

- S’intégrer aux pipelines CI/CD

- Prendre en charge plusieurs langages de programmation

- Proposer des rapports détaillés

Fonctionnalités distinctives supplémentaires (25 % du score total)

Pour départager davantage les solutions, j’ai également recherché des options uniques comme :

- Tableaux de bord personnalisables

- Intégration de l’apprentissage automatique

- Veille sur les menaces en temps réel

- Suggestions de remédiation automatisées

- Analyse du comportement des utilisateurs

Ergonomie (10 % du score total)

Pour évaluer la facilité d’utilisation de chaque système, j’ai considéré les aspects suivants :

- Interface utilisateur intuitive

- Navigation simple

- Documentation claire

- Courbe d’apprentissage réduite

- Design réactif

Onboarding (10 % du score total)

Pour évaluer l’expérience d’intégration sur chaque plateforme, j’ai pris en compte :

- Disponibilité de vidéos de formation

- Visites guidées interactives des produits

- Accès à des modèles

- Chatbots d’assistance

- Webinaires complets

Support client (10 % du score total)

Pour évaluer les services d’assistance client de chaque fournisseur de logiciel, j’ai pris en compte les éléments suivants :

- Disponibilité d’un support 24h/24 et 7j/7

- Accès à une base de connaissances

- Délai de réponse aux questions

- Disponibilité du chat en direct

- Qualité de l’aide technique

Rapport qualité/prix (10 % du score total)

Pour évaluer le rapport qualité/prix de chaque plateforme, j’ai considéré les éléments suivants :

- Tarification compétitive

- Offres d’abonnement flexibles

- Disponibilité de versions d’essai gratuites

- Coût des fonctionnalités supplémentaires

- Réductions pour engagements longue durée

Avis des clients (10 % du score total)

Pour avoir une idée de la satisfaction globale des clients, j’ai pris en compte les points suivants lors de la lecture des avis :

- Notes de satisfaction globale

- Fréquence des retours positifs

- Réclamations courantes

- Témoignages sur la qualité de l’assistance

- Retours sur l’efficacité des fonctionnalités

Comment choisir un outil IAST

Il est facile de se perdre dans de longues listes de fonctionnalités et des structures tarifaires complexes. Pour vous aider à rester concentré tout au long de votre processus de sélection, voici une liste de facteurs à garder à l’esprit :

| Facteur | À prendre en compte |

|---|---|

| Scalabilité | L’outil accompagnera-t-il l’évolution de vos besoins ? Anticipez l’expansion future et vérifiez s’il peut gérer une charge accrue sans difficulté. |

| Intégrations | S’intègre-t-il facilement à vos outils actuels ? Vérifiez la compatibilité avec vos pipelines CI/CD et les systèmes sur lesquels vous comptez. |

| Personnalisation | Pouvez-vous adapter l’outil à vos flux de travail ? Recherchez des options permettant des ajustements selon vos besoins spécifiques. |

| Facilité d’utilisation | L’outil est-il convivial pour votre équipe ? Évaluez l’interface et la rapidité avec laquelle vos équipes peuvent l’adopter efficacement. |

| Mise en place et prise en main | Combien de temps pour être opérationnel ? Considérez les ressources nécessaires à l’installation et la disponibilité de supports de formation. |

| Coût | Le prix est-il compatible avec votre budget ? Analysez le coût total de possession, y compris les frais cachés ou les suppléments pour des fonctionnalités additionnelles. |

| Garanties de sécurité | Répond-il à vos exigences de sécurité ? Assurez-vous d’une protection poussée contre les vulnérabilités et du respect de vos protocoles de sécurité. |

| Conformité réglementaire | Est-il conforme aux réglementations du secteur ? Vérifiez la prise en charge des normes applicables à votre activité, comme le RGPD ou l’HIPAA. |

Qu’est-ce qu’un outil IAST ?

Les outils IAST sont des solutions de test de sécurité applicative interactives, utilisées pour identifier et corriger les vulnérabilités de sécurité dans les logiciels. Ils sont principalement utilisés par les développeurs, analystes sécurité et professionnels IT pour garantir la sécurité et l’intégrité des applications. L’analyse en temps réel, l’intégration avec les pipelines CI/CD et la production de rapports détaillés facilitent la détection précoce des problèmes et la mise en place de pratiques de développement sécurisées. Globalement, ces outils fournissent des informations précieuses pour renforcer la sécurité des applications.

Fonctionnalités

Lors de la sélection d’outils IAST, soyez attentif aux fonctionnalités clés suivantes :

- Analyse en temps réel : Identifie les vulnérabilités lors de l'exécution du code, permettant aux développeurs de résoudre les problèmes immédiatement.

- Intégration CI/CD : Fonctionne parfaitement avec les pipelines d'intégration et de déploiement continus existants afin de garantir la sécurité tout au long du cycle de développement.

- Prise en charge multilingue : Analyse le code écrit dans plusieurs langages de programmation, assurant une large applicabilité selon les projets.

- Rapports détaillés : Fournit des rapports complets sur les vulnérabilités identifiées, aidant les équipes à comprendre et à prioriser les corrections.

- Tableaux de bord personnalisables : Propose des vues adaptées pour surveiller des métriques et des enjeux de sécurité spécifiques à votre organisation.

- Suggestions de remédiation automatisées : Fournit des recommandations concrètes pour corriger rapidement les vulnérabilités détectées.

- Analyse du comportement utilisateur : Surveille l'utilisation des applications afin de détecter des comportements inhabituels pouvant révéler des risques de sécurité.

- Visites guidées interactives du produit : Guide les utilisateurs à travers les fonctionnalités de l'outil, facilitant la prise en main et l'utilisation.

- Ressources de formation : Inclut des vidéos, webinaires et une documentation pour soutenir l'apprentissage et une utilisation efficace de l'outil.

- Garanties de sécurité : Assure la conformité avec les protocoles de sécurité afin de protéger les données sensibles au sein des applications.

Avantages

L’implémentation d’outils IAST offre de nombreux avantages pour votre équipe et votre entreprise. En voici quelques-uns à anticiper :

- Sécurité accrue : En détectant les vulnérabilités en temps réel, les outils IAST permettent de préserver un environnement applicatif sécurisé.

- Cycles de développement plus rapides : L’intégration aux pipelines CI/CD permet des contrôles de sécurité continus sans ralentir le processus de développement.

- Efficacité accrue : Les suggestions automatiques de mesures correctives font gagner du temps en proposant aux développeurs des étapes concrètes pour résoudre rapidement les problèmes.

- Meilleure répartition des ressources : Des rapports détaillés permettent de hiérarchiser les vulnérabilités et de concentrer l'équipe sur les problématiques de sécurité les plus urgentes.

- Apprentissage renforcé : Les ressources de formation et visites guidées interactives permettent à votre équipe d’utiliser efficacement l’outil, accélérant ainsi l’intégration de nouveaux utilisateurs.

- Garantie de conformité : Les mesures de sécurité intégrées aux outils permettent de respecter les normes du secteur, réduisant ainsi les risques de pénalités en cas de non-conformité.

- Adaptabilité : La prise en charge de plusieurs langages permet d’exploiter les outils IAST pour divers projets, selon les besoins en programmation.

Coûts & Tarification

La sélection d’outils IAST nécessite de comprendre les différents modèles et options tarifaires disponibles. Les coûts varient selon les fonctionnalités, la taille de l’équipe, les modules complémentaires, etc. Le tableau ci-dessous résume les plans courants, leurs prix moyens et les fonctionnalités typiques incluses dans les solutions IAST :

Tableau comparatif des offres pour les outils IAST

| Type de plan | Prix moyen | Fonctionnalités courantes |

|---|---|---|

| Plan gratuit | $0 | Détection de vulnérabilités basique, prise en charge limitée des langages et rapports minimaux. |

| Plan personnel | $10-$30/user/month | Analyse en temps réel, intégration CI/CD et rapports de base. |

| Plan entreprise | $50-$100/user/month | Prise en charge multilingue, rapports détaillés, tableaux de bord personnalisables et support. |

| Plan grande entreprise | $150-$300/user/month | Fonctionnalités de sécurité avancées, prise en charge complète des langues, gestionnaire de compte dédié et outils de conformité. |

FAQ sur les outils IAST

Voici quelques réponses aux questions courantes sur les outils IAST :

Que sont les outils IAST et pourquoi sont-ils importants ?

Les outils IAST (Interactive Application Security Testing) sont des solutions qui identifient les vulnérabilités dans les applications logicielles en temps réel lors de leur exécution normale. Ils sont essentiels car ils fournissent un retour immédiat aux développeurs, leur permettant de détecter et de corriger les vulnérabilités pendant le processus de développement, ce qui renforce la sécurité logicielle et réduit les corrections après la mise en production.

Quelles sont les limites de l'IAST ?

L’IAST peut accroître la consommation de ressources, telles que l’utilisation du processeur et de la mémoire, pendant les tests. Cela peut ralentir les performances, en particulier dans des environnements à ressources limitées. Assurez-vous que votre infrastructure peut supporter cette charge supplémentaire pour éviter toute perturbation dans les performances.

Dans quel environnement un outil IAST est-il le plus efficace ?

L’IAST fonctionne de manière optimale dans un environnement de recette (QA) avec l’exécution de tests fonctionnels automatisés. Cette configuration permet à l’outil d’observer l’exécution réelle du code et de fournir des évaluations précises des vulnérabilités, aidant votre équipe à résoudre les problèmes avant la mise en production.

Quelle est la précision de l'IAST ?

L’IAST fournit des résultats précis avec moins de faux positifs en observant l’exécution réelle du code et les chemins de données. Cette précision aide les développeurs à identifier rapidement et corriger les vulnérabilités, réduisant le temps passé sur de fausses alertes et renforçant la sécurité globale.

L’IAST nécessite-t-il des configurations spécifiques ?

Oui, l’IAST peut nécessiter des configurations spécifiques pour s’intégrer à vos environnements de développement existants. Assurez-vous que votre équipe est prête à effectuer les ajustements nécessaires pour optimiser les performances et l’efficacité de l’outil dans votre environnement.

Comment l’IAST se compare-t-il aux autres méthodes de test ?

L’IAST fournit des informations en temps réel en analysant les applications en cours d’exécution, contrairement au SAST ou au DAST, qui examinent le code statique ou les entrées externes. Cette approche donne à l’IAST un avantage pour identifier les vulnérabilités d’exécution, ce qui en fait un complément précieux à votre stratégie de sécurité.

Et ensuite ?

Si vous êtes en train d’étudier les outils IAST, contactez un conseiller SoftwareSelect pour des recommandations gratuites.

Vous remplissez un formulaire et avez un échange rapide où ils approfondissent vos besoins spécifiques. Ensuite, vous recevrez une liste restreinte de logiciels à examiner. Ils vous accompagneront même tout au long du processus d’achat, y compris lors des négociations tarifaires.