Meilleurs outils IAM - Liste sélective

Gérer les identités et les accès des utilisateurs peut être un véritable casse-tête pour les chefs de produit. Vous devez jongler entre sécurité, conformité et expérience utilisateur, tout en veillant à la fluidité des opérations. C’est là qu’entrent en jeu les outils IAM, offrant des solutions à ces défis quotidiens.

Avec mon expérience dans le test de logiciels, j’ai constaté à quel point les bons systèmes IAM peuvent tout changer. Ils facilitent la gestion des accès au sein de votre équipe, renforcent la protection des données et garantissent que seules les personnes autorisées peuvent accéder aux ressources.

Dans cet article, je partage mes meilleurs choix d’outils IAM. Je les ai évalués de manière indépendante afin de vous fournir un avis objectif. Vous aurez une vue claire de ce que chaque outil propose pour vous aider à choisir celui qui correspond le mieux à vos besoins.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Résumé des meilleurs outils IAM

Ce tableau comparatif résume les détails tarifaires de mes principaux choix d’outils IAM afin de vous aider à trouver la solution adaptée à votre budget et à vos besoins métier.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Idéal pour le suivi des actifs en temps réel | Démo gratuite disponible | à partir de $5/personne/mois | Website | |

| 2 | Idéal pour des intégrations applicatives variées | Essai gratuit de 30 jours + démo gratuite disponible | À partir de 6$/utilisateur/mois (facturé annuellement) | Website | |

| 3 | Idéal pour la gestion des accès privilégiés | Essai gratuit + démonstration gratuite disponible | Tarification sur demande | Website | |

| 4 | Idéal pour l'authentification adaptative | Démo gratuite disponible | Tarification sur demande | Website | |

| 5 | Idéal pour les solutions d’authentification unique (SSO) | Essai gratuit de 30 jours disponible | À partir de $3/utilisateur/mois | Website | |

| 6 | Idéal pour la sécurisation des réseaux | Démo gratuite disponible | Tarification sur demande | Website | |

| 7 | Idéal pour la conformité des entreprises | Essai gratuit de 30 jours disponible | À partir de $6/utilisateur/mois (facturé annuellement) | Website | |

| 8 | Idéal pour la gouvernance des identités | Démo gratuite disponible | Tarification sur demande | Website | |

| 9 | Idéal pour des tableaux de bord conviviaux | Essai gratuit de 7 jours disponible | Tarification sur demande | Website | |

| 10 | Idéal pour les revues d'accès automatisées | Démo gratuite disponible | Tarification sur demande | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis détaillés sur les meilleurs outils IAM

Vous trouverez ci-dessous mes résumés détaillés des meilleurs outils IAM de ma liste sélective. Mes revues offrent un aperçu complet des fonctionnalités clés, avantages et inconvénients, intégrations, ainsi que les cas d’usage idéaux pour chaque outil afin de vous aider à faire le bon choix.

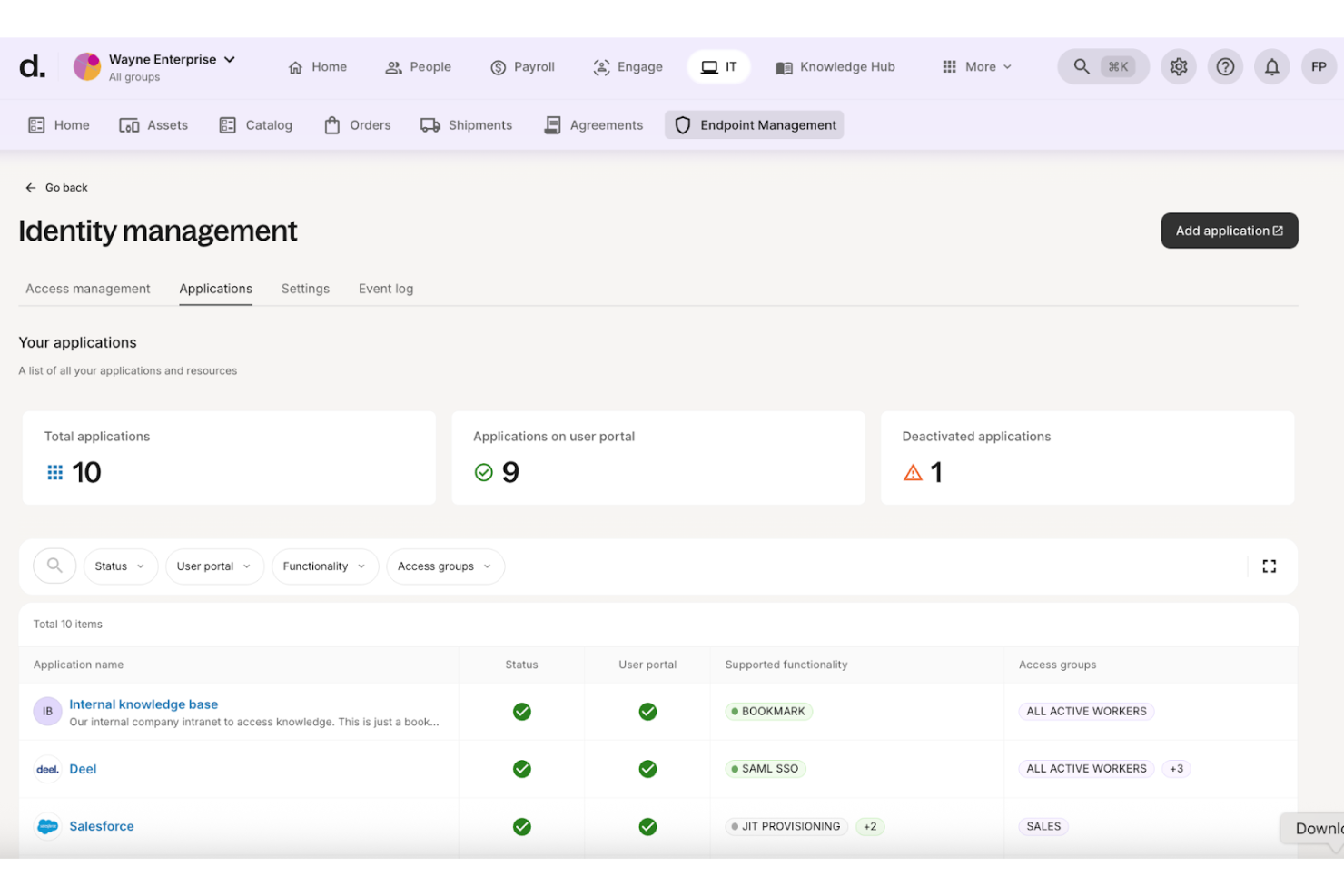

Deel IT offre une plateforme centralisée pour la gestion des actifs informatiques et du matériel à travers des équipes réparties. Elle est conçue pour les organisations ayant besoin de coordonner l'acquisition, le déploiement et la gestion du cycle de vie des appareils à l'échelle mondiale. Si vous recherchez une solution qui relie les opérations informatiques aux systèmes RH et prend en charge les équipes à distance ou hybrides, Deel IT réunit la visibilité sur les actifs et l'automatisation des workflows en un seul endroit.

À qui s'adresse Deel IT ?

Deel IT convient aux équipes informatiques et RH des organisations mondiales qui doivent gérer l'achat, le déploiement et le suivi des équipements pour des effectifs distribués ou à distance.

Pourquoi j'ai choisi Deel IT

J'ai choisi Deel IT pour sa capacité à offrir un suivi des actifs en temps réel, ce qui est particulièrement précieux pour les organisations qui gèrent l'accès aux appareils et aux équipements sensibles. Dans le contexte des outils de gestion des accès et des identités, savoir exactement où se trouvent les équipements et qui les utilise aide à maintenir un contrôle strict sur l'accès et à réduire le risque d'utilisation non autorisée. La plateforme de Deel IT vous permet de surveiller l'état et la localisation des appareils en temps réel, afin de pouvoir réagir rapidement aux incidents ou aux besoins de conformité. Ce niveau de visibilité soutient des processus d'intégration et de départ sécurisés en veillant à ce que tous les actifs soient toujours pris en compte.

Fonctionnalités clés de Deel IT

Parmi les autres fonctionnalités de Deel IT qui se démarquent pour les équipes informatiques et de gestion des accès, on retrouve :

- Provisionnement automatisé des appareils : Attribuez et configurez les appareils pour les nouveaux employés ou lors de changements de poste directement depuis la plateforme.

- Achat d'équipements à l'échelle mondiale : Achetez et expédiez du matériel informatique à des employés dans plus de 150 pays via le réseau de fournisseurs de Deel.

- Intégration avec le système RH (HRIS) : Synchronisez les données des employés et les workflows informatiques avec votre système d'information RH existant pour garder des dossiers à jour.

- Workflows de retour et de récupération de matériel : Gérez le processus de collecte des appareils auprès des employés quittant l'entreprise, y compris les étiquettes d'expédition et le suivi.

Intégrations Deel IT

Les intégrations incluent CrowdStrike, SAP SuccessFactors, NetSuite, Slack, Google Workspace, Keeper, Zoom, Hofy, Microsoft, Dropbox, et plus encore.

Pros and Cons

Pros:

- Achat d'équipements à l'échelle mondiale depuis une seule plateforme.

- Provisionnement automatisé des appareils pour les nouveaux arrivants.

- Workflows de retour de matériel pour les départs.

Cons:

- Options de retrait à faibles frais limitées dans certaines régions.

- La récupération des équipements peut être lente pour les équipes à distance.

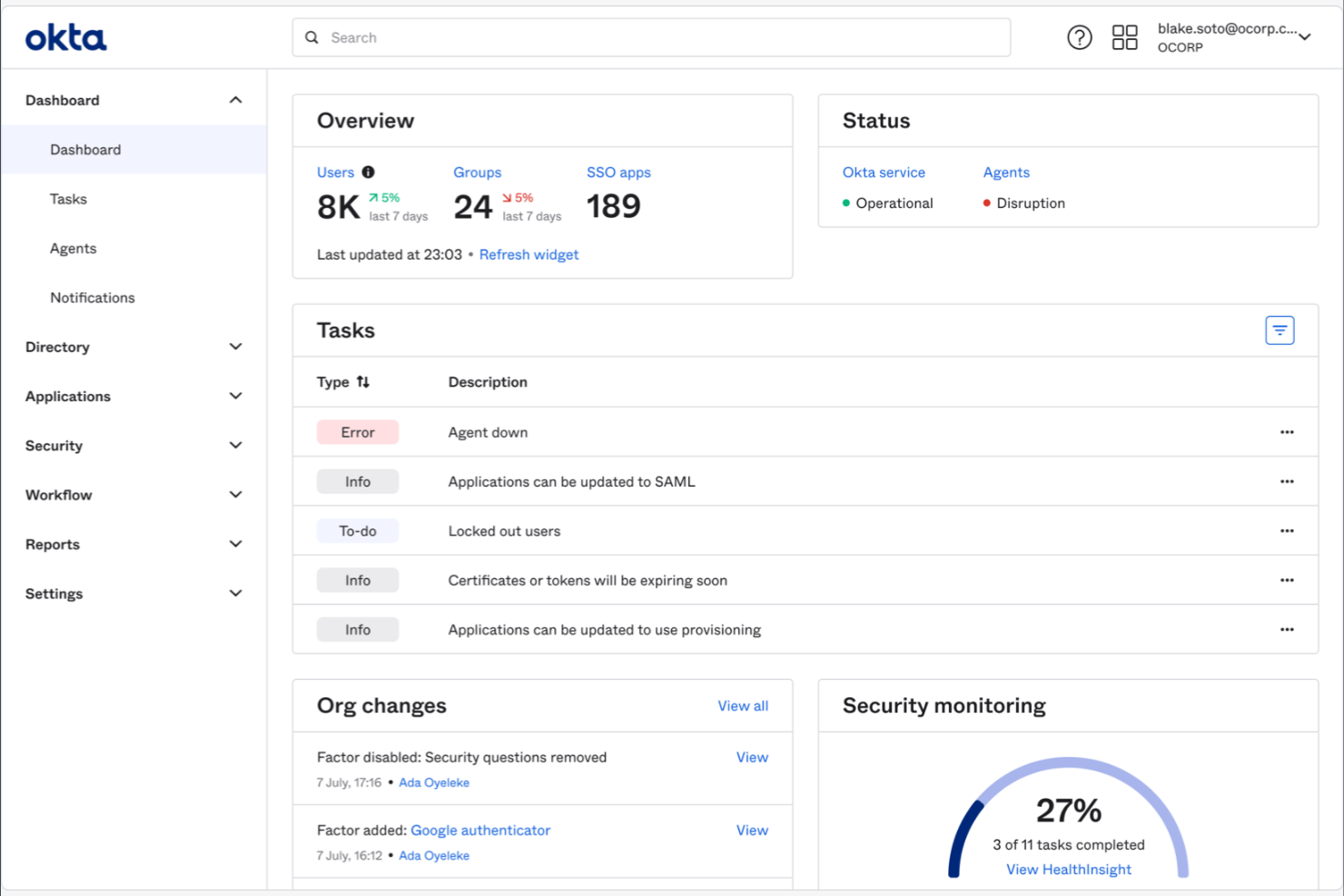

Okta est un outil de gestion des identités et des accès conçu pour les entreprises de toutes tailles. Il aide à gérer l'authentification et l'autorisation des utilisateurs et offre des fonctionnalités d'authentification unique (SSO) pour renforcer la sécurité et améliorer l'expérience utilisateur.

Pourquoi j'ai choisi Okta : Okta propose un large éventail d'intégrations, ce qui en fait un choix polyvalent pour les entreprises ayant des besoins applicatifs variés. Il dispose d'une interface conviviale qui simplifie la gestion des accès utilisateurs sur plusieurs plateformes. L'authentification multifacteur adaptative (MFA) d'Okta ajoute une couche de sécurité supplémentaire, garantissant que seuls les utilisateurs autorisés accèdent au bon moment. Grâce à ses larges capacités d'intégration applicative, vous pouvez connecter Okta à pratiquement n'importe quel environnement informatique pour assurer la continuité de vos opérations.

Fonctionnalités et intégrations remarquables :

Fonctionnalités : la MFA adaptative, qui renforce les normes de sécurité en exigeant une vérification supplémentaire. La SSO facilite l'accès des utilisateurs sur plusieurs plateformes, réduisant le besoin de multiples mots de passe. Le tableau de bord centralisé fournit une vue d'ensemble claire des activités des utilisateurs, ce qui vous aide à surveiller et à gérer les accès efficacement.

Intégrations : Salesforce, Zendesk, Google Workspace, Box, Zoom, HubSpot, Slack, et bien d'autres.

Pros and Cons

Pros:

- Intégration facile avec les fournisseurs d'identité externes

- Des fonctionnalités de sécurité renforcées protègent les comptes

- Évolutif pour les entreprises en croissance

Cons:

- Expirations de session fréquentes

- Accès hors ligne limité

CyberArk est un outil de gestion des accès privilégiés (PAM) destiné aux entreprises. Il se spécialise dans la sécurisation des comptes à privilèges, la prévention des accès non autorisés et la protection des données sensibles.

Pourquoi j'ai choisi CyberArk : Les solutions Workforce Identity de CyberArk sont conçues pour gérer et sécuriser les comptes à privilèges, ce qui est essentiel pour les entreprises manipulant des informations sensibles. Il propose des fonctionnalités telles que la rotation automatique des identifiants afin de minimiser les risques liés au vol de données d'authentification. L’isolation des sessions garantit que les sessions privilégiées sont surveillées et contrôlées, réduisant ainsi la probabilité d’accès non autorisé. Les analyses de menaces de CyberArk offrent un aperçu des vulnérabilités potentielles, aidant ainsi votre équipe à anticiper les menaces de sécurité.

Fonctionnalités et intégrations remarquables :

Fonctionnalités : isolation des sessions, pour garantir la surveillance et le contrôle des sessions privilégiées. Les analyses de menaces fournissent une compréhension des vulnérabilités potentielles, aidant votre équipe à anticiper les risques. La rotation automatique des identifiants réduit les risques liés au vol d’identifiants.

Intégrations : ServiceNow, SailPoint, AWS, Workday, et plus encore.

Pros and Cons

Pros:

- Forte priorité à la protection des données

- Compatible avec des environnements complexes

- Rotation automatique des identifiants

Cons:

- Nécessite une expertise technique pour la gestion

- Consommation élevée de ressources

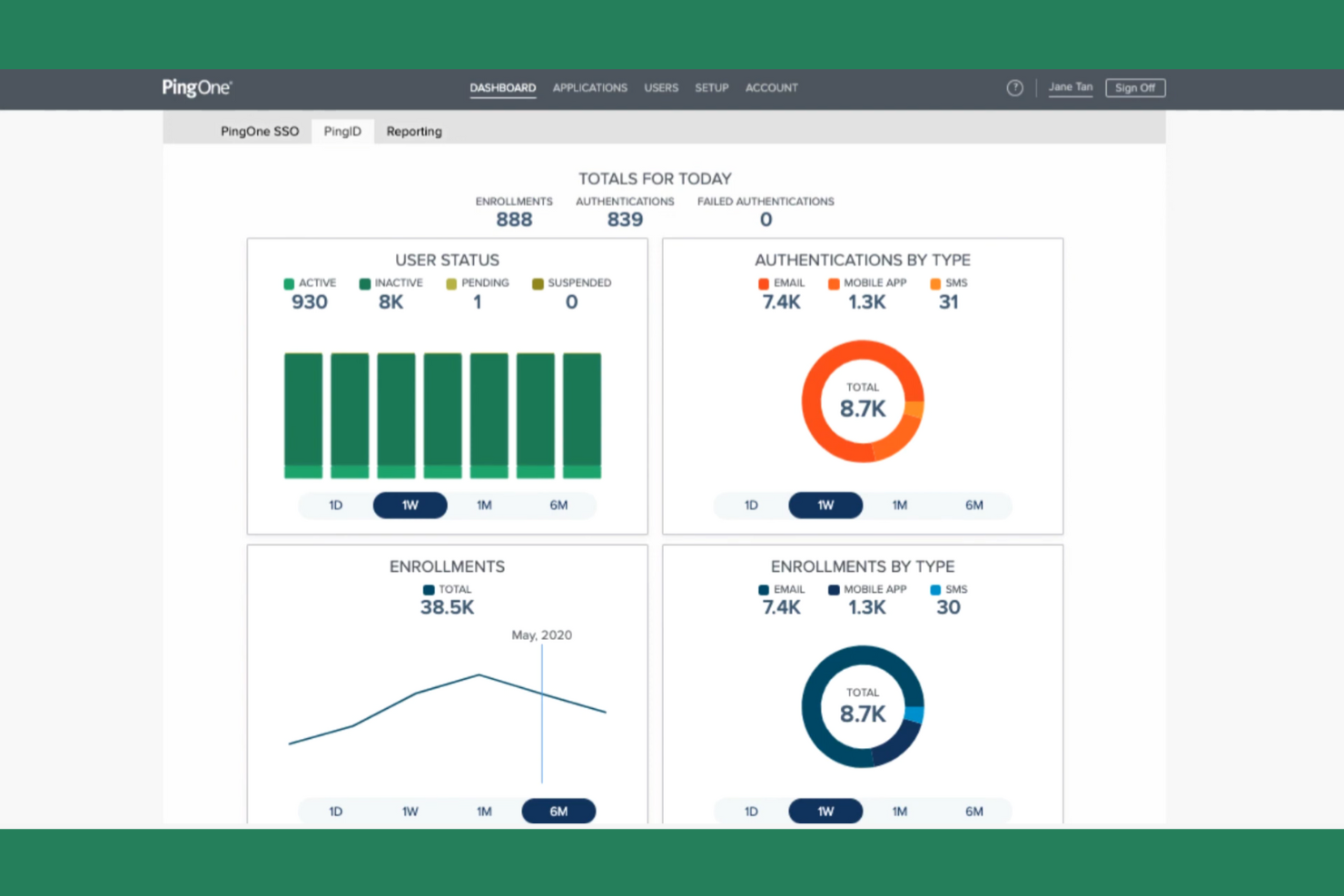

Ping Identity est une solution de gestion des identités et des accès conçue pour les entreprises qui nécessitent des méthodes d'authentification sécurisées et flexibles. Elle permet de gérer les identités des utilisateurs et l'accès aux applications, garantissant ainsi sécurité et confort d'utilisation.

Pourquoi j'ai choisi Ping Identity : Ping Identity met l'accent sur l'authentification adaptative, offrant des mesures de sécurité flexibles qui s'ajustent en fonction du comportement des utilisateurs. Elle comprend des fonctionnalités telles que la MFA contextuelle, y compris la biométrie, ce qui renforce la sécurité en prenant en compte le contexte utilisateur. Le SSO de l'outil simplifie l'accès à de multiples applications, améliorant ainsi l'expérience utilisateur. La plateforme d'identité intelligente de Ping Identity aide à détecter et atténuer les menaces, assurant la sécurité des données de votre équipe.

Fonctionnalités et intégrations remarquables :

Fonctionnalités : authentification basée sur les risques, qui adapte les mesures de sécurité en fonction du niveau de risque utilisateur. L'intelligence d'identité apporte une connaissance du comportement des utilisateurs et des menaces potentielles. Le service de jetons sécurisés permet de gérer les jetons d'authentification à travers diverses applications.

Intégrations : Microsoft, Google, AWS, Sift, et bien d'autres.

Pros and Cons

Pros:

- Méthodes d'authentification flexibles

- Excellente gestion du SSO, MFA et de la sécurité API

- Scalabilité idéale pour les grandes entreprises

Cons:

- Interface utilisateur fragmentée entre les modules

- Paramétrage des politiques complexe

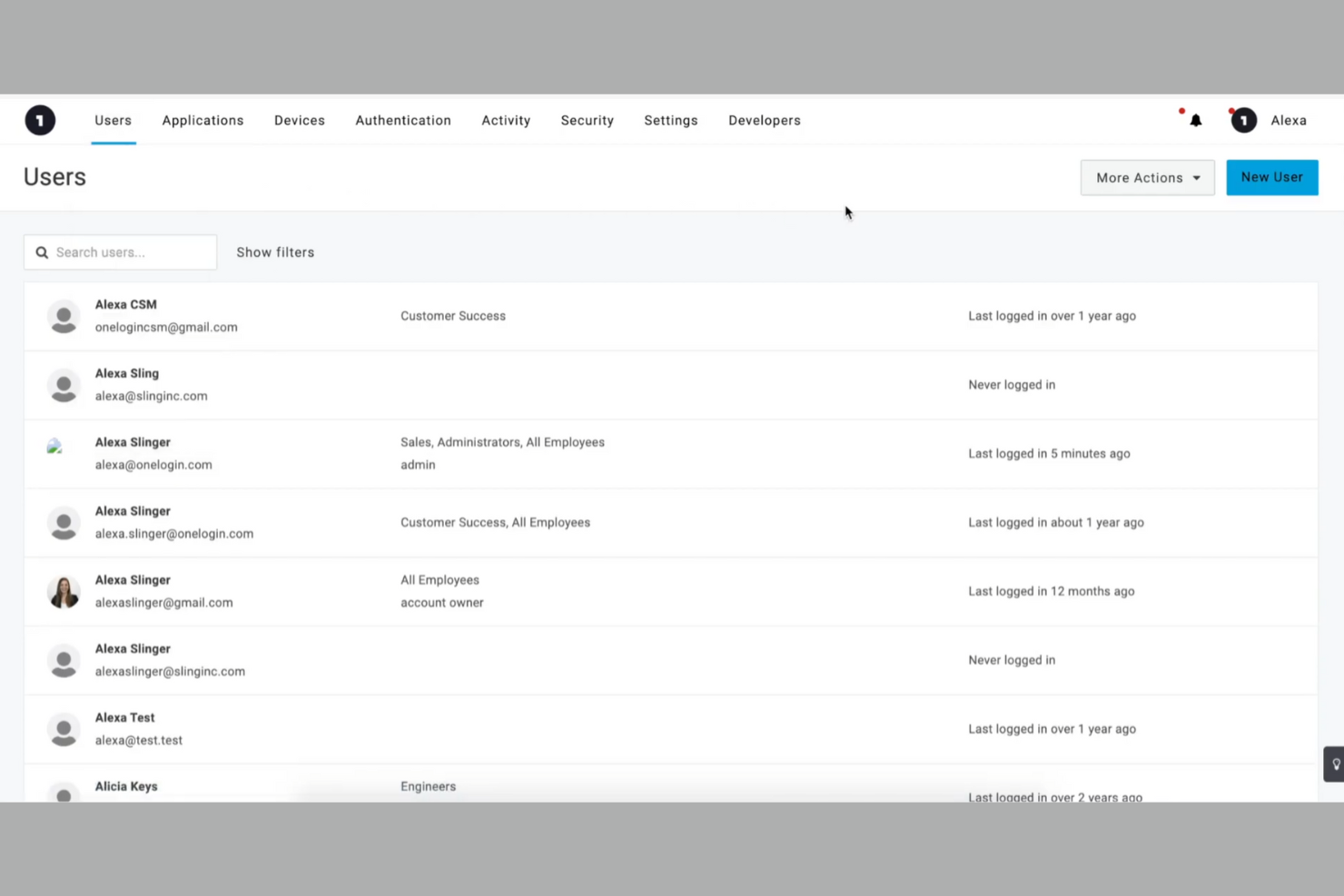

OneLogin est un outil de gestion des identités et des accès conçu pour les entreprises à la recherche d’un accès utilisateur simplifié. Il est populaire auprès des sociétés souhaitant gérer l’authentification des utilisateurs et fournir efficacement des fonctionnalités d’authentification unique (SSO).

Pourquoi j'ai choisi OneLogin : OneLogin excelle dans la fourniture de solutions SSO, ce qui facilite l'accès de votre équipe à plusieurs applications avec un seul ensemble d’identifiants. Il inclut la MFA, renforçant la sécurité par une vérification supplémentaire. Le provisioning utilisateur de OneLogin automatise l’ajout et la suppression des utilisateurs, tandis que son portail en libre-service permet aux utilisateurs de gérer la réinitialisation de leur mot de passe, leur profil, et la récupération de leur identité, ce qui fait gagner du temps aux équipes informatiques. Son annuaire cloud centralisé offre un emplacement unique pour gérer les informations utilisateurs, assurant la cohérence à tous les niveaux.

Fonctionnalités et intégrations remarquables :

Les fonctionnalités incluent l’authentification adaptative, qui ajuste les mesures de sécurité selon le comportement de l'utilisateur. L’authentification à facteur intelligent ajoute une couche de sécurité supplémentaire, adaptée à chaque situation. La fonction de piste d’audit permet de suivre l’activité des utilisateurs et d’analyser les schémas d’accès.

Les intégrations incluent Salesforce, Slack, AWS, Box, Dropbox, ServiceNow, GitHub et bien d’autres.

Pros and Cons

Pros:

- MFA robuste

- Annuaire cloud centralisé

- Configuration SSO facile

Cons:

- Fonctionnalités de gouvernance avancées limitées

- Les interruptions du système nécessitent des plans d'accès de secours

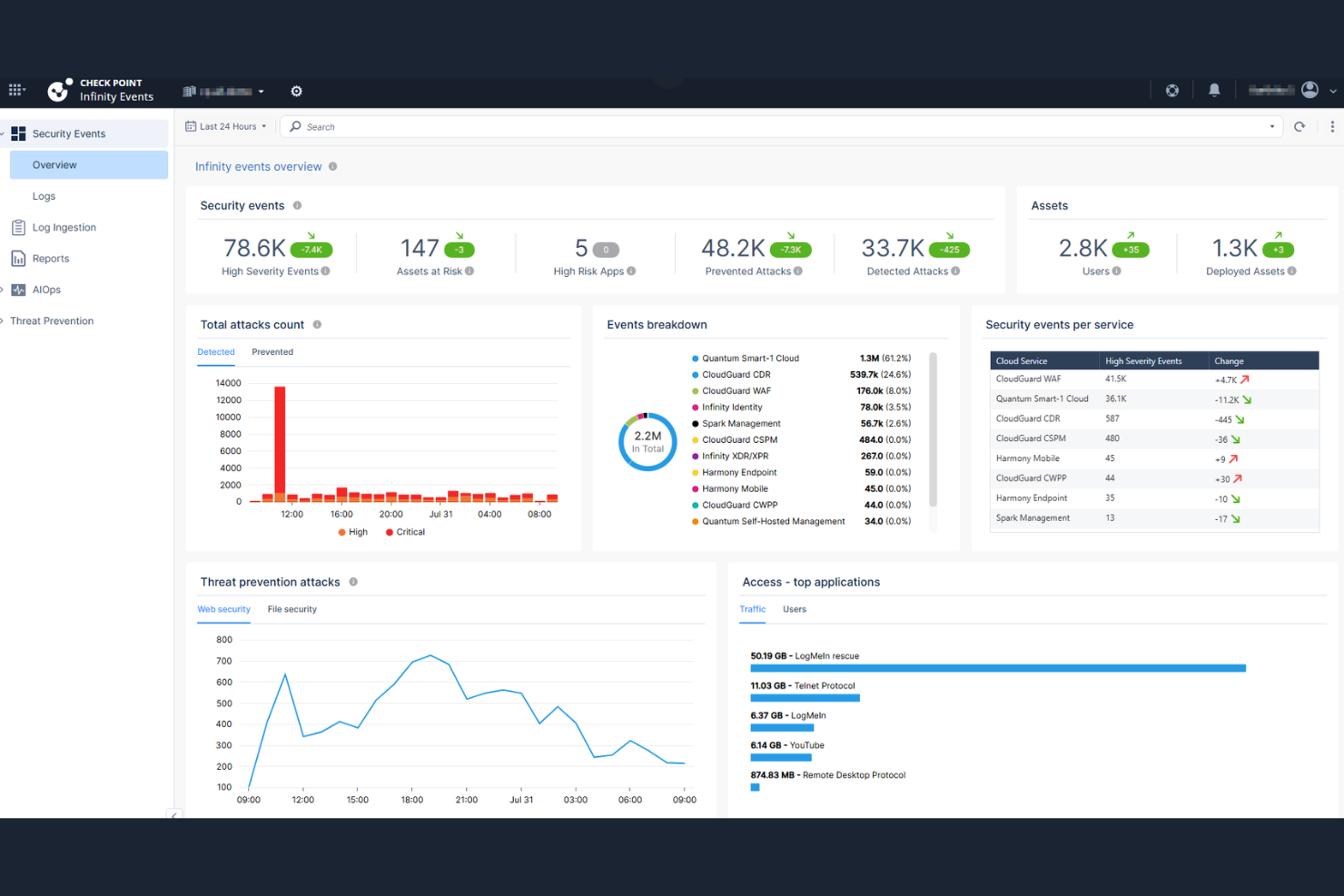

Check Point est une solution de cybersécurité destinée aux entreprises souhaitant sécuriser leurs réseaux et leurs données. Elle offre une prévention complète contre les menaces et un contrôle d'accès, garantissant que les ressources de votre organisation sont protégées contre les accès non autorisés.

Pourquoi j'ai choisi Check Point : Check Point excelle dans l'intégration de la sécurité réseau, ce qui en fait un choix de prédilection pour les entreprises qui accordent la priorité à la protection de leur réseau. Ses fonctionnalités de prévention des menaces offrent des mesures de sécurité puissantes contre les cybermenaces. Les capacités de contrôle d'accès de l'outil assurent que seuls les utilisateurs autorisés peuvent accéder aux ressources critiques. Grâce à l'intelligence des menaces en temps réel, votre équipe reste informée des risques potentiels et peut agir immédiatement.

Fonctionnalités et intégrations remarquables :

Fonctionnalités comprennent l'intelligence des menaces en temps réel, permettant à votre équipe de rester informée sur les cybermenaces émergentes. La fonction de contrôle d'accès vous permet de définir des autorisations et de restreindre l'accès aux ressources sensibles. Les capacités de prévention des menaces offrent plusieurs couches de sécurité pour protéger votre réseau contre les attaques.

Intégrations incluent Okta, Cisco, Palo Alto Networks, Microsoft Dynamics 365, et plus.

Pros and Cons

Pros:

- Fonctionnalités de sécurité réseau avancées

- Intelligence des menaces en temps réel

- Adapté aux grandes entreprises

Cons:

- Les coûts de mise à l'échelle peuvent être élevés

- Configuration des politiques complexe pour les petites équipes IT

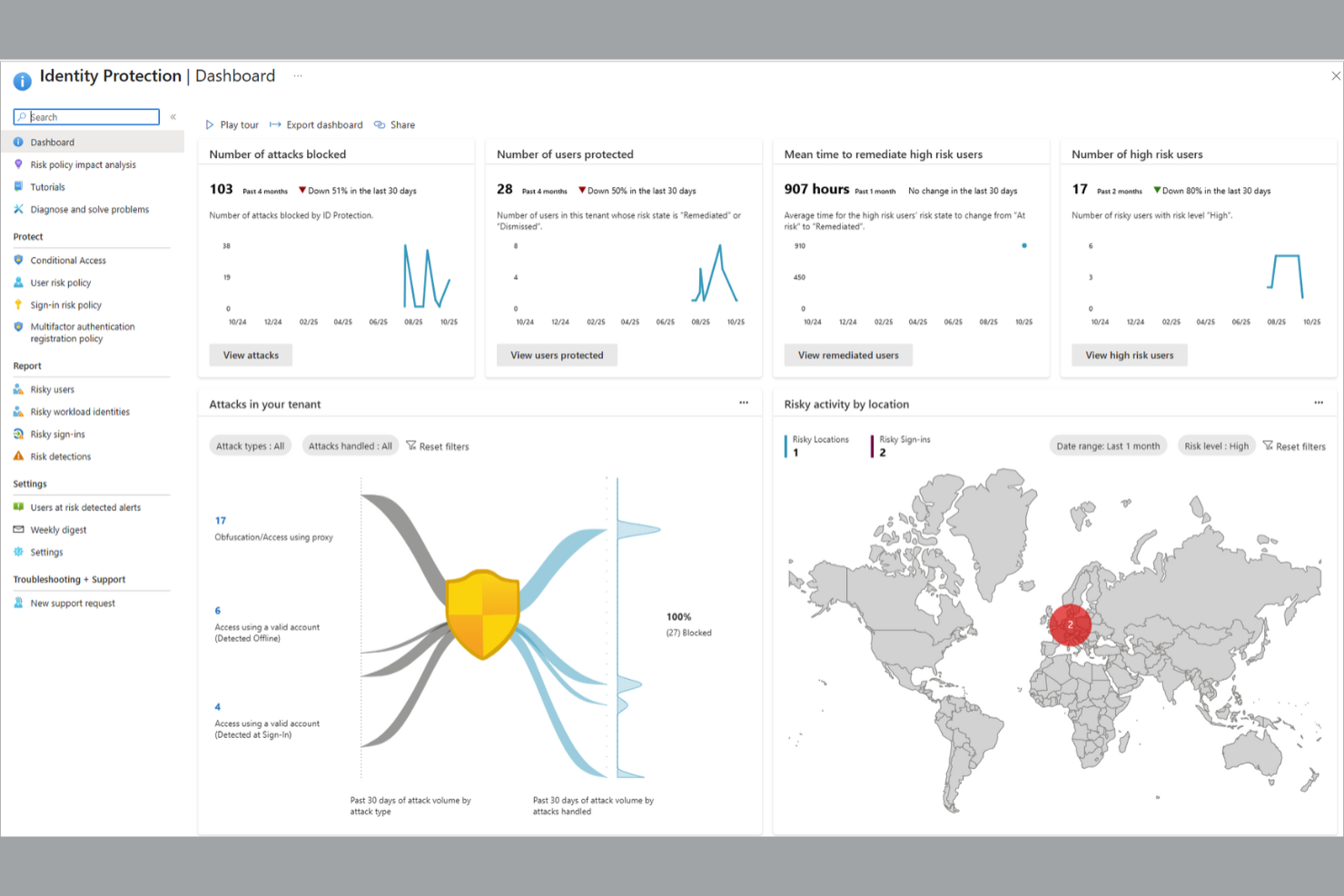

Microsoft Entra ID (anciennement Azure Active Directory) est une solution de gestion des identités et des accès destinée aux entreprises utilisant l’écosystème Microsoft et nécessitant un contrôle d’accès sécurisé et conforme. Elle permet de gérer les identités des utilisateurs, assurant ainsi un accès sécurisé aux applications et ressources de l’organisation.

Pourquoi j’ai choisi Microsoft Entra ID : Cet outil est conçu pour la conformité des entreprises et propose des fonctionnalités permettant à votre organisation de satisfaire aux exigences réglementaires. Les politiques d’accès conditionnel via PAM vous permettent de définir des règles d’accès pour les utilisateurs, renforçant la sécurité. Les fonctions de protection de l’identité aident à détecter et à répondre aux menaces liées à l’identité. Microsoft Entra ID fournit des rapports de conformité détaillés, facilitant les audits et assurant que votre organisation reste conforme aux normes du secteur.

Fonctionnalités et intégrations remarquables :

Fonctionnalités : incluent des politiques d’accès conditionnel qui permettent d’appliquer des mesures de sécurité en fonction des conditions de l’utilisateur. La protection de l’identité propose un accès conditionnel basé sur les risques, détecte et répond aux menaces d’identité. Les rapports de conformité définissent les activités des utilisateurs afin d’aider à répondre aux exigences réglementaires.

Intégrations : incluent Microsoft 365, Salesforce, ServiceNow, ADP, et d’autres.

Pros and Cons

Pros:

- Politiques de sécurité détaillées

- Gestion efficace des accès et des identités

- Scalable pour les grandes entreprises

Cons:

- Intégration difficile avec les applications non-Microsoft

- Les migrations héritées Azure AD sont complexes

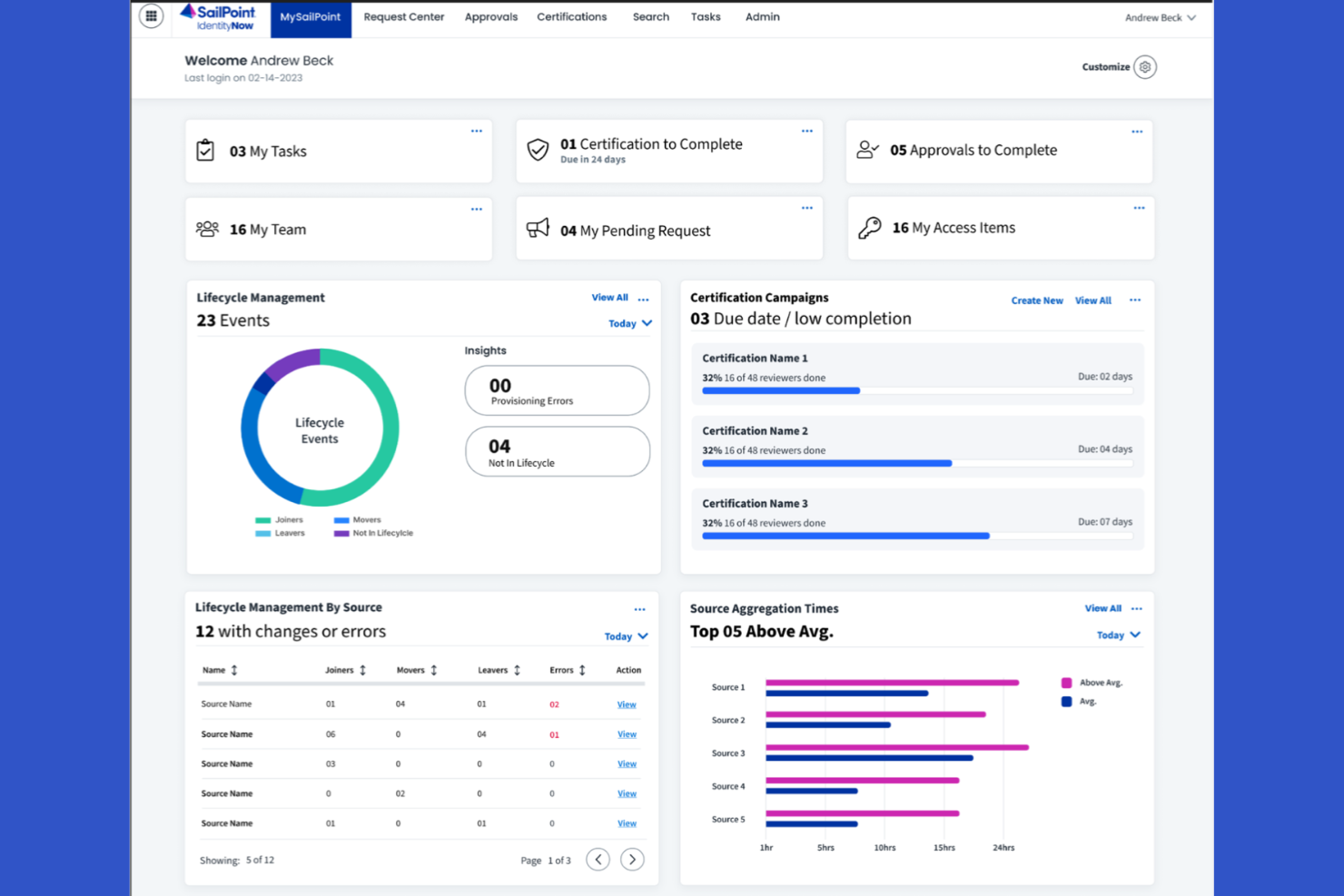

SailPoint est un outil de gouvernance des identités conçu pour les organisations qui doivent gérer efficacement les identités et les accès des utilisateurs. Il aide à automatiser les processus de gestion des identités, garantissant ainsi conformité et sécurité à l'échelle de l'entreprise.

Pourquoi j'ai choisi SailPoint : SailPoint se concentre sur la gouvernance des identités, offrant des fonctionnalités qui aident votre organisation à garder le contrôle sur l'accès des utilisateurs. Ses fonctions de certification des accès et d'application du principe du moindre privilège garantissent que seules les bonnes personnes accèdent aux ressources nécessaires à leurs fonctions. L'approvisionnement automatisé réduit le travail manuel, facilitant ainsi la gestion des comptes utilisateurs par votre équipe. Les fonctionnalités de gestion des risques de SailPoint permettent d'identifier et d'atténuer les risques liés aux accès, renforçant ainsi la posture de sécurité de votre organisation.

Fonctionnalités et intégrations remarquables :

Les fonctionnalités incluent la gestion des rôles, qui vous permet de définir et gérer efficacement les rôles des utilisateurs. La fonction de traçabilité des audits fournit des journaux détaillés des activités des utilisateurs, vous aidant à surveiller les accès et à rester en conformité. L'application des politiques garantit que les politiques d'accès sont appliquées de manière cohérente dans toute l'organisation.

Les intégrations incluent ServiceNow, Salesforce, AWS, Oracle, Snowflake, et plus encore.

Pros and Cons

Pros:

- Excellentes fonctionnalités de gouvernance des identités et de conformité

- Provisionnement automatisé puissant des utilisateurs

- Journaux d'audit détaillés

Cons:

- Cartographie des données d'identités longue lors du paramétrage

- Mise en place gourmande en ressources

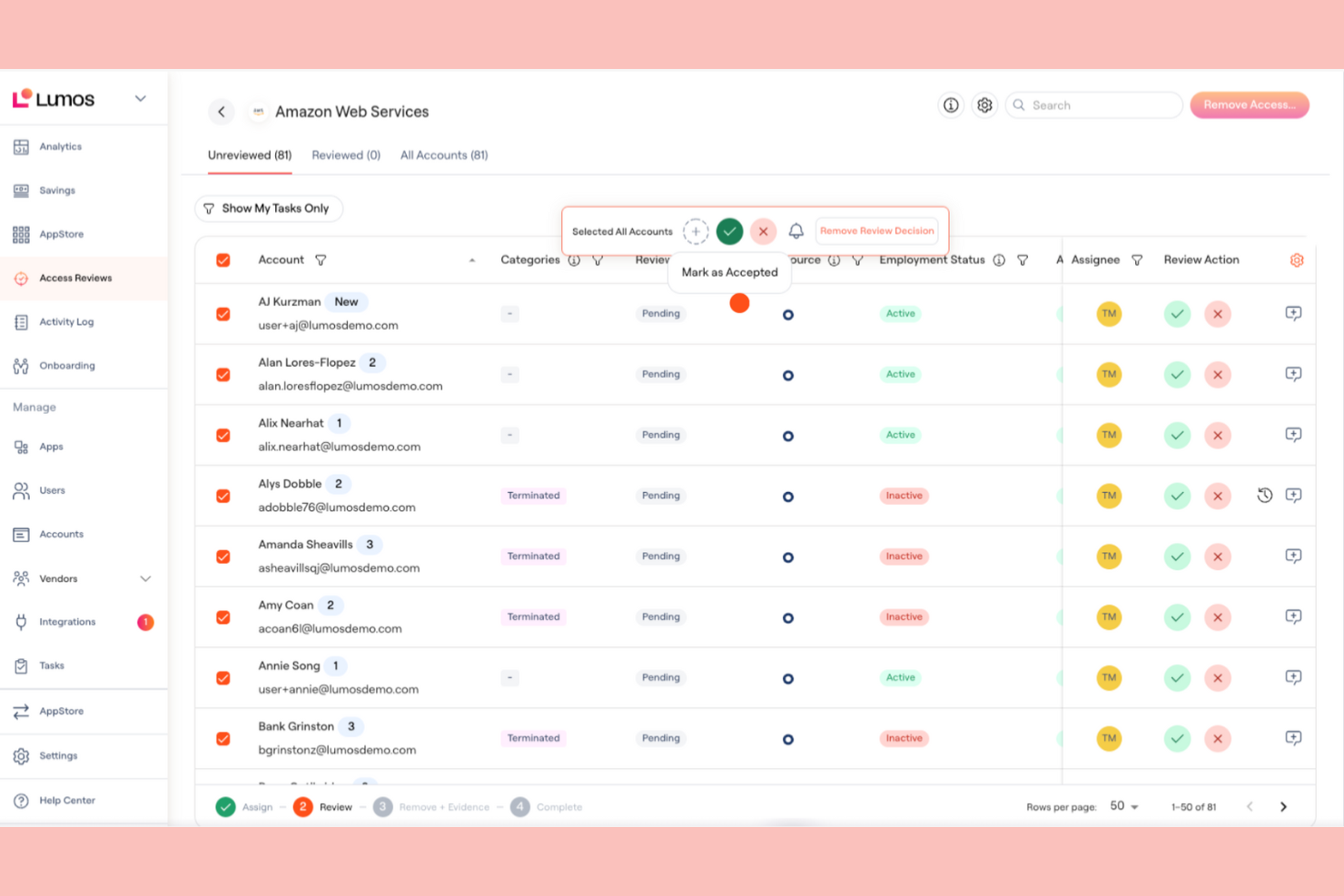

Lumos est un outil de gestion des identités et des accès conçu pour les entreprises souhaitant renforcer la sécurité et simplifier l'accès des utilisateurs. Il est adapté aux organisations ayant besoin d'une gestion efficace du cycle de vie des identités et de méthodes d'authentification robustes.

Pourquoi j'ai choisi Lumos : Lumos est reconnu pour ses tableaux de bord conviviaux, qui rendent la gestion des identités simple pour votre équipe. Il offre une visibilité centralisée sur les accès, fournissant une vue claire des autorisations des utilisateurs. Les contrôles d'accès automatisés facilitent la conformité sans effort manuel. Avec son design intuitif, Lumos garantit que la gestion des identités numériques est à la fois facile et efficace.

Fonctionnalités remarquables et intégrations :

Fonctionnalités : gestion du cycle de vie, qui automatise l'intégration et la désactivation des utilisateurs. L'authentification unique (SSO) simplifie l'accès à plusieurs applications avec un seul jeu d'identifiants. L'authentification multifactorielle (MFA) renforce la sécurité des connexions des utilisateurs.

Intégrations : Box, 1Password, 7shifts, Airtable, Amplitude, et plus.

Pros and Cons

Pros:

- Interface conviviale

- Méthodes de sécurité des identités performantes

- Gestion automatisée du cycle de vie

Cons:

- Options de personnalisation limitées

- Difficulté avec les logiques d'accès complexes

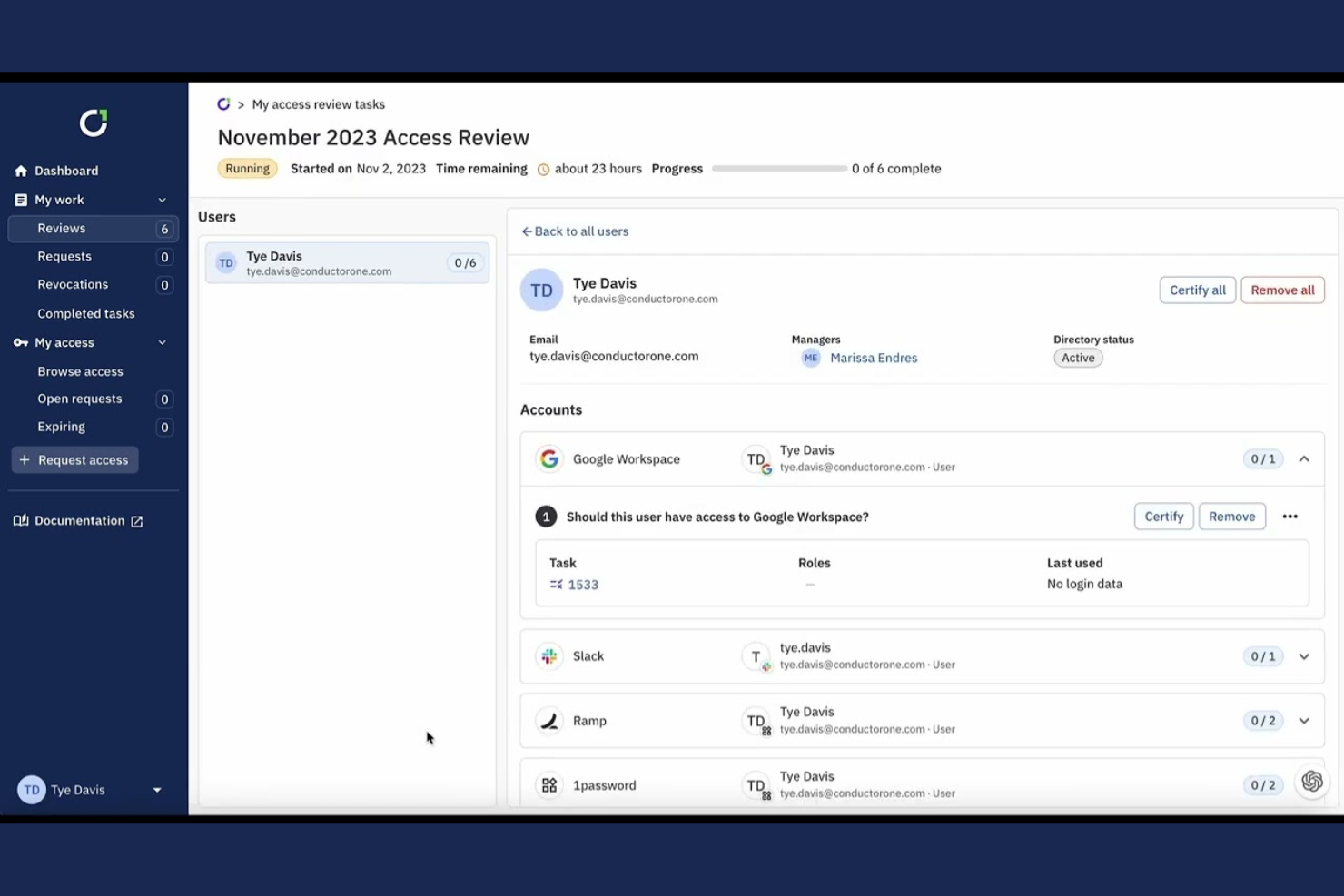

ConductorOne est un outil de gestion des identités et des accès axé sur l'automatisation des revues d'accès et de la conformité. Il est conçu pour les entreprises qui ont besoin de gérer efficacement les autorisations des utilisateurs et de garantir le respect des réglementations.

Pourquoi j'ai choisi ConductorOne : ConductorOne se spécialise dans les revues d'accès automatisées, aidant votre équipe à simplifier les processus de conformité. Il propose des flux de travail automatisés qui réduisent l'intervention manuelle dans la gestion des accès. La fonctionnalité de piste d'audit offre un registre clair des modifications d'accès et des revues, facilitant les audits de conformité. Grâce à son interface intuitive, vous pouvez gérer facilement les autorisations et garantir que les accès correspondent aux politiques de votre organisation.

Fonctionnalités et intégrations remarquables :

Fonctionnalités : des flux de travail automatisés qui simplifient la gestion des accès utilisateurs. La piste d'audit fournit des relevés détaillés des changements d'accès, lesquels sont essentiels pour les audits de conformité. Les rapports personnalisables vous permettent de générer des analyses adaptées aux besoins de votre organisation.

Intégrations : Oracle, AWS, ServiceNow, Salesforce, GitHub, et bien d'autres.

Pros and Cons

Pros:

- Des flux de travail automatisés efficaces font gagner du temps

- Pistes d'audit détaillées

- Interface intuitive et conviviale

Cons:

- Fonctionnalités avancées limitées

- Plateforme relativement récente

Autres outils IAM

Voici d’autres options d’outils IAM qui n’ont pas figuré dans ma sélection principale mais qui méritent quand même le détour :

- Oracle IAM

Idéal pour l'évolutivité en entreprise

- AWS IAM

Idéal pour l'accès au cloud

- Google Cloud IAM

Idéal pour un contrôle d'accès ciblé

- IBM Verify

Idéal pour le contrôle d'accès adaptatif

- Duo

Idéal pour la sécurité Zero Trust

Critères de sélection des outils IAM

En sélectionnant les meilleurs outils IAM à inclure dans cette liste, j’ai pris en compte les besoins et points de douleur fréquents des acheteurs, comme la sécurisation des données et la gestion efficace des accès utilisateurs. J’ai aussi utilisé cette grille d’évaluation structurée et équitable :

Fonctionnalité principale (25% de la note globale)

Pour être inclus dans cette liste, chaque solution devait répondre à ces cas d’usage courants :

- Gérer les identités des utilisateurs

- Contrôler les accès

- Permettre l’authentification unique

- Prendre en charge l’authentification multifacteur

- Fournir des pistes d’audit

Fonctionnalités distinctives supplémentaires (25% de la note globale)

Pour affiner la sélection, j’ai aussi recherché des fonctionnalités uniques, telles que :

- Méthodes d’authentification adaptatives

- Rapports automatisés de conformité

- Intégration avec les plateformes cloud

- Contrôles d’accès basés sur les rôles

- Tableaux de bord utilisateurs personnalisables

Facilité d’utilisation (10% de la note globale)

Pour évaluer l’ergonomie de chaque système, j’ai pris en considération :

- Conception d’interface intuitive

- Facilité de navigation

- Courbe d’apprentissage minimale

- Options de personnalisation

- Réactivité du système

Onboarding (10% de la note globale)

Pour évaluer l’expérience d’intégration sur chaque plateforme, j’ai pris en compte les points suivants :

- Disponibilité de vidéos de formation

- Visites interactives du produit

- Accès à des modèles et des guides

- Webinaires et démonstrations en direct

- Assistance via chatbots

Support client (10 % du score total)

Pour évaluer les services de support client de chaque fournisseur de logiciel, j’ai pris en compte les éléments suivants :

- Disponibilité 24/7

- Multiples canaux de support

- Délai de réponse aux demandes

- Disponibilité d’une base de connaissances

- Services d’assistance personnalisés

Rapport qualité-prix (10 % du score total)

Pour évaluer le rapport qualité-prix de chaque plateforme, j’ai pris en compte les éléments suivants :

- Tarification compétitive

- Fonctionnalités incluses dans les formules de base

- Évolutivité des formules tarifaires

- Souplesse dans les options de paiement

- Réductions pour les contrats longue durée

Avis des clients (10 % du score total)

Pour avoir une idée de la satisfaction générale des clients, j’ai pris en compte les points suivants lors de la lecture des avis :

- Notes de satisfaction globale

- Avantages et inconvénients fréquemment cités

- Retours sur le service client

- Rapports sur la fiabilité du système

- Recommandations et témoignages d’utilisateurs

Comment choisir des outils IAM

Il est facile de se perdre dans des listes de fonctionnalités interminables et des structures de tarification complexes. Pour vous aider à rester concentré lors de votre processus de sélection logiciel, voici une liste de points à garder en tête :

| Facteur | À prendre en compte |

|---|---|

| Scalabilité | L’outil va-t-il évoluer avec votre entreprise ? Considérez les limites d’utilisateurs et la façon dont le système gère l’augmentation des données. Privilégiez les solutions qui n’exigeront pas de remplacement fréquent au fur et à mesure que votre organisation grandit. |

| Intégrations | L’outil fonctionne-t-il avec vos logiciels actuels ? Vérifiez s’il prend en charge des systèmes clés comme le SIRH, la GRC ou les services cloud. Vérifiez la facilité de connexion de ces intégrations. |

| Personnalisation | Pouvez-vous adapter l’outil à votre manière de travailler ? Privilégiez la flexibilité dans la gestion des rôles, des tableaux de bord et des rapports. Évitez les outils rigides qui ne s’adapteraient pas à vos processus. |

| Facilité d’utilisation | L’outil est-il intuitif pour votre équipe ? Testez l’interface et la navigation. Une configuration initiale complexe peut entraîner une faible adoption et de la frustration. |

| Mise en œuvre et intégration | Combien de temps l’installation prendra-t-elle ? Évaluez les ressources nécessaires au déploiement et à la formation. Privilégiez les fournisseurs qui proposent un accompagnement d’onboarding complet afin de minimiser l’impact sur vos opérations. |

| Coût | Quel est le coût total de possession ? Ne prenez pas seulement en compte le prix, mais aussi les éventuels frais cachés. Comparez les modèles de tarification, comme le prix par utilisateur ou par niveau, afin de trouver la meilleure solution selon votre budget. |

| Garantie de sécurité | L’outil propose-t-il des mesures de sécurité solides ? Vérifiez la présence de fonctionnalités telles que le chiffrement, l’authentification multifactorielle, et les mises à jour régulières. Assurez-vous qu’il respecte les politiques de sécurité de votre organisation. |

| Conformité réglementaire | L’outil répond-il aux exigences de votre secteur ? Vérifiez sa compatibilité avec des standards tels que le RGPD, l’HIPAA, ou d’autres normes applicables dans votre secteur. Le non-respect peut conduire à des problèmes juridiques ou des amendes. |

Qu’est-ce qu’un outil IAM ?

Les outils IAM sont des solutions logicielles de niveau entreprise, conçues pour gérer les identités des utilisateurs et les droits d’accès aux ressources au sein d’une organisation. Les professionnels informatiques, équipes de sécurité et responsables de conformité utilisent généralement ces outils afin de garantir la sécurité des accès et la protection des données sensibles. Des fonctionnalités comme l’authentification des utilisateurs, le contrôle d’accès et la tenue des journaux d’audit sont essentielles pour gérer les identités et assurer la sécurité. Globalement, ces outils offrent un moyen sécurisé et efficace de gérer qui a accès à quoi dans l’entreprise.

Fonctionnalités

Lors du choix d’un outil IAM, soyez attentif aux fonctionnalités clés suivantes :

- Authentification des utilisateurs : Vérifie l'identité des utilisateurs afin de garantir que seules les personnes autorisées peuvent accéder au système, renforçant ainsi la sécurité des identités.

- Contrôle d'accès : Gère les droits des utilisateurs, déterminant qui peut accéder à quelles ressources ou effectuer certaines actions dans le système.

- Journalisation des audits : Suit et enregistre les activités des utilisateurs, fournissant une trace pour les audits de conformité et les revues de sécurité.

- Authentification multi-facteurs : Ajoute une couche de sécurité supplémentaire en exigeant des méthodes de vérification additionnelles en plus du mot de passe.

- Authentification unique : Permet aux utilisateurs d'accéder à plusieurs applications avec un seul ensemble d'identifiants, simplifiant ainsi le processus de connexion et réduisant la fatigue liée aux mots de passe.

- Contrôle d'accès basé sur les rôles : Attribue des droits en fonction des rôles des utilisateurs, s'assurant que chacun n'accède qu'aux ressources nécessaires à l'exercice de ses fonctions.

- Fédération d'identité : Permet le partage sécurisé des identités d'utilisateurs entre différents systèmes ou organisations, facilitant la collaboration.

- Rapports de conformité : Génère des rapports pour démontrer le respect des réglementations sectorielles, aidant les organisations à satisfaire aux exigences légales.

- Provisionnement automatisé : Simplifie le processus d'ajout ou de suppression des comptes utilisateurs, réduisant la charge de travail manuelle pour les équipes informatiques.

- Authentification basée sur le risque : Ajuste les mesures de sécurité en fonction du niveau de risque évalué lors de la tentative de connexion d'un utilisateur, offrant une protection adaptative.

Avantages

La mise en place d’outils IAM offre de nombreux bénéfices pour votre équipe et votre entreprise. Voici quelques avantages auxquels vous pouvez vous attendre :

- Sécurité renforcée : En gérant les accès utilisateurs et en utilisant l’AMF, les outils IAM contribuent à la protection des données sensibles contre les utilisateurs non autorisés.

- Meilleure conformité : Grâce à la journalisation des audits et aux rapports de conformité, les outils IAM facilitent le respect des règles sectorielles et la préparation aux audits.

- Efficacité accrue : Le provisionnement automatisé et l’authentification unique réduisent la charge de travail manuelle des équipes informatiques et simplifient la gestion des droits d’accès pour les utilisateurs.

- Confort utilisateur : L’authentification unique permet aux utilisateurs d’accéder à de multiples applications avec une seule connexion, limitant la contrainte de mémoriser plusieurs mots de passe.

- Gestion d’accès optimisée : Le contrôle d’accès basé sur les rôles permet de s’assurer que les utilisateurs disposent des autorisations appropriées, réduisant ainsi le risque de fuite de données.

- Réduction des risques : L’authentification basée sur le risque adapte les mesures de sécurité au comportement de l’utilisateur, procurant une protection personnalisée contre les menaces potentielles.

- Soutien à la collaboration : La fédération d’identités permet le partage sécurisé d’identités utilisateur entre systèmes, facilitant la collaboration entre équipes et organisations.

Coûts et tarification

Le choix d’un outil IAM nécessite de comprendre les différents modèles tarifaires et formules proposés. Les coûts varient selon les fonctionnalités, la taille de l’équipe, les options supplémentaires, etc. Le tableau ci-dessous récapitule les offres courantes, leurs prix moyens et les fonctionnalités généralement incluses dans les solutions IAM :

Tableau comparatif des offres d’outils IAM

| Type d’offre | Prix moyen | Fonctionnalités courantes |

|---|---|---|

| Offre gratuite | $0 | Contrôle d’accès de base, authentification unique et gestion limitée des utilisateurs. |

| Offre personnelle | $5-$10/utilisateur/mois | Authentification des utilisateurs, authentification multi-facteurs et rapports basiques. |

| Offre entreprise | $20-$50/utilisateur/mois | Contrôle d’accès avancé, accès basé sur les rôles et journalisation des audits. |

| Offre grand compte | $50-$100/utilisateur/mois | Workflows personnalisables, rapports de conformité et authentification basée sur le risque. |

FAQ sur les outils IAM

Voici des réponses à des questions courantes sur les outils IAM :

Quelle est la différence entre les outils IAM et les gestionnaires de mots de passe ?

Les outils IAM gèrent les identités des utilisateurs et contrôlent l’accès aux ressources, tandis que les gestionnaires de mots de passe stockent et remplissent automatiquement les mots de passe pour les utilisateurs. Les systèmes IAM aident votre équipe à gérer les autorisations et à assurer la sécurité sur l’ensemble des applications, alors que les gestionnaires de mots de passe visent à simplifier la gestion des mots de passe pour les individus. Si votre organisation doit contrôler les droits d’accès et maintenir des standards de sécurité à grande échelle, les outils IAM sont la meilleure option. Les gestionnaires de mots de passe conviennent davantage à un usage personnel ou à de petites équipes souhaitant gérer efficacement leurs mots de passe.

Comment les outils IAM améliorent-ils la gestion des utilisateurs pour mon équipe produit ?

Les outils IAM vous permettent d’automatiser l’intégration et la suppression des utilisateurs. Au lieu de traiter les demandes manuellement, vous pouvez mettre en place un accès basé sur les rôles, ce qui réduit le temps d’administration et les erreurs. Cela aide votre équipe à intégrer de nouveaux utilisateurs, gérer les autorisations et sécuriser les points d’accès.

Les outils IAM peuvent-ils s'intégrer avec des logiciels existants ?

Oui, les outils IAM peuvent s’intégrer avec divers logiciels existants, y compris les systèmes RH, CRM, solutions sur site et services cloud. Vous devez vérifier les connecteurs spécifiques pris en charge par chaque outil IAM afin d’assurer la compatibilité avec vos systèmes actuels. L’intégration facilite les processus et permet de maintenir une gestion unifiée des utilisateurs. De nombreux outils IAM proposent des API, SAML, SCIM et d’autres options pour faciliter ces connexions, ce qui simplifie la mise en œuvre et la gestion des intégrations, même sans expertise technique avancée.

Quelle est la meilleure façon de mettre en place un contrôle d'accès basé sur les rôles avec un outil IAM ?

Commencez par cartographier les rôles des utilisateurs et les permissions minimales nécessaires pour chacun. Utilisez l’outil IAM pour attribuer ces rôles, en veillant à ce que les utilisateurs n’obtiennent l’accès qu’aux tâches qui leur sont attribuées. Passez régulièrement en revue et mettez à jour les rôles à mesure que les responsabilités évoluent.

Comment les outils IAM soutiennent-ils la conformité ?

Les outils IAM soutiennent la conformité en fournissant des journaux d’audit, des rapports et des contrôles d’accès conformes aux réglementations sectorielles. Ils permettent à votre organisation de suivre l’activité des utilisateurs, de générer des rapports de conformité et de faire respecter les politiques de sécurité. Si vous êtes dans un secteur réglementé, ces fonctionnalités sont essentielles pour respecter les normes telles que le RGPD ou la HIPAA. Mettre en œuvre des outils IAM peut simplifier la conformité, réduire les risques d’infraction et offrir une tranquillité d’esprit lors des audits.

Les outils IAM conviennent-ils aux petites entreprises ?

Oui, les outils IAM peuvent convenir aux petites entreprises, mais cela dépend de vos besoins spécifiques et de votre budget. De nombreux fournisseurs IAM proposent des forfaits adaptés ou une tarification flexible pour les petites équipes. Ces outils aident les petites entreprises à gérer l’accès des utilisateurs et à protéger les données sensibles, ce qui reste essentiel même à petite échelle. Si vous envisagez une solution IAM, recherchez des offres qui combinent fonctionnalités essentielles, simplicité et coût réduit, afin de trouver la meilleure option pour votre structure.

Et ensuite :

Si vous êtes en train de comparer des outils IAM, contactez gratuitement un conseiller SoftwareSelect pour obtenir des recommandations personnalisées.

Vous remplissez un formulaire et discutez brièvement afin qu'ils comprennent précisément vos besoins. Ensuite, vous recevrez une liste restreinte de logiciels à évaluer. Ils vous accompagneront même tout au long du processus d’achat, y compris lors des négociations de prix.