Liste des meilleurs outils de cybersécurité gratuits

Dans le paysage numérique actuel, la cybersécurité est essentielle, mais il peut être difficile de trouver des solutions abordables. Vous souhaitez protéger vos données sans trop dépenser. C'est là que les outils de cybersécurité gratuits sont utiles.

Après des années passées à évaluer des outils SaaS, je sais à quel point il est important que votre équipe ait accès à des solutions de sécurité fiables et économiques. Vous ne devriez pas avoir à faire de compromis sur la sécurité à cause de contraintes budgétaires.

Dans cet article, je partage mes meilleurs choix d'outils de cybersécurité gratuits, en mettant l'accent sur ceux qui apportent une véritable valeur ajoutée sans frais cachés. Vous y trouverez des informations sur les fonctionnalités, la facilité d’utilisation et ce qui distingue chaque outil. Découvrons les options adaptées à vos besoins pour sécuriser vos données.

Table of Contents

- Sélection des Meilleurs Logiciels

- Pourquoi Nous Faire Confiance

- Comparer les Spécifications

- Avis

- Autres Outils de Cybersécurité

- Autres Avis

- Critères de Sélection

- Comment Choisir un Outil de Cybersécurité Gratuit

- Qu'est-ce qu'un Outil de Cybersécurité Gratuit ?

- Fonctionnalités

- Avantages

- Tarifs & Prix

- FAQ

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Résumé des meilleurs outils de cybersécurité gratuits

Bien que tous les outils de cybersécurité de ma liste disposent d’une offre gratuite, ils proposent également des forfaits payants si vous souhaitez passer à la version supérieure. Voici les coûts de base pour chacun des outils qui ont intégré ma sélection :

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Idéal pour les tests de pénétration | Démo gratuite disponible | Gratuit à utiliser | Website | |

| 2 | Idéal pour l'analyse de vulnérabilités web | Offre une formule gratuite | À partir de $475/utilisateur/an | Website | |

| 3 | Idéal pour la surveillance réseau | Not available | Gratuit à utiliser | Website | |

| 4 | Idéal pour les tests de sécurité d'applications web | Not available | Gratuit à utiliser | Website | |

| 5 | Idéal pour l'évaluation des vulnérabilités | Not available | Gratuit à utiliser | Website | |

| 6 | Idéal pour la détection d'intrusions basée sur l’hôte | Not available | Gratuit à utiliser | Website | |

| 7 | Idéal pour l'analyse des serveurs web | Not available | Gratuit à utiliser | Website | |

| 8 | Idéal pour la gestion des mots de passe | Not available | Gratuit à utiliser | Website | |

| 9 | Idéal pour la sécurité des petites entreprises | Offre gratuite disponible | À partir de $150/utilisateur/mois | Website | |

| 10 | Idéal pour la simulation de hameçonnage | Not available | Offre gratuite à vie | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis sur les meilleurs outils de cybersécurité gratuits

Vous trouverez ci-dessous mes résumés détaillés des meilleurs outils de cybersécurité gratuits de ma sélection. Mes avis vous offrent une vue détaillée des principales fonctionnalités, avantages et inconvénients, intégrations et cas d’usage idéaux de chaque outil afin de vous aider à trouver celui qui vous convient le mieux. Alors que certains de ces outils proposent une version totalement gratuite, d’autres offrent une période d’essai gratuite. J’ai ajouté une note sur ce qui est gratuit dans chacun de mes avis.

Kali Linux est un système d'exploitation open source conçu pour les professionnels de la cybersécurité et les hackers éthiques. Il propose une suite complète d’outils pour les tests d'intrusion, la recherche en sécurité et l'analyse des réseaux.

Pourquoi j'ai choisi Kali Linux : Il offre une version gratuite à vie avec un large éventail d’outils pour le pentest. La plateforme comprend des fonctionnalités comme l’analyse des vulnérabilités et le scan réseau, essentielles pour les professionnels de la sécurité. L’accent mis sur les tests de pénétration fait de Kali Linux un choix idéal pour ceux qui souhaitent réaliser des évaluations de sécurité approfondies. Son vaste ensemble d’outils permet d’identifier et de corriger les vulnérabilités de sécurité.

Fonctionnalités et intégrations remarquables :

Fonctionnalités incluent une bibliothèque complète d’outils de sécurité préinstallés, vous permettant d’effectuer diverses tâches en cybersécurité. Son interface personnalisable permet d’adapter l’environnement à vos besoins. La plateforme prend en charge plusieurs langues, la rendant accessible à une audience mondiale.

Intégrations incluent Metasploit, Nmap, Wireshark, Aircrack-ng, Hydra, John the Ripper, Burp Suite, OWASP ZAP, Maltego et Armitage.

Qu’est-ce qui est gratuit ? Kali Linux propose une version gratuite à vie sans aucune restriction d’utilisateur ni de fonctionnalités, offrant un accès à l’ensemble de ses outils.

Pros and Cons

Pros:

- Large bibliothèque d’outils

- Environnement hautement personnalisable

- Prend en charge plusieurs langues

Cons:

- Courbe d'apprentissage légère

- Nécessite une expertise technique

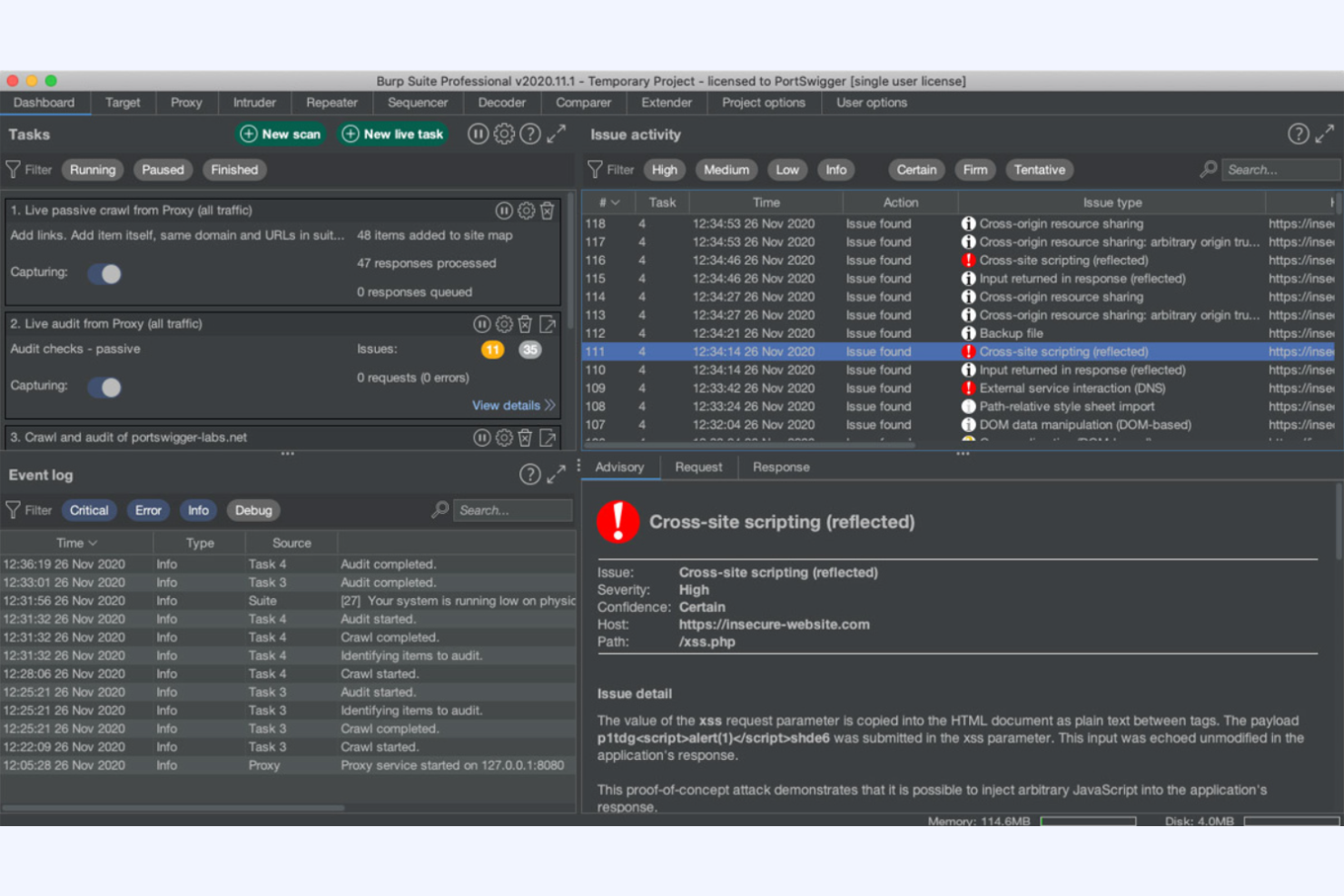

Burp Suite est un outil de sécurité des applications web utilisé principalement par les professionnels de la sécurité et les développeurs. Il aide à identifier les vulnérabilités et à sécuriser les applications web grâce à des tests manuels et automatisés.

Pourquoi j'ai choisi Burp Suite : L'édition Community de Burp Suite fournit gratuitement les outils manuels essentiels pour les tests de sécurité web. Elle permet à votre équipe de réaliser des évaluations de vulnérabilité de base sans abonnement. L’accent mis sur l’analyse de vulnérabilité web dans la version gratuite en fait un outil précieux pour ceux qui souhaitent sécuriser leurs applications web. Vous pouvez compter sur ses fonctionnalités pour identifier et combler les éventuelles failles de sécurité.

Principales fonctionnalités & intégrations :

Fonctionnalités incluent des outils pour intercepter les requêtes, vous permettant d’examiner et de modifier le trafic web. Vous pouvez utiliser sa fonction d’exploration pour cartographier les applications web. La fonctionnalité de scanner aide à identifier les vulnérabilités courantes.

Intégrations incluent Jenkins, Jira, GitHub, GitLab, Bamboo, Azure DevOps, TeamCity, TFS, et Bitbucket.

Qu’est-ce qui est gratuit ? Burp Suite propose une édition Community gratuite à vie avec des outils manuels de base pour les tests de sécurité web.

Pros and Cons

Pros:

- Soutien actif de la communauté

- Documentation détaillée disponible

- Documentation détaillée disponible

Cons:

- Automatisation limitée dans la version gratuite

- Nécessite des connaissances techniques

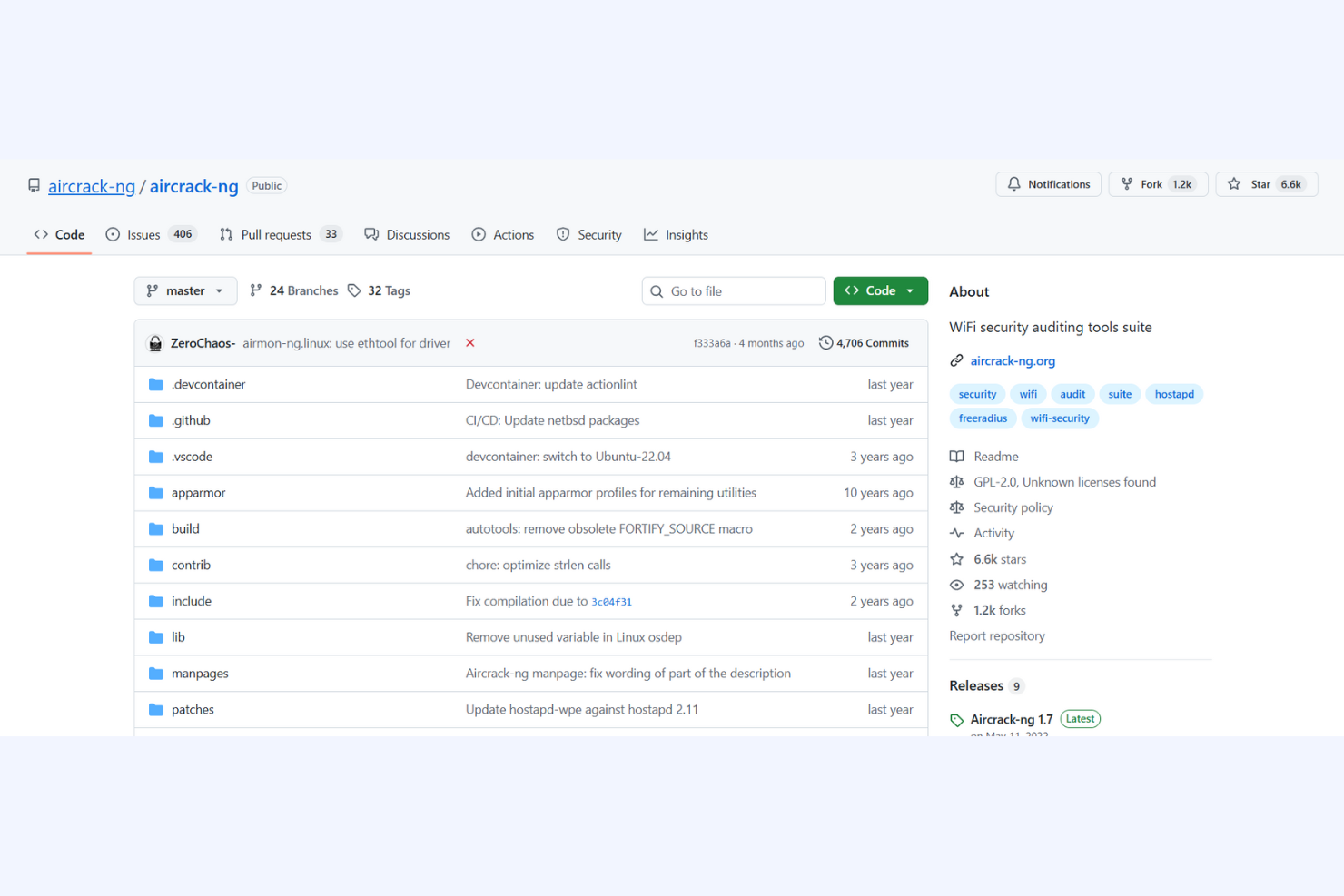

Aircrack-ng est une suite d'outils conçue pour la surveillance et les tests de réseaux. Elle est principalement utilisée par les administrateurs réseau et les professionnels de la sécurité pour évaluer la sécurité Wi-Fi et résoudre les problèmes de réseau.

Pourquoi j'ai choisi Aircrack-ng : L'offre gratuite vous permet de surveiller et de tester la sécurité de votre réseau sans aucun coût. Sa capacité à capturer et analyser les paquets en fait un outil idéal pour la surveillance réseau. La suite comprend des outils pour la capture, le déchiffrement et l'analyse de paquets, ce qui est essentiel pour identifier les vulnérabilités. Vous pouvez réaliser des évaluations réseau approfondies grâce à ses fonctionnalités gratuites, en adéquation avec son objectif de surveillance réseau.

Fonctionnalités et intégrations remarquables :

Les fonctionnalités incluent le reniflage de paquets, permettant la capture de données sur votre réseau. Vous pouvez également déchiffrer les clés WEP et WPA afin d'évaluer la sécurité du réseau. La capacité de la suite à rejouer des attaques offre une vision sur les vulnérabilités potentielles.

Les intégrations comprennent Wireshark, tcpdump, airodump-ng, aireplay-ng, airdecap-ng et airbase-ng.

Qu'est-ce qui est gratuit ? Aircrack-ng propose une offre gratuite permanente sans restrictions d'utilisateurs, ce qui la rend accessible pour une utilisation illimitée.

Pros and Cons

Pros:

- Forte communauté d'utilisateurs

- Documentation détaillée disponible

- Mises à jour régulières fournies

Cons:

- Nécessite des connaissances en ligne de commande

- Pas adapté aux débutants

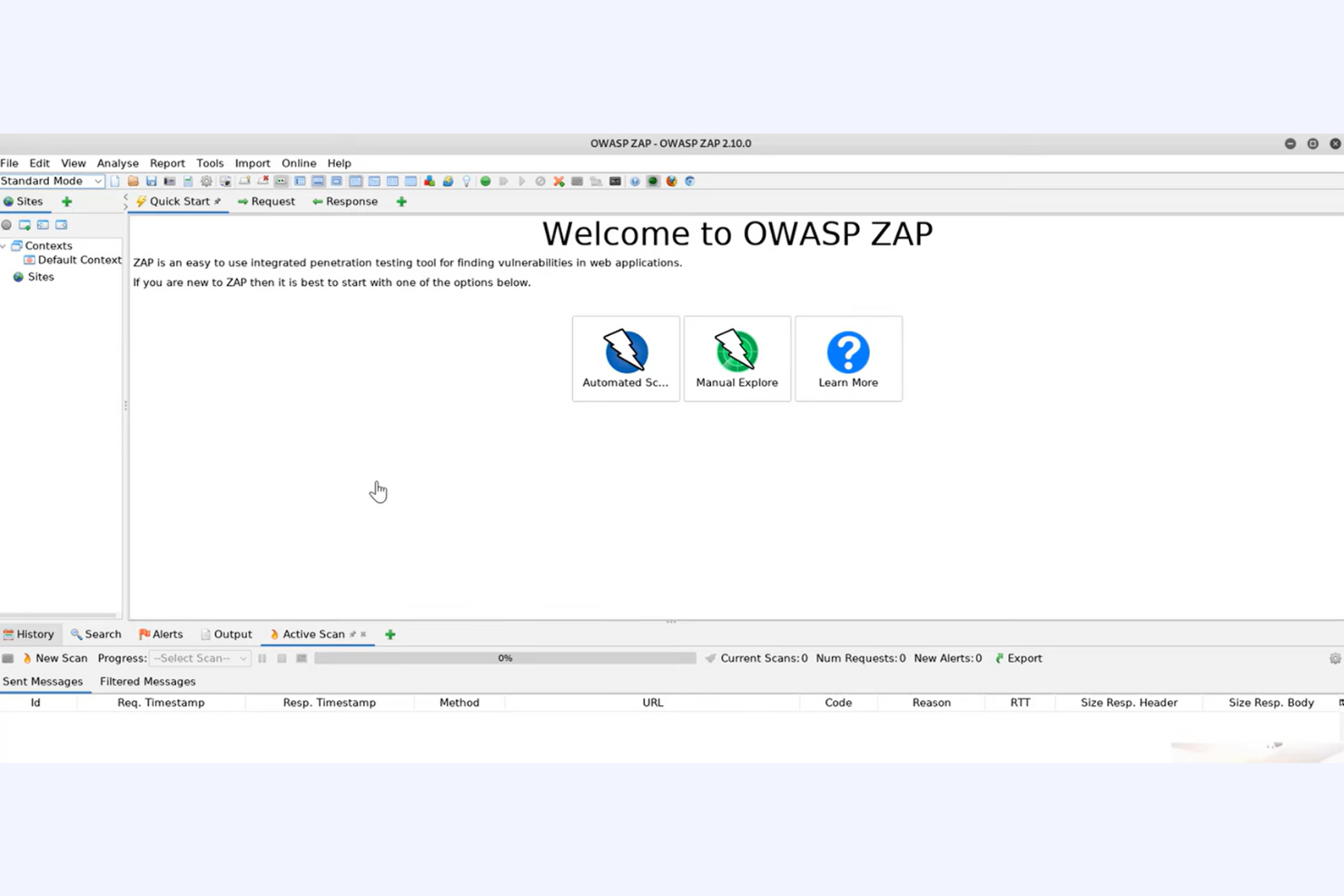

ZAP, ou Zed Attack Proxy, est un scanner de sécurité d'applications web open-source utilisé par les développeurs et les professionnels de la sécurité. Il aide à identifier les vulnérabilités dans les applications web, offrant un environnement de test complet pour renforcer la sécurité.

Pourquoi j'ai choisi ZAP : L'outil propose une version gratuite à vie avec des fonctionnalités essentielles pour les tests de sécurité des applications web. Il comprend des scanners automatisés et un ensemble d'outils permettant de détecter les vulnérabilités de sécurité. L'accent mis par ZAP sur les tests de sécurité des applications web en fait une ressource précieuse pour les développeurs et les équipes de sécurité. Vous pouvez utiliser son interface intuitive pour réaliser des évaluations de sécurité approfondies sans abonnement.

Fonctionnalités et intégrations remarquables :

Fonctionnalités incluent un scanner automatisé qui vous permet d'identifier rapidement les vulnérabilités dans vos applications web. Vous pouvez utiliser son outil de crawl pour cartographier et analyser la structure de votre application web. L'outil propose également un scanner passif qui surveille le trafic web afin de détecter d'éventuels problèmes de sécurité.

Intégrations incluent Jenkins, GitHub, GitLab, JIRA, Slack, Docker, Selenium, Azure DevOps, AWS et SonarQube.

Qu'est-ce qui est gratuit ? ZAP propose un plan gratuit à vie sans aucune restriction d'utilisateur, permettant l'accès complet à ses fonctionnalités de test de sécurité.

Pros and Cons

Pros:

- Environnement de test personnalisable

- Fonctionnalités de reporting détaillées

- Convient aussi bien aux développeurs qu'aux testeurs

Cons:

- L'interface utilisateur peut nécessiter un temps d'apprentissage pour les débutants

- Les faux positifs occasionnels peuvent nécessiter une vérification manuelle

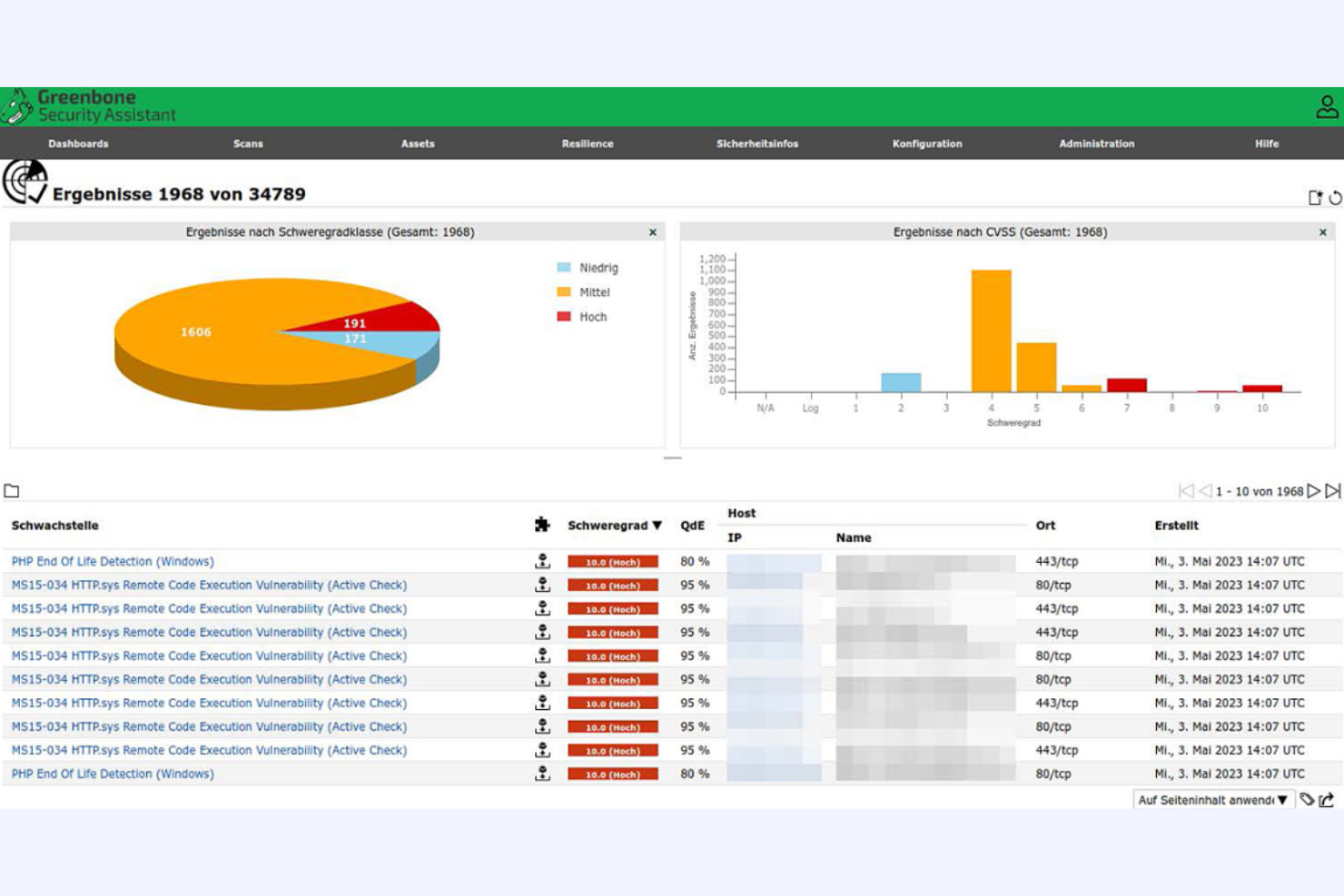

OpenVAS, qui signifie Open Vulnerability Assessment System, est un scanner de vulnérabilités open source utilisé par les équipes informatiques et de sécurité pour évaluer les vulnérabilités réseau. Il propose une suite variée d'outils permettant de détecter les problèmes de sécurité et d'aider les organisations à renforcer leurs défenses.

Pourquoi j'ai choisi OpenVAS : Cet outil propose une version gratuite et permanente avec de puissantes capacités d'analyse pour évaluer les vulnérabilités. Vous pouvez effectuer des analyses détaillées du réseau et générer des rapports sur les menaces potentielles. L'accent mis par OpenVAS sur l'évaluation des vulnérabilités en fait un outil incontournable pour garantir la sécurité des réseaux. Il est également possible de personnaliser les configurations d'analyse pour adapter les évaluations à vos besoins spécifiques.

Fonctionnalités remarquables & intégrations :

Les fonctionnalités comprennent une interface web intuitive qui permet de gérer facilement les analyses et de visualiser les résultats. Vous pouvez utiliser la planification afin d'automatiser des analyses régulières de votre environnement réseau. L'outil fournit également des rapports détaillés, vous permettant d'analyser les vulnérabilités et de prioriser les efforts de correction.

Les intégrations comprennent Greenbone Security Manager, Nagios, Splunk, OTRS, OpenSCAP, Nessus, Qualys, AlienVault, Tenable.io et Kibana.

Qu'est-ce qui est gratuit ? OpenVAS se présente comme un logiciel libre et open source à télécharger, sans restriction d'utilisateur, donnant accès à toutes ses fonctionnalités d'analyse de vulnérabilités.

Pros and Cons

Pros:

- Capacités d'analyse étendues

- Configurations d'analyse personnalisables

- Mises à jour régulières des données de vulnérabilité

Cons:

- Les analyses peuvent être gourmandes en ressources

- Documentation officielle limitée

OSSEC est un système de détection d'intrusion basé sur l'hôte (HIDS) open source conçu pour surveiller et analyser l'activité des serveurs. Il est principalement utilisé par les équipes informatiques et de sécurité afin de détecter les accès non autorisés et les modifications des fichiers système.

Pourquoi j'ai choisi OSSEC : Cet outil propose une formule gratuite à vie avec des capacités complètes de détection d'intrusion. Vous pouvez surveiller l'intégrité des fichiers, effectuer une analyse des journaux et recevoir des alertes en temps réel concernant des activités suspectes. L'accent mis par OSSEC sur la détection d'intrusions au niveau de l’hôte en fait un outil essentiel pour assurer la sécurité des serveurs. Vous pouvez personnaliser ses règles et configurations en fonction de vos besoins spécifiques en matière de sécurité.

Fonctionnalités et intégrations remarquables :

Fonctionnalités : alertes en temps réel, qui vous informent de toute activité suspecte sur votre système. Vous pouvez utiliser sa fonction de détection de rootkit pour identifier les menaces cachées. L'outil propose également une gestion centralisée, ce qui vous permet de surveiller plusieurs systèmes depuis une seule interface.

Intégrations : AlienVault, Splunk, Nagios, Graylog, ELK Stack, Kibana, Logstash, Grafana, PagerDuty et AWS CloudWatch.

Qu'est-ce qui est gratuit ? OSSEC propose une offre gratuite à vie sans aucune limitation d'utilisateurs ou de fonctionnalités, donnant accès à toutes ses capacités de détection d’intrusion.

Pros and Cons

Pros:

- Règles et configurations personnalisables

- Système d’alerte en temps réel

- Compatible avec plusieurs plateformes

Cons:

- L'absence de tableaux de bord rend souvent l’analyse des journaux chronophage

- Peut nécessiter une configuration manuelle pour l'intégration cloud

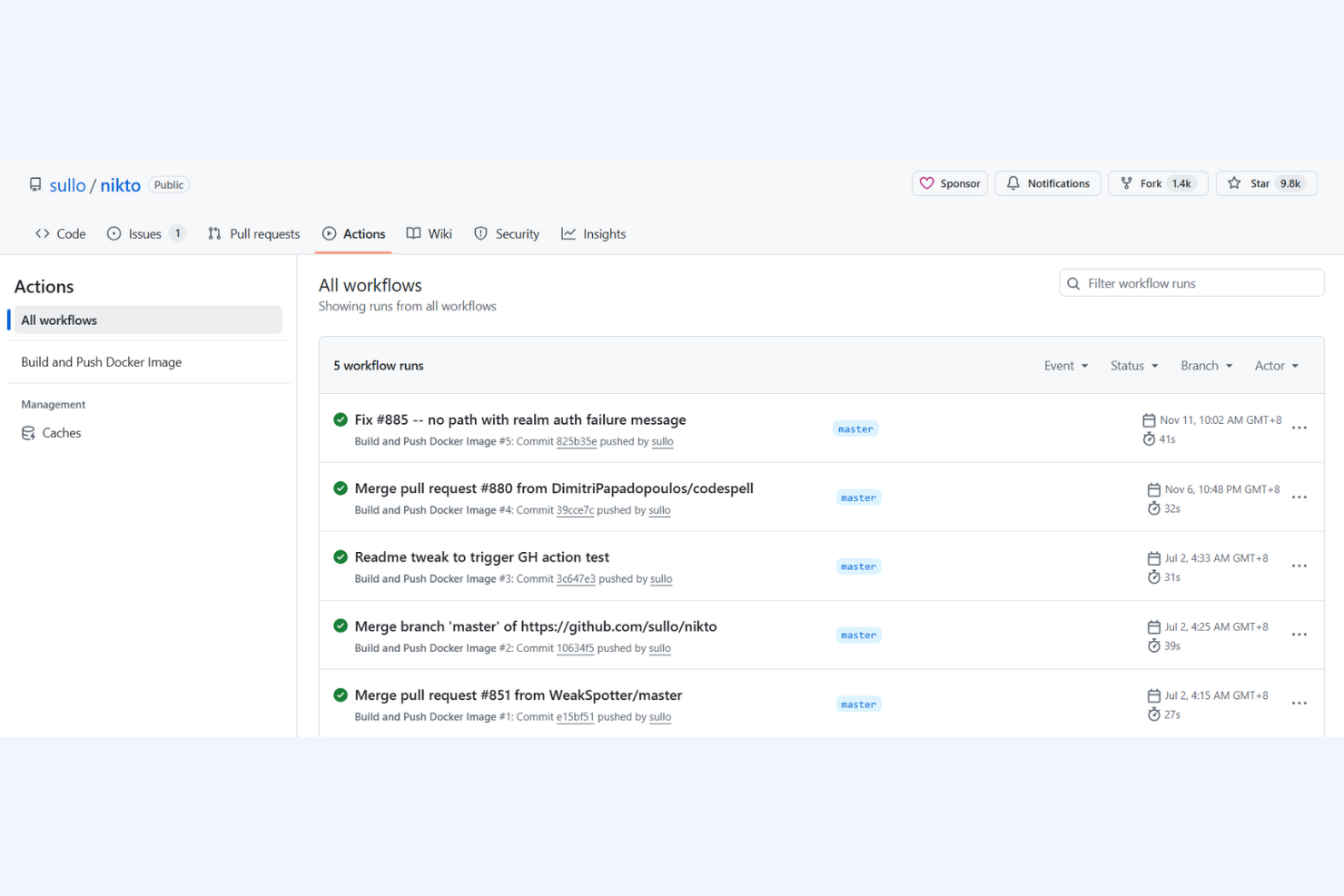

Nikto est un scanner de serveur web open-source utilisé par les professionnels de la sécurité informatique pour identifier les vulnérabilités et les problèmes de configuration. Il effectue des tests sur les serveurs web afin de détecter d'éventuelles menaces de sécurité.

Pourquoi j'ai choisi Nikto : L'outil propose une version gratuite à vie offrant des capacités d'analyse approfondie des serveurs web. Vous pouvez détecter les logiciels obsolètes et les fichiers non sécurisés, ce qui aide votre équipe à corriger les vulnérabilités. Le focus de Nikto sur l'analyse des serveurs web en fait un outil essentiel pour assurer la sécurité des serveurs. Vous pouvez compter sur ses mises à jour régulières pour rester protégé contre les menaces les plus récentes.

Fonctionnalités & intégrations remarquables :

Fonctionnalités : grande base de données des vulnérabilités permettant d'identifier rapidement les risques potentiels. Vous pouvez réaliser des vérifications SSL pour garantir des connexions sécurisées. L'outil prend également en charge des plugins personnalisés, ce qui permet d'étendre ses capacités selon vos besoins.

Intégrations : Metasploit, Nessus, Burp Suite, Nmap, Acunetix, Qualys, OpenVAS, ZAP, IBM AppScan et WebInspect.

Qu'est-ce qui est gratuit ? Nikto propose un forfait gratuit à vie sans limitations sur le nombre d'utilisateurs ou de fonctionnalités, offrant un accès complet à ses capacités d'analyse des serveurs web.

Pros and Cons

Pros:

- Mises à jour régulières de la base de données des vulnérabilités

- Prise en charge du développement de plugins personnalisés

- Capacités d'analyse rapides

Cons:

- Interface utilisateur limitée

- Pas de fonctionnalités de reporting intégrées

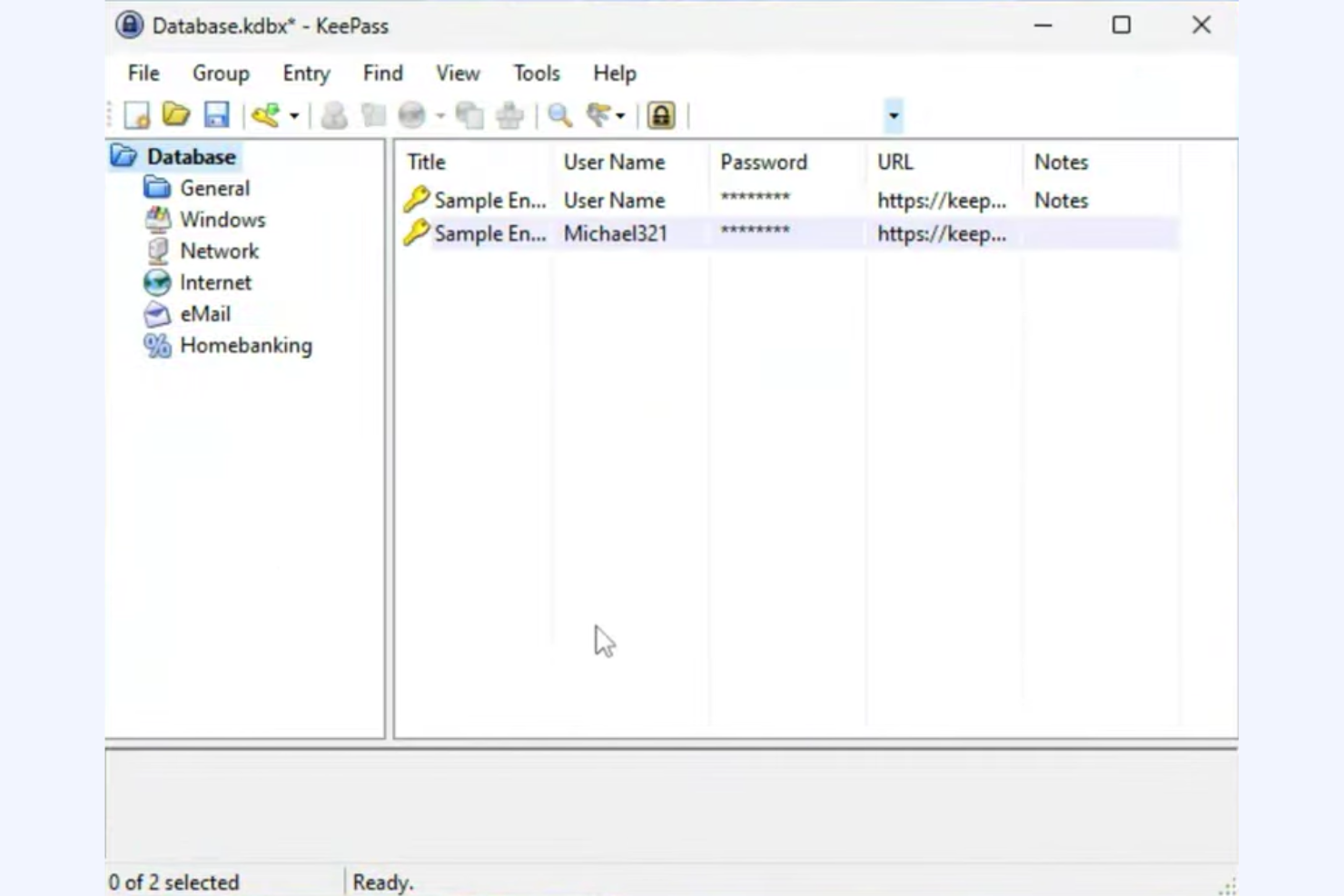

KeePass est un gestionnaire de mots de passe gratuit et open-source conçu pour les particuliers et les petites équipes. Il aide les utilisateurs à stocker et à gérer leurs mots de passe en toute sécurité, offrant une gamme d'options de chiffrement pour protéger les informations sensibles.

Pourquoi j'ai choisi KeePass : L'outil propose une formule gratuite à vie dotée de solides fonctionnalités de chiffrement pour garder vos mots de passe en sécurité. Vous pouvez enregistrer tous vos mots de passe dans une base de données unique, chiffrée avec les algorithmes AES ou Twofish. L'accent mis par KeePass sur la gestion des mots de passe en fait un choix fiable pour ceux qui cherchent à renforcer leurs pratiques de sécurité. Vous pouvez également générer des mots de passe robustes et aléatoires afin d'améliorer votre niveau de sécurité global.

Fonctionnalités et intégrations remarquables :

Fonctionnalités incluent une interface personnalisable qui vous permet d'organiser les mots de passe en groupes pour une meilleure gestion. Vous pouvez utiliser la fonction de saisie automatique pour renseigner automatiquement les mots de passe dans les applications. L'outil propose également un générateur de mots de passe intégré pour créer facilement des mots de passe complexes.

Intégrations incluent KeePassXC, KeePassHTTP, KeeAnywhere, KeePassSync, KeeWeb, KeePassX, KeeFox, KeePassDroid, MiniKeePass et MacPass.

Qu'est-ce qui est gratuit ? KeePass propose une formule gratuite à vie sans aucune restriction, donnant ainsi un accès complet à toutes ses fonctionnalités de gestion de mots de passe.

Pros and Cons

Pros:

- Options de chiffrement puissantes

- Open-source et porté par la communauté

- Mises à jour et améliorations fréquentes

Cons:

- Configuration manuelle requise

- Peu adapté aux débutants

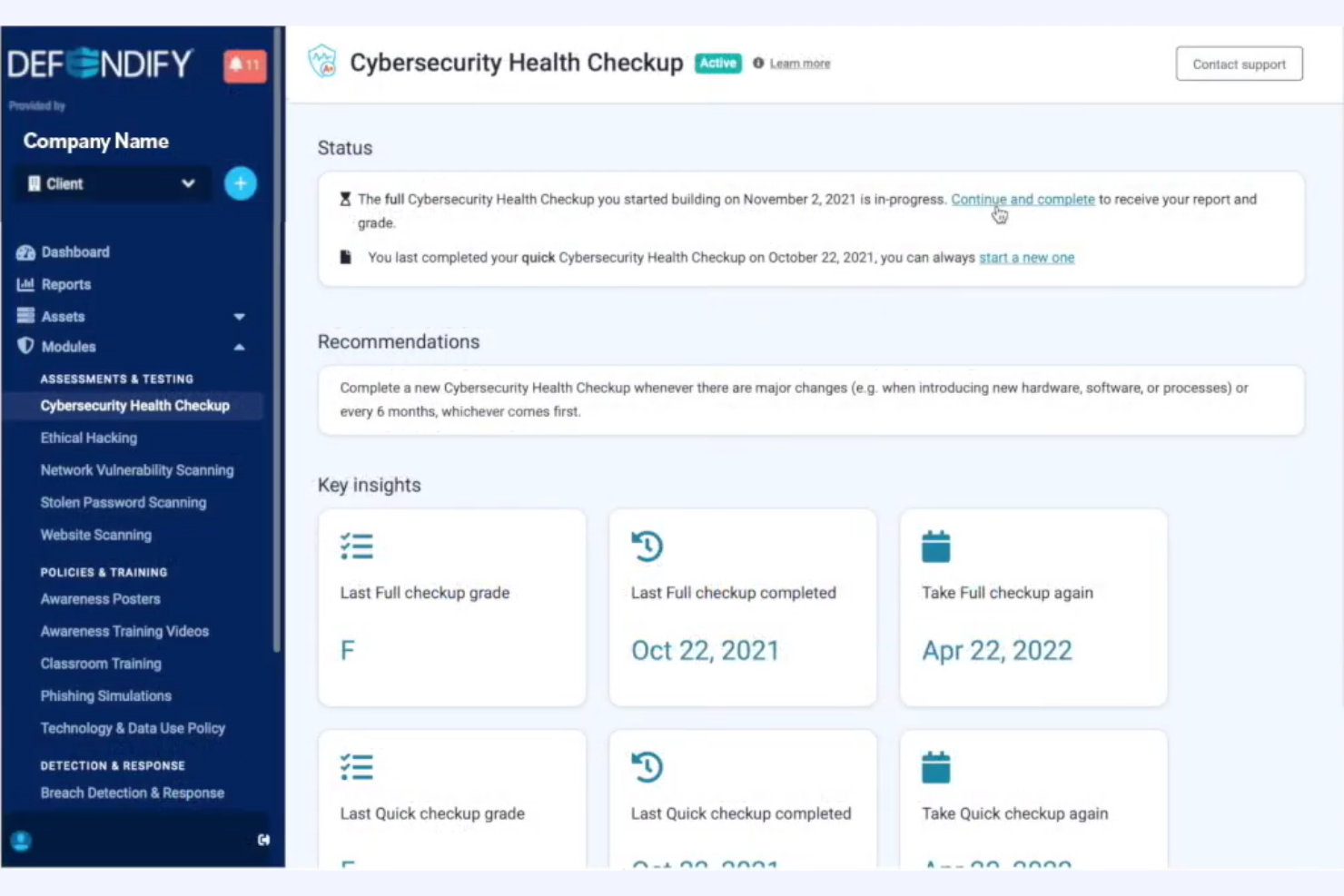

Defendify est une plateforme de cybersécurité tout-en-un conçue pour les équipes informatiques, offrant une protection multicouche et une gestion de la cybersécurité. Elle s'adresse à des secteurs tels que la fabrication, la santé et le commerce électronique, en répondant aux besoins de conformité et d'assurance cybernétique.

Pourquoi ai-je choisi Defendify : L'offre gratuite, leur pack Cybersecurity Essentials, comprend des outils essentiels pour les petites et moyennes entreprises. Ces fonctionnalités permettent à votre équipe d'évaluer et de corriger rapidement les vulnérabilités, sans aucun coût. L'orientation de Defendify vers la sécurité des petites entreprises le rend accessible à ceux disposant de ressources limitées. Vous bénéficiez d'une interface conviviale et d'une protection complète.

Fonctionnalités et intégrations marquantes :

Fonctionnalités incluent des simulations d'hameçonnage qui aident votre équipe à reconnaître les menaces. Vous pouvez utiliser des formations de sensibilisation et des outils comme l'analyse des mots de passe compromis et un bilan de santé cybersécurité pour améliorer les connaissances en cybersécurité au sein de votre organisation. La plateforme propose également des politiques technologiques acceptables pour une meilleure gestion de la conformité.

Intégrations incluent Microsoft 365, Google Workspace, Slack, Okta, Duo, AWS, Azure, Salesforce, Dropbox et Zoom.

Qu'est-ce qui est gratuit ? Defendify propose un forfait gratuit à vie avec des outils tels que les analyses de mots de passe compromis et les bilans de santé cybersécurité.

Pros and Cons

Pros:

- Outils essentiels gratuits inclus

- Adapté aux petites entreprises

- Propose des formations à la cybersécurité

Cons:

- Fonctionnalités avancées limitées

- Nécessite des mises à jour régulières

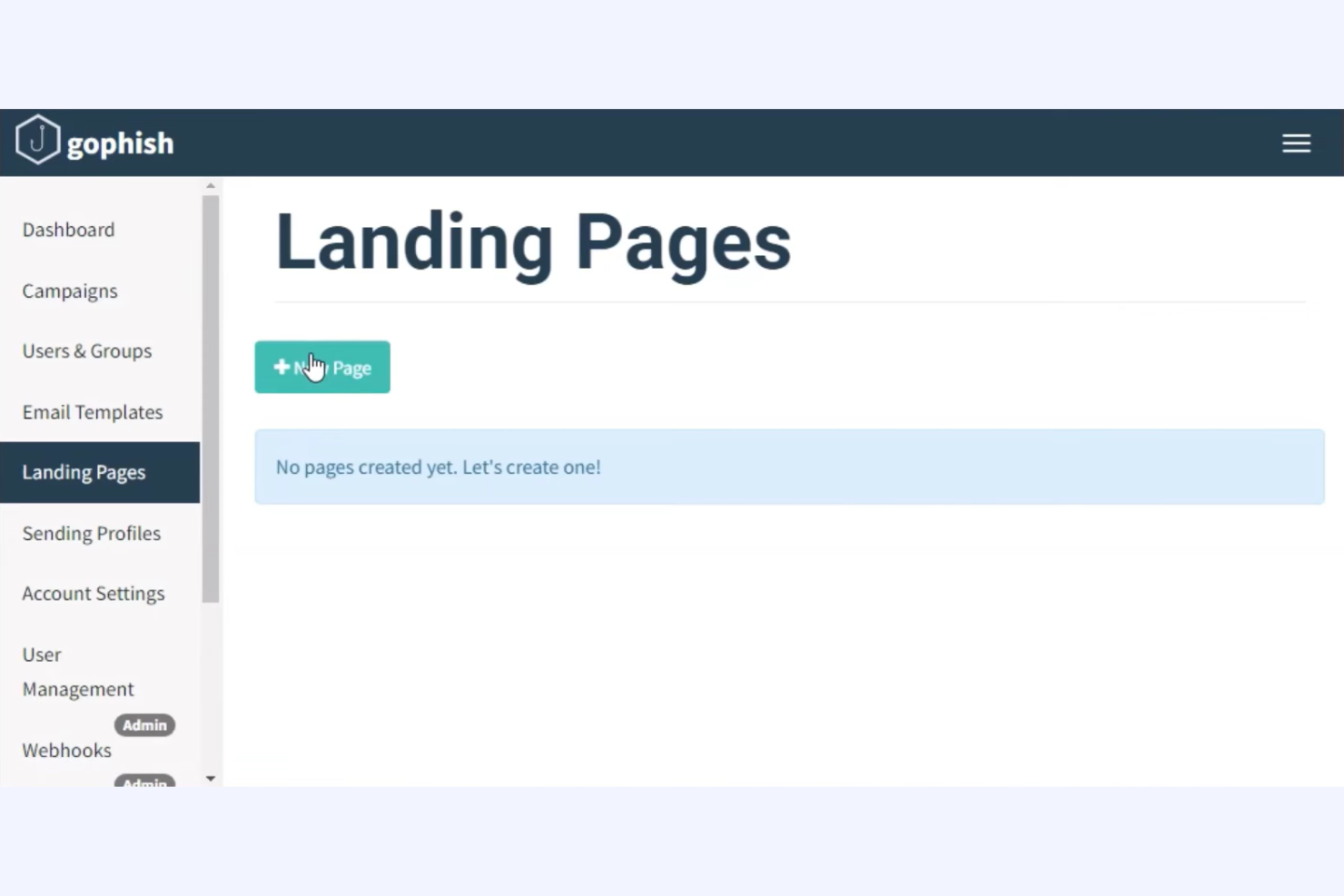

Gophish est une plateforme de simulation de hameçonnage conçue pour les équipes informatiques et de sécurité. Elle aide les organisations à tester et améliorer la sensibilisation de leurs employés aux attaques de hameçonnage en créant et en gérant des campagnes de hameçonnage.

Pourquoi j'ai choisi Gophish : La plateforme propose une solution gratuite et open source qui vous permet d'effectuer des tests de hameçonnage sans abonnement. L'accent mis par Gophish sur la simulation de hameçonnage en fait un excellent outil de formation des employés. Vous pouvez créer des modèles de hameçonnage personnalisés et suivre les résultats des campagnes. Cela correspond à son objectif d'améliorer la sensibilisation au hameçonnage au sein de votre équipe.

Fonctionnalités remarquables & intégrations :

Fonctionnalités comprennent un tableau de bord convivial qui vous permet de gérer facilement les campagnes. Vous pouvez créer des modèles de conception, y compris un éditeur HTML complet, planifier et lancer des campagnes, suivre les taux d'ouverture des courriels et les clics sur les liens afin de mesurer l'engagement des employés. La plateforme propose également des rapports détaillés pour analyser l'efficacité des campagnes.

Intégrations incluent Microsoft Outlook, Gmail, SendGrid, Amazon SES, Mailgun, Twilio, serveurs SMTP, Office 365, Mandrill et Postfix.

Qu'est-ce qui est gratuit ? Gophish propose une version open source gratuite à vie sans aucune restriction d'utilisateur, offrant un accès illimité à ses fonctionnalités.

Pros and Cons

Pros:

- Open source et gratuit à utiliser

- Modèles de hameçonnage personnalisables

- Prend en charge plusieurs plateformes de messagerie

Cons:

- Support limité disponible

- Interface utilisateur basique

Autres outils de cybersécurité

Voici quelques autres options d’outils de cybersécurité qui proposent également des forfaits ou essais gratuits. Bien que ces outils ne figurent pas dans ma liste principale, ils méritent tout de même un coup d’œil :

- Have I Been Pwned

Idéal pour les alertes de violation de données

- Metasploit Framework

Idéal pour le développement d’exploits

- Thycotic Secret Server

Idéal pour la gestion des mots de passe en entreprise

Critères de sélection des outils de cybersécurité gratuits

Pour sélectionner les meilleurs outils de cybersécurité gratuits à inclure dans cette liste, j'ai pris en compte les besoins habituels des acheteurs et leurs difficultés, comme les contraintes budgétaires et la simplicité d’utilisation. J’ai également utilisé le cadre suivant afin de rester structuré et équitable dans mon évaluation :

Fonctionnalité principale (25% de la note totale)

Pour figurer dans cette liste, chaque solution devait répondre à ces besoins courants :

- Détection des vulnérabilités

- Surveillance de l’activité réseau

- Gestion des mots de passe

- Fourniture d’une détection d’intrusion

- Analyse des menaces de sécurité

Fonctionnalités distinctives supplémentaires (25% de la note totale)

Pour affiner la sélection, j’ai également recherché des fonctionnalités uniques telles que :

- Alertes personnalisables

- Analyses en temps réel

- Compatibilité multiplateforme

- Réponse automatisée aux menaces

- Intégration avec d’autres outils de sécurité

Facilité d’utilisation (10% de la note totale)

Pour évaluer la prise en main de chaque système, j'ai pris en compte les éléments suivants :

- Interface intuitive

- Navigation facile

- Temps de configuration minimal

- Instructions claires

- Design réactif

Intégration des nouveaux utilisateurs (10% de la note totale)

Pour évaluer l’expérience d’onboarding sur chaque plateforme, j’ai pris en considération les points suivants :

- Disponibilité de vidéos de formation

- Visites guidées interactives des produits

- Accès aux webinaires

- Guides utilisateur complets

- Chatbots d’assistance

Support client (10% du score total)

Pour évaluer les services d’assistance client de chaque fournisseur de logiciel, j’ai pris en compte les éléments suivants :

- Disponibilité 24h/24 et 7j/7

- Délai de réponse

- Disponibilité d’un chat en direct

- Qualité de la documentation d’aide

- Accès aux forums communautaires

Rapport qualité/prix (10% du score total)

Pour évaluer le rapport qualité/prix de chaque plateforme, j’ai pris en considération les points suivants :

- Fonctionnalités incluses dans l’offre gratuite

- Coût des mises à niveau

- Comparaison avec les concurrents

- Fréquence des mises à jour

- Bénéfices à long terme

Avis clients (10% du score total)

Pour analyser la satisfaction globale des clients, j’ai retenu les éléments suivants lors de la lecture des avis :

- Retours sur la fiabilité

- Satisfaction des utilisateurs concernant les fonctionnalités

- Commentaires sur la facilité d’utilisation

- Opinions sur le support client

- Taux global de recommandation

Comment choisir un outil de cybersécurité gratuit

Des listes de fonctionnalités complexes et des structures tarifaires peuvent rendre difficile la compréhension de ce qui est réellement inclus avec les outils de cybersécurité gratuits. Pour vous aider à rester concentré lors de votre processus de sélection, voici quelques critères à garder à l’esprit :

| Critère | À prendre en compte |

|---|---|

| Périmètre de l’offre gratuite | Vérifiez ce qui est inclus dans le plan gratuit. Prêtez attention aux limitations concernant les fonctionnalités, le nombre d’utilisateurs ou la durée afin de répondre à vos besoins. |

| Scalabilité | Examinez si l’outil pourra accompagner la croissance de votre équipe. Privilégiez les options capables de gérer une augmentation des données ou des utilisateurs à mesure de l’expansion de votre entreprise. |

| Intégrations | Assurez-vous que l’outil s'intègre avec vos systèmes et solutions informatiques existants. La compatibilité avec des outils comme Slack, Jira ou AWS peut améliorer l’efficacité de vos flux de travail. |

| Facilité d’utilisation | Évaluez l’interface utilisateur et le processus d’installation. Un outil facile à prendre en main et nécessitant peu de formation fera gagner du temps et réduira les frustrations de l’équipe. |

| Fonctionnalités de sécurité | Vérifiez que l’outil propose des fonctions essentielles telles que le chiffrement, la protection pare-feu et la détection d’intrusions pour garantir la sécurité de vos données. |

| Assistance | Identifiez les options d’assistance client disponibles. L’accès à un chat en direct ou à des forums communautaires peut s’avérer indispensable en cas de problème. |

| Personnalisation | Déterminez si l’outil permet d’adapter les réglages à vos besoins spécifiques, vous offrant une flexibilité dans la gestion des tâches de cybersécurité. |

| Performance | Évaluez l’impact de l’outil sur les performances de vos systèmes. Un outil qui fonctionne efficacement sans ralentir votre réseau est essentiel pour une exploitation optimale. |

Qu’est-ce qu’un outil de cybersécurité gratuit ?

Les outils de cybersécurité sont des solutions logicielles conçues pour protéger les systèmes, réseaux et données contre les menaces informatiques. Ces outils proposent souvent des plans gratuits ou des périodes d’essai, permettant d’accéder à des fonctionnalités de base sans frais. Ils sont généralement utilisés par des professionnels IT, des analystes en sécurité et des propriétaires de petites entreprises soucieux de protéger leurs actifs numériques. Ces outils apportent de la valeur en offrant une protection contre les violations de données, les logiciels malveillants et les accès non autorisés. Des fonctionnalités telles que la détection de menaces, le chiffrement et la surveillance réseau contribuent à maintenir la sécurité et à offrir une tranquillité d’esprit aux utilisateurs.

Fonctionnalités

Voyons les fonctionnalités courantes que l’on trouve dans les outils de cybersécurité, et celles qui sont généralement incluses dans les plans gratuits par rapport aux offres payantes.

Fonctionnalités typiques des outils de cybersécurité gratuits

- Détection des menaces : Identifie les menaces de sécurité potentielles et alerte les utilisateurs afin qu'ils prennent des mesures, contribuant ainsi à prévenir les violations.

- Gestion des mots de passe : Stocke et chiffre les mots de passe dans une base de données sécurisée, ce qui facilite la gestion des identifiants.

- Surveillance du réseau : Offre une visibilité sur l’activité du réseau afin de détecter des comportements inhabituels et des accès non autorisés.

- Analyse des vulnérabilités : Analyse les systèmes à la recherche de vulnérabilités connues, permettant aux utilisateurs de combler les failles de sécurité.

- Analyse des journaux : Analyse les journaux système afin d’identifier des schémas et anomalies pouvant indiquer des problèmes de sécurité.

- Rapports de base : Génère des rapports simples sur les événements de sécurité, aidant les utilisateurs à suivre et comprendre les menaces.

- Détection de rootkits : Identifie les logiciels malveillants cachés pour protéger les systèmes contre les attaques furtives.

- Contrôle de l’intégrité des fichiers : Suit les modifications apportées aux fichiers critiques pour garantir que toute modification non autorisée soit détectée.

Fonctionnalités typiques des outils de cybersécurité payants

- Renseignement avancé sur les menaces : Offre des analyses approfondies, des fonctionnalités propulsées par l’IA et du contexte autour des menaces, permettant de prendre des mesures de sécurité proactives.

- Réponse automatisée aux incidents : Fournit des outils pour réagir automatiquement aux menaces, réduisant ainsi le temps de réponse et limitant les dégâts causés par des cybercriminels potentiels.

- Analytique complète : Propose des informations et analyses détaillées pour mieux comprendre la posture de sécurité et les risques existants.

- Tableaux de bord personnalisables : Permet aux utilisateurs de créer des vues adaptées des données de sécurité et du trafic réseau afin d’améliorer la connaissance du contexte.

- Intégration avec les systèmes SIEM : Se connecte aux systèmes de gestion des informations et des événements de sécurité pour une gestion centralisée de la sécurité.

- Rapports avancés : Fournit des rapports détaillés et personnalisables, donnant aux utilisateurs une compréhension approfondie des événements de sécurité.

- Contrôle d’accès basé sur les rôles : Permet un contrôle fin des autorisations des utilisateurs, garantissant que seules les personnes autorisées peuvent accéder aux données sensibles.

- Fonctionnalités de sécurité cloud : Offre des protections supplémentaires pour les environnements dans le cloud, protégeant les données stockées hors site.

Avantages

La mise en place d’outils de cybersécurité gratuits et open source apporte plusieurs avantages à votre équipe et à votre entreprise. Voici quelques bénéfices dont vous pouvez profiter :

- Économies : Accédez à des fonctionnalités de sécurité essentielles sans investissement financier, ce qui vous permet d’allouer des ressources ailleurs.

- Meilleure sensibilisation à la sécurité : Utilisez des outils comme la détection des menaces et l’analyse des journaux pour rester informé des risques potentiels.

- Accès facile : Déployez rapidement et utilisez des outils sans accords de licence complexes, facilitant la mise en place de la protection de vos systèmes.

- Évolutivité : De nombreux outils peuvent évoluer avec votre entreprise et continuer à offrir une protection adaptée à vos besoins.

- Soutien communautaire : Profitez de communautés d’utilisateurs actives qui offrent des conseils et partagent les meilleures pratiques, renforçant ainsi vos efforts de sécurité.

- Personnalisation : Ajustez les réglages et la configuration en fonction de vos besoins spécifiques afin de garantir l’efficacité des outils pour votre environnement.

- Efficacité accrue : Automatisez les tâches de sécurité courantes afin de libérer du temps pour que votre équipe se concentre sur d’autres activités essentielles.

Coûts & Tarification

Je comprends que vous êtes venu lire cet article pour trouver les meilleures options d’outils de cybersécurité qui sont disponibles gratuitement. Bien que la plupart des outils de cette liste soient gratuits et open source, certains peuvent n’offrir que des fonctionnalités limitées. Dans ce cas, il est fort probable que vous deviez passer à une offre supérieure à l’avenir.

Le tableau ci-dessous résume les offres courantes, leurs prix moyens, ainsi que les fonctionnalités typiques incluses dans les solutions d’outils de cybersécurité :

Tableau comparatif des offres pour les outils de cybersécurité

| Type de plan | Prix moyen | Fonctionnalités courantes |

|---|---|---|

| Formule gratuite | $0 | Détection des menaces de base, gestion des mots de passe, surveillance du réseau et analyse des journaux. |

| Formule personnelle | $5-$25/utilisateur/mois | Détection avancée des menaces, alertes personnalisées, rapports de base et intégrations limitées. |

| Formule professionnelle | $30-$75/utilisateur/mois | Analyses complètes, réponse automatisée, rapports avancés et intégrations complètes. |

| Formule entreprise | $100+/utilisateur/mois | Renseignements avancés sur les menaces, tableaux de bord personnalisables, accès basé sur les rôles et sécurité cloud. |

FAQ sur les outils de cybersécurité gratuits

Voici quelques réponses aux questions fréquentes concernant les outils de cybersécurité gratuits :

Comment choisir des outils gratuits pour ma pile de sécurité ?

Commencez par cartographier vos plus grands risques (applications web, postes de travail, réseaux, identité) et choisissez un bon outil gratuit par couche au lieu d’accumuler des scanners redondants. Vérifiez la compatibilité avec votre système d’exploitation, la fréquence des mises à jour et l’activité de la communauté, car un projet de sécurité abandonné devient un risque. Privilégiez les outils capables d’exporter des formats standards (CSV, JSON, SARIF) pour centraliser les résultats par la suite. Enfin, lancez un petit pilote sur un actif non critique pour valider la convivialité et le niveau de bruit généré.

Les outils cyber gratuits suffisent-ils pour la conformité ?

Les outils gratuits peuvent soutenir la conformité, mais couvrent rarement tous les contrôles à eux seuls. Utilisez-les pour générer des preuves — rapports de scan, configurations de référence, journaux d’accès — puis documentez les processus autour. Pour des cadres comme ISO 27001 ou SOC 2, vous devrez quand même rédiger des politiques, un registre des risques et réaliser des revues périodiques. Assurez-vous que la gestion des données par les outils respecte bien les exigences et politiques de sécurité (chiffrement, rétention, contrôle d’accès). Lorsque les auditeurs réclameront pérennité et support, soyez prêt à prouver vos plans de maintenance.

À quelle fréquence dois-je effectuer des scans de vulnérabilité gratuits ?

Réponse courte : la fréquence dépend du rythme de changement et du niveau d’exposition. Pour les systèmes exposés à Internet, effectuez des analyses chaque semaine ou après chaque déploiement majeur ; pour les réseaux internes, une fois par mois suffit souvent. Les contrôles légers comme le scan de dépendances ou de conteneurs peuvent s’effectuer à chaque compilation CI. Planifiez Aircrack-ng ou des audits Wi-Fi chaque trimestre, ou suite à un déménagement de bureau. Complétez les scans automatisés par une revue manuelle trimestrielle afin de détecter les failles logiques ou d’authentification que les scanners ignorent. La régularité prime sur la perfection.

Les outils de sécurité gratuits sont-ils fiables en production ?

Ils peuvent l’être, si vous les préparez correctement. Ne lancez jamais d’outils d’exploitation ou d’analyse agressive sur l’environnement de production sans cadrage ni limitation — Metasploit, Nikto et les scans actifs de ZAP peuvent provoquer des pannes. Commencez sur un environnement de préproduction, puis déployez en production avec des réglages adaptés et des cibles restreintes. Coordonnez-vous avec l’IT pour réserver des créneaux de maintenance, surveillez la charge système pendant les tests et gardez des plans de retour arrière prêts. Pour les outils permanents comme OSSEC ou KeePass, validez les politiques avant le déploiement.

Comment apprendre à bien utiliser ces outils en équipe ?

Considérez l’adoption comme une formation continue et pas une installation unique. Préparez des playbooks courts, adaptés aux rôles : les administrateurs apprennent à paramétrer OpenVAS et OSSEC, les développeurs à utiliser les bases de ZAP/Burp, et tous les collaborateurs KeePass ainsi que la sensibilisation anti-phishing via Gophish. Organisez chaque mois des ateliers “attaque/défense” avec des outils Kali sur des cibles isolées. Suivez quelques métriques clés — taux de clic sur les e-mails de phishing, délai de correction, nombre de vulnérabilités critiques — partagez les résultats et rafraîchissez la formation chaque trimestre pour maintenir la dynamique. Enregistrez FAQ et permanences pour faciliter l’intégration des nouveaux.

Quelle est la meilleure façon de garder mes outils gratuits à jour aujourd’hui ?

Gratuit ne veut pas dire sans entretien. Abonnez-vous aux flux de publication de projets, aux alertes GitHub ou aux dépôts de distributions pour être informé des mises à jour moteur et signatures. Automatisez ce qui peut l’être, mais testez chaque nouvelle version sur environnement de préproduction pour éviter les régressions. Tenez un inventaire simple avec les versions et les responsables d’outil. Si un outil n’est plus mis à jour ou que sa communauté s’essouffle, prévoyez rapidement un remplaçant. Un entretien régulier garde les outils gratuits efficaces et sûrs dans la durée.

Et ensuite :

Si vous recherchez actuellement des outils de cybersécurité gratuits, contactez gratuitement un conseiller SoftwareSelect pour des recommandations personnalisées.

Vous remplissez un formulaire et avez une discussion rapide pour détailler vos besoins spécifiques. Ensuite, vous recevrez une liste restreinte de logiciels à examiner. Ils vous accompagnent même tout au long du processus d’achat, y compris lors des négociations tarifaires.