Meilleurs outils d'analyse de la composition logicielle — Shortlist

Les meilleurs outils d'analyse de la composition logicielle aident les équipes à détecter les vulnérabilités en amont, à gérer les risques liés aux licences open source et à maintenir les dépendances à jour dans des bases de code complexes. Ces outils offrent aux développeurs et aux équipes sécurité une visibilité claire sur les composants tiers afin de prévenir les problèmes avant qu'ils n'affectent les builds ou les systèmes en production.

Les équipes se tournent souvent vers des outils SCA lorsque le suivi manuel des dépendances devient peu fiable, que des bibliothèques obsolètes introduisent des failles de sécurité ou que de mauvaises configurations provoquent un contrôle de versions incohérent entre les services. Ces problèmes ralentissent les déploiements, augmentent les risques non détectés et compliquent la coordination entre ingénierie et sécurité.

Avec plus de 20 ans d’expérience dans l’industrie en tant que Directeur Technique, j’ai testé et évalué des dizaines d’outils d’analyse de la composition logicielle en conditions réelles afin d’en juger la précision, la profondeur d’intégration et la facilité d’utilisation. Ce guide met en avant les meilleures options pour réduire les risques, améliorer la visibilité sur les dépendances et sécuriser les workflows de développement. Chaque avis détaille les fonctionnalités, les avantages et inconvénients, ainsi que les cas d’utilisation idéaux pour vous aider à choisir l’outil adapté.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Résumé des meilleurs outils d'analyse de la composition logicielle

Ce tableau comparatif résume les détails tarifaires de mes meilleurs choix d’outils d’analyse de la composition logicielle pour vous aider à trouver celui qui convient le mieux à votre budget et à vos besoins professionnels.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Idéal pour l'analyse des dépendances open source | Offre gratuite disponible + démo gratuite | À partir de $350/mois | Website | |

| 2 | Idéal pour la remédiation automatisée en masse | Essai gratuit de 7 jours disponible | À partir de $399/mois | Website | |

| 3 | Idéal pour l’identification des vulnérabilités dans les composants tiers | Formule gratuite disponible (jusqu’à 5 utilisateurs) | À partir de $65/mois | Website | |

| 4 | Idéal pour des rapports de vulnérabilités détaillés | Démo gratuite disponible | Tarification sur demande | Website | |

| 5 | Idéal pour la collaboration entre développeurs | Essai gratuit de 30 jours disponible | $4/utilisateur/mois | Website | |

| 6 | Idéal pour la précision de l'analyse de code | Démo gratuite disponible | $50/utilisateur/mois | Website | |

| 7 | Idéal pour un DevOps intégré | Essai gratuit de 30 jours + Démonstration gratuite | $19/utilisateur/mois (facturé annuellement) | Website | |

| 8 | Idéal pour l'analyse statique | Démo gratuite disponible | $500/utilisateur/mois (facturation annuelle) | Website | |

| 9 | Idéal pour la conformité des licences | Démo gratuite disponible | $120/utilisateur/mois | Website | |

| 10 | Idéal pour les tests de sécurité d'applications | Démo gratuite disponible | $60/user/month | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis sur les meilleurs outils d'analyse de la composition logicielle

Vous trouverez ci-dessous mes synthèses détaillées des meilleurs outils d’analyse de la composition logicielle retenus dans ma shortlist. Mes avis proposent une analyse approfondie des principales fonctionnalités, avantages et inconvénients, intégrations, et cas d’utilisation idéaux de chaque outil pour vous aider à trouver celui qui vous convient.

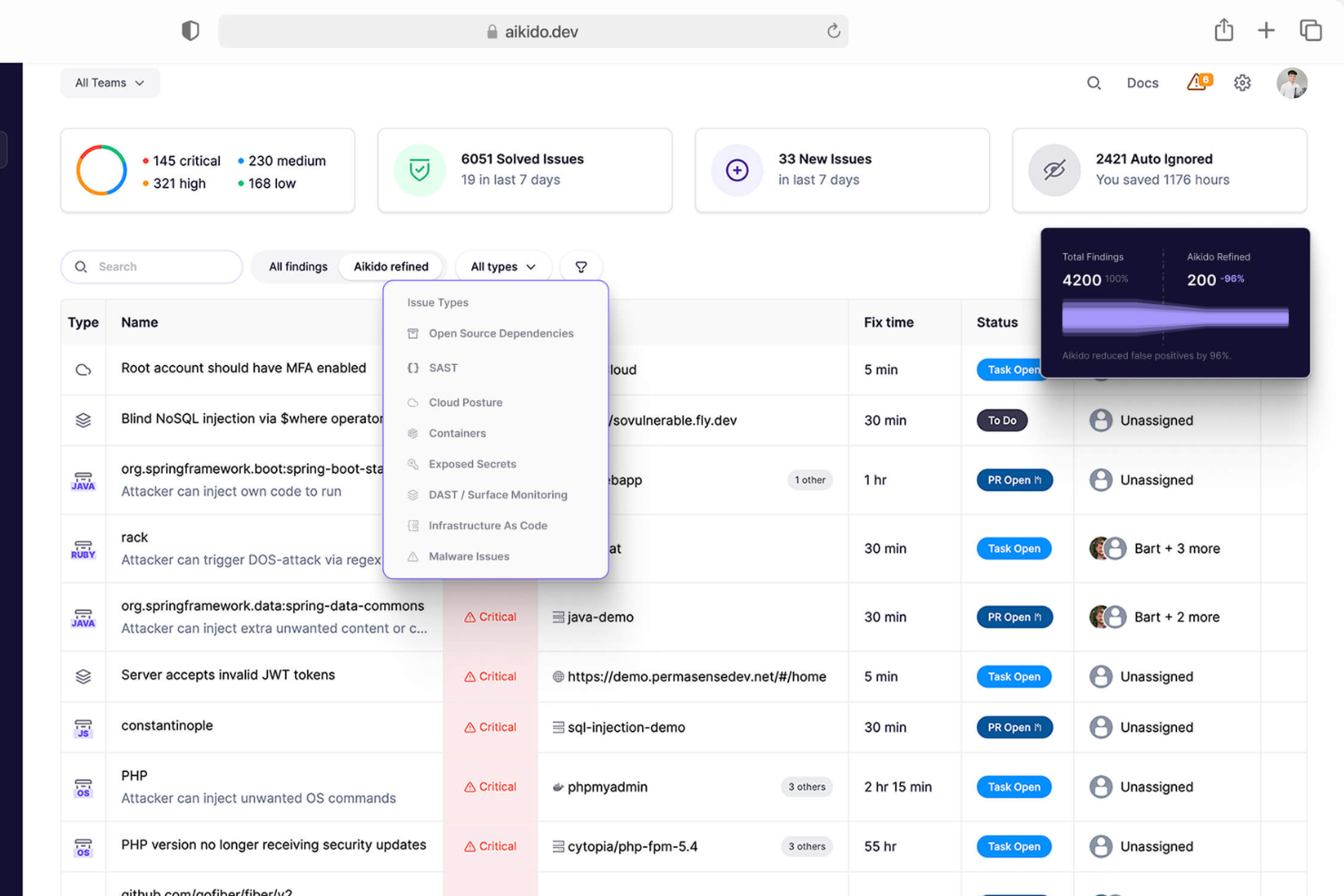

Aikido Security propose un outil d'analyse de la composition logicielle qui renforce la sécurité dans les environnements de code, cloud et d'exécution. Il est conçu pour des secteurs comme la FinTech et la HealthTech, et réalise des fonctions clés telles que l'analyse des dépendances open source et l'automatisation de la conformité.

Pourquoi j'ai choisi Aikido Security : L'outil se concentre sur l'analyse des dépendances open source, un aspect essentiel pour gérer la sécurité dans les bases de code. Il comprend des fonctionnalités telles que l'analyse statique de code et l'analyse des images de conteneurs, garantissant une couverture complète. La détection de secrets ajoute un niveau de sécurité supplémentaire en identifiant les informations sensibles dans votre code. L'intégration avec les systèmes CI/CD fournit des retours en temps réel, aidant votre équipe à traiter rapidement les problèmes.

Fonctionnalités et intégrations remarquables :

Fonctionnalités incluent la détection de secrets pour identifier les données sensibles, l'analyse des images de conteneurs pour repérer les vulnérabilités, et la protection à l'exécution pour sécuriser vos applications en temps réel.

Intégrations comprennent GitHub, GitLab, Bitbucket, Jenkins, CircleCI, Azure DevOps, AWS, Google Cloud, Microsoft Azure et Docker.

Pros and Cons

Pros:

- Gestion efficace des vulnérabilités

- Support de nombreux langages

- Blocage des menaces par l'IA

Cons:

- La création de règles personnalisées nécessite des connaissances en YAML

- Les analyses peuvent omettre certaines dépendances imbriquées

New Product Updates from Aikido Security

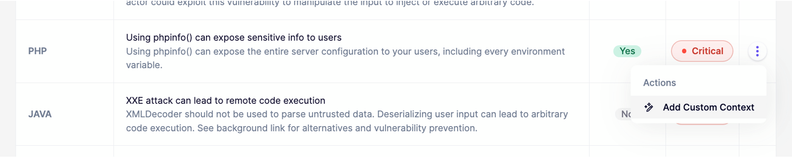

Aikido Security Enhances AI Pentest and AutoTriage Accuracy

Aikido Security introduces AI Pentest vulnerability escalation and custom context for AutoTriage to enhance exploitability assessment and reduce false positives. For more information, visit Aikido Security's official site.

Xygeni est un outil d'analyse de composition logicielle (SCA) conçu pour les équipes de développement qui ont besoin de visibilité sur les risques de sécurité et de conformité des licences tout au long de leur chaîne d'approvisionnement logicielle. Il se concentre sur la détection des vulnérabilités en temps réel, la protection contre les paquets malveillants, la détection de logiciels malveillants dans le code applicatif et la conformité automatisée afin de vous aider à gérer les risques liés à l'open source sans ralentir les flux de développement.

Pourquoi j'ai choisi Xygeni

J'ai choisi Xygeni pour sa détection de vulnérabilités en temps réel, qui identifie les nouvelles failles dès leur divulgation, sans nécessiter de nouveaux scans. Son analyse de l’accessibilité au niveau des fonctions vous permet de prioriser les problèmes qui affectent directement vos applications. J'ai également apprécié ses capacités de remédiation automatisée en masse, qui permettent aux équipes de traiter les vulnérabilités sur plusieurs dépôts avec moins d’efforts manuels.

Principales fonctionnalités de Xygeni

En plus de ses fonctionnalités clés, voici d'autres caractéristiques que vous trouverez utiles :

- Détection de paquets malveillants et de logiciels malveillants : Bloque les paquets nuisibles dans les registres publics et détecte les schémas de code malveillant présents directement dans le code applicatif.

- Analyse axée sur la confidentialité : Analyse les dépôts sans transférer le code source.

- Conformité automatisée et génération de SBOM : Prend en charge des normes comme ISO 27001 et génère automatiquement les SBOM.

- Métriques d’exploitabilité et d’accessibilité : Utilise une analyse contextuelle et au niveau des fonctions pour prioriser les risques selon leur impact réel.

Intégrations Xygeni

Les intégrations incluent Jenkins, GitHub Actions, GitLab, Bitbucket, Azure DevOps, CircleCI, Travis CI, Bamboo, TeamCity et AWS CodePipeline.

Pros and Cons

Pros:

- La détection en temps réel minimise le risque de sécurité

- L'analyse au niveau des fonctions permet de prioriser les vulnérabilités

- L'analyse axée sur la confidentialité garantit la sécurité des données

Cons:

- Intégrations limitées par rapport à la concurrence

- Le prix peut être élevé pour certaines équipes

Idéal pour l’identification des vulnérabilités dans les composants tiers

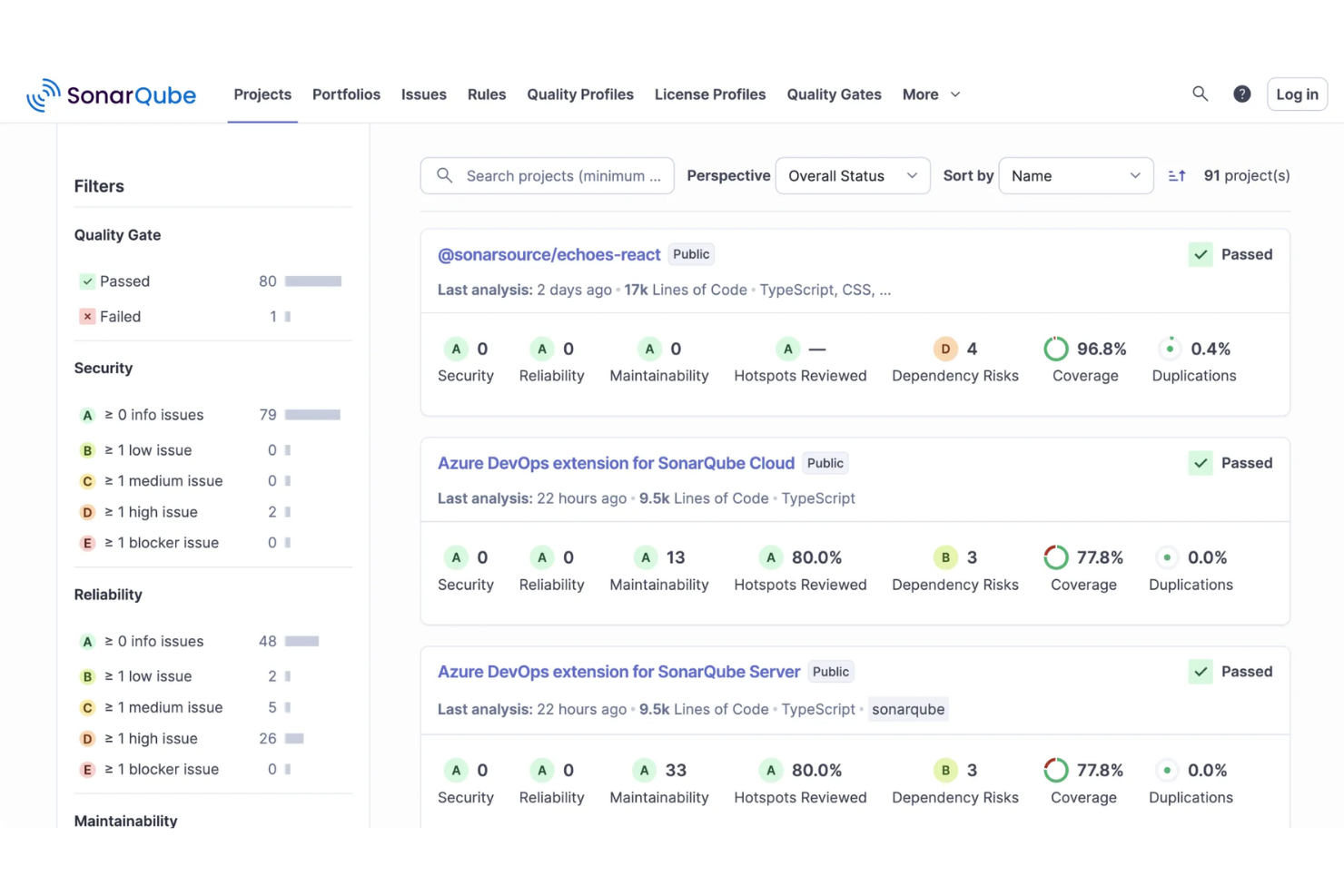

Pour les équipes de développement à la recherche d’un outil fiable d’analyse de la composition logicielle, SonarQube propose une plateforme complète pour améliorer la qualité et la sécurité du code. Son attrait réside notamment dans sa capacité à s’intégrer à différents workflows CI/CD, ce qui en fait une solution idéale pour des secteurs comme la finance ou la santé, où la fiabilité du code est essentielle. En automatisant les revues de code et en identifiant les vulnérabilités dès les premières phases, SonarQube aide à maintenir des standards élevés d’intégrité logicielle et à traiter rapidement les défis de conformité et de sécurité.

Pourquoi j’ai choisi SonarQube

J’ai choisi SonarQube pour sa capacité à identifier les vulnérabilités dans les composants tiers. L’outil propose des revues de code automatisées apportant des analyses détaillées sur les éventuels problèmes de sécurité, en plus d’une fonctionnalité d’Analyse de la Composition Logicielle (SCA) qui gère les licences open source et génère une nomenclature logicielle complète (SBOM). Ces fonctionnalités sont cruciales pour les équipes souhaitant renforcer leur code face aux menaces de sécurité et garantir leur conformité aux normes du secteur.

Fonctionnalités clés de SonarQube

En plus de ses capacités d’analyse de composition logicielle, SonarQube offre :

- Gestion des politiques de licence : Vous permet de définir les licences autorisées et signale les dépendances en infraction avec la politique de votre organisation afin d’identifier les paquets non conformes avant la mise en production.

- Score de vulnérabilité basé sur le risque : Utilise les données CVSS, EPSS et CISA KEV pour hiérarchiser les vulnérabilités des dépendances afin que votre équipe puisse se concentrer sur les problèmes les plus exploitables en priorité.

- Couverture des dépendances multi-écosystèmes : Analyse les manifestes issus de npm, Maven et Gradle, pip et autres outils Python, NuGet, Go, Bundler, Cargo et les gestionnaires de paquets PHP pour détecter les risques sur la majorité de vos stacks courants.

- Rapports de sécurité et de conformité : Fournit des tableaux de bord et des rapports exportables conformes à des référentiels tels que OWASP Top 10, PCI DSS, STIG et CWE Top 25.

Intégrations SonarQube

Les intégrations incluent GitHub, Bitbucket, Azure DevOps, GitLab, Atlassian Jira, Google Gemini CLI, Jellyfish, JFrog, Port, ainsi que Devin & Windsurf.

Pros and Cons

Pros:

- Associe SCA, SAST et qualité de code sur une seule plateforme

- Construit un inventaire des dépendances avec cartographie CVE et vues de risques

- Exporte des SBOM issues de l’analyse pour offrir une conformité prête à l’audit

Cons:

- Les fonctionnalités SCA complètes requièrent des licences Advanced Security et Enterprise

- La couverture SCA ne couvre pas certains écosystèmes, notamment les piles de niche ou anciennes

New Product Updates from SonarQube

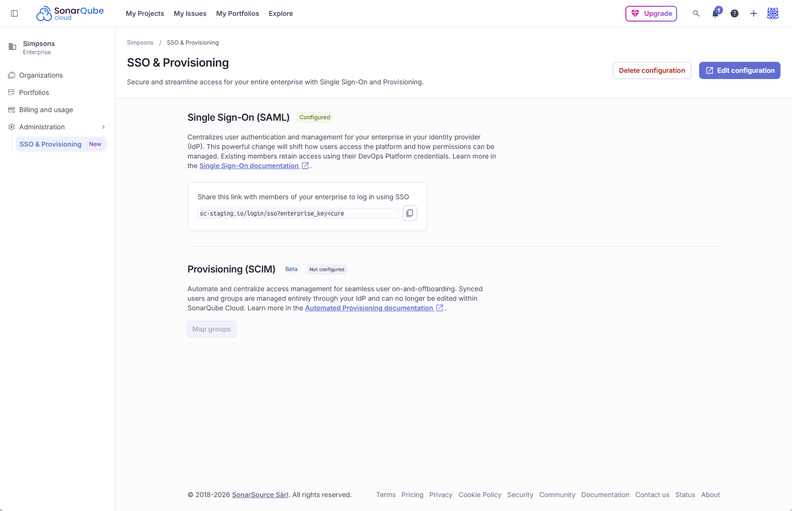

SonarQube Cloud Adds Azure DevOps Analysis and SCIM Automation

SonarQube Cloud introduces Automatic Analysis for Azure DevOps and SCIM User Lifecycle Management (Beta). These updates automate code analysis and user management, reducing manual setup and improving efficiency. For more information, visit SonarQube Cloud’s official site.

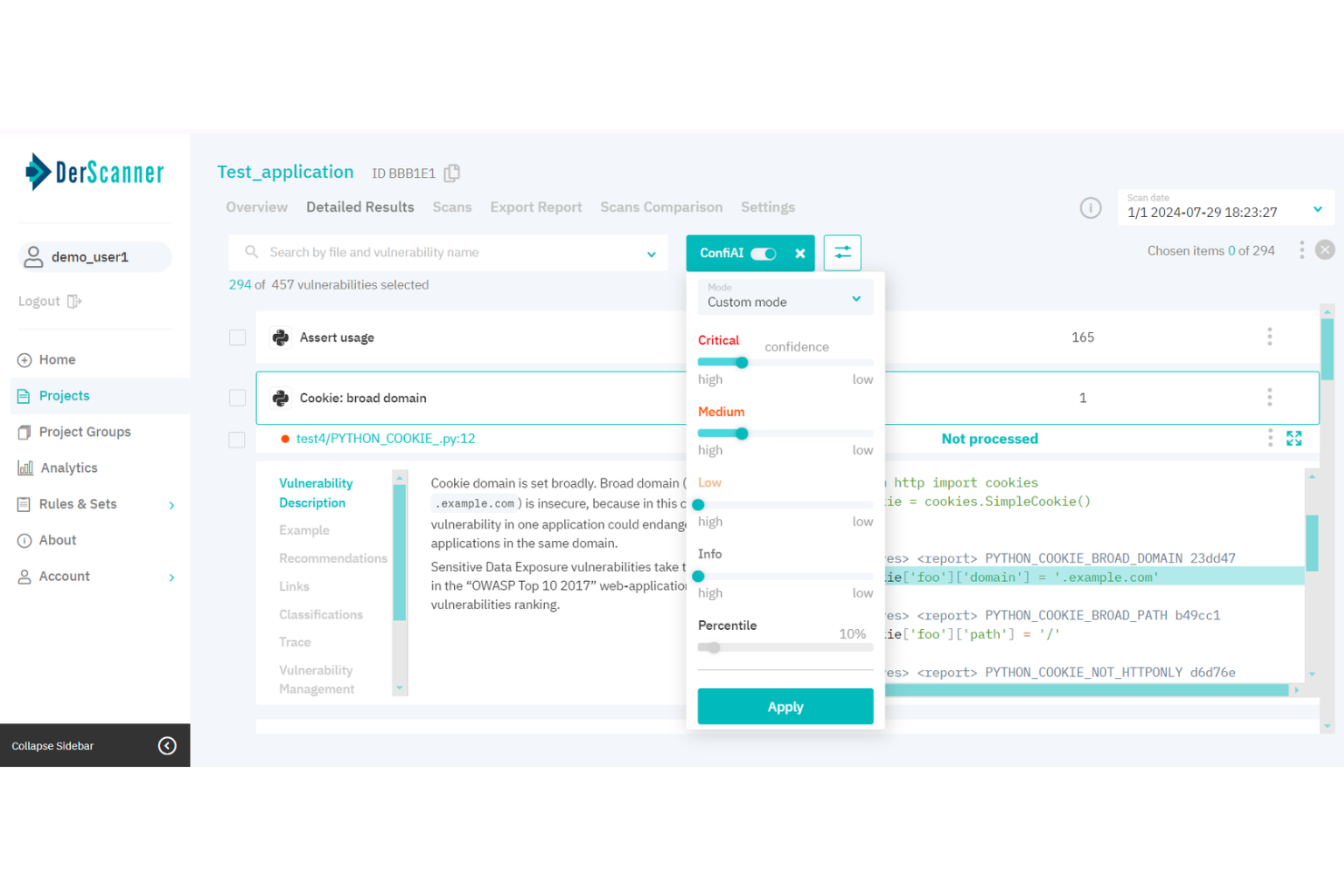

DerScanner est un outil d'analyse de la composition logicielle conçu pour les développeurs et les équipes de sécurité. Il se concentre sur la sécurisation des composants open source et des chaînes d'approvisionnement, tout en assurant la conformité avec les réglementations mondiales.

Pourquoi j'ai choisi DerScanner : L'outil fournit des rapports détaillés sur les vulnérabilités, essentiels pour maintenir la sécurité des logiciels. Il propose la génération automatisée d'une nomenclature logicielle (SBOM), facilitant le suivi et la gestion des dépendances. Le graphique d'arbre des dépendances offre une représentation visuelle des dépendances du projet, aidant ainsi votre équipe à mieux comprendre les structures complexes. Le score de fiabilité pour les paquets open source garantit l'utilisation de composants fiables.

Fonctionnalités phares & intégrations :

Fonctionnalités incluent l'évaluation de la conformité des licences pour garantir le respect des exigences légales, une analyse hybride SCA+SAST pour une détection renforcée, et l'identification des vulnérabilités pour sécuriser vos logiciels.

Intégrations comprennent Jenkins, GitHub, GitLab, Bitbucket, Azure DevOps, AWS CodePipeline, Bamboo, TeamCity, Travis CI et SonarQube.

Pros and Cons

Pros:

- Analyse détaillée des vulnérabilités

- Cartographie visuelle des dépendances

- Conformité avec les réglementations mondiales

Cons:

- Les analyses ralentissent avec de grands volumes de code

- Les politiques personnalisées nécessitent des compétences supplémentaires en script

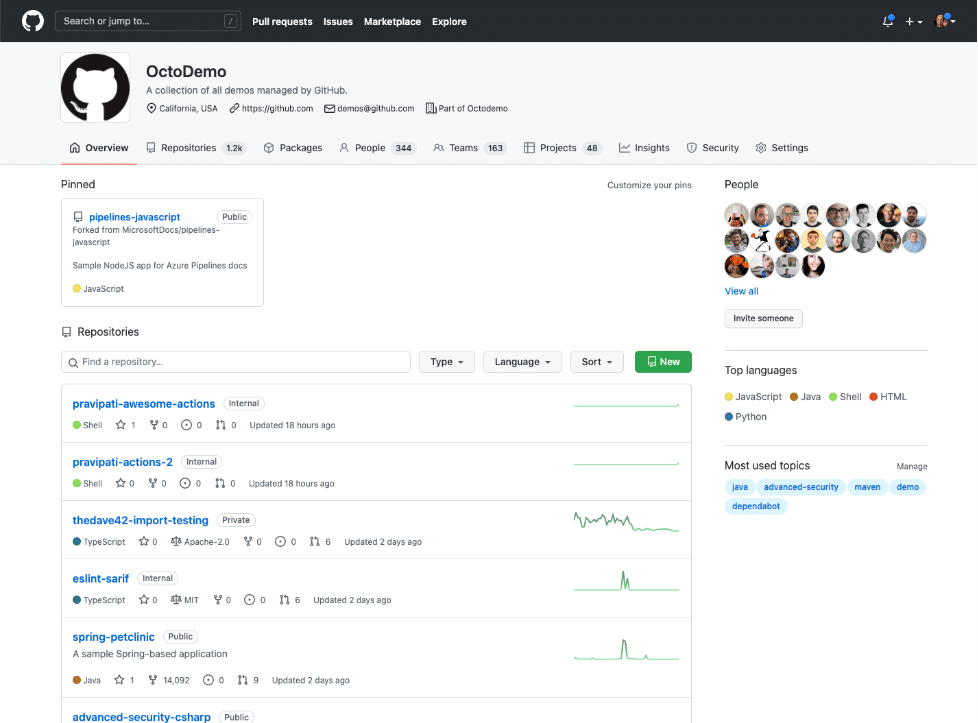

GitHub est une plateforme de gestion de versions et de collaboration, principalement utilisée par des développeurs dans divers secteurs. Elle aide les équipes à gérer le code, suivre les modifications et collaborer efficacement sur les projets.

Pourquoi j'ai choisi GitHub : Elle est reconnue pour favoriser la collaboration entre développeurs grâce à des fonctionnalités telles que les pull requests et le suivi des problèmes. La plateforme facilite les revues de code et les discussions, ce qui permet à votre équipe d'améliorer la qualité du code. Avec GitHub Actions, vous pouvez automatiser des flux de travail directement depuis votre dépôt. Son intégration avec d'autres outils garantit un processus de développement fluide, optimisant la productivité de votre équipe.

Fonctionnalités et intégrations remarquables :

Fonctionnalités incluent des outils de revue de code qui aident à améliorer la qualité du code, un système de suivi des problèmes pour gérer les tâches du projet, et GitHub Actions pour automatiser les flux de travail directement dans votre dépôt.

Intégrations incluent Slack, Jira, Microsoft Teams, GitKraken, Atom, Disbug, Azure Boards, Codetree, Nessus et GitHub Scanner.

Pros and Cons

Pros:

- Communauté très active

- Large éventail de plugins

- Gestion de versions efficace

Cons:

- Les alertes de sécurité peuvent submerger les petits projets

- La personnalisation des analyses demande une bonne maîtrise de GitHub Actions

Checkmarx est un outil de sécurité logicielle destiné aux développeurs et aux équipes de sécurité, offrant des solutions pour identifier les vulnérabilités dans le code. Il met l'accent sur une analyse précise du code afin d'améliorer la sécurité de vos applications.

Pourquoi j'ai choisi Checkmarx : La précision de l'analyse de code est essentielle pour identifier les vulnérabilités potentielles, et Checkmarx excelle dans ce domaine. L'outil propose des tests de sécurité des applications statiques (SAST) approfondis qui permettent à votre équipe de détecter les problèmes tôt dans le cycle de développement. Il prend en charge un large éventail de langages de programmation, garantissant une couverture complète de vos projets. De plus, Checkmarx offre des rapports détaillés, ce qui aide à comprendre et à résoudre efficacement les menaces de sécurité.

Fonctionnalités et intégrations remarquables :

Fonctionnalités comprennent des politiques d'analyse personnalisables qui vous permettent d'adapter les contrôles de sécurité à vos besoins, une prise en charge étendue des langages pour des bases de code variées, et des retours en temps réel pour aider les développeurs à corriger rapidement les problèmes.

Intégrations incluent Jenkins, GitHub, GitLab, Bitbucket, Azure DevOps, JIRA, Bamboo, TeamCity, Slack et Visual Studio.

Pros and Cons

Pros:

- Prise en charge étendue des langages

- Détection précise des vulnérabilités

- Politiques d'analyse personnalisables

Cons:

- L'interface peut devenir encombrée avec de longs rapports

- Certains scans ralentissent les compilations importantes

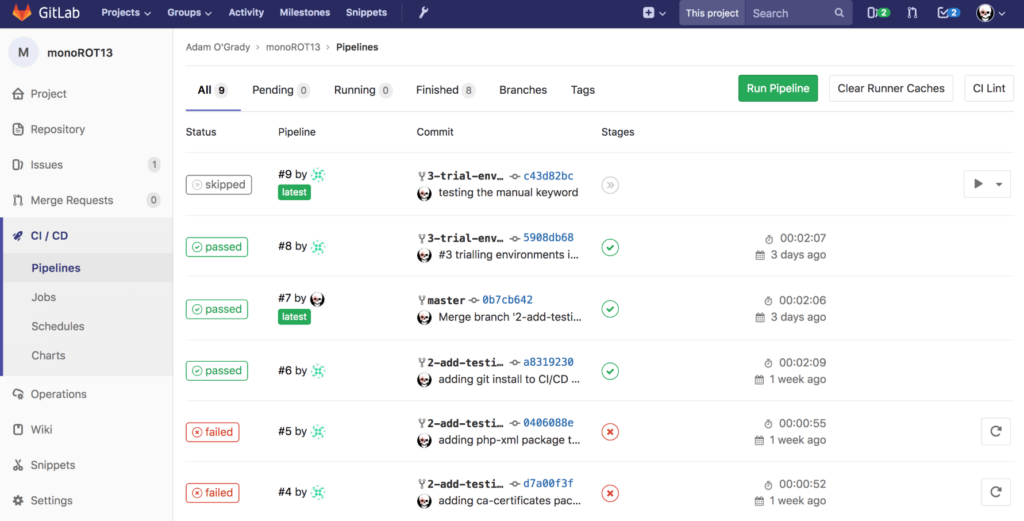

GitLab est une plateforme DevOps complète qui s'adresse aux développeurs et aux équipes d'exploitation, offrant une solution unifiée pour le développement et la livraison de logiciels. Elle facilite la collaboration, l'intégration continue et le déploiement, rationalisant ainsi le processus de développement pour votre équipe.

Pourquoi j'ai choisi GitLab : Il excelle dans la fourniture de fonctionnalités DevOps intégrées, essentielles pour un développement logiciel efficace. L'outil comprend des pipelines CI/CD qui automatisent les tests et les déploiements, faisant gagner du temps à votre équipe. Ses outils de suivi des tickets et de gestion de projets permettent de garder vos projets organisés et dans les délais. Avec GitLab, vous pouvez gérer l'ensemble du cycle de vie DevOps au même endroit, favorisant la collaboration et la productivité.

Fonctionnalités clés & intégrations :

Fonctionnalités incluent des outils de revue de code et de collaboration pour améliorer la qualité du code, un registre de conteneurs pour la gestion des images Docker, et des fonctionnalités de tests de sécurité pour identifier les vulnérabilités tôt dans le cycle de développement.

Intégrations incluent Slack, Jira, Jenkins, GitHub, Bitbucket, Mattermost, Prometheus, Kubernetes, Microsoft Teams et Redmine.

Pros and Cons

Pros:

- Pipelines CI/CD efficaces

- Solution DevOps complète

- Outils de gestion de projets performants

Cons:

- Difficile de personnaliser les alertes pour chaque projet

- Nécessite du temps pour ajuster les filtres des faux positifs

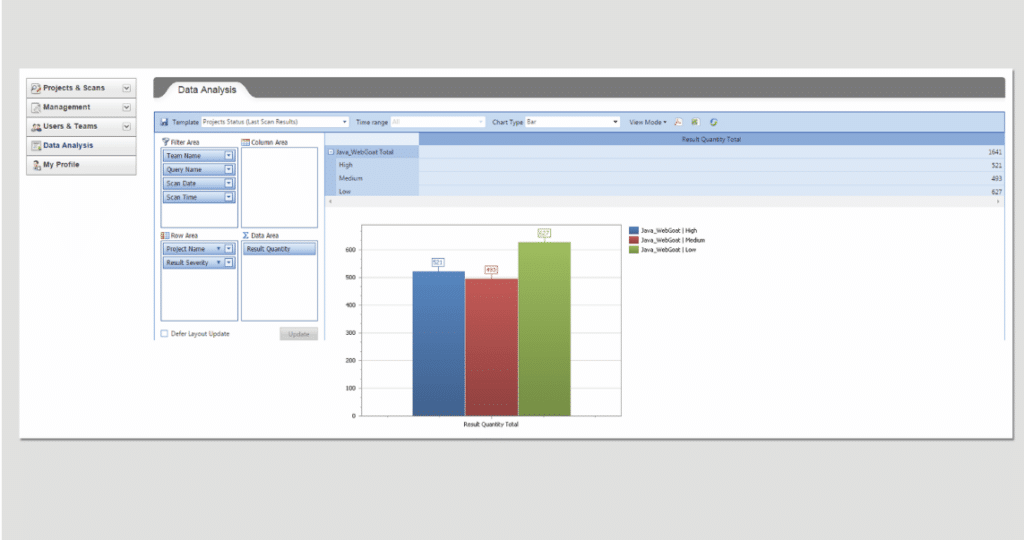

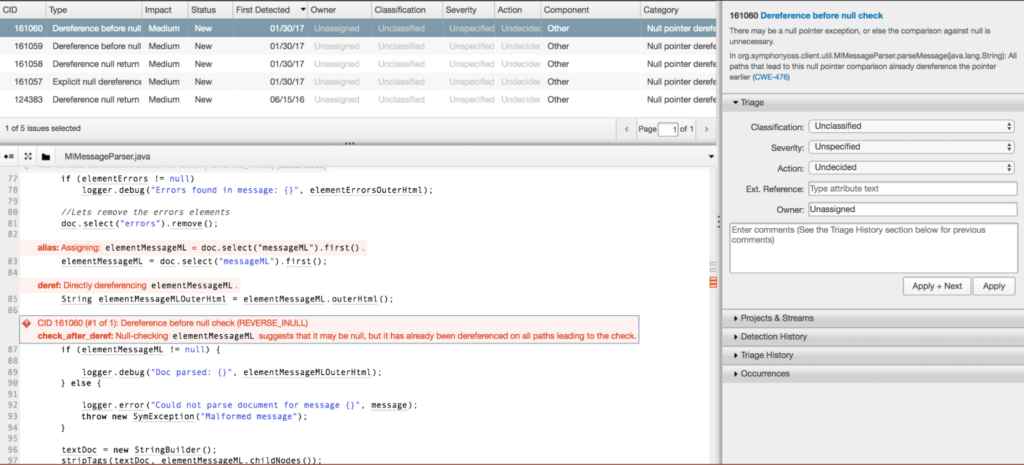

Le logiciel Synopsys Coverity SAST est un outil d'analyse statique de la sécurité des applications conçu pour les développeurs et les équipes de sécurité. Il se concentre sur l'identification des vulnérabilités dans le code source afin d'améliorer la qualité et la sécurité logicielles.

Pourquoi j'ai choisi le logiciel Synopsys Coverity SAST : Son accent sur l'analyse statique est essentiel pour détecter les vulnérabilités tôt dans le processus de développement. L'outil offre une analyse approfondie du code, aidant votre équipe à repérer et à corriger efficacement les failles de sécurité. Il prend en charge un large éventail de langages de programmation, garantissant une couverture complète pour vos projets. De plus, Coverity fournit des informations exploitables, facilitant ainsi la résolution rapide des problèmes par les développeurs.

Fonctionnalités et intégrations remarquables :

Fonctionnalités comprenant l'analyse approfondie du code pour des vérifications de sécurité poussées, la prise en charge de plusieurs langages de programmation afin de couvrir des bases de code diverses, et des informations exploitables qui permettent aux développeurs de corriger efficacement les vulnérabilités.

Intégrations : Jenkins, GitHub, GitLab, Bitbucket, Azure DevOps, JIRA, Eclipse, Visual Studio, IntelliJ IDEA et Bamboo.

Pros and Cons

Pros:

- Compatibilité avec de multiples langages de programmation

- Capacités d'analyse statique efficaces

- Fournit des informations exploitables

Cons:

- Fonctionnalités limitées hors ligne

- Peut être gourmand en ressources

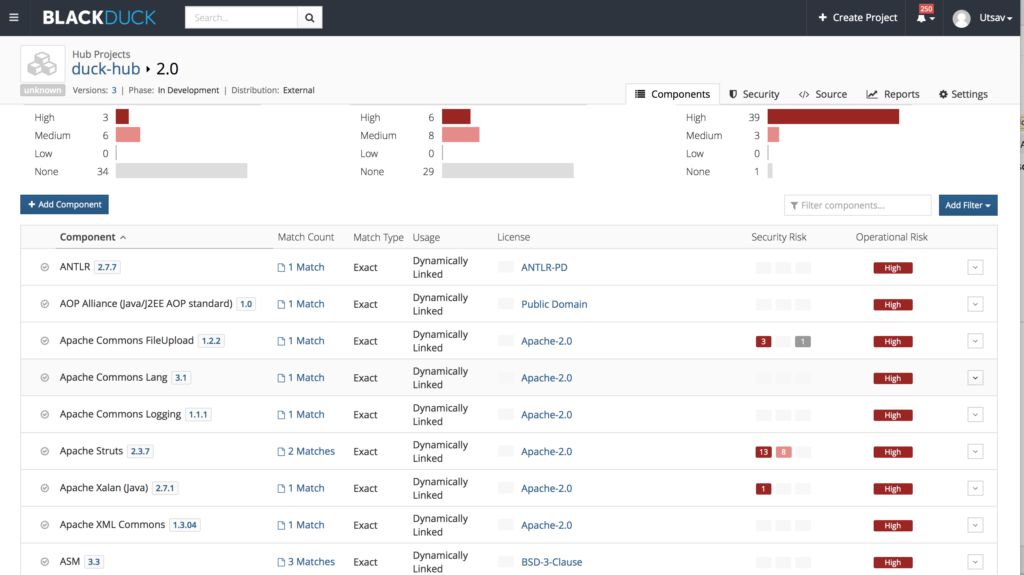

L'analyse de la composition logicielle Black Duck est un outil conçu pour les entreprises qui doivent gérer la sécurité et la conformité des logiciels open source. Il aide votre équipe à identifier les vulnérabilités et à garantir la conformité des licences sur l'ensemble de vos bases de code.

Pourquoi j'ai choisi l'analyse de composition logicielle Black Duck : Sa force réside dans la gestion de la conformité des licences, ce qui est essentiel pour éviter les problèmes juridiques. L'outil propose une analyse détaillée des risques liés aux licences, vous aidant à comprendre et à atténuer les problèmes potentiels. Il surveille en continu vos composants open source pour détecter les vulnérabilités de sécurité, assurant ainsi la sécurité de vos projets. Avec ses fonctionnalités complètes de gestion des politiques, vous pouvez imposer la conformité dans toute votre organisation.

Fonctionnalités et intégrations remarquables :

Fonctionnalités incluent la gestion des politiques pour définir et faire respecter les règles de conformité, des notifications automatiques pour les nouvelles vulnérabilités, et un tableau de bord centralisé pour suivre l'utilisation de l'open source.

Intégrations incluent Jenkins, GitHub, GitLab, Bitbucket, Azure DevOps, JIRA, Bamboo, TeamCity, Eclipse et Visual Studio.

Pros and Cons

Pros:

- Analyse détaillée des risques liés aux licences

- Gestion complète des politiques

- Tableau de bord centralisé pour le suivi

Cons:

- Les rapports prennent du temps à être générés sur de gros dépôts

- La configuration des politiques personnalisées semble excessivement complexe

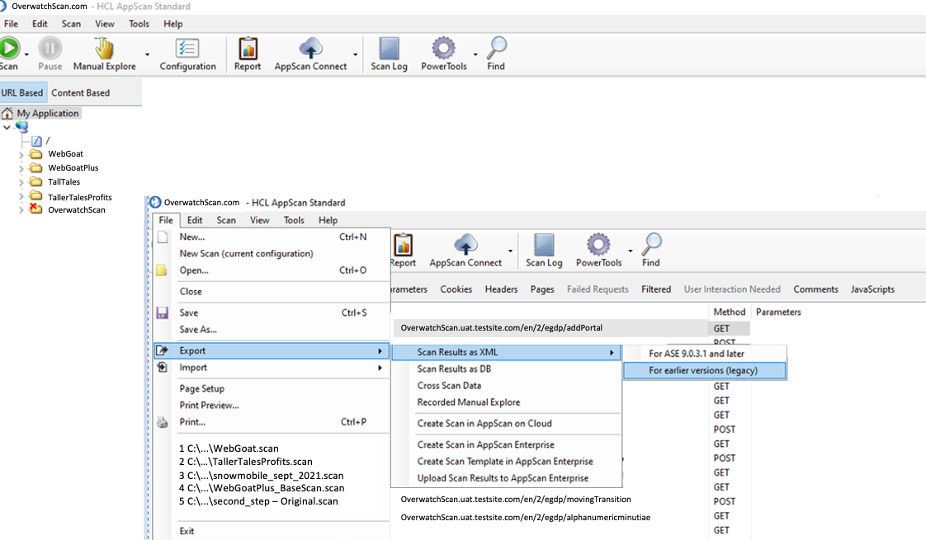

HCL AppScan est un outil de test de sécurité conçu pour les développeurs et les professionnels de la sécurité, axé sur l'identification des vulnérabilités dans les applications web et mobiles. Il aide votre équipe à garantir la sécurité applicative tout au long du cycle de développement.

Pourquoi j'ai choisi HCL AppScan : Il excelle dans les tests de sécurité d'applications, ce qui est essentiel pour protéger votre logiciel. L'outil offre une analyse dynamique qui simule des attaques réelles, aidant ainsi votre équipe à repérer efficacement les vulnérabilités. Il propose également une analyse statique afin de détecter les failles de sécurité dès les premières phases de développement. De plus, HCL AppScan comprend des fonctionnalités avancées de reporting qui vous apportent une vision claire des problèmes de sécurité et des stratégies de remédiation.

Fonctionnalités remarquables & intégrations :

Fonctionnalités incluent une analyse dynamique pour simuler des scénarios d'attaque réels, une analyse statique pour détecter les vulnérabilités dans le code, et des rapports avancés pour une vision détaillée des failles de sécurité.

Intégrations incluent Jenkins, Jira, Eclipse, Visual Studio, GitHub, IBM Rational, Microsoft Azure, IBM UrbanCode, Bamboo et TeamCity.

Pros and Cons

Pros:

- Fonctionnalités avancées de reporting

- Capacités efficaces d'analyse dynamique

- Prend en charge les applications web et mobiles

Cons:

- Les rapports deviennent encombrants sur les gros projets

- Nécessite une configuration précise pour de bons résultats de scan

Autres outils d'analyse de la composition logicielle

Voici quelques autres options d’outils d’analyse de la composition logicielle qui n’ont pas été retenues dans ma shortlist, mais qui méritent tout de même d’être examinées :

- Veracode

Idéal pour l'évolutivité en entreprise

- Mend SCA

Idéal pour les alertes en temps réel

- SonarCloud

Idéal pour l’analyse de la qualité du code

- OX

Idéal pour la surveillance continue de la sécurité

- CloudDefense.AI

Idéal pour les applications cloud-native

- SOOS SCA + DAST

Idéal pour l'intégration SCA et DAST double

- Mend.io

Am besten geeignet zur Skalierung von Clustern im Petabyte-Bereich

Critères de sélection des outils d’analyse de la composition logicielle

Pour choisir les meilleurs outils d’analyse de la composition logicielle à inclure dans cette liste, j’ai pris en compte les besoins courants des acheteurs et les problématiques comme la gestion des vulnérabilités open source et la garantie du respect des licences. J’ai également utilisé le cadre suivant pour structurer et objectiver mon évaluation :

Fonctionnalités fondamentales (25 % du score total)

Pour être inclus dans cette liste, chaque solution devait répondre à ces usages clés :

- Identifier les vulnérabilités open source

- Assurer la conformité des licences

- Fournir des rapports de sécurité détaillés

- S’intégrer aux pipelines CI/CD

- Offrir des alertes en temps réel

Fonctionnalités additionnelles remarquables (25 % du score total)

Pour affiner encore la sélection, j’ai aussi recherché des fonctionnalités uniques, comme :

- Détection des menaces pilotée par l’IA

- Politiques de sécurité personnalisables

- Outils de collaboration en temps réel

- Suggestions de remédiation automatisée

- Cartographie visuelle des dépendances

Facilité d'utilisation (10 % du score total)

Pour évaluer la facilité d'utilisation de chaque système, j'ai pris en compte les éléments suivants :

- Interface utilisateur intuitive

- Navigation facile

- Courbe d'apprentissage minimale

- Conception réactive

- Tableaux de bord personnalisables

Onboarding (10 % du score total)

Pour évaluer l'expérience d'intégration de chaque plateforme, j'ai pris en compte les éléments suivants :

- Disponibilité de vidéos de formation

- Visites interactives du produit

- Accès aux webinaires

- Documentation complète

- Forums communautaires d'entraide

Support client (10 % du score total)

Pour évaluer les services de support client de chaque éditeur de logiciel, j'ai pris en compte les éléments suivants :

- Disponibilité du support par chat en direct

- Service client 24h/24 et 7j/7

- Accès à des gestionnaires de compte dédiés

- Base de connaissances complète

- Support par email réactif

Rapport qualité/prix (10 % du score total)

Pour évaluer le rapport qualité/prix de chaque plateforme, j'ai pris en compte les éléments suivants :

- Tarification compétitive

- Formules d'abonnement flexibles

- Disponibilité d'une période d'essai gratuite

- Réductions pour les contrats longue durée

- Structure tarifaire transparente

Avis clients (10 % du score total)

Pour évaluer la satisfaction générale des clients, j'ai pris en compte les aspects suivants lors de la lecture des avis :

- Cohérence des retours positifs

- Rapports sur la fiabilité des performances

- Avis sur la facilité d'intégration

- Satisfaction des utilisateurs concernant le support

- Taux de recommandation global

Comment choisir un outil d’analyse de composition logicielle ?

Il est facile de se perdre dans de longues listes de fonctionnalités et des grilles tarifaires complexes. Pour vous aider à rester concentré lors de votre processus de sélection logiciel, voici une liste de critères à garder à l'esprit :

| Critère | Éléments à considérer |

| Scalabilité | L’outil peut-il accompagner la croissance de votre équipe ? Pensez à la taille actuelle et future de vos projets. Vérifiez qu’il peut supporter une augmentation de charge sans baisse de performance. |

| Intégrations | Est-il compatible avec vos outils existants ? Vérifiez la compatibilité avec les pipelines CI/CD, systèmes de contrôle de version et outils de gestion de projet. |

| Personnalisation | Pouvez-vous ajuster l’outil à vos processus ? Recherchez des possibilités de configurer les options et paramètres selon vos besoins. |

| Facilité d’utilisation | L’outil est-il convivial ? Évaluez l’interface et la navigation. Une courbe d’apprentissage trop forte peut freiner l’adoption. |

| Mise en œuvre et onboarding | Combien de temps pour démarrer ? Évaluez les ressources nécessaires à l’installation et à la formation. Privilégiez les outils disposant de tutoriels et d’une documentation claire. |

| Coût | La tarification est-elle dans votre budget ? Comparez les modèles d’abonnement et les frais cachés. Assurez-vous que le coût est adapté aux fonctionnalités recherchées. |

| Garanties de sécurité | L’outil répond-il à vos exigences en matière de sécurité ? Cherchez des fonctionnalités telles que le chiffrement, le contrôle des accès, et la conformité avec les normes du secteur pour protéger vos données. |

| Disponibilité du support | Quelles options de support sont proposées ? Vérifiez l’existence du chat en ligne, du support téléphonique et des délais de réponse. Un support fiable est essentiel pour résoudre rapidement les éventuels problèmes. |

Qu’est-ce qu’un outil d’analyse de composition logicielle ?

Les outils d’analyse de composition logicielle identifient et gèrent les composants open source au sein d’une base de code. Ces outils sont généralement utilisés par les développeurs, les équipes de sécurité et les professionnels IT pour garantir la sécurité et la conformité.

La détection des vulnérabilités, la vérification de la conformité des licences et l’intégration aux pipelines CI/CD facilitent la gestion des risques et le maintien de la qualité logicielle. Globalement, ces outils fournissent des informations précieuses sur l’utilisation de l’open source, aidant les équipes à garder des applications sûres et conformes.

Fonctionnalités des outils d’analyse de composition logicielle

Lors du choix de vos outils d’analyse de composition logicielle, soyez attentif aux fonctionnalités clés suivantes :

- Détection des vulnérabilités : Identifie les risques de sécurité dans les composants open source afin de protéger vos applications.

- Vérification de la conformité des licences : Veille à ce que tous les composants open source respectent les exigences de licence, évitant ainsi des problèmes juridiques.

- Alertes en temps réel : Fournit des notifications immédiates en cas de vulnérabilités ou de problèmes de conformité, permettant une réaction rapide.

- Intégration avec les pipelines CI/CD : S’intègre de façon fluide dans vos processus de développement existants, automatisant les vérifications de sécurité.

- Rapports détaillés : Offre des analyses complètes sur l’état de la sécurité et de la conformité, facilitant la prise de décision.

- Politiques de sécurité personnalisables : Permet d’adapter les contrôles de sécurité en fonction des exigences spécifiques de l’organisation.

- Suggestions automatisées de remédiation : Fournit des étapes concrètes pour corriger les vulnérabilités identifiées, faisant gagner du temps à votre équipe.

- Cartographie visuelle des dépendances : Affiche une vue claire des dépendances du projet, facilitant la gestion de bases de code complexes.

- Prise en charge de plusieurs langages de programmation : Offre une couverture étendue sur différents projets et renforce la polyvalence.

- Gestion centralisée : Centralise les efforts de sécurité au sein des équipes, améliorant la collaboration et la supervision.

Avantages des outils d’analyse de la composition logicielle

L’implémentation d’outils d’analyse de la composition logicielle offre de nombreux avantages à votre équipe et à votre entreprise. Voici quelques bénéfices dont vous pouvez profiter :

- Sécurité renforcée : En détectant les vulnérabilités dans les composants open source, ces outils contribuent à protéger vos applications contre d’éventuelles menaces.

- Conformité légale : Le respect des licences permet d’éviter des problèmes juridiques et protège votre entreprise contre d’éventuelles responsabilités.

- Efficacité accrue : Les alertes en temps réel et les suggestions automatisées de remédiation font gagner du temps et de l’énergie à votre équipe lors de la gestion des risques de sécurité.

- Visibilité améliorée : Les rapports détaillés et la cartographie visuelle des dépendances apportent une vision claire de votre base de code et facilitent la prise de décision.

- Flux de travail rationalisés : L’intégration avec les pipelines CI/CD permet d’intégrer les contrôles de sécurité à vos processus de développement existants, réduisant ainsi les interruptions.

- Meilleure collaboration : La gestion centralisée et les politiques personnalisables aident les équipes à travailler ensemble plus efficacement en alignant les efforts de sécurité.

Coûts et tarification des outils d’analyse de la composition logicielle

Le choix d’outils d’analyse de la composition logicielle requiert une compréhension des différents modèles et plans tarifaires disponibles. Les coûts varient selon les fonctionnalités, la taille de l’équipe, les modules complémentaires et plus encore. Le tableau ci-dessous résume les plans courants, leurs prix moyens et les fonctionnalités typiques incluses dans les solutions d’analyse de la composition logicielle :

Tableau comparatif des formules pour les outils d’analyse de la composition logicielle

| Type de formule | Prix moyen | Fonctionnalités courantes |

| Formule gratuite | $0 | Détection basique des vulnérabilités, assistance limitée et accès aux forums communautaires. |

| Formule personnelle | $5-$25/utilisateur/mois | Alertes de sécurité avancées, vérification de la conformité des licences et intégration aux systèmes de gestion de version. |

| Formule entreprise | $25-$50/utilisateur/mois | Rapport détaillé, politiques de sécurité personnalisables et assistance prioritaire. |

| Formule grand compte | $50-$100/utilisateur/mois | Analyse de sécurité complète, gestion centralisée et gestionnaire de compte dédié. |

Outils d'analyse de composition logicielle : FAQ

Voici des réponses aux questions les plus fréquentes sur les outils d’analyse de composition logicielle :

Quelle est la différence entre les outils SCA et SAST ?

Les outils SCA se concentrent sur l’analyse des logiciels open source et de leurs dépendances, tandis que les outils SAST servent à analyser le code que vous écrivez. Les deux types d’outils vous aident à traiter les problèmes de sécurité en amont dans le cycle de développement, mais ils concernent des aspects différents du logiciel.

Quelles sont les fonctionnalités des SCA ?

Les outils SCA inspectent plusieurs éléments comme les gestionnaires de paquets, les fichiers manifestes, le code source et les images de conteneurs. Ils compilent une nomenclature logicielle (BOM) et la comparent à des bases de données telles que la National Vulnerability Database (NVD) pour identifier les vulnérabilités et garantir la conformité.

Où les outils SCA recherchent-ils les vulnérabilités ?

Les outils SCA identifient tous les paquets open source d’une application et détectent les vulnérabilités connues. Ils vous signalent les problèmes présents dans votre code, ce qui vous permet de les corriger avant qu’ils ne soient exploités et d’augmenter ainsi la sécurité de votre application.

Comment les outils SCA s’intègrent-ils aux pipelines CI/CD ?

Les outils SCA s’intègrent aux pipelines CI/CD afin d’automatiser les vérifications de sécurité tout au long du développement. Cette intégration garantit que les vulnérabilités et les problèmes de conformité soient identifiés et corrigés rapidement, maintenant ainsi la sécurité et la qualité de votre logiciel durant tout son cycle de vie.

Quel type de rapports génèrent les outils SCA ?

Les outils SCA produisent des rapports détaillés contenant des informations sur l’utilisation de l’open source, les vulnérabilités et la conformité. Ces rapports aident votre équipe à prioriser les questions de sécurité et à prendre des décisions éclairées sur la gestion des risques, renforçant ainsi la posture de sécurité globale de vos applications.

Comment les outils SCA gèrent-ils la conformité des licences ?

Les outils SCA vérifient automatiquement la conformité des licences en analysant les licences des composants open source dans votre code. Ils vous alertent en cas de risque d’infraction, ce qui vous aide à éviter des problèmes juridiques et à garantir que votre logiciel respecte les exigences de licence.

Et ensuite ?

Si vous êtes en train de rechercher des outils d’analyse de composition logicielle, contactez gratuitement un conseiller SoftwareSelect pour des recommandations personnalisées.

Vous remplissez un formulaire puis échangez rapidement afin qu’il cerne vos besoins spécifiques. Vous recevrez ensuite une sélection de logiciels à analyser. Ils vous accompagnent même tout au long du processus d’achat, y compris dans les négociations tarifaires.