10 Meilleure sélection de logiciels de sécurité réseau

Sécuriser votre réseau représente l’un des défis les plus complexes auxquels les organisations sont confrontées. Les cyberattaques deviennent de plus en plus sophistiquées, qu’il s’agisse de programmes malveillants, de tentatives d’hameçonnage ou d’attaques ciblées, et une seule faille de sécurité peut avoir des conséquences dévastatrices. Si vous avez déjà eu des difficultés à protéger des données sensibles, à gérer des systèmes informatiques tentaculaires ou à anticiper les nouvelles menaces, vous savez combien il est crucial de disposer d’un logiciel de sécurité réseau fiable.

Les bons outils de sécurité réseau font bien plus que bloquer les accès non autorisés : ils surveillent en permanence les vulnérabilités, préviennent les violations et vous donnent l’assurance que vos systèmes sont protégés. Au fil des années, j’ai travaillé avec une vaste gamme de solutions de sécurité dans différents secteurs, aidant des équipes à passer d’une gestion réactive des problèmes à une défense proactive. Dans ce guide, j’ai évalué les meilleurs logiciels de sécurité réseau, en analysant leurs fonctionnalités et forces afin de vous aider à choisir celui qui correspond le mieux à votre environnement.

Table of Contents

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Résumé des meilleurs logiciels de sécurité réseau

Ce tableau comparatif résume les détails tarifaires de mes principales sélections de logiciels de sécurité réseau afin de vous aider à trouver celui qui convient à votre budget et à vos besoins professionnels.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Idéal pour le déploiement auprès d'équipes mondiales | Offre gratuite disponible | À partir de $5/utilisateur/mois (facturation annuelle) | Website | |

| 2 | Idéal pour l'accès à confiance zéro | Essai gratuit de 14 jours + démo gratuite disponible | À partir de $7/utilisateur/mois (facturé annuellement) | Website | |

| 3 | Idéal pour la sécurité DNS et la chasse aux menaces | Essai gratuit + démo gratuite disponibles | Tarification sur demande | Website | |

| 4 | Idéal pour les alertes réseau en temps réel | Démo gratuite + essai gratuit de 30 jours disponible | À partir de 9 $/mois (facturation annuelle) | Website | |

| 5 | Idéal pour un accès réseau sécurisé | Essai gratuit de 30 jours | $8/utilisateur/mois | Website | |

| 6 | Idéal pour des analyses continues | Essai gratuit de 30 jours | À partir de $119.99/an (facturé annuellement) | Website | |

| 7 | Idéal pour des solutions de sécurité réseau personnalisées | offre gratuite disponible | tarification sur demande | Website | |

| 8 | Idéal pour les utilisateurs individuels et les environnements domestiques | Essai gratuit de 30 jours | $4.17/user/month | Website | |

| 9 | Meilleurs services de sécurité tout-en-un | Essai gratuit de 30 jours | $15/user/month | Website | |

| 10 | Idéal pour l'analyse de la sécurité avancée | Essai gratuit de 30 jours | $7.08/utilisateur/mois | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis sur les meilleurs logiciels de sécurité réseau

Je vais expliquer ci-dessous les fonctionnalités, intégrations et tarifs de chaque outil, afin que vous puissiez choisir la solution adaptée à vos besoins en sécurité réseau.

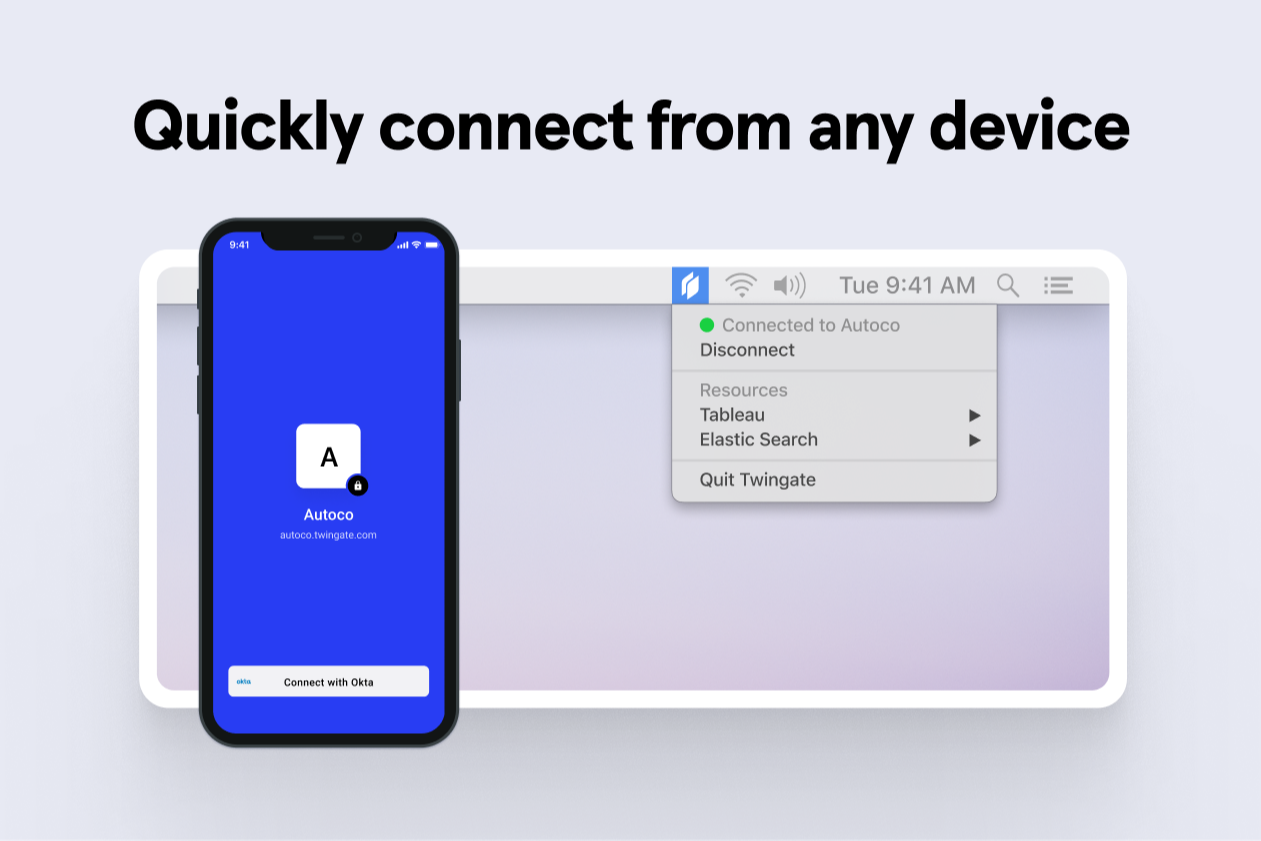

Twingate est une plateforme de sécurité réseau Zero Trust axée sur la sécurisation de l'accès à distance, la segmentation des ressources, l'intégration des identités et l'accès basé sur des politiques pour les équipes distribuées.

À qui s'adresse Twingate ?

Twingate convient particulièrement aux équipes informatiques et de sécurité qui gèrent des effectifs distants ou décentralisés et qui souhaitent s'éloigner des modèles d'accès traditionnels basés sur les VPN.

Pourquoi j'ai choisi Twingate

J'ai inclus Twingate dans mon classement car il se déploie sans nécessiter de modifications du pare-feu ni d'ouverture de ports entrants. Il n'y a aucun matériel à installer, et mon équipe peut activer un relais en moins de 30 minutes grâce aux connecteurs basés sur Docker de Twingate. Pour des déploiements mondiaux, cette rapidité est essentielle—surtout lors de l'intégration de sous-traitants ou de bureaux distants dans plusieurs régions en même temps.

Fonctionnalités principales de Twingate

- Contrôles d'accès Zero Trust : Twingate applique des politiques de moindre privilège pour que les utilisateurs n'accèdent qu'aux ressources pour lesquelles ils sont autorisés.

- Tunnelage fractionné : Seul le trafic pertinent passe par Twingate, le reste du trafic Internet reste sur la connexion locale de l'utilisateur.

- Vérification de la posture des appareils : Application de politiques d'accès selon l'état de sécurité de l'appareil, comme la version de l'OS ou le statut de la protection du terminal.

- Journalisation des activités : Suivi des événements d'accès des utilisateurs sur toutes les ressources, avec des logs détaillés pour l'audit et l'analyse d'incidents.

Intégrations Twingate

Twingate propose des intégrations natives avec Okta, Azure Active Directory, Google Workspace, OneLogin et JumpCloud. Il prend en charge l'approvisionnement automatisé des utilisateurs via SCIM et propose une API pour les intégrations personnalisées.

Pros and Cons

Pros:

- Intégration native avec Okta, Google, Azure AD

- Tunnels chiffrés de point à point pour une faible latence

- Approvisionnement automatisé des utilisateurs grâce au support SCIM

Cons:

- Les vérifications avancées de la posture des appareils nécessitent des forfaits supérieurs

- Certaines fonctionnalités d'audit non disponibles pour tous les forfaits

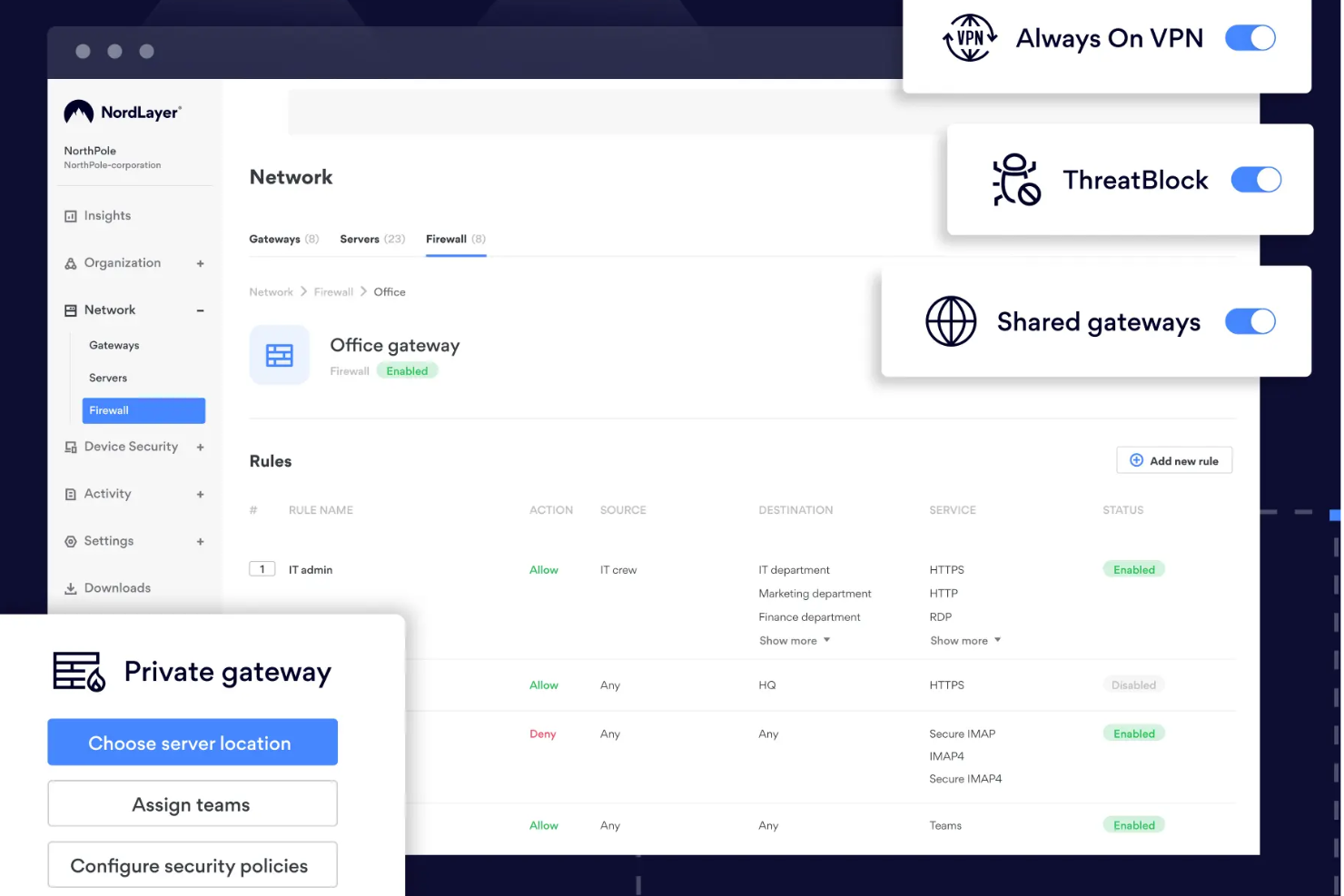

NordLayer est une plateforme de sécurité réseau basée sur le cloud conçue pour les entreprises, offrant un accès sécurisé aux ressources de l'entreprise et protégeant les données sensibles.

Pourquoi j'ai choisi NordLayer : J'apprécie sa mise en œuvre de l'accès réseau à confiance zéro (ZTNA). Cette approche garantit que seuls les utilisateurs autorisés accèdent aux ressources spécifiques, minimisant ainsi le risque d'intrusion non autorisée. Une autre caractéristique remarquable est la protection contre les menaces de NordLayer. Elle inclut des outils comme le filtrage DNS et la protection web qui empêchent l'accès à des sites malveillants, protégeant ainsi votre équipe des menaces en ligne potentielles.

Fonctionnalités et intégrations clés de NordLayer :

Les fonctionnalités remarquables incluent l'authentification multifacteur, qui ajoute une couche de sécurité supplémentaire en exigeant des utilisateurs qu’ils fournissent plusieurs formes de vérification avant d’accéder aux ressources de l’entreprise. De plus, NordLayer propose un pare-feu cloud qui surveille et contrôle le trafic réseau entrant et sortant selon des règles de sécurité prédéfinies, offrant une barrière contre les menaces potentielles. La plateforme permet également les connexions site à site, permettant une communication sécurisée entre différents sites ou réseaux de bureaux.

Les intégrations incluent Entra ID, Okta, OneLogin, JumpCloud, Google Workspace, Google Cloud, IBM Cloud et AWS.

Pros and Cons

Pros:

- Utilise un cadre de confiance zéro

- Mesures de sécurité comme le chiffrement AES-256 et l'authentification multifacteur

- Fournit un support VPN robuste

Cons:

- Le nombre d'emplacements de serveurs disponibles pourrait être augmenté

- La configuration du serveur peut être complexe

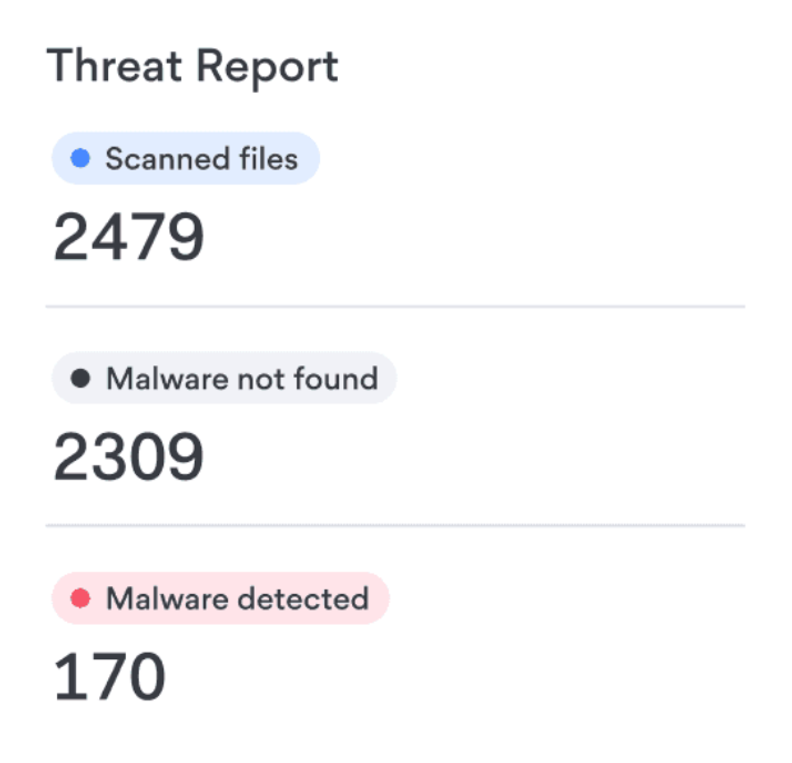

New Product Updates from NordLayer

NordLayer Enhances Security with Download Protection

NordLayer introduces a Download Protection feature that safeguards files from threats by scanning and blocking malicious downloads in real time. For more information, visit NordLayer's official site.

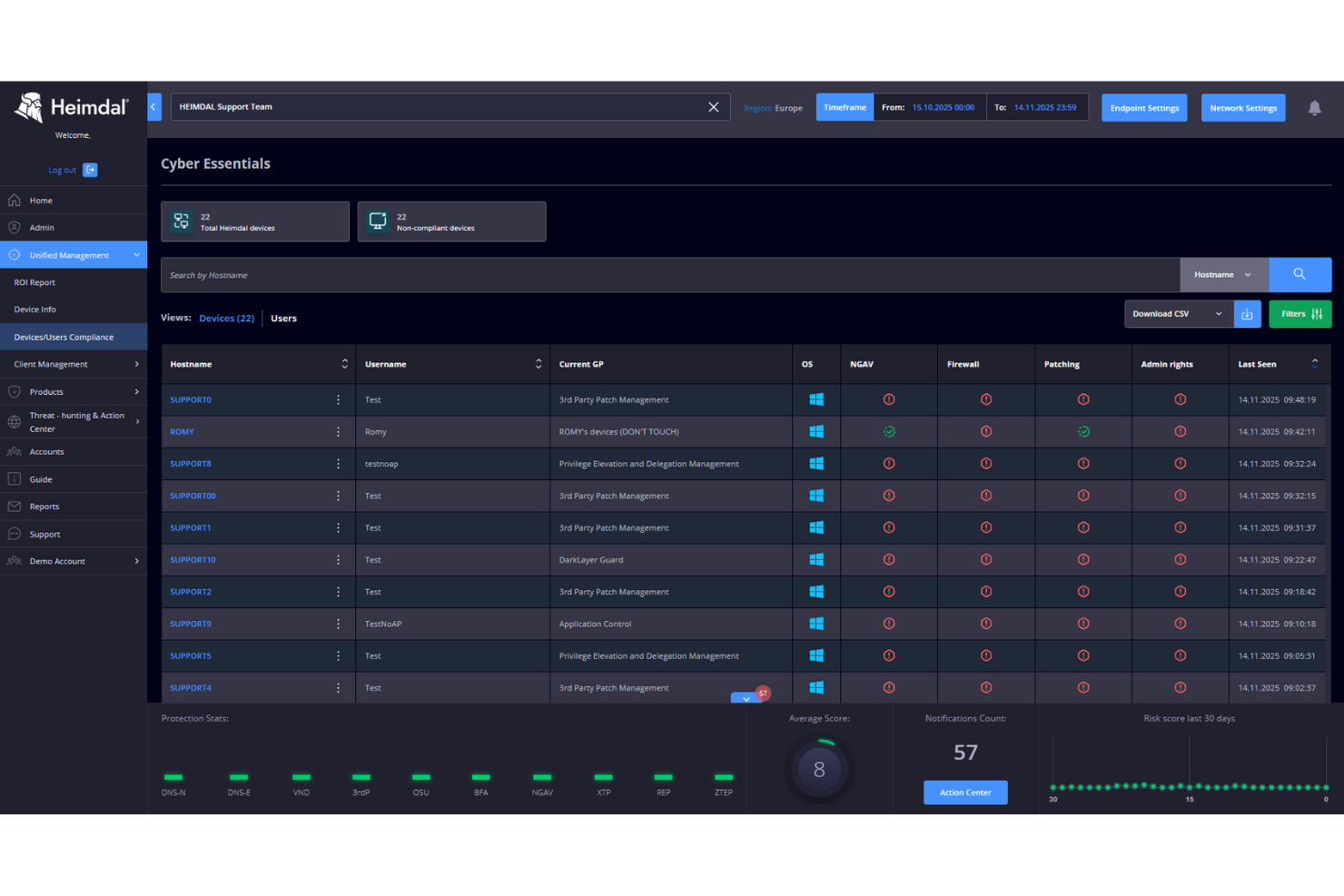

Dans le domaine de la cybersécurité, Heimdal propose une plateforme polyvalente conçue pour répondre aux besoins des entreprises souhaitant protéger leurs environnements réseau. Grâce à une gamme complète de fonctionnalités, elle séduit des secteurs allant de la santé à l'éducation, avec pour objectif de relever des défis tels que l'accès non autorisé, les violations de données et la conformité à des normes comme ISO 27001 et HIPAA. Pour ceux qui privilégient une solution intégrant la sécurité DNS, la détection proactive des menaces et la protection des terminaux, Heimdal se distingue comme un choix convaincant.

Pourquoi j'ai choisi Heimdal

J'ai choisi Heimdal pour son approche unique de la sécurité réseau, notamment sa combinaison de la sécurité DNS et des capacités de chasse aux menaces. Ces fonctionnalités permettent à votre équipe d'anticiper les menaces potentielles en interceptant et en analysant en temps réel l'activité réseau suspecte. De plus, la plateforme Extended Detection and Response (XDR) de Heimdal offre une détection avancée des menaces dans plusieurs environnements, donnant une vision complète de la posture de sécurité de votre réseau. Pour les organisations qui doivent garantir leur conformité et protéger des données sensibles, les services gérés de Heimdal offrent un support 24/7 afin de maintenir une sécurité renforcée.

Fonctionnalités clés de Heimdal

Au-delà de ses fonctionnalités phares, Heimdal propose des fonctions supplémentaires qui renforcent ses capacités en matière de sécurité réseau.

- Gestion des vulnérabilités : Automatise l'identification et la résolution des vulnérabilités au sein de votre réseau, réduisant ainsi le risque d'exploitation.

- Gestion unifiée des terminaux : Fournit des outils pour l'accès à distance au bureau et la gestion des accès privilégiés, garantissant un contrôle sécurisé des appareils terminaux.

- Sécurité des emails et de la collaboration : Protège contre les menaces par email et la fraude, sécurisant les canaux de communication contre le phishing.

- Protection contre le chiffrement par ransomware : Offre une protection avancée contre les menaces de ransomware, empêchant le chiffrement non autorisé des données.

Intégrations Heimdal

Les intégrations natives ne sont actuellement pas répertoriées par Heimdal ; toutefois, la plateforme prend en charge des intégrations personnalisées basées sur des API.

Pros and Cons

Pros:

- Automatise la gestion des correctifs sur les terminaux

- Détection avancée des vulnérabilités et des menaces

- Visibilité détaillée des actifs et des licences

Cons:

- Aucune intégration native disponible

- L'interface nécessite un temps d'adaptation

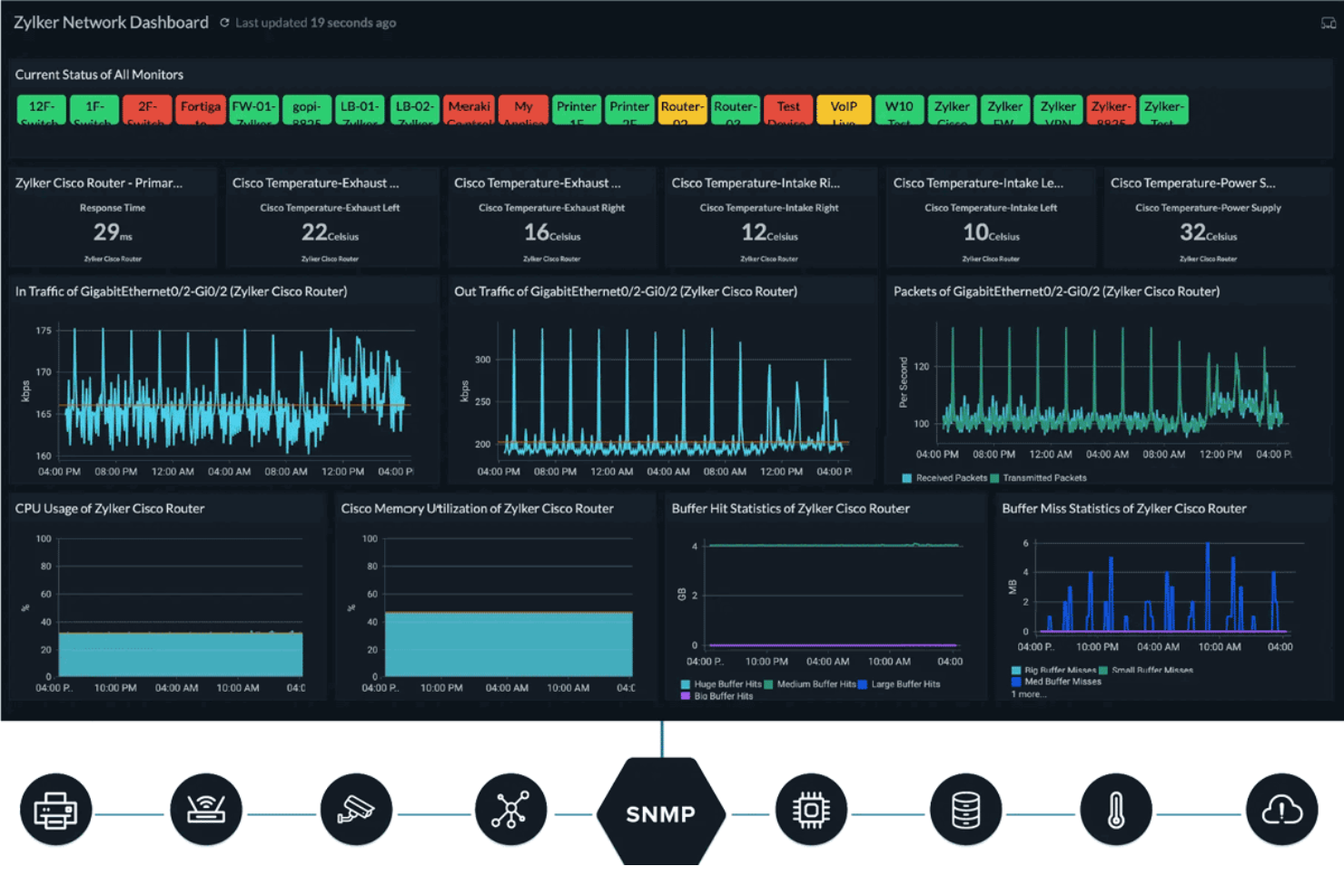

Site24x7 est un outil de surveillance réseau basé sur le cloud, conçu pour vous aider à suivre l'état de santé et les performances de votre infrastructure réseau. Il offre une visibilité sur divers composants réseau, notamment les appareils, les interfaces et les modèles de trafic.

Pourquoi j’ai choisi Site24x7 : J’ai choisi Site24x7 car il comprend plusieurs fonctionnalités qui soutiennent directement les efforts de sécurité réseau. Sa gestion de la configuration réseau vous permet de détecter les changements non autorisés sur les appareils et de rester conforme aux politiques de sécurité, ce qui contribue à prévenir les erreurs de configuration susceptibles d'être exploitées. Les outils d’analyse du trafic, prenant en charge NetFlow, sFlow et J-Flow, offrent une visibilité sur l’utilisation de la bande passante et d’éventuelles activités malveillantes en mettant en évidence les anomalies de trafic.

Fonctionnalités et intégrations remarquables de Site24x7 :

Fonctionnalités remarquables : alertes en temps réel garantissant que vous êtes immédiatement averti de tout changement ou menace au sein de votre infrastructure. L’outil propose également des audits de conformité automatisés, vérifiant en continu vos équipements réseau par rapport aux normes du secteur et aux politiques internes afin d’assurer la conformité.

Intégrations : AWS, Microsoft Azure, Google Cloud Platform, VMware, Amazon EventBridge, Zoho Analytics, Moogsoft, Jira, ConnectWise, PagerDuty, Microsoft Teams et Slack.

Pros and Cons

Pros:

- Fonctionnalités complètes de surveillance réseau

- Alertes en temps réel pour une détection immédiate des problèmes

- Audits de conformité automatisés

Cons:

- Manque de fonctionnalités de sécurité plus complètes comme la détection de menaces

- Nombre d’alertes excessif pouvant submerger les utilisateurs

New Product Updates from Site24x7

Site24x7 Enhances Database and Storage Monitoring

Site24x7 now includes a Used Storage (%) metric for OpenSearch nodes and unified monitoring for OCI MySQL DB Systems, giving you clear visibility into disk space and database health. For more information, visit Site24x7’s official site.

Perimeter 81 est un logiciel de sécurité réseau axé sur l'accès distant sécurisé et la sécurité cloud. Il propose un VPN sécurisé, une authentification multifacteur et une segmentation du réseau afin de protéger les travailleurs à distance et les ressources cloud.

Pourquoi j'ai choisi Perimeter 81 : J'ai choisi Perimeter 81 pour son architecture réseau à confiance zéro et ses contrôles d'accès granulaires, qui m'offrent une connectivité sécurisée pour une main-d'œuvre distribuée. Son design centré sur l'utilisateur et son intégration fluide avec l'infrastructure existante ont simplifié le processus d'accès à distance, permettant aux employés de travailler de partout en toute sécurité.

Fonctionnalités et intégrations remarquables de Perimeter 81 :

Fonctionnalités remarquables que j'ai trouvées utiles incluent l'accès réseau sécurisé et un design centré sur l'utilisateur qui privilégie la simplicité d'utilisation et l'accessibilité. Il possède une architecture de périmètre défini par logiciel (SDP) et d'accès réseau à confiance zéro (ZTNA), qui réduit drastiquement le risque d'accès non autorisé et renforce la sécurité réseau globale tout en permettant aux utilisateurs autorisés de se connecter en toute sécurité. Perimeter 81 propose également la gestion des appareils, l'inspection du trafic et des passerelles web sécurisées.

Intégrations : intégration native avec des fournisseurs d'identité populaires (ex. : Active Directory, Azure AD, Okta) et des fournisseurs cloud (ex. : AWS, Azure)

Pros and Cons

Pros:

- Offre un accès sécurisé aux ressources locales et cloud depuis n'importe où

- Gestion centralisée et application des politiques

- Propose des contrôles d'accès granulaires et des capacités d'audit

Cons:

- Options de personnalisation limitées pour les protocoles et paramètres VPN

- L'intégration avec certains systèmes hérités peut nécessiter une configuration supplémentaire

Norton est conçu pour répondre aux besoins de sécurité réseau des petites entreprises, offrant une protection étendue pour les appareils et les données sensibles. Il se concentre sur la défense contre les menaces informatiques courantes tout en maintenant la sécurité et la disponibilité des systèmes. Des fonctionnalités telles que la surveillance des menaces en temps réel et un VPN sécurisé protègent l’activité quotidienne de l’entreprise et réduisent l’exposition aux risques en ligne.

Pourquoi j'ai choisi Norton

J'ai choisi Norton principalement pour sa protection contre les menaces en temps réel, une exigence fondamentale pour une sécurité réseau efficace. Il analyse en continu la présence de malwares et de ransomwares, aidant ainsi à prévenir la perte de données et la compromission du système. Le VPN sécurisé de Norton ajoute des connexions chiffrées pour les membres de l'équipe, favorisant un télétravail et des activités en ligne sûrs. Ensemble, ces fonctionnalités couvrent les besoins essentiels en matière de sécurité pour les entreprises souhaitant protéger leur réseau et leurs données.

Principales fonctionnalités de Norton

En plus de ses atouts majeurs, Norton propose un ensemble de fonctionnalités pour renforcer l’infrastructure de sécurité de votre équipe.

- Sauvegarde sur le Cloud : Offre 500 Go de stockage cloud sécurisé pour protéger les données essentielles de l’entreprise contre la perte due au vol ou aux défaillances.

- Gestionnaire de mots de passe : Fournit un stockage chiffré pour les identifiants sensibles, garantissant que seuls les utilisateurs autorisés peuvent accéder aux mots de passe.

- Surveillance du dark web : Vous alerte si vos informations personnelles sont trouvées sur le dark web, aidant ainsi à prévenir le vol d’identité.

- Mise à jour des pilotes : Met automatiquement à jour les pilotes obsolètes ou vulnérables, assurant la sécurité et la performance de votre système.

Intégrations Norton

Aucune intégration native n’est actuellement listée par Norton.

Pros and Cons

Pros:

- Protection antivirus en temps réel puissante

- Inclut un VPN et un pare-feu

- La sauvegarde sur le cloud permet la récupération des données

Cons:

- Limite du nombre d'appareils pour les équipes

- Moins d'intégrations natives pour les entreprises

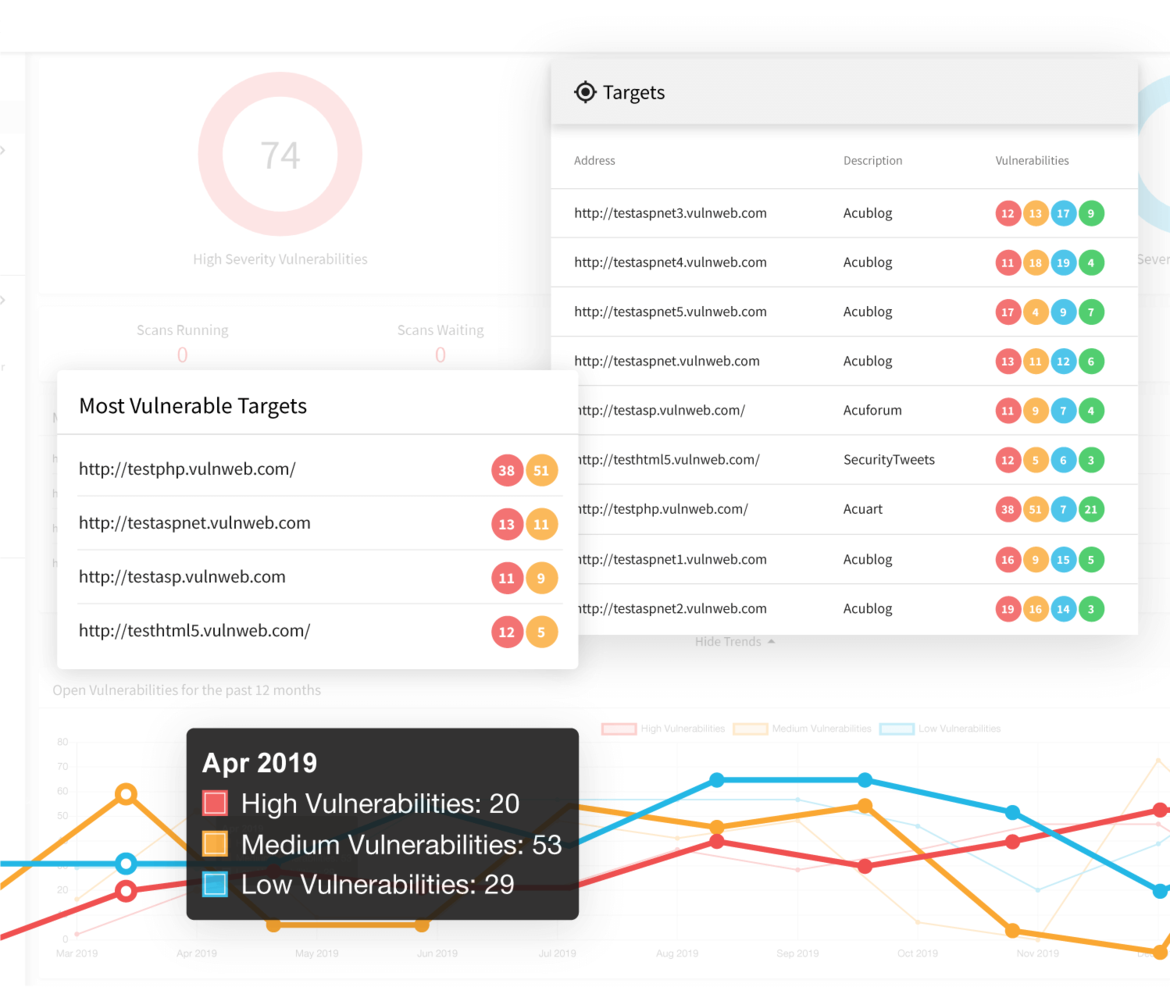

Acunetix est une solution logicielle de sécurité réseau qui protège contre les menaces persistantes avancées (APT). Elle utilise des algorithmes d'apprentissage automatique et une analyse basée sur le comportement pour détecter et répondre à des cyberattaques sophistiquées.

Pourquoi j'ai choisi Acunetix :Acunetix m'a vraiment impressionné par son scanner de vulnérabilités et ses solutions de sécurité réseau sur mesure. En collaborant étroitement avec leur équipe, ils ont compris les besoins de mon entreprise et m'ont fourni un package de sécurité personnalisé. De la gestion du pare-feu à l'intelligence avancée sur les menaces, leur expertise et leur souci du détail m'ont aidé à renforcer la sécurité de mon réseau et à garder une longueur d'avance sur les menaces potentielles.

Fonctionnalités clés et intégrations d’Acunetix :

Fonctionnalités clés : approche personnalisable pour répondre aux exigences spécifiques de l'entreprise, comprenant la gestion des incidents, la remédiation et la gestion des informations et des événements de sécurité (SIEM). Cela me permet de concevoir une infrastructure de sécurité complète parfaitement adaptée à mes besoins uniques et offrant une protection solide contre les cybermenaces.

Intégrations : inclut des intégrations natives avec des outils tiers comme Azure DevOps (Microsoft TFS), JIRA, GitHub et Citrix.

Pros and Cons

Pros:

- Alertes en temps réel et réponse automatisée

- Analyse complète du trafic réseau et visibilité sur les vulnérabilités potentielles

- Personnalisable et évolutif pour répondre aux besoins de différentes organisations

Cons:

- Peut nécessiter une expertise spécialisée pour la configuration et le déploiement initiaux

- Le prix peut être plus élevé que certaines autres solutions de sécurité réseau

Idéal pour les utilisateurs individuels et les environnements domestiques

ESET Internet Security propose des solutions complètes avec des fonctionnalités telles que la détection avancée des menaces, un pare-feu, un anti-phishing et une navigation sécurisée. Son design léger et efficace en fait un choix fiable pour se protéger contre les menaces informatiques.

Pourquoi j'ai choisi ESET Internet Security : Je considère cet outil comme le meilleur pour les utilisateurs individuels et les environnements domestiques, car il offre une protection complète, comprenant un pare-feu, une analyse des e-mails et de la navigation web pour jusqu'à 10 de vos appareils. ESET bénéficie également d'une longue réputation dans le secteur de la cybersécurité, reconnue pour ses solutions de sécurité fiables et constantes sur plusieurs plateformes et appareils.

Fonctionnalités et intégrations remarquables d'ESET Internet Security :

Fonctionnalités que j'ai le plus appréciées dans ESET Internet Security : un système de contrôle des périphériques vous permettant de choisir les appareils autorisés à se connecter à votre PC. J'ai aussi apprécié le contrôle du réseau, qui m'a permis de surveiller mon réseau en recevant des notifications lors de la connexion de nouveaux appareils non enregistrés. ESET propose également une détection avancée des menaces, une protection pare-feu, un bouclier contre les ransomwares, un anti-phishing, un anti-spam et une protection des paiements sécurisés pour offrir un environnement sûr lors de vos achats et opérations bancaires en ligne.

Intégrations : Splunk, ServiceNow, Cisco Umbrella, IBM QRadar, McAfee ePO et SolarWinds MSP RMM. Il s'intègre également nativement avec d'autres technologies ESET, notamment Secure VPN, Anti-Theft, SysInspector, Secure Authentication et Cloud Administrator.

Pros and Cons

Pros:

- Propose des fonctionnalités anti-vol pour les appareils volés

- Excellente application mobile de sécurité pour Android

- Impact minimal sur les performances du système

Cons:

- Pas de prise en charge iOS

- La protection multi-appareils est coûteuse

McAfee+ propose une suite robuste d'outils de sécurité, incluant un antivirus, un pare-feu, une protection contre le vol d'identité et un VPN sécurisé. Son intelligence artificielle face aux menaces, avec une analyse en temps réel et des mises à jour automatiques, offre une protection proactive contre les logiciels malveillants, les ransomwares et autres menaces cybernétiques.

Pourquoi j'ai choisi McAfee+ : En tant que personne attachée à une sécurité complète, McAfee+ est ma solution privilégiée pour protéger mes données personnelles et professionnelles. Ses fonctionnalités antivirus, pare-feu et protection contre le vol d'identité ont la réputation d'être efficaces, me procurant la tranquillité d'esprit en sachant que mes actifs numériques sont bien protégés.

Fonctionnalités et intégrations remarquables de McAfee+ :

Fonctionnalités remarquables comprennent l'analyse en temps réel et l'intelligence sur les menaces pour détecter et supprimer les logiciels malveillants, ainsi qu'un pare-feu pour empêcher l'accès non autorisé au réseau. La protection contre le vol d'identité protège les informations personnelles, y compris les données de carte de crédit et les numéros de sécurité sociale, apportant un niveau de sécurité supplémentaire.

Intégrations incluent des intégrations natives avec McAfee MVISION Cloud et McAfee ePO ainsi que des intégrations prêtes à l'emploi avec des outils tiers comme North Star, Trellix, D3 Security, Aruba Networks et tray.io.

Pros and Cons

Pros:

- Interface conviviale

- Protection multi-appareils sur différentes plateformes

- Service client performant

Cons:

- Utilisation élevée des ressources système

- Le processus d'installation initiale peut être long et gourmand en ressources

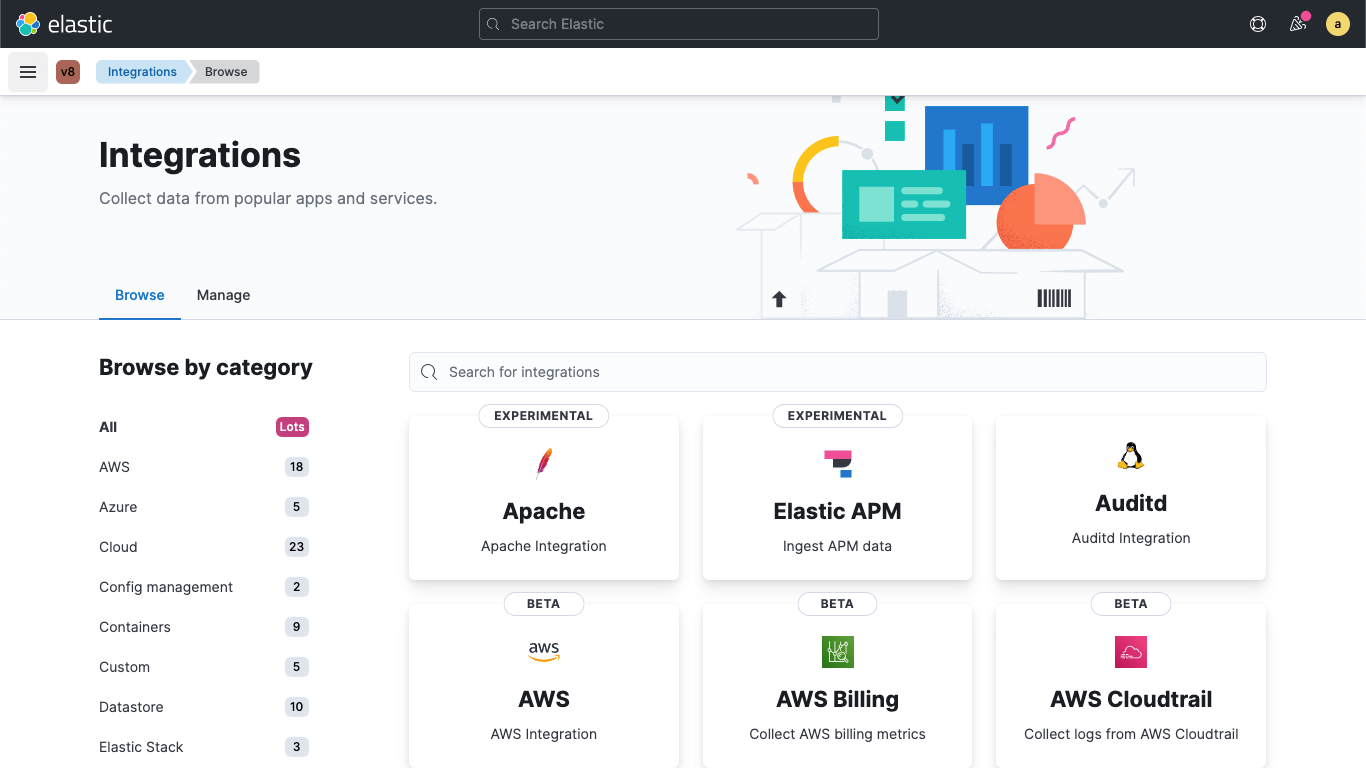

Elastic propose une gamme de solutions pour l'analyse de la sécurité, la gestion des journaux et le SIEM, s'appuyant sur sa suite Elasticsearch, Logstash et Kibana (ELK). La capacité de la plateforme à s'adapter pour répondre aux besoins de sécurité de toute organisation en fait une solution idéale pour détecter et répondre aux incidents de sécurité.

Pourquoi j'ai choisi Elastic : Les solutions d'analyse de la sécurité et de SIEM d'Elastic ont joué un rôle clé dans la détection et la réponse aux incidents de sécurité au sein de mon organisation. L'évolutivité et la flexibilité de la plateforme m'ont permis de gérer de gros volumes de données de journaux et d'effectuer des analyses en temps réel, ce qui permet une atténuation proactive des menaces.

Fonctionnalités et intégrations remarquables d'Elastic :

Fonctionnalités remarquables : capacités avancées pour l'analyse de la sécurité, la gestion des journaux et le SIEM. Elle me permet de collecter, d'analyser et de visualiser les données de journaux liées à la sécurité provenant de multiples sources dans un emplacement unifié. L'évolutivité de la plateforme assure une gestion efficace de grands volumes de données, tandis que son architecture flexible permet la personnalisation et l'intégration avec les outils et flux de travail de sécurité existants.

Intégrations : intégration native avec Elastic Agent et connecteurs préconfigurés pour des outils tiers comme Google Cloud, AWS, Microsoft Azure, Red Hat OpenShift, IBM Cloud, Oracle, Splunk, Webroot et VMware.

Pros and Cons

Pros:

- Plateforme évolutive et flexible

- Capacités puissantes de recherche et de visualisation

- Grande communauté active

Cons:

- La configuration et la mise en place de la suite Elastic peuvent nécessiter une expertise technique

- Déploiement gourmand en ressources, notamment pour les implémentations à grande échelle

Autres options de logiciels de sécurité réseau

Vous n’avez toujours pas trouvé l’outil de sécurité réseau idéal pour vous ? Voici quelques alternatives qui ne figurent pas dans ma liste principale, mais qui valent la peine d’être examinées pour d’autres usages :

- Avira Prime

Idéal pour les individus et organisations soucieux de la confidentialité

- Webroot

Idéal pour la détection des menaces basée sur le cloud

- Commvault

Idéal pour une protection et des solutions de sauvegarde des données robustes

- Astra Pentest

Idéal pour un scan des vulnérabilités complet

- ManageEngine Log360

Idéal pour la gestion centralisée des journaux

Critères de sélection des logiciels de sécurité réseau

Pour sélectionner les meilleurs logiciels de sécurité réseau à présenter dans cette liste, j’ai pris en compte les besoins courants des acheteurs et leurs principaux points de douleur, tels que la protection contre les fuites de données et le respect des réglementations en matière de sécurité. J’ai également utilisé le cadre d’évaluation suivant, afin de garder mon analyse structurée et équitable :

Fonctionnalités de base (25 % de la note globale)

Pour figurer dans cette liste, chaque solution devait répondre à ces cas d'utilisation courants :

- Protection contre les accès non autorisés

- Détection des intrusions réseau

- Surveillance du trafic réseau

- Gestion des politiques de sécurité

- Garantir le chiffrement des données

Fonctionnalités distinctives supplémentaires (25 % de la note globale)

Pour départager davantage les concurrents, j’ai également recherché des fonctionnalités uniques, telles que :

- Renseignement avancé sur les menaces

- Réalisation automatique des réponses aux incidents

- Intégration avec des appareils IoT

- Tableau de bord analytique en temps réel

- Outils de gestion de la conformité

Expérience utilisateur (10 % de la note globale)

Pour mieux évaluer l’expérience utilisateur de chaque système, j’ai pris en compte les aspects suivants :

- Facilité de navigation

- Conception d’interface intuitive

- Tableaux de bord personnalisables

- Formation minimale requise

- Outils de rapport conviviaux

Intégration (10 % du score total)

Pour évaluer l’expérience d’intégration de chaque plateforme, j’ai pris en compte les éléments suivants :

- Disponibilité de vidéos de formation

- Visites interactives du produit

- Accès à des webinaires et ateliers

- Documentation complète

- Support d’intégration dédié

Support client (10 % du score total)

Pour évaluer les services de support client de chaque éditeur de logiciel, j’ai pris en compte les critères suivants :

- Disponibilité d’une assistance 24/7

- Support par chat en direct et téléphone

- Accès à une base de connaissances

- Délais de réponse courts

- Disponibilité de forums de support

Rapport qualité/prix (10 % du score total)

Pour évaluer le rapport qualité/prix de chaque plateforme, j’ai considéré les points suivants :

- Modèles tarifaires compétitifs

- Disponibilité d’essais gratuits

- Coût par rapport aux fonctionnalités

- Formules d’abonnement flexibles

- Réductions pour les contrats longue durée

Avis clients (10 % du score total)

Pour avoir une idée de la satisfaction globale des clients, j’ai pris en compte les éléments suivants lors de la lecture des avis :

- Notes globales de satisfaction

- Retours sur la facilité d’utilisation

- Commentaires sur l’efficacité des fonctionnalités

- Rapports sur les expériences avec le support client

- Perception du rapport qualité/prix

Comment choisir un logiciel de sécurité réseau

Il est facile de se perdre dans des listes de fonctionnalités interminables et des structures tarifaires complexes. Pour vous aider à rester concentré pendant votre processus d’évaluation logiciel, voici une liste des facteurs à garder à l’esprit :

| Facteur | À prendre en compte |

|---|---|

| Scalabilité | Le logiciel accompagnera-t-il le développement de votre entreprise ? Tenez compte de vos futurs besoins d’expansion et vérifiez si l’outil peut supporter une augmentation des données et des utilisateurs sans nécessiter d’importantes mises à niveau. |

| Intégrations | Fonctionne-t-il avec vos outils existants ? Vérifiez la compatibilité avec vos systèmes actuels, comme les CRM, ERP ou services cloud, afin de garantir des workflows fluides. |

| Personnalisation | Peut-on l’adapter à vos besoins ? Cherchez des possibilités d’ajuster les paramètres, rapports et alertes pour répondre à vos exigences opérationnelles spécifiques. |

| Facilité d’utilisation | Est-il convivial ? Prenez en compte la courbe d’apprentissage pour votre équipe. Une interface simple peut faire gagner du temps et réduire les coûts de formation. |

| Mise en œuvre et intégration | Combien de temps avant de démarrer ? Évaluez la durée de mise en service et les ressources à mobiliser, y compris la disponibilité du support pendant la phase de transition. Pour les entreprises basées dans l’Illinois, travailler avec une société de cybersécurité à Chicago peut offrir des avantages en présentiel lors de l’installation. |

| Coût | Est-il dans votre budget ? Comparez les modèles tarifaires et surveillez les frais cachés. Vérifiez s’il existe des réductions pour les abonnements annuels ou pour les équipes importantes. |

| Mesures de sécurité | Répond-il à vos besoins de sécurité ? Vérifiez la présence de chiffrement, d’authentification multi-facteur et d’autres dispositifs pour protéger vos données. |

| Conformité réglementaire | Respecte-t-il les normes du secteur ? Assurez-vous que le logiciel est conforme aux réglementations pertinentes (GDPR, HIPAA, PCI DSS, etc.) pour votre domaine d’activité. |

Qu’est-ce qu’un logiciel de sécurité réseau ?

Un logiciel de sécurité réseau est conçu pour renforcer votre infrastructure informatique et préserver la sécurité de vos données sensibles. Cela passe par des outils comme des antivirus, des systèmes de détection et de prévention d’intrusion (IDS/IPS), le chiffrement et des protocoles de sécurité. Un logiciel de sécurité réseau protège à la fois contre les menaces extérieures (hameçonnage, malwares) et contre celles provenant du réseau interne, telles que les accès non autorisés aux ressources. Les plateformes de gestion unifiée des menaces excellent dans la protection globale contre de multiples vecteurs d’attaque.

En mettant en œuvre des logiciels de sécurité réseau, les fournisseurs de services, les institutions et les organisations peuvent atténuer les risques cybernétiques et obtenir une détection des menaces en temps réel pour maintenir la fiabilité de l’infrastructure réseau. Les organisations devraient également envisager des logiciels d’audit de pare-feu spécialisés afin de s’assurer que leurs défenses périmétriques sont correctement configurées et conformes.

Fonctionnalités

Lors du choix d’un logiciel de sécurité réseau, prêtez attention aux fonctionnalités clés suivantes :

- Détection d’intrusion : Surveille le trafic réseau à la recherche d’activités suspectes et alerte les administrateurs des menaces potentielles.

- Surveillance des menaces : Analyse en continu le réseau pour détecter des vulnérabilités et des signes d’attaques afin de prévenir les violations.

- Chiffrement : Protège les données sensibles en les codant, garantissant que seules les personnes autorisées peuvent y accéder.

- Authentification multifacteur : Exige plusieurs formes de vérification avant d’accorder l’accès, renforçant la sécurité en réduisant les connexions non autorisées.

- Gestion de la conformité : Aide les organisations à se conformer aux réglementations sectorielles comme le RGPD ou l’HIPAA en fournissant les contrôles de sécurité nécessaires.

- Analyse en temps réel : Offre une visibilité instantanée sur l’activité réseau, permettant de réagir rapidement à d’éventuels incidents de sécurité.

- Réponse automatisée aux incidents : Fournit des actions automatiques pour atténuer les menaces, minimisant ainsi les dégâts et les interruptions.

- Capacités d’intégration : Garantit la compatibilité avec les outils de défense existants tels que les logiciels de sécurité Internet, afin de faciliter une stratégie de sécurité cohérente.

- Alertes personnalisables : Permet aux utilisateurs de définir des critères précis pour les alertes, afin de recevoir des notifications pertinentes et opportunes.

- Interface conviviale : Simplifie la gestion et la surveillance de la sécurité réseau, réduisant la courbe d’apprentissage pour les équipes informatiques.

Avantages

L’implémentation d’un logiciel de sécurité réseau offre plusieurs avantages à votre équipe et à votre entreprise. En voici quelques-uns :

- Protection renforcée des données : Le chiffrement et l’authentification multifacteur contribuent à protéger les données sensibles contre les accès non autorisés.

- Gestion proactive des menaces : Les fonctionnalités de détection d’intrusion et de surveillance des menaces des logiciels de pare-feu permettent une identification et une atténuation précoces des risques potentiels.

- Conformité réglementaire : Les outils de gestion de la conformité aident à respecter les normes du secteur et à réduire le risque de sanctions légales.

- Réduction des interruptions : La réponse automatisée aux incidents minimise l’impact des brèches de sécurité, assurant ainsi la continuité de l’activité.

- Aide à la prise de décision : Les analyses en temps réel offrent une visibilité sur l’activité réseau, facilitant l’élaboration de stratégies de sécurité éclairées.

- Opérations simplifiées : Les capacités d’intégration garantissent que le logiciel s’intègre facilement aux systèmes existants, simplifiant la gestion globale du réseau.

- Confiance accrue des utilisateurs : Une interface conviviale facilite la gestion de la sécurité pour les équipes informatiques, renforçant leur confiance dans la protection du réseau.

Coûts et tarification

Sélectionner un logiciel de sécurité réseau nécessite de bien comprendre les différents modèles de tarification et plans disponibles. Les coûts varient en fonction des fonctionnalités, de la taille de l’équipe, des modules complémentaires, etc. Le tableau ci-dessous résume les plans courants, leurs prix moyens et les fonctionnalités typiques incluses dans les solutions de sécurité réseau :

Tableau comparatif des plans pour les logiciels de sécurité réseau

| Type de plan | Prix moyen | Fonctionnalités courantes |

|---|---|---|

| Plan gratuit | $0 | Surveillance basique des menaces, support limité et accès à la communauté. |

| Plan personnel | $5-$25/user/month | Détection des menaces, chiffrement basique et intégrations limitées. |

| Plan business | $30-$75/user/month | Gestion avancée des menaces, authentification multifacteur et outils de conformité. |

| Plan entreprise | $100-$200/user/month | Chiffrement complet, réponse automatisée aux incidents et support dédié. |

Les internautes demandent aussi

Voici quelques FAQ sur les logiciels de sécurité réseau à explorer pour prendre une décision plus éclairée et adaptée à vos besoins de sécurité :

Comment fonctionne un logiciel de sécurité réseau ?

Quelle est la différence entre un logiciel de sécurité réseau et un logiciel de réponse aux incidents ?

Quels sont les principes fondamentaux de la sécurité réseau ?

Et maintenant :

Si vous êtes en train de rechercher un logiciel de sécurité réseau, contactez un conseiller SoftwareSelect pour obtenir gratuitement des recommandations.

Vous remplissez un formulaire puis discutez brièvement avec un conseiller pour préciser vos besoins. Vous recevrez ensuite une liste restreinte de logiciels à examiner. Le conseiller vous accompagne même tout au long de l'achat, y compris lors des négociations tarifaires.