Meilleurs Logiciels de Gestion des Endpoints - Sélection

Gérer plusieurs appareils et sécuriser les données est un défi auquel vous êtes confronté chaque jour. Un logiciel de gestion des endpoints peut vous aider à faire face à ces enjeux en vous offrant un contrôle sur les endpoints de votre réseau.

Je teste et évalue les logiciels de manière indépendante, avec l'objectif de vous fournir un aperçu impartial des meilleures solutions disponibles. D'après mon expérience, trouver la bonne solution peut faire une réelle différence en matière d'efficacité et de sécurité pour votre équipe.

Dans cet article, je partage mes meilleurs choix de logiciels de gestion des endpoints. Vous découvrirez leurs fonctionnalités, bénéfices et ce qui distingue chaque outil. Trouvons ensemble la solution la plus adaptée à vos besoins.

Table of Contents

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Résumé des Meilleurs Logiciels de Gestion des Endpoints

Ce tableau comparatif synthétise les informations tarifaires de mes principales sélections de logiciels de gestion des endpoints afin de vous aider à trouver celui qui correspond le mieux à votre budget et aux besoins de votre entreprise.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Idéal pour les flux de travail UEM dédiés à la conformité | Essai gratuit de 14 jours disponible | Tarification disponible sur demande | Website | |

| 2 | Idéal pour le contrôle de la segmentation du réseau | Essai gratuit de 14 jours + démo gratuite disponible | À partir de $7/utilisateur/mois (facturé annuellement) | Website | |

| 3 | Idéal pour la gestion des privilèges utilisateurs | Démo gratuite disponible | Tarification sur demande | Website | |

| 4 | Idéal pour le contrôle d’accès basé sur l’identité | Offre gratuite disponible | À partir de $5/utilisateur/mois (facturé annuellement) | Website | |

| 5 | Idéal pour ceux qui recherchent une protection proactive des terminaux | Essai gratuit + démo gratuite disponible | $10/user/month | Website | |

| 6 | Idéal pour les équipes informatiques à distance souhaitant un contrôle centralisé | Offre gratuite disponible | 10 $/utilisateur/mois (facturé annuellement) | Website | |

| 7 | Idéal pour les entreprises ayant besoin d’une gestion unifiée des appareils | Essai gratuit de 14 jours + démo gratuite disponible | $4/utilisateur/mois (facturation annuelle) | Website | |

| 8 | Idéal pour la visibilité en temps réel et la remédiation rapide | Essai gratuit disponible | Tarification sur demande | Website | |

| 9 | Idéal pour les entreprises investies dans l'écosystème Microsoft | Essai gratuit de 30 jours disponible | $6/utilisateur/mois (facturé annuellement) | Website | |

| 10 | Idéal pour les capacités de détection des menaces robustes | Not available | $30/utilisateur/mois (facturé annuellement) | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis sur les Meilleurs Logiciels de Gestion des Endpoints

Vous trouverez ci-dessous mes résumés détaillés des meilleurs logiciels de gestion des endpoints qui composent ma sélection. Mes avis proposent un regard approfondi sur les principales fonctionnalités, avantages et inconvénients, intégrations et cas d’usage idéaux pour vous aider à choisir la meilleure solution.

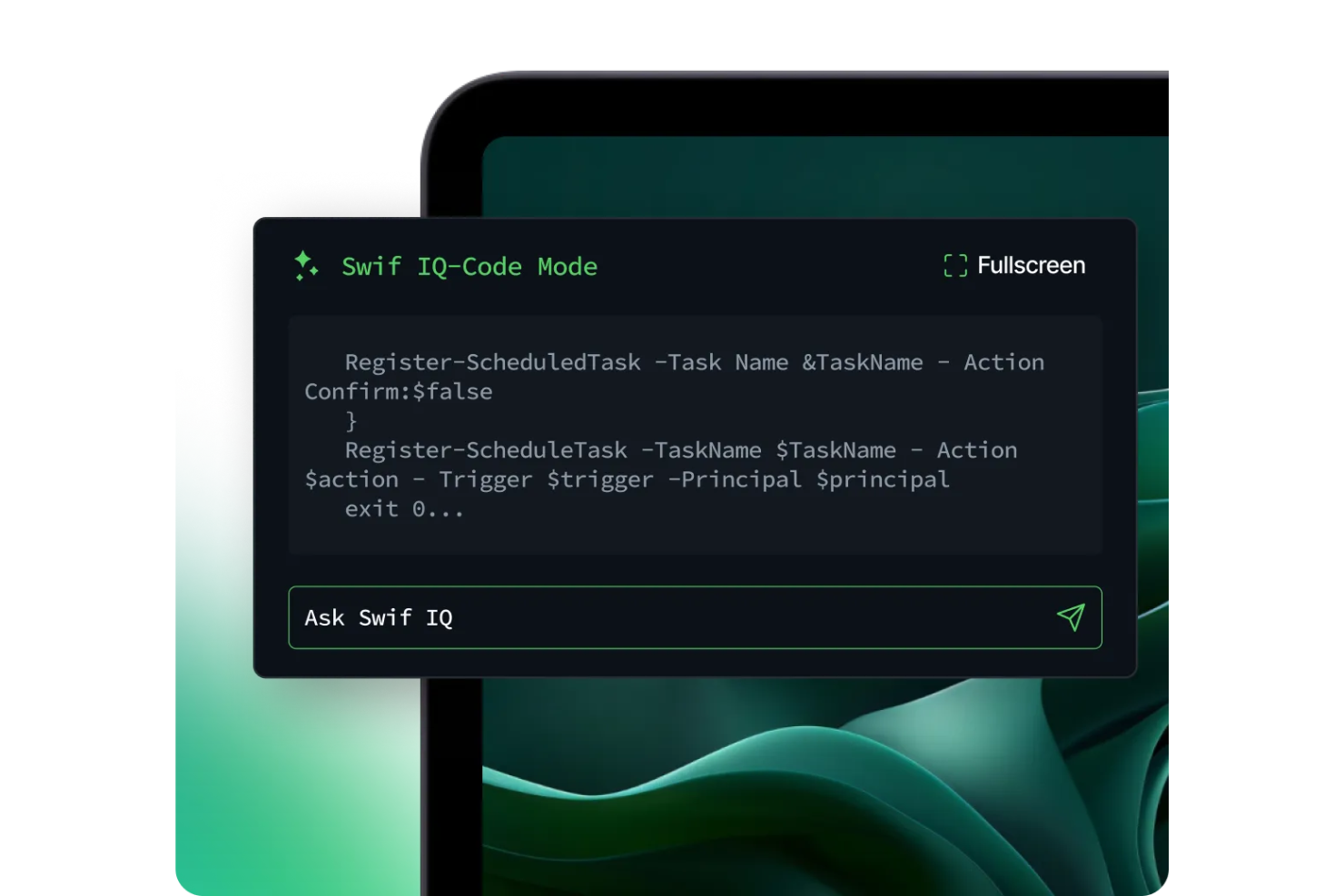

Swif.ai est une plateforme de gestion des terminaux qui vous permet d'automatiser la conformité des appareils, de déployer des logiciels en mode silencieux et d'appliquer des politiques sur les appareils Windows, macOS et Linux depuis un tableau de bord unique.

Pour qui Swif.ai est-il le mieux adapté ?

Les équipes informatiques des secteurs réglementés ayant besoin d'automatiser les vérifications de conformité des appareils sur des systèmes d'exploitation diversifiés.

Pourquoi j'ai choisi Swif.ai

J'ai choisi Swif.ai parmi les meilleurs car il me permet d'automatiser les audits de conformité des appareils sur tous les terminaux sans intervention manuelle. Mon équipe utilise son moteur de politiques pour programmer des contrôles de conformité récurrents et générer des rapports prêts pour l'audit. J'apprécie également que Swif.ai signale en temps réel les appareils non conformes, ce qui nous permet d'agir rapidement.

Fonctionnalités clés de Swif.ai

- Prise en charge multi-OS : Gérez les appareils Windows, macOS et Linux à partir d'un seul tableau de bord.

- Exécution de scripts à distance : Exécutez des scripts sur les terminaux sans interaction ni interruption pour l'utilisateur.

- Contrôle d'accès basé sur les rôles : Attribuez des autorisations granulaires au personnel informatique selon les fonctions occupées.

- Déploiement automatisé de logiciels : Poussez applications et mises à jour sur les appareils de votre environnement.

Intégrations Swif.ai

Swif.ai propose des intégrations natives avec Okta, Azure Active Directory, Google Workspace, Zoom, Deel, Vanta, Drata, Thoropass, Sprinto, Delve, Comply Jet et SecureFrame. Une API est disponible pour des intégrations personnalisées.

Pros and Cons

Pros:

- Propose un déploiement silencieux pour de grandes flottes d'appareils

- Fournit des workflows d'audit de conformité automatisés

- Inventaire des appareils et suivi du statut en temps réel

Cons:

- Pas d'offre gratuite permanente disponible

- Options de personnalisation avancée des rapports limitées

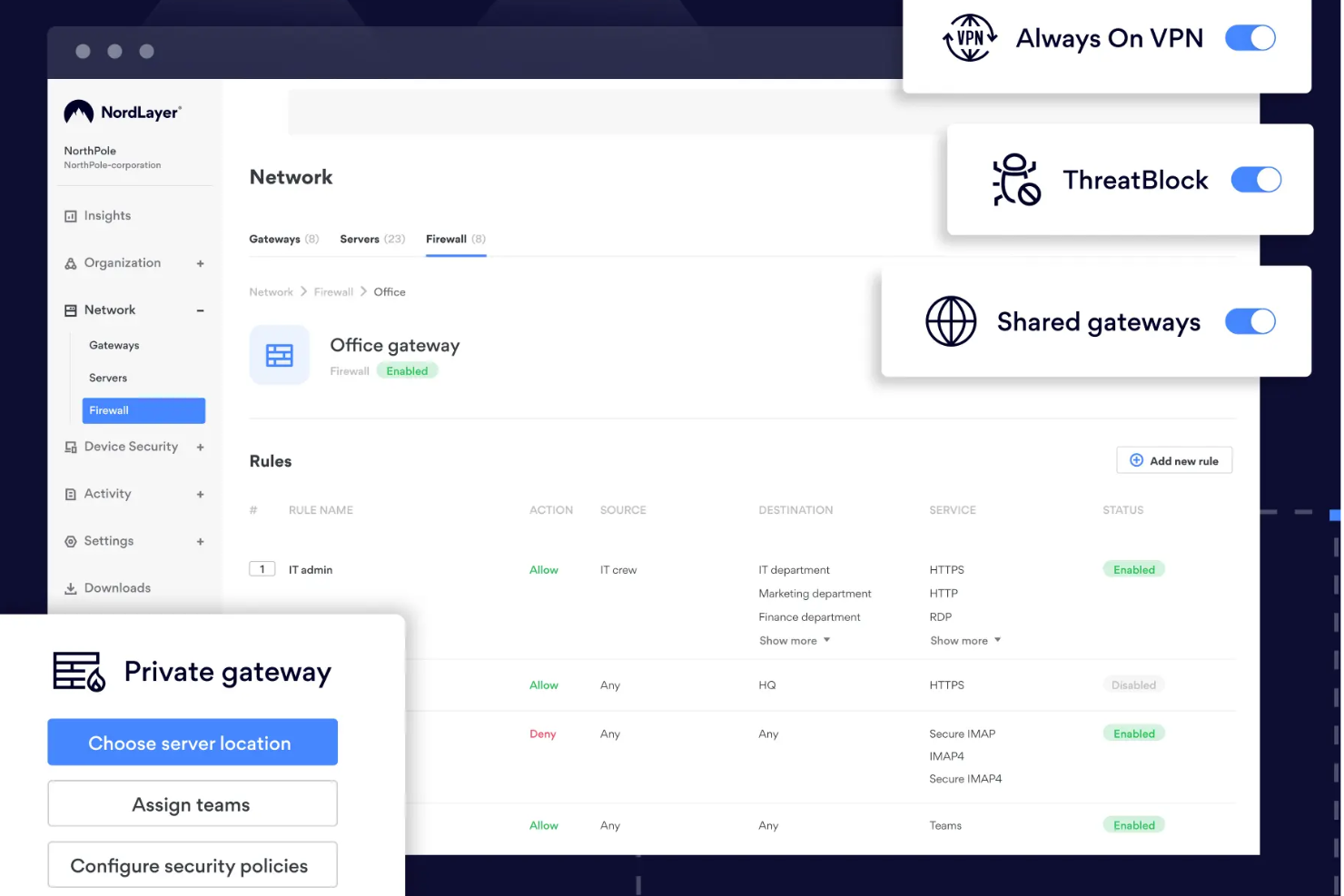

NordLayer est une plateforme de sécurité réseau conçue pour protéger les actifs numériques de votre entreprise. Elle propose des solutions cloud telles qu’un VPN d'entreprise, l'accès réseau Zero Trust (ZTNA) et une protection contre les menaces afin de garantir des connexions sécurisées à votre équipe.

Pourquoi j'ai choisi NordLayer :

La fonctionnalité de segmentation du réseau de NordLayer vous permet de diviser votre réseau en segments plus petits et d’attribuer des autorisations d’accès spécifiques à différentes équipes ou départements. Ainsi, vous pouvez contrôler qui accède à quelles ressources, réduisant le risque d’accès non autorisé et de potentielles fuites de données.

Fonctionnalités et intégrations remarquables :

NordLayer dispose d’un pare-feu cloud, qui agit comme une barrière entre votre réseau et les menaces potentielles. Il filtre le trafic entrant et sortant sur la base de règles de sécurité prédéfinies, empêchant ainsi tout accès non autorisé et protégeant les données de votre entreprise. Il propose également une inspection approfondie des paquets, un filtrage DNS, l’authentification multi-facteurs, Zero Trust Network Access, de l’intelligence sur les menaces et la gestion des mots de passe. Parmi les intégrations figurent Entra ID, Okta, OneLogin, JumpCloud, Google Workspace, Google Cloud, IBM Cloud et AWS.

Pros and Cons

Pros:

- Utilise un cadre Zero Trust

- Mesures de sécurité telles que le chiffrement AES-256 et l’authentification multi-facteurs

- Fournit un support VPN robuste

Cons:

- La configuration du serveur peut être complexe

- Le nombre de localisations de serveurs disponibles pourrait être augmenté

New Product Updates from NordLayer

NordLayer Browser Adds Policy Prioritization

NordLayer Browser now evaluates security policies top-down by priority, applying the first matching rule to streamline enforcement and reduce ambiguity. For more information, visit NordLayer's official site.

Idéal pour la gestion des privilèges utilisateurs

Netwrix Endpoint Management est une solution axée sur la sécurité conçue pour aider les organisations à protéger, configurer et surveiller les points de terminaison sur l'ensemble de leur réseau. Elle prend en charge plusieurs systèmes d'exploitation et options de déploiement, ce qui la rend adaptée à des environnements informatiques variés tout en maintenant des contrôles de conformité rigoureux.

Pourquoi j'ai choisi Netwrix :

J'ai choisi Netwrix pour ses solides capacités de protection des données et de conformité. Ses outils de prévention de la perte de données au niveau des points de terminaison permettent de sécuriser les informations sensibles, tandis que son suivi de la conformité garantit que les systèmes restent alignés sur les exigences réglementaires telles que PCI DSS et HIPAA. J'apprécie également sa gestion des privilèges utilisateurs, qui permet d'appliquer des politiques de moindre privilège et de contrôler les droits d'administration locaux — deux aspects essentiels pour prévenir les accès non autorisés. De plus, ses fonctionnalités de contrôle des périphériques permettent de gérer et de restreindre l'utilisation des clés USB et autres appareils externes, réduisant ainsi les risques de fuite de données malveillantes.

Fonctionnalités et intégrations clés :

Parmi les points forts figurent la gestion du cycle de vie pour la configuration et la maintenance des points de terminaison dans le temps, l'application continue de la conformité qui détecte les modifications non autorisées, ainsi que des outils de déploiement d'applications offrant un contrôle précis sur les logiciels installés. Les intégrations couvrent l'ensemble de l'écosystème Netwrix, notamment Netwrix Auditor, Access Analyzer, 1Secure DSPM, Directory Manager, Privilege Secure et Endpoint Protector, permettant d'élaborer une stratégie de sécurité et de conformité unifiée.

Pros and Cons

Pros:

- Contrôle complet des appareils et périphériques

- Capacités de conformité et d'audit robustes

- Prend en charge Linux et macOS

Cons:

- Le processus de désinstallation peut être complexe

- Absence de DLP réseau et d'intégration au serveur de messagerie

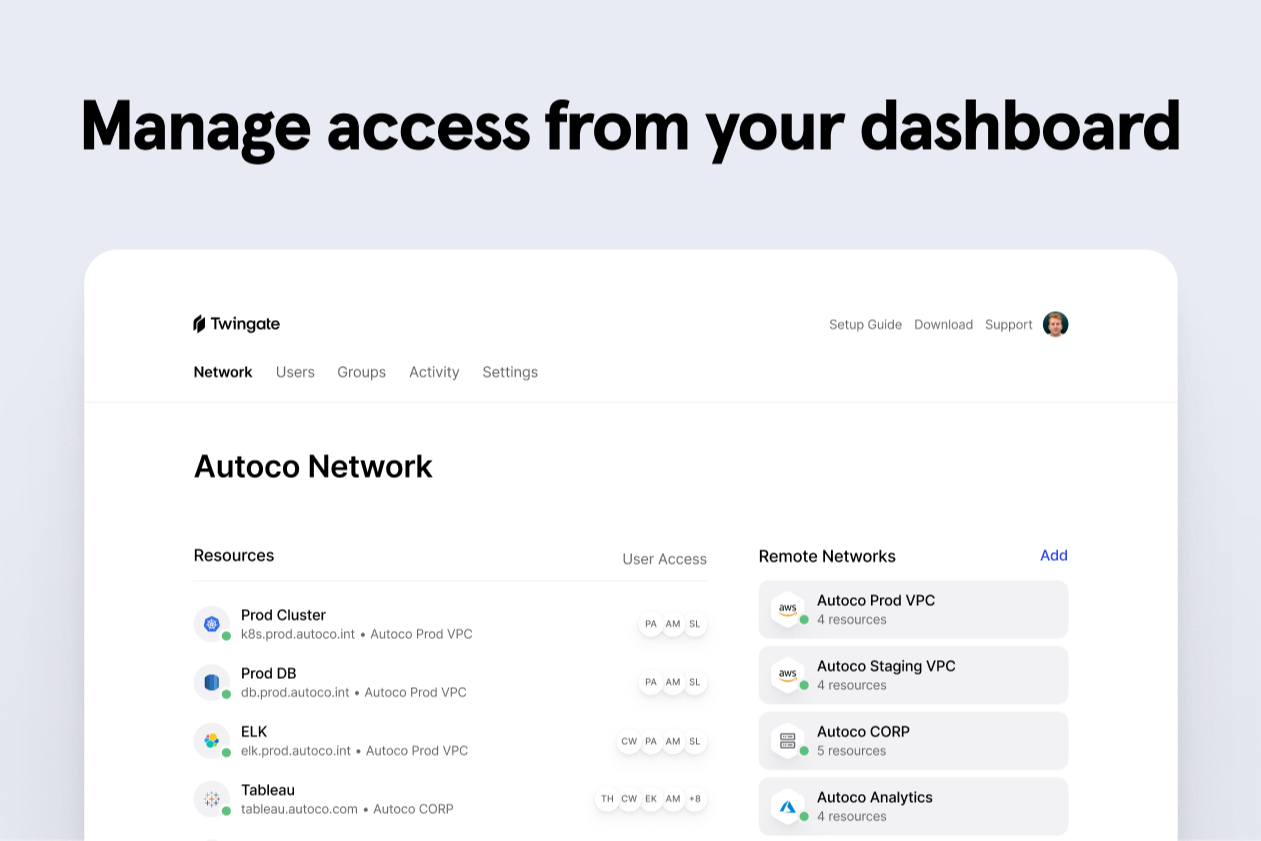

Twingate est une solution d’accès réseau à confiance zéro pour la gestion des terminaux, qui permet de contrôler, sécuriser et surveiller l’accès aux ressources locales et cloud depuis n’importe quel appareil.

Pour qui Twingate est-il le mieux adapté ?

Twingate convient particulièrement aux équipes informatiques et de sécurité qui gèrent des effectifs à distance ou répartis, nécessitant des contrôles d’accès stricts et basés sur l’identité sans recourir aux VPN traditionnels.

Pourquoi j’ai choisi Twingate

Twingate mérite sa place dans ma sélection en raison de l’étroite corrélation entre les décisions d’accès et l’identité d’utilisateur vérifiée. J’apprécie particulièrement le fait qu’il applique un accès au moindre privilège au niveau des ressources : ainsi, même si un appareil est compromis, les déplacements latéraux à travers le réseau sont bloqués. Ses vérifications de posture des terminaux ajoutent une couche supplémentaire, permettant à mon équipe de contrôler l’accès en fonction d’indicateurs de santé réels du terminal, comme la version de l’OS ou l’état du pare-feu.

Fonctionnalités clés de Twingate

- Routage fractionné : Ne faire passer que certains flux par Twingate tout en laissant les autres circuler directement sur Internet, afin d’offrir un contrôle précis sur ce qui passe par votre couche d’accès sécurisé.

- Journaux d’audit : Suivre chaque tentative d’accès d’utilisateur, événement de connexion et modification d’administration grâce à des journaux détaillés et exportables, essentiels pour les audits de conformité et l’investigation d’incidents.

- Demandes d’accès just-in-time (JIT) : Permettre aux utilisateurs de demander un accès temporaire à des ressources spécifiques, avec des processus d’approbation qui expirent automatiquement après une durée définie.

- Filtrage DNS : Bloquer les domaines malveillants, appliquer des politiques de contenu et chiffrer le trafic DNS sur l’ensemble des terminaux grâce à des règles de filtrage intégrées et des flux d’intelligence sur les menaces.

Intégrations de Twingate

Twingate propose des intégrations natives avec Okta, Azure Active Directory, Google Workspace et OneLogin pour la gestion des identifiants et des accès. Une API est disponible pour les intégrations personnalisées.

Pros and Cons

Pros:

- Application des politiques au niveau de chaque ressource

- Journalisation de session et pistes d’audit granulaires

- Architecture réseau à confiance zéro remplaçant le VPN

Cons:

- Automatisation avancée des politiques uniquement sur les offres payantes

- Impossible de gérer directement les mises à jour système ou les correctifs

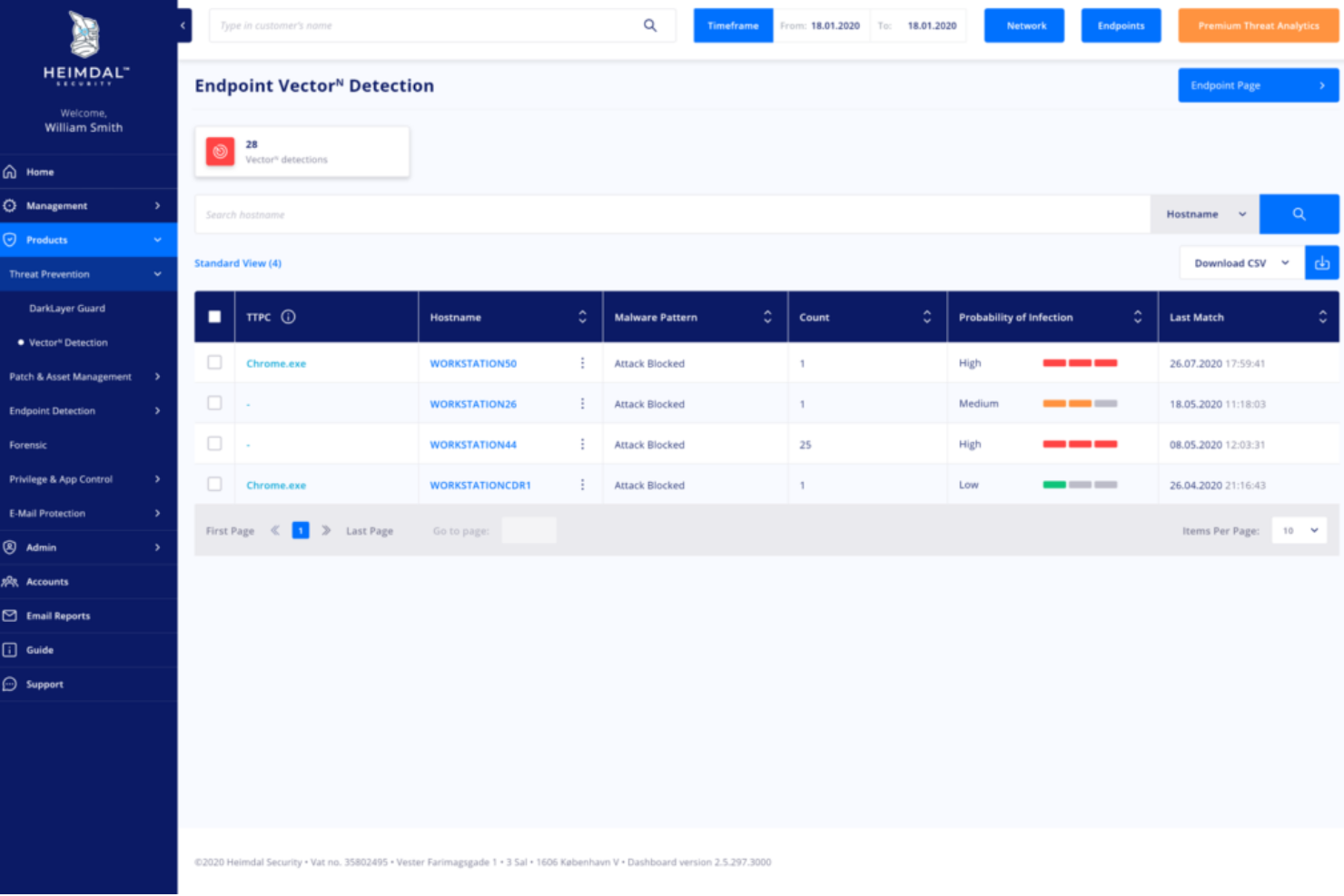

Heimdal est une plateforme avancée de protection des terminaux qui adopte une approche proactive de la sécurité informatique. En déployant un système de défense multicouche, elle anticipe et atténue les menaces potentielles avant qu'elles ne causent des dommages, ce qui la rend idéale pour ceux qui recherchent une protection proactive.

Pourquoi j'ai choisi Heimdal :

Heimdal a gagné sa place dans cette liste grâce à son approche proactive de la cybersécurité. Plutôt que de réagir aux menaces lorsqu'elles surviennent, Heimdal les anticipe, ce qui lui permet de prévenir les violations avant qu'elles ne se produisent.

Cette position proactive la distingue de nombreuses alternatives, et c'est pourquoi je pense qu'elle convient parfaitement à ceux qui ont besoin d'une protection anticipée.

Fonctionnalités et intégrations remarquables :

Parmi les fonctionnalités notables de Heimdal figurent la gestion automatisée des correctifs, le contrôle du pare-feu et la protection antivirus proactive. Elle s'intègre également à une grande variété de plateformes, notamment Windows, macOS et divers systèmes serveurs, élargissant ainsi son utilisation à différents environnements informatiques.

Pros and Cons

Pros:

- Propose une approche proactive de la cybersécurité

- Offre une large compatibilité avec les plateformes

- Inclut une fonctionnalité de gestion automatisée des correctifs

Cons:

- L'interface utilisateur pourrait être plus intuitive

- Les fonctionnalités avancées peuvent demander un temps d'apprentissage important aux nouveaux utilisateurs

- Support limité des appareils mobiles

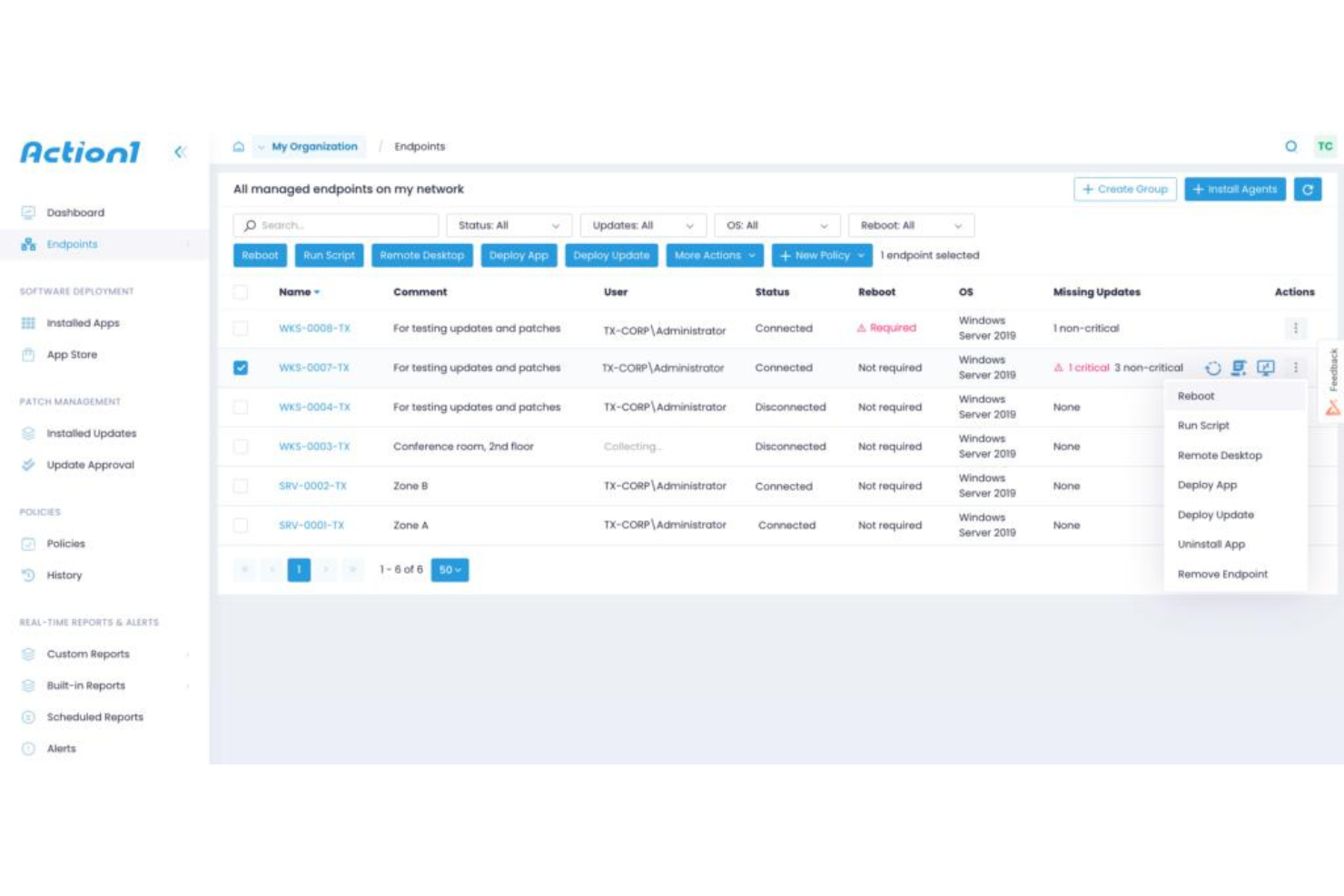

Action1

Idéal pour les équipes informatiques à distance souhaitant un contrôle centralisé

Action1 est un outil de gestion des terminaux qui permet aux équipes informatiques à distance de contrôler de manière centralisée leurs appareils. Il trouve le juste équilibre entre un contrôle granulaire et une interface conviviale, ce qui en fait un choix idéal pour les équipes informatiques travaillant à distance.

Pourquoi j'ai choisi Action1 :

J'ai sélectionné Action1 en raison de sa forte orientation vers le support des équipes informatiques distantes, leur offrant un haut niveau de contrôle sur leurs appareils sans devenir trop complexe. Sa conception privilégie la gestion centralisée, ce qui est un atout pour les équipes à distance devant gérer une multitude de terminaux répartis géographiquement.

Fonctionnalités et intégrations remarquables :

Action1 propose une interface basée sur le cloud, le contrôle d'accès à distance et la gestion des correctifs parmi ses fonctionnalités phares. Il dispose d'intégrations solides avec le service Windows Update, permettant la gestion des correctifs de manière globale.

Pros and Cons

Pros:

- Idéal pour les équipes informatiques à distance recherchant un contrôle centralisé

- Interface basée sur le cloud permettant un accès facile depuis n'importe où

- Intégration robuste avec Windows Update pour la gestion des correctifs

Cons:

- Mieux adapté aux environnements Windows

- Certaines fonctionnalités avancées peuvent nécessiter une courbe d'apprentissage importante

- Les tarifs pourraient être plus compétitifs pour les petites équipes

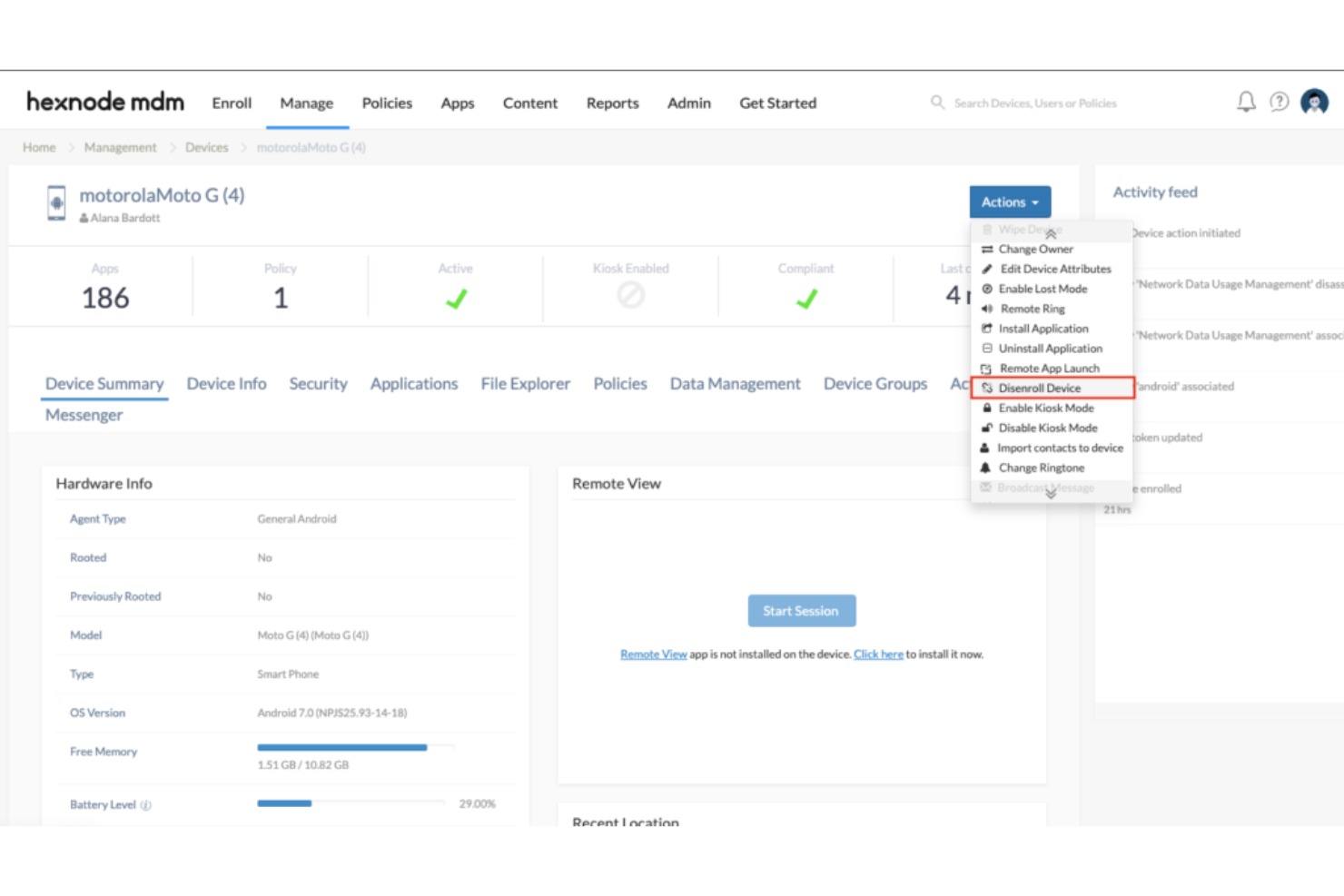

Hexnode

Idéal pour les entreprises ayant besoin d’une gestion unifiée des appareils

Hexnode est une solution complète de gestion unifiée des terminaux qui permet aux entreprises de sécuriser et gérer leurs appareils numériques depuis une seule plateforme. Étant donné la diversité croissante des appareils dans le milieu professionnel moderne, Hexnode convient particulièrement aux entreprises ayant besoin de capacités de gestion d'appareils robustes et flexibles.

Pourquoi j'ai choisi Hexnode :

J'ai choisi Hexnode en raison de la variété d'appareils pris en charge, notamment iOS, Android, Windows, macOS, Linux et même FireOS. Cette large compatibilité, combinée à son ensemble complet de fonctionnalités, fait de Hexnode un choix pertinent pour les entreprises qui nécessitent une solution de gestion unifiée des appareils.

Fonctionnalités remarquables & intégrations :

Hexnode propose de nombreuses fonctionnalités remarquables, telles que la gestion à distance des appareils, le mode kiosque, la gestion des applications mobiles et des politiques de sécurité complètes. Ces fonctionnalités sont essentielles pour permettre aux entreprises de gérer et de sécuriser efficacement leurs appareils. En ce qui concerne les intégrations, Hexnode fonctionne avec des solutions d’entreprise populaires telles que Slack, Azure et G Suite, renforçant ainsi son utilité globale.

Pros and Cons

Pros:

- Large gamme de compatibilité des appareils

- Fonctionnalités complètes de gestion des appareils

- Tarification abordable

Cons:

- L'interface peut être un peu déroutante

- Les options de personnalisation peuvent être limitées

- Le temps de réponse du support peut être amélioré

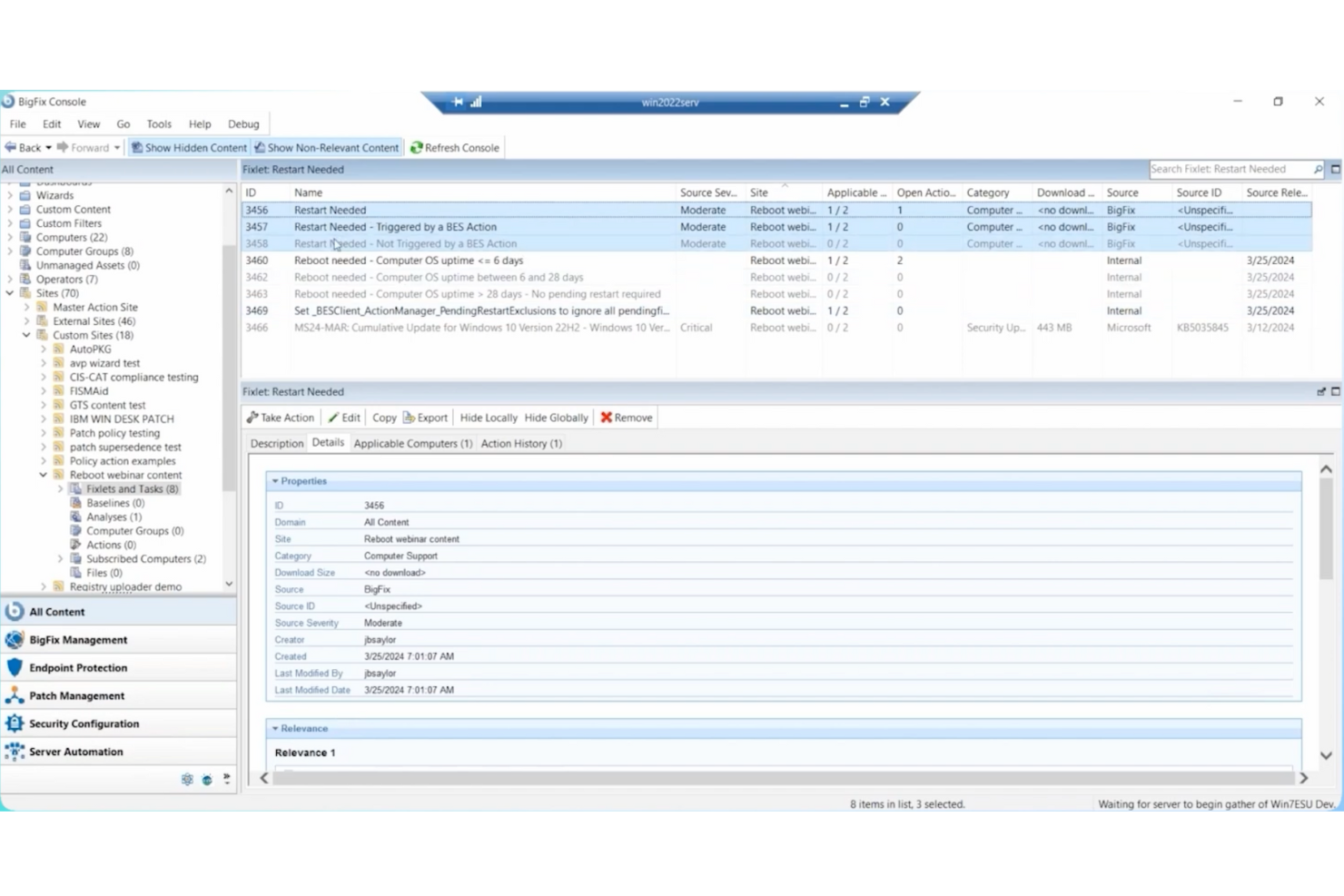

Idéal pour la visibilité en temps réel et la remédiation rapide

Pour les équipes à la recherche d'une solution fiable de gestion des terminaux, HCL BigFix propose une plateforme propulsée par l’IA conçue pour optimiser les opérations IT et la sécurité. Cet outil séduit tout particulièrement des secteurs comme la santé, le gouvernement et la finance, où le respect de la conformité et la sécurité sont essentiels. Grâce à ses capacités en gestion automatisée des appareils et en remédiation des vulnérabilités, HCL BigFix relève les défis liés à la gestion d’infrastructures IT importantes tout en garantissant une conformité et une sécurité continues.

Pourquoi j'ai choisi HCL BigFix

J'ai choisi HCL BigFix pour sa capacité unique à offrir une visibilité en temps réel et une remédiation rapide dans des environnements IT variés. Son automatisation propulsée par l’IA simplifie les tâches de gestion des terminaux, réduisant le temps nécessaire à la remédiation des vulnérabilités et aux contrôles de conformité. L’approche globale de la plateforme pour le suivi continu de la conformité et la gestion des actifs logiciels en fait un choix idéal pour les organisations qui privilégient une sécurité robuste et des opérations IT efficaces. En intégrant ces fonctionnalités, HCL BigFix traite efficacement la complexité de la gestion et de la sécurité des terminaux.

Fonctionnalités clés de HCL BigFix

En plus de la visibilité en temps réel et de la remédiation rapide, HCL BigFix offre :

- Gestion unifiée des terminaux : Cette fonctionnalité permet à votre équipe de gérer tous les terminaux dans les environnements sur site, cloud et hybrides à partir d’une seule plateforme.

- Gestion automatisée des correctifs : Elle automatise l’application des correctifs, garantissant que tous les appareils disposent des dernières mises à jour de sécurité et réduisant ainsi l’exposition aux vulnérabilités.

- Évaluation des vulnérabilités : Cette fonctionnalité assure une surveillance et une évaluation continues des vulnérabilités des terminaux, permettant de prioriser et de traiter rapidement les risques.

- Gestion des actifs logiciels : Elle offre une visibilité détaillée sur l’utilisation des logiciels et la conformité, permettant une meilleure gestion des licences et la réduction des coûts inutiles.

Intégrations HCL BigFix

Les intégrations incluent ServiceNow, IVR et Forescout, avec des possibilités d’intégration personnalisée via des API. De plus, les utilisateurs ont accès à de nombreuses ressources et à une communauté active pour l’installation et le dépannage des intégrations.

Pros and Cons

Pros:

- Offre des fonctionnalités de sécurité robustes pour une protection complète des terminaux

- Prend en charge un large éventail de systèmes d’exploitation et d’environnements

- Efficace pour la gestion du déploiement logiciel et des actifs sur différentes plateformes

Cons:

- L’application des correctifs pour certains systèmes, comme RedHat Linux, peut être difficile

- Expériences mitigées avec le support client et la personnalisation

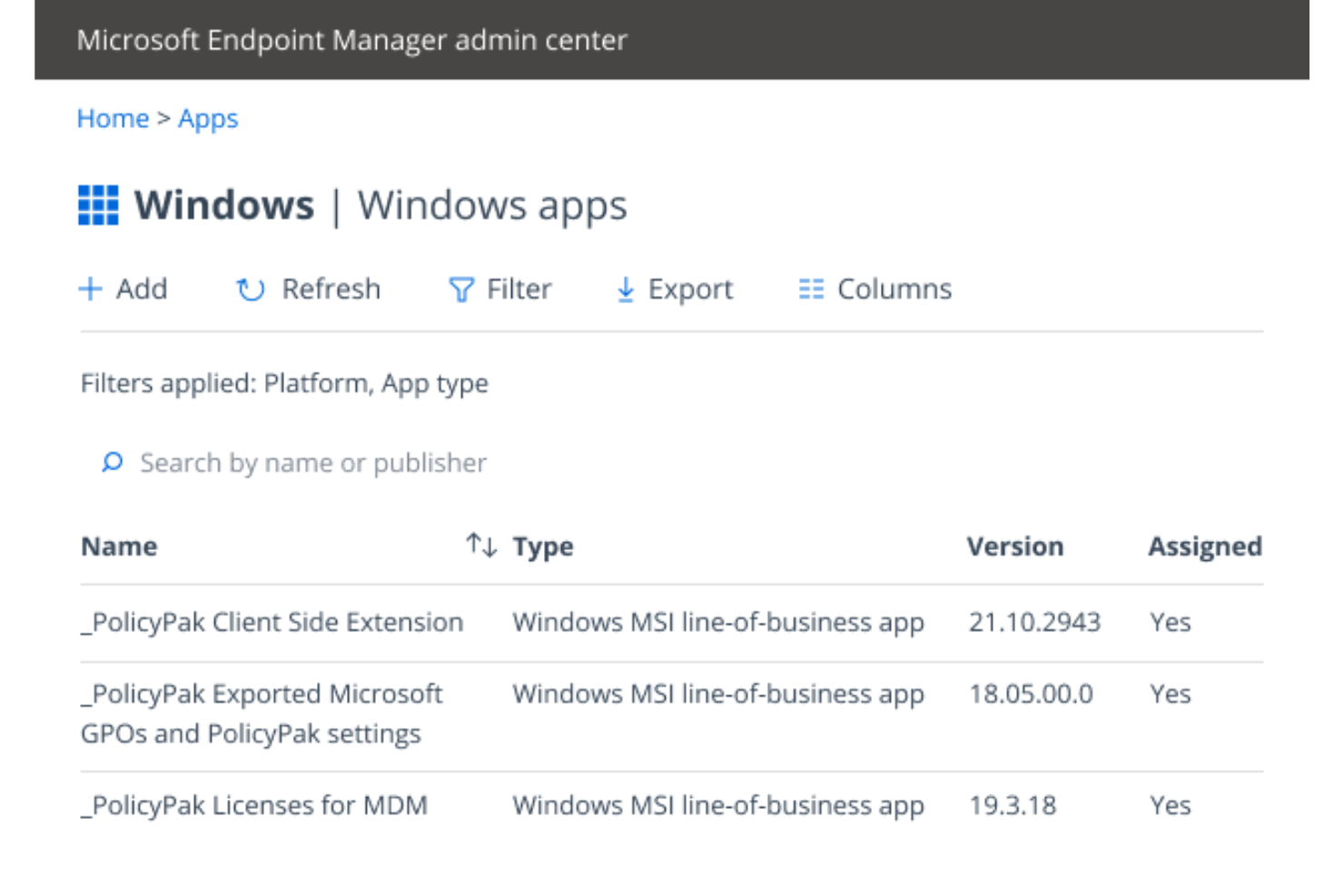

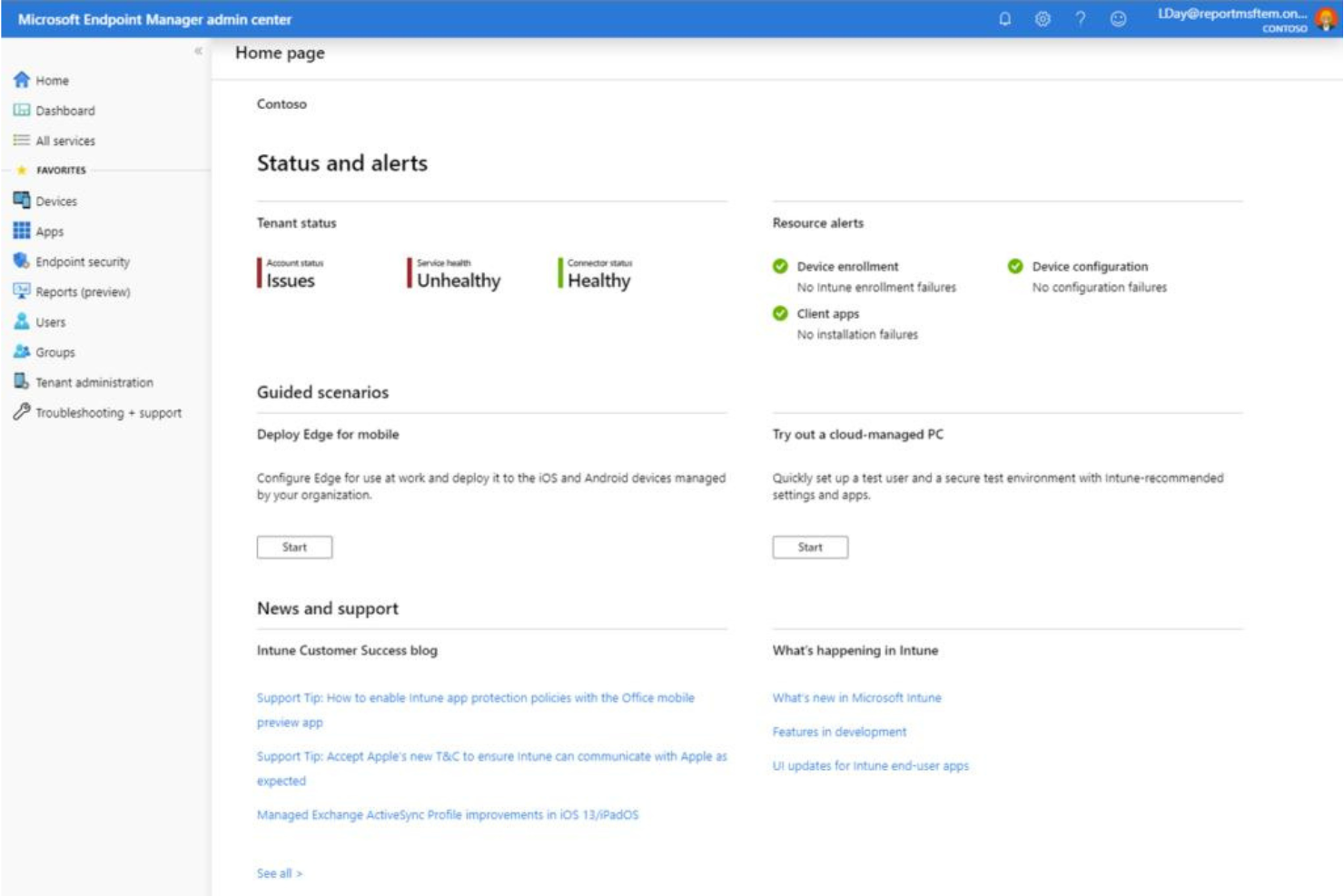

Microsoft Intune est un service basé sur le cloud qui se concentre sur la gestion des appareils mobiles (MDM) et la gestion des applications mobiles (MAM). Faisant partie de la suite de produits Microsoft 365, il constitue un choix naturel pour les entreprises qui investissent beaucoup dans l’écosystème Microsoft, en simplifiant la gestion de leurs appareils et applications.

Pourquoi j'ai choisi Microsoft Intune :

La décision d’inclure Microsoft Intune dans cette liste a été motivée par son intégration avec d’autres applications Microsoft 365, en faisant un choix unique pour les entreprises déjà investies dans l’écosystème Microsoft. Ce qui le distingue, c’est sa connexion étroite avec des outils bureautiques familiers, ce qui facilite grandement les tâches de gestion pour les services informatiques.

C’est particulièrement avantageux pour les entreprises engagées auprès de la gamme de produits Microsoft, car cela permet une approche plus coordonnée de la gestion des appareils et des applications.

Fonctionnalités et intégrations remarquables :

Microsoft Intune offre de puissantes fonctionnalités de gestion des appareils et des applications telles que l’application des politiques, les règles de protection des applications et la défense contre les menaces mobiles. Les intégrations sont également à souligner, notamment avec d’autres produits Microsoft comme Office 365, Teams et Azure Active Directory, ce qui renforce encore l’aspect pratique pour les entreprises utilisant les outils Microsoft.

Pros and Cons

Pros:

- Excellente intégration avec d'autres produits Microsoft

- Fonctionnalités robustes de gestion des appareils et des applications

- Fournit des capacités de défense contre les menaces

Cons:

- Plus adapté aux entreprises utilisant déjà les outils Microsoft

- Le déploiement et la configuration peuvent demander du temps

- Certaines fonctionnalités peuvent être complexes pour les petites entreprises

Idéal pour les capacités de détection des menaces robustes

FortiClient Endpoint Agent est un véritable atout en matière de sécurité des postes de travail, offrant un ensemble diversifié de fonctionnalités pour protéger votre réseau. Grâce à ses puissantes capacités de détection des menaces, il peut rapidement identifier et atténuer les risques, ce qui le rend idéal pour les environnements où la sécurité est primordiale.

Pourquoi j'ai choisi FortiClient Endpoint Agent :

J'ai sélectionné FortiClient Endpoint Agent pour cette liste en raison de ses solutions de sécurité complètes et de sa capacité à détecter rapidement un large éventail de menaces. Sa faculté à reconnaître et neutraliser très rapidement les risques potentiels en fait la solution idéale pour les entreprises ayant besoin d'une détection des menaces fiable et robuste.

Fonctionnalités et intégrations remarquables :

FortiClient Endpoint Agent propose des fonctionnalités telles que la protection automatisée basée sur le comportement, l'accès à distance sécurisé et l'analyse des vulnérabilités, garantissant ainsi la sécurité de votre réseau. Sa capacité à s'intégrer à la Fortinet Security Fabric élargit la protection et renforce l'intelligence des menaces.

Pros and Cons

Pros:

- Dispose de capacités de détection des menaces robustes

- Fournit une protection automatisée basée sur le comportement

- Offre un accès à distance sécurisé

Cons:

- L'interface utilisateur pourrait être plus intuitive

- Courbe d'apprentissage abrupte pour les nouveaux utilisateurs

- Le prix pourrait être plus compétitif

Autres Logiciels de Gestion des Endpoints

Voici d’autres solutions de gestion des endpoints qui n’ont pas été retenues dans ma sélection principale, mais qui méritent tout de même d’être explorées :

- Check Point SandBlast Agent

Idéal pour une protection complète contre les malwares

- Sophos Endpoint Protection

Idéal pour les petites entreprises ayant besoin d'une sécurité avancée

- Altera

Idéal pour les départements informatiques recherchant une solution tout-en-un

- Kandji

Idéal pour les organisations axées sur Mac

- Scalefusion

Idéal pour des retours en temps réel dans les IDEs

- NinjaOne

Idéal pour les fournisseurs de services managés (MSP)

- ManageEngine Endpoint Central

Am besten für gemeinsames Brainstorming in Echtzeit

Autres Avis de Solutions de Sécurité Informatique

- Logiciels de Protection des Endpoints

- Logiciels de Prévention des Intrusions

- Outils de Gestion des Vulnérabilités

- Outils EDR

Critères de Sélection des Logiciels de Gestion des Endpoints

Pour sélectionner les meilleurs logiciels de gestion des endpoints à inclure dans cette liste, j'ai pris en compte les besoins répandus des acheteurs et leurs principaux défis, comme la sécurité des appareils et la facilité d'intégration. J'ai également appliqué le cadre d'évaluation suivant pour garantir une analyse structurée et équitable :

Fonctionnalités Essentielles (25 % de la note globale)

Pour figurer dans cette liste, chaque solution devait répondre aux cas d'usage suivants :

- Gérer l'inventaire des appareils

- Déployer les mises à jour logicielles

- Appliquer les politiques de sécurité

- Surveiller l'état des appareils

- Fournir un support à distance

Fonctionnalités Distinctives Additionnelles (25 % de la note globale)

Pour départager davantage les concurrents, j'ai aussi recherché des fonctionnalités uniques, telles que :

- Détection automatisée des menaces

- Compatibilité multiplateforme

- Tableaux de bord personnalisables

- Intégration avec des applications tierces

- Outils de reporting avancés

Facilité d'Utilisation (10 % de la note globale)

Pour évaluer l'ergonomie de chaque système, j'ai pris en compte les éléments suivants :

- Interface utilisateur intuitive

- Navigation aisée

- Courbe d'apprentissage minimale

- Design réactif

- Mise en page claire et structurée

Intégration (10 % du score total)

Pour évaluer l'expérience d'intégration de chaque plateforme, j'ai pris en compte les éléments suivants :

- Disponibilité de vidéos de formation

- Tours interactifs du produit

- Accès aux webinaires

- Modèles complets

- Chatbots d’assistance

Support Client (10 % du score total)

Pour évaluer les services de support client de chaque fournisseur de logiciel, j'ai pris en compte les éléments suivants :

- Disponibilité 24/7

- Support multicanal

- Personnel compétent

- Délai de réponse

- Disponibilité des FAQ

Rapport Qualité/Prix (10 % du score total)

Pour évaluer le rapport qualité/prix de chaque plateforme, j'ai pris en compte les éléments suivants :

- Tarification compétitive

- Richesse des fonctionnalités pour le prix

- Évolutivité des plans tarifaires

- Disponibilité d'une période d'essai gratuite

- Réductions pour paiement annuel

Avis Clients (10 % du score total)

Pour avoir une idée de la satisfaction globale des clients, j'ai pris en compte les éléments suivants lors de la lecture des avis clients :

- Notes de satisfaction utilisateur

- Points forts fréquemment cités

- Points faibles fréquemment cités

- Fréquence des mises à jour

- Taux global de recommandation

Comment choisir un logiciel de gestion des terminaux

Il est facile de se perdre dans des listes de fonctionnalités interminables et des structures tarifaires complexes. Pour vous aider à rester concentré lors de votre processus de sélection logiciel, voici une liste de points à garder en tête :

| Facteur | À prendre en compte |

|---|---|

| Évolutivité | Le logiciel peut-il grandir avec votre organisation ? Évaluez vos besoins actuels et futurs. Recherchez des ajouts d'utilisateurs flexibles et une tarification adaptable. |

| Intégrations | Est-il compatible avec vos systèmes existants ? Vérifiez la compatibilité avec votre infrastructure informatique et les applications tierces. |

| Personnalisation | Pouvez-vous l'adapter à vos flux de travail ? Cherchez des options pour ajuster les paramètres, la mise en page et les rapports selon vos processus. |

| Facilité d’utilisation | Est-il convivial pour votre équipe ? Évaluez la courbe d’apprentissage et la simplicité de l’interface pour assurer une adoption rapide. |

| Mise en œuvre et intégration | Le processus d'installation est-il fluide ? Renseignez-vous sur le support disponible à l’installation et les ressources de formation initiale. |

| Coût | Correspond-il à votre budget ? Comparez les modèles de tarification, les frais cachés et les coûts potentiels à long terme par rapport à votre plan financier. |

| Sécurité | Vos appareils sont-ils protégés ? Recherchez le chiffrement, des mises à jour régulières et la conformité aux normes de protection des données. |

Qu’est-ce qu’un logiciel de gestion des terminaux ?

Un logiciel de gestion des terminaux est un outil qui aide les équipes informatiques à gérer et à sécuriser les appareils connectés à un réseau. Les professionnels de l’informatique et les administrateurs système utilisent couramment ces outils pour assurer la sécurité et la conformité sur l’ensemble des appareils. La gestion des appareils, l’application de politiques de sécurité et la mise à jour des logiciels permettent de garder le contrôle et de protéger les points de connexion du réseau. Pour les organisations cherchant une protection plus globale, les solutions de gestion unifiée des menaces peuvent compléter les outils de gestion des terminaux en relevant les défis de sécurité à l’échelle du réseau. Dans l’ensemble, ces solutions offrent une tranquillité d’esprit en protégeant les données et en simplifiant la gestion des appareils.

Fonctionnalités

Lors du choix d’un logiciel de gestion des terminaux, soyez attentif aux fonctionnalités clés suivantes :

- Gestion de l'inventaire des appareils : Permet de suivre tous les appareils de votre réseau, fournissant une vue complète des actifs pour un meilleur contrôle et une meilleure organisation.

- Déploiement de logiciels : Permet l'installation et la mise à jour automatiques de logiciels sur plusieurs appareils, ce qui fait gagner du temps et garantit que tous les systèmes sont à jour.

- Application des politiques de sécurité : Met en œuvre et surveille les protocoles de sécurité pour protéger les appareils contre les menaces et garantit la conformité avec les normes de l'entreprise.

- Support à distance : Offre des outils permettant aux équipes informatiques d'accéder aux appareils et de les dépanner à distance, réduisant ainsi les temps d'arrêt et améliorant l'efficacité.

- Détection automatisée des menaces : Identifie les risques potentiels pour la sécurité, envoie des alertes et permet une réaction rapide pour protéger les données.

- Compatibilité multiplateforme : Prend en charge une variété de systèmes d'exploitation et d'appareils, assurant une intégration fluide dans des environnements informatiques diversifiés.

- Tableaux de bord personnalisables : Propose des options de génération de rapports et de suivi flexibles, adaptées aux besoins spécifiques de l’organisation.

- Intégration avec des applications tierces : Facilite la connexion avec d'autres solutions logicielles, renforçant les fonctionnalités et l'efficacité des flux de travail.

- Outils avancés de reporting : Fournit des analyses et informations détaillées sur les performances et la sécurité des appareils, pour aider à la prise de décision.

- Interface conviviale : Facilite l’utilisation et permet une adoption rapide par les équipes informatiques, réduisant le temps de formation et maximisant la productivité.

Avantages

La mise en place d'un logiciel de gestion des terminaux offre de nombreux avantages pour votre équipe et votre entreprise. Voici quelques-uns des bénéfices auxquels vous pouvez vous attendre :

- Sécurité renforcée : La détection automatisée des menaces et l’application des politiques de sécurité contribuent à protéger les appareils contre les vulnérabilités et les violations de données.

- Gain de temps : Des fonctionnalités telles que le déploiement de logiciels et le support à distance réduisent les tâches manuelles et accélèrent la résolution des problèmes informatiques.

- Amélioration de la conformité : Garantit que les appareils respectent les standards organisationnels et réglementaires grâce à un suivi et à une application constants.

- Meilleur suivi des appareils : La gestion de l’inventaire offre une vue claire de tous les actifs, aidant à une allocation et une planification efficaces des ressources.

- Productivité accrue : Les interfaces conviviales et les tableaux de bord personnalisables permettent aux équipes informatiques de travailler plus efficacement avec un minimum d’apprentissage.

- Efficacité des coûts : En automatisant les processus et en réduisant les temps d'arrêt, les organisations peuvent diminuer leurs coûts opérationnels et optimiser leur budget informatique.

- Prise de décision éclairée : Les outils avancés de reporting apportent des informations sur les performances et la sécurité des appareils, soutenant la planification stratégique et l’amélioration continue.

Coûts et Tarification

Choisir un logiciel de gestion des terminaux nécessite de comprendre les différents modèles et plans tarifaires disponibles. Les prix varient en fonction des fonctionnalités, de la taille de l’équipe, des modules complémentaires et plus encore. Le tableau ci-dessous présente une synthèse des offres courantes, leurs prix moyens et les fonctionnalités typiquement incluses dans les solutions de gestion des terminaux :

Tableau comparatif des forfaits pour les logiciels de gestion des terminaux

| Type de forfait | Prix moyen | Fonctionnalités courantes |

|---|---|---|

| Forfait gratuit | $0 | Gestion de base des appareils, déploiement logiciel limité, fonctionnalités de sécurité essentielles. |

| Forfait personnel | $5-$25/user/month | Gestion des appareils, support à distance, mises à jour logicielles et outils de reporting basiques. |

| Forfait entreprise | $25-$50/user/month | Gestion avancée des appareils, détection automatisée des menaces, tableaux de bord personnalisables et options d'intégration. |

| Forfait grand compte | $50+/user/month | Fonctionnalités de sécurité complètes, compatibilité multiplateforme, analyses détaillées et support premium. |

FAQ sur les logiciels de gestion des endpoints

Voici des réponses à des questions courantes sur les logiciels de gestion des endpoints :

Comment un logiciel de gestion des endpoints améliore-t-il la sécurité ?

Un logiciel de gestion des endpoints renforce la sécurité en appliquant des politiques qui protègent les appareils contre les accès non autorisés et les menaces. Il gère les mises à jour logicielles et les correctifs, réduisant ainsi les vulnérabilités. Il fournit également des outils pour surveiller et répondre aux incidents de sécurité, garantissant ainsi que votre réseau reste sécurisé.

Le logiciel de gestion des endpoints peut-il s'intégrer aux systèmes existants ?

Oui, la plupart des outils de gestion des endpoints proposent des intégrations avec l’infrastructure informatique existante. Ils peuvent se connecter aux systèmes de sécurité, aux supports d’assistance et à d’autres outils de gestion informatique. Vérifiez la compatibilité avec vos systèmes actuels afin d’assurer un fonctionnement fluide et une efficacité maximale.

Quels facteurs dois-je prendre en compte lors du choix d'un logiciel de gestion des endpoints ?

Prenez en compte des éléments comme l’évolutivité, les intégrations et la facilité d’utilisation. Évaluez la capacité du logiciel à répondre aux besoins actuels et futurs de votre organisation. Recherchez des solutions offrant des fonctionnalités de sécurité robustes et qui sont faciles à adopter par votre équipe.

Comment un logiciel de gestion des endpoints aide-t-il à la conformité ?

Un logiciel de gestion des endpoints facilite la conformité en surveillant les appareils pour assurer le respect des normes et réglementations sectorielles. Il fournit des pistes d’audit et des rapports, vous aidant à prouver votre conformité. Cela réduit le risque de sanctions et garantit que votre organisation respecte les exigences légales.

Quelles options de support sont généralement disponibles avec les logiciels de gestion des endpoints ?

Les options de support varient mais incluent souvent une disponibilité 24/7, un chat en ligne, un support téléphonique et une base de connaissances. Certains fournisseurs proposent des gestionnaires de compte dédiés ou des formules de support premium. Prenez en considération les besoins de votre équipe et le niveau de support requis lors de l’évaluation des solutions logicielles.

Comment puis-je évaluer le rapport coût-efficacité d’un logiciel de gestion des endpoints ?

Évaluez le rapport coût-efficacité en comparant les plans tarifaires aux fonctionnalités offertes. Prenez en compte le coût total de possession, y compris les options additionnelles ou frais cachés. Vérifiez si les avantages du logiciel justifient l’investissement selon les besoins spécifiques et le budget de votre organisation.

Et après :

Si vous recherchez un logiciel de gestion des endpoints, contactez un conseiller SoftwareSelect pour des recommandations gratuites.

Vous remplissez un formulaire et échangez brièvement pour préciser vos besoins. Ensuite, vous recevrez une présélection de logiciels à examiner. Ils vous accompagneront même tout au long du processus d’achat, y compris lors des négociations tarifaires.