10 Liste des meilleurs fournisseurs HSM

Naviguer dans le monde complexe des fournisseurs de HSM peut être déroutant, surtout lorsque la sécurité est en jeu. Vous avez besoin de solutions qui garantissent la sécurité de vos données et leur conformité aux réglementations. C’est là que j’interviens.

J’ai testé et évalué de nombreux fournisseurs HSM afin de vous aider à trouver celui qui conviendra le mieux aux besoins de votre équipe. Fort de mon expérience dans l’industrie SaaS, mon objectif est de vous offrir une analyse impartiale des meilleures options disponibles.

Vous pouvez vous attendre à une analyse détaillée des points forts de chaque fournisseur, de leurs utilisateurs cibles et de leurs fonctionnalités uniques. Mon but est de faciliter et d’éclairer votre processus de décision. Découvrons ensemble les meilleures solutions HSM du marché.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Résumé des meilleurs fournisseurs HSM

Ce tableau comparatif résume les détails des prix pour mes meilleurs choix de fournisseurs HSM afin de vous aider à trouver le plus adapté à votre budget et à vos besoins d’entreprise.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Idéal pour les utilisateurs de la plateforme cloud Amazon | Tarification sur demande | Website | ||

| 2 | Idéal pour l'intégration avec les services Google Cloud | Not available | Tarification sur demande | Website | |

| 3 | Idéal pour la compatibilité avec la plateforme Azure | Not available | Tarification sur demande | Website | |

| 4 | Idéal pour des gammes de produits de sécurité matériels robustes | Not available | Tarifs sur demande | Website | |

| 5 | Idéal pour les modèles HSM nShield | Not available | Tarification sur demande | Website | |

| 6 | Idéal pour les HSM axés sur le chiffrement | Not available | Tarification sur demande | Website | |

| 7 | Idéal pour l'intégration des solutions de cybersécurité | Not available | Tarification sur demande | Website | |

| 8 | Idéal pour la diversité des catégories de sécurité matérielle | Not available | Tarification sur demande | Website | |

| 9 | Idéal pour des besoins de programmation HSM spécialisés | Not available | Tarification sur demande | Website | |

| 10 | Idéal pour une large gamme de produits HSM | Not available | Tarification sur demande | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis sur les meilleurs fournisseurs HSM

Vous trouverez ci-dessous mes résumés détaillés des meilleurs fournisseurs HSM qui figurent sur ma liste restreinte. Mes avis proposent un aperçu des fonctionnalités clés, avantages & inconvénients, intégrations et cas d’utilisation idéaux pour chaque outil afin de vous aider à trouver celui qui vous conviendra le mieux.

Idéal pour les utilisateurs de la plateforme cloud Amazon

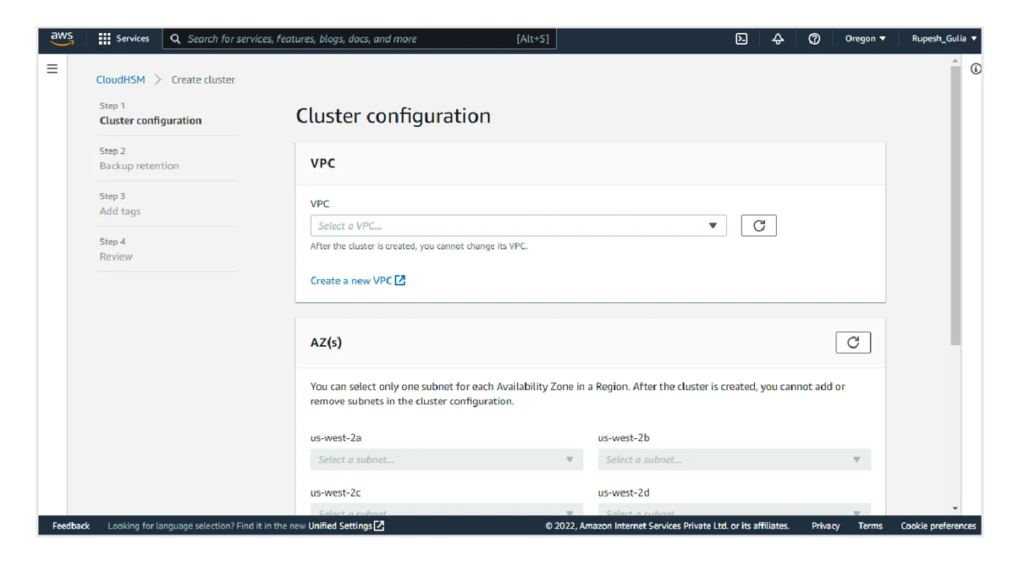

AWS CloudHSM est un service dédié de module matériel de sécurité qui facilite la gestion sécurisée des clés et les opérations cryptographiques pour les utilisateurs fortement impliqués dans l'écosystème cloud d'Amazon. Il est spécialement conçu pour améliorer la protection des données sensibles, en particulier pour les organisations qui privilégient l'infrastructure cloud d'Amazon.

Pourquoi j'ai choisi AWS CloudHSM : Lors de la sélection des outils pour cette compilation, AWS CloudHSM s'est distingué, notamment grâce à son intégration étroite avec l'environnement cloud d'Amazon. La décision de l'inclure repose sur sa nature spécialisée, conçue pour servir et s'intégrer sans effort à la vaste offre cloud d'Amazon.

Cette conception axée sur l'intégration en fait la « meilleure solution pour les utilisateurs de la plateforme cloud Amazon », garantissant qu'ils tirent le meilleur parti de leur infrastructure AWS.

Fonctionnalités clés & intégrations :

AWS CloudHSM bénéficie de la validation FIPS 140-2 Niveau 3, offrant aux utilisateurs un niveau de sécurité maximal pour leurs clés et opérations cryptographiques. Il s'intègre efficacement à divers services AWS, ce qui permet de rationaliser les opérations cryptographiques et la gestion du cycle de vie des clés.

Grâce à son fonctionnement dans le cloud, il simplifie de nombreux processus liés à la protection des données, aux clés de chiffrement et au déchiffrement.

Pros and Cons

Pros:

- Grande capacité d'intégration avec les services AWS.

- Conformité avec des normes mondiales notables telles que FIPS 140-2.

- Gestion efficace des clés et fonctionnalités cryptographiques basées sur le cloud.

Cons:

- Principalement avantageux pour les utilisateurs AWS, ce qui peut limiter son attrait pour ceux qui sont sur d'autres plateformes.

- Les détails directs de tarification peuvent ne pas toujours être transparents.

- Certains services AWS spécifiques peuvent présenter une courbe d'apprentissage, ce qui peut compliquer la prise en main pour les nouveaux utilisateurs.

Idéal pour l'intégration avec les services Google Cloud

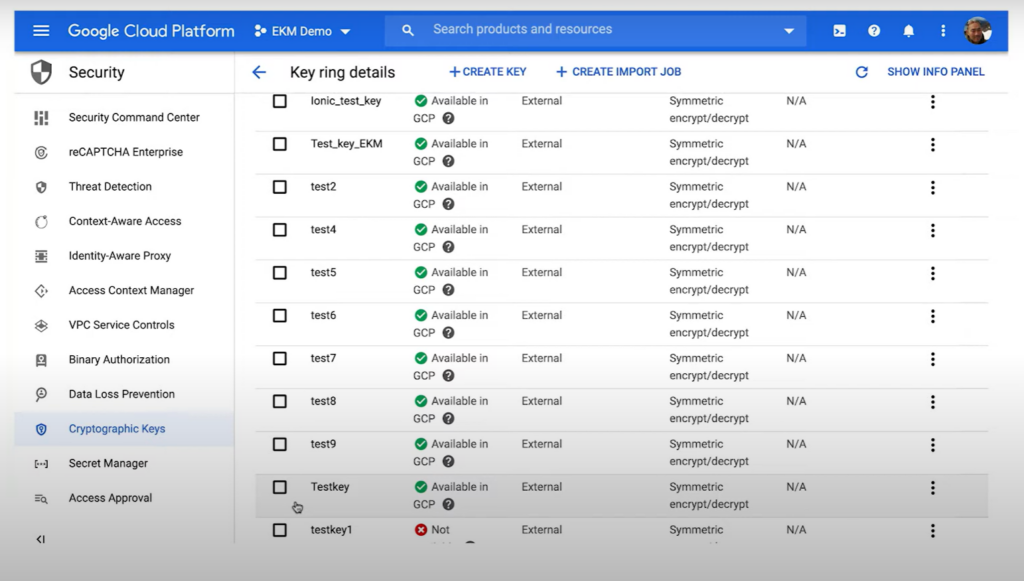

Google Cloud External Key Manager (EKM) offre aux organisations la possibilité de gérer leurs clés cryptographiques tout en bénéficiant de l'infrastructure étendue de Google Cloud. Conçu sur mesure pour s'intégrer parfaitement aux services Google Cloud, il fournit une solution inégalée pour ceux qui sont profondément investis dans l'écosystème Google Cloud.

Pourquoi j'ai choisi Google Cloud External Key Manager : Lors de mon processus de sélection des outils de gestion des clés, Google Cloud External Key Manager s'est démarqué nettement. Ma décision s'est fondée sur ses capacités d'intégration et son engagement à étendre la gamme de services Google Cloud.

De mon point de vue, il est évident que cet outil est le « meilleur pour l'intégration avec les services Google Cloud » en raison de sa symbiose harmonieuse avec l'ensemble de la plateforme Google Cloud.

Fonctionnalités et intégrations remarquables :

Google Cloud EKM propose des capacités de gestion de clés hautement performantes alignées sur les standards mondiaux comme FIPS 140-2. De plus, il facilite les opérations cryptographiques à l'aide d'algorithmes symétriques et à clé publique. Sa grande force réside toutefois dans son intégration poussée avec les services Google Cloud, offrant un environnement unifié pour la protection des données et la gestion des clés de chiffrement.

Pros and Cons

Pros:

- Intégration robuste avec l'ensemble des services Google Cloud.

- Conformité aux normes internationales, y compris FIPS 140-2.

- Opérations cryptographiques polyvalentes avec prise en charge de multiples algorithmes.

Cons:

- La dépendance exclusive à l'écosystème Google Cloud peut limiter l'interopérabilité.

- Les détails de tarification transparents ne sont pas directement accessibles.

- Peut être perçu comme complexe pour les utilisateurs peu familiers avec Google Cloud.

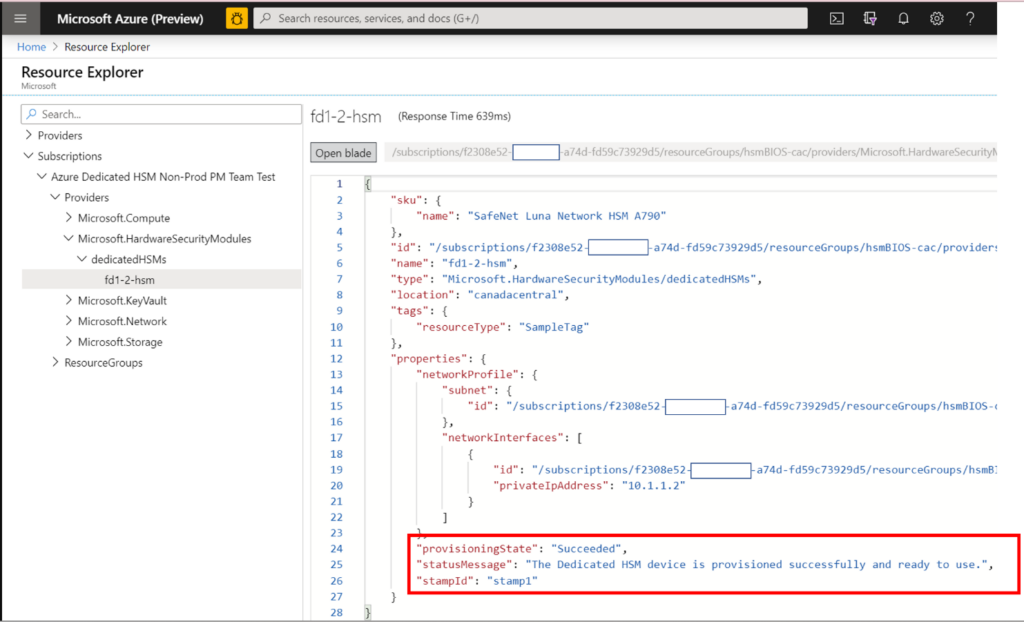

Microsoft Azure Dedicated HSM est conçu pour offrir aux entreprises un module matériel de sécurité (HSM) haute performance et résistant à la falsification au sein de l'environnement Azure. Il est spécifiquement conçu pour garantir la gestion du cycle de vie des clés cryptographiques tout en maintenant une compatibilité totale avec les services Azure.

Pourquoi j'ai choisi Microsoft Azure Dedicated HSM : Lors de la sélection des meilleurs outils pour cette liste, Azure Dedicated HSM s'est imposé comme un choix incontournable, notamment en raison de son alignement étroit avec l'écosystème Azure.

Ce qui le distingue, c'est sa configuration unique, spécialement adaptée à Azure, assurant une compatibilité maximale. Étant donné ces caractéristiques, il est clair que Azure Dedicated HSM est le « meilleur pour la compatibilité avec la plateforme Azure », en adéquation avec la large gamme de services proposés par Azure.

Fonctionnalités et intégrations remarquables :

L'Azure Dedicated HSM bénéficie de la certification FIPS 140-2 niveau 3, offrant aux organisations une sécurité de pointe pour leurs opérations cryptographiques. Avec des fonctions telles que la gestion et la déchiffrement des clés, il met l'accent sur la protection des données et garantit que les données sensibles restent protégées.

De plus, le produit propose une intégration robuste avec les services Azure, en faisant un choix pertinent pour ceux qui sont déjà engagés sur la plateforme Azure.

Pros and Cons

Pros:

- Intégration étroite avec les services Microsoft Azure.

- Respecte les normes de sécurité mondiales, y compris FIPS 140-2.

- Gestion complète des clés et opérations cryptographiques assurant la protection des données.

Cons:

- Spécifiquement conçu pour Azure, ce qui peut limiter la polyvalence pour les utilisateurs hors Azure.

- La transparence directe des prix n'est pas toujours disponible.

- Peut présenter une courbe d'apprentissage plus élevée pour ceux qui ne connaissent pas l'écosystème Azure.

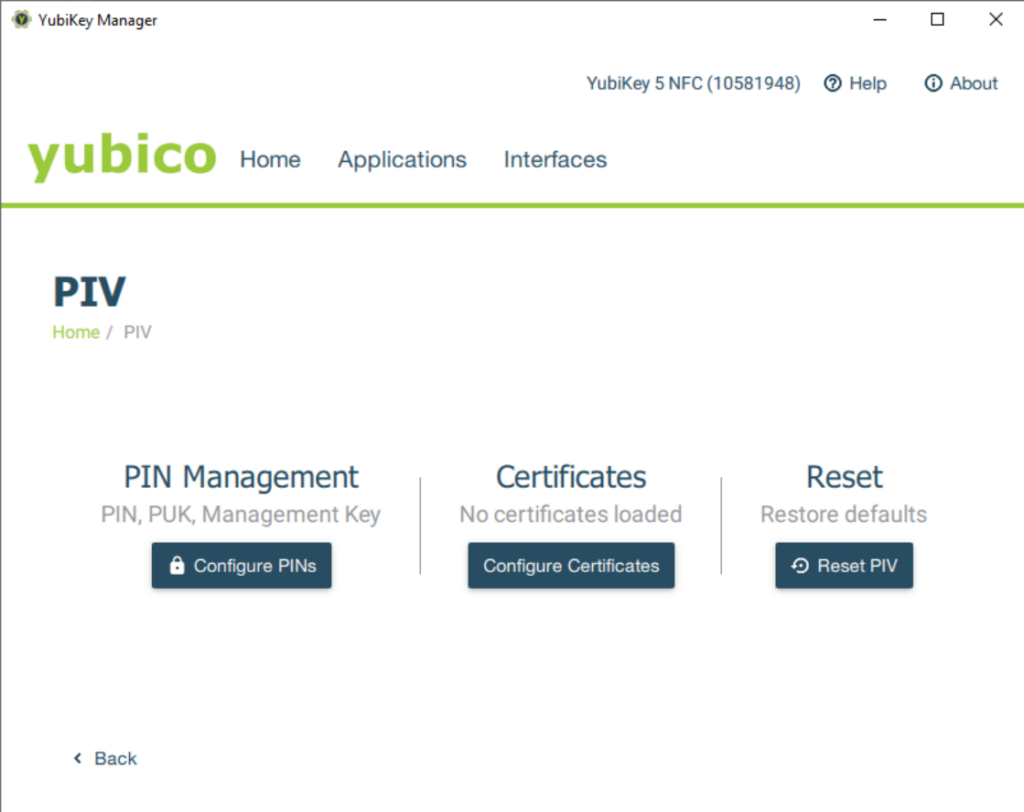

Yubico est un acteur de premier plan dans le domaine de la sécurité numérique, offrant une gamme convaincante de produits de sécurité matériels. Reconnu pour sa large collection de clés de sécurité et de solutions connexes, Yubico est particulièrement adapté à ceux qui recherchent une gamme robuste de produits répondant à divers besoins en matière de sécurité.

Pourquoi j'ai choisi Yubico : Lors de mon analyse et de ma comparaison de divers outils, Yubico est constamment apparu comme un choix privilégié. Ce qui a distingué Yubico à mes yeux, c'est son éventail de produits de sécurité matériels à la fois étendu et précis.

Je pense que Yubico répond parfaitement aux attentes en tant que « meilleur pour des gammes de produits de sécurité matériels robustes » grâce à sa polyvalence, capable de couvrir de nombreux cas d'usage sans compromis sur la qualité.

Fonctionnalités remarquables et intégrations :

Yubico propose une gamme de clés de sécurité hautes performances, toutes conçues selon les normes FIPS 140-2. Ces clés prennent en charge de nombreux types d'opérations cryptographiques, garantissant un environnement résistant aux altérations pour les données sensibles.

Côté intégrations, les produits Yubico s'interfacent facilement avec les systèmes compatibles PKCS#11, PKI et SSL, offrant un paysage de sécurité unifié tant pour les entreprises que pour les particuliers.

Pros and Cons

Pros:

- Portefeuille complet de produits de sécurité matériels.

- Compatibilité avec des normes mondiales telles que FIPS 140-2.

- Capacités d'intégration avec les systèmes PKCS#11, PKI et SSL.

Cons:

- La vaste gamme de produits peut intimider les nouveaux utilisateurs.

- Des informations transparentes sur les prix ne sont pas facilement disponibles.

- La forte dépendance au matériel pourrait ne pas convenir à ceux qui recherchent des solutions dans le cloud.

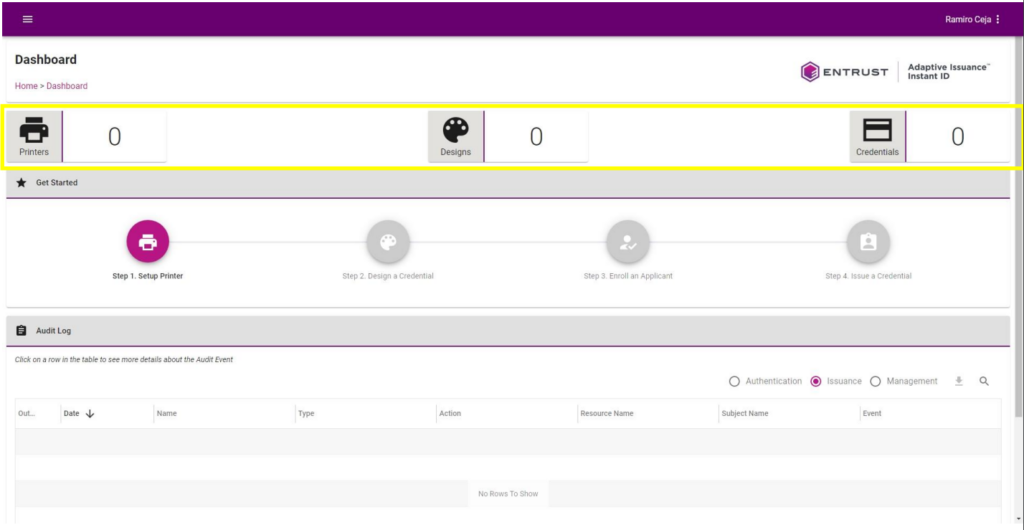

Entrust Datacard est reconnu pour ses modèles de modules matériels de sécurité (HSM) nShield, qui offrent des solutions de gestion des clés et d'opérations cryptographiques de premier plan. Ces modèles HSM sont conçus pour assurer la sécurité des données sensibles et, compte tenu de la réputation de la série nShield d'Entrust, ils sont sans aucun doute le choix privilégié des organisations visant ce modèle spécifique.

Pourquoi j'ai choisi Entrust Datacard : En comparant et en sélectionnant des outils de gestion de clés, la réputation et les fonctionnalités des modèles HSM nShield d'Entrust ont été déterminantes dans ma décision. Entrust Datacard, via sa série nShield, offre un mélange de fiabilité et de hautes performances cryptographiques.

Cette excellence des modèles nShield m’a amené à conclure qu’il s’agit effectivement du « meilleur choix pour les modèles HSM nShield ».

Fonctionnalités et intégrations remarquables :

Les HSM nShield d’Entrust Datacard disposent de la certification FIPS 140-2 niveau 3, les plaçant au premier plan en termes de sécurité des clés cryptographiques. Leurs HSM à usage général s’intègrent avec une multitude d’applications et de systèmes, garantissant une large gamme d’opérations cryptographiques prises en charge.

De plus, grâce aux interfaces PKCS#11, PKI et SSL, les modèles HSM améliorent diverses tâches cryptographiques, incluant le chiffrement, le déchiffrement et la gestion des clés.

Pros and Cons

Pros:

- Modèles HSM nShield haute performance, réputés pour leur fiabilité.

- Capacités d'intégration avec un large éventail d'applications et de systèmes.

- Conformité aux normes mondiales telles que FIPS 140-2.

Cons:

- Peut présenter une courbe d’apprentissage plus élevée pour ceux qui ne connaissent pas les modèles nShield.

- Les informations de tarification directe peuvent ne pas être facilement disponibles.

- Intérêt limité pour les organisations ne recherchant pas spécifiquement des modèles nShield.

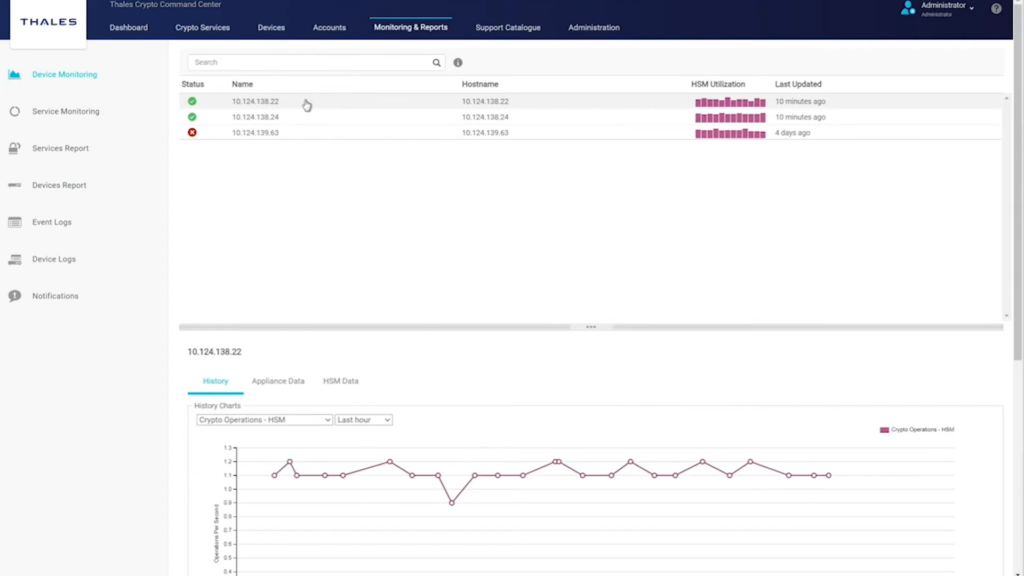

Thales est un leader mondial dans la fourniture de solutions de modules matériels de sécurité (HSM) spécialement conçues pour les tâches de chiffrement. Ces HSM axés sur le chiffrement proposés par Thales ont établi une norme industrielle, notamment pour les organisations qui placent les clés de chiffrement et les opérations cryptographiques au centre de leurs priorités.

Pourquoi j'ai choisi Thales : Lors de ma sélection de solutions HSM, Thales a constamment attiré mon attention en raison de sa spécialisation dans les tâches liées au chiffrement. Mon évaluation et ma comparaison de divers outils m'ont permis de déterminer que Thales se distingue par la robustesse de ses algorithmes de chiffrement et la fiabilité globale de ses HSM.

Compte tenu de ces atouts, je suis fermement convaincu qu'il s'agit de la « meilleure solution pour les HSM axés sur le chiffrement ».

Fonctionnalités et intégrations remarquables :

Les HSM de Thales sont reconnus pour leurs capacités de chiffrement hautes performances, grâce à un matériel inviolable et à des algorithmes de chiffrement de pointe. Leurs HSM polyvalents peuvent prendre en charge une large gamme d'opérations cryptographiques, allant du déchiffrement à la gestion des clés.

Les intégrations sont nombreuses : ils prennent en charge les interfaces PKCS#11, PKI et SSL, facilitant ainsi un ensemble étendu de tâches cryptographiques pour différents logiciels et systèmes.

Pros and Cons

Pros:

- Forte spécialisation sur le chiffrement grâce à des algorithmes de premier ordre.

- Compatible avec des normes mondiales comme FIPS 140-2, garantissant la conformité à la protection des données.

- Large gamme d'intégrations répondant à des besoins variés en applications et systèmes.

Cons:

- Peut sembler trop spécialisé pour les organisations ne se concentrant pas exclusivement sur le chiffrement.

- Les informations tarifaires directes peuvent être difficiles à obtenir.

- L'installation peut nécessiter une compréhension approfondie des opérations cryptographiques pour une utilisation optimale.

Atos opère en tant que leader mondial de la transformation numérique, et ses solutions de cybersécurité témoignent de son savoir-faire. Dédiée à offrir une suite complète de mesures de sécurité, Atos excelle particulièrement dans l'intégration de divers composants de la cybersécurité, ce qui en fait un choix de premier plan pour les entreprises.

Pourquoi j'ai choisi Atos : Après avoir passé en revue de nombreuses options, en évaluant et comparant chacune d'elles, mon choix s'est porté sur Atos principalement en raison de ses capacités d'intégration globales. Je trouve l'engagement d'Atos à fusionner des solutions de cybersécurité variées en un ensemble cohérent remarquable et unique.

Ma conviction qu'il s'agit du « meilleur pour l'intégration des solutions de cybersécurité » découle de sa capacité intrinsèque à assembler différents éléments de sécurité en un système efficace.

Fonctionnalités et intégrations remarquables :

Atos propose une suite haute performance couvrant la gestion des clés, les opérations cryptographiques et même les HSM polyvalents, conformes aux normes FIPS 140-2. Leurs solutions résistantes au sabotage et leur expertise en algorithmes renforcent la robustesse de leur offre. Côté intégrations, Atos travaille avec diverses plateformes, notamment PKCS#11, SSL et PKI, permettant ainsi aux entreprises de bénéficier d'un environnement de sécurité harmonisé.

Pros and Cons

Pros:

- Approche globale et intégrée de la cybersécurité.

- Écosystème collaboratif avec des plateformes comme PKI, SSL, etc.

- Forte conformité aux normes internationales, dont FIPS 140-2.

Cons:

- L'absence de tarification transparente peut dissuader certains utilisateurs.

- L'étendue des solutions proposées peut être déroutante pour ceux qui recherchent des solutions plus spécialisées.

- Leur présence mondiale peut entraîner des services adaptés aux régions, causant éventuellement des variations dans les offres.

Utimaco est un acteur mondial de renom dans le domaine de la gestion des clés cryptographiques et de la sécurité matérielle. Spécialisée à la fois dans les HSM polyvalents et dans des opérations cryptographiques spécifiques, leur expertise réside dans leur capacité à couvrir une large gamme de catégories de sécurité matérielle, en faisant un choix optimal pour les entreprises à la recherche de diversité dans ce secteur.

Pourquoi j'ai choisi Utimaco : Lorsque j'ai cherché les meilleurs outils dans le domaine de la sécurité matérielle, la réputation et l'offre d'Utimaco m'ont inévitablement interpellé. Le choix ne s'est pas fait à la légère ; il s'appuyait sur une comparaison et une évaluation minutieuses.

Leur capacité d'adaptation à différents types de sécurité matérielle les distingue vraiment, et c'est pourquoi je pense qu'ils sont idéaux pour ceux qui souhaitent diversifier leurs solutions de sécurité.

Fonctionnalités et intégrations remarquables :

Les HSM d'Utimaco sont dotés d'une technologie de résistance à la falsification, garantissant la protection des données sensibles conformément aux normes FIPS 140-2. Le cycle de vie des clés cryptographiques, de leur création à leur gestion, est pris en charge de manière efficace au sein de leur écosystème.

De plus, l'outil s'intègre parfaitement aux API, à PKCS#11 et aux infrastructures à clé publique (PKI), établissant ainsi un environnement de sécurité global.

Pros and Cons

Pros:

- Portefeuille complet pour répondre à des besoins variés en sécurité matérielle.

- Conforme aux normes FIPS 140-2, renforçant leur engagement envers la sécurité de haut niveau.

- Riche en capacités d'intégration avec divers systèmes et normes cryptographiques.

Cons:

- L'absence de transparence sur les prix peut constituer un frein pour certaines organisations.

- L'étendue de leur offre peut dérouter les entreprises novices en matière de HSM.

- Pour des besoins très spécifiques, les entreprises pourraient préférer des prestataires plus spécialisés.

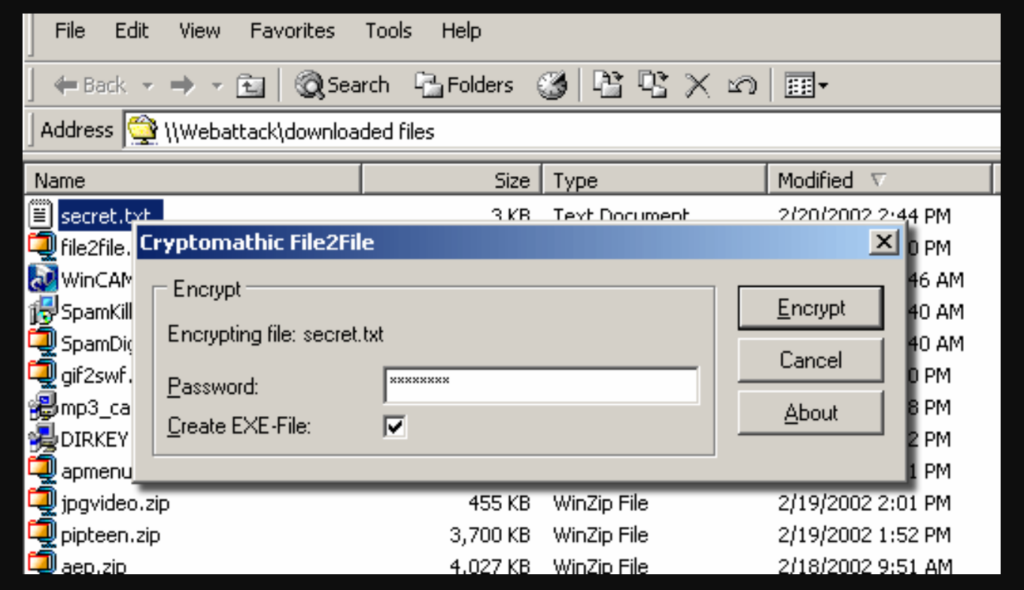

Cryptomathic se distingue dans le vaste domaine de la gestion des clés et des opérations cryptographiques. En tant que leader mondial, elle propose des solutions robustes axées sur les aspects uniques et complexes de la programmation HSM. Cette spécialisation comble un créneau essentiel sur le marché, en particulier pour les organisations ayant des besoins spécifiques en programmation spécialisée.

Pourquoi j’ai choisi CRYPTOMATHIC : Pour sélectionner les outils de cette liste, j’ai analysé avec minutie et comparé la multitude d’options disponibles. Mon choix de retenir CRYPTOMATHIC s’est avant tout fondé sur son attention inégalée portée à la programmation spécialisée HSM.

À mon avis, cette marque s’est taillé une réputation solide en répondant à des besoins de programmation complexes, ce qui en fait véritablement le meilleur choix pour cette exigence unique.

Fonctionnalités et intégrations remarquables :

CRYPTOMATHIC fait preuve d’une grande maîtrise des opérations cryptographiques et excelle dans la gestion des clés cryptographiques. Son infrastructure conforme FIPS 140-2 et ses solutions sur site renforcent la protection des données. De plus, ses capacités d’intégration sont notables.

Les API de la plateforme assurent une synchronisation fluide avec divers logiciels et interfaces, particulièrement pour ceux qui ciblent des opérations cryptographiques à travers des centres de données dans des régions telles que l’Europe, l’Australie, le Canada et la Chine.

Pros and Cons

Pros:

- Maîtrise de la gestion des clés et du cycle de vie des clés cryptographiques

- Algorithmes inviolables assurant une protection des données de haut niveau

- Intégrations API couvrant des centres de données mondiaux

Cons:

- Peut ne pas répondre aux besoins HSM généralistes

- Le manque de tarification transparente peut décourager d’éventuels utilisateurs

- Avec ses performances élevées, il peut être surdimensionné pour les petites organisations

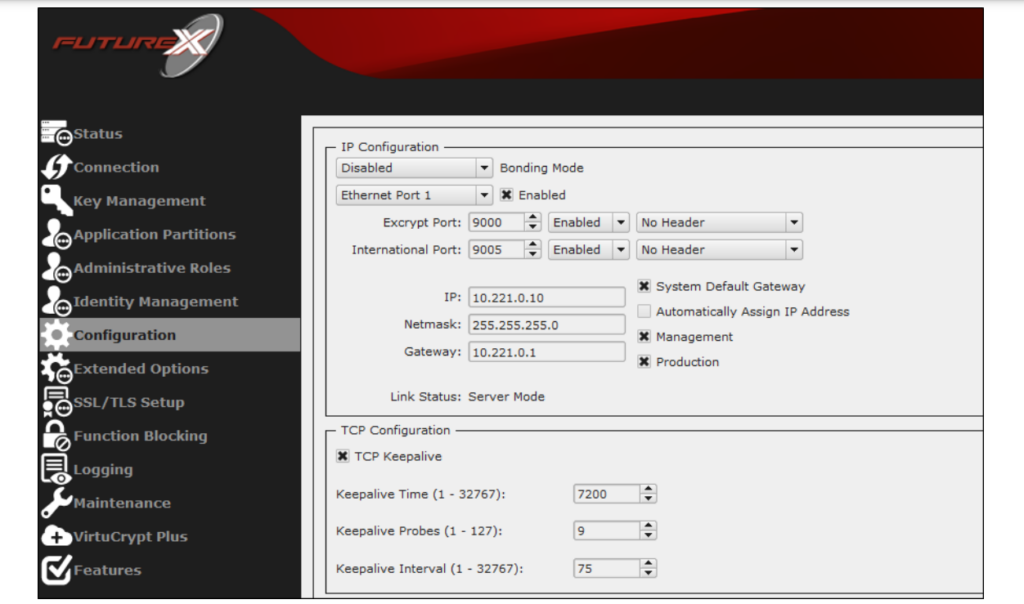

Futurex est un leader mondial des solutions cryptographiques, offrant une gamme complète de modules de sécurité matériels (HSM) adaptés aux divers besoins des entreprises. En tant que nom de confiance dans le domaine des clés cryptographiques et de la gestion des clés, leur large éventail de produits permet aux entreprises de répondre à des exigences de sécurité spécifiques, ce qui en fait le meilleur choix pour ceux qui recherchent une vaste gamme de produits HSM.

Pourquoi j'ai choisi Futurex : Dans le processus exhaustif de sélection du bon produit HSM, Futurex a constamment retenu mon attention. Ce n'était pas une décision improvisée, mais un choix réfléchi basé sur la grande diversité de solutions HSM qu'ils proposent.

La polyvalence de leur offre est ce qui les distingue, et après les avoir comparés à d'autres, je peux affirmer en toute confiance qu'ils conviennent parfaitement aux entreprises désireuses de disposer d'une large gamme de produits HSM.

Fonctionnalités et intégrations remarquables :

Futurex propose une suite performante de HSM polyvalents, dotés de mécanismes résistants au sabotage conformes à la norme FIPS 140-2. Grâce à des opérations cryptographiques allant de la génération de clés de chiffrement au déchiffrement, ils se sont forgé une place de choix sur le marché.

L'intégration est l'un des points forts de Futurex, avec des connexions aux infrastructures à clé publique (PKI), SSL, et des interfaces dédiées au HSM de paiement, les rendant indispensables dans l'écosystème de la protection des données.

Pros and Cons

Pros:

- Suite complète de produits HSM adaptée à des besoins variés.

- Le respect de la norme FIPS 140-2 garantit des standards de sécurité de haut niveau.

- Intégrations robustes avec des systèmes et plateformes cryptographiques clés.

Cons:

- L'absence de tarification transparente peut être problématique pour les entreprises sensibles au budget.

- La vaste gamme de produits peut dérouter les entreprises débutant avec les HSM.

- Certaines entreprises pourraient préférer un fournisseur plus spécialisé pour des besoins spécifiques.

Autres fournisseurs HSM

Voici une liste d’autres fournisseurs HSM que j’ai sélectionnés mais qui ne figurent pas dans le top 10. Ils valent néanmoins le détour.

Critères de sélection des fournisseurs HSM

Pour sélectionner les meilleurs fournisseurs HSM à inclure dans cette liste, j’ai pris en compte des besoins et points de douleur courants des acheteurs, tels que les exigences en matière de chiffrement de données et la conformité aux normes du secteur. J’ai également utilisé le cadre suivant pour structurer mon évaluation de manière équitable :

Fonctionnalités de base (25 % du score total)

Pour être incluses dans cette liste, chaque solution devait répondre à ces cas d’usage courants :

- Gestion des clés

- Chiffrement des données

- Stockage sécurisé des clés

- Conformité réglementaire

- Contrôle d’accès

Fonctionnalités distinctives supplémentaires (25 % du score total)

Pour affiner le classement, j’ai également recherché des fonctionnalités uniques telles que :

- Intégration cloud

- Prise en charge multi-cloud

- Rotation automatisée des clés

- Surveillance en temps réel

- Compatibilité API

Facilité d’utilisation (10 % du score total)

Pour évaluer l’ergonomie de chaque système, j’ai pris en compte les aspects suivants :

- Interface intuitive

- Courbe d’apprentissage minimale

- Tableaux de bord personnalisables

- Navigation conviviale

- Design réactif

Onboarding (10 % du score total)

Pour évaluer l’expérience d’onboarding de chaque plateforme, j’ai pris en compte les éléments suivants :

- Disponibilité de vidéos de formation

- Visites interactives du produit

- Accès aux webinaires

- Documentation détaillée

- Chatbots d'assistance

Support client (10 % du score total)

Pour évaluer les services d’assistance de chaque fournisseur de logiciel, j’ai pris en compte les éléments suivants :

- Disponibilité du support 24/7

- Multiples canaux de support

- Délai de réponse

- Personnel compétent

- Accès à une communauté d’assistance

Rapport qualité/prix (10 % du score total)

Pour évaluer le rapport qualité/prix de chaque plateforme, j’ai pris en compte les éléments suivants :

- Tarification concurrentielle

- Plans tarifaires flexibles

- Disponibilité d’une version d’essai gratuite

- Rapport fonctionnalités/coût

- Transparence des coûts

Avis clients (10 % du score total)

Pour avoir un aperçu général de la satisfaction des clients, j’ai pris en compte les éléments suivants lors de la lecture des avis :

- Note globale de satisfaction

- Retour d’expérience sur les fonctionnalités

- Facilité d’intégration

- Qualité du support

- Recommandations des utilisateurs

Comment choisir un fournisseur HSM

Il est facile de se perdre dans des listes de fonctionnalités interminables et des structures tarifaires complexes. Pour vous aider à rester concentré au cours de votre processus de sélection de logiciel, voici une liste de points clés à garder à l’esprit :

| Facteur | À considérer |

|---|---|

| Évolutivité | La solution peut-elle évoluer avec les besoins de votre équipe ? Prenez en compte le volume de données futur et la croissance des utilisateurs. Assurez-vous que le fournisseur peut gérer la charge supplémentaire efficacement. |

| Intégrations | Fonctionne-t-elle avec vos outils existants ? Vérifiez la compatibilité avec votre environnement logiciel actuel pour éviter toute perturbation des processus. |

| Personnalisation | Pouvez-vous adapter la solution à vos besoins spécifiques ? Recherchez des réglages flexibles correspondant à vos processus métiers. |

| Simplicité d’utilisation | L’interface est-elle intuitive pour votre équipe ? Évitez les outils nécessitant une longue prise en main qui pourraient ralentir la productivité. |

| Mise en œuvre et intégration | Quelle est la rapidité de mise en place ? Étudiez les ressources nécessaires pour l’installation et la formation. Privilégiez les fournisseurs qui offrent un accompagnement solide lors de l’intégration initiale. |

| Coût | La tarification correspond-elle à votre budget ? Comparez les fonctionnalités proposées à différents paliers pour garantir un bon rapport qualité/prix. |

| Mesures de sécurité | Des dispositifs de sécurité robustes sont-ils en place ? Vérifiez les normes de chiffrement des données et la conformité avec les réglementations du secteur. |

| Exigences de conformité | La solution répond-elle aux obligations réglementaires de votre secteur ? Vérifiez les certifications de conformité du fournisseur pour éviter tout problème juridique. |

Qu’est-ce qu’un fournisseur HSM ?

Les fournisseurs HSM proposent des modules matériels de sécurité qui protègent les clés cryptographiques et réalisent le chiffrement des données. Les professionnels de l’informatique, les équipes de sécurité et les responsables de la conformité utilisent généralement ces outils pour garantir la protection des données et répondre aux normes réglementaires. La gestion des clés, le chiffrement des données et des capacités de stockage sécurisé participent au maintien de la sécurité et de la conformité. Ces solutions procurent une tranquillité d’esprit en assurant que les informations sensibles sont protégées contre tout accès non autorisé.

Fonctionnalités

Lors du choix d’un fournisseur HSM, tenez compte des fonctionnalités clés suivantes :

- Gestion des clés : Gère les clés cryptographiques tout au long de leur cycle de vie, garantissant une génération, un stockage et un accès sécurisés.

- Chiffrement des données : Fournit des services de chiffrement pour protéger les données sensibles contre les accès non autorisés et les violations.

- Stockage sécurisé : Protège les clés cryptographiques dans un environnement résistant à la falsification afin de prévenir tout accès non autorisé.

- Conformité réglementaire : Garantit le respect des normes industrielles et des exigences légales en matière de protection et de sécurité des données.

- Contrôle d'accès : Restreint et contrôle l'accès aux processus cryptographiques sensibles afin de maintenir l'intégrité de la sécurité.

- Intégration au cloud : Permet une connexion transparente avec les services cloud, assurant une gestion sécurisée des données sur toutes les plateformes.

- Support API : Propose des capacités d'intégration avec les systèmes existants, permettant la personnalisation et l'extension des fonctionnalités.

- Rotation automatisée des clés : Met à jour régulièrement les clés de chiffrement pour renforcer la sécurité et réduire les risques de compromission.

- Surveillance en temps réel : Offre une supervision continue des opérations de sécurité pour identifier et traiter rapidement les menaces potentielles.

- Support multi-cloud : Permet l'interopérabilité avec plusieurs environnements cloud, assurant ainsi flexibilité et évolutivité.

Avantages

L'adoption de prestataires HSM apporte plusieurs avantages à votre équipe et votre entreprise. Voici quelques bénéfices auxquels vous pouvez vous attendre :

- Sécurité renforcée : Protège les données sensibles grâce à un chiffrement avancé et une gestion sécurisée des clés, réduisant ainsi le risque de violation.

- Respect de la conformité : Aide à satisfaire les normes sectorielles et les exigences légales, évitant ainsi les sanctions et assurant la tranquillité d'esprit.

- Intégrité des données : Garantit l'authenticité et l'exactitude des données grâce à des fonctionnalités de stockage sécurisé et de contrôle d'accès.

- Efficacité opérationnelle : Automatise les processus de gestion des clés, comme la rotation des clés, ce qui permet un gain de temps et une réduction des erreurs manuelles.

- Scalabilité : Prend en charge la croissance des besoins en données et du nombre d'utilisateurs grâce à l'intégration multi-cloud et à des options de déploiement flexibles.

- Confiance renforcée : Renforce la confiance des clients et partenaires en démontrant un engagement envers la sécurité des données et la conformité.

- Réduction des coûts : Diminue les pertes financières potentielles liées aux violations de données et aux amendes pour non-conformité, protégeant ainsi vos résultats financiers.

Coûts & Tarification

Choisir des fournisseurs de HSM nécessite de comprendre les différents modèles tarifaires et plans proposés. Les coûts varient en fonction des fonctionnalités, de la taille de l'équipe, des options et d'autres facteurs. Le tableau ci-dessous résume les plans courants, leurs prix moyens, ainsi que les fonctionnalités habituelles incluses dans les solutions HSM :

Tableau comparatif des plans pour les prestataires HSM

| Type de plan | Prix moyen | Fonctionnalités communes |

|---|---|---|

| Plan gratuit | $0 | Gestion basique des clés, chiffrement de données limité, et support communautaire. |

| Plan personnel | $10-$30/user/month | Gestion des clés, chiffrement des données, stockage sécurisé, et support par email. |

| Plan entreprise | $50-$100/user/month | Gestion avancée des clés, conformité réglementaire, support API, et support prioritaire par email. |

| Plan premium | $150-$300/user/month | Gestion complète des clés, intégration multi-cloud, surveillance en temps réel, et support dédié. |

FAQ sur les fournisseurs d’HSM

Voici quelques réponses aux questions courantes concernant les fournisseurs d’HSM :

Toutes les entreprises ont-elles besoin d’un HSM ?

Toutes les entreprises n’ont pas nécessairement besoin d’un HSM, mais si vous traitez des données sensibles comme les informations client ou des dossiers financiers, c’est essentiel. Un HSM peut considérablement renforcer votre sécurité en gérant les clés de chiffrement et en protégeant les données critiques.

Les HSM peuvent-ils s’intégrer aux services cloud ?

Oui, de nombreux HSM peuvent s’intégrer aux services cloud, vous permettant ainsi d’étendre vos mesures de sécurité aux environnements dans le cloud. Cette intégration favorise une gestion sécurisée des clés sur différentes plateformes, garantissant une protection cohérente de vos données dans le cloud.

Comment les HSM soutiennent-ils les efforts de conformité ?

Les HSM contribuent aux efforts de conformité en s’assurant que vos mesures de protection des données respectent les normes et règlementations en vigueur. Ils offrent une gestion sécurisée des clés et du chiffrement, souvent requis pour se conformer à des lois telles que le RGPD et la norme PCI DSS.

Et ensuite ?

Si vous êtes en train de rechercher des fournisseurs d’HSM, contactez sans frais un conseiller SoftwareSelect pour obtenir des recommandations personnalisées.

Vous remplissez un formulaire puis discutez brièvement pour qu’ils déterminent précisément vos besoins. Vous recevrez ensuite une liste restreinte de logiciels à examiner. Ils vous accompagneront même durant tout le processus d’achat, y compris lors de la négociation des prix.