Meilleures solutions de cybersécurité — Sélection

Dans le paysage numérique actuel, protéger vos données et vos systèmes est plus crucial que jamais. Les menaces en cybersécurité évoluent sans cesse, ce qui rend leur suivi difficile. Vous avez besoin de solutions fiables qui assurent votre protection sans compliquer vos processus de travail.

Après des années passées à tester et à évaluer des logiciels, je sais ce qui fonctionne vraiment. D'après mon expérience, les bons outils de cybersécurité peuvent considérablement améliorer l’efficacité de votre équipe et vous offrir une véritable tranquillité d’esprit.

Dans cet article, je partage mes choix préférés en matière de solutions de cybersécurité. Vous découvrirez une présentation objective de chaque option, axée sur l’essentiel : efficacité, simplicité d’utilisation et rapport qualité-prix. Trouvons ensemble celle qui répond le mieux à vos besoins.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Résumé des meilleures solutions de cybersécurité

Ce tableau comparatif résume les informations tarifaires de mes meilleures sélections de solutions de cybersécurité pour vous aider à trouver celle qui correspond à votre budget et à vos besoins professionnels.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Meilleur pour la détection des ransomwares alimentée par l’IA | Démo gratuite disponible | À partir de $179.99/terminal | Website | |

| 2 | Idéal pour les tests de conformité | Démo gratuite disponible | À partir de $69/mois | Website | |

| 3 | Idéal pour des contrôles de sécurité intégrés | Démo gratuite disponible | Tarification sur demande | Website | |

| 4 | Idéal pour la protection contre les attaques sur les API | Essai gratuit de 30 jours disponible | Tarification sur demande | Website | |

| 5 | Idéal pour le contrôle des applications en mode zéro confiance | Essai gratuit de 30 jours + démo gratuite disponible | Tarification sur demande | Website | |

| 6 | Idéal pour les solutions gouvernementales | Non disponible | Tarification sur demande | Website | |

| 7 | Idéal pour la défense globale contre les attaques DDoS et la réduction de la surface d'attaque | Essai gratuit + démo gratuite disponible | Tarification sur demande | Website | |

| 8 | Meilleur SOC géré pour petites équipes | Démo gratuite disponible | Tarification sur demande | Website | |

| 9 | Idéal pour sécuriser les environnements IoT industriels | Non disponible | Tarification sur demande | Website | |

| 10 | Idéal pour la sécurité réseau d'entreprise | Essai gratuit de 30 jours + démo gratuite disponible | Tarification sur demande | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis sur les meilleures solutions de cybersécurité

Vous trouverez ci-dessous mes résumés détaillés des meilleures solutions de cybersécurité qui composent ma sélection. Mes avis détaillent les fonctionnalités clés, les avantages et inconvénients, les intégrations disponibles et les cas d’usage idéaux pour chaque outil afin de vous aider à choisir la solution la plus adaptée.

Meilleur pour la détection des ransomwares alimentée par l’IA

SentinelOne est une plateforme de cybersécurité pilotée par l'IA qui offre une détection et une réponse étendues (XDR) sur les terminaux, principalement destinée aux grandes entreprises des secteurs de la finance, de la santé et de l'éducation. Elle inclut des fonctions antivirus intégrées et une protection avancée contre les logiciels malveillants.

Pourquoi j'ai choisi SentinelOne : Il propose une gestion des menaces pilotée par l'IA en détectant les logiciels malveillants, les ransomwares, les attaques zero-day et les menaces internes. La plateforme Singularity intègre diverses fonctions de sécurité et de l'IA générative pour automatiser les processus de sécurité, ce qui contribue à améliorer l'efficacité de votre équipe en réduisant les tâches manuelles.

Fonctionnalités et intégrations remarquables :

Fonctionnalités : Plateforme de protection des applications cloud-native pour une sécurité complète, réponse automatisée aux incidents pour minimiser les interventions manuelles, et renseignements avancés sur les menaces permettant d'obtenir des informations sur les cybermenaces potentielles.

Intégrations : AWS, IBM QRadar, Palo Alto Networks, Microsoft Azure, Google Cloud, Slack, et bien d'autres.

Pros and Cons

Pros:

- Détecte et bloque les menaces malveillantes

- Protection efficace contre les ransomwares

- Opérations avec IA générative

Cons:

- Mise en place initiale complexe

- Les fonctionnalités de restauration nécessitent une configuration de politique soigneuse

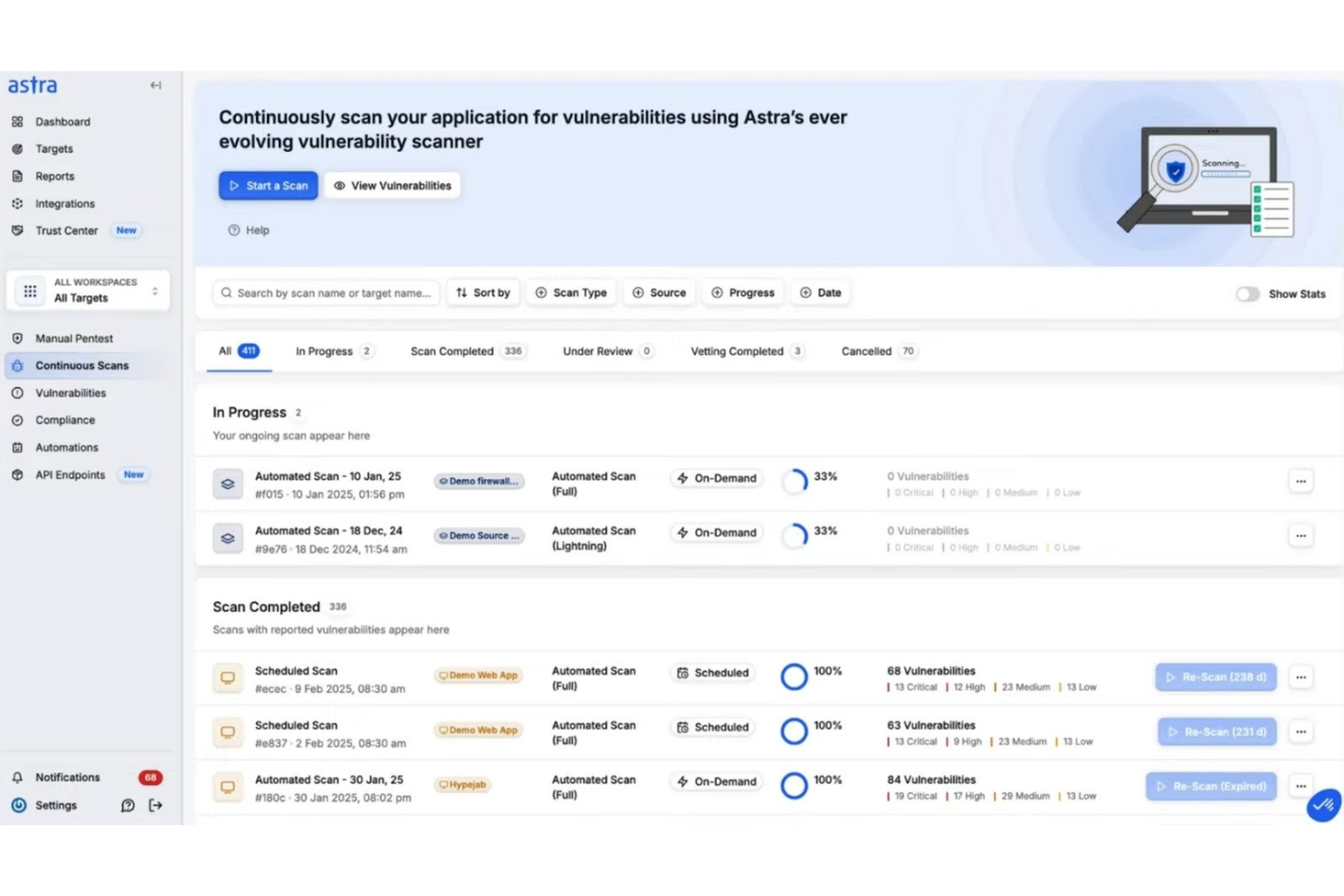

Astra est un outil de cybersécurité conçu pour les tests d'intrusion et l'évaluation des vulnérabilités, principalement utilisé par les entreprises ayant besoin de respecter des normes de conformité. Il aide à identifier les faiblesses de sécurité et à garantir que les applications et réseaux sont sécurisés. Les fonctions principales d'Astra incluent la détection des vulnérabilités et la fourniture de recommandations concrètes pour la remédiation.

Pourquoi j'ai choisi Astra : Son orientation vers les tests de conformité le rend idéal pour les entreprises devant se conformer à des normes réglementaires. Astra fournit des rapports détaillés sur les vulnérabilités qui vous aident à comprendre et à corriger les failles de sécurité.

Fonctionnalités et intégrations remarquables :

Fonctionnalités : balayage continu des vulnérabilités pour sécuriser vos systèmes, rapports détaillés pour identifier et résoudre les problèmes, et un tableau de bord intuitif pour une gestion simplifiée des tâches de sécurité.

Intégrations : Slack, Jira, GitHub, Bitbucket, GitLab, et plus encore.

Pros and Cons

Pros:

- Tests de conformité efficaces

- Tableau de bord de gestion intuitif

- Recommandations concrètes pour la remédiation

Cons:

- La planification des tests peut retarder les analyses urgentes

- Le tarif peut être restrictif pour les budgets PME

Fortinet est une solution de cybersécurité qui fournit des services de sécurité intégrés via son Fortinet Security Fabric, destinée aux entreprises, aux fournisseurs de services et aux organisations de taille moyenne. Elle se concentre sur la protection des réseaux, des applications et des données grâce à une large gamme de produits de sécurité. Les principales fonctionnalités de Fortinet incluent la protection contre les menaces, la sécurité du réseau et la sécurité des points de terminaison.

Pourquoi j'ai choisi Fortinet : Son approche de sécurité intégrée en fait une solution idéale pour les entreprises nécessitant une stratégie unifiée. L'architecture Security Fabric de Fortinet connecte différents outils de sécurité pour accroître la visibilité sur les menaces et la coordination opérationnelle. Les pare-feu FortiGate offrent une protection avancée contre les menaces et une connectivité réseau sécurisée. Cette couverture complète aide votre équipe à gérer efficacement la sécurité sur l'ensemble du réseau.

Fonctionnalités et intégrations remarquables :

Fonctionnalités : pare-feu avancés pour bloquer les activités malveillantes, SD-WAN sécurisé pour une connectivité réseau optimisée, et protection des terminaux pour sécuriser les dispositifs de votre réseau.

Intégrations : AWS, Microsoft, Google Cloud, IBM, Splunk, ServiceNow et d'autres.

Pros and Cons

Pros:

- Plateforme de sécurité unifiée

- Gestion efficace du réseau

- Protection étendue des terminaux

Cons:

- Structure de licences complexe

- Dépendance au matériel pour toutes les capacités

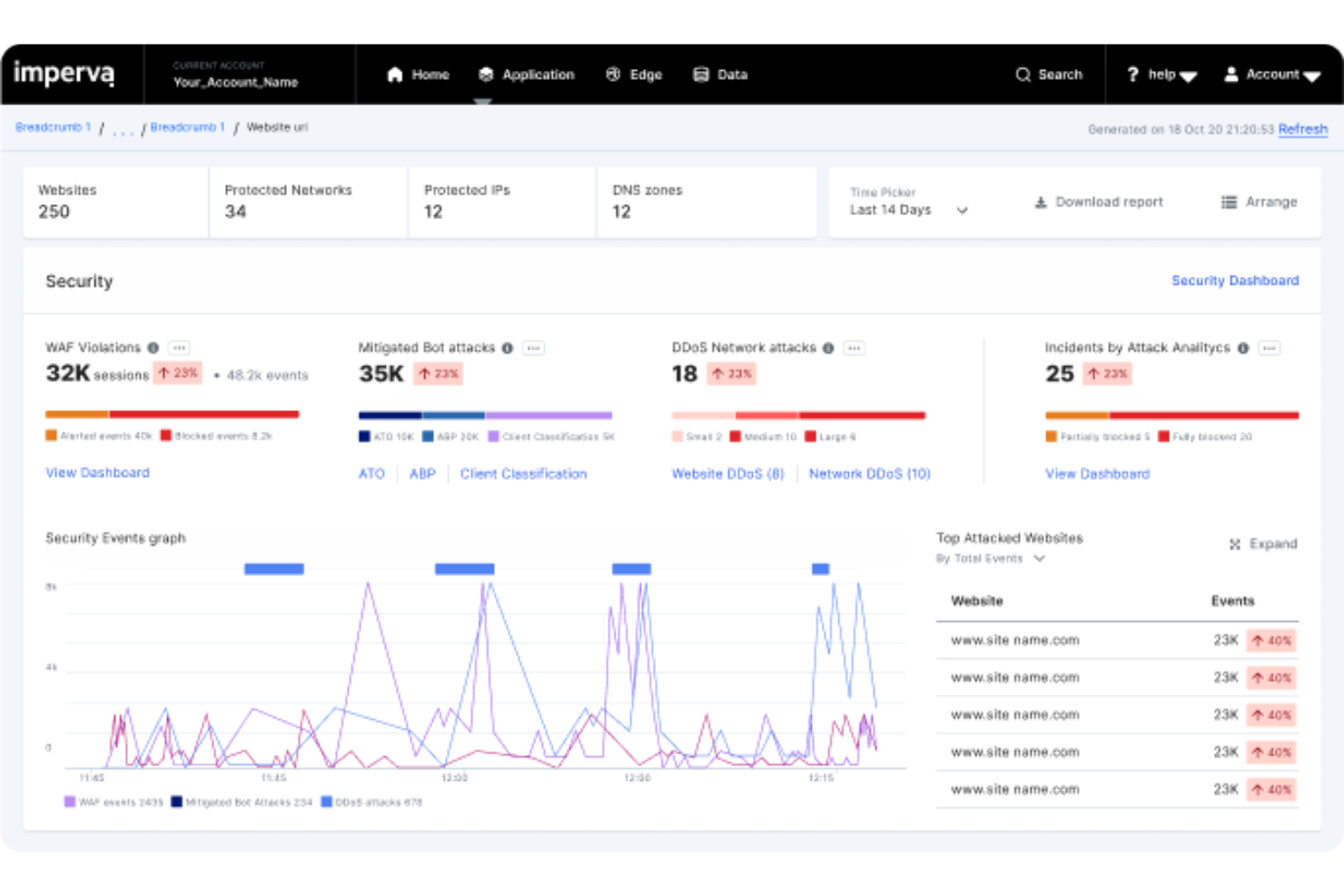

Imperva est une solution de cybersécurité conçue pour protéger les applications et les données dans les environnements cloud contre les menaces externes. Elle est largement utilisée par les entreprises de cybersécurité et les équipes de sécurité ayant besoin de protéger leurs actifs numériques. Imperva est fréquemment reconnue dans les rapports Gartner pour son leadership en matière de sécurité des applications et des données.

Pourquoi j'ai choisi Imperva : Elle offre une protection concrète des données sensibles grâce à son pare-feu d'application web (WAF), sa mitigation des attaques par déni de service distribué (DDoS) et sa sécurité des API. Les fonctionnalités clés d'Imperva protègent les données dans les environnements cloud et hybrides. Sa plateforme s'intègre aisément avec les outils SIEM pour une surveillance centralisée et une réponse rapide aux menaces.

Fonctionnalités et intégrations remarquables :

Fonctionnalités : analyses avancées des menaces pour des informations en temps réel sur les risques potentiels, un outil d'analyse du comportement des utilisateurs pour détecter les menaces internes, et des réponses automatisées aux incidents de sécurité afin de réduire les interventions manuelles.

Intégrations : AWS, Microsoft Azure, Google Cloud, Splunk, CrowdStrike, IBM et plus encore.

Pros and Cons

Pros:

- Atténuation efficace des attaques DDoS

- Informations sur les menaces en temps réel

- Réponse automatisée aux incidents

Cons:

- Options de personnalisation limitées

- Coût élevé pour les petites entreprises

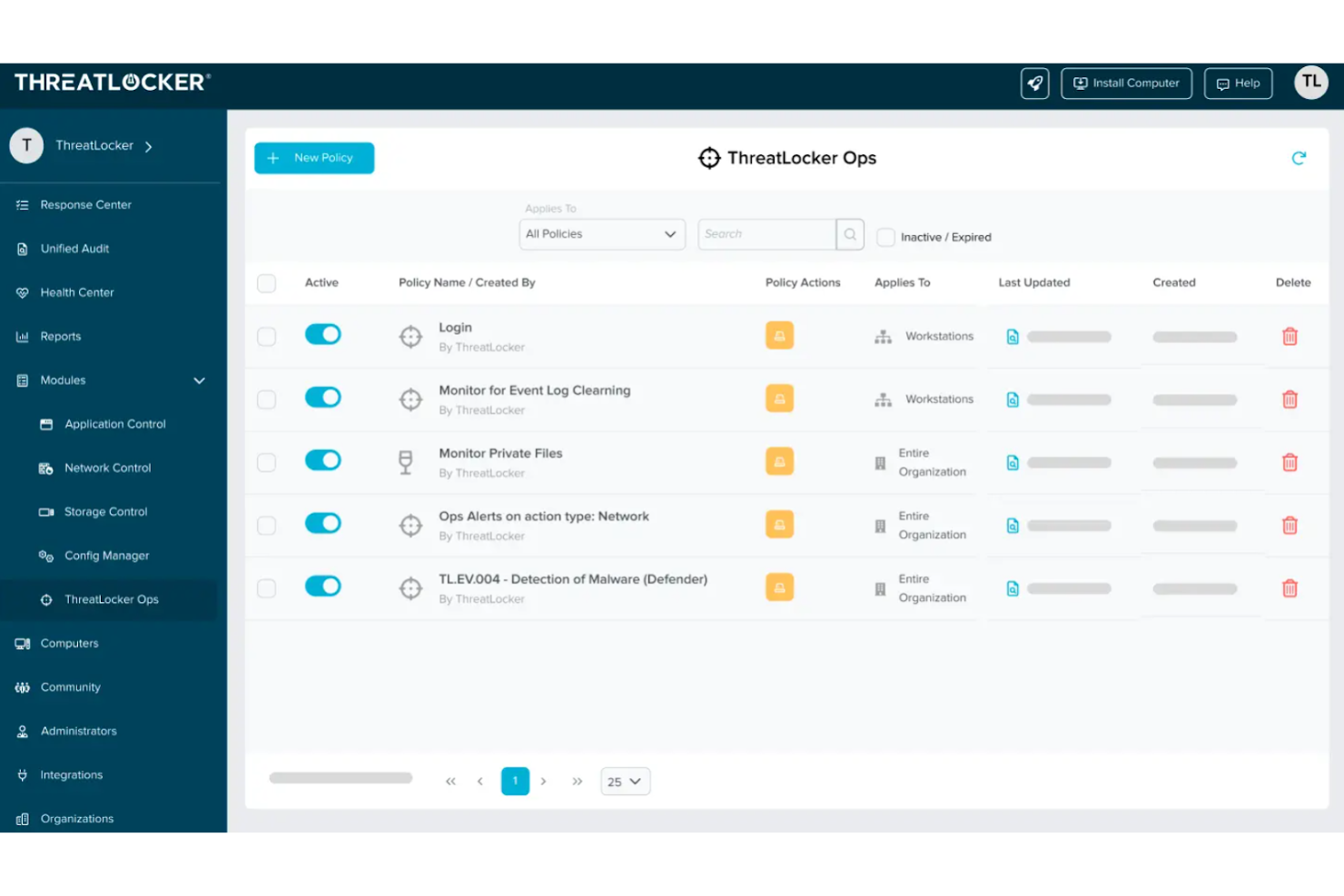

ThreatLocker est une solution de cybersécurité axée sur le contrôle des applications et la protection des endpoints, s'adressant principalement aux entreprises de toutes tailles, y compris les petites et moyennes organisations. Elle aide à gérer les autorisations d'application et à empêcher l'exécution de logiciels non autorisés. Sa fonction principale est d'améliorer la sécurité en s'assurant que seules les applications approuvées peuvent s'exécuter.

Pourquoi j'ai choisi ThreatLocker : Il excelle dans le contrôle des applications, ce qui le rend idéal pour les entreprises ayant besoin de politiques d'utilisation logicielle strictes. Son approche basée sur des politiques vous permet de définir quelles applications sont autorisées. La fonctionnalité de confinement (ringfencing) isole les applications, réduisant ainsi le risque de violations de données. La simplicité de cet outil et son focus sur le contrôle des applications en font un atout pour maintenir un environnement sécurisé.

Fonctionnalités et intégrations remarquables :

Fonctionnalités : contrôle du stockage pour gérer l'accès aux données, journaux d'audit pour suivre l'activité des applications et une interface simple qui facilite la gestion des autorisations.

Intégrations : ConnectWise Manage, ConnectWise Automate, Datto SaaS Protection, et d'autres encore.

Pros and Cons

Pros:

- Contrôles de sécurité granulaires

- Protège contre les exploits zero day

- Détecte les menaces internes

Cons:

- Nécessite une configuration des politiques

- Peut être restrictif

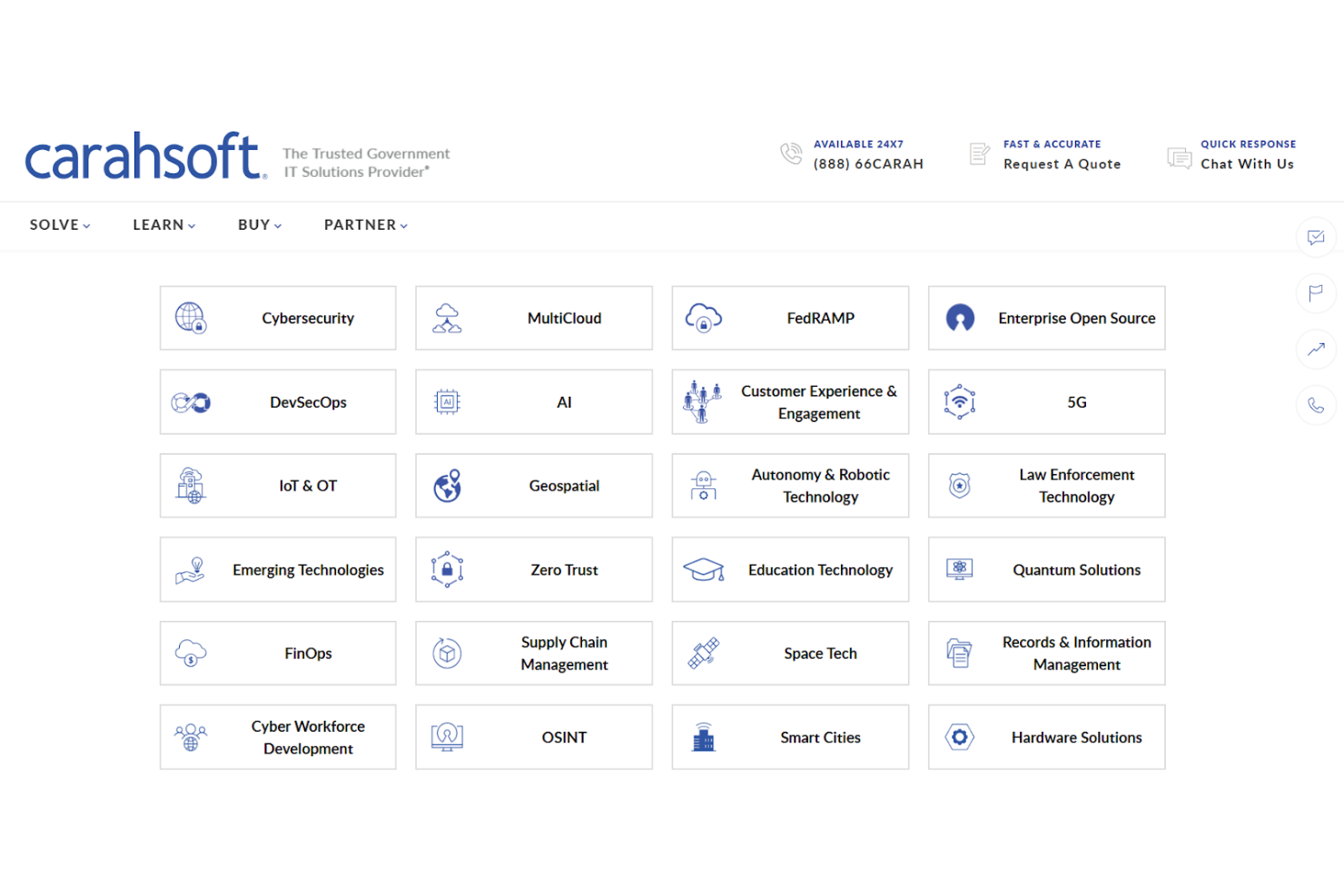

Carahsoft est un fournisseur et distributeur de solutions informatiques, s'adressant principalement aux agences gouvernementales et aux institutions éducatives. Il propose une large gamme de produits de cybersécurité qui soutiennent des opérations sécurisées et la conformité aux normes gouvernementales. La plateforme met en relation les organisations du secteur public avec les principaux éditeurs de logiciels via des contrats-cadres gouvernementaux établis.

Pourquoi j'ai choisi Carahsoft : Son orientation vers les solutions gouvernementales facilite le respect de réglementations strictes. Carahsoft offre l'accès à divers outils de cybersécurité adaptés aux besoins du secteur public. La possibilité d'assembler des solutions logicielles apporte une valeur ajoutée aux équipes gérant des environnements informatiques complexes.

Fonctionnalités remarquables et intégrations :

Fonctionnalités : vaste place de marché pour un achat simplifié, solutions personnalisées pour la conformité gouvernementale, et offres groupées associant plusieurs outils logiciels pour des opérations plus efficaces.

Intégrations non listées publiquement.

Pros and Cons

Pros:

- Simplifie les processus d'achat

- Propose des solutions groupées

- Écosystème de partenaires solide

Cons:

- Limité au secteur public

- Forte dépendance aux partenariats

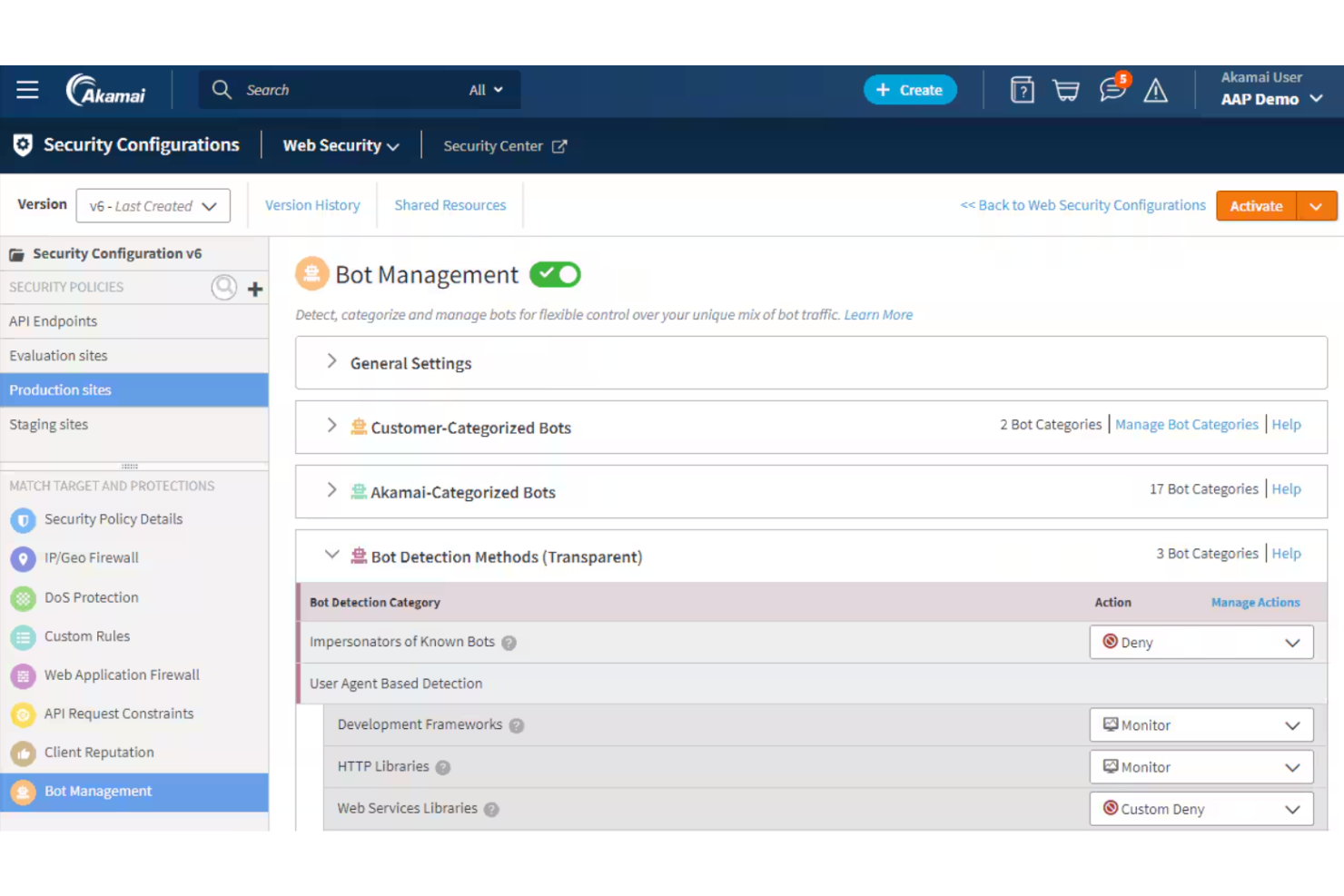

Idéal pour la défense globale contre les attaques DDoS et la réduction de la surface d'attaque

Akamai Security est une solution de cybersécurité conçue pour les entreprises nécessitant une couverture mondiale étendue. Elle cible les sociétés recherchant à la fois protection et performance à l’échelle d’internet. Akamai Security propose des services de diffusion de contenu, de sécurité cloud et d’optimisation des performances applicatives.

Pourquoi j'ai choisi Akamai Security : Son vaste écosystème est inégalé, en faisant un choix idéal pour les entreprises opérant dans plusieurs pays. Le réseau de diffusion de contenu d’Akamai Security garantit un accès rapide et fiable à vos actifs numériques, et ses services de performance applicative optimisent l’expérience utilisateur. Pour les équipes nécessitant une présence internationale étendue, Akamai Security offre l’infrastructure nécessaire.

Fonctionnalités remarquables et intégrations :

Fonctionnalités : services de sécurité cloud, intégrations SIEM, protection contre les bots, sécurité avancée des applications web, et atténuation automatisée des menaces pour les environnements mondiaux.

Intégrations : non publiquement répertoriées.

Pros and Cons

Pros:

- Réseau mondial étendu

- Sécurise les applications et les API

- Protège les charges cloud

Cons:

- Configuration complexe

- La résolution des faux positifs peut prendre du temps

ARIA Cybersecurity propose des solutions avancées de sécurité informatique et technologique opérationnelle (OT) sur le cloud et sur site pour les petites équipes et entreprises. Sa solution AZT PROTECT protège spécifiquement les environnements OT, y compris des secteurs tels que la pharmacie, la fabrication et les services publics, afin de se prémunir contre les cybermenaces. Les principales fonctionnalités d'ARIA Cybersecurity incluent la défense des applications critiques et des terminaux grâce à une technologie basée sur l’IA.

Pourquoi j'ai choisi AZT PROTECT : Elle fournit des solutions de sécurité de l'information efficaces pour les petites équipes nécessitant une protection à l'échelle du système. L'intégration de multiples outils de sécurité en une seule plateforme améliore la détection et la réponse aux menaces.

Fonctionnalités remarquables et intégrations :

Fonctionnalités : centre d'opérations de sécurité (SOC) basé sur le cloud entièrement automatisé pour une gestion efficace, capacités d'apprentissage automatique pour une meilleure détection des menaces et surveillance du trafic réseau pour une visibilité complète.

Intégrations non publiquement listées.

Pros and Cons

Pros:

- Propose des services de sécurité gérés

- Solution SOC rentable

- Réduit l'exposition globale au risque cyber

Cons:

- Nécessite une expertise technique

- Reconnaissance de marque limitée

Honeywell propose des solutions de cybersécurité conçues pour les environnements industriels, en se concentrant sur des secteurs tels que la fabrication et l'énergie. Elle offre une protection pour les infrastructures critiques et les systèmes OT. Sa principale valeur réside dans la sécurisation des réseaux industriels et l'assurance de la continuité opérationnelle.

Pourquoi j'ai choisi Honeywell : Elle est adaptée à la sécurité industrielle, ce qui la rend appropriée pour les secteurs de la fabrication et de l'énergie. Industrial Cyber Insights de Honeywell propose une découverte continue des actifs, une visualisation des risques et une visibilité quasi en temps réel des menaces informatiques. La fonction Secure Media Exchange aide à contrôler et surveiller les supports amovibles. Sa capacité à intégrer la cybersécurité dans les processus industriels permet de garantir la sécurité et la conformité réglementaire.

Fonctionnalités marquantes et intégrations :

Fonctionnalités : découverte continue des actifs et évaluation des risques, gestion des vulnérabilités, et planification de la réponse aux incidents afin d'assurer une reprise rapide après d'éventuelles menaces.

Intégrations : non publiées.

Pros and Cons

Pros:

- Adapté à l'usage industriel

- Gestion automatisée des vulnérabilités

- Réponse efficace aux incidents

Cons:

- Chevauchement complexe du portefeuille

- Exige beaucoup de ressources

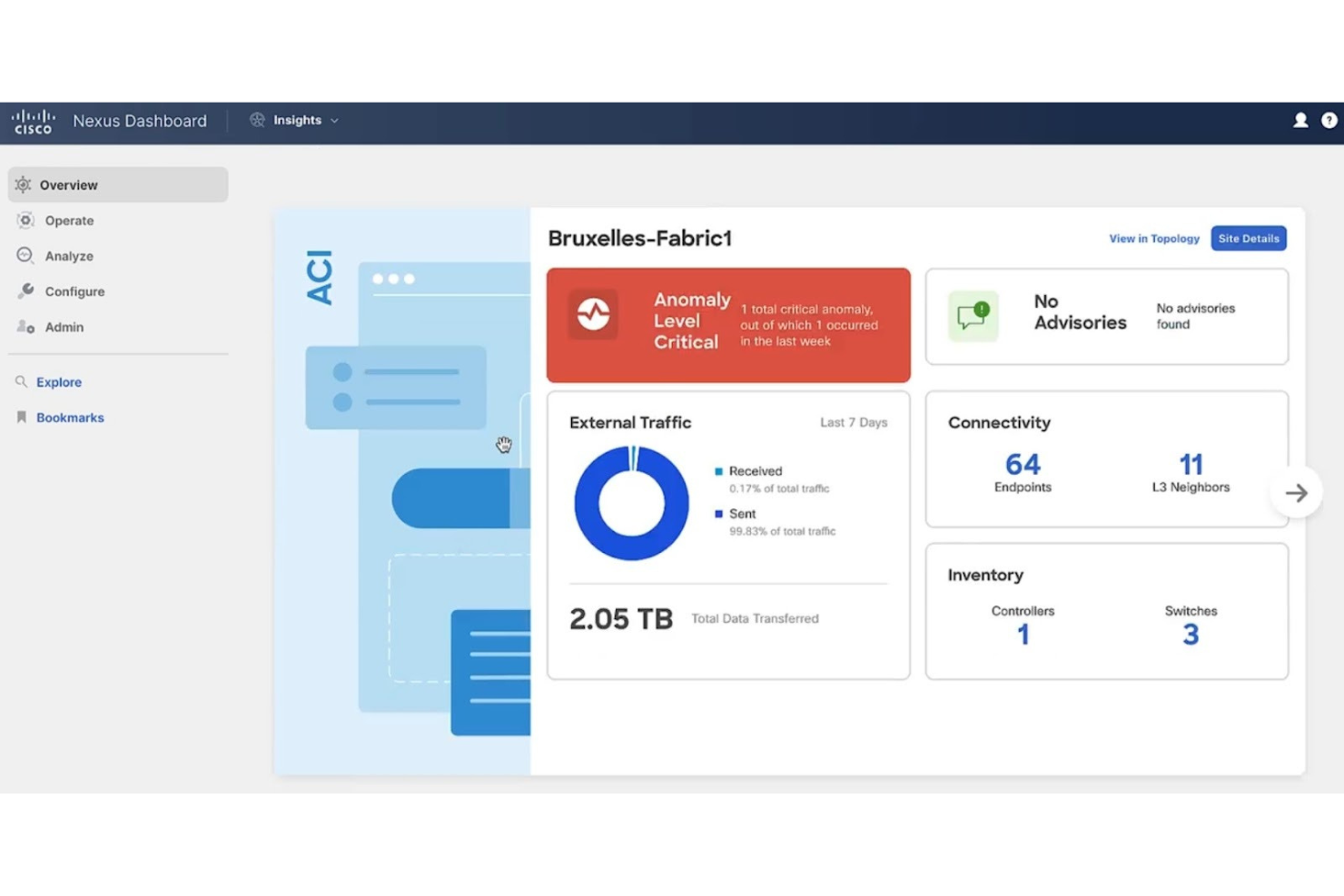

Cisco Security offre des solutions complètes de cybersécurité axées sur la sécurité des réseaux et l'accès des entreprises, s'adressant principalement aux grandes organisations. Il aide à sécuriser l'infrastructure réseau et à garantir une communication fiable à travers les environnements cloud, sur site et hybrides. Les principales fonctions de Cisco Security incluent la détection des menaces, les solutions de réseau privé virtuel (VPN) et le contrôle d'accès sécurisé basé sur l'identité.

Pourquoi j'ai choisi Cisco Security : Il excelle dans la protection des réseaux à grande échelle et l'accès Zero Trust, ce qui en fait un choix de premier ordre pour les entreprises nécessitant une protection fiable de leur infrastructure. L'intelligence des menaces de Cisco Security fournit des informations en temps réel sur les menaces mondiales. Ses solutions d'accès sécurisé permettent de contrôler et de gérer l'accès au réseau.

Fonctionnalités et intégrations remarquables :

Fonctionnalités : analyses avancées de détection des menaces, application de l'identité et des politiques pour gérer qui peut accéder à votre réseau, et solutions VPN performantes pour une connectivité sécurisée à distance.

Intégrations : AWS, Microsoft Azure, Google Cloud, ServiceNow, et bien plus encore.

Pros and Cons

Pros:

- Intégration avec les plateformes SIEM

- Intelligence sur les menaces efficace

- Solutions VPN fiables

Cons:

- Licence fragmentée selon les produits

- Complexité du déploiement dans les environnements multi-fournisseurs

Autres solutions de cybersécurité

Voici d’autres options de solutions de cybersécurité qui n’ont pas été retenues dans ma sélection principale mais qui méritent tout de même votre attention :

- Radware

Idéal pour la protection DDoS

- NordLayer

Idéal pour l’accès à distance aux applications cloud

- Miratech Prevalent

Idéal pour la gestion des risques cybernétiques des parties tierces

Critères de sélection des solutions de cybersécurité

Pour sélectionner les meilleures solutions de cybersécurité à inclure dans cette liste, j'ai pris en compte les principaux besoins des acheteurs ainsi que leurs difficultés récurrentes, telles que la protection des données et la détection des menaces. J'ai également utilisé la grille d'évaluation suivante afin de garantir une analyse structurée et juste :

Fonctionnalités essentielles (25 % de la note finale)

Pour figurer dans cette liste, chaque solution devait répondre aux besoins d’utilisation les plus courants :

- Détection et réponse aux menaces

- Chiffrement et protection des données

- Gestion de la sécurité du réseau

- Contrôle d'accès utilisateur

- Contrôle de conformité

Fonctionnalités différenciantes (25 % de la note finale)

Pour affiner la sélection, j’ai également recherché des fonctions uniques, telles que :

- Analyses avancées des menaces

- Réponse automatisée aux incidents

- Compatibilité avec les environnements cloud

- Prédiction des menaces par apprentissage automatique

- Tableaux de bord de surveillance en temps réel

Facilité d’utilisation (10 % de la note finale)

Pour évaluer la simplicité d’utilisation de chaque système, je me suis attaché aux éléments suivants :

- Interface utilisateur intuitive

- Tableaux de bord personnalisables

- Navigation facile

- Courbe d’apprentissage minimale

- Design adaptatif pour un accès mobile

Intégration (10 % du score total)

Pour évaluer l’expérience d’intégration de chaque plateforme, j’ai pris en compte les éléments suivants :

- Disponibilité de vidéos de formation

- Visites interactives du produit

- Documentation utilisateur exhaustive

- Accès à des webinaires et tutoriels

- Chatbots d’assistance pour l’orientation

Service client (10 % du score total)

Pour évaluer les services d’assistance de chaque fournisseur de logiciel, j’ai pris en compte les éléments suivants :

- Assistance disponible 24h/24 et 7j/7

- Multiples canaux de support

- Service client réactif

- Accès à une base de connaissances

- Disponibilité de gestionnaires de comptes dédiés

Rapport qualité-prix (10 % du score total)

Pour évaluer le rapport qualité-prix de chaque plateforme, j’ai pris en compte les éléments suivants :

- Tarification compétitive

- Structure tarifaire transparente

- Existence de versions d’essai gratuites

- Large éventail de fonctionnalités

- Scalabilité en fonction de la croissance de l’entreprise

Avis clients (10 % du score total)

Pour avoir une idée de la satisfaction générale des clients, voici les éléments pris en compte lors de la lecture des avis :

- Notes de satisfaction globale

- Retours sur la fiabilité

- Expériences utilisateurs avec l’assistance

- Commentaires sur la facilité d’utilisation

- Points de vue sur l’efficacité des fonctionnalités

Comment choisir une solution de cybersécurité

Il est facile de se perdre dans de longues listes de fonctionnalités et des structures de prix complexes. Pour rester concentré pendant votre processus de sélection logicielle, voici une liste de critères à garder en tête :

| Critère | À prendre en compte |

|---|---|

| Scalabilité | La solution peut-elle évoluer avec votre entreprise ? Anticipez les besoins à venir et vérifiez si l’outil peut gérer une augmentation des données ou du nombre d’utilisateurs sans perte de performance. |

| Intégrations | Est-elle compatible avec vos systèmes existants ? Vérifiez sa compatibilité avec votre pile logicielle actuelle afin d’éviter les interruptions de flux de travail. |

| Personnalisation | Pouvez-vous adapter l’outil à vos besoins spécifiques ? Cherchez des options permettant des ajustements selon vos processus et préférences. |

| Facilité d’utilisation | L’outil est-il intuitif pour votre équipe ? Une interface conviviale réduit la formation nécessaire et favorise l’adoption. |

| Mise en œuvre et intégration | Combien de temps faut-il pour que votre équipe l’utilise efficacement ? Évaluez les ressources pour la mise en place : tutoriels, assistance, documentation. |

| Coût | La tarification correspond-elle à votre budget ? Pensez au coût total de possession, y compris les frais cachés ou supplémentaires par rapport au prix de base. |

| Sécurisation | Existe-t-il des mesures solides pour protéger vos données ? Recherchez le chiffrement, les contrôles d’accès et des mises à jour régulières pour garantir sécurité et intégrité des données. |

| Conformité réglementaire | Respecte-t-elle les réglementations de votre secteur ? Assurez-vous qu’elle permet la conformité avec les normes applicables (ex: RGPD ou HIPAA) afin d’éviter tout problème légal. |

Qu’est-ce qu’une solution de cybersécurité ?

Les solutions de cybersécurité sont des outils conçus pour protéger les systèmes, réseaux et données contre les cybermenaces et les accès non autorisés. Les professionnels de l’informatique, les analystes en sécurité et les administrateurs réseau utilisent généralement ces outils pour sécuriser les informations sensibles et garantir la continuité des activités. Des fonctionnalités telles que la détection des menaces, le chiffrement des données et les contrôles d’accès permettent d’anticiper les attaques et de préserver l’intégrité des données. Globalement, ces outils offrent une protection essentielle et une tranquillité d’esprit aux entreprises évoluant dans l’environnement numérique.

Fonctionnalités

Lors de la sélection de solutions de cybersécurité, portez attention aux caractéristiques clés suivantes :

- Détection des menaces : Identifie les menaces potentielles en temps réel pour prévenir les violations de données et les attaques.

- Chiffrement des données : Sécurise les informations sensibles en les convertissant en un code illisible par les utilisateurs non autorisés.

- Contrôle d'accès : Gère qui peut accéder à vos systèmes et à vos données, en s'assurant que seuls les utilisateurs autorisés y ont accès.

- Analyse des vulnérabilités : Détecte les faiblesses de votre système qui pourraient être exploitées par des attaquants.

- Réponse aux incidents : Fournit des outils et protocoles pour réagir rapidement aux failles de sécurité et minimiser les dommages.

- Soutien à la conformité : Aide à respecter les réglementations et normes sectorielles, réduisant ainsi le risque de problèmes juridiques.

- Surveillance du réseau : Surveille le trafic réseau pour détecter les schémas inhabituels et les menaces potentielles.

- Mises à jour automatisées : Garantissent que votre logiciel est toujours à jour avec les derniers correctifs de sécurité et améliorations.

- Analyse du comportement des utilisateurs : Analyse les actions des utilisateurs pour identifier un comportement anormal pouvant indiquer une menace de sécurité.

- Rapports et tableaux de bord : Offrent des perspectives claires et visuelles sur la posture de sécurité et les domaines nécessitant une attention particulière.

Avantages

La mise en œuvre de solutions de cybersécurité offre plusieurs avantages pour votre équipe et votre entreprise. Voici quelques bénéfices auxquels vous pouvez vous attendre :

- Protection des données : Protège les informations sensibles contre les violations grâce au chiffrement et à des contrôles d'accès robustes.

- Conformité réglementaire : Aide à garantir que votre entreprise respecte les normes et réglementations du secteur, évitant ainsi les sanctions légales.

- Prévention des menaces : Identifie et atténue les risques avant qu'ils ne deviennent des problèmes graves, en maintenant la sécurité des systèmes.

- Continuité opérationnelle : Soutient la continuité des activités pendant les intrusions grâce à des capacités efficaces de réponse aux incidents.

- Confiance renforcée : Renforce la confiance des clients et partenaires en démontrant un engagement envers la sécurité.

- Efficacité des ressources : Automatise de nombreuses tâches de sécurité, libérant ainsi votre équipe pour se concentrer sur d'autres priorités.

- Visibilité accrue : Fournit une vision claire de votre posture de sécurité grâce à des rapports et analyses complets.

Coûts et Tarification

Sélectionner des solutions de cybersécurité nécessite de comprendre les différents modèles et plans tarifaires disponibles. Les coûts varient selon les fonctionnalités, la taille de l'équipe, les modules complémentaires, et plus encore. Le tableau ci-dessous résume les plans courants, leurs prix moyens et les fonctionnalités typiques incluses dans les solutions de cybersécurité :

Tableau comparatif des plans pour les solutions de cybersécurité

| Type de plan | Prix moyen | Fonctionnalités courantes |

|---|---|---|

| Plan gratuit | $0 | Détection de base des menaces, chiffrement de données limité et contrôle d'accès utilisateur basique. |

| Plan personnel | $5-$25/user/month | Détection des menaces améliorée, chiffrement avancé des données et contrôles d'accès utilisateur personnalisables. |

| Plan entreprise | $30-$75/user/month | Détection complète des menaces, soutien détaillé à la conformité et rapports et analyses approfondis. |

| Plan d'entreprise | $80-$150/user/month | Détection des menaces tout inclus, réponse automatisée aux incidents et intégration complète. |

FAQ sur les solutions de cybersécurité

Voici des réponses à des questions courantes sur les solutions de cybersécurité :

Comment mesurer l'efficacité d'une solution de cybersécurité ?

Commencez par suivre des indicateurs clés tels que les taux de détection, le nombre de faux positifs, les temps de réponse et le nombre de menaces bloquées. Examinez régulièrement les journaux d’incidents et testez vos défenses avec des attaques simulées. Comparez les résultats avec vos objectifs de sécurité pour vérifier si la solution répond à vos exigences. Recueillez les retours de votre équipe informatique sur l’ergonomie et la performance pour compléter votre évaluation.

À quelle fréquence dois-je mettre à jour ou réévaluer ma solution de cybersécurité ?

Vous devriez examiner votre solution de cybersécurité tous les six à douze mois. Des changements majeurs du système, de nouvelles menaces ou des mises à jour de conformité peuvent nécessiter des révisions plus fréquentes. Prévoyez des tests de pénétration et des audits réguliers, et ajustez votre configuration en fonction de ces résultats. Restez informé sur les nouvelles menaces afin de vous adapter rapidement aux nouveaux risques.

Les solutions de cybersécurité peuvent-elles aider à réduire les temps de réponse aux incidents ?

Oui, de nombreuses solutions de cybersécurité automatisent la détection et l’alerte, ce qui vous permet de réagir plus rapidement aux menaces. Les tableaux de bord en temps réel, les workflows automatisés et les intégrations avec vos outils de réponse aux incidents contribuent à réduire fortement les temps de réaction. En centralisant les informations sur les menaces, ces plateformes facilitent l’action rapide de votre équipe afin de limiter les dégâts au minimum.

Comment s'assurer que mon équipe tire le meilleur parti de nos outils de cybersécurité ?

Formez votre personnel à l’utilisation des outils et définissez des processus clairs pour la surveillance et la réponse. Encouragez les exercices réguliers et le partage de connaissances. Utilisez les fonctions de reporting pour repérer les lacunes de performance et ajustez votre approche si besoin. Assurez-vous d’exploiter toutes les fonctionnalités pertinentes et examinez régulièrement l’utilisation des outils afin de maximiser votre investissement.

Et après :

Si vous êtes en train de rechercher des solutions de cybersécurité, contactez gratuitement un conseiller SoftwareSelect pour des recommandations personnalisées.