Meilleure sélection de logiciels XDR

Dans l'environnement technologique d'aujourd'hui, en perpétuelle évolution, la gestion des menaces de cybersécurité est un défi permanent. Vous avez besoin d'outils capables de suivre l'évolution des menaces et d'aider votre équipe à réagir efficacement. C'est là que les logiciels XDR entrent en jeu.

J'ai consacré du temps à tester et à évaluer différentes solutions XDR afin de vous proposer un regard impartial sur les meilleures options du marché. D'après mon expérience, ces outils peuvent considérablement améliorer vos capacités de détection et de réponse aux menaces.

Dans cet article, vous trouverez une analyse détaillée des principaux logiciels XDR, en mettant l'accent sur les fonctionnalités, l'utilisabilité et la façon dont ils peuvent répondre à vos besoins spécifiques. Mon but est de vous aider à choisir la solution la mieux adaptée aux exigences de votre équipe et à renforcer votre stratégie de cybersécurité.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Résumé des meilleurs logiciels XDR

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Idéal pour les capacités avancées en IA/ML | Essai gratuit + démo gratuite disponible | Tarification sur demande | Website | |

| 2 | Idéal pour la détection de menaces basées sur le réseau | Not available | Tarification sur demande | Website | |

| 3 | Idéal pour la gestion des menaces et l'analyse forensique à grande échelle | Démo gratuite disponible | Tarification sur demande | Website | |

| 4 | Idéal pour les environnements basés sur Azure nécessitant une protection contre les menaces | Not available | À partir de $15/utilisateur/mois (facturé annuellement) | Website | |

| 5 | Idéal pour une protection avancée des endpoints avec technologie d'apprentissage profond | Not available | À partir de $20/utilisateur/mois | Website | |

| 6 | Idéal pour la visibilité des risques et la détection corrélée des menaces à travers différents niveaux de sécurité | Not available | À partir de 25 $/utilisateur/mois (facturé annuellement) | Website | |

| 7 | Idéal pour la visibilité et l'analyse de sécurité multi-cloud | Démo gratuite disponible | Tarification sur demande | Website | |

| 8 | Idéal pour la détection et la réponse unifiées aux menaces à travers les réseaux, les clouds et les endpoints | Démo gratuite disponible | Tarification sur demande | Website | |

| 9 | Idéal pour une protection basée sur l’IA contre les malwares et les ransomwares | Not available | Tarification sur demande | Website | |

| 10 | Idéal pour les équipes d'intervention en cas d'incident ayant besoin d'analytique comportementale des utilisateurs | Not available | Tarification sur demande | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis sur les meilleurs logiciels XDR

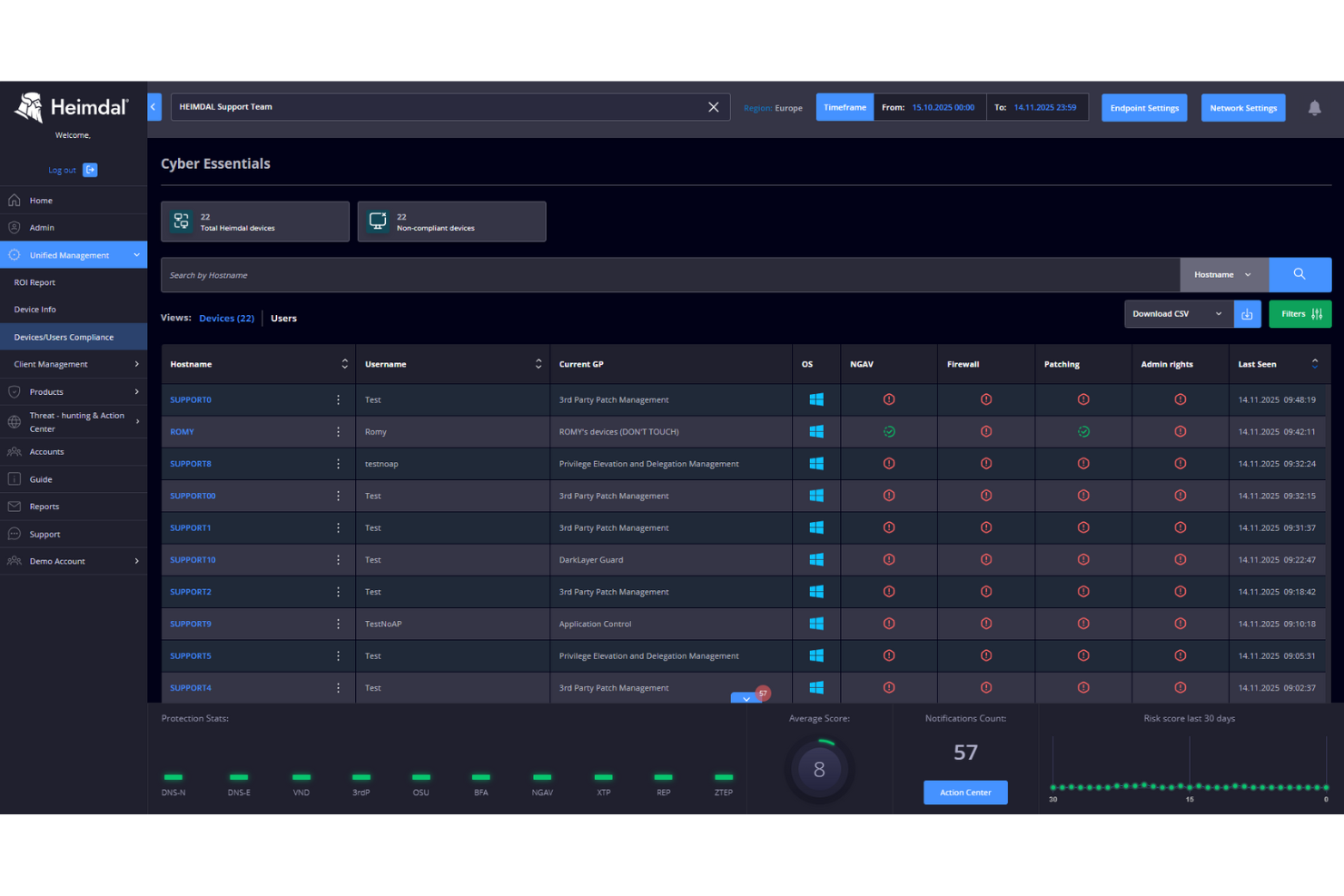

La solution Extended Detection and Response (XDR) de Heimdal propose une approche globale de la cybersécurité, intégrant la sécurité réseau, la protection des terminaux, la traque des menaces et la gestion des vulnérabilités. Cela la rend particulièrement attrayante pour les organisations des secteurs tels que la santé, l'éducation et les administrations publiques qui nécessitent une protection robuste contre les cybermenaces sophistiquées. En fournissant une plateforme unifiée regroupant de multiples fonctions de sécurité, Heimdal relève le défi de la gestion d'outils de sécurité variés, offrant une visibilité renforcée ainsi qu'une détection et une réponse aux menaces plus rapides à travers les infrastructures informatiques.

Pourquoi j'ai choisi Heimdal

J'ai choisi Heimdal pour sa capacité à intégrer la détection et la réponse aux menaces à travers plusieurs domaines de sécurité, ce qui est essentiel pour un logiciel XDR. La plateforme de Heimdal se distingue par ses capacités avancées en intelligence artificielle et en apprentissage automatique (IA/ML), qui améliorent la précision de détection des menaces et automatisent les réponses, réduisant ainsi la charge de travail des équipes de sécurité. De plus, sa fonctionnalité de sécurité réseau offre une visibilité et une protection complètes à travers les infrastructures informatiques, un critère clé pour toute solution XDR. Ces fonctionnalités, associées à une intégration fluide avec les systèmes existants, font de Heimdal un choix convaincant pour les organisations recherchant un renforcement de leur cybersécurité.

Fonctionnalités principales de Heimdal

En plus de ses fonctionnalités phares, Heimdal propose plusieurs autres capacités répondant à des besoins de sécurité variés :

- Traque des menaces : Permet d’identifier et de neutraliser de manière proactive les menaces avant qu’elles ne causent des dommages.

- Gestion des vulnérabilités : Analyse en continu et identifie les vulnérabilités dans votre réseau pour prévenir les potentielles failles.

- Protection des e-mails : Protège contre les menaces liées aux emails, dont le phishing et les malwares, pour garantir la sécurité des communications.

- Gestion unifiée des terminaux : Offre un tableau de bord centralisé pour gérer et surveiller l’ensemble des terminaux, améliorant ainsi l’efficacité opérationnelle.

Intégrations de Heimdal

Les intégrations incluent ConnectWise RMM, Autotask PSA, et Heimdal propose des capacités API pour des intégrations personnalisées.

Pros and Cons

Pros:

- Plateforme XDR de sécurité unifiée

- Détection des menaces pilotée par l’IA

- Réponse automatisée en temps réel aux menaces

Cons:

- Tarification disponible sur demande

- Peut nécessiter un temps de configuration

ExtraHop est une plateforme de détection et de réponse aux menaces réseau (NDR) qui se concentre sur la sécurité de votre trafic réseau. L’outil propose une détection des menaces en temps réel et des réponses automatiques aux anomalies, ce qui le rend idéal pour la détection de menaces basées sur le réseau.

Pourquoi j’ai choisi ExtraHop :

J’ai choisi ExtraHop pour ses capacités avancées d’apprentissage automatique, qui permettent une analyse approfondie du trafic réseau. Sa capacité à réagir automatiquement aux menaces détectées le distingue également de nombreux autres outils de sécurité. ExtraHop est « idéal pour la détection de menaces basées sur le réseau » car il excelle à révéler les dangers cachés et à fournir des informations de sécurité au sein du trafic réseau.

Fonctionnalités marquantes & intégrations :

ExtraHop propose une détection avancée des menaces avec des informations en temps réel, une détection des anomalies basée sur l’apprentissage automatique et des capacités de réponse automatisée. Ses fonctionnalités incluent également une visibilité étendue, qui facilite les investigations forensiques et la conformité. En termes d’intégrations, ExtraHop fonctionne bien avec une gamme de plateformes, y compris ServiceNow, Phantom et Ansible, renforçant ainsi sa capacité à automatiser les réponses.

Pros and Cons

Pros:

- Capacités avancées de détection des menaces

- Visibilité complète sur le trafic réseau

- Intégrations efficaces avec d'autres plateformes

Cons:

- Les informations tarifaires ne sont pas publiquement disponibles

- Peut nécessiter une expertise technique pour une utilisation optimale

- Absence de prise en charge des terminaux non réseau

Idéal pour la gestion des menaces et l'analyse forensique à grande échelle

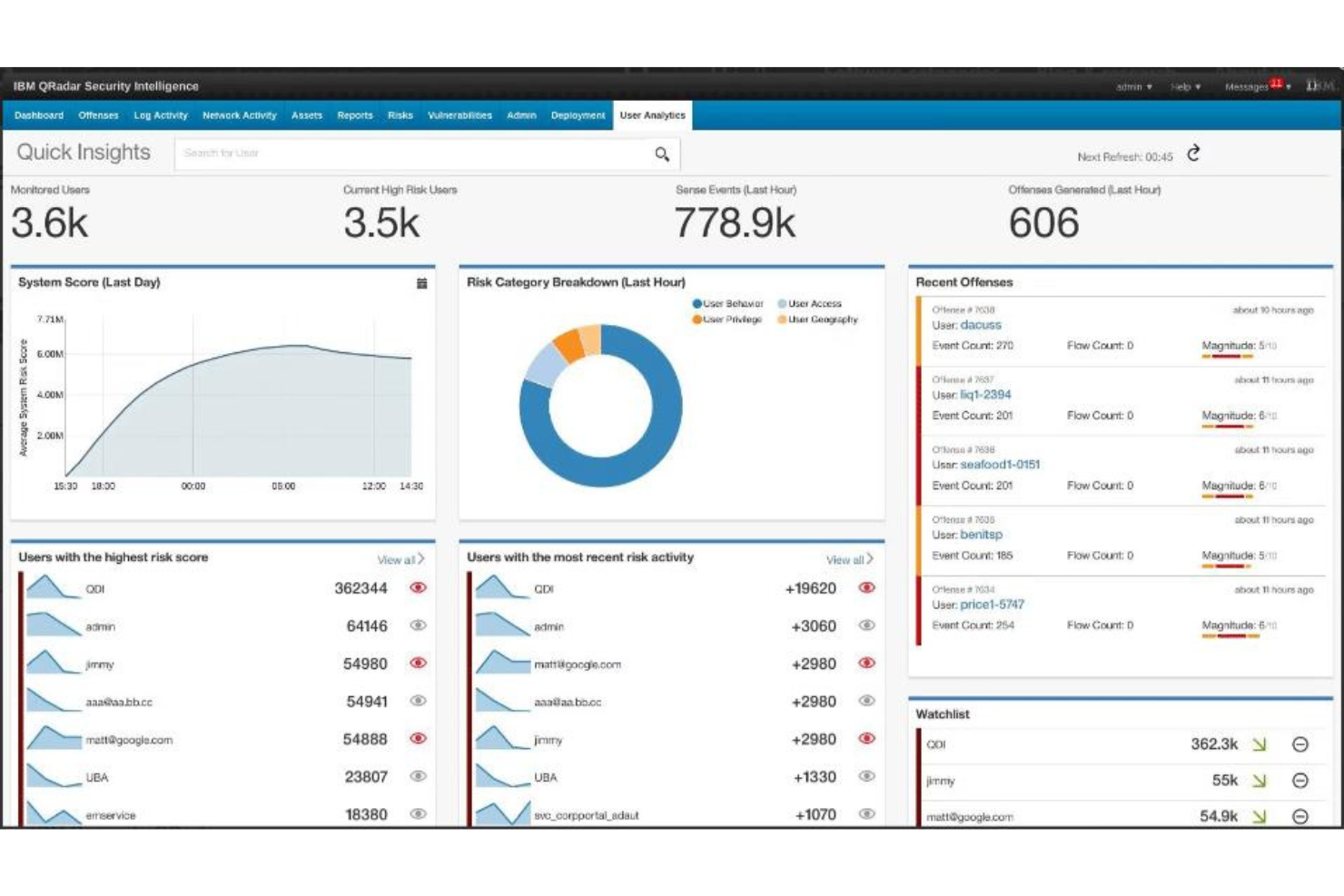

IBM Security QRadar SIEM est un système de gestion des informations et des événements de sécurité qui consolide les journaux d'événements et les données de flux réseau provenant de milliers d'appareils, points de terminaison et applications répartis sur un réseau. Grâce à sa capacité à corréler ces informations et à identifier les menaces potentielles, QRadar est particulièrement adapté à la gestion des menaces à grande échelle et à l'analyse forensique.

Pourquoi j'ai choisi IBM Security QRadar SIEM :

J'ai sélectionné IBM Security QRadar SIEM pour ses capacités complètes de détection et de réponse aux menaces, particulièrement pour les environnements à grande échelle. Ce qui distingue QRadar, c'est sa capacité à collecter et à corréler des données provenant de diverses sources, le rendant efficace pour l'analyse forensique. Compte tenu de sa plateforme riche en fonctionnalités et de sa grande évolutivité, je considère QRadar comme la meilleure solution pour la gestion des menaces et l'analyse forensique à grande échelle.

Fonctionnalités principales et intégrations :

QRadar propose une détection de menaces avancée, des analyses pilotées par l'IA et d'importantes capacités forensiques. Sa fonction d'aperçu des incidents représente visuellement les incidents, ce qui peut s'avérer précieux lors de la recherche de menaces. Le système s'intègre à de nombreuses solutions IBM ainsi qu'à d'autres applications tierces, étendant sa portée à différents aspects d'un réseau.

Pros and Cons

Pros:

- Capacités robustes de détection et de réponse aux menaces

- Évolutif pour s'adapter aux environnements de grande envergure

- Nombreuses intégrations avec les solutions IBM et d'autres applications tierces

Cons:

- Les informations tarifaires ne sont pas disponibles publiquement

- Peut nécessiter une expertise technique pour fonctionner efficacement

- L'interface utilisateur peut être complexe pour certains utilisateurs

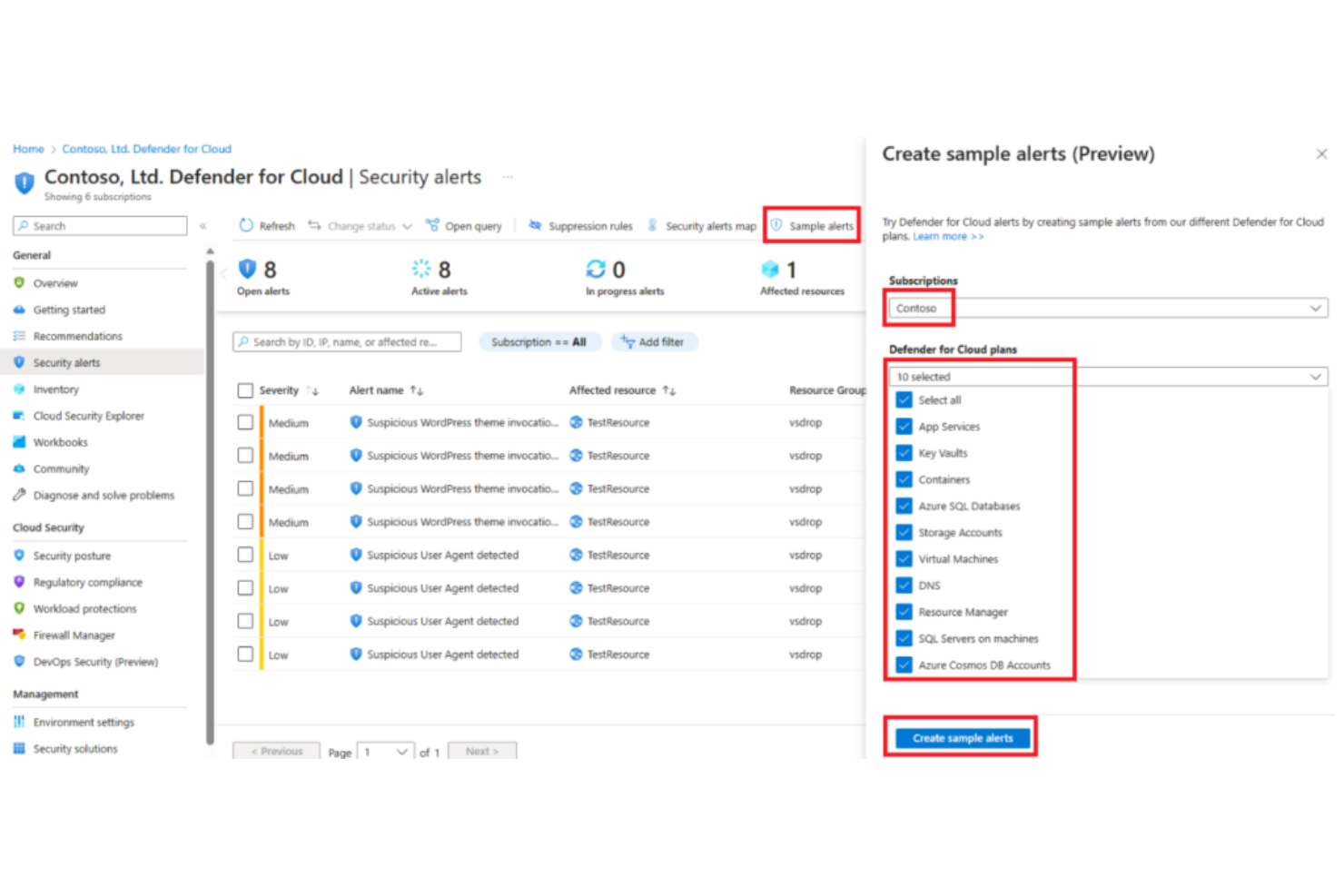

Idéal pour les environnements basés sur Azure nécessitant une protection contre les menaces

Microsoft Defender for Cloud est un outil de gestion de la sécurité qui offre une protection contre les menaces pour les charges de travail s'exécutant sur Azure, dans d'autres clouds et sur site. Il est conçu pour les environnements Azure et fournit des fonctionnalités de protection robustes contre les menaces à ces espaces de travail spécifiques, ce qui le rend idéal pour de tels environnements.

Pourquoi j'ai choisi Microsoft Defender for Cloud :

En sélectionnant Microsoft Defender for Cloud, j'ai pris en compte son intégration native à Azure et ses fonctionnalités complètes de protection contre les menaces. La capacité de cet outil à offrir une gestion de la sécurité pour des environnements basés sur Azure le distingue. Par conséquent, c'est la meilleure option pour les configurations basées sur Azure nécessitant une protection efficace contre les menaces.

Fonctionnalités et intégrations remarquables :

Microsoft Defender for Cloud propose une évaluation continue de la sécurité, une protection avancée contre les menaces et un accès juste-à-temps. Il s'intègre de manière native aux services Azure, offrant ainsi une expérience unifiée de gestion de la sécurité.

Pros and Cons

Pros:

- Intégration native avec les services Azure

- Protection complète contre les menaces

- Capacité d'évaluation continue de la sécurité

Cons:

- L'outil est conçu pour Azure, il peut donc être moins efficace dans des environnements non-Azure

- Le tarif peut être élevé pour les petites équipes ou les startups

- En tant qu'outil robuste, il peut présenter une courbe d'apprentissage abrupte pour certains utilisateurs

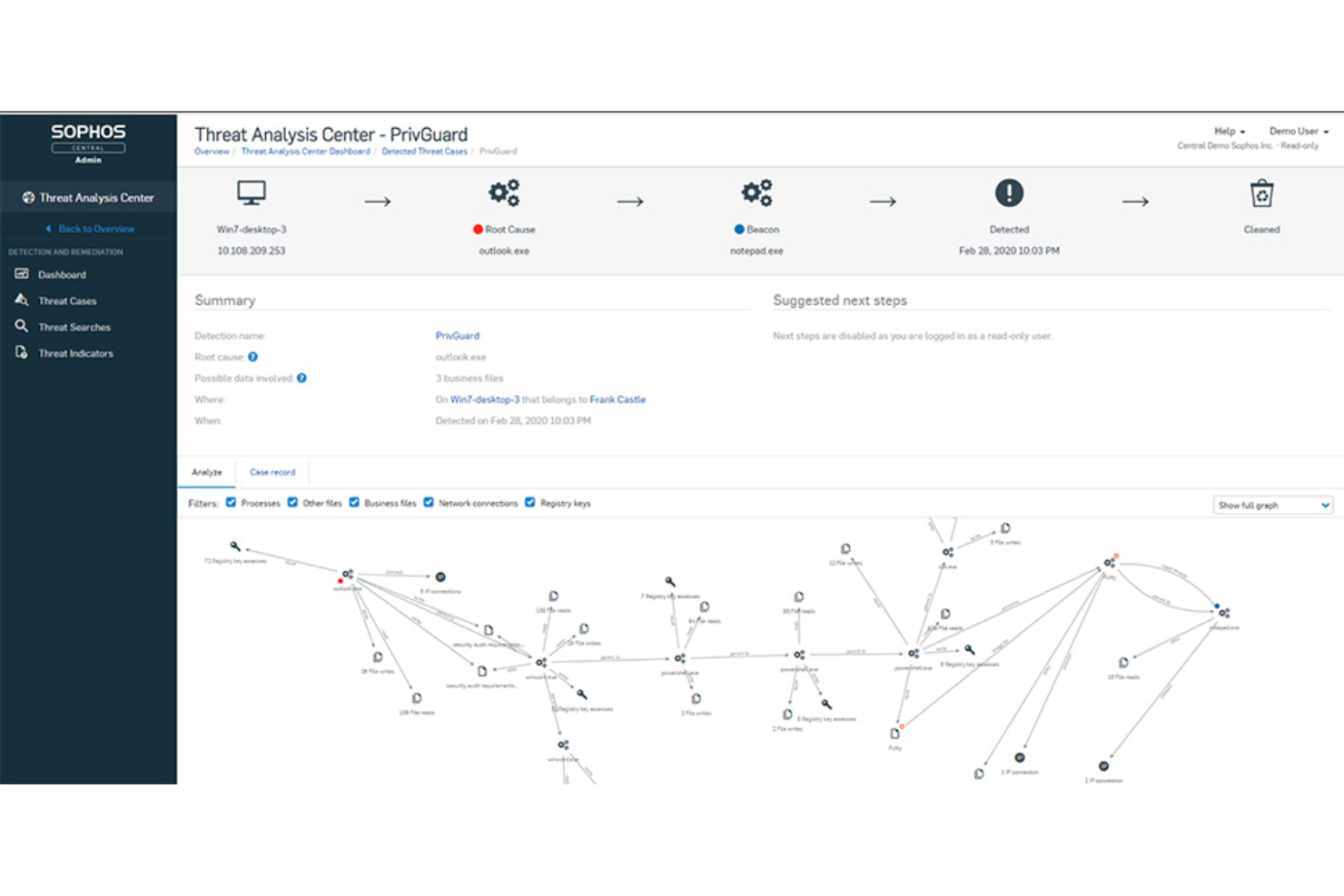

Idéal pour une protection avancée des endpoints avec technologie d'apprentissage profond

Sophos Intercept X : Next-Gen Endpoint est un outil de sécurité de premier plan qui exploite la technologie d'apprentissage profond pour une détection et une réponse proactive aux menaces. Avec son accent sur l'utilisation de technologies avancées pour la protection contre les menaces, il convient particulièrement aux organisations ayant besoin de mesures sophistiquées de protection des endpoints.

Pourquoi j'ai choisi Sophos Intercept X : Next-Gen Endpoint :

J'ai choisi Sophos Intercept X pour son utilisation remarquable de l'apprentissage profond dans la sécurité des endpoints. Son approche unique de la protection des endpoints, qui s'appuie sur l'application de technologies d'intelligence artificielle de pointe, l'a distingué lors de mon processus de sélection. Par conséquent, je le considère comme le meilleur choix pour ceux qui recherchent une protection avancée des endpoints alimentée par la technologie d'apprentissage profond.

Fonctionnalités et intégrations à signaler :

Sophos Intercept X offre des fonctionnalités essentielles telles que la prévention des exploits, l'atténuation active des adversaires et la détection de logiciels malveillants basée sur l'apprentissage profond. Il s'intègre également très bien à la suite de produits et services Sophos, permettant aux organisations d'adopter une posture de sécurité globale.

Pros and Cons

Pros:

- Technologie d'apprentissage profond avancée pour une détection proactive des menaces

- Suite complète de fonctionnalités de protection des endpoints

- Excellente intégration avec les autres produits et services Sophos

Cons:

- Les tarifs peuvent sembler assez élevés pour les petites entreprises

- Les fonctionnalités avancées de l'outil peuvent représenter une courbe d'apprentissage pour certains utilisateurs

- Bien que son approche par apprentissage profond soit puissante, elle peut s'avérer excessive pour les entreprises ayant des besoins de sécurité plus simples

Idéal pour la visibilité des risques et la détection corrélée des menaces à travers différents niveaux de sécurité

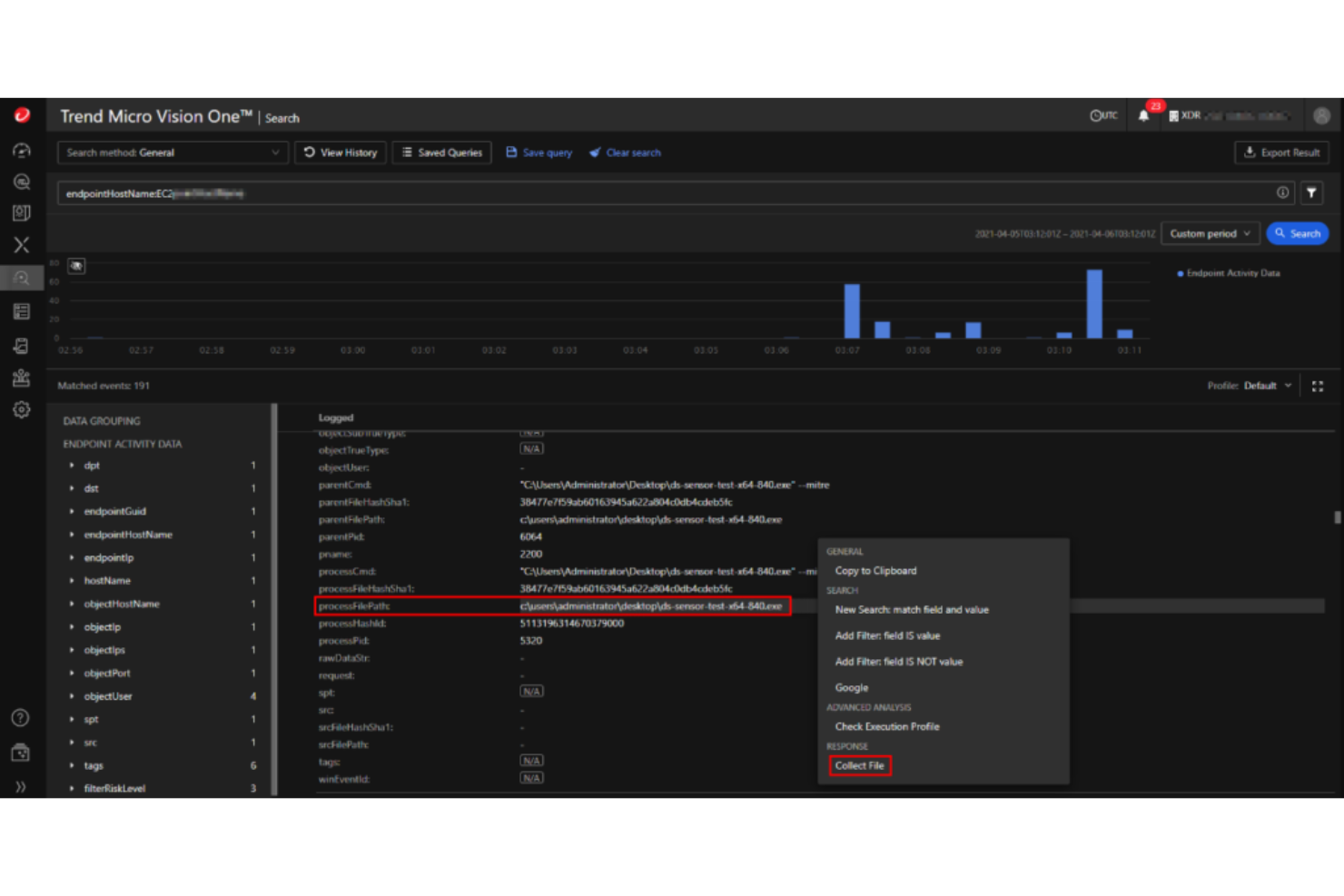

Trend Micro Vision One (XDR) propose des solutions de détection et de réponse étendues, offrant une visibilité accrue et une détection coordonnée des menaces à travers différents niveaux de sécurité. Grâce à sa capacité à fournir une analyse approfondie des risques potentiels et à ses excellentes fonctionnalités de corrélation, il convient aux organisations ayant besoin d'une visibilité complète des risques et d'une corrélation efficace des menaces.

Pourquoi j'ai choisi Trend Micro Vision One (XDR) :

J'ai sélectionné Trend Micro Vision One en raison de ses solides fonctionnalités de visibilité des risques et de corrélation. Il fournit des informations de sécurité à travers diverses couches, ce qui le distingue des autres. Il est donc idéal pour ceux qui souhaitent renforcer leur capacité à détecter des menaces corrélées sur différents niveaux de sécurité.

Fonctionnalités remarquables & intégrations :

Trend Micro Vision One propose des fonctionnalités avancées telles que l'analyse des risques, des alertes priorisées et des opérations de sécurité automatisées. Il s'intègre parfaitement avec différentes plateformes, y compris les infrastructures cloud comme AWS et Azure ainsi que les plateformes de points de terminaison comme Microsoft Defender.

Pros and Cons

Pros:

- Excellente visibilité des risques et corrélation de la détection des menaces

- Nombreuses options d'intégration avec diverses plateformes

- Fonctionnalités avancées comme les opérations de sécurité automatisées

Cons:

- Le coût peut être élevé pour les petites organisations

- Certains utilisateurs pourraient trouver la plateforme complexe en raison de ses nombreuses fonctionnalités

- L'absence d'une option de facturation mensuelle peut ne pas convenir à toutes les entreprises

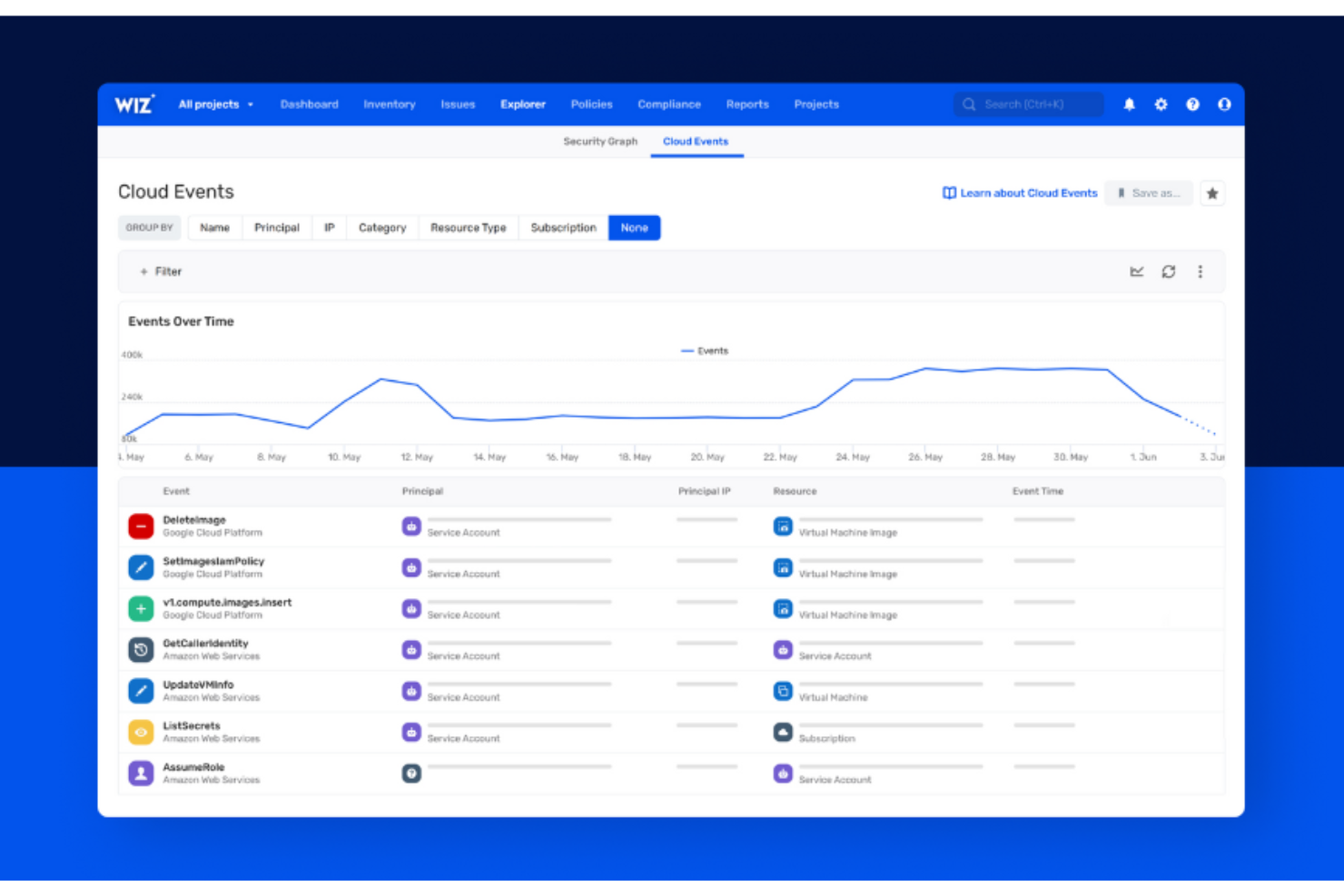

Wiz est une plateforme de sécurité cloud qui offre une visibilité complète sur toute la pile technologique et des analyses de sécurité approfondies à travers plusieurs infrastructures cloud. Elle vise à simplifier la sécurité cloud en fournissant des informations et en identifiant les vulnérabilités en temps réel, ce qui en fait un choix optimal pour les équipes ayant besoin de visibilité multi-cloud et d'analyses de sécurité.

Pourquoi j'ai choisi Wiz :

J'ai choisi Wiz pour son approche innovante de la visibilité multi-cloud et de l'analyse de sécurité. Sa capacité à fournir des informations détaillées sur des infrastructures multi-cloud complexes la distingue de nombreuses autres solutions du marché. À mon avis, Wiz est particulièrement adapté à la visibilité et à l'analyse de sécurité multi-cloud grâce à la robustesse de ses capacités d'analyse et sa facilité d'utilisation, notamment dans des architectures cloud complexes.

Fonctionnalités et intégrations phares :

Wiz propose plusieurs fonctionnalités remarquables, telles qu'une visibilité complète sur toute la pile, la détection de vulnérabilités en temps réel et des analyses de sécurité avancées. Ces fonctionnalités assurent une vision globale et détaillée du paysage de sécurité sur plusieurs clouds. Wiz s'intègre également avec les principales plateformes cloud comme AWS, Azure et Google Cloud, ainsi qu'avec de nombreux outils DevOps courants, offrant ainsi une solution adaptable pour des environnements informatiques variés.

Pros and Cons

Pros:

- Visibilité complète sur plusieurs clouds

- Détection des vulnérabilités en temps réel

- Intégration avec les principaux outils cloud et DevOps

Cons:

- Les détails sur les tarifs ne sont pas publiquement accessibles

- Peut nécessiter un certain niveau d'expertise pour maximiser ses fonctionnalités

- En tant qu'outil spécialisé, il peut ne pas couvrir tous les aspects de la cybersécurité en dehors des environnements cloud

Idéal pour la détection et la réponse unifiées aux menaces à travers les réseaux, les clouds et les endpoints

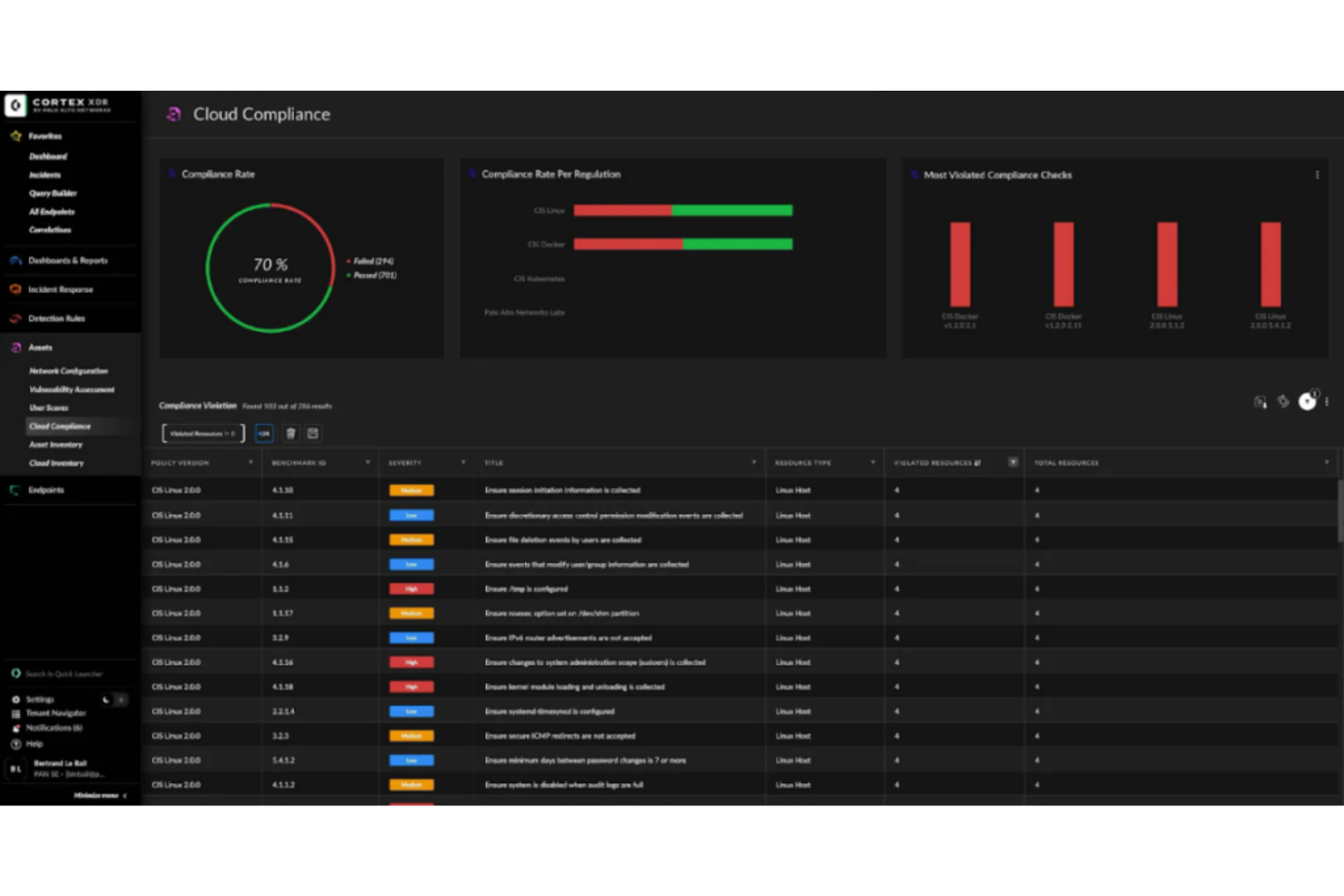

Cortex XDR est une plateforme étendue de détection et de réponse qui propose une approche unifiée de la détection et de la réponse aux menaces à travers les réseaux, les clouds et les endpoints. Cet outil de sécurité cohésif permet aux organisations de corréler des données provenant de diverses sources pour détecter des menaces complexes, ce qui correspond à son positionnement comme étant le meilleur pour la détection et la réponse unifiées aux menaces.

Pourquoi j'ai choisi Cortex XDR :

J'ai sélectionné Cortex XDR pour son approche intégrée de la sécurité, capable d'unifier la détection et la réponse aux menaces dans divers environnements. Cette capacité globale différencie Cortex XDR de nombreux outils de sécurité axés sur des domaines spécifiques. Je considère que Cortex XDR est « le meilleur pour la détection et la réponse unifiées aux menaces à travers les réseaux, les clouds et les endpoints » en raison de sa capacité à corréler les données de ces différentes sources, offrant ainsi une vue holistique de la posture de sécurité de l'organisation.

Fonctionnalités et intégrations remarquables :

Cortex XDR propose des fonctionnalités avancées telles que la détection comportementale des menaces, des opérations de sécurité automatisées et une gestion intégrée des cas. Ces fonctionnalités lui permettent de détecter et de réagir efficacement aux menaces dans divers environnements. Côté intégrations, Cortex XDR peut être associé à une large gamme de produits Palo Alto Networks ainsi qu'à d'autres solutions tierces, ce qui permet de renforcer sa couverture sécuritaire.

Pros and Cons

Pros:

- Détection et réponse unifiées aux menaces dans divers environnements

- Capacités avancées de détection comportementale des menaces

- Intégrations complètes avec les produits Palo Alto Networks et d'autres solutions

Cons:

- Aucune information publique sur les tarifs

- Peut présenter une courbe d'apprentissage importante pour les nouveaux utilisateurs de la plateforme

- Peut être complexe à déployer dans des environnements vastes ou hétérogènes

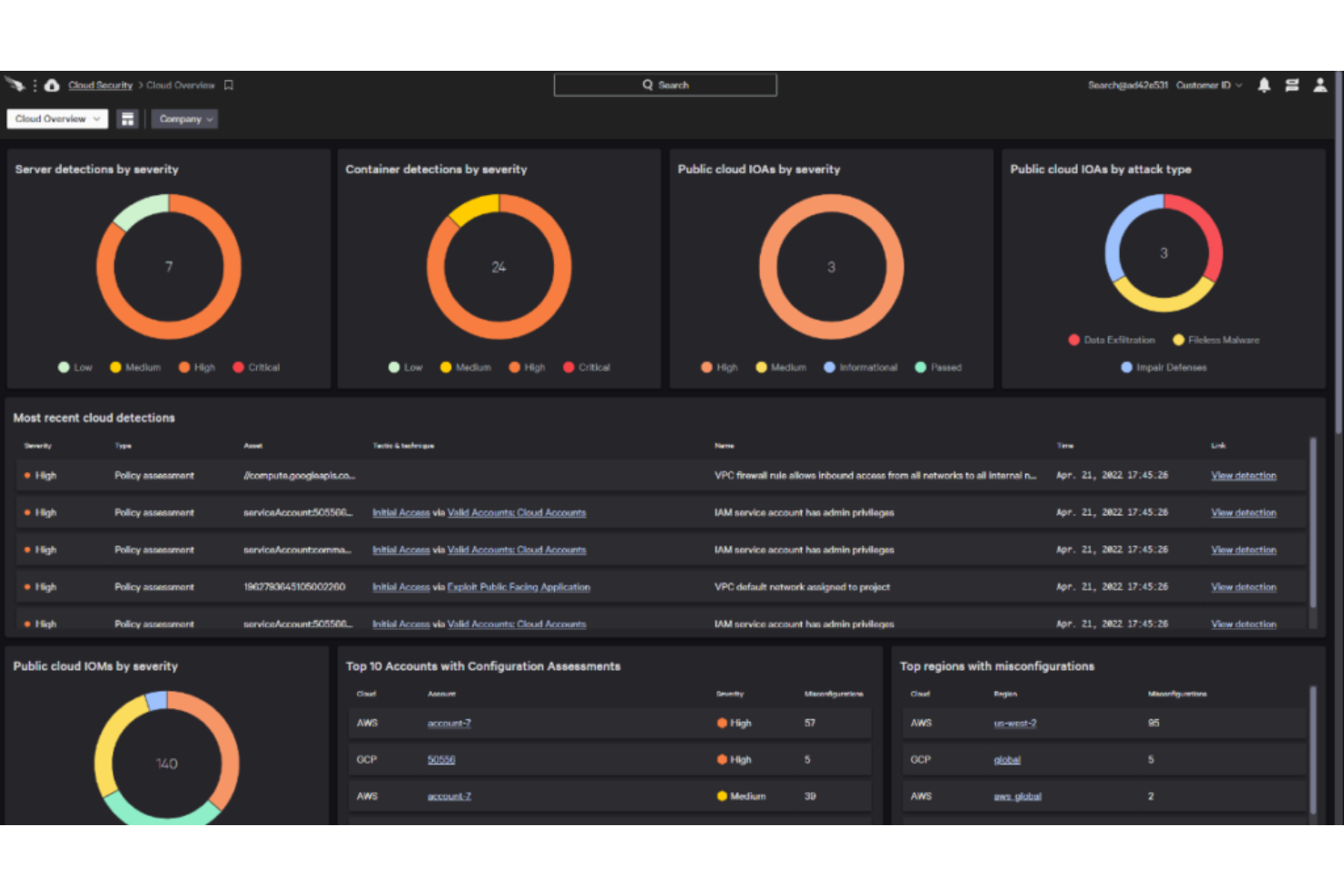

Idéal pour une protection basée sur l’IA contre les malwares et les ransomwares

La plateforme CrowdStrike Falcon Endpoint Protection est une solution cloud-native conçue pour stopper les violations en prévenant et en répondant à tous types d’attaques. Elle utilise l’IA pour offrir une protection supérieure contre les programmes malveillants et les ransomwares, ce qui en fait le choix numéro un pour une protection pilotée par l’IA contre ces menaces.

Pourquoi j’ai choisi CrowdStrike Falcon Endpoint Protection Platform :

J’ai sélectionné CrowdStrike Falcon pour sa combinaison unique de technologie, d’intelligence sur les menaces et d’options de réponse flexibles. Cette solution se démarque par ses capacités d’IA, qui permettent une détection et une prévention supérieures des logiciels malveillants et des ransomwares. Étant donné ces atouts, l’outil s’avère particulièrement performant pour offrir une protection basée sur l’IA contre les malwares et ransomwares.

Fonctionnalités et intégrations remarquables :

Falcon propose des fonctionnalités telles que la protection contre les logiciels malveillants et ransomwares alimentée par l’IA, la chasse aux menaces et une visibilité globale sur l’environnement informatique. Son architecture cloud-native lui permet de bien s’intégrer à d’autres systèmes cloud et propose de multiples API pour des intégrations personnalisées.

Pros and Cons

Pros:

- Fonctionnalités avancées d’IA pour la protection contre les malwares et ransomwares

- Visibilité étendue sur l’ensemble de l’environnement informatique

- Solution cloud-native offrant évolutivité et facilité d’intégration

Cons:

- Les informations tarifaires ne sont pas disponibles publiquement

- Peut nécessiter des compétences techniques pour exploiter pleinement ses fonctionnalités

- Certains utilisateurs ont signalé des faux positifs avec son système de détection

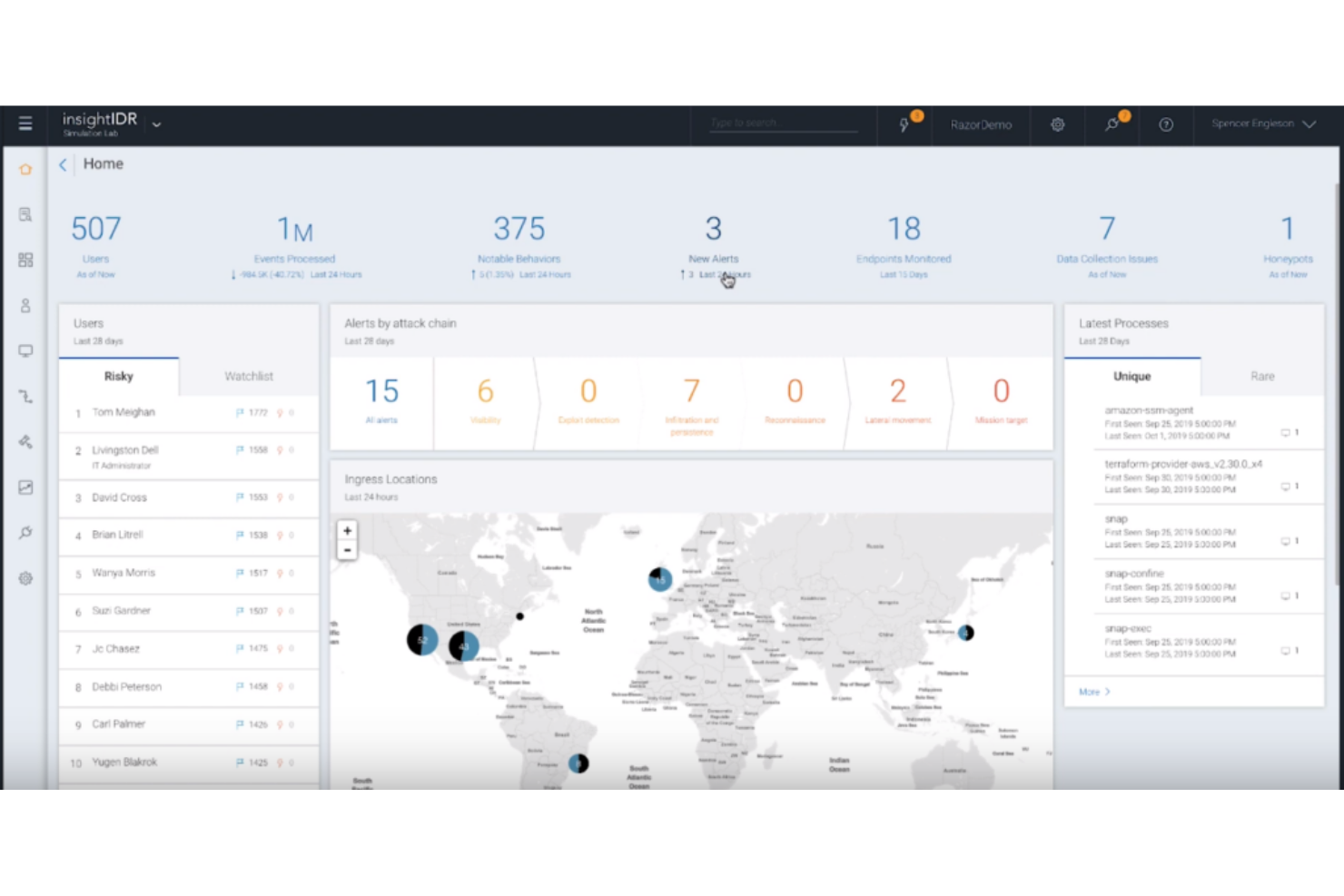

InsightIDR

Idéal pour les équipes d'intervention en cas d'incident ayant besoin d'analytique comportementale des utilisateurs

InsightIDR est une solution de gestion des informations et des événements de sécurité (SIEM) qui identifie et enquête sur les comportements suspects des utilisateurs. Elle propose une analyse avancée du comportement des utilisateurs, des outils de détection et de réponse aux incidents, ce qui en fait un choix idéal pour les équipes d'intervention en cas d'incident.

Pourquoi j'ai choisi InsightIDR :

J'ai choisi InsightIDR car il excelle dans l'analyse du comportement des utilisateurs, un aspect essentiel pour identifier les menaces internes et les comptes compromis. Ses capacités complètes de détection et de réponse aux incidents le distinguent également des autres outils. Ainsi, j'ai estimé qu'InsightIDR est « le meilleur pour les équipes d'intervention en cas d'incident ayant besoin d'analytique comportementale des utilisateurs », car il permet aux équipes d'identifier et de réagir rapidement aux incidents de sécurité.

Fonctionnalités clés & intégrations :

InsightIDR offre des capacités automatisées de détection et de réponse, ainsi que des chronologies d'enquête détaillées, essentielles pour gérer efficacement les incidents. Il fournit également une analytique comportementale intégrée qui aide à repérer les activités anormales des utilisateurs. InsightIDR s'intègre parfaitement avec d'autres solutions de Rapid7 ainsi qu'avec des plateformes tierces populaires telles qu'AWS, Azure et Cisco, afin de garantir une couverture étendue dans divers environnements informatiques.

Pros and Cons

Pros:

- Analytique comportementale avancée des utilisateurs

- Capacités complètes de détection et de réponse aux incidents

- Large éventail d'intégrations

Cons:

- La tarification n'est pas communiquée publiquement

- Peut être complexe à configurer pour les utilisateurs moins technophiles

- Certains utilisateurs signalent la nécessité d'ajuster fréquemment les règles afin d'éviter les faux positifs

Autres logiciels XDR

Ci-dessous, une liste supplémentaire de logiciels XDR que j’ai présélectionnés mais qui n’ont pas été retenus dans le top. Ils valent vraiment le détour.

- SentinelOne Singularity

Idéal pour une protection autonome des terminaux contre tous les vecteurs d'attaque

- Microsoft 365 Defender

Idéal pour une protection complète des applications et services Microsoft 365

- Cynet 360 AutoXDR

Idéal pour la découverte et la réponse automatisées aux menaces

Autres logiciels XDR - Tests associés

Critères de sélection des logiciels XDR

Pour sélectionner les meilleurs logiciels XDR à inclure dans cette liste, j'ai pris en compte les besoins courants des acheteurs et leurs points de douleur, comme l'intégration avec les outils de sécurité existants et la facilité de déploiement. J'ai également utilisé le cadre suivant afin de garantir une évaluation structurée et équitable :

Fonctionnalités principales (25 % du score total)

Pour être incluses dans cette liste, les solutions devaient répondre à ces cas d’usage communs :

- Détecter les menaces avancées

- Automatiser la réponse aux menaces

- S'intégrer aux outils SIEM existants

- Assurer la sécurité des terminaux

- Surveiller le trafic réseau

Fonctionnalités supplémentaires remarquables (25 % du score total)

Pour affiner encore le classement, j'ai également recherché des fonctionnalités uniques, telles que :

- Analyse des menaces basée sur l'IA

- Intégration multiplateforme

- Tableau de bord d'analyses en temps réel

- Rapports personnalisables

- Architecture native cloud

Facilité d’utilisation (10 % du score total)

Pour évaluer la convivialité de chaque solution, j'ai pris en considération les points suivants :

- Interface utilisateur intuitive

- Navigation aisée

- Courbe d'apprentissage minimale

- Paramétrage personnalisable

- Design adaptatif

Prise en main (10 % du score total)

Pour évaluer l'expérience d'intégration de chaque plateforme, j'ai pris en compte les éléments suivants :

- Disponibilité de vidéos de formation

- Visites interactives du produit

- Accès à des modèles

- Webinaires et ateliers

- Assistance par chatbot

Assistance clientèle (10 % du score total)

Pour évaluer les services d’assistance clientèle de chaque fournisseur de logiciel, j’ai pris en compte les éléments suivants :

- Disponibilité 24h/24 et 7j/7

- Support multicanal

- Délai de réponse

- Personnel compétent

- Disponibilité de FAQ

Rapport qualité/prix (10 % du score total)

Pour estimer le rapport qualité/prix de chaque plateforme, j’ai pris en compte les éléments suivants :

- Tarification compétitive

- Options de tarification échelonnée

- Disponibilité d’une version d’essai gratuite

- Jeu de fonctionnalités par rapport au coût

- Réductions pour contrats de longue durée

Avis clients (10 % du score total)

Pour avoir une idée de la satisfaction générale des clients, j’ai pris en compte les éléments suivants en lisant les avis :

- Note de satisfaction globale

- Points forts fréquemment cités

- Points faibles fréquemment cités

- Fréquence des mises à jour

- Qualité des retours du support

Comment choisir un logiciel XDR

Il est facile de se perdre dans de longues listes de fonctionnalités et des structures tarifaires complexes. Pour vous aider à rester concentré lors de votre processus de sélection logicielle, voici une liste des facteurs à garder à l’esprit :

| Facteur | À prendre en compte |

|---|---|

| Scalabilité | Le logiciel évoluera-t-il avec votre entreprise ? Pensez à vos futurs besoins et assurez-vous que l’outil peut gérer une augmentation du volume de données et du nombre d’utilisateurs. |

| Intégrations | Fonctionne-t-il avec vos outils existants ? Vérifiez la compatibilité avec vos systèmes de sécurité actuels et services cloud pour éviter toute perturbation opérationnelle. |

| Personnalisation | Peut-on l’adapter à vos besoins ? Recherchez des paramètres flexibles permettant d’ajuster le logiciel à vos processus et aux exigences de reporting. |

| Facilité d’utilisation | Est-il convivial pour votre équipe ? Évaluez l’interface et la navigation pour vous assurer qu’elles réduisent le temps de formation et augmentent la productivité. |

| Mise en œuvre et intégration | Quelle est la fluidité du processus de configuration ? Comprenez le temps et les ressources nécessaires pour le déploiement et la formation, et recherchez les options de support disponibles. |

| Coût | Correspond-il à votre budget ? Comparez les formules tarifaires, les frais cachés et les coûts à long terme. Pensez au retour sur investissement et vérifiez si une version d’essai gratuite est proposée. |

| Mesures de sécurité | Existe-t-il des protections solides ? Recherchez des fonctionnalités telles que le chiffrement et le contrôle d’accès pour sécuriser les données sensibles et respecter la réglementation. |

| Disponibilité du support | Obtiendrez-vous de l’aide quand vous en aurez besoin ? Vérifiez l’existence d’options d’assistance 24/7 et évaluez la qualité et la réactivité du service client du fournisseur. |

Qu’est-ce qu’un logiciel XDR ?

Le logiciel Extended Detection and Response (XDR) est une technologie de sécurité conçue pour fournir une détection et une réponse unifiées aux menaces sur divers terminaux réseau, serveurs et charges de travail cloud. Généralement adopté par des équipes de sécurité d’entreprise, un logiciel XDR aide à identifier, prévenir et contrer différentes menaces de sécurité.

Le logiciel Extended Detection and Response (XDR) est une plateforme de sécurité intégrée qui consolide et corrèle les données provenant de multiples sources, y compris des pare-feux et systèmes antivirus, afin de prévenir, détecter et contrer les cyberattaques. La principale valeur d’une plateforme XDR réside dans sa capacité à couvrir une surface d’attaque plus large, gérer les services, intégrer divers outils de sécurité réseau et fournir des services de détection et de réponse gérés (MDR).

Fonctionnalités

Lorsque vous choisissez un logiciel XDR, surveillez les fonctionnalités clés suivantes :

- Analytique avancée : Fournit des insights approfondis sur les schémas de menaces, aidant les équipes à identifier et réagir rapidement aux menaces.

- Réponse automatisée : Permet la mise en œuvre automatique de mesures d’atténuation des menaces, réduisant le temps et les efforts nécessaires de la part des équipes de sécurité.

- Capacités d’intégration : Permet une connexion transparente avec les logiciels de forensic numérique et les outils de gestion informatique existants pour une approche unifiée.

- Supervision en temps réel : Assure une surveillance continue des activités réseau et des équipements pour détecter les menaces dès leur apparition.

- Rapports personnalisables : Permet aux utilisateurs d’adapter les rapports à des besoins spécifiques, fournissant des informations précises et exploitables.

- Détection des menaces par l’IA : Utilise l’intelligence artificielle pour identifier des menaces complexes que les systèmes traditionnels pourraient manquer.

- Sécurité des terminaux : Protège les appareils à travers le réseau, garantissant une couverture de sécurité complète.

- Interface conviviale : Assure une utilisation facile et une adoption rapide par les équipes de sécurité, minimisant le temps de formation.

- Évolutivité : Soutient la croissance du volume de données et du nombre d’utilisateurs, garantissant que l’outil reste efficace au fur et à mesure de l’expansion de votre organisation.

- Architecture native cloud : Offre flexibilité et évolutivité, permettant un déploiement et une gestion aisés dans les environnements cloud.

Avantages

L’intégration d’un logiciel XDR apporte plusieurs avantages à votre équipe et à votre entreprise. Voici quelques bénéfices auxquels vous pouvez vous attendre :

- Détection de menaces améliorée : Grâce à l’analytique avancée et aux capacités pilotées par l’IA, le logiciel XDR aide à identifier des menaces pouvant passer inaperçues.

- Temps de réponse plus rapides : Les fonctions de réponse automatisée permettent de contrer rapidement les menaces, limitant ainsi les dommages potentiels.

- Intégration de la sécurité optimisée : Une intégration transparente avec les outils existants offre une approche de sécurité unifiée et simplifie sa gestion.

- Surveillance complète : La surveillance en temps réel assure la détection et la résolution des menaces au moment où elles surviennent, minimisant le risque.

- Évolutivité en phase avec la croissance : La capacité du logiciel à évoluer avec votre entreprise garantit son efficacité à mesure que votre organisation se développe.

- Efficacité économique : En regroupant plusieurs outils de sécurité sur une seule plateforme, le logiciel XDR peut réduire les dépenses globales de sécurité.

- Expérience utilisateur optimale : Une interface simple d’utilisation permet à votre équipe de s’adapter rapidement et de profiter pleinement de toutes les fonctionnalités du logiciel.

Coûts & Tarification

Sélectionner un logiciel XDR nécessite de comprendre les différents modèles et plans de tarification disponibles. Les coûts varient en fonction des fonctionnalités, de la taille de l’équipe, des modules additionnels et plus encore. Le tableau ci-dessous récapitule les abonnements courants, leurs prix moyens et les fonctionnalités typiques offertes par les solutions XDR :

Tableau comparatif des offres XDR

| Type d’offre | Prix moyen | Fonctionnalités courantes |

|---|---|---|

| Offre gratuite | $0 | Détection de menaces basique, analytique limitée et support minimal. |

| Offre personnelle | $10-$30/user/month | Analytique avancée, alertes automatisées et intégrations de base. |

| Offre Business | $40-$70/user/month | Intégrations complètes, supervision en temps réel et rapports personnalisables. |

| Offre Enterprise | $80-$150/user/month | Détection des menaces par l’IA, support complet et architecture évolutive. |

FAQ sur les logiciels XDR

Voici des réponses aux questions fréquentes sur les logiciels XDR :

Comment un logiciel XDR s’intègre-t-il avec les systèmes existants ?

Les logiciels XDR proposent souvent des API et des connecteurs pré-intégrés pour s’intégrer sans difficulté avec vos outils de sécurité actuels. Assurez-vous de la compatibilité avec votre SIEM, vos pare-feu et vos solutions pour terminaux afin d’optimiser l’efficacité et de réduire les tâches manuelles.

Quelles sont les options de déploiement pour un logiciel XDR ?

Les solutions XDR peuvent être déployées sur site, dans le cloud ou selon un modèle hybride. Tenez compte de votre infrastructure, de vos politiques de sécurité et de vos exigences de conformité pour choisir la méthode la plus adaptée à vos besoins.

Comment le XDR gère-t-il la confidentialité et la conformité des données ?

Un logiciel XDR doit intégrer des fonctionnalités permettant de respecter les réglementations de protection des données telles que le RGPD ou la CCPA. Privilégiez des outils proposant le chiffrement des données, des contrôles d’accès et des rapports de conformité pour répondre aux obligations légales de votre organisation.

Les logiciels XDR sont-ils adaptés au télétravail ?

Oui, de nombreux outils XDR sont conçus pour sécuriser les équipes à distance ou réparties. Ils offrent une visibilité sur les activités hors réseau et protègent les terminaux utilisés par les employés en télétravail, garantissant ainsi la sécurité sur plusieurs sites.

Dans quelle mesure les alertes et rapports XDR sont-ils personnalisables ?

La plupart des solutions XDR permettent de personnaliser les alertes et les rapports selon vos besoins spécifiques. Cette flexibilité vous aide à vous concentrer sur les menaces les plus pertinentes et à produire des rapports fournissant des analyses exploitables pour votre équipe.

Quel type de support et de ressources sont généralement proposés ?

Les fournisseurs XDR proposent souvent une assistance 24h/24, de la documentation et des ressources de formation. Vérifiez s’ils offrent un chat en direct, un support téléphonique, ainsi qu’un accès à une base de connaissances pour aider votre équipe à résoudre rapidement les éventuels problèmes.

Et ensuite ?

Si vous recherchez un logiciel XDR, contactez gratuitement un conseiller SoftwareSelect pour des recommandations personnalisées.

Vous remplissez un formulaire et discutez brièvement de vos besoins spécifiques. Ensuite, vous recevez une liste pré-sélectionnée de logiciels à examiner. Ils vous accompagnent même dans tout le processus d’achat, y compris lors des négociations tarifaires.