10 Meilleurs logiciels de gestion des risques en cybersécurité

J'ai examiné les principaux logiciels de gestion des risques en cybersécurité qui aident les équipes de sécurité à prioriser les vulnérabilités, réaliser des évaluations des risques, gérer les risques liés aux tiers et répondre aux exigences de conformité réglementaire. Ce guide se concentre sur des outils conçus pour réduire l'exposition aux risques à travers les environnements informatiques modernes.

Table of Contents

- Meilleure sélection de logiciels

- Pourquoi nous faire confiance

- Comparer les spécifications

- Avis

- Autres logiciels de gestion des risques en cybersécurité

- Critiques associées

- Critères de sélection

- Comment choisir

- Qu'est-ce qu'un logiciel de gestion des risques en cybersécurité ?

- Fonctionnalités

- Avantages

- Coûts & Tarification

- FAQ

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Résumé des meilleurs logiciels de gestion des risques en cybersécurité

Ce tableau comparatif résume les tarifs, les fonctionnalités principales et les cas d’usage des logiciels de gestion des risques en cybersécurité présentés dans ce guide. Il aide les équipes de sécurité à comparer les outils, à évaluer la scalabilité et à présélectionner les solutions qui correspondent à leur programme de gestion des risques, à leur budget et à leurs exigences réglementaires.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Idéal pour la détection des menaces basée sur l'IA | Démo gratuite disponible | À partir de $179.99/terminal (facturé annuellement) | Website | |

| 2 | Idéal pour une gestion unifiée de la surface d'attaque | Essai gratuit de 30 jours + démo gratuite disponible | Tarification sur demande | Website | |

| 3 | Idéal pour les notations de cybersécurité | Démo gratuite disponible | Tarification sur demande | Website | |

| 4 | Idéal pour la gestion intégrée des risques | Démo gratuite disponible | À partir de 25 $/utilisateur/mois (facturé annuellement, minimum 5 utilisateurs) | Website | |

| 5 | Idéal pour une visibilité complète sur les risques | Démo gratuite disponible | Tarification sur demande | Website | |

| 6 | Idéal pour des notations de sécurité en continu | Essai gratuit de 14 jours + démo gratuite disponible | Tarification sur demande | Website | |

| 7 | Idéal pour les institutions financières | Démo gratuite disponible | Tarification sur demande | Website | |

| 8 | Idéal pour l'analyse des risques tiers pilotée par l'IA | Démo gratuite disponible | Tarification sur demande | Website | |

| 9 | Idéal pour la surveillance continue des contrôles | Démo gratuite disponible | Tarif sur demande | Website | |

| 10 | Idéal pour la gestion des risques liés aux tiers | Essai gratuit + démo gratuite disponible | Tarification sur demande | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis sur les meilleurs logiciels de gestion des risques en cybersécurité

Voici des avis concis sur les logiciels de gestion des risques en cybersécurité figurant dans ma sélection. Chaque avis présente les fonctions clés, les caractéristiques remarquables, les avantages et inconvénients, les intégrations ainsi que les meilleurs cas d’utilisation pour permettre des choix éclairés en fonction de votre profil de risque et de vos besoins.

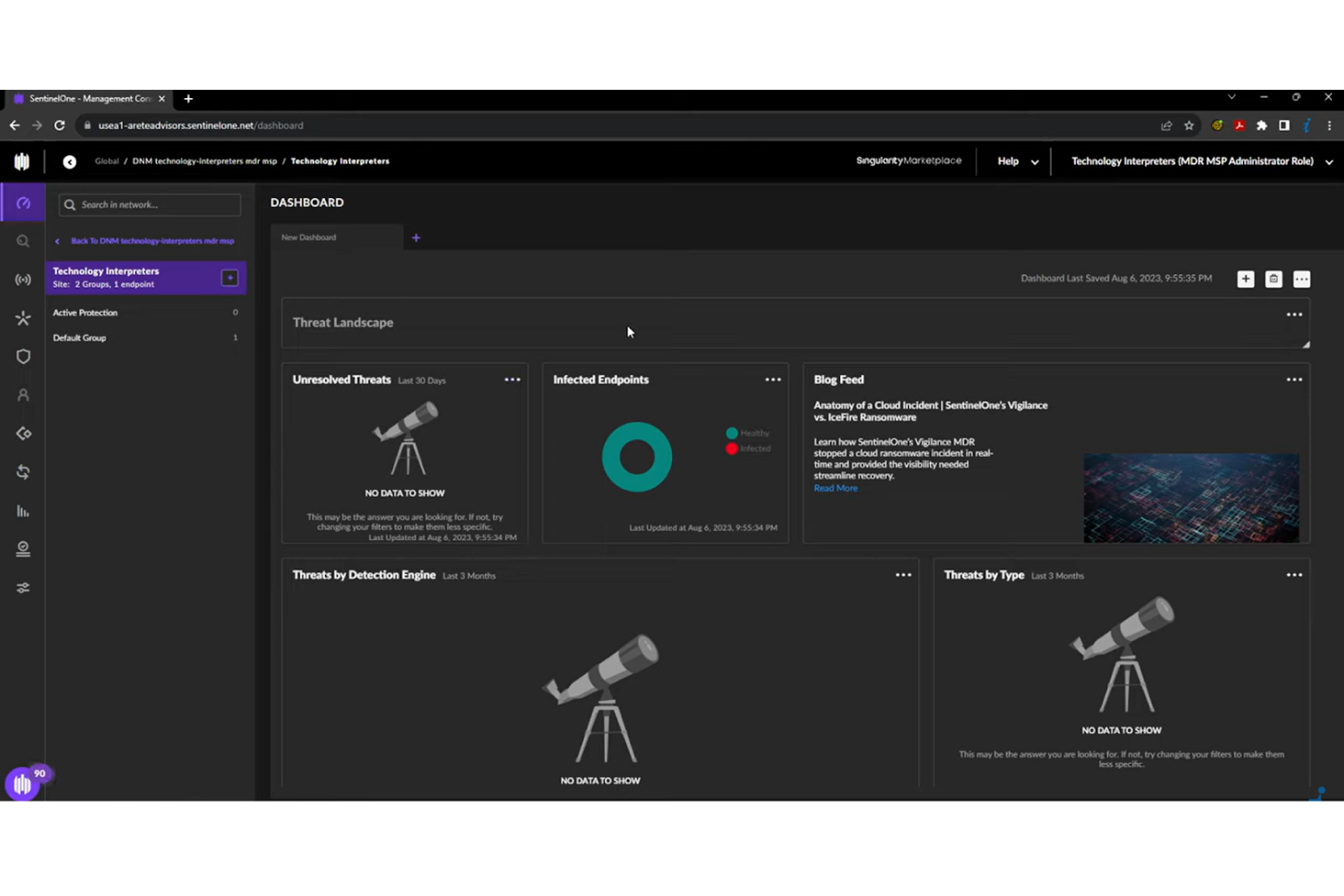

SentinelOne est une plateforme de cybersécurité alimentée par l'IA, utilisée par les équipes de sécurité pour détecter, analyser et répondre aux cybermenaces sur les terminaux, les charges de travail cloud et les identités. Elle est généralement adoptée par des organisations de taille moyenne et des grandes entreprises qui nécessitent une détection en temps réel, une remédiation automatisée et une visibilité sur l'ensemble de la surface d'attaque.

Pourquoi j'ai choisi SentinelOne : SentinelOne se distingue par sa détection des menaces basée sur l'IA et sa remédiation automatisée, grâce à l'analyse comportementale et à l'apprentissage automatique. Sa plateforme Singularity unifie la sécurité des terminaux, du cloud et des identités, aidant les équipes à réduire l'exposition au risque et à maintenir la visibilité à mesure que les environnements évoluent.

Fonctionnalités et intégrations remarquables :

Fonctionnalités : détection automatisée des menaces, analyse des menaces en temps réel et sécurité intégrée des terminaux, du cloud et des identités. Les outils de reporting fournissent des informations exploitables sur les risques de sécurité.

Intégrations : CrowdStrike, Splunk, IBM QRadar, Palo Alto Networks, McAfee, Fortinet, ServiceNow, Microsoft Azure, AWS et Google Cloud.

Pros and Cons

Pros:

- Réponse automatisée aux menaces

- Analyse des menaces en temps réel

- Écosystème d'intégration étendu

Cons:

- Courbe d'apprentissage plus raide pour les petites équipes de sécurité

- Peut être plus complexe que nécessaire pour les petites entreprises

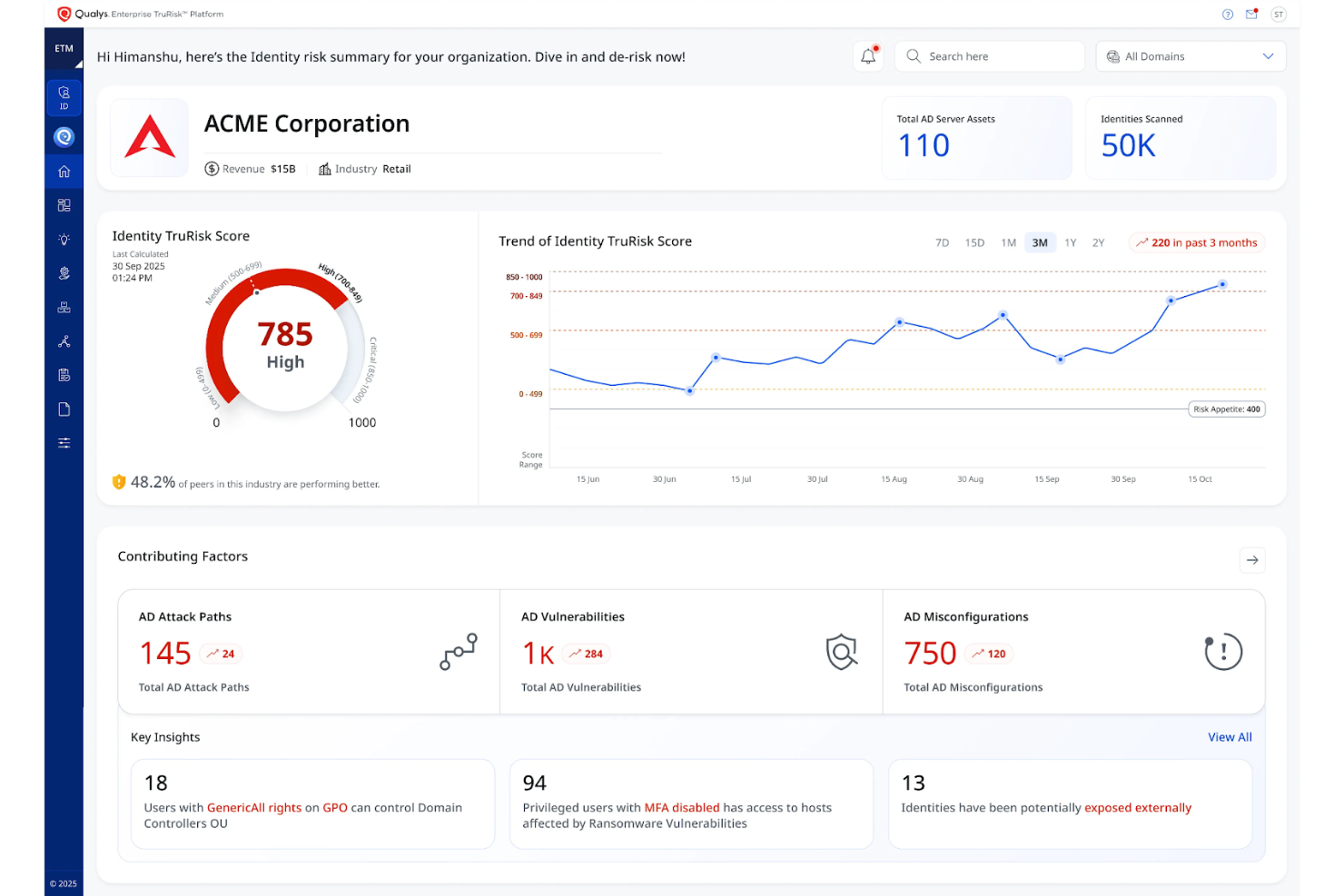

Qualys est une plateforme de gestion des risques en cybersécurité axée sur la gestion des vulnérabilités, la détection des menaces et la gestion de la conformité, aussi bien dans les environnements cloud que sur site.

Pourquoi j'ai choisi Qualys : Qualys se distingue par sa gestion unifiée de la surface d'attaque, combinant des analyses automatisées à une surveillance continue. Le lien entre les données sur les vulnérabilités et la gestion de la conformité aide les équipes de sécurité à hiérarchiser les risques et à maintenir la conformité réglementaire dans des environnements dynamiques.

Fonctionnalités phares & intégrations :

Fonctionnalités : gestion des vulnérabilités et de la configuration, détection et réponse aux menaces, et fonctionnalités de sécurité cloud qui permettent une surveillance continue sur tous les environnements.

Intégrations : comprend ServiceNow, Splunk, IBM QRadar, Microsoft Azure, AWS, Palo Alto Networks, McAfee, Fortinet, Tenable et Salesforce.

Pros and Cons

Pros:

- Gestion unifiée de la surface d'attaque sur tous les actifs

- Excellente surveillance continue et analyse de vulnérabilité

- Associe la détection des menaces à la gestion de la conformité

Cons:

- Peut être complexe pour les petites équipes de sécurité sans ressources dédiées

- Moins flexible pour des workflows de gestion des risques très personnalisés

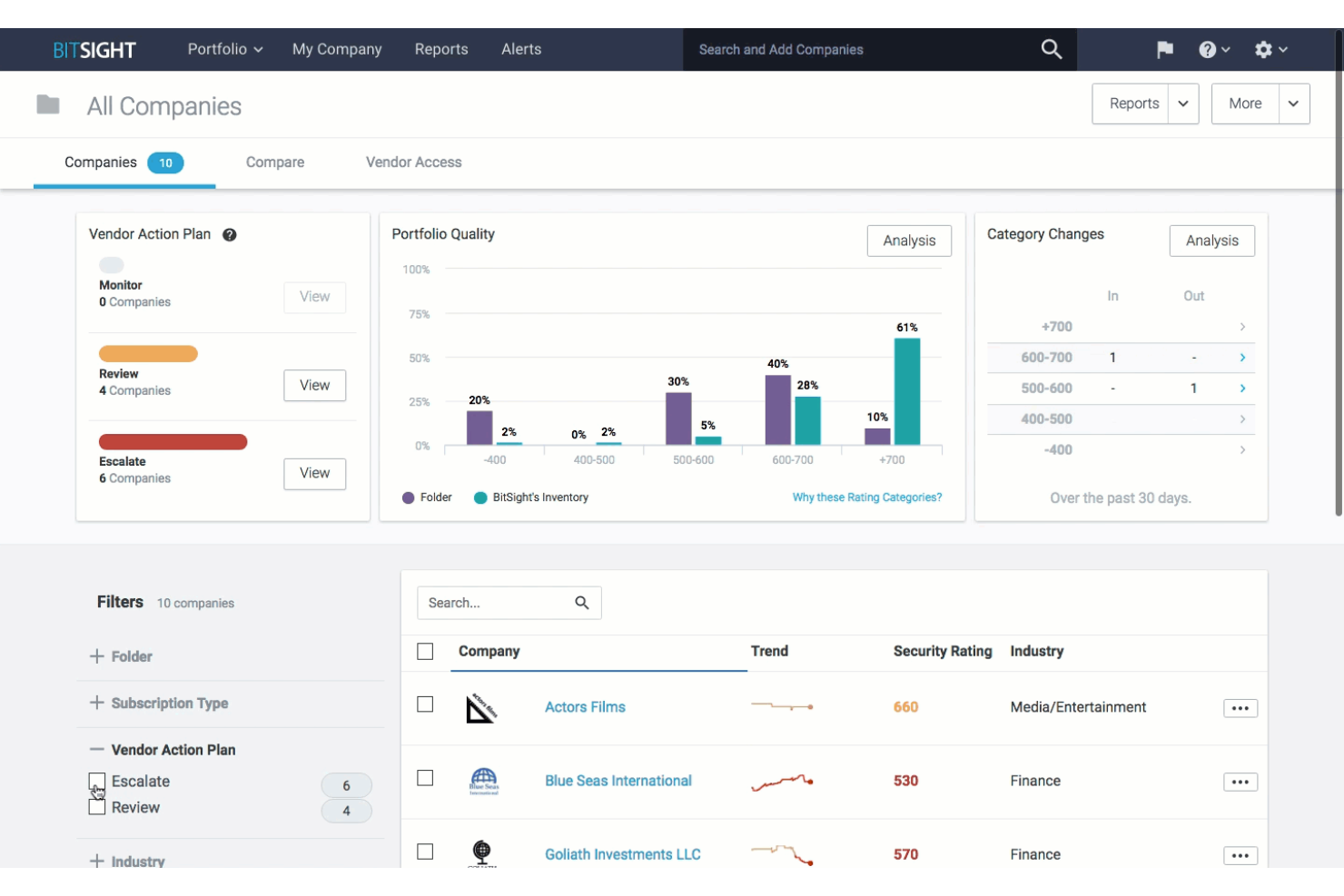

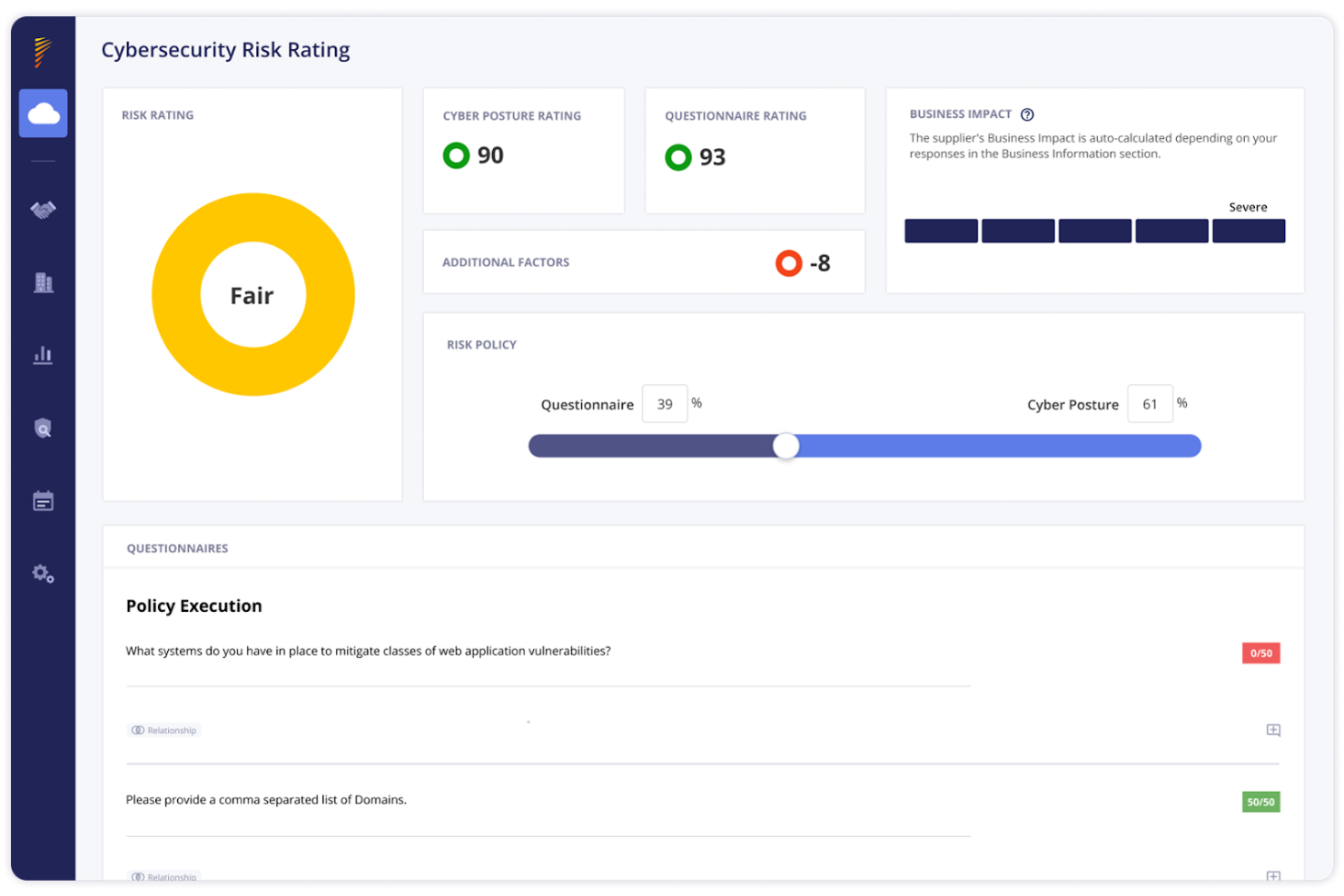

BitSight est une plateforme de gestion des risques de cybersécurité axée sur la gestion des risques liés aux tiers et l'intelligence sur les menaces. Elle est utilisée par les entreprises ayant besoin d'une surveillance continue, d'évaluations des risques et d'une visibilité sur leur posture de sécurité.

Pourquoi j'ai choisi BitSight : BitSight se distingue par ses notations de sécurité et ses analyses d'exposition basées sur une surveillance continue. L'identification en temps réel des données et l'ensemble étendu de données sur les risques aident les équipes à évaluer le risque fournisseur et la posture globale des risques. Cette approche permet de prendre des décisions éclairées sans nécessiter une télémétrie interne approfondie.

Fonctionnalités et intégrations remarquables :

Fonctionnalités comprennent la gestion de l'exposition pour l'identification des risques, l'intelligence sur les cybermenaces pour anticiper les menaces émergentes, ainsi que des outils de gouvernance et de reporting pour soutenir la conformité et la prise de décision.

Intégrations incluent ServiceNow, Splunk, IBM QRadar, Palo Alto Networks, AWS, Microsoft Azure, Tenable, McAfee, Fortinet et Salesforce.

Pros and Cons

Pros:

- Notations de sécurité claires pour une visibilité sur le risque externe

- Surveillance continue avec large couverture des risques

- Excellente gestion des risques liés aux tiers

Cons:

- Mieux adapté aux programmes de gestion des risques d'entreprise qu'aux petites équipes

- Visibilité limitée sur les contrôles internes comparé aux outils internes

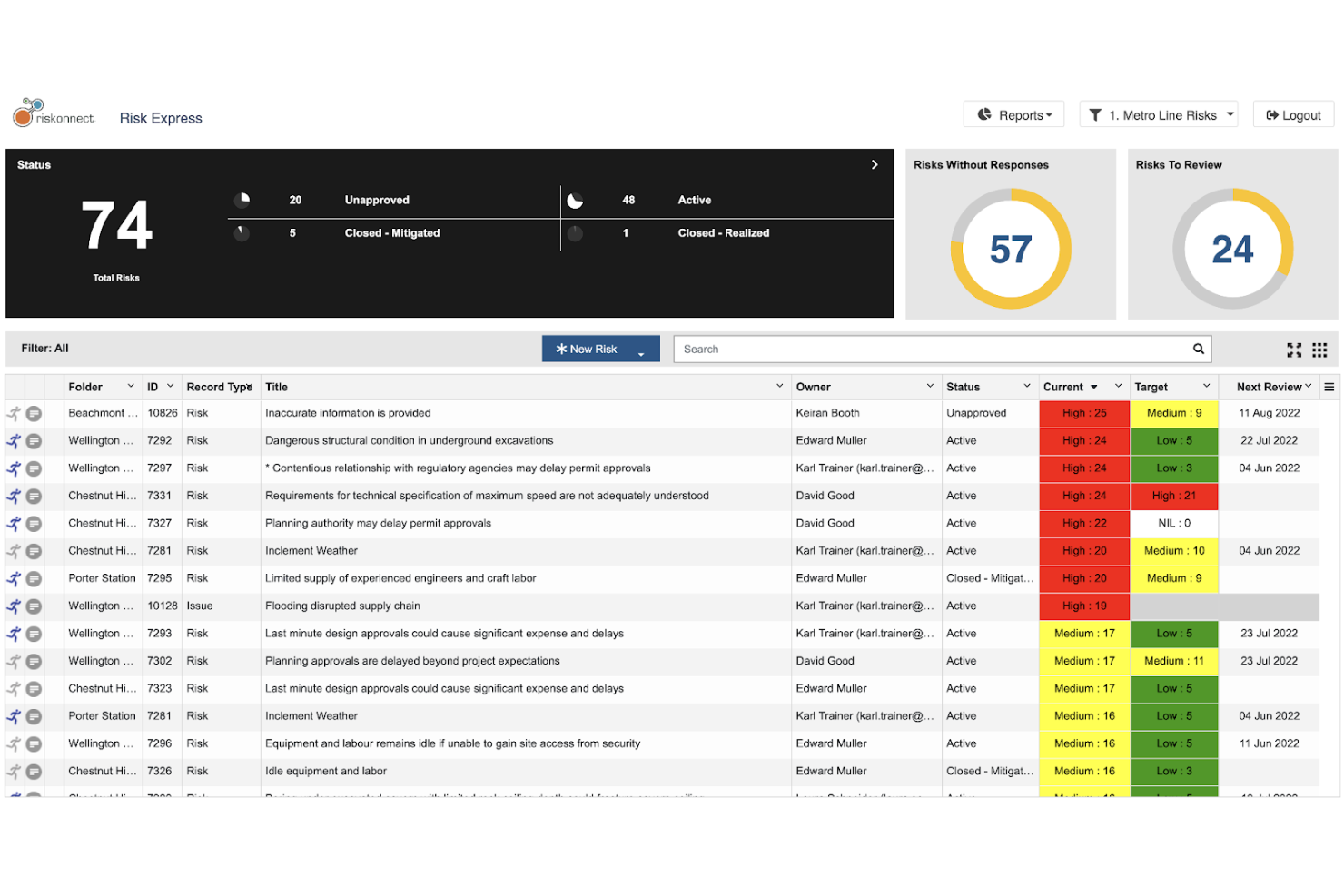

Riskonnect est un logiciel de gestion des risques en cybersécurité utilisé dans des secteurs tels que la santé, la finance et l'industrie. Il prend en charge la gestion des risques informatiques, la gestion de la conformité et la gestion des risques d'entreprise, avec un accent sur la visibilité et la prise de décisions éclairées.

Pourquoi j'ai choisi Riskonnect : Riskonnect se distingue par l'intégration des processus de gestion des risques dans l'informatique, la conformité et les flux de travail de l'entreprise. Les évaluations des risques intégrées et l'analyse de l'impact financier soutiennent la prise de décision basée sur les données. Les tableaux de bord offrent une visualisation claire des actifs, des vulnérabilités et de la posture de risque.

Fonctionnalités et intégrations remarquables :

Fonctionnalités comprennent la gestion des politiques et des contrôles internes pour la conformité, le renseignement sur les menaces pour détecter les menaces émergentes et des outils de remédiation pour traiter les vulnérabilités.

Intégrations incluent Salesforce, Microsoft Azure, AWS, ServiceNow, IBM QRadar, Palo Alto Networks, McAfee, Fortinet, Tenable et Splunk.

Pros and Cons

Pros:

- Gestion intégrée des risques performante sur tous les services

- Tableaux de bord clairs pour la visibilité des risques

- Analyse de l'impact financier pour la priorisation des risques

Cons:

- La configuration initiale peut prendre beaucoup de temps

- Peut paraître complexe pour les petites équipes

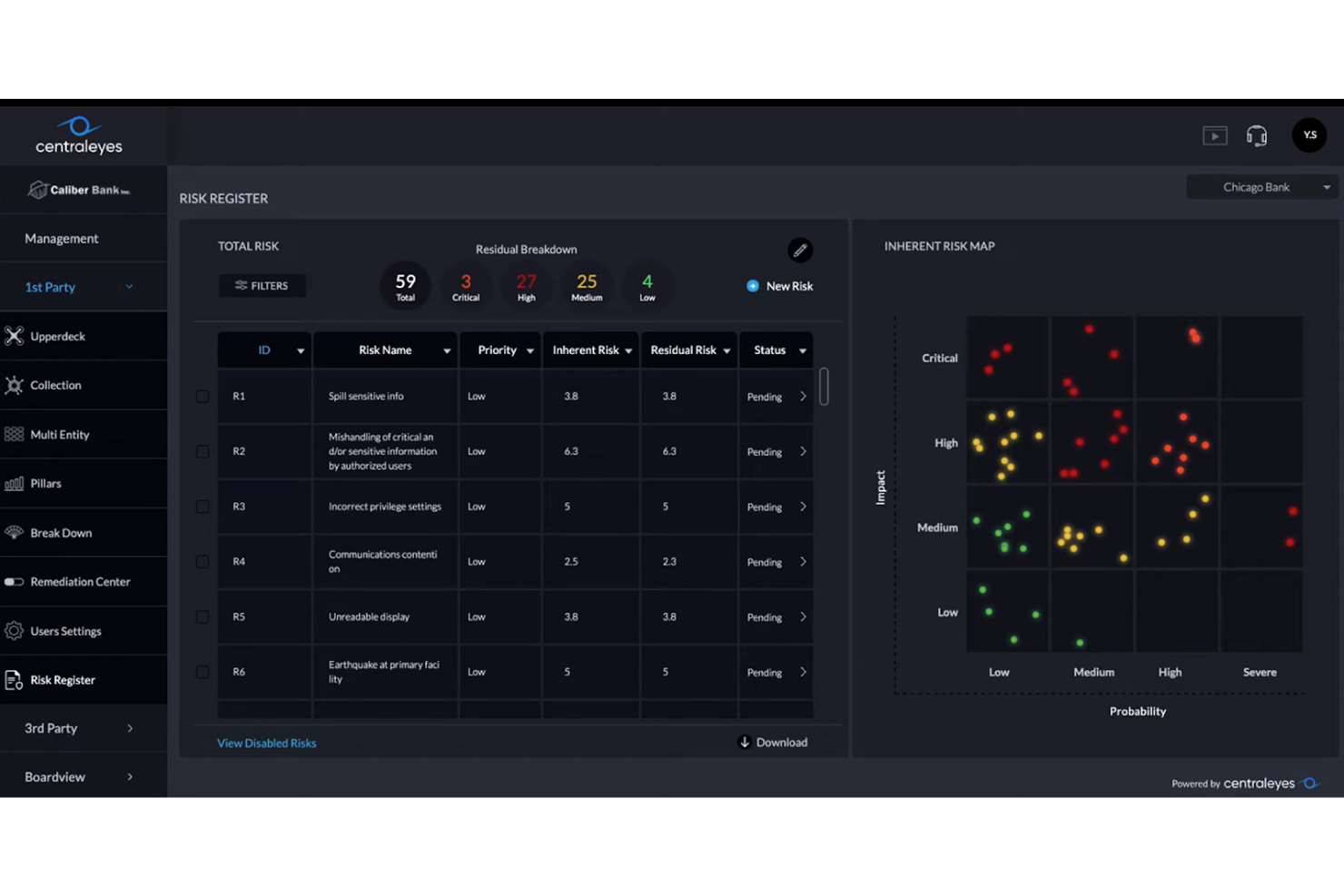

Centraleyes est une plateforme de gestion des risques de cybersécurité utilisée par les organisations dans les secteurs réglementés tels que la finance, l'assurance, l'énergie et l'enseignement supérieur. Elle se concentre sur la gestion des risques, la gestion de la conformité et la gestion des risques liés aux tiers.

Pourquoi j'ai choisi Centraleyes : Centraleyes se distingue en offrant une visibilité complète sur les flux de gestion des risques et de conformité. La prise en charge de plus de 180 exigences réglementaires en fait une solution adaptée aux secteurs hautement réglementés. Des tableaux de bord à destination des dirigeants et des outils de gouvernance par IA aident les parties prenantes à rester informées.

Fonctionnalités remarquables et intégrations :

Fonctionnalités : automatisation des tâches de conformité par IA, tableaux de bord à destination des dirigeants, et service de veille réglementaire qui suit les évolutions des standards sectoriels.

Intégrations : Microsoft Azure, AWS, ServiceNow, Splunk, Salesforce, IBM QRadar, Palo Alto Networks, McAfee, Fortinet et Tenable.

Pros and Cons

Pros:

- Prise en charge de plus de 180 cadres de conformité

- Gestion intégrée des risques liés aux tiers

- Visibilité renforcée sur les flux de conformité et de risques

Cons:

- La configuration et la mise en place peuvent prendre du temps

- Peut sembler complexe pour les petites organisations

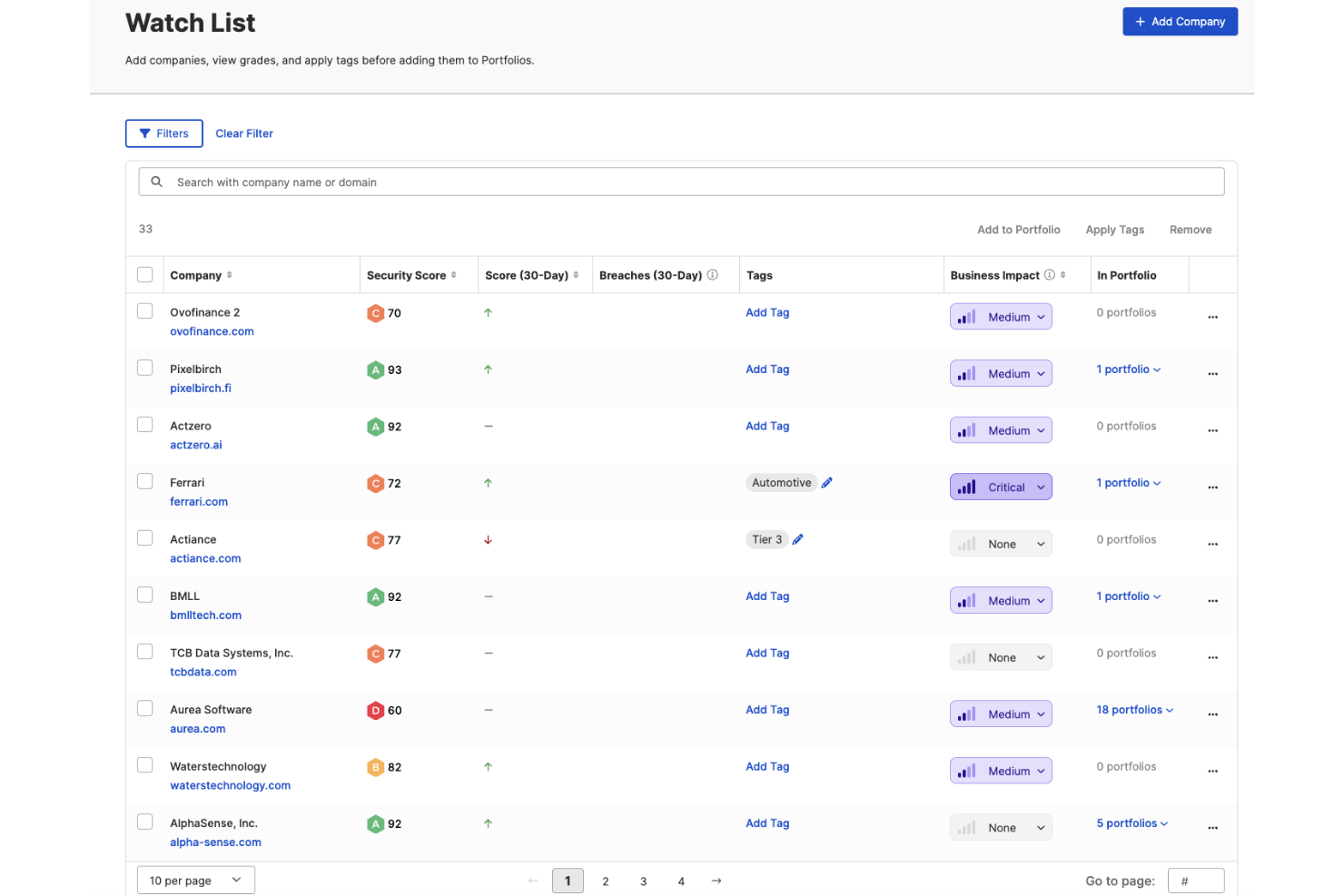

SecurityScorecard est une plate-forme de gestion des risques en cybersécurité qui fournit des notations de sécurité continues pour les environnements internes et les fournisseurs tiers, aidant les équipes à surveiller la posture de sécurité à grande échelle.

Pourquoi j'ai choisi SecurityScorecard : SecurityScorecard se distingue par ses évaluations de sécurité continues qui mettent en évidence les changements de posture de risque au sein des systèmes internes et des fournisseurs. Son modèle de notation aide les équipes de sécurité à prioriser les vulnérabilités et à agir sans nécessiter une télémétrie interne approfondie.

Fonctionnalités et intégrations remarquables :

Fonctionnalités : un système de notation de sécurité convivial, une surveillance continue des signaux de risque et des rapports qui facilitent la prise de mesures correctives et l’atténuation des risques.

Intégrations : ServiceNow, Splunk, IBM QRadar, Microsoft Azure, AWS, Palo Alto Networks, McAfee, Fortinet, Tenable et Salesforce.

Pros and Cons

Pros:

- Évaluations claires et continues des risques internes et fournisseurs

- Système de notation facile à interpréter pour la priorisation des risques

- Grande visibilité sur les risques des tiers

Cons:

- Visibilité limitée sur les contrôles internes par rapport aux outils nécessitant beaucoup de télémétrie

- Mieux adapté à la surveillance des risques externes et des fournisseurs qu'à l'analyse interne approfondie

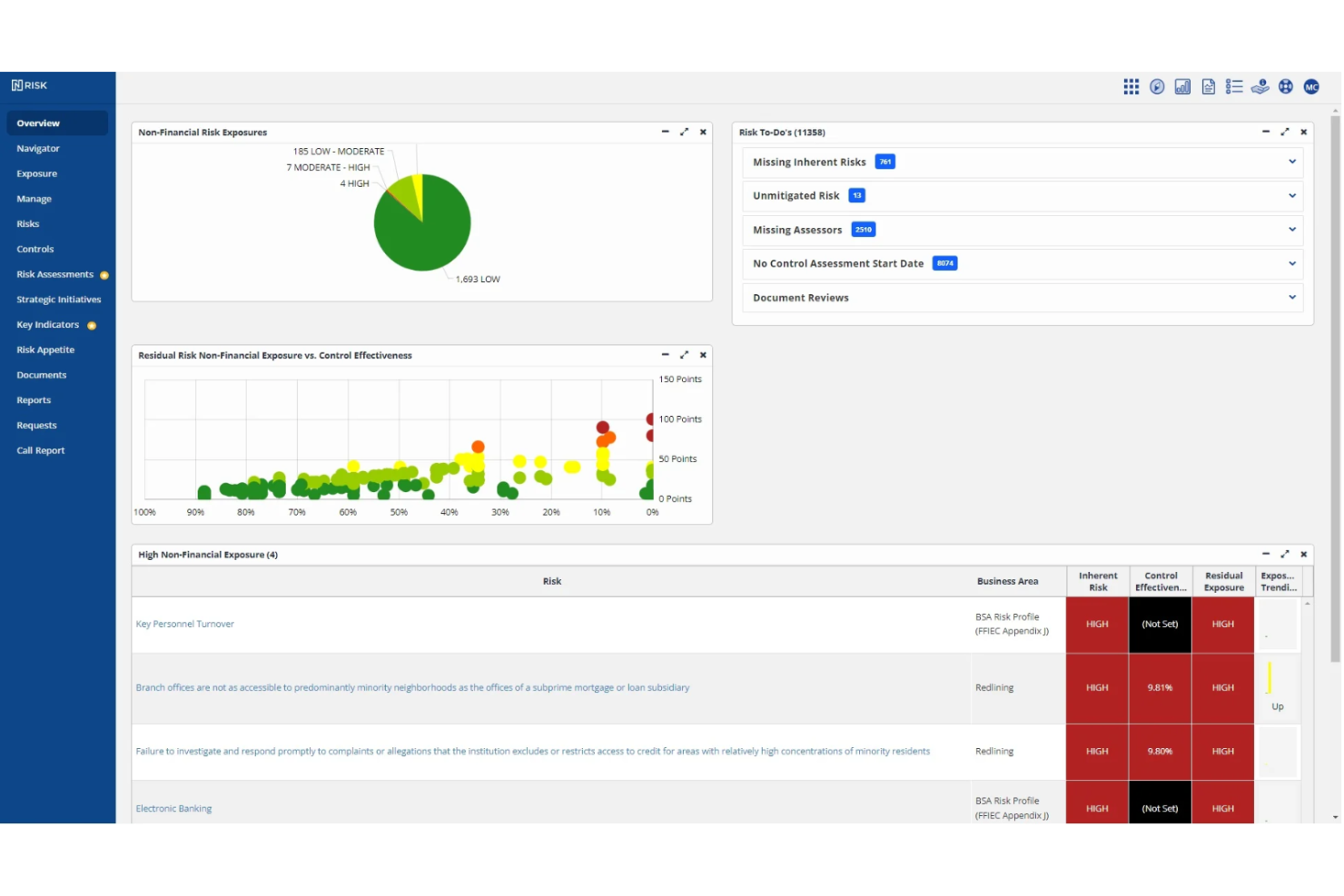

Ncontracts est un logiciel de gestion des risques en cybersécurité conçu pour les institutions financières telles que les banques et les coopératives de crédit. Il prend en charge la gestion des risques d'entreprise, la gestion des risques liés aux fournisseurs et la gestion de la conformité afin d'aider les organisations à gérer les risques et à répondre aux exigences réglementaires.

Pourquoi j'ai choisi Ncontracts : Ncontracts se distingue par sa spécialisation sur les institutions financières et la gestion dédiée de la conformité. L’analyse des risques en temps réel et les mises à jour réglementaires personnalisées soutiennent la prise de décision éclairée dans des environnements hautement réglementés. La gestion intégrée du cycle de vie des fournisseurs et les processus d’audit automatisés répondent efficacement aux exigences de conformité financière.

Fonctionnalités remarquables & intégrations :

Fonctionnalités : analyse des risques en temps réel, mises à jour réglementaires personnalisées et processus d’audit automatisés qui optimisent la gestion de la conformité.

Intégrations : Salesforce, Microsoft Azure, AWS, ServiceNow, IBM QRadar, Palo Alto Networks, McAfee, Fortinet, Tenable et Splunk.

Pros and Cons

Pros:

- Spécialisé pour les institutions financières

- Excellente prise en charge de la conformité réglementaire

- Flux de travail intégrés pour la gestion des risques fournisseurs

Cons:

- Moins adapté aux secteurs non financiers

- La mise en place et la configuration peuvent prendre du temps

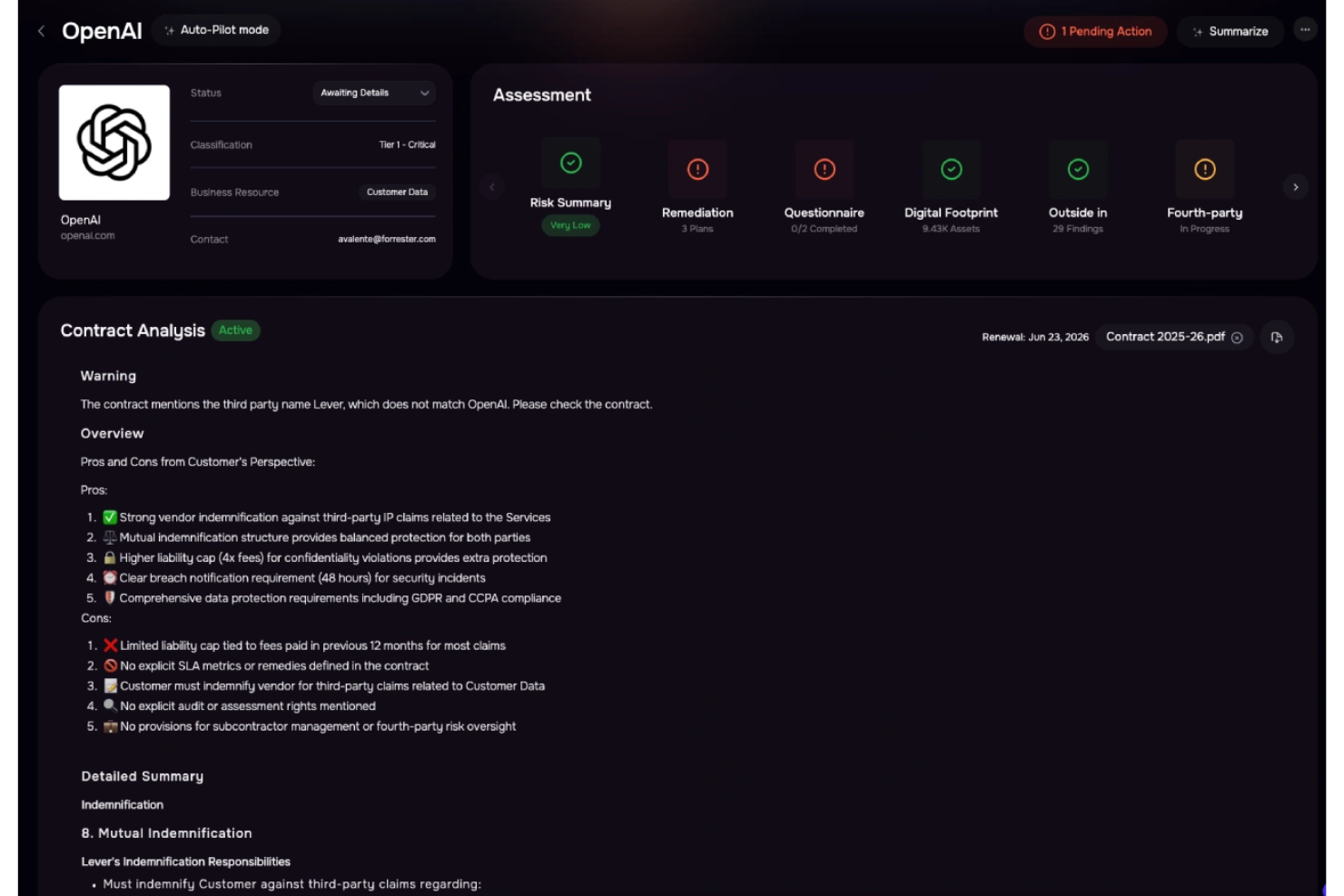

SAFE Security est une plateforme unifiée de gestion des risques en cybersécurité pilotée par l'IA, qui offre aux équipes de sécurité une visibilité sur les environnements internes et fournisseurs. Elle permet de traduire les expositions techniques dans un contexte métier grâce à une surveillance continue, l'intégration des fournisseurs et la quantification des risques.

Pourquoi j'ai choisi SAFE Security : Son approche basée sur l'IA pour la gestion des risques liés aux tiers la distingue. L'IA agentique automatise la découverte des fournisseurs et les flux de travail des questionnaires, tandis que la quantification des risques basée sur FAIR relie les lacunes des contrôles à leur impact sur l'entreprise. Cela aide les parties prenantes à prendre des décisions éclairées à l'aide de métriques de risques fondées sur des données financières.

Fonctionnalités et intégrations remarquables :

Fonctionnalités : intégration automatisée des fournisseurs et traitement des questionnaires, surveillance continue de la surface d'attaque des fournisseurs et quantification des risques basée sur les données qui transforme les lacunes des contrôles en indicateurs d'impact métier.

Intégrations : une place de marché regroupant plus de 100 outils, notamment AWS, Azure et CrowdStrike Falcon.

Pros and Cons

Pros:

- Workflows de gestion des risques tiers puissants, pilotés par l'IA

- Surveillance continue sur les environnements fournisseurs et internes

- Quantification des risques liée à l'impact métier

Cons:

- La complexité de la mise en œuvre peut être élevée pour les petites équipes de sécurité

- Les modèles de quantification des risques peuvent nécessiter une sensibilisation et un ajustement des parties prenantes

CyberSaint est une plateforme de gestion des risques en cybersécurité conçue pour les entreprises souhaitant évaluer, mesurer et gérer les risques cyber. Elle s'adresse principalement aux équipes de sécurité et aux dirigeants en leur fournissant des outils de gestion de la conformité et de quantification des risques.

Pourquoi j'ai choisi CyberSaint : CyberSaint se distingue par sa surveillance continue des contrôles, qui offre une visibilité en temps réel sur la conformité et une vision plus claire de la posture de sécurité. Les analyses pilotées par l'IA aident les équipes de sécurité à hiérarchiser les vulnérabilités, tandis que les questionnaires automatisés simplifient la gestion des risques liés aux tiers et réduisent les efforts manuels.

Fonctionnalités et intégrations remarquables :

Fonctionnalités comprennent la surveillance de la conformité en temps réel, permettant à votre équipe de rester informée des normes de sécurité. La plateforme propose également des analyses basées sur l'IA pour aider à prioriser les actions en cybersécurité. De plus, elle automatise les questionnaires fournisseurs, allégeant la charge de la gestion des risques tiers.

Intégrations : ServiceNow, Splunk, IBM QRadar, Microsoft Azure, AWS, Palo Alto Networks, McAfee, Fortinet, Tenable et Salesforce.

Pros and Cons

Pros:

- Excellente surveillance continue des contrôles pour la conformité

- Priorisation des risques par l'IA sur l'ensemble des contrôles et fournisseurs

- Réduit les efforts manuels dans la gestion des risques tiers

Cons:

- Mieux adapté aux équipes de sécurité matures avec des contrôles déjà définis

- Moins flexible pour les équipes nécessitant des tableaux de bord très personnalisés

Panorays est une plateforme de gestion des risques en cybersécurité axée sur la gestion des risques cyber des tiers. Elle s'adresse aux organisations de secteurs tels que les services financiers, la santé et la technologie, en proposant des outils pour l'évaluation des risques, l'engagement des fournisseurs et la surveillance continue.

Pourquoi j'ai choisi Panorays : Panorays se distingue par son modèle Risk DNA, qui évalue la posture de cybersécurité et l'exposition à la surface d'attaque des tiers. La surveillance continue et les outils d'engagement des fournisseurs aident les équipes à hiérarchiser la remédiation et à maintenir une visibilité sur l'ensemble de la chaîne d'approvisionnement.

Fonctionnalités et intégrations remarquables :

Fonctionnalités : évaluations des risques en temps réel sur les tiers, alertes de menace exploitables et plans de remédiation guidés par le fournisseur.

Intégrations : ServiceNow, Splunk, IBM QRadar, Microsoft Azure, AWS, Palo Alto Networks, McAfee, Fortinet, Tenable et Salesforce.

Pros and Cons

Pros:

- Gestion robuste des risques liés aux tiers avec surveillance continue

- Flux de travail clairs pour l'engagement des fournisseurs et la remédiation

- Améliore la visibilité sur les risques de la chaîne d'approvisionnement

Cons:

- Mieux adapté aux équipes gérant un large écosystème de fournisseurs

- Moins axé sur les cas d'usage de gestion des risques internes

Autres logiciels de gestion des risques en cybersécurité

Voici quelques autres solutions de gestion des risques en cybersécurité qui n’ont pas été retenues dans la liste principale, mais qui méritent néanmoins d’être considérées :

- Balbix

Idéal pour la réduction prédictive du risque de brèche

- Axonius

Idéal pour la gestion des actifs

- JupiterOne

Idéal pour la cartographie des relations entre actifs et des dépendances des risques

- Sevco

Idéal pour la découverte continue des actifs et le suivi de l'exposition

- StandardFusion

Idéal pour la gestion des risques et des incidents dans les organisations de taille moyenne

Critères de sélection des logiciels de gestion des risques en cybersécurité

Lors du choix des logiciels de gestion des risques en cybersécurité pour cette liste, j'ai pris en compte les besoins courants des acheteurs comme l’identification des vulnérabilités et la conformité réglementaire. J’ai également suivi le cadre d’évaluation suivant pour garantir une sélection structurée et cohérente :

Fonctionnalités principales (25 % de la note finale)

Pour figurer dans cette liste, chaque solution devait répondre à ces cas d’usage courants :

- Identifier les vulnérabilités

- Gérer la conformité

- Surveiller les cybermenaces

- Évaluer les risques

- Automatiser les rapports

Fonctionnalités différenciatrices (25 % de la note finale)

Pour affiner ma sélection, j'ai également recherché des fonctionnalités uniques, telles que :

- Veille sur les menaces en temps réel

- Analyse des risques pilotée par l’IA

- Gestion des risques liés aux tiers

- Intégration avec les outils de sécurité existants

- Tableaux de bord personnalisables

Expérience utilisateur (10 % de la note finale)

Pour évaluer l'ergonomie de chaque système, j’ai pris en compte les critères suivants :

- Interface intuitive

- Navigation aisée

- Courbe d’apprentissage minimale

- Instructions claires

- Design réactif

Onboarding (10 % de la note finale)

Pour mesurer l’expérience d'intégration de chaque solution, j’ai considéré :

- Disponibilité de vidéos de formation

- Tours interactifs du produit

- Accès à des modèles

- Assistance via chatbot

- Webinaires et ateliers

Support client (10 % de la note finale)

Pour l’évaluation des services d’assistance client de chaque éditeur, j’ai considéré les points suivants :

- Disponibilité 24h/24 et 7j/7

- Multiples canaux de support

- Temps de réponse rapides

- Équipe compétente

- Documentation complète

Rapport qualité/prix (10 % du score total)

Pour évaluer le rapport qualité/prix de chaque plateforme, j’ai pris en compte les éléments suivants :

- Tarifs compétitifs

- Ensemble de fonctionnalités par rapport au coût

- Formules tarifaires flexibles

- Réductions pour des engagements à long terme

- Période d’essai gratuite disponible

Avis clients (10 % du score total)

Pour avoir une idée globale de la satisfaction client, j’ai pris en compte les éléments suivants lors de la lecture des avis clients :

- Commentaires positifs sur les fonctionnalités

- Louanges pour la facilité d’utilisation

- Satisfaction vis-à-vis du service d’assistance

- Réclamations concernant les tarifs

- Expériences avec le processus d’intégration

Comment choisir un logiciel de gestion des risques en cybersécurité

Il est facile de se perdre dans des listes de fonctionnalités interminables et des tarifs complexes. Pour rester concentré lors de votre sélection de logiciel, voici une liste de critères à garder en tête :

| Critère | À prendre en compte |

|---|---|

| Scalabilité | Le logiciel évoluera-t-il avec votre organisation ? Considérez l’expansion future et sa capacité à gérer un volume croissant de données et d’utilisateurs. |

| Intégrations | S’intègre-t-il avec vos outils existants ? Vérifiez la compatibilité avec les SIEM, prestataires cloud et votre écosystème de sécurité actuel pour éviter les silos de données. |

| Personnalisation | Le logiciel est-il adaptable à vos besoins ? Recherchez des tableaux de bord et rapports personnalisables soutenant vos workflows de gestion des risques. |

| Facilité d’utilisation | L’interface est-elle intuitive ? Des outils conviviaux réduisent le temps de formation et favorisent l’adoption par les équipes de sécurité. |

| Mise en œuvre et intégration | Combien de temps pour démarrer ? Considérez l’effort d’installation, l’accompagnement lors de l’intégration et la disponibilité de ressources de formation. |

| Coût | La tarification est-elle transparente et dans votre budget ? Comparez les coûts initiaux et récurrents et évaluez la valeur, pas seulement le prix. |

| Mesures de sécurité | Le logiciel répond-il aux normes de sécurité ? Recherchez chiffrement, contrôles d’accès et protections pour garantir la sécurité des données sensibles. |

| Exigences de conformité | L’outil aide-t-il à satisfaire les réglementations sectorielles ? Évaluez la couverture des normes telles que le RGPD, HIPAA ou ISO 27001 selon votre secteur. |

Qu’est-ce qu’un logiciel de gestion des risques en cybersécurité ?

Un logiciel de gestion des risques en cybersécurité aide les organisations à identifier, évaluer et atténuer les risques cybers dans l’ensemble de leur environnement informatique. Les équipes de sécurité utilisent ces outils pour protéger les données sensibles, gérer la conformité réglementaire et réduire l’exposition globale aux risques. Des fonctionnalités telles que la détection des menaces, l’évaluation des vulnérabilités et le suivi continu favorisent une prise de décision éclairée et un renforcement de la posture de sécurité.

Fonctionnalités

Lors du choix d’un logiciel de gestion des risques en cybersécurité, assurez-vous de rechercher les fonctionnalités clés suivantes :

- Détection des menaces : identifie les menaces cyber en temps réel pour accélérer la réponse aux incidents.

- Évaluation des vulnérabilités : analyse les systèmes pour repérer les faiblesses et prioriser les mesures d’atténuation des risques.

- Gestion de la conformité : aide à respecter les réglementations comme le RGPD et HIPAA.

- Rapports automatisés : génère des rapports auditables sur la posture de sécurité, les métriques et l’exposition au risque.

- Supervision en temps réel : surveille en continu l’activité sur l’ensemble de l’environnement pour détecter les menaces émergentes.

- Gestion des risques tiers : évalue les risques liés aux fournisseurs pour protéger la chaîne logistique et l'écosystème dans son ensemble.

- Priorisation des risques : exploite une analyse basée sur les données pour classer les risques selon leur impact et leur probabilité.

- Tableaux de bord et visualisation : fournit des tableaux de bord permettant aux parties prenantes de prendre des décisions éclairées.

- Capacités d’intégration : se connecte avec vos outils de sécurité existants pour soutenir les workflows intégrés de gestion des risques.

Avantages

Mettre en place un logiciel de gestion des risques en cybersécurité procure plusieurs avantages pour votre équipe et votre entreprise. En voici quelques-uns auxquels vous pouvez vous attendre :

- Amélioration de la posture de sécurité : Identifie plus tôt les vulnérabilités et les menaces cybernétiques, aidant ainsi à réduire l’exposition globale aux risques.

- Renforcement de la conformité réglementaire : Favorise la gestion de la conformité avec des normes industrielles telles que le RGPD, HIPAA et ISO.

- Atténuation des risques plus efficace : Automatise les évaluations et la priorisation des risques afin que les équipes de sécurité se concentrent sur les problèmes les plus critiques.

- Meilleure prise de décision : Les tableaux de bord, métriques et visualisations fournissent des informations exploitables aux parties prenantes.

- Réduction des efforts manuels : Rationalise les flux de travail tels que la création de rapports, les questionnaires et la gestion des risques fournisseurs.

- Gestion renforcée des risques liés aux tiers : Améliore la visibilité sur les risques liés aux fournisseurs sur l’ensemble de la chaîne d’approvisionnement.

- Gestion proactive des risques : La surveillance continue aide les équipes à traiter les menaces émergentes avant qu’elles ne s’amplifient.

- Efficacité des coûts sur le long terme : Réduit la probabilité d’attaques cybernétiques coûteuses, de constats d'audit et de lacunes de conformité.

Coûts & Tarification

Le choix d’un logiciel de gestion des risques cyber nécessite de comprendre les modèles de tarification et forfaits courants. Les coûts varient selon les fonctionnalités, la taille de l’équipe et les modules complémentaires. Le tableau ci-dessous récapitule les forfaits types, les prix moyens et les fonctionnalités incluses :

Tableau comparatif des forfaits pour les logiciels de gestion des risques cyber

| Type de forfait | Prix moyen | Fonctionnalités courantes |

|---|---|---|

| Forfait gratuit | $0 | Détection de menaces de base, rapports limités, et support communautaire. |

| Forfait personnel | $5-$25/utilisateur /mois | Détection des menaces, évaluation des vulnérabilités et gestion basique de la conformité. |

| Forfait entreprise | $30-$75/utilisateur /mois | Surveillance avancée, rapports automatisés, gestion des risques liés aux tiers, et tableaux de bord personnalisables. |

| Forfait grand compte | $80-$150/utilisateur /mois | Ensemble complet de fonctionnalités, veille en temps réel sur les menaces, larges capacités d’intégration et support dédié. |

FAQ sur les logiciels de gestion des risques cyber

Voici des réponses aux questions courantes sur les logiciels de gestion des risques cyber :

Comment déterminer quel logiciel convient le mieux à mon entreprise ?

Commencez par évaluer les besoins de votre organisation, incluant la taille de l’équipe, la complexité informatique et les exigences réglementaires de conformité. Privilégiez un logiciel répondant à vos cas d’usage prioritaires tels que la détection des menaces ou la gestion de la conformité. Les essais et démonstrations aident à valider l’adéquation du flux de travail avant engagement.

Puis-je intégrer un logiciel de gestion des risques cyber avec mes systèmes existants ?

Oui. La plupart des logiciels de gestion des risques cyber s’intègrent avec les SIEM, plateformes cloud et outils de sécurité des endpoints. Vérifiez la compatibilité avec votre écosystème pour éviter les silos et les lacunes d’intégration.

À quelle fréquence dois-je mettre à jour mon logiciel de gestion des risques cyber ?

Des mises à jour régulières sont essentielles pour maintenir la sécurité et la fonctionnalité. Suivez les recommandations de l’éditeur concernant les mises à jour, incluant les correctifs de failles et l’amélioration des fonctions. Les mises à jour automatiques aident à réduire le risque opérationnel.

Prochaines étapes :

Si vous êtes en train de rechercher un logiciel de gestion des risques cyber, contactez un conseiller SoftwareSelect pour des recommandations gratuites.

Vous remplissez un formulaire et discutez brièvement afin qu’ils comprennent précisément vos besoins. Ensuite, vous recevrez une liste restreinte de logiciels à examiner. Ils vous accompagnent même durant tout le processus d’achat, y compris lors des négociations tarifaires.