Beste XDR-Software-Auswahl

Im heutigen, schnelllebigen Technologiebereich ist das Management von Cybersecurity-Bedrohungen eine ständige Herausforderung. Sie benötigen Tools, die mit sich weiterentwickelnden Bedrohungen Schritt halten und Ihrem Team ermöglichen, effektiv zu reagieren. Genau hier kommt XDR-Software ins Spiel.

Ich habe verschiedene XDR-Lösungen getestet und bewertet, um Ihnen einen unvoreingenommenen Überblick über die besten verfügbaren Optionen zu bieten. Nach meinen Erfahrungen können diese Tools Ihre Fähigkeiten zur Bedrohungserkennung und -reaktion deutlich verbessern.

In diesem Artikel finden Sie eine detaillierte Analyse führender XDR-Software – mit Fokus auf Funktionen, Benutzerfreundlichkeit und darauf, wie diese Ihre individuellen Anforderungen erfüllen können. Mein Ziel ist es, Ihnen zu helfen, die richtige Lösung auszuwählen, die zu den Anforderungen Ihres Teams passt und Ihre Cybersecurity-Strategie stärkt.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Zusammenfassung der besten XDR-Software

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten geeignet für fortschrittliche KI/ML-Funktionen | Kostenlose Testversion + kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 2 | Am besten geeignet für netzwerkbasierte Bedrohungserkennung | Not available | Preise auf Anfrage | Website | |

| 3 | Am besten für großflächiges Bedrohungsmanagement und forensische Analysen geeignet | Kostenlose Demo verfügbar | Preis auf Anfrage | Website | |

| 4 | Am besten für Azure-basierte Umgebungen, die Bedrohungsschutz benötigen | Not available | Ab $15/Benutzer/Monat (jährlich abgerechnet) | Website | |

| 5 | Am besten geeignet für fortschrittlichen Endpunktschutz mit Deep-Learning-Technologie | Not available | Ab $20/Nutzer/Monat | Website | |

| 6 | Am besten geeignet für Risikotransparenz und korrelierte Bedrohungserkennung über verschiedene Sicherheitsebenen hinweg | Not available | Ab $25/Nutzer/Monat (jährliche Abrechnung) | Website | |

| 7 | Am besten geeignet für Multi-Cloud-Transparenz und Sicherheitsanalysen | Kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 8 | Am besten geeignet für die einheitliche Bedrohungserkennung und -reaktion über Netzwerke, Clouds und Endpunkte hinweg | Kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 9 | Am besten geeignet für KI-gestützten Schutz vor Malware und Ransomware | Not available | Preis auf Anfrage | Website | |

| 10 | Am besten für Incident-Response-Teams geeignet, die Analysen des Benutzerverhaltens benötigen | Not available | Preise auf Anfrage | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Bewertungen der besten XDR-Software

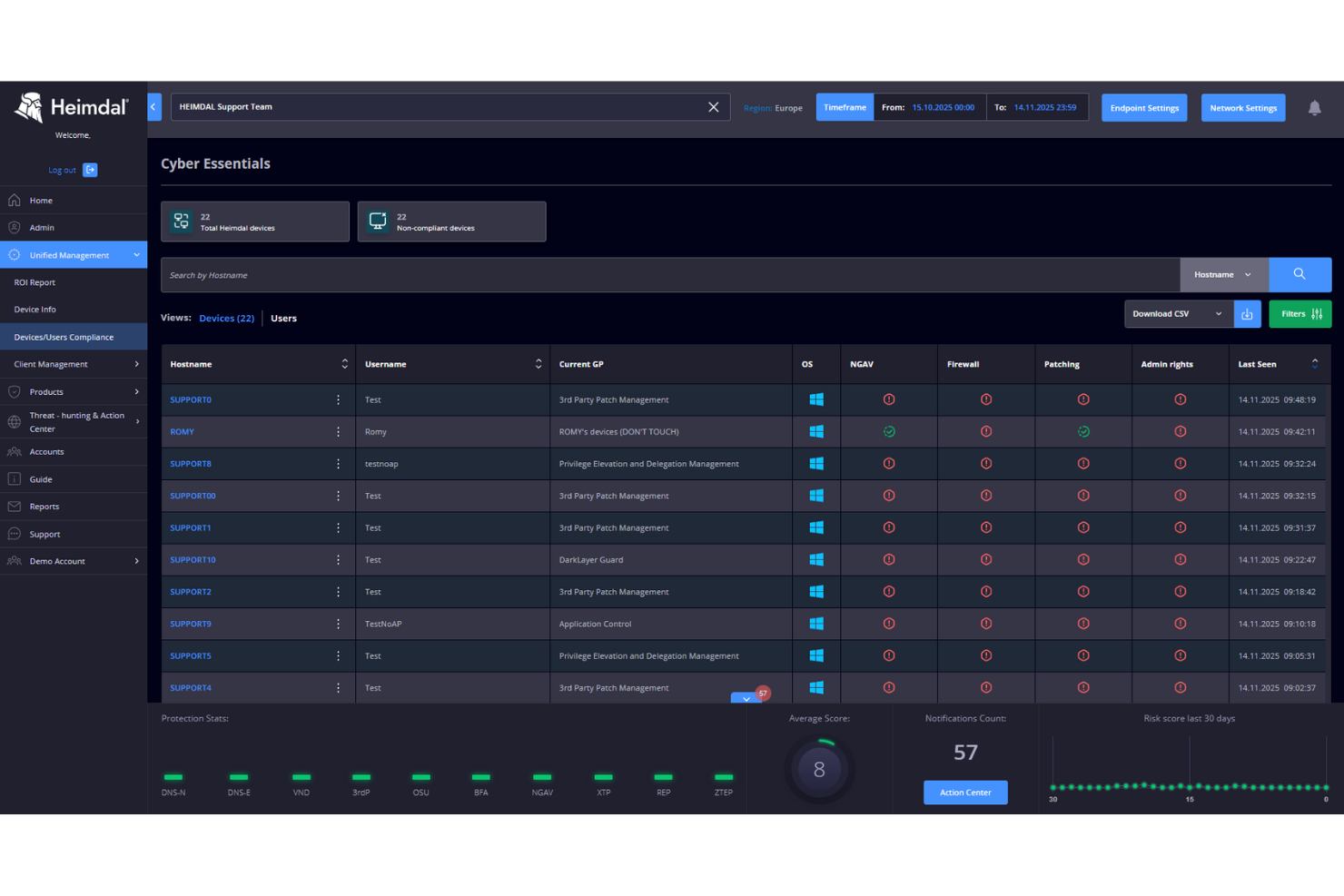

Heimdals Lösung für Extended Detection and Response (XDR) bietet einen umfassenden Ansatz für Cybersicherheit, indem sie Netzwerksicherheit, Endpunktschutz, Threat Hunting und Schwachstellenmanagement integriert. Das macht sie besonders attraktiv für Organisationen in Branchen wie Gesundheitswesen, Bildung und Regierungssektor, die einen robusten Schutz vor ausgeklügelten Cyber-Bedrohungen benötigen. Durch die Bereitstellung einer einheitlichen Plattform, die mehrere Sicherheitsfunktionen zusammenführt, adressiert Heimdal die Herausforderung des Managements unterschiedlichster Sicherheitstools und bietet verbesserte Transparenz sowie eine schnellere Erkennung und Reaktion auf Bedrohungen innerhalb der IT-Infrastruktur.

Warum ich Heimdal gewählt habe

Ich habe Heimdal ausgewählt wegen seiner Fähigkeit, Bedrohungserkennung und -reaktion über mehrere Sicherheitsbereiche hinweg zu integrieren – ein entscheidender Faktor für XDR-Software. Die Plattform von Heimdal zeichnet sich durch fortschrittliche KI/ML-Funktionen aus, die die Genauigkeit der Bedrohungserkennung verbessern und Reaktionen automatisieren, was die Arbeitsbelastung von Sicherheitsteams reduziert. Außerdem bietet das Netzwerksicherheits-Feature umfassende Transparenz und Schutz für IT-Infrastrukturen – eine zentrale Anforderung jeder XDR-Lösung. Diese Funktionen, kombiniert mit einer nahtlosen Integration in bestehende Systeme, machen Heimdal zu einer überzeugenden Wahl für Unternehmen, die höhere Cybersicherheitsstandards anstreben.

Heimdal Hauptfunktionen

Neben seinen herausragenden Funktionen bietet Heimdal noch weitere Möglichkeiten, die auf unterschiedliche Sicherheitsanforderungen zugeschnitten sind:

- Threat Hunting: Ermöglicht die proaktive Identifizierung und Eindämmung von Bedrohungen, bevor Schaden entsteht.

- Schwachstellenmanagement: Überwacht und identifiziert kontinuierlich Schwachstellen im Netzwerk, um potenziellen Sicherheitslücken vorzubeugen.

- E-Mail-Schutz: Schützt vor E-Mail-basierten Bedrohungen wie Phishing und Malware und sorgt so für sichere Kommunikationskanäle.

- Zentrales Endpoint-Management: Bietet ein zentrales Dashboard zur Verwaltung und Überwachung aller Endpunkte und verbessert dadurch die betriebliche Effizienz.

Heimdal-Integrationen

Integrationen umfassen ConnectWise RMM, Autotask PSA, und Heimdal bietet API-Funktionen für individuelle Integrationen.

Pros and Cons

Pros:

- Vereinheitlichte XDR-Sicherheitsplattform

- KI-gestützte Bedrohungserkennung

- Automatisierte Echtzeit-Bedrohungsreaktion

Cons:

- Preisauskunft nur auf Anfrage

- Kann Konfigurationsaufwand erfordern

ExtraHop ist eine Plattform für Netzwerkerkennung und -reaktion (NDR), die sich auf die Sicherheit Ihres Netzwerkverkehrs konzentriert. Das Tool bietet Echtzeit-Bedrohungserkennung und automatische Reaktionen auf Abweichungen, was es ideal für die netzwerkbasierte Bedrohungserkennung macht.

Warum ich ExtraHop ausgewählt habe:

Ich habe ExtraHop wegen seiner fortschrittlichen maschinellen Lernfunktionen gewählt, die eine tiefgehende Analyse des Netzwerkverkehrs ermöglichen. Die Fähigkeit, automatisch auf erkannte Bedrohungen zu reagieren, hebt es außerdem von vielen anderen Sicherheitswerkzeugen ab. ExtraHop ist 'am besten für netzwerkbasierte Bedrohungserkennung geeignet', da es verborgene Gefahren aufdeckt und Sicherheitsanalysen innerhalb des Netzwerkverkehrs liefert.

Hervorstechende Funktionen & Integrationen:

ExtraHop bietet fortschrittliche Bedrohungserkennung mit Echtzeit-Einblicken, maschinelles Lern-basiertes Anomalie-Erkennen und automatisierte Reaktionsmöglichkeiten. Zu den Funktionen gehören außerdem umfassende Transparenz, die bei forensischen Untersuchungen und Compliance-Aufgaben unterstützt. In Bezug auf die Integrationen arbeitet ExtraHop gut mit einer Reihe von Plattformen wie ServiceNow, Phantom und Ansible zusammen und steigert so seine Fähigkeit, Reaktionsprozesse zu automatisieren.

Pros and Cons

Pros:

- Fortschrittliche Fähigkeiten zur Bedrohungserkennung

- Umfassende Sichtbarkeit des Netzwerkverkehrs

- Effektive Integrationen mit anderen Plattformen

Cons:

- Preisinformationen sind nicht öffentlich zugänglich

- Technisches Fachwissen erforderlich, um das volle Potenzial auszuschöpfen

- Kein Support für Endpunkte außerhalb des Netzwerks

Am besten für großflächiges Bedrohungsmanagement und forensische Analysen geeignet

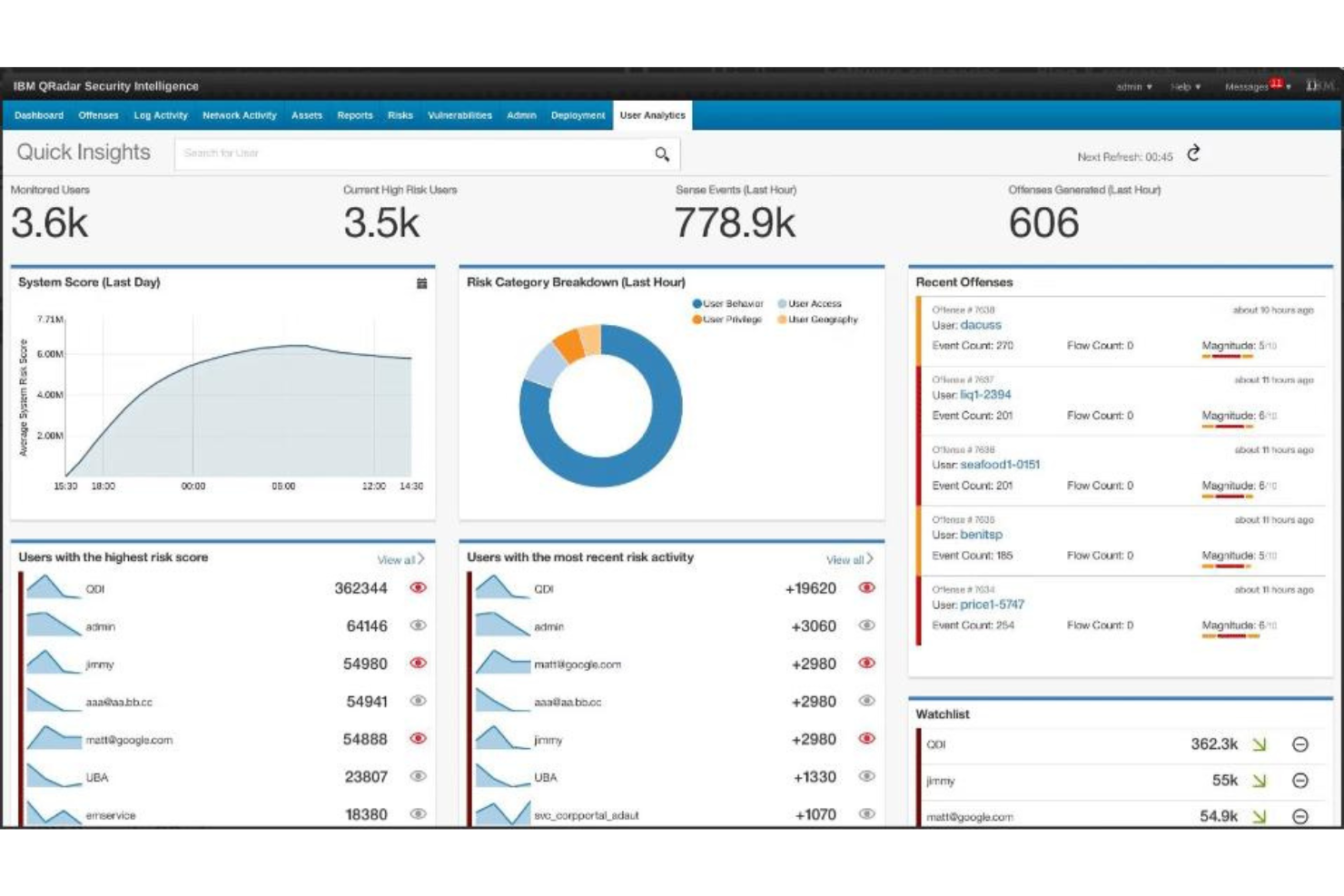

IBM Security QRadar SIEM ist ein System für Sicherheitsinformations- und Ereignismanagement, das Protokollereignisse und Netzwerkflussdaten von Tausenden von Geräten, Endpunkten und Anwendungen im gesamten Netzwerk konsolidiert. Mit seiner Fähigkeit, diese Informationen zu korrelieren und potenzielle Bedrohungen zu identifizieren, eignet sich QRadar besonders für das großflächige Bedrohungsmanagement und die forensische Analyse.

Warum ich IBM Security QRadar SIEM gewählt habe:

Ich habe IBM Security QRadar SIEM wegen seiner umfassenden Fähigkeiten zur Bedrohungserkennung und -reaktion ausgewählt, insbesondere für groß angelegte Umgebungen. Was QRadar auszeichnet, ist die Fähigkeit, Daten aus verschiedenen Quellen zu sammeln und zu korrelieren, was es effizient für die forensische Analyse macht. Angesichts seiner funktionsreichen Plattform und Skalierbarkeit halte ich QRadar für die beste Lösung für großflächiges Bedrohungsmanagement und forensische Analysen.

Herausragende Funktionen & Integrationen:

QRadar bietet fortschrittliche Bedrohungserkennung, KI-gestützte Einblicke und umfangreiche forensische Möglichkeiten. Die Incident-Übersichtsfunktion stellt Vorfälle visuell dar, was bei der Bedrohungssuche äußerst wertvoll sein kann. Das System integriert sich mit zahlreichen IBM-Lösungen und anderen Anwendungen von Drittanbietern und erweitert so den Einsatzbereich innerhalb eines Netzwerks.

Pros and Cons

Pros:

- Robuste Bedrohungserkennung und schnelle Reaktionsfähigkeit

- Skalierbar für groß angelegte Umgebungen

- Umfangreiche Integrationen mit IBM-Lösungen und anderen Anwendungen von Drittanbietern

Cons:

- Preisinformationen sind nicht öffentlich verfügbar

- Erfordert möglicherweise technisches Fachwissen für effizienten Betrieb

- Die Benutzeroberfläche kann für einige Nutzer komplex sein

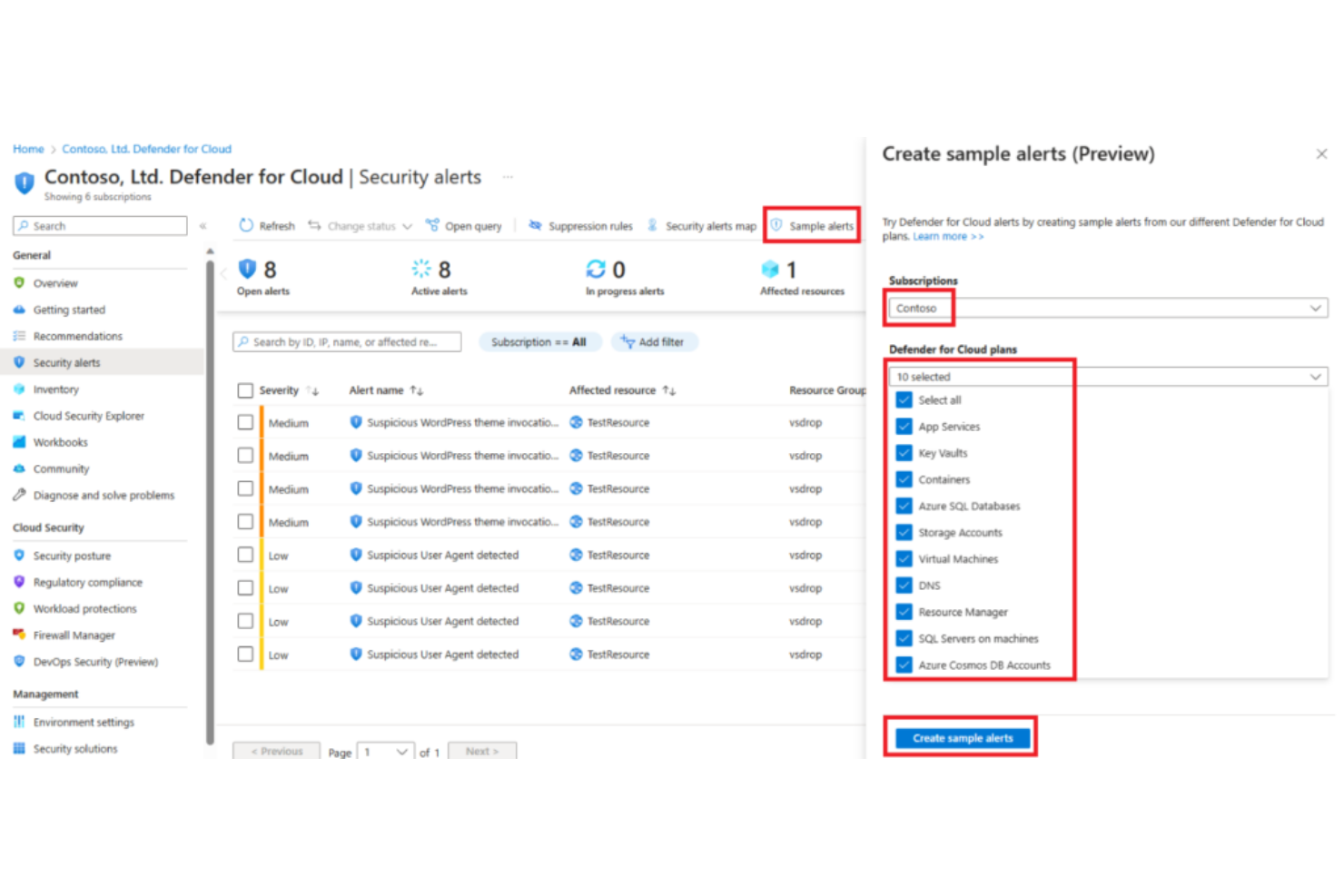

Am besten für Azure-basierte Umgebungen, die Bedrohungsschutz benötigen

Microsoft Defender for Cloud ist ein Sicherheitsmanagement-Tool, das Bedrohungsschutz für Workloads in Azure, anderen Clouds und vor Ort bietet. Es ist für Azure-Umgebungen konzipiert und bringt leistungsstarke Funktionen zum Bedrohungsschutz in diese spezifischen Arbeitsbereiche, wodurch es ideal für solche Umgebungen ist.

Warum ich Microsoft Defender for Cloud ausgewählt habe:

Bei der Auswahl von Microsoft Defender for Cloud habe ich die native Azure-Integration und die umfassenden Features zum Bedrohungsschutz berücksichtigt. Die Fähigkeit dieses Tools, Sicherheitsmanagement speziell für Azure-basierte Umgebungen zu bieten, hebt es hervor. Daher ist es die beste Option für Azure-basierte Setups, die effektiven Bedrohungsschutz benötigen.

Herausragende Funktionen & Integrationen:

Microsoft Defender for Cloud bietet kontinuierliche Sicherheitsbewertungen, erweiterten Bedrohungsschutz und Just-in-Time-Zugriff. Besonders wichtig ist die native Integration mit Azure-Diensten, was eine einheitliche Security-Management-Erfahrung ermöglicht.

Pros and Cons

Pros:

- Native Integration in Azure-Dienste

- Umfassender Bedrohungsschutz

- Fähigkeit zur kontinuierlichen Sicherheitsbewertung

Cons:

- Das Tool ist auf Azure zugeschnitten und daher möglicherweise in Nicht-Azure-Umgebungen weniger effektiv

- Die Preisgestaltung könnte für kleinere Teams oder Startups hoch sein

- Als leistungsstarkes Tool könnte es für einige Nutzer eine steile Lernkurve haben

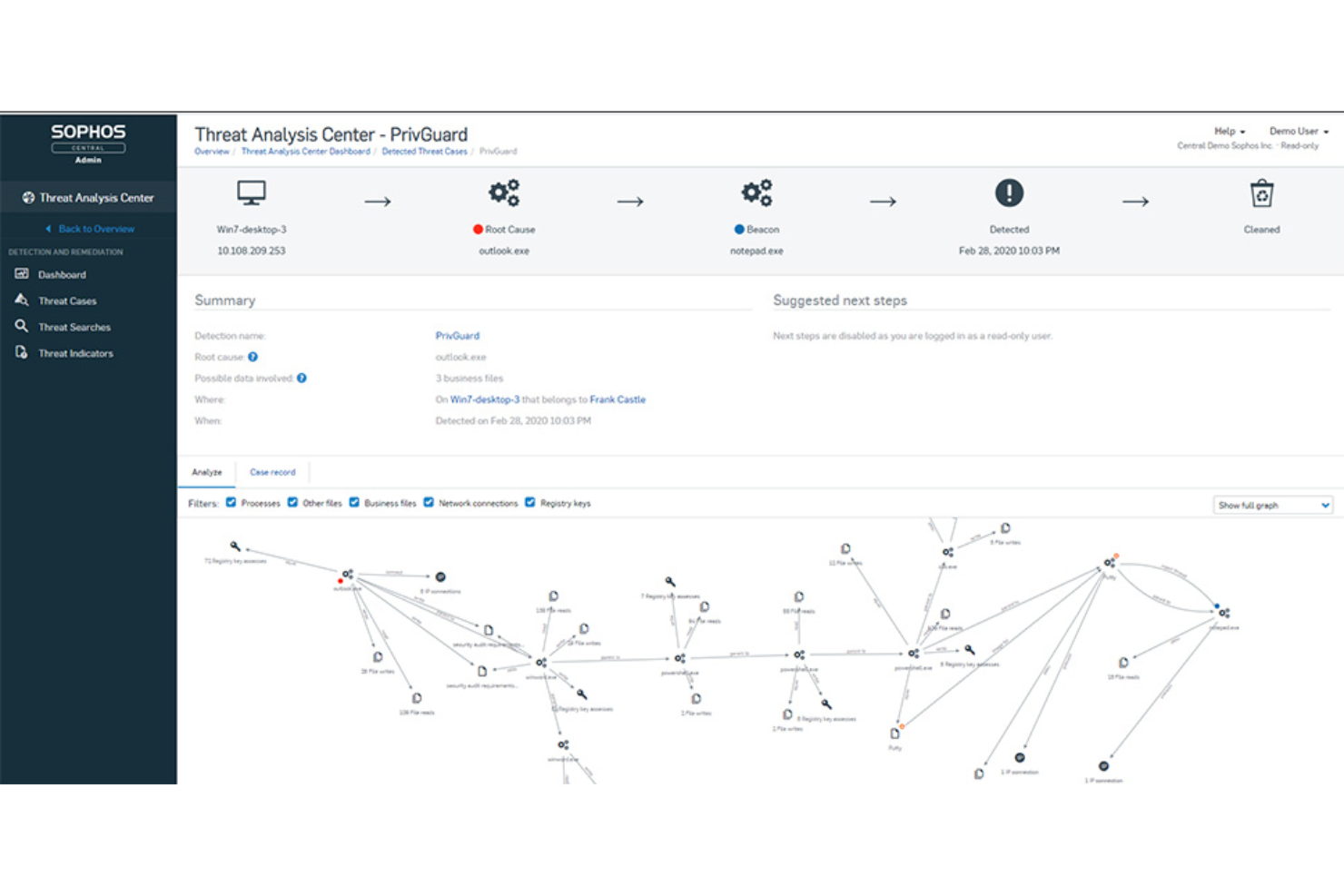

Am besten geeignet für fortschrittlichen Endpunktschutz mit Deep-Learning-Technologie

Sophos Intercept X: Next-Gen Endpoint ist ein erstklassiges Sicherheitswerkzeug, das Deep-Learning-Technologie für proaktive Bedrohungserkennung und -abwehr nutzt. Durch den Fokus auf den Einsatz fortschrittlicher Technologien zum Schutz vor Bedrohungen eignet es sich besonders für Organisationen, die anspruchsvolle Maßnahmen zum Endpunktschutz benötigen.

Warum ich Sophos Intercept X: Next-Gen Endpoint gewählt habe:

Ich habe Sophos Intercept X aufgrund seiner bemerkenswerten Anwendung von Deep Learning im Bereich Endpunktsicherheit ausgewählt. Sein einzigartiger Ansatz beim Endpunktschutz, der den Einsatz modernster künstlicher Intelligenz beinhaltet, hat sich im Auswahlprozess besonders hervorgetan. Deshalb halte ich es für die beste Lösung für jene, die einen fortschrittlichen, auf Deep-Learning-Technologie basierenden Endpunktschutz benötigen.

Hervorstechende Funktionen & Integrationen:

Sophos Intercept X bietet entscheidende Funktionen wie Exploit-Prävention, aktive Bedrohungsabwehr sowie Deep-Learning-Malware-Erkennung. Außerdem lässt es sich gut in die Produkt- und Service-Suite von Sophos integrieren, was eine ganzheitliche Sicherheitslage im Unternehmen ermöglicht.

Pros and Cons

Pros:

- Fortschrittliche Deep-Learning-Technologie für proaktive Bedrohungserkennung

- Umfangreiche Suite von Funktionen zum Endpunktschutz

- Exzellente Integration mit anderen Sophos-Produkten und -Services

Cons:

- Die Preisgestaltung könnte für kleinere Unternehmen etwas hoch sein

- Die fortschrittlichen Funktionen des Tools könnten für manche Benutzer eine gewisse Einarbeitungszeit erfordern

- Obwohl der Deep-Learning-Ansatz sehr leistungsfähig ist, könnte er für Unternehmen mit einfacheren Sicherheitsanforderungen überdimensioniert sein

Am besten geeignet für Risikotransparenz und korrelierte Bedrohungserkennung über verschiedene Sicherheitsebenen hinweg

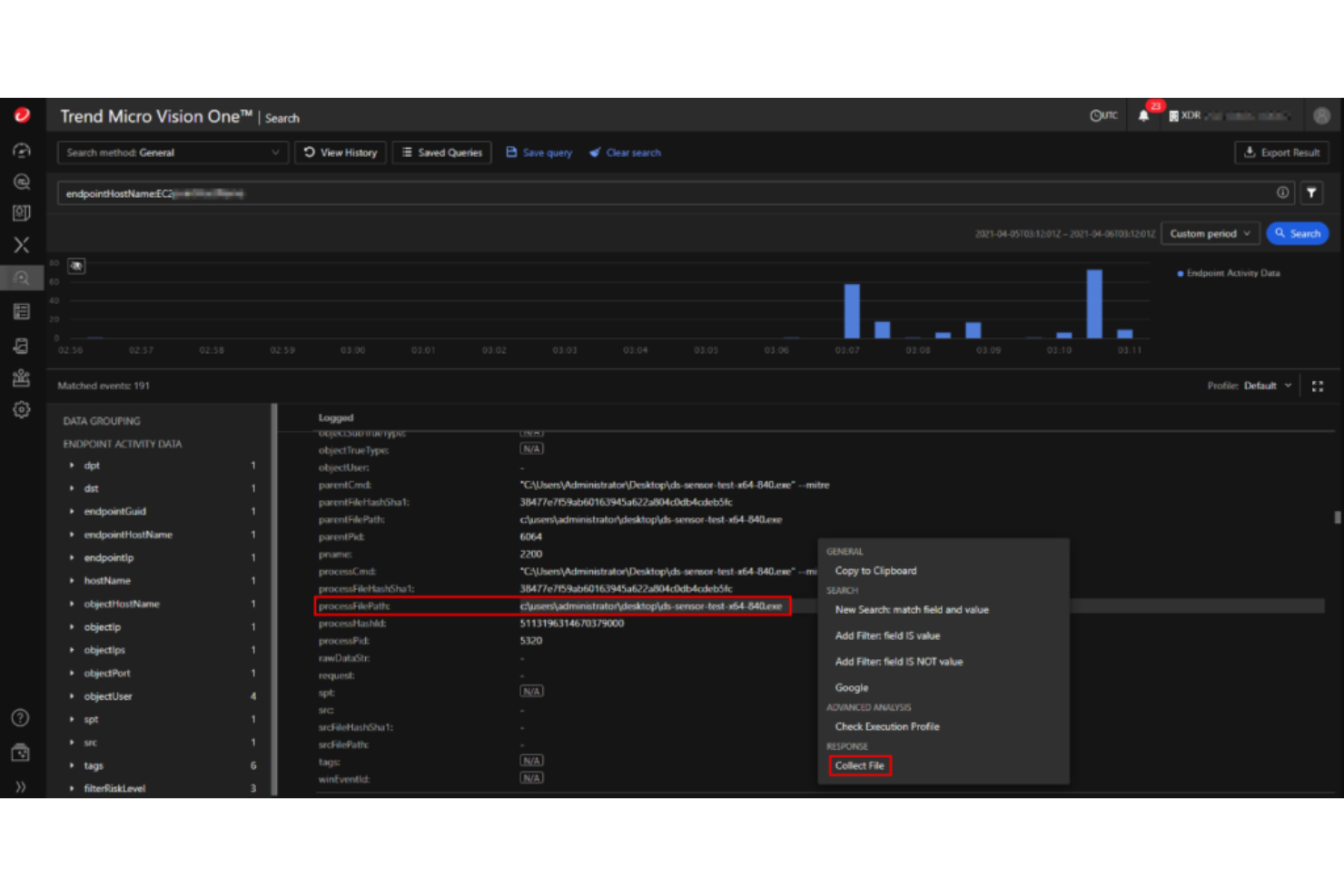

Trend Micro Vision One (XDR) bietet erweiterte Erkennungs- und Reaktionslösungen (Extended Detection and Response), die eine hohe Transparenz und koordinierte Bedrohungserkennung über verschiedene Sicherheitsebenen hinweg ermöglichen. Durch die Fähigkeit, tiefe Einblicke in potenzielle Risiken zu liefern und ausgezeichnete Korrelationen zu erzielen, eignet es sich besonders für Unternehmen, die eine umfassende Risikotransparenz und Bedrohungskorrelation benötigen.

Warum ich Trend Micro Vision One (XDR) gewählt habe:

Ich habe Trend Micro Vision One aufgrund seiner ausgeprägten Möglichkeiten zur Risikotransparenz und -korrelation ausgewählt. Es liefert Sicherheitsinformationen über verschiedene Ebenen hinweg und hebt sich dadurch von anderen Lösungen ab. Damit ist es ideal für alle, die ihre Fähigkeit verbessern möchten, korrelierte Bedrohungen über unterschiedliche Sicherheitsschichten hinweg zu erkennen.

Herausragende Funktionen & Integrationen:

Trend Micro Vision One bietet fortschrittliche Funktionen wie Risikoerkennung, priorisierte Warnmeldungen und automatisierte Sicherheitsoperationen. Es lässt sich gut in verschiedene Plattformen integrieren, darunter Cloud-Infrastrukturen wie AWS und Azure sowie Endpunkt-Plattformen wie Microsoft Defender.

Pros and Cons

Pros:

- Hervorragende Transparenz und Korrelation bei der Bedrohungserkennung

- Umfangreiche Integrationsmöglichkeiten mit verschiedenen Plattformen

- Fortschrittliche Funktionen wie automatisierte Sicherheitsoperationen

Cons:

- Die Kosten könnten für kleinere Unternehmen hoch sein

- Einige Anwender empfinden die Plattform aufgrund des großen Funktionsumfangs als komplex

- Fehlende Option für monatliche Abrechnung ist nicht für alle Unternehmen geeignet

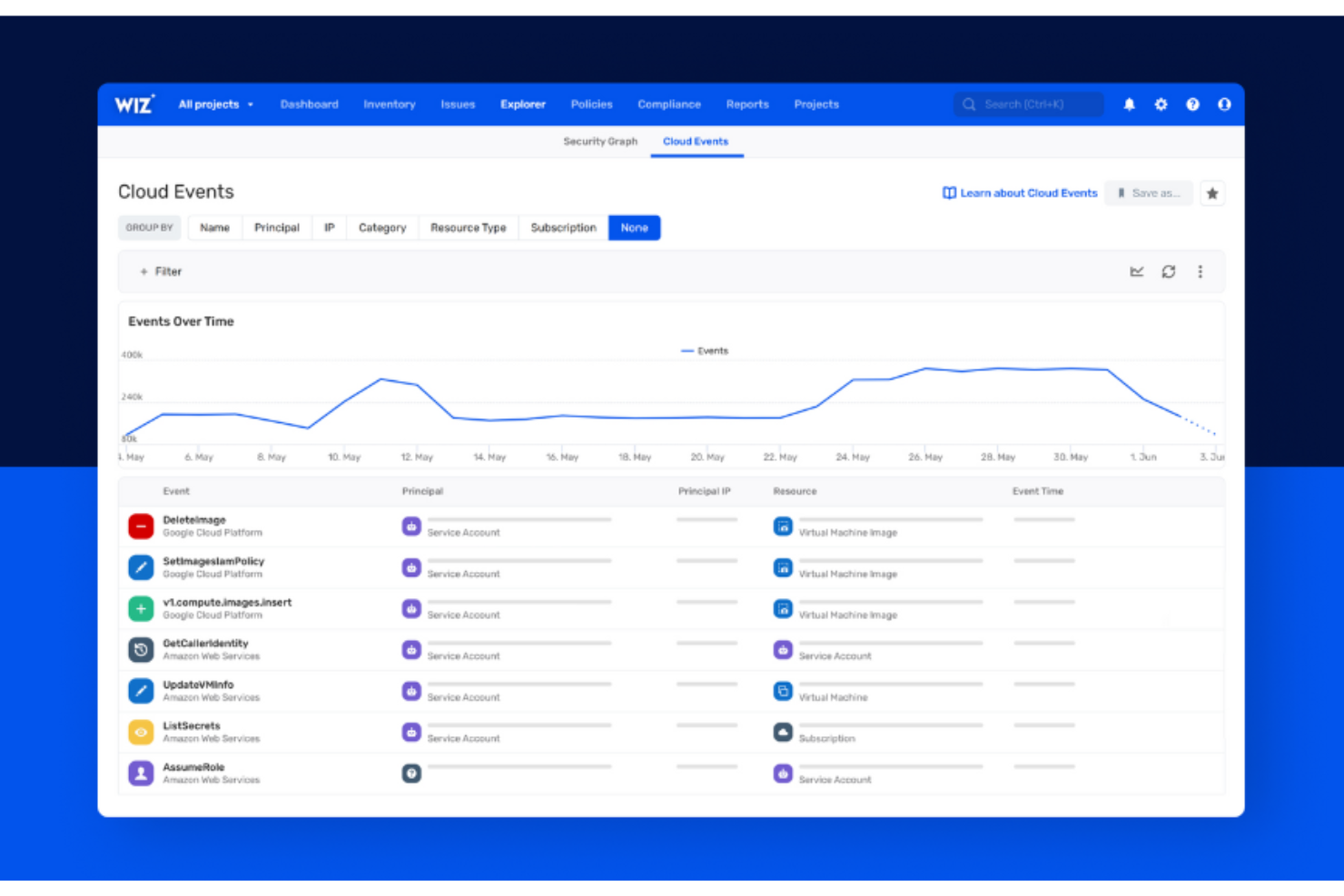

Wiz ist eine Cloud-Sicherheitsplattform, die vollständige Stack-Transparenz und umfassende Sicherheitsanalysen über mehrere Cloud-Infrastrukturen hinweg bietet. Ziel ist es, Cloud-Sicherheit zu vereinfachen, indem Einblicke vermittelt und Schwachstellen in Echtzeit identifiziert werden – damit ist Wiz eine optimale Wahl für Teams, die Multi-Cloud-Transparenz und Sicherheitsanalysen benötigen.

Warum ich Wiz gewählt habe:

Ich habe Wiz wegen seines innovativen Ansatzes zur Multi-Cloud-Transparenz und Sicherheitsanalyse gewählt. Die Fähigkeit, tiefe Einblicke in komplexe Multi-Cloud-Infrastrukturen zu geben, hebt es von vielen anderen Tools am Markt ab. Meiner Meinung nach eignet sich Wiz am besten für Multi-Cloud-Transparenz und Sicherheitsanalysen aufgrund seiner robusten Analysefähigkeiten und der einfachen Bedienbarkeit – insbesondere in komplexen Cloud-Architekturen.

Hervorstechende Funktionen & Integrationen:

Wiz bietet mehrere herausragende Funktionen, darunter vollständige Stack-Transparenz, Echtzeit-Erkennung von Schwachstellen und fortgeschrittene Sicherheitsanalysen. Diese Funktionen gewährleisten einen umfassenden und detaillierten Überblick über die Sicherheitslandschaft in mehreren Clouds. Wiz lässt sich außerdem in führende Cloud-Plattformen wie AWS, Azure und Google Cloud integrieren sowie mit vielen gängigen DevOps-Tools und stellt somit eine anpassungsfähige Lösung für verschiedenste IT-Umgebungen bereit.

Pros and Cons

Pros:

- Umfassende Transparenz über mehrere Clouds

- Echtzeit-Erkennung von Schwachstellen

- Integration mit führenden Cloud- und DevOps-Tools

Cons:

- Preisinformationen sind nicht öffentlich zugänglich

- Es kann ein gewisser Grad an Fachwissen erforderlich sein, um alle Funktionen optimal zu nutzen

- Als spezialisiertes Tool deckt es möglicherweise nicht alle Aspekte der Cybersicherheit außerhalb von Cloud-Umgebungen ab

Am besten geeignet für die einheitliche Bedrohungserkennung und -reaktion über Netzwerke, Clouds und Endpunkte hinweg

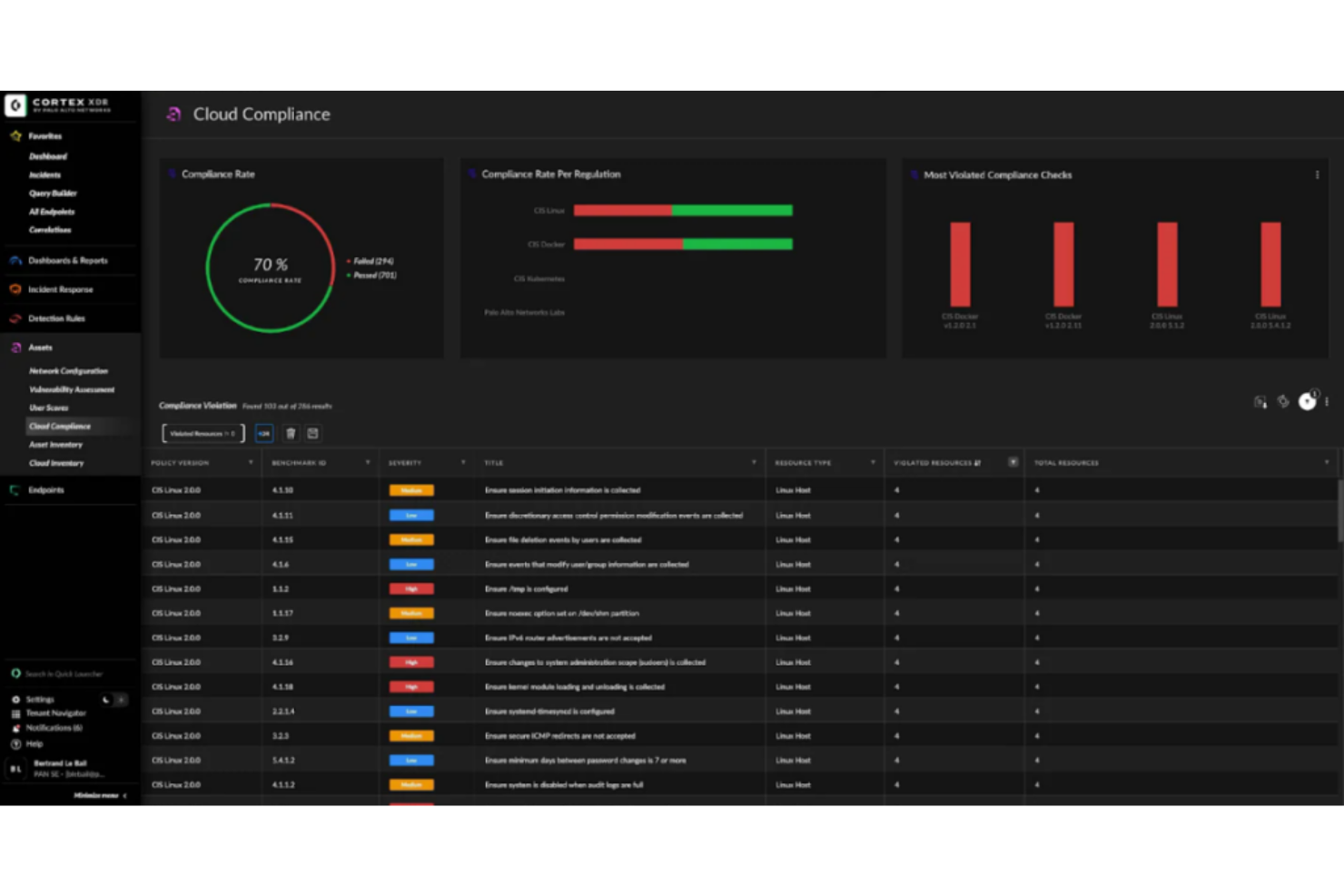

Cortex XDR ist eine erweiterte Plattform für Erkennung und Reaktion auf Bedrohungen, die einen einheitlichen Ansatz für Bedrohungserkennung und -reaktion über Netzwerke, Clouds und Endpunkte hinweg bietet. Dieses zusammenhängende Sicherheitstool ermöglicht es Unternehmen, Daten aus verschiedenen Quellen zu korrelieren, um komplexe Bedrohungen zu erkennen, was auch der Einordnung als beste Lösung für einheitliche Bedrohungserkennung und -reaktion entspricht.

Warum ich mich für Cortex XDR entschieden habe:

Ich habe Cortex XDR aufgrund seines integrierten Ansatzes für Sicherheit ausgewählt, da es die Erkennung und Reaktion auf Bedrohungen in unterschiedlichen Umgebungen vereinheitlichen kann. Diese umfassende Fähigkeit unterscheidet Cortex XDR von vielen Sicherheitstools, die sich auf bestimmte Bereiche konzentrieren. Ich halte Cortex XDR für die 'beste Lösung für einheitliche Bedrohungserkennung und -reaktion über Netzwerke, Clouds und Endpunkte', da es in der Lage ist, Daten über diese Quellen hinweg zu korrelieren und so eine ganzheitliche Sicht auf die Sicherheitslage eines Unternehmens zu ermöglichen.

Herausragende Funktionen & Integrationen:

Cortex XDR bietet fortschrittliche Funktionen wie verhaltensbasierte Bedrohungserkennung, automatisierte Sicherheitsabläufe und integriertes Fallmanagement. Diese Funktionen machen es äußerst leistungsfähig bei der Erkennung und Reaktion auf Bedrohungen in verschiedenen Umgebungen. Was die Integrationen betrifft, kann Cortex XDR mit einer Vielzahl von Palo Alto Networks-Produkten und anderen Lösungen von Drittanbietern eingebunden werden, was dazu beiträgt, die Sicherheitsabdeckung zu erhöhen.

Pros and Cons

Pros:

- Einheitliche Bedrohungserkennung und -reaktion in unterschiedlichen Umgebungen

- Fortschrittliche verhaltensbasierte Bedrohungserkennung

- Umfassende Integrationen mit Palo Alto Networks-Produkten und anderen Lösungen

Cons:

- Keine öffentlich verfügbaren Preisinformationen

- Eventuell hohe Einarbeitungshürde für neue Benutzer

- Kann in großen oder heterogenen Umgebungen komplex sein

Am besten geeignet für KI-gestützten Schutz vor Malware und Ransomware

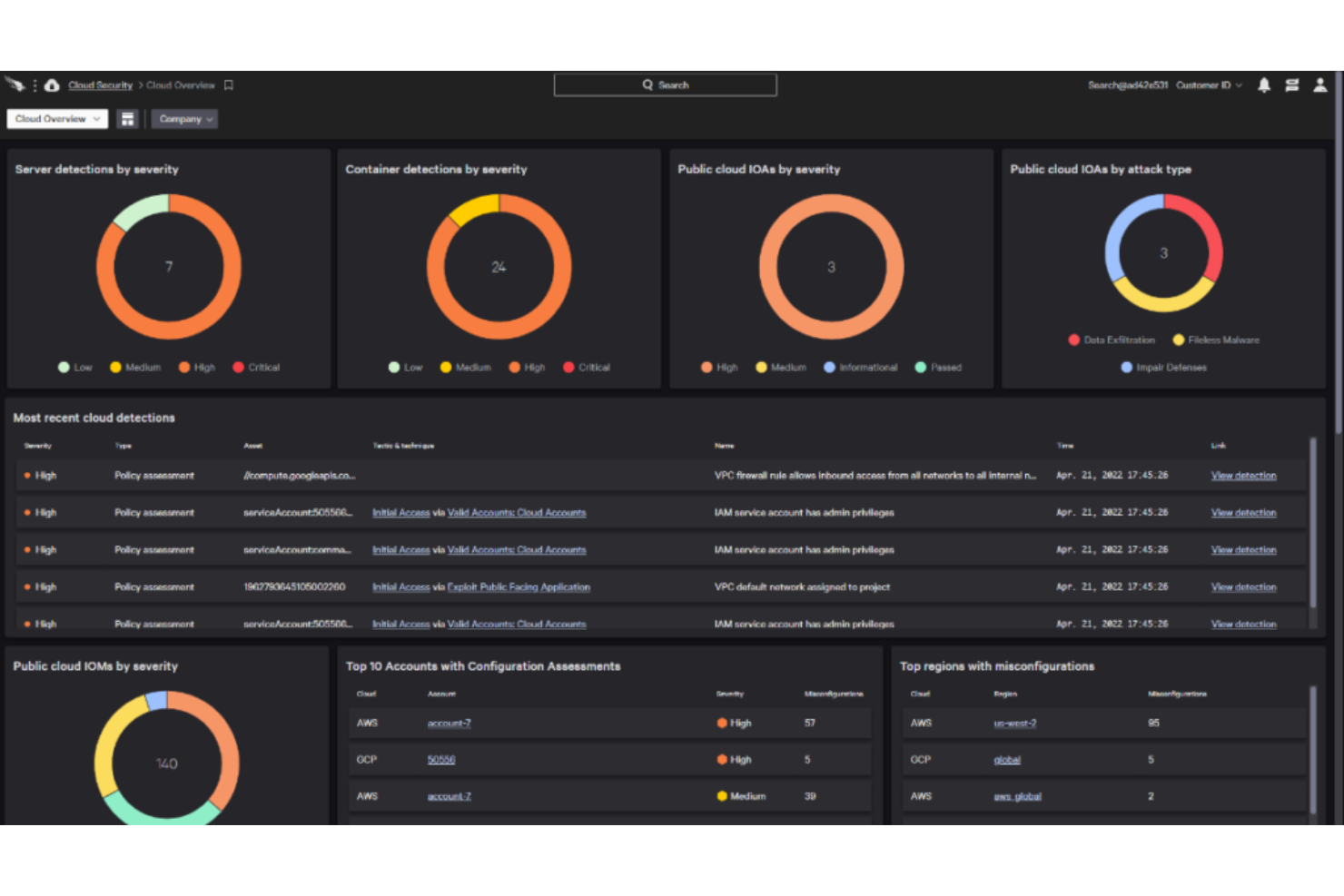

Die CrowdStrike Falcon Endpoint Protection Platform ist eine cloud-native Lösung, die darauf ausgelegt ist, Verstöße zu verhindern, indem sie alle Arten von Angriffen abwehrt und darauf reagiert. Sie nutzt KI, um überlegenen Schutz vor Malware und Ransomware zu bieten, und ist daher die beste Wahl für KI-gestützten Schutz vor solchen Bedrohungen.

Warum ich die CrowdStrike Falcon Endpoint Protection Platform gewählt habe:

Ich habe mich für CrowdStrike Falcon entschieden, weil sie eine einzigartige Kombination aus Technologie, Bedrohungsinformationen und flexiblen Reaktionsmöglichkeiten bietet. Sie hebt sich durch ihre KI-Funktionen hervor, die eine überlegene Erkennung und Prävention von Malware und Ransomware ermöglichen. Aufgrund dieser Eigenschaften eignet sich das Tool besonders gut für KI-gestützten Schutz vor Malware und Ransomware.

Herausragende Funktionen & Integrationen:

Falcon bietet Funktionen wie KI-basierte Malware- und Ransomware-Abwehr, Threat Hunting sowie umfassende Transparenz über die gesamte IT-Umgebung. Dank seiner cloud-nativen Architektur lässt es sich gut mit anderen cloudbasierten Systemen integrieren und stellt umfangreiche APIs für individuelle Integrationen zur Verfügung.

Pros and Cons

Pros:

- Erweiterte KI-Funktionen zum Schutz vor Malware und Ransomware

- Umfassende Transparenz über die gesamte IT-Umgebung

- Cloud-native Lösung mit Skalierbarkeit und einfacher Integration

Cons:

- Preisinformationen sind nicht öffentlich verfügbar

- Zur optimalen Nutzung sind technische Kenntnisse erforderlich

- Einige Nutzer berichten von Fehlalarmen im Erkennungssystem

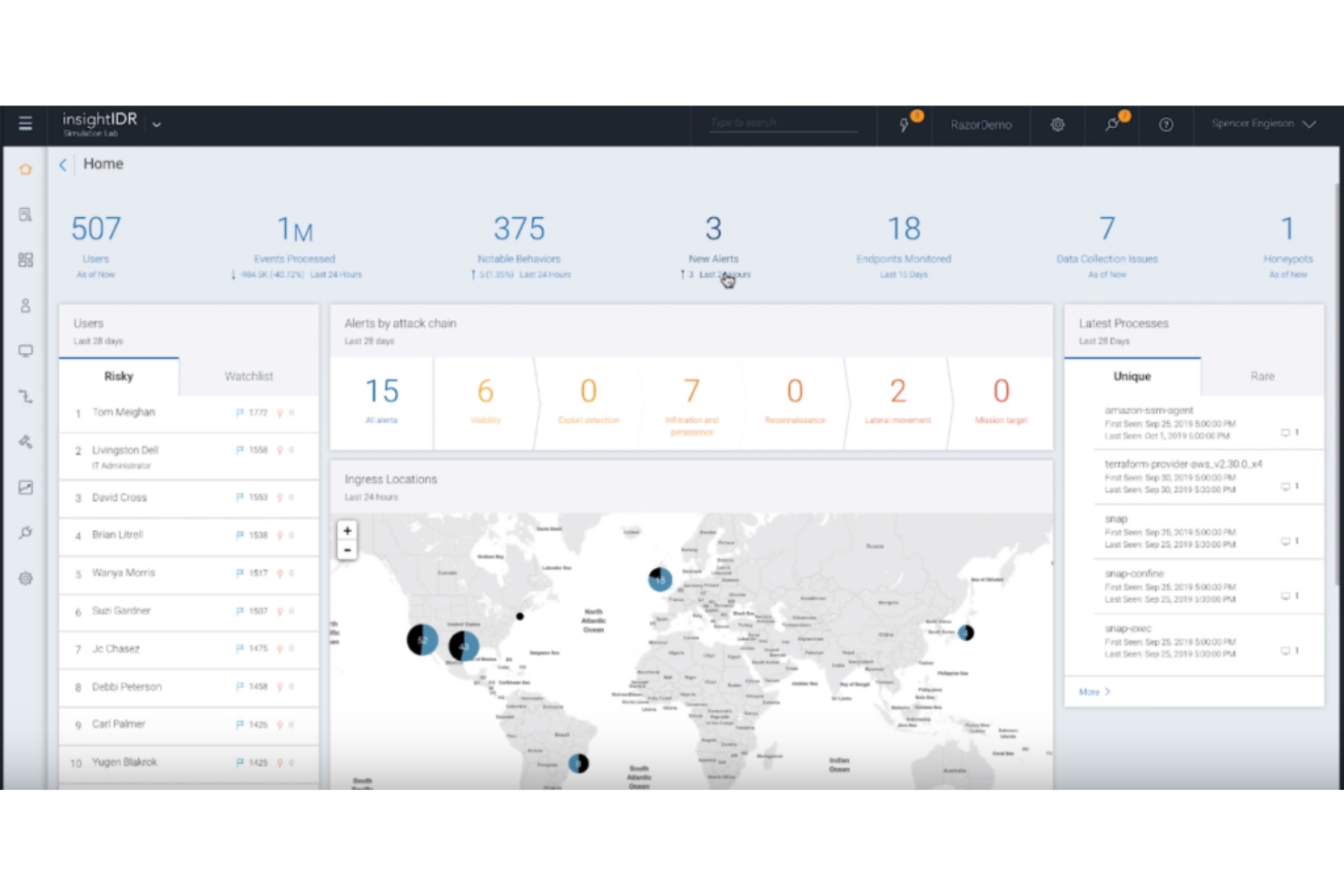

InsightIDR

Am besten für Incident-Response-Teams geeignet, die Analysen des Benutzerverhaltens benötigen

InsightIDR ist eine Security Information and Event Management (SIEM)-Lösung, die verdächtiges Benutzerverhalten erkennt und untersucht. Sie bietet leistungsstarke Analysen des Benutzerverhaltens, Werkzeuge zur Erkennung von Vorfällen und Reaktionsmöglichkeiten, sodass sie sich perfekt für Incident-Response-Teams eignet.

Warum ich InsightIDR gewählt habe:

Ich habe InsightIDR ausgewählt, weil es bei der Analyse des Benutzerverhaltens herausragt, was entscheidend ist, um Bedrohungen von innen und kompromittierte Konten zu erkennen. Seine umfassenden Fähigkeiten zur Erkennung und Reaktion auf Vorfälle heben es zusätzlich von anderen Tools ab. Daher habe ich entschieden, dass InsightIDR am besten für Incident-Response-Teams geeignet ist, die Analysen des Benutzerverhaltens benötigen, da es Teams ermöglicht, Sicherheitsvorfälle schnell zu identifizieren und darauf zu reagieren.

Herausragende Funktionen & Integrationen:

InsightIDR bietet automatisierte Erkennungs- und Reaktionsmöglichkeiten sowie detaillierte Untersuchungsverläufe, die für ein effektives Vorfallmanagement unerlässlich sind. Außerdem verfügt es über integrierte Analysen des Benutzerverhaltens, die dazu beitragen, ungewöhnliche Benutzeraktivitäten zu erkennen. InsightIDR lässt sich gut mit anderen Rapid7-Lösungen und beliebten Drittanbieter-Plattformen wie AWS, Azure und Cisco integrieren, um eine umfassende Abdeckung über verschiedene IT-Umgebungen hinweg zu gewährleisten.

Pros and Cons

Pros:

- Fortschrittliche Analysen des Benutzerverhaltens

- Umfassende Fähigkeiten zur Erkennung und Reaktion auf Vorfälle

- Breite Palette an Integrationen

Cons:

- Preise werden nicht öffentlich kommuniziert

- Könnte für weniger technikaffine Nutzer komplex in der Einrichtung sein

- Einige Nutzer berichten, dass häufige Regelanpassungen nötig sind, um Fehlalarme zu vermeiden

Weitere XDR-Software

Im Folgenden finden Sie eine Liste zusätzlicher XDR-Software, die ich in die engere Auswahl aufgenommen habe, die es aber nicht ganz nach oben geschafft hat. Es lohnt sich definitiv, sie anzusehen.

- SentinelOne Singularity

Am besten für autonomen Endpunktschutz gegen alle Angriffsvektoren

- Microsoft 365 Defender

Am besten für umfassenden Schutz aller Microsoft 365 Apps und Dienste

- Cynet 360 AutoXDR

Am besten für automatisierte Bedrohungserkennung und -abwehr

Weitere XDR-Software – Verwandte Bewertungen

XDR-Software Auswahlkriterien

Bei der Auswahl der besten XDR-Software für diese Liste habe ich gängige Käuferbedürfnisse und Schmerzpunkte wie die Integration mit bestehenden Security-Tools und die einfache Implementierung berücksichtigt. Für eine strukturierte und faire Bewertung habe ich außerdem das folgende Schema verwendet:

Kernfunktionalität (25% der Gesamtwertung)

Um in diese Liste aufgenommen zu werden, musste jede Lösung folgende übliche Anwendungsfälle erfüllen:

- Erkennung fortgeschrittener Bedrohungen

- Automatisierte Bedrohungsreaktion

- Integration mit bestehenden SIEM-Tools

- Bereitstellung von Endpunktsicherheit

- Überwachung des Netzwerkverkehrs

Zusätzliche herausragende Funktionen (25% der Gesamtwertung)

Zur weiteren Eingrenzung habe ich nach einzigartigen Merkmalen gesucht, wie:

- KI-gesteuerte Bedrohungsanalyse

- Plattformübergreifende Integration

- Echtzeit-Analyse-Dashboard

- Anpassbare Berichte

- Cloud-native Architektur

Benutzerfreundlichkeit (10% der Gesamtwertung)

Für einen Eindruck von der Benutzerfreundlichkeit habe ich Folgendes betrachtet:

- Intuitive Benutzeroberfläche

- Einfache Navigation

- Minimale Einarbeitungszeit

- Anpassbare Einstellungen

- Responsive Darstellung

Onboarding (10% der Gesamtwertung)

Um die Onboarding-Erfahrung jeder Plattform zu bewerten, habe ich Folgendes berücksichtigt:

- Verfügbarkeit von Trainingsvideos

- Interaktive Produkttouren

- Zugriff auf Vorlagen

- Webinare und Workshops

- Chatbot-Support

Kundensupport (10 % der Gesamtbewertung)

Um die Kundensupport-Dienste jedes Softwareanbieters zu bewerten, habe ich Folgendes berücksichtigt:

- 24/7 Verfügbarkeit

- Mehrkanal-Support

- Reaktionszeit

- Kompetentes Personal

- Verfügbarkeit von FAQs

Preis-Leistungs-Verhältnis (10 % der Gesamtbewertung)

Um das Preis-Leistungs-Verhältnis jeder Plattform zu bewerten, habe ich Folgendes herangezogen:

- Konkurrenzfähige Preise

- Staffelpreismodelle

- Verfügbarkeit einer kostenlosen Testphase

- Funktionsumfang im Vergleich zu den Kosten

- Rabatte für Langzeitverträge

Kundenbewertungen (10 % der Gesamtbewertung)

Um ein Gesamtbild der Kundenzufriedenheit zu erhalten, habe ich beim Lesen von Kundenbewertungen auf Folgendes geachtet:

- Allgemeine Zufriedenheitsbewertung

- Häufig genannte Vorteile

- Häufig genannte Nachteile

- Aktualisierungshäufigkeit

- Qualität des Support-Feedbacks

Wie Sie XDR-Software auswählen

Es ist leicht, sich in langen Funktionslisten und komplexen Preisstrukturen zu verlieren. Damit Sie während Ihres individuellen Auswahlprozesses fokussiert bleiben, folgt eine Checkliste mit Faktoren, die Sie im Auge behalten sollten:

| Faktor | Worauf zu achten ist |

|---|---|

| Skalierbarkeit | Wächst die Software mit Ihrem Unternehmen? Berücksichtigen Sie Ihre zukünftigen Anforderungen und stellen Sie sicher, dass das Tool mit einem erhöhten Datenvolumen und mehr Benutzern umgehen kann. |

| Integrationen | Funktioniert es mit Ihren bestehenden Tools? Prüfen Sie die Kompatibilität mit aktuellen Sicherheitssystemen und Cloud-Diensten, um Betriebsunterbrechungen zu vermeiden. |

| Anpassbarkeit | Können Sie es an Ihre Bedürfnisse anpassen? Suchen Sie nach flexiblen Einstellungen, mit denen Sie die Software auf Ihre Arbeitsabläufe und Reporting-Anforderungen zuschneiden können. |

| Benutzerfreundlichkeit | Ist es für Ihr Team einfach zu bedienen? Bewerten Sie die Oberfläche und Navigation, um sicherzustellen, dass sie die Einarbeitungszeit minimiert und die Produktivität steigert. |

| Implementierung und Onboarding | Wie reibungslos verläuft die Einrichtung? Informieren Sie sich über den Zeit- und Ressourcenaufwand für die Implementierung und Schulung und achten Sie auf unterstützende Angebote. |

| Kosten | Passt es in Ihr Budget? Vergleichen Sie Preisstufen, versteckte Gebühren und langfristige Kosten. Berücksichtigen Sie den ROI und prüfen Sie, ob eine kostenlose Testphase angeboten wird. |

| Sicherheitsvorkehrungen | Gibt es starke Schutzmaßnahmen? Achten Sie auf Funktionen wie Verschlüsselung und Zugriffskontrollen, um sensible Daten zu schützen und gesetzlichen Vorgaben zu entsprechen. |

| Verfügbarkeit von Support | Bekommen Sie Hilfe, wenn Sie sie benötigen? Prüfen Sie auf 24/7 Support-Optionen und bewerten Sie die Qualität und Reaktionsgeschwindigkeit des Kundendienstes des Anbieters. |

Was ist XDR-Software?

Extended Detection and Response (XDR) Software ist eine Sicherheitstechnologie, die eine einheitliche Bedrohungserkennung und -reaktion über verschiedene Netzwerk-Endpunkte, Server und Cloud-Workloads hinweg bietet. Sie wird typischerweise von Sicherheitsteams in Unternehmen eingesetzt und hilft, verschiedene Sicherheitsbedrohungen zu identifizieren, zu verhindern und darauf zu reagieren.

Extended Detection and Response (XDR) Software ist eine integrierte Sicherheitsplattform, die Daten aus mehreren Quellen, einschließlich Firewalls und Antivirensystemen, zusammenführt und korreliert, um Cyberangriffe zu verhindern, zu erkennen und darauf zu reagieren. Der Hauptnutzen einer XDR-Plattform liegt in ihrer Fähigkeit, eine breitere Angriffsfläche abzudecken, Services zu verwalten, verschiedene Netzwerksicherheits-Tools zu integrieren und Managed Detection and Response Services (MDR) anzubieten.

Funktionen

Achten Sie bei der Auswahl von XDR-Software auf folgende zentrale Funktionen:

- Erweiterte Analysen: Bietet tiefgehende Einblicke in Bedrohungsmuster und hilft Teams, Gefahren schnell zu erkennen und darauf zu reagieren.

- Automatisierte Reaktionen: Ermöglicht automatische Maßnahmen zur Abwehr von Bedrohungen und verringert so den Zeit- und Arbeitsaufwand für Sicherheitsteams.

- Integrationsmöglichkeiten: Erlaubt die nahtlose Anbindung an bestehende Digital-Forensik-Software und IT-Management-Tools für einen ganzheitlichen Ansatz.

- Echtzeitüberwachung: Bietet kontinuierliche Überwachung der Netzwerk- und Endpunktaktivitäten, um Bedrohungen sofort zu erkennen.

- Anpassbare Berichte: Ermöglicht die individuelle Anpassung von Berichten an spezifische Bedürfnisse und liefert klare, umsetzbare Erkenntnisse.

- KI-basierte Bedrohungserkennung: Setzt künstliche Intelligenz ein, um komplexe Bedrohungen zu identifizieren, die herkömmliche Systeme möglicherweise übersehen.

- Endpunktsicherheit: Schützt Geräte im gesamten Netzwerk und sorgt für umfassende Sicherheitsabdeckung.

- Benutzerfreundliche Oberfläche: Garantiert eine einfache Bedienbarkeit und schnelle Einarbeitung der Sicherheitsteams, wodurch der Schulungsaufwand minimiert wird.

- Skalierbarkeit: Unterstützt das Wachstum von Datenvolumen und Benutzerzahlen, sodass das Tool auch bei Expansion Ihres Unternehmens effektiv bleibt.

- Cloud-native Architektur: Bietet Flexibilität und Skalierbarkeit für eine einfache Bereitstellung und Verwaltung in Cloud-Umgebungen.

Vorteile

Die Implementierung von XDR-Software bringt zahlreiche Vorteile für Ihr Team und Ihr Unternehmen mit sich. Hier sind einige, auf die Sie sich freuen können:

- Verbesserte Bedrohungserkennung: Durch fortgeschrittene Analysen und KI-gestützte Funktionen hilft XDR-Software, Gefahren zu identifizieren, die sonst unentdeckt bleiben könnten.

- Schnellere Reaktionszeiten: Automatisierte Reaktionsmechanismen ermöglichen eine rasche Abwehr von Bedrohungen und verringern so potenzielle Schäden.

- Erweiterte Sicherheitsintegration: Die nahtlose Integration in bestehende Tools sorgt für einen einheitlichen Sicherheitsansatz und vereinfacht die Verwaltung.

- Umfassende Überwachung: Die Echtzeitüberwachung stellt sicher, dass Bedrohungen bei Auftreten erkannt und behoben werden, wodurch das Risiko minimiert wird.

- Skalierbarkeit für Wachstum: Die Fähigkeit der Software, mit Ihrem Unternehmen zu wachsen, stellt die Wirksamkeit auch bei steigenden Anforderungen sicher.

- Kosteneffizienz: Durch die Zusammenführung mehrerer Sicherheitstools auf einer Plattform kann XDR-Software die Gesamtausgaben im Bereich Sicherheit senken.

- Benutzerfreundliche Nutzung: Eine leicht verständliche Benutzeroberfläche sorgt dafür, dass Ihr Team schnell mit den Funktionen der Software vertraut wird und diese optimal nutzen kann.

Kosten & Preise

Die Auswahl von XDR-Software setzt ein Verständnis der verschiedenen Preisstrukturen und verfügbaren Pläne voraus. Die Kosten variieren je nach Funktionsumfang, Teamgröße, Zusatzmodulen und weiteren Faktoren. Die nachfolgende Tabelle fasst gängige Pläne, deren durchschnittliche Preise und typische Funktionen von XDR-Softwarelösungen zusammen:

Vergleichstabelle der XDR-Pläne

| Plan-Typ | Durchschnittlicher Preis | Häufige Funktionen |

|---|---|---|

| Kostenlose Version | $0 | Grundlegende Bedrohungserkennung, eingeschränkte Analysen und minimaler Support. |

| Persönlicher Plan | $10-$30/user/month | Erweiterte Analysen, automatisierte Benachrichtigungen und grundlegende Integrationen. |

| Business-Plan | $40-$70/user/month | Umfassende Integrationsmöglichkeiten, Echtzeitüberwachung und anpassbare Berichte. |

| Enterprise-Plan | $80-$150/user/month | KI-basierte Bedrohungserkennung, umfassender Support und skalierbare Architektur. |

XDR-Software FAQs

Hier finden Sie Antworten auf häufig gestellte Fragen zur XDR-Software:

Wie integriert sich XDR-Software in bestehende Systeme?

XDR-Software bietet häufig APIs und vorgefertigte Konnektoren, um sich nahtlos mit Ihren aktuellen Sicherheitstools zu integrieren. Sie sollten sicherstellen, dass sie mit Ihrem SIEM, Ihren Firewalls und Endpoint-Lösungen kompatibel ist, um die Effektivität zu maximieren und manuelle Arbeiten zu reduzieren.

Welche Bereitstellungsoptionen gibt es für XDR-Software?

XDR-Lösungen können vor Ort, in der Cloud oder als Hybridmodell bereitgestellt werden. Berücksichtigen Sie bei der Wahl der passenden Bereitstellungsmethode Ihre Infrastruktur, Sicherheitsrichtlinien und Compliance-Anforderungen.

Wie geht XDR mit Datenschutz und Compliance um?

XDR-Software sollte Funktionen bieten, die den Datenschutzbestimmungen wie DSGVO oder CCPA entsprechen. Achten Sie auf Werkzeuge mit Datenverschlüsselung, Zugriffskontrollen und Compliance-Berichten, damit Ihr Unternehmen die gesetzlichen Anforderungen erfüllt.

Unterstützt XDR-Software Remote-Arbeitsumgebungen?

Ja, viele XDR-Tools sind darauf ausgelegt, verteilte und Remote-Belegschaften abzusichern. Sie bieten Einblick in Aktivitäten außerhalb des Unternehmensnetzwerks und schützen Endgeräte, die von Remote-Mitarbeitenden genutzt werden, um die Sicherheit an unterschiedlichen Standorten zu gewährleisten.

Wie anpassbar sind XDR-Alarme und -Berichte?

Die meisten XDR-Lösungen ermöglichen es Ihnen, Alarme und Berichte individuell an Ihre Anforderungen anzupassen. Diese Flexibilität hilft Ihnen, sich auf die relevantesten Bedrohungen zu konzentrieren und Berichte mit umsetzbaren Erkenntnissen für Ihr Team zu generieren.

Welche Art von Support und Ressourcen stehen in der Regel zur Verfügung?

XDR-Anbieter bieten häufig 24/7-Support, Dokumentation und Schulungsmaterialien. Prüfen Sie, ob Live-Chat, telefonischer Support und der Zugang zu einer Wissensdatenbank angeboten werden, damit Ihr Team bei Problemen schnell Unterstützung erhält.

Wie geht es weiter?

Wenn Sie gerade XDR-Software recherchieren, verbinden Sie sich kostenlos mit einem SoftwareSelect-Berater für persönliche Empfehlungen.

Sie füllen ein Formular aus und führen ein kurzes Gespräch, in dem Ihre spezifischen Bedürfnisse besprochen werden. Anschließend erhalten Sie eine Shortlist mit Softwarelösungen zur Überprüfung. Die Berater unterstützen Sie auch während des gesamten Kaufprozesses, einschließlich Preisverhandlungen.