10 Die besten Tools für Attack Surface Management: Shortlist

Das Management der Angriffsfläche Ihrer Organisation kann überwältigend erscheinen. Mit ständig weiterentwickelnden Bedrohungen ist es eine Herausforderung, den Überblick über gemeinsame Schwachstellen und Sicherheitslücken (CVEs) zu behalten. Genau hier kommen Tools für das Attack Surface Management ins Spiel.

Diese Tools bieten eine detaillierte Ansicht Ihrer digitalen Präsenz und helfen Ihnen, potenzielle Risiken zu identifizieren und zu verwalten, bevor sie zu ernsthaften Problemen werden. Sie setzen auf einen Zero-Trust-Ansatz, ermöglichen einen klaren Überblick über Ihre digitalen Assets und sorgen dafür, dass Sicherheitskontrollen richtig konfiguriert und wirksam sind – so kann Ihr Team Bedrohungen stets einen Schritt voraus bleiben.

Ich habe die besten Tools für Attack Surface Management getestet, um Ihnen einen objektiven Überblick zu bieten. In diesem Artikel finden Sie Einblicke in die Lösungen, die am besten zu Ihren Anforderungen passen können. Lassen Sie uns gemeinsam die Optionen durchgehen und das passende Tool für Ihr Team finden.

Table of Contents

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Zusammenfassung: Beste Attack Surface Management Tools

Diese Vergleichstabelle fasst die Preisinformationen zu meinen Top-Auswahlen für Tools zum Attack Surface Management zusammen, um Ihnen zu helfen, die beste Lösung für Ihr Budget und Ihre geschäftlichen Anforderungen zu finden.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten für automatisierte Bedrohungserkennung | Kostenlose Demo verfügbar | Ab $179.99/Endpunkt (jährliche Abrechnung) | Website | |

| 2 | Am besten geeignet für Compliance-Management | 30-tägige kostenlose Testphase + kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 3 | Am besten geeignet für cloud-native Anwendungen | Kostenlose Demo verfügbar | Preis auf Anfrage | Website | |

| 4 | Am besten geeignet für die Integration mit DevOps-Tools | Kostenlose Testphase + kostenlose Demo verfügbar | Ab $1.62/Asset/Monat (jährliche Abrechnung) | Website | |

| 5 | Am besten für kontinuierliche Überwachung | 7-tägige kostenlose Testphase + kostenlose Demo verfügbar | Ab $4,390/Jahr | Website | |

| 6 | Am besten geeignet für die Erkennung von Angriffsflächen | Kostenlose Demo verfügbar | Preis auf Anfrage | Website | |

| 7 | Am besten für die Sicherheit von Webanwendungen geeignet | 14-tägige kostenlose Testversion + kostenlose Demo verfügbar | Ab €90/Monat | Website | |

| 8 | Am besten für kleine bis mittelgroße Teams geeignet | Kostenlose Demo verfügbar | Ab $399/Monat | Website | |

| 9 | Am besten für große Unternehmen geeignet | Kostenlose Demo verfügbar | Preis auf Anfrage | Website | |

| 10 | Am besten geeignet für die Entdeckung internetzugänglicher Assets | Kostenloser Plan + kostenlose Demo verfügbar | Preise auf Anfrage | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Bewertungen: Beste Tools für Attack Surface Management

Nachfolgend finden Sie meine ausführlichen Zusammenfassungen der besten Tools für Attack Surface Management, die es auf meine Shortlist geschafft haben. Meine Bewertungen bieten einen detaillierten Blick auf die wichtigsten Funktionen, Vor- und Nachteile, Integrationen sowie die idealen Einsatzszenarien jedes Tools, damit Sie die beste Lösung für Ihre Anforderungen finden.

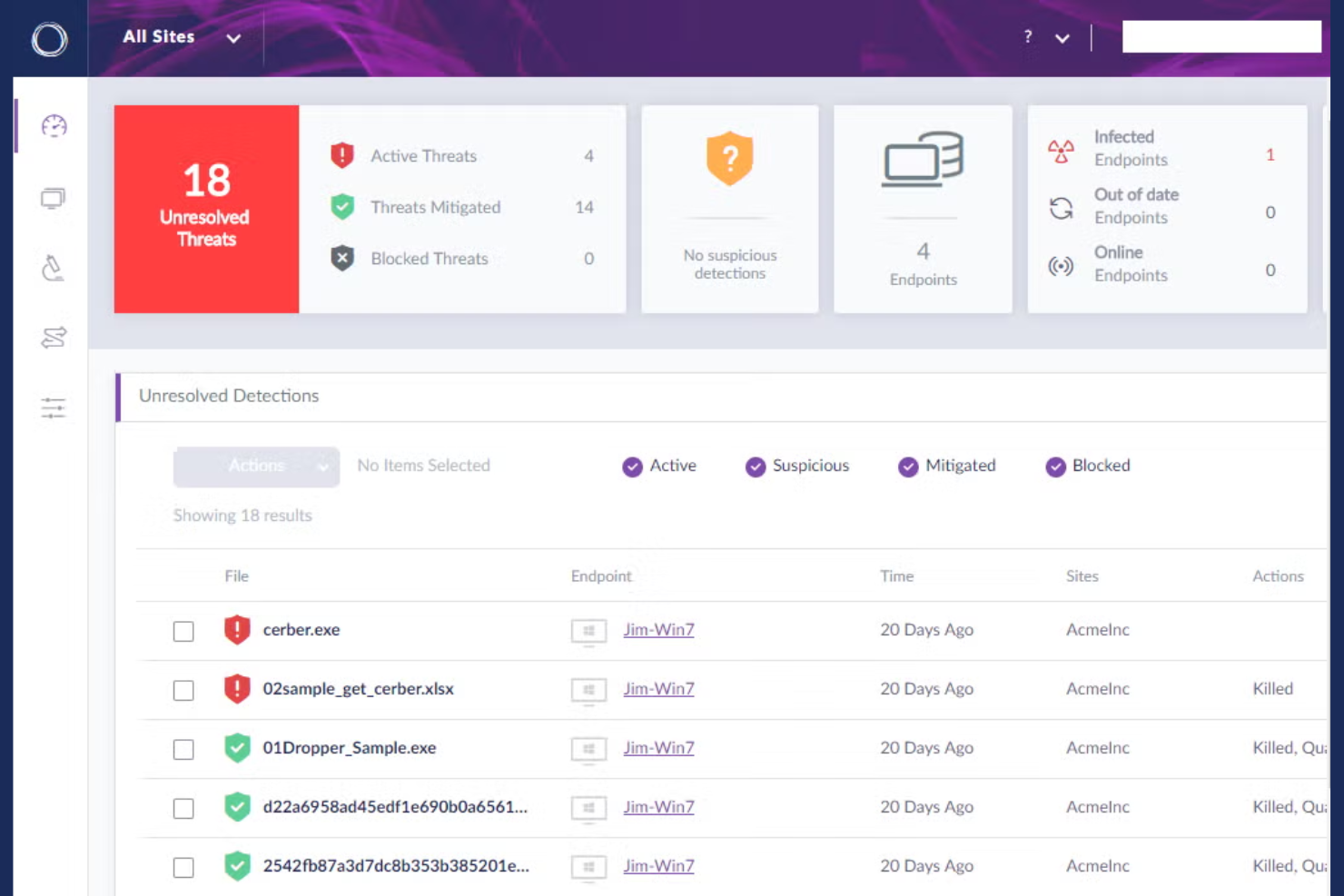

SentinelOne ist eine Endpoint-Schutzplattform, die für Unternehmen entwickelt wurde, die Cybersicherheitsmaßnahmen benötigen. Sie richtet sich hauptsächlich an IT-Teams in verschiedenen Branchen und bietet automatisierte Bedrohungserkennung und -reaktion.

Warum ich SentinelOne gewählt habe: SentinelOne überzeugt durch automatisierte Bedrohungserkennung mit Echtzeit-Endpoint-Schutz. Die Fähigkeit, Bedrohungen schnell und ohne menschliches Eingreifen zu erkennen, hebt die Plattform hervor.

Herausragende Funktionen und Integrationen:

Funktionen umfassen Echtzeit-Bedrohungserkennung, KI-gestützte Analysen und Wiederherstellungsfunktionen. Ihr Team profitiert von automatisierter Vorfallreaktion und einem verringerten manuellen Arbeitsaufwand. Die Threat Intelligence der Plattform bietet detaillierte Einblicke in potenzielle Risiken.

Integrationen umfassen Microsoft Active Directory, Splunk, IBM Security, Okta, AWS und weitere.

Pros and Cons

Pros:

- Starke KI-Erkennung

- Schnelle Wiederherstellungsfunktionen

- Intuitive Benutzeroberfläche

Cons:

- Etwas Feinabstimmung erforderlich

- Seltene Ausfälle der Konsole

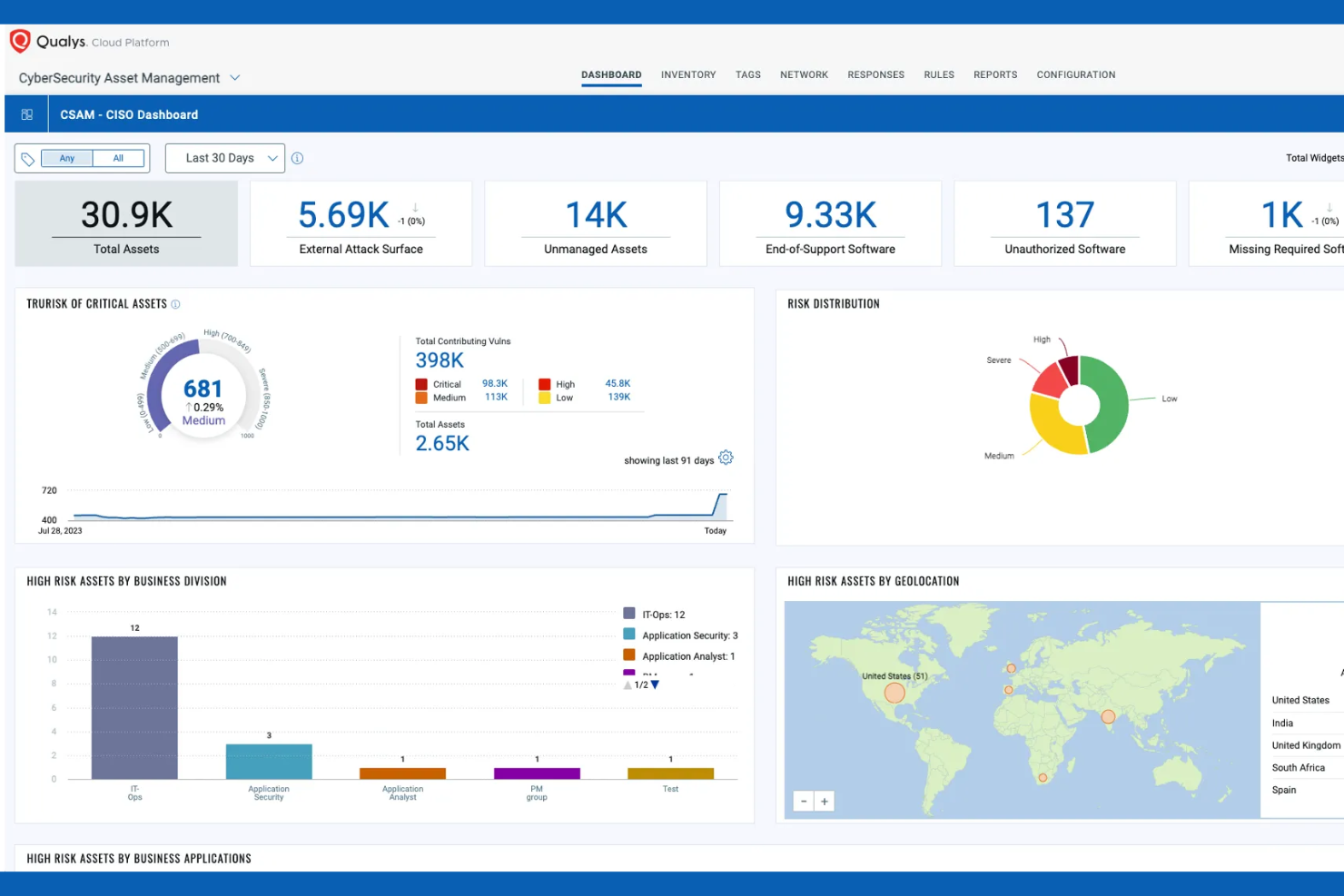

Qualys ist eine cloudbasierte Sicherheitsplattform, die für Unternehmen entwickelt wurde, die sich auf Compliance-Management und Schwachstellenbewertung konzentrieren. Sie unterstützt IT- und Sicherheitsteams, indem sie kontinuierliche Transparenz für deren Sicherheitsstatus bietet.

Warum ich Qualys ausgewählt habe: Qualys überzeugt besonders im Bereich Compliance-Management und bietet Funktionen, die sicherstellen, dass Ihr Unternehmen regulatorische Anforderungen erfüllt, indem Ihr Team stets über potenzielle Risiken informiert bleibt.

Hervorstechende Funktionen und Integrationen:

Funktionen umfassen Echtzeitüberwachung, detaillierte Compliance-Berichte und kontinuierliche Schwachstellenbewertungen. Ihr Team kann diese Werkzeuge nutzen, um eine starke Sicherheitslage aufrechtzuerhalten, und dank der cloudbasierten Plattform ist ein einfacher Zugriff sowie laufende Updates gewährleistet.

Integrationen umfassen ServiceNow, Splunk, AWS, Google Cloud, IBM und weitere.

Pros and Cons

Pros:

- Funktionen auf Unternehmensniveau

- Vorausschauende Verfolgung von technischem Schuldaufbau

- Vereinheitlichte IT- und Sicherheits-Workflows

Cons:

- Lizenzierung von Modulen kann fragmentiert sein

- Unklare Definitionen von Einheiten und Lücken in der Dokumentation

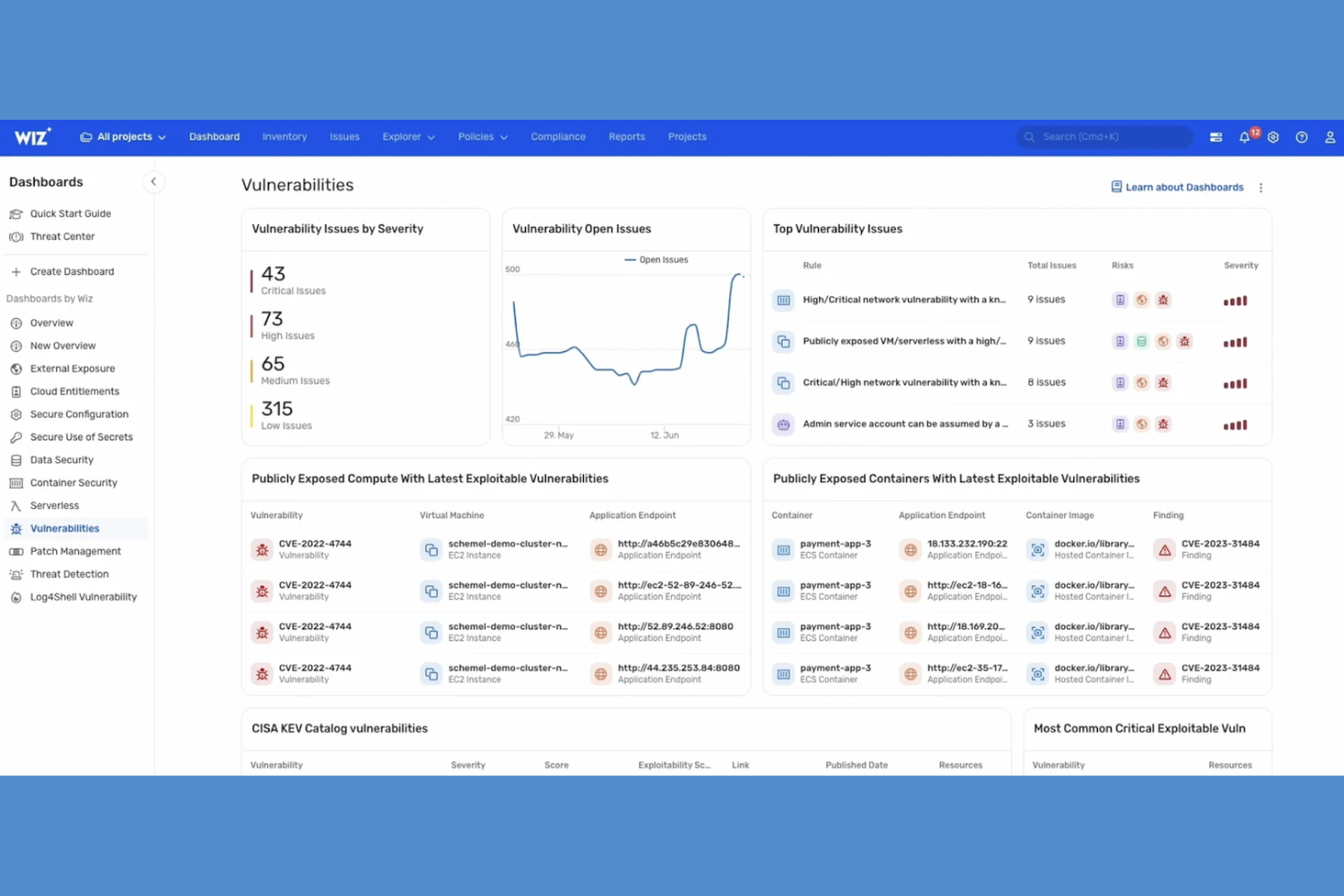

Wiz ist eine Cloud-Sicherheitsplattform, die speziell für Unternehmen entwickelt wurde, die cloud-native Anwendungen nutzen. Sie hilft Teams, Sicherheitsrisiken in Multi-Cloud-Umgebungen zu erkennen und zu verwalten.

Warum ich mich für Wiz entschieden habe: Wiz bietet einen umfassenden Überblick über die Sicherheit von cloud-nativen Anwendungen und ist damit ideal für Teams, die in Cloud-Umgebungen arbeiten. Es ermöglicht umfassende IAM-Transparenz in Bezug auf Workloads und Konfigurationen, sodass Sie Schwachstellen schnell erkennen können. Die Priorisierung von Risiken durch die Plattform sorgt dafür, dass Ihr Team sich zuerst auf die wichtigsten Probleme konzentriert. Ihre Fähigkeit, sich mit verschiedenen Cloud-Anbietern zu integrieren, macht sie besonders attraktiv für Unternehmen, die auf Cloud-Infrastrukturen angewiesen sind.

Hervorstechende Funktionen und Integrationen:

Funktionen sind unter anderem Echtzeit-Schutz von Cloud-Workloads, detaillierte Risikobewertung und automatisierte Compliance-Prüfungen. Ihr Team profitiert von kontinuierlichen Sicherheitstests, die den manuellen Aufwand reduzieren. Das intuitive Dashboard der Plattform vereinfacht das Verständnis und das Management von Cloud-Risiken.

Integrationen sind unter anderem AWS Security Hub, Azure DevOps, Google Cloud Pub/Sub, Wiz Terraform, GitHub, GitLab, Slack, Jira, PagerDuty und weitere.

Pros and Cons

Pros:

- Starke Cloud-Integration

- Effektive Risiko-Priorisierung

- Automatisierte Compliance-Prüfungen

Cons:

- Höhere Lernkurve

- Erfordert Cloud-Expertise

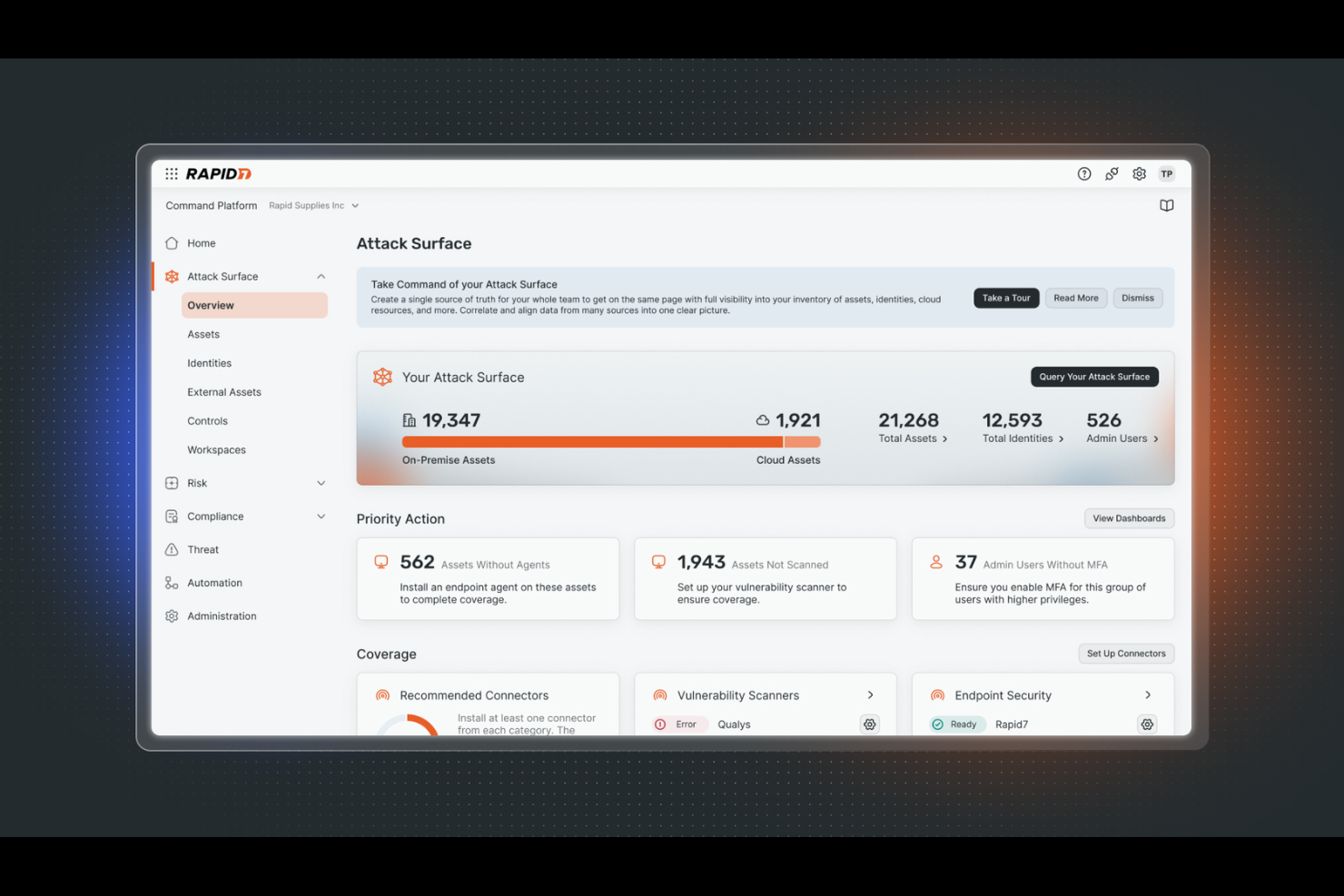

Rapid7 ist eine Cybersicherheitsplattform, die speziell für IT- und Sicherheitsteams entwickelt wurde und sich auf Schwachstellenmanagement und Bedrohungserkennung konzentriert. Sie unterstützt Unternehmen dabei, ihre Sicherheitslage zu bewerten und zu verbessern, indem sie sich in DevOps-Tools integriert.

Warum ich Rapid7 gewählt habe: Rapid7 lässt sich hervorragend mit DevOps-Tools integrieren und ist daher eine Top-Wahl für Teams, die ein nahtloses Sicherheitsmanagement benötigen, um potenzielle Bedrohungen zu erkennen und zu beheben.

Herausragende Funktionen und Integrationen:

Funktionen umfassen Schwachstellenbewertungen, detaillierte Analysen und effektive Tools zur Behebung. Ihr Team kann diese Erkenntnisse nutzen, um die Sicherheitsprozesse zu verbessern, und die Integrationsfähigkeit der Plattform sorgt für eine Abstimmung mit Ihrer DevOps-Umgebung.

Integrationen umfassen AWS, Azure, Google Cloud, Slack, Jira, ServiceNow, Microsoft Teams und mehr.

Pros and Cons

Pros:

- Starke DevOps-Integration

- Geschäftszentrierte Risikobewertung

- Nahtlose Workflow-Integration

Cons:

- Kann ressourcenintensiv sein

- Gelegentliche Leistungseinbrüche

Tenable ist eine Cybersicherheitsplattform, die speziell für IT- und Sicherheitsfachleute entwickelt wurde und sich auf Schwachstellenmanagement sowie kontinuierliche Überwachung konzentriert. Sie unterstützt Unternehmen dabei, eine sichere Umgebung aufrechtzuerhalten, indem sie Einblicke in potenzielle Bedrohungen bietet.

Warum ich Tenable gewählt habe: Tenable zeichnet sich durch seine kontinuierlichen Überwachungsfunktionen aus, sodass Ihr Team stets über Schwachstellen informiert ist – ein wertvolles Werkzeug für Unternehmen, die ständige Wachsamkeit benötigen.

Herausragende Funktionen und Integrationen:

Funktionen umfassen Echtzeitdaten, detaillierte Einblicke in Schwachstellen und priorisierte Behebungsmaßnahmen. Ihr Team profitiert von kontinuierlichen Updates, die die Sicherheitsmaßnahmen stets auf dem aktuellen Stand halten, und die benutzerfreundliche Plattformoberfläche vereinfacht das Management komplexer Daten.

Integrationen umfassen AWS Security Hub, Azure, Google Cloud, Splunk, ServiceNow, IBM QRadar, Jira und weitere.

Pros and Cons

Pros:

- Schwachstellenerkennung mit Unterstützung von Nessus

- Flexible Bereitstellungsoptionen

- Umfangreiche Möglichkeiten zur Risikobewertung

Cons:

- Begrenzte Flexibilität bei Berichten

- Hohe Preise und Lizenzkosten

CyCognito bietet eine Plattform, die sich auf die Erkennung von Fehlkonfigurationen und das Management externer Angriffsflächen konzentriert. Sie ist für Sicherheitsteams konzipiert, die Risiken außerhalb ihres direkten Einflussbereichs identifizieren und mindern müssen.

Warum ich CyCognito gewählt habe: CyCognito ist besonders effektiv bei der Identifizierung externer Angriffsflächen, da es vollständige Transparenz bezüglich Risiken durch Dritte bietet. Die Plattform hilft, Schwachstellen nach ihrem potenziellen Einfluss zu priorisieren, wodurch die Reaktionsfähigkeit Ihres Teams und das Management externer Angriffsflächen verbessert werden.

Hervorstechende Funktionen und Integrationen:

Funktionen sind unter anderem automatisierte Aufklärung, Risiko-Priorisierung und Erkennung von Schatten-IT. Ihr Team kann Schwachstellen schnell identifizieren und beheben. Die detaillierten Einblicke der Plattform helfen Ihnen, externe Risiken besser zu verstehen, ohne Ihre Ressourcen zu überfordern.

Integrationen umfassen ServiceNow, Splunk, Palo Alto Networks, Tenable und mehr.

Pros and Cons

Pros:

- Effektive Erkennung externer Risiken

- Umfassende Sicht auf Cyber-Assets

- Automatisierte Aufklärung

Cons:

- Erfordert gewisse Sicherheitskenntnisse

- Keine Abdeckung des internen Netzwerks

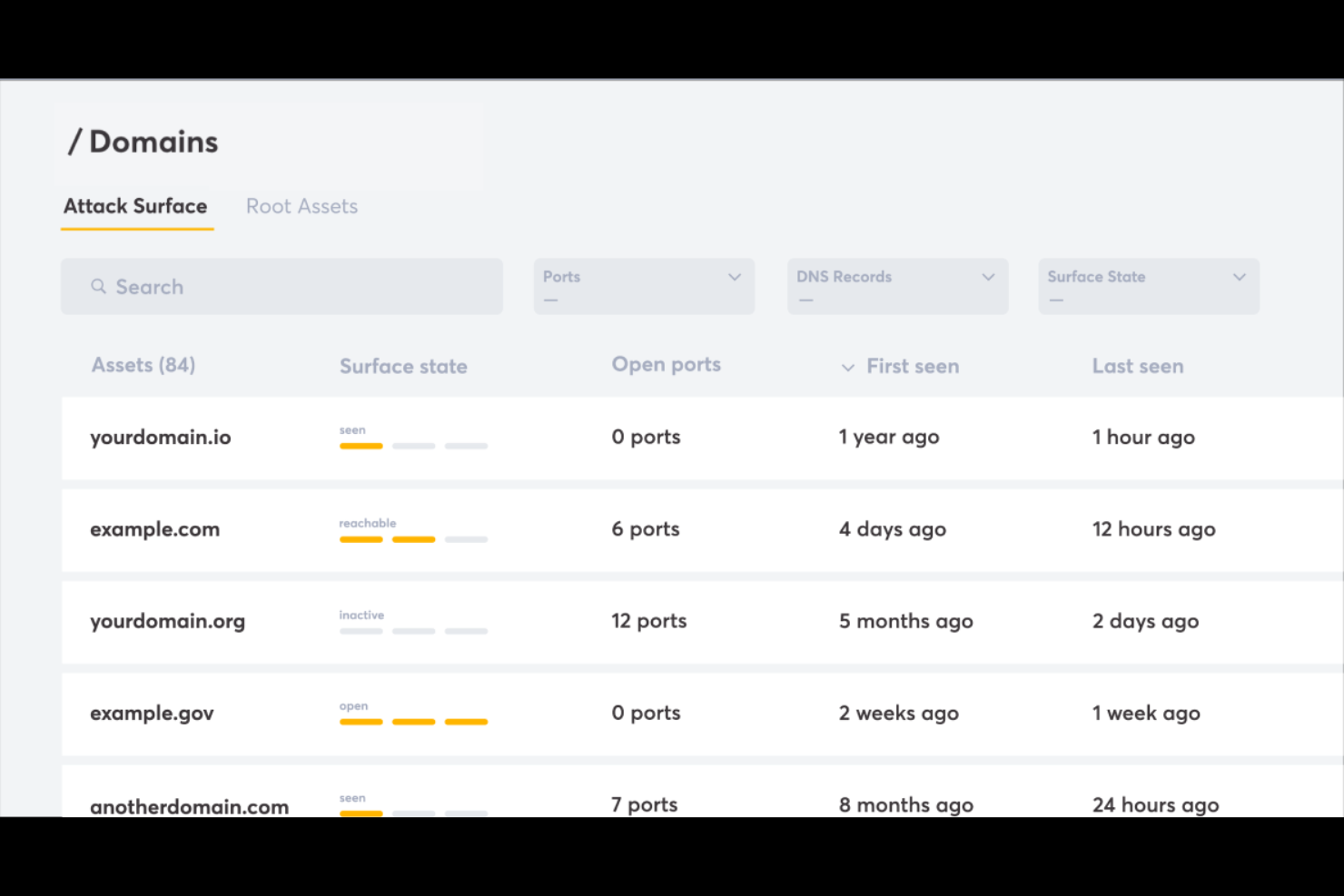

Detectify ist eine Sicherheitsplattform, die speziell für Webanwendungen entwickelt wurde und sich an Entwickler und Sicherheitsteams richtet. Sie scannt Ihre Webanwendungen auf Schwachstellen und hilft Ihnen, Ihre digitalen Werte effektiv zu schützen.

Warum ich Detectify gewählt habe: Detectify konzentriert sich auf die Sicherheit von Webanwendungen und bietet Funktionen, die Schwachstellen schnell erkennen, sodass Ihr Team neuen Bedrohungen immer einen Schritt voraus ist. Das Engagement für die Absicherung von Webanwendungen macht diese Lösung zu einer Top-Wahl für Entwickler, die ihre Projekte schützen müssen.

Herausragende Funktionen und Integrationen:

Funktionen sind unter anderem automatisierte Scans, kontinuierliche Updates und detaillierte Sicherheitsberichte. Ihr Team kann Schwachstellen über die intuitive Benutzeroberfläche der Plattform erkennen, und die bereitgestellten Erkenntnisse helfen, Sicherheitsprobleme zu priorisieren und anzugehen.

Integrationen umfassen Slack, Jira, Azure, PagerDuty, Splunk, ServiceNow, AWS und mehr.

Pros and Cons

Pros:

- Regelmäßige Updates durch ethische Hacker

- 100 % Payload-basierte Tests

- Automatisierte Erkennung und Überwachung von Subdomains

Cons:

- Keine Self-Service-Option

- Keine Abdeckung interner Netzwerke

Halo Security bietet eine Lösung für das Management von Angriffsflächen, die sich an kleine bis mittelgroße Teams richtet. Der Schwerpunkt liegt auf der Identifizierung und Verwaltung von Schwachstellen, um die Sicherheitslage Ihres Unternehmens zu verbessern.

Warum ich mich für Halo Security entschieden habe: Das Design von Halo Security ist ideal für kleine bis mittelgroße Teams, da es das Schwachstellenmanagement vereinfacht. Der Fokus auf Benutzerfreundlichkeit und effektive Bedrohungserkennung macht es zu einer praktischen Wahl.

Hervorstechende Funktionen und Integrationen:

Funktionen umfassen automatisierte Scans, um potenzielle Bedrohungen und freiliegende Assets schnell zu identifizieren, ein benutzerfreundliches Dashboard und klare Einblicke in Ihre Sicherheitslage. Ihr Team kann die Oberfläche ohne umfassende Schulung nutzen. Das Tool bietet außerdem Echtzeit-Benachrichtigungen, um Sie über potenzielle Risiken auf dem Laufenden zu halten.

Integrationen umfassen AWS, Azure, Google Cloud, Slack, Jira, ServiceNow und mehr.

Pros and Cons

Pros:

- Einfache Einrichtung

- Manuelle Penetrationstests auf Abruf

- Gut für kleine Teams

Cons:

- Begrenzte erweiterte Funktionen

- Einfache Berichtsfunktionen

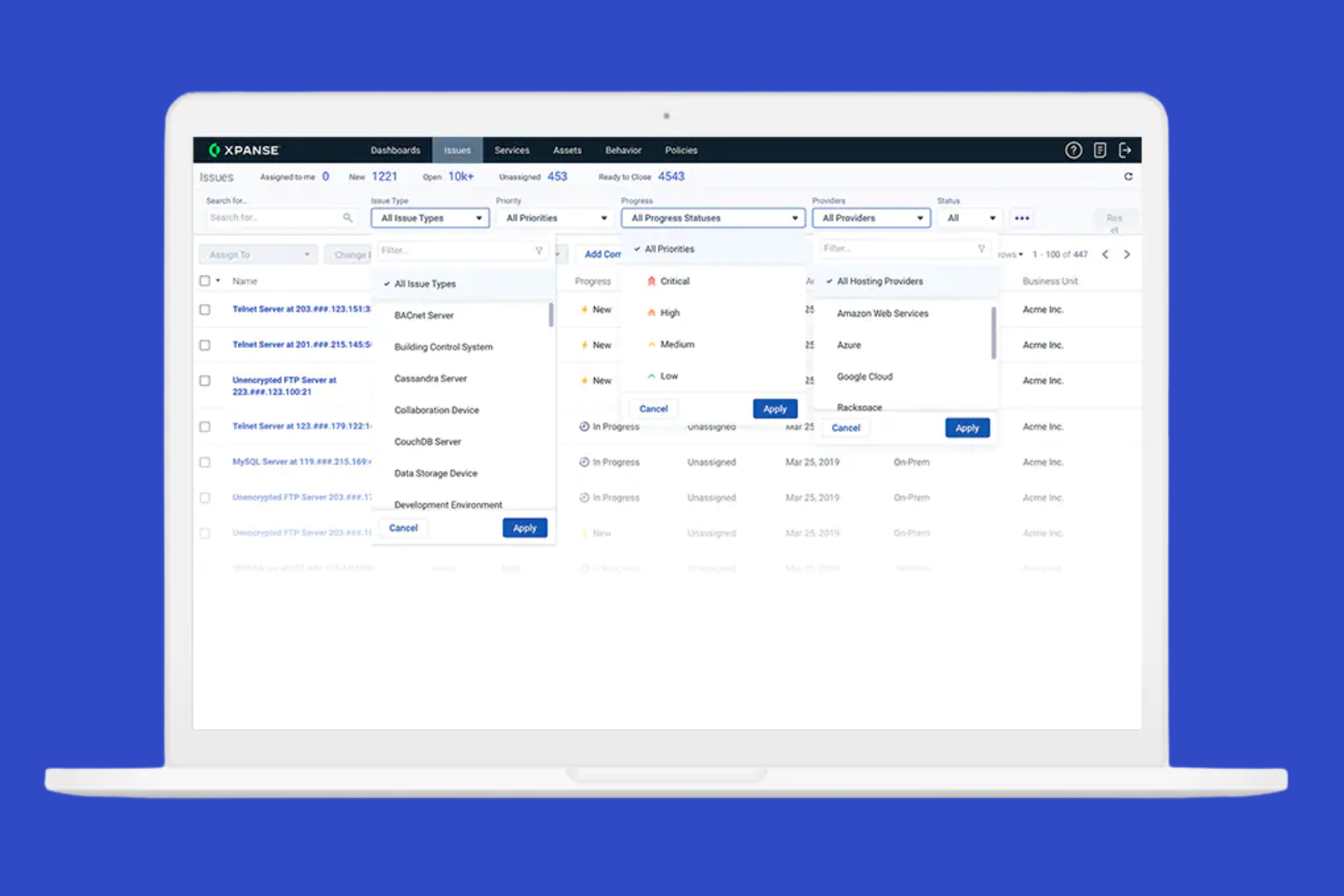

Palo Alto Networks Cortex Xpanse ist eine Cybersicherheitsplattform, die für große Unternehmen entwickelt wurde, die fortschrittliche Funktionen zur Bedrohungserkennung und -reaktion benötigen. Der Schwerpunkt liegt auf der Vereinheitlichung von Sicherheitsoperationen, um Teams beim effizienten Management und der Minimierung von Risiken zu unterstützen.

Warum ich mich für Palo Alto Networks Cortex Xpanse entschieden habe: Cortex Xpanse bietet ausgefeilte Bedrohungserkennungs- und Reaktionsfunktionen, die speziell für große und wachsende Unternehmen entwickelt wurden, sodass Ihre Abläufe sicher bleiben.

Herausragende Funktionen und Integrationen:

Funktionen umfassen fortschrittliche Bedrohungserkennung, automatisierte Vorfallreaktion und leistungsstarke Analysen, um versteckte Bedrohungen im gesamten Netzwerk aufzudecken. Die Skalierbarkeit der Plattform unterstützt Wachstum, ohne die Sicherheit zu beeinträchtigen.

Integrationen umfassen Splunk, ServiceNow, IBM QRadar, Jira und mehr.

Pros and Cons

Pros:

- Tägliches Scannen des gesamten IPv4-Bereichs

- Native Integration mit Cortex XSOAR

- Nicht verwaltete Assets zu Stakeholdern zurückverfolgen

Cons:

- Kein eingebautes Dark-Web-Scanning

- Hohes technisches Fachwissen erforderlich

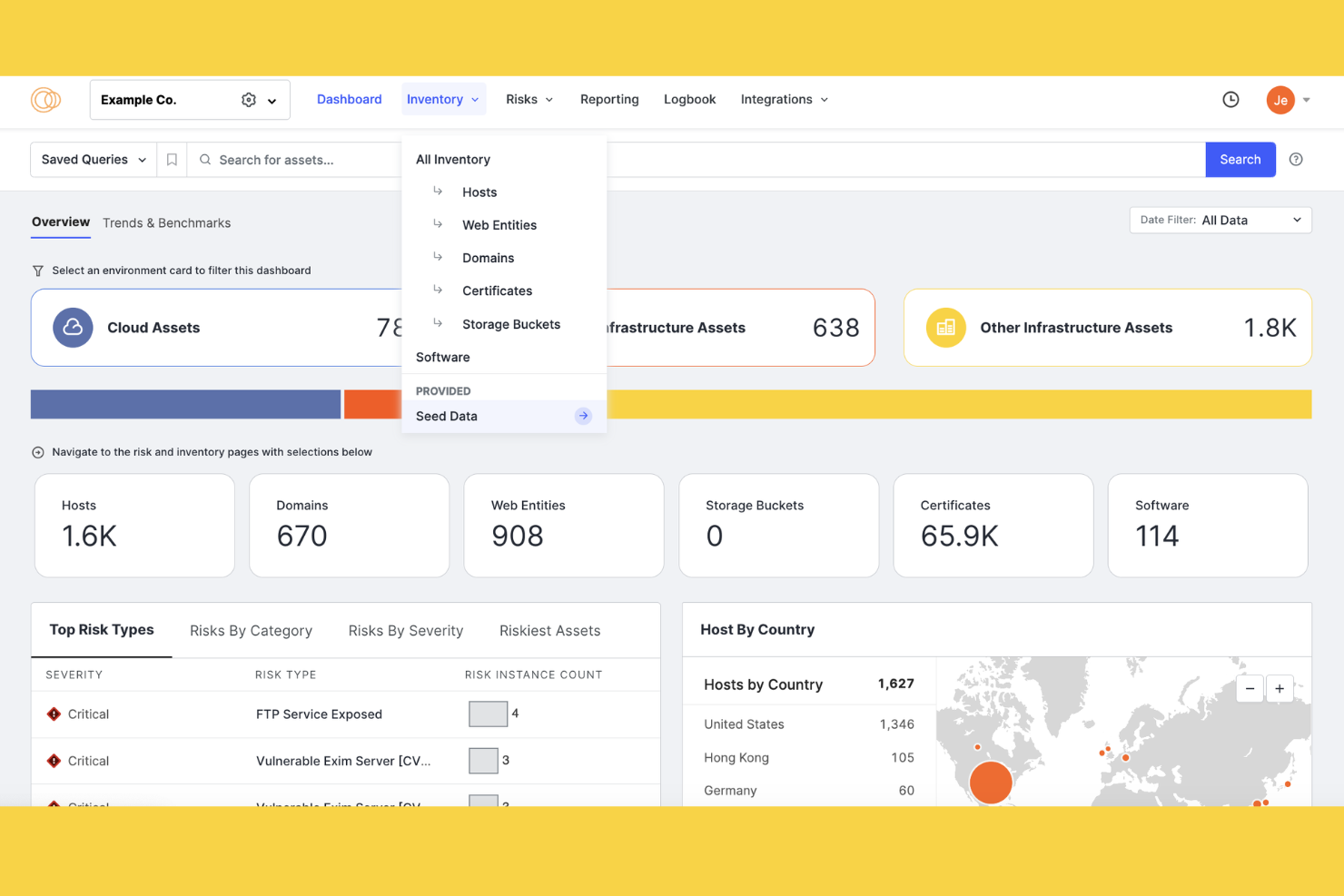

Censys ist eine Cybersicherheitsplattform, die für Organisationen entwickelt wurde, die internetzugängliche Assets einschließlich IoT-Geräten entdecken und überwachen müssen. Sie konzentriert sich darauf, umfassende Sichtbarkeit für externe Bedrohungen zu bieten, damit Sicherheitsteams Schwachstellen effektiv verwalten können.

Warum ich Censys ausgewählt habe: Censys glänzt bei der Identifizierung internetzugänglicher Assets und bietet Einsichten in potenzielle Schwachstellen, wodurch es ideal für Organisationen ist, die ihre Online-Präsenz absichern müssen.

Herausragende Funktionen und Integrationen:

Funktionen umfassen kontinuierliches Internetscanning, detaillierte Asset-Inventare und Risikobewertungstools. Ihr Team profitiert von Echtzeitdaten zu potenziellen Bedrohungen, und die Erkenntnisse der Plattform helfen dabei, Schwachstellen für ein effektives Management zu priorisieren.

Integrationen umfassen Splunk, ServiceNow, AWS, Azure, Google Cloud, Slack, Jira und mehr.

Pros and Cons

Pros:

- Detaillierte Asset-Inventare

- Deckt externe Assets auf

- Bietet starke Unterstützung für Integrationen mit SIEMs

Cons:

- Begrenzte Informationen zu internen Cloud-nativen Umgebungen

- Gelegentliche Fehlalarme

Weitere Tools für Attack Surface Management

Hier sind einige weitere Tools für Attack Surface Management, die es zwar nicht auf meine Shortlist geschafft haben, aber dennoch einen Blick wert sind:

- RiskProfiler

Am besten für risikobasierte Priorisierung

- Intruder

Am besten geeignet für Schwachstellenanalysen

- Bitsight

Am besten für Cybersicherheitsbewertungen

- Aikido

Am besten für Entwickler

Auswahlkriterien für Tools zum Attack Surface Management

Bei der Auswahl der besten Tools für Attack Surface Management in dieser Liste habe ich typische Käuferbedürfnisse und Schmerzpunkte berücksichtigt, wie das Aufdecken versteckter Schwachstellen oder das Management externer Bedrohungen. Außerdem habe ich den folgenden Bewertungsrahmen genutzt, um die Analyse strukturiert und fair zu gestalten:

Kernfunktionen (25 % der Gesamtbewertung)

Jede Lösung musste für die Aufnahme in diese Liste die folgenden Anwendungsfälle abdecken:

- Erkennung externer Schwachstellen

- Überwachung des Netzwerkverkehrs auf Bedrohungen

- Bereitstellung von Risikoberichten

- Kontinuierliche Überwachung

- Erkennung unautorisierter Zugriffe

Zusätzliche herausragende Funktionen (25 % der Gesamtbewertung)

Um die Auswahl weiter einzugrenzen, achtete ich außerdem auf besondere Merkmale wie:

- Automatisierte Updates zu Bedrohungsinformationen

- Anpassbare Warnungen und Benachrichtigungen

- Integration mit externen Sicherheitslösungen

- Erweiterte Dashboards zur Datenvisualisierung

- Erkennung von Anomalien mittels maschinellem Lernen

Benutzerfreundlichkeit (10 % der Gesamtbewertung)

Um die Usability der einzelnen Systeme zu bewerten, berücksichtigte ich Folgendes:

- Intuitive Benutzeroberfläche

- Einfache Navigation

- Geringe Lernkurve

- Responsives Design

- Anpassbare Benutzereinstellungen

Onboarding (10 % der Gesamtbewertung)

Um die Onboarding-Erfahrung jeder Plattform einzuschätzen, habe ich folgendes geprüft:

- Verfügbarkeit von Schulungsvideos

- Interaktive Produkttouren

- Zugriff auf Vorlagen und Anleitungen

- Unterstützende Chatbots

- Webinare und Live-Demonstrationen

Kundensupport (10 % der Gesamtbewertung)

Zur Bewertung der Kundensupport-Dienste jedes Softwareanbieters habe ich Folgendes berücksichtigt:

- 24/7 Verfügbarkeit

- Mehrere Supportkanäle

- Reaktionszeit auf Anfragen

- Zugriff auf eine Wissensdatenbank

- Qualität des technischen Supports

Preis-Leistungs-Verhältnis (10 % der Gesamtbewertung)

Um das Preis-Leistungs-Verhältnis jeder Plattform einzuschätzen, habe ich Folgendes berücksichtigt:

- Konkurrenzfähige Preisgestaltung

- Anzahl der Funktionen je Preiskategorie

- Verfügbarkeit von Rabatten oder Angeboten

- Transparente Preisstruktur

- Testphase oder Geld-zurück-Garantie

Kundenbewertungen (10 % der Gesamtbewertung)

Um ein Gefühl für die allgemeine Kundenzufriedenheit zu bekommen, habe ich bei der Auswertung von Kundenrezensionen folgende Aspekte berücksichtigt:

- Allgemeine Zufriedenheitsbewertungen

- Häufig genannte Vor- und Nachteile

- Häufigkeit von Updates und Verbesserungen

- Feedback zur Support-Erfahrung

- Empfehlungen durch Nutzer

Wie wählt man ein Tool für Attack Surface Management aus?

Es ist leicht, sich in langen Funktionslisten und komplexen Preismodellen zu verlieren. Damit Sie bei Ihrem individuellen Auswahlprozess den Fokus behalten, finden Sie hier eine Checkliste wichtiger Faktoren, die Sie berücksichtigen sollten:

| Faktor | Worauf achten? |

|---|---|

| Skalierbarkeit | Kann das Tool mit Ihrem Unternehmen mitwachsen? Berücksichtigen Sie aktuelle Bedürfnisse und künftige Erweiterungen. |

| Integrationen | Funktioniert es mit bestehenden Systemen? Prüfen Sie die Kompatibilität mit Ihrer aktuellen Software. |

| Anpassbarkeit | Lässt sich das Tool an Ihre Arbeitsabläufe anpassen? Achten Sie auf flexible Konfigurationsmöglichkeiten. |

| Benutzerfreundlichkeit | Ist das Tool intuitiv? Eine steile Lernkurve kann die Produktivität Ihres Teams bremsen. |

| Implementierung und Onboarding | Wie schnell kann Ihr Team produktiv arbeiten? Suchen Sie nach Tools mit gutem Support und hilfreichen Ressourcen. |

| Kosten | Passen die Kosten in Ihr Budget? Berücksichtigen Sie alle Kosten, einschließlich Einrichtung und fortlaufender Gebühren. |

| Sicherheitsmaßnahmen | Entspricht das Tool Ihren Sicherheitsanforderungen? Achten Sie auf die Einhaltung von Branchenvorschriften. |

| Support-Verfügbarkeit | Welchen Support bietet der Anbieter? Prüfen Sie 24/7-Verfügbarkeit und Kontaktmöglichkeiten. |

Was sind Tools für Attack Surface Management?

Tools für Attack Surface Management sind Softwareprodukte, die Organisationen dabei unterstützen, potenzielle Schwachstellen in ihren digitalen Umgebungen zu identifizieren, zu überwachen und zu verwalten. IT- und Sicherheitsexperten nutzen diese Tools in der Regel, um den Sicherheitsstatus ihres Unternehmens zu stärken. Funktionen wie kontinuierliche Überwachung, Risikobewertung und automatisierte Benachrichtigungen helfen bei der Erkennung von Bedrohungen, der Priorisierung von Schwachstellen und der Aufrechterhaltung der Sicherheit. Insgesamt bieten diese Lösungen die Möglichkeit, Sicherheitsrisiken proaktiv zu managen und zu reduzieren.

Funktionen

Achten Sie bei der Auswahl von Tools für Attack Surface Management auf folgende Schlüsselfunktionen:

- Kontinuierliche Überwachung: Bietet Echtzeit-Transparenz über Ihre digitale Umgebung und hält Sie über neue Schwachstellen und Eintrittspunkte auf dem Laufenden, sobald sie auftreten.

- Risikobewertung: Bewertet die potenziellen Auswirkungen identifizierter Schwachstellen, sodass Sie Ihre Behebungsmaßnahmen effektiv priorisieren können.

- Automatisierte Benachrichtigungen: Versendet Warnungen zu wichtigen Risiken, damit Ihr Team schnell auf neue Bedrohungen wie Malware reagieren kann.

- Schwachstellen-Scanning: Erkennt Schwächen in Ihren Systemen und Anwendungen, sodass Sie Angriffsvektoren beheben können, bevor sie von Angreifern ausgenutzt werden.

- Asset-Erkennung: Erfasst alle internetzugänglichen Assets und verschafft Ihnen einen vollständigen Überblick über Ihre Angriffsfläche.

- Integrationsfähigkeit: Verbindet sich mit bestehenden Tools und Plattformen, damit Sie eine einheitliche Sicherheitsstrategie in Ihrem Unternehmen umsetzen können.

- Anpassbare Berichte: Liefert maßgeschneiderte Einblicke in Ihren Sicherheitsstatus und ermöglicht die Erstellung von Berichten nach Ihren individuellen Anforderungen.

- Compliance-Management: Unterstützt Ihr Unternehmen bei der Einhaltung von regulatorischen Vorgaben durch ausführliche Compliance-Berichte.

- Bedrohungsdaten-Updates: Liefert aktuelle Informationen zu Bedrohungen, damit Ihre Sicherheitsmaßnahmen stets wirksam und aktuell bleiben.

- Benutzerfreundliche Oberfläche: Vereinfacht Navigation und Verwaltung, sodass Ihr Team das Tool effizient nutzen kann.

Vorteile

Die Implementierung von Tools zum Attack-Surface-Management bietet Ihrem Team und Ihrem Unternehmen zahlreiche Vorteile. Hier sind einige der wichtigsten:

- Verbesserte Sicherheitslage: Durch kontinuierliche Überwachung von Schwachstellen helfen diese Tools, die Sicherheitsmaßnahmen Ihres Unternehmens zu stärken.

- Proaktives Bedrohungsmanagement: Automatisierte Benachrichtigungen und Risikobewertungen ermöglichen es Ihrem Team, potenzielle Bedrohungen anzugehen, bevor sie eskalieren.

- Effiziente Ressourcennutzung: Durch Priorisierung von Schwachstellen nach Risiko kann sich Ihr Team auf die wichtigsten Aufgaben fokussieren.

- Einhaltung von Vorschriften: Funktionen zum Compliance-Management stellen sicher, dass Ihr Unternehmen Branchenstandards und gesetzliche Vorgaben erfüllt.

- Verbesserte Transparenz: Asset-Erkennung und -Mapping verschaffen einen klaren Überblick über Ihre digitale Landschaft und verringern blinde Flecken.

- Fundierte Entscheidungsfindung: Anpassbare Berichte liefern Erkenntnisse, die Ihre strategische Planung und Investitionen in Sicherheit unterstützen.

- Weniger manueller Aufwand: Automatisierungsfunktionen minimieren den Bedarf an manueller Überwachung und Analyse der Angriffsfläche und entlasten Ihr Team.

Kosten und Preise

Die Auswahl von Tools zum Attack-Surface-Management erfordert ein Verständnis der verschiedenen verfügbaren Preismodelle und Pläne. Die Kosten variieren je nach Funktionen, Teamgröße, Zusatzoptionen und mehr. Die folgende Tabelle fasst gängige Tarife, deren Durchschnittspreise und typische enthaltene Funktionen von Lösungen zum Attack-Surface-Management zusammen:

Tarifvergleichstabelle für Tools zum Attack-Surface-Management

| Tarifart | Durchschnittlicher Preis | Gängige Funktionen |

|---|---|---|

| Kostenloser Tarif | $0 | Basisüberwachung, eingeschränkte Benachrichtigungen und Community-Support. |

| Persönlicher Tarif | $99-$399/Monat | Schwachstellen-Scanning, Risikoberichte und E-Mail-Support. |

| Geschäftstarif | $149-$499/Monat | Kontinuierliche Überwachung, automatisierte Benachrichtigungen und Integrationsmöglichkeiten. |

| Unternehmestarif | $4,390+/Jahr | Erweiterte Bedrohungsdaten, Compliance-Management und dedizierter Support. |

FAQs zu Attack Surface Management Tools

Hier finden Sie Antworten auf häufig gestellte Fragen zu Attack Surface Management Tools:

Welche Branchen profitieren am meisten von Attack Surface Management Tools?

Branchen mit umfangreichen digitalen Vermögenswerten profitieren erheblich, zum Beispiel Finanzwesen und Gesundheitswesen. Diese Sektoren stehen häufig vor strengen regulatorischen Anforderungen und hohen Cyber-Sicherheitsrisiken. Durch den Einsatz von Attack Surface Management Tools kann Ihr Team sensible Daten besser schützen und die Einhaltung von Branchenstandards sicherstellen.

Können auch kleine Unternehmen Attack Surface Management Tools effektiv nutzen?

Auch kleine Unternehmen können diese Tools effektiv nutzen, um ihre Sicherheitslage zu verwalten. Diese Tools helfen dabei, Schwachstellen zu identifizieren und Risiken zu priorisieren, was besonders bei begrenzten Ressourcen wichtig ist. Achten Sie auf Lösungen mit skalierbaren Preisen und Funktionen, die zu Ihren spezifischen Anforderungen passen, um den größten Nutzen zu erzielen.

Wie oft sollten Attack Surface Management Tools aktualisiert werden?

Sie sollten diese Tools regelmäßig aktualisieren, damit sie gegen die neuesten Bedrohungen wirksam sind. Viele Lösungen bieten automatische Updates, sodass Ihr System ohne manuellen Aufwand aktuell bleibt. Regelmäßige Updates helfen Ihrem Team, neuen Schwachstellen voraus zu sein und das gesamte Sicherheitsmanagement zu verbessern.

Wie geht es weiter?

Wenn Sie sich gerade mit der Recherche von Attack Surface Management Tools beschäftigen, nehmen Sie Kontakt mit einem SoftwareSelect-Berater auf und erhalten Sie kostenlose Empfehlungen.

Sie füllen ein Formular aus und führen ein kurzes Gespräch, in dem Ihre spezifischen Anforderungen besprochen werden. Anschließend erhalten Sie eine Liste passender Softwarelösungen zur Überprüfung. Die Berater unterstützen Sie sogar während des gesamten Kaufprozesses, einschließlich Preisverhandlungen.