10 Beste PKI-Software-Shortlist

Verwaltete PKI-Software hilft Ihnen bei der Ausstellung, Verfolgung und Erneuerung digitaler Zertifikate, damit Ihr Team Systeme absichern kann, ohne ständig mit Ablaufdaten, Compliance-Lücken oder manueller Schlüsselerstellung zu kämpfen.

Viele Teams greifen auf diese Tools zurück, nachdem sie zu viel Zeit damit verbracht haben, ablaufende Zertifikate zu suchen, interne Prozesse zu jonglieren oder sich Sorgen zu machen, dass bei Audits etwas durchrutscht. Das Konzept der Public-Key-Infrastruktur ist nicht neu – aber das Management in großem Maßstab ohne spezielle Tools wird schnell unbeherrschbar.

Ich habe mit Organisationen zusammengearbeitet, um PKI-Tools auszuwählen und einzuführen, die Risiken reduzieren, Richtlinienanforderungen erfüllen und das Zertifikatsmanagement für ohnehin ausgelastete Teams einfacher machen. Dieser Leitfaden baut auf diesen Erfahrungen auf, um Ihnen bei der Auswahl einer Lösung zu helfen, die zu Ihrer Umgebung passt und Ihnen Zeit zurückgibt, sich auf andere Prioritäten zu konzentrieren.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

PKI-Software im Überblick

Diese Vergleichstabelle fasst die Preisinformationen meiner Top-Auswahl an PKI-Software zusammen, damit Sie die beste Lösung für Ihr Budget und Ihre geschäftlichen Anforderungen finden.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten für automatisierte Sicherheitsverwaltung | Not available | Preise auf Anfrage | Website | |

| 2 | Am besten für Zertifikats-Lebenszyklusaufgaben | Not available | Die Preisgestaltung der DigiCert PKI Plattform hängt von verschiedenen Faktoren ab und ist daher nur auf Anfrage erhältlich. | Website | |

| 3 | Am besten geeignet für markengestützte Zuverlässigkeit | Not available | Die Preisgestaltung für die GoDaddy PKI-Plattform beginnt bei $89,99 pro Jahr und Nutzer, was etwa $7,50/Nutzer/Monat entspricht (jährliche Abrechnung). | Website | |

| 4 | Ideal für PKI-Setups auf Windows-Basis | Not available | Microsoft Active Directory Certificate Services ist in der Windows Server-Lizenz enthalten. Die Preise für Windows Server beginnen bei $972 (jährliche Abrechnung). | Website | |

| 5 | Am besten geeignet für die Ausstellung von Unternehmenszertifikaten | Not available | Die Preisgestaltung von GlobalSign PKI wird nicht öffentlich bekannt gegeben und ist daher auf Anfrage erhältlich. | Website | |

| 6 | Am besten für Multi-Protokoll-Integration geeignet | Not available | Da Keycloak ein Open-Source-Tool ist, ist es kostenlos. Etwaige Kosten entstehen nur durch optionale Dienstleistungen wie Support oder Beratung. | Website | |

| 7 | Am besten für Zero-Touch-Zertifikatserneuerung | Not available | Venafi arbeitet nach dem Modell “Preise auf Anfrage”, sodass Interessenten das Unternehmen für ein Angebot kontaktieren müssen. | Website | |

| 8 | Am besten geeignet für Protokoll- und Hardwareunterstützung | Not available | EJBCA bietet eine Community-Version, die kostenlos ist. Die Preise für die Enterprise-Version sind auf Anfrage erhältlich. | Website | |

| 9 | Am besten für flexible PKI-Bereitstellung | Not available | Preise auf Anfrage | Website | |

| 10 | Am besten für digitale Identitätskontrolle | Not available | Ab $10/Nutzer/Monat (jährlich abgerechnet) | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Beste PKI-Software im Test

Nachfolgend finden Sie meine ausführlichen Zusammenfassungen der besten PKI-Software, die es auf meine Shortlist geschafft haben. Meine Bewertungen bieten einen detaillierten Einblick in die wichtigsten Funktionen, Vor- & Nachteile, Integrationen und idealen Anwendungsfälle jedes Tools, damit Sie das für Sie passende finden.

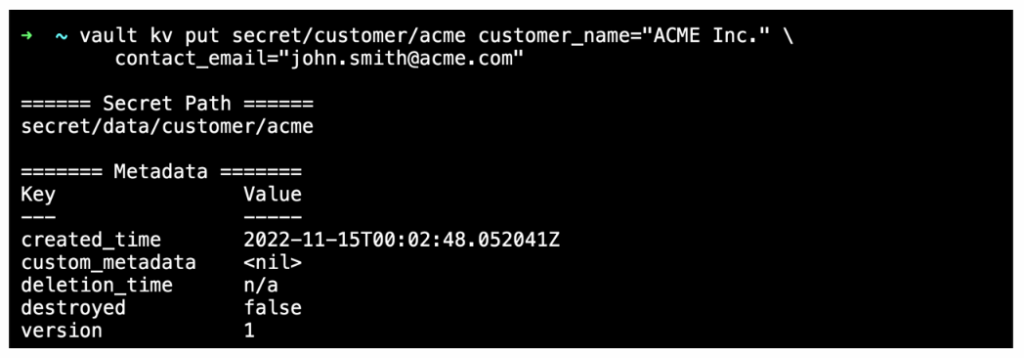

HashiCorp Vault übernimmt die Kontrolle über Ihre digitale Sicherheit und bietet eine umfassende Suite für identitätsbasierte Zugriffe und den Schutz sensibler Daten in unterschiedlichen Systemen. Das Tool automatisiert beeindruckend die Verwaltung von Geheimnissen, Verschlüsselungsschlüsseln und Zertifikaten.

Warum ich HashiCorp Vault ausgewählt habe:

Ich habe HashiCorp Vault wegen seines Engagements für Sicherheitsautomatisierung gewählt. Im dynamischen Bereich der digitalen Sicherheit überzeugt Vault durch die Vereinfachung von Prozessen und die Reduzierung manueller Überwachung. Der beeindruckende Fokus des Tools auf Automatisierung bietet einen starken Schutzschild für sensible Daten.

Daher bin ich überzeugt, dass HashiCorp Vault die beste Wahl für Unternehmen ist, die eine automatisierte Sicherheitsverwaltung benötigen.

Herausragende Funktionen und Integrationen:

Das Feature 'dynamische Geheimnisse' von Vault verringert das Risiko unerwünschter Datenoffenlegung, indem Geheimnisse auf Abruf erstellt und nach ihrer Nutzung widerrufen werden. Das Modul Verschlüsselung als Dienst ermöglicht es Benutzern, Daten zu verschlüsseln, ohne sich mit der Komplexität der Schlüsselverwaltung auseinandersetzen zu müssen.

Was die Integrationen betrifft, lässt sich Vault nahtlos in Ihre bestehende Infrastruktur einbinden. Es funktioniert hervorragend mit beliebten Plattformen wie AWS, Google Cloud und Azure und bietet somit umfangreiche Abdeckung.

Pros and Cons

Pros:

- Robustes und flexibles Schlüssel- und Geheimnismanagement

- Große Auswahl an Integrationen für vielseitige Einsatzmöglichkeiten

- Dynamische Geheimnisse sorgen für maximale Datensicherheit

Cons:

- Hohe Lernkurve für neue Nutzer

- Ausführliche Dokumentation kann überwältigend sein

- Preisstruktur wird nicht transparent aufgeführt

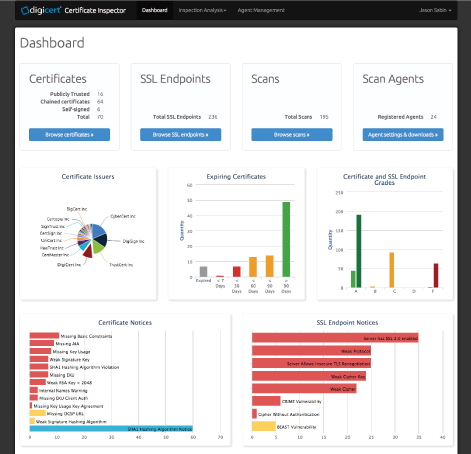

Die DigiCert PKI Plattform bietet skalierbare und zuverlässige High-Assurance-Zertifikatslösungen. Sie überzeugt insbesondere im Bereich des Lebenszyklusmanagements, indem sie die Prozesse zur Ausstellung, Erneuerung und Verwaltung digitaler Zertifikate vereinfacht und automatisiert. Dadurch ist sie die beste Wahl für diese Aufgaben.

Warum ich die DigiCert PKI Plattform gewählt habe:

Ich habe mich für die DigiCert PKI Plattform entschieden, weil sie einen umfassenden Ansatz für das Management des Zertifikatslebenszyklus bietet und sich damit von anderen Tools abhebt. Die Automatisierung komplexer zertifikatsbezogener Prozesse unterstreicht, warum sie die beste Lösung für das Lebenszyklusmanagement ist und sorgt für effiziente und reibungslose Abläufe bei Zertifikatsoperationen.

Hervorstechende Funktionen und Integrationen:

Die Plattform zeichnet sich durch automatisierte Ausstellung und Erneuerung von Zertifikaten, eine intuitiv bedienbare Benutzeroberfläche für einfaches Management und leistungsstarke APIs zur Integration aus. Die DigiCert PKI Plattform bietet außerdem wichtige Integrationen mit weit verbreiteten Systemen wie Microsoft Active Directory, Microsoft Autoenrollment und anderen IT-Infrastrukturkomponenten, wodurch ihre Fähigkeiten im Lebenszyklusmanagement von Zertifikaten auf diese Umgebungen ausgeweitet werden.

Pros and Cons

Pros:

- Vereinfacht und beschleunigt die Ausstellung und Erneuerung von Zertifikaten

- Leistungsstarke APIs ermöglichen die Integration mit verschiedenen Systemen

- Bietet eine benutzerfreundliche Verwaltungsoberfläche

Cons:

- Die Preisstruktur kann komplex sein und ist nicht direkt verfügbar

- Einige Nutzer könnten die Vielzahl an Funktionen als überwältigend empfinden

- Einrichtung und Konfiguration können zeitaufwändig sein

Die GoDaddy PKI-Plattform ist eine umfassende Sicherheitslösung, die Unternehmen dabei unterstützt, digitale Zertifikate für ihre Systeme und Dienste zu verwalten. GoDaddy, als weltweit anerkannte Marke, stellt sicher, dass seine PKI-Plattform durch ein Maß an Vertrauen und Zuverlässigkeit gestützt wird, das kaum zu übertreffen ist.

Warum ich die GoDaddy PKI-Plattform ausgewählt habe:

Bei der Auswahl der Tools für diese Liste stach die GoDaddy PKI-Plattform besonders durch ihre Verbindung mit einer hoch angesehenen Marke in der Domain- und Hosting-Branche hervor. Die weltweite Anerkennung bietet ein Maß an Zuverlässigkeit, das letztendlich den Ausschlag gab, sie als die beste Wahl für Zuverlässigkeit einzustufen.

Hervorstechende Merkmale und Integrationen:

Die GoDaddy PKI-Plattform verfügt über leistungsstarke Funktionen, darunter die Verwaltung von SSL/TLS-Zertifikaten sowie die Unterstützung mehrerer Domains. Auch die Integrationen sind bemerkenswert, mit Unterstützung für verschiedene Server und Systeme wie Apache, Microsoft-Server und mehr.

Pros and Cons

Pros:

- Unterstützt von einer weltweit anerkannten und vertrauenswürdigen Marke

- Unterstützt die Verwaltung von Zertifikaten für mehrere Domains

- Gute Integration mit verschiedenen Servern und Systemen

Cons:

- Die Preisstruktur kann für manche kompliziert sein

- Support-Dienstleistungen erhalten unterschiedliche Bewertungen

- Einige erweiterte Funktionen sind möglicherweise nur in höheren Preisklassen verfügbar

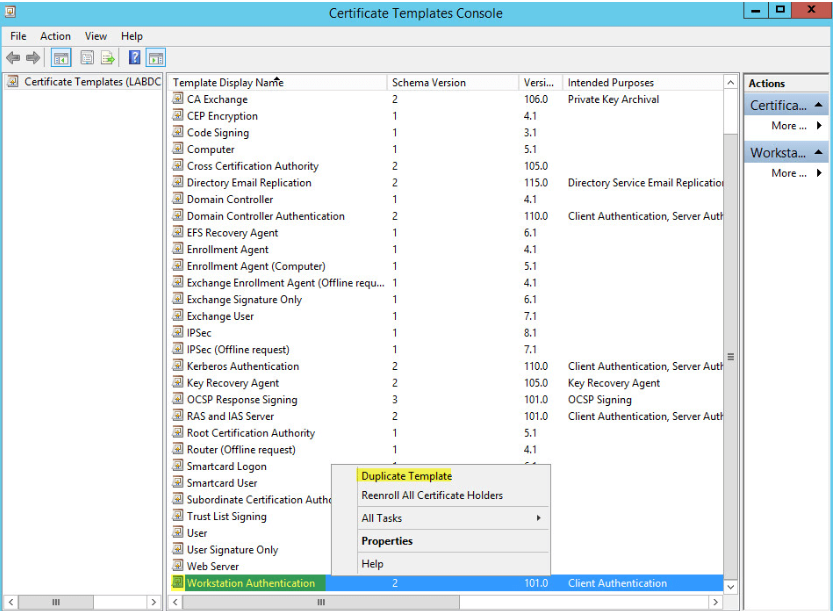

Ideal für PKI-Setups auf Windows-Basis

Microsoft Active Directory Certificate Services (AD CS) ist eine Rolle in Windows Server, die die Erstellung einer voll funktionsfähigen Public-Key-Infrastruktur (PKI) ermöglicht. Aufgrund der engen Integration in das Microsoft-Ökosystem ist sie zur Standard-PKI-Lösung für Windows-zentrierte Umgebungen geworden.

Warum ich Microsoft Active Directory Certificate Services (AD CS) gewählt habe:

Bei der Auswahl von PKI-Tools ist mir AD CS besonders aufgefallen, da es sich nahtlos in das Microsoft-Ökosystem einfügt. Ich bin der Meinung, dass es damit die beste Wahl für Windows-zentrierte Umgebungen darstellt, in denen eine effiziente und native PKI-Lösung benötigt wird.

Herausragende Funktionen und Integrationen:

AD CS bietet die Möglichkeit, Zertifikatsinhalte und -erweiterungen individuell anzupassen und unterstützt die automatische Ausstellung von Zertifikaten über Vorlagen. Seine größte Stärke ist die Integration mit Microsoft Active Directory, die eine einfache Bereitstellung und Verwaltung von Zertifikaten innerhalb einer Windows-Umgebung ermöglicht.

Pros and Cons

Pros:

- Nahtlose Integration in das Microsoft-Ökosystem

- Individuell anpassbare Zertifikatsinhalte und -erweiterungen

- Automatisierte Zertifikatsausstellung über Vorlagen

Cons:

- Auf Windows-Umgebungen beschränkt

- Komplexe Einrichtung ohne fundierte PKI-Kenntnisse

- Erfordert eine Windows Server-Lizenz, die für kleinere Unternehmen teuer sein kann

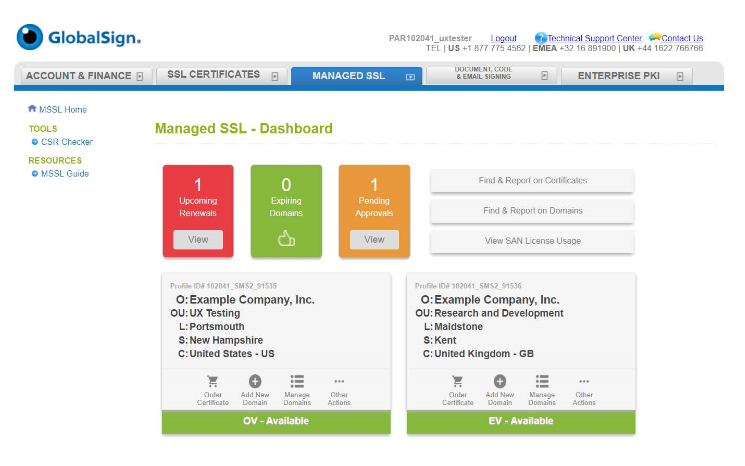

GlobalSign PKI ist eine Plattform, die darauf ausgelegt ist, die digitalen Identitäten von Unternehmen in großem Maßstab zu schützen. Sie überzeugt durch die Ausstellung großer Mengen von Zertifikaten und eine automatisierte Registrierung, was sie zur Top-Wahl für Unternehmen macht, die einen robusten, unternehmensweiten Schutz suchen.

Warum ich GlobalSign PKI ausgewählt habe:

Bei der Auswahl der Tools für diese Liste habe ich jedes auf seine besonderen Merkmale hin bewertet. GlobalSign PKI fiel durch seine Fähigkeit auf, hohe Volumina auszustellen und automatisierte Registrierung zu ermöglichen – beides entscheidend für den Schutz auf Unternehmensebene. Diese starken Fähigkeiten begründen, warum ich es für Unternehmen, die umfassenden Schutz benötigen, als die beste Lösung ansehe.

Hervorstechende Funktionen und Integrationen:

GlobalSign PKI bietet ein umfassendes Set an Funktionen, darunter das Management des Zertifikatslebenszyklus, automatisierte Registrierung und Unterstützung verschiedener Zertifikatstypen. Es bietet Integrationen mit Microsoft Active Directory und anderen IT-Infrastruktursystemen, was einen umfassenden Schutz verschiedener Unternehmensanwendungen gewährleistet.

Pros and Cons

Pros:

- Bietet umfassenden Schutz auf Unternehmensebene

- Bewältigt die Ausstellung großer Mengen an Zertifikaten effizient

- Bietet automatisierte Registrierung für einfache Nutzung

Cons:

- Mangelnde Preistransparenz kann für potenzielle Nutzer eine Herausforderung darstellen

- Einige Kunden berichten von langsamer Reaktionszeit des Kundendienstes

- Die Plattform kann für Einsteiger in PKI-Lösungen eine steile Lernkurve haben

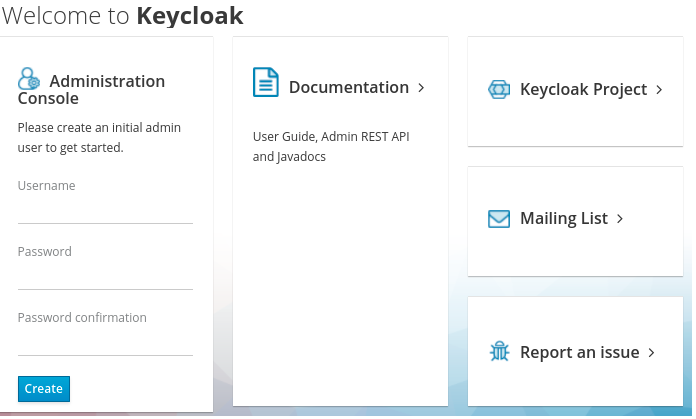

Keycloak ist eine Open-Source-Lösung für Identitäts- und Zugriffsmanagement, die Benutzer mit bestehenden LDAP- oder Active Directory-Anmeldedaten authentifizieren kann. Sein Vorteil liegt in der Bereitstellung von sofort nutzbarer Unterstützung für mehrere Protokolle, was eine nahtlose Integration ermöglicht und es zur besten Wahl für diesen spezifischen Bedarf macht.

Warum ich Keycloak ausgewählt habe:

Keycloak hat seinen Platz auf dieser Liste durch seine starken Integrationsfähigkeiten verdient, insbesondere dank der nativen Unterstützung mehrerer Protokolle. Ich habe es als die beste Lösung für nahtlose Integration ausgewählt, da es eine vereinfachte und effiziente Einrichtung über verschiedenste Systeme hinweg gewährleistet, was es auf dem Markt hervorhebt.

Hervorstechende Funktionen und Integrationen:

Keycloak überzeugt durch Funktionen wie Single Sign-On (SSO), Identitätsvermittlung und die eingebaute Unterstützung verschiedener Protokolle wie OpenID Connect, SAML 2.0 und LDAP. Keycloak kann außerdem reibungslos mit verschiedenen Anwendungen und Diensten integriert werden, einschließlich Microservices, Monolithen und Cloud-Diensten, was es vielseitig für viele Infrastrukturen macht.

Pros and Cons

Pros:

- Unterstützung mehrerer Protokolle ermöglicht nahtlose Integration

- Umfangreicher Funktionsumfang inklusive SSO und Identitätsvermittlung

- Vielseitige Integration mit verschiedenen Anwendungen und Diensten

Cons:

- Für Einrichtung und Verwaltung kann technisches Fachwissen erforderlich sein

- Support ist auf Community oder kostenpflichtige Dienste angewiesen

- Updates und neue Features sind von der Open-Source-Community abhängig

Venafi ist eine herausragende PKI-Plattform, die den Lebenszyklus digitaler Zertifikate zentralisiert und automatisiert. Aufgrund ihrer Automatisierungsfunktionen, insbesondere der Zero-Touch-Ausstellung und -Erneuerung von Zertifikaten, eignet sich Venafi am besten für jene, die ein optimiertes Zertifikatsmanagement suchen.

Warum ich Venafi ausgewählt habe:

Als ich bestimmte, welche PKI-Plattform ich in diese Liste aufnehmen wollte, fiel Venafi durch seine fortschrittlichen Automatisierungsfunktionen besonders auf. Das Feature der Zero-Touch-Ausstellung und -Erneuerung von Zertifikaten hebt es von anderen ab, was mich zu der Entscheidung führte, dass es am besten für Automatisierung geeignet ist.

Herausragende Funktionen und Integrationen:

Venafi besticht durch die fortgeschrittene Automatisierung des Zertifikatslebenszyklus, einschließlich Ausstellung, Erneuerung und Widerruf. Darüber hinaus lässt sich die Plattform mit führenden IT-Systemen wie Cloud-Anbietern, DevOps-Tools und mehr integrieren, was sie äußerst anpassungsfähig macht.

Pros and Cons

Pros:

- Fortschrittliche Automatisierung des Zertifikatslebenszyklus

- Integriert sich mit führenden IT-Systemen

- Bietet Transparenz über alle Maschinenidentitäten und deren verbundene Risiken

Cons:

- Preise sind nicht transparent und erfordern ein individuelles Angebot

- Kann ohne ausreichende Schulung komplex in der Einrichtung und Verwaltung sein

- Der Kundensupport kann außerhalb der Stoßzeiten langsam reagieren

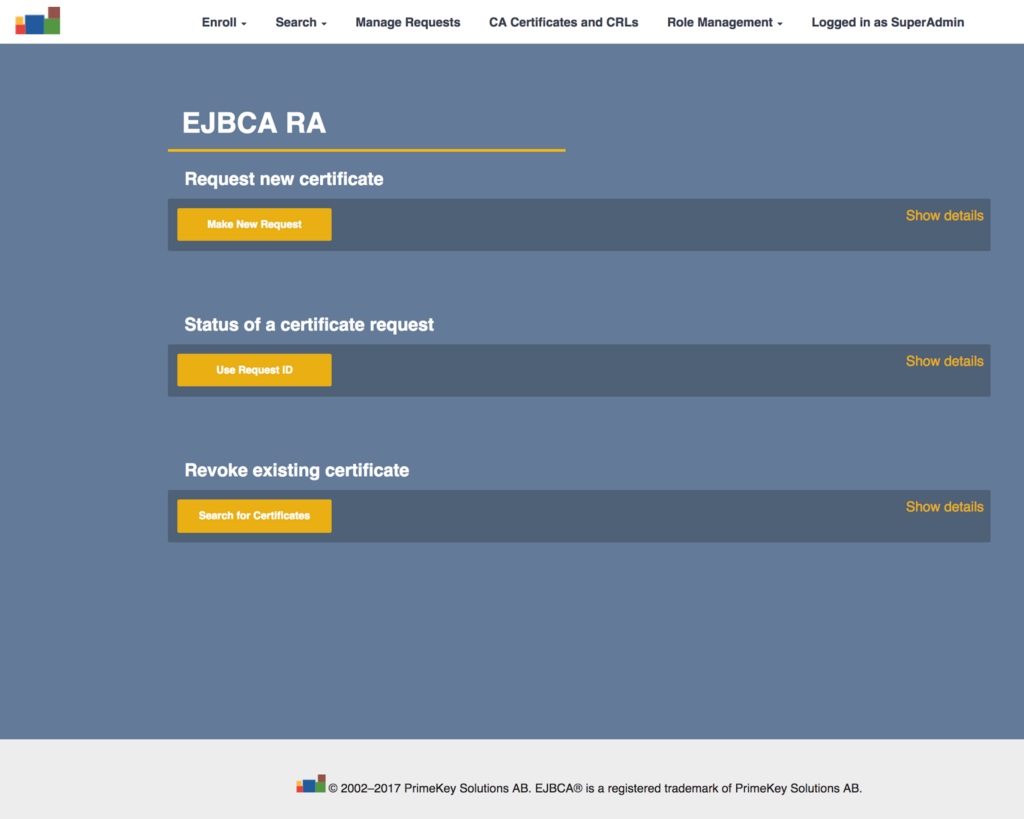

Am besten geeignet für Protokoll- und Hardwareunterstützung

EJBCA ist eine robuste, plattformunabhängige PKI-Lösung, die für die nahtlose Ausstellung und Verwaltung digitaler Zertifikate konzipiert wurde. Dank seiner Fähigkeit, alle wichtigen Protokolle und Hardware zu unterstützen, ist EJBCA optimal für die Interoperabilität in vielfältigen IT-Umgebungen geeignet.

Warum ich mich für EJBCA entschieden habe:

Ich habe EJBCA für diese Liste ausgewählt, weil sich die Lösung durch ihre breite Interoperabilität auszeichnet. Ihre Kompatibilität mit den wichtigsten Protokollen und Hardware-Komponenten hebt sie hervor und macht sie zur idealen Wahl für diverse IT-Ökosysteme. Deshalb habe ich EJBCA als beste Lösung für Interoperabilität eingestuft.

Hervorstechende Funktionen und Integrationen:

EJBCA bietet eine umfangreiche Feature-Palette, darunter ein umfassendes Zertifikats-Lifecycle-Management, flexible Integrationen und Unterstützung für Hardware-Sicherheitsmodule. Sie lässt sich mit verschiedensten Plattformen und Geräten integrieren, was ihre Position als vielseitige, interoperable PKI-Lösung unterstreicht.

Pros and Cons

Pros:

- Hohe Interoperabilität mit wichtigen Protokollen und Hardware

- Robustes Zertifikats-Lifecycle-Management

- Umfangreiche Integrationen mit Plattformen und Geräten

Cons:

- Preise für die Enterprise-Version sind nicht öffentlich verfügbar

- Kann für Personen ohne Erfahrung mit Java-basierten Anwendungen komplex in der Einrichtung sein

- Community-Support ist möglicherweise nicht so schnell und umfassend wie der Enterprise-Support

PrimeKey EJBCA® Enterprise dient als leistungsstarke Zertifizierungsstelle und gewährleistet die sichere und flexible Verwaltung digitaler Identitäten. Die Software ist auf die Anforderungen von Organisationen jeder Größe zugeschnitten und bietet eine Vielzahl anpassbarer Optionen, um der Komplexität unterschiedlicher IT-Umgebungen gerecht zu werden.

Warum ich PrimeKey EJBCA® Enterprise ausgewählt habe:

Ich habe mich für PrimeKey EJBCA® Enterprise wegen seiner Anpassungsfähigkeit entschieden. In einer Technologielandschaft mit unterschiedlichsten Anforderungen und Anwendungsfällen bietet diese PKI-Lösung durch ihre flexible Konfigurierbarkeit einen klaren Vorteil. Die Möglichkeit, sich an die individuellen Bedürfnisse einer Organisation anzupassen, macht sie zur besten Wahl für alle, die eine flexible Bereitstellungsoption suchen.

Herausragende Funktionen und Integrationen:

PrimeKey EJBCA® Enterprise überzeugt durch sein leistungsfähiges Zertifikatsverwaltungssystem und anpassbare Workflows. Es unterstützt mehrere Zertifizierungsstellen-Hierarchien (CA) und eine große Auswahl an Zertifikatsprofilen. Im Bereich der Integration arbeitet es reibungslos mit HSMs von Anbietern wie Thales und Utimaco zusammen und stellt eine REST API für eine nahtlose Anbindung an bestehende IT-Infrastrukturen bereit.

Pros and Cons

Pros:

- Vielseitig und anpassbar für individuelle Anforderungen geeignet

- Umfassendes Zertifikats- und Workflow-Management

- Leistungsstarke Integrationsmöglichkeiten, einschließlich REST API

Cons:

- Für unerfahrene Nutzer kann es komplex sein

- Unterstützung könnte für die Ersteinrichtung erforderlich sein

- Transparente Preisinformationen sind nicht verfügbar

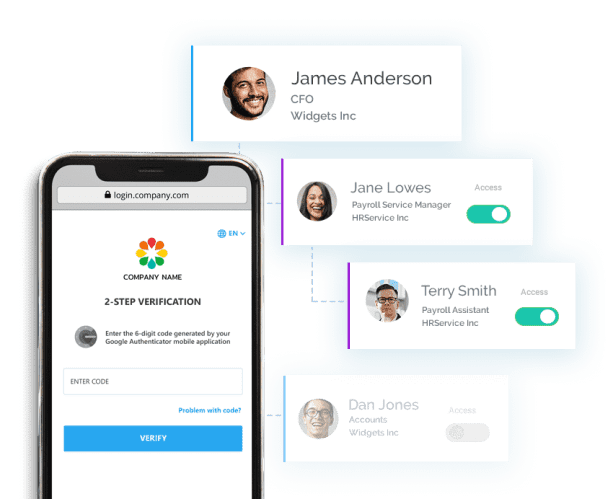

Ubisecure Certificate Authority ist ein hochmodernes Tool, das über die traditionelle Rolle einer PKI-Lösung hinausgeht. Es verwaltet nicht nur digitale Zertifikate, sondern überzeugt auch durch seinen umfassenden Ansatz im Management des Identitätslebenszyklus.

Warum ich Ubisecure Certificate Authority ausgewählt habe:

Ubisecure hat mich aufgrund seines robusten und umfassenden Funktionsumfangs besonders im Bereich des digitalen Identitätsmanagements überzeugt. Im Gegensatz zu anderen Tools auf dieser Liste verfolgt Ubisecure einen breiteren Ansatz und stellt sicher, dass alle Aspekte des digitalen Identitätslebenszyklus abgedeckt sind. Das macht es besonders und führt dazu, dass ich es als beste Lösung für das digitale Identitätsmanagement einstufe.

Herausragende Funktionen und Integrationen:

Ubisecure Certificate Authority punktet mit Identitätsüberprüfungsfunktionen, Lebenszyklusmanagement von Identitäten und Unterstützung für Multi-Faktor-Authentifizierung. Dieses Tool lässt sich nahtlos in bestehende IT-Umgebungen integrieren und unterstützt zahlreiche Protokolle wie SAML, OAuth und OpenID Connect, wodurch die Einsatzmöglichkeiten und Reichweite erweitert werden.

Pros and Cons

Pros:

- Umfassender Ansatz für Identitätsmanagement

- Robuste Integrationsmöglichkeiten

- Starke Unterstützung für Multi-Faktor-Authentifizierung

Cons:

- Die Preisgestaltung könnte für kleine Unternehmen hoch sein

- Die Benutzeroberfläche kann für Einsteiger komplex sein

- Begrenzte unabhängige Bewertungen für die Software verfügbar

Weitere PKI-Software

Hier sind einige zusätzliche PKI-Softwareoptionen, die es nicht auf meine Shortlist geschafft haben, aber dennoch einen Blick wert sind: Ich konnte keine spezifischen Informationen zu PKI-Softwareanbietern finden.

- OpenXPKI

E Open-Source-PKI-Lösung

- KeyTalk

Am besten für großflächige Verschlüsselungsabdeckung

- SafeNet Trusted Access

Am besten für intelligenten Zugang und Authentifizierung

Kriterien zur Auswahl von PKI-Software

Bei der Auswahl der besten PKI-Software für diese Liste habe ich gängige Anforderungen und Pain Points von Käufern berücksichtigt, wie das Management von digitalen Zertifikaten und die Gewährleistung der Datenverschlüsselung. Zudem nutzte ich das folgende Rahmenwerk, um die Bewertung strukturiert und fair zu halten:

Kernfunktionen (25% der Gesamtbewertung)

Um in diese Liste aufgenommen zu werden, musste jede Lösung diese typischen Anwendungsfälle erfüllen:

- Verwaltung digitaler Zertifikate

- Verschlüsselung sensibler Daten

- Unterstützung mehrerer Authentifizierungsmethoden

- Automatisiertes Management des Zertifikatslebenszyklus

- Einhaltung von Sicherheitsstandards sicherstellen

Zusätzliche herausragende Funktionen (25% der Gesamtbewertung)

Um die Auswahl weiter einzugrenzen, habe ich auch nach besonderen Funktionen gesucht, zum Beispiel:

- Cloud-basiertes Zertifikatsmanagement

- Integration mit IoT-Geräten

- Erweiterte Analysen und Berichte

- Anpassbare Sicherheitsrichtlinien

- Blockchain-basierte Sicherheit

Benutzerfreundlichkeit (10% der Gesamtbewertung)

Um einen Eindruck von der Benutzerfreundlichkeit jedes Systems zu bekommen, habe ich Folgendes berücksichtigt:

- Intuitive Benutzeroberfläche

- Einfache Navigation

- Klare Dokumentation

- Responsives Design

- Anpassbares Dashboard

Onboarding (10 % der Gesamtbewertung)

Zur Bewertung der Onboarding-Erfahrung jeder Plattform habe ich Folgendes berücksichtigt:

- Verfügbarkeit von Schulungsvideos

- Interaktive Produkttouren

- Zugang zu Webinaren

- Umfassende Benutzerhandbücher

- Onboarding-Vorlagen

Kundensupport (10 % der Gesamtbewertung)

Um die Supportleistungen der jeweiligen Softwareanbieter zu beurteilen, habe ich auf folgende Punkte geachtet:

- Rund-um-die-Uhr erreichbarer Support

- Multikanal-Supportoptionen

- Kompetentes Support-Personal

- Schnelle Reaktionszeiten

- Zugang zu Online-Hilfecentern

Preis-Leistungs-Verhältnis (10 % der Gesamtbewertung)

Um das Preis-Leistungs-Verhältnis jeder Plattform zu bewerten, habe ich Folgendes einbezogen:

- Wettbewerbsfähige Preise

- Flexible Abonnementmodelle

- Transparente Preisstruktur

- Rabatte bei langfristigen Verträgen

- Kosten im Verhältnis zu den angebotenen Funktionen

Kundenbewertungen (10 % der Gesamtbewertung)

Um ein Gefühl für die allgemeine Kundenzufriedenheit zu bekommen, habe ich beim Lesen von Kundenbewertungen Folgendes beachtet:

- Allgemeine Zufriedenheitsbewertungen

- Rückmeldungen zur Benutzerfreundlichkeit

- Kommentare zur Wirksamkeit der Funktionen

- Erfahrungen mit dem Kundensupport

- Feedback zum Preis-Leistungs-Verhältnis

Wie wähle ich PKI-Software aus?

Es ist leicht, sich in langen Funktionslisten und komplizierten Preisstrukturen zu verlieren. Damit Sie während Ihres individuellen Auswahlprozesses den Überblick behalten, finden Sie hier eine Checkliste der wichtigsten Faktoren:

| Faktor | Worauf zu achten ist |

|---|---|

| Skalierbarkeit | Kann die Software mit Ihrem Unternehmen mitwachsen? Berücksichtigen Sie zukünftige Anforderungen und ob das Tool größere Zertifikatsmengen ohne Leistungseinbußen bewältigen kann. |

| Integrationen | Funktioniert sie mit Ihren bestehenden Systemen? Prüfen Sie die Kompatibilität mit Ihrer aktuellen IT-Infrastruktur und den genutzten Drittanbieter-Anwendungen. |

| Anpassbarkeit | Können Sie die Software an Ihre Prozesse anpassen? Suchen Sie nach Möglichkeiten, Workflows, Richtlinien und Benutzerrechte individuell zu konfigurieren. |

| Benutzerfreundlichkeit | Ist die Oberfläche einfach zu bedienen? Ein schwer zu handhabendes Tool kann die Produktivität mindern. Achten Sie auf intuitive Navigation und klare Anweisungen. |

| Implementierung und Onboarding | Wie lange dauert die Einführung? Berücksichtigen Sie Zeit- und Ressourcenaufwand für die Einrichtung und ob der Anbieter angemessene Unterstützung beim Onboarding bietet. |

| Kosten | Passen die Preise zu Ihrem Budget? Bewerten Sie nicht nur die Anschaffungskosten, sondern auch eventuelle versteckte oder langfristige Ausgaben. |

| Sicherheitsmaßnahmen | Gibt es starke Sicherheitsvorkehrungen? Stellen Sie sicher, dass die Software Industriestandards erfüllt und Funktionen wie Verschlüsselung und Zugriffskontrollen bietet. |

| Compliance-Anforderungen | Erfüllt sie regulatorische Vorgaben? Prüfen Sie, ob die Software die Einhaltung datenschutzrechtlicher Vorgaben in Ihrer Branche unterstützt. |

Was ist PKI-Software?

PKI-Software ist ein Tool, das beim Verwalten von digitalen Zertifikaten und Verschlüsselungsschlüsseln hilft, um Daten und Systeme abzusichern. Sie wird hauptsächlich von IT-Teams, Sicherheitsexperten und Systemadministratoren eingesetzt, die interne Systeme, Benutzeridentitäten und Online-Kommunikation schützen möchten.

Funktionen wie Zertifikatsausstellung, Verlängerungsverfolgung und Schlüsselspeicherung helfen, Ordnung zu halten, manuelle Arbeit zu reduzieren und abgelaufene oder falsch verwaltete Zertifikate zu vermeiden. Diese Tools erleichtern die Handhabung der Verschlüsselung, ohne Ihren Arbeitsablauf zusätzlich zu belasten.

Funktionen

Bei der Auswahl von PKI-Software sollten Sie auf die folgenden Schlüsselfunktionen achten:

- Zertifikatsverwaltung: Automatisiert die Ausstellung, Erneuerung und Sperrung digitaler Zertifikate, spart Zeit und verringert Fehlerquellen.

- Verschlüsselung: Schützt sensible Daten, indem sie in ein sicheres Format umgewandelt werden, das nur von autorisierten Nutzern eingesehen werden kann.

- Benutzerauthentifizierung: Gewährleistet, dass nur autorisierte Personen auf Systeme und Daten zugreifen können, indem Identitäten geprüft werden.

- Unterstützung bei der Einhaltung von Vorschriften: Hilft Organisationen, branchenspezifische Vorschriften und Standards einzuhalten und so das Risiko von Sanktionen zu minimieren.

- Integrationsfähigkeit: Funktioniert nahtlos mit bestehender IT-Infrastruktur und Drittanbieteranwendungen, um eine durchgängige Arbeitsweise zu gewährleisten.

- Anpassbare Richtlinien: Ermöglichen die Erstellung maßgeschneiderter Sicherheitsrichtlinien für spezifische Anforderungen und Bedürfnisse des Unternehmens.

- Skalierbarkeit: Bewältigt wachsende Zertifikatsmengen und organisatorische Veränderungen, ohne die Leistung zu beeinträchtigen.

- Zugriffskontrollen: Erlauben eine feingranulare Kontrolle darüber, wer auf bestimmte Daten oder Systeme zugreifen darf, und erhöhen so die Sicherheit.

- Audit-Logging: Zeichnet Systemaktivitäten zur Überwachung und Analyse von Sicherheitsvorfällen auf und unterstützt forensische Untersuchungen.

- Benutzerfreundliche Oberfläche: Bietet eine intuitive Navigation und klare Anleitungen, was es den Nutzerinnen und Nutzern erleichtert, die Software zu bedienen und zu verwalten.

Vorteile

Die Implementierung von PKI-Software bietet Ihrem Team und Ihrem Unternehmen zahlreiche Vorteile. Nachfolgend finden Sie einige, auf die Sie sich freuen können:

- Erhöhte Sicherheit: Verschlüsselt Daten und stellt sicher, dass nur autorisierte Nutzer:innen Zugang haben, wodurch vertrauliche Informationen geschützt werden.

- Einhaltung gesetzlicher Vorschriften: Unterstützt die Einhaltung von Branchenstandards und Vorschriften und verringert das Risiko von Bußgeldern für Verstöße.

- Betriebliche Effizienz: Automatisiert Aufgaben der Zertifikatsverwaltung, spart Zeit und minimiert das Risiko manueller Fehler.

- Skalierbarkeit: Wächst mit Ihrem Unternehmen mit, ermöglicht mehr Nutzer:innen und Zertifikate ohne umfangreiche Änderungen.

- Verbessertes Vertrauen: Verifiziert Benutzeridentitäten und verschlüsselt die Kommunikation – für mehr Vertrauen bei Kunden und Partnern.

- Kosteneinsparungen: Reduziert den Bedarf an manuellen Prozessen und senkt durch die Vermeidung potenzieller Sicherheitsvorfälle langfristig die Kosten.

- Prüfbereitschaft: Liefert detaillierte Protokolle und Berichte für Sicherheitsprüfungen, was die Identifikation und Behebung von Schwachstellen erleichtert.

Kosten und Preise

Für die Auswahl von PKI-Software ist es wichtig, die verschiedenen Preismodelle und Tarifoptionen zu verstehen. Die Kosten variieren je nach Funktionsumfang, Teamgröße, Zusatzleistungen und weiteren Faktoren. Die untenstehende Tabelle fasst gängige Tarife, deren durchschnittliche Preise und typische, in PKI-Software enthaltene Funktionen zusammen:

Vergleichstabelle für PKI-Software-Tarife

| Tarifart | Durchschnittlicher Preis | Übliche Funktionen |

|---|---|---|

| Free Plan | $0 | Basis-Zertifikatsverwaltung, eingeschränkter Support und minimale Verschlüsselungsoptionen. |

| Personal Plan | $10-$30/user/month | Erweiterte Verschlüsselung, Benutzerauthentifizierung und Unterstützung bei der Einhaltung von Vorschriften. |

| Business Plan | $40-$80/user/month | Erweitertes Zertifikats-Lifecycle-Management, Integrationsfähigkeit und Skalierbarkeit. |

| Enterprise Plan | $100-$200/user/month | Anpassbare Richtlinien, umfassender Support und umfangreiches Audit-Logging. |

PKI-Software FAQs

Hier finden Sie Antworten auf häufig gestellte Fragen zur PKI-Software:

Wie verwalten Sie digitale Zertifikate?

Die Verwaltung digitaler Zertifikate umfasst das Ausstellen, Erneuern und Widerrufen von Zertifikaten nach Bedarf. Sie benötigen ein System, das diese Aufgaben automatisiert, um Fehler zu minimieren und Zeit zu sparen. PKI-Software enthält häufig Werkzeuge, um den Status der Zertifikate zu verfolgen und Sie über bevorstehende Abläufe zu informieren.

Welche Rolle spielt eine Zertifizierungsstelle?

Eine Zertifizierungsstelle (CA) ist eine vertrauenswürdige Instanz, die digitale Zertifikate ausstellt. Diese Zertifikate bestätigen die Identität des Zertifikatsinhabers. Achten Sie bei der Auswahl einer PKI-Software darauf, dass sie die Integration in etablierte CAs unterstützt oder Ihnen ermöglicht, eine eigene einzurichten.

Wie verbessert PKI-Software die Sicherheit?

PKI-Software erhöht die Sicherheit, indem sie Daten verschlüsselt und Identitäten überprüft. Sie nutzt öffentliche und private Schlüssel, um die Kommunikation zu schützen. Achten Sie bei der Bewertung auf das Schlüsselmanagement und darauf, ob die Software Multi-Faktor-Authentifizierung unterstützt.

Sind PKI-Softwarelösungen schwer zu bedienen?

Der Schwierigkeitsgrad variiert je nach Tool. Manche PKI-Software hat aufgrund zahlreicher Funktionen eine steile Lernkurve. Die meisten modernen PKI-Lösungen legen jedoch Wert auf Benutzerfreundlichkeit und bieten intuitive Oberflächen sowie umfassende Unterstützung für die Einführung und den laufenden Betrieb.

Kann PKI-Software in bestehende Systeme integriert werden?

Eine erfolgreiche Integration ist entscheidend für reibungslose Abläufe. Die meisten PKI-Programme lassen sich mit Ihrer IT-Infrastruktur und externen Anwendungen verbinden. Prüfen Sie die Kompatibilität mit Ihren bestehenden Systemen, um Unterbrechungen zu vermeiden und einen nahtlosen Betrieb sicherzustellen.

Wie geht PKI-Software mit Skalierbarkeit um?

Skalierbarkeit bedeutet, dass die Software mit Ihren Anforderungen wächst. Ob Sie Ihr Team vergrößern oder mehr Zertifikate verwenden: Die Software sollte mit mehr Nutzerinnen und Nutzern sowie Daten umgehen können, ohne die Performance zu beeinträchtigen. Beziehen Sie Ihre Zukunftspläne in die Bewertung der Skalierbarkeit ein.

Wie geht es weiter?

Wenn Sie sich gerade über PKI-Software informieren, verbinden Sie sich mit einem SoftwareSelect-Berater für kostenlose Empfehlungen.

Sie füllen ein Formular aus und führen ein kurzes Gespräch, in dem Ihre spezifischen Anforderungen geklärt werden. Anschließend erhalten Sie eine Auswahl passender Softwarelösungen. Die Berater unterstützen Sie zudem während des gesamten Beschaffungsprozesses, einschließlich Preisverhandlung.