10 Beste Network Access Control Software Auswahl

Network Access Control (NAC) Software hilft IT-Teams zu steuern, welche Geräte und Nutzer auf ihre Netzwerke zugreifen dürfen – basierend auf Identität, Rolle und Sicherheitsstatus.

Viele Organisationen beginnen mit der Suche nach einer NAC-Lösung, wenn sie Schwierigkeiten mit dem Management von BYOD-Geräten haben, Zugriffsrichtlinien nicht konsequent durchsetzen können oder Probleme beim Erkennen nicht genehmigter Systeme im Netzwerk auftreten. Diese Schwachstellen können Sicherheitsrisiken schaffen und die Einhaltung von Vorschriften erschweren – besonders in größeren oder dynamischen Umgebungen.

Ich habe mit Netzwerk- und Sicherheitsteams aus verschiedenen Branchen zusammengearbeitet, um NAC-Systeme in der Praxis zu evaluieren, einzuführen und zu optimieren. Diese Anleitung basiert auf diesen Erfahrungen und hilft Ihnen dabei, ein passendes Tool für Ihre Umgebung auszuwählen, das Ihrem Team mehr Kontrolle gibt – ohne zusätzliche Komplexität.

Was ist Network Access Control Software?

Network Access Control Software ist ein Werkzeug, das verwaltet, welche Nutzer und Geräte sich mit einem Netzwerk verbinden dürfen. IT-Administratoren und Sicherheitsteams nutzen sie, um unautorisierten Zugriff zu blockieren und Sicherheitsregeln durchzusetzen. Funktionen wie Identitätsprüfung, Richtliniendurchsetzung und Bedrohungserkennung unterstützen die Kontrolle des Zugriffs, das Reagieren auf Risiken und den Schutz des Netzwerks. Diese Tools bieten Teams mehr Kontrolle darüber, wer Zugang erhält und was Nutzer oder Geräte nach der Verbindung tun dürfen.

Table of Contents

- Beste Network Access Control Software-Lösungen – Übersicht

- Was ist Network Access Control Software?

- Zusammenfassung der besten Network Access Control Software

- Bewertungen: Beste Network Access Control Software-Lösungen

- Weitere Network Access Control Software

- Auswahlkriterien für Network Access Control Software

- Häufig gestellte Fragen

Zusammenfassung: Beste Network Access Control Software

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten geeignet für Netzwerkerkennung und -überwachung | 30-tägige kostenlose Testphase + kostenlose Demo verfügbar | Ab $149/Techniker/Monat (jährliche Abrechnung) | Website | |

| 2 | Am besten für Zero Trust Network Access | 14-tägige kostenlose Testphase + kostenlose Demo verfügbar | Ab $7/Nutzer/Monat (jährlich abgerechnet) | Website | |

| 3 | Am besten für Sicherheit in der Immobilienverwaltung geeignet | Not available | $1/Nutzer/Monat (jährliche Abrechnung) | Website | |

| 4 | Am besten geeignet für einheitliches Zugriffsmanagement | 30-tägige kostenlose Testversion | Preise auf Anfrage | Website | |

| 5 | Am besten geeignet für den Schutz von Personaldaten | Kostenlose Demo verfügbar + 14 Tage kostenlos testen | $4/User/Monat (jährliche Abrechnung) | Website | |

| 6 | Am besten geeignet für Netzwerkleistungsanalysen | Not available | $20/user/Monat (jährliche Abrechnung) | Website | |

| 7 | Am besten für Unternehmens-Compliance-Anforderungen | Not available | Preise auf Anfrage | Website | |

| 8 | Am besten für Barrierefreiheits-Compliance | Not available | $50/user/month | Website | |

| 9 | Am besten geeignet für Sicherheitsanforderungen vor Ort | Not available | $15/user/month (min 5 seats) | Website | |

| 10 | Am besten für umfassende Gerätesichtbarkeit | Not available | $22/user/month | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Bewertungen der besten Network Access Control Software

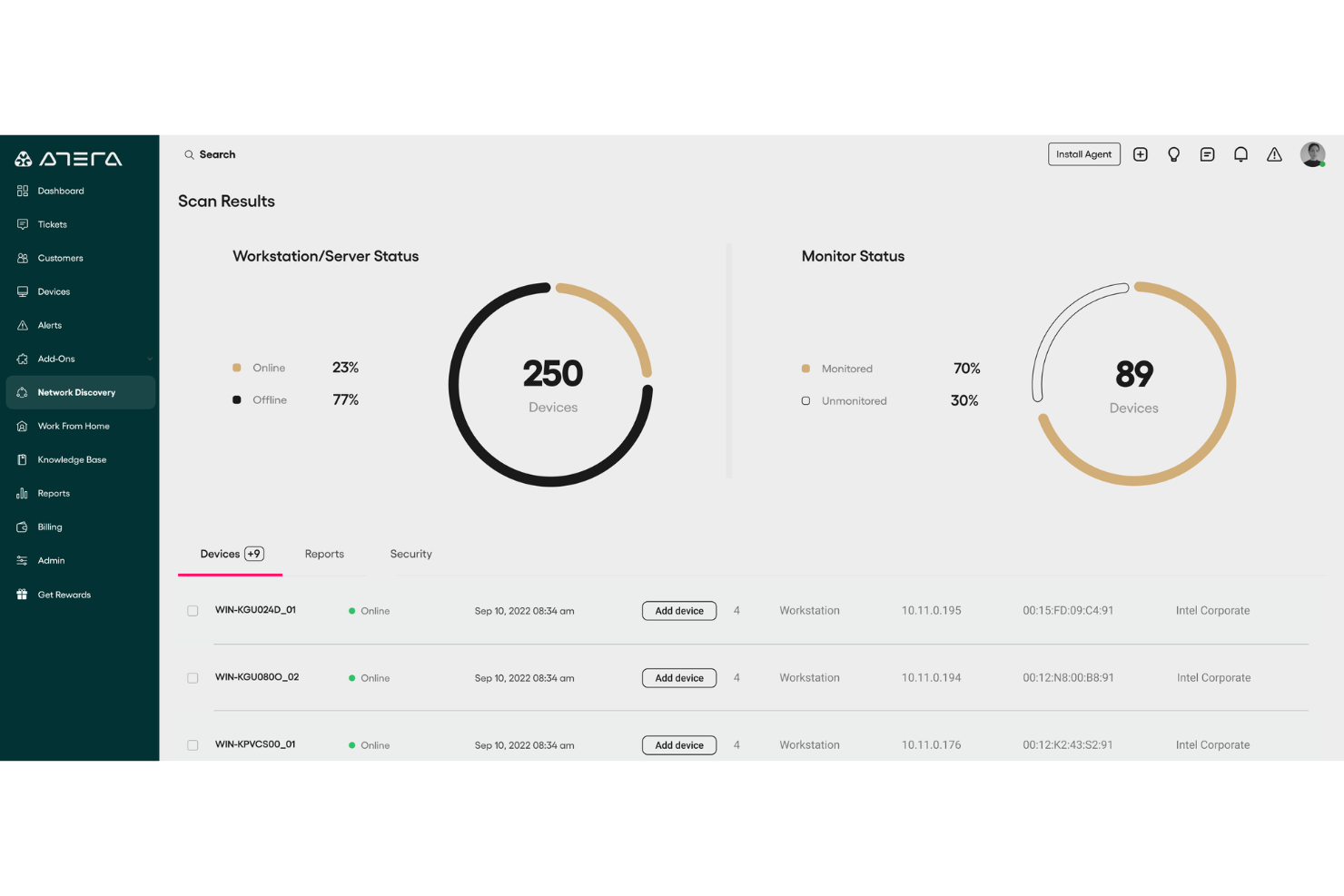

Atera bietet eine umfassende IT-Management-Plattform, die über herkömmliche Lösungen zur Netzwerkkontrollsteuerung hinausgeht. Sie ist besonders attraktiv für IT-Profis und Managed Service Provider, die eine sichere und effiziente Netzwerkumgebung aufrechterhalten müssen. Mit Funktionen wie automatischer Gerätedetektion und Sicherheitswarnungen unterstützt Atera Sie dabei, Netzwerkressourcen zu verwalten und unbefugten Zugriff zu verhindern, sodass Ihr Unternehmen reibungslos und sicher arbeitet.

Warum ich Atera gewählt habe

Ich habe Atera wegen seines leistungsstarken Network Discovery-Tools ausgewählt, das für die Netzwerkkontrollsteuerung unerlässlich ist. Diese Funktion nutzt NMAP-Technologie, um Geräte im Netzwerk automatisch zu erkennen und zu katalogisieren, sodass Sie ein aktuelles Inventar behalten und unautorisierte Geräte blockieren können. Zusätzlich bietet das zentrale Dashboard detaillierte Geräteinformationen und Konfigurationsmöglichkeiten für Warnmeldungen, was eine proaktive Überwachung und Verwaltung von Netzwerkveränderungen ermöglicht. Diese Eigenschaften erfüllen die Anforderungen an Netzwerksicherheit und Effizienz und machen Atera zu einer starken Wahl für alle, die Lösungen zur Netzwerkkontrollsteuerung suchen.

Atera Hauptfunktionen

Neben dem Network Discovery-Tool bietet Atera zahlreiche weitere Funktionen, die seinen Wert als Netzwerkmanagement-Lösung erhöhen.

- Automatisiertes Patch-Management: Diese Funktion stellt sicher, dass alle Systeme stets aktuell sind, indem Patches automatisch angewendet und Sicherheitslücken reduziert werden.

- Remote Monitoring and Management (RMM): Bietet umfassende Überwachung aller Netzwerkgeräte, hilft bei der Identifizierung und Lösung von Problemen aus der Ferne.

- Intelligente IT-Automatisierungen: Automatisiert Routinetätigkeiten und Warnmeldungen, sodass sich Ihr Team auf strategischere Aufgaben konzentrieren kann.

- Zentrales Dashboard: Bietet eine einzige Oberfläche zur Verwaltung aller Netzwerkressourcen und erleichtert so den Überblick und die Entscheidungsfindung.

Atera Integrationen

Zu den Integrationen gehören Splashtop, AnyDesk, TeamViewer, FreshBooks, QuickBooks, Xero, Zapier, Webroot, Acronis und Bitdefender.

Pros and Cons

Pros:

- Vereint RMM, Helpdesk und Automatisierung auf einer Plattform.

- Zentrales Dashboard vereinfacht Netzwerküberwachung und -berichterstattung.

- Agentendaten zu Betriebssystem, IP und Nutzeraktivität unterstützen die Zugriffsebene-Überprüfung.

Cons:

- Die Skalierbarkeit für sehr große NAC-Einsätze in Unternehmen kann zusätzliche Module oder Lizenzstufen erfordern.

- Tiefgreifende NAC-Policy-Engines sind möglicherweise nicht so ausgereift wie spezialisierte Tools.

New Product Updates from Atera

Atera Enhances IT Autopilot With Automation and File Support

Atera’s IT Autopilot gets three major boosts: you can now attach common files for deeper analysis, automate IT tasks with clear workflows, and choose how the system follows up when users go silent. These updates help streamline IT operations and improve resolution efficiency. For more information, visit Atera’s official site.

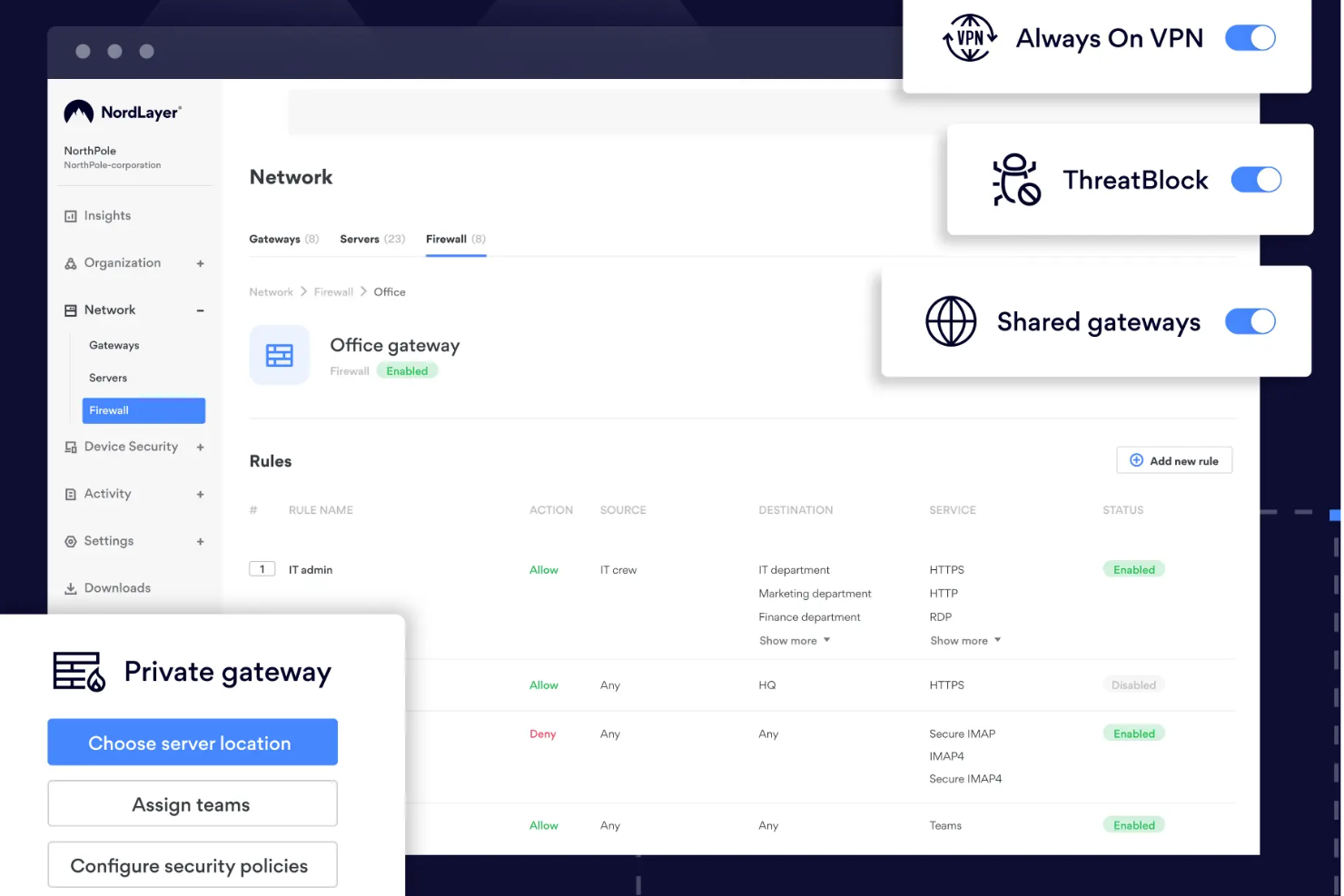

NordLayer ist eine Netzwerksicherheitslösung, die Unternehmen dabei unterstützt, ihre digitalen Vermögenswerte zu schützen und den sicheren Zugriff auf Unternehmensressourcen zu verwalten. Sie bietet Funktionen wie Zero Trust Network Access (ZTNA) und ein Business-VPN, um sicherzustellen, dass nur autorisierte Benutzer auf sensible Informationen zugreifen können.

Warum ich NordLayer ausgewählt habe: Mir gefällt die Nutzung des Zero Trust Network Access (ZTNA). Dieser Ansatz sorgt dafür, dass jede Zugriffsanfrage gründlich überprüft wird und Berechtigungen nur authentifizierten Nutzern und Geräten gewährt werden. Dadurch wird das Risiko unbefugten Zugriffs und potenzieller Datenlecks minimiert, was Ihrem Team eine sichere Arbeitsumgebung bietet. Ein weiteres Merkmal, das ich schätze, ist die Cloud-Firewall von NordLayer. Im Gegensatz zu traditionellen Hardware-Firewalls bietet diese cloudnative Lösung skalierbaren und flexiblen Schutz, ohne dass zusätzliche Hardware benötigt wird.

Herausragende Funktionen & Integrationen:

Weitere Funktionen beinhalten die Netzwerksegmentierung, mit der Sie Ihr Netzwerk in kleinere Segmente aufteilen können, um Zugriffe zu steuern und die Sicherheit zu erhöhen. Dies bedeutet, dass Sie den Zugriff auf sensible Daten einschränken können, sodass nur bestimmte Teammitglieder auf bestimmte Teile Ihres Netzwerks zugreifen dürfen. Zusätzlich bietet NordLayer DNS-Filterung, mit der Sie den Zugriff auf schadhafte oder unerwünschte Websites blockieren können. Zu den Integrationen gehören Entra ID, Okta, OneLogin, JumpCloud, Google Workspace, Google Cloud, IBM Cloud und AWS.

Pros and Cons

Pros:

- Nutzt ein Zero-Trust-Framework

- Sicherheitsmaßnahmen wie AES-256-Verschlüsselung und Multi-Faktor-Authentifizierung

- Bietet einen robusten VPN-Support

Cons:

- Anzahl der verfügbaren Serverstandorte könnte erweitert werden

- Server-Einrichtung kann komplex sein

New Product Updates from NordLayer

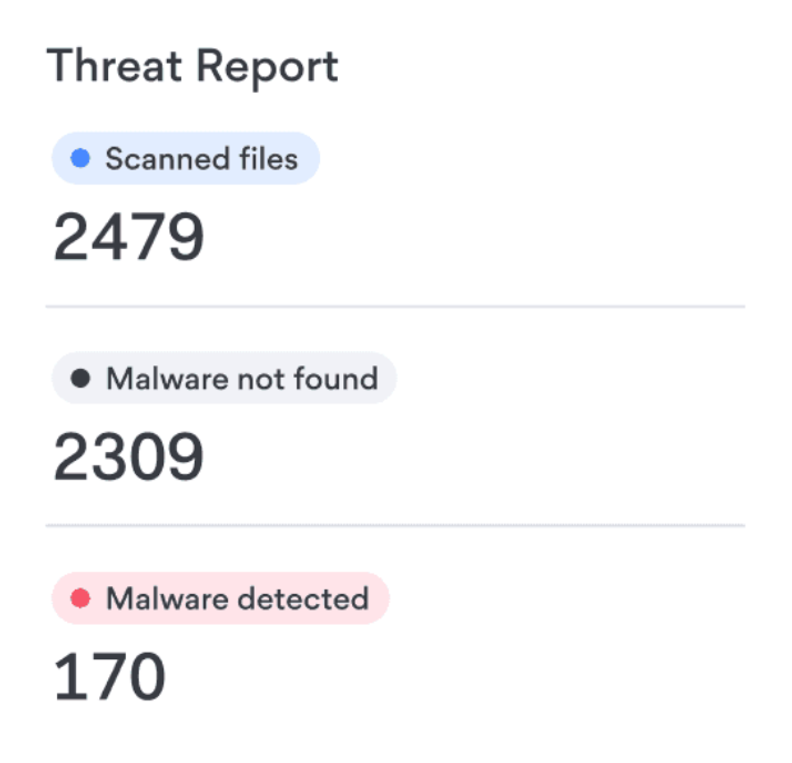

NordLayer Enhances Security with Download Protection

NordLayer introduces a Download Protection feature that safeguards files from threats by scanning and blocking malicious downloads in real time. For more information, visit NordLayer's official site.

Am besten für Sicherheit in der Immobilienverwaltung geeignet

Condo Control ist eine Online-Softwarelösung, die speziell für Immobilienverwalter und Eigentümergemeinschaften entwickelt wurde. Sie bietet eine Reihe von Funktionen, die Abläufe optimieren, die Kommunikation verbessern und die Sicherheit in Eigentumswohnungen erhöhen. Es ist offensichtlich, dass Condo Control am besten für diejenigen geeignet ist, die in der Immobilienverwaltung tätig sind und Wert auf Sicherheit legen.

Warum ich Condo Control gewählt habe: Bei meinem Vergleich verschiedener Zugangskontroll-Tools stachen bei Condo Control insbesondere der Fokus auf Immobilienverwaltung und das breite Spektrum an Sicherheitsfunktionen hervor. Bemerkenswert ist der ganzheitliche Ansatz bei der Sicherheit von Eigentumswohnungen – von der Besucherüberwachung bis zum Parkraummanagement. Ich habe es als „beste Lösung für die Sicherheit in der Immobilienverwaltung“ ausgewählt, da es spezialisierte Funktionen bietet, die auf die besonderen Sicherheitsanforderungen von Eigentumswohnungen und ähnlichen Objekten zugeschnitten sind.

Hervorstechende Funktionen & Integrationen:

Condo Control bietet zahlreiche nützliche Funktionen wie Besucherverwaltung, Buchung von Annehmlichkeiten und Paketverfolgung, die alle dazu beitragen, die Sicherheit in der Immobilie zu erhöhen. Was die Integrationen betrifft, so kann es mit verschiedenen anderen in der Immobilienverwaltung eingesetzten Systemen wie Buchhaltungssoftware und Kommunikationstools verbunden werden, um einen reibungslosen Arbeitsablauf zu gewährleisten.

Pros and Cons

Pros:

- Spezialisierte Funktionen für die Sicherheit von Eigentumswohnungen

- Integration mit anderen Tools für die Immobilienverwaltung möglich

- Günstiger Einstiegspreis

Cons:

- Preisinformationen sind jährlich, nicht monatlich

- Weniger geeignet für Nicht-Eigentumsobjekte

- Begrenzte Funktionalität außerhalb der Immobilienverwaltung

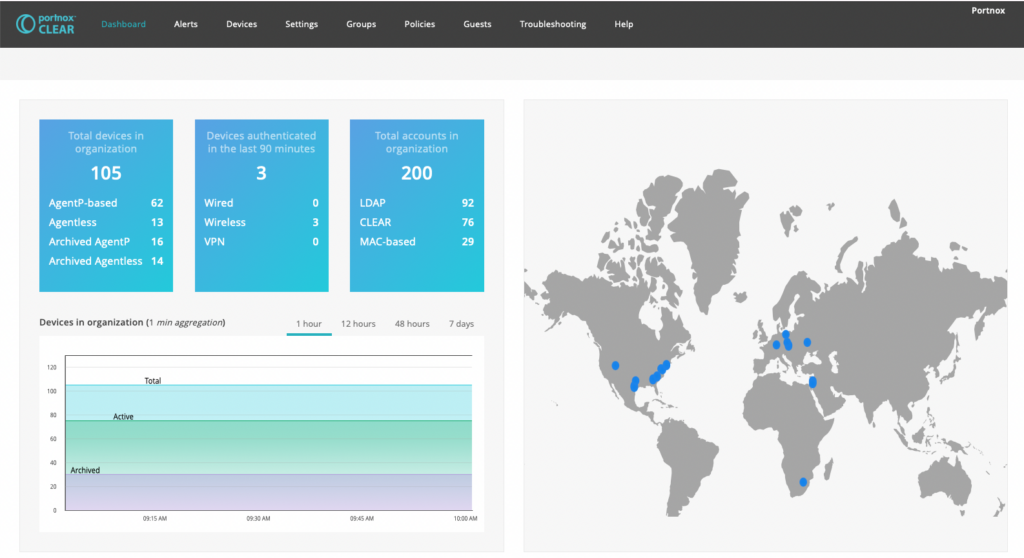

Portnox ist eine Zugangskontroll-Softwarelösung, die sich auf umfassende Netzwerksichtbarkeit und -kontrolle konzentriert. Dieses Tool zeichnet sich durch ein einheitliches Zugriffsmanagement über verschiedene Geräte und Netzwerke hinweg aus, was es ideal für Organisationen macht, die Kontrolle und Sicherheit auf einer Plattform suchen.

Warum ich Portnox ausgewählt habe: Ich habe Portnox in diese Liste aufgenommen, weil der Fokus auf einheitlichem Zugriffsmanagement liegt. Das herausragende Merkmal ist die Fähigkeit, vollständige Sichtbarkeit über alle verbundenen Geräte zu bieten – eine Kompetenz, die bei anderen von mir betrachteten Tools nicht so stark ausgeprägt ist. Für den Anwendungsfall des einheitlichen Zugriffsmanagements sehe ich die Stärke von Portnox in der Möglichkeit, zentrale Kontrolle über ein diverses Netzwerk zu ermöglichen.

Herausragende Funktionen & Integrationen:

Das Kernmerkmal von Portnox ist die Bereitstellung vollständiger Netzwerksichtbarkeit, wodurch Organisationen den Zugriff an allen Verbindungspunkten steuern können. Das Tool bietet außerdem Funktionen wie Remote-Zugriffssteuerung, risikobasierte Authentifizierung und die Erkennung von Netzwerk-Anomalien. Was die Integrationen betrifft, so lässt sich Portnox mit einer Vielzahl von Unternehmenssystemen integrieren, darunter VPNs, Switches, Wireless-Controller und Mobile-Device-Management-Lösungen, was einen reibungsloseren Sicherheits-Workflow ermöglicht.

Pros and Cons

Pros:

- Stellt vollständige Netzwerksichtbarkeit bereit

- Bietet zentrale Kontrolle über verschiedene Netzwerke und Geräte

- Integriert sich mit einer Vielzahl von Unternehmenssystemen

Cons:

- Preisinformationen sind nicht ohne Weiteres verfügbar

- Kann für kleine Unternehmen komplex sein

- Fehlende Preistransparenz könnte für einige potenzielle Nutzer ein Hindernis sein

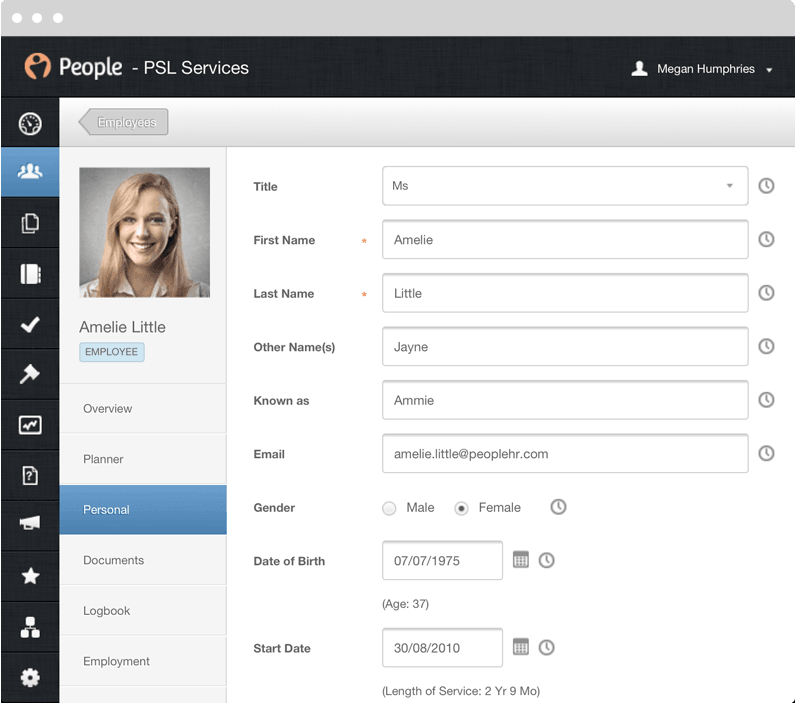

Access PeopleHR ist eine spezialisierte Software, die umfassende Dienstleistungen zum Schutz von Personaldaten (HR) bietet. Das Tool konzentriert sich auf die Sicherung von HR-Informationen und stellt sicher, dass sensible Daten vertraulich bleiben. Daher eignet es sich ideal für Organisationen, die besonderen Wert auf die Sicherheit von Personaldaten legen.

Warum ich Access PeopleHR ausgewählt habe: Ich habe Access PeopleHR aufgrund seiner Spezialisierung auf den Schutz von Personaldaten ausgewählt. Es gibt nicht viele Tools auf dem Markt, die sich auf diesen speziellen Bereich konzentrieren, was es zu einer herausragenden Wahl macht. Es scheint die beste Lösung für Organisationen zu sein, die HR-Daten schützen möchten, da der Schutz vertraulicher HR-Informationen hier besonders im Fokus steht.

Herausragende Funktionen & Integrationen:

Access PeopleHR bietet eine Vielzahl an Funktionen, darunter Datenverschlüsselung, Werkzeuge zur Einhaltung der DSGVO sowie erweiterte Zugriffskontrollen. All diese Merkmale tragen zu den umfassenden Schutzfunktionen für HR-Daten bei. Die Software lässt sich gut mit gängigen HR- und Lohnabrechnungssystemen integrieren und bietet diesen häufig angegriffenen Ressourcen eine zusätzliche Sicherheitsebene.

Pros and Cons

Pros:

- Spezialisiert auf den Schutz von Personaldaten

- Stellt starke Verschlüsselungs- und Compliance-Tools bereit

- Bietet Integrationen mit gängigen HR-Systemen

Cons:

- Jährliche Abrechnung könnte einige Kunden abschrecken

- Es fehlen einige allgemeine Zugangskontrollfunktionen

- Preis pro Nutzer könnte für größere Organisationen hoch sein

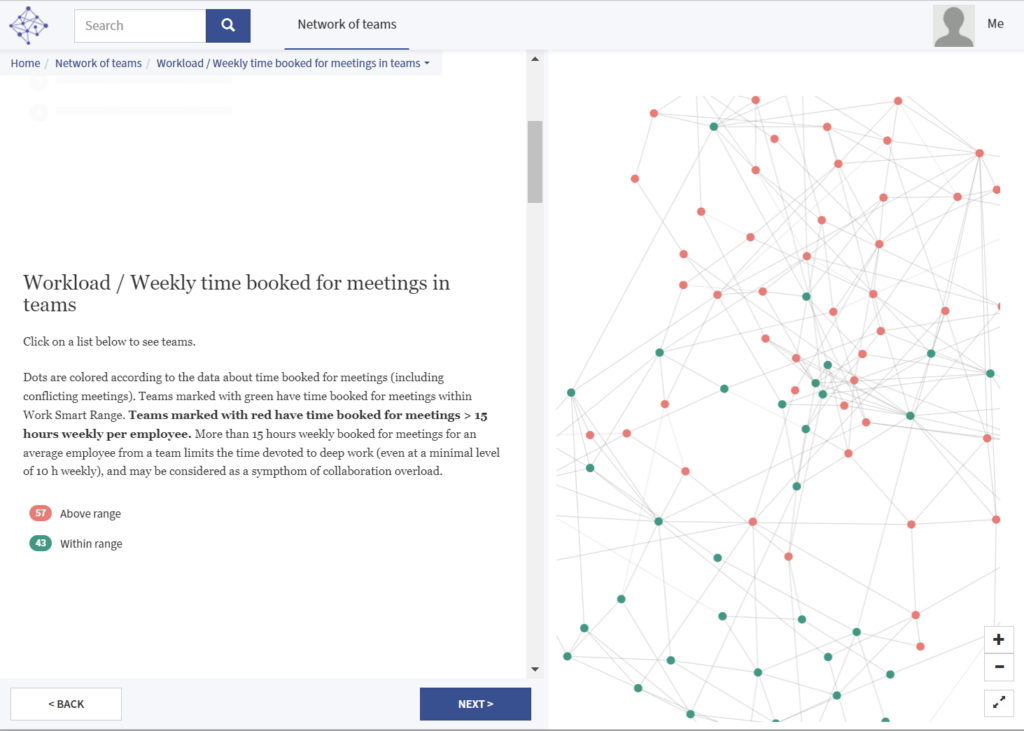

Network Perspective ist ein bemerkenswertes Tool für Netzwerkleistungsanalysen. Es bietet umfassende Transparenz in die Netzwerkleistung und ermöglicht datengesteuerte Entscheidungen. Damit ist es die ideale Lösung für Unternehmen, die tiefgehende Einblicke in die Netzwerkperformance benötigen.

Warum habe ich Network Perspective ausgewählt: Ich habe Network Perspective nach einem strengen Vergleich mit anderen Netzwerk-Analyse-Tools gewählt. Die Fähigkeit, fundierte Einblicke in die Netzwerkleistung zu geben, hebt es deutlich hervor. Der starke Fokus auf Datenanalysen und Visualisierungen macht es zur besten Option für Organisationen, die eine detaillierte Transparenz ihrer Netzwerkperformance benötigen.

Herausragende Funktionen & Integrationen:

Erwähnenswerte Funktionen von Network Perspective sind Netzwerk-Mapping, End-to-End-Transparenz und Echtzeit-Leistungsanalysen. Die Integrationen konzentrieren sich vor allem auf Anbieter von Netzwerkinfrastruktur, wodurch sichergestellt ist, dass es nahtlos mit Ihrer bestehenden Netzwerkinfrastruktur zusammenarbeitet.

Pros and Cons

Pros:

- Bietet End-to-End-Transparenz des Netzwerks

- Echtzeit-Leistungsanalysen

- Breite Kompatibilität mit Netzwerkinfrastruktur-Anbietern

Cons:

- Kann für Einsteiger komplex sein

- Jährliche Abrechnung passt nicht zu allen Unternehmen

- Spezifischer Fokus auf Netzwerkleistung deckt möglicherweise nicht alle IT-Sicherheitsanforderungen ab

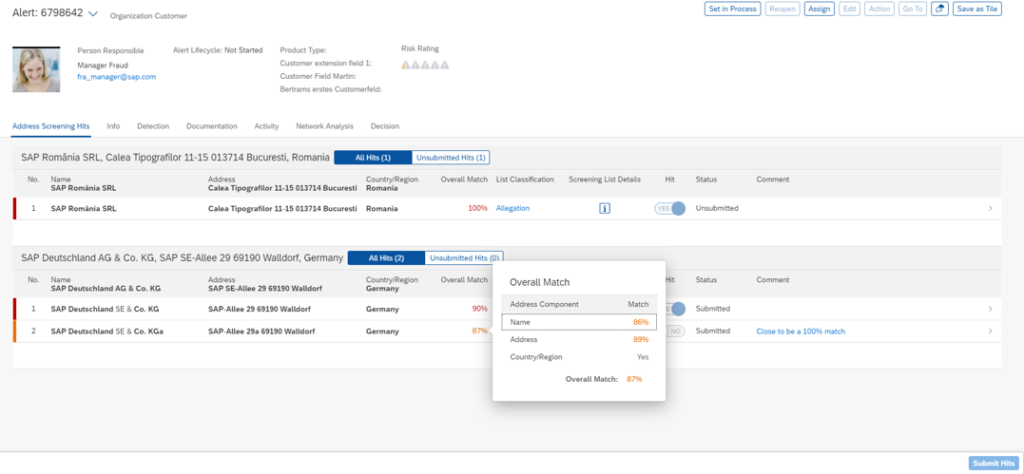

SAP Access Control ist ein leistungsstarkes Tool zur Verwaltung und Überwachung des Zugriffs auf geschäftskritische Informationen und Prozesse in Ihrem Unternehmen. Dieses System eignet sich ideal zur Einhaltung von Compliance-Vorgaben und bietet eine unvergleichliche Fähigkeit, Zugriffs- und Berechtigungsrisiken zu verhindern, zu erkennen und zu beheben.

Warum ich SAP Access Control gewählt habe: Während der Bewertung verschiedener Optionen fiel SAP Access Control durch seine umfassende Risikoanalyse, automatische und regelmäßige Zugriffsüberprüfungen sowie das effiziente Rollenmanagement besonders auf. Mir ist aufgefallen, dass seine Robustheit im Umgang mit Compliance-Anforderungen für Unternehmen wirklich bemerkenswert ist. SAP Access Control ist 'am besten für Unternehmens-Compliance-Anforderungen', da es nicht nur Compliance-Prozesse automatisiert, sondern auch aufschlussreiche Dashboards für die Bewertung und Minderung von Risiken und Schwachstellen bereitstellt.

Hervorzuhebende Funktionen & Integrationen:

SAP Access Control bietet verschiedene Funktionen, darunter Risikoanalyse, Zugriffszertifizierung, Rollenmanagement und Verwaltung von Notfallzugriffen. Es hilft, Verstöße gegen die Funktionstrennung (SoD) zu vermeiden, ermöglicht Notfallzugriffe und verbessert die Audit-Performance. SAP Access Control lässt sich gut in andere SAP-Lösungen integrieren und ermöglicht so reibungslose Workflows und einheitliches Management im gesamten Unternehmen.

Pros and Cons

Pros:

- Umfassende Risikoanalyse-Funktionen

- Verschlankte Prozesse zur Zugriffszertifizierung

- Effizientes Rollen- und Notfallzugriffsmanagement

Cons:

- Kann technische Expertise bei der Einrichtung erfordern

- Preise sind nicht unmittelbar verfügbar

- Kann für kleine Unternehmen mit einfachen Anforderungen überdimensioniert sein

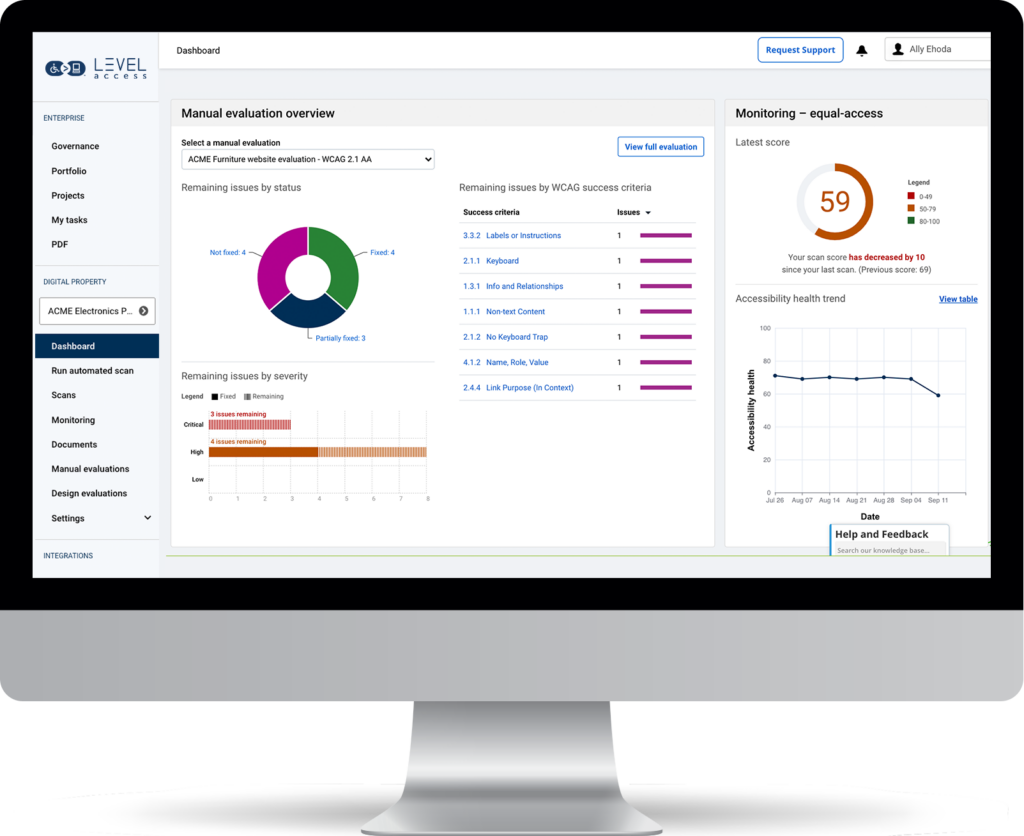

Die Level Access Platform ist hervorragend für die Einhaltung von Barrierefreiheitsstandards geeignet. Als Tool unterstützt sie Unternehmen dabei, digitale Ressourcen für alle Nutzer zugänglich zu machen – ein entscheidender Aspekt für Firmen, die Wert auf die Einhaltung von Barrierefreiheitsvorgaben legen.

Warum ich die Level Access Platform ausgewählt habe: Ich habe die Level Access Platform aufgrund ihres klaren Schwerpunkts auf digitale Barrierefreiheit gewählt. Diese Ausrichtung unterscheidet sie von allgemeineren Sicherheitslösungen und macht sie zur besten Wahl für Organisationen, denen die Zugänglichkeit ihrer Ressourcen für alle wichtig ist. Die konsequente Ausrichtung auf Inklusion macht sie zur optimalen Lösung für die Einhaltung von Barrierefreiheitsstandards.

Hervorstechende Funktionen & Integrationen:

Zu den wichtigsten Funktionen der Level Access Platform zählen umfassende Barrierefreiheitsaudits, Schulungsmodule und eine KI-gestützte Test-Engine. Das Tool lässt sich gut in verschiedene Content-Management-Systeme integrieren und unterstützt Sie dabei, die Barrierefreiheit Ihrer digitalen Ressourcen zu überwachen und zu verbessern.

Pros and Cons

Pros:

- Fokus auf digitale Barrierefreiheit

- Umfassende Audits und Schulungsmodule

- Kompatibilität mit verschiedenen Content-Management-Systemen

Cons:

- Eventuell zu spezialisiert für Unternehmen, die nach allgemeinen Sicherheitslösungen suchen

- Preisgestaltung könnte für kleinere Unternehmen hoch sein

- Für die vollständige Nutzung der Funktionen sind möglicherweise technische Kenntnisse erforderlich

Avilon Unity Access ist optimal für Sicherheitsbedürfnisse vor Ort. Es handelt sich um eine Zutrittskontrolllösung, die zum Schutz Ihrer lokalen Anlagen entwickelt wurde. Mit diesem Tool verfügen Anwender über ein zuverlässiges System zur Verwaltung des physischen Zugangs zu ihren Einrichtungen, das auf die spezifischen Anforderungen einer On-Premise-Sicherheitsumgebung zugeschnitten ist.

Warum ich Avigilon Unity Access gewählt habe: Ich habe Avigilon Unity Access aufgrund seines gezielten Schwerpunkts auf On-Premise-Sicherheit ausgewählt. Das System bietet eine robuste Kontrolle über physischen Zugang und hebt sich damit von vielen cloudbasierten Lösungen ab. Aufgrund dieser Spezialisierung kam ich zu dem Schluss, dass es sich am besten für Sicherheitsanforderungen vor Ort eignet.

Hervorstechende Funktionen & Integrationen:

Die Avigilon Unity Access App besticht durch eine intuitive, benutzerfreundliche Oberfläche und eine flexible Systemkonfiguration. Sie bietet eine nahtlose Integration mit dem Avigilon Control Center (ACC), das ein einheitliches Sicherheits- und Überwachungsmanagement ermöglicht.

Pros and Cons

Pros:

- Spezialisiert auf On-Premise-Sicherheit

- Integration mit dem Avigilon Control Center

- Benutzerfreundliche Oberfläche

Cons:

- Nicht geeignet für Unternehmen, die cloudbasierte Lösungen suchen

- Mindestanforderung von fünf Lizenzen ist möglicherweise nicht für kleinere Unternehmen geeignet

- Könnte professionelle Installation und Einrichtung erfordern

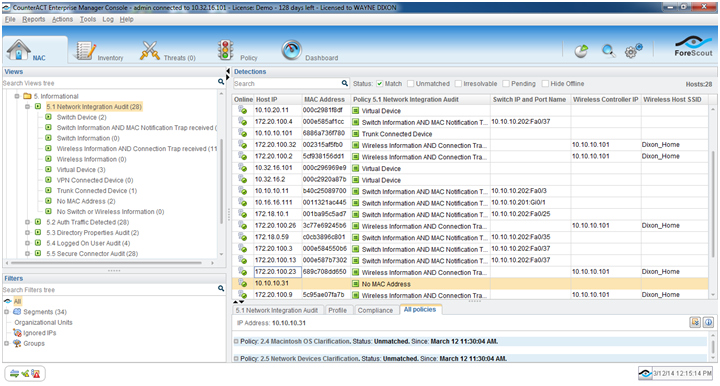

Forescout ist eine leistungsstarke Lösung für die Netzwerkzugangskontrolle, die Echtzeit-Transparenz und Kontrolle über Geräte bietet, die auf Ihr Netzwerk zugreifen. Es identifiziert, klassifiziert und bewertet Geräte effizient und ist damit die beste Wahl für umfassende Sichtbarkeit.

Warum ich Forescout ausgewählt habe: Bei meiner Suche nach der besten NAC-Software haben mich besonders Forescouts Möglichkeiten zur fortschrittlichen Geräteerkennung beeindruckt. Seine dynamische Klassifizierung und das Asset-Management heben es klar von anderen Lösungen ab. Für Umgebungen, in denen sich ständig verschiedene Geräte verbinden und trennen, halte ich Forescout für die beste Option. Es bietet in Echtzeit einen Überblick über alle Geräte im Netzwerk und managt gleichzeitig effektiv Sicherheitsrisiken, die mit unbekannten Geräten verbunden sind.

Herausragende Funktionen & Integrationen:

Zu den Funktionen von Forescout gehören Gerätesuche, automatisierte Compliance-Prüfungen und richtlinienbasierte Zugangskontrolle. Diese sind entscheidend, um eine sichere Netzwerkumgebung zu erhalten. Die Möglichkeit, mit verschiedenen Systemen – darunter IT-Management, Bedrohungsabwehr und andere Sicherheitsprodukte – zu integrieren, erhöht den Nutzen deutlich.

Pros and Cons

Pros:

- Hervorragende Echtzeit-Gerätesichtbarkeit

- Automatisierte Compliance-Prüfungen

- Breite Palette an Systemintegrationen

Cons:

- Höherer Preis als einige Wettbewerber

- Steile Lernkurve für erstmalige Nutzer

- Einrichtung erfordert möglicherweise Expertenunterstützung

Weitere Network Access Control Software

Unten finden Sie eine Liste zusätzlicher Network Access Control Software, die ich in die engere Auswahl genommen habe, die es aber nicht in die Top 10 geschafft haben. Es lohnt sich auf jeden Fall, auch diese anzusehen.

- Portnox Clear

Am besten für cloudbasierte Netzwerksicherheit

- Genea Access Control

Am besten für integrierte Anforderungen an die physische Sicherheit

- NACVIEW

Am besten geeignet für Echtzeit-Netzwerküberwachung

- Twingate

Am besten für die Sicherheit von Remote-Mitarbeitenden

Weitere Rezensionen zu Network Access Control Software

Auswahlkriterien für Network Access Control Software

Auf der Suche nach der wirkungsvollsten Network Access Control Software habe ich viel Zeit damit verbracht, dutzende Tools zu bewerten. Jedes wurde nach bestimmten Kriterien beurteilt, die für einen sicheren und effizienten Netzwerkzugriff entscheidend sind. Hier sind die wichtigsten Faktoren, die meine Bewertung geprägt haben und die Sie bei der Auswahl von Network Access Control Software berücksichtigen sollten:

Kernfunktionen

- Fähigkeit, Geräte zu authentifizieren und zu validieren, bevor sie dem Netzwerk beitreten

- Kapazität, Richtlinien für eine Vielzahl von Geräten und Anwendungen durchzusetzen

- Möglichkeit der Integration mit vorhandener Infrastruktur, um Daten für Richtlinienentscheidungen zu nutzen

- Proaktive Bedrohungsabwehr mit der Fähigkeit, automatisch den Zugriff einzuschränken oder Bedrohungen zu isolieren

Wesentliche Funktionen

- Richtlinienverwaltung: Dies umfasst die Möglichkeit, granulare Richtlinien basierend auf Benutzerrollen, Gerätetypen und weiteren Kriterien zu erstellen, zu verwalten und durchzusetzen.

- Geräteprofilierung: Die Software sollte in der Lage sein, Geräte zu identifizieren und zu kategorisieren, die sich mit dem Netzwerk verbinden.

- Gastnetzwerke: Gute Network Access Control Software sollte Möglichkeiten für sicheres Gastnetzwerk bieten und Besuchern temporären Zugang ermöglichen.

- Echtzeitüberwachung und Berichte: Diese Funktion liefert Einblicke in Netzwerkaktivitäten, auch bei Anomalien, für eine schnelle Reaktion und fundierte Entscheidungen.

- Integrationsfähigkeit: Sie sollte sich mit anderen Systemen wie SIEM, MDM und Bedrohungsanalyse-Lösungen integrieren lassen, um den Funktionsumfang zu erweitern.

Benutzerfreundlichkeit

- Intuitive Benutzeroberfläche: Die Oberfläche der Software sollte benutzerfreundlich sein, damit Netzadministratoren Zugriffsrichtlinien verwalten, Aktivitäten überwachen und auf Bedrohungen problemlos reagieren können.

- Einfaches Onboarding: Das Tool sollte einen unkomplizierten Einrichtungsprozess bieten, um eine reibungslose Implementierung in einer bestehenden Netzwerkinfrastruktur zu ermöglichen.

- Reaktionsschneller Kundensupport: Bei Schwierigkeiten oder Fragen sollte der Softwareanbieter umfassenden Support bieten, einschließlich Dokumentationen, Tutorials, Live-Chat, E-Mail oder Telefonsupport.

- Rollenbasierte Zugriffskontrolle (RBAC): Die Software sollte die Konfiguration von Benutzerrollen und Berechtigungen ermöglichen, um Zugriffsrechte auf unterschiedlichen Ebenen für verschiedene Nutzer festzulegen.

Häufig gestellte Fragen

Welche Vorteile bietet die Nutzung von Network Access Control Software?

Es gibt zahlreiche Vorteile beim Einsatz von Network Access Control Software, darunter:

- Erhöhte Sicherheit: NAC-Software erhöht die Sicherheit, indem sie sicherstellt, dass nur autorisierte Geräte auf das Netzwerk zugreifen. Sie überprüft Nutzer und Geräte, bevor Netzwerkzugang gewährt wird, und verringert so das Risiko von Cyberbedrohungen.

- Richtliniendurchsetzung: Mit diesen Tools können Organisationen Richtlinien über verschiedene Geräte und Anwendungen hinweg durchsetzen und so die Netzwerksicherheit weiter stärken.

- Transparenz und Kontrolle: NAC-Software bietet einen umfassenden Überblick über alle verbundenen Geräte und deren Aktivitäten, was Echtzeitüberwachung und Kontrolle ermöglicht.

- Automatisierte Reaktionen: Die Software kann Reaktionen auf potenzielle Bedrohungen automatisieren, z. B. betroffene Systeme isolieren oder bestimmte Geräte blockieren – das unterstützt schnelles Handeln bei Sicherheitsvorfällen.

- Regulatorische Konformität: NAC-Tools helfen Organisationen dabei, bestimmte regulatorische Anforderungen bezüglich Daten- und Netzwerksicherheit zu erfüllen.

Wie viel kosten Network Access Control Tools typischerweise?

Die Kosten für Network Access Control Tools können stark variieren und hängen von den spezifischen Funktionen, der Größe der Organisation und der Anzahl der zu verwaltenden Nutzer oder Geräte ab. Preismodelle basieren üblicherweise auf Lizenzen pro Nutzer oder pro Gerät, wobei manche Anbieter gestaffelte Pakete mit aufsteigendem Funktionsumfang anbieten.

Was ist die übliche Preisspanne für Network Access Control Software?

Network Access Control Software kann von etwa $5 pro Nutzer und Monat bis zu mehreren Hundert Dollar pro Nutzer und Monat für komplexere Enterprise-Lösungen reichen.

Welche sind die günstigsten und teuersten Lösungen für Network Access Control Software?

Die günstigste NAC-Software in unserer Auswahl ist LiteManager, mit Tarifen ab $10 monatlich. Am oberen Ende der Skala können die Lösungen von Cisco mehrere Hundert Dollar pro Nutzer und Monat kosten – angesichts des robusten Funktionsumfangs und umfassender Enterprise-Möglichkeiten.

Gibt es kostenlose Network Access Control Software?

Ja, einige Tools wie PacketFence bieten eine kostenlose, quelloffene Version ihrer Network Access Control Software an. Allerdings fehlen diesen Gratisversionen häufig die erweiterten Funktionen und der Support, wie sie in kostenpflichtigen Lösungen zu finden sind, und sie sind möglicherweise nicht für große oder komplexe Netzwerke geeignet.

Zusammenfassung

Zusammenfassend ist die Wahl der richtigen Network Access Control Software entscheidend, um sichere, zugängliche und effiziente Netzwerke zu gewährleisten – besonders angesichts der heutigen Situation mit Remote-Arbeit und einer Vielzahl unterschiedlicher Geräte. Das Spektrum reicht von Lösungen für kleinere Netzwerke wie LiteManager bis hin zu robusten Enterprise-Lösungen wie Cisco.

Hier sind drei zentrale Erkenntnisse aus diesem Leitfaden:

- Bedarfsermittlung: Jede NAC-Lösung hat ihre eigenen Stärken. Einige sind besonders auf die Sicherheit von Remote-Arbeitsplätzen ausgerichtet, während andere bei der Sicherheit vor Ort überzeugen. Wenn Sie die Anforderungen Ihres Unternehmens und Ihre Netzwerkumgebung verstehen, können Sie das passende Tool auswählen.

- Bewertung der Kernfunktionen und Eigenschaften: Schauen Sie über die grundlegenden Funktionen der Netzwerkzugangskontrolle hinaus. Berücksichtigen Sie zusätzliche Features wie Eindringungserkennung, Durchsetzung von Richtlinien und automatisierte Abwehr von Bedrohungen. Auch Integrationen mit anderen Systemen oder Plattformen können den Wert Ihrer NAC-Software steigern.

- Benutzerfreundlichkeit und Support berücksichtigen: Ein Tool ist nur so gut wie seine Benutzerfreundlichkeit und der vom Anbieter bereitgestellte Support. Suchen Sie nach Lösungen, die einfach zu implementieren und zu verwenden sind, und stellen Sie sicher, dass ausreichende Schulungs- und Support-Ressourcen für einen reibungslosen Einstieg zur Verfügung stehen.

Die Wahl einer Software für Netzwerkzugangskontrolle erfordert zwar sorgfältige Überlegung und Analyse, doch mit einem klaren Verständnis Ihrer Anforderungen und der verfügbaren Optionen können Sie ein Tool auswählen, das Ihre Netzwerksicherheit und Effizienz deutlich verbessert.

Was denken Sie?

Ich hoffe, dieser Leitfaden war eine wertvolle Hilfe bei Ihrer Suche nach der passenden Software für Netzwerkzugangskontrolle. Die Technologielandschaft entwickelt sich jedoch ständig weiter, und vielleicht gibt es großartige Lösungen, die hier nicht aufgeführt sind.

Sollten Sie auf ein Tool gestoßen sein, das Ihrer Meinung nach hier erwähnt werden sollte, teilen Sie es gerne mit. Ich bin immer offen dafür, neue Lösungen zu entdecken und diesen Leitfaden zu aktualisieren, um ihn so umfassend und hilfreich wie möglich zu halten. Ihr Beitrag könnte anderen Lesern dabei helfen, das perfekte Werkzeug für ihre Anforderungen zu finden.