10 Beste Multi-Faktor-Authentifizierungssoftware Kurzliste

Bei der Navigation durch die komplexe Welt der Benutzer-Authentifizierung habe ich Multi-Faktor-Authentifizierungssoftware besonders schätzen gelernt. Angesichts zunehmender Datenlecks ist es unerlässlich, Online-Konten über reine Passwörter hinaus zu sichern. Das geht über die herkömmliche Kombination aus Benutzername und Passwort hinaus und kann etwas beinhalten, das der Benutzer weiß, im Besitz hat oder das ihm eigen ist.

Diese Tools sorgen nicht nur dafür, dass Endnutzer sicheren Zugang über Zugangscodes und Self-Service-Provisionierung erhalten, sondern verbessern auch den Fernzugang, indem sie webbasierte Nutzeridentitäten sicherer verbinden. Die Herausforderungen? Verwaltung mehrerer Benutzeranmeldungen, Identity- und Access-Management (IAM) sowie die Sicherstellung des Remote-Zugriffs ohne Kompromittierung der Sicherheit. Doch mit der richtigen Software werden diese Punkte adressiert und Ihre Konten gegen Zugriffe abgesichert.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Zusammenfassung der besten Multi-Faktor-Authentifizierungssoftware

Diese Vergleichstabelle fasst die Preisdetails meiner Top-Auswahl an MFA-Software zusammen, damit Sie die beste Lösung für Ihr Budget und Ihre geschäftlichen Anforderungen finden können.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten geeignet für adaptive MFA mit mehreren Authentifizierungsfaktoren | Kostenlose Version verfügbar (bis zu 50 Domain-Benutzer) | Ab $595 (500 Domain-Benutzer) | Website | |

| 2 | Am besten für die Kombination aus Passwortverwaltung und MFA | 30-tägige kostenlose Testphase + kostenloser Tarif verfügbar | Ab $3/Nutzer/Monat (jährliche Abrechnung) | Website | |

| 3 | Am besten für SaaS-Unternehmen, die eine schnelle Integration benötigen | 30 Tage kostenlos testen | Preise auf Anfrage | Website | |

| 4 | Am besten geeignet für adaptive Multi-Faktor-Authentifizierung | 30-tägige kostenlose Testversion verfügbar | Ab $2/Nutzer/Monat | Website | |

| 5 | Am besten geeignet für die Umsetzung passwortloser Authentifizierung | 14 Tage kostenlos testen | Ab $8/Nutzer/Monat (jährliche Abrechnung) | Website | |

| 6 | Am besten für SMS- und Anrufverifizierung | Not available | Ab $15/Benutzer/Monat | Website | |

| 7 | Am besten für skalierbare Authentifizierung in Unternehmen | Kostenlose Testversion verfügbar | Ab $23/Nutzer/Monat (jährlich abgerechnet) | Website | |

| 8 | Am besten für alle, die bereits in der Salesforce-Umgebung arbeiten | Kostenloser Plan verfügbar | Ab $25/Nutzer/Monat (jährlich abgerechnet) | Website | |

| 9 | Am besten für Unternehmen in hybriden Cloud-Szenarien geeignet | Not available | Preise auf Anfrage | Website | |

| 10 | Am besten für Nutzer im Microsoft-Kosmos geeignet | Not available | Ab $6/Nutzer/Monat (jährliche Abrechnung) | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Bewertungen der besten Multi-Faktor-Authentifizierungssoftware

Nachfolgend finden Sie meine ausführlichen Zusammenfassungen der besten Multi-Faktor-Authentifizierungssoftwares, die es auf meine Shortlist geschafft haben. Meine Bewertungen bieten einen detaillierten Einblick in die wichtigsten Funktionen, Vor- & Nachteile, Integrationen und ideale Anwendungsfälle jedes Tools, damit Sie die beste Lösung für sich finden können.

Am besten geeignet für adaptive MFA mit mehreren Authentifizierungsfaktoren

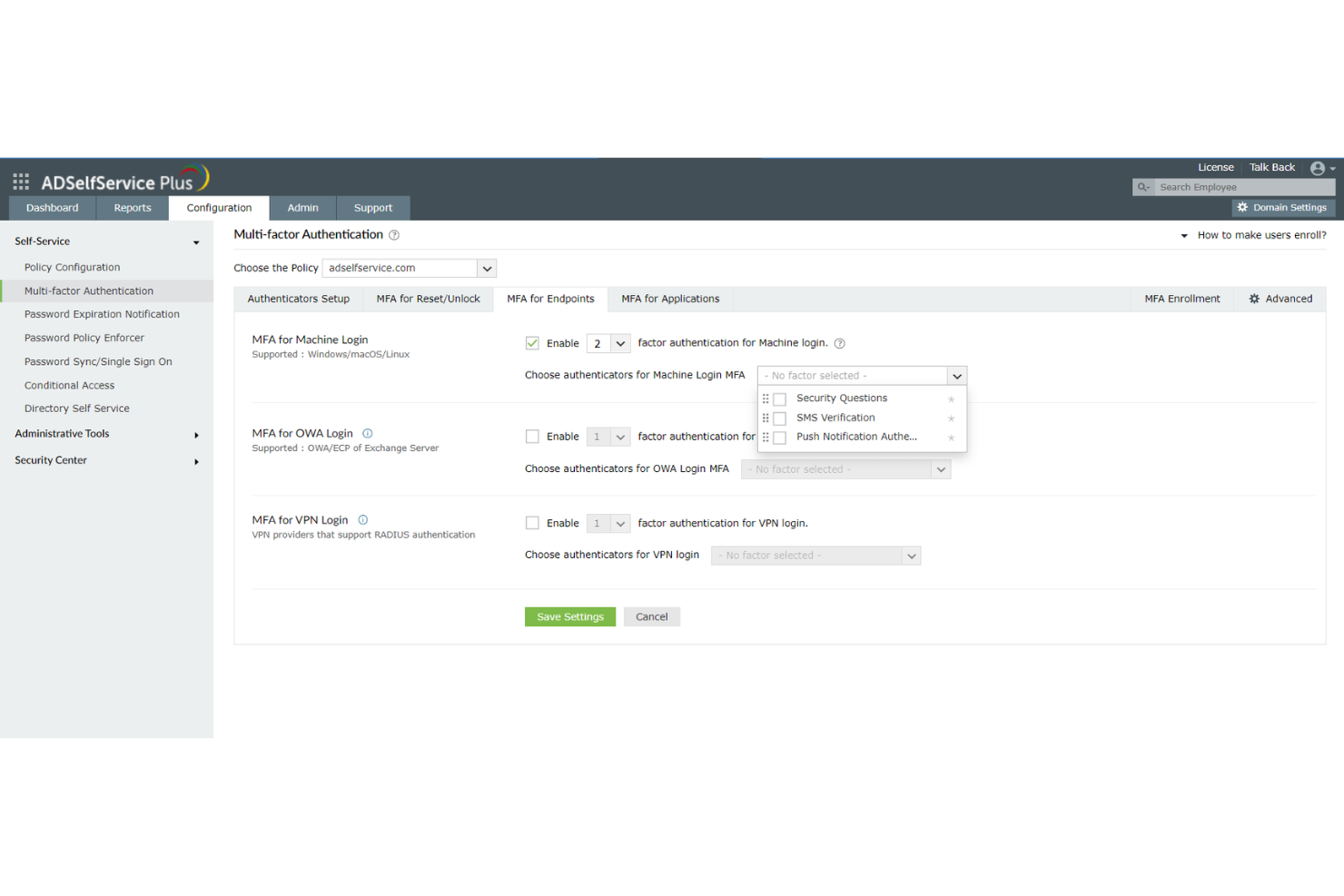

ManageEngine ADSelfService Plus ist eine umfassende Self-Service-Lösung für Passwortverwaltung und Single Sign-on (SSO), die darauf ausgelegt ist, IT-Abläufe zu optimieren und die Sicherheit zu erhöhen. Sie richtet sich sowohl an IT-Administratoren als auch an Endnutzer und bietet Funktionen wie Passwort-Self-Service, Multi-Faktor-Authentifizierung (MFA) und Endgerätesicherheit.

Warum ich mich für ManageEngine ADSelfService Plus entschieden habe: ADSelfService Plus unterstützt verschiedene Authentifizierungstechniken wie Biometrie, TOTP-Codes, Push-Benachrichtigungen und Sicherheitsschlüssel, die die Sicherheitslandschaft durch mehrere Verifizierungsebenen über den herkömmlichen Benutzernamen und das Passwort hinaus erweitern. Diese Anpassungsfähigkeit bei den Authentifizierungsmethoden stellt sicher, dass Unternehmen ihre Sicherheitsprotokolle individuell an spezifische Anforderungen und Compliance-Vorgaben anpassen können. Darüber hinaus passt die adaptive MFA-Funktion die Authentifizierungsanforderungen dynamisch an Risikofaktoren wie Benutzerstandort und Gerätetyp an und bietet so eine differenzierte und kontextabhängige Schutzmaßnahme.

Herausragende Funktionen & Integrationen:

Weitere Funktionen umfassen Single Sign-on (SSO), das sich nahtlos mit lokalen und cloudbasierten Anwendungen integriert und somit ein einheitliches und sicheres Login-Erlebnis über verschiedene Umgebungen hinweg ermöglicht. Das Tool verfügt zudem über Self-Service-Funktionen für das Zurücksetzen von Passwörtern, sodass Nutzer ihre Passwörter eigenständig zurücksetzen und Konten entsperren können. Zu den Integrationen zählen Zendesk, Freshdesk, Splunk, syslog und andere ManageEngine-Anwendungen wie ManageEngine ADManager Plus und AD360.

Pros and Cons

Pros:

- Self-Service-Passwortzurücksetzung

- Verschiedene MFA-Optionen

- Umfangreiche Berichtsfunktionen für Audits und Compliance

Cons:

- Kann für kleinere Unternehmen teuer sein

- Kostenlose Version hat eingeschränkte Funktionen

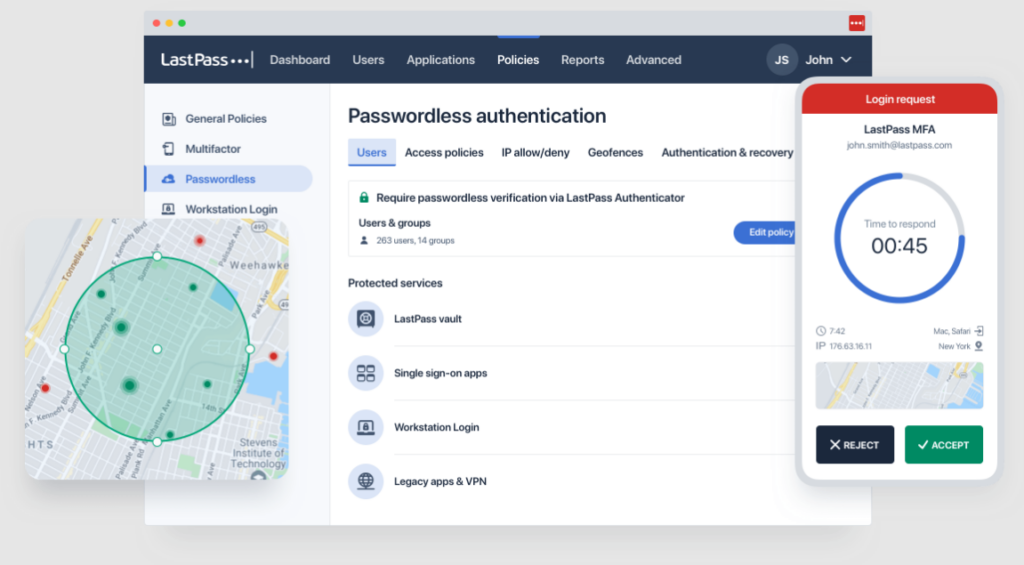

LastPass fungiert als umfassendes Tool, das sowohl eine sichere Passwortverwaltung als auch Multi-Faktor-Authentifizierung (MFA) bietet. Es hat diese beiden essenziellen Funktionen clever kombiniert und ist damit eine ideale Wahl für alle, die sowohl Wert auf Passwortmanagement als auch auf verbesserte Authentifizierung legen.

Warum ich LastPass ausgewählt habe: Während meines Auswahlprozesses ist mir LastPass besonders durch seine Doppelfunktion aufgefallen: die Verwaltung von Passwörtern und gleichzeitig die Bereitstellung von MFA. Im Vergleich zu anderen Tools empfand ich den ganzheitlichen Sicherheitsansatz von LastPass als einzigartig. Mein Fazit ist: Für Einzelpersonen oder Unternehmen, die den Mehrwert in der Verbindung von Passwortmanagement und MFA sehen, ist LastPass eine passende Wahl.

Herausragende Funktionen & Integrationen:

LastPass bietet einen sicheren Tresor zur Speicherung von Passwörtern, Notizen und anderen Zugangsdaten, die alle lokal auf dem Gerät des Nutzers verschlüsselt werden. Zusätzlich ist seine MFA-Funktionalität äußerst robust und integriert biometrische und kontextbezogene Faktoren für mehr Sicherheit. In Sachen Integration lässt sich LastPass mit zahlreichen Webbrowsern und Plattformen koppeln und bietet Erweiterungen, die einen einfachen Zugang auf verschiedenen Geräten ermöglichen.

Pros and Cons

Pros:

- Vereint Passwortverwaltung und MFA auf einer Plattform

- Lokale Verschlüsselung garantiert Privatsphäre der Nutzerdaten

- Vielfältige Integrationsmöglichkeiten mit Browsern und Plattformen

Cons:

- Jährliche Abrechnung spricht nicht alle Nutzer an

- Die Benutzeroberfläche kann für technisch weniger Versierte anspruchsvoll sein

- Einige erweiterte Funktionen nur in teureren Tarifen verfügbar

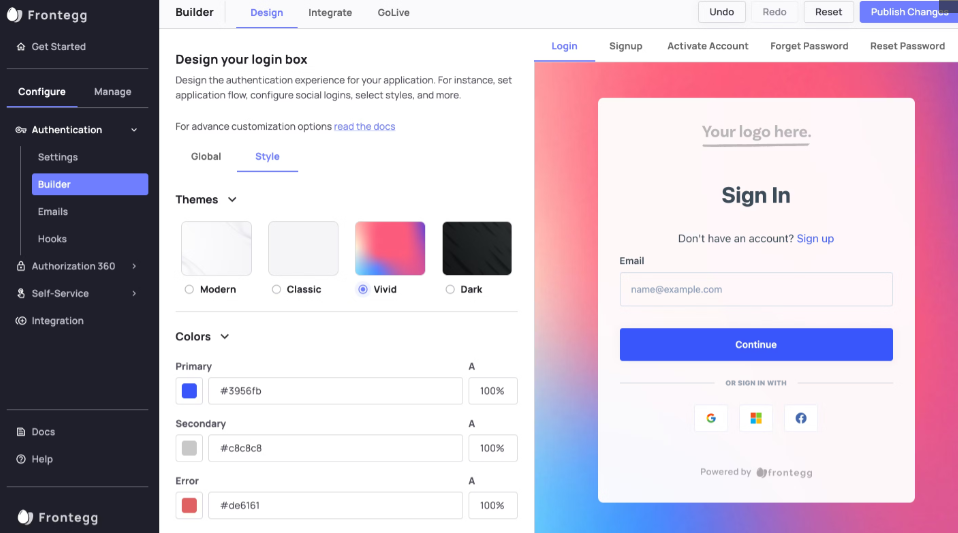

Frontegg

Am besten für SaaS-Unternehmen, die eine schnelle Integration benötigen

Frontegg ist eine Plattform, die darauf ausgelegt ist, SaaS-Unternehmen mit vorgefertigten, vollständig anpassbaren Funktionen auszustatten, um deren Anwendungen zu verbessern. Dieser Ansatz beschleunigt die Integrationsprozesse erheblich und bietet damit besonders für SaaS-Unternehmen, die eine schnelle Einbindung essenzieller Funktionen anstreben, einen großen Vorteil.

Warum ich Frontegg ausgewählt habe: Bei der Auswahl der wertvollsten Tools für diese Liste fiel mir Frontegg aufgrund seines gezielten Ansatzes für SaaS-Unternehmen besonders auf. Die Fähigkeit, eine rasche Integration zu ermöglichen, hebt es deutlich von anderen Plattformen ab. Ich bin der Meinung, dass Frontegg tatsächlich die beste Wahl für SaaS-Unternehmen ist, die eine schnelle Feature-Integration benötigen.

Herausragende Funktionen & Integrationen:

Frontegg bietet eine Reihe vorgefertigter SaaS-Funktionalitäten, die von Benutzerverwaltung über Benachrichtigungen bis hin zu Sicherheits- und Audit-Möglichkeiten reichen. Mit diesem Ansatz können Unternehmen langwierige Entwicklungsprozesse überspringen und sofort bewährte Funktionen nutzen. Darüber hinaus sorgen Fronteggs Integrationen mit beliebten Plattformen wie Slack, Azure und AWS dafür, dass sich seine Funktionen problemlos in bestehende Technologie-Stacks einfügen.

Pros and Cons

Pros:

- Maßgeschneiderte Lösungen speziell für SaaS-Unternehmen

- Vorgefertigte Funktionen vermeiden lange Entwicklungszeiten

- Umfangreiche Integrationsmöglichkeiten mit wichtigen Plattformen

Cons:

- Eventuell nicht geeignet für Nicht-SaaS-Unternehmen

- Anpassbarkeit könnte für einige mit einer Lernkurve verbunden sein

- Preistransparenz könnte verbessert werden

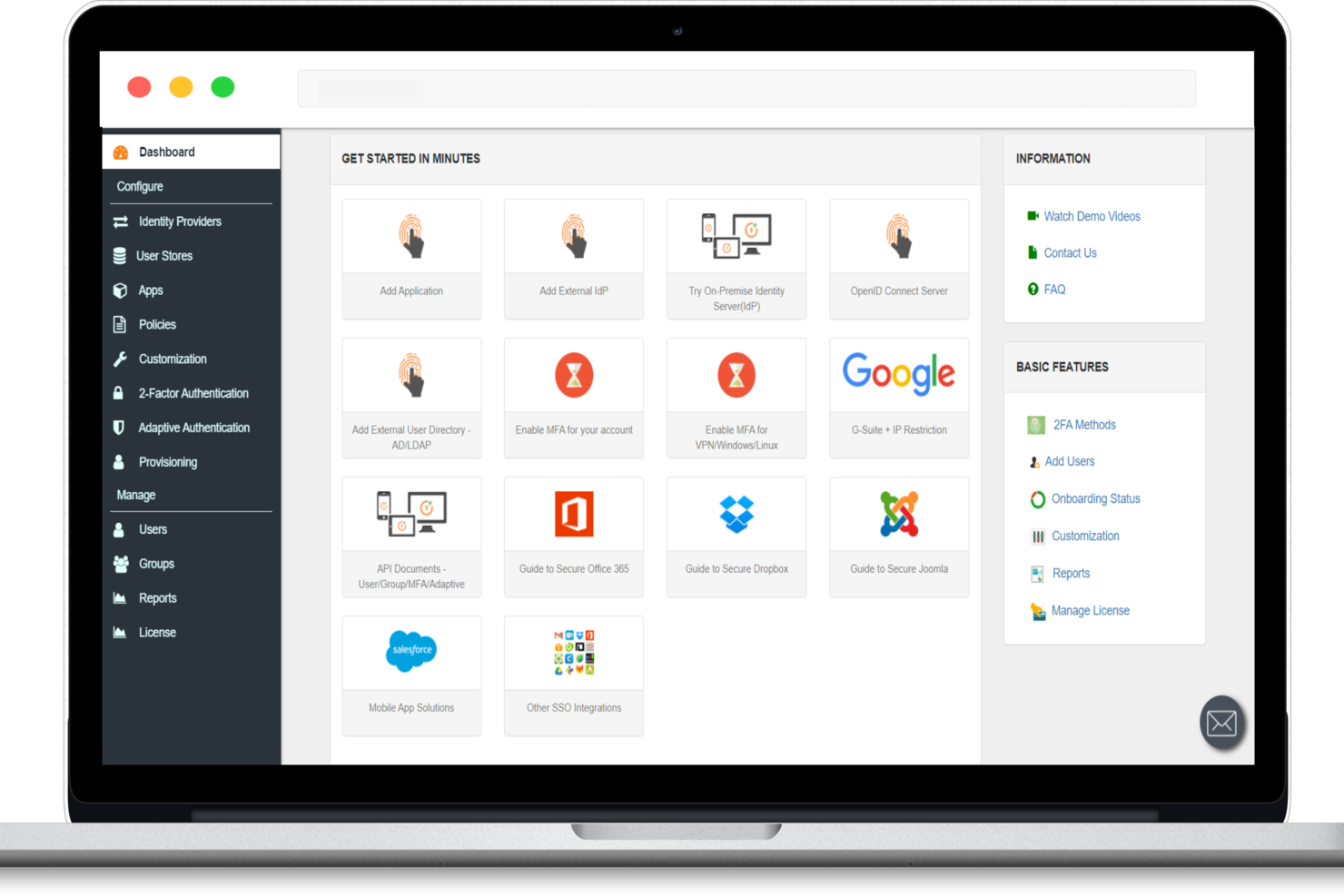

Am besten geeignet für adaptive Multi-Faktor-Authentifizierung

Für alle, die eine Multi-Faktor-Authentifizierungslösung suchen, die Sicherheit mit Benutzerfreundlichkeit vereint, bietet miniOrange IDP eine überzeugende Wahl. Es richtet sich an Unternehmen aus verschiedenen Branchen, die ihre Sicherheitsmaßnahmen verstärken möchten, ohne den Benutzerzugang zu erschweren. Durch die Integration zusätzlicher Verifizierungsmethoden hilft miniOrange IDP Organisationen, sensible Informationen zu schützen und gleichzeitig ein benutzerfreundliches Login-Erlebnis zu gewährleisten.

Warum ich miniOrange IDP ausgewählt habe

Ich habe mich für miniOrange IDP aufgrund seiner adaptiven Multi-Faktor-Authentifizierung entschieden, die Sicherheitsmaßnahmen intelligent an das Nutzerverhalten und das Risikoniveau anpasst. Dieses Feature sorgt dafür, dass Ihr Team stets geschützt bleibt, ohne unnötig gestört zu werden. Darüber hinaus machen die umfangreichen Integrationsmöglichkeiten mit über 6000 Anwendungen die Plattform zu einer vielseitigen Wahl für Unternehmen, die ihr Zugriffsmanagement vereinfachen möchten. Das zentrale Dashboard von miniOrange IDP ermöglicht es Administratoren, den Nutzerzugang effizient zu verwalten und Sicherheitsrichtlinien zu überwachen, wodurch häufige Bedenken bei der Verwaltung verschiedenartiger Nutzerumgebungen adressiert werden.

miniOrange IDP Hauptfunktionen

Neben der adaptiven Multi-Faktor-Authentifizierung und den Integrationsmöglichkeiten fand ich auch folgende Funktionen nützlich:

- Mehrere MFA-Methoden: Unterstützt Push-Benachrichtigungen, OTP per SMS und E-Mail, Google Authenticator, Hardware-Token, biometrische Verfahren und Sicherheitsfragen.

- Passwortlose Authentifizierung: Ermöglicht die Anmeldung ohne Passwort per FIDO2, biometrischer Verfahren und Push-basierter Authentifizierung.

- Konditionale Zugriffsrichtlinien: Wendet Authentifizierungsanforderungen je nach Nutzerverhalten, Gerät, Standort und Risikoniveau an.

- Self-Service-Optionen: Erlaubt es Nutzern, Passwörter zurückzusetzen und eigene MFA-Methoden zu konfigurieren, was IT-Support-Anfragen verringern kann.

- Endpoint- & VPN-Schutz: Sichert VPN-Zugänge sowie Anmeldungen an Windows-, macOS- und Linux-Systemen ab.

miniOrange IDP Integrationen

Integrierbar mit Microsoft 365, Google Workspace, AWS, Salesforce, Slack, Zoom, ServiceNow, Atlassian, GitHub, Dropbox und WordPress. Die Plattform unterstützt die Integration mit mehr als 6.000 Cloud-, On-Premises- und Legacy-Anwendungen. Eine API steht ebenfalls für eigene oder proprietäre Anwendungen zur Verfügung.

Pros and Cons

Pros:

- Leistungsstarke adaptive MFA- und Sicherheitsfunktionen

- Zentrales Dashboard zur Verwaltung von Nutzern und Richtlinien

- Unterstützt gebrandete, anpassbare Logins

Cons:

- Restriktive Rückerstattungsrichtlinien

- Die Ersteinrichtung kann besonders für kleine Unternehmen komplex sein

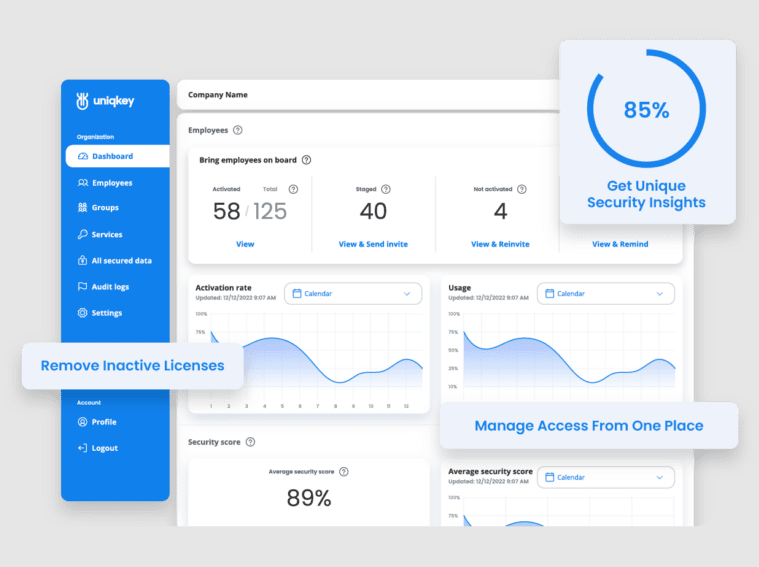

Uniqkey

Am besten geeignet für die Umsetzung passwortloser Authentifizierung

Uniqkey ist eine leistungsstarke Authentifizierungslösung, die den Nutzern Komfort und Sicherheit durch passwortlose Authentifizierung bietet. Uniqkey stellt eine überzeugende Option dar, um diesen Übergang zu vollziehen, insbesondere für diejenigen, die passwortlose Lösungen priorisieren.

Warum ich Uniqkey ausgewählt habe: Bei der Auswahl der besten Tools für diese Liste fiel mir Uniqkey besonders durch seinen Fokus auf eine passwortlose Umgebung auf. Die Konzentration auf diesen spezifischen und kritischen Bereich der Cybersicherheit hebt es von vielen anderen verglichenen Lösungen ab. Ich beurteile es als das beste Tool für diejenigen, die passwortlose Authentifizierung erreichen möchten, da es sich durch seinen spezialisierten Ansatz und die Effektivität in diesem Bereich auszeichnet.

Hervorstechende Funktionen & Integrationen:

Die Hauptstärke von Uniqkey ist seine adaptive Authentifizierung, die Risikofaktoren in Echtzeit analysiert, um das notwendige Maß an Verifizierung zu bestimmen. Zudem bietet es biometrische Verifizierungsoptionen und einen sicheren Passwort-Tresor für Nutzer, die noch einige Passwörter verwalten müssen. Bei den Integrationen ist Uniqkey mit einer Vielzahl an Unternehmenssystemen kompatibel, sodass Unternehmen es problemlos in bestehende Arbeitsabläufe einbinden können, ohne Störungen zu verursachen.

Pros and Cons

Pros:

- Vollständig auf passwortlose Umgebung ausgerichtet

- Adaptive Authentifizierung basierend auf Echtzeit-Risiken

- Sicherer Tresor für verbleibende Passwörter

Cons:

- Einarbeitungszeit für Nutzer, die neu in passwortlosen Systemen sind

- Nur auf bestimmten Plattformen und Geräten verfügbar

- Relativ neu auf dem Markt, was manche Nutzer als Nachteil gegenüber etablierten Marken empfinden könnten

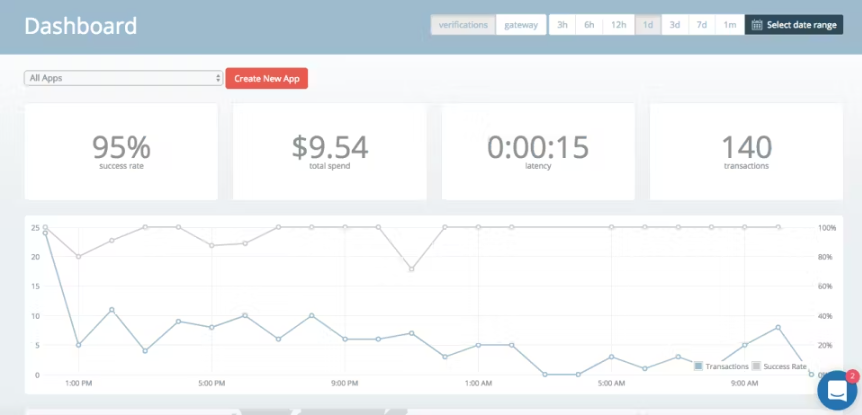

RingCaptcha ist ein spezialisiertes Tool, das auf zuverlässige Benutzerverifizierung per SMS und Sprachanruf ausgelegt ist. Da Unternehmen heute verstärkt Wert auf erhöhte Sicherheitsmaßnahmen legen, insbesondere während der Benutzerregistrierung, positioniert sich RingCaptcha als Spitzenreiter dank seines klaren Schwerpunkts auf mobiler Verifizierung – und wird damit dem Anspruch gerecht, das beste Tool für SMS- und Anrufverifizierung zu sein.

Warum ich RingCaptcha gewählt habe: Bei der Auswahl der passenden Tools für diese Liste hat RingCaptcha durch seine eindeutige Spezialisierung und Kompetenz im Bereich der mobilen Verifizierung meine Aufmerksamkeit erregt. Die Fokussierung auf SMS- und Anrufverifizierung hebt RingCaptcha klar hervor. Diese konsequente Ausrichtung auf mobile Verifizierung ist der Grund, warum ich es als das beste Tool für Unternehmen ansehe, die stark auf diese Methoden setzen.

Herausragende Funktionen & Integrationen:

Die Kernstärke von RingCaptcha liegt in der schnellen SMS-Zustellung, einer robusten Sprachanrufverifizierung und einem benutzerfreundlichen Dashboard zur Überwachung und Verwaltung der Verifizierungen. Hinsichtlich der Integration ist RingCaptcha vielseitig einsetzbar und lässt sich nahtlos mit Plattformen wie Shopify, WordPress und WooCommerce verbinden – was einen breiten Einsatzbereich für verschiedenste Geschäftsmodelle ermöglicht.

Pros and Cons

Pros:

- Spezialisiert auf SMS- und Sprachanrufverifizierung

- Schneller SMS-Versand

- Benutzerzentriertes Dashboard zur Nachverfolgung

Cons:

- Für Unternehmen mit unterschiedlichen Verifizierungsmethoden eventuell zu spezialisiert

- Höherer Preis im Vergleich zu manchen Wettbewerbern

- Wenig Funktionen außerhalb mobiler Verifizierung

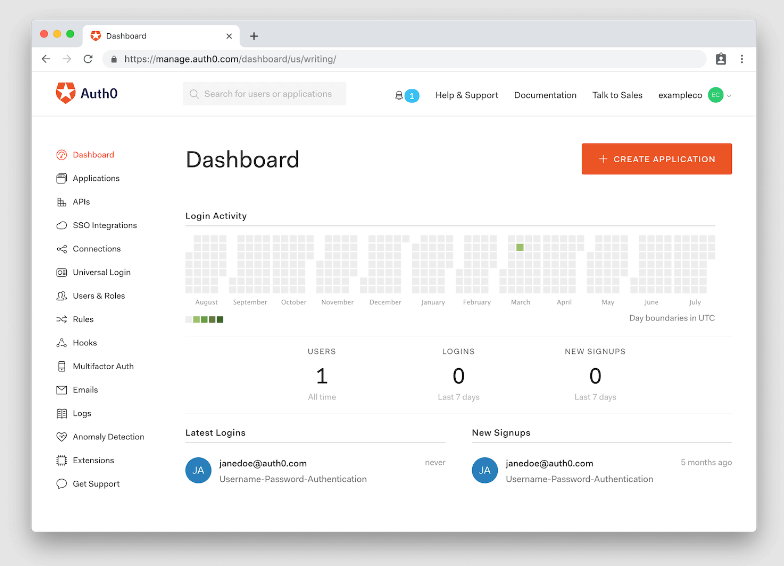

Auth0 ist eine führende Identitätsmanagement-Plattform, die darauf ausgelegt ist, Authentifizierung und Autorisierung für Unternehmen jeder Größe zu vereinfachen. Besonders auf große Unternehmen zugeschnitten, stellt sie sicher, dass mit dem Unternehmenswachstum auch die Sicherheitsmaßnahmen skalieren – und ist daher eine erstklassige Wahl für skalierbare Authentifizierung auf Unternehmensebene.

Warum ich Auth0 gewählt habe: Als ich ein Authentifizierungs-Tool auswählte, stach Auth0 immer wieder aus den Optionen hervor. Der Ruf für Robustheit und Anpassungsfähigkeit im Identitätsmanagement hebt das Tool von Mitbewerbern ab. Der besondere Vorteil im Bereich Skalierbarkeit, vor allem für größere Unternehmen, hat Auth0 in meinen Augen als die beste Lösung für skalierbare Authentifizierung auf Unternehmensebene etabliert.

Hervorstechende Funktionen & Integrationen:

Unter den zahlreichen Features sind insbesondere das Single Sign-On, Adaptive Multifaktor-Authentifizierung und das benutzerfreundliche Administrations-Dashboard von Auth0 hervorzuheben. Bei den Integrationen punktet Auth0 mit breiter Kompatibilität über verschiedene Plattformen hinweg – darunter AWS, Slack, Salesforce und Zendesk – und bietet Unternehmen so einen durchgängigen und integrierten Workflow.

Pros and Cons

Pros:

- Anpassungsfähig für verschiedene Unternehmensgrößen

- Große Auswahl an Integrationen von Drittanbietern

- Umfassende Sicherheitswerkzeuge

Cons:

- Mögliche Komplexität für kleinere Unternehmen

- Einige Anpassungen erfordern technisches Know-how

- Einstiegspreis könnte für manche Budgets hoch sein

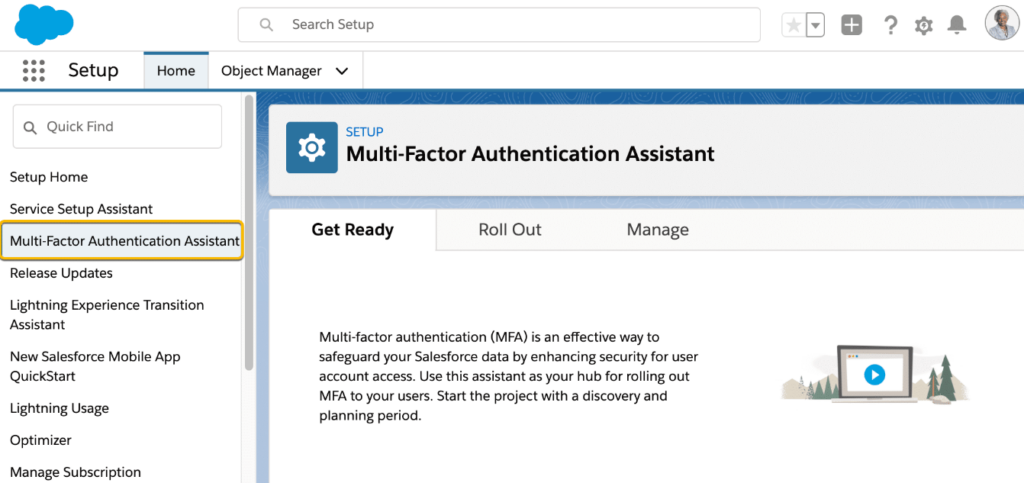

Am besten für alle, die bereits in der Salesforce-Umgebung arbeiten

Die Salesforce-Plattform bietet eine umfangreiche Suite von Tools und Diensten, die darauf ausgelegt sind, Unternehmen das schnelle Erstellen und Skalieren von Anwendungen zu ermöglichen. Sie ist insbesondere auf Unternehmen und Teams zugeschnitten, die bereits tief im Salesforce-Ökosystem eingebunden sind.

Warum ich die Salesforce-Plattform gewählt habe: Bei der Auswahl von Tools für diese Liste hat mich die Salesforce-Plattform durch ihre umfassenden Integrationsmöglichkeiten und ganzheitlichen Lösungen überzeugt. Diese Plattform liefert den am besten abgestimmten und synergetischen Ansatz. Deshalb halte ich sie für die beste Wahl für alle, die bereits in der Salesforce-Umgebung arbeiten.

Hervorstechende Funktionen & Integrationen:

Die Salesforce-Plattform zeichnet sich durch ihre Low-Code-Entwicklungsoptionen aus, mit denen Unternehmen Anwendungen zügig erstellen können. Zudem bietet sie KI-gestützte Analysen sowie ein robustes Sicherheitsmodell zum Schutz sensibler Daten. Besonders bei Integrationen funktioniert die Plattform selbstverständlich hervorragend mit anderen Salesforce-Lösungen wie Sales Cloud, Service Cloud und Marketing Cloud und sorgt so für ein nahtloses Nutzererlebnis.

Pros and Cons

Pros:

- Tiefe Integration mit anderen Salesforce-Produkten

- Low-Code-Entwicklung beschleunigt die Applikationserstellung

- Starke Sicherheitsfunktionen

Cons:

- Kann für Salesforce-Neulinge überwältigend sein

- Die Kosten können mit zusätzlichen Funktionen steigen

- Erfordert Investitionen in Schulung und Einarbeitung für eine optimale Nutzung

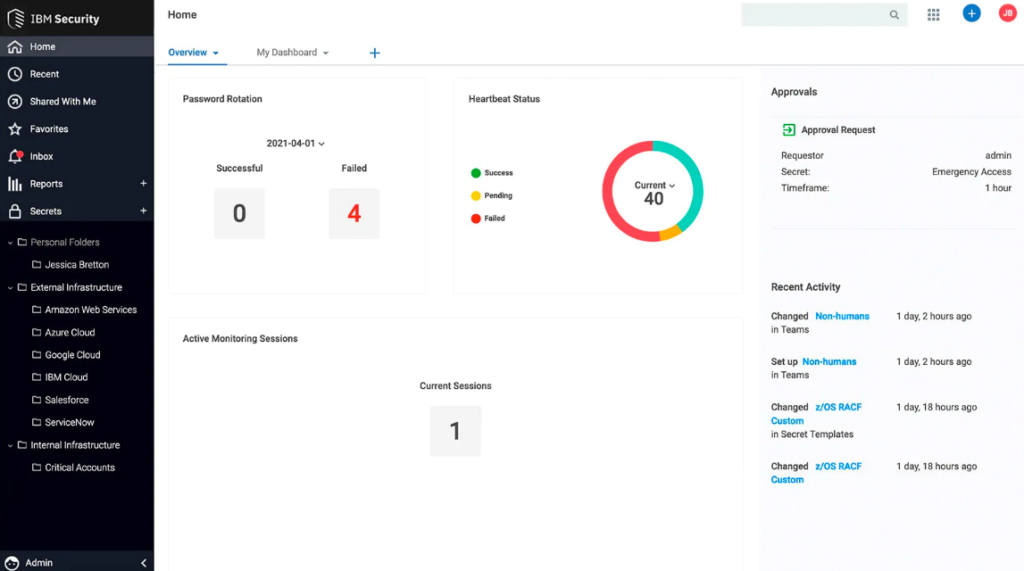

IBM Security Verify bietet eine Lösung für Identitäts- und Zugriffsmanagement, die darauf ausgelegt ist, eine sichere Benutzererfahrung über verschiedene Plattformen und Anwendungen hinweg zu gewährleisten. Dieses Tool zeichnet sich besonders für Unternehmen aus, die in hybriden Cloud-Umgebungen arbeiten, da es über robuste Integrationsmöglichkeiten und speziell für solche Szenarien zugeschnittene Sicherheitsfunktionen verfügt.

Warum ich IBM Security Verify gewählt habe: Bei der Auswahl von Tools stach IBM Security Verify durch seinen deutlichen Fokus auf hybride Cloud-Situationen hervor. Anhand der Funktionen und des Nutzerfeedbacks wurde klar, dass seine Stärken in der Bewältigung der besonderen Herausforderungen hybrider Cloud-Setups liegen. Das überzeugt mich davon, dass es ideal für Unternehmen geeignet ist, die sich in solch komplexen Umgebungen bewegen.

Herausragende Funktionen & Integrationen:

IBM Security Verify bietet eine umfassende Suite an Funktionen, darunter adaptive Zugriffsrichtlinien, KI-gesteuerte Einblicke sowie eine Benutzerverhaltensanalyse-Engine. Zudem ist es mit Single Sign-on (SSO) und Multi-Faktor-Authentifizierung (MFA) ausgestattet, um die Sicherheit zu erhöhen. Was die Integrationen angeht, unterstützt das Tool eine große Bandbreite an Anwendungen, Datenbanken und Plattformen und lässt sich dadurch flexibel in verschiedenste IT-Landschaften einbinden.

Pros and Cons

Pros:

- Maßgeschneiderte Funktionen für hybride Cloud-Umgebungen

- Umfassende Sicherheitsmaßnahmen, einschließlich SSO und MFA

- Breites Spektrum an Integrationen

Cons:

- Mehr Transparenz bei der Preisgestaltung wünschenswert

- Die Ersteinrichtung kann für manche Nutzer komplex sein

- Für einfache Anwendungsfälle könnte es einigen Unternehmen zu funktionsreich sein

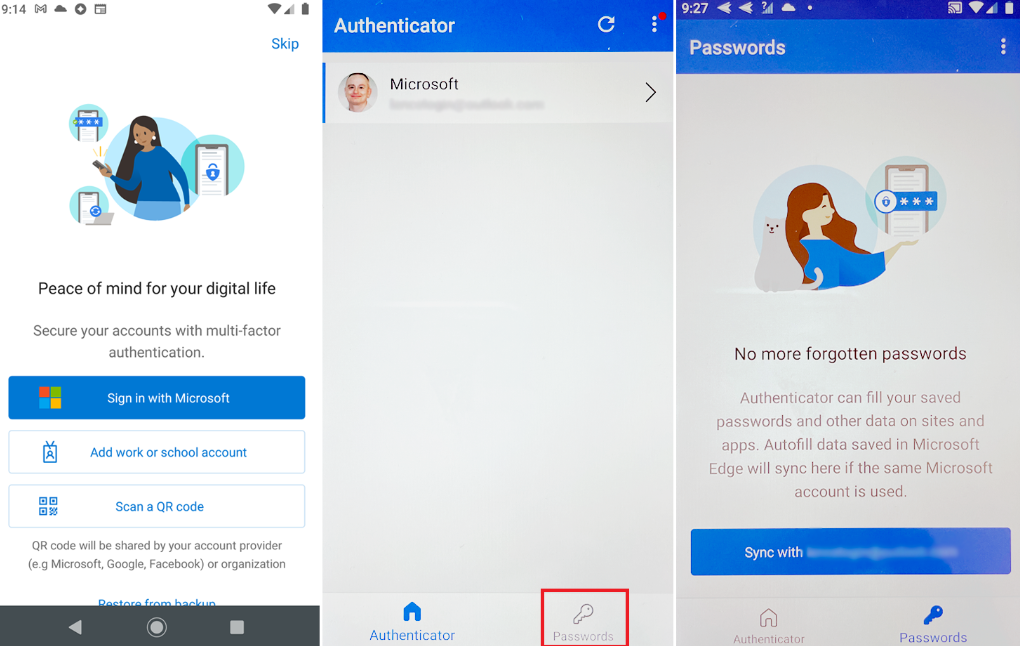

Microsoft Authenticator vereinfacht den Multi-Faktor-Authentifizierungsprozess für Nutzer, die im Microsoft-Kosmos zu Hause sind. Durch die tiefe Integration mit Microsoft-Diensten bietet es ein reibungsloses und effizientes Authentifizierungserlebnis, was es zur idealen Wahl für Anwender macht, die stark auf Microsoft Produkte angewiesen sind.

Warum ich Microsoft Authenticator ausgewählt habe: Bei der Auswahl der Tools für diese Liste fiel Microsoft Authenticator durch seine natürliche Integration in das breite Spektrum der Microsoft-Dienste besonders auf. Aus meiner Sicht unterscheidet sich das Tool durch seine Kompatibilität und Synchronität innerhalb der Microsoft-Umgebung von vielen anderen Authenticator-Lösungen. Aufgrund dieser Beobachtungen habe ich es als die beste Lösung für Nutzer beurteilt, die tief im Microsoft-Kosmos verankert sind.

Herausragende Funktionen & Integrationen:

Eine der Hauptfunktionen von Microsoft Authenticator ist die passwortlose Anmeldung, die die Sicherheit erhöht und gleichzeitig die Nutzererfahrung vereinfacht. Das Tool verfügt außerdem über biometrische Verifizierung, sodass Nutzer sich per Fingerabdruck oder Gesichtserkennung authentifizieren können. Was die Integrationen betrifft, arbeitet es nahtlos mit Microsoft-Diensten wie Office 365, Outlook und OneDrive zusammen und bietet eine einheitliche und sichere Erfahrung auf allen Plattformen.

Pros and Cons

Pros:

- Tiefe Integration mit Microsoft-Diensten

- Passwortlose Anmeldefunktion

- Optionen zur biometrischen Verifizierung

Cons:

- Weniger attraktiv für Anwender außerhalb der Microsoft-Welt

- Erfordert regelmäßige Updates für optimale Funktionalität

- Begrenzte Anpassungsmöglichkeiten im Vergleich zu anderen Tools am Markt

Weitere Multi-Faktor-Authentifizierungssoftware

Nachfolgend eine Liste weiterer Multi-Faktor-Authentifizierungssoftware, die es auf meine Shortlist geschafft, aber nicht in die Top 12 aufgenommen wurden. Es lohnt sich definitiv, auch diese anzuschauen.

- Google Authenticator

Am besten für Nutzer der Google-Dienstpalette geeignet

- Twilio Verify API

Am besten geeignet für Entwickler, die anpassbare Verifizierungen benötigen

- WatchGuard AuthPoint

Am besten geeignet, um die Sicherheit für mobile Endgeräte zu gewährleisten

- ManageEngine ADManager Plus

Am besten geeignet für verschiedene Authentifizierungsmethoden

Auswahlkriterien für Multi-Faktor-Authentifizierungssoftware

Bei der Auswahl der besten MFA-Software für diese Liste habe ich übliche Anforderungen und Herausforderungen von Käufern wie einfache Integration und Benutzerfreundlichkeit berücksichtigt. Zudem habe ich das folgende Bewertungsschema genutzt, um meine Analyse strukturiert und fair zu gestalten:

Kernfunktionen (25% der Gesamtwertung)

Um in diese Liste aufgenommen zu werden, musste jede Lösung diese typischen Anwendungsfälle abdecken:

- Zwei-Faktor-Authentifizierung bereitstellen

- Unterstützung mehrerer Authentifizierungsmethoden

- Integration in bestehende Systeme

- Echtzeitüberwachung und Benachrichtigungen

- Sicherer Zugang zu Anwendungen

Weitere herausragende Funktionen (25% der Gesamtwertung)

Um die Auswahl weiter einzugrenzen, habe ich außerdem nach einzigartigen Funktionen wie diesen gesucht:

- Biometrische Authentifizierungsoptionen

- Risikobasierte Authentifizierung

- Anpassbare Benutzer-Richtlinien

- Passwortlose Authentifizierung

- Geo-Standort-Tracking

Benutzerfreundlichkeit (10% der Gesamtwertung)

Um einen Eindruck von der Benutzerfreundlichkeit jedes Systems zu gewinnen, habe ich Folgendes berücksichtigt:

- Intuitives Oberflächendesign

- Einfache Einrichtung und Konfiguration

- Übersichtliche Navigation und Layout

- Benutzerfreundliche Bedienung

- Barrierefreiheitsfunktionen

Onboarding (10% der Gesamtbewertung)

Um das Onboarding-Erlebnis jeder Plattform zu beurteilen, habe ich Folgendes berücksichtigt:

- Verfügbarkeit von Trainingsvideos

- Interaktive Produkttouren

- Zugang zu Vorlagen und Anleitungen

- Reaktionsfähiger Chat-Support und Chatbots

- Webinare und Live-Demonstrationen

Kundensupport (10% der Gesamtbewertung)

Zur Bewertung der Kundensupport-Dienste jedes Softwareanbieters habe ich Folgendes berücksichtigt:

- Verfügbarkeit von 24/7-Support

- Mehrere Support-Kanäle

- Reaktionszeit auf Anfragen

- Qualität der Dokumentation

- Zugang zu einem dedizierten Kundenbetreuer

Preis-Leistungs-Verhältnis (10% der Gesamtbewertung)

Zur Bewertung des Preis-Leistungs-Verhältnisses jeder Plattform habe ich Folgendes berücksichtigt:

- Konkurrenzfähige Preisoptionen

- Transparente Preisstruktur

- Flexibilität der Abonnementpläne

- Kosten-Nutzen-Verhältnis

- Rabatte für größere Teams

Kundenbewertungen (10% der Gesamtbewertung)

Um einen Eindruck von der allgemeinen Kundenzufriedenheit zu bekommen, habe ich beim Lesen von Kundenbewertungen auf Folgendes geachtet:

- Allgemeine Zufriedenheitsbewertungen

- Häufigkeit positiver Rückmeldungen

- Häufig erwähnte Schwachstellen

- Feedback zum Kundensupport

- Von Nutzern gemeldete Benutzerfreundlichkeit

So wählen Sie eine Multi-Faktor-Authentifizierungs-Software aus

Es ist leicht, sich in langen Funktionslisten und komplexen Preisstrukturen zu verlieren. Um Ihnen bei Ihrem individuellen Auswahlprozess zu helfen, finden Sie hier eine Checkliste der wichtigsten Faktoren, die Sie im Hinterkopf behalten sollten:

| Faktor | Was ist zu beachten? |

|---|---|

| Skalierbarkeit | Wächst die Software mit Ihrem Team? Berücksichtigen Sie Benutzerbegrenzungen und Erweiterungsmöglichkeiten. Stellen Sie sicher, dass weiteres Wachstum möglich ist, ohne dass ein kompletter Austausch oder teure Upgrades notwendig sind. |

| Integration | Funktioniert sie mit Ihren bestehenden Tools? Prüfen Sie die Kompatibilität mit Ihren aktuellen Systemen wie CRM, E-Mail-Clients oder Cloud-Diensten, um Arbeitsablaufunterbrechungen zu vermeiden. |

| Anpassbarkeit | Können Sie die Software individuell anpassen? Achten Sie auf Möglichkeiten, Einstellungen, Richtlinien und Benutzeroberflächen nach Ihren Bedürfnissen zu gestalten. Vermeiden Sie starre Lösungen, die Sie in ein Schema pressen. |

| Benutzerfreundlichkeit | Kann Ihr Team die Software schnell bedienen? Beurteilen Sie das Design und die Nutzererfahrung. Ein kompliziertes System kann die Akzeptanz verzögern und Benutzer frustrieren. |

| Implementierung und Onboarding | Wie reibungslos erfolgt der Umstieg? Untersuchen Sie die Unterstützung bei der Einrichtung, z.B. durch Anleitungen, Schulungsressourcen und dedizierte Hilfe beim Onboarding, um einen problemlosen Wechsel zu gewährleisten. |

| Kosten | Passen die Kosten in Ihr Budget? Bewerten Sie das Preismodell, einschließlich versteckter Gebühren, Zusatzoptionen und langfristiger Kosten. Vergleichen Sie dies mit Ihren Budgetvorgaben, um ein optimales Verhältnis von Kosten und Nutzen zu finden. |

| Sicherheitsvorkehrungen | Sind Ihre Daten und Nutzeridentitäten geschützt? Prüfen Sie Verschlüsselungsstandards, Praktiken zur Datenspeicherung sowie die Einhaltung von Sicherheitsprotokollen wie GDPR oder HIPAA. |

| Compliance-Anforderungen | Entspricht die Software branchenspezifischen Standards? Stellen Sie sicher, dass sie mit gesetzlichen und regulatorischen Vorgaben Ihres Sektors im Einklang steht, wie etwa PCI-DSS für Zahlungsabwicklung. |

Was ist Multi-Faktor-Authentifizierungs-Software?

Multi-Faktor-Authentifizierungs-Software bietet eine zusätzliche Sicherheitsebene, indem Benutzer zwei oder mehr Verifizierungsmethoden angeben müssen, bevor sie Zugang zu einem Konto oder System erhalten. Diese Software stellt mehrere Authentifizierungsfaktoren bereit – von Einmalpasswörtern (OTPs) für Windows, Linux und MAC/macOS bis hin zu biometrischen Authentifizierungen für mobile Apps auf Android und Apple iOS. Mit diesen Werkzeugen erhalten Sie Push-Benachrichtigungen, Authenticator-Apps und Software-Token, die problemlos mit dem Active Directory funktionieren.

Organisationen und Einzelpersonen nutzen diese Werkzeuge, um die Sicherheit zu stärken – vor allem in einer Zeit, in der Cyber-Bedrohungen allgegenwärtig sind. Dieser Ansatz minimiert das Risiko unbefugten Zugriffs, selbst wenn Angreifer das Passwort eines Nutzers erlangen, und sorgt dafür, dass sensible Daten und Systeme geschützt bleiben.

Funktionen

Achten Sie bei der Auswahl von MFA-Software auf die folgenden Schlüsselfunktionen:

- Zwei-Faktor-Authentifizierung: Bietet eine zusätzliche Sicherheitsebene, indem eine zweite Form der Verifizierung wie ein SMS- oder E-Mail-Code erforderlich ist.

- Integrationsmöglichkeiten: Ermöglicht die nahtlose Anbindung an bestehende Systeme wie CRM- und E-Mail-Clients, um Unterbrechungen im Arbeitsablauf zu vermeiden.

- Biometrische Authentifizierung: Verwendet Fingerabdrücke oder Gesichtserkennung zur Identitätsüberprüfung und bietet so eine sicherere und bequemere Nutzererfahrung.

- Risikobasierte Authentifizierung: Passt Sicherheitsmaßnahmen basierend auf dem Nutzerverhalten und Standort an, um den Schutz zu erhöhen, ohne die Benutzerfreundlichkeit zu beeinträchtigen.

- Passwortlose Authentifizierung: Schafft die Notwendigkeit von Passwörtern ab und verringert so das Risiko von Sicherheitsverletzungen durch schwache oder gestohlene Zugangsdaten.

- Anpassbare Benutzer-Policies: Ermöglichen die Entwicklung maßgeschneiderter Sicherheitsprotokolle, um spezifische organisatorische Anforderungen und Compliance-Vorgaben zu erfüllen.

- Echtzeit-Überwachung: Bietet sofortige Benachrichtigungen und Einblicke über unautorisierte Zugriffsversuche, sodass schnell auf potenzielle Bedrohungen reagiert werden kann.

- Geostandort-Überwachung: Überwacht die Standorte der Benutzer, um den Zugriff aus verdächtigen oder nicht autorisierten Regionen zu verhindern.

- Benutzerfreundliche Oberfläche: Sorgt mit intuitivem Design für einfache Bedienung, verkürzt die Schulungszeit und fördert die Nutzerakzeptanz.

- Unterstützung bei Compliance-Anforderungen: Entspricht Branchenstandards wie DSGVO und HIPAA und stellt damit die Einhaltung gesetzlicher und regulatorischer Vorgaben sicher.

Vorteile

Die Implementierung von MFA-Software bietet Ihrem Team und Unternehmen mehrere Vorteile. Auf folgende können Sie sich freuen:

- Erhöhte Sicherheit: Bietet zusätzliche Sicherheit durch Funktionen wie Zwei-Faktor- und biometrische Authentifizierung, um unbefugten Zugriff zu minimieren.

- Reduziertes Risiko von Sicherheitsverletzungen: Verringert die Wahrscheinlichkeit von Datenpannen durch passwortlose Authentifizierung und Echtzeit-Überwachung zur Erkennung verdächtiger Aktivitäten.

- Verbesserte Compliance: Unterstützt die Einhaltung von Branchenvorschriften durch Compliance-Support und stellt damit die gesetzeskonforme Ausrichtung Ihres Unternehmens sicher.

- Höheres Nutzervertrauen: Stärkt das Vertrauen der Nutzer, indem sensible Informationen geschützt und persönliche Daten sichergestellt werden.

- Flexibles Zugriffsmanagement: Bietet anpassbare Benutzer-Policies, sodass Sie Sicherheitsmaßnahmen individuell an Ihre Anforderungen anpassen können.

- Effiziente Bedrohungsreaktion: Ermöglicht schnelles Handeln bei potenziellen Gefahren durch Sofortbenachrichtigungen und Geostandort-Überwachung.

- Vereinfachte Nutzererfahrung: Sorgt mit einer benutzerfreundlichen Oberfläche für einfache Bedienung und erleichtert Ihrem Team die effektive Nutzung der Software.

Kosten und Preise

Bei der Auswahl von Multi-Faktor-Authentifizierungssoftware ist es wichtig, die verschiedenen Preisstrukturen und -modelle zu verstehen. Die Kosten variieren je nach Funktionen, Teamgröße, Zusatzoptionen und mehr. Die folgende Tabelle fasst gängige Pläne, ihre Durchschnittspreise und typische Funktionen von MFA-Lösungen zusammen:

Tarifvergleichstabelle für Multi-Faktor-Authentifizierungssoftware

| Tarifart | Durchschnittspreis | Typische Funktionen |

|---|---|---|

| Gratis-Tarif | $0 | Grundlegende Zwei-Faktor-Authentifizierung, begrenzte Integrationen und Community-Support. |

| Persönlicher Tarif | $5-$10/user/month | Zwei-Faktor-Authentifizierung, E-Mail-Support und Basis-App-Integrationen. |

| Business-Tarif | $15-$25/user/month | Multi-Geräte-Support, erweiterte Integrationen, risikobasierte Authentifizierung und Prioritäts-Support. |

| Enterprise-Tarif | $30-$50/user/month | Anpassbare Policies, biometrische Authentifizierung, dedizierter Account-Manager und Unterstützung bei der Einhaltung von Compliance-Vorgaben. |

Häufig gestellte Fragen zu Multi-Faktor-Authentifizierungssoftware

Hier finden Sie Antworten auf häufige Fragen zur Multi-Faktor-Authentifizierungssoftware:

Kann Multi-Faktor-Authentifizierungssoftware mit Hardware-Token verwendet werden?

Ja, viele Multi-Faktor-Authentifizierungslösungen unterstützen Hardware-Token als zusätzliche Sicherheitsebene. Diese Funktion ist nützlich, wenn Ihr Team physische Geräte digitalen Methoden vorzieht. Stellen Sie sicher, dass die von Ihnen in Betracht gezogene Software mit den von Ihnen gewünschten Token kompatibel ist.

Was soll ich tun, wenn ich keine Verifizierungscodes erhalte?

Wenn Sie keine Verifizierungscodes per SMS erhalten, kann dies an Problemen mit dem Mobilfunkanbieter oder Sicherheits-Apps liegen. Der Wechsel zu einer Authentifizierungs-App kann die Zuverlässigkeit verbessern. Prüfen Sie, ob Ihre Software alternative Verifizierungsmethoden anbietet, um Zugriffsunterbrechungen zu vermeiden.

Werden Nutzerdaten in der Cloud gespeichert?

Der Umgang mit Nutzerdaten variiert je nach Anbieter. Manche Lösungen speichern Daten lokal, während andere die Cloud nutzen. Es ist wichtig zu wissen, wo Ihre Daten gespeichert werden und wie sie geschützt sind. Achten Sie auf Software, die sichere Kommunikation für Authentifizierungsanfragen bietet.

Welche Supportoptionen stehen zur Fehlerbehebung zur Verfügung?

Die meisten Anbieter bieten eine Vielzahl von Supportoptionen an, einschließlich Anleitungen zur Fehlerbehebung bei häufigen Problemen und direkter Unterstützung. Suchen Sie nach Software, die ausführliche Dokumentationen, Benutzerforen und direkte Supportkanäle wie Chat oder Telefon für schnelle Hilfe bereitstellt.

Welche Software ist als besonders günstig bekannt?

Obwohl sich die genauen Preise ändern können, gelten OneLogin und Azure Multi-Factor Authentication historisch als preisgünstigere Optionen auf dem Markt.

Welche Software ist eher am teuersten?

Premium-Lösungen wie CyberArk Identity und Thales SafeNet Trusted Access sind aufgrund ihrer fortgeschrittenen Funktionen und Unternehmenseigenschaften oft teurer.

Wie geht es weiter?

Wenn Sie gerade Multi-Faktor-Authentifizierungssoftware recherchieren, sprechen Sie kostenlos mit einem SoftwareSelect-Berater für persönliche Empfehlungen.

Sie füllen ein Formular aus und führen ein kurzes Gespräch, in dem es um Ihre spezifischen Anforderungen geht. Danach erhalten Sie eine Auswahl an Software, die Sie prüfen können. Die Berater begleiten Sie sogar durch den gesamten Kaufprozess, einschließlich Preisverhandlungen.