Beste kostenlose Cybersecurity-Tools: Kurzliste

In der heutigen digitalen Landschaft ist Cybersecurity entscheidend, aber es kann schwierig sein, preisgünstige Lösungen zu finden. Sie möchten Ihre Daten schützen, ohne zu viel auszugeben. Genau hier kommen kostenlose Cybersecurity-Tools ins Spiel.

Ich habe jahrelang SaaS-Tools bewertet und weiß, wie wichtig es für Ihr Team ist, Zugang zu zuverlässigen, kostengünstigen Sicherheitslösungen zu haben. Sie sollten Ihre Sicherheit nicht aufgrund von Budgeteinschränkungen aufs Spiel setzen müssen.

In diesem Listicle teile ich meine Top-Auswahl kostenloser Cybersecurity-Tools, wobei ich den Fokus auf echte Mehrwerte ohne versteckte Kosten lege. Sie erhalten Einblicke in Funktionen, Benutzerfreundlichkeit und was jedes Tool besonders macht. Lassen Sie uns Optionen entdecken, die zu Ihren Anforderungen passen und Ihre Daten schützen.

Table of Contents

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Beste kostenlose Cybersecurity-Tools: Zusammenfassung

Alle Cybersecurity-Tools in meiner Liste bieten kostenfreie Versionen, aber auch kostenpflichtige Pläne, falls eine Erweiterung gewünscht ist. Hier sind die Grundkosten der Tools aus meiner Kurzliste:

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten geeignet für Penetrationstests | Kostenlose Demo verfügbar | Kostenlos nutzbar | Website | |

| 2 | Am besten geeignet für Web-Schwachstellenscans | Kostenloser Plan verfügbar | Ab $475/Nutzer/Jahr | Website | |

| 3 | Am besten geeignet für Netzwerküberwachung | Not available | Kostenlos nutzbar | Website | |

| 4 | Am besten geeignet für Sicherheitstests von Webanwendungen | Not available | Kostenlos nutzbar | Website | |

| 5 | Am besten für Schwachstellenbewertung geeignet | Not available | Kostenlos nutzbar | Website | |

| 6 | Am besten für Host-basierte Eindringungserkennung | Not available | Kostenlos nutzbar | Website | |

| 7 | Am besten für Webserver-Scans geeignet | Not available | Kostenlos nutzbar | Website | |

| 8 | Am besten für Passwortmanagement | Not available | Kostenlos nutzbar | Website | |

| 9 | Am besten geeignet für die Sicherheit kleiner Unternehmen | Kostenloser Plan verfügbar | Ab $150/Benutzer/Monat | Website | |

| 10 | Am besten geeignet für Phishing-Simulationen | Not available | Dauerhaft kostenloser Plan | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Beste kostenlose Cybersecurity-Tools: Testberichte

Nachfolgend finden Sie meine ausführlichen Zusammenfassungen der besten kostenlosen Cybersecurity-Tools, die es auf meine Kurzliste geschafft haben. Meine Rezensionen bieten einen detaillierten Überblick über wichtige Funktionen, Vorteile & Nachteile, Integrationen und die idealen Anwendungsfälle jedes Tools, um Ihnen die Auswahl zu erleichtern. Während einige dieser Tools völlig kostenlos nutzbar sind, bieten andere eine kostenlose Testphase an. Ich habe in jeder Rezension vermerkt, welche Funktionen kostenlos sind.

Kali Linux ist ein Open-Source-Betriebssystem, das für Cybersicherheitsprofis und ethische Hacker entwickelt wurde. Es stellt eine umfangreiche Sammlung von Tools für Penetrationstests, Sicherheitsforschung und Netzwerkanalyse bereit.

Warum ich Kali Linux ausgewählt habe: Es bietet einen dauerhaft kostenlosen Plan mit einer großen Auswahl an Tools für Penetrationstests. Die Plattform umfasst Funktionen wie Schwachstellenanalyse und Netzwerkscans, die für Sicherheitsexperten unerlässlich sind. Der spezielle Fokus von Kali Linux auf Penetrationstests macht es zur idealen Wahl für alle, die eingehende Sicherheitsbewertungen durchführen möchten. Mit dem umfassenden Toolset lassen sich Sicherheitslücken identifizieren und beheben.

Herausragende Funktionen & Integrationen:

Funktionen umfassen eine umfangreiche Bibliothek mit vorinstallierten Sicherheitstools, mit denen Sie verschiedene Cybersicherheitsaufgaben durchführen können. Durch die anpassbare Oberfläche lässt sich das Arbeitsumfeld individuell gestalten. Die Plattform unterstützt mehrere Sprachen und ist somit weltweit zugänglich.

Integrationen beinhaltet Metasploit, Nmap, Wireshark, Aircrack-ng, Hydra, John the Ripper, Burp Suite, OWASP ZAP, Maltego und Armitage.

Was ist kostenlos? Kali Linux bietet einen dauerhaft kostenlosen Plan ohne Beschränkungen für Nutzer oder Funktionen und gewährt Zugriff auf die gesamte Tool-Suite.

Pros and Cons

Pros:

- Umfangreiche Tool-Bibliothek

- Hochgradig anpassbare Umgebung

- Unterstützt mehrere Sprachen

Cons:

- Gewisse Einarbeitungszeit

- Erfordert technisches Know-how

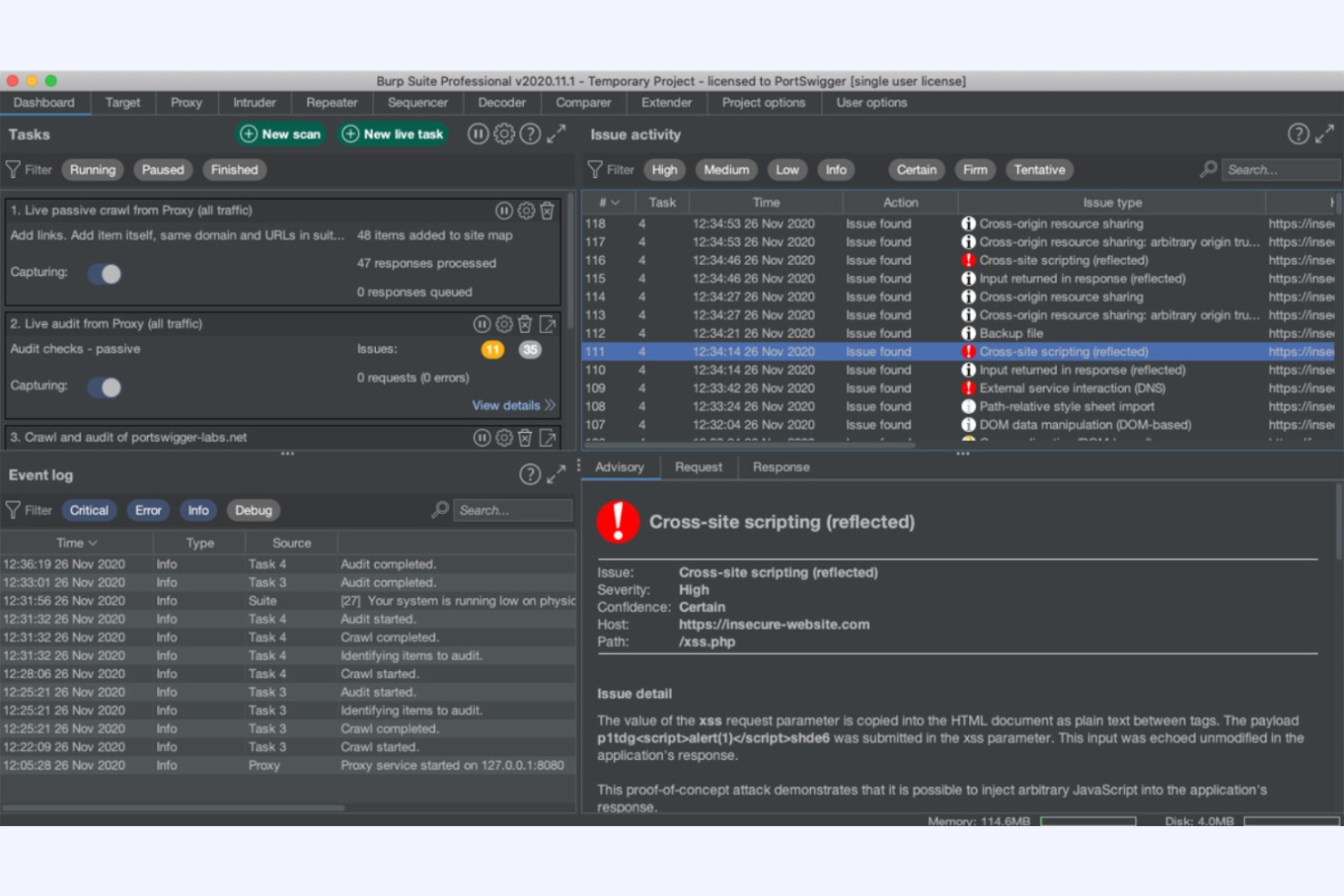

Burp Suite ist ein Sicherheitstool für Webanwendungen, das hauptsächlich von Sicherheitsfachleuten und Entwicklern eingesetzt wird. Es hilft, Schwachstellen zu identifizieren und Webanwendungen durch manuelles und automatisiertes Testen abzusichern.

Warum ich Burp Suite gewählt habe: Die Community Edition von Burp Suite bietet wichtige manuelle Werkzeuge für Web-Sicherheitstests kostenlos an. Damit kann Ihr Team grundlegende Schwachstellenanalysen durchführen, ohne ein Abonnement zu benötigen. Der Schwerpunkt der kostenlosen Version auf Web-Schwachstellenscans macht sie zu einem wertvollen Tool für alle, die ihre Webanwendungen absichern möchten. Sie können sich auf ihre Fähigkeiten verlassen, um potenzielle Sicherheitslücken zu erkennen und zu beheben.

Hervorstechende Funktionen & Integrationen:

Funktionen umfassen Werkzeuge zum Abfangen von Anfragen, mit denen Sie den Webverkehr prüfen und modifizieren können. Mit der Spidering-Funktion lassen sich Webanwendungen erkunden. Die Scanner-Funktion hilft, gängige Schwachstellen zu identifizieren.

Integrationen umfassen Jenkins, Jira, GitHub, GitLab, Bamboo, Azure DevOps, TeamCity, TFS und Bitbucket.

Was ist kostenlos? Burp Suite bietet eine dauerhaft kostenlose Community Edition mit grundlegenden manuellen Tools für Web-Sicherheitstests an.

Pros and Cons

Pros:

- Aktive Community-Unterstützung

- Ausführliche Dokumentation verfügbar

- Ausführliche Dokumentation verfügbar

Cons:

- Eingeschränkte Automatisierung in der kostenlosen Version

- Setzt technisches Wissen voraus

Aircrack-ng ist eine Tool-Suite, die für Netzwerküberwachung und -tests entwickelt wurde. Sie wird hauptsächlich von Netzwerkadministratoren und IT-Sicherheitsfachleuten genutzt, um die Sicherheit von WLANs zu überprüfen und Netzwerkprobleme zu beheben.

Warum ich Aircrack-ng ausgewählt habe: Die kostenlose Version ermöglicht es Ihnen, die Netzwerksicherheit ohne Kosten zu überwachen und zu testen. Die Fähigkeit, Pakete aufzuzeichnen und zu analysieren, macht es ideal zur Netzwerküberwachung. Die Suite beinhaltet Tools zur Paketaufzeichnung, Entschlüsselung und Analyse, was entscheidend ist, um Schwachstellen zu identifizieren. Mit den kostenlosen Funktionen können Sie umfassende Netzwerkaudits durchführen, wodurch das Tool besonders für die Netzwerküberwachung geeignet ist.

Herausragende Funktionen & Integrationen:

Funktionen umfassen Packet Sniffing, mit dem Sie Daten im Netzwerk aufzeichnen können. Sie können außerdem WEP- und WPA-Schlüssel entschlüsseln, um die Netzwerksicherheit zu überprüfen. Die Möglichkeit, Angriffe zu wiederholen, bietet Einblicke in potenzielle Schwachstellen.

Integrationen beinhalten Wireshark, tcpdump, airodump-ng, aireplay-ng, airdecap-ng und airbase-ng.

Was ist kostenlos? Aircrack-ng bietet einen dauerhaft kostenlosen Tarif ohne Benutzerbeschränkung, wodurch das Tool uneingeschränkt nutzbar ist.

Pros and Cons

Pros:

- Starke Community-Unterstützung

- Umfangreiche Dokumentation vorhanden

- Regelmäßige Updates verfügbar

Cons:

- Erfordert Kenntnisse in der Kommandozeile

- Nicht einsteigerfreundlich

ZAP, oder Zed Attack Proxy, ist ein Open-Source-Webanwendungssicherheits-Scanner, der von Entwicklern und Sicherheitsexperten genutzt wird. Er hilft dabei, Schwachstellen in Webanwendungen zu identifizieren und bietet eine umfassende Testumgebung zur Verbesserung der Sicherheit.

Warum ich ZAP gewählt habe: Das Tool bietet eine dauerhaft kostenlose Version mit Funktionen, die für die Sicherheitstests von Webanwendungen unerlässlich sind. Es umfasst automatisierte Scanner und eine Reihe von Tools, mit denen Sie Sicherheitslücken aufdecken können. Der Fokus von ZAP auf Sicherheitstests für Webanwendungen macht es zu einer wertvollen Ressource für Entwickler- und Sicherheitsteams. Mit der intuitiven Benutzeroberfläche können Sie umfassende Sicherheitsbewertungen durchführen, ohne ein Abonnement zu benötigen.

Herausragende Funktionen & Integrationen:

Funktionen umfassen einen automatisierten Scanner, mit dem Sie schnell Schwachstellen in Ihren Webanwendungen erkennen können. Mit dem Spidering-Tool können Sie die Struktur Ihrer Webanwendung erfassen und analysieren. Das Tool bietet außerdem einen passiven Scanner, der den Webverkehr auf potenzielle Sicherheitsprobleme überwacht.

Integrationen umfassen Jenkins, GitHub, GitLab, JIRA, Slack, Docker, Selenium, Azure DevOps, AWS und SonarQube.

Kostenlos: ZAP bietet einen dauerhaft kostenlosen Tarif ohne Benutzerbeschränkungen und gewährt vollständigen Zugriff auf alle Sicherheitstestfunktionen.

Pros and Cons

Pros:

- Anpassbare Testumgebung

- Detaillierte Berichtsoptionen

- Geeignet für Entwickler und Tester

Cons:

- Die Benutzeroberfläche erfordert für Einsteiger etwas Einarbeitungszeit

- Gelegentliche Fehlalarme können manuelle Überprüfung erfordern

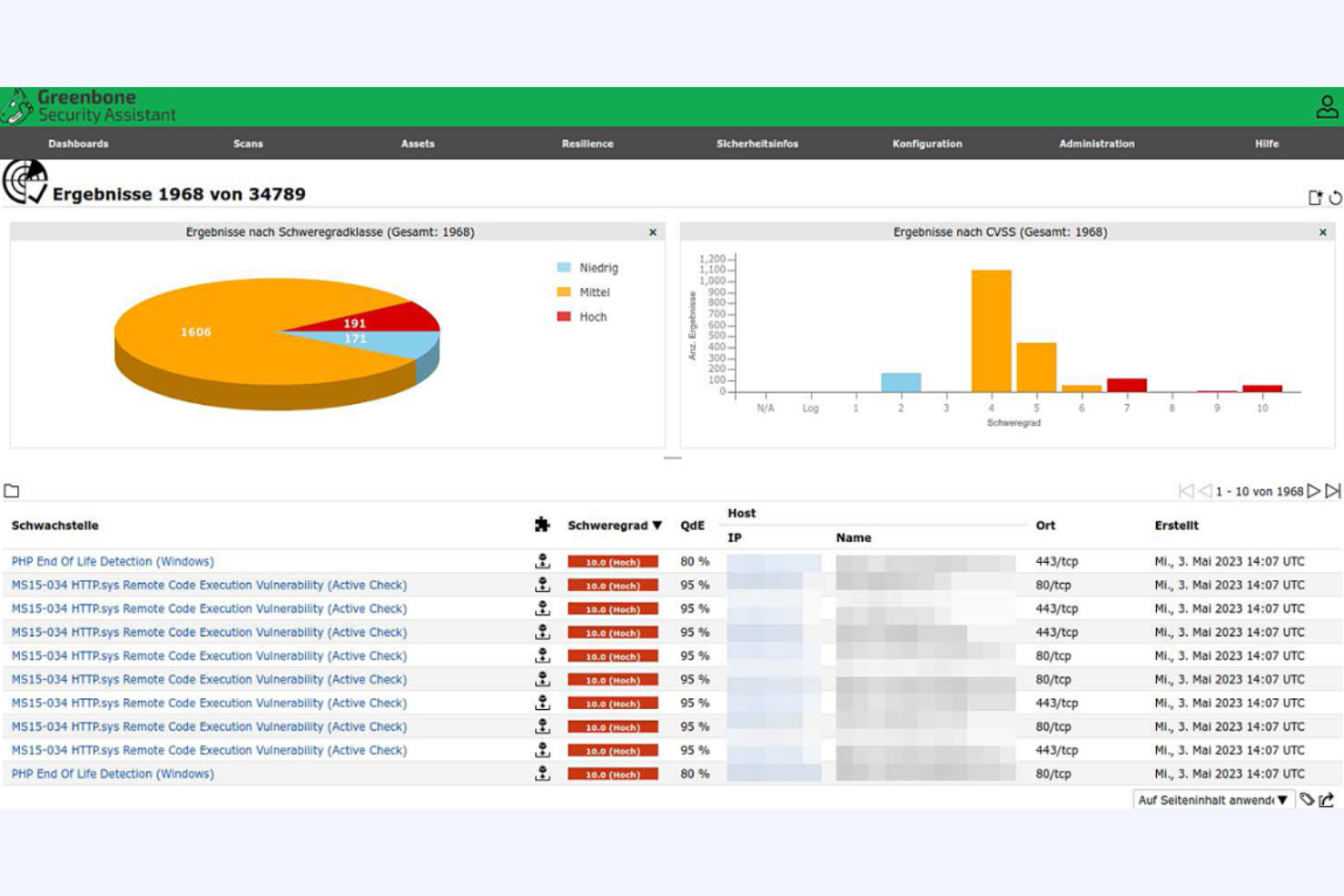

OpenVAS, das für Open Vulnerability Assessment System steht, ist ein Open-Source-Schwachstellenscanner, der von IT- und Sicherheitsteams zur Bewertung von Netzwerkschwachstellen eingesetzt wird. Er bietet eine vielseitige Suite von Tools zur Erkennung von Sicherheitsproblemen und hilft Organisationen, ihre Verteidigungsmaßnahmen zu stärken.

Warum ich OpenVAS ausgewählt habe: Das Tool bietet einen dauerhaft kostenlosen Plan mit umfangreichen Scan-Funktionen zur Bewertung von Schwachstellen. Sie können detaillierte Netzwerkscans durchführen und Berichte über potenzielle Sicherheitsbedrohungen erstellen. Das besondere Augenmerk von OpenVAS auf Schwachstellenbewertung macht es zu einem unverzichtbaren Werkzeug für die Netzwerksicherheit. Mit den anpassbaren Scan-Konfigurationen können Sie Bewertungen individuell auf Ihre Anforderungen zuschneiden.

Herausragende Funktionen & Integrationen:

Funktionen umfassen eine intuitive webbasierte Oberfläche, mit der Sie Scans verwalten und Ergebnisse einfach einsehen können. Sie können die Planungsfunktion nutzen, um regelmäßige Scans Ihrer Netzwerkumgebung zu automatisieren. Das Tool bietet außerdem detaillierte Berichte, mit denen Sie Schwachstellen analysieren und Maßnahmen zur Behebung priorisieren können.

Integrationen umfassen Greenbone Security Manager, Nagios, Splunk, OTRS, OpenSCAP, Nessus, Qualys, AlienVault, Tenable.io und Kibana.

Was ist kostenlos? OpenVAS ist als kostenlose Open-Source-Software zum Download verfügbar, ohne Benutzerbeschränkungen, und bietet Zugriff auf das gesamte Leistungsspektrum der Schwachstellenscan-Funktionen.

Pros and Cons

Pros:

- Umfangreiche Scan-Funktionen

- Anpassbare Scan-Konfigurationen

- Regelmäßige Updates der Schwachstellendaten

Cons:

- Scans können ressourcenintensiv sein

- Begrenzte offizielle Dokumentation

OSSEC ist ein Open-Source Host-basiertes Intrusion Detection System (HIDS), das zur Überwachung und Analyse von Serveraktivitäten entwickelt wurde. Es wird hauptsächlich von IT- und Sicherheitsteams eingesetzt, um unbefugten Zugriff und Änderungen an Systemdateien zu erkennen.

Warum ich OSSEC ausgewählt habe: Das Tool bietet einen dauerhaft kostenlosen Plan mit umfassenden Funktionen zur Erkennung von Eindringversuchen. Sie können die Dateiintegrität überwachen, Protokolle analysieren und in Echtzeit Benachrichtigungen über verdächtige Aktivitäten erhalten. OSSECs Schwerpunkt auf Host-basierter Intrusion Detection macht es zu einem unverzichtbaren Werkzeug für die Aufrechterhaltung der Serversicherheit. Sie können Regeln und Konfigurationen individuell an Ihre spezifischen Sicherheitsanforderungen anpassen.

Herausragende Funktionen & Integrationen:

Funktionen umfassen Echtzeit-Benachrichtigungen, die Sie über verdächtige Aktivitäten auf Ihrem System informieren. Mit der Rootkit-Erkennung lassen sich versteckte Bedrohungen identifizieren. Darüber hinaus bietet das Tool zentrales Management, sodass Sie mehrere Systeme über eine einzige Oberfläche überwachen können.

Integrationen beinhalten AlienVault, Splunk, Nagios, Graylog, ELK Stack, Kibana, Logstash, Grafana, PagerDuty und AWS CloudWatch.

Was ist kostenlos? OSSEC bietet einen dauerhaft kostenlosen Plan ohne Einschränkungen bei Benutzern oder Funktionen und gewährt vollen Zugriff auf alle Erkennungsfunktionen gegen Angriffe.

Pros and Cons

Pros:

- Anpassbare Regeln und Konfigurationen

- Echtzeit-Benachrichtigungssystem

- Unterstützt mehrere Plattformen

Cons:

- Das Fehlen von Dashboards führt oft zu zeitaufwändiger Protokollanalyse

- Kann manuelle Konfiguration für Cloud-Integration erfordern

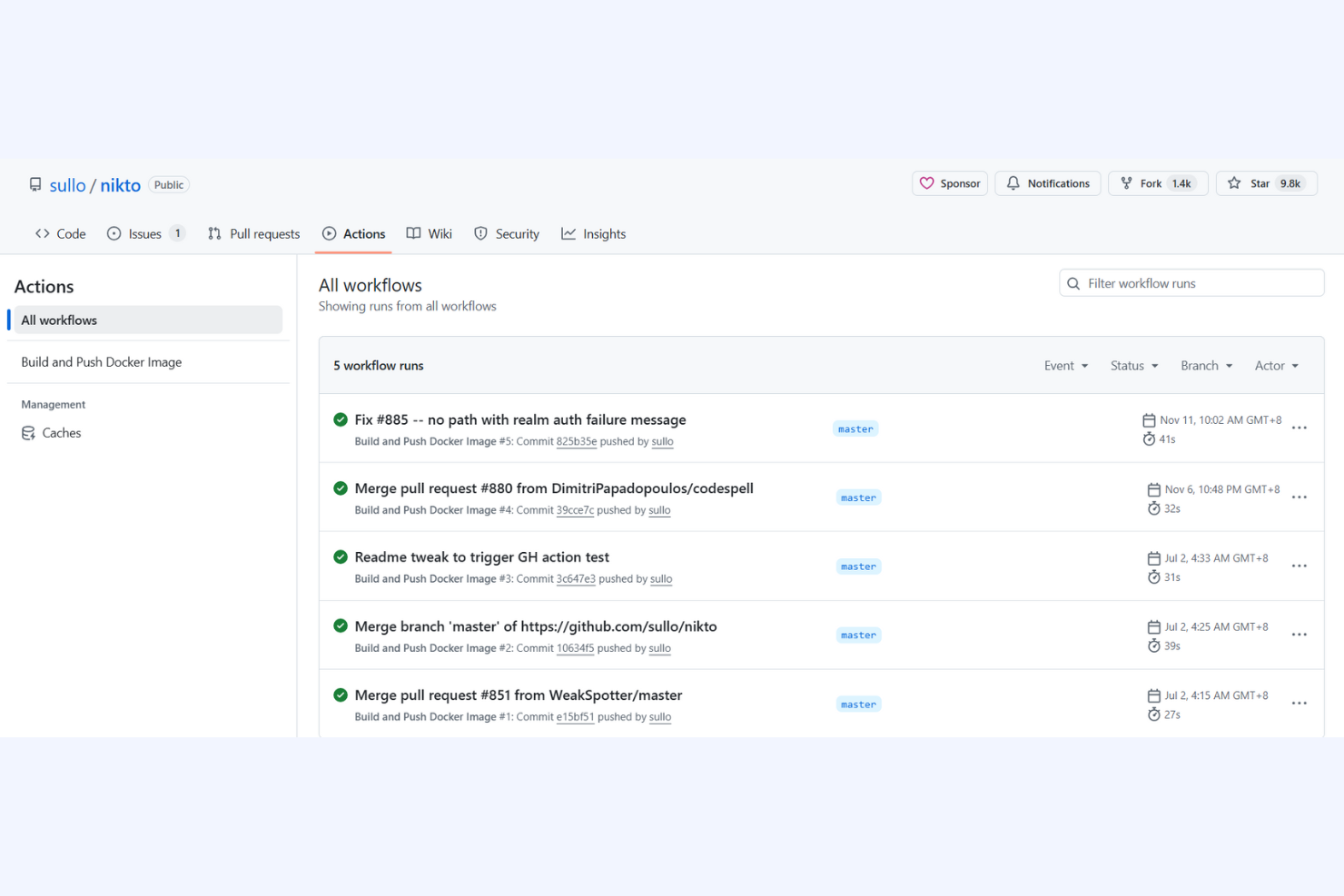

Nikto ist ein Open-Source-Webserver-Scanner, der von IT-Sicherheitsexperten eingesetzt wird, um Schwachstellen und Konfigurationsprobleme zu identifizieren. Das Tool führt Tests an Webservern durch, um potenzielle Sicherheitsbedrohungen zu erkennen.

Warum ich Nikto ausgewählt habe: Das Tool bietet eine dauerhaft kostenlose Version, die umfangreiche Scan-Möglichkeiten für Webserver bereitstellt. Sie können veraltete Software und unsichere Dateien erkennen, sodass Ihr Team Schwachstellen gezielt beheben kann. Dank Nikto’s Fokus auf das Scannen von Webservern ist es ein unverzichtbares Werkzeug für die Serversicherheit. Sie können sich darauf verlassen, dass es durch regelmäßige Updates stets auf aktuelle Bedrohungen vorbereitet ist.

Herausragende Funktionen & Integrationen:

Funktionen umfassen eine umfangreiche Schwachstellendatenbank, mit der Sie potenzielle Risiken schnell erkennen können. Sie können SSL-Überprüfungen durchführen, um sichere Verbindungen zu gewährleisten. Das Tool unterstützt außerdem benutzerdefinierte Plugins, sodass Sie die Funktionen bei Bedarf erweitern können.

Integrationen umfassen Metasploit, Nessus, Burp Suite, Nmap, Acunetix, Qualys, OpenVAS, ZAP, IBM AppScan und WebInspect.

Kostenlos? Nikto bietet einen dauerhaft kostenlosen Plan ohne Einschränkungen bei der Nutzerzahl oder den Funktionen und ermöglicht vollen Zugriff auf die Scan-Funktionen für Webserver.

Pros and Cons

Pros:

- Regelmäßige Updates der Schwachstellendatenbank

- Unterstützt die Entwicklung eigener Plugins

- Schnelle Scan-Möglichkeiten

Cons:

- Begrenzte Benutzeroberfläche

- Keine integrierten Berichtsfunktionen

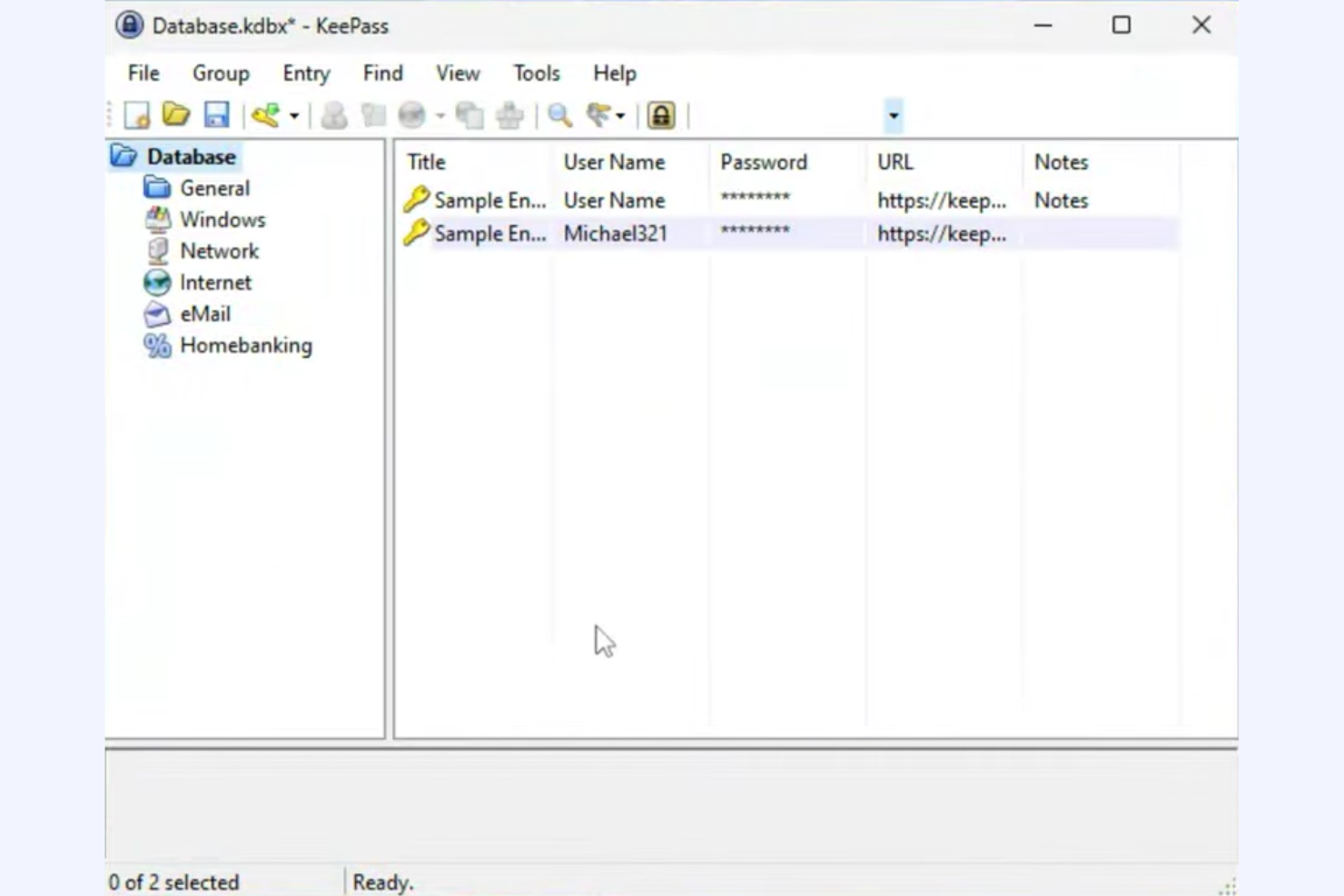

KeePass ist ein kostenloser, quelloffener Passwortmanager, der für Einzelpersonen und kleine Teams entwickelt wurde. Er hilft Nutzern, Passwörter sicher zu speichern und zu verwalten, und bietet verschiedene Verschlüsselungsoptionen zum Schutz sensibler Informationen.

Warum ich KeePass gewählt habe: Das Tool bietet einen dauerhaft kostenlosen Tarif mit starken Verschlüsselungsfunktionen, um Ihre Passwörter sicher aufzubewahren. Sie können alle Ihre Passwörter in einer einzigen Datenbank speichern, die mit den Algorithmen AES oder Twofish verschlüsselt ist. Der Fokus von KeePass auf Passwortmanagement macht es zu einer verlässlichen Wahl für alle, die ihre Sicherheitspraktiken verbessern möchten. Zudem können Sie mit KeePass starke, zufällige Passwörter generieren, um Ihre allgemeine Sicherheit zu erhöhen.

Herausragende Funktionen & Integrationen:

Funktionen beinhalten eine anpassbare Benutzeroberfläche, mit der Sie Passwörter in Gruppen zur besseren Verwaltung organisieren können. Mit der Auto-Type-Funktion werden Passwörter automatisch in Anwendungen eingefügt. Das Tool bietet außerdem einen integrierten Passwortgenerator, mit dem Sie mühelos komplexe Passwörter erstellen können.

Integrationen umfassen KeePassXC, KeePassHTTP, KeeAnywhere, KeePassSync, KeeWeb, KeePassX, KeeFox, KeePassDroid, MiniKeePass und MacPass.

Was ist kostenlos? KeePass bietet einen dauerhaft kostenlosen Plan ohne Einschränkungen und ermöglicht den vollständigen Zugriff auf die Passwortverwaltungsfunktionen.

Pros and Cons

Pros:

- Starke Verschlüsselungsoptionen

- Open Source und gemeinschaftsbasiert

- Häufige Updates und Verbesserungen

Cons:

- Benötigt manuelle Einrichtung

- Nicht anfängerfreundlich

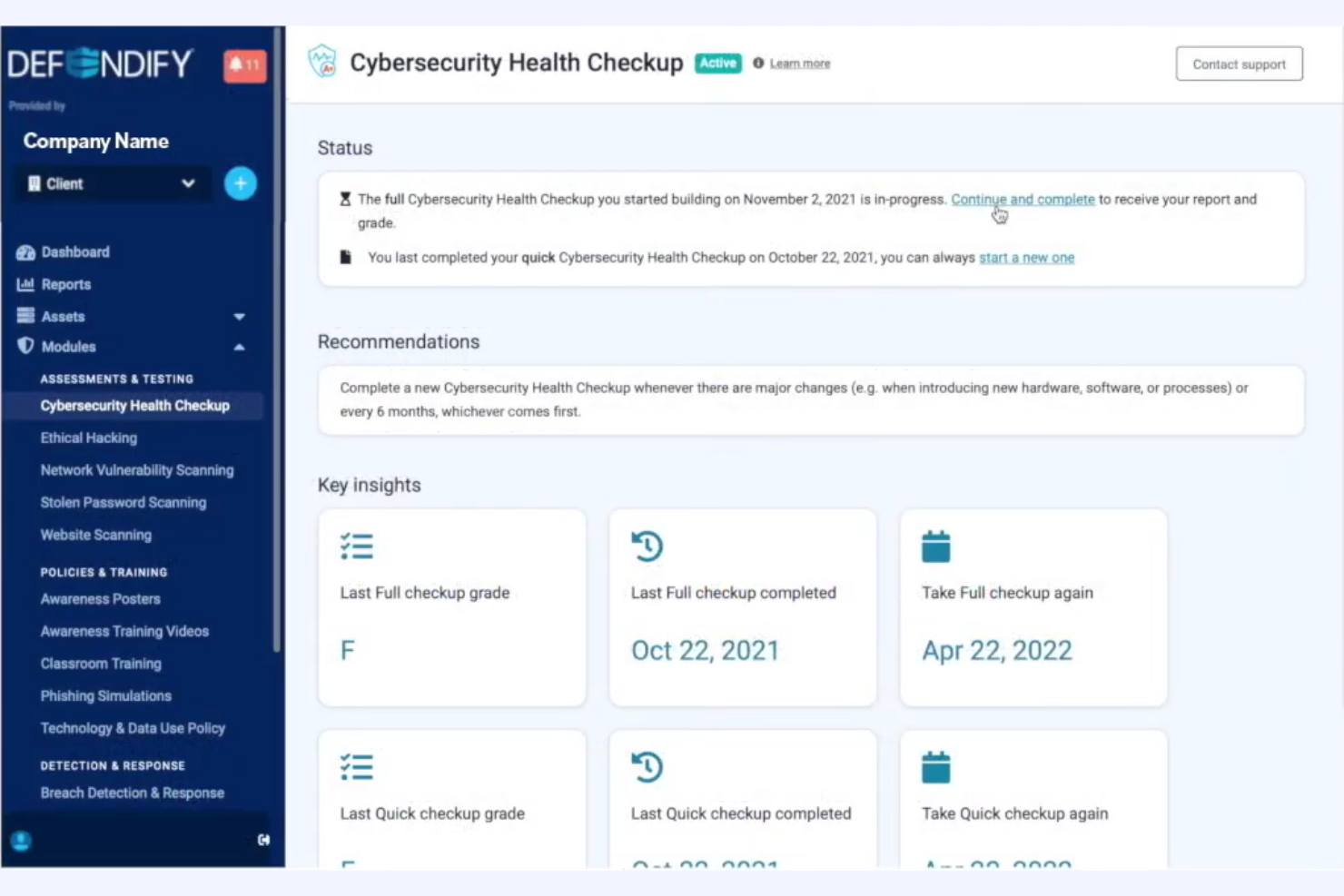

Defendify ist eine umfassende Cybersicherheitsplattform, die speziell für IT-Teams entwickelt wurde und mehrschichtigen Schutz sowie Cybersicherheitsmanagement bietet. Sie richtet sich an Branchen wie Fertigung, Gesundheitswesen und E-Commerce und erfüllt Anforderungen hinsichtlich Compliance und Cyber-Versicherung.

Warum ich Defendify gewählt habe: Das kostenlose Angebot, ihr Cybersecurity Essentials-Paket, beinhaltet grundlegende Tools für kleine und mittelständische Unternehmen. Diese Funktionen ermöglichen es Ihrem Team, Schwachstellen schnell zu erkennen und zu beheben – und das völlig kostenlos. Defendifys Fokus auf Sicherheit für kleine Unternehmen macht es auch für Firmen mit begrenzten Ressourcen zugänglich. Sie profitieren von seiner benutzerfreundlichen Oberfläche und einem umfassenden Schutz.

Herausragende Funktionen & Integrationen:

Funktionen umfassen Phishing-Simulationen, die Ihrem Team helfen, Bedrohungen zu erkennen. Sie können Awareness-Schulungen sowie Tools wie einen Scan auf kompromittierte Passwörter und einen Cybersicherheits-Gesundheitscheck nutzen, um das Sicherheitsbewusstsein in Ihrer Organisation zu stärken. Die Plattform bietet außerdem akzeptable Technologienutzungsrichtlinien für ein besseres Compliance-Management.

Integrationen gibt es mit Microsoft 365, Google Workspace, Slack, Okta, Duo, AWS, Azure, Salesforce, Dropbox und Zoom.

Was ist kostenlos? Defendify bietet einen dauerhaft kostenlosen Plan mit Tools wie Scans auf kompromittierte Passwörter und Cybersicherheits-Gesundheitschecks.

Pros and Cons

Pros:

- Kostenlose essentielle Tools enthalten

- Geeignet für kleine Unternehmen

- Bietet Cybersicherheitsschulungen

Cons:

- Begrenzte fortgeschrittene Funktionen

- Erfordert regelmäßige Updates

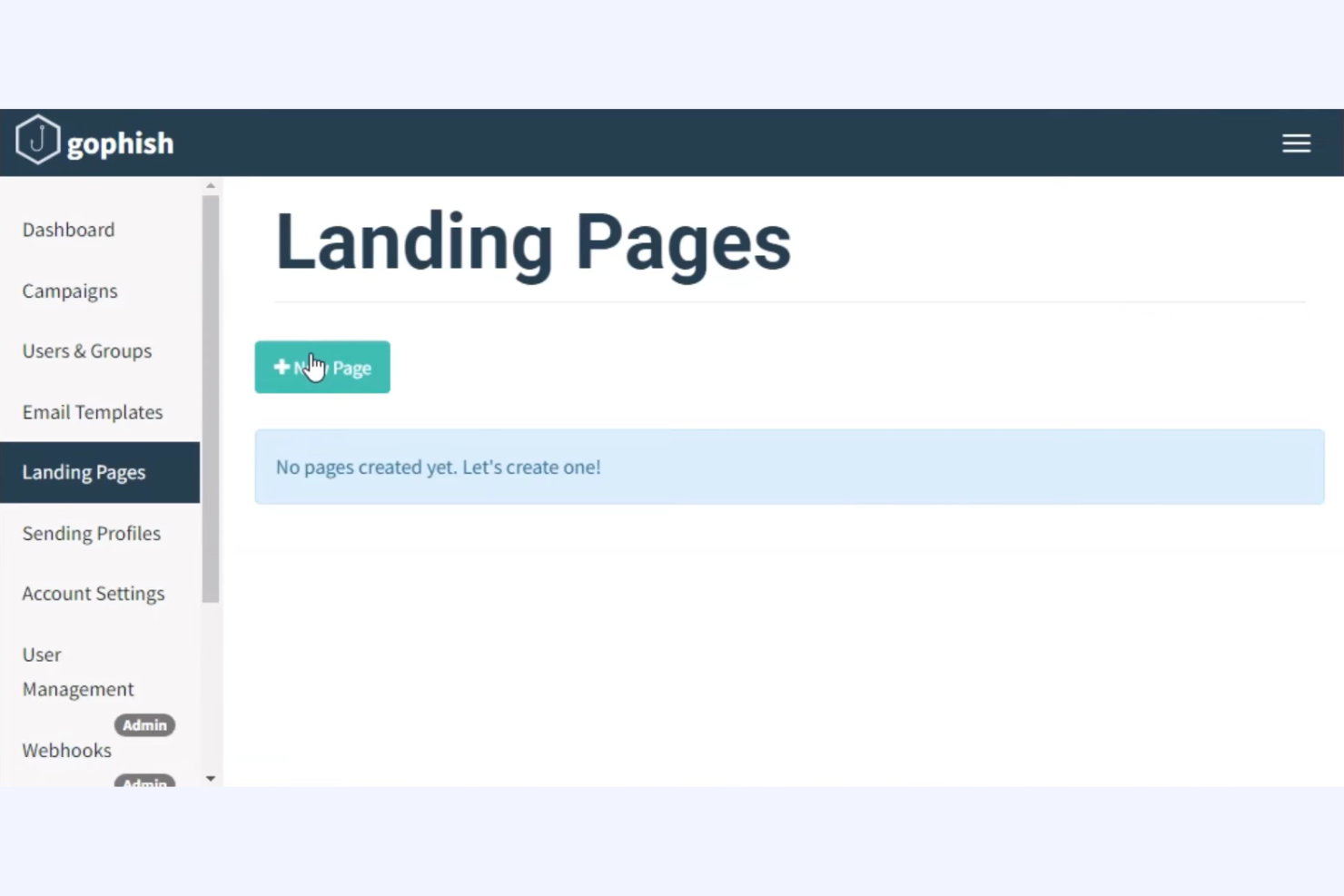

Gophish ist eine Phishing-Simulationsplattform, die für IT- und Sicherheitsteams entwickelt wurde. Sie unterstützt Unternehmen dabei, das Bewusstsein ihrer Mitarbeitenden für Phishing-Angriffe zu testen und zu verbessern, indem sie Phishing-Kampagnen erstellen und verwalten können.

Warum ich Gophish gewählt habe: Die Plattform bietet eine kostenlose Open-Source-Lösung, mit der Sie Phishing-Tests ohne Abonnement durchführen können. Durch seine Spezialisierung auf Phishing-Simulationen ist Gophish ein ausgezeichnetes Werkzeug zur Schulung von Mitarbeitenden. Sie können individuelle Phishing-Vorlagen erstellen und die Ergebnisse der Kampagnen nachverfolgen. Damit erfüllt es den Zweck, das Phishing-Bewusstsein im Team zu stärken.

Herausragende Funktionen & Integrationen:

Funktionen umfassen ein benutzerfreundliches Dashboard, mit dem Sie Kampagnen einfach verwalten können. Sie können Vorlagen-Designs erstellen, inklusive vollständigem HTML-Editor, Kampagnen planen und starten sowie Öffnungsraten und Link-Klicks messen, um das Mitarbeitenden-Engagement zu erfassen. Die Plattform bietet zudem ausführliche Berichte zur Analyse der Kampagneneffektivität.

Integrationen umfassen Microsoft Outlook, Gmail, SendGrid, Amazon SES, Mailgun, Twilio, SMTP-Server, Office 365, Mandrill und Postfix.

Was ist kostenlos? Gophish bietet eine dauerhaft kostenlose Open-Source-Version ohne Benutzerbeschränkungen und mit unbegrenztem Zugriff auf alle Funktionen.

Pros and Cons

Pros:

- Open-Source und kostenfrei nutzbar

- Anpassbare Phishing-Vorlagen

- Unterstützt mehrere E-Mail-Plattformen

Cons:

- Begrenzter Support verfügbar

- Einfache Benutzeroberfläche

Weitere Cybersecurity-Tools

Hier sind einige zusätzliche Cybersecurity-Tools, die ebenfalls kostenlose Pläne oder Testzeiträume anbieten. Auch wenn diese Tools es nicht in meine Kurzliste geschafft haben, sind sie dennoch einen Blick wert:

- Have I Been Pwned

Am besten geeignet für Datenschutzverletzungswarnungen

- Metasploit Framework

Am besten für Exploit-Entwicklung geeignet

- Thycotic Secret Server

Am besten geeignet für die Verwaltung von Unternehmenspasswörtern

Auswahlkriterien für kostenlose Cybersecurity-Tools

Bei der Auswahl der besten kostenlosen Cybersecurity-Tools für diese Liste habe ich auf typische Anforderungen und Schmerzpunkte wie Budgetbeschränkungen und einfache Bedienung geachtet. Außerdem habe ich das folgende Rahmenkonzept genutzt, um die Bewertung strukturiert und fair zu halten:

Kernfunktionalität (25% der Gesamtwertung)

Jedes Tool musste für die Aufnahme in die Liste die folgenden Anwendungsfälle erfüllen:

- Erkennen von Schwachstellen

- Überwachung der Netzwerkaktivität

- Verwalten von Passwörtern

- Bereitstellung einer Einbruchserkennung

- Analyse von Sicherheitsbedrohungen

Zusätzliche besondere Funktionen (25% der Gesamtwertung)

Um die Konkurrenz weiter einzugrenzen, habe ich zudem auf besondere Merkmale geachtet, wie zum Beispiel:

- Anpassbare Warnmeldungen

- Echtzeitanalyse

- Mehrplattform-Unterstützung

- Automatisierte Bedrohungsabwehr

- Integration mit anderen Sicherheitslösungen

Benutzerfreundlichkeit (10% der Gesamtwertung)

Um einen Eindruck von der Bedienbarkeit zu erhalten, habe ich die folgenden Aspekte berücksichtigt:

- Intuitive Benutzeroberfläche

- Einfache Navigation

- Minimale Einrichtungszeit

- Klare Anleitungen

- Responsives Design

Onboarding (10% der Gesamtwertung)

Um die Onboarding-Erfahrung jeder Plattform zu bewerten, habe ich folgende Aspekte betrachtet:

- Verfügbarkeit von Schulungsvideos

- Interaktive Produkttouren

- Zugang zu Webinaren

- Umfassende Benutzerhandbücher

- Unterstützende Chatbots

Kundensupport (10 % der Gesamtbewertung)

Um die Kundensupport-Dienste jedes Softwareanbieters zu bewerten, habe ich Folgendes berücksichtigt:

- 24/7 Verfügbarkeit

- Reaktionszeit

- Verfügbarkeit von Live-Chat

- Qualität der Hilfedokumentation

- Zugang zu Community-Foren

Preis-Leistungs-Verhältnis (10 % der Gesamtbewertung)

Um das Preis-Leistungs-Verhältnis jeder Plattform einzuschätzen, habe ich folgende Kriterien beachtet:

- Funktionen, die im kostenlosen Tarif enthalten sind

- Kosten für Upgrades

- Vergleich mit Mitbewerbern

- Häufigkeit von Updates

- Langfristige Vorteile

Kundenbewertungen (10 % der Gesamtbewertung)

Um einen Eindruck der allgemeinen Kundenzufriedenheit zu gewinnen, habe ich bei der Durchsicht von Kundenbewertungen Folgendes beachtet:

- Feedback zur Zuverlässigkeit

- Zufriedenheit der Nutzer mit den Funktionen

- Kommentare zur Benutzerfreundlichkeit

- Meinungen zum Kundensupport

- Gesamte Weiterempfehlungsrate

Wie wählt man ein kostenloses Cybersicherheits-Tool aus?

Komplexe Funktionslisten und Preisstrukturen machen es oft schwierig herauszufinden, was kostenlose Cybersicherheits-Tools wirklich bieten. Damit Sie beim Auswahlprozess die Übersicht behalten, finden Sie hier einige Faktoren, die Sie beachten sollten:

| Faktor | Worauf achten? |

|---|---|

| Umfang des kostenlosen Angebots | Verstehen Sie, was im Gratis-Tarif enthalten ist. Achten Sie auf Einschränkungen bei Funktionen, Benutzeranzahl oder Nutzungsdauer, um sicherzustellen, dass das Angebot Ihren Anforderungen entspricht. |

| Skalierbarkeit | Berücksichtigen Sie, ob das Tool mit Ihrem Team mitwachsen kann. Ein Tool, das mehr Daten oder Benutzer aufnehmen kann, ist für wachsende Unternehmen wichtig. |

| Integrationen | Prüfen Sie, ob das Tool mit Ihrer vorhandenen IT- und Systemlandschaft kompatibel ist. Eine nahtlose Vernetzung mit Tools wie Slack, Jira oder AWS kann Ihre Arbeitsabläufe effizienter machen. |

| Benutzerfreundlichkeit | Bewerten Sie die Benutzeroberfläche und den Einrichtungsprozess. Ein einfach zu bedienendes Tool, das wenig Schulungsaufwand erfordert, erspart Ihrem Team Zeit und Frust. |

| Sicherheitsfunktionen | Stellen Sie sicher, dass das Tool zentrale Sicherheitsfunktionen wie Verschlüsselung, Firewall-Schutz und Erkennung von Eindringversuchen bietet, um Ihre Daten effektiv zu schützen. |

| Support | Suchen Sie nach vorhandenen Support-Angeboten. Der Zugang zu Live-Chat oder Community-Foren kann entscheidend sein, wenn Sie auf Probleme stoßen. |

| Anpassungsmöglichkeiten | Prüfen Sie, ob Sie das Tool Ihren spezifischen Schutzanforderungen anpassen können, um maximale Flexibilität beim Umgang mit Cybersicherheit zu erhalten. |

| Performance | Beurteilen Sie, wie sich das Tool auf die Systemleistung auswirkt. Ein effizientes Tool, das Ihr Netzwerk nicht ausbremst, ist für einen reibungslosen Betrieb unerlässlich. |

Was sind kostenlose Cybersicherheits-Tools?

Cybersicherheits-Tools sind Softwarelösungen, die Systeme, Netzwerke und Daten vor digitalen Bedrohungen schützen. Viele dieser Tools gibt es mit kostenlosen Tarifen oder Testphasen, sodass Nutzer grundlegende Funktionen ohne Zusatzkosten nutzen können. Häufig werden sie von IT-Fachleuten, Sicherheitsanalysten oder kleinen Unternehmen eingesetzt, die ihre digitalen Werte absichern möchten. Sie bieten Schutz vor Datenlecks, Schadsoftware und unbefugten Zugriffen. Funktionen wie Bedrohungserkennung, Verschlüsselung und Netzwerküberwachung tragen zur Sicherheit bei und sorgen für ein beruhigendes Gefühl beim Anwender.

Funktionen

Werfen wir einen Blick auf die üblichen Funktionen von Cybersicherheits-Tools und darauf, welche davon normalerweise in kostenlosen bzw. kostenpflichtigen Tarifen enthalten sind.

Typische Funktionen kostenloser Cybersicherheits-Tools

- Bedrohungserkennung: Erkennt potenzielle Sicherheitsbedrohungen und benachrichtigt Nutzer, damit sie Maßnahmen ergreifen und Verstöße verhindern können.

- Passwortverwaltung: Speichert und verschlüsselt Passwörter in einer sicheren Datenbank und erleichtert so das Verwalten von Zugangsdaten.

- Netzwerküberwachung: Bietet Einblick in die Netzwerkaktivitäten, um ungewöhnliches Verhalten und unbefugte Zugriffe zu erkennen.

- Schwachstellenscans: Überprüft Systeme auf bekannte Sicherheitslücken, damit Nutzer Sicherheitslücken beheben können.

- Protokollanalyse: Analysiert Systemprotokolle, um Muster und Auffälligkeiten zu identifizieren, die auf Sicherheitsprobleme hinweisen können.

- Basis-Reporting: Erstellt einfache Berichte über Sicherheitsereignisse, sodass Nutzer Bedrohungen nachverfolgen und verstehen können.

- Rootkit-Erkennung: Findet versteckte Schadsoftware und schützt Systeme vor verdeckten Angriffen.

- Dateiintegritätsüberwachung: Überwacht Änderungen an kritischen Dateien und stellt sicher, dass unbefugte Modifikationen erkannt werden.

Typische Funktionen kostenpflichtiger Cybersecurity-Tools

- Erweiterte Bedrohungsinformationen: Bietet umfassende Analysen, KI-gestützte Funktionen und Kontext zu Bedrohungen, was proaktive Sicherheitsmaßnahmen ermöglicht.

- Automatisierte Vorfallsreaktion: Stellt Werkzeuge bereit, um automatisch auf Bedrohungen zu reagieren, verkürzt Reaktionszeiten und minimiert den möglichen Schaden durch Cyberkriminelle.

- Umfassende Analytik: Liefert detaillierte Einblicke und Analysen, um den Sicherheitsstatus und Risiken besser zu verstehen.

- Anpassbare Dashboards: Ermöglichen es Nutzern, individuell zugeschnittene Ansichten von Sicherheitsdaten und Netzwerkverkehr zu erstellen und die Lageeinschätzung zu verbessern.

- Integration mit SIEM-Systemen: Verbindet sich mit Security Information and Event Management Systemen zur zentralisierten Sicherheitsverwaltung.

- Erweitertes Reporting: Erstellt ausführliche und individuell anpassbare Berichte und verschafft Nutzern ein tieferes Verständnis von Sicherheitsereignissen.

- Rollenbasierte Zugriffskontrolle: Ermöglicht eine feingranulare Steuerung von Benutzerrechten, sodass nur autorisiertes Personal Zugang zu sensiblen Daten erhält.

- Cloud-Sicherheitsfunktionen: Bietet zusätzliche Schutzmaßnahmen für cloudbasierte Umgebungen und sichert Daten, die außerhalb des eigenen Standorts gespeichert werden.

Vorteile

Der Einsatz kostenloser und quelloffener Cybersecurity-Tools bietet zahlreiche Vorteile für Ihr Team und Ihr Unternehmen. Im Folgenden finden Sie einige Vorteile, auf die Sie sich freuen können:

- Kosteneinsparungen: Greifen Sie auf essenzielle Sicherheitsfunktionen zu, ohne finanziell investieren zu müssen, und setzen Sie Ihre Ressourcen anderweitig ein.

- Verbessertes Sicherheitsbewusstsein: Nutzen Sie Werkzeuge wie Bedrohungserkennung und Protokollanalyse, um über potenzielle Risiken informiert zu bleiben.

- Einfache Zugänglichkeit: Setzen Sie Tools schnell ein und nutzen Sie sie ohne komplizierte Lizenzvereinbarungen, was den Start zum Schutz Ihrer Systeme erleichtert.

- Skalierbarkeit: Viele Tools wachsen mit Ihrem Unternehmen und bieten weiterhin Schutz, wenn sich Ihr Bedarf verändert.

- Community-Unterstützung: Profitieren Sie von aktiven Nutzer-Communities, die Ratschläge geben und Best Practices austauschen und so Ihre Sicherheitsbemühungen verbessern.

- Anpassungsfähigkeit: Passen Sie Einstellungen und Konfigurationen individuell an, um sicherzustellen, dass die Tools für Ihre Umgebung effektiv arbeiten.

- Erhöhte Effizienz: Automatisieren Sie routinemäßige Sicherheitsaufgaben und verschaffen Sie Ihrem Team mehr Zeit für andere wichtige Tätigkeiten.

Kosten & Preise

Ich weiß, dass Sie diesen Artikel gelesen haben, um die besten verfügbaren kostenlosen Cybersecurity-Tools zu finden. Während die meisten Tools in dieser Liste kostenlose und quelloffene Lösungen sind, bieten einige möglicherweise nur eingeschränkte Funktionen an. In diesem Fall besteht eine gute Chance, dass Sie Ihr Paket in Zukunft erweitern müssen.

Die folgende Tabelle fasst gängige Tarife, deren durchschnittliche Preise sowie typische enthaltene Funktionen von Cybersecurity-Tool-Lösungen zusammen:

Tabellarischer Vergleich von Cybersecurity-Tool-Tarifen

| Tarifart | Durchschnittlicher Preis | Übliche Funktionen |

|---|---|---|

| Gratis-Tarif | $0 | Grundlegende Bedrohungserkennung, Passwortverwaltung, Netzwerküberwachung und Protokollanalyse. |

| Persönlicher Tarif | $5-$25/Benutzer/Monat | Erweiterte Bedrohungserkennung, benutzerdefinierte Warnungen, grundlegende Berichte und eingeschränkte Integrationen. |

| Business-Tarif | $30-$75/Benutzer/Monat | Umfassende Analysen, automatisierte Reaktion, erweiterte Berichterstattung und vollständige Integrationen. |

| Enterprise-Tarif | $100+/Benutzer/Monat | Erweiterte Bedrohungsinformationen, anpassbare Dashboards, rollenbasierte Zugriffe und Cloud-Sicherheit. |

FAQs zu kostenlosen Cybersicherheits-Tools

Hier finden Sie Antworten auf häufige Fragen zu kostenlosen Cybersicherheits-Tools:

Wie wähle ich kostenlose Tools für meinen Security-Stack aus?

Beginnen Sie damit, Ihre größten Risiken (Webanwendungen, Endpunkte, Netzwerke, Identitäten) zu erfassen und wählen Sie für jede Schicht je ein starkes, kostenloses Tool – statt viele überlappende Scanner einzusetzen. Prüfen Sie Betriebssystem-Unterstützung, Update-Häufigkeit und Community-Aktivität, denn aufgegebene Sicherheitsprojekte werden schnell zum Risiko. Bevorzugen Sie Tools, die Standardformate (CSV, JSON, SARIF) exportieren, damit Sie Ergebnisse später zentralisieren können. Führen Sie schließlich einen kleineren Pilottest an einem nicht geschäftskritischen System durch, um Bedienbarkeit und Fehlalarme zu bewerten.

Können kostenlose Cyber-Tools Compliance-Anforderungen erfüllen?

Kostenlose Tools können Compliance unterstützen, decken aber selten alleine alle Anforderungen ab. Nutzen Sie sie zur Erzeugung von Nachweisen – Scanberichte, Konfigurations-Baselines, Zugriffslogs – und dokumentieren Sie begleitende Prozesse. Für Rahmenwerke wie ISO 27001 oder SOC 2 benötigen Sie zusätzlich Richtlinien, Risikoregister und regelmäßige Überprüfungen. Achten Sie darauf, dass die Datennutzung der Tools den Anforderungen (Verschlüsselung, Aufbewahrung, Zugriffssteuerung) entspricht. Falls Auditoren Kontinuität und Support einfordern, sollten Wartungspläne bereitstehen.

Wie oft sollte ich kostenlose Schwachstellenscans durchführen?

Kurz gesagt: Die Häufigkeit hängt vom Veränderungstempo und der Exponierung ab. Für internetzugängliche Systeme sollten Sie wöchentliche Scans oder nach jeder größeren Veröffentlichung durchführen; für interne Netzwerke reichen monatliche Scans meist aus. Leichtere Prüfungen wie Abhängigkeits- und Container-Scans können bei jedem CI-Build ausgeführt werden. Planen Sie Aircrack-ng- bzw. WLAN-Audits vierteljährlich ein oder nach Standortwechseln. Ergänzen Sie automatische Scans durch eine manuelle Prüfung pro Quartal, um Logik- und Authentifizierungsprobleme zu entdecken, die Scanner übersehen. Beständigkeit ist wichtiger als Perfektion.

Sind kostenlose Sicherheitstools in der Produktion sicher einsetzbar?

Sie können es sein, wenn Sie sie richtig einführen. Setzen Sie niemals Exploit- oder aggressive Scanning-Tools ohne klare Begrenzung und Steuerung in der Produktivumgebung ein – Metasploit, Nikto und aktive ZAP-Scans können zu Ausfällen führen. Starten Sie in einer Staging-Umgebung, wechseln Sie danach mit klaren Profilen und eingegrenzten Zielen in die Produktion. Stimmen Sie Wartungsfenster mit der IT ab, beobachten Sie die Systemlast während der Tests und halten Sie Rollback-Pläne bereit. Immer-aktive Tools wie OSSEC oder KeePass sollten Sie vorab in der Testumgebung prüfen.

Wie können Teams diese Tools effektiv nutzen lernen?

Betrachten Sie die Einführung als fortlaufendes Sicherheitstraining, nicht als einmalige Installation. Erstellen Sie kurze, rollenbasierte Playbooks: Admins lernen OpenVAS- und OSSEC-Feinjustierungen, Entwickler ZAP/Burp-Basics, alle Mitarbeitenden Passwortsicherheit mit KeePass und Phishing-Erkennung via Gophish. Veranstalten Sie monatlich ‘Angriffs- und Verteidigungs’-Übungen mit Kali-Tools in der Sandbox. Verfolgen Sie einfache Kennzahlen – Phishing-Klickrate, Zeit bis Patch, kritische Funde – teilen Sie Erfolge und frischen Sie das Training vierteljährlich auf, um die Dynamik zu erhalten. Dokumentieren Sie FAQs und bieten Sie Sprechstunden für neue Mitarbeitende an.

Wie halte ich kostenlose Tools heutzutage am besten aktuell?

Kostenlos bedeutet nicht wartungsfrei. Abonnieren Sie Release-Feeds der Projekte, GitHub-Benachrichtigungen oder die Paketquellen der Distribution, damit Sie über Updates zu Engines und Signaturen informiert sind. Automatisieren Sie Aktualisierungen, wo es geht, testen Sie neue Versionen aber unbedingt vorher in der Testumgebung. Führen Sie eine einfache Inventarliste mit Versionsnummern und Verantwortlichen. Wenn ein Tool nicht mehr gepflegt oder die Community inaktiv wird, planen Sie rasch einen Ersatz ein. Regelmäßige Wartung stellt sicher, dass kostenlose Security-Tools dauerhaft sicher und wirksam bleiben.

Was kommt als Nächstes?

Wenn Sie gerade kostenlose Cybersicherheits-Tools recherchieren, kontaktieren Sie einen SoftwareSelect-Berater für kostenlose Empfehlungen.

Sie füllen ein Formular aus und führen ein kurzes Gespräch, in dem gezielt auf Ihre Anforderungen eingegangen wird. Anschließend erhalten Sie eine Auswahlliste mit Software-Lösungen. Die Berater unterstützen Sie sogar während des gesamten Beschaffungsprozesses – inklusive Preisverhandlungen.