Beste IAST-Tools Übersicht

Die besten IAST-Tools helfen Entwicklungs- und Sicherheitsteams dabei, Schwachstellen in Echtzeit zu erkennen, indem sie Anwendungen während des laufenden Betriebs analysieren. Sie kombinieren Code-Instrumentierung mit Laufzeitanalyse, um Probleme wie unsichere Datenflüsse, nicht validierte Eingaben und schwache Authentifizierungslogik aufzudecken – Probleme, die bei statischen Scans oder manuellen Prüfungen oft übersehen werden.

Viele Teams wenden sich IAST zu, weil sie keine Lust mehr haben, falsche Positivmeldungen zu verfolgen, mit vagen Stack-Traces zu debuggen oder verschiedene Sicherheitstools parallel zu verwenden, die sich nicht in ihre Entwicklungspipelines integrieren lassen. Diese Lücken kosten Zeit und lassen Risiken unadressiert – gerade wenn Anwendungen sensible Daten über mehrere Programmiersprachen und Frameworks hinweg verarbeiten.

Ich habe mit Entwicklungs- und Sicherheitsteams zusammengearbeitet, die von alten statischen Tests auf IAST umgestiegen sind, und habe IAST-Tools in Live-Produktionsumgebungen sowie CI/CD-Pipelines getestet. Diese Erfahrung hat mir gezeigt, welche Plattformen wirklich präzise Ergebnisse liefern, ohne Releases auszubremsen.

In diesem Leitfaden erfahren Sie, welche IAST-Tools echte Transparenz über laufzeitbezogene Risiken bieten, die Alarmflut reduzieren und Ihrem Team dabei helfen, die wichtigsten Schwachstellen zu priorisieren.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Beste IAST-Tool Zusammenfassung

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten geeignet für umfassendes Code-Scanning | Kostenloser Plan verfügbar + kostenlose Demo | Ab $350/Monat | Website | |

| 2 | Am besten geeignet für flexible dynamische Sicherheitsscans | Kostenlose Demo verfügbar | Ab $55/Nutzer/Monat (jährliche Abrechnung) | Website | |

| 3 | Am besten für schnelles Scannen von Webanwendungen | Kostenlose Demo verfügbar | Ab $50/Nutzer/Monat (jährliche Abrechnung) | Website | |

| 4 | Am besten für eine umfassende Software-Exposure-Plattform | Kostenlose Demo verfügbar | Preis auf Anfrage | Website | |

| 5 | Am besten geeignet für hybride Anwendungssicherheitslösungen | Not available | Ab $35/Benutzer/Monat (jährliche Abrechnung) | Website | |

| 6 | Am besten für ganzheitliche Software-Integrität | Not available | Ab $40/Nutzer/Monat (jährliche Abrechnung) | Website | |

| 7 | Am besten für cloudbasierte Anwendungssicherheit | Not available | Ab $65/Nutzer/Monat (jährliche Abrechnung) | Website | |

| 8 | Am besten für integriertes Schwachstellenmanagement | Kostenlose Testversion + kostenlose Demo verfügbar | Ab $30/Nutzer/Monat (jährliche Abrechnung) | Website | |

| 9 | Am besten geeignet für automatisierte Überprüfung von Anwendungsschwachstellen | Kostenlose Demo verfügbar | Ab $29/Nutzer/Monat (jährliche Abrechnung) | Website | |

| 10 | Am besten geeignet für skalierbare Anwendungssicherheitsprogramme | Kostenlose Demo verfügbar | Ab $30/Nutzer/Monat (jährliche Abrechnung) | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Beste IAST-Tools im Test

Aikido Security ist eine All-in-One-Sicherheitsplattform, die Ihrem Entwicklungsteam hilft, jeden Aspekt Ihres Stacks zu sichern – von Code bis Cloud. Durch die Zentralisierung verschiedener Sicherheits-Scanner in einer einzigen Plattform verbessert Aikido den Prozess der Identifikation und Behebung von Schwachstellen.

Warum ich Aikido Security ausgewählt habe:

Die Static Application Security Testing (SAST)-Funktionen von Aikido sind ein wichtiger Grund, es zu den Top-IAST-Tools zu zählen. Sein umfassender Quellcode-Scanner kann Schwachstellen wie SQL-Injection, Cross-Site-Scripting (XSS) und Buffer Overflows erkennen, bevor Probleme zusammengeführt werden, sodass potenzielle Bedrohungen frühzeitig im Entwicklungsprozess behoben werden.

Herausragende Funktionen und Integrationen:

Aikido bietet außerdem AI Autofix, das per Klick identifizierte Sicherheitslücken behebt. Weitere wichtige Funktionen sind das Cloud Posture Management, das Fehlkonfigurationen bei großen Cloud-Anbietern erkennt, Secret-Erkennung zum Auffinden offengelegter API-Schlüssel und Passwörter im Code sowie Container-Security-Scanning, um sicherzustellen, dass Ihre Container-Images frei von Schwachstellen sind. Die Plattform integriert sich mit GitHub, GitLab, BitBucket, Azure Pipelines, Drata, Vanta, Asana, ClickUp, Monday.com, Microsoft Teams und Jira.

Pros and Cons

Pros:

- Hat ein umfassendes Dashboard und anpassbare Berichte

- Bietet umsetzbare Einblicke

- Skalierbar für wachsende Teams

Cons:

- Ignoriert Schwachstellen, wenn keine Behebung verfügbar ist

- Verfügt nicht über Endpunktsicherheit oder Angriffserkennung

New Product Updates from Aikido Security

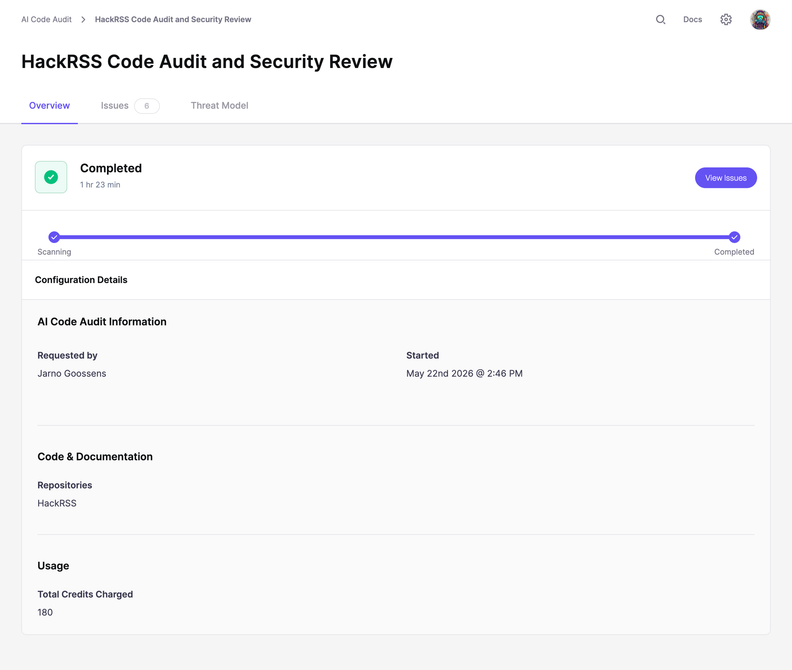

Aikido Security Adds Code Audit for Source Code Analysis

Aikido Security introduces Code Audit, bringing pentest-grade security reasoning directly to your source code to uncover logic flaws and vulnerabilities missed by pattern scanners. For more information, visit Aikido Security's official site.

Invicti hat sich als effektives Werkzeug im Bereich der Cybersicherheit etabliert und konzentriert sich in erster Linie auf dynamisches Sicherheitsscanning. Der adaptive Scan-Ansatz sorgt nicht nur für eine tiefgehende Erkennung von Schwachstellen, sondern bietet auch einen Grad an Flexibilität, den viele Unternehmen als unschätzbar wertvoll erachten.

Warum ich Invicti ausgewählt habe:

Beim Zusammenstellen einer Liste von Sicherheitswerkzeugen führte mich mein Auswahlprozess aus guten Gründen zu Invicti. In der Bewertung des Marktes beeindruckte Invicti mit der Fähigkeit, sich an verschiedene Webanwendungsstrukturen und -umgebungen anzupassen. Diese dynamische Flexibilität ist im heutigen vielfältigen digitalen Ökosystem entscheidend, und aus diesem Grund bin ich der Meinung, dass Invicti in diesem Aspekt unerreicht ist.

Hervorstechende Funktionen und Integrationen:

Invicti wird für seine maßgeschneiderten Scan-Fähigkeiten geschätzt, die es ermöglichen, sich an unterschiedliche Anwendungslandschaften anzupassen. Die Proof-Based Scanning™-Technologie liefert greifbare Nachweise für erkannte Schwachstellen, wodurch sichergestellt wird, dass Bedrohungen echt sind und keine Fehlalarme. In puncto Integration fügt sich Invicti in verschiedene IT-Umgebungen ein und bietet Kompatibilität mit führenden Issue-Trackern, CI/CD-Plattformen und Sicherheitslösungen.

Pros and Cons

Pros:

- Individuelle Scans für unterschiedliche Anwendungen

- Proof-Based Scanning™ minimiert Fehlalarme

- Umfangreiche Integrationsmöglichkeiten

Cons:

- Die Konfiguration für komplexe Umgebungen kann zeitaufwändig sein

- Kosten könnten für kleinere Unternehmen abschreckend sein

- Zusätzliche Funktionen erfordern möglicherweise separate Käufe

Acunetix hat sich als bemerkenswerte Cybersecurity-Lösung etabliert, die speziell für das Scannen von Webanwendungen entwickelt wurde. Angesichts des wachsenden Bedarfs an schnellen Scan-Fähigkeiten entspricht die schnelle Verarbeitungsgeschwindigkeit von Acunetix der Nachfrage nach rascher Erkennung von Schwachstellen in Webanwendungen.

Warum ich Acunetix gewählt habe:

Im Bereich der auf Webanwendungen fokussierten Sicherheitstools fiel meine Wahl auf Acunetix aufgrund seiner ausgeprägten Geschwindigkeit beim Scanvorgang. Nachdem ich mehrere Tools verglichen hatte, liegt der Unterschied von Acunetix in seinem unerreichten Tempo und der Effizienz bei der Erkennung von Schwachstellen. Dieser auf Geschwindigkeit ausgerichtete Ansatz festigt seine Position als das beste Tool für schnelles Scannen von Webanwendungen.

Herausragende Funktionen und Integrationen:

Acunetix ist mit fortschrittlichen Funktionen zur Schwachstellenerkennung ausgestattet und kann SQL-Injections, XSS-Schwachstellen und mehr erkennen. Die DeepScan-Technologie ermöglicht das Scannen von dynamischen Webanwendungen und sorgt für eine umfassende Abdeckung. Im Hinblick auf Integrationen bietet Acunetix Kompatibilität mit gängigen Issue-Trackern, CI/CD-Plattformen und verbreiteten Web Application Firewalls, was seinen Nutzen in verschiedenen IT-Umgebungen steigert.

Pros and Cons

Pros:

- Fortschrittliche Schwachstellenerkennung

- Integration mit gängigen IT-Plattformen und Tools

- DeepScan-Technologie für dynamische Webanwendungen

Cons:

- Einarbeitung für neue Nutzer erforderlich

- Für sehr kleine Anwendungen möglicherweise überdimensioniert

- Premium-Funktionen könnten die Kosten erhöhen

Checkmarx bietet eine Plattform, die darauf ausgelegt ist, Software-Schwachstellen vom Quellcode bis zur Laufzeit zu identifizieren. Indem das gesamte Spektrum der Software-Exposure abgedeckt wird, stellt dieses Tool einen umfassenden Ansatz sicher, damit Anwendungen in allen Phasen des Entwicklungsprozesses geschützt bleiben.

Warum ich Checkmarx gewählt habe:

Nach der Bewertung und dem Vergleich verschiedener Tools bin ich zu dem Schluss gekommen, dass sich Checkmarx durch seinen umfassenden Ansatz zur Softwaresicherheit abhebt. Meine Entscheidung wurde durch die Fähigkeit beeinflusst, Schwachstellen sowohl im Quellcode als auch zur Laufzeit zu überwachen. Angesichts der Herausforderungen, denen viele Unternehmen bei der Verwaltung von Software-Exposures während des gesamten Produktlebenszyklus gegenüberstehen, halte ich Checkmarx für die am besten geeignete Plattform für ein ganzheitliches Software-Exposure-Management.

Hervorstechende Funktionen und Integrationen:

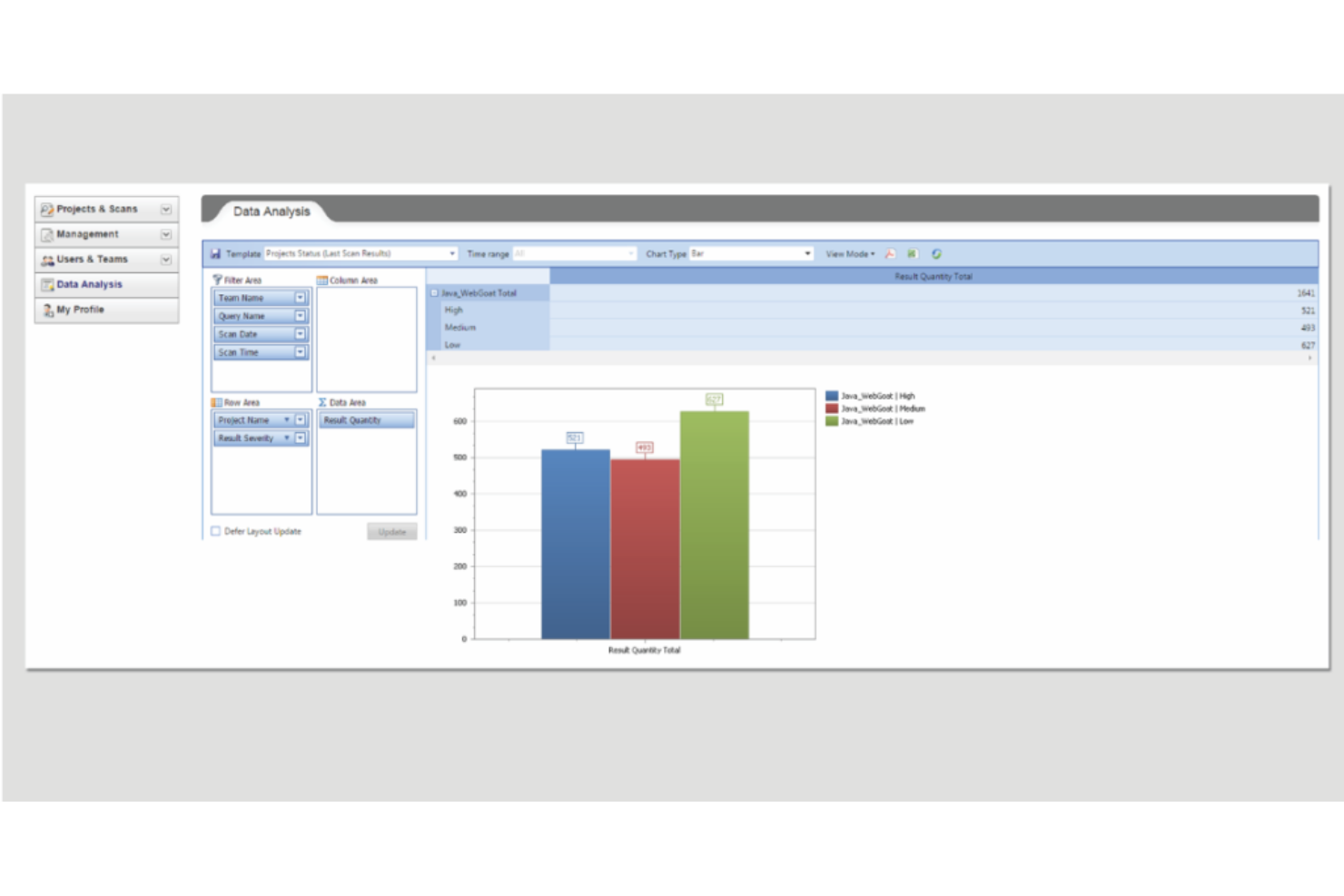

Checkmarx legt einen Schwerpunkt auf sein SAST-Tool, das den Quellcode gründlich auf potenzielle Risiken überprüft. Darüber hinaus analysiert das Interactive Application Security Testing (IAST) die Anwendung zur Laufzeit, um Schwachstellen zu erkennen, die bei der Quellcode-Prüfung möglicherweise übersehen wurden. Im Hinblick auf Integrationen lässt sich Checkmarx problemlos mit gängigen CI/CD-Tools, Versionskontrollsystemen und Issue-Trackern verbinden, was reibungslose Arbeitsabläufe und ein Echtzeit-Management von Schwachstellen ermöglicht.

Pros and Cons

Pros:

- Bietet sowohl SAST- als auch IAST-Lösungen an und garantiert so eine breite Abdeckung der Schwachstellenerkennung.

- Lässt sich einfach mit gängigen Entwicklungs- und Deployment-Tools integrieren.

- Umfassende Abdeckung für den gesamten Softwareentwicklungs-Lebenszyklus

Cons:

- Für kleinere Projekte oder Teams möglicherweise zu umfangreich

- Könnte für Teams, die neu im Bereich Sicherheitsplattformen sind, als komplex wahrgenommen werden

- Die fehlende Preis-Transparenz könnte einige potenzielle Nutzer abschrecken

Micro Focus bietet eine umfangreiche Palette an Anwendungssicherheitslösungen, die sowohl traditionelle als auch moderne Anwendungen effektiv absichern. Mit seinem hybriden Ansatz richtet es sich an Unternehmen, die eine Kombination aus lokalen und cloudbasierten Anwendungen nutzen, und gewährleistet so einen umfassenden Schutz.

Warum ich Micro Focus ausgewählt habe:

Bei meiner Suche nach den vielseitigsten und umfassendsten Tools für Anwendungssicherheit stach Micro Focus besonders hervor. Ich habe diese Lösung gewählt, weil sie die Kluft zwischen traditionellen und modernen Anforderungen an die Anwendungssicherheit effektiv überbrückt und eine anpassungsfähige Plattform für unterschiedlichste Unternehmensbedürfnisse bietet. Die Kompetenz in der Bereitstellung hybrider Lösungen festigt die Position als beste Wahl für Unternehmen, die verschiedene Anwendungsumgebungen absichern möchten.

Herausragende Funktionen und Integrationen:

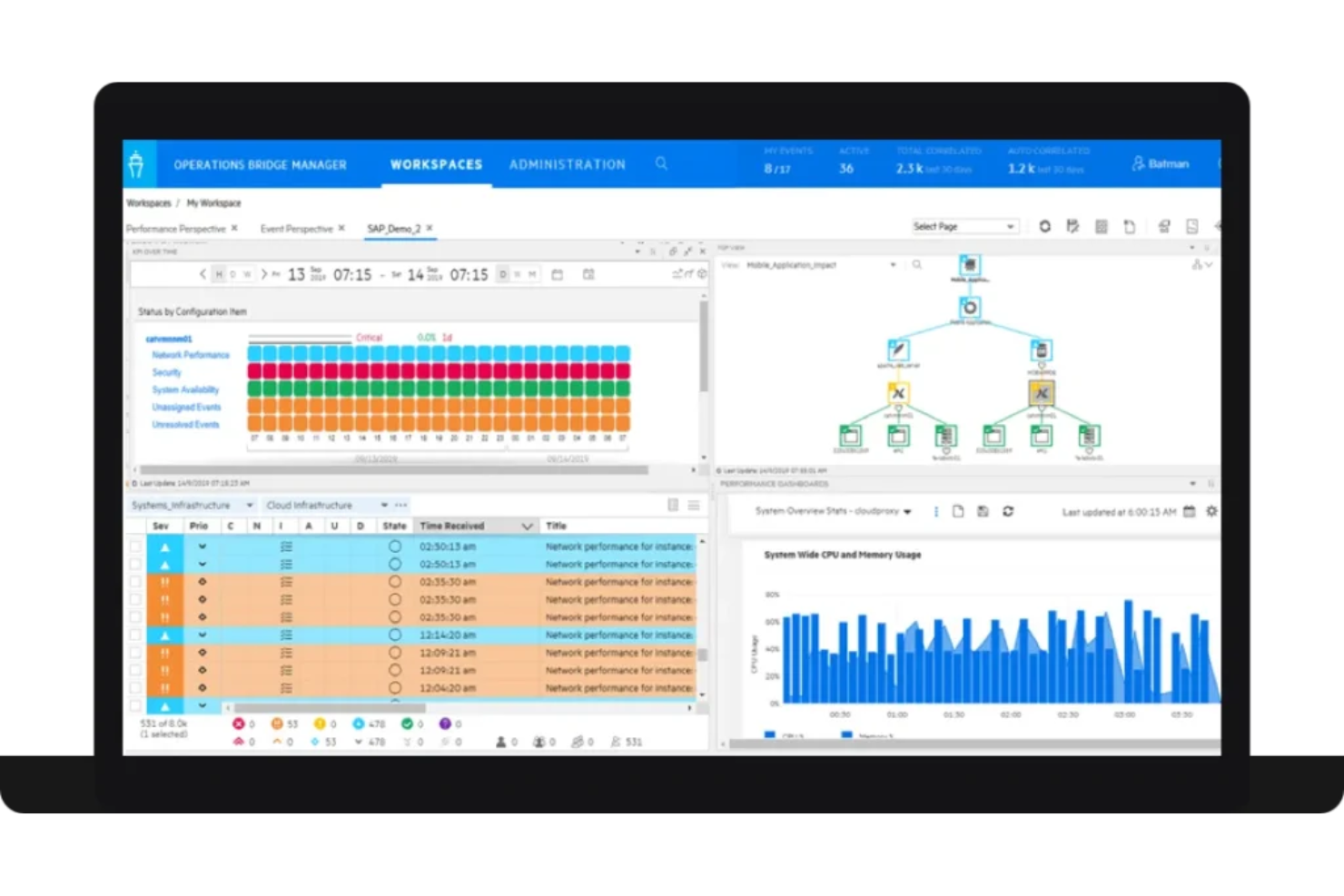

Micro Focus überzeugt mit einem beeindruckenden Funktionsumfang, darunter dynamische und statische Anwendungssicherheitstests, die Einblicke in potenzielle Bedrohungen in jeder Phase des Entwicklungszyklus bieten. Darüber hinaus ermöglichen die Funktionen zum Schwachstellenmanagement den Teams, Sicherheitsherausforderungen gezielt zu priorisieren und systematisch anzugehen. Was die Integrationen betrifft, fügt sich Micro Focus nahtlos in verschiedenste Entwicklungsökosysteme ein, verbindet sich mit gängigen CI/CD-Tools und anderen Softwareentwicklungsplattformen und sorgt so für einen ganzheitlichen Sicherheitsansatz.

Pros and Cons

Pros:

- Umfassender Schutz für hybride Anwendungen

- Umfangreiche Funktionen für das Schwachstellenmanagement

- Lässt sich problemlos in verschiedene Entwicklungstools integrieren

Cons:

- Einarbeitung kann anspruchsvoller sein

- Einige Funktionen sind möglicherweise zu umfangreich für kleine Teams

- Benutzeroberfläche könnte für Erstnutzer intuitiver sein

Synopsys steht an der Spitze, wenn es darum geht, die Software-Integrität während des gesamten Entwicklungszyklus sicherzustellen. Diese Plattform bietet umfassende Werkzeuge, die sich nicht nur auf Sicherheit beschränken, sondern tief in das Wesen von Softwarequalität und -zuverlässigkeit eindringen.

Warum ich Synopsys gewählt habe:

Im weiten Feld der Werkzeuge zur Sicherstellung der Software-Integrität hat Synopsys bei mir einen bleibenden Eindruck hinterlassen. Ich habe dieses Tool ausgewählt, weil es einen ganzheitlichen Ansatz verfolgt, der nicht nur Schwachstellen, sondern auch die Gesamtqualität und Zuverlässigkeit der Software adressiert. Diese umfassende Sichtweise passt zu seiner Auszeichnung als beste Wahl für Unternehmen, die herausragende Software-Integrität anstreben.

Hervorstechende Funktionen und Integrationen:

Synopsys überzeugt mit einer Suite aus dynamischen und statischen Tools zum Testen der Anwendungssicherheit sowie einer Softwarezusammensetzungsanalyse. Diese Funktionen bieten umfassende Einblicke in potenzielle Bedrohungen und den allgemeinen Zustand der Software. In puncto Integrationen arbeitet Synopsys reibungslos mit einer Vielzahl von Entwicklungswerkzeugen und Plattformen zusammen und verbindet sich mit beliebten CI/CD-Lösungen und Softwareentwicklungsplattformen für einen integrierten Ansatz zur Software-Integrität.

Pros and Cons

Pros:

- Ganzheitlicher Ansatz für Software-Integrität

- Umfangreiche Test- und Analysetools

- Effiziente Integrationen mit wichtigen Entwicklungsplattformen

Cons:

- Die anfängliche Einrichtung kann komplex sein

- Umfangreiche Funktionen können für Einsteiger überwältigend sein

- Preisgestaltung könnte für kleinere Teams eine Hürde sein

Qualys Web App Scanning bietet eine umfassende Lösung für die Sicherheit von Webanwendungen und nutzt dabei die Leistungsfähigkeit und Zugänglichkeit der Cloud. Das Hauptziel besteht darin, Anwendungen in Cloud-Umgebungen zu schützen, was insbesondere für Unternehmen, die stark auf Cloud-Infrastrukturen setzen, effektiv ist.

Warum ich mich für Qualys Web App Scanning entschieden habe:

Mein Auswahlprozess führte mich nach sorgfältigem Vergleich verschiedener Tools auf dem Markt ganz natürlich zu Qualys Web App Scanning. Die einzigartige Kombination aus seiner Cloud-nativen Architektur und leistungsstarken Sicherheitsscans machte es besonders. Angesichts der zunehmenden Nutzung von Cloud-Infrastrukturen erkannte ich, dass Qualys speziell für cloudbasierte Anwendungen einen wirkungsvollen Schutz bietet.

Hervorstechende Funktionen und Integrationen:

Qualys punktet mit seiner Funktion 'Kontinuierliches Monitoring', die die Webanwendungen eines Unternehmens ständig überwacht und Teams bei Schwachstellen oder Bedrohungen sofort alarmiert. Darüber hinaus sorgt die Integration mit der Web Application Firewall für Echtzeitschutz vor Bedrohungen und unterstützt eine proaktive Verteidigungsstrategie. Was die Integrationen betrifft, unterstützt Qualys eine Vielzahl von Plattformen, darunter SIEM-Systeme, GRC-Tools und Bug-Tracking-Plattformen, was es für unterschiedliche IT-Strukturen vielseitig einsetzbar macht.

Pros and Cons

Pros:

- Kontinuierliches Monitoring sorgt für laufende Schwachstellenchecks.

- Integrierte Web Application Firewall für Echtzeitschutz.

- Vielseitige Integrationen unterstützen verschiedene IT-Umgebungen

Cons:

- Kann für Anwender ohne Cloud-Erfahrung eine Lernkurve darstellen

- Einige Funktionen können für kleine Anwendungen komplex erscheinen

- Lizenzmodell passt möglicherweise nicht zu jeder Unternehmensgröße oder Typ

Rapid7 hat sich als führendes Unternehmen im Bereich der Cybersicherheit positioniert und ist auf Schwachstellenmanagement und Bedrohungserkennung spezialisiert. Durch einen integrierten Ansatz vereinfacht das Tool den Prozess der Identifizierung, Analyse und Behebung potenzieller Schwachstellen in einem System.

Warum ich Rapid7 gewählt habe:

Aus der Vielzahl an Tools für Schwachstellenmanagement hat mich Rapid7 aufgrund seiner überzeugenden Integrationsmöglichkeiten besonders angesprochen. Nach der Bewertung verschiedener Lösungen kam ich zu dem Schluss, dass Rapid7 nicht nur Schwachstellen gezielt aufspüren, sondern auch effektiv verwalten und beheben kann – das hebt es von anderen ab. Dieser ganzheitliche, integrierte Ansatz macht Rapid7 zur optimalen Wahl für alle, die ein umfassendes Schwachstellenmanagement suchen.

Hervorstechende Funktionen und Integrationen:

Rapid7 bietet eine dynamische Palette an Funktionen, darunter InsightVM für Echtzeit-Schwachstellenmanagement und Metasploit für Penetrationstests. Darüber hinaus ermöglicht die kontinuierliche Überwachung von Umgebungen einen proaktiven Ansatz bei der Bedrohungserkennung. Bei den Integrationen überzeugt Rapid7 durch Kompatibilität mit einer Vielzahl an Systemen, darunter gängige SIEM-Lösungen, Cloud-Anbieter und Ticketing-Systeme – für einen reibungslosen Schwachstellenmanagement-Prozess.

Pros and Cons

Pros:

- Echtzeit-Überwachung von Schwachstellen

- Umfassende Tools für Penetrationstests

- Große Bandbreite an Integrationen für optimierte Abläufe

Cons:

- Für die vollständige Nutzung können erfahrene Fachkräfte erforderlich sein

- Die Preisgestaltung ist möglicherweise nicht für kleinere Unternehmen geeignet

- Manche Nutzer könnten die Benutzeroberfläche als schwer zu navigieren empfinden

Am besten geeignet für automatisierte Überprüfung von Anwendungsschwachstellen

HCL AppScan ist ein leistungsstarkes Anwendungssicherheitstool, das Schwachstellen identifiziert und bei deren Behebung unterstützt. Mit dem Schwerpunkt auf Automatisierung rationalisiert das Tool den Prozess der Schwachstellenprüfung und ermöglicht es Unternehmen, Anwendungen effizient abzusichern.

Warum ich HCL AppScan gewählt habe:

Bei der Bewertung der Vielzahl von Anwendungssicherheitstools fiel mir HCL AppScan durch sein Engagement für Automatisierung auf. Ich habe diese Plattform gewählt, weil sie große Fortschritte gemacht hat, um sicherzustellen, dass Schwachstellenprüfungen nicht nur umfassend, sondern auch automatisiert durchgeführt werden, wodurch manueller Aufwand reduziert wird. Der Fokus auf die Automatisierung des Testprozesses macht sie zur besten Wahl für all jene, die eine effiziente und konsistente Schwachstellenerkennung ohne den Aufwand manueller Kontrollen wünschen.

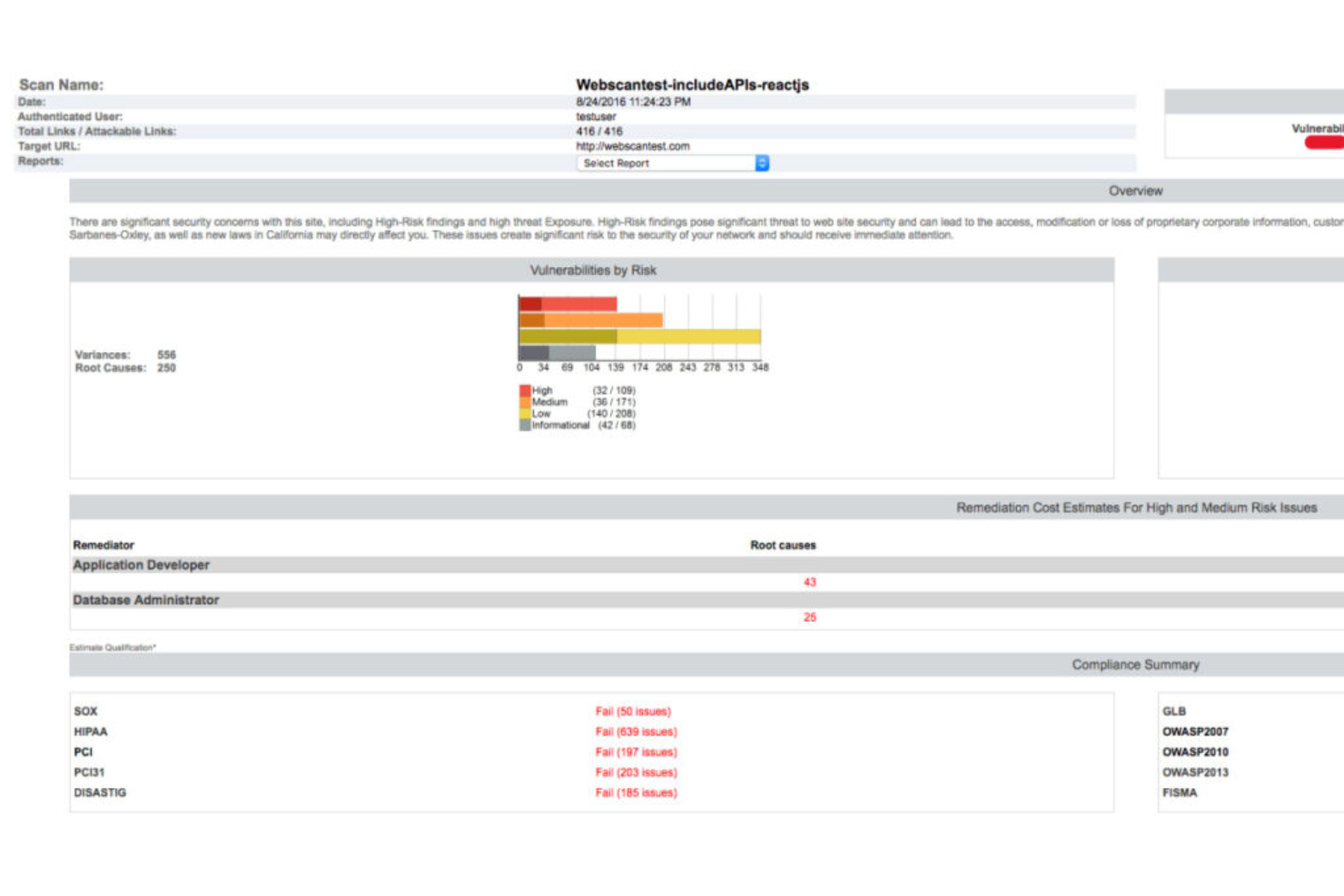

Herausragende Funktionen und Integrationen:

Kernstück von HCL AppScan ist seine automatisierte Scan-Engine, die in der Lage ist, eine Vielzahl von Schwachstellen zu erkennen – von SQL-Injection bis Cross-Site-Scripting. Zusätzlich liefert das Tool umsetzbare Erkenntnisse und Empfehlungen zur Behebung von Sicherheitslücken. In puncto Integrationen bietet HCL AppScan Kompatibilität mit einer Vielzahl von Entwicklungsumgebungen und Plattformen, sodass Anwendungssicherheitsprüfungen ein integraler Bestandteil des Entwicklungszyklus bleiben, ohne den Ablauf zu stören.

Pros and Cons

Pros:

- Umfassende automatisierte Erkennung von Sicherheitslücken

- Verwertbare Hinweise zur Behebung von Schwachstellen

- Kompatibel mit verschiedenen Entwicklungsumgebungen

Cons:

- Für Einsteiger möglicherweise überwältigend

- Erweiterte Konfigurationen erfordern tiefere Kenntnisse

- Eingeschränkte Anpassungsmöglichkeiten bei Berichten

Veracode präsentiert sich als umfassende Anwendungssicherheitsplattform, die auf die Anforderungen moderner Unternehmen zugeschnitten ist. Mit besonderem Fokus auf Skalierbarkeit unterstützt sie Unternehmen dabei, ihre Sicherheitsmaßnahmen parallel zum Wachstum auszubauen und stellt sicher, dass keine Anwendung – unabhängig von ihrer Größe – unüberprüft bleibt.

Pros and Cons

Pros:

- Umfassende Sicherheitsanalyse von Anfang bis Ende

- Cloud-basiert für ständigen Zugriff und Updates

- Robuste Integration mit gängigen DevOps-Tools

Cons:

- Einarbeitungszeit für einige fortgeschrittene Funktionen

- Preis könnte für Kleinanwender hoch sein

- Abhängigkeit von der Cloud ist möglicherweise nicht für alle Datenschutzpräferenzen geeignet

Weitere IAST-Tools

Im Folgenden finden Sie eine Liste zusätzlicher IAST-Tools, die es zwar auf meine Auswahl, aber nicht in die Top 10 geschafft haben. Sie sind aber trotzdem definitiv einen Blick wert.

- Detectify

Am besten geeignet für durch Crowdsourcing gestützte Erkenntnisse zu Schwachstellen

- Contrast Security

Am besten für durchgängigen Anwendungsschutz geeignet

- ImmuniWeb

Am besten geeignet für KI-gestützte Web-Sicherheitstests

Weitere Reviews zu IAST-bezogenen Tools

IAST-Tool Auswahlkriterien

Bei der Auswahl der besten IAST-Tools für diese Liste habe ich gängige Anforderungen und Schmerzpunkte von Käufern berücksichtigt – zum Beispiel Schwachstellen frühzeitig im Entwicklungsprozess zu erkennen und eine reibungslose Integration in existierende CI/CD-Pipelines. Um meine Bewertung strukturiert und fair zu halten, habe ich außerdem das folgende Framework verwendet:

Kernfunktionalität (25% der Gesamtwertung)

Um überhaupt in diese Liste aufgenommen zu werden, musste jede Lösung folgende Nutzungsszenarien abdecken:

- Sicherheitslücken erkennen

- Echtzeitanalyse bieten

- Integration in CI/CD-Pipelines ermöglichen

- Unterstützung mehrerer Programmiersprachen

- Detaillierte Berichterstattung anbieten

Weitere besondere Funktionen (25% der Gesamtwertung)

Um die Auswahl zusätzlich einzuschränken, habe ich auch nach einzigartigen Funktionen gesucht, wie etwa:

- Anpassbare Dashboards

- Integration von Machine Learning

- Echtzeit-Bedrohungsinformationen

- Automatisierte Vorschläge zur Behebung

- Nutzerverhaltensanalyse

Benutzerfreundlichkeit (10% der Gesamtwertung)

Um ein Gefühl für die Benutzerfreundlichkeit jeder Plattform zu bekommen, habe ich auf folgende Punkte geachtet:

- Intuitive Benutzeroberfläche

- Einfache Navigation

- Übersichtliche Dokumentation

- Geringe Lernkurve

- Responsives Design

Onboarding (10% der Gesamtwertung)

Für die Bewertung der Einführung und ersten Schritte auf jeder Plattform habe ich folgende Kriterien herangezogen:

- Verfügbarkeit von Trainingsvideos

- Interaktive Produkttouren

- Zugriff auf Vorlagen

- Unterstützende Chatbots

- Umfassende Webinare

Kundensupport (10 % der Gesamtbewertung)

Um den Kundensupport der einzelnen Softwareanbieter zu bewerten, habe ich folgende Kriterien berücksichtigt:

- Verfügbarkeit von 24/7-Support

- Zugriff auf eine Wissensdatenbank

- Reaktionszeit auf Anfragen

- Verfügbarkeit von Live-Chat

- Qualität der technischen Unterstützung

Preis-Leistungs-Verhältnis (10 % der Gesamtbewertung)

Um das Preis-Leistungs-Verhältnis jeder Plattform einzuschätzen, habe ich folgende Aspekte betrachtet:

- Konkurrenzfähige Preise

- Flexible Abonnementpläne

- Verfügbarkeit kostenloser Testversionen

- Kosten für zusätzliche Funktionen

- Rabatte bei langfristigen Verpflichtungen

Kundenbewertungen (10 % der Gesamtbewertung)

Um ein Gefühl für die allgemeine Kundenzufriedenheit zu bekommen, habe ich bei der Analyse von Kundenbewertungen Folgendes berücksichtigt:

- Gesamte Zufriedenheitsbewertungen

- Häufigkeit positiver Rückmeldungen

- Häufige Beschwerden

- Referenzen zur Supportqualität

- Feedback zur Effektivität der Funktionen

So wählst du das richtige IAST-Tool aus

Es ist leicht, sich in langen Funktionslisten und komplexen Preisstrukturen zu verlieren. Um dir dabei zu helfen, dich bei deinem individuellen Software-Auswahlprozess zu fokussieren, findest du hier eine Checkliste von Faktoren, die du im Auge behalten solltest:

| Faktor | Worauf zu achten ist |

|---|---|

| Skalierbarkeit | Wächst das Tool mit deinen Anforderungen? Denke an eine mögliche zukünftige Erweiterung und daran, ob das Tool einer steigenden Last problemlos standhält. |

| Integrationen | Lässt es sich einfach mit deinen vorhandenen Tools verbinden? Prüfe die Kompatibilität mit deinen CI/CD-Pipelines und anderen Systemen, auf die du angewiesen bist. |

| Anpassbarkeit | Lässt sich das Tool auf deine Arbeitsabläufe zuschneiden? Achte auf Möglichkeiten, individuelle Anpassungen für deine konkreten Anforderungen vorzunehmen. |

| Benutzerfreundlichkeit | Ist das Tool für dein Team einfach zu bedienen? Bewerte das Interface und wie schnell sich dein Team effektiv damit vertraut machen kann. |

| Implementierung und Onboarding | Wie lange dauert es, bis du startklar bist? Ziehe den benötigten Aufwand für die Einrichtung und die Verfügbarkeit von Schulungsmaterialien in Betracht. |

| Kosten | Passen die Preise zu deinem Budget? Untersuche die Gesamtkosten inklusive möglicher versteckter Gebühren oder Kosten für Zusatzfunktionen. |

| Sicherheitsvorkehrungen | Erfüllt es deine Sicherheitsanforderungen? Stelle sicher, dass es robusten Schutz vor Sicherheitslücken bietet und deinen Sicherheitsrichtlinien entspricht. |

| Compliance-Anforderungen | Erfüllt es Branchenvorgaben? Überprüfe, ob das Tool die für dein Geschäft relevanten Standards unterstützt, wie z. B. GDPR oder HIPAA. |

Was sind IAST-Tools?

IAST-Tools sind interaktive Lösungen zum Testen der Anwendungssicherheit, mit deren Hilfe Sicherheitslücken in Softwareanwendungen erkannt und behandelt werden können. Sie werden in der Regel von Entwicklern, Sicherheitsanalysten und IT-Fachleuten eingesetzt, um die Sicherheit und Integrität von Anwendungen zu gewährleisten. Mithilfe von Echtzeitanalyse, Integration in CI/CD-Pipelines und ausführlichen Berichten können Probleme frühzeitig erkannt und sichere Entwicklungspraktiken sichergestellt werden. Insgesamt liefern diese Tools wertvolle Einblicke, um die Sicherheitslage von Softwareanwendungen zu stärken.

Funktionen

Achte bei der Auswahl von IAST-Tools auf die folgenden wichtigsten Funktionen:

- Echtzeitanalyse: Erkennt Schwachstellen, während der Code ausgeführt wird, sodass Entwickler Probleme sofort beheben können.

- CI/CD-Integration: Fügt sich nahtlos in bestehende Continuous-Integration- und Delivery-Pipelines ein, um während des gesamten Entwicklungszyklus Sicherheit zu gewährleisten.

- Mehrsprachige Unterstützung: Analysiert Code in verschiedenen Programmiersprachen und sorgt so für eine breite Anwendbarkeit über Projekte hinweg.

- Detaillierte Berichte: Stellt umfassende Berichte über identifizierte Schwachstellen bereit, damit Teams Probleme verstehen und gezielt priorisieren können.

- Anpassbare Dashboards: Bietet individuell gestaltbare Ansichten zur Überwachung bestimmter Kennzahlen und Sicherheitsbelange, die für Ihre Organisation relevant sind.

- Automatisierte Verbesserungsvorschläge: Liefert umsetzbare Empfehlungen, um gefundene Schwachstellen schnell zu beheben.

- Analyse des Nutzerverhaltens: Überwacht die Nutzung von Anwendungen, um ungewöhnliche Muster zu erkennen, die auf Sicherheitsrisiken hindeuten könnten.

- Interaktive Produkttouren: Führt Nutzer durch die Funktionen des Tools und verbessert so das Onboarding sowie die Benutzerfreundlichkeit.

- Schulungsressourcen: Enthält Videos, Webinare und Dokumentationen zur Unterstützung des Lernens und einer effektiven Nutzung des Tools.

- Sicherheitsvorkehrungen: Stellt die Einhaltung von Sicherheitsprotokollen sicher, um sensible Daten innerhalb von Anwendungen zu schützen.

Vorteile

Der Einsatz von IAST-Tools bringt für Ihr Team und Ihr Unternehmen mehrere Vorteile mit sich. Hier sind einige, auf die Sie sich freuen können:

- Verbesserte Sicherheit: Indem Schwachstellen in Echtzeit erkannt werden, helfen IAST-Tools, eine sichere Anwendungsumgebung aufrechtzuerhalten.

- Schnellere Entwicklungszyklen: Die Integration in CI/CD-Pipelines ermöglicht laufende Sicherheitsprüfungen, ohne den Entwicklungsprozess zu verlangsamen.

- Höhere Effizienz: Automatisierte Verbesserungsvorschläge sparen Zeit, indem sie Entwicklern direkt umsetzbare Maßnahmen zur schnellen Fehlerbehebung liefern.

- Bessere Ressourcenzuteilung: Detaillierte Berichte helfen bei der Priorisierung von Schwachstellen, sodass sich Ihr Team auf die dringendsten Sicherheitsprobleme konzentrieren kann.

- Erleichtertes Lernen: Schulungsressourcen und interaktive Produkttouren ermöglichen Ihrem Team eine effektive Nutzung des Tools und beschleunigen das Onboarding.

- Unterstützung der Compliance: Integrierte Sicherheitsmaßnahmen in den Tools helfen bei der Einhaltung von Industriestandards und verringern das Risiko von Strafen bei Nichteinhaltung.

- Anpassungsfähigkeit: Mehrsprachige Unterstützung ermöglicht den Einsatz von IAST-Tools in verschiedenen Projekten und für unterschiedliche Programmieranforderungen.

Kosten & Preise

Die Auswahl von IAST-Tools erfordert ein Verständnis der verschiedenen verfügbaren Preismodelle und Pläne. Die Kosten variieren je nach Funktionsumfang, Teamgröße, Zusatzoptionen und weiteren Faktoren. Die nachstehende Tabelle fasst gängige Tarife, Durchschnittspreise und typische Features von IAST-Tools-Lösungen zusammen:

Tarifvergleichstabelle für IAST-Tools

| Tariftyp | Durchschnittlicher Preis | Übliche Funktionen |

|---|---|---|

| Gratis-Tarif | $0 | Grundlegende Schwachstellenerkennung, eingeschränkte Sprachunterstützung und minimale Berichte. |

| Persönlicher Tarif | $10-$30/user/month | Echtzeitanalyse, CI/CD-Integration und Basisberichte. |

| Business-Tarif | $50-$100/user/month | Mehrsprachige Unterstützung, detaillierte Berichte, anpassbare Dashboards und Support. |

| Enterprise-Tarif | $150-$300/user/month | Erweiterte Sicherheitsfunktionen, vollständige Sprachunterstützung, dedizierter Account-Manager und Compliance-Tools. |

IAST-Tools FAQs

Hier finden Sie Antworten auf häufig gestellte Fragen zu IAST-Tools:

Was sind IAST-Tools und warum sind sie wichtig?

IAST (Interactive Application Security Testing) Tools sind Lösungen, die Schwachstellen in Softwareanwendungen in Echtzeit während ihrer normalen Ausführung erkennen. Sie sind von entscheidender Bedeutung, da sie Entwicklern sofortiges Feedback bieten und ihnen ermöglichen, Schwachstellen bereits im Entwicklungsprozess zu erkennen und zu beheben. Dadurch wird die Softwaresicherheit erhöht und nachträgliche Korrekturen reduziert.

Welche Einschränkungen hat IAST?

IAST kann den Ressourcenverbrauch, wie CPU- und Speicherbedarf, während des Tests erhöhen. Dies kann die Leistung verlangsamen, insbesondere in ressourcenbeschränkten Umgebungen. Stellen Sie sicher, dass Ihre Infrastruktur die zusätzliche Last bewältigen kann, um Leistungsverluste zu vermeiden.

In welcher Umgebung ist ein IAST-Tool am effektivsten?

IAST funktioniert am besten in einer QA-Umgebung mit laufenden automatisierten Funktionstests. Diese Konstellation ermöglicht es dem Tool, die tatsächliche Codeausführung zu beobachten und genaue Bewertungen zu Schwachstellen zu liefern, was Ihrem Team hilft, Probleme zu beheben, bevor sie in die Produktion übergehen.

Wie genau ist IAST?

IAST liefert präzise Ergebnisse mit weniger Fehlalarmen, da die tatsächliche Ausführung des Codes und die Datenpfade beobachtet werden. Diese Genauigkeit hilft Entwicklern, Schwachstellen schnell zu erkennen und zu beheben, wodurch der Aufwand für Fehlalarme reduziert und die Gesamtsicherheit erhöht wird.

Benötigt IAST spezielle Konfigurationen?

Ja, IAST kann spezielle Konfigurationen erfordern, um sich in bestehende Entwicklungsumgebungen zu integrieren. Stellen Sie sicher, dass Ihr Team bereit ist, die nötigen Anpassungen vorzunehmen, damit das Tool optimal und effektiv in Ihrer individuellen Umgebung arbeitet.

Wie schneidet IAST im Vergleich zu anderen Testmethoden ab?

IAST liefert Echtzeit-Einblicke, indem laufende Anwendungen analysiert werden – im Gegensatz zu SAST oder DAST, die statischen Code oder externe Eingaben untersuchen. Dieser Ansatz verschafft IAST einen Vorteil bei der Identifizierung von Schwachstellen zur Laufzeit und macht es zu einer wertvollen Ergänzung Ihrer Sicherheitsstrategie.

Wie geht es weiter?

Wenn Sie sich aktuell über IAST-Tools informieren, nehmen Sie Kontakt zu einem SoftwareSelect-Berater auf und erhalten Sie kostenlose Empfehlungen.

Sie füllen ein Formular aus und führen ein kurzes Gespräch, in dem spezifisch auf Ihre Anforderungen eingegangen wird. Im Anschluss erhalten Sie eine Shortlist mit passender Software zur Auswahl. Darüber hinaus werden Sie während des gesamten Kaufprozesses unterstützt – dazu zählt auch die Preisverhandlung.