Beste IAM-Tools Shortlist

Das Verwalten von Benutzeridentitäten und Zugriffsrechten kann für Produktmanager eine echte Herausforderung sein. Sie müssen Sicherheit, Compliance und Benutzerfreundlichkeit unter einen Hut bringen – und dabei einen reibungslosen Ablauf gewährleisten. Genau hier kommen IAM-Tools ins Spiel und bieten Lösungen für diese täglichen Herausforderungen.

Aus meiner Erfahrung bei der Softwarebewertung weiß ich, wie sehr die richtigen IAM-Systeme den Unterschied machen können. Sie helfen Ihrem Team, den Zugriff unkompliziert zu steuern, erhöhen den Datenschutz und stellen sicher, dass nur die richtigen Personen Zugang haben.

In diesem Artikel stelle ich Ihnen meine Top-Auswahl an IAM-Tools vor. Ich habe sie unabhängig geprüft, um Ihnen objektive Einblicke zu liefern. So erhalten Sie einen klaren Überblick über die Funktionen jedes Tools, damit Sie entscheiden können, welches am besten zu Ihren Anforderungen passt.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Beste IAM-Tools Zusammenfassung

Diese Vergleichstabelle fasst die Preisinformationen meiner ausgewählten IAM-Tools zusammen, damit Sie das beste für Ihr Budget und Ihre Unternehmensanforderungen finden.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten für Echtzeit-Asset-Tracking | Kostenlose Demo verfügbar | ab $5/Person/Monat | Website | |

| 2 | Am besten geeignet für vielfältige App-Integrationen | 30-tägige kostenlose Testversion + kostenloses Demo verfügbar | Ab $6/Nutzer/Monat (jährliche Abrechnung) | Website | |

| 3 | Am besten für die Verwaltung privilegierter Zugriffe | Kostenlose Testversion + kostenlose Demo verfügbar | Preis auf Anfrage | Website | |

| 4 | Am besten für adaptive Authentifizierung | Kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 5 | Am besten geeignet für Single Sign-On-Lösungen | 30-tägige kostenlose Testversion verfügbar | Ab $3/Nutzer/Monat | Website | |

| 6 | Am besten geeignet für Netzwerksicherheits-Setup | Kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 7 | Am besten für Unternehmens-Compliance geeignet | 30-tägige kostenlose Testversion verfügbar | Ab $6/Nutzer/Monat (jährliche Abrechnung) | Website | |

| 8 | Am besten für Identitäts-Governance geeignet | Kostenlose Demo verfügbar | Preis auf Anfrage | Website | |

| 9 | Am besten geeignet für benutzerfreundliche Dashboards | Kostenlose 7-Tage-Testversion verfügbar | Preise auf Anfrage | Website | |

| 10 | Am besten geeignet für automatisierte Zugriffsüberprüfungen | Kostenlose Demo verfügbar | Preise auf Anfrage | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Beste IAM-Tool-Bewertungen

Nachfolgend finden Sie meine detaillierten Zusammenfassungen der besten IAM-Tools, die es in meine Shortlist geschafft haben. Meine Bewertungen bieten einen umfassenden Überblick über Hauptfunktionen, Vor- und Nachteile, Integrationen und ideale Anwendungsfälle jedes Tools, damit Sie das passende für sich finden.

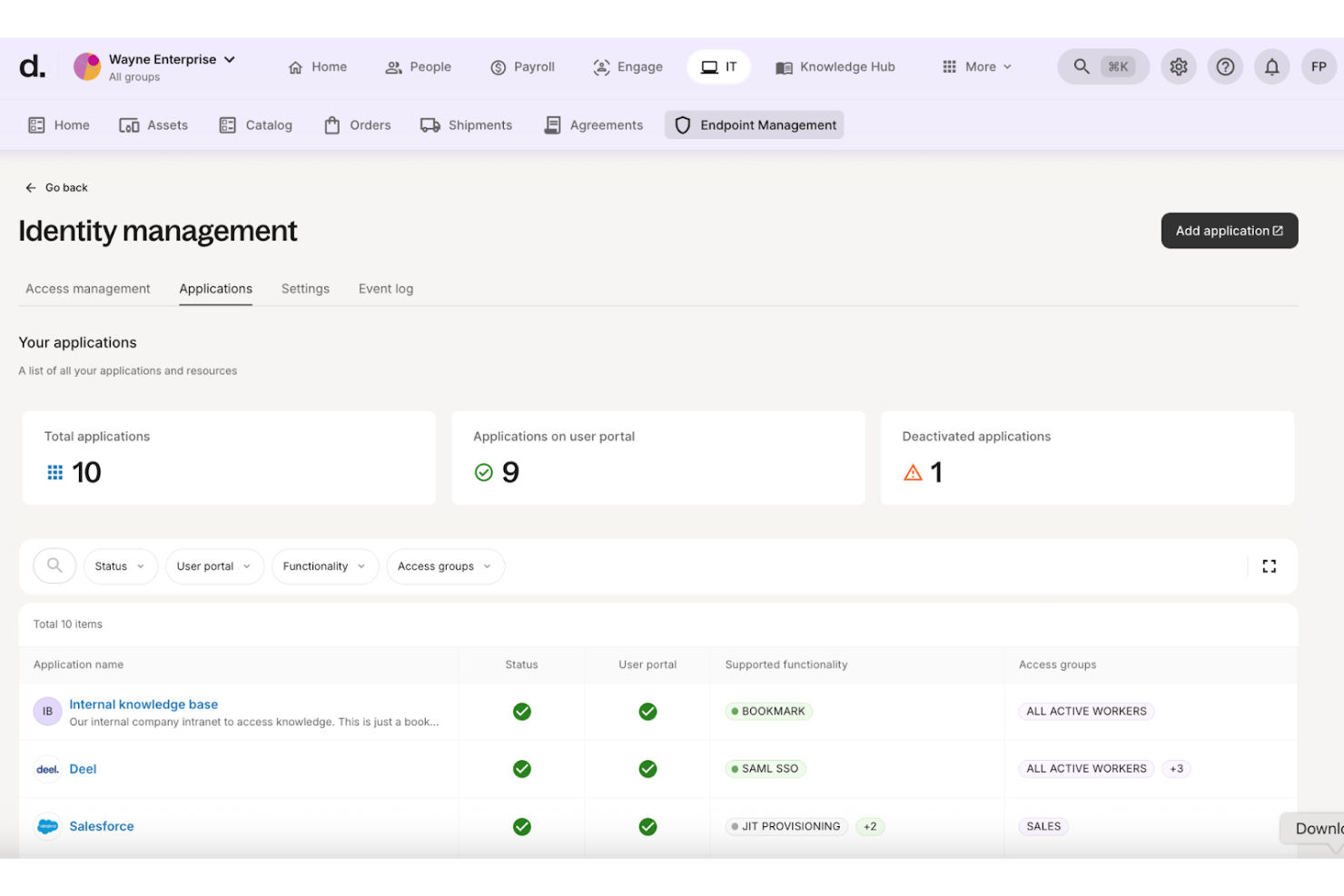

Deel IT bietet eine zentrale Plattform für das Management von IT-Assets und Geräten in verteilten Teams. Es ist für Organisationen konzipiert, die Gerätebeschaffung, -bereitstellung und Lebenszyklusmanagement weltweit koordinieren müssen. Wenn Sie eine Lösung suchen, die IT-Betrieb mit HR-Systemen verbindet und Remote- oder Hybrid-Arbeitskräfte unterstützt, vereint Deel IT Asset-Transparenz und Workflow-Automatisierung an einem Ort.

Für wen ist Deel IT am besten geeignet?

Deel IT richtet sich an IT- und HR-Teams in globalen Organisationen, die Gerätebeschaffung, -bereitstellung und Asset-Tracking für verteilte oder remote arbeitende Teams steuern müssen.

Warum habe ich Deel IT ausgewählt?

Ich habe Deel IT wegen der Möglichkeit zur Echtzeit-Asset-Verfolgung ausgewählt – besonders wertvoll für Organisationen, die Zugänge zu Geräten und sensibler Ausrüstung verwalten müssen. Im Kontext von IAM-Tools hilft es, genau zu wissen, wo sich Assets befinden und wer sie nutzt, um einen besseren Zugriffsschutz zu gewährleisten und Missbrauch zu minimieren. Die Plattform von Deel IT ermöglicht es, Gerätestatus und Standort in Echtzeit zu überwachen, sodass Sie schnell auf Vorfälle oder Compliance-Anforderungen reagieren können. Dieses Maß an Transparenz unterstützt sichere Onboarding- und Offboarding-Prozesse, indem sichergestellt wird, dass Assets jederzeit erfasst sind.

Deel IT: Hauptfunktionen

Weitere Funktionen von Deel IT, die insbesondere für IT- und Zugriffsverwaltungsteams hervorstechen, sind:

- Automatisierte Gerätebereitstellung: Geräte für neue Mitarbeitende oder bei Rollenwechseln direkt über die Plattform zuweisen und konfigurieren.

- Globale Gerätebeschaffung: IT-Geräte an Mitarbeitende in über 150 Ländern über das Händlernnetzwerk von Deel beschaffen und versenden.

- HRIS-Integration: Mitarbeitendendaten und IT-Workflows mit Ihrem bestehenden System zur Personalverwaltung synchronisieren, um aktuelle Daten zu gewährleisten.

- Rückgabe- und Wiederbeschaffungs-Workflows: Den Rückgabeprozess von Geräten ausscheidender Mitarbeitender steuern, inklusive Versandetiketten und Nachverfolgung.

Deel IT: Integrationen

Integrationen umfassen CrowdStrike, SAP SuccessFactors, NetSuite, Slack, Google Workspace, Keeper, Zoom, Hofy, Microsoft, Dropbox und weitere.

Pros and Cons

Pros:

- Globale Gerätebeschaffung über eine Plattform.

- Automatisierte Gerätebereitstellung für neue Mitarbeitende.

- Geräterückgabe-Workflows für Offboarding.

Cons:

- In einigen Regionen nur begrenzte kostengünstige Auszahlungsoptionen.

- Asset-Rückgewinnung kann bei Remote-Teams langsam sein.

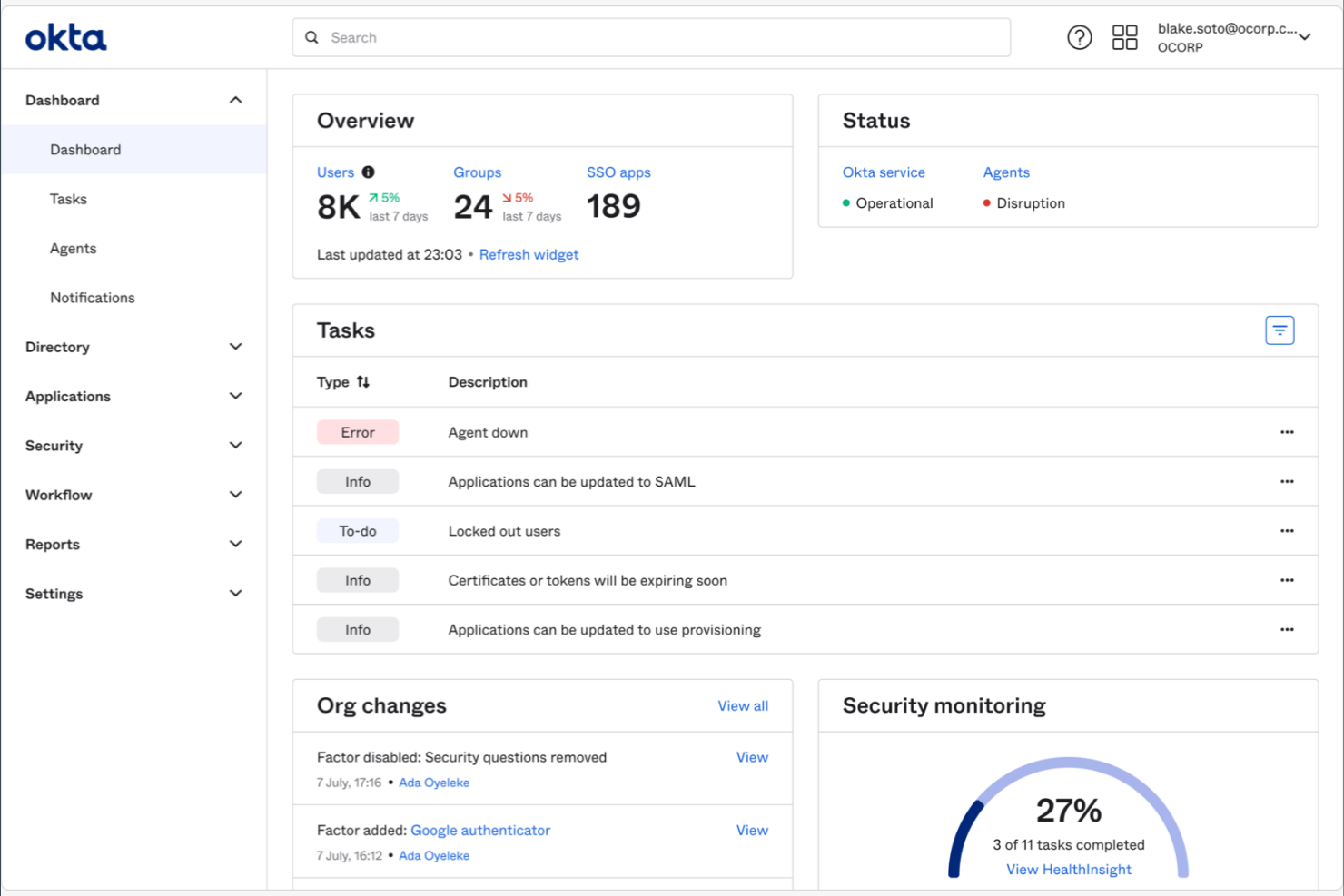

Okta ist ein Identitäts- und Zugriffsmanagement-Tool, das für Unternehmen jeder Größe entwickelt wurde. Es hilft bei der Verwaltung von Benutzer-Authentifizierung und -Autorisierung und bietet Single Sign-On (SSO)-Funktionen, um die Sicherheit und das Nutzererlebnis zu verbessern.

Warum ich Okta ausgewählt habe: Okta bietet eine große Bandbreite an Integrationen und ist damit eine vielseitige Wahl für Unternehmen mit unterschiedlichsten Anforderungen an Anwendungen. Die benutzerfreundliche Oberfläche vereinfacht das Management von Benutzerzugängen über mehrere Plattformen hinweg. Die adaptive Multi-Faktor-Authentifizierung (MFA) von Okta sorgt für eine zusätzliche Sicherheitsebene, indem sie nur autorisierten Nutzern zum richtigen Zeitpunkt Zugriff gewährt. Dank umfangreicher App-Integrationsmöglichkeiten lässt sich Okta problemlos in nahezu jede IT-Umgebung einbinden, um einen reibungslosen Geschäftsbetrieb zu gewährleisten.

Besondere Funktionen und Integrationen:

Funktionen umfassen adaptive MFA, die Sicherheitsstandards erweitert, indem zusätzliche Verifizierungen erforderlich sind. SSO vereinfacht den Benutzerzugang über verschiedene Plattformen hinweg und reduziert die Anzahl notwendiger Passwörter. Das zentrale Dashboard bietet einen klaren Überblick über Benutzeraktivitäten und unterstützt Sie dabei, Zugriffe effizient zu überwachen und zu steuern.

Integrationen umfassen Salesforce, Zendesk, Google Workspace, Box, Zoom, HubSpot, Slack und viele mehr.

Pros and Cons

Pros:

- Einfache Integration mit externen Identitätsanbietern

- Starke Sicherheitsfunktionen schützen die Konten

- Skalierbar für wachsende Unternehmen

Cons:

- Häufige Sitzungs-Timeouts

- Begrenzter Offline-Zugriff

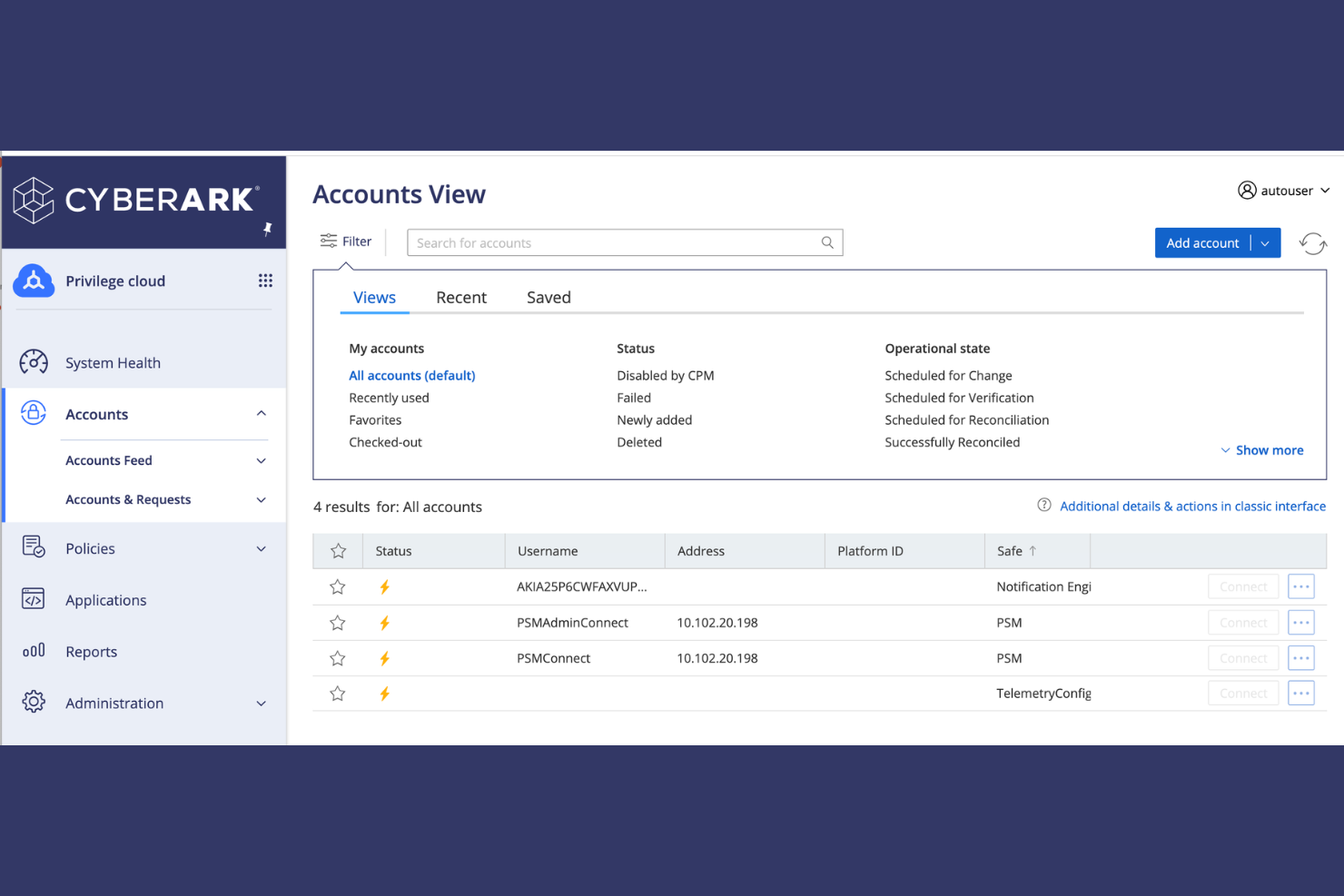

CyberArk ist ein Tool für das Privileged Access Management (PAM), das sich an Unternehmen richtet. Es spezialisiert sich auf die Sicherung privilegierter Konten, verhindert unbefugten Zugriff und schützt sensible Daten.

Warum ich CyberArk gewählt habe: Die Workforce Identity-Lösungen von CyberArk sind darauf ausgelegt, privilegierte Konten zu verwalten und abzusichern – ein entscheidender Aspekt für Unternehmen mit sensiblen Informationen. Zu den Funktionen zählen unter anderem die automatische Rotation von Anmeldeinformationen, um Risiken durch Diebstahl von Zugangsdaten zu minimieren. Die Sitzungsisolation sorgt dafür, dass privilegierte Sitzungen überwacht und kontrolliert werden, sodass das Risiko eines unbefugten Zugriffs verringert wird. Die Bedrohungsanalysen von CyberArk liefern Einblicke in potenzielle Schwachstellen, sodass Ihr Team Sicherheitsrisiken immer einen Schritt voraus sein kann.

Herausragende Funktionen und Integrationen:

Funktionen umfassen Sitzungsisolation, die gewährleistet, dass privilegierte Sitzungen überwacht und kontrolliert werden. Bedrohungsanalysen verschaffen Einblicke in potenzielle Schwachstellen und helfen Ihrem Team, Sicherheitsbedrohungen vorzubeugen. Die automatische Rotation von Anmeldeinformationen minimiert Risiken, die mit dem Diebstahl von Zugangsdaten verbunden sind.

Integrationen beinhalten ServiceNow, SailPoint, AWS, Workday und weitere.

Pros and Cons

Pros:

- Starker Fokus auf Datenschutz

- Unterstützt komplexe Umgebungen

- Automatische Rotation von Anmeldeinformationen

Cons:

- Erfordert technisches Fachwissen für die Verwaltung

- Hoher Ressourcenverbrauch

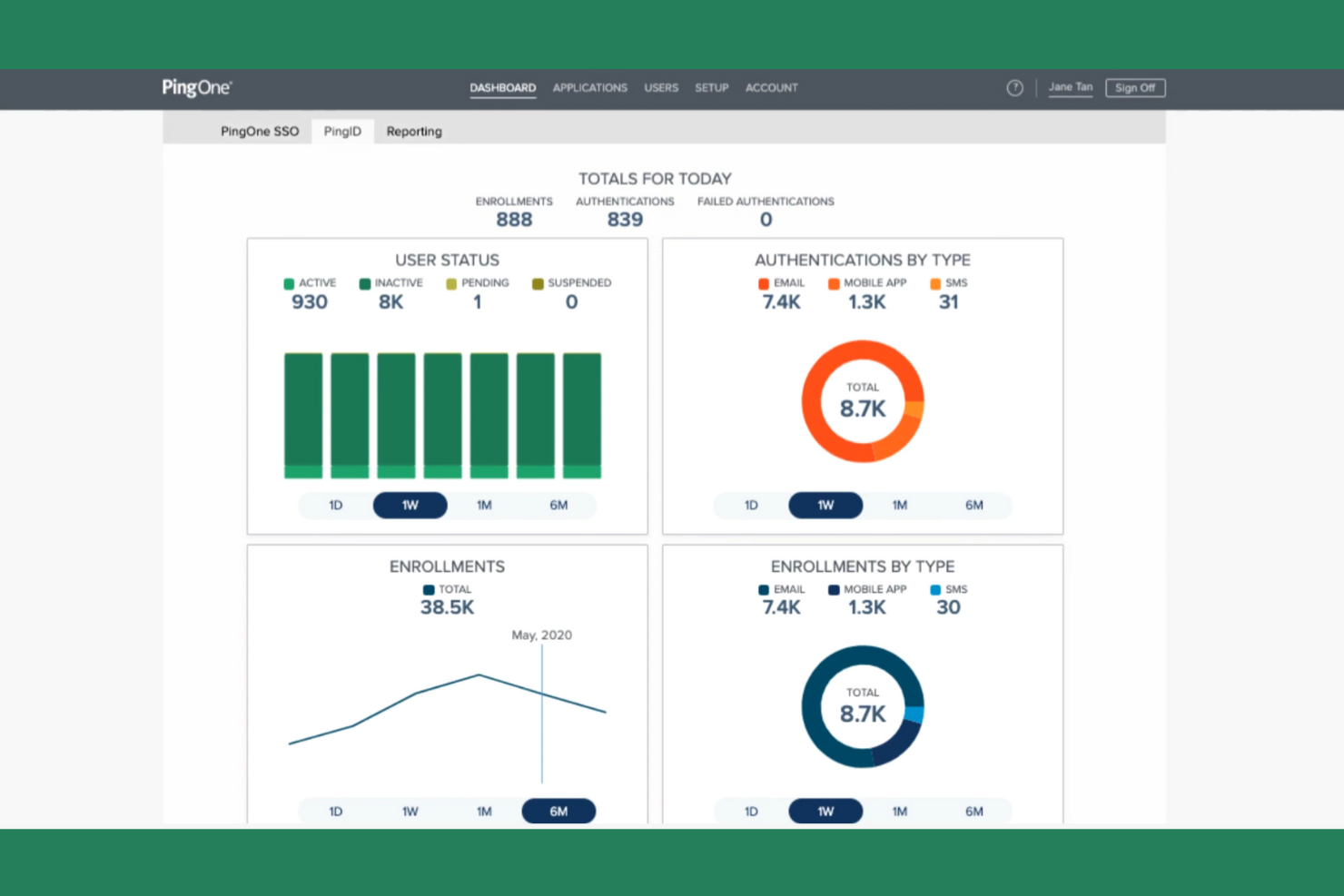

Ping Identity ist eine Identitäts- und Zugriffsmanagement-Lösung, die für Unternehmen entwickelt wurde, die sichere und flexible Authentifizierungsmethoden benötigen. Sie hilft dabei, Benutzeridentitäten und Zugriffe über Anwendungen hinweg zu verwalten und sorgt so für Sicherheit und Benutzerfreundlichkeit.

Warum ich Ping Identity ausgewählt habe: Ping Identity legt den Schwerpunkt auf adaptive Authentifizierung und bietet flexible Sicherheitsmaßnahmen, die sich auf das Benutzerverhalten einstellen. Dazu gehören Funktionen wie kontextbezogene MFA, einschließlich biometrischer Verfahren, die die Sicherheit erhöhen, indem sie den Nutzerkontext berücksichtigen. Das SSO-Tool vereinfacht den Zugriff auf mehrere Anwendungen und verbessert dadurch das Nutzererlebnis. Die intelligente Identitätsplattform von Ping Identity hilft dabei, Bedrohungen zu erkennen und abzuwehren, sodass die Daten Ihres Teams geschützt bleiben.

Hervorstechende Funktionen und Integrationen:

Funktionen umfassen risikobasierte Authentifizierung, die Sicherheitsmaßnahmen an das Risikoniveau der Benutzer anpasst. Die Identitätsintelligenz bietet Einblicke in das Nutzverhalten und potenzielle Bedrohungen. Der sichere Token-Service hilft dabei, Authentifizierungs-Tokens zwischen verschiedenen Anwendungen zu verwalten.

Integrationen umfassen Microsoft, Google, AWS, Sift und weitere.

Pros and Cons

Pros:

- Flexible Authentifizierungsmethoden

- Hervorragend bei SSO, MFA und API-Sicherheit

- Ideale Skalierbarkeit für große Unternehmen

Cons:

- Zergliederte Benutzeroberfläche zwischen den Modulen

- Komplexe Richtlinieneinrichtung

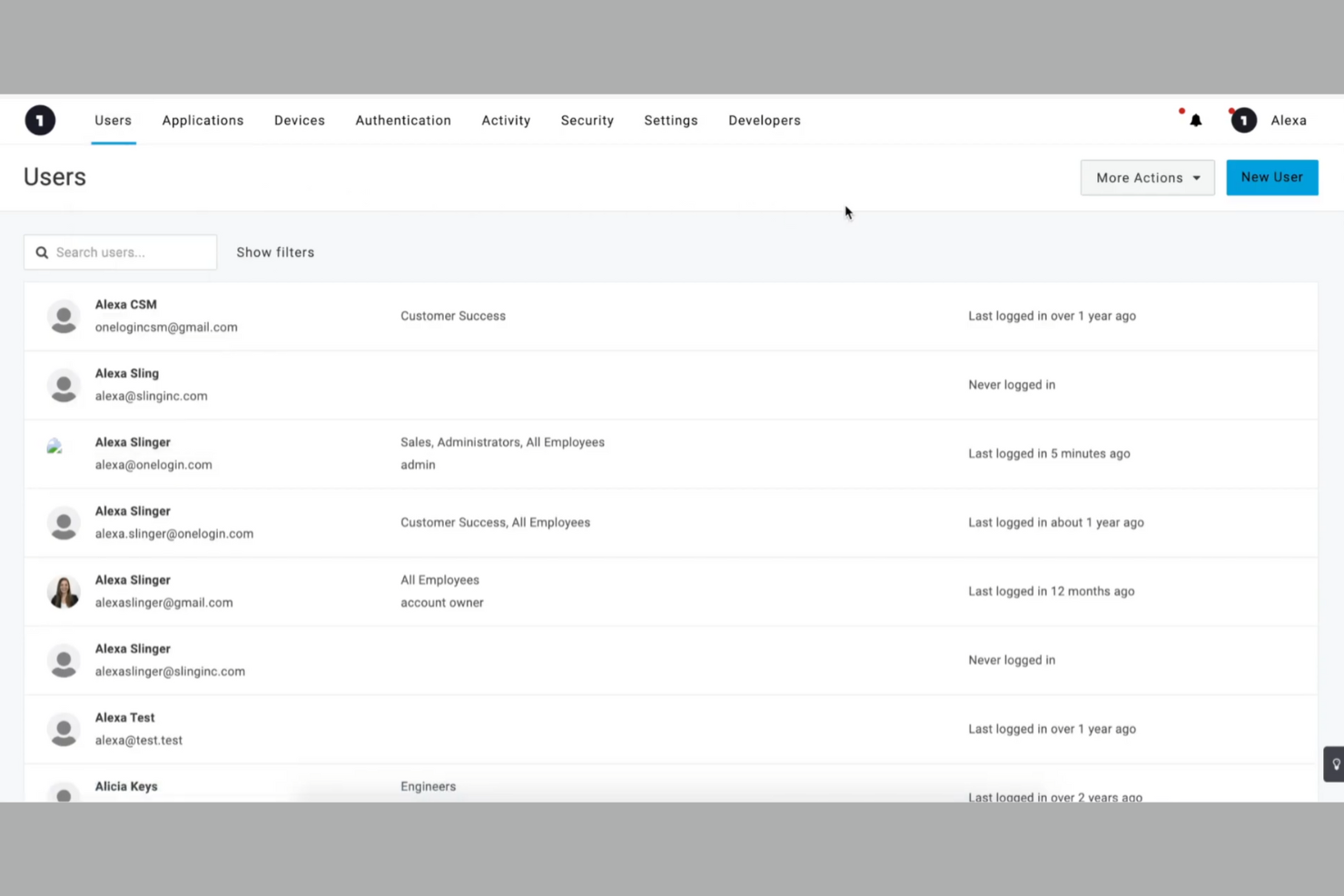

OneLogin ist ein Identitäts- und Zugriffsmanagement-Tool, das für Unternehmen entwickelt wurde, die einen vereinfachten Benutzerzugang suchen. Es ist besonders beliebt bei Firmen, die die Benutzer-Authentifizierung verwalten und effiziente SSO-Funktionen bereitstellen möchten.

Warum ich OneLogin ausgewählt habe: OneLogin überzeugt durch seine SSO-Lösungen, die es Ihrem Team erleichtern, mit nur einem Satz Anmeldedaten auf mehrere Anwendungen zuzugreifen. Es beinhaltet MFA, wodurch die Sicherheit durch zusätzliche Verifizierung erhöht wird. Die Benutzerbereitstellung von OneLogin automatisiert das Hinzufügen und Entfernen von Nutzern, während das Self-Service-Portal es den Anwendern ermöglicht, Passwortrücksetzungen, Profile und die Wiederherstellung der Identität selbst zu verwalten und so IT-Teams Zeit spart. Der cloudbasierte Verzeichnisdienst bietet einen zentralisierten Ort zur Verwaltung von Benutzerdaten und sorgt für Konsistenz im gesamten Unternehmen.

Herausragende Funktionen und Integrationen:

Funktionen umfassen adaptive Authentifizierung, die Sicherheitsmaßnahmen basierend auf dem Nutzerverhalten anpasst. Die Smart-Faktor-Authentifizierung bietet eine zusätzliche Sicherheitsebene und passt sich jeder Situation an. Mit der Audit-Trail-Funktion können Sie Benutzeraktivitäten verfolgen und Zugriffsmuster analysieren.

Integrationen umfassen Salesforce, Slack, AWS, Box, Dropbox, ServiceNow, GitHub und mehr.

Pros and Cons

Pros:

- Starke MFA

- Zentralisiertes cloudbasiertes Verzeichnis

- Einfache SSO-Einrichtung

Cons:

- Begrenzte erweiterte Governance-Funktionen

- Systemausfälle erfordern Backup-Zugriffspläne

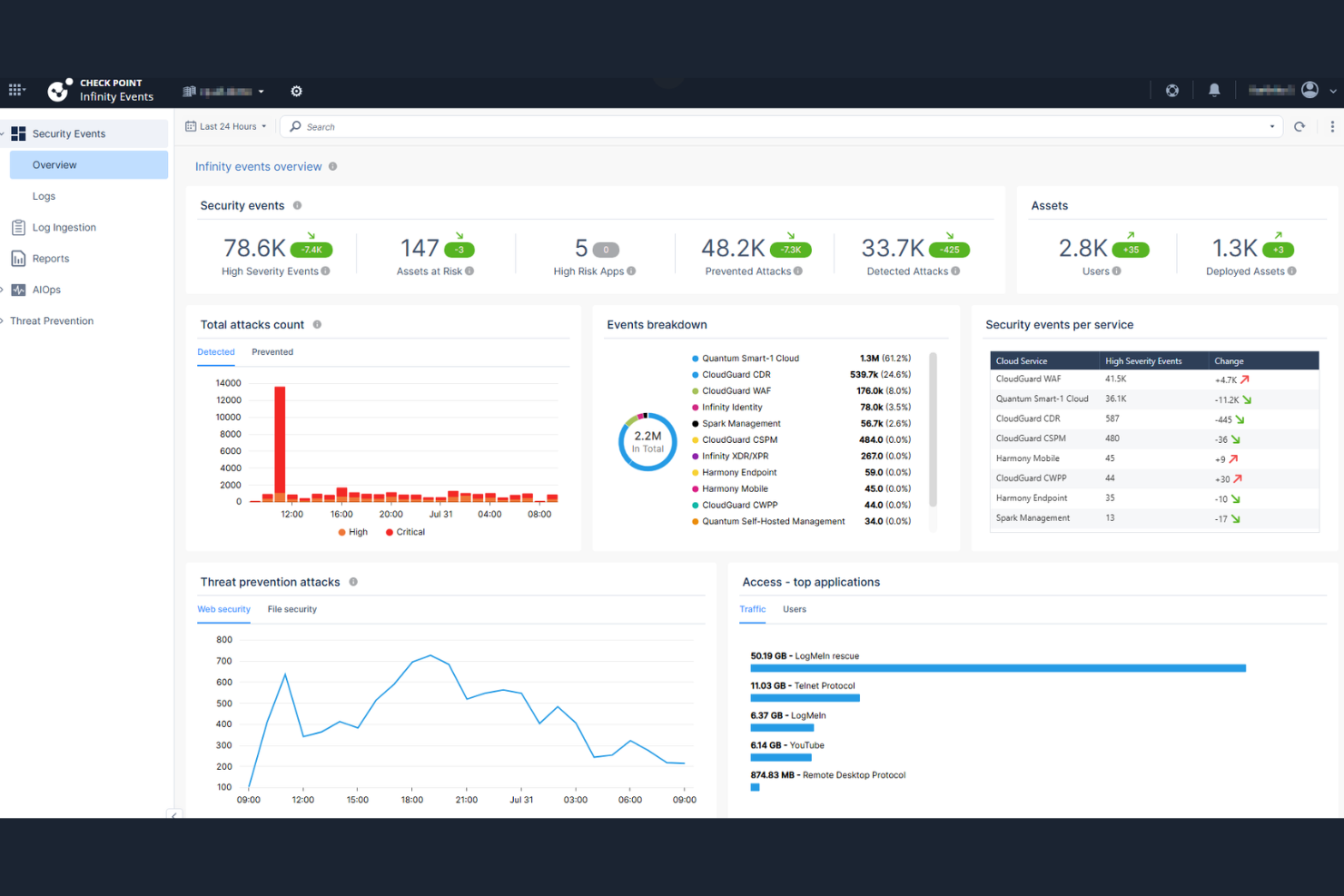

Check Point ist eine Cybersicherheitslösung, die sich an Unternehmen richtet, die ihre Netzwerke und Daten schützen möchten. Sie bietet umfassende Bedrohungsabwehr und Zugriffskontrolle, um sicherzustellen, dass die Ressourcen Ihres Unternehmens vor unbefugtem Zugriff geschützt sind.

Warum ich Check Point gewählt habe: Check Point überzeugt durch die Integration von Netzwerksicherheit und ist daher die erste Wahl für Unternehmen, die den Schutz ihres Netzwerks priorisieren. Die Funktionen zur Bedrohungsabwehr bieten effektive Sicherheitsmaßnahmen gegen Cyberbedrohungen. Mit den Zugriffskontrollfunktionen wird sichergestellt, dass nur autorisierte Nutzer auf kritische Ressourcen zugreifen können. Dank Echtzeit-Bedrohungsinformationen kann Ihr Team über potenzielle Risiken informiert bleiben und sofort reagieren.

Herausragende Funktionen und Integrationen:

Funktionen umfassen Echtzeit-Bedrohungsinformationen, die Ihr Team über neue Cyberbedrohungen auf dem Laufenden halten. Mit der Zugriffskontrolle können Sie Berechtigungen festlegen und den Zugriff auf sensible Ressourcen einschränken. Die Bedrohungsabwehr bietet mehrere Schutzebenen, um Ihr Netzwerk vor Angriffen zu schützen.

Integrationen umfassen Okta, Cisco, Palo Alto Networks, Microsoft Dynamics 365 und mehr.

Pros and Cons

Pros:

- Starke Netzwerksicherheitsfunktionen

- Echtzeit-Bedrohungsinformationen

- Skalierbar für große Unternehmen

Cons:

- Hohe Skalierungskosten

- Komplexe Richtlinienkonfiguration für kleinere IT-Teams

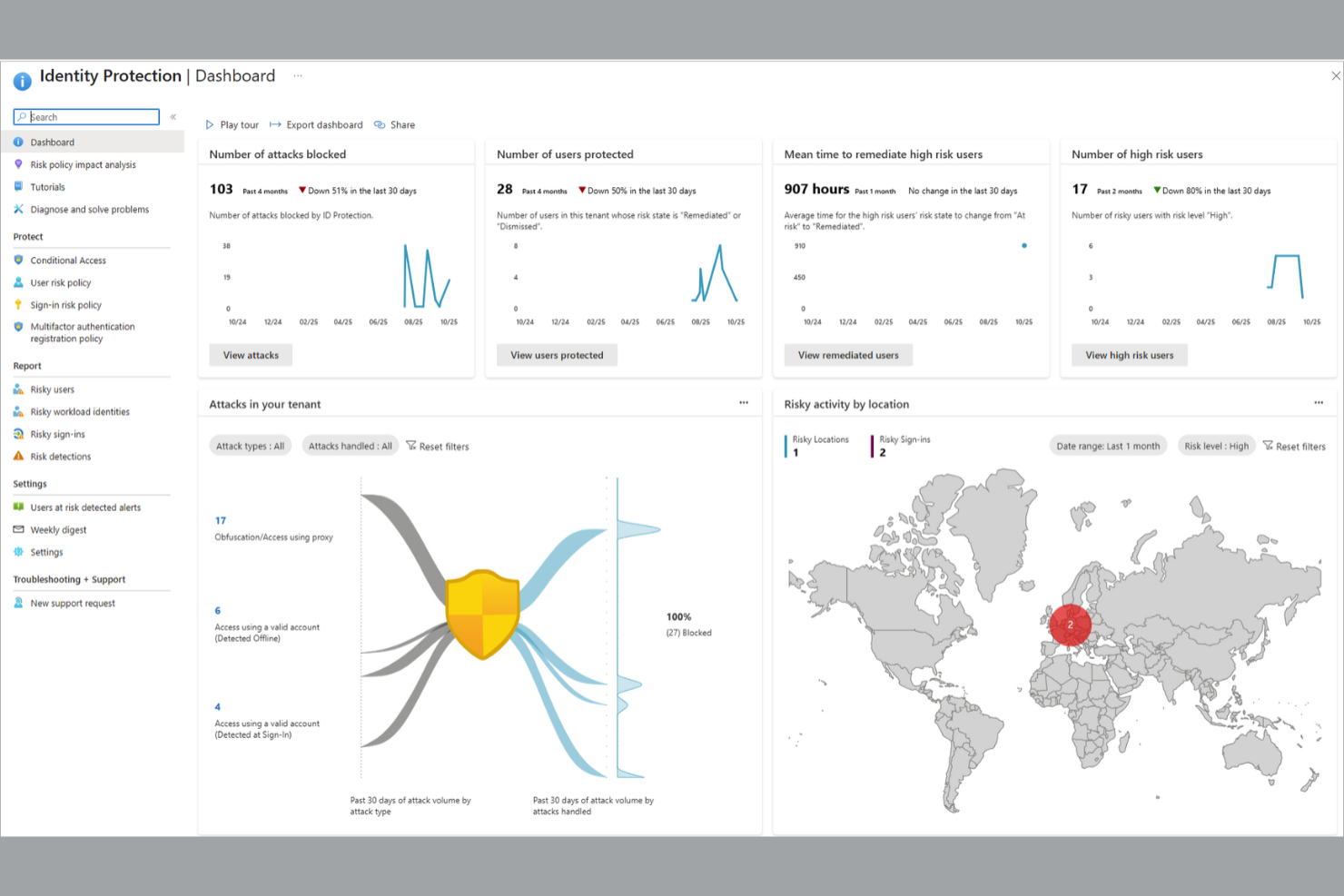

Microsoft Entra ID (früher Azure Active Directory) ist eine Identitäts- und Zugriffsmanagement-Lösung, die auf Unternehmen im Microsoft-Ökosystem zugeschnitten ist, die einen sicheren und konformen Zugriff benötigen. Sie unterstützt die Verwaltung von Benutzeridentitäten und sorgt für einen sicheren Zugang zu Anwendungen und Ressourcen im gesamten Unternehmen.

Warum ich mich für Microsoft Entra ID entschieden habe: Dieses Tool wurde speziell für Unternehmens-Compliance entwickelt und bietet Funktionen, mit denen Ihr Unternehmen regulatorische Anforderungen einhalten kann. Mit bedingten Zugriffsrichtlinien über PAM können Sie Zugriffsregeln für Benutzer definieren und so die Sicherheit erhöhen. Funktionen zum Identitätsschutz helfen dabei, identitätsbezogene Bedrohungen zu erkennen und darauf zu reagieren. Microsoft Entra ID stellt detaillierte Compliance-Berichte zur Verfügung, die Prüfungen erleichtern und sicherstellen, dass Ihr Unternehmen den Branchenstandards entspricht.

Hervorstechende Funktionen und Integrationen:

Funktionen umfassen bedingte Zugriffsrichtlinien, mit denen Sie Sicherheitsmaßnahmen basierend auf Benutzerbedingungen durchsetzen können. Der Identitätsschutz bietet risikobasierte, bedingte Zugriffe, erkennt Identitätsbedrohungen und reagiert darauf. Compliance-Berichte dokumentieren Benutzeraktivitäten, um regulatorische Anforderungen zu erfüllen.

Integrationen umfassen Microsoft 365, Salesforce, ServiceNow, ADP und mehr.

Pros and Cons

Pros:

- Detaillierte Sicherheitsrichtlinien

- Effizientes Identitäts- und Zugriffsmanagement

- Skalierbar für große Unternehmen

Cons:

- Herausfordernde Integration mit Nicht-Microsoft-Anwendungen

- Migrationen von Legacy Azure AD sind komplex

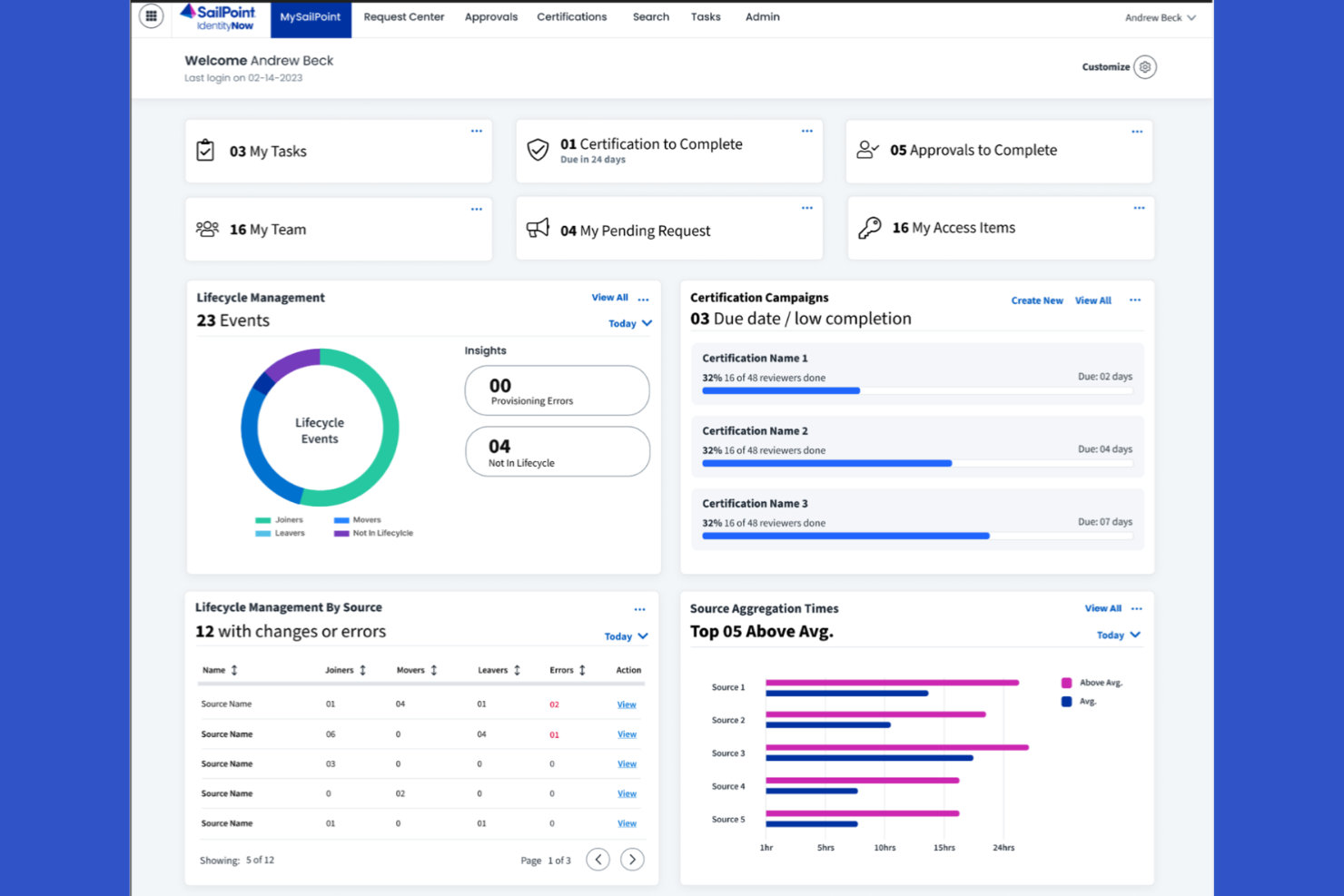

SailPoint ist ein Identitäts-Governance-Tool, das für Unternehmen entwickelt wurde, die Benutzeridentitäten und Zugriffsrechte effizient verwalten müssen. Es hilft dabei, Identitätsmanagement-Prozesse zu automatisieren und sorgt so für Compliance und Sicherheit im gesamten Unternehmen.

Warum ich SailPoint ausgewählt habe: SailPoint konzentriert sich auf Identitäts-Governance und bietet Funktionen, die Ihrem Unternehmen helfen, die Kontrolle über Benutzerzugriffe zu behalten. Die Zugangszertifizierung und das Prinzip der minimalen Rechte stellen sicher, dass nur die richtigen Personen Zugriff auf die jeweils benötigten Ressourcen haben. Automatisierte Bereitstellung reduziert manuelle Aufgaben und erleichtert Ihrem Team die Verwaltung von Benutzerkonten. Die Risikomanagement-Funktionen von SailPoint helfen, Zugriffsrisiken zu erkennen und zu minimieren, wodurch die Sicherheitslage Ihres Unternehmens gestärkt wird.

Herausragende Funktionen und Integrationen:

Funktionen umfassen Rollenmanagement, das es Ihnen ermöglicht, Benutzerrollen effektiv zu definieren und zu steuern. Die Audit-Trail-Funktion liefert detaillierte Protokolle der Benutzeraktivitäten und unterstützt Sie dabei, Zugriffe zu überwachen und die Einhaltung von Vorschriften sicherzustellen. Richtliniendurchsetzung garantiert, dass Zugriffsrichtlinien durchgängig im Unternehmen angewendet werden.

Integrationen umfassen ServiceNow, Salesforce, AWS, Oracle, Snowflake und mehr.

Pros and Cons

Pros:

- Leistungsstarke Funktionen für Identitäts-Governance und Compliance

- Starke automatisierte Benutzerbereitstellung

- Detaillierte Audit-Logs

Cons:

- Lange Zuordnung von Identitätsdaten während der Einrichtung

- Ressourcenintensive Implementierung

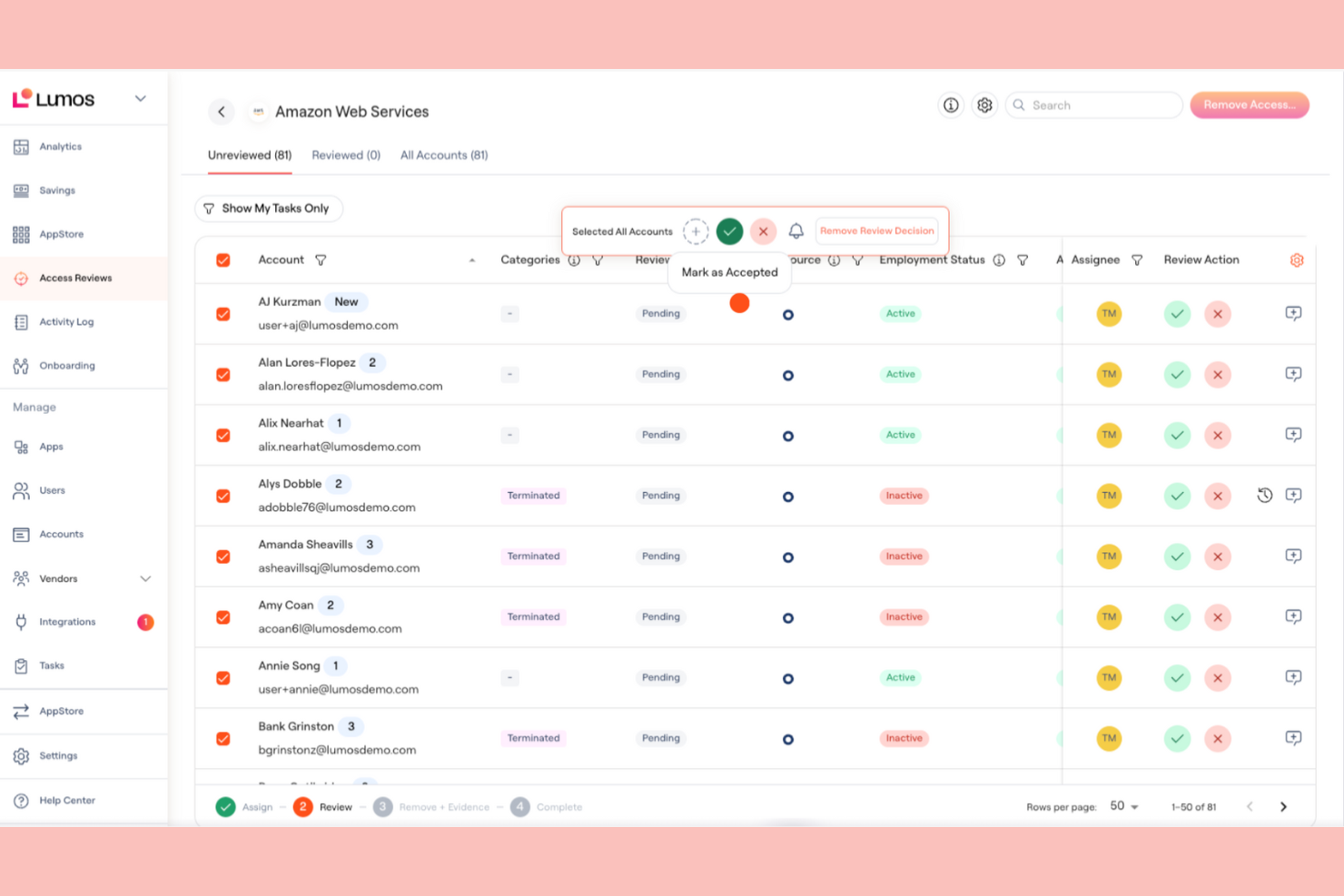

Lumos ist ein Tool für Identitäts- und Zugriffsmanagement, das für Unternehmen entwickelt wurde, die ihre Sicherheit erhöhen und den Benutzerzugang vereinfachen möchten. Es ist speziell für Organisationen konzipiert, die effizientes Management des Identitätslebenszyklus und starke Authentifizierungsmethoden benötigen.

Warum ich Lumos ausgewählt habe: Lumos ist bekannt für seine benutzerfreundlichen Dashboards, die es Ihrem Team leicht machen, Identitäten zu verwalten. Es bietet eine zentrale Übersicht über Zugriffsrechte und verschafft so einen klaren Einblick in Benutzerberechtigungen. Automatisierte Zugriffsüberprüfungen helfen dabei, Compliance ohne manuellen Aufwand aufrechtzuerhalten. Mit seinem intuitiven Design sorgt Lumos dafür, dass das Management digitaler Identitäten sowohl einfach als auch effektiv ist.

Herausragende Funktionen und Integrationen:

Funktionen umfassen Lifecycle-Management, das das Onboarding und Offboarding von Nutzern automatisiert. SSO vereinfacht den Zugriff auf mehrere Anwendungen mit einem einzigen Satz von Zugangsdaten. MFA fügt den Benutzeranmeldungen eine zusätzliche Sicherheitsebene hinzu.

Integrationen sind unter anderem Box, 1Password, 7shifts, Airtable, Amplitude und mehr.

Pros and Cons

Pros:

- Benutzerfreundliche Oberfläche

- Starke Sicherheitsmethoden für Identitäten

- Automatisiertes Lifecycle-Management

Cons:

- Begrenzte Anpassungsmöglichkeiten

- Tut sich schwer mit komplexer Zugrifflogik

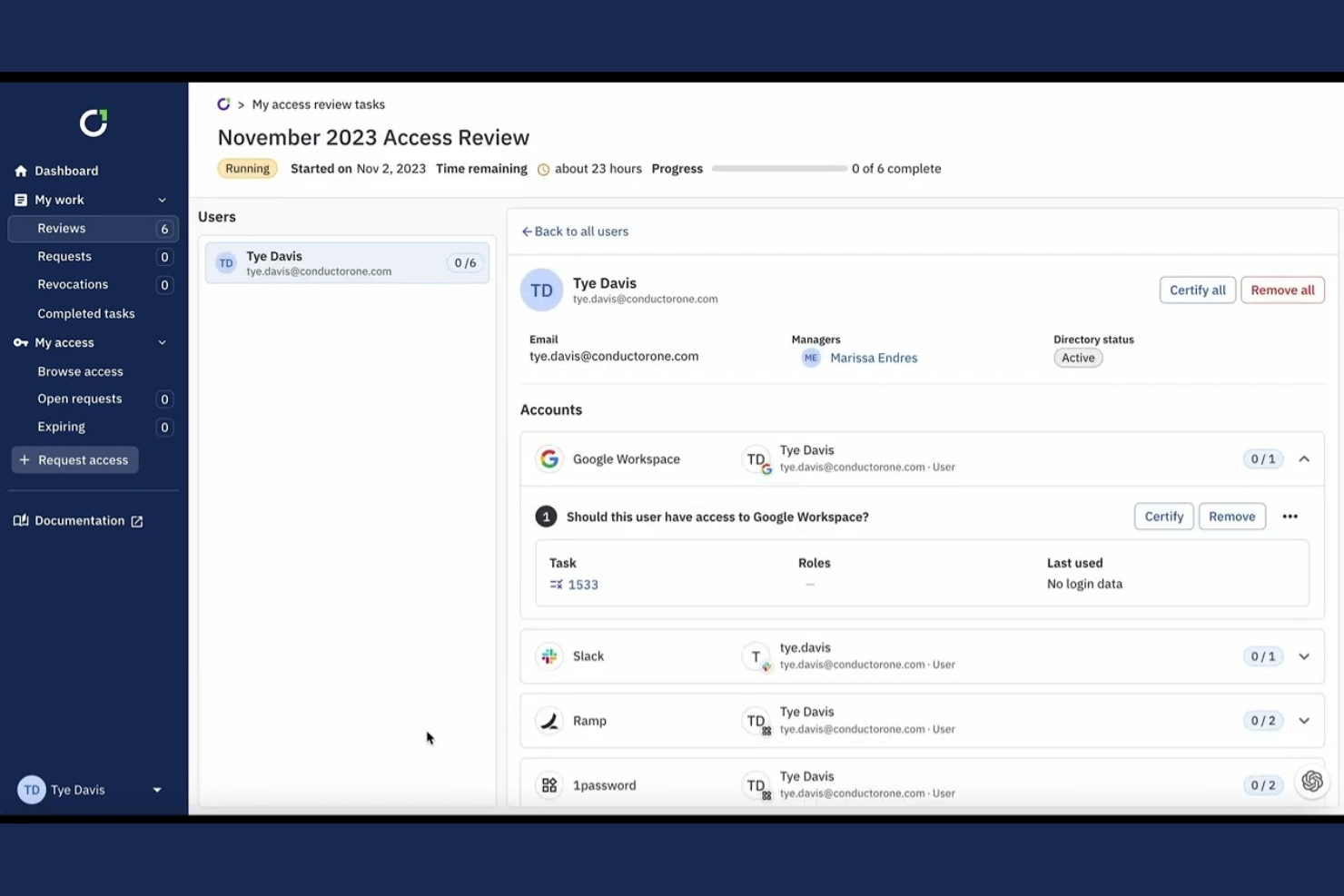

ConductorOne ist ein Identitäts- und Zugriffsmanagement-Tool, das sich auf die Automatisierung von Zugriffsüberprüfungen und Compliance konzentriert. Es ist für Unternehmen konzipiert, die Benutzerberechtigungen effizient verwalten und die Einhaltung von Vorschriften sicherstellen müssen.

Warum ich ConductorOne gewählt habe: ConductorOne ist spezialisiert auf automatisierte Zugriffsüberprüfungen, wodurch Ihr Team Compliance-Prozesse vereinfachen kann. Es bietet automatisierte Workflows, die den manuellen Aufwand bei der Zugriffsverwaltung reduzieren. Die Audit-Trails des Tools liefern eine nachvollziehbare Aufzeichnung von Zugriffsänderungen und -überprüfungen und unterstützen so Compliance-Prüfungen. Mit der intuitiven Benutzeroberfläche können Sie Berechtigungen einfach verwalten und sicherstellen, dass der Zugriff den Richtlinien Ihrer Organisation entspricht.

Herausragende Funktionen und Integrationen:

Funktionen umfassen automatisierte Workflows, die das Berechtigungsmanagement vereinfachen. Die Audit-Trail-Funktion bietet detaillierte Protokolle über Zugriffsänderungen, die für Compliance-Prüfungen unerlässlich sind. Anpassbare Berichte ermöglichen es Ihnen, Erkenntnisse zu generieren, die auf die Anforderungen Ihrer Organisation zugeschnitten sind.

Integrationen umfassen Oracle, AWS, ServiceNow, Salesforce, GitHub und mehr.

Pros and Cons

Pros:

- Effiziente automatisierte Workflows sparen Zeit

- Detaillierte Audit-Trails

- Intuitive, benutzerfreundliche Oberfläche

Cons:

- Begrenzte erweiterte Funktionen

- Relativ neue Plattform

Weitere IAM-Tools

Hier sind noch einige zusätzliche IAM-Tools, die es zwar nicht auf meine Shortlist geschafft haben, aber trotzdem einen Blick wert sind:

- Oracle IAM

Am besten für unternehmensweite Skalierbarkeit

- AWS IAM

Am besten geeignet für Cloud-Zugriff

- Google Cloud IAM

Am besten für bereichsspezifische Zugriffskontrolle

- IBM Verify

Am besten für adaptive Zugriffskontrolle

- Duo

Am besten geeignet für Zero-Trust-Sicherheit

Auswahlkriterien für IAM-Tools

Bei der Auswahl der besten IAM-Tools für diese Liste habe ich typische Käuferbedürfnisse und Schmerzpunkte berücksichtigt, zum Beispiel die Sicherstellung von Datenschutz sowie die effiziente Verwaltung von Benutzerzugriffen. Außerdem habe ich das folgende Schema genutzt, um meine Bewertung strukturiert und fair zu gestalten:

Kernfunktionen (25% der Gesamtbewertung)

Um in diese Liste aufgenommen zu werden, musste jede Lösung die folgenden gängigen Anwendungsfälle abdecken:

- Benutzeridentitäten verwalten

- Zugriffssteuerung bieten

- Single Sign-On ermöglichen

- Multi-Faktor-Authentifizierung unterstützen

- Audit Trails anbieten

Zusätzliche herausragende Funktionen (25% der Gesamtbewertung)

Um die Auswahl weiter einzugrenzen, habe ich auch nach besonderen Merkmalen gesucht, zum Beispiel:

- Adaptive Authentifizierungsmethoden

- Automatisierte Compliance-Berichte

- Integration mit Cloud-Plattformen

- Rollenbasierte Zugriffskontrollen

- Anpassbare Benutzer-Dashboards

Benutzerfreundlichkeit (10% der Gesamtbewertung)

Um ein Gefühl für die Bedienbarkeit jeder Lösung zu bekommen, habe ich Folgendes bewertet:

- Intuitive Oberflächengestaltung

- Einfache Navigation

- Minimale Einarbeitungszeit

- Anpassungsmöglichkeiten

- Reaktionsfähigkeit des Systems

Onboarding (10% der Gesamtbewertung)

Um das Onboarding-Erlebnis jeder Plattform zu beurteilen, habe ich folgende Kriterien betrachtet:

- Verfügbarkeit von Trainingsvideos

- Interaktive Produkttouren

- Zugang zu Vorlagen und Leitfäden

- Webinare und Live-Demos

- Unterstützung durch Chatbots

Kundensupport (10 % der Gesamtbewertung)

Um die Kundendienstleistungen jedes Softwareanbieters zu beurteilen, habe ich Folgendes berücksichtigt:

- 24/7 Erreichbarkeit

- Mehrere Support-Kanäle

- Reaktionszeit auf Anfragen

- Verfügbarkeit einer Wissensdatenbank

- Personalisierte Supportleistungen

Preis-Leistungs-Verhältnis (10 % der Gesamtbewertung)

Um das Preis-Leistungs-Verhältnis jeder Plattform zu bewerten, habe ich Folgendes in Betracht gezogen:

- Wettbewerbsfähige Preise

- Im Basistarif enthaltene Funktionen

- Skalierbarkeit der Preismodelle

- Flexibilität bei den Zahlungsmöglichkeiten

- Rabatte für langfristige Verträge

Kundenbewertungen (10 % der Gesamtbewertung)

Um ein Gesamtbild der Kundenzufriedenheit zu erhalten, habe ich bei der Lektüre von Kundenbewertungen auf Folgendes geachtet:

- Gesamtzufriedenheitsbewertungen

- Häufig erwähnte Vor- und Nachteile

- Feedback zum Kundenservice

- Berichte über Systemzuverlässigkeit

- Benutzerempfehlungen und Befürwortungen

Wie wählt man IAM-Tools aus?

Es ist leicht, sich in langen Funktionslisten und komplexen Preisstrukturen zu verlieren. Um Ihnen zu helfen, den Fokus während Ihres individuellen Softwareauswahlprozesses zu behalten, finden Sie hier eine Checkliste mit Faktoren, die Sie im Hinterkopf behalten sollten:

| Faktor | Worauf achten? |

|---|---|

| Skalierbarkeit | Wächst das Tool mit Ihrem Unternehmen? Beachten Sie Nutzerbegrenzungen und wie das System mit zunehmenden Datenmengen umgeht. Suchen Sie nach Lösungen, die bei Wachstum des Unternehmens nicht ständig ausgetauscht werden müssen. |

| Integrationen | Funktioniert das Tool mit Ihrer bestehenden Software? Prüfen Sie, ob es wichtige Systeme wie HR, CRM und Cloud-Dienste unterstützt. Überprüfen Sie die Einfachheit der Anbindung dieser Integrationen. |

| Anpassbarkeit | Lässt sich das Tool an Ihre Arbeitsabläufe anpassen? Achten Sie auf Flexibilität bei Benutzerrollen, Dashboards und Berichten. Vermeiden Sie Tools mit starren Strukturen, die nicht zu Ihren Prozessen passen. |

| Benutzerfreundlichkeit | Ist das Tool für Ihr Team intuitiv? Testen Sie Oberfläche und Navigation. Eine komplexe Erstinstallation kann zu geringer Akzeptanz und Frustration führen. |

| Implementierung und Onboarding | Wie lange dauert die Inbetriebnahme? Schätzen Sie den Ressourcenaufwand für Umsetzung und Schulung ab. Suchen Sie Anbieter, die umfassende Onboarding-Unterstützung bieten, um Störungen im Betriebsablauf zu minimieren. |

| Kosten | Wie hoch sind die Gesamtbetriebskosten? Berücksichtigen Sie nicht nur den Preis, sondern auch versteckte Gebühren. Vergleichen Sie Preismodelle wie Pro-Nutzer- oder Staffelpreise, um das passende Angebot für Ihr Budget zu finden. |

| Sicherheitsmaßnahmen | Bietet das Tool ausreichende Sicherheitsfeatures? Achten Sie auf Funktionen wie Verschlüsselung, Multi-Faktor-Authentifizierung und regelmäßige Sicherheitsupdates. Stellen Sie sicher, dass das Tool zu den Sicherheitsrichtlinien Ihres Unternehmens passt. |

| Compliance-Anforderungen | Entspricht das Tool den Branchenvorschriften? Prüfen Sie die Kompatibilität mit Standards wie GDPR, HIPAA oder anderen für Ihren Sektor relevanten Vorschriften. Nicht-Konformität kann zu rechtlichen Problemen oder Bußgeldern führen. |

Was sind IAM-Tools?

IAM-Tools sind unternehmensweite Softwarelösungen, die zur Verwaltung von Benutzeridentitäten und Zugriffsrechten auf Ressourcen innerhalb einer Organisation dienen. IT-Fachleute, Sicherheitsteams und Compliance-Verantwortliche nutzen diese Werkzeuge in der Regel, um sicheren Zugriff zu gewährleisten und sensible Daten zu schützen. Funktionen wie Benutzer-Authentifizierung, Zugriffskontrolle und Protokollierung von Aktivitäten unterstützen die Identitätsverwaltung und Sicherheitsmaßnahmen. Insgesamt bieten diese Tools eine sichere und effiziente Möglichkeit, zu steuern, wer im Unternehmen auf welche Ressourcen zugreifen darf.

Funktionen

Achten Sie bei der Auswahl von IAM-Tools auf die folgenden Schlüsselfunktionen:

- Benutzerauthentifizierung: Verifiziert die Identität von Nutzern, um sicherzustellen, dass nur autorisierte Personen auf das System zugreifen können und stärkt so die Identitätssicherheit.

- Zugriffskontrolle: Verwaltet Berechtigungen für Benutzer und legt fest, wer auf bestimmte Ressourcen zugreifen oder bestimmte Aktionen im System ausführen darf.

- Protokollierung (Audit Logging): Überwacht und dokumentiert Benutzeraktivitäten und liefert einen Nachweis für Prüfungen und Sicherheitsüberprüfungen.

- Mehrfaktor-Authentifizierung: Fügt eine zusätzliche Sicherheitsebene hinzu, indem weitere Verifizierungsmethoden neben dem Passwort verlangt werden.

- Single Sign-on: Ermöglicht Benutzerzugang zu mehreren Anwendungen mit einem einzigen Login, vereinfacht den Anmeldeprozess und reduziert Passwortmüdigkeit.

- Rollenbasierter Zugriff: Weist Berechtigungen anhand der Benutzerrolle zu und sorgt so dafür, dass Nutzer nur auf die für ihre Aufgaben notwendigen Ressourcen zugreifen können.

- Identitätsföderation: Ermöglicht das sichere Teilen von Nutzeridentitäten über verschiedene Systeme oder Organisationen hinweg und unterstützt so die Zusammenarbeit.

- Compliance-Berichterstattung: Erstellt Berichte zum Nachweis der Einhaltung von Branchenvorschriften und hilft Unternehmen, rechtliche Anforderungen zu erfüllen.

- Automatisierte Bereitstellung: Vereinfacht das Hinzufügen oder Entfernen von Benutzerkonten und verringert den manuellen Arbeitsaufwand der IT-Teams.

- Risikobasierte Authentifizierung: Passt die Sicherheitsmaßnahmen auf Basis des eingeschätzten Risikos eines Anmeldeversuchs an und bietet so einen adaptiven Schutz.

Vorteile

Die Implementierung von IAM-Tools bietet Ihrem Team und Unternehmen zahlreiche Vorteile. Hier sind einige davon, auf die Sie sich freuen können:

- Erhöhte Sicherheit: Durch das Management von Benutzerzugriffen und den Einsatz von MFA helfen IAM-Tools, sensible Daten vor unbefugtem Zugriff zu schützen.

- Verbesserte Compliance: Mit Protokollierung und Compliance-Berichterstattung unterstützen IAM-Tools die Einhaltung von Branchenstandards und die Vorbereitung auf Audits.

- Gesteigerte Effizienz: Automatisierte Bereitstellung und SSO reduzieren manuellen IT-Aufwand und vereinfachen die Verwaltung der Zugriffsrechte für Benutzer.

- Benutzerfreundlichkeit: SSO ermöglicht den Zugang zu mehreren Anwendungen mit nur einem Login und erspart das Merken mehrerer Passwörter.

- Besseres Zugriffmanagement: RBAC sorgt dafür, dass Nutzer über passende Berechtigungen verfügen und verringert so das Risiko von Datenpannen.

- Risikominimierung: Risikobasierte Authentifizierung passt die Sicherheitsmaßnahmen dem Nutzerverhalten an und bietet so maßgeschneiderten Schutz vor potenziellen Bedrohungen.

- Unterstützung der Zusammenarbeit: Identitätsföderation erlaubt das sichere Teilen von Nutzeridentitäten über Systeme hinweg und fördert die Zusammenarbeit zwischen Teams und Organisationen.

Kosten und Preise

Die Auswahl von IAM-Tools erfordert ein Verständnis der verschiedenen Preismodelle und -pläne. Die Kosten variieren je nach Funktionsumfang, Teamgröße, Zusatzoptionen und weiteren Faktoren. Die folgende Tabelle gibt einen Überblick über gängige Tarife, deren Durchschnittspreise und typische Funktionen, die in IAM-Lösungen enthalten sind:

Vergleichstabelle für IAM-Tools

| Tariftyp | Durchschnittspreis | Übliche Funktionen |

|---|---|---|

| Kostenloser Tarif | $0 | Basis-Zugriffskontrolle, Single Sign-on und eingeschränkte Benutzerverwaltung. |

| Persönlicher Tarif | $5-$10/user/month | Benutzerauthentifizierung, Mehrfaktor-Authentifizierung und grundlegende Berichte. |

| Business-Tarif | $20-$50/user/month | Erweiterte Zugriffskontrolle, rollenbasierter Zugriff und Protokollierung. |

| Enterprise-Tarif | $50-$100/user/month | Anpassbare Workflows, Compliance-Berichterstattung und risikobasierte Authentifizierung. |

IAM-Tools FAQs

Hier finden Sie Antworten auf häufig gestellte Fragen zu IAM-Tools:

Was ist der Unterschied zwischen IAM-Tools und Passwortmanagern?

IAM-Tools verwalten Benutzeridentitäten und steuern den Zugriff auf Ressourcen, während Passwortmanager Passwörter für Benutzer speichern und automatisch ausfüllen. IAM-Systeme helfen Ihrem Team, Berechtigungen zu verwalten und die Sicherheit über verschiedene Anwendungen hinweg zu gewährleisten, während sich Passwortmanager auf die Vereinfachung der Passwortverwaltung für einzelne Personen konzentrieren. Wenn Ihre Organisation Zugriffsrechte steuern und Sicherheitsstandards auf breiter Ebene einhalten muss, sind IAM-Tools die richtige Wahl. Passwortmanager eignen sich besser für den privaten Gebrauch oder kleine Teams, die Passwörter effizient verwalten möchten.

Wie verbessern IAM-Tools das Benutzermanagement für mein Produktteam?

IAM-Tools ermöglichen Ihnen die Automatisierung von Benutzer-Provisionierung und -Deprovisionierung. Anstatt Anfragen manuell zu bearbeiten, können Sie rollenbasierte Zugriffsrechte einrichten und so den Administrationsaufwand und Fehler reduzieren. Das hilft Ihrem Team, neue Nutzer einzubinden, Berechtigungen zu verwalten und Endpunkte sicher zu halten.

Können IAM-Tools mit bestehender Software integriert werden?

Ja, IAM-Tools können mit verschiedenen bestehenden Softwaresystemen integriert werden, darunter HR, CRM, lokale Systeme und Cloud-Dienste. Sie müssen prüfen, welche spezifischen Konnektoren von jedem IAM-Tool unterstützt werden, um die Kompatibilität mit Ihren aktuellen Systemen sicherzustellen. Die Integration erleichtert Abläufe und ermöglicht eine einheitliche Benutzerverwaltung. Viele IAM-Lösungen bieten APIs, SAML, SCIM und weitere, um diese Verbindungen herzustellen, sodass Ihr Team Integrationen auch ohne umfangreiche technische Kenntnisse einfach implementieren und verwalten kann.

Wie richtet man am besten rollenbasierte Zugriffskontrollen mit einem IAM-Tool ein?

Beginnen Sie damit, Benutzerrollen und die minimal erforderlichen Berechtigungen für jede Rolle zu definieren. Verwenden Sie das IAM-Tool, um diese Rollen zuzuweisen, damit Nutzer nur Zugriff auf Aufgaben erhalten, die zu ihrem jeweiligen Job gehören. Überprüfen und aktualisieren Sie die Rollen regelmäßig, wenn sich Verantwortlichkeiten ändern.

Wie unterstützen IAM-Tools die Einhaltung von Vorschriften?

IAM-Tools unterstützen die Einhaltung von Vorschriften, indem sie Audit-Protokollierung, Berichte und Zugriffskontrollen bieten, die mit Branchenstandards übereinstimmen. Sie helfen Ihrer Organisation, Benutzeraktivitäten nachzuverfolgen, Compliance-Berichte zu erstellen und Sicherheitsrichtlinien durchzusetzen. Wenn Sie in einer regulierten Branche tätig sind, sind diese Funktionen entscheidend, um Standards wie die DSGVO oder HIPAA zu erfüllen. Die Einführung von IAM-Tools vereinfacht das Thema Compliance, reduziert das Risiko von Verstößen und gibt Sicherheit bei Audits.

Eignen sich IAM-Tools auch für kleine Unternehmen?

Ja, IAM-Tools können auch für kleine Unternehmen geeignet sein, dies hängt aber von Ihren spezifischen Anforderungen und Ihrem Budget ab. Viele Anbieter bieten abgespeckte Pläne oder flexible Preisoptionen an, die auch kleinere Teams bedienen. Diese Tools helfen kleinen Unternehmen, Benutzerzugänge zu verwalten und vertrauliche Daten zu schützen – das ist auch im kleinen Maßstab essenziell. Wenn Sie über eine IAM-Lösung nachdenken, suchen Sie nach Tarifen, die grundsätzliche Funktionen ohne unnötige Komplexität oder Kosten bieten, damit Sie die beste Lösung für Ihr Unternehmen erhalten.

Was kommt als Nächstes:

Falls Sie gerade IAM-Tools recherchieren, können Sie sich kostenlos Empfehlungen von einem SoftwareSelect-Berater einholen.

Sie füllen einfach ein Formular aus und führen ein kurzes Gespräch, in dem Ihre Anforderungen im Detail besprochen werden. Anschließend erhalten Sie eine Auswahlliste mit passender Software. Die Berater unterstützen Sie außerdem während des gesamten Kaufprozesses – einschließlich Preisverhandlungen.