Beste Firewall Audit Software Schnellübersicht

Hier ist meine Schnellübersicht der besten Firewall Audit Software:

Die Absicherung Ihres Netzwerks ist keine leichte Aufgabe – insbesondere angesichts sich ständig weiterentwickelnder Bedrohungen. Sie benötigen Tools, die mithalten können. Firewall Audit Software hilft Ihnen, Schwachstellen aufzudecken und die Einhaltung von Richtlinien sicherzustellen. Es geht um Sicherheit und ein gutes Gefühl für Sie und Ihr Team.

Meiner Erfahrung nach kann die richtige Software einen großen Unterschied machen. Ich habe verschiedene Lösungen getestet und bewertet, wobei ich mich auf das konzentriert habe, was für Sie zählt: Benutzerfreundlichkeit, Funktionen und Zuverlässigkeit.

In diesem Artikel teile ich meine Top-Empfehlungen für Firewall Audit Software. Sie erhalten objektive Einblicke, die Ihnen helfen, die beste Wahl für Ihre Anforderungen zu treffen. Lassen Sie uns gemeinsam die passende Lösung für Ihr Team finden.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Zusammenfassung Beste Firewall Audit Software

Diese Vergleichstabelle fasst Preisinformationen meiner ausgewählten Top Firewall Audit Lösungen zusammen, damit Sie einfacher das passende Tool für Ihr Budget und Ihr Unternehmen finden.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten für die Überwachung der Firewall-Performance in Echtzeit | Kostenlose Demo + 30-tägige kostenlose Testversion verfügbar | Ab $9/Monat (jährliche Abrechnung) | Website | |

| 2 | Am besten geeignet für die proaktive Optimierung von Firewall-Richtlinien | Not available | $45/Benutzer/Monat (mindestens 10 Benutzer, jährliche Abrechnung) | Website | |

| 3 | Am besten zur Vereinfachung der Sicherheitskonformität geeignet | Kostenlose Demo verfügbar | $50/Benutzer/Monat (jährliche Abrechnung, mindestens 5 Benutzer) | Website | |

| 4 | Am besten für das Management von großen Netzwerken geeignet | Kostenlose Testversion + kostenlose Demo verfügbar | $6,000 (jährliche Abrechnung) | Website | |

| 5 | Am besten geeignet zur Priorisierung von Schwachstellen in Echtzeit | Not available | $2,800/user/year (jährliche Abrechnung) | Website | |

| 6 | Am besten für konsolidierte Richtlinienvisualisierung | Not available | $1,000 (jährliche Abrechnung) | Website | |

| 7 | Am besten geeignet für Echtzeit-Bedrohungswarnungen | Kostenlose Demo verfügbar | Ab $33/Benutzer/Monat | Website | |

| 8 | Am besten geeignet zur Automatisierung von Sicherheitskontrollen | Kostenlose Demo verfügbar | $49/Benutzer/Monat (jährliche Abrechnung, mindestens 5 Benutzer) | Website | |

| 9 | Am besten für bedrohungszentrierte Sichtbarkeit | Nicht verfügbar | Preise auf Anfrage | Website | |

| 10 | Am besten geeignet zur Bewertung von Netzwerk-Risikofaktoren | Not available | $500/Benutzer/Monat (mindestens 10 Lizenzen, jährliche Abrechnung) | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Bewertungen der besten Firewall Audit Software

Nachfolgend finden Sie meine ausführlichen Zusammenfassungen der besten Firewall Audit Software, die es auf meine Schnellübersicht geschafft haben. Die Rezensionen bieten Ihnen einen detaillierten Einblick in die wichtigsten Funktionen, Vor- u0026 Vorteile, Integrationen und Anwendungsbereiche jedes Tools, damit Sie das passende für Ihre Anforderungen wählen können.

Site24x7

Am besten für die Überwachung der Firewall-Performance in Echtzeit

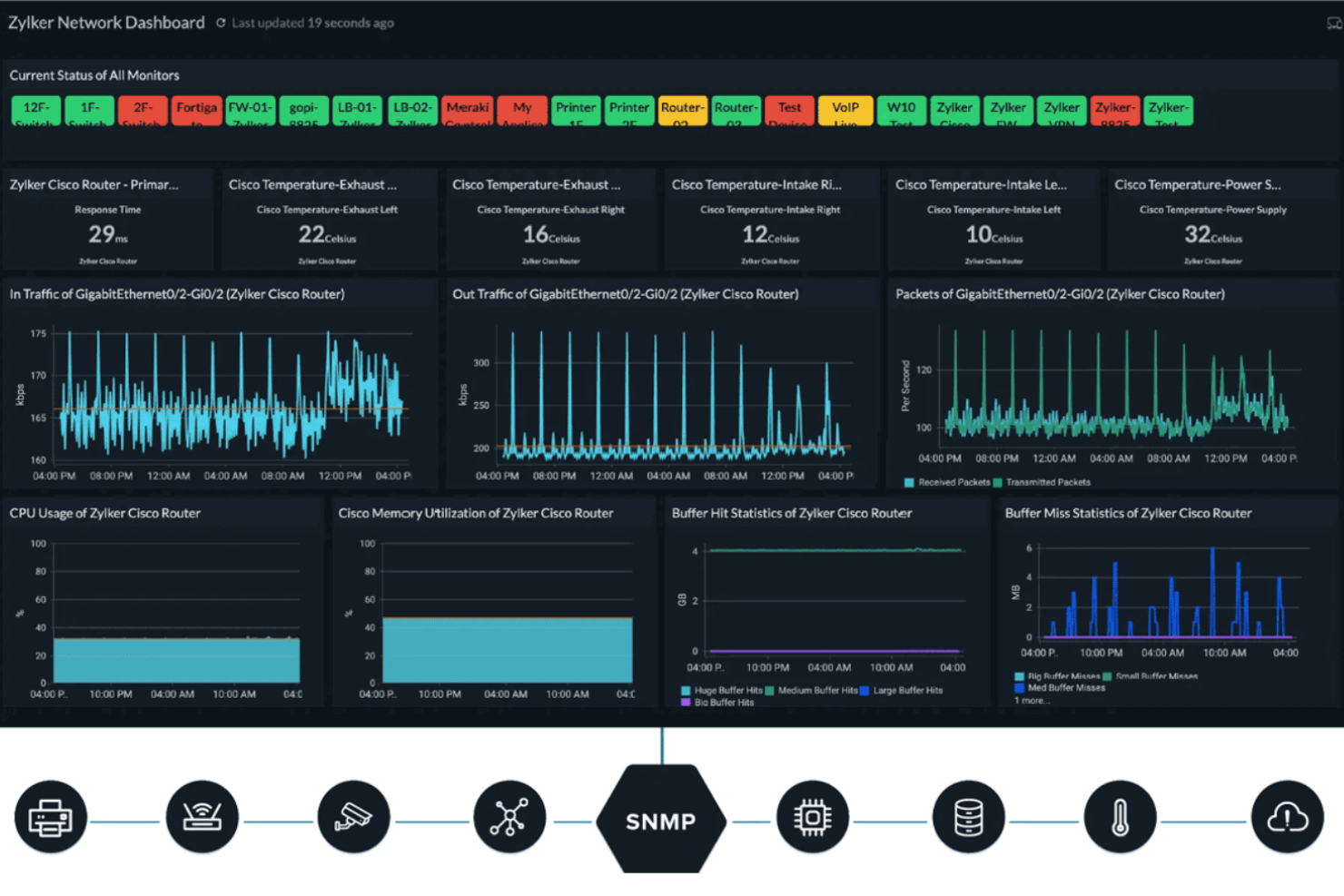

Site24x7 ist eine All-in-One-Observability-Plattform, die Tools zur Überwachung von Firewalls, Virtual Private Networks (VPNs) und Netzwerkgeräten umfasst. Sie können die CPU-Auslastung, Sitzungsanzahlen und VPN-Aktivitäten überwachen sowie Simple Network Management Protocol (SNMP) Trap-Benachrichtigungen und Bandbreitendaten erhalten – alles über ein einziges Dashboard.

Warum ich Site24x7 ausgewählt habe:

Ich habe mich für Site24x7 entschieden, weil es Ihnen hilft, den Überblick über den Zustand und die Leistung von Firewalls mit Echtzeitmetriken und Alarmierungen zu behalten. Es sammelt Daten direkt von Ihren Geräten mittels SNMP und zeigt Ihnen Trends beispielsweise bei der Speichernutzung, Eindringversuchen und Tunnelstatus an. Wenn Sie Ausfälle frühzeitig erkennen oder VPN-Engpässe diagnostizieren möchten, bietet Site24x7 die nötige Transparenz, ohne dass Sie mehrere Tools jonglieren müssen.

Herausragende Funktionen und Integrationen:

Sie können Firewall-Metriken wie Voice over IP (VoIP) Sitzungen, Simple Mail Transfer Protocol (SMTP) Proxy-Verbindungen und Secure Sockets Layer (SSL) Tunnelaktivitäten überwachen. Der On-Premise Poller sammelt präzise Daten aus SNMP Management Information Bases (MIBs), und bei Problemen können Sie Ursachenermittlungsberichte generieren. Die Alarmierung ist flexibel gestaltet – per E-Mail, Sprache, mobiler App oder Chat. Site24x7 integriert sich mit Amazon EventBridge, Slack, Microsoft Teams, Zoho Analytics und Jira und unterstützt zudem Performance Monitoring über Router, Switches und Cloud-Netzwerke hinweg.

Pros and Cons

Pros:

- Automatisierte Compliance-Prüfungen

- Echtzeit-Benachrichtigungen für sofortige Problemerkennung

- Umfassende Möglichkeiten zur Netzwerküberwachung

Cons:

- Zu viele Benachrichtigungen können für Nutzer überwältigend sein

- Fehlen robusterer Sicherheitsfunktionen wie Bedrohungserkennung

New Product Updates from Site24x7

Site24x7 Enhances Network Monitoring With Device and Visibility Updates

Site24x7 introduces proactive hardware health monitoring, expanded device support, centralized network controls, and enhanced SD-WAN visualization to improve network monitoring and management. For more information, visit Site24x7’s official site.

FireMon

Am besten geeignet für die proaktive Optimierung von Firewall-Richtlinien

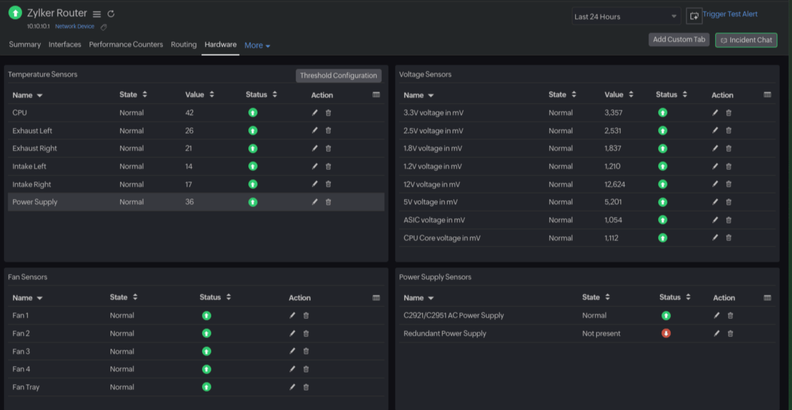

FireMon ist eine leistungsstarke Firewall-Management-Plattform, die den Schwerpunkt auf proaktive Richtlinienoptimierung und -anpassung legt. Sie unterstützt Organisationen dabei, kontinuierliche Compliance aufrechtzuerhalten und Netzwerksicherheitsrichtlinien effektiv durchzusetzen, was sie zur ersten Wahl für Unternehmen macht, die ihre Firewall-Richtlinien proaktiv verwalten möchten.

Warum ich FireMon ausgewählt habe:

Auf meiner Suche nach dem besten Firewall-Audit-Tool habe ich mich für FireMon entschieden, weil das Tool den Fokus auf die proaktive Optimierung von Richtlinien legt. Das Engagement, Richtlinien-Wildwuchs zu verhindern und Regeln zu optimieren, hebt es von anderen Angeboten am Markt ab. Ich bin der Meinung, es eignet sich am besten für Unternehmen, die potenziellen Schwachstellen mit optimierten Firewall-Richtlinien stets voraus sein möchten.

Herausragende Funktionen und Integrationen:

FireMon bietet vielfältige Funktionen, wobei der Richtlinien-Optimierer und der Risiko-Analysator besonders hervorstechen. Diese Funktionen sorgen für einen proaktiven Ansatz beim Firewall-Management. In puncto Integrationen ist FireMon mit einer Vielzahl von Firewalls, Next-Generation Firewalls und Cloud-Plattformen kompatibel und bietet somit eine äußerst flexible Lösung.

Pros and Cons

Pros:

- Bietet proaktive Richtlinienoptimierung

- Kompatibel mit einer Vielzahl von Firewalls und Cloud-Plattformen

- Bietet Risikoanalysen

Cons:

- Die Preisgestaltung könnte für kleine Unternehmen hoch sein

- Benötigt mindestens 10 Benutzer

- Die Benutzeroberfläche kann für einige Nutzer eine steile Lernkurve haben

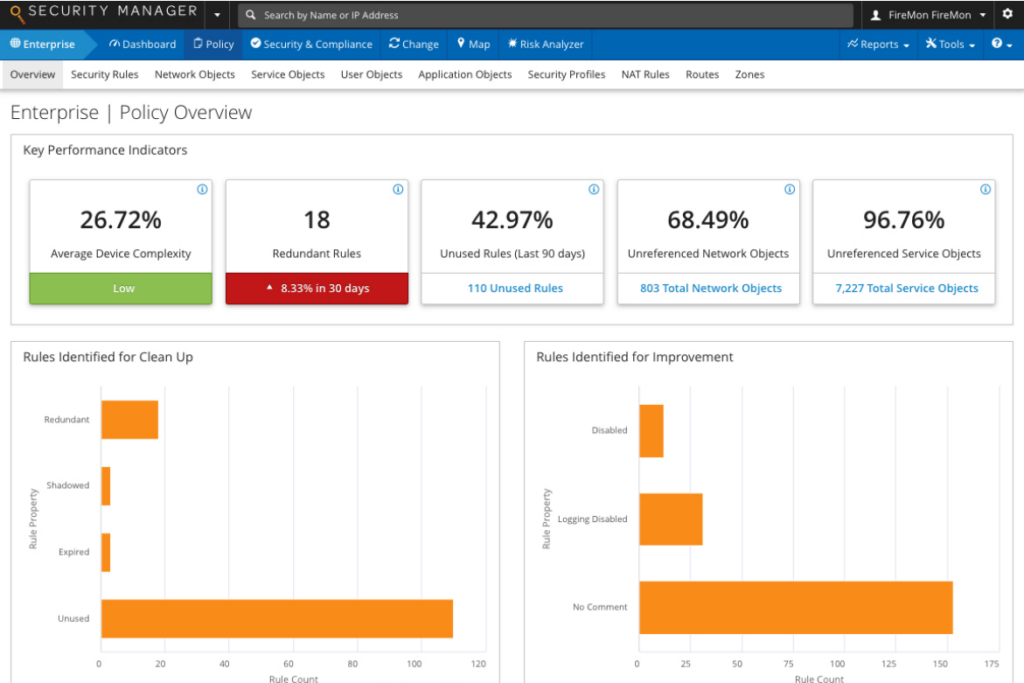

Vanta ist eine Plattform für Sicherheitskonformität, die darauf ausgelegt ist, den oft komplizierten Prozess der Einhaltung von regulatorischen Standards zu vereinfachen. Die Fähigkeit, komplexe Compliance-Aufgaben zu automatisieren und übersichtliche Berichte bereitzustellen, macht sie zu einem außergewöhnlichen Werkzeug für Unternehmen, die ihre Sicherheitskonformität vereinfachen möchten.

Warum ich Vanta ausgewählt habe:

Ich habe Vanta in diese Liste aufgenommen, weil es auf einzigartige Weise den komplexen Bereich der Sicherheitskonformität entkompliziert. Die Automatisierung zahlreicher Compliance-Aufgaben und die benutzerfreundliche Oberfläche lassen die Plattform unter den Wettbewerbern hervorstechen. Meiner Ansicht nach ist sie 'am besten geeignet' für Unternehmen, die den Compliance-Prozess vereinfachen und ihren Compliance-Status leicht nachvollziehen wollen.

Hervorstechende Funktionen und Integrationen:

Vanta punktet mit einer Funktion zur kontinuierlichen Überwachung und automatisierten Compliance-Audits im Bereich Sicherheit. Die Berichte zur Einhaltung von Vorschriften sind klar und leicht verständlich, sodass der manuelle Aufwand im Compliance-Management erheblich reduziert wird.

Bei den Integrationen unterstützt Vanta zahlreiche beliebte Dienste, darunter AWS, GCP, Okta und GitHub, und bietet den Nutzern so einen umfassenden Überblick über die Sicherheit ihrer Infrastruktur.

Pros and Cons

Pros:

- Vereinfacht die Sicherheitskonformität

- Bietet kontinuierliche Überwachung

- Unterstützt eine breite Palette an Integrationen

Cons:

- Für kleine Unternehmen relativ teuer

- Mindestens 5 Benutzer erforderlich

- Für Unternehmen mit einfachen Compliance-Anforderungen eventuell zu umfangreich

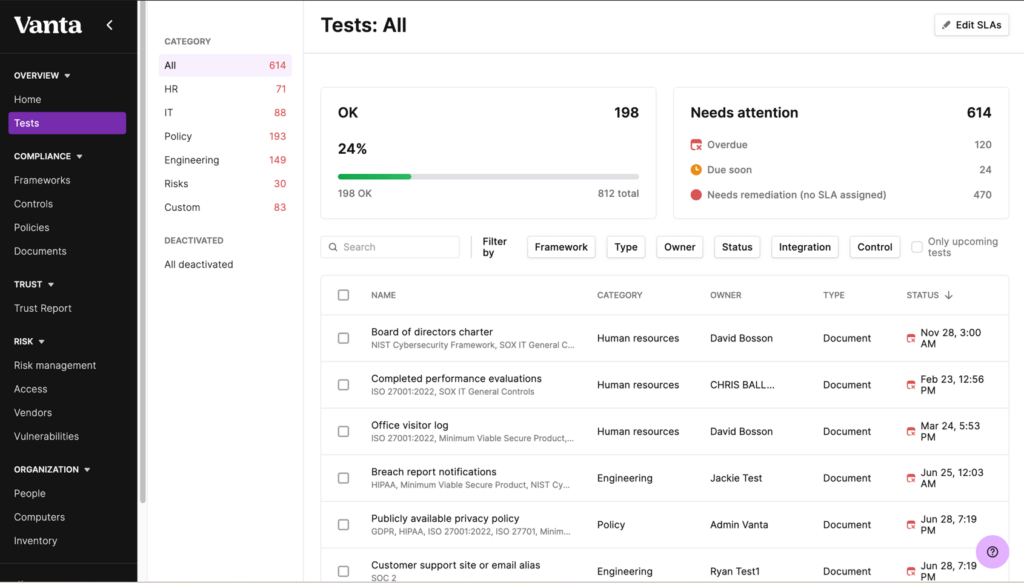

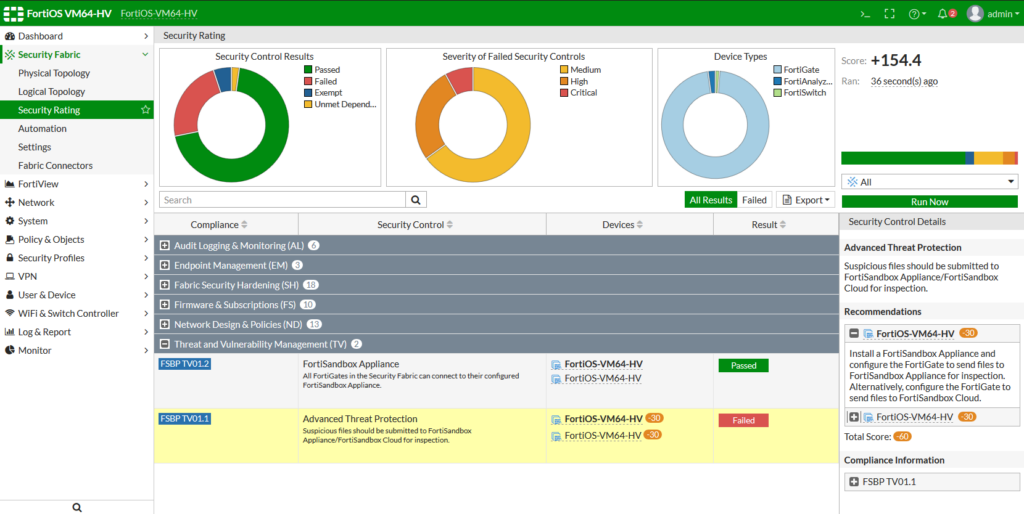

Fortinet FortiManager bietet eine leistungsstarke Lösung für das Management großer Netzwerke. Die zentrale Verwaltungskonsole ermöglicht das effektive Handling zahlreicher Netzwerkgeräte und Richtlinien und ist somit die beste Wahl für weitläufige Netzwerkarchitekturen.

Warum ich Fortinet FortiManager gewählt habe:

Ich habe Fortinet FortiManager aufgrund seiner umfassenden Fähigkeiten zur Verwaltung umfangreicher Netzwerkinfrastrukturen ausgewählt. Die zentrale Steuerung verschiedenster Netzwerkgeräte und Richtlinien macht es zur idealen Wahl für Unternehmen mit komplexer Netzwerktopologie.

Seine Stärke beim Management von großen Netzwerken mit Leichtigkeit und Präzision macht es zur unangefochtenen Lösung für umfangreiches Netzwerkmanagement.

Herausragende Funktionen und Integrationen:

Zu den herausragenden Funktionen von Fortinet FortiManager zählen die zentrale Verwaltung, optimierte Abläufe und die Integration in das Security Fabric. Mit der zentralen Verwaltung lassen sich Tausende von Geräten und Arbeitsabläufen über eine einzige Konsole steuern.

In Bezug auf Integrationen verbindet sich FortiManager nahtlos mit Fortinets Netzwerk-Sicherheitsprodukten und bildet so ein einheitliches und kooperatives Sicherheitsframework.

Pros and Cons

Pros:

- Effizientes Management von großen Netzwerken

- Zentrale Steuerung für verschiedene Geräte

- Gute Integration mit der Netzwerk-Sicherheits-Suite von Fortinet

Cons:

- Kein Monatsabo verfügbar, nur jährliche Abrechnung

- Zusätzliche Kosten für die Verwaltung weiterer Geräte

- Hohe Einstiegshürde für Anfänger

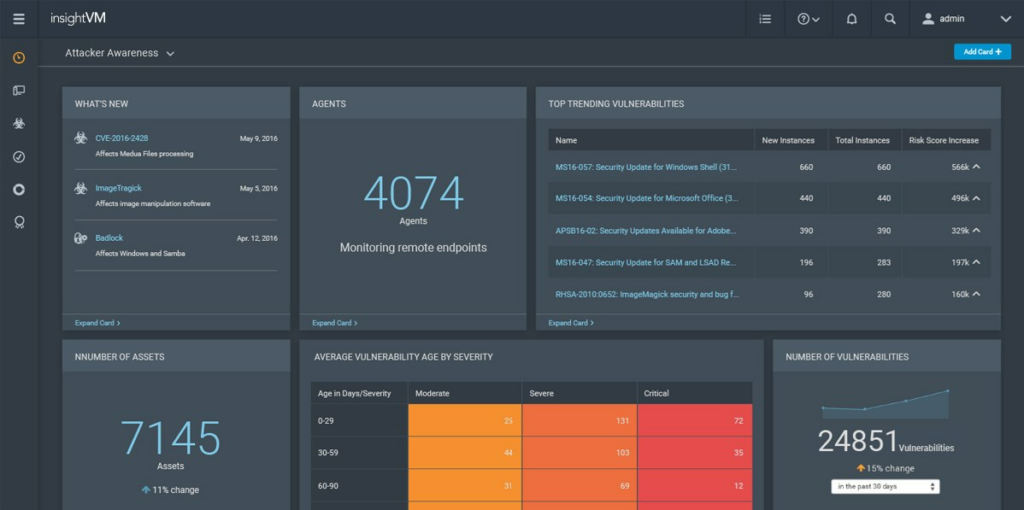

Am besten geeignet zur Priorisierung von Schwachstellen in Echtzeit

Rapid7 InsightVM verfolgt einen einzigartigen Ansatz beim Schwachstellenmanagement, indem Schwachstellen auf Basis von Risiko und Kontext priorisiert werden. Dieses Tool ermöglicht eine Echtzeitanalyse und -bewertung Ihrer Sicherheitslage, um schnell auf die dringendsten Bedrohungen reagieren zu können.

Warum ich Rapid7 InsightVM gewählt habe:

Ich habe mich für Rapid7 InsightVM entschieden, weil es Analysen in Echtzeit liefert. Das herausragende Merkmal ist die Risikobewertung, mit der Schwachstellen effektiv priorisiert werden können. Das Tool zeichnet sich dadurch aus, zu bestimmen, welche Bedrohungen sofortige Aufmerksamkeit erfordern und warum – und ist somit eine ideale Lösung für das Schwachstellenmanagement in Echtzeit.

Herausragende Funktionen und Integrationen:

InsightVM überzeugt mit seinem Live-Dashboard, dem Remediation Workflow sowie automatisierten Aktionen, die durch den Risikowert ausgelöst werden. Das Live-Dashboard bietet einen stets aktuellen Überblick über Ihre Risikolandschaft. Der Remediation Workflow hilft dabei, Maßnahmen zur Beseitigung von Schwachstellen nachzuverfolgen und zu koordinieren.

Bei den Integrationen kooperiert InsightVM mit führenden Technologien wie ServiceNow, Splunk und CyberArk – für eine effizientere und umfassendere Sicherheitsstrategie.

Pros and Cons

Pros:

- Echtzeit-Risikobewertung

- Leistungsstarke Workflow-Koordination

- Breite Auswahl an Integrationen

Cons:

- Preisgestaltung könnte für kleinere Unternehmen abschreckend sein

- Erfordert technisches Fachwissen für den effektiven Einsatz

- Keine monatliche Abrechnung, nur jährlich

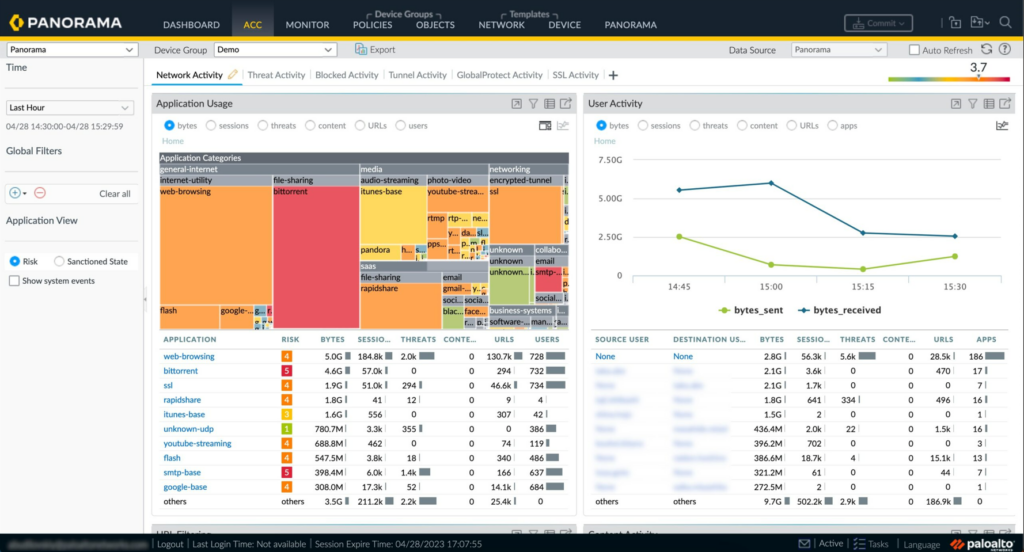

Panorama von Palo Alto Networks ist eine Management-Lösung, die für ihre starke Richtlinienvisualisierung bekannt ist. Dieses Tool ermöglicht es Nutzern, einen konsolidierten Überblick über ihre Netzwerk-Richtlinien in verschiedenen Umgebungen zu erhalten, was es zum perfekten Werkzeug für eine einheitliche Richtlinienvisualisierung macht.

Warum ich Panorama ausgewählt habe:

Panorama ist mir aufgefallen, weil es eine unvergleichliche Fähigkeit zur einheitlichen Visualisierung von Richtlinien in komplexen Netzwerken bietet. Dieses Merkmal ermöglicht eine einfache Nachverfolgung und Verwaltung von Firewall-Sicherheitsrichtlinien und verschafft Panorama damit einen Vorsprung gegenüber anderen Lösungen.

Ich schätze es sehr, weil es speziell für Organisationen entwickelt wurde, die einen umfassenden Überblick über ihre Sicherheitslage wünschen.

Herausragende Funktionen und Integrationen:

Zu den wichtigsten Merkmalen von Panorama gehören zentrales Management, Sichtbarkeit von Datenverkehr und Bedrohungen sowie Richtlinienorchestrierung. Die zentrale Managementfunktion bietet eine übersichtliche Oberfläche zur Verwaltung von Richtlinien in mehreren Umgebungen.

Bei den Integrationen funktioniert Panorama optimal mit der Produktpalette von Palo Alto Networks zusammen und gewährleistet Konsistenz und Interoperabilität innerhalb der Netzwerksicherheits-Infrastruktur.

Pros and Cons

Pros:

- Hervorragend für konsolidierte Richtlinienvisualisierung geeignet

- Bietet detaillierte Einblicke in den Datenverkehr und Bedrohungen

- Nahtlose Integration mit anderen Palo Alto Produkten

Cons:

- Erfordert eine jährliche Vorauszahlung

- Für Einsteiger möglicherweise herausfordernd

- Der Preis könnte für kleine Unternehmen hoch sein

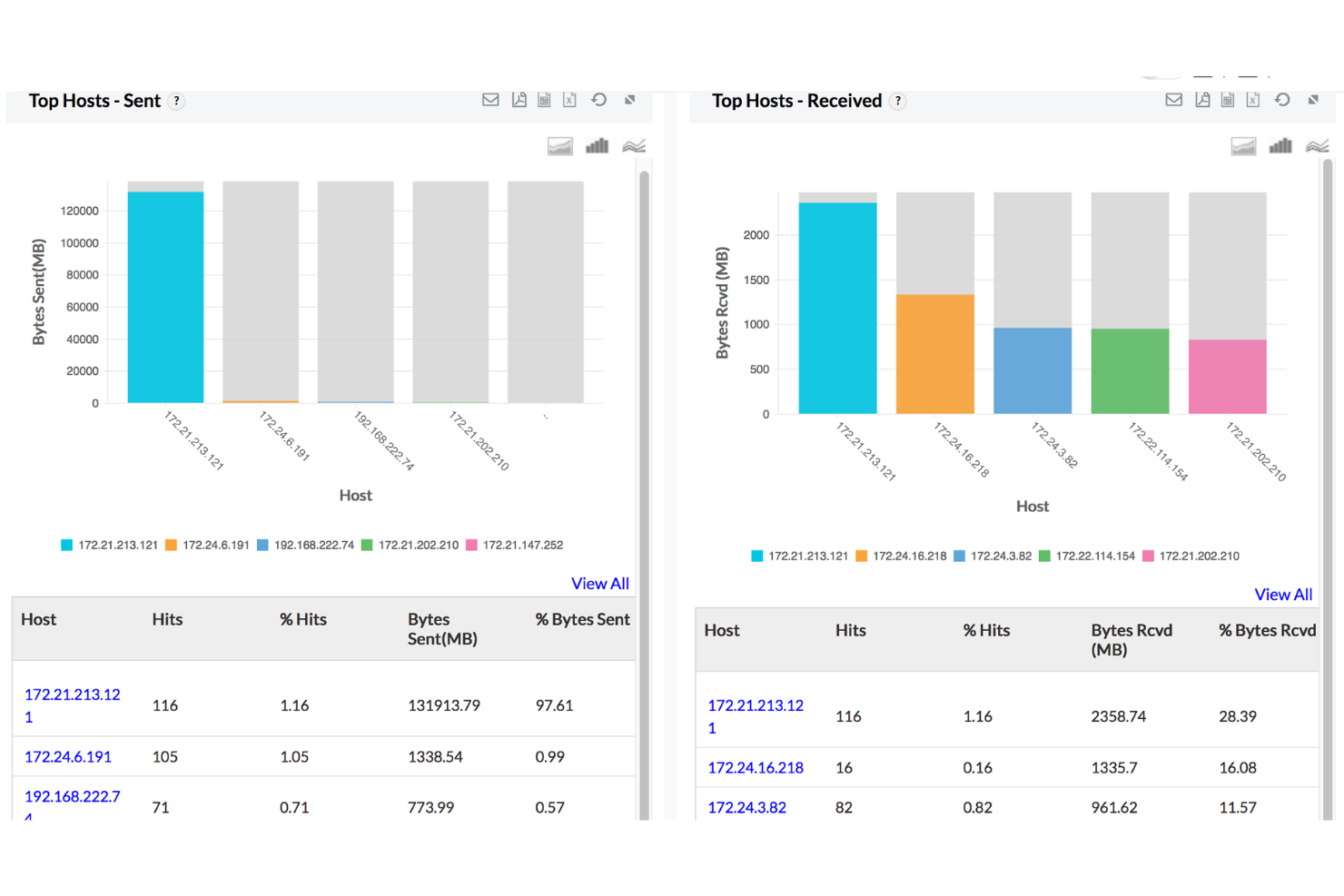

ManageEngine Firewall Analyzer ist ein Firewall-Log-Analyse-Tool, das Ihnen hilft, Sicherheitsrichtlinien zu überprüfen, den Netzwerkverkehr zu überwachen und Echtzeit-Benachrichtigungen basierend auf Firewall-Ereignissen zu erhalten. Es unterstützt Geräte von mehreren Anbietern und bietet Funktionen zur Konfigurationsüberwachung, Compliance-Berichtserstellung und Bandbreitenanalyse – alles zugänglich über ein zentrales Dashboard.

Warum ich ManageEngine Firewall Analyzer gewählt habe:

Ich habe den Firewall Analyzer ausgewählt, weil er Echtzeit-Bedrohungswarnungen gibt, die an Änderungen von Firewall-Regeln, VPN-Aktivitäten und Benutzerverhalten gebunden sind. Das ist wichtig, wenn Sie nach Fehlkonfigurationen, unberechtigtem Zugriff oder Missbrauch der Bandbreite Ausschau halten und schnell reagieren wollen. Außerdem können Sie mit Log-Forensik Ereignisse untersuchen, was es einfacher macht, Warnungen mit dem Kontext zu verknüpfen.

Herausragende Funktionen und Integrationen:

Sie können den Internetgebrauch nach Mitarbeiter verfolgen, VPN-Trends überwachen und Richtlinienänderungen mit integrierten Tools zur Regeloptimierung prüfen. Warnhinweise werden bei Anomalien in Bandbreite, Verkehrstyp oder Konfigurationsstatus ausgelöst. Das Tool lässt sich mit anderen ManageEngine-Produkten wie Log360, EventLog Analyzer und OpManager integrieren, wodurch sich Ihre Sichtbarkeit über alle Ebenen des Netzwerks erstreckt. Zudem erhalten Sie compliance-fähige Berichte für Standards wie PCI-DSS, NIST und DSGVO.

Pros and Cons

Pros:

- Echtzeitüberwachung hilft, ungewöhnliche Verkehrsmuster zu erkennen

- VPN-Überwachung und Bandbreitenmanagement

- Bietet detaillierte Einblicke in den Firewall-Verkehr und die Benutzeraktivität

Cons:

- Langsamere Patches bei Sicherheitslücken von Drittanbietern

- Erfordert regelmäßige Updates und Wartung

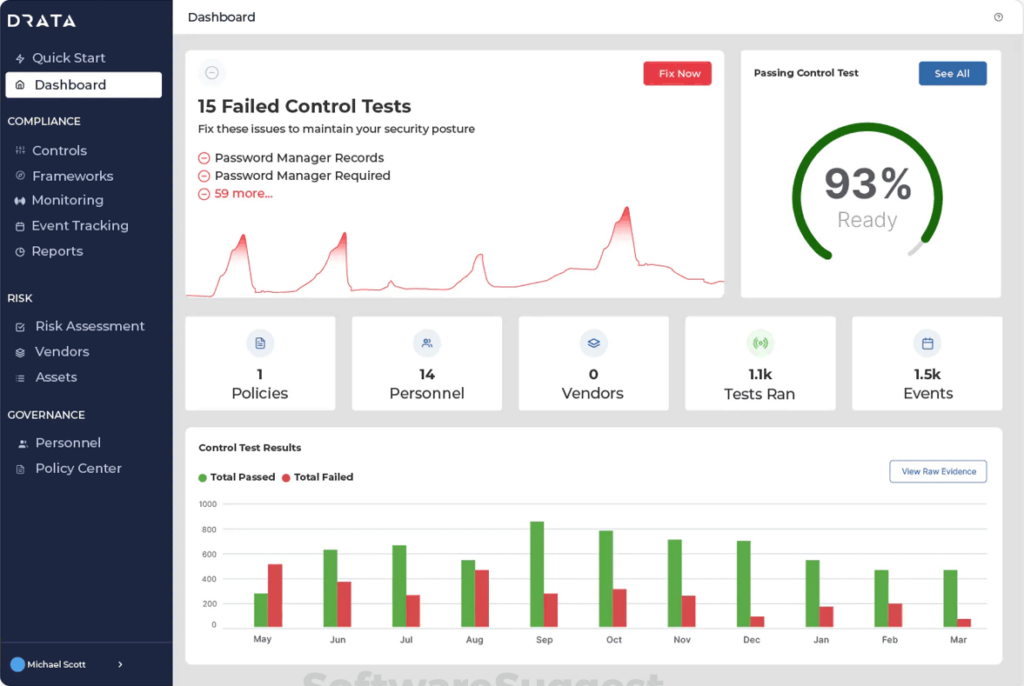

Drata ist eine Plattform, die Unternehmen dabei unterstützt, Compliance zu erreichen und aufrechtzuerhalten. Die Software legt besonderen Wert auf Automatisierung, insbesondere bei der Verwaltung von Sicherheitskontrollen, und ist daher ein wertvolles Tool für Unternehmen, die einige der mit der Compliance verbundenen Belastungen mindern möchten.

Warum ich Drata gewählt habe:

Drata fiel mir durch den starken Fokus auf die Automatisierung von Sicherheitskontrollen auf – ein für die meisten Unternehmen normalerweise sehr arbeitsintensiver Prozess. Die Automatisierungsfähigkeiten und klaren, prüfungsbereiten Berichte machen es zu einer herausragenden Option. Meiner Einschätzung nach ist Drata „am besten geeignet für“ Unternehmen, die ihren Sicherheits-Compliance-Prozess durch Automatisierung schlanker gestalten möchten.

Herausragende Funktionen und Integrationen:

Zu den wichtigsten Funktionen von Drata gehören kontinuierliche Compliance-Überwachung, automatisierte Sammlung von Nachweisen für Sicherheitskontrollen sowie die Bereitstellung von prüfungsbereiten Berichten. Die Plattform lässt sich zudem in eine Vielzahl anderer Dienste integrieren, darunter AWS, GCP, Slack und GitHub, um umfassende Sicherheitsprüfungen über den gesamten Software-Stack Ihres Unternehmens hinweg zu ermöglichen.

Pros and Cons

Pros:

- Automatisiert verschiedene Aspekte der Sicherheits-Compliance

- Stellt prüfungsbereite Berichte bereit

- Integriert sich mit einer Vielzahl von Diensten

Cons:

- Könnte für kleine Unternehmen kostspielig sein

- Erfordert mindestens 5 Benutzer

- Könnte für Unternehmen mit einfachen Compliance-Anforderungen zu komplex sein

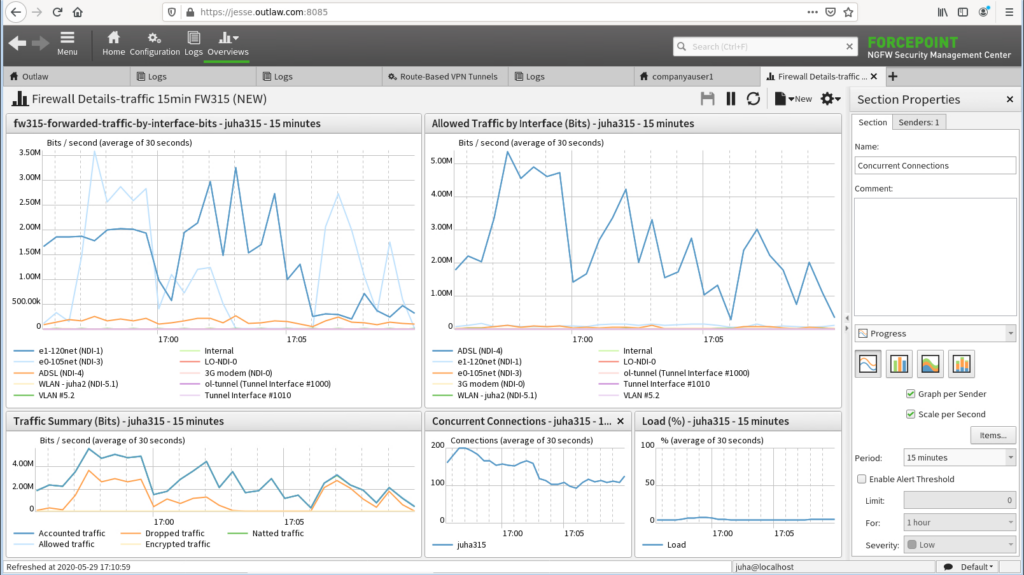

Forcepoint ist ein Cybersicherheitsunternehmen, das Lösungen anbietet, die darauf abzielen, Unternehmen eine bedrohungszentrierte Übersicht zu verschaffen. Seine Tools und Funktionen helfen Organisationen, Bedrohungen schnell und effektiv zu erkennen und zu bekämpfen, was rechtfertigt, warum es am besten für diese Art von Sichtbarkeit geeignet ist.

Warum ich Forcepoint ausgewählt habe:

Ich habe Forcepoint in diese Liste aufgenommen, weil es einen unvergleichlichen Schwerpunkt auf bedrohungszentrierte Sichtbarkeit legt. Im Vergleich zu anderen sind die Systeme von Forcepoint besonders darin versiert, Einblicke in potenzielle Bedrohungen und deren Ursprünge zu geben.

Angesichts der Wirksamkeit bei der Bereitstellung bedrohungszentrierter Sichtbarkeit betrachte ich Forcepoint als ein geeignetes Tool für Organisationen, die an fortschrittlicher Bedrohungserkennung und -management interessiert sind.

Herausragende Funktionen und Integrationen:

Forcepoint bietet einzigartige Funktionen wie Verhaltensanalyse, Data Loss Prevention (DLP) und die Erkennung interner Bedrohungen, die seine bedrohungszentrierte Sichtbarkeit verbessern. Zudem lässt es sich mit anderen Cybersicherheits-Tools wie SIEMs und Firewalls integrieren, um ein umfassendes Sicherheitsökosystem bereitzustellen.

Pros and Cons

Pros:

- Verschafft bedrohungszentrierte Sichtbarkeit

- Bietet Verhaltensanalyse, DLP und Erkennung interner Bedrohungen

- Integriert sich gut mit anderen Cybersicherheits-Tools

Cons:

- Preise sind nicht transparent

- Könnte für kleine Organisationen komplex sein

- Maßgeschneiderte Anpassung kann zu Funktionen führen, die Sie nicht benötigen oder nutzen

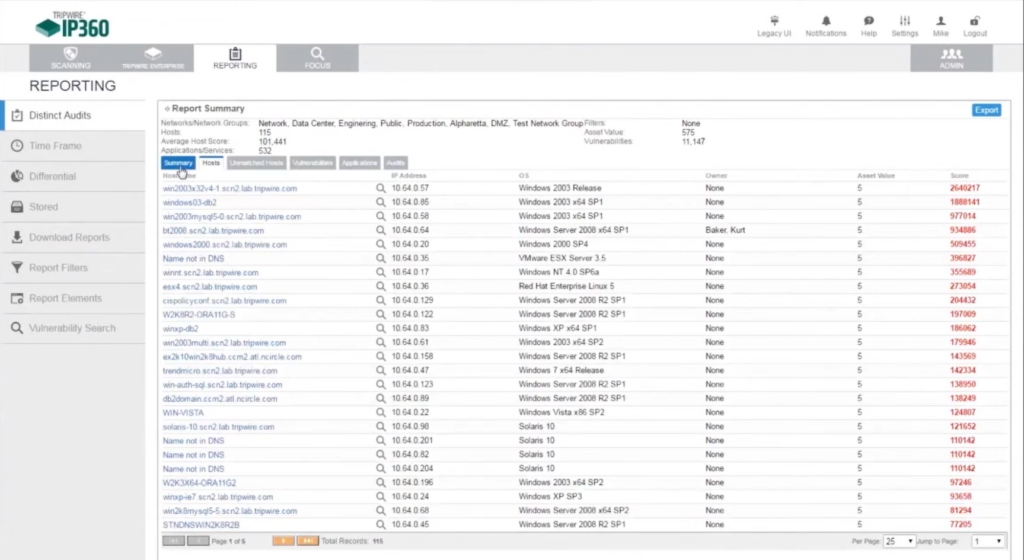

Tripwire IP360 ist ein fortschrittliches System für Bedrohungs- und Schwachstellenmanagement. Mit seinem Fokus auf ein robustes Risikobewertungsmodell ist es ein wichtiger Akteur bei der Verwaltung der Netzwerksicherheit für Unternehmen, die dem Risikomanagement Priorität einräumen.

Warum ich Tripwire IP360 ausgewählt habe:

Ich habe Tripwire IP360 wegen seiner einzigartigen Fähigkeit ausgewählt, ein umfassendes Risikobewertungssystem für Netzwerkschwachstellen bereitzustellen. Meine Wahl fiel darauf, weil es sich darauf spezialisiert hat, komplexe Sicherheitsdaten in eine leicht verständliche Risikobewertung umzuwandeln, was es zu einem idealen Werkzeug für Unternehmen macht, die sich um Netzwerk-Risikofaktoren kümmern.

Herausragende Funktionen und Integrationen:

Bemerkenswerte Funktionen von Tripwire IP360 sind der ausgefeilte Mechanismus zur Risikobewertung, eine umfassende Schwachstellendatenbank und beeindruckende Automatisierungsfunktionen. In Bezug auf die Integrationen ist IP360 darauf ausgelegt, sich in Ihre bestehende Sicherheitsinfrastruktur einzufügen und arbeitet harmonisch mit einer Vielzahl von Security Information and Event Management (SIEM) Systemen zusammen.

Pros and Cons

Pros:

- Leistungsfähiges Risikobewertungssystem

- Umfassende Schwachstellendatenbank

- Hervorragende Automatisierungsfunktionen

Cons:

- Kann für kleine Unternehmen teuer sein

- Erfordert mindestens 10 Lizenzen

- Die Benutzeroberfläche könnte verbessert werden

Weitere Firewall Audit Software

Hier sind einige weitere Firewall Audit Software-Optionen, die es nicht auf meine Schnellübersicht geschafft haben, die aber trotzdem einen Blick wert sind:

- ManageEngine Firewall Analyzer

Am besten geeignet für die Analyse von Firewall-Protokollen

- Tufin

Am besten geeignet für Änderungsmanagement-Tracking

- AlgoSec

Am besten für die Optimierung der Anwendungskonnektivität geeignet

- Skybox

Am besten geeignet zur Identifizierung von Richtlinienverstößen

Weitere Firewall Audit Software Bewertungen

Kriterien zur Auswahl von Firewall Audit Software

Bei der Auswahl der besten Firewall Audit Software für diese Liste habe ich typische Bedürfnisse und Schmerzpunkte von Käufern berücksichtigt, wie die Sicherstellung der Compliance und das Management komplexer Konfigurationen. Zusätzlich orientierte ich mich an folgendem Bewertungsrahmen, um die Bewertung strukturiert und fair zu gestalten:

Kernfunktionen (25% der Gesamtwertung)

Um in diese Liste aufgenommen zu werden, musste jede Lösung diese häufigen Anwendungsfälle erfüllen:

- Firewall-Konfigurationen überwachen

- Sicherheitslücken identifizieren

- Compliance mit gesetzlichen Vorgaben gewährleisten

- Prüfberichte erstellen

- Richtlinienänderungen nachverfolgen

Weitere besondere Funktionen (25% der Gesamtwertung)

Um die Auswahl weiter einzugrenzen, habe ich außerdem nach einzigartigen Merkmalen gesucht, wie zum Beispiel:

- Echtzeit-Bedrohungsanalyse

- Automatisierte Handlungsempfehlungen

- Cloud-Integrationsfähigkeiten

- Anpassbare Dashboards

- Erweiterte Analysetools

Benutzerfreundlichkeit (10% der Gesamtwertung)

Um einen Eindruck von der Benutzerfreundlichkeit jeder Software zu bekommen, habe ich Folgendes beachtet:

- Intuitive Benutzeroberfläche

- Einfache Navigation

- Geringe Einarbeitungszeit

- Klare Visualisierungen

- Reaktionsschnelles Design

Onboarding (10% der Gesamtwertung)

Um die Nutzerfreundlichkeit beim Einstieg zu bewerten, habe ich die folgenden Aspekte berücksichtigt:

- Verfügbarkeit von Schulungsvideos

- Interaktive Produkttouren

- Zugriff auf Vorlagen

- Webinare für neue Nutzer

- Chatbot-Unterstützung

Kundensupport (10 % der Gesamtbewertung)

Um die Kundensupportleistungen jedes Softwareanbieters zu bewerten, habe ich Folgendes berücksichtigt:

- 24/7-Verfügbarkeit

- Live-Chat-Support

- Umfassende Wissensdatenbank

- Dedizierte Account-Manager

- Schnelle Reaktionszeiten

Preis-Leistungs-Verhältnis (10 % der Gesamtbewertung)

Um das Preis-Leistungs-Verhältnis jeder Plattform zu bewerten, habe ich Folgendes berücksichtigt:

- Konkurrenzfähige Preise

- Transparente Tarifpläne

- Verfügbarkeit einer kostenlosen Testphase

- Flexible Abonnementoptionen

- Rabatte für Langzeitnutzung

Kundenbewertungen (10 % der Gesamtbewertung)

Um einen Gesamteindruck der Kundenzufriedenheit zu erhalten, habe ich bei der Auswertung von Kundenbewertungen Folgendes beachtet:

- Positives Feedback zur Leistung

- Leichte Integration

- Qualität des Supports

- Allgemeine Zufriedenheitswerte

- Häufigkeit von Updates und Verbesserungen

So wählen Sie eine Firewall-Audit-Software aus

Es ist leicht, sich in langen Funktionslisten und komplexen Preisstrukturen zu verlieren. Damit Sie sich während Ihres individuellen Auswahlprozesses auf das Wesentliche konzentrieren können, hier eine Checkliste wichtiger Faktoren, die Sie beachten sollten:

| Faktor | Was zu beachten ist |

|---|---|

| Skalierbarkeit | Kann die Software mit Ihrem Unternehmen wachsen? Prüfen Sie, ob sie mit zunehmender Netzwerkgröße und Komplexität ohne häufige Upgrades oder Neuanschaffungen zurechtkommt. |

| Integrationen | Funktioniert sie mit Ihren bestehenden Systemen? Überprüfen Sie die Kompatibilität mit vorhandenen Tools und Plattformen, um einen reibungslosen Datenfluss zu gewährleisten und manuelle Umgehungslösungen zu vermeiden. |

| Anpassbarkeit | Können Sie sie Ihren Bedürfnissen anpassen? Achten Sie auf Möglichkeiten, Einstellungen und Berichte an Ihre spezifischen Sicherheitsrichtlinien und Compliance-Vorgaben anzupassen. |

| Benutzerfreundlichkeit | Findet Ihr Team sie intuitiv? Bewerten Sie die Benutzeroberfläche und Anwendererfahrung, damit nur minimaler Schulungsaufwand erforderlich ist. |

| Implementierung und Onboarding | Wie schnell können Sie starten? Prüfen Sie den Zeit- und Ressourcenaufwand für die Einrichtung, auch für etwaige Unterstützung oder Schulungen durch den Anbieter. |

| Kosten | Liegt sie in Ihrem Budget? Vergleichen Sie Tarife, einschließlich versteckter Gebühren, und betrachten Sie die langfristigen Kosten im Verhältnis zum Nutzen. |

| Sicherheitsmaßnahmen | Schützt sie Ihre Daten? Achten Sie auf die Einhaltung von Branchenstandards für Verschlüsselung, Zugriffskontrollen und regelmäßige Sicherheitsupdates. |

| Compliance-Anforderungen | Erfüllt sie gesetzliche Vorgaben? Überprüfen Sie die Unterstützung für relevante rechtliche Standards wie DSGVO oder HIPAA, abhängig von Ihrer Branche. |

Was ist Firewall-Audit-Software?

Firewall-Audit-Software ist ein Werkzeug, das Firewall-Konfigurationen bewertet und überwacht, um die Sicherheit zu gewährleisten und Schwachstellen zu erkennen. IT-Fachkräfte, Netzwerkadministratoren und Sicherheitsteams setzen solche Tools ein, um ein sicheres Netzwerkumfeld zu erhalten. Für Organisationen mit hohem Schutzbedarf können Managed-Firewall-Services zusätzliche Sicherheitsebenen bieten. Automatisierte Compliance-Prüfungen, detaillierte Audit-Berichte und die Integration mit bestehenden Systemen helfen, Risiken zu erkennen, die Einhaltung von Vorschriften sicherzustellen und das Management zu vereinfachen. Insgesamt sorgen diese Tools für Sicherheit und Zuverlässigkeit in Bezug auf Netzwerk- und Compliance-Anforderungen.

Funktionen

Achten Sie bei der Auswahl einer Firewall-Audit-Software auf folgende Schlüsselfunktionen:

- Konfigurationsüberwachung: Überwacht und analysiert Firewalleinstellungen, um unautorisierte Änderungen zu erkennen und Compliance sicherzustellen.

- Schwachstellenidentifikation: Scannt Firewall-Regeln und -Richtlinien nach Sicherheitslücken, um Risiken zu minimieren.

- Compliance-Berichte: Erstellt detaillierte Berichte, um die Einhaltung von Branchenvorschriften und Standards nachzuweisen.

- Nachverfolgung von Richtlinienänderungen: Protokolliert und überprüft Änderungen an Firewall-Richtlinien, um Verantwortlichkeit und Nachvollziehbarkeit sicherzustellen.

- Echtzeit-Bedrohungsinformationen: Bietet aktuelle Informationen über potenzielle Bedrohungen, um den Netzwerkschutz zu verbessern.

- Automatisierte Handlungsempfehlungen: Bietet umsetzbare Vorschläge zur Behebung ermittelter Schwachstellen und Verbesserung der Sicherheit.

- Anpassbare Dashboards: Ermöglicht es Nutzern, Ansichten und Berichte an spezifische Sicherheitsanforderungen und Präferenzen anzupassen.

- Cloud-Integrationsfähigkeiten: Sorgt für nahtlosen Betrieb mit Cloud-Umgebungen und unterstützt hybride Netzwerkinfrastrukturen.

- Fortschrittliche Analysetools: Liefert Einblicke in die Firewall-Performance und Sicherheitstrends und unterstützt so die Entscheidungsfindung.

- Benutzerfreundliche Oberfläche: Erleichtert die Navigation und Nutzung, wodurch die Einarbeitung für IT-Fachkräfte minimiert wird.

Vorteile

Die Implementierung von Firewall-Audit-Software bietet zahlreiche Vorteile für Ihr Team und Ihr Unternehmen. Im Folgenden sind einige der Vorteile aufgeführt, auf die Sie sich freuen können:

- Verbesserte Sicherheit: Durch das Erkennen von Schwachstellen und die Überwachung von Konfigurationen hilft die Software, Ihr Netzwerk vor potenziellen Bedrohungen zu schützen.

- Erfüllung gesetzlicher Auflagen: Compliance-Berichte stellen sicher, dass Sie Branchenstandards erfüllen und somit das Risiko von Bußgeldern und Strafen reduzieren.

- Betriebliche Effizienz: Automatisierte Handlungsempfehlungen sparen Zeit, indem sie schnelle Lösungen für Sicherheitsprobleme bieten.

- Erhöhte Nachvollziehbarkeit: Die Nachverfolgung von Richtlinienänderungen stellt sicher, dass jede Änderung protokolliert wird und Transparenz sowie Verantwortlichkeit gefördert werden.

- Datenbasierte Erkenntnisse: Fortschrittliche Analysetools liefern wertvolle Informationen zur Netzwerk-Performance, um strategische Entscheidungen zu unterstützen.

- Kosteneinsparungen: Das frühzeitige Erkennen und Beheben von Schwachstellen verhindert teure Sicherheitsvorfälle und Ausfallzeiten.

- Benutzerfreundlichkeit: Eine intuitive Benutzeroberfläche verkürzt die Einarbeitungsphase, sodass sich Ihr Team auf wichtige Aufgaben konzentrieren kann.

Kosten und Preise

Die Auswahl von Firewall-Audit-Software erfordert ein Verständnis der verschiedenen verfügbaren Preismodelle und Pakete. Die Kosten variieren je nach Funktionen, Teamgröße, Zusatzoptionen und mehr. Die nachfolgende Tabelle fasst gängige Tarife, deren durchschnittliche Preise sowie typische enthaltene Funktionen von Firewall-Software-Lösungen zusammen:

Tarifvergleichstabelle für Firewall-Audit-Software

| Tarifart | Durchschnittlicher Preis | Gängige Funktionen |

|---|---|---|

| Kostenloser Tarif | $0 | Grundlegende Konfigurationsüberwachung, eingeschränkte Schwachstellenerkennung und grundlegende Compliance-Berichte. |

| Persönlicher Tarif | $10-$30/user/month | Konfigurationsüberwachung, Schwachstellenidentifikation, Compliance-Berichte und grundlegende Analysetools. |

| Geschäftstarif | $50-$100/user/month | Erweiterte Bedrohungsinformationen, automatisierte Handlungsempfehlungen, anpassbare Dashboards und Nachverfolgung von Richtlinienänderungen. |

| Unternehmens-Tarif | $150-$300/user/month | Umfangreicher Funktionsumfang inklusive Echtzeit-Bedrohungsinformationen, Cloud-Integrationsfähigkeiten, fortschrittlicher Analysetools und dedizierten Supports. |

Firewall Audit Software FAQs

Hier finden Sie Antworten auf häufig gestellte Fragen zur Firewall Audit Software:rn

Wie wählt man die richtige Firewall Audit Software aus?

Bei der Auswahl der richtigen Firewall Audit Software sollten Sie die spezifischen Anforderungen Ihrer Organisation berücksichtigen, wie z. B. die Integration in bestehende Systeme, Benutzerfreundlichkeit und Compliance-Vorgaben. Bewerten Sie verschiedene Anbieter hinsichtlich ihrer Funktionen, Preismodelle und Kundenservice, um die beste Lösung für Ihr Team zu finden.

Kann Firewall Audit Software in andere IT-Systeme integriert werden?

Ja, viele Firewall Audit Lösungen bieten Integrationsmöglichkeiten mit anderen IT-Systemen wie SIEM, Cloud-Anbietern und Netzwerkmanagement-Tools. Diese Integration optimiert Abläufe und stärkt die gesamte Sicherheitslage, indem sie eine einheitliche Übersicht über die Netzwerksicherheit ermöglicht.

Wie oft sollte eine Firewall-Prüfung durchgeführt werden?

Es wird empfohlen, mindestens vierteljährlich eine Firewall-Prüfung durchzuführen. Die Häufigkeit hängt jedoch von den Sicherheitsrichtlinien und regulatorischen Anforderungen Ihrer Organisation ab. Regelmäßige Audits sorgen dafür, dass Firewall-Konfigurationen wirksam und konform mit Branchenstandards bleiben, wodurch Sicherheitsrisiken minimiert werden.

Was sind häufige Herausforderungen bei der Implementierung von Firewall Audit Software?

Zu den häufigsten Herausforderungen zählen die Integration in bestehende Systeme, Datenmigration und die Sicherstellung der Nutzerakzeptanz. Um diese zu bewältigen, sollten Sie einen strukturierten Implementierungsprozess planen, eine angemessene Schulung bereitstellen und eine Lösung wählen, die zu Ihrer aktuellen IT-Infrastruktur passt, um Störungen zu minimieren.

Gibt es einen Unterschied zwischen kostenloser und kostenpflichtiger Firewall Audit Software?

Ja, kostenlose Firewall Audit Software bietet meist nur grundlegende Audit-Funktionen mit eingeschränkten Features und Support. Bezahlte Versionen verfügen typischerweise über erweiterte Funktionen wie Echtzeitüberwachung, umfassende Compliance-Berichte und Premium-Support und eignen sich daher besonders für größere Organisationen mit komplexen Anforderungen.

Worauf sollte man beim Kundenservice einer Firewall Audit Software achten?

Achten Sie auf eine 24/7-Erreichbarkeit, verschiedene Supportkanäle (z. B. Chat oder E-Mail) und eine umfassende Wissensdatenbank. Schnelle Reaktionszeiten und ein kompetenter Support sind ebenfalls wichtig, damit Probleme zügig gelöst werden können – so werden Ausfälle und Unterbrechungen minimiert.

Wie geht es weiter:

Wenn Sie gerade Firewall Audit Software recherchieren, verbinden Sie sich mit einem SoftwareSelect-Berater für kostenlose Empfehlungen.

Sie füllen ein Formular aus und sprechen kurz über Ihre spezifischen Anforderungen. Danach erhalten Sie eine Auswahlliste passender Software zur Überprüfung. Die Berater unterstützen Sie sogar während des gesamten Kaufprozesses, einschließlich Preisverhandlungen.