Beste DevOps Security Tools im Überblick

Die besten DevOps-Sicherheitstools helfen Teams, Schwachstellen frühzeitig zu erkennen, Risiken in CI/CD-Pipelines zu reduzieren, Sicherheitskontrollen durchzusetzen und Konfigurationsfehler vom Einsatz in der Produktion abzuhalten. Diese Tools integrieren Sicherheitsprüfungen in Entwicklungs- und Deployment-Workflows, sodass Probleme identifiziert werden, bevor sie Ausfälle oder Sicherheitsverletzungen verursachen.

Teams setzen häufig DevOps-Sicherheitstools ein, wenn manuelle Prüfungen Releases verlangsamen, Sicherheitslücken in schnellen Pipelines unbemerkt bleiben oder Konfigurationsfehler Infrastruktur und Anwendungen gefährden. Diese Probleme erhöhen den Aufwand für Incident Response, verzögern Deployments und führen zu Reibungen zwischen Entwicklungs-, Betriebs- und Sicherheitsteams.

Mit über 20 Jahren Branchenerfahrung als Chief Technology Officer habe ich Dutzende DevOps-Sicherheitstools in realen Umgebungen getestet und bewertet, um ihre Erkennungsgenauigkeit, Integrationen und Benutzerfreundlichkeit zu prüfen. Dieser Leitfaden hebt die besten DevOps-Sicherheitstools hervor, die Teams helfen, sichere Delivery-Pipelines zu gewährleisten. Jedes Review umfasst Funktionen, Vor- und Nachteile sowie die idealen Anwendungsfälle, um Ihnen bei der Auswahl des passenden Tools zu helfen.

Warum Sie unseren Software-Reviews vertrauen können

Seit 2023 testen und bewerten wir SaaS-Entwicklungssoftware. Als selbst technische Experten wissen wir, wie kritisch und schwierig es ist, die richtige Entscheidung bei der Softwareauswahl zu treffen. Wir investieren viel in gründliche Recherchen, damit unser Publikum bessere Kaufentscheidungen treffen kann.

Wir haben über 2.000 Tools für verschiedene SaaS-Entwicklungsszenarien getestet und mehr als 1.000 umfassende Software-Reviews verfasst. Erfahren Sie hier, wie wir transparent bleiben & informieren Sie sich über unsere Methodik für Software-Bewertungen.

Table of Contents

- Beste Software-Auswahl

- Warum Sie uns vertrauen können

- Spezifikationen vergleichen

- Bewertungen

- Weitere DevOps-Sicherheitswerkzeuge

- Verwandte Testberichte

- Auswahlkriterien

- So wählen Sie aus

- Trends bei DevOps-Sicherheitswerkzeugen

- Was sind DevOps-Sicherheitswerkzeuge?

- Funktionen

- Vorteile

- Kosten & Preise

Zusammenfassung: Beste DevOps Security Tools

Diese Vergleichstabelle fasst die Preisinformationen meiner Top-DevOps-Sicherheitstools zusammen, damit Sie das passende für Ihr Budget und Ihre Geschäftsanforderungen finden.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten für statische Anwendungssicherheitstests | Kostenloser Plan verfügbar (bis zu 5 Nutzer) | Ab $65/Monat | Website | |

| 2 | Am besten für KI-DevOps-Integration | Kostenloser Plan verfügbar | Ab $200/Monat | Website | |

| 3 | Am besten geeignet für entwicklerfreundliche Sicherheit | Kostenloser Tarif verfügbar | Ab $25/Produkt/Monat | Website | |

| 4 | Am besten geeignet für Schwachstellenscans | Kostenlose Demo verfügbar | Preis auf Anfrage | Website | |

| 5 | Am besten geeignet für Cloud-native Sicherheit | Kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 6 | Am besten geeignet für Open-Source-Compliance | 14-tägige Testphase + kostenloser Tarif verfügbar | Ab $207/Monat | Website | |

| 7 | Beste Option für Echtzeit-Bedrohungserkennung | Kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 8 | Am besten geeignet für Containersicherheit | Kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 9 | Am besten für die CI/CD-Integration | 14-tägige kostenlose Testversion | Ab $42/Nutzer/Monat | Website | |

| 10 | Am besten geeignet für Netzwerküberwachung | Not available | Kostenlos nutzbar | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Detaillierte Bewertungen der besten DevOps Security Tools

Im Folgenden finden Sie meine ausführlichen Zusammenfassungen der besten DevOps-Sicherheitstools aus meiner Auswahlliste. Meine Bewertungen geben einen detaillierten Einblick in die wichtigsten Funktionen, Vor- und Nachteile, Integrationen und idealen Anwendungsfälle jedes Tools, um Ihnen bei der Auswahl zu helfen.

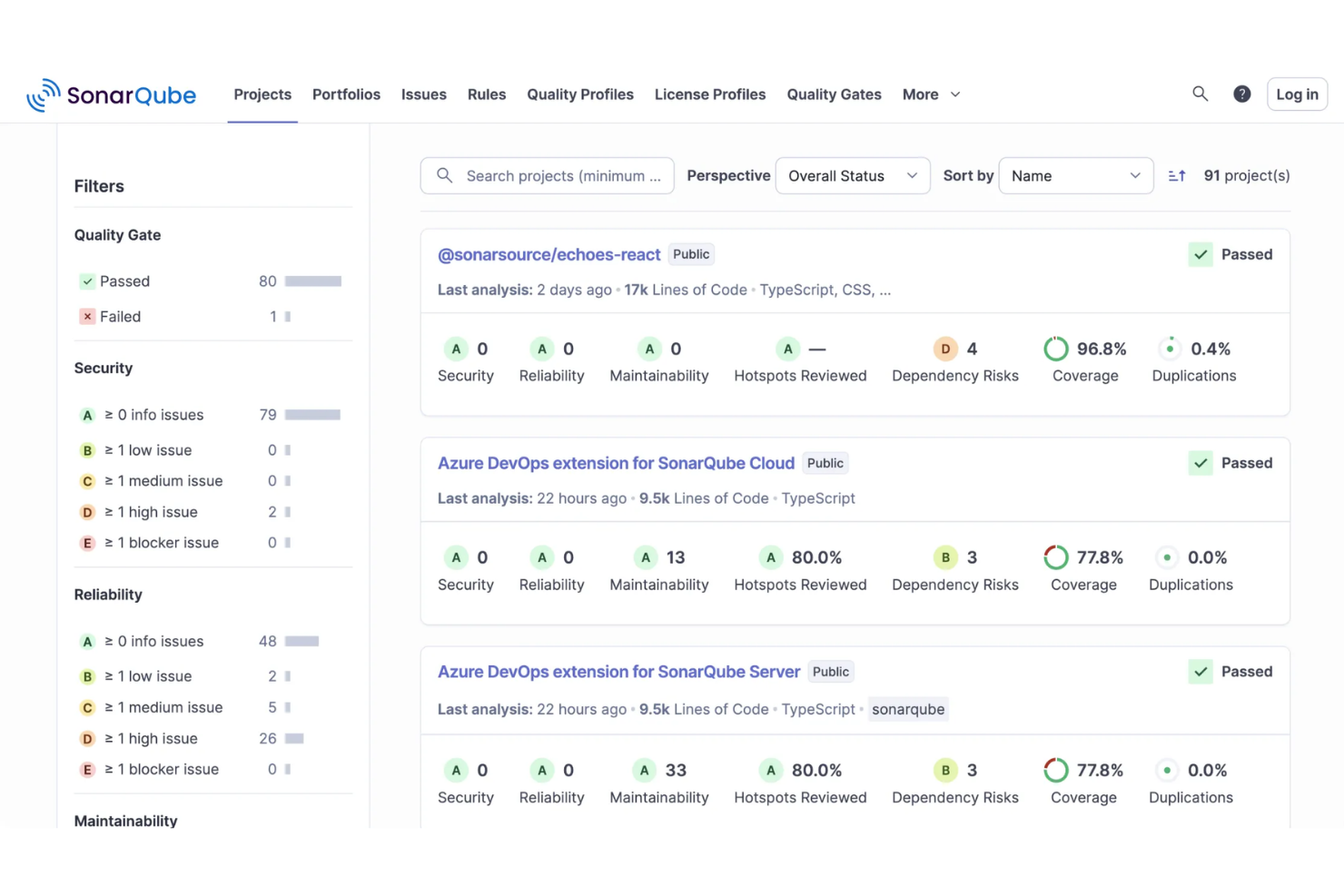

SonarQube ist ideal, wenn Sie großen Wert auf hohe Codequalität und Sicherheitsstandards legen. Egal, ob Sie Entwickler oder Plattformingenieur sind – SonarQube bietet eine umfassende Lösung für gängige Herausforderungen wie das Identifizieren von Schwachstellen und die Einhaltung von Compliance-Anforderungen. Die fortschrittlichen Funktionen helfen, den Entwicklungsprozess zu optimieren, was besonders attraktiv ist, wenn Sie Ihre Sicherheitsmaßnahmen verbessern möchten, ohne bei der Effizienz Kompromisse einzugehen.

Warum ich SonarQube gewählt habe

Ich habe mich für SonarQube wegen seiner leistungsstarken Funktionen für statische Anwendungssicherheitstests (SAST) entschieden, die unerlässlich sind, um Schwachstellen frühzeitig im Entwicklungsprozess zu erkennen und zu beheben. Besonders wertvoll ist die Taint-Analyse, da sie den Fluss nicht vertrauenswürdiger Daten nachverfolgt und Ihrem Team hilft, potenzielle Injektionsschwachstellen wie SQL-Injektionen und Cross-Site Scripting zu identifizieren. Zudem stellt die Secrets-Erkennung von SonarQube sicher, dass sensible Informationen wie API-Schlüssel und Passwörter nicht unbeabsichtigt offengelegt werden – ein wichtiger Aspekt im Bereich DevOps-Sicherheit.

SonarQube Schlüsselfunktionen

Zusätzlich zu seiner herausragenden Sicherheitsanalyse gefällt mir bei SonarQube insbesondere:

- Software Composition Analysis (SCA): Analysiert Drittanbieter-Bibliotheken auf Schwachstellen und Compliance-Probleme und liefert eine vollständige Software-Stückliste (SBOM).

- Infrastructure as Code (IaC) Scanning: Erkennt Fehlkonfigurationen in Tools wie Terraform und Kubernetes und gibt umsetzbare Hinweise zur Behebung.

- Anpassbare Quality Gates: Ermöglichen das Festlegen und Durchsetzen von Mindestqualitätsstandards, um konsistente Codequalität über alle Projekte hinweg sicherzustellen.

- Echtzeit-Feedback: Liefert sofortige Einblicke und Hinweise direkt in IDEs und CI/CD-Pipelines, was hilft, Effizienz und Sicherheit im Arbeitsablauf aufrechtzuerhalten.

SonarQube-Integrationen

Integrationen umfassen GitHub, GitLab, Bitbucket, Azure DevOps, Jenkins, Bamboo, CircleCI, Travis CI, TeamCity und Maven.

Pros and Cons

Pros:

- Bietet Echtzeit-Feedback, um Fehler frühzeitig in der Entwicklung zu erkennen.

- Integriert sich nahtlos in CI/CD-Pipelines und verbessert Workflows.

- Unterstützt über 35 Programmiersprachen für breite Anwendbarkeit.

Cons:

- Die Scanzeiten können bei sehr großen Codebasen lang sein.

- Kann Fehlalarme erzeugen, die eine manuelle Prüfung erfordern.

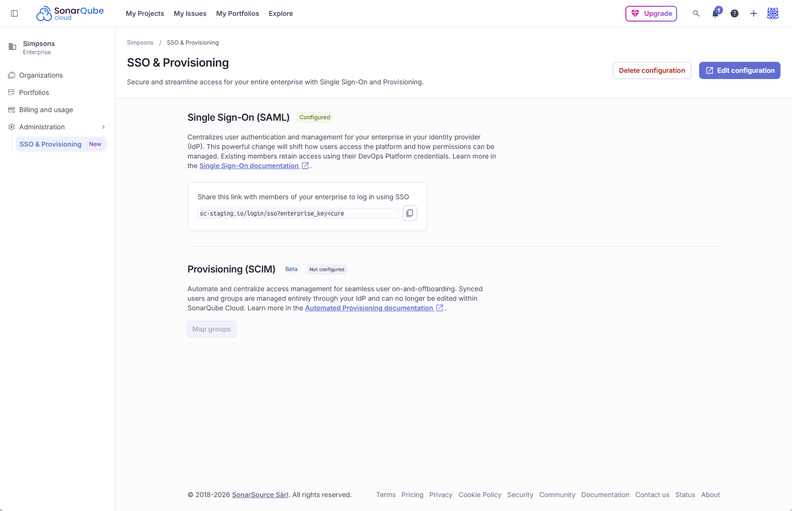

New Product Updates from SonarQube

SonarQube Cloud Adds Azure DevOps Analysis and SCIM Automation

SonarQube Cloud introduces Automatic Analysis for Azure DevOps and SCIM User Lifecycle Management (Beta). These updates automate code analysis and user management, reducing manual setup and improving efficiency. For more information, visit SonarQube Cloud’s official site.

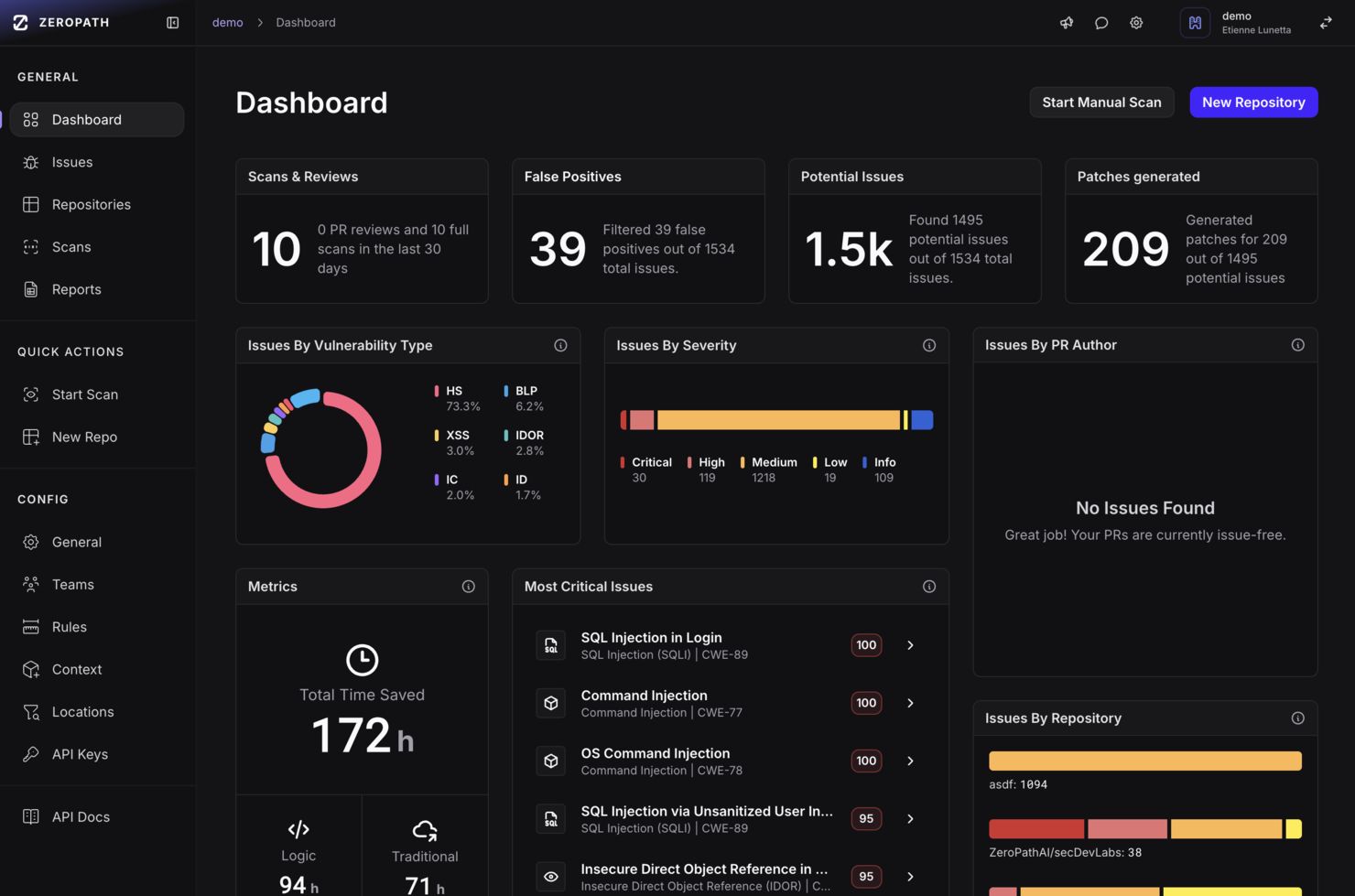

ZeroPath ist eine KI-native Sicherheitsplattform für Code und Anwendungen, die sich nahtlos in Ihren DevOps-Workflow einfügt – besonders wenn Sie Code-Repositories und CI/CD-Pipelines verwalten und möchten, dass die Sicherheit mit Ihren Releases Schritt hält. Mit Fokus auf entwicklerorientierte Workflows und relevante Schwachstellenerkennung richtet sie sich an DevOps-Ingenieure, App-Sicherheitsteams und Engineering Manager in schnelllebigen Software-Teams, die Überraschungen in späten Entwicklungsphasen vermeiden und Sicherheit frühzeitig integrieren wollen.

Warum ich ZeroPath gewählt habe

Ich habe ZeroPath wegen seiner einzigartigen Fähigkeit ausgewählt, KI-gestützte Erkenntnisse mit DevOps-Prozessen zu verbinden – entscheidend, um Sicherheit zu gewährleisten, ohne die Entwicklung zu verlangsamen. Die umfassende Schwachstellenerkennung ermöglicht es, Sicherheitsprobleme zu erkennen, bevor sie kritisch werden, während das kontextbezogene Triage-System den Fokus auf die wichtigsten Bedrohungen lenkt. Darüber hinaus bieten die Echtzeit-Sicherheitsmetriken von ZeroPath kontinuierliches Monitoring, wodurch Ihr Team Code sicher und zügig bereitstellen kann.

ZeroPath Hauptfunktionen

Neben den Kernfunktionen habe ich weitere Merkmale gefunden, die die Sicherheitslage Ihres Teams stärken:

- Software Composition Analysis (SCA): Mit dieser Funktion werden Schwachstellen in Drittanbieter-Abhängigkeiten im Code aufgedeckt und gemanagt.

- Erkennung von Infrastructure as Code (IaC): Damit können Sie Sicherheitsprobleme in Ihren Infrastruktur-Konfigurationen erkennen und beheben.

- Automatisierte Compliance-Berichte: Stellt automatisierte Berichte bereit, damit Ihre Anwendungen branchenspezifische Compliance-Standards erfüllen.

- Benutzerdefinierte Code-Richtlinien: Sie können Regeln in natürlicher Sprache definieren, die ZeroPath über alle Repositories hinweg durchsetzt, damit Ihr Team einheitliche Standards wahrt.

ZeroPath Integrationen

Integrierbar sind unter anderem GitHub, GitLab, Bitbucket, Azure DevOps; API-Dokumentation für individuelle Integrationen ist verfügbar.

Pros and Cons

Pros:

- Erstellt KI-gestützte Code-Patches, um die Behebung von Problemen zu beschleunigen.

- Übersichtliches Dashboard und Metriken zur Überwachung der Sicherheitslage über verschiedene Repositories hinweg.

- Unterstützt gemischte Umgebungen (SAST, SCA, IaC, Secrets) in einer Plattform, wodurch Tool-Wildwuchs vermieden wird.

Cons:

- Könnte für kleine Teams, die nur grundlegende Schwachstellenscans benötigen, zu umfangreich sein.

- Wie bei jedem KI-basierten Tool muss die Automatisierung (Patch-Erstellung, Triage) überprüft werden, bevor man ihr voll vertraut.

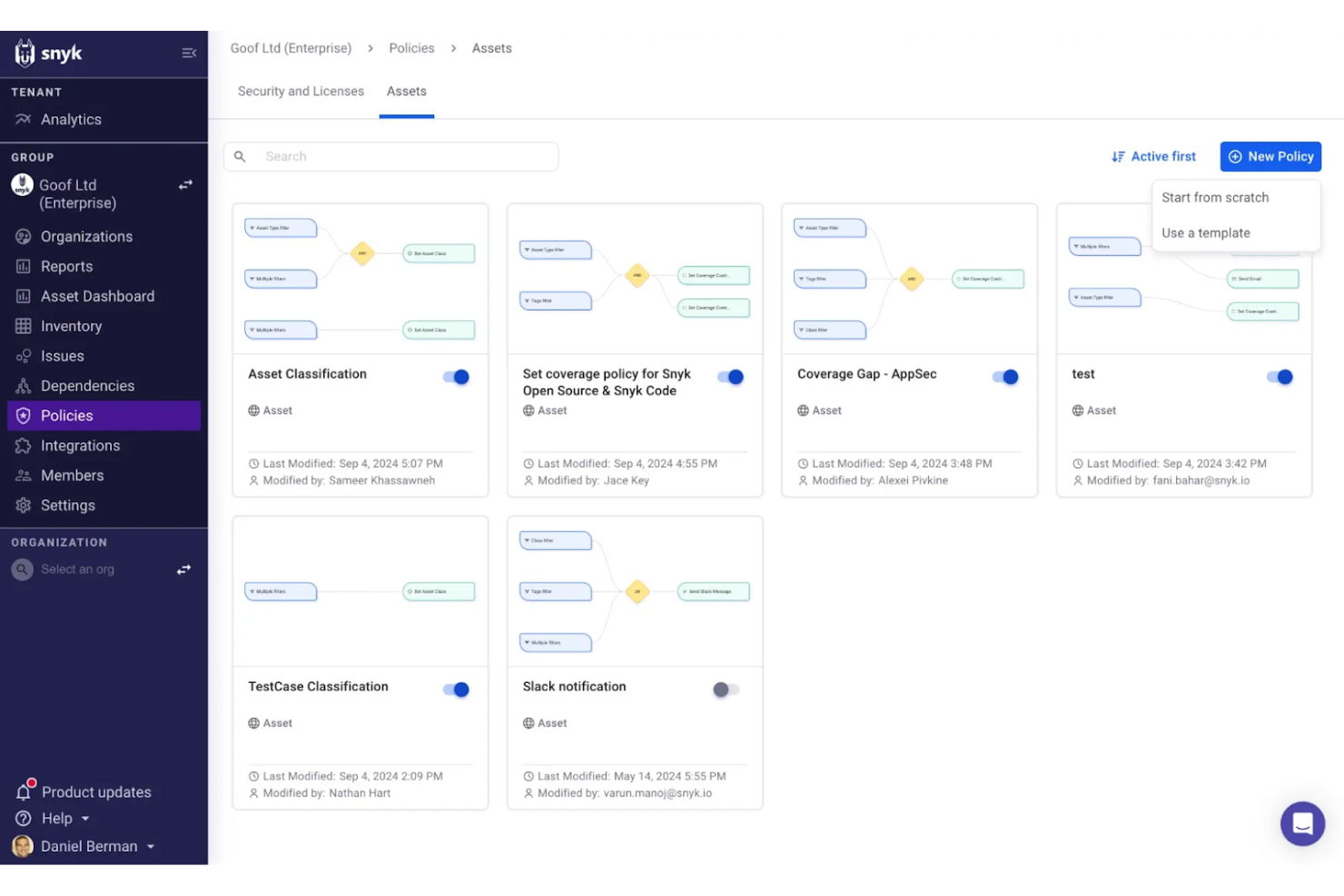

Snyk ist eine Sicherheitsplattform, die Entwicklern hilft, Schwachstellen in Open-Source-Bibliotheken und Containern zu finden und zu beheben. Sie richtet sich an Entwicklungsteams, die Sicherheitspraktiken direkt in ihre Arbeitsabläufe integrieren möchten, ohne die Produktivität zu beeinträchtigen.

Warum ich Snyk ausgewählt habe: Snyk bietet einen entwicklerfreundlichen Ansatz für Sicherheit und lässt sich nahtlos in bestehende Workflows integrieren. Snyk ermöglicht eine Echtzeit-Erkennung von Schwachstellen, sodass Ihr Team Probleme bereits beim Programmieren beheben kann. Die umfassende Schwachstellendatenbank sorgt dafür, dass Sie stets gegen die neuesten Bedrohungen geschützt sind. Die automatisierten Fix-Pull-Requests des Tools erleichtern eine schnelle und effektive Behebung von Problemen.

Hervorstechende Funktionen & Integrationen:

Funktionen beinhalten eine detaillierte Schwachstellendatenbank, die über potenzielle Bedrohungen informiert. Snyk bietet zudem umsetzbare Sicherheitseinblicke, mit deren Hilfe Sie Schwachstellen priorisieren und effizient beheben können. Mit den Richtlinienverwaltungs-Tools der Plattform können Sie Sicherheitsstandards in all Ihren Projekten durchsetzen.

Integrationen umfassen GitHub, GitLab, Bitbucket, Jenkins, Azure DevOps, Jira, Slack, AWS, Docker und Kubernetes.

Pros and Cons

Pros:

- Echtzeit-Erkennung und Behebung von Schwachstellen

- Nahtlose Integration mit gängigen Entwicklungstools und Workflows

- Umfassende Abdeckung für Code, Open-Source-Abhängigkeiten, Container und Infrastruktur als Code

Cons:

- Potenzial für Fehlalarme bei der Schwachstellenerkennung

- Begrenzte Unterstützung für weniger verbreitete Programmiersprachen

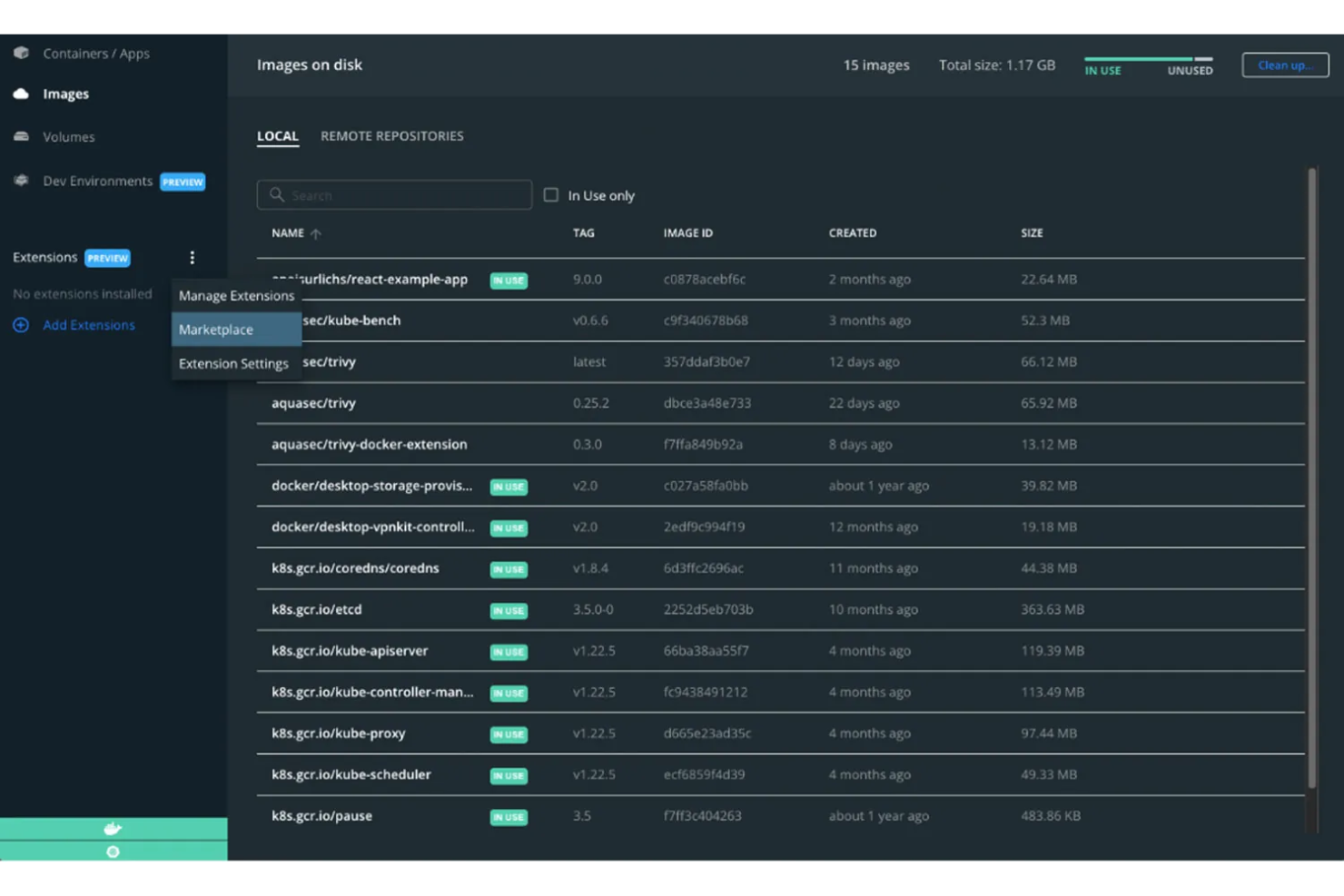

Trivy ist ein Sicherheitstool, das für das Scannen von Schwachstellen in Containern, Dateisystemen und Git-Repositorien entwickelt wurde. Es richtet sich hauptsächlich an DevOps-Teams, die Sicherheitsrisiken effizient erkennen und verwalten möchten.

Warum ich Trivy ausgewählt habe: Trivy überzeugt durch gründliche Schwachstellenscans, die eine umfassende Bewertung von Container-Images ermöglichen. Die schnelle Einrichtung und Durchführung von Scans macht es für Teams jeder Größe zugänglich. Die Fähigkeit des Tools, verschiedene Schwachstellen zu erkennen, sorgt dafür, dass Ihre Projekte sicher bleiben. Außerdem unterstützt es mehrere Betriebssysteme und Plattformen.

Herausragende Funktionen & Integrationen:

Funktionen sind unter anderem umfangreiche Schwachstellendatenbanken, die Sie über die neuesten Bedrohungen auf dem Laufenden halten. Trivy bietet außerdem anpassbare Scan-Optionen, sodass Sie gezielt auf bestimmte Problembereiche eingehen können. Die benutzerfreundliche Oberfläche vereinfacht den Scan-Prozess und erleichtert die Einführung im Team.

Integrationen umfassen Docker, Kubernetes, GitHub Actions, GitLab CI, CircleCI, Jenkins, Travis CI, AWS, Azure und die Google Cloud Platform.

Pros and Cons

Pros:

- Umfangreiche Schwachstellendatenbanken

- Schnelle Einrichtung und Scans

- Unterstützt mehrere Plattformen

Cons:

- Eingeschränkte Offline-Funktionalität

- Erfordert regelmäßige Updates

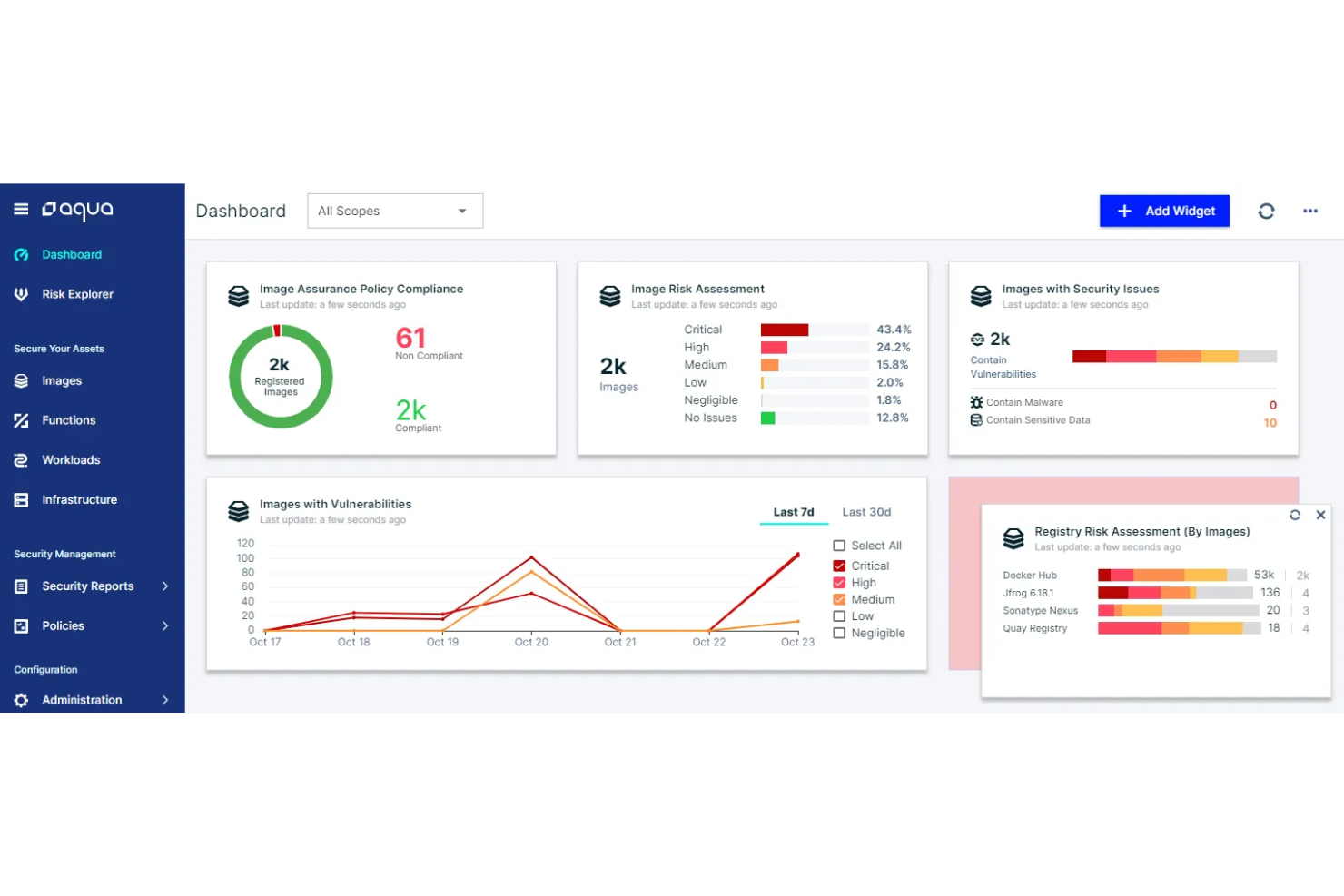

Aqua ist eine Sicherheitsplattform, die cloud-native Anwendungen schützt und sowohl DevOps-Teams als auch Sicherheitsexperten unterstützt. Sie bietet umfassenden Schutz für Container, serverlose Funktionen und andere cloud-native Technologien.

Warum ich Aqua ausgewählt habe: Das Tool bietet speziell für containerisierte Umgebungen zugeschnittene Cloud-native Sicherheit. Aqua ermöglicht Laufzeitschutz und Schwachstellenmanagement, sodass Ihre Anwendungen während ihres gesamten Lebenszyklus sicher bleiben. Es beinhaltet das Scannen von Images, um Schwachstellen bereits im Entwicklungsprozess zu erkennen. Die richtliniengesteuerten Sicherheitskontrollen der Plattform helfen Ihrem Team, die Einhaltung von Industriestandards sicherzustellen.

Hervorstechende Funktionen & Integrationen:

Funktionen umfassen die Echtzeit-Erkennung von Bedrohungen, die Ihre Anwendungen während der Laufzeit schützt. Aqua bietet zudem detaillierte Prüfprotokolle, die Einblick in Sicherheitsereignisse und Vorfälle geben. Die automatisierten Compliance-Prüfungen gewährleisten, dass Ihr Team regulatorische Anforderungen ohne manuellen Aufwand erfüllt.

Integrationen umfassen Docker, Kubernetes, AWS, Azure, Google Cloud Platform, Red Hat OpenShift, Jenkins, GitHub, GitLab und Bitbucket.

Pros and Cons

Pros:

- Umfassender Schutz für cloud-native Anwendungen

- Erweitertes Schwachstellenmanagement über den gesamten Softwarelebenszyklus

- Integration mit gängigen CI/CD-Pipelines

Cons:

- Mögliche Performance-Einbußen bei tiefgehenden Scans

- Kann für komplexe Umgebungen Anpassungen erfordern

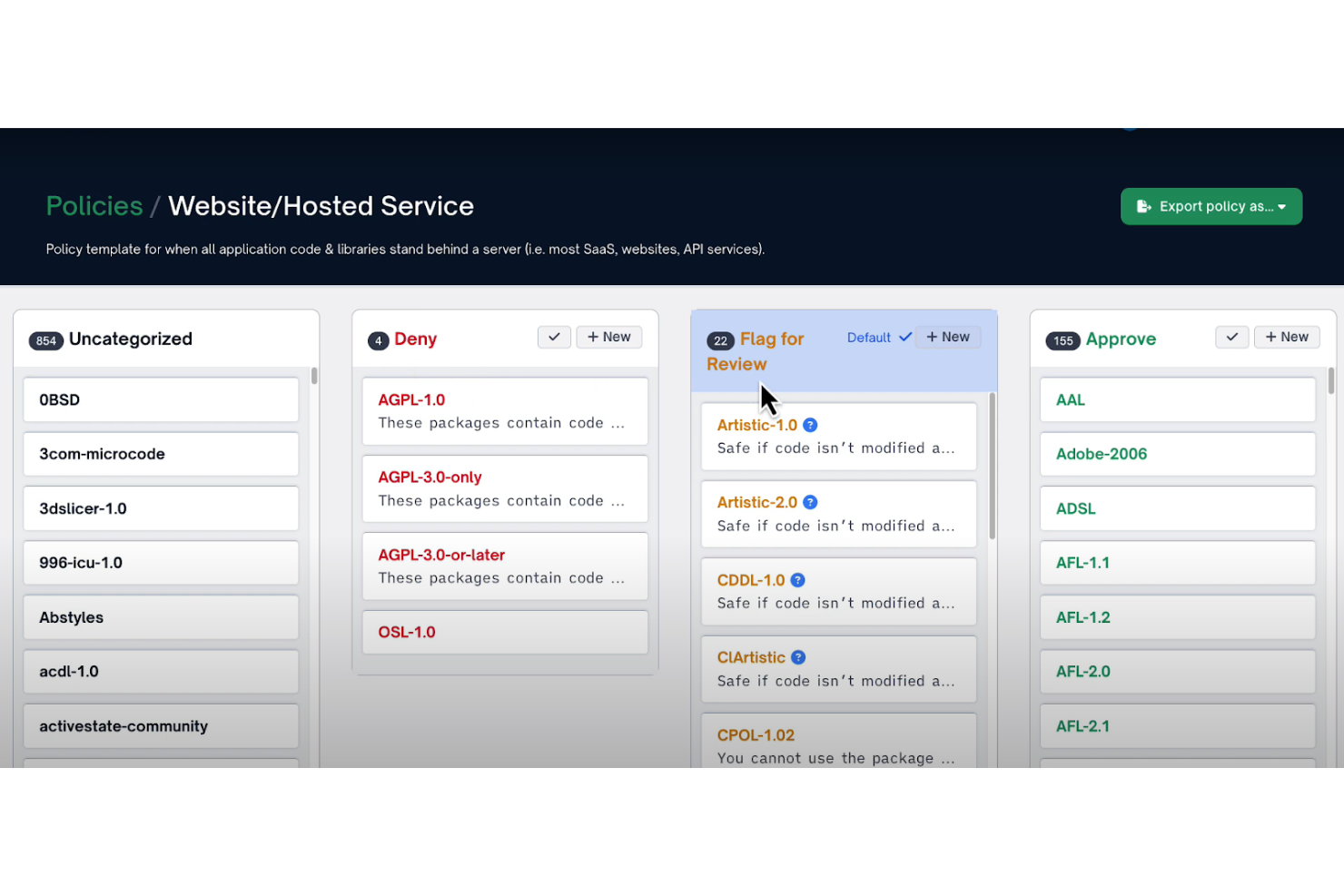

FOSSA ist ein Compliance-Management-Tool, das für Entwicklungsteams entwickelt wurde, die Open-Source-Software verwenden. Es hilft Nutzern, die Lizenzkonformität und Sicherheitstests ihrer Softwareprojekte zu automatisieren.

Warum ich FOSSA ausgewählt habe: Es bietet Open-Source-Compliance und ermöglicht automatisierte Lizenz-Erkennung sowie Risikobewertung. Ihr Team kann Open-Source-Abhängigkeiten mithilfe seiner umfassenden Berichte und Warnmeldungen effektiv verwalten. Das kontinuierliche Monitoring von FOSSA stellt sicher, dass Sie mit sich ändernden gesetzlichen Anforderungen konform bleiben. Zudem liefert es detaillierte Prüfpfade, die bei Compliance-Audits von Wert sind.

Herausragende Funktionen & Integrationen:

Funktionen umfassen die Analyse von Abhängigkeiten in Echtzeit, sodass Sie Änderungen in Ihren Open-Source-Bibliotheken nachverfolgen können. Zusätzlich bietet es anpassbares Richtlinien-Management, mit dem Sie spezifische Regeln und Warnmeldungen definieren können. Das Tool stellt umfassende Dashboards zur Verfügung, die Compliance- und Sicherheitsstatus visualisieren.

Integrationen sind verfügbar für GitHub, GitLab, Bitbucket, Jira, Slack, Azure DevOps, Docker, Jenkins, npm und Maven.

Pros and Cons

Pros:

- Umfassendes Management der Einhaltung von Open-Source-Lizenzen

- Automatisierte Nachverfolgung und Analyse von Abhängigkeiten

- Integration mit wichtigen CI/CD-Tools

Cons:

- Die Genauigkeit der Abhängigkeitsdaten kann variieren

- Begrenzte Unterstützung für benutzerdefinierte Lizenzrichtlinien

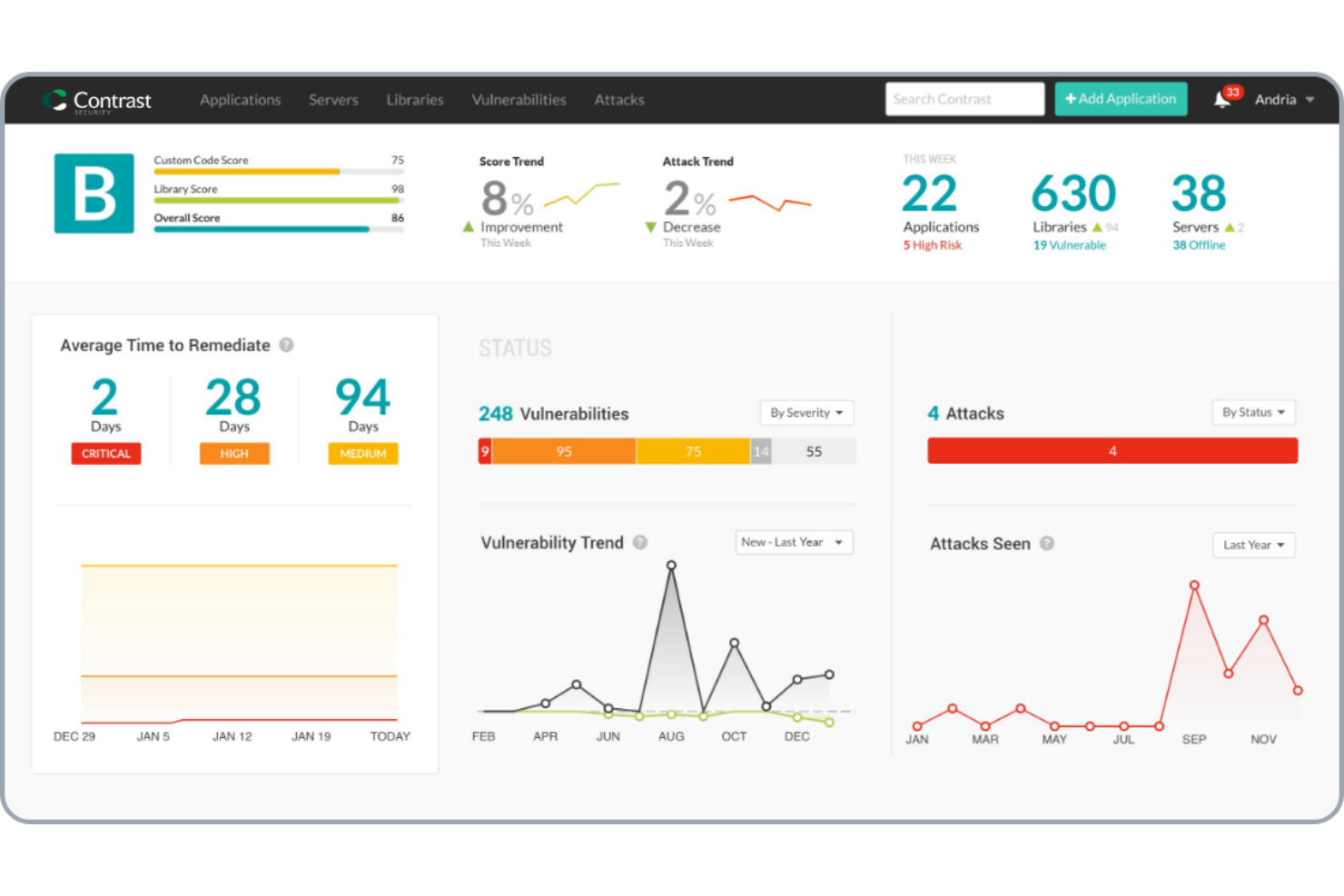

Contrast Security ist eine Anwendungssicherheitsplattform, die für Entwickler- und Sicherheitsteams entwickelt wurde. Sie bietet Echtzeit-Bedrohungserkennung und Anwendungsschutz, wodurch die Sicherheit erhöht wird, ohne die Entwicklungsprozesse zu verlangsamen.

Warum ich Contrast Security ausgewählt habe: Der Schwerpunkt liegt auf Echtzeit-Bedrohungserkennung, sodass Ihr Team Risiken identifizieren und beheben kann, sobald sie auftreten. Die Funktion für interaktive Anwendungssicherheitstests (IAST) scannt Anwendungen kontinuierlich zur Laufzeit auf Schwachstellen. So sind Sie sofort über Sicherheitsprobleme informiert. Die selbstschützenden Funktionen blockieren Angriffe automatisch und bieten eine zusätzliche Sicherheitsebene.

Hervorstechende Funktionen & Integrationen:

Funktionen umfassen kontinuierliches Anwendungsmonitoring, das hilft, die Sicherheit während des gesamten Entwicklungszyklus aufrechtzuerhalten. Contrast Security liefert auch detaillierte Einblicke in Schwachstellen, sodass potenzielle Probleme schnell adressiert werden können. Die automatisierte Durchsetzung von Richtlinien sorgt für Sicherheitsstandards über alle Anwendungen hinweg.

Integrationen umfassen Jenkins, Jira, Slack, GitHub, GitLab, Bitbucket, Splunk, AWS, Azure und Google Cloud Platform.

Pros and Cons

Pros:

- Echtzeit-Erkennung von Schwachstellen

- Nahtlose Integration in CI/CD-Pipelines

- Automatisierte Sicherheitsbewertungen

Cons:

- Potenzielle Integrationsprobleme mit bestehenden Tools

- Möglicher Performance-Overhead

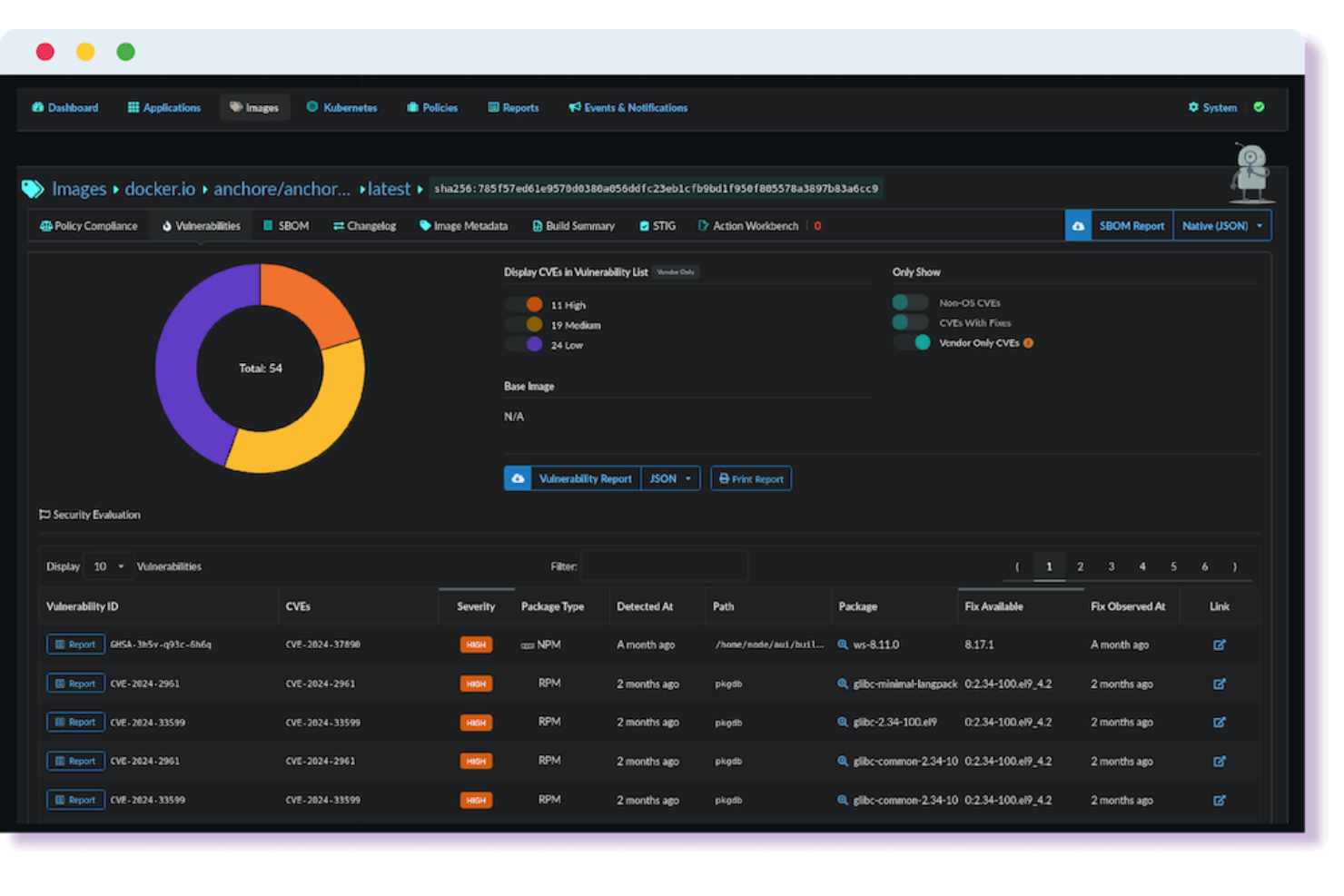

Anchore ist ein DevSecOps-Tool, das sich auf Containersicherheit konzentriert und in erster Linie für Entwicklungs- und Sicherheitsteams entwickelt wurde. Es hilft dabei, Schwachstellen zu verwalten und die Einhaltung von Vorschriften in containerisierten Anwendungen zu gewährleisten.

Warum ich Anchore gewählt habe: Der starke Fokus auf Containersicherheit macht es für Teams, die Docker und Kubernetes einsetzen, besonders wertvoll. Anchore bietet detaillierte Sicherheitsrichtlinien und Schwachstellen-Scans, die speziell für Containerumgebungen entwickelt wurden. Die Fähigkeit des Tools, Compliance-Richtlinien durchzusetzen, stellt sicher, dass Ihre Container sicher sind und den Branchenstandards entsprechen. Zusätzlich bietet es Echtzeit-Benachrichtigungen bei erkannten Sicherheitsproblemen.

Herausragende Funktionen & Integrationen:

Funktionen umfassen detaillierte Möglichkeiten zur Image-Inspektion, mit denen Schwachstellen auf verschiedenen Ebenen erkannt werden können. Anchore führt Compliance-Prüfungen durch, um sicherzustellen, dass Ihre Container regulatorischen Vorgaben entsprechen. Außerdem bietet das Tool anpassbare Sicherheitsrichtlinien, sodass Sie spezifische Regeln für Ihre Containerumgebungen definieren können.

Integrationen umfassen Jenkins, Kubernetes, Docker, GitHub, GitLab, Bitbucket, AWS, Azure, Google Cloud Platform und Red Hat OpenShift.

Pros and Cons

Pros:

- Umfassendes Scannen von Container-Images

- Unterstützt die Erstellung von SBOM (Software Bill of Materials)

- Integration mit CI/CD-Pipelines und Orchestrierungs-Tools

Cons:

- Fehlalarme können manuelle Überprüfung erfordern

- Eingeschränkte Funktionalität in isolierten Umgebungen

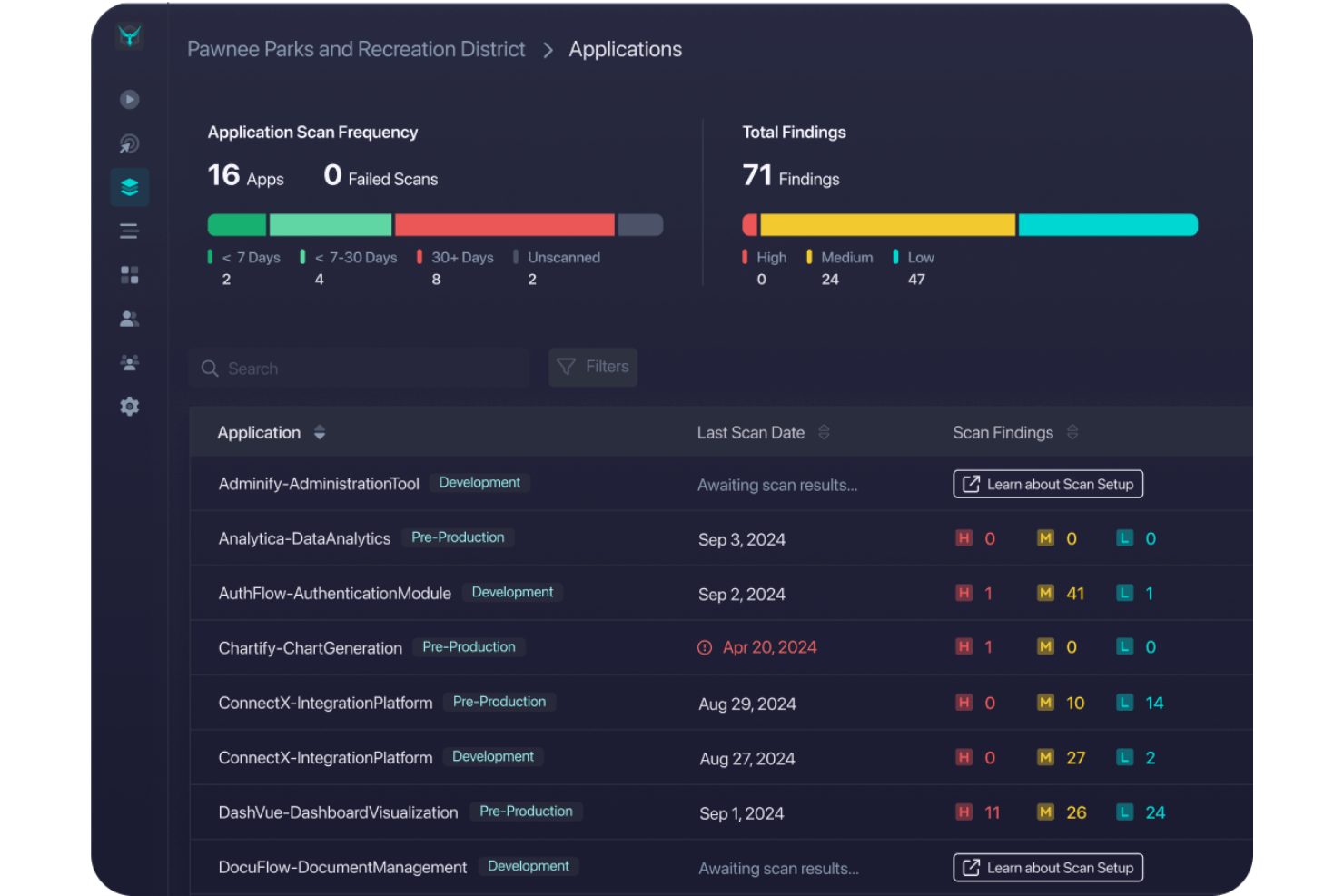

StackHawk ist ein DevSecOps-Tool, das Sicherheitstests innerhalb von CI/CD-Workflows automatisiert. Es richtet sich in erster Linie an Engineering-Teams, die die Anwendungssicherheit verbessern möchten, indem sie Schwachstellen frühzeitig erkennen.

Warum ich StackHawk gewählt habe: Das Tool überzeugt durch seine CI/CD-Integration und ermöglicht automatisierte AppSec-Tests bei jedem Pull-Request. Es unterstützt Docker-basierte Scans und arbeitet hervorragend mit Microservices und APIs, einschließlich REST und GraphQL. Diese Eigenschaften machen es zu einer starken Wahl für Teams, die Sicherheit nahtlos in ihre Entwicklungsprozesse integrieren wollen.

Herausragende Funktionen & Integrationen:

Zu den Funktionen gehören API-Erkennung, zentrales Sicherheitsmanagement und automatisierte Tests auf Schwachstellen wie denen in den OWASP Top 10. Das Tool bietet zudem eine schnelle Einrichtung und zügiges Scannen, wodurch Ihr Team Zeit spart.

Integrationen umfassen GitHub, Snyk, AWS, Atlassian, GitLab, Jenkins, Bitbucket, Azure DevOps, CircleCI und Travis CI.

Pros and Cons

Pros:

- Nahtlose Integration mit CI/CD-Pipelines

- Automatisierte Sicherheitstests zur frühzeitigen Erkennung von Problemen

- Verbesserte Zusammenarbeit zwischen Entwicklungs- und Sicherheitsteams

Cons:

- Mehraufwand beim Umgang mit Fehlalarmen

- Erfordert konsequente Pflege der Sicherheitsregeln

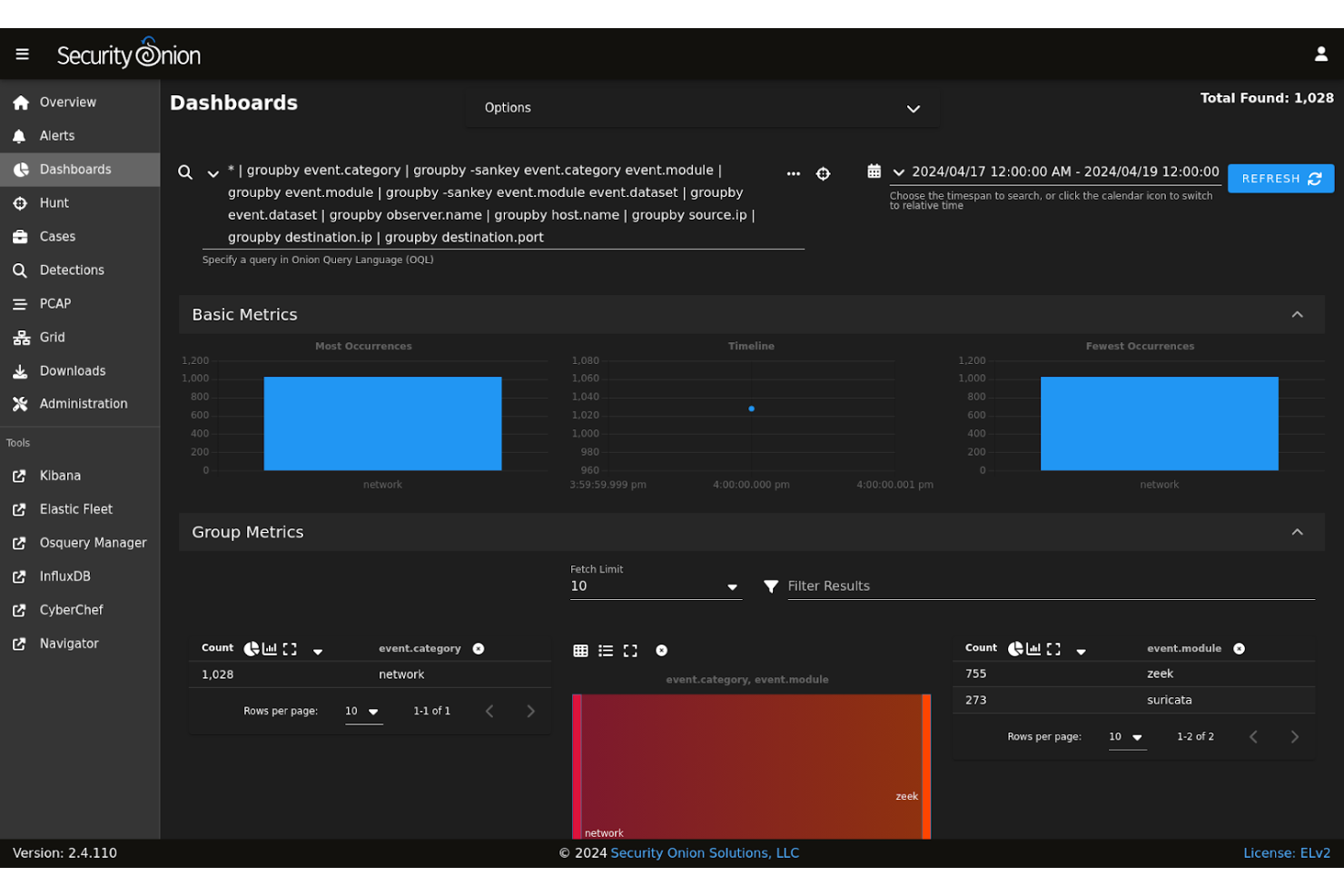

Security Onion ist eine kostenlose, quelloffene Linux-Distribution für Intrusion Detection, Netzwerküberwachung und Log-Management. Sie richtet sich an IT- und Sicherheitsteams, die ihre Möglichkeiten zur Netzwerküberwachung erweitern möchten.

Warum ich Security Onion ausgewählt habe: Security Onion ist auf Netzwerküberwachung spezialisiert und stellt Werkzeuge für Intrusion Detection und Threat Hunting bereit. Die Plattform kombiniert mehrere Open-Source-Sicherheitswerkzeuge, sodass Ihr Team Netzwerkverkehr tiefgreifend analysieren kann. Durch die skalierbare Architektur eignet sich Security Onion auch für große Umgebungen und den Unternehmenseinsatz. Zudem bietet Security Onion individuell anpassbare Dashboards zur effektiven Visualisierung von Sicherheitsereignissen.

Herausragende Funktionen & Integrationen:

Funktionen beinhalten umfassendes Log-Management, das Ihnen hilft, alle Sicherheitsereignisse zentral zu erfassen. Security Onion bietet außerdem Threat-Intelligence-Feeds, mit denen Ihr Team aufkommende Bedrohungen frühzeitig erkennt. Das Echtzeit-Benachrichtigungssystem sorgt dafür, dass Sie sofort über potenzielle Sicherheitsprobleme informiert werden.

Integrationen umfassen Zeek, Suricata, Snort, Elasticsearch, Logstash, Kibana, Grafana, Wazuh, TheHive und MISP.

Pros and Cons

Pros:

- Kombiniert mehrere Sicherheitswerkzeuge

- Echtzeit-Benachrichtigungssystem

- Individuell anpassbare Dashboards

Cons:

- Erfordert technisches Fachwissen

- Komplexität der Ersteinrichtung

Weitere DevOps Security Tools

Hier sind zusätzliche DevOps-Sicherheitstools, die es zwar nicht in meine Auswahlliste geschafft haben, aber dennoch einen Blick wert sind.

Auswahlkriterien für DevOps Security Tools

Bei der Auswahl der besten DevOps-Sicherheitstools für diese Liste habe ich die alltäglichen Anforderungen und Schmerzpunkte der Käufer wie das Management von Schwachstellen und die Einhaltung von Compliance-Vorgaben berücksichtigt. Außerdem habe ich das folgende Framework verwendet, um meine Bewertung strukturiert und fair zu halten.

Kernfunktionen (25 % der Gesamtwertung)

Um in diese Liste aufgenommen zu werden, musste jede Lösung diese gängigen Anwendungsfälle abdecken:

- Vulnerability-Scanning

- Support für Continuous Integration

- Compliance-Prüfungen

- Automatisierte Benachrichtigungen

- Sicherheits-Reporting

Zusätzliche besondere Funktionen (25 % der Gesamtwertung)

Um die Auswahl weiter einzugrenzen, habe ich auch nach einzigartigen Funktionen gesucht, wie zum Beispiel:

- Echtzeit-Bedrohungserkennung

- KI-gestützte Einblicke

- Individuelle Richtlinienverwaltung

- Containersicherheit

- Interaktives Sicherheitstesting von Anwendungen

Benutzerfreundlichkeit (10% der Gesamtnote)

Um einen Eindruck von der Benutzerfreundlichkeit jedes Systems zu erhalten, habe ich Folgendes berücksichtigt:

- Intuitive Benutzeroberfläche

- Minimale Einarbeitungszeit

- Klare Navigation

- Anpassbare Dashboards

- Effiziente Workflow-Integration

Onboarding (10% der Gesamtnote)

Um die Onboarding-Erfahrung jeder Plattform zu bewerten, habe ich Folgendes berücksichtigt:

- Verfügbarkeit von Schulungsvideos

- Interaktive Produkttouren

- Zugang zu Webinaren

- Verfügbarkeit von Chatbots

- Verwendung von Vorlagen für einen schnellen Einstieg

Kundensupport (10% der Gesamtnote)

Um die Kundensupport-Dienste jedes Softwareanbieters zu bewerten, habe ich Folgendes berücksichtigt:

- Rund-um-die-Uhr Support-Verfügbarkeit

- Dedizierte Account-Manager

- Umfassende Wissensdatenbank

- Reaktionsschneller Live-Chat

- Zugang zu Community-Foren

Preis-Leistungs-Verhältnis (10% der Gesamtnote)

Um das Preis-Leistungs-Verhältnis jeder Plattform zu beurteilen, habe ich Folgendes berücksichtigt:

- Konkurrenzfähige Preisgestaltung

- Flexible Zahlungspläne

- Enthaltene Funktionen für den Preis

- Verfügbarkeit von Testversionen oder Demos

- Preistransparenz

Kundenbewertungen (10% der Gesamtnote)

Um ein Bild der allgemeinen Kundenzufriedenheit zu erhalten, habe ich bei der Lektüre von Kundenbewertungen auf Folgendes geachtet:

- Allgemeine Zufriedenheitsbewertungen

- Feedback zur Wirksamkeit der Funktionen

- Kommentare zur Zuverlässigkeit

- Feedback zu Support-Erfahrungen

- Rate von Funktionsupdates und Verbesserungen

Wie wählt man DevOps-Sicherheits-Tools aus?

Es ist leicht, sich in langen Funktionslisten und komplexen Preisstrukturen zu verlieren. Damit Sie bei Ihrem individuellen Auswahlprozess stets den Überblick behalten, finden Sie hier eine Checkliste wichtiger Faktoren, die Sie beachten sollten.

| Faktor | Was beachten? |

| Skalierbarkeit | Stellen Sie sicher, dass das Tool mit Ihrem Team wächst. Es sollte steigende Arbeitslasten unterstützen, ohne die Leistung zu beeinträchtigen. |

| Integrationen | Prüfen Sie, ob das Tool sich nahtlos in Ihre bestehenden Systeme wie CI/CD-Pipelines, Versionskontrolle und Cloud-Dienste integrieren lässt. |

| Anpassbarkeit | Suchen Sie nach Tools, die es Ihnen ermöglichen, Funktionen an die spezifischen Bedürfnisse und Workflows Ihres Teams anzupassen. |

| Benutzerfreundlichkeit | Überlegen Sie, wie intuitiv das Tool ist. Ihr Team sollte keine steile Lernkurve haben oder umfangreiche Schulungen benötigen, um loszulegen. |

| Budget | Vergleichen Sie die Kosten mit Ihrem Finanzplan. Berücksichtigen Sie sowohl anfängliche als auch laufende Kosten und bewerten Sie, ob das Tool eine angemessene Investition darstellt. |

| Sicherheitsmaßnahmen | Bewerten Sie die Schutzmaßnahmen, etwa Verschlüsselung, Einhaltung von Standards und regelmäßige Updates, um Sicherheitslücken zu vermeiden. |

| Support | Prüfen Sie die Verfügbarkeit des Kundensupports. Zuverlässiger Support kann im Falle von Problemen oder Fragen entscheidend sein. |

| Leistung | Testen Sie die Performance des Tools unter verschiedenen Bedingungen, um sicherzustellen, dass es den Anforderungen Ihres Teams an Geschwindigkeit und Effizienz genügt. |

Trends bei DevOps-Sicherheits-Tools

Für meine Recherche habe ich zahlreiche Produktneuheiten, Pressemitteilungen und Release-Logs verschiedener DevSecOps-Tool-Anbieter ausgewertet. Hier sind einige der aktuellen Trends, die ich im Blick behalte.

- Shift-left-Sicherheit: Immer mehr Anbieter integrieren Sicherheit früher im Entwicklungszyklus. Dieser Trend hilft, Schwachstellen früher zu erkennen und die Kosten für die Behebung zu senken. Manche Tools setzen diesen Ansatz um, indem sie Sicherheitsprüfungen direkt in den Programmierprozess einbetten.

- Cloud-native Sicherheit: Mit dem Wechsel von Unternehmen in die Cloud steigt die Nachfrage nach Tools, die cloud-native Anwendungen schützen. Einige Anbieter bieten Funktionen an, die speziell auf containerisierte und serverlose Umgebungen zugeschnitten sind und Sicherheit über Multi-Cloud-Setups hinweg gewährleisten.

- Echtzeit-Bedrohungsinformationen: Anbieter verbessern ihre Plattformen mit Echtzeitdaten über Bedrohungen, um schnell auf neue Schwachstellen reagieren zu können. Manche Unternehmen bieten Funktionen, die sofortige Einblicke in laufende Bedrohungen liefern und es Unternehmen ermöglichen, schneller zu reagieren.

- Policy as Code: Mit diesem Ansatz können Sicherheitsrichtlinien als Code definiert und verwaltet werden. Das ermöglicht eine einfache Versionskontrolle und Nachvollziehbarkeit. Besonders DevOps-Teams schätzen die Konsistenz und die einfache Integration in CI/CD-Pipelines.

- Zero-Trust-Architektur: Anbieter setzen zunehmend auf Zero-Trust-Prinzipien, bei denen keinem Benutzer oder System standardmäßig vertraut wird. Dieser Trend ist entscheidend für die Sicherstellung von Sicherheit in heutigen komplexen, verteilten Umgebungen. Einige Lösungen integrieren Zero-Trust-Funktionen, um die gesamte Sicherheitslage zu stärken.

Was sind DevOps-Sicherheitstools?

DevOps-Sicherheitstools fügen Sicherheitsprüfungen in Entwicklungs- und Deployment-Workflows ein, um Risiken zu erkennen, bevor der Code in die Produktion gelangt. Entwickler, Betriebsteams und Sicherheitspersonal nutzen diese Tools, um Risiken zu minimieren und gleichzeitig Releases effizient bereitzustellen.

Funktionen wie Schwachstellenscans, Konfigurationsprüfungen und Richtlinienumsetzung helfen dabei, Probleme frühzeitig zu erkennen, Fehlkonfigurationen zu vermeiden und Systeme sicherer zu halten. Insgesamt ermöglichen diese Tools es Teams, Software mit weniger Sicherheitsproblemen und geringerem manuellem Aufwand bereitzustellen.

Merkmale von DevOps-Sicherheitstools

Beim Auswählen von DevOps-Sicherheitstools sollten Sie auf folgende Schlüsselfunktionen achten.

- Schwachstellenscans: Erkennt Sicherheitslücken im Code und in Anwendungen, sodass Teams Probleme schon früh in der Entwicklung beheben können.

- Echtzeit-Bedrohungsinformationen: Liefert sofortige Einblicke in potenzielle Bedrohungen, wodurch eine schnelle Reaktion und Risikominderung möglich sind.

- Richtlinien als Code: Ermöglicht das Verwalten von Sicherheitsrichtlinien wie Code und stellt Konsistenz sowie einfache Integration in Entwicklungsabläufe sicher.

- Cloud-native Sicherheit: Bietet speziellen Schutz für containerisierte und serverlose Umgebungen, was für moderne cloudbasierte Anwendungen entscheidend ist.

- Interaktives Anwendungssicherheitstesten (IAST): Überwacht Anwendungen kontinuierlich zur Laufzeit, um Schwachstellen direkt beim Auftreten zu erkennen.

- Automatisierte Warnmeldungen: Benachrichtigt Teams umgehend über Sicherheitsprobleme, um ein rechtzeitiges Handeln zu ermöglichen.

- Compliance-Prüfungen: Stellt sicher, dass Anwendungen Branchenstandards und Vorschriften entsprechen und minimiert so compliancebezogene Risiken.

- Zero-Trust-Architektur: Setzt Sicherheitsmaßnahmen um, die weder Benutzern noch Systemen automatisch vertrauen und verbessert so die allgemeine Sicherheitslage.

- Detaillierte Analysen: Liefert umfassende Berichte und Einblicke in die Sicherheitsleistung, um Teams beim Verständnis und bei der Verbesserung ihrer Sicherheitslage zu unterstützen.

- Priorisierung von Schwachstellen: Bewertet gefundene Schwachstellen nach Schweregrad, um die Behebungsmaßnahmen gezielt zu fokussieren.

- Fehlerhafte Konfigurationserkennung: Identifiziert Konfigurationsfehler in Infrastruktur oder Anwendungen und verringert so die Angriffsfläche.

- Statische Codeanalyse: Überprüft den Quellcode frühzeitig im SDLC auf Sicherheitsprobleme und Fehler.

- Leitlinien für sicheres Programmieren: Integriert Empfehlungen in IDEs, um die sichere Softwareentwicklung zu fördern.

- End-to-End-Sicherheitsintegration: Baut Sicherheitsprüfungen während des gesamten SDLCs ein – von der Konzeption bis zum Deployment.

- Bedrohungsmodellierung: Analysiert potenzielle Bedrohungen bereits in der Planungsphase, um Risiken präventiv zu begegnen.

- Web Application Firewalls (WAFs): Schützen vor häufigen Angriffen wie SQL-Injection und XSS-Attacken.

- OWASP ZAP-Integration: Bietet eine leistungsfähige Sicherheitslösung für das automatisierte Scannen von Schwachstellen in Webanwendungen.

- Abhängigkeitsscans: Erkennt und mindert Schwachstellen in Drittanbieter-Bibliotheken und -Abhängigkeiten.

- Codebasis-Überwachung: Bewertet kontinuierlich die Codebasis auf unautorisierte Änderungen oder Schwachstellen.

- Pipeline-Sicherheit: Stellt die Sicherheit der CI/CD-Pipeline durch Integration automatisierter Tools sicher.

- Sichere Entwicklungsumgebung: Bietet vorkonfigurierte IDEs und Tools mit eingebauten Sicherheitsstandards.

- Laufzeit-Schutz: Schützt Produktionsumgebungen durch Verhaltensüberwachung gegen aktive Angriffe.

- Validierung der Bereitstellung: Automatisiert Sicherheitsprüfungen während der Bereitstellung, um unsichere Deployments zu verhindern.

- Sichere Skripting-Tools: Erzwingt Sicherheitsstandards in benutzerdefinierten Automatisierungsskripten.

- Sicherheits-Plugins: Erweitert DevOps-Tools um modulare Sicherheitsfunktionen für spezifische Anforderungen.

- Cloud Workload Protection: Überwacht und schützt Arbeitslasten in Cloud-Umgebungen vor Bedrohungen.

- Zugriffsrichtlinien: Verwaltet Berechtigungen für Cloud-Services und sorgt für Minimalzugriffsrechte.

- DevSecOps-Pipeline-Integration: Integriert Sicherheitstestwerkzeuge reibungslos in den DevOps-Workflow.

- Pipeline-Bedrohungsmodellierung: Bewertet die Pipeline kontinuierlich auf potenzielle Risiken und Schwachstellen.

- Erweiterte statische Analysetools: Erkennen tiefergehende Schwachstellen im Quellcode, einschließlich Risiken in der Lieferkette.

- Automatisierte Penetrationstests: Simuliert Angriffe auf Anwendungen, um ausnutzbare Schwachstellen aufzudecken.

- Lieferketten-Überwachung: Überwacht Software-Komponenten, um Schwachstellen in Upstream- und Downstream-Abhängigkeiten zu identifizieren.

- Security Left Shift: Integriert Sicherheit früher in den Lebenszyklus, um Risiken zeitnah zu erkennen und zu beheben.

- Detaillierte Compliance-Automatisierung: Überprüft die Einhaltung von Sicherheitsstandards in allen Werkzeugen und Prozessen.

Vorteile von DevOps-Sicherheitstools

Die Implementierung von DevOps-Sicherheitstools bietet zahlreiche Vorteile für Ihr Team und Ihr Unternehmen. Hier sind einige, auf die Sie sich freuen können.

- Früherkennung von Schwachstellen: Hilft dabei, Sicherheitsprobleme bereits in der Codierungsphase zu identifizieren und so die Kosten und Komplexität einer späteren Behebung zu reduzieren.

- Verbesserte Compliance: Stellt durch automatisierte Prüfungen sicher, dass Anwendungen Branchennormen erfüllen, wodurch regulatorische Risiken minimiert werden.

- Optimierte Zusammenarbeit: Die Integration von Sicherheit in den Entwicklungsprozess fördert die gemeinsame Arbeit von Entwicklungs- und Sicherheitsteams.

- Schnellere Reaktion auf Bedrohungen: Durch Bedrohungsinformationen in Echtzeit können Teams rasch reagieren und so potenzielle Schäden durch Schwachstellen minimieren.

- Konsistente Sicherheitsrichtlinien: Security as Code stellt sicher, dass Sicherheitsprotokolle einheitlich über alle Projekte hinweg angewendet werden und so das Gesamtsicherheitsniveau steigt.

- Reduzierung manueller Aufgaben: Die Automatisierung von Sicherheitsaufgaben entlastet die Teams und schafft Freiräume für andere kritische Entwicklungsbereiche.

- Bessere Transparenz: Detaillierte Analysen bieten Einblicke in die Sicherheitsleistung und unterstützen Teams dabei, ihre Sicherheitslage zu verstehen und zu verbessern.

Kosten & Preise von DevOps-Sicherheitstools

Die Auswahl von DevOps-Sicherheitstools setzt ein Verständnis der verschiedenen Preismodelle und verfügbaren Pläne voraus. Die Kosten variieren je nach Funktionen, Teamgröße, Add-ons und mehr. Die folgende Tabelle fasst Standardpakete, Durchschnittspreise und typische Funktionen von DevOps-Sicherheitstools zusammen.

Vergleichstabelle für DevOps-Sicherheitstools

| Plan-Typ | Durchschnittspreis | Typische Funktionen |

| Free-Plan | $0 | Basis-Schwachstellenscans, eingeschränkter Support und Open-Source-Überwachung. |

| Personal-Plan | $5-$25/ Nutzer/Monat | Erweiterte Scans, grundlegende Analysen und Community-Support. |

| Business-Plan | $25-$50/ Nutzer/Monat | Echtzeit-Warnungen, Compliance-Prüfungen, detaillierte Berichte und E-Mail-Support. |

| Enterprise-Plan | $50+/Nutzer/Monat | Erweiterte Bedrohungsanalysen, benutzerdefinierte Richtlinien, dedizierter Support und SLAs. |

Wie geht es weiter?

Steigern Sie Ihr SaaS-Wachstum und Ihre Führungsqualitäten. Abonnieren Sie unseren Newsletter für die neuesten Einblicke von CTOs und aufstrebenden Technologie-Führungskräften.

Wir unterstützen Sie dabei, intelligenter zu skalieren und stärker zu führen – mit Guides, Ressourcen und Strategien von führenden Experten!