10 Beste Cybersecurity-Risikomanagement-Software Übersicht

Ich habe führende Cybersecurity-Risikomanagement-Software überprüft, die Sicherheitsteams dabei hilft, Schwachstellen zu priorisieren, Risikobewertungen durchzuführen, Drittparteirisiken zu managen und regulatorische Compliance-Anforderungen zu erfüllen. Dieser Leitfaden konzentriert sich auf Tools, die darauf ausgelegt sind, das Risikoexposure in modernen IT-Umgebungen zu reduzieren.

Table of Contents

- Beste Softwareauswahl

- Warum Sie uns vertrauen können

- Spezifikationen vergleichen

- Bewertungen

- Weitere Softwarelösungen für Cybersicherheitsrisikomanagement

- Ähnliche Testberichte

- Auswahlkriterien

- Wie man auswählt

- Was ist Software für das Management von Cybersicherheitsrisiken?

- Funktionen

- Vorteile

- Kosten & Preise

- Häufig gestellte Fragen

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Zusammenfassung der besten Cybersecurity-Risikomanagement-Software

Diese Vergleichstabelle fasst Preise, Kernfunktionen und Anwendungsfälle der Cybersecurity-Risikomanagement-Software in diesem Leitfaden zusammen. Sie unterstützt Sicherheitsteams beim Vergleichen von Tools, der Bewertung der Skalierbarkeit und bei der Auswahl von Optionen, die zu ihrem Risikomanagement-Programm, Budget und regulatorischen Anforderungen passen.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Am besten geeignet für KI-gestützte Bedrohungserkennung | Kostenlose Demo verfügbar | Ab $179,99/Endpunkt (jährliche Abrechnung) | Website | |

| 2 | Am besten geeignet für einheitliches Management der Angriffsoberfläche | 30-tägige kostenlose Testphase + kostenlose Demo verfügbar | Preis auf Anfrage | Website | |

| 3 | Am besten geeignet für Cybersecurity-Bewertungen | Kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 4 | Am besten für integriertes Risikomanagement | Kostenlose Demo verfügbar | Ab $25/Nutzer/Monat (jährliche Abrechnung, mind. 5 Lizenzen) | Website | |

| 5 | Am besten für umfassende Risikotransparenz | Kostenlose Demo verfügbar | Preis auf Anfrage | Website | |

| 6 | Am besten geeignet für kontinuierliche Sicherheitsbewertungen | 14-tägige kostenlose Testversion + kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 7 | Am besten für Finanzinstitute geeignet | Kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 8 | Am besten geeignet für KI-gesteuerte Analyse von Drittparteirisiken | Kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 9 | Am besten geeignet für kontinuierliches Kontrollmonitoring | Kostenlose Demo verfügbar | Preise auf Anfrage | Website | |

| 10 | Am besten für den Umgang mit Risiken durch Dritte | Kostenlose Testversion + kostenlose Demo verfügbar | Preise auf Anfrage | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Bewertungen der besten Cybersecurity-Risikomanagement-Software

Nachfolgend finden Sie kompakte Bewertungen der in meiner Übersicht gelisteten Cybersecurity-Risikomanagement-Software. Jede Bewertung behandelt die wichtigsten Funktionen, besondere Merkmale, Vorteile und Nachteile, Integrationen und geeignete Anwendungsfälle, um fundierte Entscheidungen basierend auf Ihrem Risikoprofil und Ihren Anforderungen zu unterstützen.

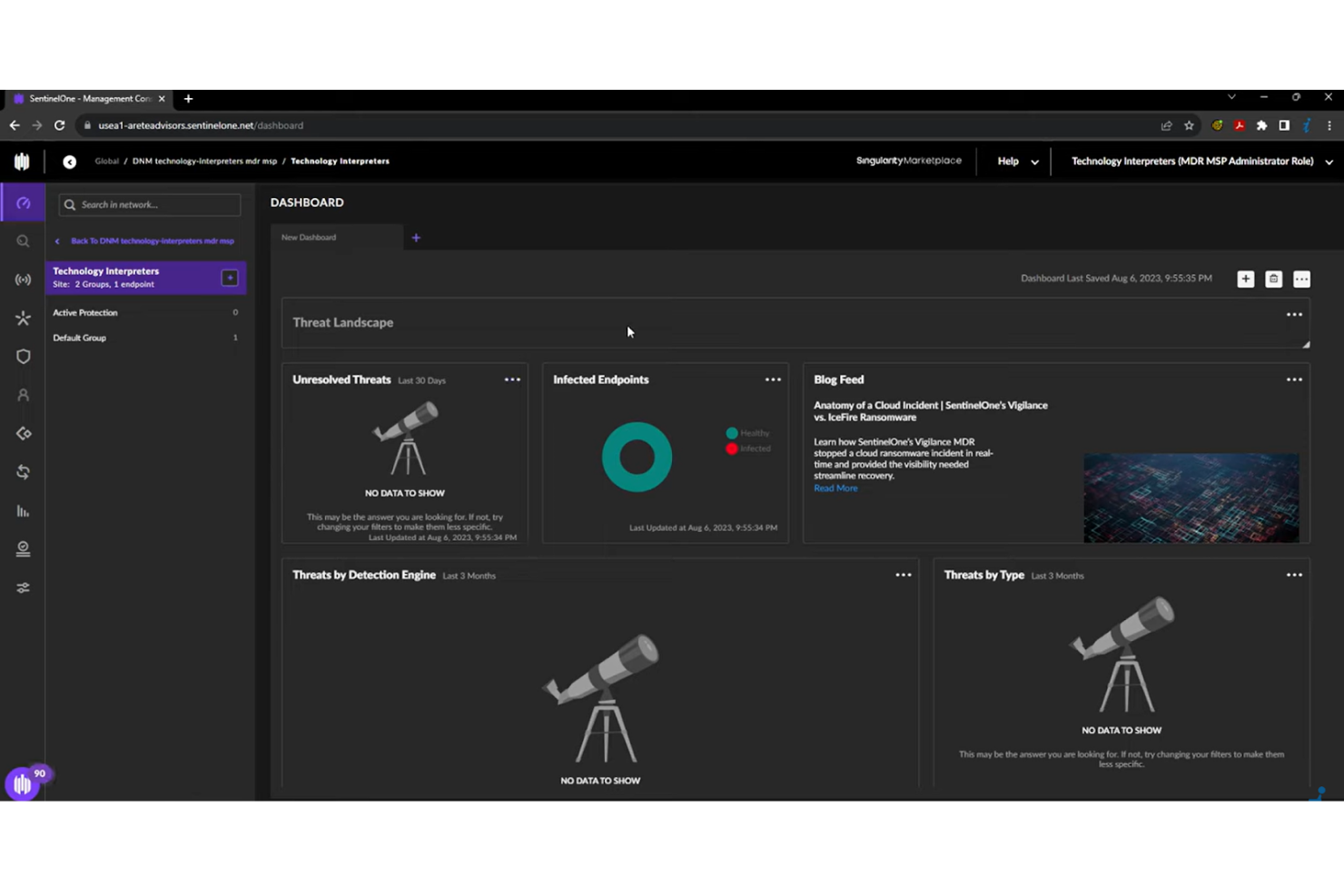

SentinelOne ist eine KI-gestützte Cybersicherheitsplattform, die von Sicherheitsteams genutzt wird, um Bedrohungen an Endpunkten, in Cloud-Workloads und bei Identitäten zu erkennen, zu analysieren und darauf zu reagieren. Sie wird häufig von mittelständischen und großen Unternehmen eingesetzt, die eine Erkennung in Echtzeit, automatisierte Behebung und Transparenz über die gesamte Angriffsfläche benötigen.

Warum ich mich für SentinelOne entschieden habe: SentinelOne zeichnet sich durch KI-gestützte Bedrohungserkennung und automatisierte Behebung aus, die auf Verhaltensanalysen und maschinellem Lernen basieren. Die Singularity-Plattform vereint Endpunkt-, Cloud- und Identitätssicherheit und hilft Teams, das Risiko zu verringern und die Transparenz beim Skalieren von Umgebungen zu wahren.

Hervorstechende Funktionen & Integrationen:

Funktionen umfassen automatisierte Bedrohungserkennung, Bedrohungsanalyse in Echtzeit sowie integrierte Endpunkt-, Cloud- und Identitätssicherheit. Berichtswerkzeuge liefern umsetzbare Einblicke in Sicherheitsrisiken.

Integrationen umfassen CrowdStrike, Splunk, IBM QRadar, Palo Alto Networks, McAfee, Fortinet, ServiceNow, Microsoft Azure, AWS und Google Cloud.

Pros and Cons

Pros:

- Automatisierte Reaktion auf Bedrohungen

- Bedrohungsanalyse in Echtzeit

- Breites Integrations-Ökosystem

Cons:

- Höhere Einstiegshürde für kleinere Sicherheitsteams

- Kann für kleine Unternehmen zu komplex sein

Qualys

Am besten geeignet für einheitliches Management der Angriffsoberfläche

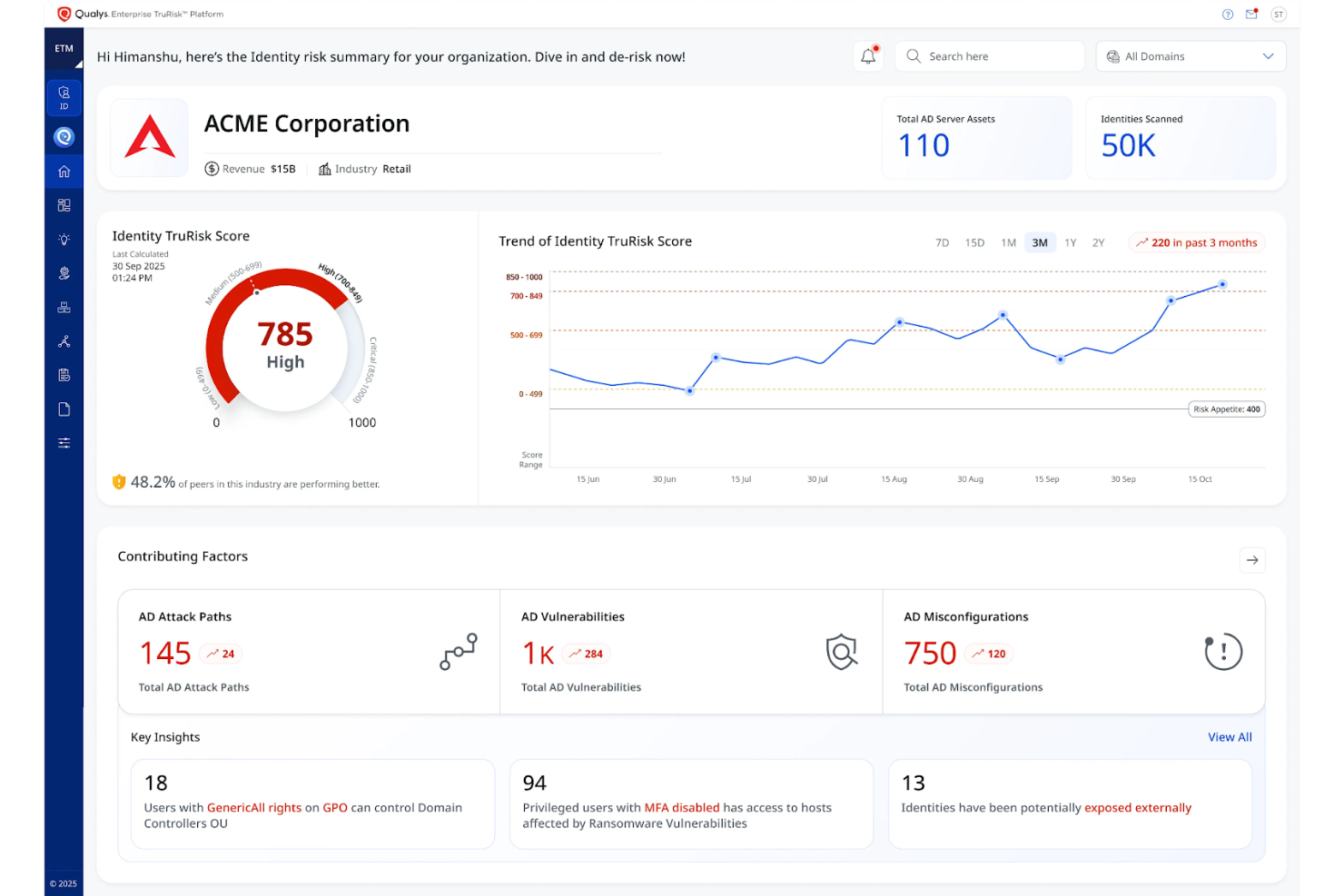

Qualys ist eine Plattform für Cybersecurity-Risikomanagement, die sich auf Schwachstellenmanagement, Bedrohungserkennung und Compliance-Management in cloudbasierten und lokalen Umgebungen konzentriert.

Warum ich Qualys gewählt habe: Qualys sticht durch sein einheitliches Verwaltungskonzept der Angriffsoberfläche hervor, das automatisierte Scans mit kontinuierlicher Überwachung verbindet. Die Verknüpfung von Schwachstellendaten mit Compliance-Management hilft Sicherheitsteams, Risiken zu priorisieren und regulatorische Anforderungen in dynamischen Umgebungen einzuhalten.

Herausragende Funktionen & Integrationen:

Funktionen: Schwachstellen- und Konfigurationsmanagement, Bedrohungserkennung und Reaktionsmechanismen sowie Cloud-Sicherheitsfunktionen, die kontinuierliche Überwachung in allen Umgebungen unterstützen.

Integrationen: Umfassen ServiceNow, Splunk, IBM QRadar, Microsoft Azure, AWS, Palo Alto Networks, McAfee, Fortinet, Tenable und Salesforce.

Pros and Cons

Pros:

- Einheitliches Angriffsoberflächenmanagement über alle Assets

- Starke kontinuierliche Überwachung und Schwachstellenscans

- Verbindet Bedrohungserkennung mit Compliance-Management

Cons:

- Kann komplex sein für kleine Sicherheitsteams ohne eigene Ressourcen

- Weniger flexibel für hochgradig angepasste Risiko-Workflows

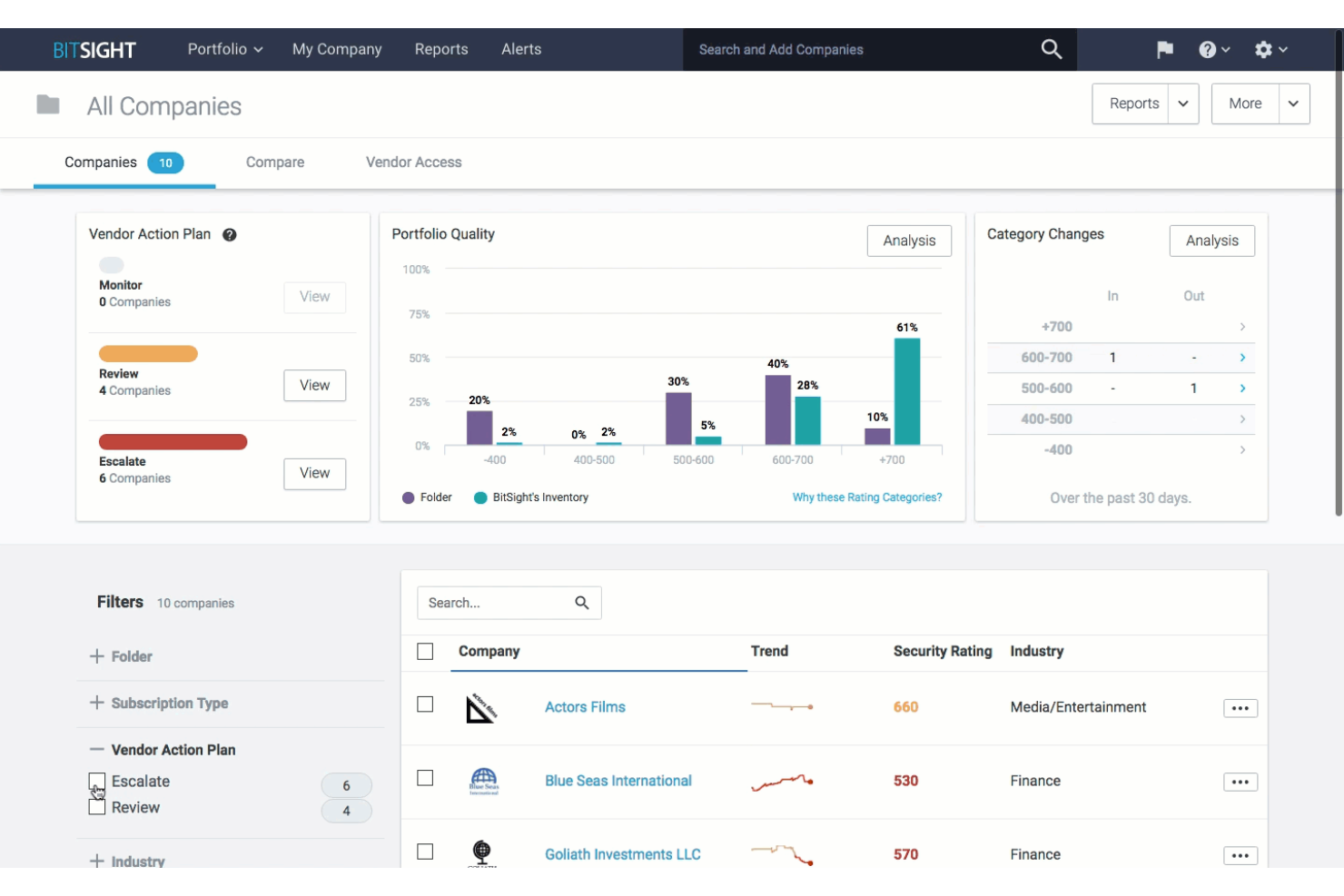

BitSight ist eine Plattform für das Management von Cybersecurity-Risiken, die sich auf das Management von Drittanbieter-Risiken und Bedrohungsinformationen konzentriert. Sie wird von Unternehmen genutzt, die eine kontinuierliche Überwachung, Risikoanalysen und Transparenz in Bezug auf ihre Sicherheitslage benötigen.

Warum ich BitSight gewählt habe: BitSight zeichnet sich durch seine Sicherheitsbewertungen und Einblicke in Gefährdungen aus, die auf kontinuierlicher Überwachung beruhen. Die Echtzeit-Datenerkennung und ein umfassender Datensatz zu Risiken helfen Teams, das Risiko durch Lieferanten und die allgemeine Risikosituation zu bewerten. Dieser Ansatz unterstützt fundierte Entscheidungen, ohne dass umfassende interne Telemetriedaten erforderlich sind.

Herausragende Funktionen & Integrationen:

Funktionen umfassen Exposure Management zur Risikoidentifikation, Cyber-Bedrohungsinformationen für aufkommende Angriffe sowie Governance- und Berichtswerkzeuge, die Compliance und Entscheidungsfindung unterstützen.

Integrationen umfassen ServiceNow, Splunk, IBM QRadar, Palo Alto Networks, AWS, Microsoft Azure, Tenable, McAfee, Fortinet und Salesforce.

Pros and Cons

Pros:

- Klare Sicherheitsbewertungen für Sichtbarkeit externer Risiken

- Kontinuierliche Überwachung mit umfassender Risikodeckung

- Starke Unterstützung beim Management von Drittrisiken

Cons:

- Besser geeignet für Unternehmensrisikoprogramme als für kleine Teams

- Begrenzte Einblicke in interne Kontrollen im Vergleich zu intern-fokussierten Tools

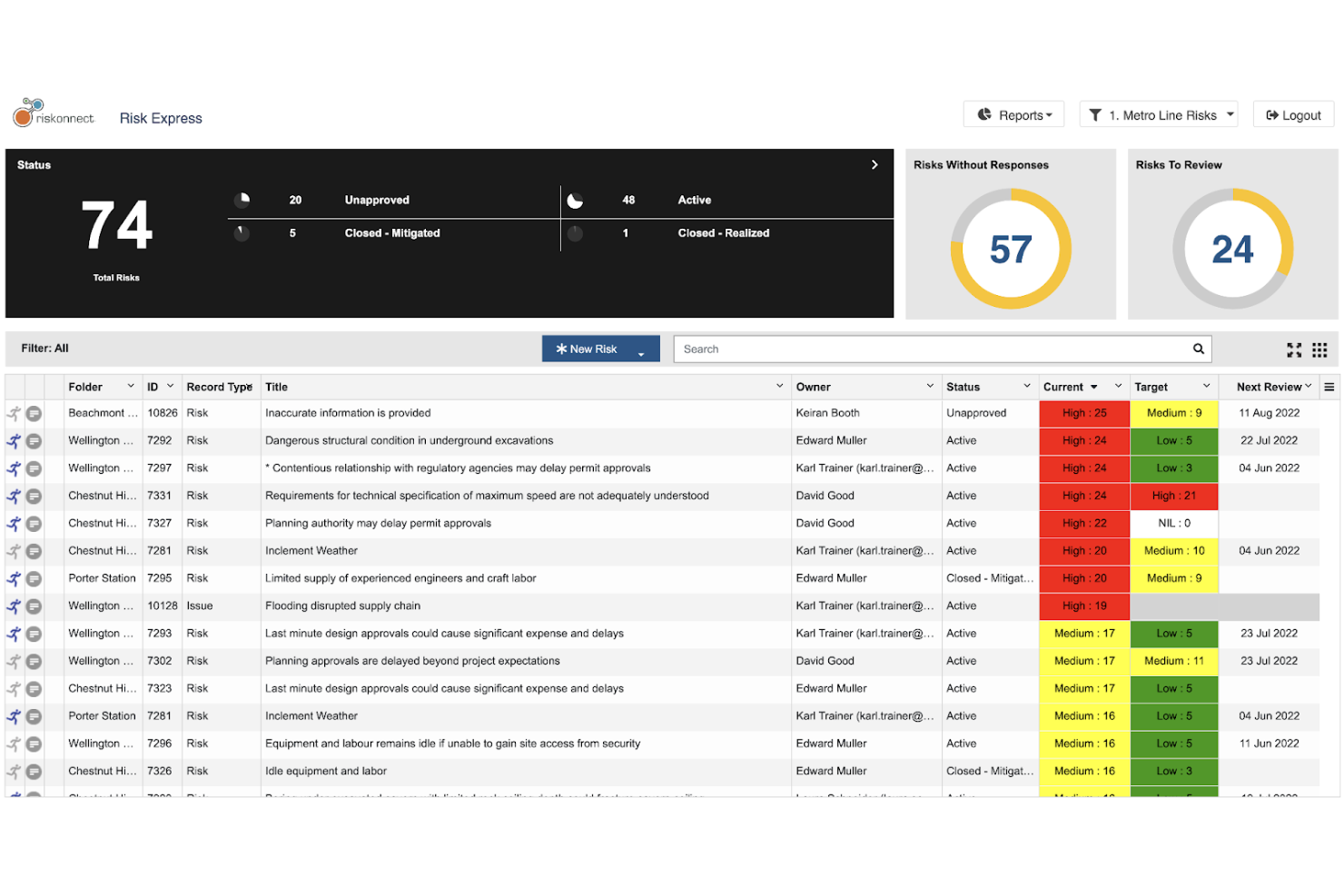

Riskonnect ist eine Software für das Management von Cybersecurity-Risiken, die in Branchen wie Gesundheitswesen, Finanzwesen und Fertigung eingesetzt wird. Sie unterstützt das IT-Risikomanagement, das Compliance-Management und das unternehmensweite Risikomanagement mit Fokus auf Transparenz und fundierte Entscheidungsfindung.

Warum ich Riskonnect gewählt habe: Riskonnect zeichnet sich durch die Integration von Risikomanagement-Prozessen über IT, Compliance und Unternehmens-Workflows hinweg aus. Eingebaute Risikoanalysen und Analysen der finanziellen Auswirkungen unterstützen datenbasierte Entscheidungen. Dashboards bieten eine übersichtliche Darstellung von Assets, Schwachstellen und Risikoprofil.

Herausragende Funktionen & Integrationen:

Funktionen umfassen Richtlinien- und Kontrollmanagement für Compliance, Bedrohungsinformationen zur Erkennung neuer Gefahren sowie Tools zur Risikobehebung, um Schwachstellen zu adressieren.

Integrationen umfassen Salesforce, Microsoft Azure, AWS, ServiceNow, IBM QRadar, Palo Alto Networks, McAfee, Fortinet, Tenable und Splunk.

Pros and Cons

Pros:

- Starkes integriertes Risikomanagement über verschiedene Bereiche hinweg

- Übersichtliche Dashboards für Risikotransparenz

- Analyse finanzieller Auswirkungen zur Priorisierung von Risiken

Cons:

- Einrichtung und Konfiguration können zeitaufwändig sein

- Kann für kleinere Teams komplex wirken

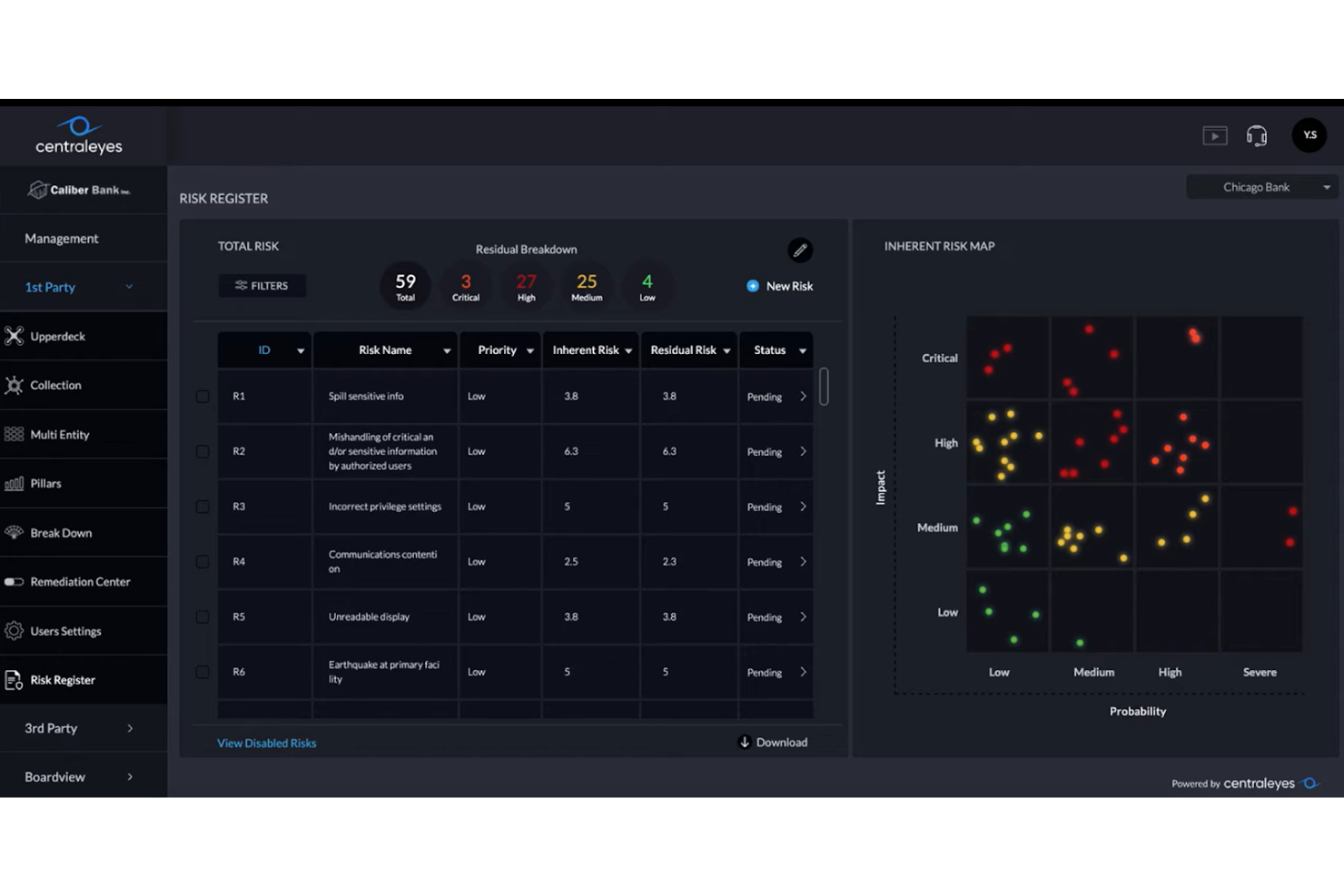

Centraleyes ist eine Plattform für das Management von Cybersicherheitsrisiken, die von Organisationen in regulierten Branchen wie Finanzen, Versicherungen, Energie und Hochschulbildung eingesetzt wird. Der Schwerpunkt liegt auf Risikomanagement, Compliance-Management und dem Management von Drittparteirisiken.

Warum ich Centraleyes gewählt habe: Centraleyes zeichnet sich dadurch aus, dass es einen umfassenden Überblick über Risikomanagement- und Compliance-Workflows bietet. Die Unterstützung von mehr als 180 regulatorischen Anforderungen macht es besonders geeignet für stark regulierte Branchen. Executive-Dashboards und KI-gesteuerte Governance-Tools halten wichtige Beteiligte stets auf dem Laufenden.

Herausragende Funktionen & Integrationen:

Funktionen sind unter anderem KI-Governance zur Automatisierung von Compliance-Aufgaben, Executive-Dashboards für Stakeholder und Regulatorik-Monitoring-Services, die Veränderungen bei Branchenstandards verfolgen.

Integrationen umfassen Microsoft Azure, AWS, ServiceNow, Splunk, Salesforce, IBM QRadar, Palo Alto Networks, McAfee, Fortinet und Tenable.

Pros and Cons

Pros:

- Unterstützt mehr als 180 Compliance-Frameworks

- Integriertes Drittparteirisikomanagement

- Starke Transparenz über Compliance- und Risiko-Workflows

Cons:

- Einrichtung und Konfiguration können zeitaufwändig sein

- Kann für kleinere Organisationen komplex wirken

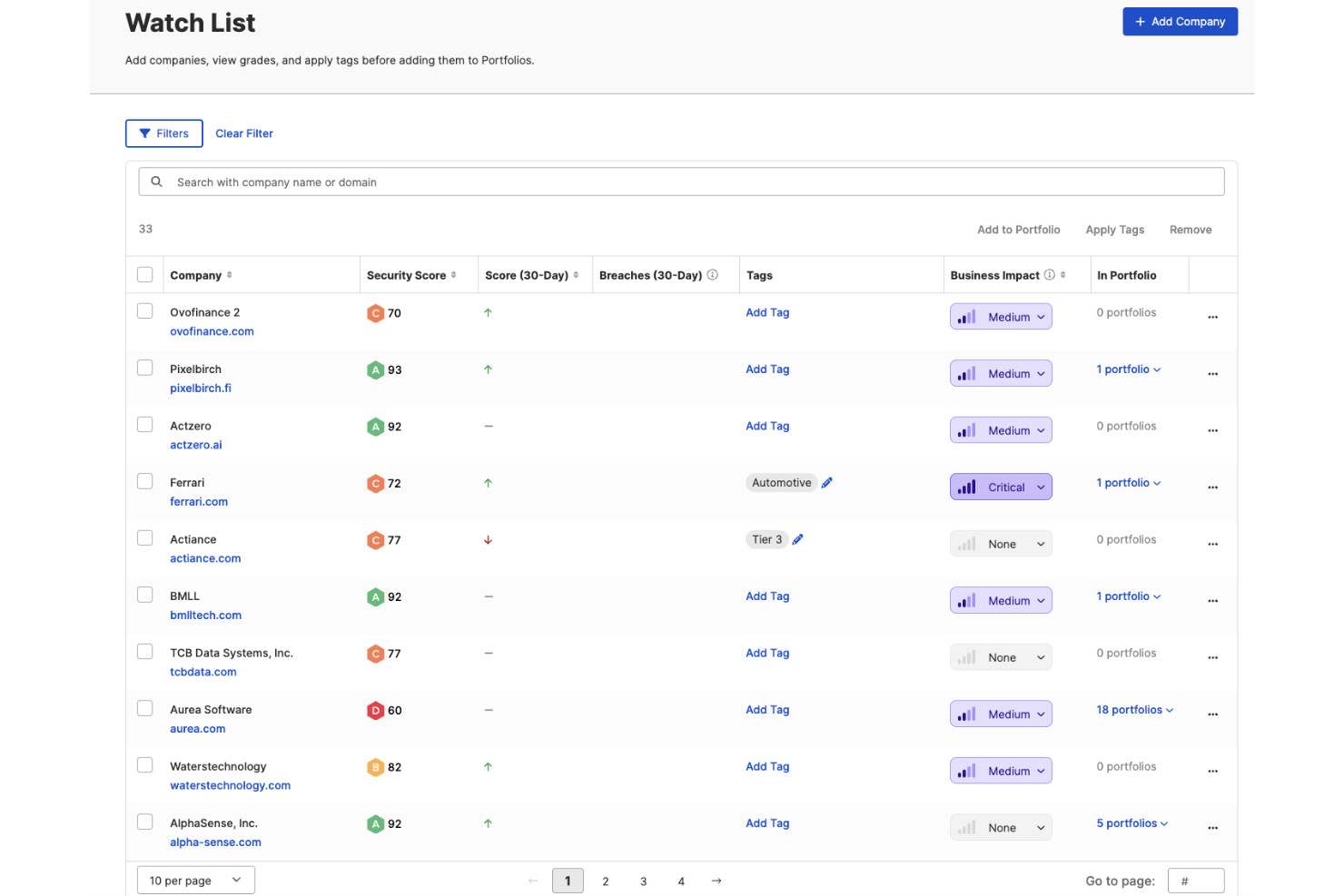

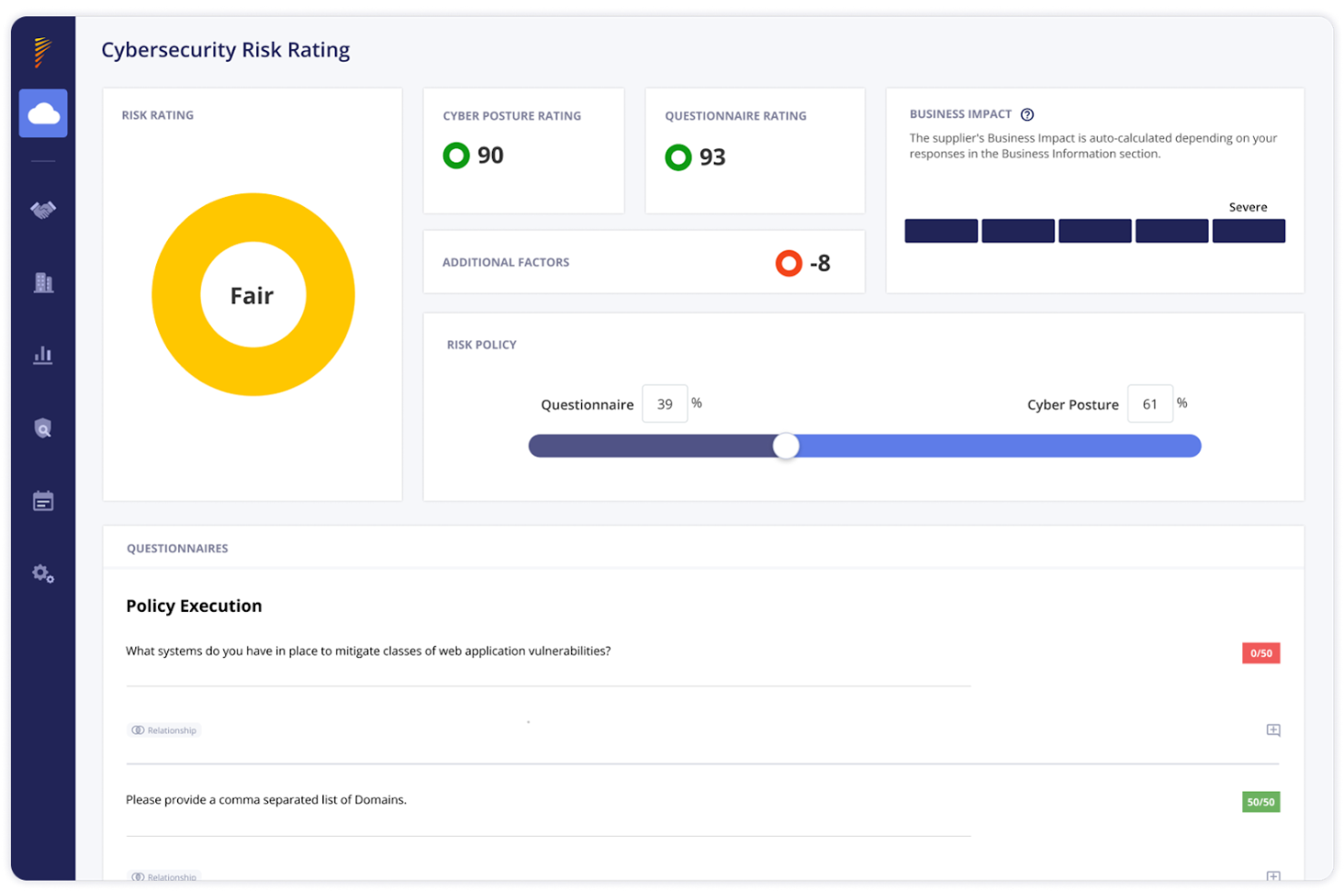

SecurityScorecard ist eine Plattform für Cybersicherheitsrisikomanagement, die kontinuierliche Sicherheitsbewertungen für interne Umgebungen und Drittanbieter bietet und Teams hilft, ihre Sicherheitslage im großen Maßstab zu überwachen.

Warum ich SecurityScorecard gewählt habe: SecurityScorecard zeichnet sich durch kontinuierliche Sicherheitsbewertungen aus, die Veränderungen im Risikoprofil interner Systeme und externer Anbieter sichtbar machen. Das Bewertungssystem hilft Sicherheitsteams, Schwachstellen zu priorisieren und Maßnahmen zu ergreifen, ohne tiefgehende interne Telemetrie zu benötigen.

Hervorstechende Funktionen & Integrationen:

Funktionen Ein benutzerfreundliches Bewertungssystem, kontinuierliche Überwachung von Risikosignalen und Berichte, die Korrekturmaßnahmen und Risikominderung unterstützen.

Integrationen umfassen ServiceNow, Splunk, IBM QRadar, Microsoft Azure, AWS, Palo Alto Networks, McAfee, Fortinet, Tenable und Salesforce.

Pros and Cons

Pros:

- Klare, kontinuierliche Sicherheitsbewertungen für interne und externe Risiken

- Leicht verständliche Bewertung zur Risikopriorisierung

- Starke Transparenz beim Drittanbieterrisiko

Cons:

- Begrenzte Einblicke in interne Kontrollen im Vergleich zu telemetriebasierten Tools

- Am besten geeignet für externes Risiko- und Lieferantenmonitoring, weniger für tiefgehende interne Analysen

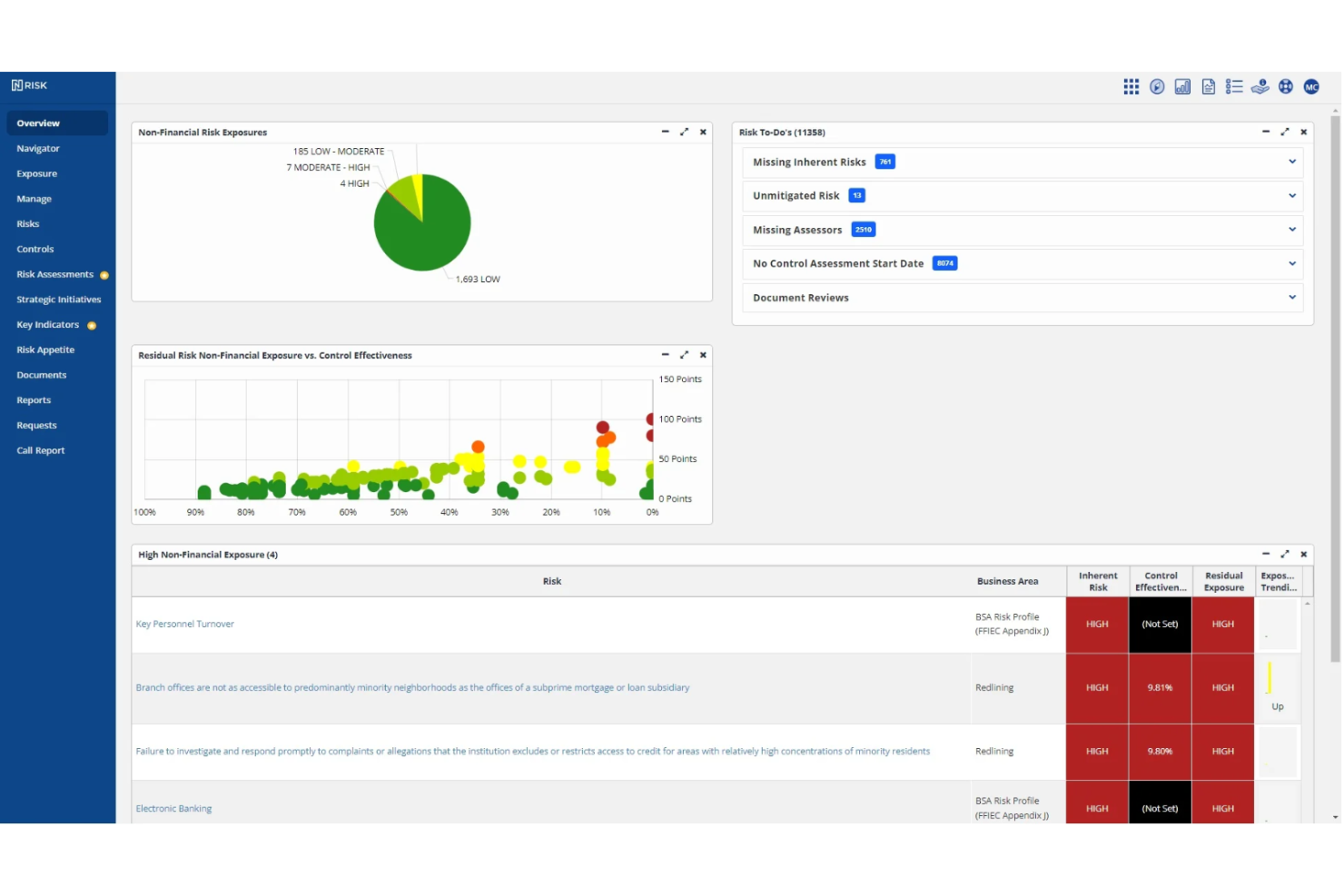

Ncontracts ist eine Software für das Management von Cybersecurity-Risiken, die speziell für Finanzinstitute wie Banken und Kreditgenossenschaften entwickelt wurde. Sie unterstützt das unternehmensweite Risikomanagement, das Lieferantenrisikomanagement und das Compliance-Management, um Organisationen dabei zu helfen, Risiken zu steuern und regulatorische Anforderungen zu erfüllen.

Warum ich Ncontracts gewählt habe: Ncontracts überzeugt durch den Fokus auf Finanzinstitute und spezialisiertem Compliance-Management. Die Echtzeit-Risikoanalyse und passgenaue regulatorische Updates unterstützen fundierte Entscheidungen in stark regulierten Umfeldern. Das integrierte Lieferanten-Lifecycle-Management sowie automatisierte Audit-Prozesse passen optimal zu den Anforderungen der Finanzbranche.

Herausragende Funktionen & Integrationen:

Funktionen umfassen Echtzeit-Risikoanalysen, individuell angepasste regulatorische Updates und automatisierte Auditing-Prozesse, die das Compliance-Management optimieren.

Integrationen umfassen Salesforce, Microsoft Azure, AWS, ServiceNow, IBM QRadar, Palo Alto Networks, McAfee, Fortinet, Tenable und Splunk.

Pros and Cons

Pros:

- Spezialisiert auf Finanzinstitute

- Umfassende Unterstützung der regulatorischen Compliance

- Integrierte Workflows für das Lieferantenrisikomanagement

Cons:

- Weniger geeignet für nichtfinanzielle Branchen

- Einrichtung und Konfiguration können zeitaufwändig sein

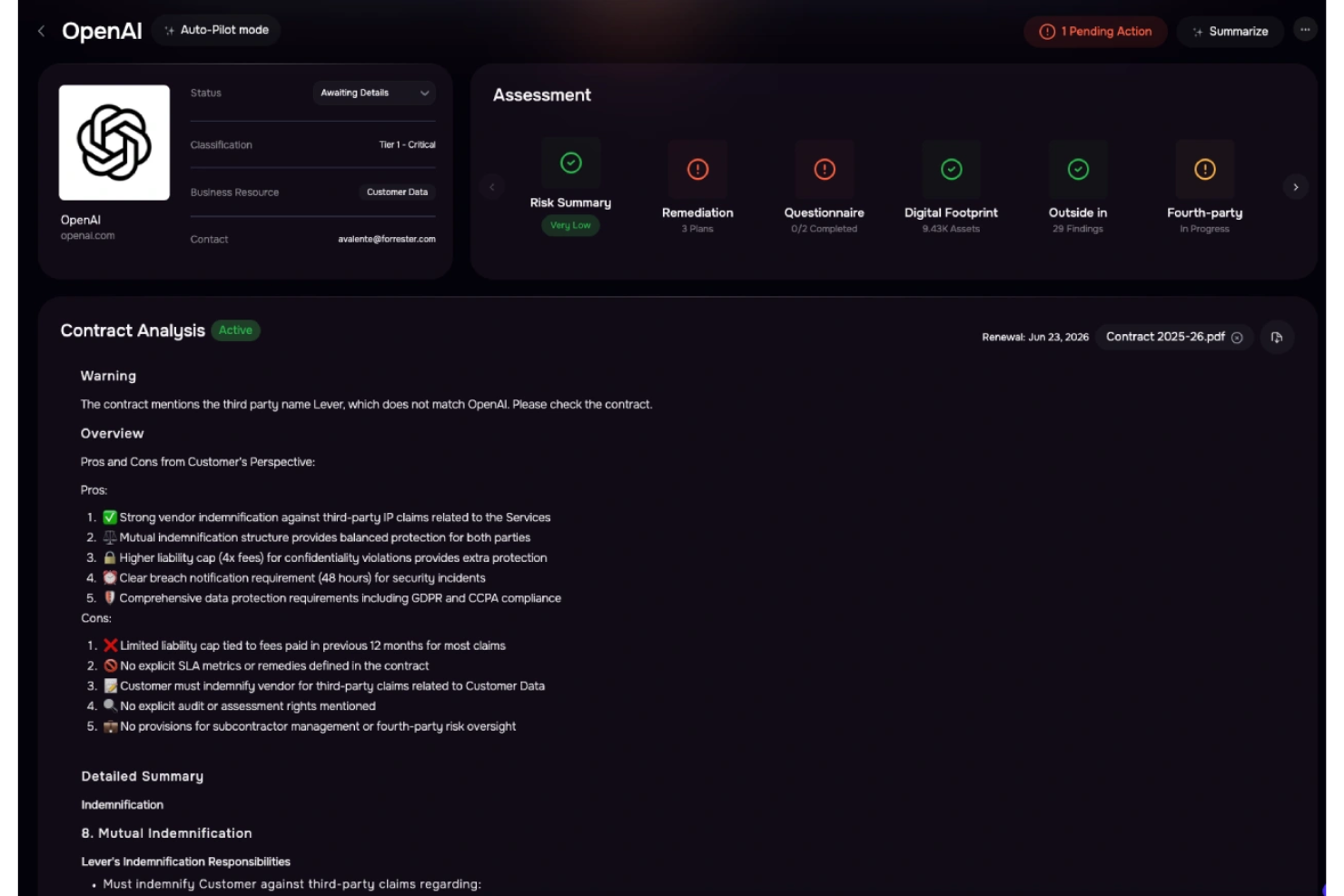

SAFE Security ist eine einheitliche, KI-gesteuerte Plattform für das Management von Cybersecurity-Risiken, die Sicherheitsteams Transparenz über eigene und Lieferantenumgebungen verschafft. Sie hilft, technische Schwachstellen durch kontinuierliches Monitoring, Anbietereinbindung und Risikobewertung in einen geschäftlichen Kontext zu übersetzen.

Warum ich SAFE Security gewählt habe: Der KI-basierte Ansatz für das Management von Drittparteirisiken hebt das Produkt hervor. Agentic AI automatisiert die Erkennung von Anbietern und das Bearbeiten von Fragebögen, während die risikobasierte Quantifizierung nach FAIR-Standard Kontrolllücken mit geschäftlichen Auswirkungen verknüpft. Das ermöglicht es Entscheidungsträgern, mithilfe finanziell unterlegter Risikomessungen fundierte Entscheidungen zu treffen.

Hervorstechende Funktionen & Integrationen:

Funktionen umfassen automatisierten Anbieter-Onboarding- und Fragebogenprozess, kontinuierliches Monitoring von Angriffsflächen der Anbieter und datengestützte Risikobewertung, die Kontrolllücken in geschäftsrelevante Metriken übersetzt.

Integrationen beinhalten einen Marktplatz mit 100+ Tools, darunter AWS, Azure und CrowdStrike Falcon.

Pros and Cons

Pros:

- Leistungsstarke KI-gestützte Workflows zum Management von Drittparteirisiken

- Kontinuierliches Monitoring interner und externer (Lieferanten-)Umgebungen

- Risikobewertung ist an geschäftliche Auswirkungen geknüpft

Cons:

- Die Implementierung kann für kleinere Sicherheitsteams sehr aufwendig sein

- Modelle zur Risikobewertung erfordern möglicherweise Schulungen und Anpassung für Beteiligte

CyberSaint ist eine Plattform für das Management von Cyberrisiken, die für Unternehmen entwickelt wurde, um Cyberrisiken zu bewerten, zu messen und zu steuern. Sie richtet sich in erster Linie an Sicherheitsteams und Führungskräfte und bietet Tools für das Compliance-Management und die Risikobewertung.

Warum ich CyberSaint ausgewählt habe: CyberSaint zeichnet sich durch kontinuierliches Kontrollmonitoring aus, das eine Echtzeit-Transparenz der Compliance und eine klarere Sicherheitslage bietet. KI-gestützte Einblicke helfen Sicherheitsteams, Schwachstellen zu priorisieren, während automatisierte Fragebögen das Drittanbieter-Risikomanagement rationalisieren und den manuellen Aufwand reduzieren.

Herausragende Funktionen & Integrationen:

Funktionen umfassen Echtzeit-Compliance-Monitoring, wodurch Ihr Team stets über die aktuellen Sicherheitsstandards informiert ist. Die Plattform bietet außerdem KI-gestützte Risikoeinschätzungen, um die Cybersecurity-Maßnahmen zu priorisieren. Zusätzlich automatisiert sie Lieferantenfragebögen und vereinfacht so das Management von Drittanbieterrisiken.

Integrationen umfassen ServiceNow, Splunk, IBM QRadar, Microsoft Azure, AWS, Palo Alto Networks, McAfee, Fortinet, Tenable und Salesforce.

Pros and Cons

Pros:

- Starkes kontinuierliches Kontrollmonitoring für Compliance

- KI-gestützte Priorisierung von Risiken über Kontrollen und Anbieter hinweg

- Reduziert manuellen Aufwand beim Management von Drittanbieterrisiken

Cons:

- Besser geeignet für fortgeschrittene Sicherheitsteams mit festgelegten Kontrollen

- Weniger flexibel für Teams mit sehr individuellen Dashboard-Anforderungen

Panorays ist eine Plattform für das Management von Cyberrisiken, die sich auf die Verwaltung von Cyberrisiken durch Dritte konzentriert. Sie unterstützt Unternehmen aus Branchen wie Finanzdienstleistungen, Gesundheitswesen und Technologie und bietet Werkzeuge zur Risikobewertung, Lieferantenkommunikation und kontinuierlichen Überwachung.

Warum ich Panorays gewählt habe: Panorays zeichnet sich durch sein Risk DNA-Modell aus, das den Cybersecurity-Status und die Angriffsflächen von Drittanbietern bewertet. Werkzeuge zur kontinuierlichen Überwachung und zur Lieferantenkommunikation helfen Teams, Prioritäten bei der Behebung zu setzen und die Übersicht entlang der Lieferkette zu bewahren.

Herausragende Funktionen & Integrationen:

Funktionen: Echtzeit-Risikobewertungen bei Drittanbietern, verwertbare Bedrohungsalarme und eigenständige Maßnahmenpläne für Anbieter.

Integrationen umfassen ServiceNow, Splunk, IBM QRadar, Microsoft Azure, AWS, Palo Alto Networks, McAfee, Fortinet, Tenable und Salesforce.

Pros and Cons

Pros:

- Starkes Management von Drittanbieter-Risiken mit kontinuierlicher Überwachung

- Klar strukturierte Lieferantenkommunikation und Maßnahmen-Workflows

- Verbessert die Transparenz über Risiken in der Lieferkette

Cons:

- Eher für Teams mit großem Lieferanten-Ökosystem geeignet

- Weniger auf interne Risikomanagement-Anwendungsfälle ausgerichtet

Weitere Cybersecurity-Risikomanagement-Software

Hier sind einige zusätzliche Cybersecurity-Risikomanagement-Software-Lösungen, die es nicht in die Liste geschafft haben, aber dennoch eine Prüfung wert sein könnten:

- Balbix

Am besten geeignet zur prädiktiven Reduzierung des Verletzungsrisikos

- Axonius

Am besten geeignet für Asset-Management

- JupiterOne

Ideal zur Darstellung von Asset-Beziehungen und Risikodependenzen

- Sevco

Am besten geeignet für kontinuierliche Asset-Erkennung und Exposure-Tracking

- StandardFusion

Am besten geeignet für mittelständische Unternehmen beim Risiko- und Vorfallmanagement

Auswahlkriterien für Cybersecurity-Risikomanagement-Software

Bei der Auswahl von Cybersecurity-Risikomanagement-Software für diese Liste habe ich übliche Käuferanforderungen wie das Erkennen von Schwachstellen und das Einhalten regulatorischer Vorgaben berücksichtigt. Zudem habe ich folgendes Rahmenwerk genutzt, um die Bewertung strukturiert und einheitlich zu halten:

Kernfunktionen (25% der Gesamtbewertung)

Um in diese Übersicht aufgenommen zu werden, musste jede Lösung folgende Anwendungsfälle abdecken:

- Schwachstellen erkennen

- Compliance managen

- Cyber-Bedrohungen überwachen

- Risiken bewerten

- Berichterstattung automatisieren

Zusätzliche herausragende Funktionen (25% der Gesamtbewertung)

Zur weiteren Eingrenzung habe ich auch auf besondere Merkmale geachtet, wie zum Beispiel:

- Echtzeit-Bedrohungsinformationen

- KI-gesteuerte Risikoanalyse

- Drittparteirisikomanagement

- Integration mit bestehenden Sicherheitstools

- Anpassbare Dashboards

Benutzerfreundlichkeit (10% der Gesamtbewertung)

Um ein Gefühl für die Benutzerfreundlichkeit jeder Lösung zu bekommen, habe ich Folgendes betrachtet:

- Intuitive Benutzeroberfläche

- Einfache Navigation

- Geringe Einstiegshürde

- Klare Anleitungen

- Responsives Design

Onboarding (10% der Gesamtbewertung)

Für die Bewertung des Onboardings jeder Plattform habe ich folgende Aspekte berücksichtigt:

- Verfügbarkeit von Schulungsvideos

- Interaktive Produkttouren

- Zugriff auf Vorlagen

- Chatbot-Unterstützung

- Webinare und Workshops

Kundensupport (10% der Gesamtbewertung)

Um die Kundenserviceleistungen jedes Software-Anbieters zu bewerten, habe ich folgende Kriterien herangezogen:

- 24/7 Verfügbarkeit

- Mehrere Support-Kanäle

- Schnelle Reaktionszeiten

- Kompetentes Personal

- Umfassende Dokumentation

Preis-Leistungs-Verhältnis (10% der Gesamtbewertung)

Um das Preis-Leistungs-Verhältnis jeder Plattform zu bewerten, habe ich Folgendes berücksichtigt:

- Wettbewerbsfähige Preisgestaltung

- Funktionsumfang im Verhältnis zu den Kosten

- Flexible Preispläne

- Rabatte bei längeren Laufzeiten

- Verfügbarkeit von kostenlosen Testphasen

Kundenbewertungen (10% der Gesamtbewertung)

Um einen Eindruck von der allgemeinen Kundenzufriedenheit zu bekommen, habe ich beim Lesen der Kundenbewertungen Folgendes betrachtet:

- Positives Feedback zur Funktionalität

- Lob für Benutzerfreundlichkeit

- Zufriedenheit mit dem Support

- Beschwerden über die Preisgestaltung

- Erfahrungen mit dem Onboarding-Prozess

So wählen Sie eine Software zur Verwaltung von Cybersecurity-Risiken aus

Es ist leicht, sich in langen Funktionslisten und komplizierten Preisstrukturen zu verlieren. Damit Sie während Ihres Auswahlprozesses den Überblick behalten, finden Sie hier eine Checkliste wichtiger Faktoren:

| Faktor | Worauf achten? |

|---|---|

| Skalierbarkeit | Wächst die Software mit Ihrer Organisation mit? Berücksichtigen Sie zukünftige Erweiterungen und ob größere Datenmengen oder Nutzerzahlen möglich sind. |

| Integrationen | Integriert sie sich mit bestehenden Tools? Überprüfen Sie die Kompatibilität mit SIEMs, Cloud-Anbietern und Ihrer aktuellen Sicherheitsarchitektur, um Datensilos zu vermeiden. |

| Anpassbarkeit | Lässt sich die Software auf Ihre Bedürfnisse zuschneiden? Suchen Sie nach anpassbaren Dashboards und Berichten, die Ihre Risikomanagement-Prozesse unterstützen. |

| Benutzerfreundlichkeit | Ist die Oberfläche intuitiv? Benutzerfreundliche Tools verkürzen die Einarbeitungszeit und fördern die Akzeptanz in Ihren Sicherheitsteams. |

| Implementierung und Onboarding | Wie schnell können Sie starten? Denken Sie an den Einrichtungsaufwand, die Unterstützung beim Onboarding und verfügbare Schulungsressourcen. |

| Kosten | Ist die Preisgestaltung transparent und im Budgetrahmen? Vergleichen Sie einmalige und laufende Kosten und bewerten Sie den Mehrwert, nicht nur den Preis. |

| Sicherheitsschutzmaßnahmen | Erfüllt die Software Sicherheitsstandards? Achten Sie auf Verschlüsselung, Zugriffskontrollen und Schutzmaßnahmen für sensible Daten. |

| Compliance-Anforderungen | Hilft das Tool, Branchenvorschriften einzuhalten? Prüfen Sie, ob Standards wie GDPR, HIPAA oder ISO 27001 für Ihre Branche abgedeckt werden. |

Was ist Software für das Management von Cybersecurity-Risiken?

Software für das Management von Cybersecurity-Risiken hilft Organisationen dabei, Cyberrisiken in ihrer IT-Umgebung zu erkennen, zu bewerten und zu minimieren. Sicherheitsteams setzen diese Tools ein, um sensible Daten zu schützen, Compliance-Anforderungen zu erfüllen und das Gesamtrisiko zu reduzieren. Funktionen wie Bedrohungserkennung, Schwachstellenbewertung und kontinuierliche Überwachung unterstützen fundierte Entscheidungen und eine stärkere Sicherheitslage.

Funktionen

Achten Sie bei der Auswahl von Software für das Risikomanagement im Bereich Cybersecurity auf folgende Schlüsselfunktionen:

- Bedrohungserkennung: Erkennt Cyberbedrohungen in Echtzeit und ermöglicht eine schnellere Reaktion auf Sicherheitsvorfälle.

- Schwachstellenbewertung: Durchsucht Systeme nach Schwachstellen und priorisiert Maßnahmen zur Risikominimierung.

- Compliance-Management: Unterstützt die Einhaltung gesetzlicher Vorgaben wie GDPR und HIPAA.

- Automatisierte Berichte: Erstellt prüfungsfähige Berichte über Sicherheitsstatus, Metriken und Risikoexponierung.

- Echtzeitüberwachung: Überwacht laufend Aktivitäten in der gesamten Umgebung und erkennt neue Bedrohungen frühzeitig.

- Risikomanagement für Drittparteien: Bewertet Risiken durch externe Dienstleister, um Lieferketten und das Ökosystem abzusichern.

- Risikopriorisierung: Priorisiert Risiken mithilfe datenbasierter Analysen nach Eintrittswahrscheinlichkeit und Auswirkungen.

- Dashboards und Visualisierung: Bietet Übersichten, die Entscheidern eine fundierte Entscheidungsfindung ermöglichen.

- Integrationsmöglichkeiten: Verbindet sich mit bestehenden Sicherheitstools, um integrierte Risikomanagement-Workflows zu unterstützen.

Vorteile

Die Einführung von Software für das Management von Cybersecurity-Risiken bietet zahlreiche Vorteile für Ihr Team und Ihr Unternehmen. Auf folgende positiven Effekte können Sie sich freuen:

- Verbesserte Sicherheitslage: Erkennt Schwachstellen und Cyberbedrohungen früher, was hilft, das Gesamtrisiko zu senken.

- Stärkere Einhaltung von Vorschriften: Unterstützt das Compliance-Management mit Branchenstandards wie DSGVO, HIPAA und ISO.

- Effizientere Risikominderung: Automatisiert Risikobewertungen und deren Priorisierung, sodass Sicherheitsteams sich auf die kritischsten Themen konzentrieren können.

- Bessere Entscheidungsfindung: Dashboards, Kennzahlen und Visualisierung bieten umsetzbare Einblicke für Stakeholder.

- Weniger manueller Aufwand: Vereinfacht Arbeitsabläufe wie Berichterstellung, Fragebögen und das Management von Lieferantenrisiken.

- Verbessertes Drittparteien-Risikomanagement: Erhöht die Transparenz hinsichtlich Lieferantenrisiken in der gesamten Lieferkette.

- Proaktives Risikomanagement: Kontinuierliches Monitoring hilft Teams, neue Bedrohungen anzugehen, bevor sie eskalieren.

- Kosteneffizienz über die Zeit: Senkt die Wahrscheinlichkeit teurer Cyberangriffe, Prüfungsergebnisse und Compliance-Lücken.

Kosten & Preise

Die Auswahl einer Software für das Management von Cyberrisiken erfordert ein Verständnis der gängigen Preismodelle und Pläne. Die Kosten variieren je nach Funktionsumfang, Teamgröße und Zusatzoptionen. Die folgende Tabelle fasst typische Tarife, Durchschnittspreise und enthaltene Funktionen zusammen:

Vergleichstabelle für Software zum Management von Cyberrisiken

| Tariftyp | Durchschnittspreis | Typische Funktionen |

|---|---|---|

| Gratis-Tarif | $0 | Grundlegende Bedrohungserkennung, eingeschränkte Berichte und Community-Support. |

| Persönlicher Tarif | $5-$25/user /Monat | Bedrohungserkennung, Schwachstellenbewertung und grundlegendes Compliance-Management. |

| Geschäftstarif | $30-$75/user /Monat | Erweitertes Monitoring, automatisierte Berichte, Drittparteien-Risikomanagement und anpassbare Dashboards. |

| Unternehmenstarif | $80-$150/user /Monat | Kompletter Funktionsumfang, Echtzeit-Bedrohungsinformationen, breite Integrationsmöglichkeiten und dedizierter Support. |

Cybersecurity Risk Management Software FAQs

Hier finden Sie Antworten auf häufige Fragen zu Software zum Management von Cyberrisiken:

Wie bestimme ich, welche Software für mein Unternehmen am besten geeignet ist?

Beginnen Sie mit der Bewertung der Bedürfnisse Ihrer Organisation, einschließlich Teamgröße, IT-Komplexität und Anforderungen an die Einhaltung von Vorschriften. Konzentrieren Sie sich auf Software, die Ihre wichtigsten Anwendungsfälle wie Bedrohungserkennung oder Compliance-Management unterstützt. Testversionen und Demos helfen dabei, die Passgenauigkeit für Ihre Arbeitsabläufe vor einer Entscheidung zu beurteilen.

Kann ich Software zum Management von Cyberrisiken in meine bestehenden Systeme integrieren?

Ja. Die meisten Softwares zum Management von Cyberrisiken lassen sich mit SIEMs, Cloud-Plattformen und Endpoint-Security-Tools integrieren. Überprüfen Sie die Kompatibilität mit Ihrem bestehenden Ökosystem, um Datensilos und Integrationslücken zu vermeiden.

Wie oft sollte ich meine Software zum Management von Cyberrisiken aktualisieren?

Regelmäßige Updates sind entscheidend für die Sicherheit und Funktionalität. Befolgen Sie die Update-Empfehlungen des Anbieters inklusive Patches für Schwachstellen und Funktionsverbesserungen. Automatische Aktualisierungen helfen, das Betriebsrisiko zu reduzieren.

Wie geht es weiter?

Wenn Sie gerade Software für das Management von Cyberrisiken recherchieren, verbinden Sie sich mit einem SoftwareSelect-Berater für kostenlose Empfehlungen.

Sie füllen ein Formular aus und führen ein kurzes Gespräch, bei dem Ihre Anforderungen genauer besprochen werden. Anschließend erhalten Sie eine Shortlist an Software-Lösungen zur Überprüfung. Der Berater unterstützt Sie sogar während des gesamten Kaufprozesses, inklusive Preisverhandlungen.