10 Meilleurs systèmes de détection et de prévention d'intrusion - Sélection

Here's my pick of the 10 best software from the 25 tools reviewed.

Dans l'univers dynamique de l'informatique, la sécurisation de votre réseau est une priorité absolue. Les systèmes de détection et de prévention d'intrusion (IDPS) constituent votre première ligne de défense contre les accès non autorisés et les cybermenaces. Ils vous aident à détecter les vulnérabilités et à réagir rapidement.

J'ai testé et analysé toute une gamme de solutions IDPS afin de vous aider à trouver celle qui conviendra le mieux à votre équipe. Mon expérience dans l'industrie du développement SaaS me permet de vous proposer des avis impartiaux et soigneusement étayés.

Dans cet article, vous découvrirez une sélection des meilleurs systèmes de détection et de prévention d'intrusion, chacun offrant des fonctionnalités uniques pour répondre à vos besoins spécifiques. Voyons comment ces outils peuvent renforcer la sécurité de votre réseau et vous offrir une véritable tranquillité d'esprit.

Table of Contents

- Meilleure Sélection de Logiciels

- Pourquoi nous faire confiance

- Comparer les Spécifications

- Avis

- Autres Systèmes de Détection et de Prévention des Intrusions

- Avis Connexes

- Critères de Sélection

- Comment Choisir

- Qu’est-ce qu’un Système de Détection et de Prévention des Intrusions ?

- Fonctionnalités

- Avantages

- Coûts et Tarification

- FAQs

Why Trust Our Software Reviews

Résumé des meilleurs systèmes de détection et de prévention d'intrusion

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Best for real-time monitoring and auditing | Free demo available | Pricing upon request | Website | |

| 2 | Best for advanced threat detection | Free trial + free demo available | Pricing upon request | Website | |

| 3 | Best for integrating with existing Cisco infrastructures | Not available | From $38/user/month (billed annually) | Website | |

| 4 | Best for granular control over security policies | Not available | From $10/user/month | Website | |

| 5 | Best for advanced threat protection | Not available | Pricing upon request | Website | |

| 6 | Best for integrating threat intelligence feeds | Not available | From $14/user/month | Website | |

| 7 | Best for providing a proactive security posture | Not available | Pricing upon request | Website | |

| 8 | Best for customizable intrusion detection rules | Free demo available | From $29.99/year (billed annually) | Website | |

| 9 | Best for continuous security monitoring | Not available | From $2500/user/month | Website | |

| 10 | Best for open-source network threat detection | Free | Pricing upon request | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6 -

Pulumi

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8

Avis sur les meilleurs systèmes de détection et de prévention d'intrusion

ManageEngine Log360 is a comprehensive security information and event management (SIEM) solution designed to provide extensive visibility and control over an organization's IT infrastructure. It integrates log management and auditing capabilities across various platforms, including Windows servers, AWS, and Azure cloud services.

Why I Picked ManageEngine Log360:

I like its real-time monitoring and auditing capabilities for Active Directory, file systems, and Windows servers. This ensures that any unauthorized access or suspicious activity is detected and addressed promptly. The platform also integrates Data Loss Prevention (DLP) and Cloud Access Security Broker (CASB) functionalities, which are crucial for monitoring data access and managing cloud security.

Another significant advantage of Log360 is its use of advanced technologies such as machine learning and user and entity behavior analytics (UEBA). These technologies enable behavior-based detection, which is essential for identifying insider threats.

Standout Features and Integrations:

The platform's integration with the MITRE ATT&CK Framework helps prioritize threats based on their position in the attack chain, enhancing threat response strategies. Additionally, the Vigil IQ engine offers advanced threat detection, investigation, and response capabilities, providing real-time visibility into security threats through correlation, adaptive alerts, and intuitive analytics.

Integrations include Microsoft Exchange, Amazon Web Services (AWS), Microsoft Entra ID, Microsoft Azure, and Active Directory.

Pros and Cons

Pros:

- User-friendly interface

- Customizable reporting options

- Comprehensive visibility across systems

Cons:

- Potential performance issues when handling large volumes of data

- Initial setup and configuration can be complex

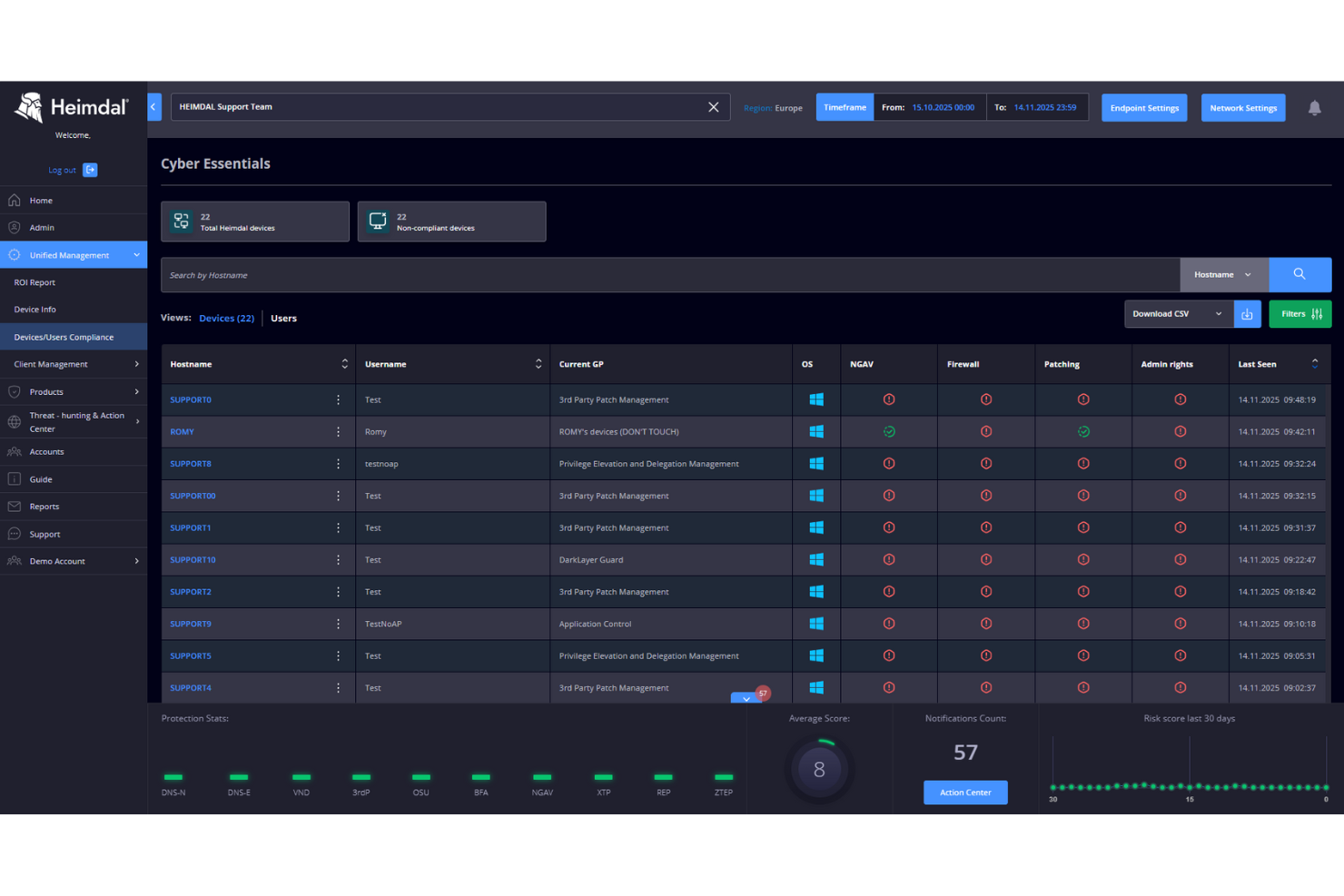

Heimdal is a cybersecurity platform designed for businesses seeking to bolster their security posture against cyber threats. It appeals to industries like healthcare, education, and SMBs, offering solutions that address compliance and data governance challenges. By integrating intrusion detection and prevention systems, Heimdal helps streamline threat detection, vulnerability management, and overall cybersecurity measures for organizations facing complex security requirements.

Why I Picked Heimdal

I picked Heimdal for its focus on advanced threat detection and response capabilities. The platform’s Endpoint Detection and Response (EDR) and Extended Detection and Response (XDR) features provide comprehensive monitoring and protection against cyber threats. Heimdal’s ability to integrate managed services and automate security processes addresses the common challenge of alert fatigue, making it a reliable choice for businesses looking to enhance their cybersecurity framework.

Heimdal Key Features

In addition to its robust detection and response capabilities, Heimdal offers a suite of additional features:

- DNS Security: Protects against DNS hijacking and ensures safe web browsing by blocking malicious sites.

- Automated Patch Management: Streamlines the patching process for software vulnerabilities, reducing the risk of exploitation.

- Ransomware Protection: Provides multi-layered defense against ransomware attacks, safeguarding critical data and systems.

- Privileged Account and Session Management: Ensures secure access control and monitoring of privileged accounts to prevent unauthorized access.

Heimdal Integrations

Native integrations are not currently listed by Heimdal; however, the platform supports API-based custom integrations.

Pros and Cons

Pros:

- Detailed asset and license visibility

- Strong vulnerability and threat detection

- Automates patching across endpoints

Cons:

- Interface requires onboarding time

- No native integrations available

Cisco Secure Firewall provides robust threat defense and high visibility, effectively safeguarding network infrastructures from potential security breaches. Given its deep integration capabilities with existing Cisco infrastructures, it serves as an invaluable addition to the cybersecurity toolkit for companies already leveraging Cisco's broad range of products.

Why I Picked Cisco Secure Firewall:

In the process of selecting the right tools, the integration capabilities of Cisco Secure Firewall with existing Cisco infrastructures stood out. It provides a compelling advantage for businesses that rely heavily on Cisco's ecosystem.

Thus, I determined it to be the "best for integrating with existing Cisco infrastructures" based on its compatibility and the operational ease it brings to an already familiar environment.

Standout Features and Integrations:

Cisco Secure Firewall incorporates features such as next-generation intrusion preventions system (NGIPS), advanced malware protection, and URL filtering to protect the network. The most notable feature is its threat intelligence supported by Cisco Talos, one of the largest commercial threat intelligence teams in the world.

Cisco Secure Firewall integrates seamlessly with other Cisco security products, including SecureX platform, Cisco Secure Endpoint, SolarWinds security event manager, and Cisco Secure Email gateways, providing a comprehensive security solution.

Pros and Cons

Pros:

- Comprehensive security features such as intrusion prevention and malware protection

- Access to robust threat intelligence from Cisco Talos

- Excellent integration with existing Cisco infrastructures

Cons:

- Limited integration with non-Cisco products

- Complexity may require IT expertise to manage effectively

- Pricing can be high, especially for small businesses

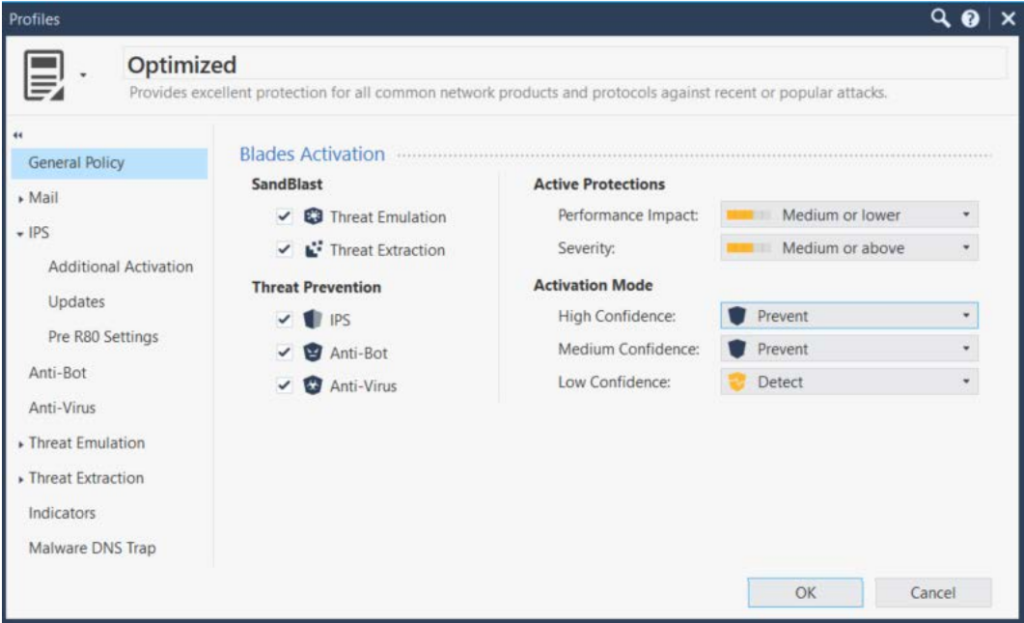

Check Point IPS acts as a vigilant sentinel, providing robust security solutions to protect your digital landscape. The tool's ability to offer granular control over security policies is a critical strength that sets it apart from the competition.

Why I Picked Check Point IPS:

In my quest for top-tier intrusion detection and prevention systems, Check Point IPS caught my eye for its impressive policy control features. It shines for its ability to offer precise, granular control over security policies, effectively mitigating potential vulnerabilities.

This granular control allows businesses to finely tune their security posture, making it the best choice for organizations requiring a customizable security policy.

Standout Features and Integrations:

Check Point IPS comes loaded with several potent features, including comprehensive threat intelligence, built-in antivirus, anti-bot, and sandboxing. It’s also an intuitive management console and an automated policy tuner. The threat intelligence feature provides in-depth information on possible threats, while the automated policy tuner streamlines policy management, ensuring efficient operation.

Check Point IPS also integrates smoothly with several prominent platforms. Notably, it connects with existing Check Point security solutions, allowing for unified threat management and streamlined operations.

Pros and Cons

Pros:

- Efficient integrations with other Check Point security solutions

- Granular control over security policies

- Detailed threat intelligence

Cons:

- Could be complex for smaller organizations or those new to cybersecurity

- Requires a minimum of 5 seats

- High starting price point

Trend Micro TippingPoint is a network security solution providing robust protection against advanced threats. It brings real-time network protection and operational simplicity to your diversified network environment, making it particularly adept at advanced threat protection.

Why I Picked Trend Micro TippingPoint:

TippingPoint earned a spot on this list because of its specialized capabilities for protecting networks against advanced threats. The combination of threat intelligence and network-level protection sets it apart from other cybersecurity tools.

When considering the tool's best use case, advanced threat protection is a standout due to its comprehensive approach to managing both known and unknown vulnerabilities.

Standout Features and Integrations:

TippingPoint offers several notable features including high-performance inspection, ThreatLinQ Security Intelligence, and customizable dashboards for network visibility. Furthermore, its Advanced Threat Protection Framework ensures a proactive security stance.

As for integrations, TippingPoint fits seamlessly into Trend Micro's security ecosystem. It integrates with other Trend Micro solutions, providing a unified approach to security. Additionally, it supports integrations with third-party vendors like SIEM systems for centralized security management.

Pros and Cons

Pros:

- Seamless integration with other Trend Micro solutions

- High-performance network inspection

- Comprehensive advanced threat protection framework

Cons:

- Might be overkill for smaller organizations with less complex network infrastructures

- May require technical expertise to manage effectively

- Pricing information is not readily available

Best for integrating threat intelligence feeds

Palo Alto Networks Next-Generation Firewall (NGFW) sets the benchmark in securing your digital domain name system (DNS), boasting powerful intrusion detection and prevention capabilities. Its standout feature is its ability to seamlessly integrate threat intelligence feeds, a unique capability that makes it a strong contender in the cybersecurity realm.

Why I Picked Palo Alto Networks NGFW:

When I first evaluated Palo Alto Networks NGFW, I was drawn to its unrivaled ability to integrate threat intelligence feeds. This feature, in my opinion, sets it apart from the crowd, offering a distinct advantage for organizations that heavily rely on threat intelligence for proactive defense.

Given the escalating cybersecurity threat landscape, the capacity to integrate threat intelligence feeds is invaluable, which is why Palo Alto Networks NGFW stands as the best option for this purpose.

Standout Features and Integrations:

Palo Alto Networks NGFW boasts a suite of impressive features, including application identification, user-based policy enforcement, and multi-factor authentication. Its application identification feature offers an in-depth view of network traffic, while the multi-factor authentication feature adds an extra layer of security.

In terms of integrations, Palo Alto Networks NGFW smoothly integrates with a wide variety of platforms, including popular cloud service providers. These integrations help organizations extend their security posture beyond the traditional network boundary and into the cloud.

Pros and Cons

Pros:

- Provides excellent cloud integrations

- Comes with a suite of impressive features

- Integrates well with threat intelligence feeds

Cons:

- Interface may be complex for newcomers to cybersecurity

- Requires a minimum of 10 seats

- High starting price point

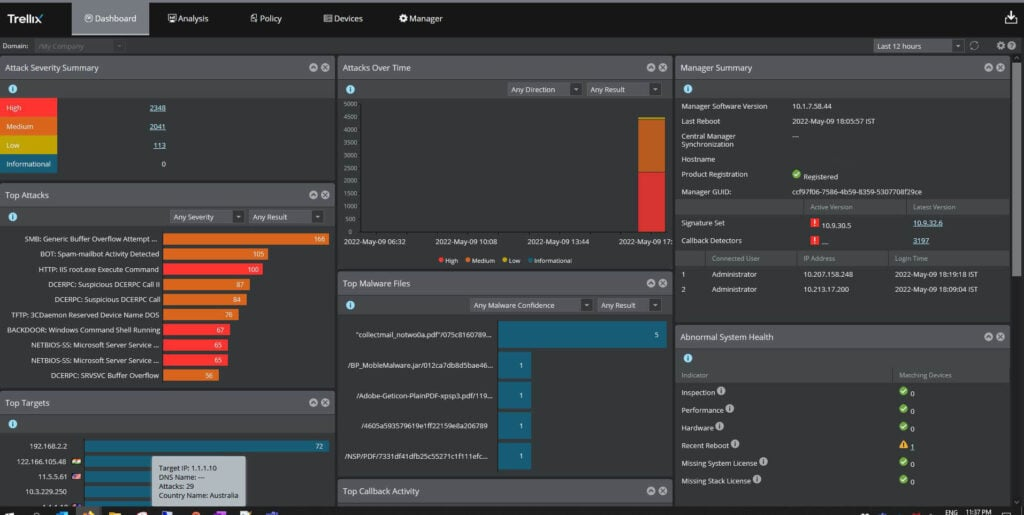

Trellix Intrusion Prevention System (IPS) is a cybersecurity tool that aims to protect enterprise networks from various threats. By detecting and preventing intrusions, it helps organizations maintain a proactive security posture.

Why I Picked Trellix Intrusion Prevention System:

I selected Trellix IPS for this list because of its strong emphasis on proactive protection. Its unique approach to threat detection and prevention helps set it apart from many other cybersecurity tools.

With its ability to maintain a proactive security posture, it's best suited for organizations looking to take a preemptive approach to cybersecurity, thwarting potential threats before they cause harm.

Standout Features and Integrations:

Trellix IPS is built with several key features that help establish a proactive security stance. Its in-depth traffic analysis, advanced threat detection algorithms, and real-time response capabilities enable comprehensive protection.

For integrations, the Trellix IPS solution works well with the broader Trellix platform, ensuring organizations can leverage a unified, layered security strategy. It can also integrate with third-party tools such as McAfee ePO for an expanded, tailored security environment.

Pros and Cons

Pros:

- Easy integration with Trellix platform and third-party tools

- Real-time response capabilities

- Proactive security approach

Cons:

- Reliance on other Trellix products for full functionality

- The learning curve may be steep for those unfamiliar with intrusion prevention systems

- Lack of transparent pricing information

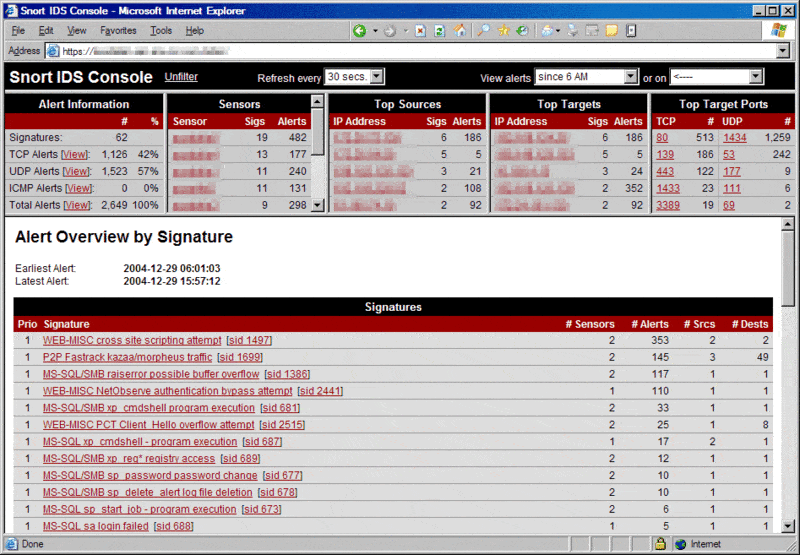

Snort is an open-source network intrusion detection system (IDS) designed to identify and prevent network intrusions. It allows users to create and customize rules for detecting suspicious activities, making it excellent for organizations that require adaptable and tailored intrusion detection solutions.

Why I Picked Snort:

I chose Snort because of its high degree of customization. The ability to set specific detection rules differentiates Snort from many intrusion detection tools, allowing organizations to refine their network security based on their unique requirements.

Therefore, it stands out as the best tool for customizable intrusion detection rules.

Standout Features and Integrations:

Snort's key feature is its rule-based detection system, which allows users to define unique rules for detecting suspicious network activity. In addition, its real-time traffic analysis and packet logging functionality contribute to a comprehensive intrusion detection solution.

Integration-wise, Snort has been built to function smoothly with other security and networking tools. It is often used in combination with other network monitoring tools to provide an integrated security solution.

Pros and Cons

Pros:

- Can integrate with other network monitoring tools

- Real-time traffic analysis

- Highly customizable intrusion detection rules

Cons:

- Might be overwhelming for small networks due to extensive features

- Free version lacks commercial support

- Might require advanced technical knowledge to fully utilize

Best for continuous security monitoring

Alert Logic MDR offers an integrated solution that pairs advanced technology with human expertise to deliver continuous security monitoring. It provides real-time threat detection and incident response services, offering businesses peace of mind in their cybersecurity operations.

Why I Picked Alert Logic MDR:

Alert Logic MDR grabbed my attention due to its unique blend of technology and human expertise. I believe the value of human involvement in identifying complex threats complements the speed and precision of automated systems, which makes Alert Logic MDR stand out.

Considering its strength in providing continuous, round-the-clock security monitoring, I determined it to be the "best for continuous security monitoring".

Standout Features and Integrations:

Alert Logic MDR includes features such as asset discovery, vulnerability assessment, intrusion detection, log management, and incident management. The most impressive part is its threat intelligence backed by a global team of security experts who actively monitor and respond to threats.

Integrations play a key role in Alert Logic MDR's functionality. It works well with popular cloud platforms like AWS, Azure, and Google Cloud, ensuring smooth operations and high security in these environments.

Pros and Cons

Pros:

- Integrates well with popular cloud platforms

- Provides a blend of technology and human expertise

- Offers continuous, round-the-clock security monitoring

Cons:

- Requires a minimum commitment period for contracts

- Does not offer a free trial or free plan

- High starting price may be a barrier for small businesses

Suricata takes a robust stand in the realm of intrusion detection and prevention systems with its open-source capabilities. It's specially crafted to provide state-of-the-art network threat detection, ensuring security teams get the insights they need.

Why I Picked Suricata:

Among the reasons why Suricata made it to my list, the first that stands out is its open-source nature. This means that it provides a platform for continuous updates and improvements driven by an active community of security experts.

I identified Suricata as "best for open-source network-based threat detection" because it combines affordability with an ever-evolving set of features to stay ahead of security threats.

Standout Features and Integrations:

Suricata comes with key features such as real-time intrusion detection, network security monitoring, and offline PCAP processing. Its inline intrusion prevention ability can halt malicious activity at the network level before it impacts the systems.

Suricata boasts a high degree of compatibility with a range of log management and SIEM systems like ELK Stack, OSSEC HIDS, and Splunk, allowing for easier assimilation of data for security teams.

Pros and Cons

Pros:

- Compatible with multiple SIEM systems

- Real-time intrusion detection capability

- Open-source with an active community for continuous updates

Cons:

- Being open-source, it requires community input for new features, which may take time

- Might require some technical know-how to set up and configure

- Professional support comes at an additional cost

Autres systèmes de détection et de prévention d'intrusion

Vous trouverez ci-dessous une liste d’autres systèmes de détection et de prévention d’intrusion que j’ai présélectionnés, mais qui n’ont pas atteint le top 10. Ils méritent tout de même d’être découverts.

- Zeek

For extensive network visibility and diagnostics

- Apiiro

For providing a risk-based approach to security

- Nanitor

For network vulnerability scanning

- Quantum Armor

For predictive breach detection capabilities

- Security Onion

Good for open-source intrusion detection, network security monitoring, and log management

- Corelight

Good for providing network visibility with the help of the Zeek framework

- GFI Languard

Good for network security, patch management, and vulnerability scanning

- Sophos Firewall

Good for integrating network protection with endpoint security

- IBM Security QRadar Suite

Good for detecting unusual network behavior through advanced analytics

- Dell Security

Good for enterprise-level protection against cybersecurity threats

- Juniper Networks® SRX Series Firewalls

Good for scalable, high-performance network security

- Cisco Sourcefire

Good for achieving high-security effectiveness with advanced threat intelligence

- SonicWall Network Security Appliance (NSA)

Good for mid-range network security and intrusion prevention

- WatchGuard Firebox

Good for small to midsize businesses seeking comprehensive network security

- Fidelis Network

Good for deep visibility into network activities for threat hunting

Avis connexes

Critères de sélection des systèmes de détection et de prévention d'intrusion

Pour sélectionner les meilleurs systèmes de détection et de prévention d'intrusion à inclure dans cette liste, j'ai pris en compte les besoins courants des acheteurs et leurs principaux points de douleur, comme la détection des menaces en temps réel et la facilité d'intégration à l'infrastructure existante. J'ai également utilisé le cadre suivant pour structurer et équilibrer mon évaluation :

Fonctionnalités principales (25 % de la note globale)

Pour être inclus dans cette liste, chaque solution devait couvrir ces cas d'usage courants :

- Détecter les accès non autorisés

- Surveiller le trafic réseau

- Alerter en cas d'activité suspecte

- Consigner les événements de sécurité

- Prévenir les menaces connues

Fonctionnalités complémentaires remarquables (25 % de la note globale)

Pour affiner la sélection, j'ai également recherché des fonctionnalités uniques, telles que :

- Intégration avec d'autres outils de sécurité

- Fonctionnalités d'apprentissage automatique

- Options de déploiement dans le cloud

- Paramétrage avancé des alertes

- Outils de reporting pour la conformité

Facilité d'utilisation (10 % de la note globale)

Pour évaluer l'ergonomie de chaque système, j'ai pris en compte les éléments suivants :

- Interface utilisateur intuitive

- Simplicité de navigation

- Tableaux de bord personnalisables

- Courbe d'apprentissage réduite

- Design réactif

Parcours d'intégration (10 % de la note globale)

Pour évaluer l'expérience d'intégration à chaque plateforme, j'ai pris en compte les éléments suivants :

- Disponibilité de vidéos de formation

- Visites guidées interactives du produit

- Accès aux modèles

- Webinaires pour les nouveaux utilisateurs

- Assistance par chatbot

Support client (10 % du score total)

Pour évaluer les services d’assistance client de chaque fournisseur de logiciel, j’ai pris en compte les éléments suivants :

- Disponibilité d'une assistance 24h/24 et 7j/7

- Multiples canaux de support

- Ressources de la base de connaissances

- Délai de réponse aux demandes

- Disponibilité de gestionnaires de compte dédiés

Rapport qualité/prix (10 % du score total)

Pour évaluer le rapport qualité/prix de chaque plateforme, j’ai pris en compte les éléments suivants :

- Tarification compétitive

- Souplesse des licences

- Rapport fonctionnalités/prix

- Disponibilité d’essais gratuits

- Réductions pour les contrats longue durée

Avis clients (10 % du score total)

Pour mieux évaluer la satisfaction globale des clients, j’ai pris en compte les critères suivants lors de la lecture des avis clients :

- Retours sur la facilité de mise en place

- Satisfaction concernant les performances

- Expériences avec le service client

- Retours d’utilisateurs de longue date

- Comparaisons avec la concurrence

Comment choisir un système de détection et de prévention d’intrusion

Il est facile de se perdre dans des listes de fonctionnalités interminables et des structures tarifaires complexes. Pour vous aider à rester concentré lors de votre processus de sélection de logiciel, voici une liste de points à garder à l’esprit :

| Facteur | À prendre en compte |

|---|---|

| Évolutivité | Le système peut-il évoluer avec votre entreprise ? Pensez à l’expansion future et aux limites d’utilisateurs. |

| Intégrations | Est-il compatible avec vos outils actuels ? Vérifiez la compatibilité pour des opérations fluides. |

| Personnalisation | Pouvez-vous adapter le système à vos besoins ? Cherchez des paramètres et options flexibles. |

| Simplicité d’utilisation | Le système est-il intuitif pour votre équipe ? Évaluez la courbe d’apprentissage et l’interface. |

| Mise en place et intégration | Combien de temps faut-il pour commencer ? Évaluez le temps d’installation et le support disponible. |

| Coût | Le coût convient-il à votre budget ? Comparez les modèles de tarification et les frais cachés. |

| Mesures de sécurité | Le système intègre-t-il des dispositifs de sécurité robustes ? Assurez la conformité aux normes du secteur. |

Qu’est-ce qu’un système de détection et de prévention d’intrusion ?

Les systèmes de détection et de prévention d’intrusion sont des outils conçus pour surveiller le trafic réseau afin de repérer des activités suspectes et des accès non autorisés. Les professionnels IT et les équipes de sécurité utilisent ces solutions pour renforcer la sécurité du réseau et protéger les données sensibles.

La détection des menaces en temps réel, l’intégration avec les outils de sécurité existants et les alertes personnalisables facilitent l’identification des menaces et une réaction rapide. Dans l’ensemble, ces outils apportent une protection essentielle pour maintenir des opérations réseau sûres et fiables.

Fonctionnalités

Lors du choix d’un système de détection et de prévention d’intrusion, soyez attentif aux fonctionnalités clés suivantes :

- Détection des menaces en temps réel : Surveille le trafic réseau en continu pour identifier et signaler immédiatement toute activité suspecte.

- Capacités d'intégration : Fonctionne de manière transparente avec les outils de sécurité existants afin d'offrir une stratégie de sécurité unifiée.

- Alertes personnalisables : Permet aux utilisateurs de définir des déclencheurs et des notifications spécifiques selon différents types de menaces.

- Scalabilité : Accompagne la croissance de l'entreprise en s'adaptant à l'augmentation de la taille du réseau et des besoins des utilisateurs sans perte de performance.

- Interface conviviale : Propose une présentation intuitive qui simplifie la navigation et réduit le temps d'apprentissage pour les nouveaux utilisateurs.

- Rapports de conformité : Génère des rapports pour faciliter le respect des normes industrielles et des exigences réglementaires.

- Capacités d’apprentissage automatique : Utilise des algorithmes avancés pour s'adapter et améliorer la détection des menaces au fil du temps.

- Déploiement dans le cloud : Offre un accès flexible et une gestion des fonctionnalités de sécurité depuis n'importe où.

- Support client 24h/24 et 7j/7 : Garantit une assistance disponible à tout moment en cas de problème ou de question.

- Ressources de formation : Propose des tutoriels, webinaires et autres supports éducatifs pour aider les utilisateurs à optimiser le potentiel de l’outil.

Avantages

L’implémentation de systèmes de détection et de prévention des intrusions apporte de nombreux avantages à votre équipe et à votre entreprise. En voici quelques-uns auxquels vous pouvez vous attendre :

- Sécurité renforcée : En détectant les menaces en temps réel, ces systèmes aident à prévenir les accès non autorisés et les violations de données.

- Efficacité opérationnelle : Les capacités d’intégration permettent à votre équipe de gérer la sécurité dans les processus existants, économisant ainsi temps et efforts.

- Conformité réglementaire : Les fonctionnalités de rapport de conformité aident à répondre aux exigences réglementaires et aux normes du secteur.

- Scalabilité : À mesure que votre entreprise se développe, ces systèmes peuvent évoluer pour faire face à des demandes croissantes sans compromettre les performances.

- Réduction des coûts : En prévenant les violations et en limitant les temps d'arrêt, ces outils permettent de réduire les pertes financières potentielles.

- Prise de décision éclairée : Des alertes personnalisables et des rapports détaillés offrent des informations précieuses pour orienter votre stratégie de sécurité.

- Autonomisation des utilisateurs : Les ressources de formation et les interfaces conviviales facilitent l’utilisation efficace du système par votre équipe.

Coûts et Tarification

Sélectionner des systèmes de détection et de prévention des intrusions nécessite de comprendre les divers modèles et plans tarifaires proposés. Les coûts varient selon les fonctionnalités, la taille de l'équipe, les modules complémentaires et plus encore. Le tableau ci-dessous résume les plans les plus courants, leurs prix moyens et les fonctionnalités typiquement incluses dans les solutions de systèmes de détection et de prévention des intrusions :

Tableau comparatif des plans pour les systèmes de détection et de prévention des intrusions

| Type de plan | Prix moyen | Fonctionnalités communes |

|---|---|---|

| Plan gratuit | $0 | Détection de menaces basique, alertes limitées et support communautaire. |

| Plan personnel | $5-$25/user/month | Surveillance en temps réel, alertes personnalisables et rapports basiques. |

| Plan professionnel | $30-$60/user/month | Analyses avancées, capacités d'intégration et rapports de conformité. |

| Plan entreprise | $70-$150/user/month | Personnalisation complète, support dédié et capacités d’apprentissage automatique. |

FAQ sur les systèmes de détection et de prévention des intrusions

Comment les systèmes de détection des intrusions gèrent-ils le trafic chiffré ?

Le trafic chiffré peut représenter un défi pour les IDS, car le chiffrement masque le contenu des paquets de données. Certains systèmes peuvent déchiffrer le trafic pour l’inspection, mais cela peut affecter les performances. Il est important de choisir des solutions qui équilibrent la sécurité et la rapidité pour les données chiffrées.

Les systèmes de détection des intrusions peuvent-ils prévenir les attaques ?

Les IDS ne préviennent pas eux-mêmes les attaques ; ils vous alertent sur des menaces potentielles. Pour bloquer les attaques, il faut intégrer l’IDS avec un système de prévention des intrusions (IPS), qui prend des mesures actives pour stopper les menaces sur la base des alertes IDS.

Quelles méthodes de détection la plupart des plateformes IDPS utilisent-elles ?

La plupart des plateformes IDPS utilisent des méthodes de détection basées sur la signature, sur l’anomalie ou un modèle hybride. La détection basée sur la signature correspond à des modèles d’attaque connus, tandis que les modèles d’anomalie signalent les comportements sortant des normes habituelles. La combinaison des deux détermine souvent à quel point le système sera efficace et flexible dans un réseau réel.

Ces systèmes sont-ils déployés en ligne ou hors bande ?

Certaines plateformes proposent un déploiement en ligne, qui permet de bloquer activement le trafic, tandis que d’autres sont hors bande et se concentrent uniquement sur la détection. Beaucoup prennent en charge les deux modes, mais les performances et la complexité peuvent varier. Les systèmes en ligne nécessitent souvent une configuration plus soignée afin d’éviter la latence ou les interruptions.

Comment ces plateformes journalisent-elles et stockent-elles les données ?

Les outils IDPS journalisent généralement tous les événements détectés, y compris les adresses IP d’origine, les horodatages, les charges utiles et les types d’attaque. Les options de stockage varient : certains outils stockent les journaux localement, tandis que d’autres s’intègrent à des SIEM centralisés. Les politiques de conservation et les formats de journaux influent sur la facilité d’analyse ou d’audit des données.

Et ensuite :

Si vous êtes en train de rechercher des systèmes de détection et de prévention des intrusions, contactez gratuitement un conseiller SoftwareSelect pour des recommandations personnalisées.

Vous remplissez un formulaire et discutez brièvement afin qu’ils comprennent vos besoins spécifiques. Ensuite, vous recevrez une liste restreinte de logiciels à examiner. Ils vous accompagneront même tout au long du processus d’achat, y compris lors des négociations tarifaires.