Liste des meilleurs outils IAST

Voici ma sélection des meilleurs outils IAST :

Les meilleurs outils IAST permettent aux équipes de développement et de sécurité de détecter les vulnérabilités en temps réel en analysant les applications pendant leur exécution. Ils combinent l'instrumentation du code et la surveillance à l'exécution pour révéler des problèmes tels que des flux de données non sécurisés, des entrées non validées et une logique d'authentification faible, des risques qui échappent souvent aux analyses statiques ou aux revues manuelles.

Beaucoup d’équipes se tournent vers l’IAST car elles en ont assez de courir après les faux positifs, de déboguer des traces de pile ambiguës ou de gérer plusieurs outils de sécurité qui ne s’intègrent pas à leurs pipelines de développement. Ces lacunes font perdre du temps et laissent certains risques non traités, surtout lorsque les applications manipulent des données sensibles sur plusieurs langages et frameworks.

J’ai collaboré avec des équipes d’ingénierie et de sécurité ayant migré d’anciennes solutions de tests statiques vers des outils IAST, et j’ai testé ces outils en production ainsi qu’en environnements CI/CD. Cette expérience m’a permis d’identifier les plateformes qui offrent réellement des résultats précis sans ralentir les cycles de livraison.

Dans ce guide, vous découvrirez quels outils IAST offrent une visibilité utile sur les risques en temps réel, réduisent le bruit dans les alertes et aident votre équipe à prioriser les vulnérabilités qui comptent vraiment.

Why Trust Our Software Reviews

Résumé des meilleurs outils IAST

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Best for dynamic security scanning flexibility | Free demo available | Pricing upon request | Website | |

| 2 | Best for comprehensive code scanning | Free plan available + free demo | From $350/month | Website | |

| 3 | Best for fast web application scanning | Free demo available | Pricing upon request | Website | |

| 4 | Best for comprehensive software exposure platform | Free demo available | Pricing upon request | Website | |

| 5 | Best for cloud-based application defense | Not available | From $65/user/month (billed annually) | Website | |

| 6 | Best for holistic software integrity | Not available | From $40/user/month (billed annually) | Website | |

| 7 | Best for hybrid application security solutions | Not available | From $35/user/month (billed annually) | Website | |

| 8 | Best for integrated vulnerability management | Free trial + free demo available | From $1.62/asset/month (billed annually) | Website | |

| 9 | Best for automating application vulnerability testing | Free demo available | From $29/user/month (billed annually) | Website | |

| 10 | Best for scalable application security programs | Free demo available | Pricing upon request | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6 -

Pulumi

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8

Avis sur les meilleurs outils IAST

Invicti has emerged as a potent tool in the realm of cybersecurity, primarily focusing on dynamic security scanning. Its adaptive scanning approach not only ensures in-depth vulnerability detection but also offers a degree of flexibility that many businesses find invaluable.

Why I Picked Invicti:

When curating a list of security tools, my selection process led me to Invicti, and for good reasons. In evaluating the landscape, Invicti made an impression with its ability to adjust to varying web application structures and environments. This trait of dynamic flexibility is pivotal in today's diverse digital ecosystem, and it is why I hold the opinion that Invicti is unmatched in this aspect.

Standout features and integrations:

Invicti is praised for its tailored scanning capabilities that allow it to adapt to different application landscapes. Its Proof-Based Scanning™ technology provides tangible evidence of identified vulnerabilities, ensuring that threats are real and not false positives. On the integration front, Invicti fits into various IT environments, offering compatibility with leading issue trackers, CI/CD platforms, and security solutions.

Pros and Cons

Pros:

- Broad integration capabilities

- Proof-Based Scanning™ minimizes false positives

- Tailored scanning for diverse applications

Cons:

- Additional features may require separate purchases

- Cost could be prohibitive for smaller businesses

- Might require time to configure for complex environments

New Product Updates from Invicti

Invicti Enterprise Adds WebLogic Support and Security Enhancements

The latest Invicti Enterprise v25.10.0 release introduces WebLogic support for Java Shark sensors and improved secrets management through SEM integrations. It also refines API consistency and strengthens overall platform stability. For more information, visit Invicti's official site.

Aikido Security is an all-in-one security platform designed to help your development team secure every aspect of your stack, from code to cloud. By centralizing various security scanners into a single platform, Aikido enhances the process of identifying and fixing vulnerabilities.

Why I Picked Aikido Security:

Aikido's Static Application Security Testing (SAST) capabilities are a key reason to consider it among the top IAST tools. Its comprehensive source code scanner can detect vulnerabilities like SQL injection, cross-site scripting (XSS), and buffer overflows before issues can be merged, ensuring that potential threats are addressed early in the development process.

Standout features and integrations:

Aikido also offers AI Autofix, which provides one-click fixes for identified vulnerabilities. Other key features include cloud posture management that detects misconfigurations across major cloud providers, secrets detection to identify exposed API keys and passwords in your code, and container security scanning to ensure your container images are free from vulnerabilities. The platform integrates with GitHub, GitLab, BitBucket, Azure Pipelines, Drata, Vanta, Asana, ClickUp, Monday.com, Microsoft Teams, and Jira.

Pros and Cons

Pros:

- Scalable for growing teams

- Offers actionable insights

- Has a comprehensive dashboard and customizable reports

Cons:

- Does not have endpoint security or intrusion detection capabilities

- Ignores vulnerabilities if no fix is available

New Product Updates from Aikido Security

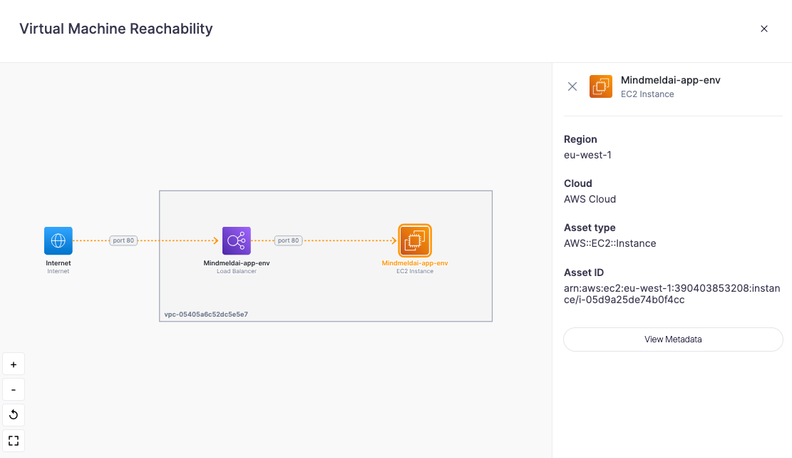

Aikido Security Adds Continuous Pentesting, VM Reachability, and IDE Scanning

Aikido Security introduces Aikido Infinite continuous pentesting, cloud VM reachability diagrams, and full workspace scanning across IDEs. These updates help teams identify exploitable vulnerabilities faster and strengthen security checks during development. For more information, visit Aikido Security’s official site.

Acunetix has established itself as a notable cybersecurity solution specifically engineered for web application scanning. With the growing need for swift scanning capabilities, Acunetix's fast processing time aligns with the demand for rapid vulnerability detection in web applications.

Why I Picked Acunetix:

In the realm of security tools focused on web applications, my choice gravitated towards Acunetix because of its pronounced speed in scanning processes. Having compared multiple tools, Acunetix's differentiator lies in its unmatched pace and efficiency in identifying vulnerabilities. This speed-centric approach solidifies its place as the best tool for fast web application scanning.

Standout features and integrations:

Acunetix is equipped with advanced vulnerability detection features, capable of detecting SQL injections, XSS vulnerabilities, and more. Its DeepScan technology allows for the scanning of dynamic web applications, ensuring thorough coverage. Integration-wise, Acunetix offers compatibility with widely-used issue trackers, CI/CD platforms, and popular web application firewalls, which bolsters its utility in diverse IT environments.

Pros and Cons

Pros:

- DeepScan technology for dynamic web apps

- Integration with common IT platforms and tools

- Advanced vulnerability detection capabilities

Cons:

- Premium features might escalate costs

- Might be overkill for very small applications

- Learning curve for new users

Checkmarx delivers a platform designed to identify software vulnerabilities from source code to runtime. Addressing the entire software exposure landscape, this tool offers a comprehensive approach, ensuring that applications remain secure across different stages of the development lifecycle.

Why I Picked Checkmarx:

After evaluating and comparing various tools, I concluded that Checkmarx stands apart due to its all-encompassing approach to software security. My judgment was influenced by its capability to monitor vulnerabilities across both source code and runtime. Recognizing the challenges many businesses face in managing software exposures across a product's lifespan, I believe Checkmarx is best positioned for offering a comprehensive software exposure platform.

Standout features and integrations:

Checkmarx emphasizes its SAST tool, which thoroughly reviews source code for potential risks. Furthermore, its Interactive Application Security Testing (IAST) scrutinizes the application in runtime to detect vulnerabilities that might be missed in the code review stage. On the integrations front, Checkmarx easily integrates with popular CI/CD tools, version control systems, and issue trackers, ensuring smooth workflows and real-time vulnerability management.

Pros and Cons

Pros:

- Comprehensive coverage caters to the entire software development lifecycle

- Easily integrates with popular development and deployment tools.

- Offers both SAST and IAST solutions, ensuring a broad scope of vulnerability detection.

Cons:

- The absence of transparent pricing might deter some potential users

- Could be perceived as complex by teams new to security platforms

- Might be overkill for smaller projects or teams

Qualys Web App Scanning provides a comprehensive solution for web application security, harnessing the power and accessibility of the cloud. Its primary goal is to defend applications in the cloud environment, making it particularly effective for businesses relying heavily on cloud infrastructures.

Why I Picked Qualys Web App Scanning:

My process of selection naturally directed me to Qualys Web App Scanning after careful comparison and judgment of various tools in the market. The unique blend of its cloud-native nature coupled with robust security scanning functionalities marked it as distinct. Given the increasing adoption of cloud infrastructure, I discerned that Qualys stands out in providing robust defense specifically tailored for cloud-based applications.

Standout features and integrations:

Qualys shines with its Continuous Monitoring feature, which keeps a vigilant eye on an organization's web apps, instantly alerting teams of any vulnerabilities or threats. Furthermore, its Web Application Firewall integration ensures real-time protection against threats, facilitating a proactive defense strategy. In terms of integrations, Qualys supports a range of platforms, including SIEM systems, GRC tools, and bug-tracking platforms, making it versatile for diverse IT setups.

Pros and Cons

Pros:

- Versatile integrations support a wide range of IT environments

- Integrated Web Application Firewall for real-time protection.

- Continuous Monitoring ensures ongoing vulnerability checks.

Cons:

- Licensing model may not fit every organizational size or type

- Some features may seem complex for small-scale applications

- Might present a learning curve for those unfamiliar with cloud-based tools

Synopsys is at the forefront of ensuring software integrity throughout the entire development lifecycle. This platform provides comprehensive tools that look beyond just security, diving deep into the very essence of software quality and reliability.

Why I Picked Synopsys:

In the vast landscape of software integrity tools, Synopsys made a distinct impression on me. I selected this tool due to its all-encompassing approach that addresses not just vulnerabilities but also the overall quality and reliability of the software. Such a holistic perspective aligns with its recognition as the best choice for businesses focused on achieving impeccable software integrity.

Standout features and integrations:

Synopsys excels with its suite of dynamic and static application security testing tools, coupled with software composition analysis. These features provide thorough insights into potential threats and the overall health of the software. Integrations-wise, Synopsys plays well with a myriad of development tools and platforms, connecting with popular CI/CD solutions and software development platforms for an integrated software integrity approach.

Pros and Cons

Pros:

- Efficient integrations with key development platforms

- Robust set of testing and analysis tools

- Comprehensive approach to software integrity

Cons:

- Pricing could be a barrier for smaller teams

- Comprehensive features may be overwhelming for beginners

- Initial setup might be complex

Micro Focus delivers an extensive range of application security solutions, adept at securing both traditional and modern applications. With its hybrid approach, it caters to enterprises that leverage a mix of on-premises and cloud-based applications, ensuring comprehensive protection.

Why I Picked Micro Focus:

In my quest to find the most versatile and encompassing application security tools, Micro Focus stood out prominently. I chose this solution because it effectively bridges the gap between traditional and modern application security requirements, offering an adaptable platform for diverse enterprise needs. Its prowess in delivering hybrid solutions solidifies its position as the best for businesses seeking to secure a mix of application environments.

Standout features and integrations:

Micro Focus boasts an impressive set of features, including dynamic and static application security testing, which provides insights into potential threats at every stage of the development lifecycle. Additionally, the software's vulnerability management capabilities allow teams to prioritize and tackle security challenges methodically. In terms of integrations, Micro Focus fits snugly into diverse development ecosystems, connecting with popular CI/CD tools and other software development platforms, ensuring a holistic security approach.

Pros and Cons

Pros:

- Integrates smoothly with diverse development tools

- Rich vulnerability management features

- Comprehensive hybrid application protection

Cons:

- Interface could be more intuitive for first-time users

- Some features may be overkill for small teams

- Might have a steeper learning curve

Rapid7 has positioned itself as a leader in cybersecurity, specializing in vulnerability management and threat detection. By focusing on an integrated approach, the tool streamlines the process of identifying, analyzing, and rectifying potential vulnerabilities in a system.

Why I Picked Rapid7:

From the vast array of vulnerability management tools, Rapid7 resonated with me due to its cohesive integration capabilities. Having judged various tools, I determined that Rapid7's ability to not only pinpoint vulnerabilities but also effectively manage and mitigate them sets it apart. This cohesive, integrated approach makes it the optimal choice for those looking for comprehensive vulnerability management.

Standout features and integrations:

Rapid7 boasts a dynamic range of features, including its InsightVM for real-time vulnerability management and Metasploit for penetration testing. Moreover, its capability to continuously monitor environments ensures a proactive approach to threat detection. When it comes to integrations, Rapid7 meshes with an array of systems, including popular SIEM solutions, cloud providers, and ticketing systems, to ensure a streamlined vulnerability management process.

Pros and Cons

Pros:

- Wide range of integrations for streamlined operations

- Comprehensive penetration testing tools

- Real-time vulnerability monitoring

Cons:

- Some users may find the interface challenging to navigate

- Pricing may not suit smaller enterprises

- Might require skilled personnel for full utilization

HCL AppScan is a robust application security tool that identifies vulnerabilities and assists in their remediation. With an emphasis on automation, the tool streamlines the process of vulnerability testing, enabling businesses to secure applications efficiently.

Why I Picked HCL AppScan:

While evaluating the myriad of application security tools available, HCL AppScan caught my attention for its dedication to automation. I chose this platform because it has made strides in ensuring that vulnerability testing isn't just comprehensive but also automated, thereby reducing manual intervention. Its emphasis on automating the testing process is what positions it as the best choice for those who want efficient and consistent vulnerability scanning without the overhead of manual checks.

Standout features and integrations:

At the heart of HCL AppScan lies its automated scanning engine, capable of detecting a wide range of vulnerabilities from SQL injections to cross-site scripting. Additionally, the tool provides actionable insights and remediation recommendations to bridge security gaps. On the integrations front, HCL AppScan offers compatibility with a variety of development environments and platforms, ensuring that application security testing remains an integral part of the development cycle without causing disruptions.

Pros and Cons

Pros:

- Compatible with diverse development environments

- Actionable remediation insights

- Comprehensive automated vulnerability detection

Cons:

- Limited customization options for reporting

- Advanced configurations require a deeper understanding

- Might be overwhelming for newcomers

Veracode presents itself as a comprehensive application security platform designed to meet the requirements of modern organizations. With a focus on scalability, it assists enterprises in expanding their security measures in tandem with their growth, ensuring no application goes unchecked, irrespective of its scale.

Pros and Cons

Pros:

- Robust integration with popular DevOps tools

- Cloud-based for always-on access and updates

- End-to-end security analysis capabilities

Cons:

- Reliance on cloud might not suit all privacy preferences

- Pricing might be steep for small-scale users

- Learning curve for some advanced features

Autres outils IAST

Ci-dessous, vous trouverez une liste d’outils IAST supplémentaires que j’ai sélectionnés mais qui n’ont pas atteint le top 10. Ils valent tout de même le détour.

- Detectify

For crowdsource-powered vulnerability insights

- Contrast Security

For continuous application protection

- ImmuniWeb

For AI-powered web security testing

- Snyk

Good for developer-first security approach

- Appknox

Good for mobile application security

- GitLab

Good for integrated CI/CD Pipelines and DevOps practices

- Astra API Security

Good for end-to-end website security solutions

- Trustwave

Good for managed security services

- Kiuwan

Good for software risk management across lifecycles

- Grammatech

Good for advanced code analysis capabilities

- AppSec

For application-centric security frameworks and strategies

- Tenable.io

Good for comprehensive vulnerability management

- Positive Technology

Good for threat intelligence and prevention

- CAST

Good for in-depth application structure assessment

- Pentest

For penetration testing expertise and insights

Autres analyses d’outils liés à l’IAST

Critères de sélection des outils IAST

Pour sélectionner les meilleurs outils IAST à inclure dans cette liste, j’ai pris en compte les besoins courants des acheteurs et leurs principales difficultés, comme la détection précoce des vulnérabilités et l’intégration fluide aux pipelines CI/CD existants. J’ai également utilisé le cadre suivant pour garantir une évaluation structurée et équitable :

Fonctionnalités principales (25 % du score total)

Pour figurer dans cette liste, chaque solution devait couvrir ces cas d’usage :

- Détecter les vulnérabilités de sécurité

- Fournir une analyse en temps réel

- S’intégrer aux pipelines CI/CD

- Prendre en charge plusieurs langages de programmation

- Proposer des rapports détaillés

Fonctionnalités distinctives supplémentaires (25 % du score total)

Pour départager davantage les solutions, j’ai également recherché des options uniques comme :

- Tableaux de bord personnalisables

- Intégration de l’apprentissage automatique

- Veille sur les menaces en temps réel

- Suggestions de remédiation automatisées

- Analyse du comportement des utilisateurs

Ergonomie (10 % du score total)

Pour évaluer la facilité d’utilisation de chaque système, j’ai considéré les aspects suivants :

- Interface utilisateur intuitive

- Navigation simple

- Documentation claire

- Courbe d’apprentissage réduite

- Design réactif

Onboarding (10 % du score total)

Pour évaluer l’expérience d’intégration sur chaque plateforme, j’ai pris en compte :

- Disponibilité de vidéos de formation

- Visites guidées interactives des produits

- Accès à des modèles

- Chatbots d’assistance

- Webinaires complets

Support client (10 % du score total)

Pour évaluer les services d’assistance client de chaque fournisseur de logiciel, j’ai pris en compte les éléments suivants :

- Disponibilité d’un support 24h/24 et 7j/7

- Accès à une base de connaissances

- Délai de réponse aux questions

- Disponibilité du chat en direct

- Qualité de l’aide technique

Rapport qualité/prix (10 % du score total)

Pour évaluer le rapport qualité/prix de chaque plateforme, j’ai considéré les éléments suivants :

- Tarification compétitive

- Offres d’abonnement flexibles

- Disponibilité de versions d’essai gratuites

- Coût des fonctionnalités supplémentaires

- Réductions pour engagements longue durée

Avis des clients (10 % du score total)

Pour avoir une idée de la satisfaction globale des clients, j’ai pris en compte les points suivants lors de la lecture des avis :

- Notes de satisfaction globale

- Fréquence des retours positifs

- Réclamations courantes

- Témoignages sur la qualité de l’assistance

- Retours sur l’efficacité des fonctionnalités

Comment choisir un outil IAST

Il est facile de se perdre dans de longues listes de fonctionnalités et des structures tarifaires complexes. Pour vous aider à rester concentré tout au long de votre processus de sélection, voici une liste de facteurs à garder à l’esprit :

| Facteur | À prendre en compte |

|---|---|

| Scalabilité | L’outil accompagnera-t-il l’évolution de vos besoins ? Anticipez l’expansion future et vérifiez s’il peut gérer une charge accrue sans difficulté. |

| Intégrations | S’intègre-t-il facilement à vos outils actuels ? Vérifiez la compatibilité avec vos pipelines CI/CD et les systèmes sur lesquels vous comptez. |

| Personnalisation | Pouvez-vous adapter l’outil à vos flux de travail ? Recherchez des options permettant des ajustements selon vos besoins spécifiques. |

| Facilité d’utilisation | L’outil est-il convivial pour votre équipe ? Évaluez l’interface et la rapidité avec laquelle vos équipes peuvent l’adopter efficacement. |

| Mise en place et prise en main | Combien de temps pour être opérationnel ? Considérez les ressources nécessaires à l’installation et la disponibilité de supports de formation. |

| Coût | Le prix est-il compatible avec votre budget ? Analysez le coût total de possession, y compris les frais cachés ou les suppléments pour des fonctionnalités additionnelles. |

| Garanties de sécurité | Répond-il à vos exigences de sécurité ? Assurez-vous d’une protection poussée contre les vulnérabilités et du respect de vos protocoles de sécurité. |

| Conformité réglementaire | Est-il conforme aux réglementations du secteur ? Vérifiez la prise en charge des normes applicables à votre activité, comme le RGPD ou l’HIPAA. |

Qu’est-ce qu’un outil IAST ?

Les outils IAST sont des solutions de test de sécurité applicative interactives, utilisées pour identifier et corriger les vulnérabilités de sécurité dans les logiciels. Ils sont principalement utilisés par les développeurs, analystes sécurité et professionnels IT pour garantir la sécurité et l’intégrité des applications. L’analyse en temps réel, l’intégration avec les pipelines CI/CD et la production de rapports détaillés facilitent la détection précoce des problèmes et la mise en place de pratiques de développement sécurisées. Globalement, ces outils fournissent des informations précieuses pour renforcer la sécurité des applications.

Fonctionnalités

Lors de la sélection d’outils IAST, soyez attentif aux fonctionnalités clés suivantes :

- Analyse en temps réel : Identifie les vulnérabilités lors de l'exécution du code, permettant aux développeurs de résoudre les problèmes immédiatement.

- Intégration CI/CD : Fonctionne parfaitement avec les pipelines d'intégration et de déploiement continus existants afin de garantir la sécurité tout au long du cycle de développement.

- Prise en charge multilingue : Analyse le code écrit dans plusieurs langages de programmation, assurant une large applicabilité selon les projets.

- Rapports détaillés : Fournit des rapports complets sur les vulnérabilités identifiées, aidant les équipes à comprendre et à prioriser les corrections.

- Tableaux de bord personnalisables : Propose des vues adaptées pour surveiller des métriques et des enjeux de sécurité spécifiques à votre organisation.

- Suggestions de remédiation automatisées : Fournit des recommandations concrètes pour corriger rapidement les vulnérabilités détectées.

- Analyse du comportement utilisateur : Surveille l'utilisation des applications afin de détecter des comportements inhabituels pouvant révéler des risques de sécurité.

- Visites guidées interactives du produit : Guide les utilisateurs à travers les fonctionnalités de l'outil, facilitant la prise en main et l'utilisation.

- Ressources de formation : Inclut des vidéos, webinaires et une documentation pour soutenir l'apprentissage et une utilisation efficace de l'outil.

- Garanties de sécurité : Assure la conformité avec les protocoles de sécurité afin de protéger les données sensibles au sein des applications.

Avantages

L’implémentation d’outils IAST offre de nombreux avantages pour votre équipe et votre entreprise. En voici quelques-uns à anticiper :

- Sécurité accrue : En détectant les vulnérabilités en temps réel, les outils IAST permettent de préserver un environnement applicatif sécurisé.

- Cycles de développement plus rapides : L’intégration aux pipelines CI/CD permet des contrôles de sécurité continus sans ralentir le processus de développement.

- Efficacité accrue : Les suggestions automatiques de mesures correctives font gagner du temps en proposant aux développeurs des étapes concrètes pour résoudre rapidement les problèmes.

- Meilleure répartition des ressources : Des rapports détaillés permettent de hiérarchiser les vulnérabilités et de concentrer l'équipe sur les problématiques de sécurité les plus urgentes.

- Apprentissage renforcé : Les ressources de formation et visites guidées interactives permettent à votre équipe d’utiliser efficacement l’outil, accélérant ainsi l’intégration de nouveaux utilisateurs.

- Garantie de conformité : Les mesures de sécurité intégrées aux outils permettent de respecter les normes du secteur, réduisant ainsi les risques de pénalités en cas de non-conformité.

- Adaptabilité : La prise en charge de plusieurs langages permet d’exploiter les outils IAST pour divers projets, selon les besoins en programmation.

Coûts & Tarification

La sélection d’outils IAST nécessite de comprendre les différents modèles et options tarifaires disponibles. Les coûts varient selon les fonctionnalités, la taille de l’équipe, les modules complémentaires, etc. Le tableau ci-dessous résume les plans courants, leurs prix moyens et les fonctionnalités typiques incluses dans les solutions IAST :

Tableau comparatif des offres pour les outils IAST

| Type de plan | Prix moyen | Fonctionnalités courantes |

|---|---|---|

| Plan gratuit | $0 | Détection de vulnérabilités basique, prise en charge limitée des langages et rapports minimaux. |

| Plan personnel | $10-$30/user/month | Analyse en temps réel, intégration CI/CD et rapports de base. |

| Plan entreprise | $50-$100/user/month | Prise en charge multilingue, rapports détaillés, tableaux de bord personnalisables et support. |

| Plan grande entreprise | $150-$300/user/month | Fonctionnalités de sécurité avancées, prise en charge complète des langues, gestionnaire de compte dédié et outils de conformité. |

FAQ sur les outils IAST

Voici quelques réponses aux questions courantes sur les outils IAST :

Que sont les outils IAST et pourquoi sont-ils importants ?

Les outils IAST (Interactive Application Security Testing) sont des solutions qui identifient les vulnérabilités dans les applications logicielles en temps réel lors de leur exécution normale. Ils sont essentiels car ils fournissent un retour immédiat aux développeurs, leur permettant de détecter et de corriger les vulnérabilités pendant le processus de développement, ce qui renforce la sécurité logicielle et réduit les corrections après la mise en production.

Quelles sont les limites de l'IAST ?

L’IAST peut accroître la consommation de ressources, telles que l’utilisation du processeur et de la mémoire, pendant les tests. Cela peut ralentir les performances, en particulier dans des environnements à ressources limitées. Assurez-vous que votre infrastructure peut supporter cette charge supplémentaire pour éviter toute perturbation dans les performances.

Dans quel environnement un outil IAST est-il le plus efficace ?

L’IAST fonctionne de manière optimale dans un environnement de recette (QA) avec l’exécution de tests fonctionnels automatisés. Cette configuration permet à l’outil d’observer l’exécution réelle du code et de fournir des évaluations précises des vulnérabilités, aidant votre équipe à résoudre les problèmes avant la mise en production.

Quelle est la précision de l'IAST ?

L’IAST fournit des résultats précis avec moins de faux positifs en observant l’exécution réelle du code et les chemins de données. Cette précision aide les développeurs à identifier rapidement et corriger les vulnérabilités, réduisant le temps passé sur de fausses alertes et renforçant la sécurité globale.

L’IAST nécessite-t-il des configurations spécifiques ?

Oui, l’IAST peut nécessiter des configurations spécifiques pour s’intégrer à vos environnements de développement existants. Assurez-vous que votre équipe est prête à effectuer les ajustements nécessaires pour optimiser les performances et l’efficacité de l’outil dans votre environnement.

Comment l’IAST se compare-t-il aux autres méthodes de test ?

L’IAST fournit des informations en temps réel en analysant les applications en cours d’exécution, contrairement au SAST ou au DAST, qui examinent le code statique ou les entrées externes. Cette approche donne à l’IAST un avantage pour identifier les vulnérabilités d’exécution, ce qui en fait un complément précieux à votre stratégie de sécurité.

Et ensuite ?

Si vous êtes en train d’étudier les outils IAST, contactez un conseiller SoftwareSelect pour des recommandations gratuites.

Vous remplissez un formulaire et avez un échange rapide où ils approfondissent vos besoins spécifiques. Ensuite, vous recevrez une liste restreinte de logiciels à examiner. Ils vous accompagneront même tout au long du processus d’achat, y compris lors des négociations tarifaires.