Meilleurs outils de gestion des vulnérabilités — sélection

Les meilleurs outils de gestion des vulnérabilités aident les équipes à identifier rapidement les failles, à réduire les risques de sécurité et à maintenir des systèmes plus sûrs et conformes sur l’ensemble de leur infrastructure. Lorsque les faiblesses passent inaperçues, que les cycles de correctifs reposent sur des tâches manuelles, ou que les alertes génèrent plus de bruit que d’informations pertinentes, les menaces peuvent évoluer rapidement et créer des brèches inutiles dans les opérations de sécurité.

La bonne plateforme de gestion des vulnérabilités offre aux équipes sécurité et IT une visibilité claire, des analyses automatisées et une hiérarchisation précise pour qu’elles sachent quelles failles nécessitent une intervention immédiate et puissent les résoudre avant qu’elles n’affectent l’activité. En tant que Directeur Technique avec plus de vingt ans d’expérience dans le test et le déploiement d’outils de sécurité en environnement réel, j’ai évalué les meilleures solutions selon la précision de détection, l’automatisation et la facilité d’utilisation lors de la gestion continue de la sécurité.

Chaque évaluation présente les fonctionnalités, les avantages et inconvénients, ainsi que les cas d’usage idéaux pour aider votre équipe à choisir l’outil de gestion des vulnérabilités le plus adapté à une réduction des risques fiable et efficace.

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Résumé des meilleurs outils de gestion des vulnérabilités

Ce tableau comparatif résume les détails de tarification de mes meilleurs choix d’outils de gestion des vulnérabilités pour vous aider à trouver celui qui convient à votre budget et à vos besoins métier.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Idéal pour les évaluations des risques liés aux fournisseurs tiers | Démo gratuite disponible | Tarification sur demande | Website | |

| 2 | Idéal pour la surveillance en temps réel des menaces externes | Not available | Tarification sur demande | Website | |

| 3 | Idéal pour la surveillance continue des vulnérabilités | Essai gratuit de 14 jours + démo gratuite disponible | À partir de $149/mois | Website | |

| 4 | Idéal pour une sécurité complète du code au cloud | Offre gratuite disponible + démo gratuite | À partir de $350/mois | Website | |

| 5 | Idéal pour des analyses de sécurité sans configuration nécessaire | Essai gratuit + démo gratuite disponible | Tarification sur demande | Website | |

| 6 | Idéal pour une veille complète sur les menaces | Not available | Tarification sur demande | Website | |

| 7 | Idéal pour une couverture étendue des appareils et protocoles | Not available | Tarification sur demande | Website | |

| 8 | Idéal pour l'intégration avec l'écosystème Microsoft | Not available | À partir de 10 $/utilisateur/mois (facturé annuellement) | Website | |

| 9 | Idéal pour la sécurité de l'Active Directory et de l'infrastructure | Not available | Tarification sur demande | Website | |

| 10 | Idéal pour une gestion complète des actifs informatiques | Not available | À partir de 2 995 $ par an | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis sur les meilleurs outils de gestion des vulnérabilités

Vous trouverez ci-dessous mes résumés détaillés des meilleurs outils de gestion des vulnérabilités qui figurent dans ma sélection. Mes avis donnent un aperçu complet des fonctionnalités clés, des avantages et inconvénients, des intégrations et des cas d’usage idéaux pour chaque outil afin de vous aider à faire le meilleur choix.

Idéal pour les évaluations des risques liés aux fournisseurs tiers

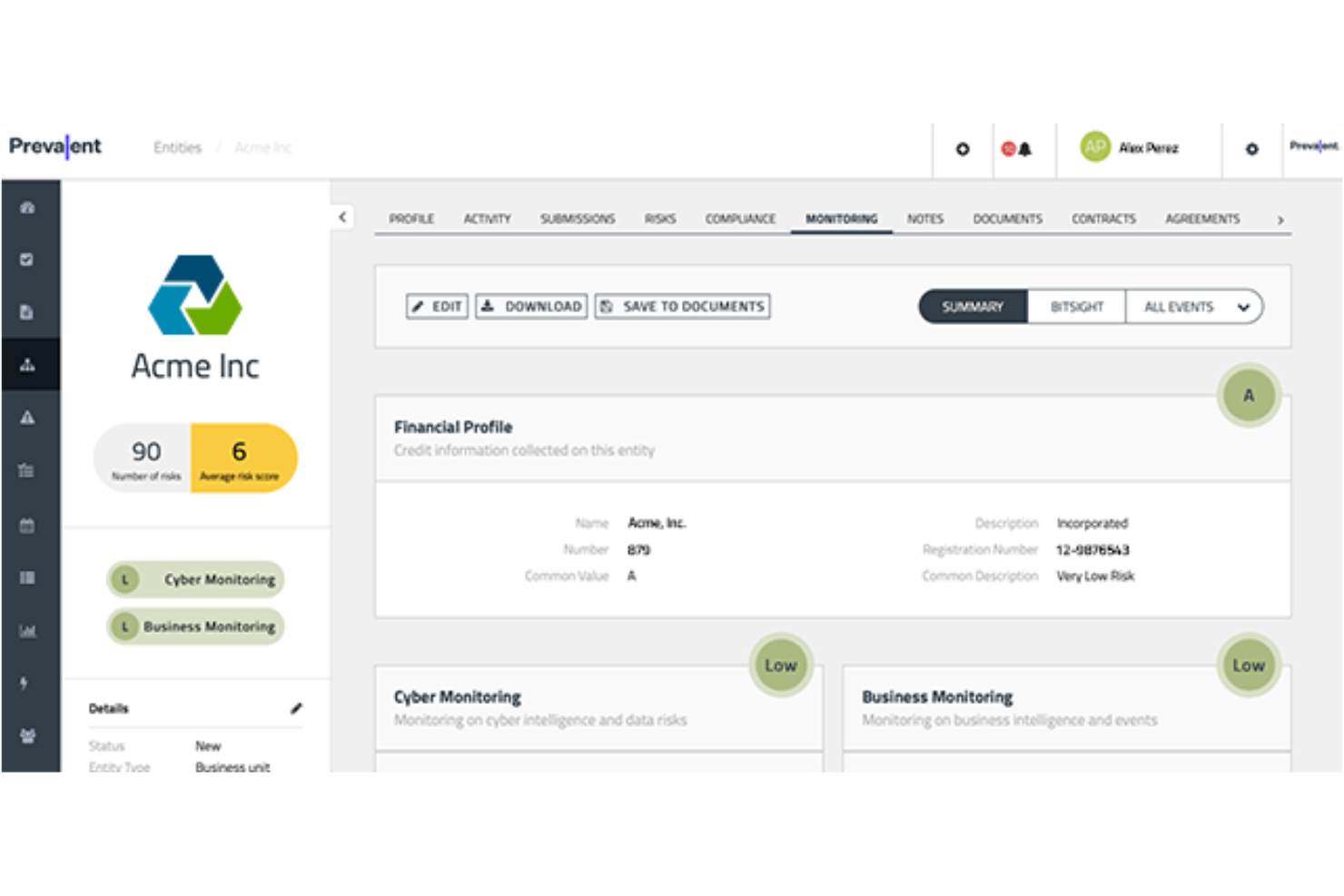

Prevalent est une plateforme de gestion des risques liés aux tiers qui aide les organisations à évaluer et surveiller les risques associés à leurs fournisseurs et prestataires. En automatisant la collecte et l'analyse des données des fournisseurs, Prevalent vous permet de vous concentrer sur la réduction des risques et d'assurer la conformité à travers l'ensemble de votre écosystème fournisseurs.

Pourquoi j'ai choisi Prevalent : En tant qu'outil de gestion des vulnérabilités, Prevalent propose une cyber-intelligence pour vous aider à identifier et résoudre les problèmes de sécurité potentiels au sein de votre réseau de fournisseurs. Il surveille plus de 550 000 entreprises pour détecter des incidents de cybersécurité en suivant plus de 1 500 forums criminels, de nombreuses pages du dark web, et diverses sources de menaces. Cette surveillance étendue vous permet de rester informé sur les vulnérabilités et de prendre des mesures proactives pour protéger votre organisation.

Fonctionnalités et intégrations remarquables :

Fonctionnalités incluent des processus automatisés d'intégration et de désengagement, simplifiant la gestion des relations avec les fournisseurs. La plateforme propose également un tableau de bord fournisseur centralisant les rapports de sécurité, de performance et de conformité, ce qui facilite la surveillance et la gestion des risques par votre équipe. De plus, Prevalent offre des conseils de remédiation intégrés.

Intégrations incluent Active Directory, BitSight, ServiceNow, SecZetta et Source Defense.

Pros and Cons

Pros:

- Fonctionnalités étendues pour la gestion des risques fournisseurs

- Les utilisateurs peuvent personnaliser les rapports selon des besoins spécifiques

- Protocoles de sécurité avancés pour protéger les données

Cons:

- La plateforme est complexe et nécessite un temps d'apprentissage

- Les difficultés lors de la migration des données peuvent compliquer la configuration initiale

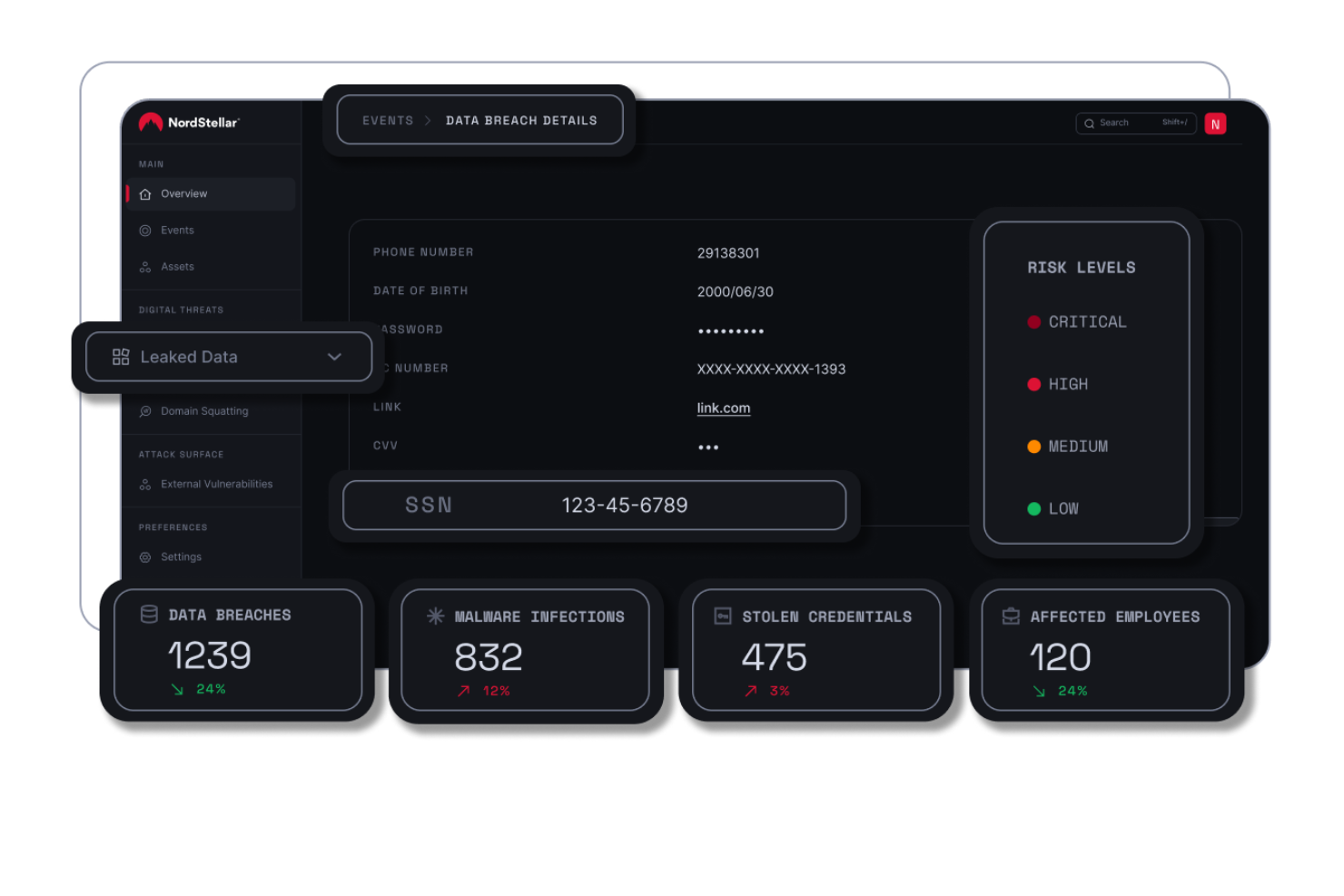

NordStellar est une plateforme conçue pour vous aider à gérer les vulnérabilités avec un accent sur l'intelligence des menaces externes et la sécurité. Elle fournit des outils permettant d'identifier et d'atténuer les menaces potentielles en temps réel, garantissant que votre organisation reste protégée contre les cybermenaces.

Pourquoi j'ai choisi NordStellar : J'ai choisi NordStellar pour ses alertes en temps réel, sa détection avancée des menaces et sa gestion automatisée de la surface d'attaque qui vous gardent en avance sur les risques informatiques. Grâce à la surveillance instantanée des violations de données et du dark web, il avertit votre équipe en cas de données compromises ou de menaces émergentes, permettant ainsi une réaction rapide. En centralisant l'intelligence issue de plus de 36 000 sources et en priorisant les risques, NordStellar aide à la fois les dirigeants et les équipes de sécurité à maintenir une protection proactive et complète.

Fonctionnalités phares & intégrations :

Les fonctionnalités incluent la protection de la marque, qui aide à détecter et à prévenir l'utilisation non autorisée de votre marque en ligne. La plateforme propose également une surveillance en temps réel, permettant de garder une vigilance constante sur les menaces sécuritaires. Enfin, sa capacité d'intégration avec les plateformes SIEM et SOAR vous permet d'incorporer facilement NordStellar à votre infrastructure de sécurité existante, renforçant ainsi votre posture globale de sécurité.

Les intégrations comprennent Splunk, plateformes SIEM, plateformes SOAR, Email, Slack, Webhooks et API.

Pros and Cons

Pros:

- Alertes en temps réel pour les cybermenaces

- Découverte et cartographie automatisées des actifs

- S'intègre avec SIEM et SOAR

Cons:

- Tarification non divulguée publiquement

- Assistance limitée pour l'application mobile

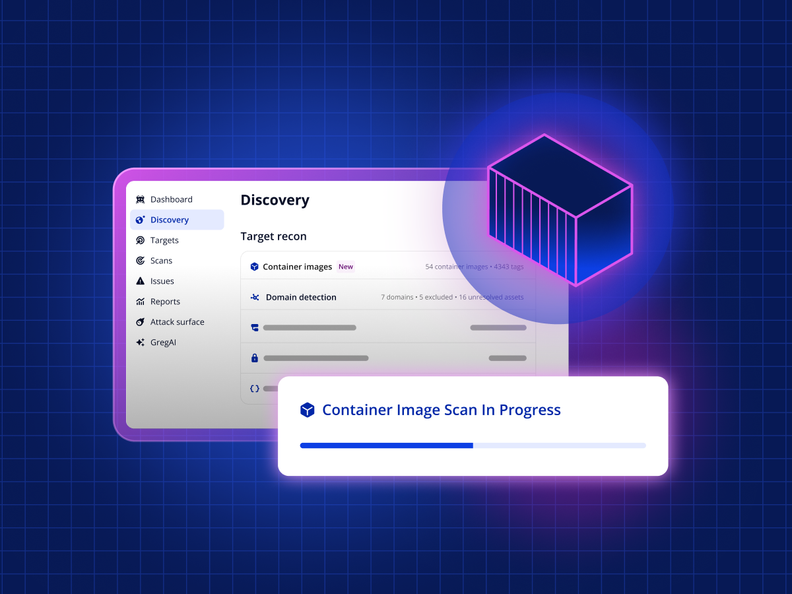

Intruder est un outil de gestion des vulnérabilités basé sur le cloud qui vous aide à identifier et à résoudre les faiblesses de sécurité dans votre infrastructure numérique.

Pourquoi j'ai choisi Intruder : La gestion continue des vulnérabilités d'Intruder garantit que vos systèmes sont régulièrement analysés pour détecter les nouvelles menaces. Cette fonctionnalité lance automatiquement des analyses lorsque des modifications sont détectées, vous aidant à garder une longueur d’avance sur les risques de sécurité potentiels. De plus, la gestion de la surface d’attaque d’Intruder découvre des actifs inconnus tels que des sous-domaines et des API non référencées, offrant une vue d’ensemble de l’exposition de votre organisation. Elle propose également une gestion de l’exposition, qui combine plusieurs moteurs d'analyse pour identifier plus d’un millier de problèmes de surface d’attaque qui pourraient être ignorés par d’autres analyseurs.

Fonctionnalités remarquables & intégrations :

Les fonctionnalités incluent la priorisation exploitant les dernières informations sur les menaces, telles que la liste des vulnérabilités exploitées connues de la CISA et les prédictions d’exploitation basées sur l’intelligence artificielle. Il propose également un accès privé à des bug bounty, permettant à votre équipe de collaborer avec des hackers d’élite pour détecter des vulnérabilités qui pourraient échapper aux analyseurs automatisés.

Intégrations : AWS, Azure, Google Cloud, Drata, Jira, Azure DevOps, GitHub, GitLab, ServiceNow, Cloudflare, Microsoft Sentinel et Okta.

Pros and Cons

Pros:

- Détection de vulnérabilités complète

- Analyse et surveillance automatisées

- Capacités de reporting de conformité

Cons:

- Faux positifs occasionnels

- La fonctionnalité de surface d'attaque est limitée à l'offre premium

New Product Updates from Intruder

Intruder Unveils Agentless Container Image Scanning

Intruder introduces agentless container image scanning across cloud platforms. This update helps teams detect vulnerabilities before deployment with less setup. For more information, visit Intruder’s official site.

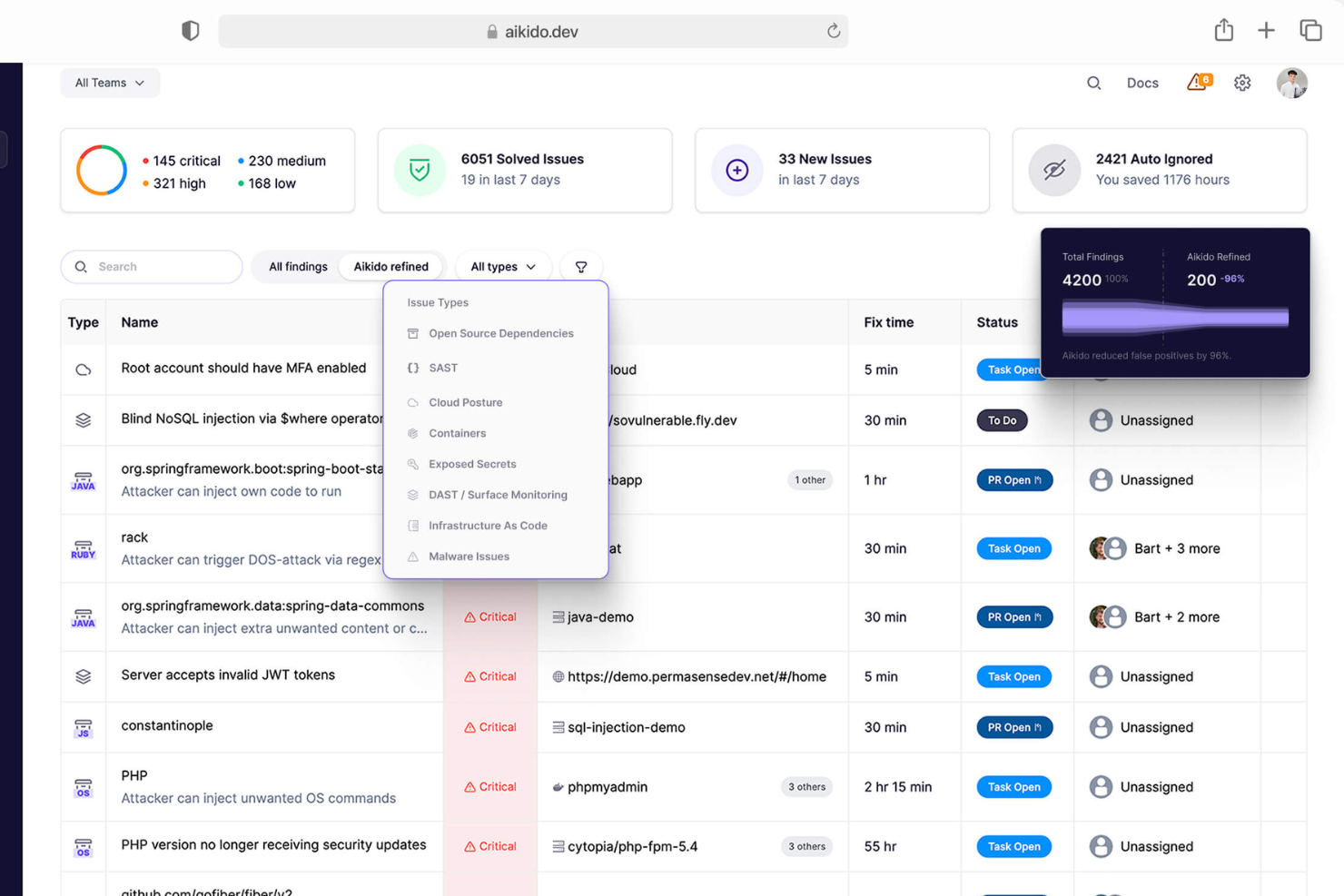

Aikido Security est une plateforme tout-en-un qui vous aide à identifier et à corriger les vulnérabilités dans votre code et vos environnements cloud. Elle propose une gamme d'outils pour détecter les risques de sécurité, de l'analyse statique du code à la gestion de la posture cloud.

Pourquoi j'ai choisi Aikido Security : L'analyse statique du code (SAST) d'Aikido scanne votre code source afin de repérer des vulnérabilités telles que l'injection SQL et le cross-site scripting avant qu'elles ne deviennent problématiques. Cette approche proactive permet à votre équipe de traiter les menaces potentielles en amont, renforçant ainsi la sécurité de votre application. De plus, la fonctionnalité de détection de secrets d'Aikido analyse votre code pour identifier les clés API exposées, les mots de passe et d'autres informations sensibles, évitant ainsi les fuites accidentelles exploitables.

Fonctionnalités remarquables & intégrations :

Fonctionnalités : incluent la gestion de la posture cloud (CSPM), qui détecte les risques dans votre infrastructure cloud chez les principaux fournisseurs, vous aidant à maintenir un environnement cloud sécurisé. Aikido propose également l'analyse d'infrastructure as code (IaC), l'analyse des dépendances open source, l'analyse d'images de conteneurs, la surveillance de la surface d'exposition et la détection de logiciels malveillants dans les dépendances.

Intégrations : incluent Amazon Web Services (AWS), Google Cloud, Microsoft Azure Cloud, Drata, Vanta, AWS Elastic Container Registry, Docker Hub, Jira, Asana et GitHub.

Pros and Cons

Pros:

- Dispose d'un tableau de bord complet et de rapports personnalisables

- Fournit des informations exploitables

- Évolutif pour des équipes en croissance

Cons:

- Ignore les vulnérabilités s'il n'existe aucune correction disponible

- Disponible uniquement en anglais

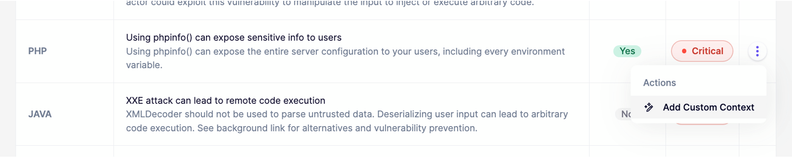

New Product Updates from Aikido Security

Aikido Security Enhances AI Pentest and AutoTriage Accuracy

Aikido Security introduces AI Pentest vulnerability escalation and custom context for AutoTriage to enhance exploitability assessment and reduce false positives. For more information, visit Aikido Security's official site.

Idéal pour des analyses de sécurité sans configuration nécessaire

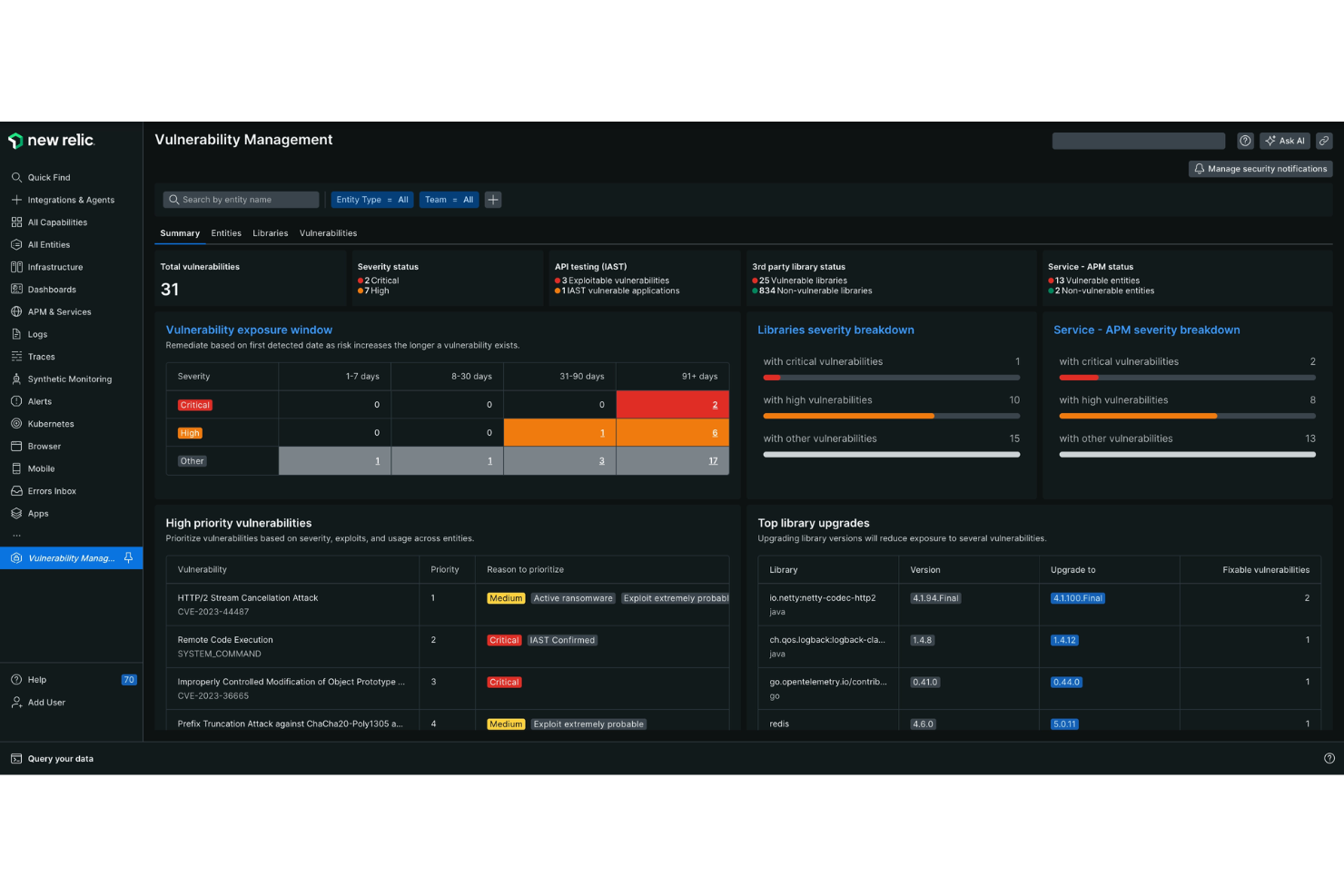

New Relic est une plateforme d'observabilité tout-en-un conçue pour vous aider à surveiller, déboguer et améliorer l'ensemble de votre pile logicielle. Elle propose une gamme d'outils pour assurer le bon fonctionnement et la sécurité de vos applications.

Pourquoi j'ai choisi New Relic : J'ai choisi New Relic pour sa capacité à fournir une analyse continue de la composition logicielle (SCA) et une évaluation des vulnérabilités sans configuration supplémentaire. Cela vous permet de détecter instantanément les vulnérabilités et expositions courantes (CVEs) parmi les dépendances de votre application, ce qui vous aide à identifier rapidement les risques de sécurité potentiels dès le début du processus de développement.

Caractéristiques et intégrations remarquables :

Fonctionnalités : analyses de hiérarchisation avancées qui vous aident à déterminer quelles failles requièrent une attention immédiate en intégrant des données telles que le système de notation prédictive d'exploitation (EPSS). Il s'agit également d'un écosystème ouvert permettant une intégration simple avec vos outils d'évaluation de la sécurité existants.

Intégrations : AWS, Google Cloud Platform, Microsoft Azure, Slack, Atlassian Jira, AWS EventBridge, notifications par e-mail, notifications push mobiles, Opsgenie, PagerDuty, ServiceNow et Prometheus.

Pros and Cons

Pros:

- Offre des fonctionnalités complètes de surveillance et d'alerte

- Propose un suivi en temps réel et une journalisation détaillée des erreurs

- Large choix d'intégrations avec des plateformes cloud et outils de développement

Cons:

- Courbe d'apprentissage pour les nouveaux utilisateurs

- Les tableaux de bord peuvent nécessiter une personnalisation selon les cas d'utilisation

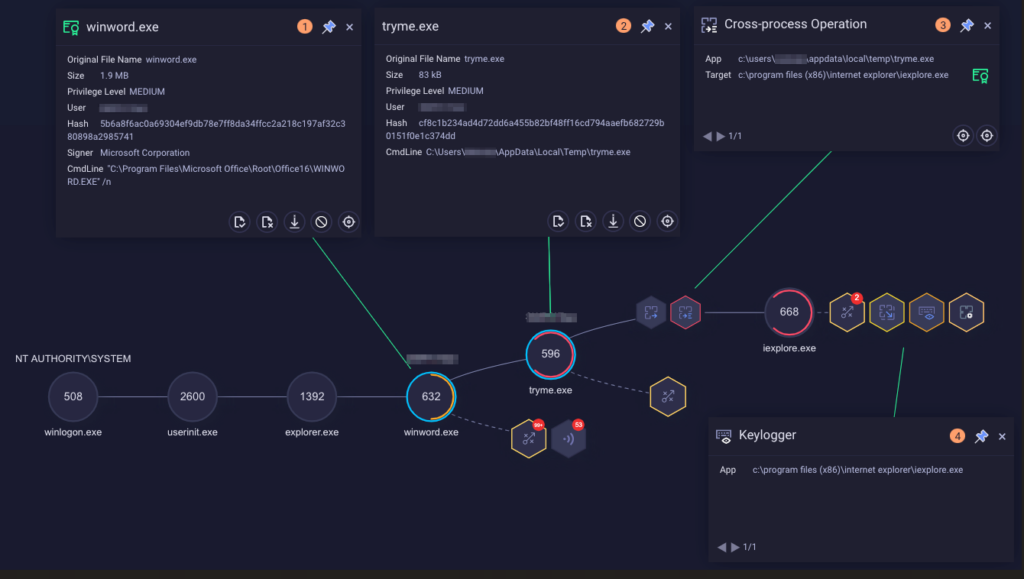

L’outil IBM Security QRadar EDR est une plateforme avancée de protection contre les menaces qui offre aux entreprises une visibilité essentielle sur les risques de sécurité potentiels. Ses capacités sont spécifiquement conçues pour fournir une veille complète sur les menaces, offrant ainsi une vue holistique du paysage de menaces d’une entreprise.

Pourquoi j’ai choisi IBM Security QRadar EDR : Dans le domaine des outils de cybersécurité, IBM Security QRadar EDR s’est imposé comme un choix de premier ordre pour moi en raison de sa capacité à offrir une détection et une réponse aux menaces de bout en bout. Cet outil se distingue par une intelligence sur les menaces de très haut niveau qui surpasse celle des autres solutions. Il recueille et analyse les données issues de multiples sources afin de fournir une vue globale des risques de sécurité.

Fonctionnalités remarquables & intégrations :

IBM Security QRadar EDR se distingue par des fonctionnalités telles que l’intégration de l’intelligence artificielle (IA), qui prend en charge la détection avancée des menaces et automatise les réponses. De plus, l’analyse du comportement des utilisateurs (UBA) permet d’identifier les menaces internes en analysant les schémas de comportement.

À noter, QRadar EDR s’intègre efficacement avec d’autres plateformes de sécurité et de gestion informatique, facilitant ainsi la gestion centralisée des menaces.

Pros and Cons

Pros:

- Offre une veille complète sur les menaces

- Fournit une détection avancée des menaces grâce à l’IA

- Facilite l’analyse robuste des comportements utilisateur

Cons:

- Tarification non disponible facilement

- Peut être complexe pour les nouveaux utilisateurs

- Les fonctionnalités avancées peuvent nécessiter du personnel dédié à la gestion

Idéal pour une couverture étendue des appareils et protocoles

Cisco Vulnerability Management est une solution de sécurité robuste qui offre une large gamme de couverture pour les appareils et protocoles. L'outil analyse votre réseau pour identifier et gérer les vulnérabilités, ce qui en fait un excellent choix pour ceux qui souhaitent sécuriser des environnements d'appareils et de protocoles variés.

Pourquoi j'ai choisi Cisco Vulnerability Management : J'ai sélectionné Cisco Vulnerability Management principalement en raison de sa couverture étendue des appareils et des protocoles, qui est essentielle pour les entreprises opérant dans un environnement mixte. J'ai estimé que cet outil se distingue par sa capacité à couvrir de nombreux appareils et protocoles, ce qui le rend idéal pour les organisations utilisant une infrastructure technologique diversifiée.

Fonctionnalités remarquables & intégrations :

Les fonctionnalités clés de Cisco Vulnerability Management comprennent des capacités d'analyse puissantes, un large support des appareils et des protocoles, ainsi que des rapports avancés.

Ses intégrations sont également impressionnantes, avec une connectivité aux autres produits de sécurité Cisco et aux systèmes de sécurité tiers, augmentant ainsi son utilité et son efficacité au sein de votre écosystème de sécurité.

Pros and Cons

Pros:

- Couverture étendue des appareils et protocoles

- Fonctionnalités de rapports avancés

- Intégration avec les systèmes de sécurité Cisco et tiers

Cons:

- Les détails de tarification ne sont pas facilement disponibles

- Peut présenter une courbe d'apprentissage élevée pour les nouveaux utilisateurs

- Fonctionnalités de personnalisation limitées pour les rapports et les tableaux de bord

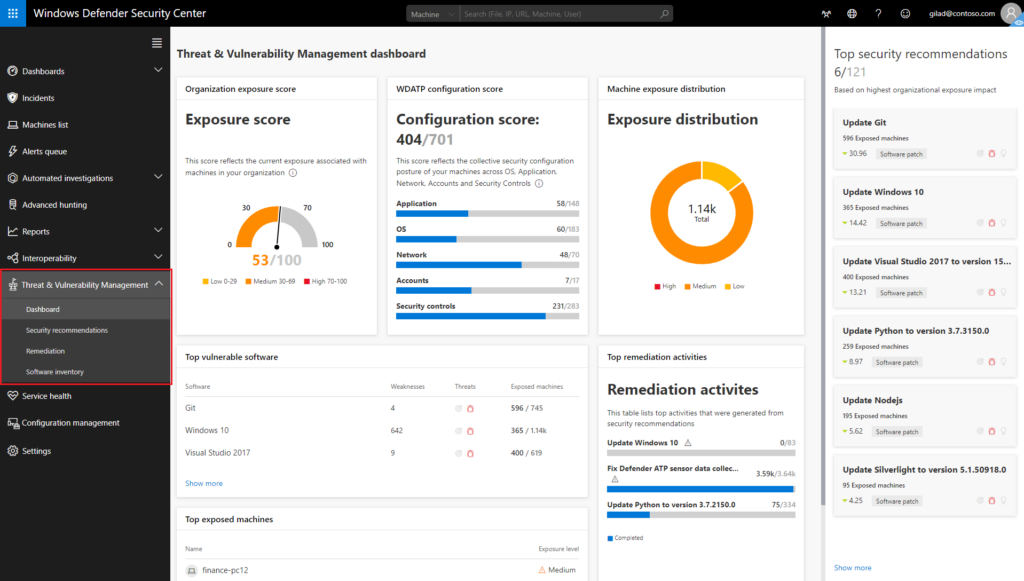

Idéal pour l'intégration avec l'écosystème Microsoft

Microsoft Defender Vulnerability Management est un outil de sécurité complet conçu pour identifier, évaluer et atténuer les vulnérabilités. Il s'intègre à l'écosystème Microsoft, offrant une solution intégrée pour les entreprises fortement investies dans les produits Microsoft.

Pourquoi j'ai choisi Microsoft Defender Vulnerability Management : J'ai sélectionné Microsoft Defender Vulnerability Management en raison de son intégration à l'écosystème Microsoft. Grâce à son intégration native avec des produits tels que Windows, Office 365 et Azure, il propose une solution de sécurité unifiée qui le distingue de nombreux concurrents. Il prend également en charge macOS, Linux, Android, iOS et certains appareils réseau. Ce logiciel convient donc particulièrement aux entreprises qui dépendent fortement des produits Microsoft.

Fonctionnalités et intégrations remarquables :

Microsoft Defender Vulnerability Management propose des analyses avancées des menaces, l'évaluation des vulnérabilités, ainsi que la gestion des menaces et des vulnérabilités.

Son aspect le plus notable est son intégration à l'écosystème Microsoft, incluant Microsoft 365 Defender, Microsoft Defender for Endpoint et Azure Security Center, contribuant ainsi à une posture de sécurité plus consolidée et efficace.

Pros and Cons

Pros:

- Intégration à l'écosystème Microsoft

- Fonctionnalité d'analyse avancée des menaces

- Évaluation et gestion des vulnérabilités efficaces

Cons:

- Moins efficace sur les systèmes non-Microsoft

- Tarification pouvant être élevée pour les petites structures

- Options de personnalisation limitées pour les rapports et les tableaux de bord

Idéal pour la sécurité de l'Active Directory et de l'infrastructure

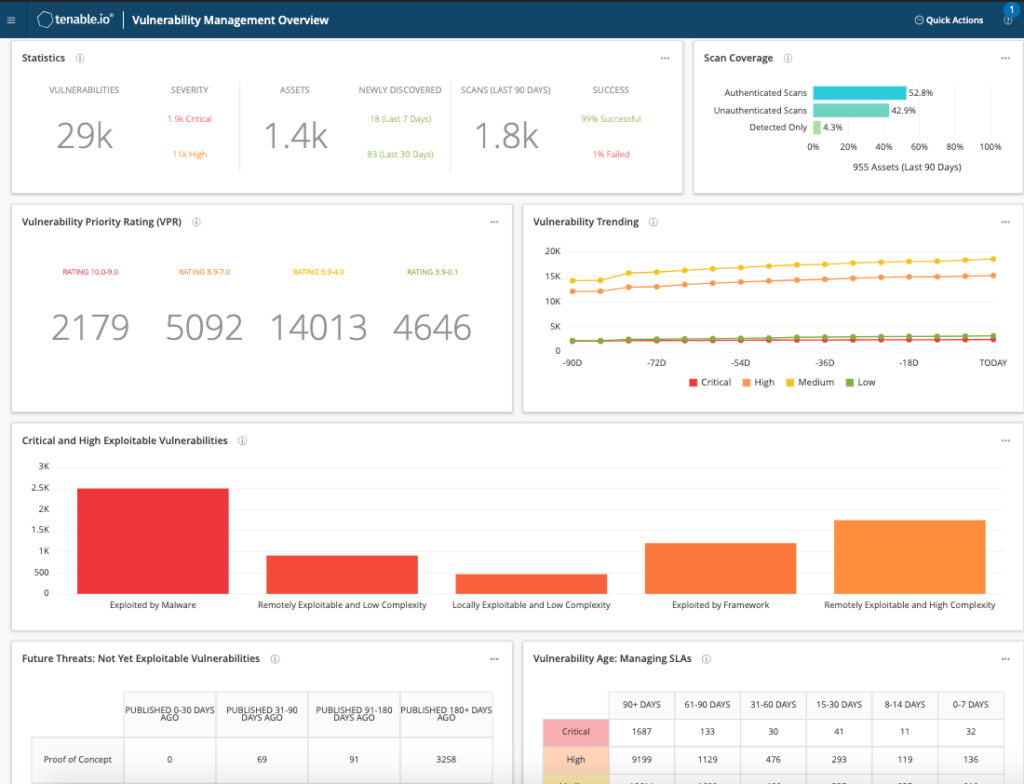

Tenable Vulnerability Management est une plateforme de sécurité complète qui propose une sécurité approfondie pour l'Active Directory et l'infrastructure. Elle permet aux organisations de surveiller en continu leur infrastructure informatique, garantissant que les faiblesses de sécurité sont rapidement identifiées et corrigées, ce qui correspond parfaitement à sa déclaration 'meilleur pour'.

Pourquoi j'ai choisi Tenable Vulnerability Management : J'ai choisi Tenable en raison de sa forte focalisation sur la sécurité de l'Active Directory et de l'infrastructure. Sa robustesse dans ces domaines la distingue de nombreux autres outils. Si la sécurité de l'Active Directory et de l'infrastructure est votre priorité, alors Tenable Vulnerability Management est le bon choix.

Fonctionnalités et intégrations remarquables :

Tenable Vulnerability Management propose la priorisation prédictive, une visibilité continue et des analyses approfondies parmi ses fonctionnalités les plus essentielles.

En ce qui concerne les intégrations, il se connecte à un large éventail de systèmes, notamment Active Directory, des infrastructures cloud et divers équipements réseau, ce qui accroît sa valeur pour la gestion de la sécurité de l'infrastructure.

Pros and Cons

Pros:

- Excellente solution pour l'Active Directory et la sécurité de l'infrastructure

- Propose une priorisation prédictive des vulnérabilités

- Fournit une visibilité continue et des analyses approfondies

Cons:

- Les détails des tarifs ne sont pas facilement accessibles

- L'interface peut être complexe pour les nouveaux utilisateurs

- En fonction de l'échelle, le déploiement peut nécessiter d'importantes ressources

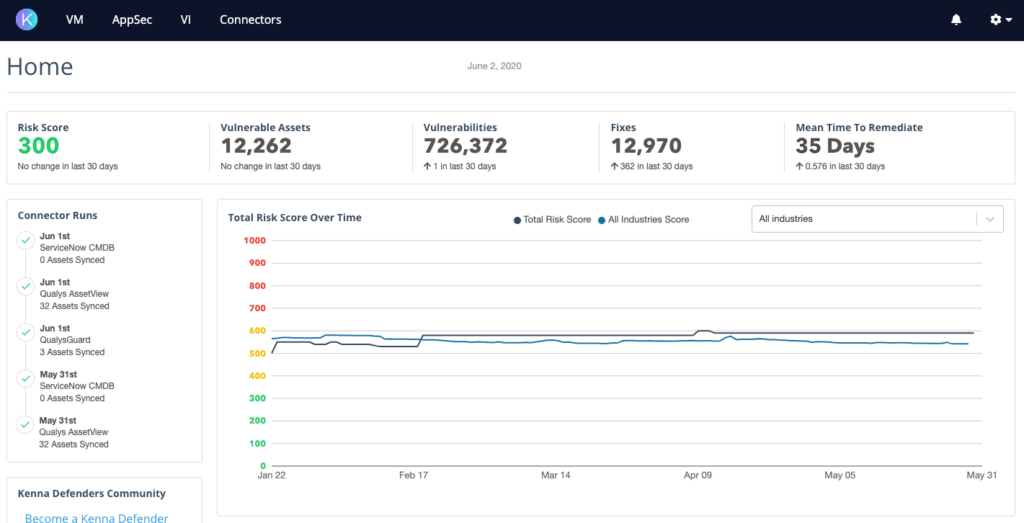

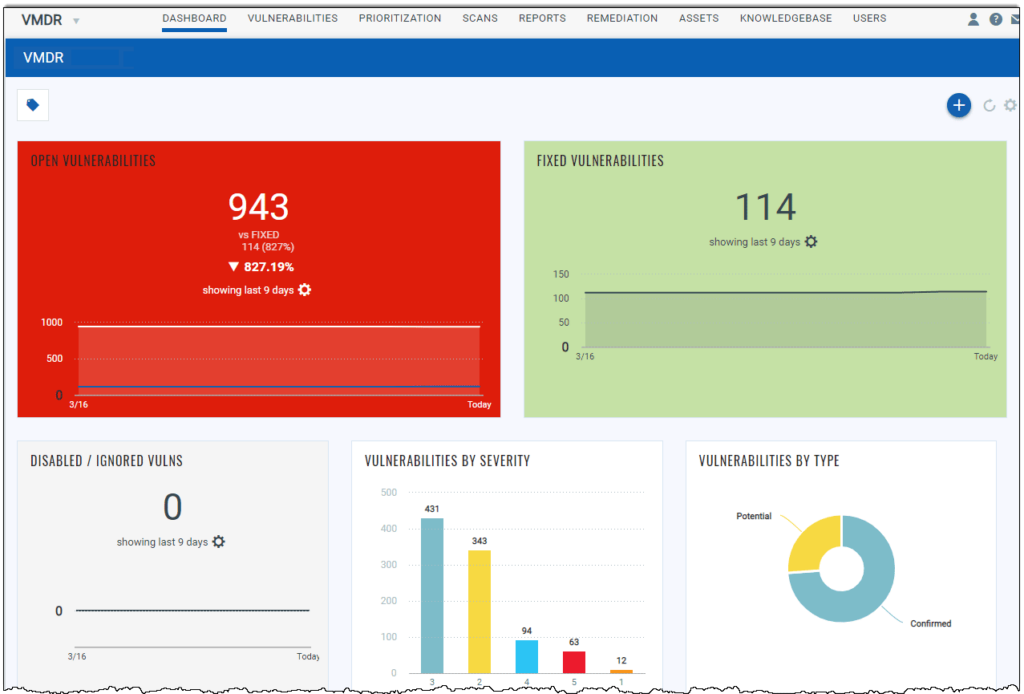

Qualys VMDR (Vulnerability Management, Detection, and Response) est une solution basée sur le cloud qui offre une approche unifiée de la sécurité informatique et de la conformité. En combinant la découverte et l'inventaire des actifs avec des outils d'évaluation des vulnérabilités, elle est idéale pour une gestion complète des actifs informatiques.

Pourquoi j'ai choisi Qualys VMDR : J'ai sélectionné Qualys VMDR car il propose une plateforme complète, fusionnant la gestion des actifs informatiques avec la détection des vulnérabilités. Cet outil associe inventaire et évaluation des vulnérabilités pour offrir une approche approfondie de la gestion des actifs. Il détecte tous les actifs IoT, OT et IT afin de fournir un inventaire complet. Cela inclut l'inventaire de vos appareils et applications sur site, certificats, cloud, conteneurs et appareils mobiles. Ainsi, Qualys VMDR est idéal pour une gestion complète des actifs informatiques.

Fonctionnalités marquantes & intégrations :

Les fonctionnalités principales de Qualys VMDR incluent la découverte des actifs informatiques, la gestion de l'inventaire, la gestion des correctifs, la surveillance continue et l'évaluation des vulnérabilités.

En outre, l'outil propose de solides intégrations avec des plateformes d'entreprise courantes telles que ServiceNow, Splunk, JIRA et les solutions Microsoft Cloud.

Pros and Cons

Pros:

- Approche globale de la gestion des actifs et de l'évaluation des vulnérabilités

- Large éventail d'intégrations avec des plateformes d'entreprise

- Surveillance continue et évaluation des risques

Cons:

- Le modèle de tarification annuel peut ne pas convenir à toutes les entreprises

- Le tarif peut être élevé pour les petites organisations

- La large portée de l'outil peut introduire une certaine complexité pour certains utilisateurs

Autres outils de gestion des vulnérabilités

Voici quelques autres options d’outils de gestion des vulnérabilités qui n’ont pas été retenues dans ma sélection, mais qui méritent d’être examinées :

- InsightVM (Nexpose)

Le meilleur pour une visibilité complète et en temps réel

- Wiz Vulnerability Management

Idéal pour la sécurité des environnements multi-cloud

- CyCognito

Idéal pour la gestion de la surface d'attaque

- Arctic Wolf

Idéal pour les services de détection et de réponse managées

- Frontline Vulnerability Manager

Idéal pour l'intégration de la sécurité cloud et réseau

- Adlumin

Idéal pour la sécurité axée sur le secteur financier

- Nucleus

Idéal pour la gestion de la conformité multi-cadres

- CYRISMA

Idéal pour son interface utilisateur intuitive et la correction automatisée

- Astra Pentest

Idéal pour l’analyse complète des vulnérabilités

- NowSecure

Idéal pour la sécurité des applications mobiles

Critères de sélection des outils de gestion des vulnérabilités

Pour sélectionner les meilleurs outils de gestion des vulnérabilités à inclure dans cette liste, j’ai pris en compte les besoins et points de douleur courants des acheteurs, comme l’intégration avec l’infrastructure informatique existante et la détection des menaces en temps réel. J’ai également utilisé le cadre suivant pour garantir une évaluation structurée et équitable :

Fonctionnalités principales (25 % du score total)

Pour figurer dans cette sélection, chaque solution devait répondre à ces cas d’usage essentiels :

- Identifier les vulnérabilités

- Hiérarchiser les menaces

- Fournir des recommandations de remédiation

- Proposer des rapports de conformité

- Assurer une surveillance continue

Fonctionnalités distinctives supplémentaires (25 % du score total)

Pour affiner la sélection, j’ai aussi recherché des fonctionnalités uniques, telles que :

- Sécurité cloud native

- Gestion automatisée des correctifs

- Intégration de renseignements sur les menaces

- Analyse en temps réel

- Tableaux de bord personnalisables

Facilité d’utilisation (10 % du score total)

Pour évaluer l’ergonomie de chaque système, j’ai pris en compte les critères suivants :

- Conception d'interface intuitive

- Navigation facile

- Courbe d'apprentissage minimale

- Paramètres utilisateur personnalisables

- Intégration efficace au flux de travail

Intégration des nouveaux utilisateurs (10 % de la note totale)

Pour évaluer l'expérience d'intégration de chaque plateforme, j'ai pris en compte les critères suivants :

- Disponibilité de vidéos de formation

- Visites interactives du produit

- Accès à des modèles

- Webinaires et ateliers

- Chatbots réactifs

Support client (10 % de la note totale)

Pour évaluer les services d'assistance client de chaque fournisseur de logiciel, j'ai pris en compte les éléments suivants :

- Disponibilité du support 24h/24 et 7j/7

- Multiples canaux d'assistance

- Personnel d'assistance compétent

- Documentation complète

- Temps de réponse rapides

Rapport qualité-prix (10 % de la note totale)

Pour évaluer le rapport qualité-prix de chaque plateforme, j'ai pris en compte les points suivants :

- Tarifs compétitifs

- Comparaison des fonctionnalités par rapport au coût

- Plans tarifaires flexibles

- Réductions pour les abonnements annuels

- Structure tarifaire transparente

Avis clients (10 % de la note totale)

Pour me faire une idée de la satisfaction générale des utilisateurs, j'ai pris en compte les éléments suivants lors de la lecture des avis clients :

- Notes de satisfaction globale

- Retours sur l'efficacité des fonctionnalités

- Commentaires sur la facilité d'utilisation

- Avis sur le support client

- Perception du rapport qualité-prix

Comment choisir un outil de gestion des vulnérabilités

Il est facile de se laisser submerger par de longues listes de fonctionnalités et des structures tarifaires complexes. Pour vous aider à rester concentré lors de votre processus de sélection logicielle, voici une liste de points clés à garder à l'esprit :

| Facteur | À prendre en compte |

| Scalabilité | Assurez-vous que l'outil peut évoluer avec votre entreprise. Vérifiez s'il est capable de gérer des volumes de données croissants et plus d'utilisateurs sans compromettre les performances. |

| Intégrations | Vérifiez si l'outil s'intègre à vos logiciels existants, comme les systèmes SIEM, les outils de ticketing et les services cloud, pour rationaliser vos flux de travail. |

| Personnalisation | Recherchez des options de personnalisation qui vous permettent d'adapter les tableaux de bord, les rapports et les alertes aux besoins spécifiques de votre équipe. |

| Facilité d'utilisation | Choisissez un outil doté d'une interface intuitive et d'une courbe d'apprentissage réduite pour garantir une adoption rapide par votre équipe. |

| Budget | Évaluez le coût par rapport aux fonctionnalités proposées. Privilégiez des plans tarifaires flexibles, compatibles avec vos contraintes financières, offrant un bon rapport qualité-prix. |

| Mesures de sécurité | Évaluez la capacité de l'outil à protéger les données sensibles et à respecter les réglementations du secteur, en veillant à la robustesse de la sécurité. |

| Support du fournisseur | Tenez compte de la réputation du fournisseur en matière d'assistance : disponibilité, temps de réponse et ressources fournies pour la résolution des problèmes. |

| Fonctionnalités de reporting | Recherchez des capacités de reporting complètes apportant un éclairage sur les vulnérabilités et la conformité, afin de prendre des décisions de sécurité éclairées. |

Tendances des outils de gestion des vulnérabilités

Au cours de mes recherches, j'ai consulté de nombreuses mises à jour produits, communiqués de presse et journaux de versions provenant de différents fournisseurs d'outils de gestion des vulnérabilités. Voici quelques-unes des tendances émergentes que je surveille de près :

- Détection des menaces alimentée par l’IA : Les fournisseurs utilisent l’intelligence artificielle pour améliorer les capacités de détection des menaces. L’IA peut identifier des schémas et des anomalies plus rapidement que les méthodes traditionnelles, aidant ainsi les équipes à réagir plus rapidement aux menaces. Certains outils intègrent l’apprentissage automatique pour prédire les vulnérabilités potentielles.

- Sécurité cloud-native : À mesure que de plus en plus d’entreprises migrent vers le cloud, les outils évoluent pour offrir de meilleures fonctionnalités de sécurité spécifiques au cloud. Cette tendance est cruciale pour les entreprises qui reposent fortement sur l’infrastructure cloud, offrant une analyse approfondie des vulnérabilités propres au cloud.

- Modèles de sécurité zéro confiance : De plus en plus d’outils adoptent des modèles zéro confiance, exigeant une vérification pour chaque utilisateur et chaque appareil. Cette approche renforce la sécurité en partant du principe que les menaces peuvent être internes ou externes. Des fournisseurs comme Cisco intègrent les principes zéro confiance dans leurs plateformes.

- Fonctionnalités de rapport améliorées : Des rapports détaillés et personnalisables deviennent de plus en plus importants. Les utilisateurs ont besoin d’informations sur les vulnérabilités et l’état de conformité. Les outils proposent des rapports avancés pour répondre à ces besoins, permettant une meilleure gestion des risques.

- Analyse du comportement des utilisateurs : Certains fournisseurs intègrent l’analyse du comportement des utilisateurs afin de surveiller et d’identifier les activités inhabituelles. Cette tendance permet de détecter les menaces internes et les comptes compromis, ajoutant un niveau de sécurité supplémentaire pour les entreprises.

Qu’est-ce qu’un outil de gestion des vulnérabilités ?

Les outils de gestion des vulnérabilités identifient, suivent et aident à corriger les failles de sécurité présentes dans les actifs d’une organisation. Ils sont utilisés par les équipes de sécurité, les administrateurs informatiques et le personnel des opérations qui cherchent à réduire les risques et à maintenir les systèmes à jour sans recourir à des contrôles manuels.

Les fonctionnalités d’analyse automatisée, de notation des risques et de génération de rapports aident à détecter plus tôt les problèmes, à hiérarchiser les corrections et à garder les équipes informées. Globalement, ces outils permettent aux organisations de maintenir des systèmes plus sûrs et fiables avec moins d’efforts manuels.

Fonctionnalités des outils de gestion des vulnérabilités

Lorsque vous choisissez un outil de gestion des vulnérabilités, portez une attention particulière aux fonctionnalités clés suivantes :

- Détection des menaces par l’IA : Utilise l’intelligence artificielle pour repérer rapidement les schémas et anomalies, aidant les équipes à répondre plus rapidement aux menaces.

- Sécurité cloud-native : Propose des fonctionnalités de sécurité spécialisées pour les environnements cloud, offrant une vue sur les vulnérabilités propres au cloud.

- Modèles de sécurité zéro confiance : Exige une vérification pour chaque utilisateur et chaque appareil, renforçant la sécurité en considérant que chaque accès peut être une menace.

- Fonctionnalités de rapports améliorées : Génère des rapports détaillés et personnalisables offrant une vision des vulnérabilités et de la conformité.

- Analyse du comportement des utilisateurs : Surveille et identifie les activités inhabituelles des utilisateurs pour détecter les menaces internes et les comptes compromis.

- Priorisation des risques : Permet aux équipes de se concentrer sur les vulnérabilités les plus critiques en évaluant et classant les menaces potentielles.

- Gestion automatisée des correctifs : Simplifie l’application des correctifs de sécurité, réduisant la charge manuelle et minimisant les vulnérabilités.

- Surveillance continue : Évalue en continu le réseau pour détecter de nouvelles vulnérabilités dès qu’elles apparaissent.

- Rapports de conformité : Garantit que les mesures de sécurité respectent les normes et réglementations du secteur, simplifiant la gestion de la conformité.

- Tableaux de bord personnalisables : Permet aux utilisateurs d’adapter l’affichage des données et métriques selon leurs besoins et préférences.

Avantages des outils de gestion des vulnérabilités

L’adoption d’outils de gestion des vulnérabilités offre de nombreux avantages à votre équipe et à votre entreprise. Voici quelques bénéfices auxquels vous pouvez vous attendre :

- Posture de sécurité renforcée : En identifiant et en gérant les vulnérabilités, ces outils protègent vos systèmes contre les menaces potentielles et réduisent les risques de sécurité.

- Gestion efficace des risques : Les fonctions de priorisation des risques permettent à votre équipe de se concentrer sur les vulnérabilités les plus critiques, optimisant ainsi l’utilisation des ressources.

- Conformité renforcée : Les rapports de conformité vous aident à respecter les normes et réglementations de votre secteur, simplifiant les audits et réduisant le stress lié à la conformité.

- Gain de temps : La gestion automatisée des correctifs et la surveillance continue réduisent les tâches manuelles, libérant votre équipe pour d’autres activités importantes.

- Prise de décision éclairée : Les rapports et analyses détaillés apportent des informations qui soutiennent de meilleures décisions et stratégies de sécurité.

- Visibilité accrue : Des fonctionnalités comme la sécurité cloud-native et l’analyse du comportement des utilisateurs offrent une meilleure vision de votre réseau et des menaces potentielles.

- Détection proactive des menaces : La détection alimentée par l’IA permet une identification et une réponse plus rapide aux vulnérabilités, assurant la sécurité de vos systèmes.

Coûts et tarification des outils de gestion des vulnérabilités

La sélection d'outils de gestion des vulnérabilités nécessite de comprendre les différents modèles de tarification et plans disponibles. Les coûts varient selon les fonctionnalités, la taille de l'équipe, les modules complémentaires, et plus encore. Le tableau ci-dessous résume les plans courants, leurs prix moyens et les fonctionnalités typiquement incluses dans les solutions de gestion des vulnérabilités :

Tableau comparatif des plans des outils de gestion des vulnérabilités

| Type de plan | Prix moyen | Fonctionnalités courantes |

| Plan gratuit | $0 | Analyse de vulnérabilités de base analyse de vulnérabilités, rapports limités, et support communautaire. |

| Plan personnel | $5-$25/utilisateur/mois | Capacités d'analyse standard, priorisation des risques, et vérifications de conformité de base. |

| Plan professionnel | $30-$60/ utilisateur/mois | Analyses avancées, gestion automatique des correctifs, et tableaux de bord personnalisables. |

| Plan entreprise | $70-$150/ utilisateur/mois | Rapports complets, détection des menaces assistée par IA, et support dédié. |

Outils de gestion des vulnérabilités (FAQ)

Voici quelques réponses aux questions fréquentes concernant les outils de gestion des vulnérabilités :

Comment fonctionnent les outils de gestion des vulnérabilités ?

Les outils de gestion des vulnérabilités évaluent votre réseau à l’aide de scanners IP, de scanners réseau et de port, et plus encore. Ils priorisent les problèmes afin que les faiblesses les plus critiques soient corrigées en priorité et proposent des mesures correctives concrètes. Ce processus aide à sécuriser vos systèmes en traitant rapidement les vulnérabilités.

Qu'est-ce qui est commun à la plupart des outils d'évaluation des vulnérabilités ?

Une caractéristique clé des outils d’évaluation des vulnérabilités est leur capacité à analyser vos systèmes. Ils effectuent des analyses automatisées sur l’ensemble de votre réseau, en examinant chaque appareil, application et système à la recherche de vulnérabilités potentielles. Cette automatisation garantit une couverture complète et une détection efficace des vulnérabilités.

Quels sont les modèles de tarification typiques pour les outils de gestion des vulnérabilités ?

Une caractéristique clé des outils d’évaluation des vulnérabilités est leur capacité à analyser vos systèmes. Ils effectuent des analyses automatisées sur l’ensemble de votre réseau, en examinant chaque appareil, application et système à la recherche de vulnérabilités potentielles. Cette automatisation garantit une couverture complète et une détection efficace des vulnérabilités.

Quel est l'inconvénient d'une analyse automatisée avec un outil de vulnérabilités ?

Les analyses automatisées des vulnérabilités présentent certains inconvénients. Elles peuvent ne pas détecter les vulnérabilités récemment découvertes ou celles complexes qui sont difficiles à automatiser. Cette limitation implique qu’il peut être nécessaire de réaliser des vérifications manuelles pour garantir une couverture de sécurité complète.

À quelle fréquence les analyses de vulnérabilités doivent-elles être effectuées ?

La fréquence des u003ca href=u0022https://thectoclub.com/tools/best-vulnerability-scanning-software/u0022u003eanalyses de vulnérabilitésu003c/au003e dépend des besoins et de l’appétence au risque de votre organisation. D’une manière générale, il est recommandé d’effectuer des analyses régulières, comme chaque semaine ou chaque mois, afin d’assurer une protection continue contre les menaces émergentes. Des analyses récurrentes permettent de maintenir une solide posture de sécurité.

Les outils de gestion des vulnérabilités peuvent-ils s'intégrer avec les systèmes de sécurité existants ?

Oui, de nombreux outils de gestion des vulnérabilités peuvent s’intégrer avec les systèmes de sécurité déjà en place. Cette intégration permet un partage fluide des données et améliore la gestion des menaces. En fonctionnant avec votre infrastructure actuelle, ces outils renforcent votre stratégie de sécurité globale.

Et maintenant ?

Si vous êtes en train de rechercher des outils de gestion des vulnérabilités, contactez gratuitement un conseiller SoftwareSelect pour des recommandations personnalisées.

Vous remplissez un formulaire et échangez brièvement pour détailler vos besoins spécifiques. Vous recevrez ensuite une liste restreinte de logiciels à examiner. Ils vous accompagneront même tout au long du processus d’achat, y compris lors des négociations tarifaires.