Meilleure liste de logiciels de sécurité des applications

Dans le paysage numérique actuel, la sécurisation de vos applications est plus cruciale que jamais. Vous êtes confronté à de multiples menaces pouvant compromettre vos données et perturber vos activités. C'est là que les logiciels de sécurité des applications interviennent. Ils permettent de protéger vos systèmes contre les vulnérabilités et de garder vos données en sécurité.

J'ai passé du temps à tester et évaluer ces outils afin de vous offrir un aperçu objectif des meilleures solutions disponibles. Dans cet article, je partage mes favoris en m'attardant sur ce qui distingue chacun d'eux. Vous trouverez des informations sur leurs fonctionnalités, l'expérience utilisateur ainsi que leur intégration dans le flux de travail de votre équipe.

Plongeons ensemble afin de trouver la solution la plus adaptée à vos besoins.

Table of Contents

- Meilleure Sélection Logicielle

- Pourquoi Nous Faire Confiance

- Comparer les Caractéristiques

- Avis

- Autres Logiciels de Sécurité des Applications

- Avis Associés

- Critères de Sélection

- Comment Choisir

- Qu'est-ce qu'un Logiciel de Sécurité des Applications ?

- Fonctionnalités

- Avantages

- Coûts & Tarification

- FAQ

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Résumé des meilleurs logiciels de sécurité des applications

Ce tableau comparatif résume les détails de tarification de mes meilleurs choix de logiciels de sécurité des applications pour vous aider à trouver celui qui conviendra à votre budget et à vos besoins professionnels.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Idéal pour la mitigation des menaces automatisées | Essai gratuit de 30 jours + démo gratuite disponible | Tarifs sur demande | Website | |

| 2 | Idéal pour détecter les vulnérabilités contextuelles | Offre gratuite disponible | À partir de $200/mois | Website | |

| 3 | Idéal pour l'intégrité du code web | Non | À partir de $15/utilisateur/mois (facturé annuellement) | Website | |

| 4 | Idéal pour verrouiller les environnements d'exécution des applications | Not available | Tarification sur demande | Website | |

| 5 | Idéal pour un DevSecOps intégré | Not available | Tarification sur demande | Website | |

| 6 | Idéal pour une sécurité mobile complète | Not available | À partir de $12/utilisateur/mois (facturé annuellement) | Website | |

| 7 | Idéal pour une protection axée JavaScript | Not available | À partir de 10 $/utilisateur/mois (facturé annuellement) | Website | |

| 8 | Idéal pour la protection du code .NET | Not available | Tarification sur demande | Website | |

| 9 | Meilleure protection pour les applications Android et Java | Not available | Tarification sur demande | Website | |

| 10 | Idéal pour la surveillance de la sécurité des applications en temps réel | Not available | Tarification sur demande | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Revue des meilleurs logiciels de sécurité des applications

Vous trouverez ci-dessous mes synthèses détaillées des meilleurs logiciels de sécurité des applications que j’ai retenus dans ma sélection. Mes avis offrent un aperçu approfondi des caractéristiques clés, des avantages & inconvénients, des intégrations et des cas d’usage idéaux pour chaque outil afin de vous aider à choisir la solution qui vous convient.

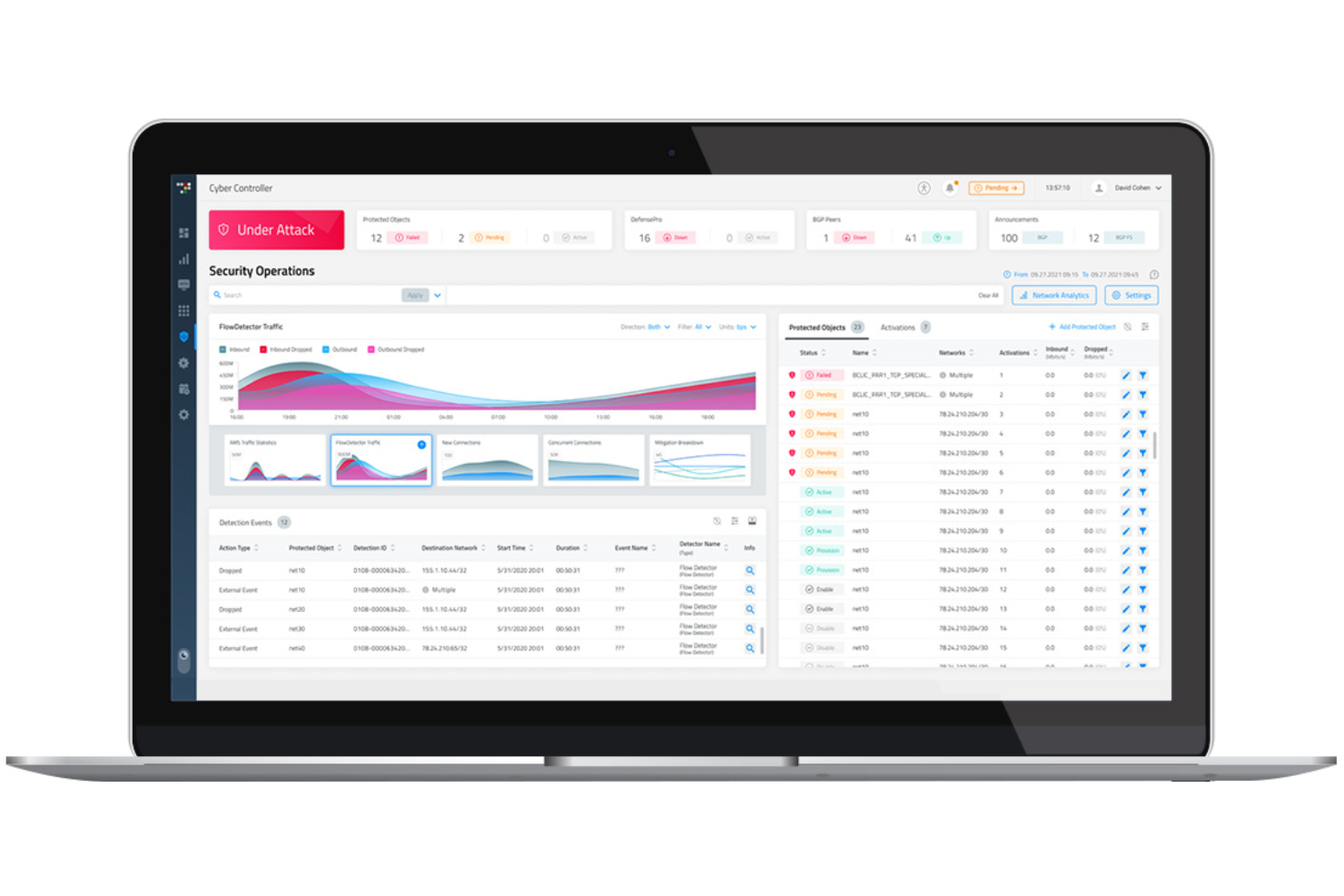

Radware propose une plateforme de sécurité applicative avancée qui protège les applications web, les applications mobiles et les API contre les attaques automatisées. Elle utilise l’IA, l’apprentissage automatique et l’analyse comportementale pour détecter et bloquer les bots malveillants responsables de l’usurpation d’identifiants, du scraping et des tentatives de DDoS. Grâce à l’automatisation de la détection et de la réponse, Radware vous aide à préserver l’intégrité de vos applications tout en permettant aux utilisateurs légitimes d’accéder aux services sans interruption.

Pourquoi j'ai choisi Radware : J’ai choisi Radware car il excelle à stopper les menaces automatisées avant qu’elles n’impactent vos systèmes. Ses modèles de détection pilotés par l’IA apprennent en continu à partir du comportement du trafic, ce qui vous permet d’anticiper les méthodes d’attaque en évolution. J’apprécie également ses fonctions de surveillance et de reporting en temps réel qui offrent une visibilité sur l’activité des bots et aident à réduire les faux positifs. Pour les équipes souhaitant renforcer leur protection sans une surveillance manuelle constante, Radware est un excellent choix.

Fonctionnalités et intégrations phares de Radware :

Fonctionnalités : corrélation croisée basée sur l’IA pour détecter les schémas de bots coordonnés, authentification sécurisée des identités et des appareils intégrés pour empêcher l’usurpation et les attaques par rejeu, ainsi que des challenges JavaScript pour vérifier les utilisateurs légitimes, sans recours à des CAPTCHAs agaçants. Sa protection des applications mobiles garantit des performances sécurisées sans dégrader l’expérience utilisateur.

Intégrations : intègre Akamai CDN et Edge Side Includes (ESI) pour améliorer à la fois la rapidité et la défense.

Pros and Cons

Pros:

- Détection en temps réel des menaces automatisées

- Forte protection contre la prise de contrôle de comptes

- Couverture complète web et mobile

Cons:

- Interface pouvant être plus intuitive

- Intégrations tierces limitées

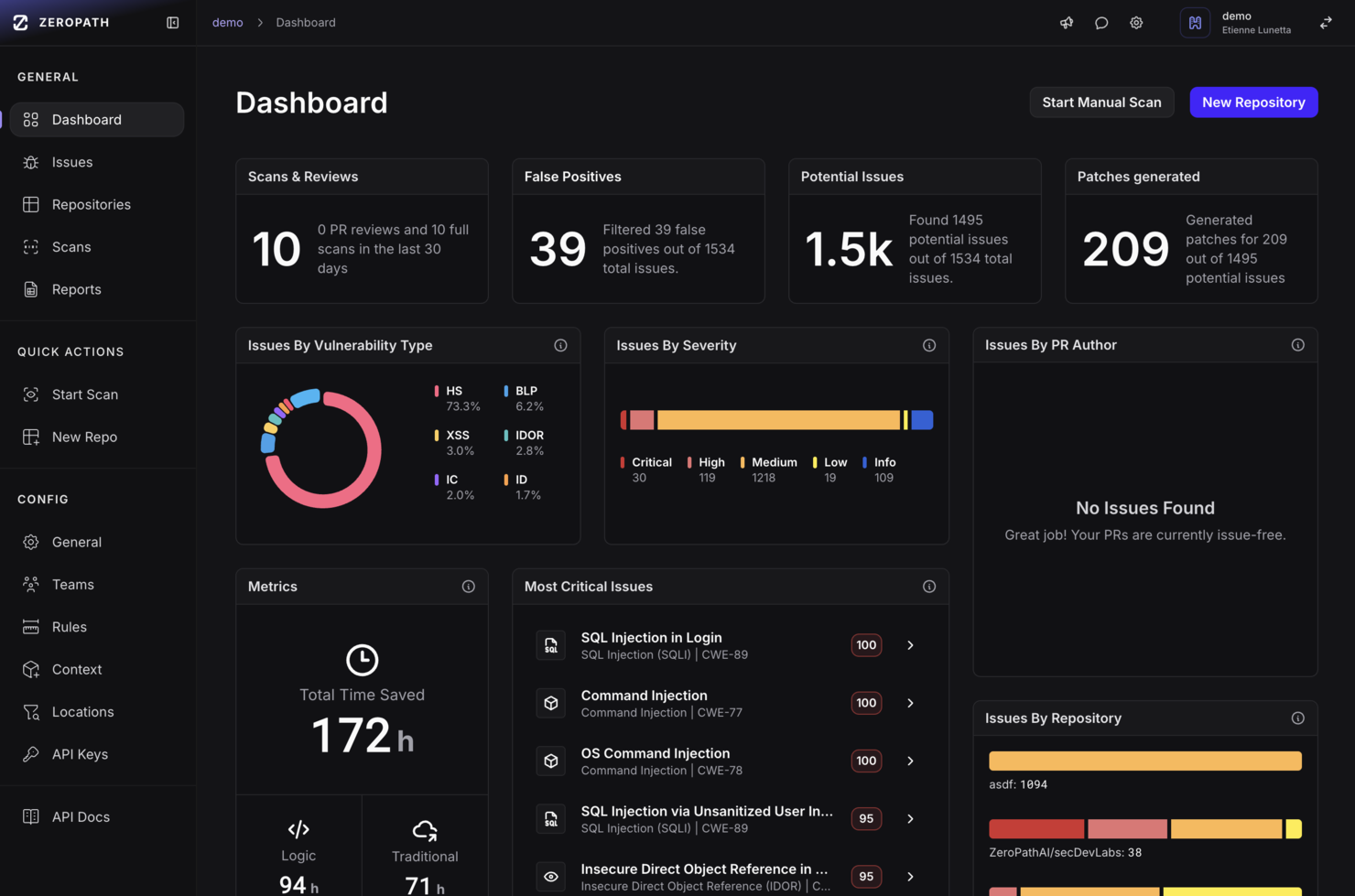

ZeroPath offre à votre équipe d’ingénierie un moyen d’intégrer une véritable sécurité applicative dans votre workflow de développement dès le premier commit. Il est conçu pour les équipes de développement et DevSecOps gérant des bases de code modernes — que ce soit dans des startups en croissance ou de grandes entreprises — et aide à détecter et corriger les vulnérabilités qui échappent aux analyseurs statiques traditionnels, y compris des problèmes tels que l’authentification défaillante, des failles de logique métier et des dépendances à risque.

Pourquoi j'ai choisi ZeroPath

J’ai choisi ZeroPath car il apporte l’analyse contextuelle et les correctifs automatiques directement dans votre workflow de pull-request — ce qui signifie que vous ne voyez que les véritables problèmes de sécurité exploitables au lieu d’un flot de faux positifs, et vous obtenez des correctifs prêts à être fusionnés, adaptés à votre style de code. Son moteur SAST va au-delà de la simple reconnaissance de schémas en comprenant l’intention du code et la logique métier, ce qui lui permet de détecter des vulnérabilités subtiles comme le contournement d’authentification ou des défauts logiques que les outils classiques ratent souvent.

Fonctionnalités clés de ZeroPath

En plus de ses capacités principales, vous bénéficiez de plusieurs fonctionnalités utiles pour couvrir tout le workflow AppSec :

- Analyse de la composition logicielle (SCA) avec analyse de la portabilité : identifie les bibliothèques tierces vulnérables et ne signale que celles réellement atteignables depuis votre code.

- Détection de secrets : repère les clés codées en dur, les tokens divulgués ou les identifiants dans votre code.

- Analyse Infrastructure as Code (IaC) : détecte les mauvaises configurations dans les fichiers Terraform, Kubernetes, CloudFormation et similaires.

- Revues automatisées des pull requests : effectue une analyse sur chaque pull request et remonte les failles de sécurité (avec des suggestions de correction) directement dans votre workflow de gestion de versions.

Intégrations ZeroPath

Les intégrations comprennent GitHub, GitLab, Azure DevOps, Bitbucket, Jenkins et Jira. Une API est également disponible pour des intégrations personnalisées.

Pros and Cons

Pros:

- Fournit des correctifs clairs qui accélèrent vos revues de sécurité.

- Réduit les signalements inutiles pour que votre équipe se concentre sur les vrais problèmes.

- Il détecte les failles de logique et les risques cachés qui peuvent passer inaperçus lors des analyses classiques.

Cons:

- Les options d’intégration risquent de ne pas suffire pour les environnements d’entreprise complexes.

- Il peut être nécessaire d’adapter votre workflow autour de son automatisation.

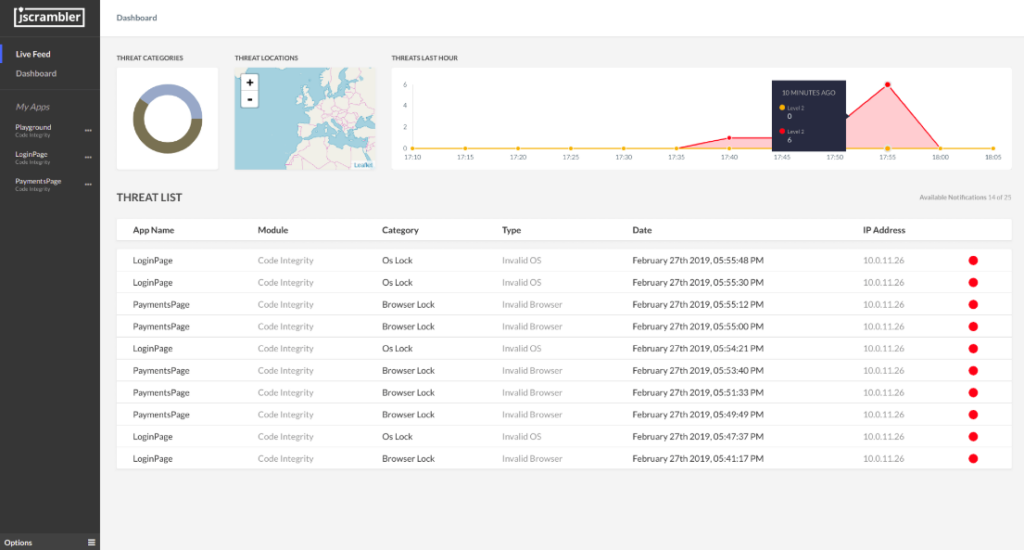

Jscrambler est une solution puissante dédiée à l'intégrité du code web. En s'appuyant sur des techniques avancées, il protège et obscurcit le code JavaScript, assurant ainsi sa résistance à la falsification et au vol, en accord parfait avec l'essence de l'intégrité du code web.

Pourquoi j'ai choisi Jscrambler :

Lors du processus de sélection des outils, Jscrambler s'est continuellement hissé en tête de ma liste. Ce qui le distingue des autres, ce sont ses techniques sophistiquées de protection du code, associées à la surveillance en temps réel des applications web. Alors que les organisations mettent l'accent sur l'intégrité du code web, Jscrambler possède un véritable avantage, ce qui en fait la meilleure option pour ce cas d'usage spécifique.

Fonctionnalités clés & intégrations :

Jscrambler propose un ensemble de transformations de protection incluant l'obfuscation du code, le comportement polymorphe et le verrouillage par domaine. De plus, il offre des capacités de surveillance en temps réel qui alertent les utilisateurs en cas d'activités ou de menaces suspectes sur leurs applications web. L'outil s'intègre avec les principaux outils de build, plateformes CI/CD et autres outils de développement, garantissant ainsi une compatibilité avec presque tous les workflows de développement web.

Pros and Cons

Pros:

- Techniques spécialisées pour une protection du code robuste

- La surveillance en temps réel offre une visibilité sur les menaces potentielles

- S'intègre facilement avec les outils et plateformes de développement populaires

Cons:

- Peut sembler complexe pour les débutants

- Les fonctionnalités premium peuvent être coûteuses

- Selon la configuration, il peut y avoir un léger impact sur la performance du code

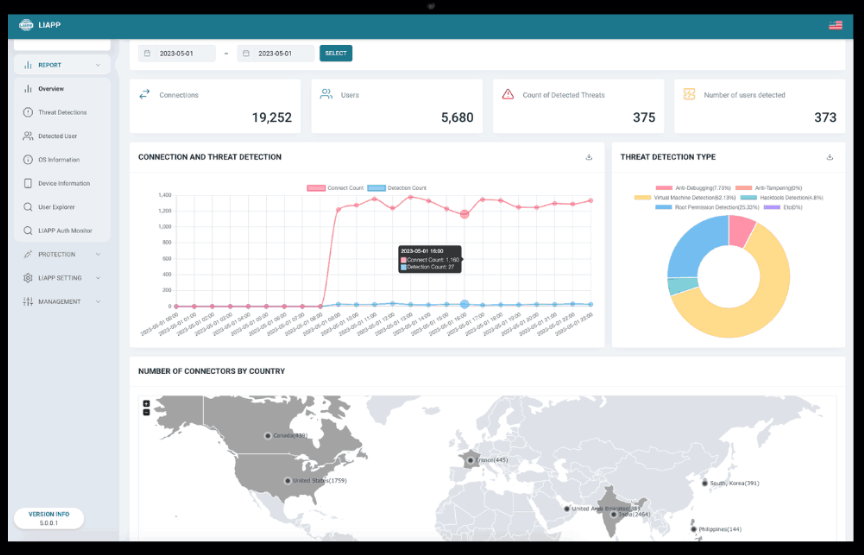

LIAPP

Idéal pour verrouiller les environnements d'exécution des applications

LIAPP est un outil de sécurité conçu pour restreindre et contrôler les environnements d'exécution pour les applications mobiles, garantissant que les applications ne fonctionnent que dans des contextes prédéfinis. LIAPP offre une compatibilité avec de nombreuses plateformes de gestion mobile pour les intégrations et fournit une ligne de défense robuste contre l'utilisation non autorisée et la falsification.

Pourquoi j'ai choisi LIAPP :

Lors de la sélection des outils à mettre en avant, j'ai pris en compte le besoin pressant de verrouiller l'exécution des applications dans le paysage cyber actuel. LIAPP, à travers mes recherches et comparaisons, s'est distingué par ses fonctionnalités. Je l'ai choisi non seulement pour sa performance technique mais aussi parce qu'il répond parfaitement à un défi de niche mais significatif : garantir que les applications fonctionnent uniquement dans des environnements désignés.

Fonctionnalités clés & intégrations :

La capacité principale de LIAPP réside dans son système de validation d'environnement, qui vérifie la légitimité du contexte d'exécution d'une application. De plus, ses mécanismes de détection de falsification sont très appréciés, identifiant et stoppant rapidement toute modification non autorisée. Concernant les intégrations, LIAPP offre une compatibilité avec de nombreuses plateformes de gestion mobile, simplifiant le déploiement à l'échelle du parc d'appareils d'une organisation.

Pros and Cons

Pros:

- Système de validation d'environnement robuste

- Mécanismes de détection de falsification efficaces

- Compatible avec diverses plateformes de gestion mobile

Cons:

- Plutôt orienté vers les déploiements à grande échelle que pour un usage individuel

- Peut nécessiter une courbe d'apprentissage pour ceux qui ne connaissent pas les contrôles d'exécution d'application

- Limité à la protection des applications mobiles, non destiné aux applications de bureau ou web

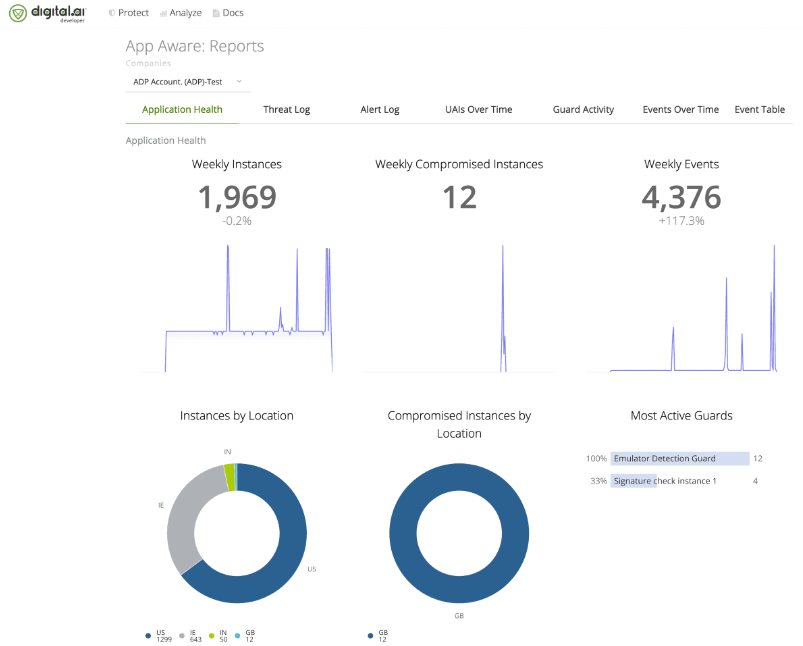

Digital.ai Application Protection propose une solution globale, conçue pour renforcer les applications tout au long du cycle de vie DevSecOps. Garantissant une sécurité robuste sans compromettre l'agilité du développement et des opérations, il excelle dans l'intégration DevSecOps.

Pourquoi j'ai choisi Digital.ai Application Protection :

J'ai choisi Digital.ai après avoir comparé avec soin une multitude de solutions de sécurité. Son originalité réside dans son intégration au cycle de vie DevSecOps. Après avoir évalué ses fonctionnalités et les retours des utilisateurs, mon jugement s'est clairement porté sur Digital.ai en tant que leader pour ceux qui recherchent un outil reliant habilement développement, sécurité et opérations.

Fonctionnalités et intégrations remarquables :

Au cœur de Digital.ai Application Protection se trouve son analyse des menaces en temps réel, garantissant que les applications restent imperméables aux failles à chaque étape de leur vie. Il propose également une évaluation détaillée des vulnérabilités, aidant les développeurs à traiter rapidement les risques potentiels. Digital.ai offre d'impressionnantes intégrations, notamment avec les outils CI/CD populaires et les principales plateformes cloud, renforçant ainsi sa position dans le domaine du DevSecOps.

Pros and Cons

Pros:

- Analyse complète des menaces en temps réel

- Évaluations détaillées des vulnérabilités

- Intégrations faciles avec les outils CI/CD et les plateformes cloud

Cons:

- L'apprentissage peut être plus complexe pour les nouveaux utilisateurs

- Les fonctionnalités avancées peuvent être superflues pour de petites applications

- La documentation pourrait bénéficier de scénarios d'utilisation plus détaillés

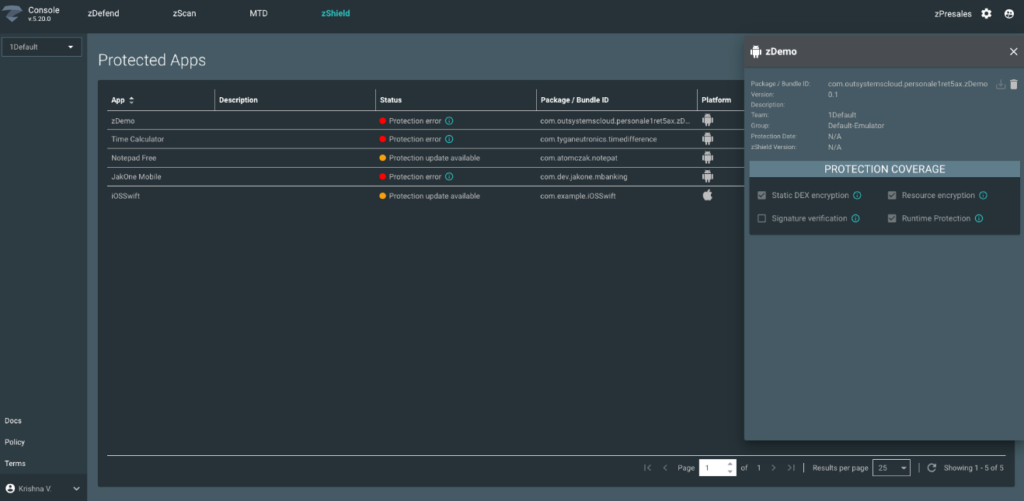

Idéal pour une sécurité mobile complète

Zimperium MAPS offre une protection complète pour les applications mobiles contre diverses menaces. Il détecte et traite les vulnérabilités de manière proactive, agissant comme un gardien fiable pour les plateformes mobiles et assurant une sécurité générale des mobiles.

Pourquoi j'ai choisi Zimperium MAPS :

En sélectionnant les outils pour cette liste, Zimperium MAPS m'a constamment impressionné comme un leader dans le domaine de la sécurité mobile. Ce qui m'a poussé à le choisir par rapport aux autres, c'est sa capacité intrinsèque à offrir une protection de bout en bout, du développement du code jusqu'au déploiement. Pour les organisations recherchant une solution de sécurité mobile complète, Zimperium MAPS est sans égal, d'où son statut de meilleur dans cette catégorie.

Fonctionnalités phares & intégrations :

Zimperium MAPS propose un ensemble de fonctionnalités avancées, comprenant la détection proactive des menaces, l'évaluation des vulnérabilités et une analyse approfondie des risques mobiles. De plus, sa capacité d'intégration avec les plateformes de développement d'applications mobiles permet d'intégrer la sécurité dès les premières étapes de la création d'applications. Parmi ses intégrations remarquables figurent celles avec les plateformes CI/CD populaires et les systèmes d'exploitation mobiles.

Pros and Cons

Pros:

- Détection et réponse complète aux menaces mobiles

- S'intègre aux principales plateformes de développement d'applications

- Analyses approfondies des vulnérabilités des applications mobiles

Cons:

- Peut être perçu comme un peu complexe pour les petits développeurs d'applications

- Certaines fonctionnalités avancées sont proposées à un prix supérieur

- Nécessite une compréhension de la sécurité mobile pour optimiser les bénéfices

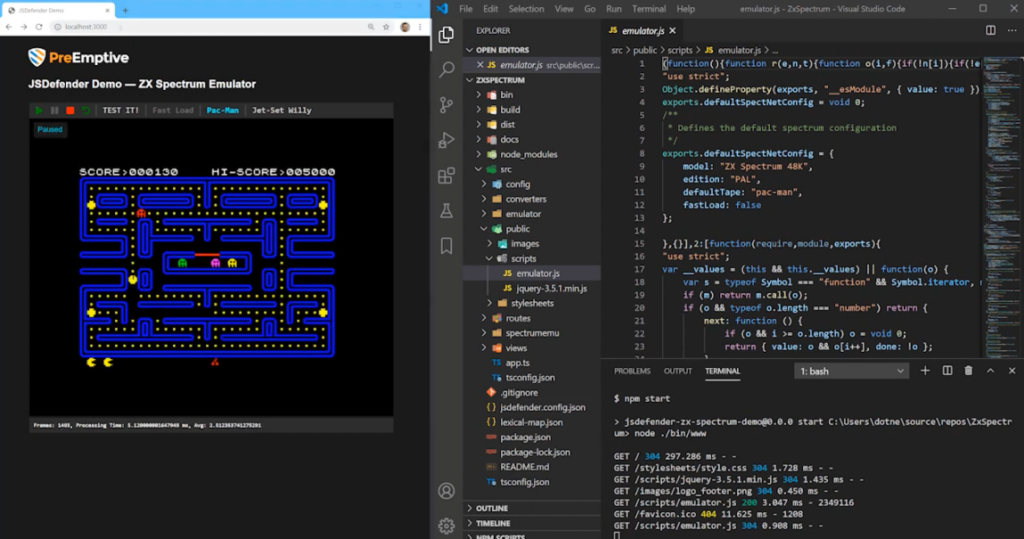

JSDefender est spécialement conçu pour renforcer les applications JavaScript contre les menaces potentielles. Reconnaissant la présence omniprésente et l'importance de JavaScript dans le développement web, cet outil propose un mécanisme de protection de niche adapté aux environnements JavaScript.

Pourquoi j'ai choisi la protection JSDefender App pour JavaScript :

JSDefender est spécialisé dans JavaScript, ce qui en fait un excellent choix pour les organisations qui en dépendent fortement. Il est idéalement adapté à une protection axée sur JavaScript en raison des défis uniques posés par les vulnérabilités JavaScript.

Fonctionnalités et intégrations remarquables :

L'outil apporte des techniques avancées d'obfuscation du code qui entravent les tentatives d'ingénierie inverse. De plus, ses capacités de protection à l'exécution surveillent le comportement de l'application, garantissant qu'il ne dévie pas en cas de manipulations externes. Ses intégrations, notamment avec les principaux frameworks JavaScript et outils de build populaires, consolident sa position dans le cycle de développement JavaScript.

Pros and Cons

Pros:

- Mécanismes de protection adaptés aux environnements JavaScript

- Techniques avancées d'obfuscation qui découragent la falsification du code

- S'intègre bien avec les frameworks JavaScript populaires

Cons:

- Peut être trop spécialisé pour certains besoins applicatifs plus larges

- La configuration initiale peut être complexe

- Certains paramètres d'obfuscation peuvent entraîner des problèmes de compatibilité avec certaines bibliothèques JavaScript

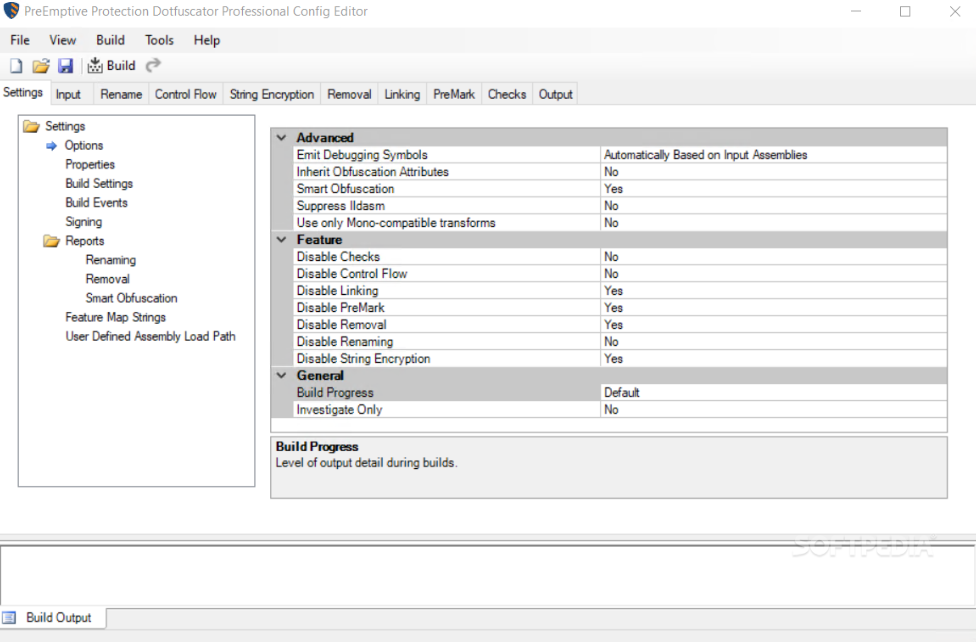

Dotfuscator est un outil réputé qui protège les applications .NET contre les menaces potentielles, l'ingénierie inversée et les altérations non autorisées. Son principal atout réside dans sa spécialisation sur les plateformes .NET, garantissant ainsi que les développeurs conservent l'intégrité de leur code et préviennent le vol de propriété intellectuelle.

Pourquoi j'ai choisi Dotfuscator :

En sélectionnant des outils pouvant offrir une protection de premier ordre aux applications .NET, Dotfuscator s'est imposé comme une référence incontournable. Au vu de ses capacités, fonctionnalités et des retours de la communauté de développeurs, j'ai déterminé que Dotfuscator dispose d'un avantage sur de nombreux concurrents. D'après ces comparaisons, je suis convaincu que Dotfuscator est optimal pour ceux qui privilégient la protection du code .NET.

Fonctionnalités clés & intégrations :

Dotfuscator offre diverses fonctionnalités telles que l'obfuscation du code, la détection de falsification et un mécanisme de durée de vie, garantissant la sécurité des applications après leur déploiement. De plus, ses capacités protègent aussi les applications Xamarin, assurant ainsi une protection complète de l'écosystème .NET. Côté intégrations, Dotfuscator s’intègre aisément aux principales plateformes CI/CD pour une expérience de développement unifiée.

Pros and Cons

Pros:

- Protection .NET complète incluant les applications Xamarin

- S’intègre avec les principaux outils CI/CD

- La détection de falsification garantit la sécurité après le déploiement

Cons:

- Peut être excessif pour les petits projets .NET

- La configuration initiale peut être complexe pour certains utilisateurs

- L'accent est principalement mis sur .NET, ce qui limite sa polyvalence pour les projets multiplateformes

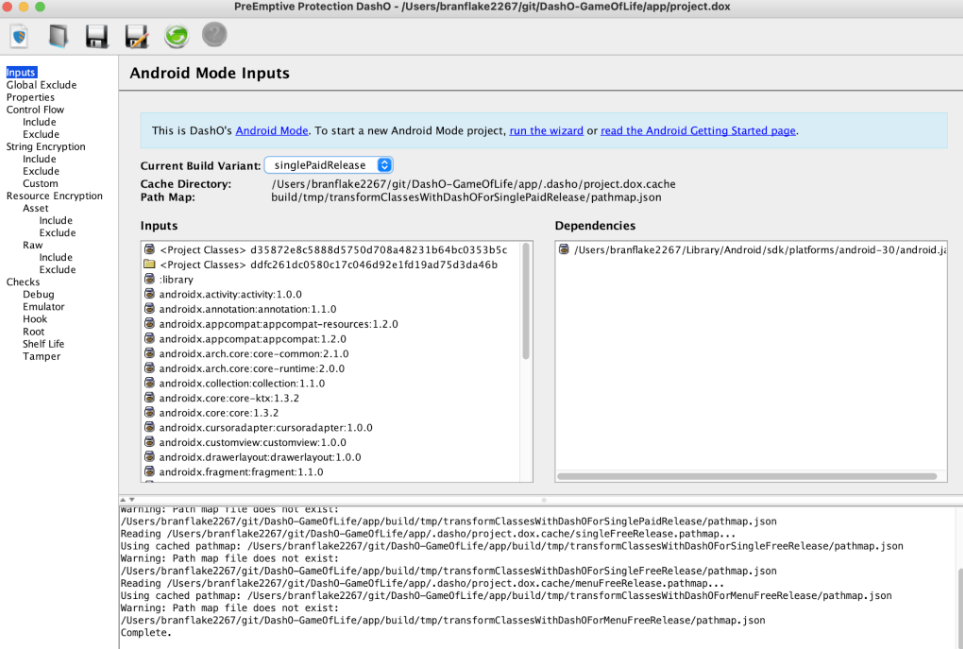

Meilleure protection pour les applications Android et Java

DashO App Protection est conçu pour renforcer la sécurité des applications Android et Java. Il propose des fonctionnalités de sécurité spécialisées qui protègent ces applications contre d'éventuelles menaces, notamment l'ingénierie inverse. Cet outil est essentiel pour répondre au besoin primordial de sécurité dans ces environnements de développement.

Pourquoi j'ai choisi DashO App Protection pour Android et Java :

Lors de la sélection des outils pour cette liste, l'écosystème étendu des applications Android et Java nécessitait une solution de sécurité dédiée. Parmi les options, DashO s'est démarqué par son expertise approfondie et son orientation spécifique vers ces deux environnements. J'ai choisi cet outil car il répond de manière unique aux spécificités de sécurité propres à Android et Java, ce qui en fait un choix incontestable pour « Meilleure protection pour les applications Android et Java ».

Fonctionnalités phares et intégrations :

DashO App Protection propose une forte obfuscation du code, rendant extrêmement difficile l'analyse de la logique applicative par des acteurs malveillants. De plus, ses vérifications à l'exécution offrent une couche de sécurité supplémentaire en garantissant que les applications fonctionnent dans un environnement sécurisé. Concernant les intégrations, DashO s'intègre aisément aux environnements de développement Android Studio et Eclipse, facilitant ainsi le flux de travail des développeurs.

Pros and Cons

Pros:

- Protection dédiée pour les applications Android et Java

- Mécanismes efficaces d'obfuscation du code

- Intégration facile avec des environnements de développement populaires comme Android Studio et Eclipse

Cons:

- Peut ne pas convenir aux langages autres que Java et Android

- Les développeurs doivent être familiers avec sa configuration pour une efficacité maximale

- Impact potentiel sur les performances en raison des contrôles de sécurité rigoureux

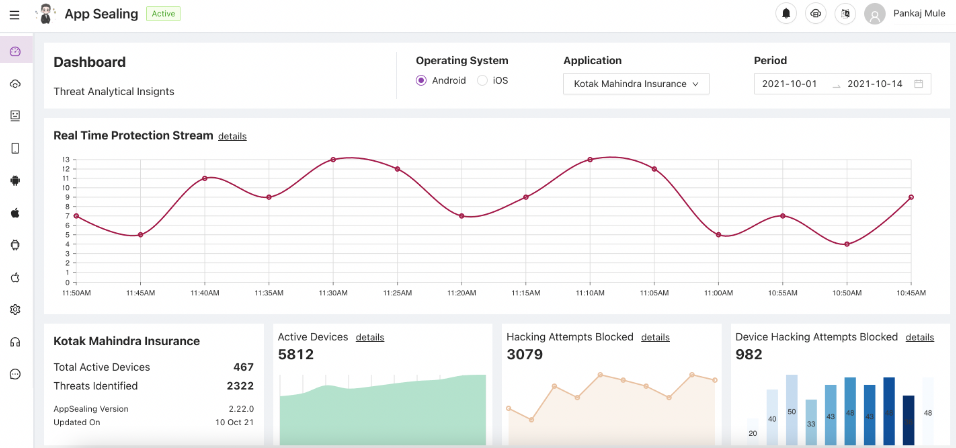

AppSealing

Idéal pour la surveillance de la sécurité des applications en temps réel

AppSealing propose une plateforme intuitive spécifiquement conçue pour surveiller la sécurité des applications en temps réel. Offrant une surveillance continue des vulnérabilités des applications et assurant des réponses rapides aux menaces, elle s'avère précieuse pour ceux qui accordent la priorité à la surveillance de la sécurité des applications en temps réel.

Pourquoi j'ai choisi AppSealing :

Au cours de ma recherche des outils pour cette liste, AppSealing s'est imposé comme un candidat de choix en raison de son accent particulier sur les analyses de sécurité en temps réel. L'originalité d'AppSealing à offrir des réponses immédiates face aux menaces est apparue clairement lors de l'évaluation et de la comparaison des options disponibles. J'estime donc qu'AppSealing est inégalé en matière de surveillance en temps réel de la sécurité des applications.

Fonctionnalités clés & intégrations :

AppSealing se distingue par des fonctionnalités qui facilitent la détection des vulnérabilités en temps réel ainsi que des mécanismes d'alerte en temps réel. De plus, son tableau de bord fournit une vue d'ensemble complète de la santé de l'application, permettant ainsi aux équipes d'agir rapidement. En ce qui concerne les intégrations, AppSealing fonctionne parfaitement avec les principales plateformes de développement d'applications, garantissant ainsi un flux de travail fluide pour les développeurs.

Pros and Cons

Pros:

- Alertes et réponses en temps réel aux vulnérabilités

- Tableau de bord complet pour une vision unifiée de la sécurité des applications

- Compatible avec les principales plateformes de développement d'applications

Cons:

- L'interface utilisateur peut être difficile pour les débutants

- Bien qu'il propose des analyses en temps réel, les données historiques peuvent être moins détaillées

- Documentation limitée disponible pour certaines fonctionnalités

Autres logiciels de sécurité des applications

Voici d’autres solutions de sécurité des applications qui n’ont pas été retenues dans ma sélection mais qui méritent tout de même votre attention:

- Data Theorem

Idéal pour la sécurité des applications centrée sur les données

- RedShield

Idéal pour la protection active contre les vulnérabilités web

- Forces Unseen

Idéal pour l'analyse approfondie des menaces

- Endcrypt

Idéal pour les besoins de chiffrement de bout en bout

Critères de sélection des logiciels de sécurité des applications

Pour sélectionner les meilleurs logiciels de sécurité des applications à inclure dans cette liste, j'ai pris en compte les besoins et les difficultés courants des acheteurs tels que la protection des données et la gestion des vulnérabilités. J'ai également utilisé le cadre suivant afin de garantir une évaluation structurée et impartiale :

Fonctionnalités principales (25% de la note totale)

Pour être inclus dans cette liste, chaque solution devait remplir les cas d'usage suivants :

- Détection des vulnérabilités

- Évaluation des menaces

- Rapports de conformité

- Analyse des applications

- Alertes de sécurité

Fonctionnalités remarquables supplémentaires (25% de la note totale)

Pour affiner davantage la sélection, j'ai également recherché des fonctionnalités uniques telles que :

- Intégration de l'apprentissage automatique

- Veille sur les menaces en temps réel

- Gestion automatisée des correctifs

- Tableaux de bord personnalisables

- Compatibilité multiplateforme

Facilité d'utilisation (10% de la note totale)

Pour évaluer la facilité d'utilisation de chaque système, j'ai examiné les éléments suivants :

- Navigation intuitive

- Interface conviviale

- Options de personnalisation

- Courbe d'apprentissage réduite

- Conception adaptative

Intégration des utilisateurs (10 % de la note totale)

Pour évaluer l’expérience d’intégration utilisateur de chaque plateforme, j’ai pris en compte les éléments suivants :

- Disponibilité de vidéos de formation

- Visites interactives du produit

- Documentation complète

- Accès aux webinaires

- Chatbots d'assistance

Support client (10 % de la note totale)

Pour évaluer le service client de chaque éditeur de logiciel, j’ai pris en compte les aspects suivants :

- Assistance disponible 24h/24 et 7j/7

- Communication multicanale

- Efficacité du temps de réponse

- Personnel qualifié

- Disponibilité de FAQ

Rapport qualité-prix (10 % de la note totale)

Pour évaluer le rapport qualité-prix de chaque plateforme, j’ai pris en compte les critères suivants :

- Tarification compétitive

- Formules d’abonnement flexibles

- Disponibilité d’essais gratuits

- Réductions pour un usage à long terme

- Coût par rapport aux fonctionnalités proposées

Avis clients (10 % de la note totale)

Pour mieux comprendre la satisfaction globale des clients, j’ai pris en compte les éléments suivants lors de la consultation des avis :

- Notes de satisfaction globale

- Retours sur le service d’assistance

- Informations sur l’expérience utilisateur

- Commentaires sur la fiabilité

- Retours concernant l’efficacité des fonctionnalités

Comment choisir un logiciel de sécurité des applications

Il est facile de se perdre dans de longues listes de fonctionnalités et des structures tarifaires complexes. Pour garder le cap lors de votre processus de sélection logicielle, voici une liste de critères à garder en mémoire :

| Critère | À prendre en compte |

|---|---|

| Scalabilité | Le logiciel peut-il évoluer avec votre entreprise ? Vérifiez s’il supporte un nombre croissant d’utilisateurs ou de données sans surcoût. |

| Intégrations | Fonctionne-t-il avec votre environnement technologique actuel ? Vérifiez la compatibilité avec vos outils pour assurer une intégration fluide. |

| Personnalisation | Pouvez-vous l’adapter à vos besoins spécifiques ? Recherchez des options pour ajuster les réglages et fonctionnalités selon vos processus. |

| Facilité d’utilisation | Est-il convivial pour votre équipe ? Vérifiez que l’interface est intuitive et nécessite peu de formation pour les nouveaux utilisateurs. |

| Mise en place et intégration | À quelle vitesse pouvez-vous commencer ? Évaluez le temps de configuration et les ressources nécessaires pour un lancement réussi, comme les supports de formation ou d’assistance. |

| Coût | Est-il adapté à votre budget ? Comparez les formules de prix et faites attention aux frais cachés ou coûts additionnels éventuels. |

| Protection de la sécurité | Les mesures de sécurité sont-elles suffisamment robustes ? Vérifiez la présence de chiffrement, de contrôles d’accès et de mises à jour régulières pour protéger vos données. |

| Conformité réglementaire | Respecte-t-il les normes du secteur ? Assurez-vous que le logiciel est conforme aux réglementations nécessaires pour votre secteur, telles que le RGPD ou HIPAA. |

Qu’est-ce qu’un logiciel de sécurité des applications ?

Un logiciel de sécurité des applications est conçu pour protéger les applications contre les menaces externes et les vulnérabilités. Les professionnels de l’informatique, les développeurs et les équipes de sécurité utilisent généralement ces outils afin de garantir la sécurité de leurs applications. Des fonctionnalités telles que l’analyse des vulnérabilités, les rapports de conformité et l’évaluation des menaces permettent d’identifier et d’atténuer les risques. Ces outils apportent une protection essentielle pour garantir la sûreté et la sécurité des applications.

Fonctionnalités

Lors du choix d’un logiciel de sécurité des applications, portez une attention particulière aux caractéristiques clés suivantes :

- Analyse de vulnérabilités : Identifie automatiquement les faiblesses des applications afin de prévenir les potentielles violations.

- Évaluation des menaces : Évalue les menaces potentielles pour aider à prioriser les efforts de sécurité.

- Rapports de conformité : Génère des rapports pour garantir le respect des normes et réglementations du secteur.

- Alertes de sécurité : Avertit les utilisateurs de toute activité suspecte ou menace en temps réel.

- Analyse des applications : Analyse en continu les applications pour détecter et corriger les vulnérabilités.

- Tableaux de bord personnalisables : Permet aux utilisateurs d'adapter l'interface selon les besoins spécifiques de surveillance.

- Gestion automatisée des correctifs : Garantit que les applications sont à jour avec les derniers correctifs de sécurité.

- Veille sur les menaces en temps réel : Fournit des données actualisées sur les menaces pour renforcer les mesures de sécurité.

- Compatibilité multiplateforme : Fonctionne parfaitement avec différents systèmes d'exploitation et environnements.

- Intégration du machine learning : Utilise l'IA pour améliorer la détection et la réponse aux menaces au fil du temps.

Avantages

L’implémentation d’un logiciel de sécurité applicative offre plusieurs avantages pour votre équipe et votre entreprise. Voici ce dont vous pourrez bénéficier :

- Protection des données renforcée : En identifiant et corrigeant les vulnérabilités, il contribue à la protection des informations sensibles.

- Réduction des risques : La veille sur les menaces en temps réel et les évaluations minimisent les chances de violations de sécurité.

- Conformité réglementaire : Les rapports de conformité vous assurent de respecter les normes et obligations du secteur.

- Efficacité opérationnelle : La gestion automatisée des correctifs permet de gagner du temps en maintenant les applications à jour sans intervention manuelle.

- Prise de décision éclairée : Les tableaux de bord personnalisables fournissent des analyses qui aident les équipes à faire de meilleurs choix en matière de sécurité.

- Détection améliorée des menaces : L’intégration du machine learning augmente la capacité à détecter et réagir aux nouvelles menaces.

- Support multiplateforme : La compatibilité avec divers systèmes garantit une sécurité cohérente dans tout votre environnement technologique.

Coûts & Tarification

Le choix d’un logiciel de sécurité applicative nécessite de comprendre les différents modèles de tarification et forfaits proposés. Les coûts varient selon les fonctionnalités, la taille de l’équipe, les modules additionnels, et plus encore. Le tableau ci-dessous résume les formules courantes, leurs prix moyens et les principales caractéristiques généralement incluses dans les solutions de sécurité applicative :

Tableau comparatif des formules de logiciels de sécurité applicative

| Type de formule | Prix moyen | Fonctionnalités courantes |

|---|---|---|

| Formule gratuite | $0 | Analyse de vulnérabilité de base, alertes de menace limitées et support communautaire. |

| Formule personnelle | $10-$30/user/month | Analyse de vulnérabilité, sécurité de base des bases de données, rapports de conformité et support par e-mail. |

| Formule professionnelle | $50-$100/user/month | Évaluation avancée des menaces, alertes en temps réel, gestion automatisée des correctifs et support téléphonique. |

| Formule entreprise | $150-$300/user/month | Toutes les fonctionnalités des formules inférieures, intégration du machine learning, tableaux de bord personnalisables et gestionnaire de compte dédié. |

FAQ sur les logiciels de sécurité des applications

Voici des réponses à des questions courantes concernant les logiciels de sécurité des applications :

Comment les logiciels de sécurité des applications détectent-ils les vulnérabilités ?

Les logiciels de sécurité des applications surveillent continuellement vos applications afin d’identifier les vulnérabilités en temps réel. Ils utilisent des techniques telles que l’analyse de code statique et les tests dynamiques pour repérer les faiblesses. Vous pouvez configurer ces logiciels pour scanner à la fois les bibliothèques tierces et votre code personnalisé de manière exhaustive.

Quel impact l’activation de la sécurité des applications a-t-elle sur les performances du système ?

Activer la sécurité des applications peut engendrer une légère surcharge, selon le logiciel choisi et votre modèle de licence. Évaluez la capacité de votre système à supporter des demandes de ressources supplémentaires afin de garantir une performance optimale tout en maintenant la sécurité.

Les logiciels de sécurité des applications peuvent-ils résoudre automatiquement les vulnérabilités ?

La plupart des solutions de sécurité des applications identifient et surveillent les vulnérabilités, mais ne les corrigent pas automatiquement. Vous recevrez des analyses et des recommandations vous permettant de traiter ces problèmes manuellement. Il est essentiel que votre équipe dispose d’un plan pour agir rapidement sur ces recommandations.

À quelle fréquence les logiciels de sécurité des applications effectuent-ils des analyses ?

De nombreux outils de sécurité des applications offrent une surveillance continue plutôt que des analyses programmées. Cela permet de détecter immédiatement les vulnérabilités dès leur apparition, donnant ainsi à votre équipe l’opportunité de réagir rapidement aux nouvelles menaces.

Est-il nécessaire de redémarrer les applications après avoir corrigé des vulnérabilités ?

Dans certains cas, résoudre des vulnérabilités nécessite de redémarrer les processus applicatifs concernés. Ceci est particulièrement fréquent pour les mises à jour relatives à des bibliothèques tierces ou des failles au niveau du code. Veillez à ce que votre équipe soit prête à gérer ces redémarrages sans perturber vos opérations.

Et ensuite :

Si vous êtes en train de rechercher un logiciel de sécurité des applications, contactez gratuitement un conseiller SoftwareSelect pour des recommandations personnalisées.

Vous remplissez un formulaire et aurez une brève conversation où vos besoins spécifiques seront étudiés. Ensuite, vous recevrez une liste restreinte de logiciels à examiner. Ils pourront également vous accompagner tout au long de votre processus d'achat, y compris lors des négociations tarifaires.