10 Liste des meilleurs logiciels de protection des données

À l’ère du numérique, la protection de vos données n’a jamais été aussi cruciale. Vous êtes confronté(e) à des menaces permanentes concernant les informations sensibles de votre équipe, et il n’est pas toujours facile de trouver les bons outils pour les préserver. C’est là qu’interviennent les logiciels de protection des données, en proposant des solutions pour sécuriser vos données et garantir la conformité avec la réglementation.

J’ai pris le temps de rechercher et de tester différentes options, et je partage ici le fruit de mes analyses avec vous. Mon objectif est de fournir un avis impartial et fondé sur une étude approfondie des meilleurs logiciels de protection des données du marché.

Dans cet article, vous découvrirez des outils qui peuvent aider à protéger vos données et vous apporter une vraie tranquillité d’esprit. Plongeons ensemble dans cette sélection des meilleures solutions pour vous et votre équipe.

Table of Contents

- Meilleure sélection de logiciels

- Pourquoi nous faire confiance

- Comparer les spécifications

- Avis

- Autres logiciels de protection de la vie privée des données

- Avis associés

- Critères de sélection

- Comment choisir

- Qu'est-ce qu'un logiciel de protection de la vie privée des données ?

- Fonctionnalités

- Avantages

- Coûts et tarification

- FAQs

Why Trust Our Software Reviews

We’ve been testing and reviewing software since 2023. As tech leaders ourselves, we know how critical and difficult it is to make the right decision when selecting software.

We invest in deep research to help our audience make better software purchasing decisions. We’ve tested more than 2,000 tools for different tech use cases and written over 1,000 comprehensive software reviews. Learn how we stay transparent & our software review methodology.

Résumé des meilleurs logiciels de protection des données

Ce tableau comparatif résume les informations tarifaires de mes meilleures sélections de logiciels de protection des données pour vous aider à trouver celui qui convient à votre budget et à vos besoins professionnels.

| Tool | Best For | Trial Info | Price | ||

|---|---|---|---|---|---|

| 1 | Idéal pour l'automatisation de la gestion du consentement | Plan gratuit disponible | À partir de 150 $/mois (facturé annuellement) | Website | |

| 2 | Meilleur pour la gouvernance des données dans le cloud | Démo gratuite disponible | Tarification sur demande | Website | |

| 3 | Idéal pour le respect des obligations de confidentialité des données | Démo gratuite disponible | Tarification sur demande | Website | |

| 4 | Idéal pour la gestion de la conformité à la vie privée | Démo gratuite disponible | Tarification sur demande | Website | |

| 5 | Idéal pour prévenir les fuites de données | Not available | Tarification sur demande | Website | |

| 6 | Meilleur pour la surveillance de l'activité des bases de données | Not available | Tarification sur demande | Website | |

| 7 | Idéal pour la conformité RGPD et CCPA | Essai gratuit de 30 jours + offre gratuite + démo gratuite disponible | Tarification sur demande | Website | |

| 8 | Meilleur pour la protection des données multifacettes | Not available | Tarification sur demande | Website | |

| 9 | Idéal pour des analyses de confidentialité rationalisées | Not available | À partir de 12 $/utilisateur/mois (facturé annuellement) | Website | |

| 10 | Idéal pour la dé-identification des données | Not available | Tarification sur demande | Website |

-

Site24x7

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.7 -

GitHub Actions

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.8 -

Docker

Visit WebsiteThis is an aggregated rating for this tool including ratings from Crozdesk users and ratings from other sites.4.6

Avis sur les meilleurs logiciels de protection des données

Vous trouverez ci-dessous mes résumés détaillés des meilleurs logiciels de protection des données figurant dans ma sélection restreinte. Mes analyses donnent une vision complète des principales fonctionnalités, avantages et inconvénients, intégrations, et cas d’usage idéaux de chaque outil pour vous aider à trouver la solution adaptée.

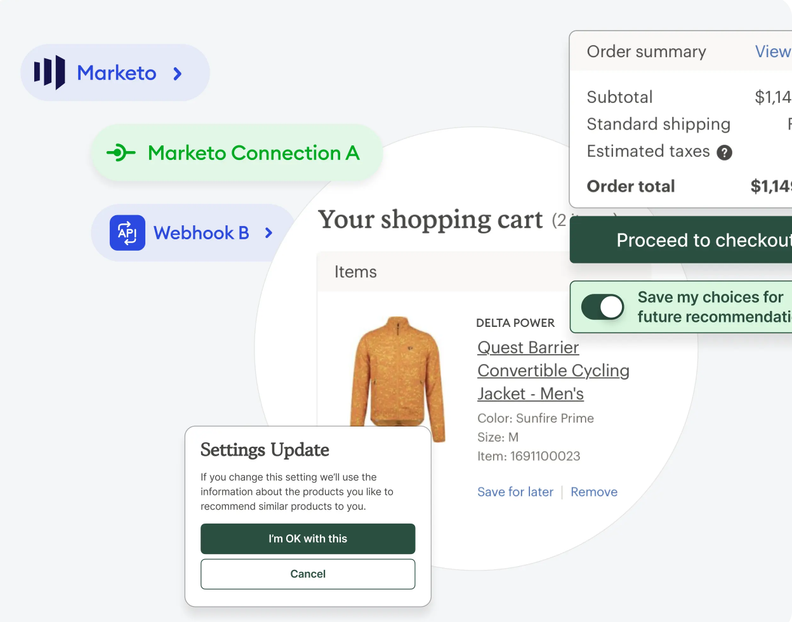

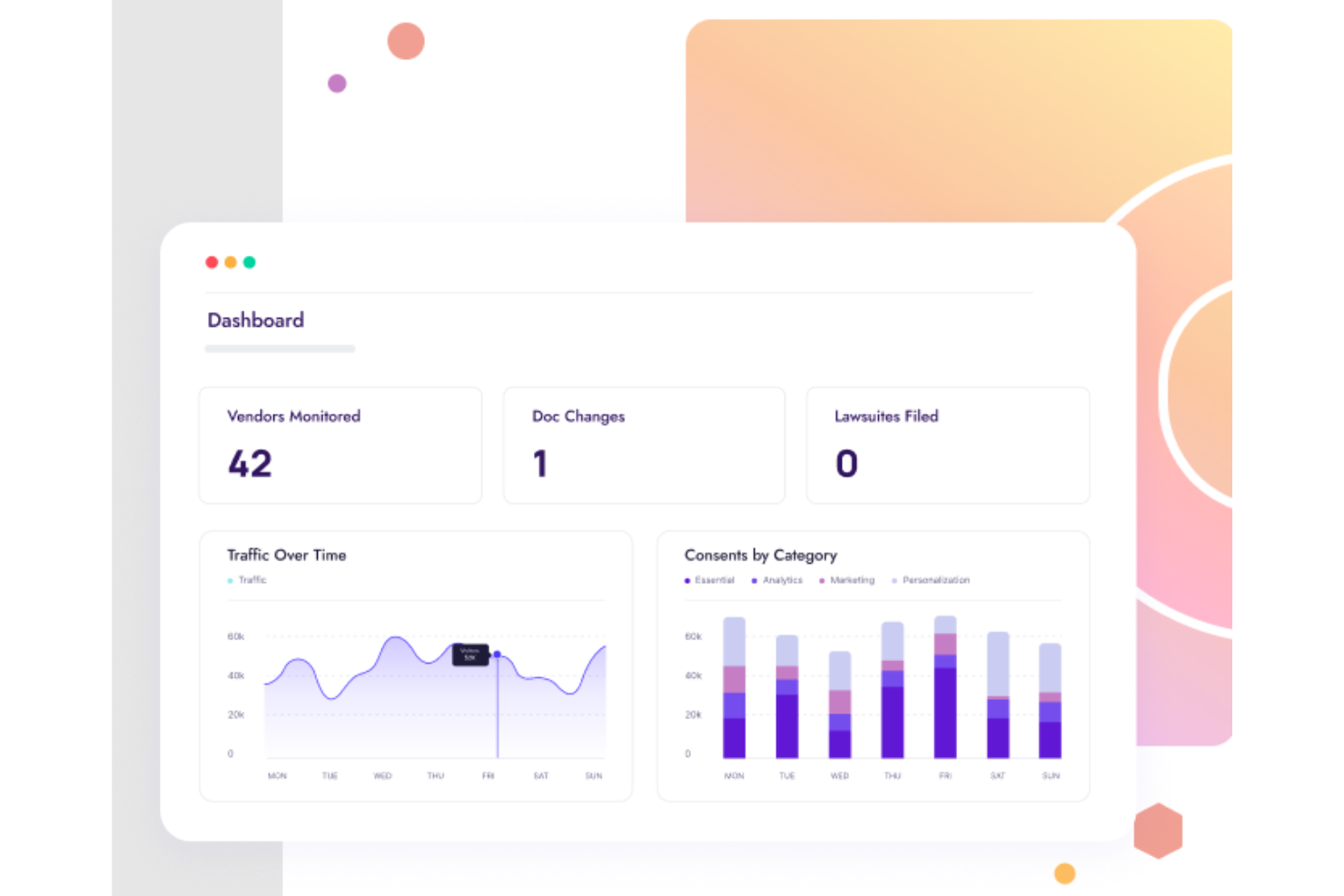

Ketch est un logiciel de gestion de la confidentialité des données conçu pour aider les marques à collecter et gérer les données autorisées tout en garantissant la conformité avec les réglementations sur la protection des données telles que le RGPD et le CCPA.

Pourquoi j'ai choisi Ketch :

Il automatise les expériences de confidentialité et l'orchestration des données sans nécessiter de codage, le rendant accessible aux utilisateurs ayant différents niveaux de compétences techniques. Les principales fonctionnalités incluent la gestion du consentement, qui automatise la collecte et l'application des choix de confidentialité pour garantir la conformité avec des réglementations comme le RGPD et le CCPA. De plus, Ketch propose l'automatisation des demandes des personnes concernées via un générateur de flux de travail en glisser-déposer, augmentant la productivité en automatisant les processus manuels.

Fonctionnalités et intégrations remarquables :

Ketch propose également une capacité de cartographie des données performante, alimentée par l'IA, pour la découverte et la cartographie des données en temps réel. Cela vous offre une meilleure visibilité sur vos pratiques de gestion des données et vous aide à respecter les lois sur la confidentialité en clarifiant où et comment vos données sont stockées et utilisées. La fonctionnalité d'évaluation des risques, avec ses modèles personnalisables et ses outils intégrés, simplifie l'évaluation des risques. Parmi les intégrations figurent Adobe Experience Platform, Google Analytics, HubSpot, Mailchimp, Salesforce, Braze, Amazon Redshift, Amazon S3, Amplitude, Attentive, AdRoll et Airship.

Pros and Cons

Pros:

- Automatise les demandes des personnes concernées

- Fournit une cartographie des données claire pour une meilleure visibilité

- Avis de confidentialité personnalisables pour correspondre à l'identité de la marque

Cons:

- Peut nécessiter des ajustements réguliers pour rester conforme à l'évolution des réglementations

- Courbe d'apprentissage possible lors de la configuration

New Product Updates from Ketch

Ketch Expands Marketing Preference Management Capabilities

Ketch expands Marketing Preference Management, introducing capabilities for unifying consent, preferences, and zero-party data across systems. This update enables teams to activate customer data more effectively for personalized and compliant marketing. For more information, visit Ketch’s official site.

OneTrust sert de plateforme complète qui aide les entreprises dans leurs efforts de gouvernance des données, en particulier dans les environnements cloud. En se concentrant sur l'infrastructure cloud, elle garantit que les entreprises préservent l'intégrité, la sécurité et la conformité des données, ce qui en fait un choix idéal pour l'étiquette 'meilleur pour la gouvernance des données dans le cloud'.

Pourquoi j'ai choisi OneTrust :

En parcourant le marché des outils de gouvernance des données, OneTrust a attiré mon attention pour son orientation dédiée aux environnements cloud. J'ai choisi cet outil non seulement pour sa polyvalence mais aussi pour son engagement à maintenir la sécurité et la conformité des données dans des contextes cloud. Ses fonctionnalités m'ont amené à déterminer qu'il mérite réellement le titre de 'meilleur pour la gouvernance des données dans le cloud'.

Fonctionnalités et intégrations remarquables :

OneTrust se distingue par sa fonctionnalité de découverte et de classification des données, permettant aux entreprises de localiser et catégoriser rapidement les données à travers leur infrastructure cloud. Son cartographie automatisée des données aide également les entreprises à comprendre le flux et l'interaction de leurs données. Côté intégrations, OneTrust se connecte aisément à divers fournisseurs de services cloud et propose aussi des intégrations avec les principaux systèmes CRM.

Pros and Cons

Pros:

- La découverte et la classification des données améliorent la transparence des données

- La cartographie automatisée des données aide à comprendre l'interaction des données

- De riches capacités d'intégration avec les services cloud et CRM les plus populaires

Cons:

- Peut sembler complexe pour les petites entreprises

- Nécessite des mises à jour régulières pour suivre l'évolution des environnements cloud

- La configuration initiale peut être complexe pour ceux qui ne sont pas familiers avec les outils de gouvernance des données

Idéal pour le respect des obligations de confidentialité des données

Trustwave propose une solution robuste conçue pour garantir que les entreprises respectent des exigences strictes en matière de confidentialité des données. Grâce à une suite complète de fonctionnalités, Trustwave aide les entreprises à naviguer dans le paysage complexe de la protection des données, en mettant particulièrement l'accent sur l'aide au respect des réglementations obligatoires.

Pourquoi j'ai choisi Trustwave :

Dans ma quête des outils les plus efficaces, Trustwave a attiré mon attention. J'ai choisi Trustwave car il offre un mélange précis de fonctionnalités de conformité approfondies combinées à une grande facilité d'utilisation. Ce qui le rend particulièrement remarquable, c'est son engagement envers la tâche complexe du respect des obligations, ce qui justifie sa position de « meilleur choix » pour ceux qui recherchent une stricte conformité aux obligations de confidentialité des données.

Fonctionnalités et intégrations principales :

Trustwave se démarque grâce à son Portail de Gestion de la Conformité, un centre centralisé pour toutes les activités liées à la confidentialité. De plus, la fonctionnalité Threat Intelligence garantit que les entreprises gardent toujours une longueur d'avance sur les potentielles violations.

En matière d'intégration, Trustwave fonctionne en toute fluidité avec les systèmes métier populaires, garantissant ainsi que les mesures de protection de la vie privée sont appliquées de manière uniforme dans tous les outils de l'organisation.

Pros and Cons

Pros:

- Le Portail de Gestion de la Conformité offre une vue unifiée de toutes les tâches liées à la confidentialité

- Threat Intelligence informe les entreprises des menaces de données imminentes

- Intégrations fluides permettant l'application uniforme des mesures de confidentialité

Cons:

- La configuration initiale peut être longue

- Les fonctionnalités avancées peuvent nécessiter une courbe d'apprentissage importante pour certains utilisateurs

- Le support du service peut varier selon les régions

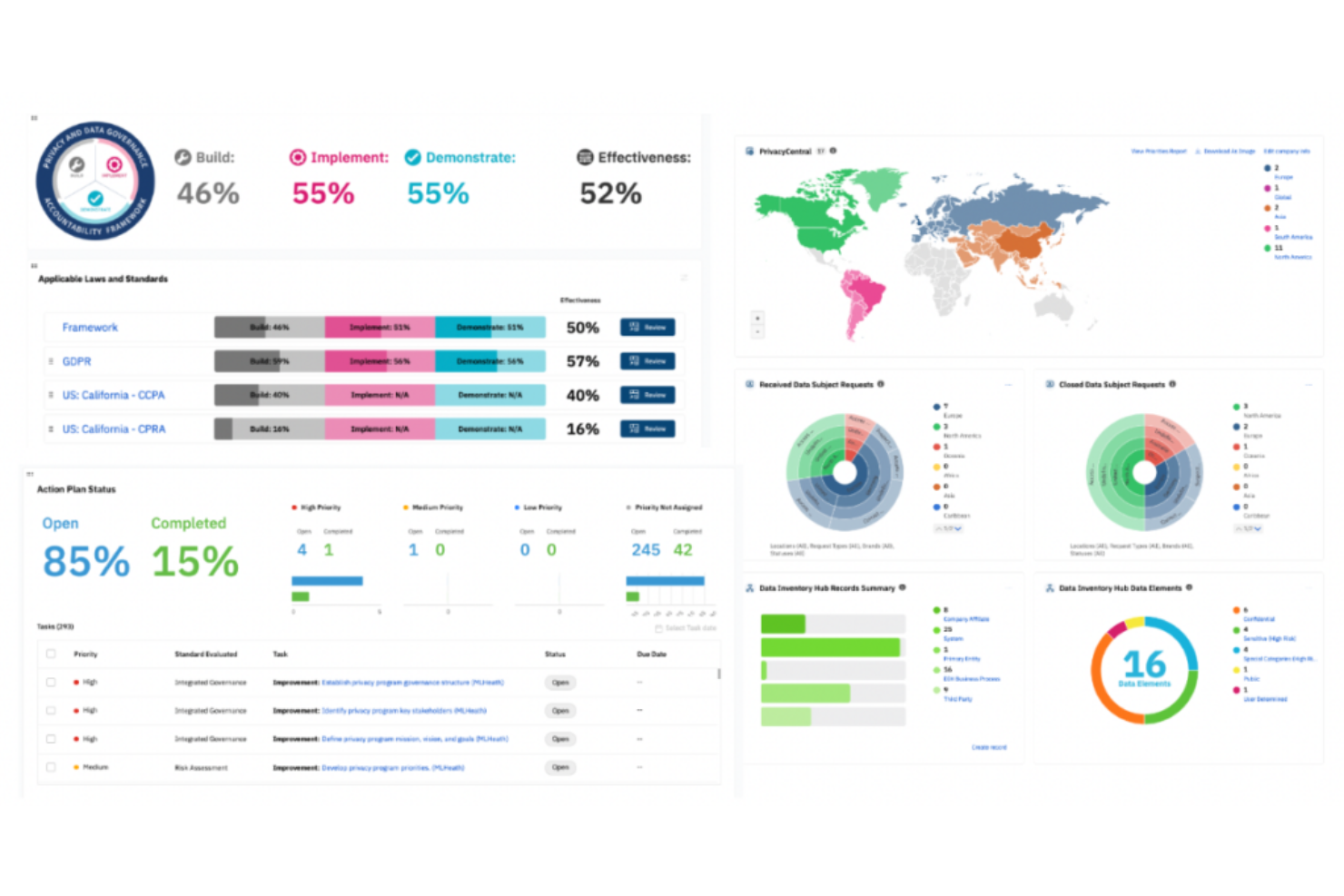

TrustArc propose une plateforme conçue pour relever les défis complexes de la conformité à la vie privée à travers différentes juridictions. Alors que la protection des données et les réglementations sur la confidentialité prennent une importance croissante à l’échelle mondiale, cet outil s’impose comme une solution incontournable pour les entreprises souhaitant rationaliser et gérer efficacement leurs efforts de conformité.

Pourquoi j'ai choisi TrustArc :

Parmi de nombreuses solutions, j'ai constaté que TrustArc présentait un avantage distinct. J'ai opté pour TrustArc car il combine une expertise approfondie en matière de confidentialité avec une maîtrise technologique. Sa différenciation réside dans sa capacité à offrir une approche globale de la gestion de la conformité à la vie privée. Cette nature holistique, associée à ses fonctionnalités complètes, en fait le « meilleur choix » pour gérer la conformité à la vie privée dans divers secteurs.

Fonctionnalités remarquables et intégrations :

TrustArc se distingue avec sa fonctionnalité Risk Profile, qui permet d’obtenir rapidement un aperçu des risques potentiels liés à la vie privée. Leur outil Data Flow Manager aide les organisations à cartographier les processus de données, garantissant une gestion claire de celles-ci.

Côté intégration, TrustArc se connecte efficacement à de nombreux outils et plateformes professionnelles, assurant la cohérence de la gestion de la conformité à travers les différents domaines d’activité de l’organisation.

Pros and Cons

Pros:

- La fonctionnalité Risk Profile propose une vue synthétique des risques liés à la vie privée

- Le Data Flow Manager offre de la clarté sur les processus de données

- Des intégrations efficaces garantissent la cohérence de la gestion de la conformité

Cons:

- L’interface peut sembler complexe pour les nouveaux utilisateurs

- Nécessite des mises à jour régulières afin de rester conforme à l'évolution des réglementations internationales sur la vie privée

- Certains utilisateurs peuvent trouver certains modules plus robustes que nécessaire pour leur cas d'usage spécifique

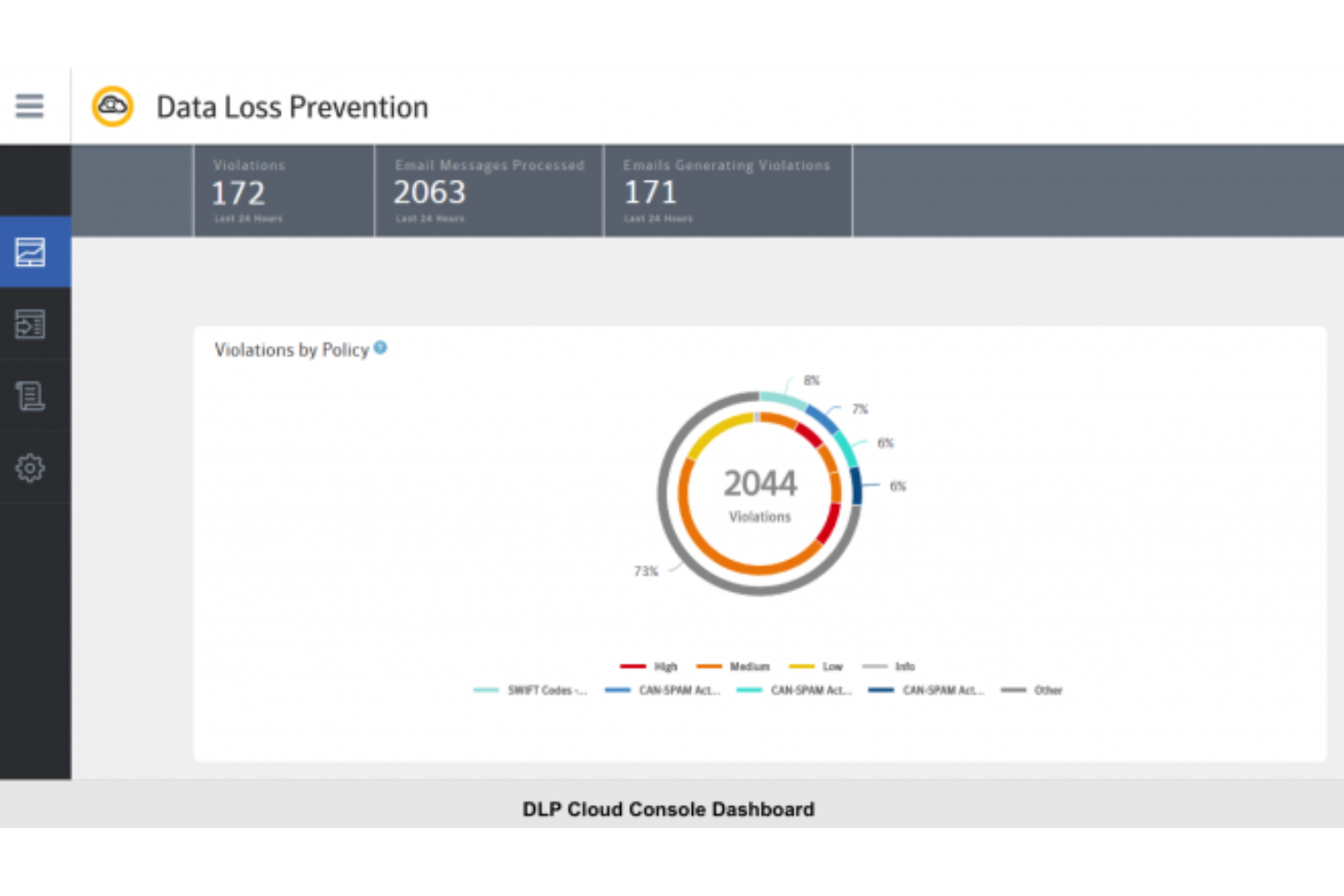

Symantec Data Loss Prevention (DLP) est une solution complète conçue pour découvrir, surveiller et protéger les données sensibles dans une grande variété d'environnements. Sa capacité à détecter et à bloquer les violations potentielles s'aligne avec son rôle d'outil indispensable pour ceux qui souhaitent garantir l'intégrité de leurs données.

Pourquoi j'ai choisi Symantec Data Loss Prevention :

En explorant différents outils, Symantec DLP a retenu mon attention principalement pour sa démarche approfondie en matière de protection des données. Je l'ai sélectionné après avoir évalué ses capacités par rapport à d'autres outils de la même catégorie. Ce qui distingue Symantec DLP, c'est sa suite complète de fonctionnalités, associée à son solide historique dans le domaine de la cybersécurité.

Son efficacité pour prévenir les fuites de données justifie sa position comme « meilleur choix » pour cette préoccupation précise.

Fonctionnalités et intégrations remarquables :

Symantec DLP est réputé pour ses fonctionnalités de découverte de contenu, qui permettent d'analyser les données stockées à travers de multiples emplacements afin de repérer les informations sensibles. De plus, son application rigoureuse des politiques assure que les données ne tombent pas accidentellement entre de mauvaises mains.

Côté intégrations, Symantec DLP s'associe efficacement avec de nombreux outils d'entreprise, des solutions de stockage cloud aux plateformes de communication, renforçant ainsi son applicabilité au sein de multiples écosystèmes informatiques.

Pros and Cons

Pros:

- Découverte de contenu complète couvrant de nombreux emplacements de données

- Application rigoureuse des politiques qui garantit l'intégrité des données

- Large gamme d'intégrations qui le rend polyvalent pour différents environnements d'entreprise

Cons:

- Peut être considéré comme complexe pour de petites organisations

- Nécessite des mises à jour régulières pour suivre l'évolution des menaces

- Le support client peut varier selon la région ou le contrat

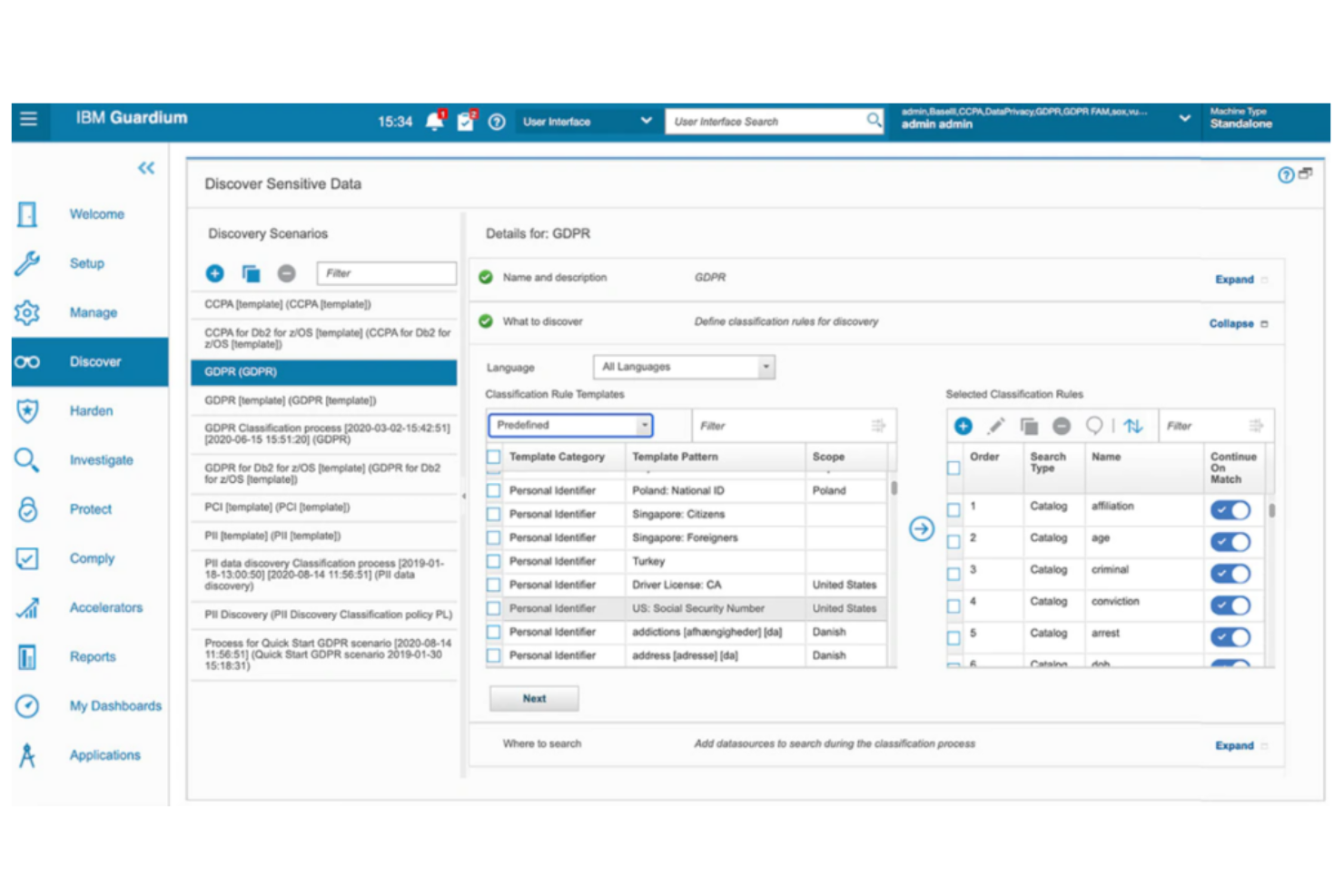

Meilleur pour la surveillance de l'activité des bases de données

IBM Security Guardium fonctionne comme une plateforme robuste axée sur la surveillance et la sécurisation des activités de bases de données. Son objectif principal est de surveiller l'accès et les mouvements des données sensibles, ce qui correspond parfaitement à sa réputation d'être le meilleur en matière de surveillance de l'activité des bases de données.

Pourquoi j'ai choisi IBM Security Guardium :

En évaluant les outils optimaux pour la surveillance des bases de données, IBM Security Guardium s'est constamment distingué grâce à ses capacités reconnues. Le facteur différenciant, selon moi, réside dans la profondeur de sa surveillance et sa capacité à fournir des alertes en temps réel en cas d'activités suspectes.

Après comparaison et analyse, j'ai constaté que cet outil se démarquait véritablement et méritait bien le titre de « meilleur pour la surveillance de l'activité des bases de données ».

Fonctionnalités marquantes et intégrations :

IBM Security Guardium se distingue par son évaluation des vulnérabilités, qui permet aux entreprises de détecter les points faibles dans leurs bases de données. De plus, il propose un masquage dynamique des données, garantissant que les informations sensibles restent cachées, même lors des accès courants. Côté intégrations, Guardium fonctionne efficacement avec une variété de bases de données, notamment Oracle, SQL Server, MySQL et bien d'autres, assurant ainsi une couverture étendue.

Pros and Cons

Pros:

- Évaluation complète des vulnérabilités pour identifier les faiblesses des bases de données

- Le masquage dynamique des données offre une couche supplémentaire de protection

- Compatibilité étendue avec un large éventail de systèmes de bases de données

Cons:

- La plateforme peut sembler complexe pour les nouveaux utilisateurs

- Le processus de configuration nécessite un certain niveau de compétences techniques

- Certains utilisateurs peuvent le trouver gourmand en ressources, ce qui impacte les performances du système

Osano se spécialise dans la simplification du paysage complexe du consentement en ligne, rendant le processus convivial et transparent. Cet outil a été conçu pour aider les entreprises à être transparentes avec leur audience, leur permettant de gérer efficacement les consentements des utilisateurs, une qualité qui en fait l’outil idéal pour la 'gestion du consentement'.

Pourquoi j’ai choisi Osano :

Après avoir examiné différents outils, Osano s’est distingué par son engagement envers la gestion du consentement. J’ai choisi Osano principalement pour ses fonctionnalités approfondies adaptées à la conformité RGPD et CCPA. Son argument différenciant réside dans sa gestion transparente du consentement utilisateur, ce qui en fait le choix parfaitement adapté à la gestion du consentement.

Fonctionnalités remarquables et intégrations :

Osano propose une fonctionnalité de consentement aux cookies intuitive et conforme aux standards mondiaux. De plus, son portail de gestion des demandes d’accès aux données des personnes concernées simplifie la manière dont les entreprises traitent les demandes d’information sur les données. En termes d’intégrations, Osano collabore avec de nombreuses plateformes tierces, garantissant l’application de ses outils de gestion du consentement à travers divers environnements numériques.

Pros and Cons

Pros:

- Des fonctionnalités complètes de consentement aux cookies conformes aux normes mondiales de confidentialité

- Le portail de demandes d’accès aux données facilite la gestion des données utilisateur

- Large éventail d’intégrations avec des plateformes tierces

Cons:

- Certaines options de personnalisation peuvent nécessiter une expertise technique

- Le tableau de bord peut sembler complexe pour les nouveaux utilisateurs

- Certains utilisateurs peuvent trouver les notifications d’alerte fréquentes

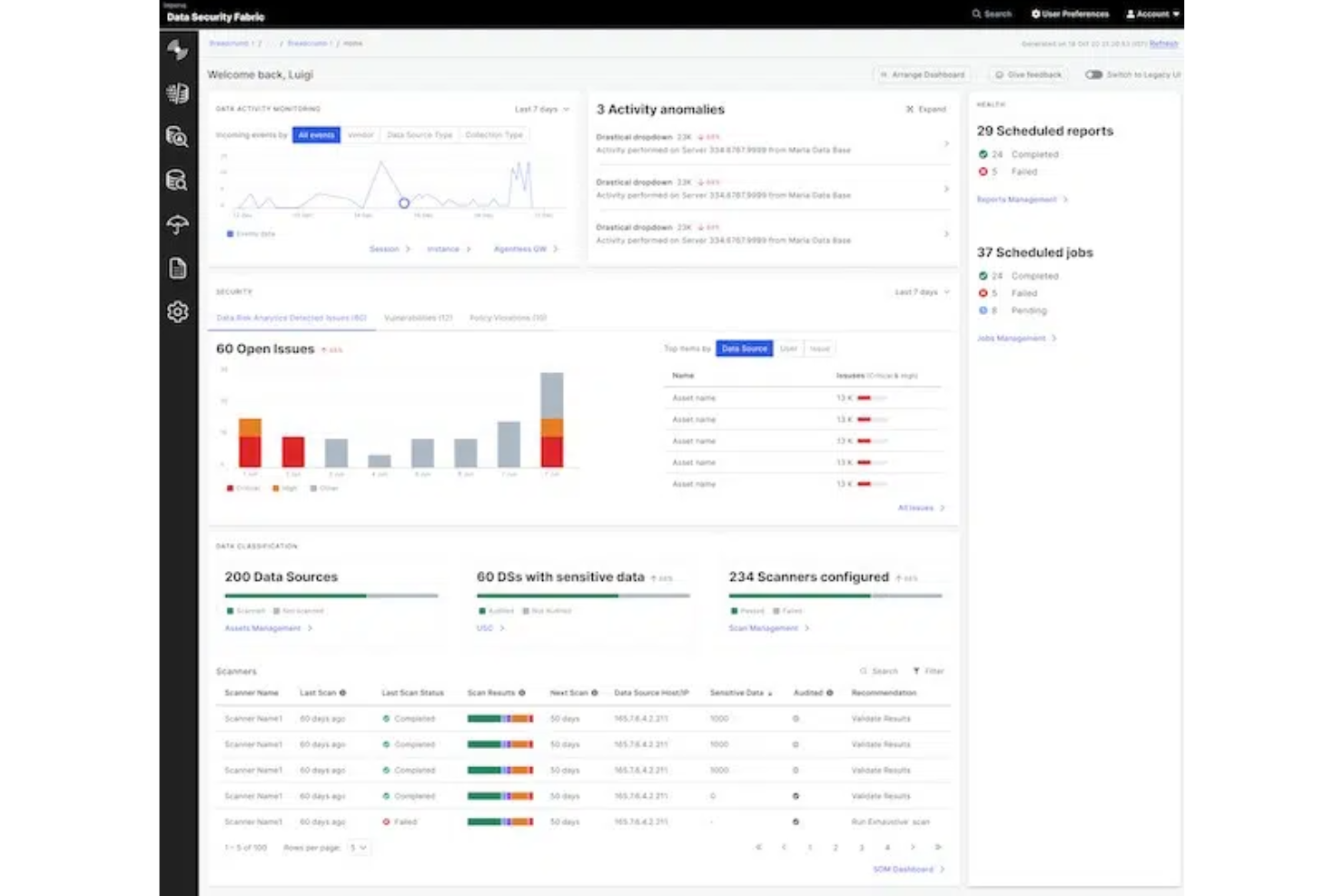

Imperva Data Security Fabric propose une solution robuste, conçue pour protéger les entreprises contre une multitude de menaces pesant sur leurs données. Grâce à ses mécanismes avancés, les entreprises peuvent s'assurer que leurs données sont non seulement sécurisées mais aussi conformes aux réglementations du secteur, ce qui lui vaut d'être qualifié de « meilleur pour la protection des données multifacettes ».

Pourquoi j'ai choisi Imperva Data Security Fabric :

En évaluant divers outils, j'ai trouvé qu'Imperva Data Security Fabric se démarquait nettement en offrant une protection des données complète. J'ai sélectionné cet outil parce qu'il combine plusieurs couches de sécurité en se concentrant à la fois sur les menaces externes et sur les vulnérabilités internes. Grâce à son approche globale de la protection des données, il mérite amplement l'appellation « meilleur pour » une protection des données multifacettes.

Fonctionnalités phares et intégrations :

Imperva Data Security Fabric impressionne par son profilage dynamique, qui apprend et s'adapte aux activités courantes des bases de données afin de signaler les anomalies en temps réel. Sa gestion des droits des utilisateurs garantit un contrôle strict et réglementé de l'accès aux données. Concernant les intégrations, Imperva offre une connectivité avec les principaux fournisseurs de cloud et s'intègre aux solutions SIEM pour une meilleure détection et réponse aux menaces.

Pros and Cons

Pros:

- Le profilage dynamique garantit la détection des menaces en temps réel

- La gestion des droits des utilisateurs assure un accès aux données contrôlé

- Les capacités d'intégration avec les principaux fournisseurs de cloud améliorent sa polyvalence

Cons:

- La configuration peut nécessiter un apprentissage plus approfondi pour certains

- Selon l'envergure, le déploiement initial peut s'avérer chronophage

- Certains utilisateurs pourraient souhaiter une interface de tableau de bord plus intuitive

Idéal pour des analyses de confidentialité rationalisées

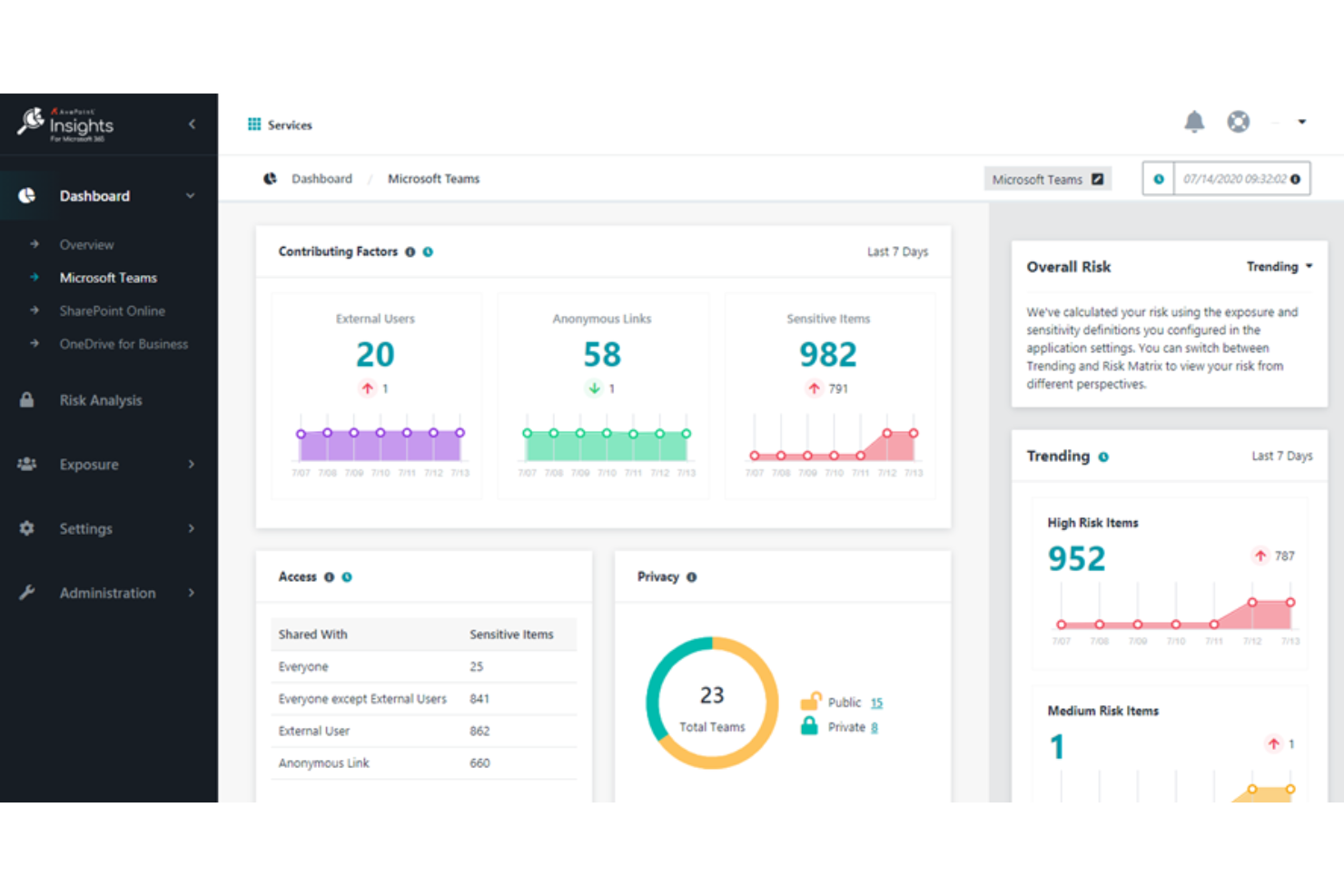

L’outil PIA d’AvePoint se spécialise dans la réalisation et la gestion des analyses d’impact sur la vie privée, aidant les organisations à naviguer efficacement dans la complexité de la protection des données. Sa méthode visant à simplifier ces évaluations, particulièrement dans un contexte de plus en plus préoccupé par la vie privée, en fait un choix optimal pour ceux recherchant des analyses de confidentialité rationalisées.

Pourquoi j’ai choisi l’outil Privacy Impact Assessment (PIA) d’AvePoint :

Parmi les différents outils que j’ai analysés, l’outil PIA d’AvePoint s’est démarqué grâce à son focus exclusif sur l’évaluation de la confidentialité. Je l’ai choisi car il fait le lien entre des réglementations complexes et la nécessité pour les entreprises de mener des évaluations approfondies mais efficaces. Selon moi, sa conception spécialement pensée pour des analyses de confidentialité rationalisées justifie totalement son statut de « meilleur pour ».

Fonctionnalités et intégrations remarquables :

L’outil PIA d’AvePoint dispose de fonctionnalités telles que le calcul automatisé des risques, des modèles d’évaluation complets et des capacités de collaboration en temps réel. Côté intégration, il s’intègre aisément à la plupart des systèmes de gestion de données et plateformes de conformité, garantissant ainsi un flux de travail cohérent aux entreprises de toutes tailles.

Pros and Cons

Pros:

- Le calcul automatisé des risques permet une évaluation précise

- Des modèles d’évaluation complets adaptés à divers besoins

- La collaboration en temps réel favorise les évaluations en équipe

Cons:

- Peut être complexe pour les petites entreprises ou startups

- La facturation annuelle peut ne pas convenir à tous les cycles budgétaires

- Peut nécessiter une formation pour une utilisation complète

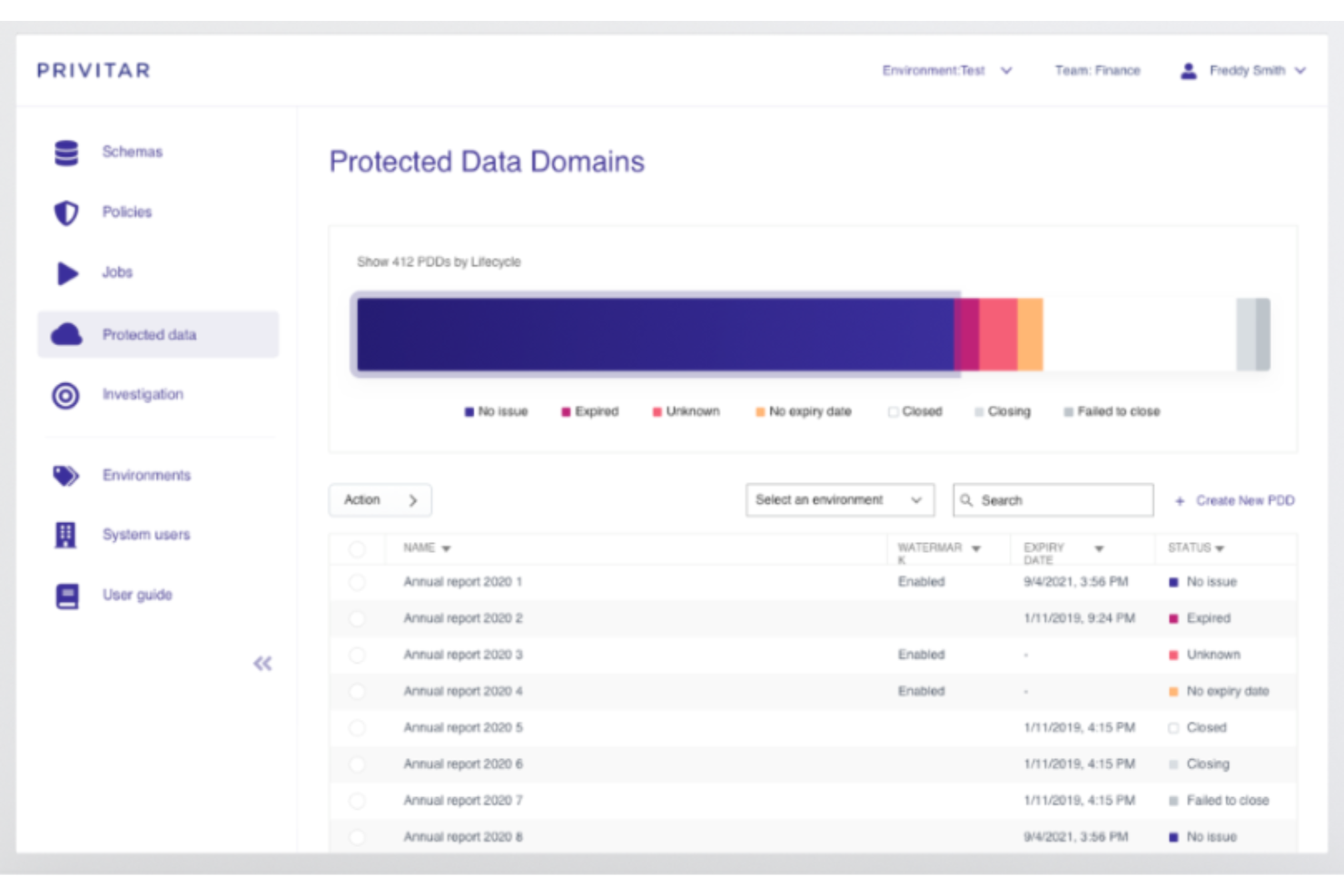

Privitar propose une plateforme robuste dédiée à la dé-identification des données sensibles, garantissant le respect de la vie privée tout en préservant la valeur des données. Sa méthode rigoureuse pour supprimer les identifiants personnels sans altérer la qualité des données en fait un choix de premier plan pour la dé-identification des données.

Pourquoi j'ai choisi Privitar :

En explorant l'univers des outils de dé-identification des données, Privitar s'est imposé comme un leader incontestable. Son engagement à protéger les données tout en assurant leur utilité était manifeste. Je l'ai choisi non seulement pour sa technologie sophistiquée, mais aussi pour sa maîtrise évidente dans le domaine de la protection des données. Il correspond vraiment au critère « meilleur pour » en matière de dé-identification des données.

Fonctionnalités et intégrations phares :

Privitar offre une gamme de fonctionnalités, dont le masquage de données, la tokenisation et l’utilisation de techniques de confidentialité différentielle. Ces outils assurent une utilité maximale des données tout en minimisant le risque de ré-identification.

En ce qui concerne l’intégration, Privitar se connecte facilement à la plupart des grandes plateformes de données et services cloud, facilitant ainsi les flux de travail dans des environnements de données variés.

Pros and Cons

Pros:

- Des techniques avancées comme le masquage et la tokenisation garantissent que les données restent exploitables

- S’intègre avec les principales plateformes de données, offrant ainsi une flexibilité dans divers écosystèmes

- Préserve la valeur analytique des données tout en assurant la confidentialité

Cons:

- L’outil peut présenter une courbe d’apprentissage plus importante pour les nouveaux venus dans la protection des données

- La transparence des prix pourrait être améliorée pour faciliter la prise de décision

- Certaines intégrations peuvent nécessiter des configurations supplémentaires

Autres logiciels de protection des données

Voici d’autres options de logiciels de protection des données qui ne figurent pas dans ma sélection restreinte mais qui méritent quand même le détour :

- MineOS

Idéal pour la gestion des opérations minières

- Opsware

Idéal pour l'automatisation des processus informatiques

- Captain Compliance

Meilleur pour la gestion des consentements

Critiques associées

- Outils de gouvernance des données

- Logiciels de prévention des pertes de données

- Logiciels de gestion des données

Critères de sélection des logiciels de protection des données

Pour sélectionner les meilleurs logiciels de protection des données pour cette liste, j’ai pris en compte les besoins quotidiens et les difficultés courantes des acheteurs, comme assurer la conformité réglementaire et protéger les informations sensibles. J’ai également appliqué le cadre d’évaluation suivant pour garantir une analyse structurée et équitable :

Fonctionnalités essentielles (25 % de la note globale)

Pour figurer dans cette liste, chaque solution devait répondre à ces besoins courants :

- Chiffrement des données

- Contrôle des accès

- Gestion de la conformité

- Surveillance des violations de données

- Suivi de l’activité des utilisateurs

Fonctionnalités remarquables supplémentaires (25 % de la note globale)

Pour affiner la sélection, j’ai également recherché des fonctionnalités uniques telles que :

- Rapports de conformité automatisés

- Détection des menaces en temps réel

- Permissions utilisateur personnalisables

- Intégration avec des outils tiers

- Support multilingue

Utilisabilité (10 % de la note globale)

Pour évaluer la facilité d’utilisation de chaque système, j’ai considéré :

- Interface intuitive

- Navigation aisée

- Service client réactif

- Courbe d’apprentissage minimale

- Application mobile disponible

Intégration et prise en main (10 % de la note globale)

Pour évaluer l’expérience d’intégration sur chaque plateforme, j’ai pris en compte les éléments suivants :

- Disponibilité de vidéos de formation

- Tours de produit interactifs

- Accès à des modèles

- Webinaires pour les nouveaux utilisateurs

- Chatbots pour une assistance instantanée

Assistance clientèle (10 % du score total)

Pour évaluer les services d’assistance de chaque fournisseur de logiciel, j’ai pris en compte les éléments suivants :

- Disponibilité de l’assistance 24h/24 et 7j/7

- Multiples canaux de support

- Délai de réponse aux demandes

- Existence d’une base de connaissances

- Options de support personnalisé

Rapport qualité-prix (10 % du score total)

Pour évaluer le rapport qualité-prix de chaque plateforme, j’ai considéré les critères suivants :

- Tarification concurrentielle

- Disponibilité d’essais gratuits

- Plans tarifaires flexibles

- Coût par rapport aux fonctionnalités offertes

- Réductions pour abonnements annuels

Avis des clients (10 % du score total)

Pour avoir une idée de la satisfaction globale des clients, j’ai pris en compte les éléments suivants lors de la lecture des avis :

- Notes de satisfaction globale

- Fréquence des retours positifs

- Problèmes fréquemment signalés

- Réactivité du support

- Fidélisation à long terme des utilisateurs

Comment choisir un logiciel de protection des données personnelles

Il est facile de se perdre parmi les longues listes de fonctionnalités et des tarifications complexes. Pour vous aider à rester concentré lors de votre propre processus de sélection logicielle, voici une liste de points à garder à l’esprit :

| Critère | À considérer |

|---|---|

| Mise à l’échelle | Le logiciel peut-il évoluer avec votre entreprise ? Tenez compte du nombre d’utilisateurs et du volume de données qu’il est capable de gérer sans pertes de performance. |

| Intégrations | Peut-il se connecter à vos outils déjà en place ? Vérifiez la compatibilité avec des plateformes comme CRM, ERP ou d’autres systèmes métiers. |

| Personnalisation | À quel point le logiciel est-il flexible ? Recherchez la possibilité d’adapter les fonctionnalités à vos besoins spécifiques sans nécessiter de développement poussé. |

| Facilité d’utilisation | L’interface est-elle conviviale ? Assurez-vous que votre équipe puisse la prendre en main sans formation approfondie ou frustration. |

| Mise en œuvre et intégration | À quelle vitesse pouvez-vous être opérationnel ? Évaluez le temps et les ressources nécessaires pour déployer la solution et former votre équipe efficacement. |

| Coût | Est-ce dans votre budget ? Comparez les formules tarifaires et soyez vigilant sur les frais cachés ou les coûts supplémentaires pour des fonctionnalités additionnelles. |

| Garanties de sécurité | Existe-t-il des mesures de sécurité solides ? Vérifiez les normes de chiffrement, les protocoles de protection des données et l’historique du fournisseur en matière de failles de sécurité. |

| Exigences réglementaires | Le logiciel répond-il aux normes de votre secteur ? Vérifiez les certifications telles que le RGPD, HIPAA ou d’autres réglementations propres à votre domaine. |

Qu’est-ce qu’un logiciel de protection des données ?

Un logiciel de protection des données est conçu pour sécuriser les informations sensibles et garantir le respect de la réglementation en matière de données personnelles. Les professionnels de l’informatique, les responsables conformité ou de gestion des données utilisent généralement ces outils pour protéger les données et assurer la confidentialité.

Des fonctionnalités comme le chiffrement des données, le contrôle d’accès et la gestion de la conformité aident à sécuriser l’information et à répondre aux exigences réglementaires. Ces outils offrent une tranquillité d’esprit en protégeant les données de l’entreprise ainsi que celles des clients.

Fonctionnalités

Au moment de choisir un logiciel de protection des données, gardez à l’esprit les fonctionnalités clés suivantes :

- Chiffrement des données : Un logiciel de masquage des données qui protège les informations sensibles en les convertissant dans un format sécurisé, empêchant tout accès non autorisé.

- Contrôle d'accès : Gère qui peut consulter ou modifier les données, garantissant que seuls les utilisateurs autorisés accèdent aux informations sensibles.

- Gestion de la conformité : Aide les organisations à se conformer aux réglementations sectorielles comme le RGPD et HIPAA, réduisant ainsi le risque d'amendes.

- Surveillance des violations de données : Alerte les utilisateurs en cas de menaces potentielles pour la sécurité, permettant ainsi de réagir rapidement pour protéger les données.

- Suivi de l'activité des utilisateurs : Surveille les interactions des utilisateurs avec les données, fournissant des informations sur les risques potentiels pour la sécurité.

- Rapports automatisés de conformité : Simplifie la création des rapports nécessaires aux audits de conformité réglementaire.

- Capacités d'intégration : Se connecte aux systèmes commerciaux existants, permettant un flux de données sans interruption et améliorant l'efficacité.

- Paramètres personnalisables : Offre la flexibilité nécessaire pour adapter le logiciel aux besoins spécifiques de l'organisation sans programmation complexe.

- Détection des menaces en temps réel : Identifie et traite les menaces de sécurité dès qu'elles surviennent, minimisant ainsi les dommages potentiels.

- Prise en charge multilingue : S'adapte aux équipes internationales en fournissant des interfaces et une documentation dans plusieurs langues.

Avantages

Mettre en place un logiciel de confidentialité des données offre plusieurs avantages pour votre équipe et votre entreprise. Voici quelques bénéfices auxquels vous pouvez vous attendre :

- Sécurité renforcée : Protège les données sensibles grâce au chiffrement et aux contrôles d'accès, réduisant ainsi le risque de violations.

- Conformité réglementaire : Garanti le respect des lois sur la protection des données comme RGPD et HIPAA, évitant ainsi les sanctions légales.

- Confiance accrue : Renforce la confiance des clients en démontrant un engagement à sécuriser leurs informations personnelles.

- Surveillance efficace : Propose des outils comme le suivi de l'activité des utilisateurs et des alertes de violation pour identifier et résoudre rapidement les problèmes de sécurité.

- Gestion des données : Facilite l'organisation et l'accès aux données grâce aux capacités d'intégration, améliorant ainsi l'efficacité des processus.

- Économies : Réduit les pertes financières potentielles dues aux violations de données et aux amendes pour non-conformité.

- Portée internationale : Soutient les opérations à l'échelle mondiale grâce aux options multilingues, facilitant la communication et la conformité partout dans le monde.

Coûts & Tarification

Le choix d’un logiciel de confidentialité des données nécessite de comprendre les différents modèles et plans tarifaires proposés. Les coûts varient selon les fonctionnalités, la taille de l'équipe, les modules complémentaires, etc. Le tableau ci-dessous résume les plans courants, leurs prix moyens et les fonctionnalités typiques incluses dans les solutions logicielles de confidentialité des données :

Tableau comparatif des plans pour un logiciel de confidentialité des données

| Type de plan | Prix moyen | Fonctionnalités communes |

|---|---|---|

| Plan gratuit | $0 | Chiffrement de base des données, contrôle d'accès limité pour les utilisateurs et gestion de conformité basique. |

| Plan personnel | $5-$25/utilisateur/mois | Chiffrement avancé des données, suivi de l'activité utilisateur et intégration avec des outils tiers limités. |

| Plan professionnel | $30-$60/utilisateur/mois | Pleine gestion de la conformité, rapports automatisés et paramètres personnalisables. |

| Plan entreprise | $70-$120/utilisateur/mois | Détection des menaces en temps réel, support dédié et capacités d'intégration étendues. |

FAQ sur les logiciels de protection des données

Voici des réponses à des questions courantes concernant les logiciels de protection des données :

Comment un logiciel de protection des données peut-il aider à prévenir les violations de données ?

Un logiciel de protection des données aide en cryptant les données, en contrôlant les accès et en surveillant les activités suspectes. Il garantit que seules les personnes autorisées peuvent accéder aux informations sensibles, réduisant ainsi le risque de violations non autorisées. Les mises à jour et correctifs réguliers renforcent la protection contre les vulnérabilités.

Comment un logiciel de protection des données assure-t-il la conformité avec les réglementations ?

Ces outils sont souvent dotés de fonctions de gestion de la conformité intégrées qui sont alignées sur des réglementations telles que le RGPD et l’HIPAA. Ils automatisent les rapports et fournissent des modèles pour la documentation requise, vous aidant à respecter les exigences légales sans effort manuel important.

Un logiciel de protection des données peut-il gérer les lois internationales sur la confidentialité ?

De nombreuses solutions offrent une prise en charge multi-régions et des paramètres de conformité personnalisables pour respecter diverses lois internationales. Vérifiez si le logiciel met à jour ses protocoles en fonction des évolutions de la réglementation mondiale pour garantir une conformité continue.

Quels éléments dois-je prendre en compte lors de l'intégration d'un logiciel de protection des données à mes systèmes existants ?

Assurez-vous que le logiciel est compatible avec vos systèmes actuels et peut s’intégrer sans effort. Vérifiez la prise en charge des API et la capacité de se connecter à votre CRM, ERP ou à d’autres outils essentiels. Pensez à l’éventuel temps d’arrêt et au processus de migration des données afin de minimiser les perturbations.

Quel est l'impact d'un logiciel de protection des données sur l'expérience utilisateur ?

Bien qu’il ajoute des couches de sécurité, un logiciel bien conçu doit offrir une interface conviviale qui ne freine pas la productivité. Recherchez des solutions associant sécurité et facilité d’utilisation, afin que votre équipe puisse travailler efficacement sans obstacles inutiles.

Et la suite :

Si vous êtes en train de rechercher un logiciel de protection des données, contactez un conseiller SoftwareSelect pour des recommandations gratuites.

Vous remplissez un formulaire puis échangez brièvement afin de préciser vos besoins. Vous recevez ensuite une liste restreinte de logiciels à examiner. Leur accompagnement se poursuit tout au long du processus d'achat, y compris pour la négociation des prix.